O WiFi Universitário é Seguro? Um Guia para Estudantes

Uma referência técnica abrangente para gestores de TI e operadores de espaços sobre a arquitetura de segurança do WiFi universitário (eduroam/802.1X). Este guia detalha como funciona a autenticação de nível empresarial, as suas armadilhas de implementação e como estes princípios se aplicam a implementações em hotelaria, retalho e setor público.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: A Arquitetura de Segurança do Campus

- IEEE 802.1X e EAP

- O Modelo de Federação eduroam

- Encriptação por Utilizador

- Guia de Implementação: Aplicação da Segurança do Campus à Empresa

- 1. Gestão de Certificados e Configuração do Suplicante

- 2. Gestão de Dispositivos IoT Sem Cabeça

- 3. Análise e Visibilidade de Ameaças

- Melhores Práticas para Operadores de Espaços

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

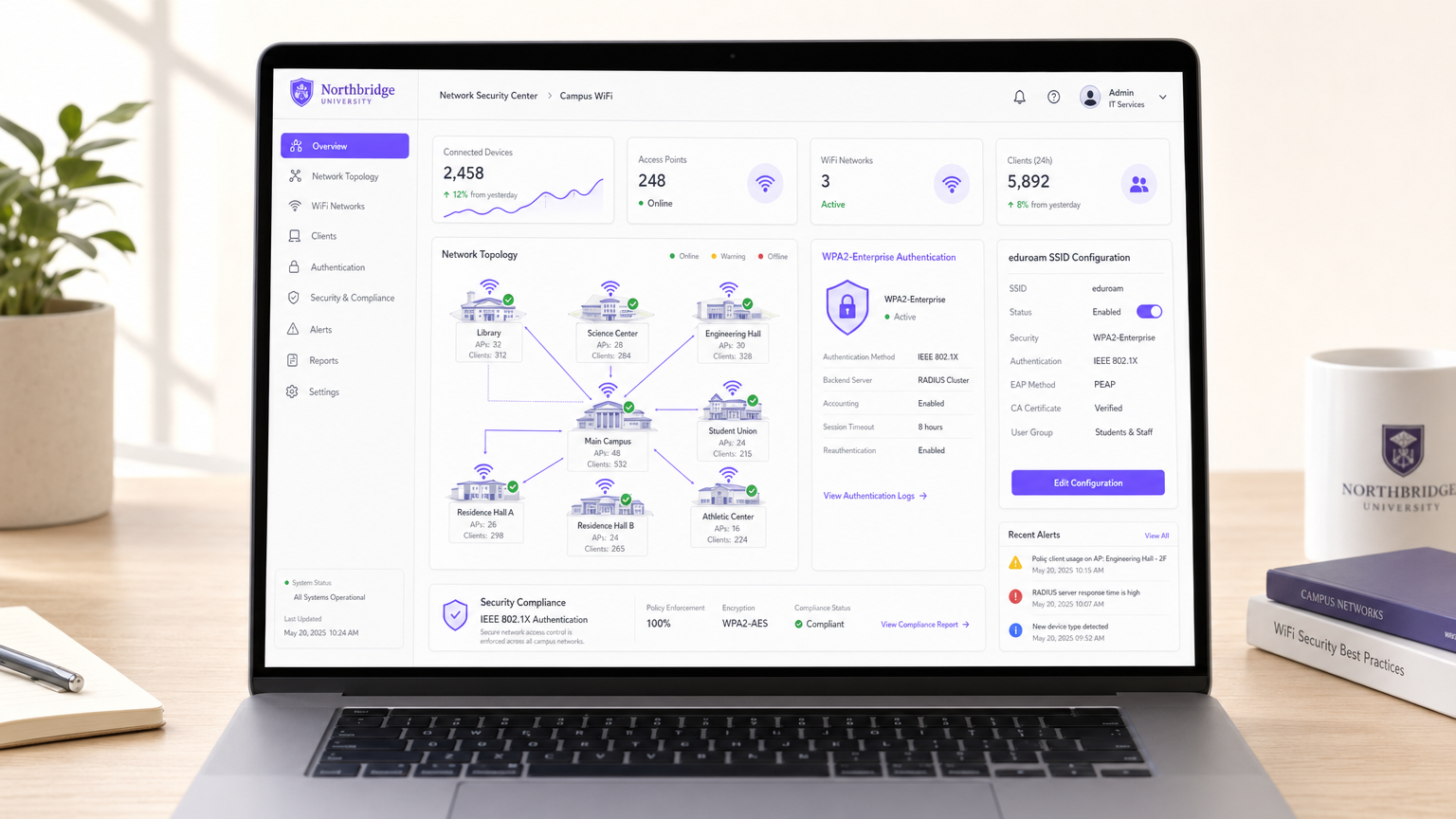

Para diretores de TI e arquitetos de rede que gerem espaços públicos ou semipúblicos de grande escala, a questão "o WiFi universitário é seguro?" serve como um estudo de caso crítico na mobilidade empresarial. Os campi universitários representam alguns dos ambientes de RF mais hostis, densos e complexos do mundo. Devem suportar dezenas de milhares de utilizadores simultâneos, terminais BYOD (Bring Your Own Device) não geridos e requisitos de conformidade rigorosos, tudo isto mantendo um roaming contínuo.

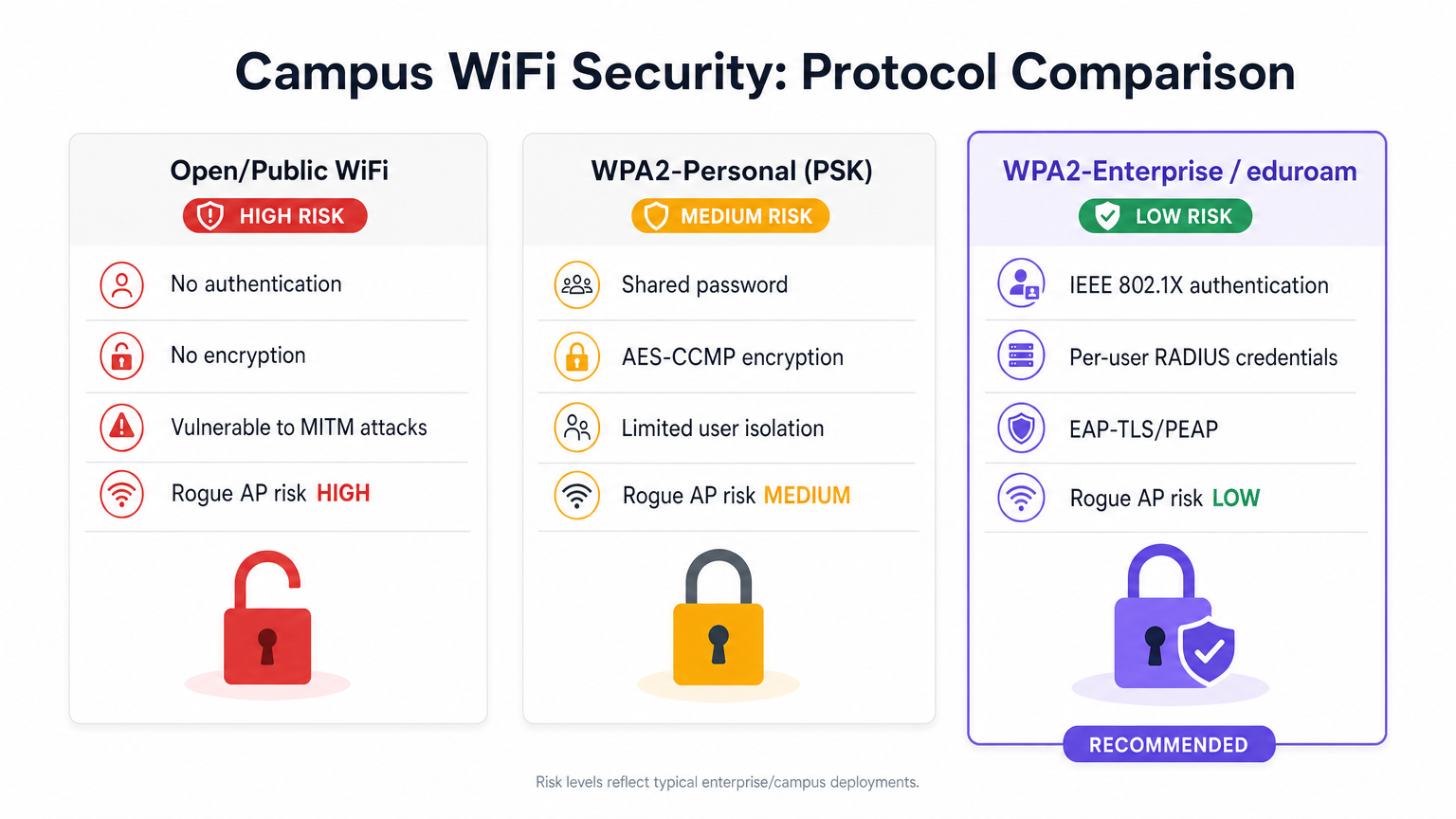

A resposta curta é sim — quando arquitetado em torno de IEEE 802.1X e WPA2/WPA3-Enterprise (comumente via federação eduroam), o WiFi universitário é excecionalmente seguro. Ele desloca o perímetro de segurança da borda da rede para a sessão individual do utilizador, fornecendo uma encriptação única over-the-air que neutraliza os riscos de escuta passiva inerentes a redes públicas abertas ou implementações de Chave Pré-Partilhada (PSK) partilhadas.

Este guia detalha os mecanismos técnicos da segurança WiFi do campus, as armadilhas comuns de implementação e como os CTOs em hotelaria, retalho e saúde podem alavancar estas mesmas arquiteturas — muitas vezes utilizando plataformas como o Guest WiFi e o WiFi Analytics da Purple — para fornecer conectividade segura e sem atritos em escala.

Análise Técnica Aprofundada: A Arquitetura de Segurança do Campus

Ao contrário do portal cativo aberto da cafetaria local ou da palavra-passe partilhada de uma pequena empresa, as redes universitárias dependem de protocolos de autenticação de nível empresarial.

IEEE 802.1X e EAP

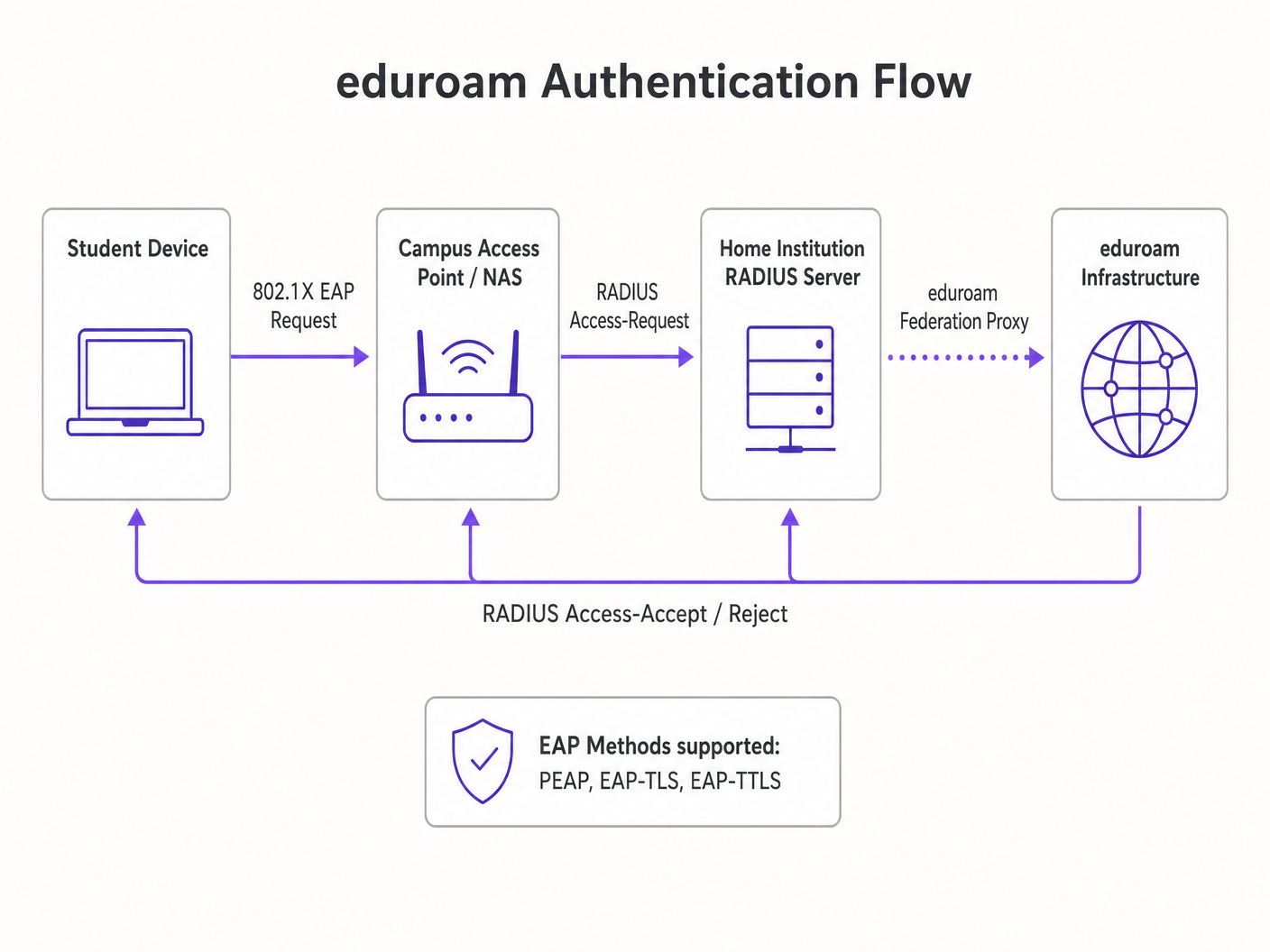

A base da segurança WiFi do campus é o controlo de acesso à rede baseado em porta IEEE 802.1X, operando em conjunto com o Extensible Authentication Protocol (EAP).

Quando um dispositivo cliente (o suplicante) tenta associar-se a um Ponto de Acesso (o autenticador) do campus, o AP bloqueia todo o tráfego IP. Ele só permite o tráfego EAP sobre a LAN (EAPOL) até que o dispositivo se autentique com sucesso contra um servidor RADIUS de backend.

O Modelo de Federação eduroam

A implementação mais prevalente no ensino superior é o eduroam. Esta é uma hierarquia RADIUS federada que permite que estudantes de instituições participantes acedam de forma segura ao WiFi em qualquer outro campus participante globalmente.

- Encaminhamento de Autenticação: Se um estudante da Instituição A visita a Instituição B, o AP da Instituição B encaminha o pedido de autenticação para o seu servidor RADIUS local.

- Encaminhamento de Realm: O servidor RADIUS local lê o realm do utilizador (por exemplo,

@institutionA.edu) e encaminha o pedido para o servidor RADIUS nacional de nível superior, que o encaminha para o servidor doméstico da Instituição A. - Proteção de Credenciais: A autenticação ocorre diretamente entre o dispositivo do estudante e a sua instituição de origem através de um túnel encriptado (tipicamente PEAP ou EAP-TLS). O campus visitado nunca vê a palavra-passe do utilizador.

Encriptação por Utilizador

Uma vez autenticado, o servidor RADIUS envia uma mensagem Access-Accept contendo uma Master Session Key (MSK). O AP e o dispositivo cliente usam isto para derivar uma Pairwise Transient Key (PTK) única.

Isto significa que o tráfego over-the-air de cada utilizador é encriptado com uma chave única. Mesmo que um atacante capture o tráfego RF, não consegue desencriptar os dados de outros utilizadores no mesmo SSID. Isto resolve fundamentalmente as falhas de segurança das redes Abertas e WPA2-Personal.

Guia de Implementação: Aplicação da Segurança do Campus à Empresa

Para operadores de espaços em Retail ou Hospitality , a migração de redes abertas para segurança de nível empresarial requer um planeamento cuidadoso.

1. Gestão de Certificados e Configuração do Suplicante

O calcanhar de Aquiles do PEAP (o método EAP mais comum) é a validação de certificados do lado do cliente. Se o dispositivo de um utilizador não estiver configurado para validar estritamente o certificado do servidor RADIUS, ele fica vulnerável a ataques Evil Twin, onde um AP malicioso falsifica o SSID.

Recomendação: Utilize plataformas de onboarding (como SecureW2) ou perfis MDM para configurar automaticamente os dispositivos dos utilizadores. O perfil deve especificar o certificado CA exato e o nome do servidor a confiar.

2. Gestão de Dispositivos IoT Sem Cabeça

O 802.1X requer um suplicante (software que lida com o diálogo de autenticação). Smart TVs, sinalização digital e equipamentos médicos frequentemente não possuem esta capacidade. Esta é uma consideração importante ao implementar WiFi em Hospitais: Um Guia para Redes Clínicas Seguras .

Recomendação: Implemente um SSID paralelo utilizando Multiple Pre-Shared Keys (MPSK) ou Identity PSK (iPSK). Isto atribui uma palavra-passe única a cada endereço MAC de dispositivo IoT, mantendo a encriptação por dispositivo e a atribuição dinâmica de VLAN sem exigir 802.1X.

3. Análise e Visibilidade de Ameaças

A encriptação é apenas metade da batalha; a visibilidade é a outra. As redes empresariais devem monitorizar comportamentos anómalos, APs maliciosos e falsificação de MAC.

Recomendação: Integre o seu Wireless LAN Controller (WLC) com um motor de análise robusto. A plataforma da Purple ingere registos RADIUS, dados DHCP e telemetria de localização (consulte o nosso Sistema de Posicionamento Interior: Guia UWB, BLE e WiFi ) para fornecer inteligência de segurança acionável juntamente com análises de marketing.

Melhores Práticas para Operadores de Espaços

- Implementar Isolamento de Cliente: Configure o WLC para descartar o tráfego peer-to-peer entre clientes na mesma sub-rede. Um portátil comprometido não deve ser capaz de digitalizar ou atacar outro dispositivo na rede de convidadosrk.

- Direcionamento Dinâmico de VLAN: Utilize atributos RADIUS para atribuir utilizadores a VLANs específicas com base no seu grupo de identidade (p. ex., Funcionários vs. Convidados vs. IoT), aplicando a segmentação de rede no limite.

- Transição para OpenRoaming: Para locais públicos, considere aderir à federação WBA OpenRoaming. A Purple atua como um fornecedor de identidade gratuito para OpenRoaming, oferecendo a experiência de descarga contínua e segura do eduroam para ambientes comerciais como centros de Transporte .

Resolução de Problemas e Mitigação de Riscos

| Modo de Falha | Sintoma | Estratégia de Mitigação |

|---|---|---|

| Tempo Limite do RADIUS | Os clientes não conseguem autenticar durante as horas de pico. | Implemente o balanceamento de carga RADIUS e garanta que o fornecedor de identidade de backend (p. ex., Active Directory) tem IOPS suficientes. |

| Ataque Evil Twin | Os utilizadores conectam-se a um SSID falsificado e divulgam credenciais. | Imponha uma validação rigorosa de certificados em dispositivos cliente; utilize WIPS (Wireless Intrusion Prevention System) para localizar e suprimir APs não autorizados. |

| Falsificação de MAC | Dispositivo não autorizado ignora o Captive Portal usando um MAC clonado. | Implemente a deteção de tempo de viagem anómalo (um endereço MAC a aparecer em dois APs fisicamente distantes simultaneamente) através de plataformas de análise. |

ROI e Impacto nos Negócios

A atualização para uma arquitetura WiFi 802.1X/Empresarial não é meramente um centro de custos; é um facilitador estratégico.

- Mitigação de Riscos: Reduz drasticamente a superfície de ataque para violações de dados, protegendo a reputação da marca e evitando multas regulamentares (p. ex., GDPR, PCI DSS).

- Eficiência Operacional: Elimina os custos gerais do helpdesk de gerir palavras-passe partilhadas rotativas ou de lidar com problemas de compatibilidade do Captive Portal.

- Qualidade dos Dados: Ao ligar o acesso à rede a identidades digitais verificadas em vez de endereços MAC efémeros, a qualidade dos dados recolhidos para análise e atribuição melhora significativamente.

Para uma análise mais aprofundada de aplicações verticais específicas, consulte o nosso guia: O WiFi do Hospital é Seguro? O Que Pacientes e Visitantes Devem Saber (também disponível em Hindi: क्या अस्पताल का WiFi सुरक्षित है? मरीजों और आगंतुकों को क्या जानना चाहिए ).

Termos-Chave e Definições

IEEE 802.1X

A network authentication protocol that opens ports for network access only after a user's identity has been successfully authorized via a centralized server.

The fundamental standard required to move a venue from shared passwords to enterprise-grade, per-user security.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server that validates credentials and tells the Access Point which VLAN to assign the user to.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, allowing for various authentication methods like certificates or secure passwords.

The 'language' spoken between the user's device and the RADIUS server during the login process.

eduroam

An international roaming service for users in research, higher education, and further education, providing secure network access across participating institutions.

The primary case study for how federated 802.1X architecture can scale globally.

Supplicant

The software client on an end-user device (laptop, smartphone) that negotiates the EAP authentication with the network.

A common point of failure; if the OS supplicant is misconfigured, the user cannot connect securely.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi network to eavesdrop on wireless communications or steal credentials.

The primary threat vector that proper EAP certificate validation is designed to prevent.

VLAN Steering (Dynamic VLAN Assignment)

The process where the RADIUS server instructs the Access Point to place a specific user into a specific virtual network segment based on their identity or role.

Crucial for network segmentation, ensuring guest devices cannot route traffic to administrative servers.

OpenRoaming

A federation standard created by the WBA that allows mobile users to automatically and securely roam between Wi-Fi networks and cellular networks without captive portals.

The commercial equivalent of eduroam, allowing retail and hospitality venues to offer secure, frictionless connectivity.

Estudos de Caso

A 400-room enterprise hotel currently uses an open captive portal for guest WiFi. They want to upgrade to a secure, encrypted connection for returning loyalty members without requiring them to manually log in on every visit. How should the network architect design this?

The architect should implement Passpoint (Hotspot 2.0) / OpenRoaming. When a loyalty member downloads the hotel's app, it installs an EAP-TLS certificate or a TTLS profile on the device. The hotel's WLC broadcasts the Passpoint ANQP elements. The device recognizes the network, automatically authenticates via 802.1X using the installed profile against the hotel's RADIUS server, and establishes an AES-encrypted connection. No captive portal is required for returning users.

A university IT team is deploying new wireless digital signage across the campus. These devices only support basic WPA2-Personal and cannot run an 802.1X supplicant. How can they secure these devices without creating a vulnerable campus-wide shared password?

The IT team should deploy an MPSK (Multiple Pre-Shared Key) or iPSK (Identity PSK) architecture. They broadcast a single 'Campus-IoT' SSID. However, instead of one global password, the RADIUS server generates a unique, complex PSK for the specific MAC address of each digital sign. When the sign connects, the WLC queries RADIUS, verifies the MAC-to-PSK mapping, and dynamically assigns the device to an isolated 'Digital Signage' VLAN.

Análise de Cenários

Q1. Your enterprise retail client wants to deploy WPA3-Enterprise across 500 stores. However, they have a fleet of legacy barcode scanners that only support WPA2-Personal. How do you architect the wireless network to maximize security for corporate devices while maintaining connectivity for the scanners?

💡 Dica:Consider how you can broadcast SSIDs and segment traffic at the edge.

Mostrar Abordagem Recomendada

Deploy two separate SSIDs. The primary SSID ('Corp-Secure') should be configured for WPA2/WPA3-Enterprise mixed mode utilizing 802.1X/PEAP, authenticating against the corporate RADIUS server for all laptops and modern devices. Deploy a secondary, hidden SSID ('Retail-IoT') utilizing Identity PSK (iPSK) or MPSK. The RADIUS server will assign a unique PSK to each barcode scanner's MAC address and dynamically steer them into an isolated, internet-only VLAN that cannot route to the corporate subnet.

Q2. During an eduroam deployment, users are complaining that their devices frequently prompt them to 'Trust this certificate' when roaming between buildings, leading to confusion and helpdesk tickets. What is the architectural flaw?

💡 Dica:Think about how the supplicant verifies the identity of the authentication server.

Mostrar Abordagem Recomendada

The client devices (supplicants) have not been properly provisioned with a strict certificate trust profile. They are likely configured to 'prompt user' when encountering a new or updated RADIUS certificate. To fix this, the IT team must deploy an onboarding tool (like SecureW2) or an MDM payload that explicitly configures the supplicant to trust only the specific Root CA that signed the RADIUS server's certificate, and strictly match the server's domain name. This eliminates the prompt and prevents Evil Twin attacks.

Q3. A hospital IT director wants to implement Purple's WiFi Analytics but is concerned that moving from an Open Captive Portal to an 802.1X OpenRoaming architecture will break their ability to collect guest data. Is this true?

💡 Dica:How does identity mapping work in federated roaming environments?

Mostrar Abordagem Recomendada

No, it is not true. While OpenRoaming eliminates the traditional captive portal 'splash page', it actually improves data fidelity. When a user connects via OpenRoaming, the identity provider passes specific, verified attributes (like an anonymized identifier or verified email, depending on the terms of service) to the venue's network. Purple's platform ingests this RADIUS accounting data, allowing the hospital to track dwell time, roaming patterns, and return visits with higher accuracy than MAC-based tracking, which is often broken by MAC randomization.