Le WiFi universitaire est-il sûr ? Un guide pour les étudiants

Une référence technique complète pour les responsables informatiques et les opérateurs de sites sur l'architecture de sécurité du WiFi universitaire (eduroam/802.1X). Ce guide explique le fonctionnement de l'authentification de niveau entreprise, ses pièges de mise en œuvre, et comment ces principes s'appliquent aux déploiements dans l'hôtellerie, le commerce de détail et le secteur public.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée Technique : L'Architecture de la Sécurité sur les Campus

- IEEE 802.1X et EAP

- Le Modèle de Fédération eduroam

- Chiffrement par Utilisateur

- Guide d'Implémentation : Appliquer la Sécurité des Campus à l'Entreprise

- 1. Gestion des Certificats et Configuration du Demandeur

- 2. Gestion des Appareils IoT Sans Tête

- 3. Analyse et Visibilité des Menaces

- Bonnes Pratiques pour les Opérateurs de Sites

- Dépannage et atténuation des risques

- Retour sur investissement et impact commercial

Résumé Exécutif

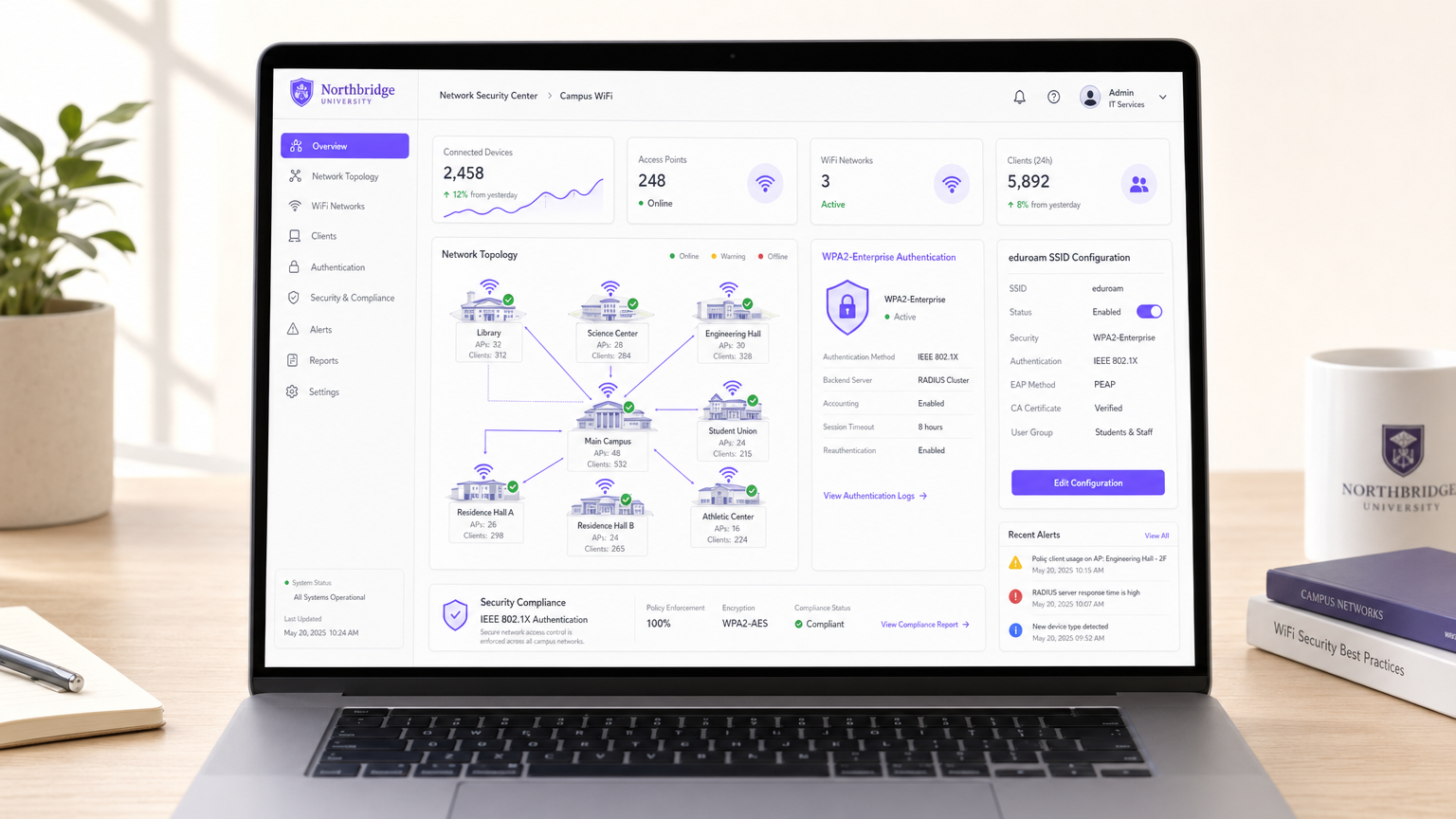

Pour les directeurs informatiques et les architectes réseau gérant des sites publics ou semi-publics à grande échelle, la question "le WiFi universitaire est-il sûr ?" constitue une étude de cas essentielle en matière de mobilité d'entreprise. Les campus universitaires représentent certains des environnements RF les plus hostiles, denses et complexes au monde. Ils doivent prendre en charge des dizaines de milliers d'utilisateurs simultanés, des terminaux BYOD (Bring Your Own Device) non gérés et des exigences de conformité strictes, tout en maintenant une itinérance transparente.

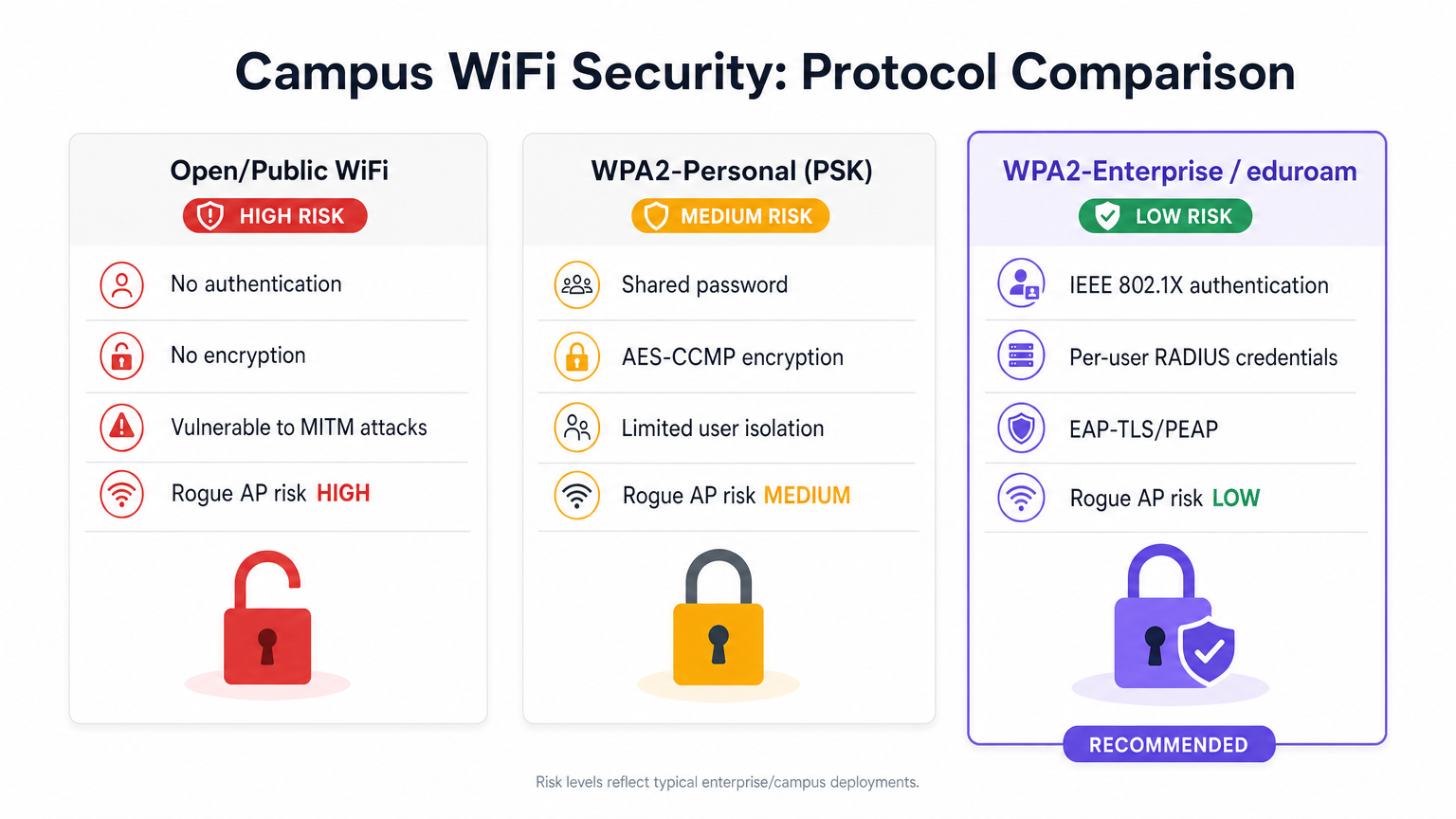

La réponse courte est oui — lorsqu'il est conçu autour de l'IEEE 802.1X et de WPA2/WPA3-Enterprise (généralement via la fédération eduroam), le WiFi universitaire est exceptionnellement sécurisé. Il déplace le périmètre de sécurité du bord du réseau vers la session utilisateur individuelle, offrant un chiffrement unique par voie hertzienne qui neutralise les risques d'écoute passive inhérents aux réseaux publics ouverts ou aux déploiements de clés pré-partagées (PSK).

Ce guide détaille les mécanismes techniques de la sécurité du WiFi sur les campus, les pièges courants de la mise en œuvre, et comment les DSI de l'hôtellerie, du commerce de détail et de la santé peuvent tirer parti de ces mêmes architectures — souvent en utilisant des plateformes comme le Guest WiFi et le WiFi Analytics de Purple — pour offrir une connectivité sécurisée et fluide à grande échelle.

Plongée Technique : L'Architecture de la Sécurité sur les Campus

Contrairement au captive portal ouvert d'un café local ou au mot de passe partagé d'une petite entreprise, les réseaux universitaires s'appuient sur des protocoles d'authentification de niveau entreprise.

IEEE 802.1X et EAP

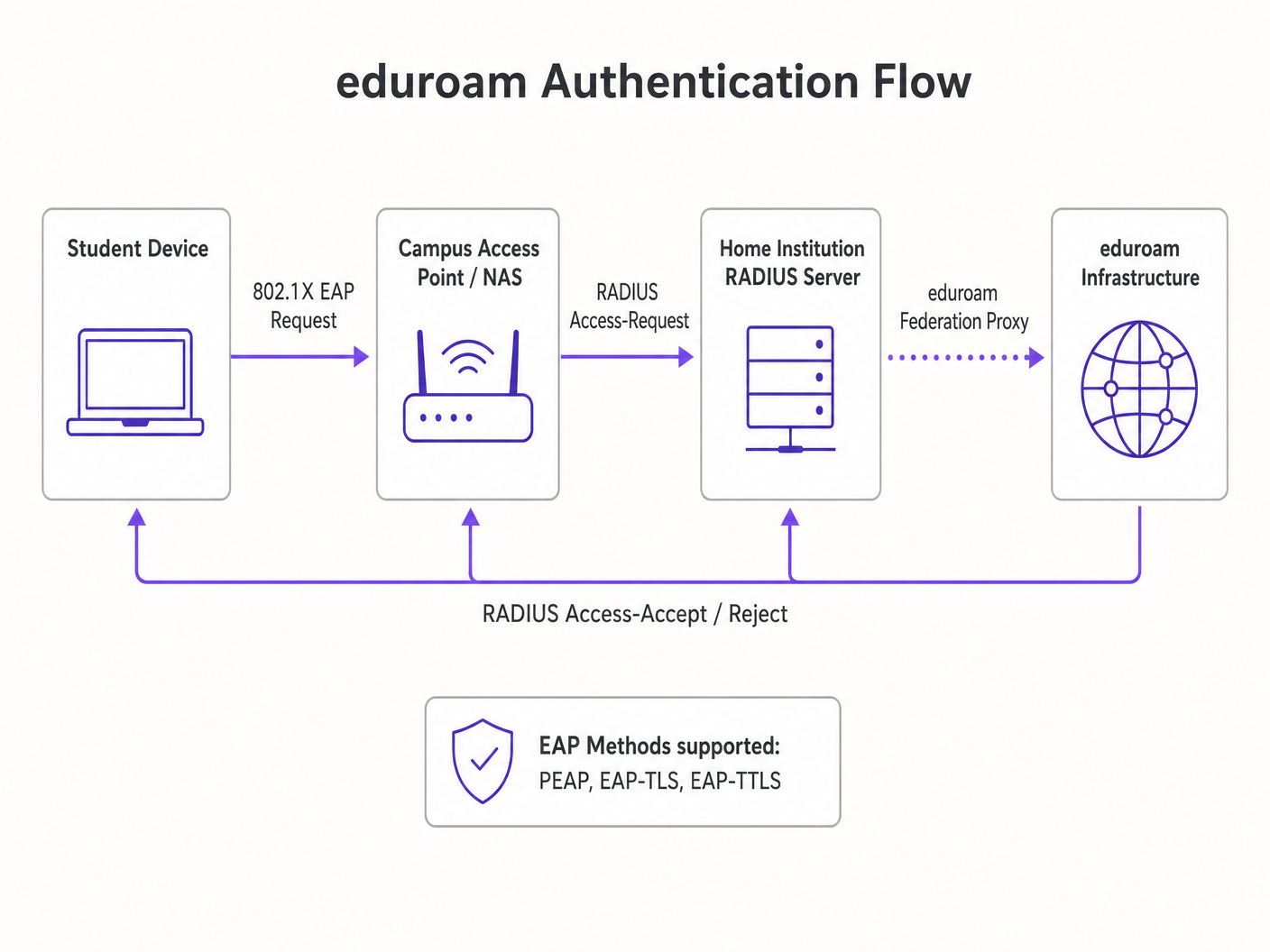

Le fondement de la sécurité du WiFi sur les campus est le contrôle d'accès réseau basé sur les ports IEEE 802.1X, fonctionnant en tandem avec le Extensible Authentication Protocol (EAP).

Lorsqu'un appareil client (le demandeur) tente de s'associer à un point d'accès de campus (l'authentificateur), le point d'accès bloque tout le trafic IP. Il n'autorise le trafic EAP sur le LAN (EAPOL) que jusqu'à ce que l'appareil s'authentifie avec succès auprès d'un serveur RADIUS dorsal.

Le Modèle de Fédération eduroam

L'implémentation la plus répandue dans l'enseignement supérieur est eduroam. Il s'agit d'une hiérarchie RADIUS fédérée qui permet aux étudiants des institutions participantes d'accéder en toute sécurité au WiFi de tout autre campus participant dans le monde.

- Routage de l'authentification : Si un étudiant de l'Institution A visite l'Institution B, le point d'accès de l'Institution B transmet la demande d'authentification à son serveur RADIUS local.

- Routage du domaine (Realm) : Le serveur RADIUS local lit le domaine de l'utilisateur (par exemple,

@institutionA.edu) et transmet la requête au serveur RADIUS national de niveau supérieur, qui la route vers le serveur d'origine de l'Institution A. - Protection des identifiants : L'authentification se fait directement entre l'appareil de l'étudiant et son institution d'origine via un tunnel chiffré (généralement PEAP ou EAP-TLS). Le campus visité ne voit jamais le mot de passe de l'utilisateur.

Chiffrement par Utilisateur

Une fois authentifié, le serveur RADIUS envoie un message Access-Accept contenant une clé de session maître (MSK). Le point d'accès et l'appareil client l'utilisent pour dériver une clé transitoire par paire (PTK) unique.

Cela signifie que le trafic hertzien de chaque utilisateur est chiffré avec une clé unique. Même si un attaquant capture le trafic RF, il ne peut pas déchiffrer les données des autres utilisateurs sur le même SSID. Cela résout fondamentalement les failles de sécurité des réseaux ouverts et de WPA2-Personal.

Guide d'Implémentation : Appliquer la Sécurité des Campus à l'Entreprise

Pour les opérateurs de sites dans le Commerce de Détail ou l' Hôtellerie , la migration des réseaux ouverts vers une sécurité de niveau entreprise nécessite une planification minutieuse.

1. Gestion des Certificats et Configuration du Demandeur

Le talon d'Achille du PEAP (la méthode EAP la plus courante) est la validation des certificats côté client. Si l'appareil d'un utilisateur n'est pas configuré pour valider strictement le certificat du serveur RADIUS, il est vulnérable aux attaques de type "Evil Twin" où un point d'accès malveillant usurpe le SSID.

Recommandation : Utilisez des plateformes d'intégration (comme SecureW2) ou des profils MDM pour configurer automatiquement les appareils des utilisateurs. Le profil doit spécifier le certificat CA exact et le nom du serveur à approuver.

2. Gestion des Appareils IoT Sans Tête

802.1X nécessite un demandeur (logiciel qui gère le dialogue d'authentification). Les téléviseurs intelligents, l'affichage numérique et l'équipement médical manquent souvent de cette capacité. C'est une considération majeure lors du déploiement du WiFi dans les Hôpitaux : Un Guide des Réseaux Cliniques Sécurisés .

Recommandation : Implémentez un SSID parallèle utilisant des clés pré-partagées multiples (MPSK) ou une clé PSK d'identité (iPSK). Cela attribue une phrase secrète unique à chaque adresse MAC d'appareil IoT, maintenant le chiffrement par appareil et l'attribution dynamique de VLAN sans nécessiter le 802.1X.

3. Analyse et Visibilité des Menaces

Le chiffrement n'est que la moitié de la bataille ; la visibilité est l'autre. Les réseaux d'entreprise doivent surveiller les comportements anormaux, les points d'accès non autorisés et l'usurpation d'adresse MAC.

Recommandation : Intégrez votre contrôleur de réseau local sans fil (WLC) à un moteur d'analyse robuste. La plateforme de Purple ingère les journaux RADIUS, les données DHCP et la télémétrie de localisation (voir notre Système de Positionnement Intérieur : Guide UWB, BLE et WiFi ) pour fournir des informations de sécurité exploitables parallèlement aux analyses marketing.

Bonnes Pratiques pour les Opérateurs de Sites

- Mettre en œuvre l'isolation des clients : Configurez le WLC pour qu'il supprime le trafic pair-à-pair entre les clients sur le même sous-réseau. Un ordinateur portable compromis ne devrait pas pouvoir scanner ou attaquer un autre appareil sur le réseau invité.rk.

- Pilotage dynamique des VLANs : Utilisez les attributs RADIUS pour attribuer les utilisateurs à des VLANs spécifiques en fonction de leur groupe d'identité (par exemple, Personnel vs. Invité vs. IoT), en appliquant la segmentation du réseau à la périphérie.

- Transition vers OpenRoaming : Pour les lieux publics, envisagez de rejoindre la fédération WBA OpenRoaming. Purple agit comme un fournisseur d'identité gratuit pour OpenRoaming, offrant l'expérience de déchargement transparente et sécurisée d'eduroam pour les environnements commerciaux comme les pôles de Transport .

Dépannage et atténuation des risques

| Mode de défaillance | Symptôme | Stratégie d'atténuation |

|---|---|---|

| Délai d'attente RADIUS | Les clients ne parviennent pas à s'authentifier pendant les heures de pointe. | Mettez en œuvre l'équilibrage de charge RADIUS et assurez-vous que le fournisseur d'identité backend (par exemple, Active Directory) dispose d'un nombre suffisant d'IOPS. |

| Attaque Evil Twin | Les utilisateurs se connectent à un SSID falsifié et divulguent leurs identifiants. | Appliquez une validation stricte des certificats sur les appareils clients ; utilisez un WIPS (Wireless Intrusion Prevention System) pour localiser et supprimer les points d'accès non autorisés. |

| Usurpation d'adresse MAC | Un appareil non autorisé contourne le Captive Portal en utilisant une adresse MAC clonée. | Mettez en œuvre la détection de temps de déplacement anormaux (une adresse MAC apparaissant simultanément sur deux points d'accès physiquement éloignés) via des plateformes d'analyse. |

Retour sur investissement et impact commercial

La mise à niveau vers une architecture WiFi 802.1X/Enterprise n'est pas seulement un centre de coûts ; c'est un facilitateur stratégique.

- Atténuation des risques : Réduit drastiquement la surface d'attaque pour les violations de données, protégeant la réputation de la marque et évitant les amendes réglementaires (par exemple, GDPR, PCI DSS).

- Efficacité opérationnelle : Élimine les frais généraux du service d'assistance liés à la gestion des mots de passe partagés rotatifs ou aux problèmes de compatibilité du Captive Portal.

- Qualité des données : En liant l'accès au réseau à des identités numériques vérifiées plutôt qu'à des adresses MAC éphémères, la qualité des données collectées pour l'analyse et l'attribution s'améliore considérablement.

Pour une exploration plus approfondie des applications verticales spécifiques, consultez notre guide : Le WiFi hospitalier est-il sûr ? Ce que les patients et les visiteurs doivent savoir (également disponible en hindi : क्या अस्पताल का WiFi सुरक्षित है? मरीजों और आगंतुकों को क्या जानना चाहिए ).

Termes clés et définitions

IEEE 802.1X

A network authentication protocol that opens ports for network access only after a user's identity has been successfully authorized via a centralized server.

The fundamental standard required to move a venue from shared passwords to enterprise-grade, per-user security.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server that validates credentials and tells the Access Point which VLAN to assign the user to.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, allowing for various authentication methods like certificates or secure passwords.

The 'language' spoken between the user's device and the RADIUS server during the login process.

eduroam

An international roaming service for users in research, higher education, and further education, providing secure network access across participating institutions.

The primary case study for how federated 802.1X architecture can scale globally.

Supplicant

The software client on an end-user device (laptop, smartphone) that negotiates the EAP authentication with the network.

A common point of failure; if the OS supplicant is misconfigured, the user cannot connect securely.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi network to eavesdrop on wireless communications or steal credentials.

The primary threat vector that proper EAP certificate validation is designed to prevent.

VLAN Steering (Dynamic VLAN Assignment)

The process where the RADIUS server instructs the Access Point to place a specific user into a specific virtual network segment based on their identity or role.

Crucial for network segmentation, ensuring guest devices cannot route traffic to administrative servers.

OpenRoaming

A federation standard created by the WBA that allows mobile users to automatically and securely roam between Wi-Fi networks and cellular networks without captive portals.

The commercial equivalent of eduroam, allowing retail and hospitality venues to offer secure, frictionless connectivity.

Études de cas

A 400-room enterprise hotel currently uses an open captive portal for guest WiFi. They want to upgrade to a secure, encrypted connection for returning loyalty members without requiring them to manually log in on every visit. How should the network architect design this?

The architect should implement Passpoint (Hotspot 2.0) / OpenRoaming. When a loyalty member downloads the hotel's app, it installs an EAP-TLS certificate or a TTLS profile on the device. The hotel's WLC broadcasts the Passpoint ANQP elements. The device recognizes the network, automatically authenticates via 802.1X using the installed profile against the hotel's RADIUS server, and establishes an AES-encrypted connection. No captive portal is required for returning users.

A university IT team is deploying new wireless digital signage across the campus. These devices only support basic WPA2-Personal and cannot run an 802.1X supplicant. How can they secure these devices without creating a vulnerable campus-wide shared password?

The IT team should deploy an MPSK (Multiple Pre-Shared Key) or iPSK (Identity PSK) architecture. They broadcast a single 'Campus-IoT' SSID. However, instead of one global password, the RADIUS server generates a unique, complex PSK for the specific MAC address of each digital sign. When the sign connects, the WLC queries RADIUS, verifies the MAC-to-PSK mapping, and dynamically assigns the device to an isolated 'Digital Signage' VLAN.

Analyse de scénario

Q1. Your enterprise retail client wants to deploy WPA3-Enterprise across 500 stores. However, they have a fleet of legacy barcode scanners that only support WPA2-Personal. How do you architect the wireless network to maximize security for corporate devices while maintaining connectivity for the scanners?

💡 Astuce :Consider how you can broadcast SSIDs and segment traffic at the edge.

Afficher l'approche recommandée

Deploy two separate SSIDs. The primary SSID ('Corp-Secure') should be configured for WPA2/WPA3-Enterprise mixed mode utilizing 802.1X/PEAP, authenticating against the corporate RADIUS server for all laptops and modern devices. Deploy a secondary, hidden SSID ('Retail-IoT') utilizing Identity PSK (iPSK) or MPSK. The RADIUS server will assign a unique PSK to each barcode scanner's MAC address and dynamically steer them into an isolated, internet-only VLAN that cannot route to the corporate subnet.

Q2. During an eduroam deployment, users are complaining that their devices frequently prompt them to 'Trust this certificate' when roaming between buildings, leading to confusion and helpdesk tickets. What is the architectural flaw?

💡 Astuce :Think about how the supplicant verifies the identity of the authentication server.

Afficher l'approche recommandée

The client devices (supplicants) have not been properly provisioned with a strict certificate trust profile. They are likely configured to 'prompt user' when encountering a new or updated RADIUS certificate. To fix this, the IT team must deploy an onboarding tool (like SecureW2) or an MDM payload that explicitly configures the supplicant to trust only the specific Root CA that signed the RADIUS server's certificate, and strictly match the server's domain name. This eliminates the prompt and prevents Evil Twin attacks.

Q3. A hospital IT director wants to implement Purple's WiFi Analytics but is concerned that moving from an Open Captive Portal to an 802.1X OpenRoaming architecture will break their ability to collect guest data. Is this true?

💡 Astuce :How does identity mapping work in federated roaming environments?

Afficher l'approche recommandée

No, it is not true. While OpenRoaming eliminates the traditional captive portal 'splash page', it actually improves data fidelity. When a user connects via OpenRoaming, the identity provider passes specific, verified attributes (like an anonymized identifier or verified email, depending on the terms of service) to the venue's network. Purple's platform ingests this RADIUS accounting data, allowing the hospital to track dwell time, roaming patterns, and return visits with higher accuracy than MAC-based tracking, which is often broken by MAC randomization.