Il WiFi universitario è sicuro? Una guida per gli studenti

Un riferimento tecnico completo per i responsabili IT e gli operatori di sedi sulla sicurezza dell'architettura del WiFi universitario (eduroam/802.1X). Questa guida illustra il funzionamento dell'autenticazione di livello enterprise, le sue insidie di implementazione e come questi principi si applicano alle implementazioni nel settore dell'ospitalità, della vendita al dettaglio e del settore pubblico.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi Esecutiva

- Approfondimento Tecnico: L'Architettura della Sicurezza del Campus

- IEEE 802.1X e EAP

- The eduroam Federation Model

- Crittografia per Utente

- Guida all'Implementazione: Applicare la Sicurezza del Campus all'Enterprise

- 1. Gestione dei Certificati e Configurazione del Supplicante

- 2. Gestione dei Dispositivi IoT Headless

- 3. Analisi e Visibilità delle Minacce

- Best Practice per gli Operatori di Sedi

- Risoluzione dei problemi e mitigazione dei rischi

- ROI e impatto aziendale

Sintesi Esecutiva

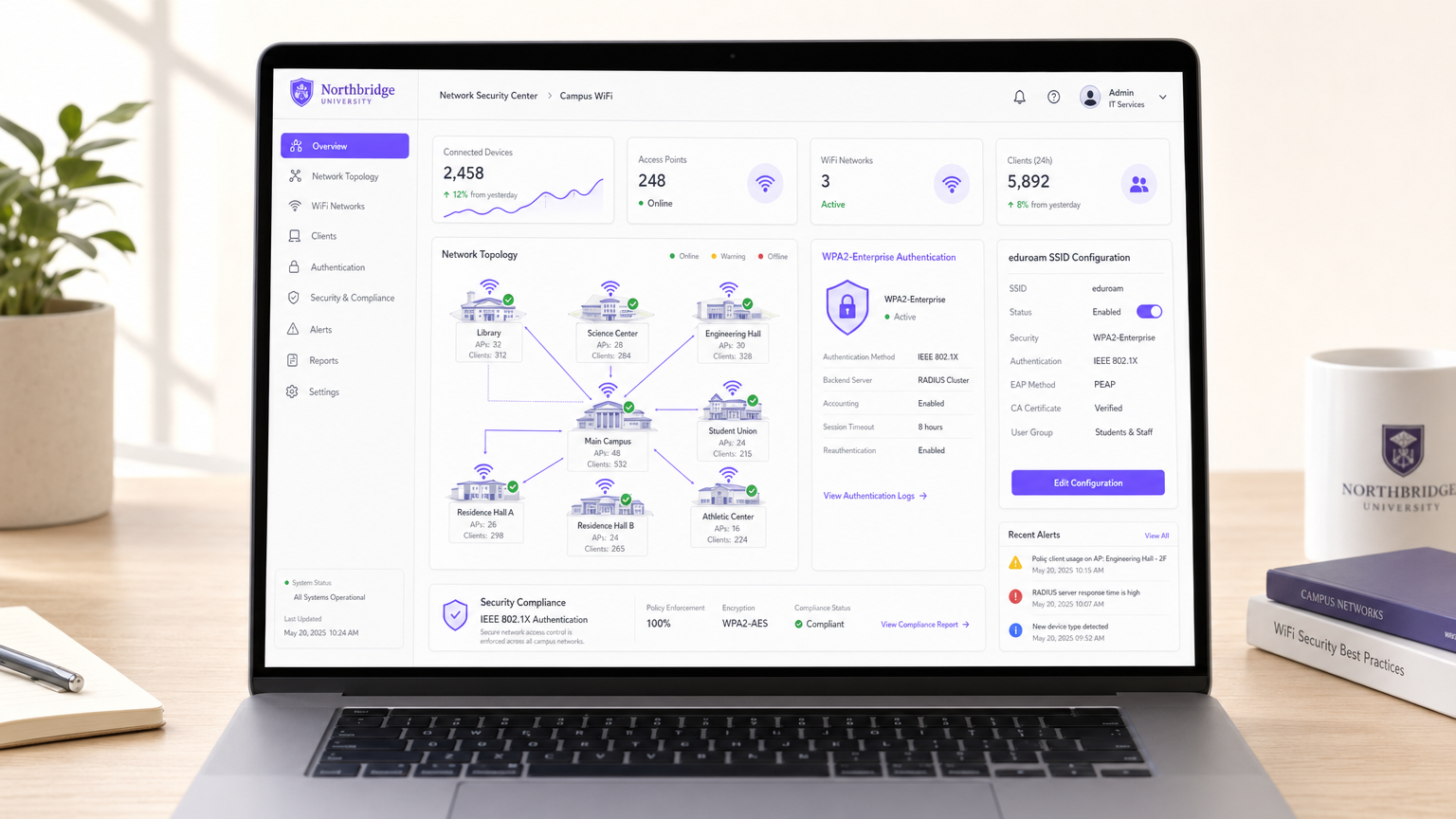

Per i direttori IT e gli architetti di rete che gestiscono sedi pubbliche o semi-pubbliche su larga scala, la domanda "il WiFi universitario è sicuro?" funge da caso di studio critico nella mobilità aziendale. I campus universitari rappresentano alcuni degli ambienti RF più ostili, densi e complessi al mondo. Devono supportare decine di migliaia di utenti simultanei, endpoint BYOD (Bring Your Own Device) non gestiti e rigorosi requisiti di conformità, il tutto mantenendo un roaming senza interruzioni.

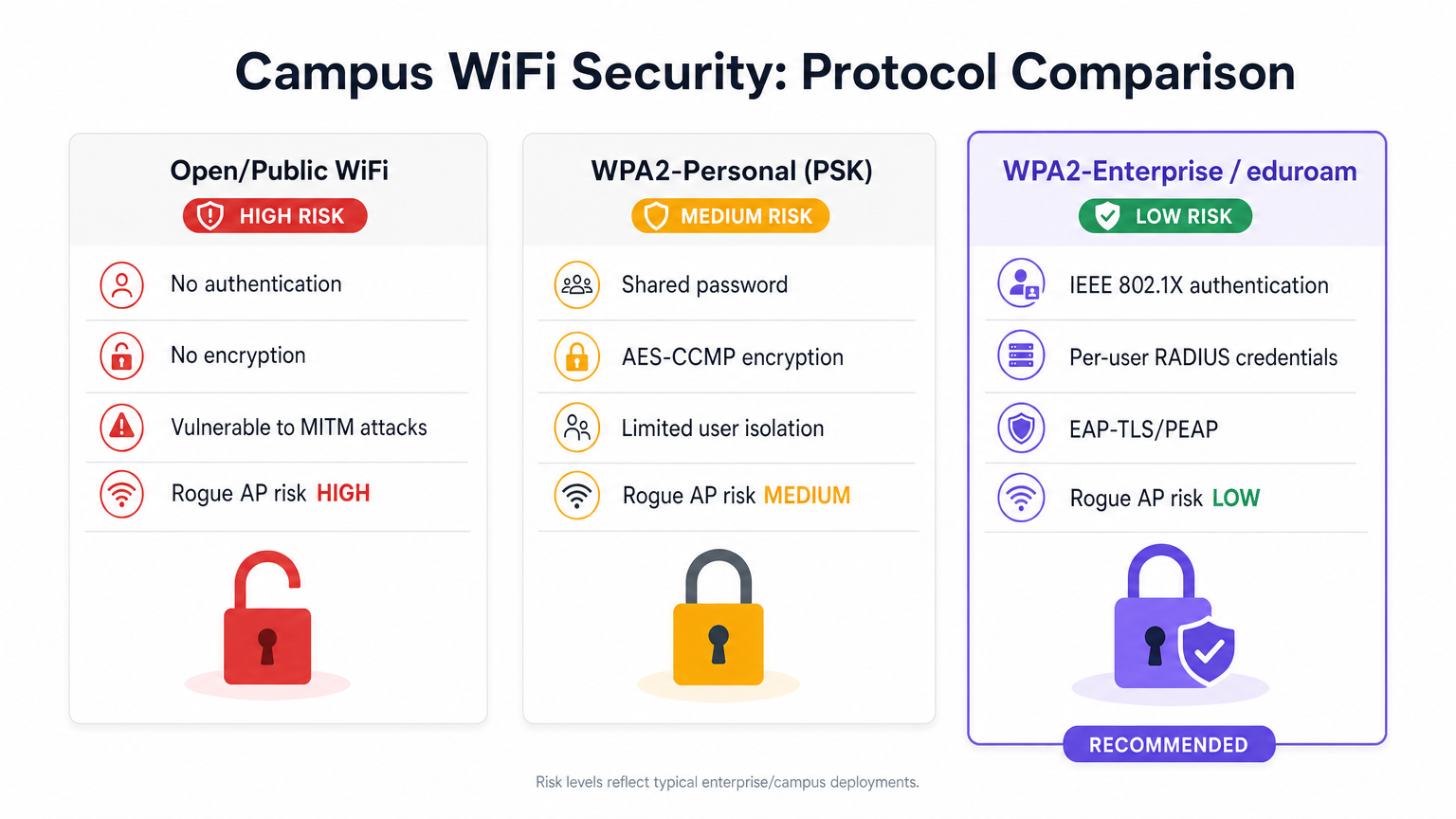

La risposta breve è sì: quando progettato attorno a IEEE 802.1X e WPA2/WPA3-Enterprise (comunemente tramite la federazione eduroam), il WiFi universitario è eccezionalmente sicuro. Sposta il perimetro di sicurezza dal bordo della rete alla singola sessione utente, fornendo una crittografia over-the-air unica che neutralizza i rischi di intercettazione passiva inerenti alle reti pubbliche aperte o alle implementazioni con chiave precondivisa (PSK).

Questa guida analizza i meccanismi tecnici della sicurezza WiFi del campus, le comuni insidie di implementazione e come i CTO nei settori dell'ospitalità, della vendita al dettaglio e della sanità possono sfruttare queste stesse architetture—spesso utilizzando piattaforme come Guest WiFi e WiFi Analytics di Purple—per fornire connettività sicura e senza attriti su larga scala.

Approfondimento Tecnico: L'Architettura della Sicurezza del Campus

A differenza del Captive Portal aperto del bar locale o della password condivisa di una piccola azienda, le reti universitarie si basano su protocolli di autenticazione di livello enterprise.

IEEE 802.1X e EAP

Il fondamento della sicurezza WiFi del campus è il controllo dell'accesso alla rete basato su porta IEEE 802.1X, che opera in tandem con l'Extensible Authentication Protocol (EAP).

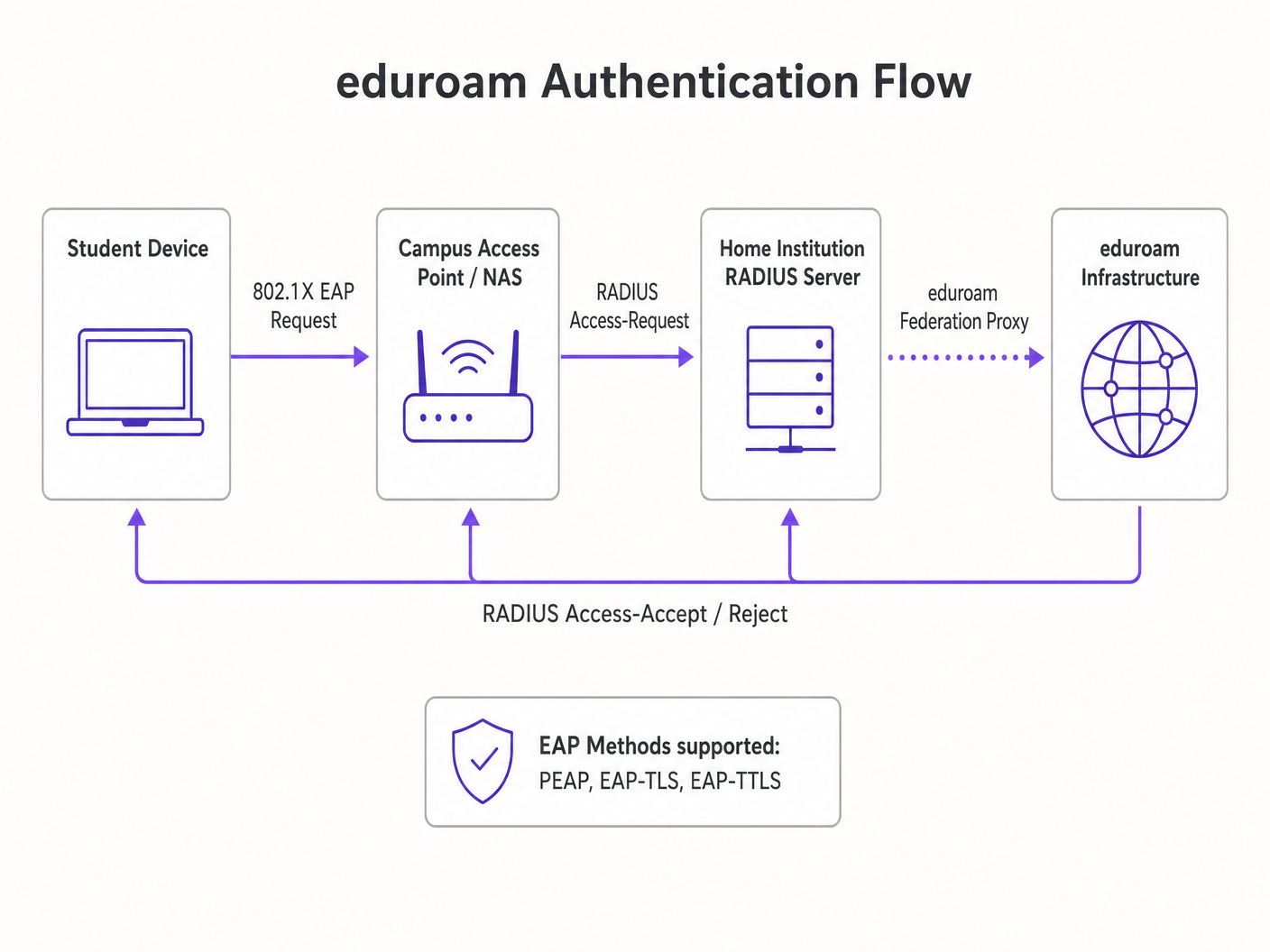

Quando un dispositivo client (il supplicante) tenta di associarsi a un Access Point del campus (l'autenticatore), l'AP blocca tutto il traffico IP. Permette solo il traffico EAP sulla LAN (EAPOL) finché il dispositivo non si autentica con successo contro un server RADIUS di backend.

The eduroam Federation Model

L'implementazione più diffusa nell'istruzione superiore è eduroam. Si tratta di una gerarchia RADIUS federata che consente agli studenti delle istituzioni partecipanti di accedere in modo sicuro al WiFi in qualsiasi altro campus partecipante a livello globale.

- Instradamento dell'Autenticazione: Se uno studente dell'Istituzione A visita l'Istituzione B, l'AP dell'Istituzione B inoltra la richiesta di autenticazione al suo server RADIUS locale.

- Instradamento del Realm: Il server RADIUS locale legge il realm dell'utente (ad esempio,

@institutionA.edu) e inoltra la richiesta al server RADIUS nazionale di livello superiore, che la instrada al server principale dell'Istituzione A. - Protezione delle Credenziali: L'autenticazione avviene direttamente tra il dispositivo dello studente e la sua istituzione di origine tramite un tunnel crittografato (tipicamente PEAP o EAP-TLS). Il campus visitato non vede mai la password dell'utente.

Crittografia per Utente

Una volta autenticato, il server RADIUS invia un messaggio Access-Accept contenente una Master Session Key (MSK). L'AP e il dispositivo client utilizzano questa chiave per derivare una Pairwise Transient Key (PTK) unica.

Ciò significa che il traffico over-the-air di ogni utente è crittografato con una chiave unica. Anche se un attaccante cattura il traffico RF, non può decrittografare i dati di altri utenti sullo stesso SSID. Questo risolve fondamentalmente le falle di sicurezza delle reti aperte e WPA2-Personal.

Guida all'Implementazione: Applicare la Sicurezza del Campus all'Enterprise

Per gli operatori di sedi nel Retail o nell' Hospitality , la migrazione da reti aperte a una sicurezza di livello enterprise richiede un'attenta pianificazione.

1. Gestione dei Certificati e Configurazione del Supplicante

Il tallone d'Achille del PEAP (il metodo EAP più comune) è la validazione del certificato lato client. Se il dispositivo di un utente non è configurato per validare rigorosamente il certificato del server RADIUS, è vulnerabile agli attacchi Evil Twin in cui un AP non autorizzato spoofing l'SSID.

Raccomandazione: Utilizzare piattaforme di onboarding (come SecureW2) o profili MDM per configurare automaticamente i dispositivi utente. Il profilo deve specificare il certificato CA esatto e il nome del server di cui fidarsi.

2. Gestione dei Dispositivi IoT Headless

802.1X richiede un supplicante (software che gestisce il dialogo di autenticazione). Smart TV, segnaletica digitale e apparecchiature mediche spesso non dispongono di questa capacità. Questa è una considerazione importante quando si implementa il WiFi negli Ospedali: Una Guida alle Reti Cliniche Sicure .

Raccomandazione: Implementare un SSID parallelo utilizzando Multiple Pre-Shared Keys (MPSK) o Identity PSK (iPSK). Questo assegna una passphrase unica a ciascun indirizzo MAC del dispositivo IoT, mantenendo la crittografia per dispositivo e l'assegnazione dinamica di VLAN senza richiedere 802.1X.

3. Analisi e Visibilità delle Minacce

La crittografia è solo metà della battaglia; la visibilità è l'altra metà. Le reti aziendali devono monitorare comportamenti anomali, AP non autorizzati e spoofing MAC.

Raccomandazione: Integrare il tuo Wireless LAN Controller (WLC) con un robusto motore di analisi. La piattaforma di Purple acquisisce i log RADIUS, i dati DHCP e la telemetria di localizzazione (vedi la nostra Guida ai Sistemi di Posizionamento Indoor: UWB, BLE e WiFi ) per fornire intelligence di sicurezza azionabile insieme all'analisi di marketing.

Best Practice per gli Operatori di Sedi

- Implementare l'Isolamento del Client: Configurare il WLC per eliminare il traffico peer-to-peer tra i client sulla stessa sottorete. Un laptop compromesso non dovrebbe essere in grado di scansionare o attaccare un altro dispositivo sulla rete guest.rk.

- Dynamic VLAN Steering: Utilizza gli attributi RADIUS per assegnare gli utenti a VLAN specifiche in base al loro gruppo di identità (es. Personale vs. Ospiti vs. IoT), applicando la segmentazione della rete al perimetro.

- Transizione a OpenRoaming: Per le sedi pubbliche, valuta l'adesione alla federazione WBA OpenRoaming. Purple funge da fornitore di identità gratuito per OpenRoaming, offrendo l'esperienza di offload fluida e sicura di eduroam per ambienti commerciali come gli hub Trasporto .

Risoluzione dei problemi e mitigazione dei rischi

| Modalità di guasto | Sintomo | Strategia di mitigazione |

|---|---|---|

| Timeout RADIUS | I client non riescono ad autenticarsi durante le ore di punta. | Implementa il bilanciamento del carico RADIUS e assicurati che il provider di identità backend (es. Active Directory) disponga di IOPS sufficienti. |

| Attacco Evil Twin | Gli utenti si connettono a un SSID contraffatto e divulgano le credenziali. | Applica una rigorosa convalida dei certificati sui dispositivi client; utilizza WIPS (Wireless Intrusion Prevention System) per localizzare e sopprimere gli AP non autorizzati. |

| MAC Spoofing | Un dispositivo non autorizzato aggira il captive portal utilizzando un MAC clonato. | Implementa il rilevamento di tempi di viaggio anomali (un indirizzo MAC che appare contemporaneamente in due AP fisicamente distanti) tramite piattaforme di analisi. |

ROI e impatto aziendale

L'aggiornamento a un'architettura WiFi 802.1X/Enterprise non è solo un centro di costo; è un abilitatore strategico.

- Mitigazione dei rischi: Riduce drasticamente la superficie di attacco per le violazioni dei dati, proteggendo la reputazione del marchio ed evitando multe normative (es. GDPR, PCI DSS).

- Efficienza operativa: Elimina il sovraccarico dell'helpdesk nella gestione di password condivise a rotazione o nella risoluzione di problemi di compatibilità del captive portal.

- Qualità dei dati: Legando l'accesso alla rete a identità digitali verificate piuttosto che a indirizzi MAC effimeri, la qualità dei dati raccolti per l'analisi e l'attribuzione migliora significativamente.

Per un approfondimento sulle applicazioni verticali specifiche, consulta la nostra guida: Il WiFi ospedaliero è sicuro? Cosa dovrebbero sapere pazienti e visitatori (disponibile anche in hindi: क्या अस्पताल का WiFi सुरक्षित है? मरीजों और आगंतुकों को क्या जानना चाहिए ).

Termini chiave e definizioni

IEEE 802.1X

A network authentication protocol that opens ports for network access only after a user's identity has been successfully authorized via a centralized server.

The fundamental standard required to move a venue from shared passwords to enterprise-grade, per-user security.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server that validates credentials and tells the Access Point which VLAN to assign the user to.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, allowing for various authentication methods like certificates or secure passwords.

The 'language' spoken between the user's device and the RADIUS server during the login process.

eduroam

An international roaming service for users in research, higher education, and further education, providing secure network access across participating institutions.

The primary case study for how federated 802.1X architecture can scale globally.

Supplicant

The software client on an end-user device (laptop, smartphone) that negotiates the EAP authentication with the network.

A common point of failure; if the OS supplicant is misconfigured, the user cannot connect securely.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi network to eavesdrop on wireless communications or steal credentials.

The primary threat vector that proper EAP certificate validation is designed to prevent.

VLAN Steering (Dynamic VLAN Assignment)

The process where the RADIUS server instructs the Access Point to place a specific user into a specific virtual network segment based on their identity or role.

Crucial for network segmentation, ensuring guest devices cannot route traffic to administrative servers.

OpenRoaming

A federation standard created by the WBA that allows mobile users to automatically and securely roam between Wi-Fi networks and cellular networks without captive portals.

The commercial equivalent of eduroam, allowing retail and hospitality venues to offer secure, frictionless connectivity.

Casi di studio

A 400-room enterprise hotel currently uses an open captive portal for guest WiFi. They want to upgrade to a secure, encrypted connection for returning loyalty members without requiring them to manually log in on every visit. How should the network architect design this?

The architect should implement Passpoint (Hotspot 2.0) / OpenRoaming. When a loyalty member downloads the hotel's app, it installs an EAP-TLS certificate or a TTLS profile on the device. The hotel's WLC broadcasts the Passpoint ANQP elements. The device recognizes the network, automatically authenticates via 802.1X using the installed profile against the hotel's RADIUS server, and establishes an AES-encrypted connection. No captive portal is required for returning users.

A university IT team is deploying new wireless digital signage across the campus. These devices only support basic WPA2-Personal and cannot run an 802.1X supplicant. How can they secure these devices without creating a vulnerable campus-wide shared password?

The IT team should deploy an MPSK (Multiple Pre-Shared Key) or iPSK (Identity PSK) architecture. They broadcast a single 'Campus-IoT' SSID. However, instead of one global password, the RADIUS server generates a unique, complex PSK for the specific MAC address of each digital sign. When the sign connects, the WLC queries RADIUS, verifies the MAC-to-PSK mapping, and dynamically assigns the device to an isolated 'Digital Signage' VLAN.

Analisi degli scenari

Q1. Your enterprise retail client wants to deploy WPA3-Enterprise across 500 stores. However, they have a fleet of legacy barcode scanners that only support WPA2-Personal. How do you architect the wireless network to maximize security for corporate devices while maintaining connectivity for the scanners?

💡 Suggerimento:Consider how you can broadcast SSIDs and segment traffic at the edge.

Mostra l'approccio consigliato

Deploy two separate SSIDs. The primary SSID ('Corp-Secure') should be configured for WPA2/WPA3-Enterprise mixed mode utilizing 802.1X/PEAP, authenticating against the corporate RADIUS server for all laptops and modern devices. Deploy a secondary, hidden SSID ('Retail-IoT') utilizing Identity PSK (iPSK) or MPSK. The RADIUS server will assign a unique PSK to each barcode scanner's MAC address and dynamically steer them into an isolated, internet-only VLAN that cannot route to the corporate subnet.

Q2. During an eduroam deployment, users are complaining that their devices frequently prompt them to 'Trust this certificate' when roaming between buildings, leading to confusion and helpdesk tickets. What is the architectural flaw?

💡 Suggerimento:Think about how the supplicant verifies the identity of the authentication server.

Mostra l'approccio consigliato

The client devices (supplicants) have not been properly provisioned with a strict certificate trust profile. They are likely configured to 'prompt user' when encountering a new or updated RADIUS certificate. To fix this, the IT team must deploy an onboarding tool (like SecureW2) or an MDM payload that explicitly configures the supplicant to trust only the specific Root CA that signed the RADIUS server's certificate, and strictly match the server's domain name. This eliminates the prompt and prevents Evil Twin attacks.

Q3. A hospital IT director wants to implement Purple's WiFi Analytics but is concerned that moving from an Open Captive Portal to an 802.1X OpenRoaming architecture will break their ability to collect guest data. Is this true?

💡 Suggerimento:How does identity mapping work in federated roaming environments?

Mostra l'approccio consigliato

No, it is not true. While OpenRoaming eliminates the traditional captive portal 'splash page', it actually improves data fidelity. When a user connects via OpenRoaming, the identity provider passes specific, verified attributes (like an anonymized identifier or verified email, depending on the terms of service) to the venue's network. Purple's platform ingests this RADIUS accounting data, allowing the hospital to track dwell time, roaming patterns, and return visits with higher accuracy than MAC-based tracking, which is often broken by MAC randomization.