¿Es seguro el WiFi universitario? Una guía para estudiantes

Una referencia técnica exhaustiva para gerentes de TI y operadores de recintos sobre la arquitectura de seguridad del WiFi universitario (eduroam/802.1X). Esta guía desglosa cómo funciona la autenticación de nivel empresarial, sus escollos de implementación y cómo estos principios se aplican a despliegues en hostelería, comercio minorista y sector público.

🎧 Escuchar esta guía

Ver transcripción

- Resumen ejecutivo

- Inmersión técnica profunda: La arquitectura de seguridad del campus

- IEEE 802.1X y EAP

- El modelo de federación eduroam

- Cifrado por usuario

- Guía de implementación: Aplicando la seguridad del campus a la empresa

- 1. Gestión de certificados y configuración del suplicante

- 2. Manejo de dispositivos IoT sin cabeza

- 3. Análisis y visibilidad de amenazas

- Mejores prácticas para operadores de recintos

- Resolución de problemas y mitigación de riesgos

- ROI e impacto empresarial

Resumen ejecutivo

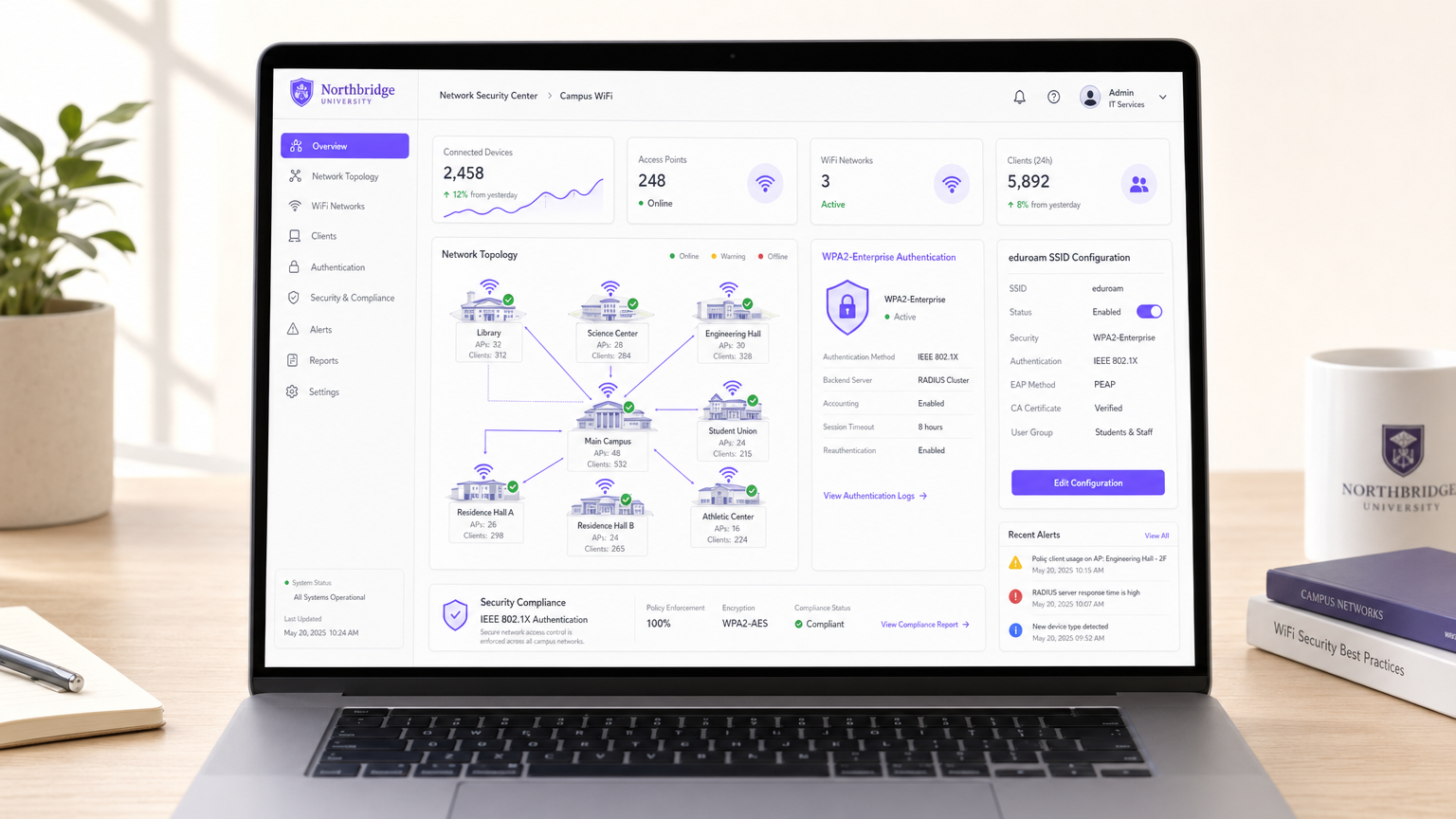

Para los directores de TI y arquitectos de red que gestionan grandes recintos públicos o semipúblicos, la pregunta "¿es seguro el WiFi universitario?" sirve como un caso de estudio crítico en la movilidad empresarial. Los campus universitarios representan algunos de los entornos de RF más hostiles, densos y complejos del mundo. Deben soportar decenas de miles de usuarios concurrentes, puntos finales BYOD (Bring Your Own Device) no gestionados y estrictos requisitos de cumplimiento, todo ello manteniendo una itinerancia fluida.

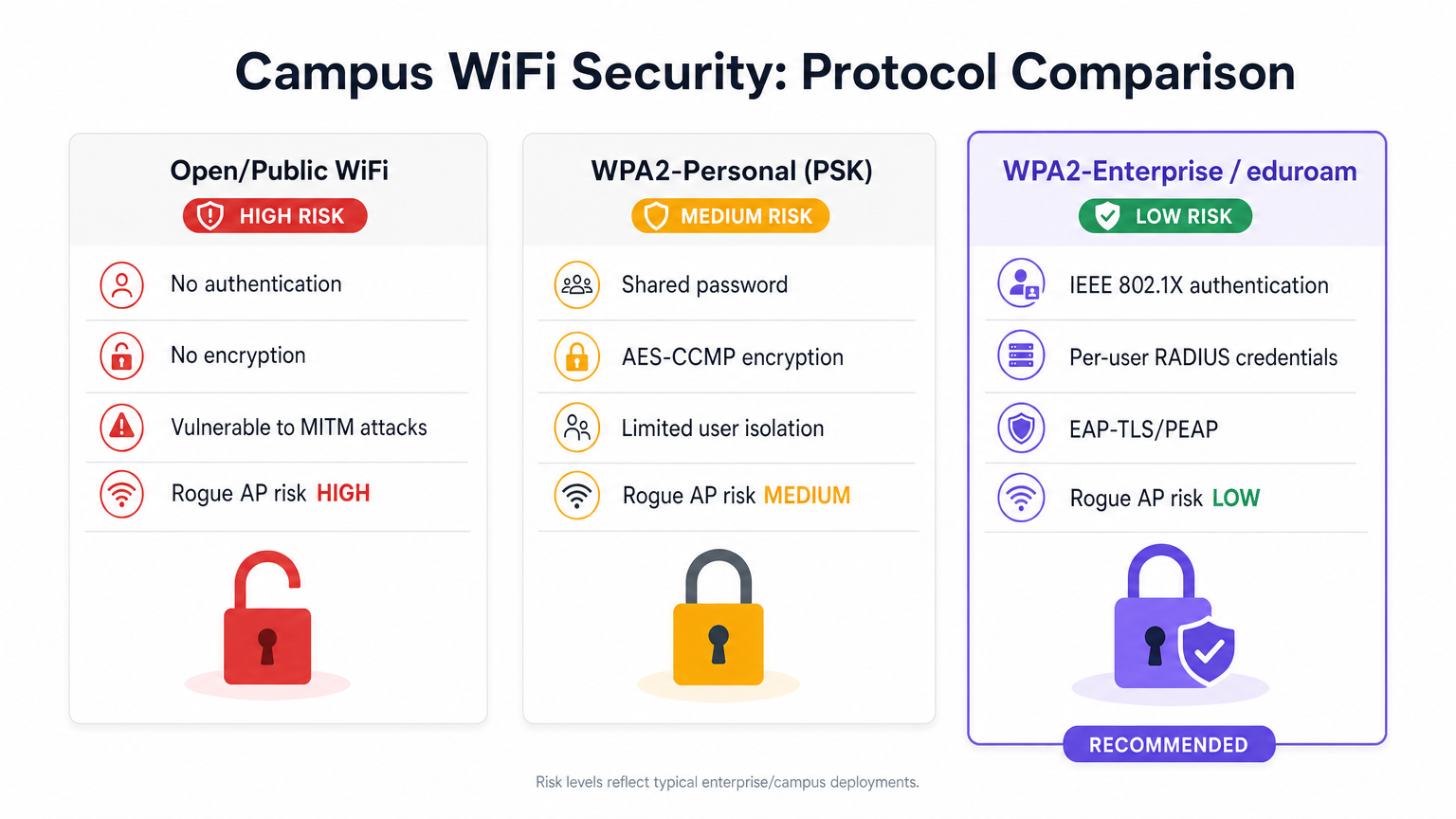

La respuesta corta es sí: cuando se arquitectura en torno a IEEE 802.1X y WPA2/WPA3-Enterprise (comúnmente a través de la federación eduroam), el WiFi universitario es excepcionalmente seguro. Desplaza el perímetro de seguridad del borde de la red a la sesión de usuario individual, proporcionando un cifrado único por aire que neutraliza los riesgos de escucha pasiva inherentes a las redes públicas abiertas o a las implementaciones de clave precompartida (PSK) compartidas.

Esta guía desglosa la mecánica técnica de la seguridad del WiFi en el campus, los escollos comunes de implementación y cómo los CTOs en hostelería, comercio minorista y atención médica pueden aprovechar estas mismas arquitecturas —a menudo utilizando plataformas como Guest WiFi y WiFi Analytics de Purple— para ofrecer conectividad segura y sin fricciones a escala.

Inmersión técnica profunda: La arquitectura de seguridad del campus

A diferencia del Captive Portal abierto de la cafetería local o la contraseña compartida de una pequeña empresa, las redes universitarias se basan en protocolos de autenticación de nivel empresarial.

IEEE 802.1X y EAP

La base de la seguridad del WiFi en el campus es el control de acceso a la red basado en puertos IEEE 802.1X, que opera en conjunto con el Extensible Authentication Protocol (EAP).

Cuando un dispositivo cliente (el suplicante) intenta asociarse con un punto de acceso (el autenticador) del campus, el AP bloquea todo el tráfico IP. Solo permite el tráfico EAP sobre la LAN (EAPOL) hasta que el dispositivo se autentica correctamente contra un servidor RADIUS de backend.

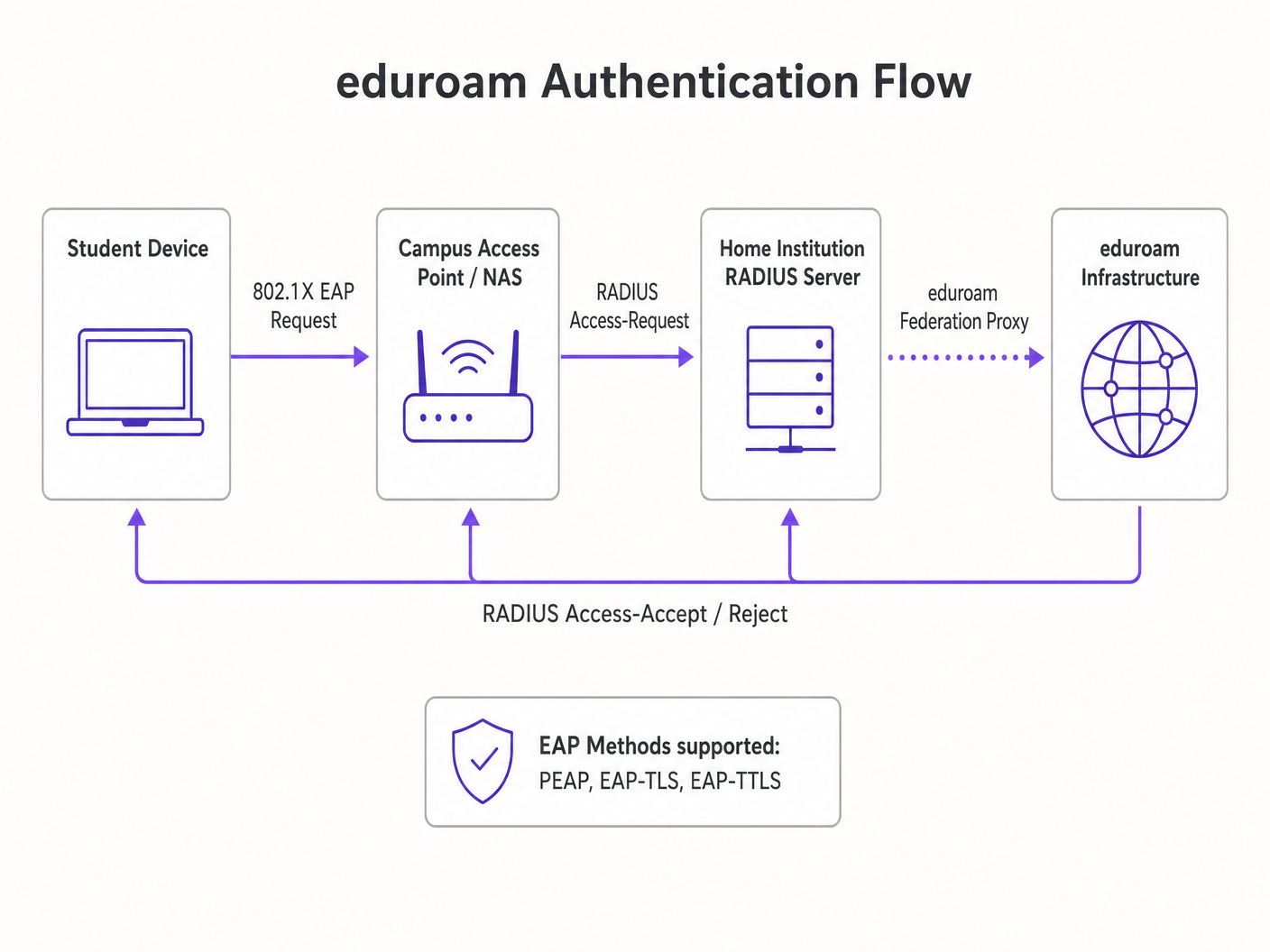

El modelo de federación eduroam

La implementación más prevalente en la educación superior es eduroam. Esta es una jerarquía RADIUS federada que permite a los estudiantes de instituciones participantes acceder de forma segura al WiFi en cualquier otro campus participante a nivel mundial.

- Enrutamiento de autenticación: Si un estudiante de la Institución A visita la Institución B, el AP de la Institución B reenvía la solicitud de autenticación a su servidor RADIUS local.

- Enrutamiento de reino: El servidor RADIUS local lee el reino del usuario (por ejemplo,

@institutionA.edu) y envía la solicitud al servidor RADIUS nacional de nivel superior, que la enruta al servidor de origen de la Institución A. - Protección de credenciales: La autenticación ocurre directamente entre el dispositivo del estudiante y su institución de origen a través de un túnel cifrado (típicamente PEAP o EAP-TLS). El campus visitado nunca ve la contraseña del usuario.

Cifrado por usuario

Una vez autenticado, el servidor RADIUS envía un mensaje Access-Accept que contiene una clave de sesión maestra (MSK). El AP y el dispositivo cliente utilizan esto para derivar una clave transitoria por pares (PTK) única.

Esto significa que el tráfico por aire de cada usuario se cifra con una clave única. Incluso si un atacante captura el tráfico RF, no puede descifrar los datos de otros usuarios en el mismo SSID. Esto resuelve fundamentalmente las fallas de seguridad de las redes abiertas y WPA2-Personal.

Guía de implementación: Aplicando la seguridad del campus a la empresa

Para los operadores de recintos en Retail o Hospitality , la migración de redes abiertas a seguridad de nivel empresarial requiere una planificación cuidadosa.

1. Gestión de certificados y configuración del suplicante

El talón de Aquiles de PEAP (el método EAP más común) es la validación de certificados del lado del cliente. Si el dispositivo de un usuario no está configurado para validar estrictamente el certificado del servidor RADIUS, es vulnerable a ataques de Evil Twin donde un AP malicioso suplanta el SSID.

Recomendación: Utilice plataformas de incorporación (como SecureW2) o perfiles MDM para configurar automáticamente los dispositivos de los usuarios. El perfil debe especificar el certificado CA exacto y el nombre del servidor en el que confiar.

2. Manejo de dispositivos IoT sin cabeza

802.1X requiere un suplicante (software que maneja el diálogo de autenticación). Los televisores inteligentes, la señalización digital y el equipo médico a menudo carecen de esta capacidad. Esta es una consideración importante al implementar WiFi en hospitales: Una guía para redes clínicas seguras .

Recomendación: Implemente un SSID paralelo utilizando Multiple Pre-Shared Keys (MPSK) o Identity PSK (iPSK). Esto asigna una frase de contraseña única a cada dirección MAC de dispositivo IoT, manteniendo el cifrado por dispositivo y la asignación dinámica de VLAN sin requerir 802.1X.

3. Análisis y visibilidad de amenazas

El cifrado es solo la mitad de la batalla; la visibilidad es la otra. Las redes empresariales deben monitorear el comportamiento anómalo, los APs maliciosos y la suplantación de MAC.

Recomendación: Integre su Wireless LAN Controller (WLC) con un motor de análisis robusto. La plataforma de Purple ingiere registros RADIUS, datos DHCP y telemetría de ubicación (consulte nuestra Guía de sistemas de posicionamiento interior: UWB, BLE y WiFi ) para proporcionar inteligencia de seguridad procesable junto con análisis de marketing.

Mejores prácticas para operadores de recintos

- Implementar aislamiento de cliente: Configure el WLC para descartar el tráfico peer-to-peer entre clientes en la misma subred. Un portátil comprometido no debería poder escanear o atacar otro dispositivo en la red de invitados.rk.

- Direccionamiento dinámico de VLAN: Utilice atributos RADIUS para asignar usuarios a VLAN específicas en función de su grupo de identidad (por ejemplo, Personal, Invitado o IoT), aplicando la segmentación de red en el perímetro.

- Transición a OpenRoaming: Para espacios públicos, considere unirse a la federación WBA OpenRoaming. Purple actúa como un proveedor de identidad gratuito para OpenRoaming, ofreciendo la experiencia de descarga fluida y segura de eduroam para entornos comerciales como los centros de Transporte .

Resolución de problemas y mitigación de riesgos

| Modo de fallo | Síntoma | Estrategia de mitigación |

|---|---|---|

| Tiempo de espera de RADIUS | Los clientes no se autentican durante las horas pico. | Implemente el equilibrio de carga de RADIUS y asegúrese de que el proveedor de identidad de backend (por ejemplo, Active Directory) tenga suficientes IOPS. |

| Ataque de gemelo malvado | Los usuarios se conectan a un SSID falsificado y filtran credenciales. | Aplique una validación estricta de certificados en los dispositivos cliente; utilice WIPS (Wireless Intrusion Prevention System) para localizar y suprimir APs no autorizados. |

| Suplantación de MAC | Un dispositivo no autorizado elude el captive portal utilizando una MAC clonada. | Implemente la detección de tiempo de viaje anómalo (una dirección MAC que aparece en dos APs físicamente distantes simultáneamente) a través de plataformas de análisis. |

ROI e impacto empresarial

Actualizar a una arquitectura WiFi 802.1X/Enterprise no es meramente un centro de costes; es un facilitador estratégico.

- Mitigación de riesgos: Reduce drásticamente la superficie de ataque para las filtraciones de datos, protegiendo la reputación de la marca y evitando multas regulatorias (por ejemplo, GDPR, PCI DSS).

- Eficiencia operativa: Elimina la sobrecarga del servicio de asistencia técnica de gestionar contraseñas compartidas rotativas o de lidiar con problemas de compatibilidad del captive portal.

- Calidad de los datos: Al vincular el acceso a la red a identidades digitales verificadas en lugar de direcciones MAC efímeras, la calidad de los datos recopilados para análisis y atribución mejora significativamente.

Para una inmersión más profunda en aplicaciones verticales específicas, revise nuestra guía: ¿Es seguro el WiFi del hospital? Lo que los pacientes y visitantes deben saber (también disponible en hindi: क्या अस्पताल का WiFi सुरक्षित है? मरीजों और आगंतुकों को क्या जानना चाहिए ).

Términos clave y definiciones

IEEE 802.1X

A network authentication protocol that opens ports for network access only after a user's identity has been successfully authorized via a centralized server.

The fundamental standard required to move a venue from shared passwords to enterprise-grade, per-user security.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server that validates credentials and tells the Access Point which VLAN to assign the user to.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, allowing for various authentication methods like certificates or secure passwords.

The 'language' spoken between the user's device and the RADIUS server during the login process.

eduroam

An international roaming service for users in research, higher education, and further education, providing secure network access across participating institutions.

The primary case study for how federated 802.1X architecture can scale globally.

Supplicant

The software client on an end-user device (laptop, smartphone) that negotiates the EAP authentication with the network.

A common point of failure; if the OS supplicant is misconfigured, the user cannot connect securely.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi network to eavesdrop on wireless communications or steal credentials.

The primary threat vector that proper EAP certificate validation is designed to prevent.

VLAN Steering (Dynamic VLAN Assignment)

The process where the RADIUS server instructs the Access Point to place a specific user into a specific virtual network segment based on their identity or role.

Crucial for network segmentation, ensuring guest devices cannot route traffic to administrative servers.

OpenRoaming

A federation standard created by the WBA that allows mobile users to automatically and securely roam between Wi-Fi networks and cellular networks without captive portals.

The commercial equivalent of eduroam, allowing retail and hospitality venues to offer secure, frictionless connectivity.

Casos de éxito

A 400-room enterprise hotel currently uses an open captive portal for guest WiFi. They want to upgrade to a secure, encrypted connection for returning loyalty members without requiring them to manually log in on every visit. How should the network architect design this?

The architect should implement Passpoint (Hotspot 2.0) / OpenRoaming. When a loyalty member downloads the hotel's app, it installs an EAP-TLS certificate or a TTLS profile on the device. The hotel's WLC broadcasts the Passpoint ANQP elements. The device recognizes the network, automatically authenticates via 802.1X using the installed profile against the hotel's RADIUS server, and establishes an AES-encrypted connection. No captive portal is required for returning users.

A university IT team is deploying new wireless digital signage across the campus. These devices only support basic WPA2-Personal and cannot run an 802.1X supplicant. How can they secure these devices without creating a vulnerable campus-wide shared password?

The IT team should deploy an MPSK (Multiple Pre-Shared Key) or iPSK (Identity PSK) architecture. They broadcast a single 'Campus-IoT' SSID. However, instead of one global password, the RADIUS server generates a unique, complex PSK for the specific MAC address of each digital sign. When the sign connects, the WLC queries RADIUS, verifies the MAC-to-PSK mapping, and dynamically assigns the device to an isolated 'Digital Signage' VLAN.

Análisis de escenarios

Q1. Your enterprise retail client wants to deploy WPA3-Enterprise across 500 stores. However, they have a fleet of legacy barcode scanners that only support WPA2-Personal. How do you architect the wireless network to maximize security for corporate devices while maintaining connectivity for the scanners?

💡 Sugerencia:Consider how you can broadcast SSIDs and segment traffic at the edge.

Mostrar enfoque recomendado

Deploy two separate SSIDs. The primary SSID ('Corp-Secure') should be configured for WPA2/WPA3-Enterprise mixed mode utilizing 802.1X/PEAP, authenticating against the corporate RADIUS server for all laptops and modern devices. Deploy a secondary, hidden SSID ('Retail-IoT') utilizing Identity PSK (iPSK) or MPSK. The RADIUS server will assign a unique PSK to each barcode scanner's MAC address and dynamically steer them into an isolated, internet-only VLAN that cannot route to the corporate subnet.

Q2. During an eduroam deployment, users are complaining that their devices frequently prompt them to 'Trust this certificate' when roaming between buildings, leading to confusion and helpdesk tickets. What is the architectural flaw?

💡 Sugerencia:Think about how the supplicant verifies the identity of the authentication server.

Mostrar enfoque recomendado

The client devices (supplicants) have not been properly provisioned with a strict certificate trust profile. They are likely configured to 'prompt user' when encountering a new or updated RADIUS certificate. To fix this, the IT team must deploy an onboarding tool (like SecureW2) or an MDM payload that explicitly configures the supplicant to trust only the specific Root CA that signed the RADIUS server's certificate, and strictly match the server's domain name. This eliminates the prompt and prevents Evil Twin attacks.

Q3. A hospital IT director wants to implement Purple's WiFi Analytics but is concerned that moving from an Open Captive Portal to an 802.1X OpenRoaming architecture will break their ability to collect guest data. Is this true?

💡 Sugerencia:How does identity mapping work in federated roaming environments?

Mostrar enfoque recomendado

No, it is not true. While OpenRoaming eliminates the traditional captive portal 'splash page', it actually improves data fidelity. When a user connects via OpenRoaming, the identity provider passes specific, verified attributes (like an anonymized identifier or verified email, depending on the terms of service) to the venue's network. Purple's platform ingests this RADIUS accounting data, allowing the hospital to track dwell time, roaming patterns, and return visits with higher accuracy than MAC-based tracking, which is often broken by MAC randomization.