Como Gerir a Largura de Banda numa Rede WiFi

This authoritative guide provides IT managers, network architects, and CTOs with practical strategies for managing bandwidth on enterprise WiFi networks across high-density venues. It covers Quality of Service (QoS), traffic shaping, per-user rate limiting, and Deep Packet Inspection — the essential controls for running a fair, high-performance guest network. By integrating these techniques with Purple's guest WiFi and analytics platform, organisations can move from reactive firefighting to proactive, policy-driven network management.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada

- Limitação de Velocidade por Utilizador

- Qualidade de Serviço (QoS) e Priorização de Tráfego

- Modelagem de Tráfego e Inspeção Profunda de Pacotes (DPI)

- Segmentação de SSID e Arquitetura VLAN

- Guia de Implementação

- Passo 1: Definir a Estrutura de Políticas

- Passo 2: Configurar a Aplicação na Periferia (Edge)

- Passo 3: Atribuição Dinâmica de Políticas via RADIUS

- Passo 4: Modelagem de Tráfego no Gateway

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para espaços empresariais — seja um vasto complexo de retalho, um estádio de alta densidade ou um hotel de 500 quartos — a largura de banda WiFi não gerida representa um risco operacional significativo. Um único cliente a transmitir vídeo em 4K ou a transferir grandes atualizações nunca deve degradar o desempenho dos sistemas de ponto de venda, das comunicações VoIP ou da infraestrutura IoT crítica. A gestão da largura de banda numa rede WiFi exige uma abordagem em várias camadas que vai além da simples limitação de velocidade, englobando a Qualidade de Serviço (QoS), a modelagem inteligente de tráfego (traffic shaping) e a aplicação dinâmica de políticas associadas à autenticação de utilizadores.

Este guia de referência técnica fornece a gestores de TI, arquitetos de redes e CTOs estratégias de implementação acionáveis para controlar o débito (throughput), impor a equidade de tempo de transmissão (airtime fairness) e priorizar aplicações críticas. Ao implementar estas melhores práticas independentes de fornecedor e ao integrá-las com plataformas de Guest WiFi e WiFi Analytics como a Purple, as organizações podem transformar a sua infraestrutura sem fios de um serviço não gerido num ativo controlado e de alto desempenho que apoia diretamente as operações de negócio.

Análise Técnica Aprofundada

A gestão da largura de banda num ambiente sem fios empresarial consiste fundamentalmente em impor a equidade e proteger serviços críticos. A arquitetura baseia-se em vários mecanismos interligados que operam em diferentes camadas da pilha de rede.

Limitação de Velocidade por Utilizador

A primeira e mais fundamental camada de defesa é a limitação de velocidade por utilizador, tipicamente aplicada no Ponto de Acesso (AP) ou no Controlador de LAN Sem Fios (WLC). Ao limitar o débito máximo para dispositivos clientes individuais — por exemplo, 5 Mbps de download / 2 Mbps de upload — os administradores de rede evitam que um único utilizador monopolize o tempo de transmissão disponível. Isto é essencial em ambientes como a Hospitalidade , onde centenas de hóspedes se podem ligar simultaneamente a um circuito de internet partilhado.

A limitação de velocidade é aplicada ao nível da associação, o que significa que a política é imposta assim que um dispositivo se liga ao SSID. Em implementações mais sofisticadas, o limite é devolvido dinamicamente pelo servidor RADIUS como um Atributo Específico do Fornecedor (VSA) no momento da autenticação, permitindo políticas por utilizador ou por grupo em vez de um limite único e geral para todos os dispositivos.

Qualidade de Serviço (QoS) e Priorização de Tráfego

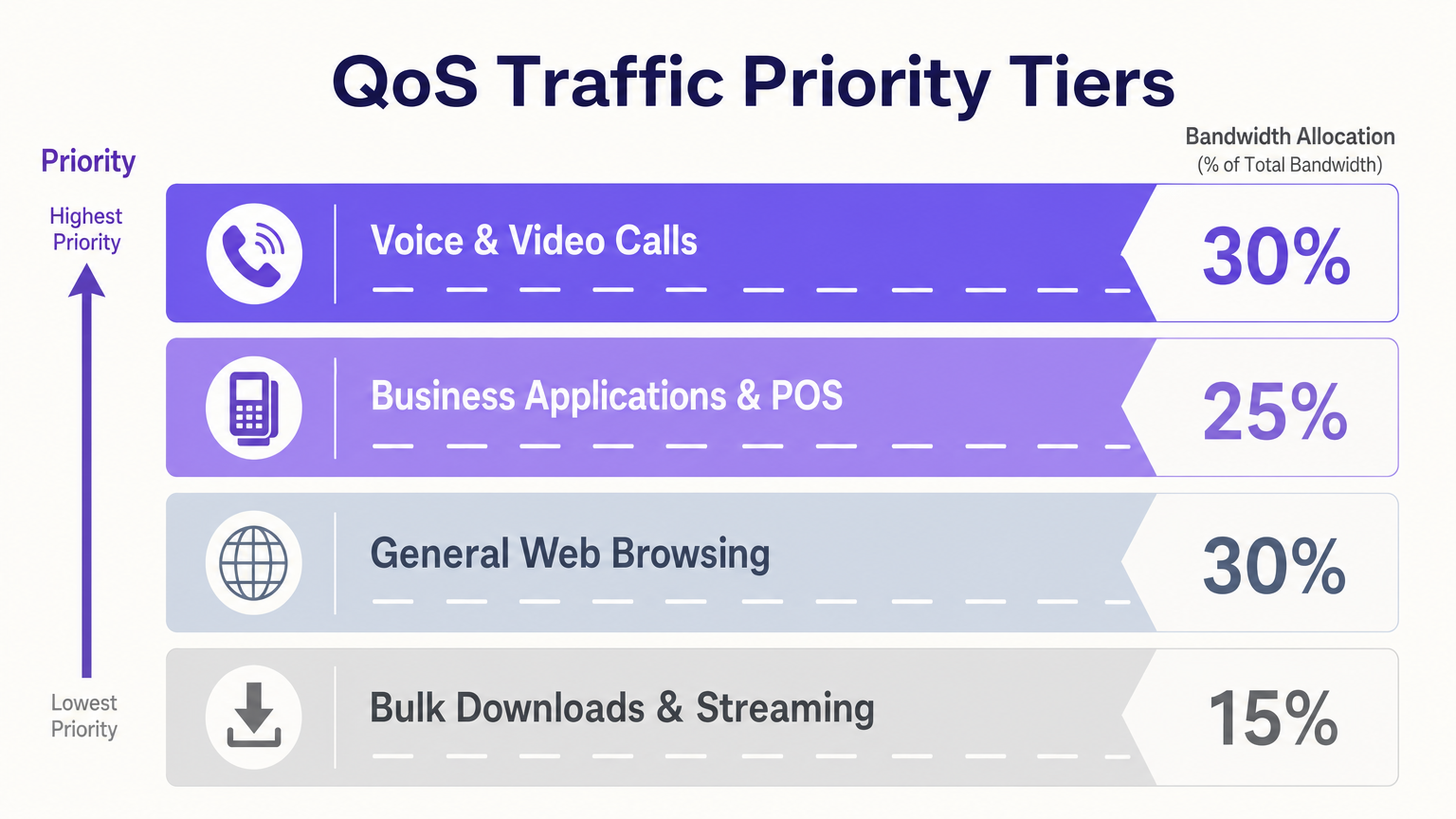

Enquanto a limitação de velocidade controla o volume global, a QoS dita a prioridade dos diferentes tipos de tráfego. Num ambiente empresarial, aplicações sensíveis à latência, como Voz sobre IP (VoIP) e videoconferência, devem ter precedência sobre a navegação web geral, que por sua vez deve ter precedência sobre transferências em massa.

Esta priorização é alcançada utilizando a marcação Differentiated Services Code Point (DSCP) na Camada 3, e IEEE 802.11e / Wi-Fi Multimedia (WMM) na Camada 2. Quando um pacote entra na rede, é inspecionado e marcado com um valor DSCP. Os switches de rede e os pontos de acesso utilizam depois estas marcas para colocar os pacotes em diferentes filas de hardware, garantindo que o tráfego crítico é transmitido primeiro durante períodos de congestionamento.

As quatro categorias de acesso WMM mapeiam para os seguintes tipos de tráfego:

| Categoria de Acesso WMM | Mapeamento DSCP | Tráfego Típico |

|---|---|---|

| Voz (VO) | EF (46) | VoIP, push-to-talk |

| Vídeo (VI) | AF41 (34) | Videoconferência, IPTV |

| Melhor Esforço (BE) | Padrão (0) | Navegação web, e-mail |

| Fundo (BK) | CS1 (8) | Atualizações do SO, P2P |

Modelagem de Tráfego e Inspeção Profunda de Pacotes (DPI)

A modelagem de tráfego vai além da simples priorização ao controlar a velocidade de fluxos de aplicações específicas. Utilizando a Inspeção Profunda de Pacotes (DPI) na firewall ou no gateway, os administradores podem identificar a aplicação subjacente — como Netflix, BitTorrent ou Microsoft Teams — independentemente da porta ou protocolo utilizado. Isto permite políticas granulares, como a limitação de vídeo em streaming a 2 Mbps para forçar a reprodução em definição padrão, em vez de bloquear totalmente o serviço.

Bloquear serviços é quase sempre a abordagem errada num contexto de Retalho ou hospitalidade. Leva a uma má experiência do utilizador, ao aumento de pedidos de assistência e a hóspedes frustrados que associarão a experiência negativa à sua marca.

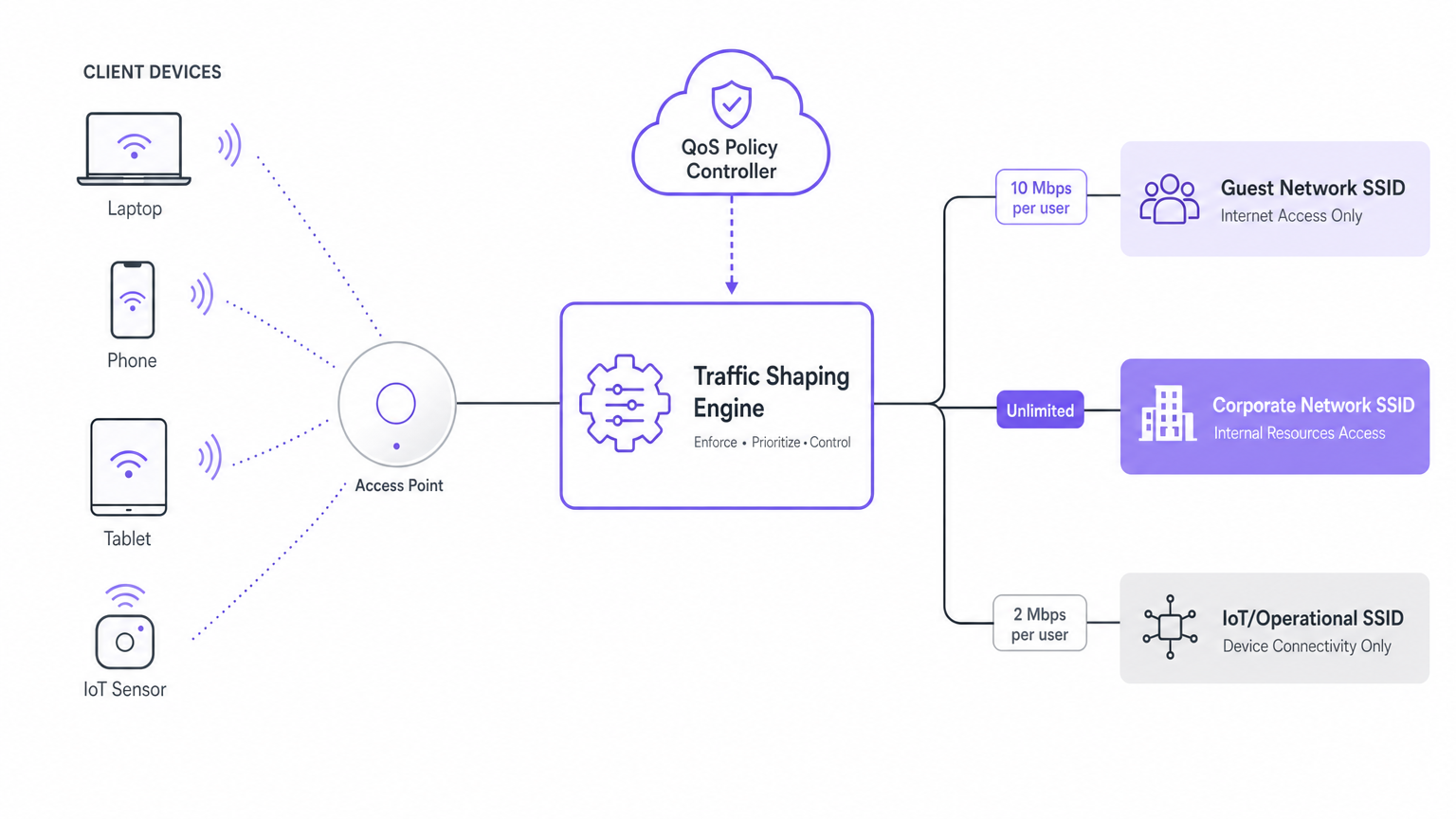

Segmentação de SSID e Arquitetura VLAN

Uma gestão eficaz da largura de banda começa com uma segmentação de rede adequada. A implementação de múltiplos SSIDs — cada um mapeado para uma VLAN dedicada — permite aos administradores aplicar políticas distintas a diferentes grupos de utilizadores:

- SSID de Convidados: Acesso exclusivo à internet, limites de velocidade por utilizador, limitação de aplicações baseada em DPI.

- SSID Corporativo: Acesso total à rede interna, autenticado via IEEE 802.1X / WPA3-Enterprise, sem limitação de velocidade.

- SSID IoT/Operacional: Restrito a fluxos de aplicações específicos (ex.: MQTT para dados de sensores), baixa alocação de largura de banda.

Esta segmentação é um pré-requisito para a conformidade com normas como o PCI DSS, que exige que os ambientes de dados de titulares de cartões sejam isolados das redes de convidados, e o GDPR, que exige controlos técnicos adequados para proteger dados pessoais.

Guia de Implementação

A implementação de uma gestão eficaz da largura de banda exige uma abordagem estruturada à conceção e aplicação de políticas. Os passos seguintes descrevem uma metodologia de implementação padrão para ambientes empresariais.

Passo 1: Definir a Estrutura de Políticas

Evite complicar demasiado a política de QoS. Comece com um modelo simplificado de três níveis:

- Nível Crítico (Alta Prioridade): Tecnologia operacional, VoIP, sistemas POS e aplicações corporativas internas. Atribuir DSCP EF ou AF41.

- Nível Padrão (Média Prioridade): Navegação web geral, e-mail e redes sociais para acesso de convidados. Atribuir DSCP Padrão (0).

- Nível de Limpeza (Baixa Prioridade): Atualizações de SO em segundo plano, transferências de ficheiros em massa e tráfego peer-to-peer. Atribuir DSCP CS1.

Passo 2: Configurar a Aplicação na Periferia (Edge)

Implemente a limitação de velocidade por utilizador ao nível do AP. Para um ambiente de retalho típico que oferece WiFi gratuito a convidados, um limite de 2–5 Mbps por utilizador é geralmente suficiente para navegação padrão e interação nas redes sociais sem saturar a ligação WAN. Para ambientes de conferência onde os utilizadores possam precisar de realizar videochamadas, 10–15 Mbps por utilizador é mais adequado, sujeito à capacidade total da WAN.

Passo 3: Atribuição Dinâmica de Políticas via RADIUS

Para implementações avançadas, integre as políticas de largura de banda com a camada de autenticação. Quando um utilizador se autentica através de um Captive Portal ou 802.1X, o servidor RADIUS pode devolver Atributos Específicos do Fornecedor (VSAs) que atribuem dinamicamente o utilizador a um nível de largura de banda específico ou VLAN com base no seu perfil.

Utilizando a plataforma de Guest WiFi da Purple, um membro do programa de fidelização pode receber uma alocação de 20 Mbps, enquanto um convidado padrão recebe 5 Mbps. Esta abordagem é altamente eficaz em centros de Transportes e locais de hospitalidade premium onde os níveis de serviço diferenciados são uma vantagem competitiva.

Passo 4: Modelagem de Tráfego no Gateway

Garanta que a ligação WAN a montante está protegida. Implemente a modelagem de tráfego na firewall de periferia para garantir largura de banda para VLANs críticas antes que o tráfego chegue ao ISP. Se a ligação à internet estiver saturada, mesmo a melhor configuração de QoS sem fios falhará em proporcionar uma boa experiência ao utilizador. Este é o passo mais frequentemente negligenciado nas implementações de WiFi empresarial.

Melhores Práticas

Ativar a Equidade de Tempo de Transmissão (Airtime Fairness). Em ambientes de alta densidade, a equidade de tempo de transmissão é mais crítica do que o débito bruto. Esta funcionalidade impede que dispositivos mais antigos e lentos (ex.: 802.11b/g) monopolizem o tempo de rádio, garantindo que os dispositivos modernos recebem a sua quota justa de oportunidades de transmissão. Sem ela, um único dispositivo legado a transmitir a 1 Mbps pode reduzir o débito efetivo de todo um setor do AP.

Desativar Taxas de Dados Inferiores. Force a saída de dispositivos mais antigos da rede ou para a banda de 2,4 GHz, desativando as taxas de dados abaixo de 12 Mbps ou 24 Mbps no rádio de 5 GHz. Isto mantém a banda de 5 GHz livre para transmissões mais rápidas e eficientes e reduz a sobrecarga de gestão de clientes de baixa velocidade.

Implementar Band Steering. Encoraje ativamente os clientes com capacidade de banda dupla a ligarem-se às bandas menos congestionadas de 5 GHz ou 6 GHz, deixando a banda de 2,4 GHz para dispositivos legados e sensores IoT. Isto é particularmente relevante em implementações de grandes áreas — consulte o Guia de Sistema de Posicionamento Interior: UWB, BLE e WiFi para mais informações sobre a gestão de ambientes com dispositivos mistos.

Monitorizar e Iterar. A gestão da largura de banda não é uma configuração do tipo 'configurar e esquecer'. Utilize os painéis de WiFi Analytics para monitorizar tendências de utilização de aplicações, períodos de pico de simultaneidade e débito por SSID. Ajuste as políticas de modelagem à medida que o comportamento do utilizador evolui — o perfil de tráfego de um espaço de retalho em dezembro será significativamente diferente do seu perfil em julho.

Proteger Ambientes de Saúde. Em ambientes clínicos, os riscos são consideravelmente maiores. Consulte WiFi em Hospitais: Um Guia para Redes Clínicas Seguras para orientações específicas sobre a gestão da largura de banda em ambientes onde a comunicação de dispositivos médicos deve ser garantida.

Resolução de Problemas e Mitigação de Riscos

Quando as políticas de gestão da largura de banda falham, os sintomas manifestam-se frequentemente como conectividade intermitente, chamadas VoIP interrompidas ou renderização lenta do Captive Portal. Abaixo estão os modos de falha mais comuns e a sua resolução.

QoS Assimétrica. As marcas DSCP são frequentemente removidas pelo ISP ou não são respeitadas ao longo da ligação WAN. Certifique-se de que a modelagem de tráfego é aplicada no ponto de saída da sua rede para controlar o fluxo antes que este saia do seu domínio administrativo. Não confie no ISP para respeitar as suas marcações DSCP internas.

APs Sobrescritos (Over-Subscribed). A limitação de velocidade não resolverá o congestionamento da camada física. Se um AP tiver demasiados clientes associados — tipicamente mais de 50–75 dispositivos ativos num único rádio — a sobrecarga de gestão das ligações degradará o desempenho independentemente dos limites de largura de banda. Nesses casos, é necessário um redesenho físico da rede e a implementação de APs adicionais.

Timeouts do Captive Portal. Se os limites de largura de banda forem definidos demasiado baixos (abaixo de 1 Mbps), o redirecionamento inicial para o Captive Portal pode expirar (time out), impedindo os utilizadores de se autenticarem. Garanta que o estado de 'walled garden' pré-autenticação tem largura de banda suficiente alocada para carregar os recursos do portal rapidamente. Recomenda-se um mínimo de 2 Mbps para o fluxo de autenticação.

Configuração Incorreta de VLAN. A marcação incorreta de VLAN na porta do switch ligada ao AP pode fazer com que o tráfego de diferentes SSIDs passe para o segmento de rede errado, contornando as políticas de QoS e de segurança. Valide sempre as atribuições de VLAN com uma captura de pacotes antes de entrar em produção.

ROI e Impacto no Negócio

Uma gestão eficaz da largura de banda tem um impacto direto nos resultados, ao adiar atualizações dispendiosas de circuitos WAN e ao melhorar a eficiência operacional. Ao priorizar aplicações críticas, os espaços garantem que os sistemas geradores de receita — como terminais POS, aplicações de pedidos e ferramentas de comunicação do pessoal — permanecem funcionais mesmo durante os picos de utilização dos convidados.

Além disso, os modelos de largura de banda por níveis oferecem oportunidades diretas de monetização. Os espaços podem fornecer um nível básico de acesso à internet gratuitamente, oferecendo simultaneamente um nível premium de alta velocidade em troca do registo no programa de fidelização, impulsionando um ROI mensurável a partir da infraestrutura sem fios. Este modelo é cada vez mais comum em ambientes de Hospitalidade e Transportes .

Para uma visão geral mais ampla das considerações iniciais de implementação, consulte Como Configurar o WiFi para o Seu Negócio: Um Guia Completo .

Termos-Chave e Definições

Quality of Service (QoS)

A set of technologies and policies that prioritize certain types of network traffic over others to ensure consistent performance for critical applications during periods of congestion.

Essential for ensuring VoIP calls and POS transactions are not delayed by guest downloads on a shared network.

Traffic Shaping

The practice of regulating network data transfer to enforce a guaranteed level of performance, typically by delaying or dropping packets that exceed a defined rate for a specific application or flow.

Used at the gateway to throttle high-bandwidth applications like streaming video before they saturate the internet connection.

Per-User Rate Limiting

A policy that caps the maximum upload and download throughput for an individual client device on the network, regardless of the total available bandwidth.

The primary defence against a single user monopolising the wireless network in a public venue. Applied at the AP or WLC level.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data payload of a packet as it passes an inspection point, enabling application-level identification beyond simple port and protocol analysis.

Allows IT teams to throttle 'Netflix' specifically, rather than blindly throttling all HTTPS traffic on port 443.

Airtime Fairness

A wireless feature that allocates equal transmission time to all connected clients, regardless of their theoretical data rate, preventing slower devices from monopolising the radio medium.

Critical in high-density environments. Without it, a single legacy 802.11g device can reduce effective throughput for all modern devices on the same AP.

Differentiated Services Code Point (DSCP)

A 6-bit field in the IP header used to classify network traffic into service classes, enabling routers and switches to apply Quality of Service policies.

The standard Layer 3 method for tagging packets so that switches and routers know which traffic is high priority. DSCP EF is used for VoIP; DSCP CS1 for background traffic.

Wi-Fi Multimedia (WMM)

A Wi-Fi Alliance specification based on the IEEE 802.11e standard that provides four access categories (Voice, Video, Best Effort, Background) for wireless QoS prioritization.

Translates Layer 3 DSCP tags into Layer 2 wireless priorities, ensuring that VoIP packets are transmitted before web browsing packets at the radio level.

Band Steering

A technique used by Access Points to encourage dual-band capable client devices to connect to the less congested 5 GHz or 6 GHz bands instead of the 2.4 GHz band.

Improves overall network capacity and performance by utilizing the wider channels available in higher frequency bands, leaving 2.4 GHz for legacy devices and IoT sensors.

Vendor-Specific Attribute (VSA)

An extension to the RADIUS protocol that allows network vendors to define custom attributes returned during authentication, such as bandwidth limits or VLAN assignments.

Used by platforms like Purple to dynamically assign per-user bandwidth policies at the point of captive portal authentication.

Estudos de Caso

A 500-room hotel is experiencing poor performance on their Point-of-Sale (POS) tablets in the restaurant during the evening, coinciding with peak guest streaming activity in the rooms. The WAN link is 500 Mbps and is running at 90% utilisation during peak hours.

- Segregate POS traffic onto a dedicated operational VLAN (e.g., VLAN 10), separate from the guest VLAN (VLAN 20). 2. Configure the wireless LAN controller to map POS device traffic to DSCP EF (Expedited Forwarding) and ensure the WMM Voice (VO) queue is used for this SSID. 3. Implement DPI at the edge firewall to identify and throttle streaming video applications (Netflix, YouTube, Disney+) on the guest VLAN to a maximum of 3 Mbps per flow, ensuring standard definition playback while preserving WAN bandwidth. 4. Apply a per-user rate limit of 10 Mbps on the guest SSID to prevent any single device from consuming a disproportionate share of the circuit. 5. Configure the gateway to guarantee a minimum of 50 Mbps for the operational VLAN before any bandwidth is allocated to guest traffic.

A large retail chain with 150 stores wants to offer free WiFi to shoppers but needs to ensure the network isn't abused by neighbouring businesses or residents, and that the connection remains usable for the in-store digital signage system.

- Deploy a captive portal requiring SMS or email authentication to deter casual abuse and capture customer data for CRM. 2. Apply a strict per-user rate limit of 3 Mbps down / 1 Mbps up on the guest SSID. 3. Implement a session timeout of 2 hours, requiring re-authentication to continue using the service — this prevents all-day squatters. 4. Block known peer-to-peer (P2P) file-sharing protocols at the gateway firewall. 5. Place the digital signage system on a dedicated SSID mapped to a separate VLAN with a guaranteed minimum bandwidth allocation of 20 Mbps, completely isolated from the guest network. 6. Use Purple's analytics platform to monitor peak usage periods and adjust rate limits by time-of-day if required.

Análise de Cenários

Q1. A conference centre expects 2,000 attendees for a technology summit. The WAN connection is 1 Gbps. Assuming a 50% device concurrency rate, what is the maximum per-user rate limit you should configure on the guest SSID, and what additional controls would you implement to protect the WAN link?

💡 Dica:Calculate available bandwidth per concurrent user, then consider that not all users download simultaneously at their maximum rate.

Mostrar Abordagem Recomendada

With 2,000 attendees and a 50% concurrency rate, expect approximately 1,000 active devices. The theoretical maximum per-user limit to avoid saturating the 1 Gbps WAN link is 1 Mbps (1,000 Mbps / 1,000 users). However, since not all users download at their peak rate simultaneously, a practical limit of 5–10 Mbps per user is appropriate, combined with DPI-based throttling of streaming video to 3 Mbps per flow and a Scavenger-class policy for bulk downloads. Gateway traffic shaping should reserve a minimum of 100 Mbps for any operational VLANs.

Q2. You are deploying a new wireless network in a hospital. Clinical staff use VoIP communication badges that operate on the 5 GHz band. How should you configure the QoS policies at both the wireless (Layer 2) and wired (Layer 3) layers to ensure reliable communication?

💡 Dica:Consider both the wireless (Layer 2 WMM) and wired (Layer 3 DSCP) prioritization mechanisms, and ensure they are consistent end-to-end.

Mostrar Abordagem Recomendada

Configure the VoIP badges or their associated SSID to tag outbound traffic with DSCP EF (46). On the WLC and APs, map DSCP EF to the WMM Voice (VO) hardware queue. Ensure that the wired switches connecting the APs to the distribution layer are configured to trust DSCP markings from the AP uplink ports, and that the voice traffic is placed into the priority queue across the entire LAN. At the gateway, guarantee a minimum bandwidth allocation for the clinical VLAN. See also the guidance in WiFi in Hospitals: A Guide to Secure Clinical Networks for additional clinical-specific considerations.

Q3. A retail store manager reports that guest WiFi is slow, but monitoring shows the WAN link is only at 20% utilisation. The AP in the main seating area has 150 associated clients, many of which are older smartphones. What is the likely root cause and the recommended remediation?

💡 Dica:The issue is not raw bandwidth availability — it is wireless medium contention at the radio layer.

Mostrar Abordagem Recomendada

The AP is suffering from airtime congestion, exacerbated by older 802.11b/g devices transmitting at slow data rates (1–11 Mbps). Each slow transmission occupies the radio medium for a disproportionately long time, reducing the effective throughput for all other clients. The solution is: (1) enable Airtime Fairness to allocate equal transmission time rather than equal data volume; (2) disable data rates below 12 Mbps on the 5 GHz radio to force clients to transmit faster or roam to a closer AP; (3) review the AP placement and consider adding additional APs to reduce the client load per radio below 50 active devices.