Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

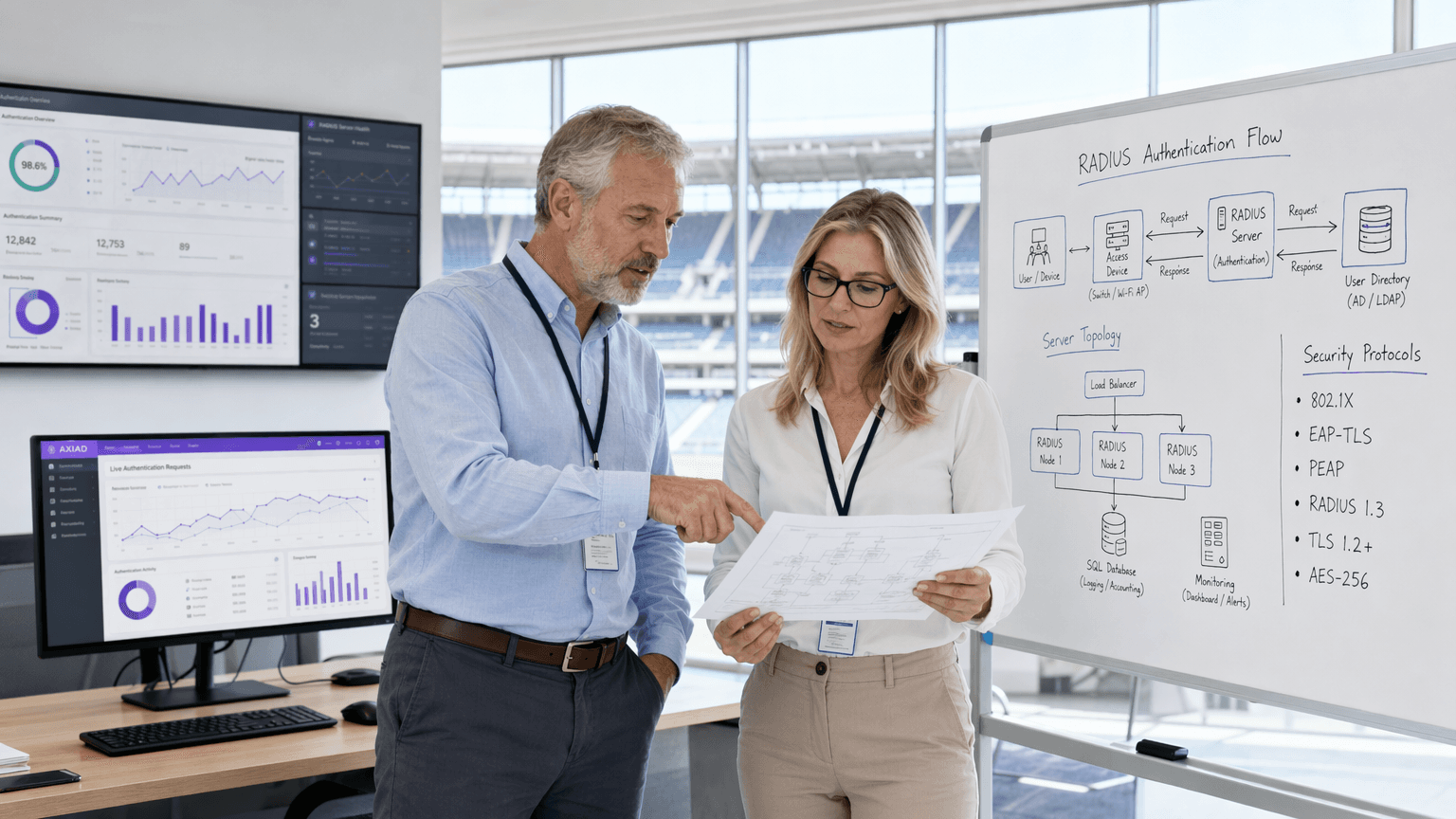

RADIUS দুর্বলতা প্রশমিত করা: একটি নিরাপত্তা শক্তিশালীকরণ নির্দেশিকা

এই নির্দেশিকাটি আতিথেয়তা, খুচরা, ইভেন্ট এবং সরকারি খাতের পরিবেশে এন্টারপ্রাইজ WiFi অবকাঠামোর জন্য দায়ী আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং সিটিওদের জন্য একটি ব্যাপক, কার্যকরী রেফারেন্স প্রদান করে। এটি RADIUS সার্ভার স্থাপনার সম্পূর্ণ আক্রমণ পৃষ্ঠকে কভার করে — MD5 সংঘর্ষের দুর্বলতা এবং দুর্বল শেয়ার্ড সিক্রেট থেকে শুরু করে এনক্রিপ্টবিহীন UDP পরিবহন এবং ভুলভাবে কনফিগার করা EAP পদ্ধতি পর্যন্ত — এবং IEEE 802.1X, PCI DSS, এবং GDPR প্রয়োজনীয়তার সাথে সামঞ্জস্যপূর্ণ একটি অগ্রাধিকারভিত্তিক শক্তিশালীকরণ রোডম্যাপ সরবরাহ করে। যে সংস্থাগুলি এই সুপারিশগুলি বাস্তবায়ন করবে, তারা ক্রেডেনশিয়াল-ভিত্তিক নেটওয়ার্ক আক্রমণের প্রতি তাদের এক্সপোজার উল্লেখযোগ্যভাবে হ্রাস করবে, সম্মতি বাধ্যবাধকতা পূরণ করবে এবং তাদের অতিথি ও কর্পোরেট WiFi অবকাঠামোর জন্য একটি সুরক্ষিত নিরাপত্তা অবস্থান তৈরি করবে।

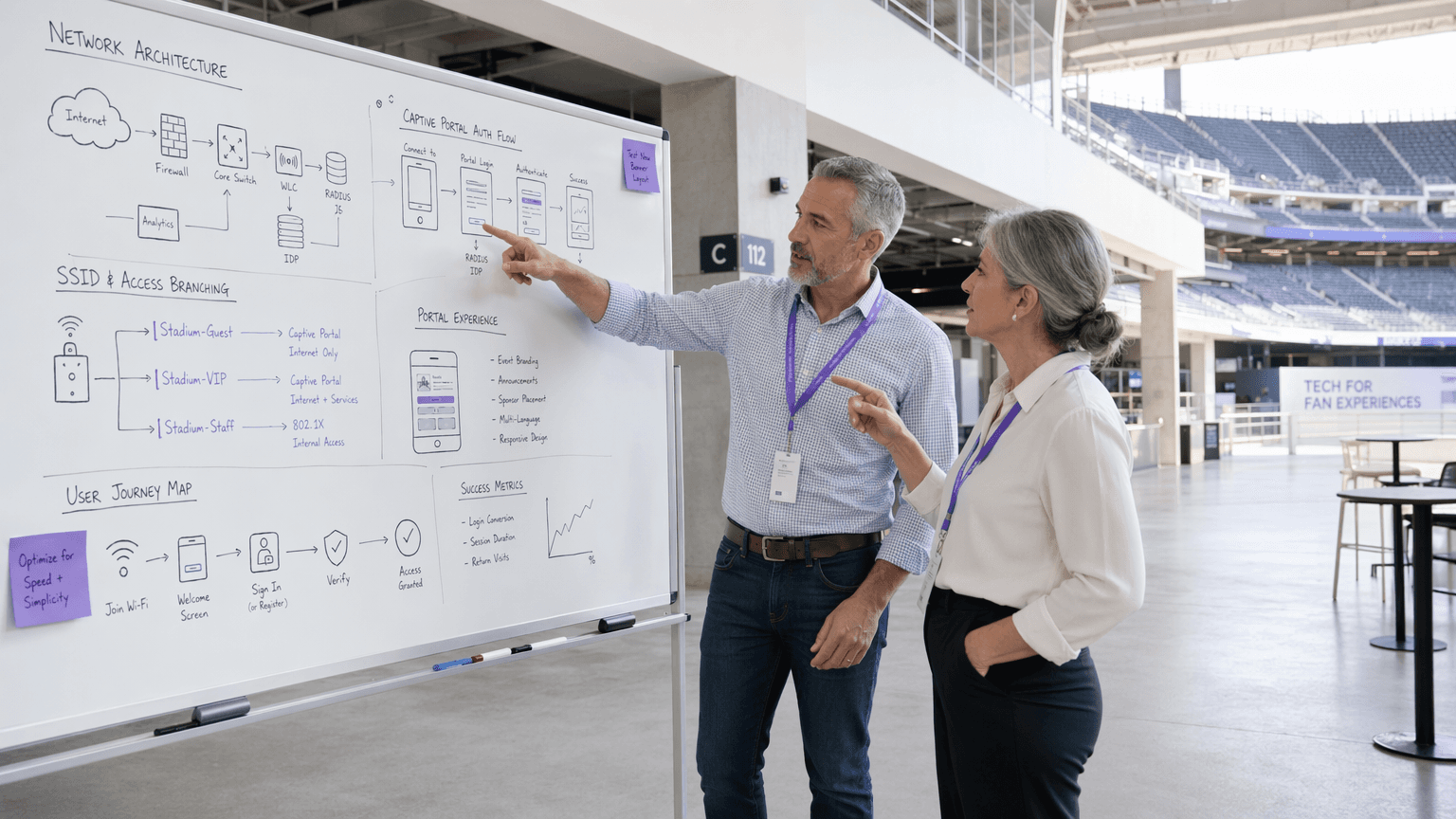

Captive Portal কাস্টমাইজেশন এবং নিরাপত্তা সেরা অনুশীলন

এই নির্দেশিকাটি আতিথেয়তা, খুচরা, ইভেন্ট এবং সরকারি খাতের পরিবেশে Captive Portal স্থাপনকারী IT ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং CTO-দের জন্য একটি ব্যাপক প্রযুক্তিগত রেফারেন্স প্রদান করে। এটি VLAN আর্কিটেকচার এবং প্রমাণীকরণ পদ্ধতি নির্বাচন থেকে শুরু করে GDPR সম্মতি, পোর্টাল হাইজ্যাকিং প্রতিরোধ এবং ব্যাকএন্ড ইন্টিগ্রেশন পর্যন্ত সম্পূর্ণ স্থাপনা জীবনচক্র কভার করে। যে সংস্থাগুলি এই অনুশীলনগুলি প্রয়োগ করবে তারা নিরাপত্তার ঝুঁকি হ্রাস করবে, নিয়ন্ত্রক সম্মতি অর্জন করবে এবং গেস্ট Wi-Fi কে একটি পরিমাপযোগ্য ব্যবসায়িক সম্পদে রূপান্তরিত করবে।

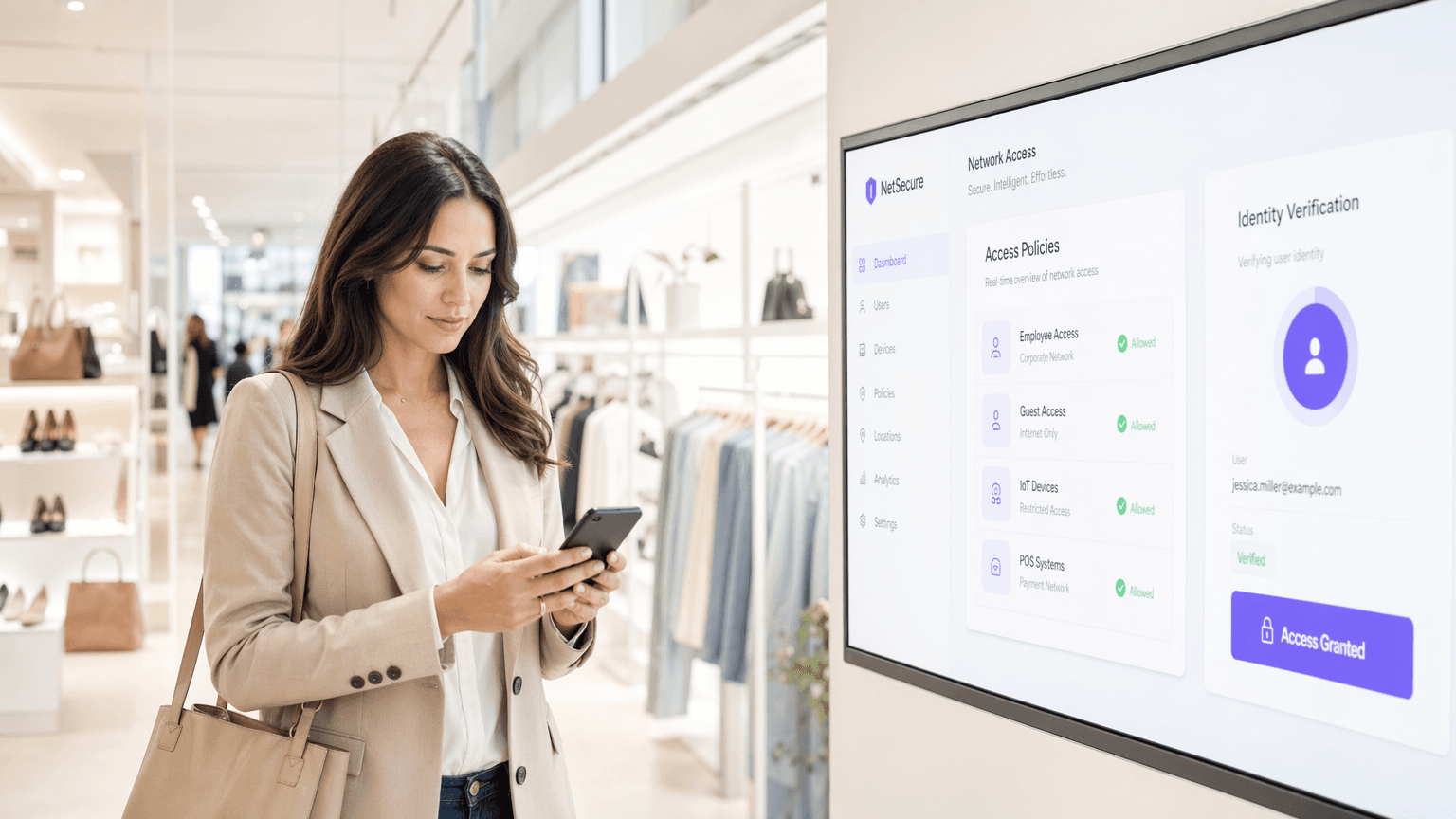

জিরো ট্রাস্ট নেটওয়ার্ক অ্যাক্সেস: বাস্তবায়ন কৌশল এবং সর্বোত্তম অনুশীলন

এই প্রযুক্তিগত রেফারেন্স গাইডটি আইটি নেতা এবং নেটওয়ার্ক স্থপতিদের এন্টারপ্রাইজ ভেন্যুগুলিতে জিরো ট্রাস্ট নেটওয়ার্ক অ্যাক্সেস (ZTNA) বাস্তবায়নের জন্য একটি বাস্তবসম্মত নীলনকশা প্রদান করে। এটি মূল আর্কিটেকচার, মাইক্রোসেগমেন্টেশন কৌশল এবং ধাপে ধাপে স্থাপনার পদ্ধতিগুলি কভার করে যাতে অপারেশন ব্যাহত না করে জটিল পরিবেশ সুরক্ষিত করা যায়।

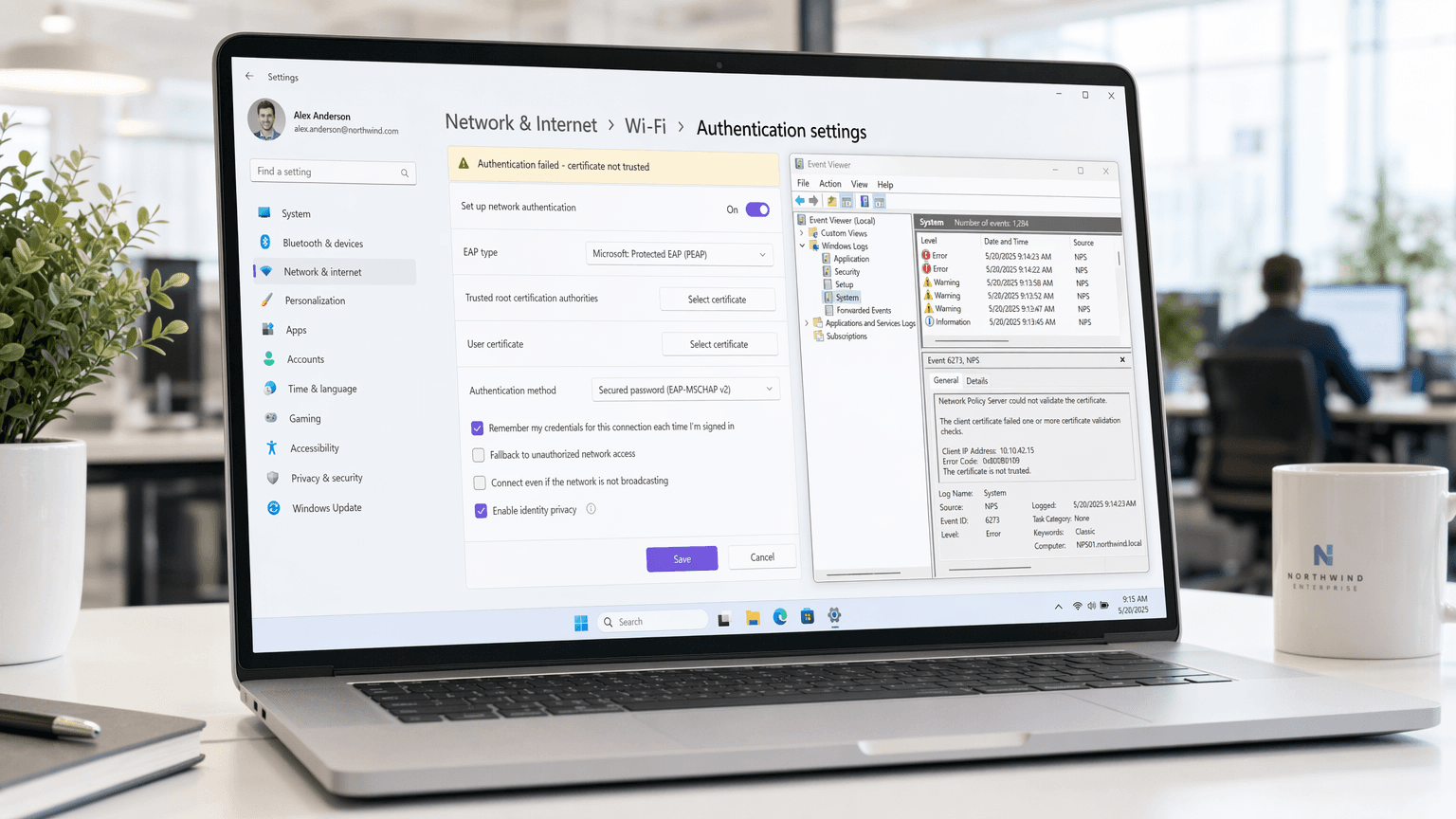

Windows 11 802.1X প্রমাণীকরণ সমস্যা সমাধান

এই প্রযুক্তিগত রেফারেন্স গাইড Windows 11 802.1X প্রমাণীকরণ ব্যর্থতার জন্য একটি সুনির্দিষ্ট ডায়াগনস্টিক এবং প্রতিকারমূলক পথ সরবরাহ করে। এটি ব্যাখ্যা করে যে কীভাবে OS আপগ্রেডগুলি সার্টিফিকেট ট্রাস্ট চেইন এবং Credential Guard প্রয়োগকে ব্যাহত করে, এন্টারপ্রাইজ IT দলগুলির জন্য কার্যকর GPO কনফিগারেশন এবং স্থাপত্যের সেরা অনুশীলনগুলি অফার করে।

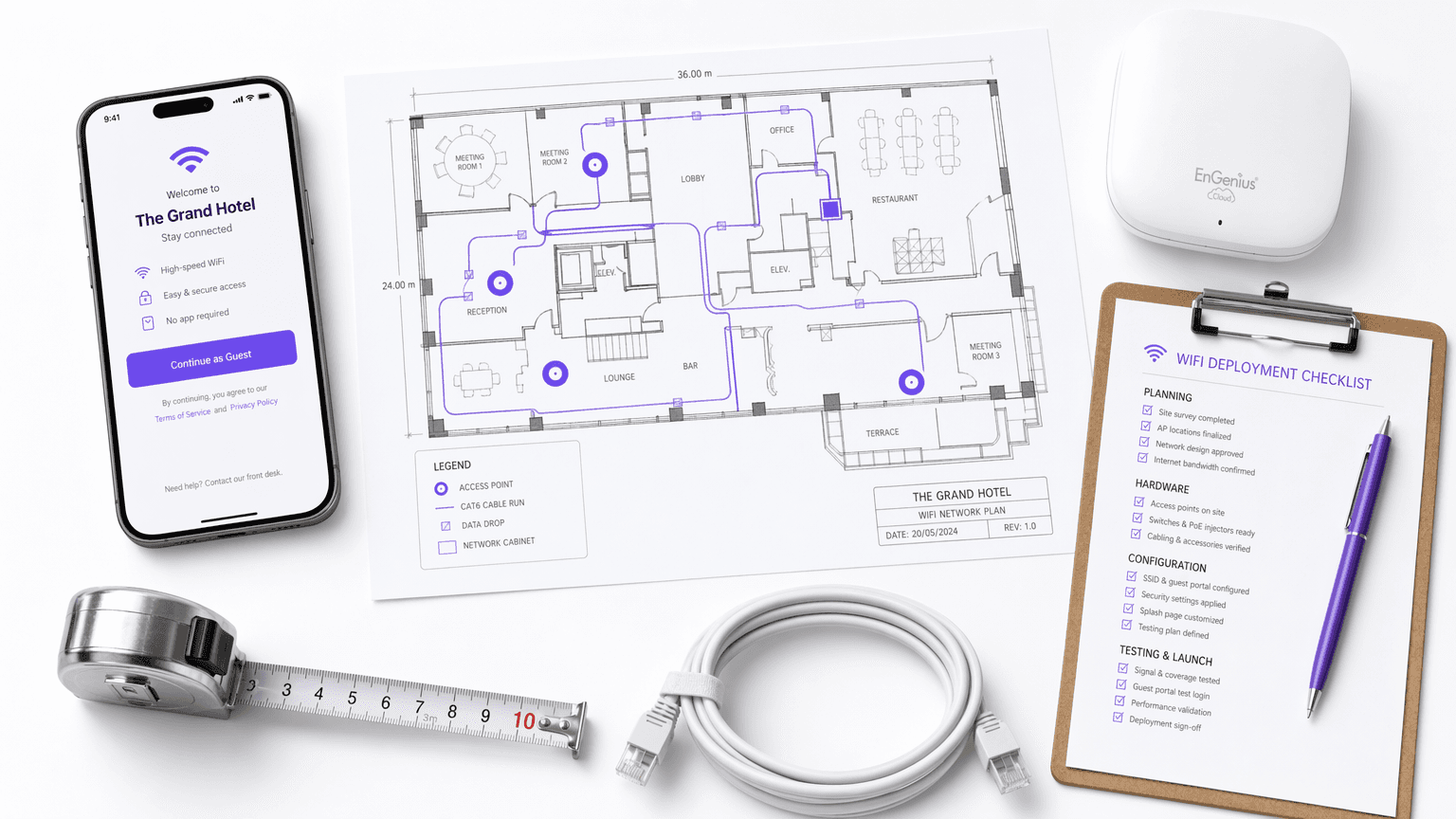

গেস্ট WiFi নেটওয়ার্ক সুরক্ষিত করা: সেরা অনুশীলন এবং বাস্তবায়ন

এই প্রামাণিক প্রযুক্তিগত রেফারেন্স গাইডটি সুরক্ষিত এন্টারপ্রাইজ গেস্ট WiFi স্থাপন করার জন্য প্রয়োজনীয় স্থাপত্য, প্রমাণীকরণ এবং অপারেশনাল নিয়ন্ত্রণগুলি তুলে ধরে। এটি আইটি নেতাদের জন্য নেটওয়ার্ক বিভাজন প্রয়োগ, ব্যান্ডউইথ পরিচালনা এবং ডেটা ক্যাপচার সর্বাধিক করার সময় সম্মতি নিশ্চিত করার জন্য কার্যকরী সেরা অনুশীলন সরবরাহ করে।

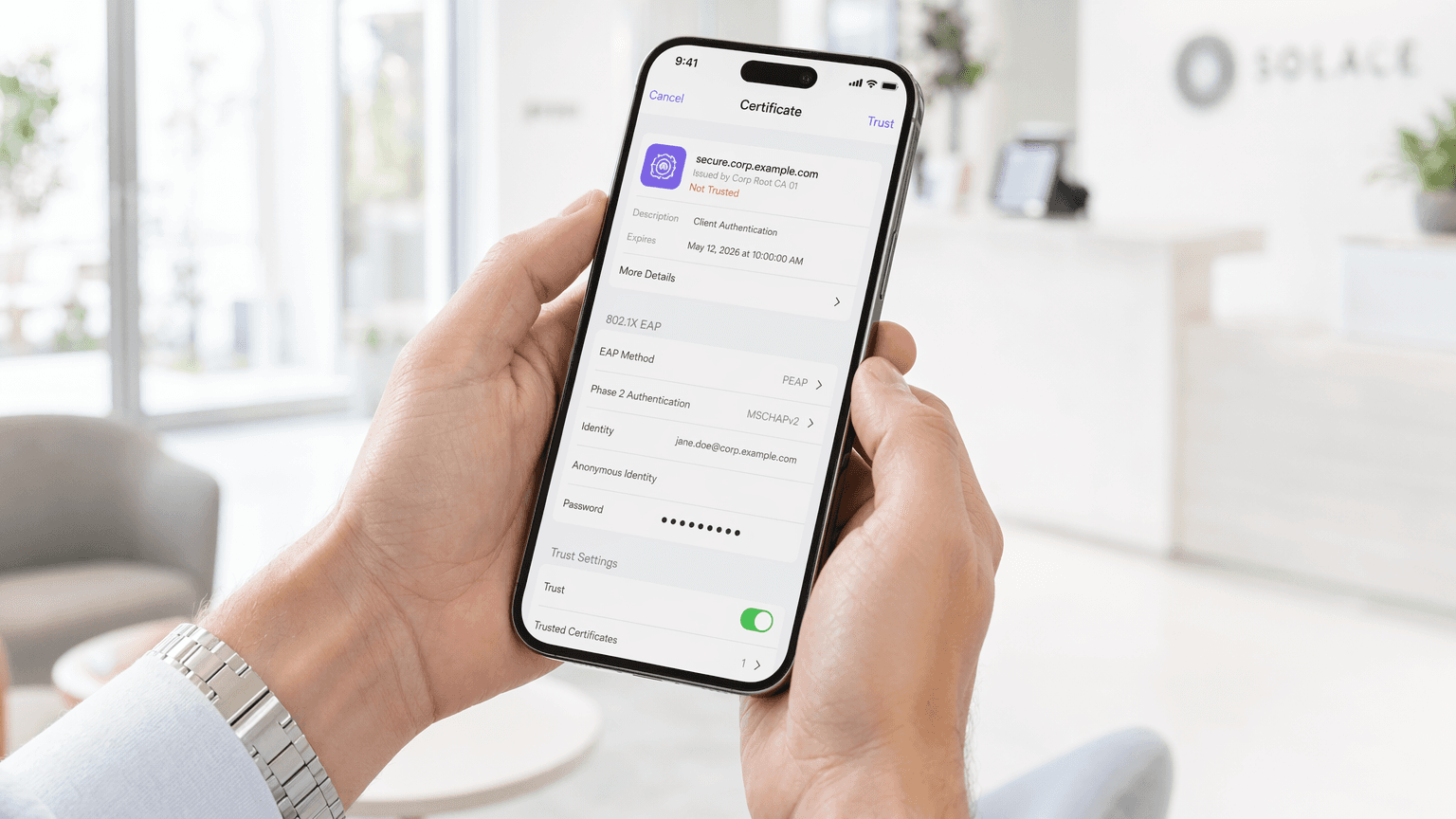

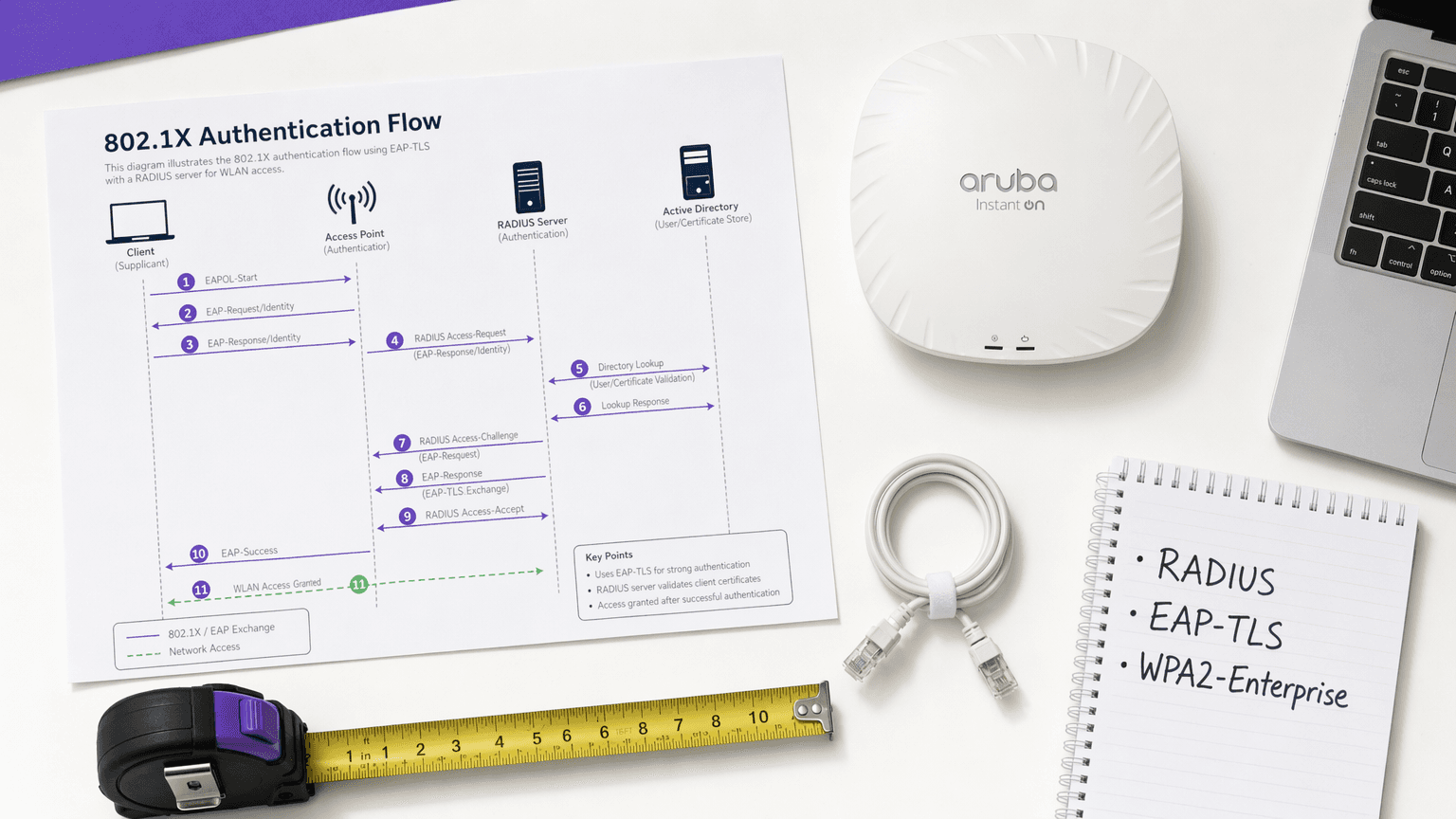

মোবাইল ডিভাইসে 802.1X প্রমাণীকরণ বাস্তবায়ন

এই বিস্তারিত নির্দেশিকা IT নেতাদের iOS এবং Android ডিভাইসে 802.1X প্রমাণীকরণ বাস্তবায়নের জন্য একটি প্রযুক্তিগত ব্লুপ্রিন্ট প্রদান করে। এটি সুরক্ষিত, পরিমাপযোগ্য মোবাইল নেটওয়ার্ক অ্যাক্সেস নিশ্চিত করতে আর্কিটেকচার, EAP পদ্ধতি নির্বাচন, MDM প্রভিশনিং এবং সমস্যা সমাধান কভার করে।

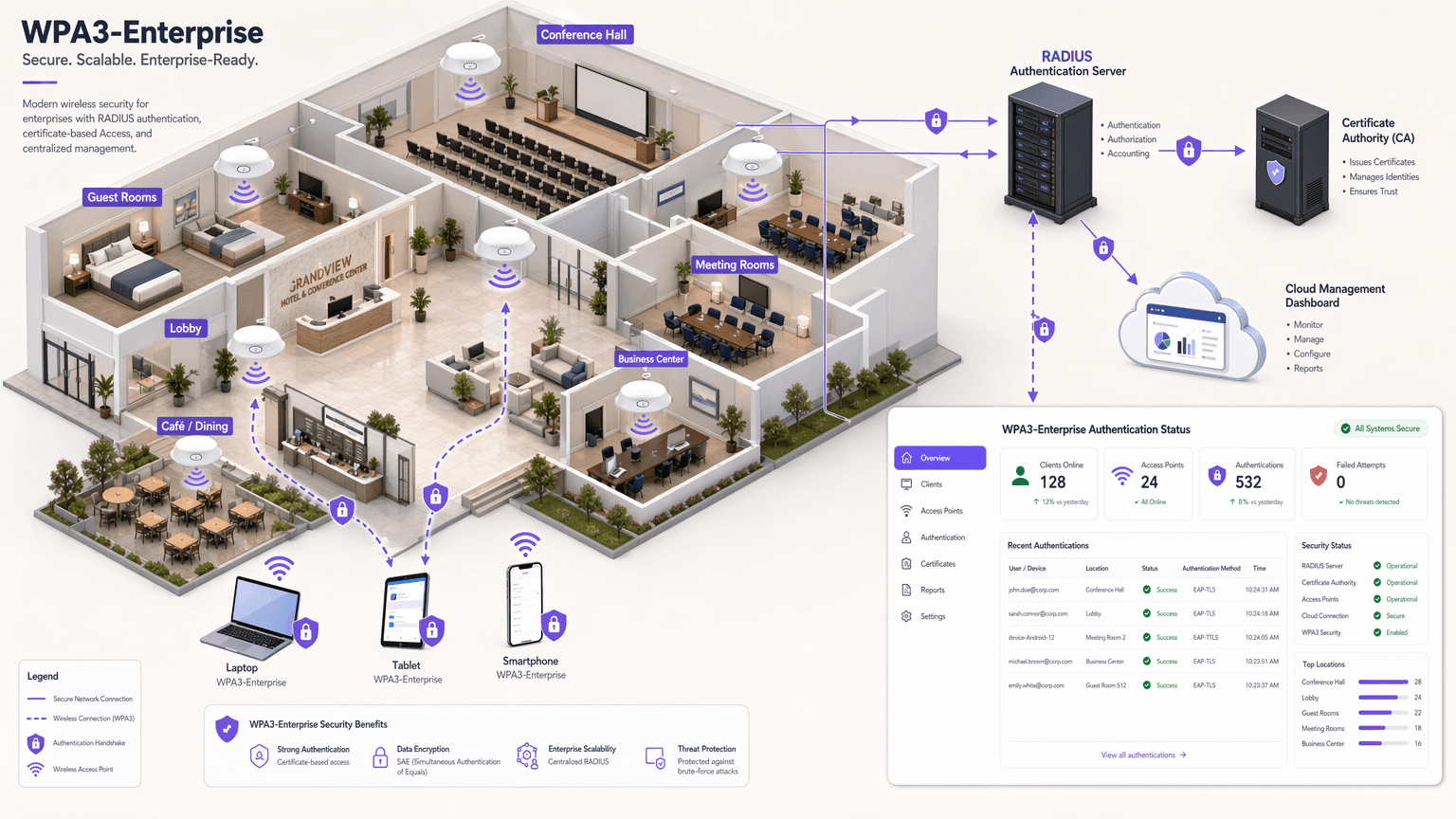

উন্নত ওয়্যারলেস নিরাপত্তার জন্য WPA3-Enterprise বাস্তবায়ন

এই প্রযুক্তিগত রেফারেন্স গাইডটি WPA2 থেকে WPA3-Enterprise-এ স্থানান্তরিত আইটি নেতাদের জন্য একটি ব্যাপক, কার্যকরী রোডম্যাপ প্রদান করে। এটি স্থাপত্যগত পরিবর্তন, EAP-TLS এবং PMF-এর মতো বাধ্যতামূলক নিরাপত্তা বর্ধন, এবং জটিল এন্টারপ্রাইজ পরিবেশে কর্পোরেট নেটওয়ার্ক সুরক্ষিত করার জন্য ব্যবহারিক স্থাপনা কৌশলগুলি কভার করে।

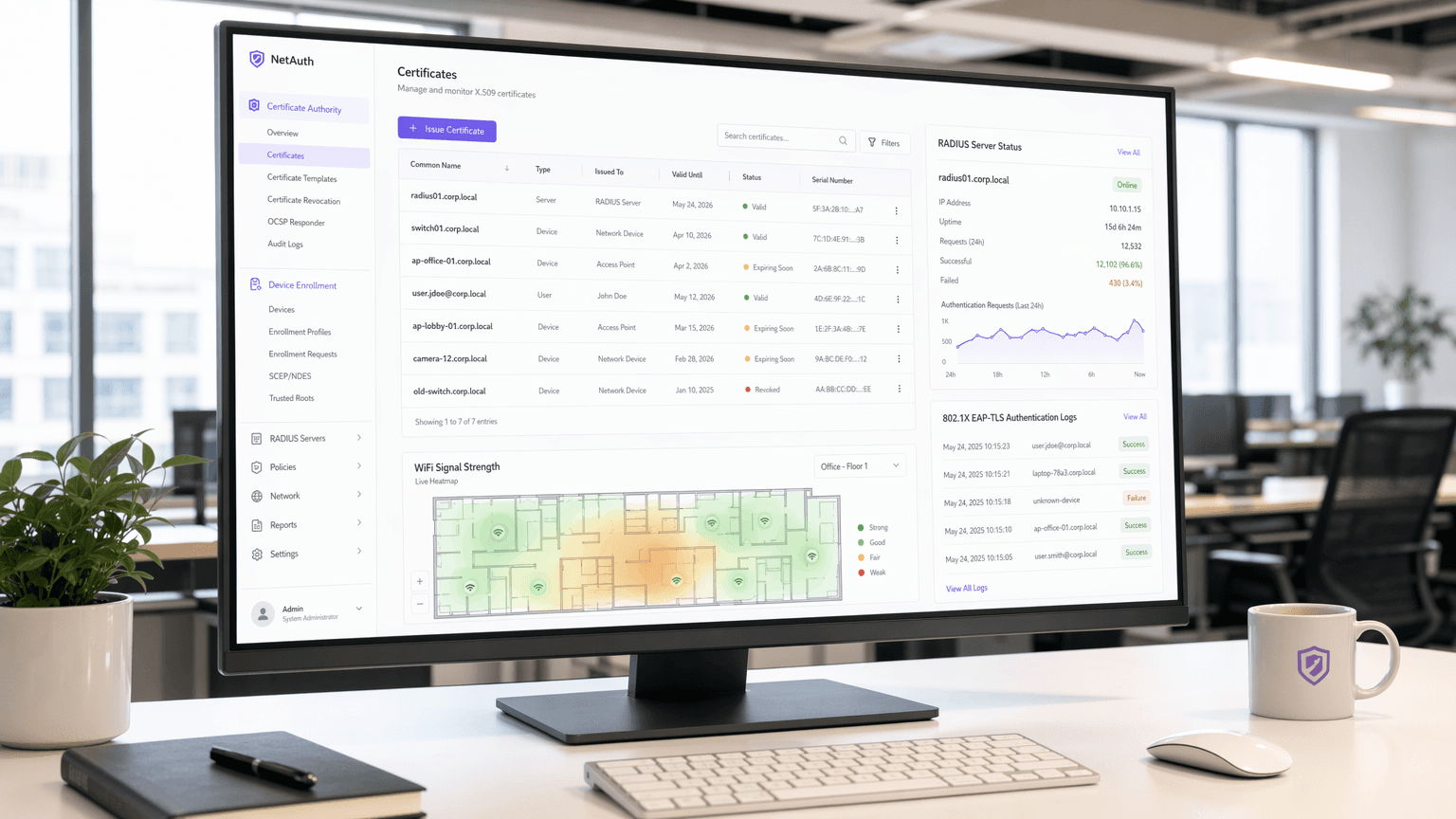

WiFi সার্টিফিকেট প্রমাণীকরণ: কীভাবে ডিজিটাল সার্টিফিকেট ওয়্যারলেস নেটওয়ার্ক সুরক্ষিত করে

এই প্রামাণ্য নির্দেশিকাটি বিশদভাবে বর্ণনা করে যে কীভাবে X.509 ডিজিটাল সার্টিফিকেট এবং EAP-TLS এন্টারপ্রাইজ WiFi-এ দুর্বল পাসওয়ার্ড প্রতিস্থাপন করে। এটি নেটওয়ার্ক আর্কিটেক্ট এবং IT ম্যানেজারদের ব্যবহারিক বাস্তবায়ন পদক্ষেপ, PKI আর্কিটেকচার ডিজাইন এবং ব্যবসার ROI বিশ্লেষণ প্রদান করে।

WiFi প্রমাণীকরণের সবচেয়ে সুরক্ষিত পদ্ধতি: একটি তুলনা

এই প্রযুক্তিগত রেফারেন্স গাইডটি WiFi প্রমাণীকরণ পদ্ধতিগুলির একটি সুনির্দিষ্ট র্যাঙ্কযুক্ত তুলনা প্রদান করে — অপ্রচলিত WEP স্ট্যান্ডার্ড থেকে EAP-TLS সার্টিফিকেট-ভিত্তিক প্রমাণীকরণ পর্যন্ত — যা এন্টারপ্রাইজ ভেন্যুগুলির IT ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং CTO-দেরকে সুচিন্তিত, সম্মতি-ভিত্তিক নিরাপত্তা সিদ্ধান্ত নিতে সহায়তা করে। এটি প্রতিটি প্রোটোকলের প্রযুক্তিগত স্থাপত্য, আতিথেয়তা এবং খুচরা ক্ষেত্রে বাস্তব-বিশ্বের স্থাপনার পরিস্থিতি, এবং PCI DSS ও GDPR বাধ্যবাধকতার অধীনে পরিচালিত সংস্থাগুলির জন্য ব্যবহারিক বাস্তবায়ন নির্দেশিকা কভার করে। ভেন্যু অপারেটর এবং IT দলগুলির জন্য, এই গাইডটি জটিল ক্রিপ্টোগ্রাফিক স্ট্যান্ডার্ডগুলিকে পরিমাপযোগ্য ব্যবসায়িক ফলাফল সহ কার্যকর স্থাপনার সিদ্ধান্তে রূপান্তরিত করে।

WPA2 vs. 802.1X: পার্থক্য কী?

এই নির্দেশিকা WPA2 এনক্রিপশন এবং IEEE 802.1X প্রমাণীকরণ কাঠামোর মধ্যে সম্পর্ককে সহজ করে তোলে — দুটি পরিপূরক মান যা প্রায়শই বিক্রেতার ডকুমেন্টেশন এবং নেটওয়ার্ক ডিজাইন আলোচনায় গুলিয়ে ফেলা হয়। এটি IT পরিচালক, নেটওয়ার্ক স্থপতি এবং ভেন্যু অপারেশনস নেতাদের এই প্রোটোকলগুলি কীভাবে কাজ করে তার একটি স্পষ্ট প্রযুক্তিগত বিশ্লেষণ প্রদান করে, আতিথেয়তা, খুচরা এবং সরকারি খাতের পরিবেশ জুড়ে ব্যবহারিক স্থাপনার কৌশল, এবং সম্মতি, ঝুঁকি হ্রাস এবং গেস্ট WiFi ইন্টিগ্রেশন সম্পর্কিত কার্যকর নির্দেশনা।

WPA-PSK ব্যাখ্যা করা হয়েছে: এটি কী, কীভাবে কাজ করে এবং এর নিরাপত্তা ঝুঁকি

এই প্রামাণিক প্রযুক্তিগত রেফারেন্সটি WPA-PSK-এর কার্যপ্রণালী — এর 4-ওয়ে হ্যান্ডশেক, ক্রিপ্টোগ্রাফিক আর্কিটেকচার এবং অন্তর্নিহিত নিরাপত্তা দুর্বলতাগুলি — ভেঙে দেখায় এবং ব্যাখ্যা করে যে কেন এন্টারপ্রাইজ নেটওয়ার্কগুলিকে শক্তিশালী 802.1X বা পরিচালিত Captive Portal আর্কিটেকচারে স্থানান্তরিত হতে হবে। এটি আতিথেয়তা, খুচরা, ইভেন্ট এবং সরকারি খাতের সংস্থাগুলিতে জটিল ভেন্যু পরিবেশ পরিচালনাকারী আইটি নেতাদের জন্য কার্যকর স্থাপনার নির্দেশিকা প্রদান করে।

EAP-TLS vs. PEAP: আপনার নেটওয়ার্কের জন্য কোন প্রমাণীকরণ প্রোটোকলটি সঠিক?

EAP-TLS এবং PEAP প্রমাণীকরণ প্রোটোকলগুলির একটি বিস্তারিত প্রযুক্তিগত তুলনা, যা নিরাপত্তা স্থাপত্য, স্থাপনার জটিলতা এবং সম্মতিগত প্রভাবগুলি কভার করে। এই নির্দেশিকাটি আতিথেয়তা, খুচরা, ইভেন্ট এবং সরকারি খাতের পরিবেশে আইটি নেতাদের জন্য কার্যকরী সিদ্ধান্ত কাঠামো সরবরাহ করে, যারা তাদের এন্টারপ্রাইজ WiFi অবকাঠামোর জন্য সঠিক 802.1X প্রমাণীকরণ পদ্ধতি নির্বাচন করতে চান।

PEAP প্রমাণীকরণ কী? PEAP কীভাবে আপনার WiFi সুরক্ষিত করে

এই প্রামাণিক নির্দেশিকা এন্টারপ্রাইজ WiFi নেটওয়ার্কগুলির জন্য PEAP প্রমাণীকরণকে বিশদভাবে ব্যাখ্যা করে, এর স্থাপত্য, EAP-TLS এর তুলনায় নিরাপত্তা সীমাবদ্ধতা এবং ব্যবহারিক স্থাপনা কৌশলগুলি বিস্তারিতভাবে বর্ণনা করে। IT ম্যানেজার এবং নেটওয়ার্ক স্থপতিদের জন্য ডিজাইন করা হয়েছে, এটি PEAP-MSCHAPv2 কখন উপযুক্ত থাকে এবং আধুনিক হুমকির বিরুদ্ধে এটিকে কীভাবে সুরক্ষিত করা যায় সে সম্পর্কে কার্যকর অন্তর্দৃষ্টি প্রদান করে।

EAP-TLS কী? সার্টিফিকেট-ভিত্তিক WiFi প্রমাণীকরণ ব্যাখ্যা করা হয়েছে

এই নির্দেশিকাটি EAP-TLS (Extensible Authentication Protocol with Transport Layer Security) সম্পর্কে একটি বিস্তারিত প্রযুক্তিগত রেফারেন্স প্রদান করে, যা এন্টারপ্রাইজ WiFi-এর জন্য উপলব্ধ সবচেয়ে সুরক্ষিত 802.1X প্রমাণীকরণ পদ্ধতি। এটি প্রয়োজনীয় X.509 সার্টিফিকেট অবকাঠামো, পারস্পরিক প্রমাণীকরণ হ্যান্ডশেক এবং আতিথেয়তা, খুচরা, স্বাস্থ্যসেবা এবং সরকারি খাতের পরিবেশের জন্য ব্যবহারিক স্থাপনার ধরণগুলি কভার করে। আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং সিটিওরা PKI ডিজাইন, MDM-একীভূত সার্টিফিকেট প্রভিশনিং, RADIUS কনফিগারেশন এবং PCI DSS ও GDPR-এর সাথে সম্মতি সমন্বয়ের বিষয়ে কার্যকরী নির্দেশনা পাবেন।

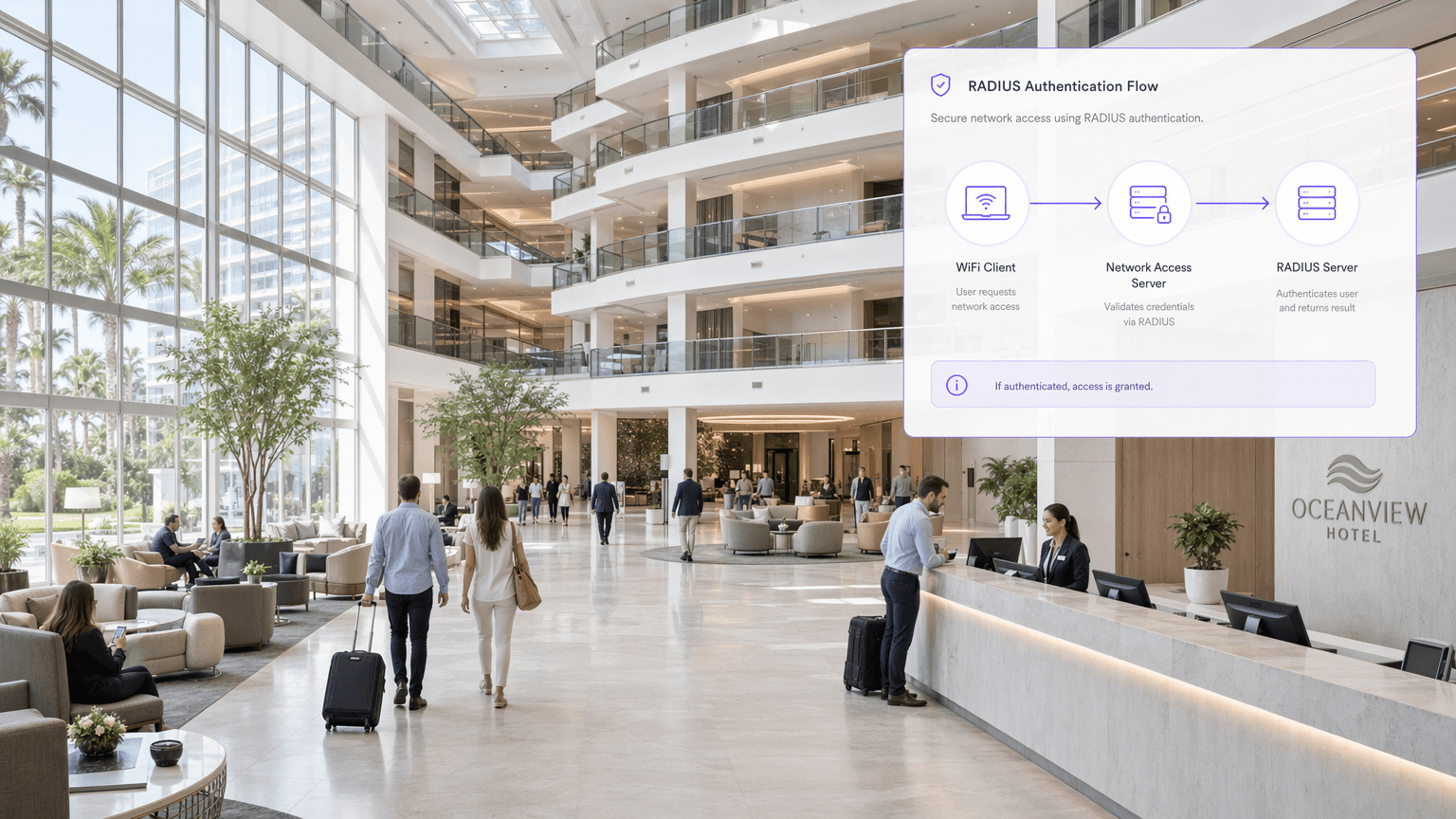

RADIUS কী? কীভাবে RADIUS সার্ভারগুলি WiFi নেটওয়ার্ক সুরক্ষিত করে

এই প্রামাণিক প্রযুক্তিগত রেফারেন্স গাইডটি ব্যাখ্যা করে যে কীভাবে RADIUS (Remote Authentication Dial-In User Service) IEEE 802.1X ফ্রেমওয়ার্কের মাধ্যমে এন্টারপ্রাইজ WiFi সুরক্ষাকে সমর্থন করে, যার মধ্যে রয়েছে আর্কিটেকচার, স্থাপন এবং সম্মতি। এটি আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং ভেন্যু অপারেশনস ডিরেক্টরদের জন্য ডিজাইন করা হয়েছে এবং শেয়ার করা Pre-Shared Keys থেকে ডায়নামিক নীতি প্রয়োগ সহ প্রতি-ব্যবহারকারী প্রমাণীকরণে স্থানান্তরের জন্য কার্যকর নির্দেশনা প্রদান করে। গাইডটি Purple-এর গেস্ট WiFi এবং অ্যানালিটিক্স প্ল্যাটফর্মে RADIUS ইন্টিগ্রেশন পয়েন্টগুলিকেও ম্যাপ করে, যেখানে আতিথেয়তা এবং খুচরা পরিবেশ থেকে বাস্তব কেস স্টাডি রয়েছে।

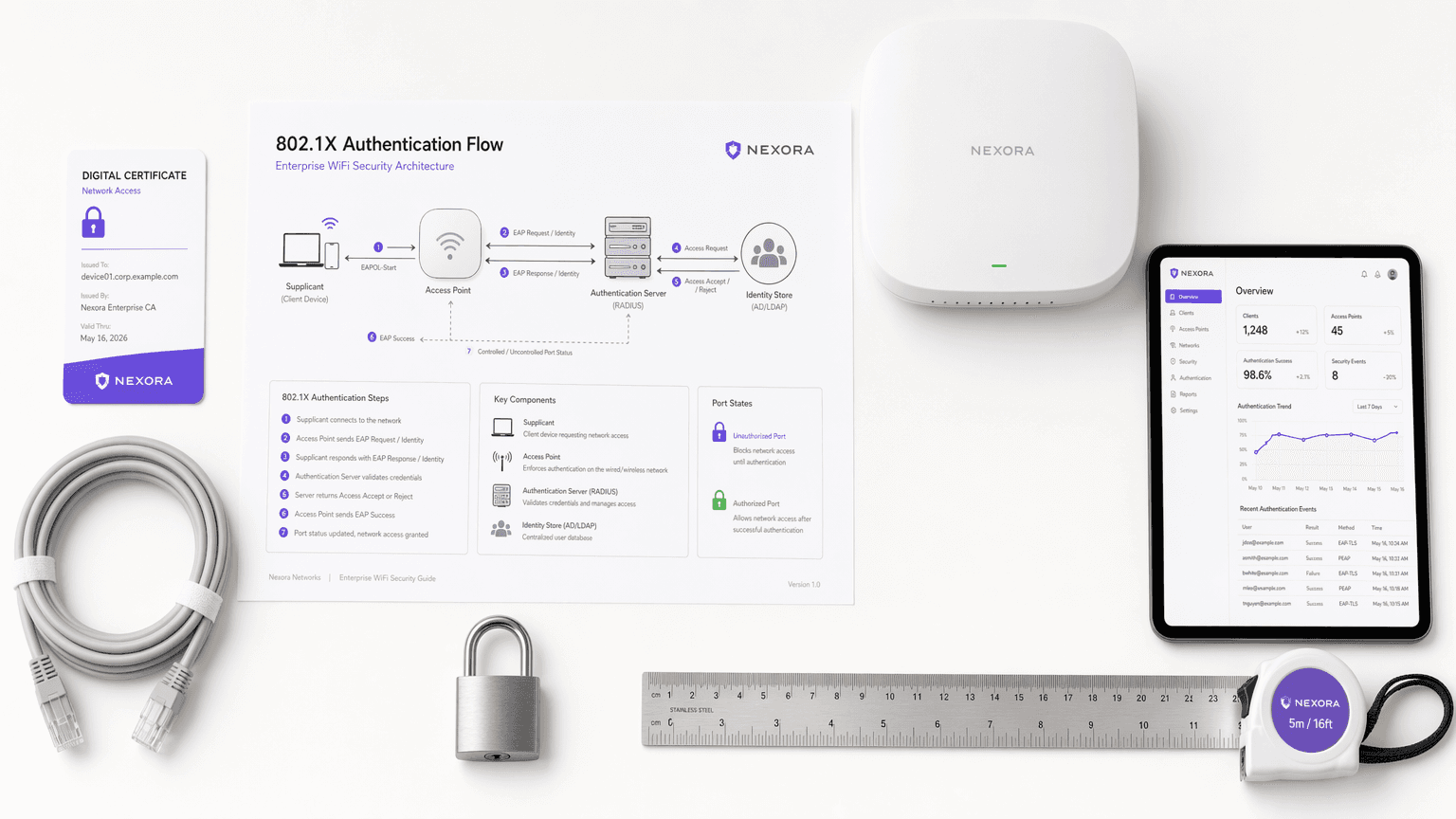

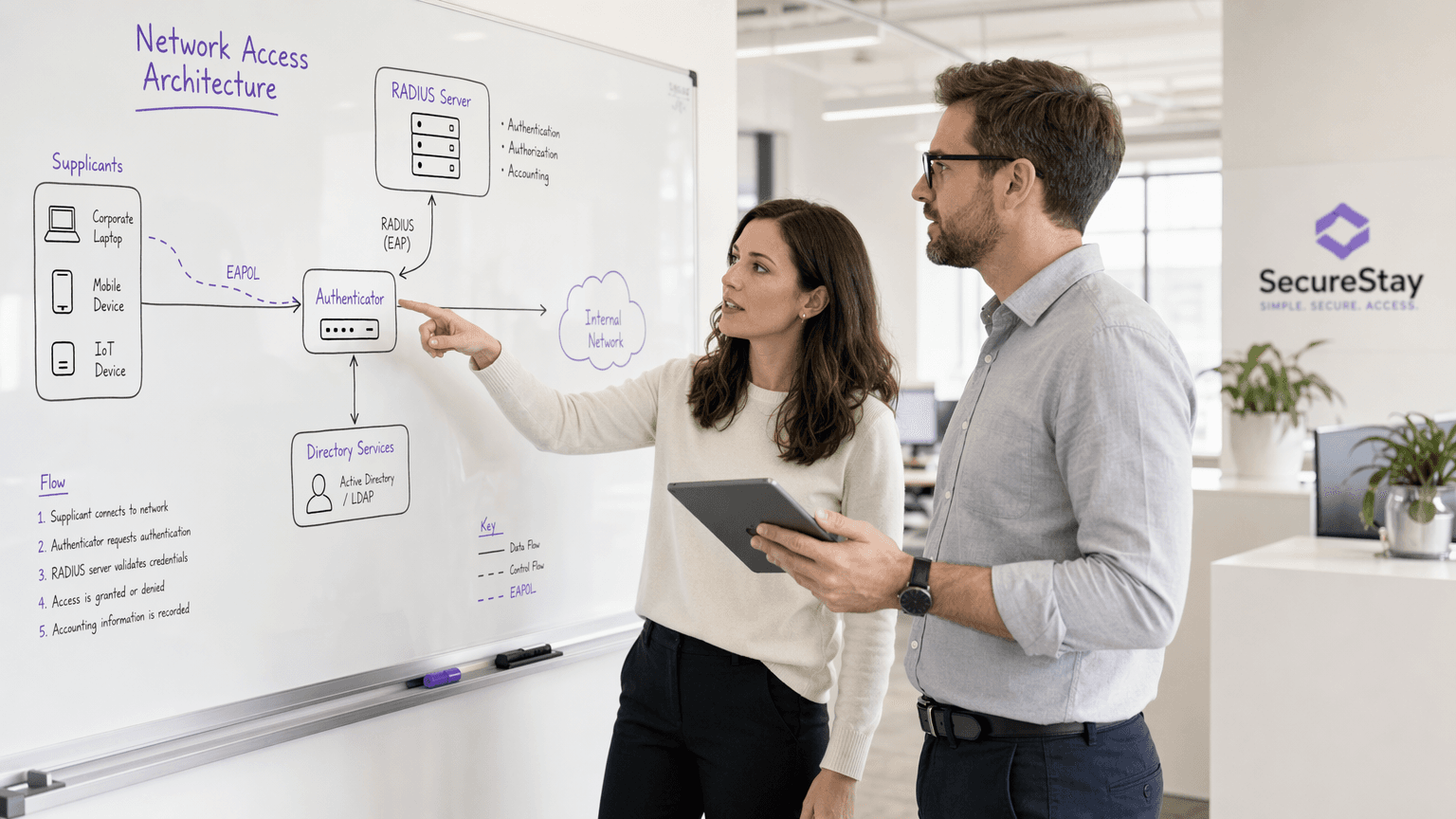

802.1X প্রমাণীকরণ কী? এটি কীভাবে কাজ করে এবং কেন এটি গুরুত্বপূর্ণ

IEEE 802.1X প্রমাণীকরণ সম্পর্কে আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য একটি বিস্তারিত প্রযুক্তিগত রেফারেন্স গাইড। এই গাইডটি অন্তর্নিহিত আর্কিটেকচার, বাস্তবায়ন কৌশল, PSK-এর উপর নিরাপত্তা সুবিধা এবং guest WiFi সমাধানের পাশাপাশি কীভাবে কার্যকরভাবে এন্টারপ্রাইজ-গ্রেড অ্যাক্সেস নিয়ন্ত্রণ স্থাপন করা যায় তা কভার করে।

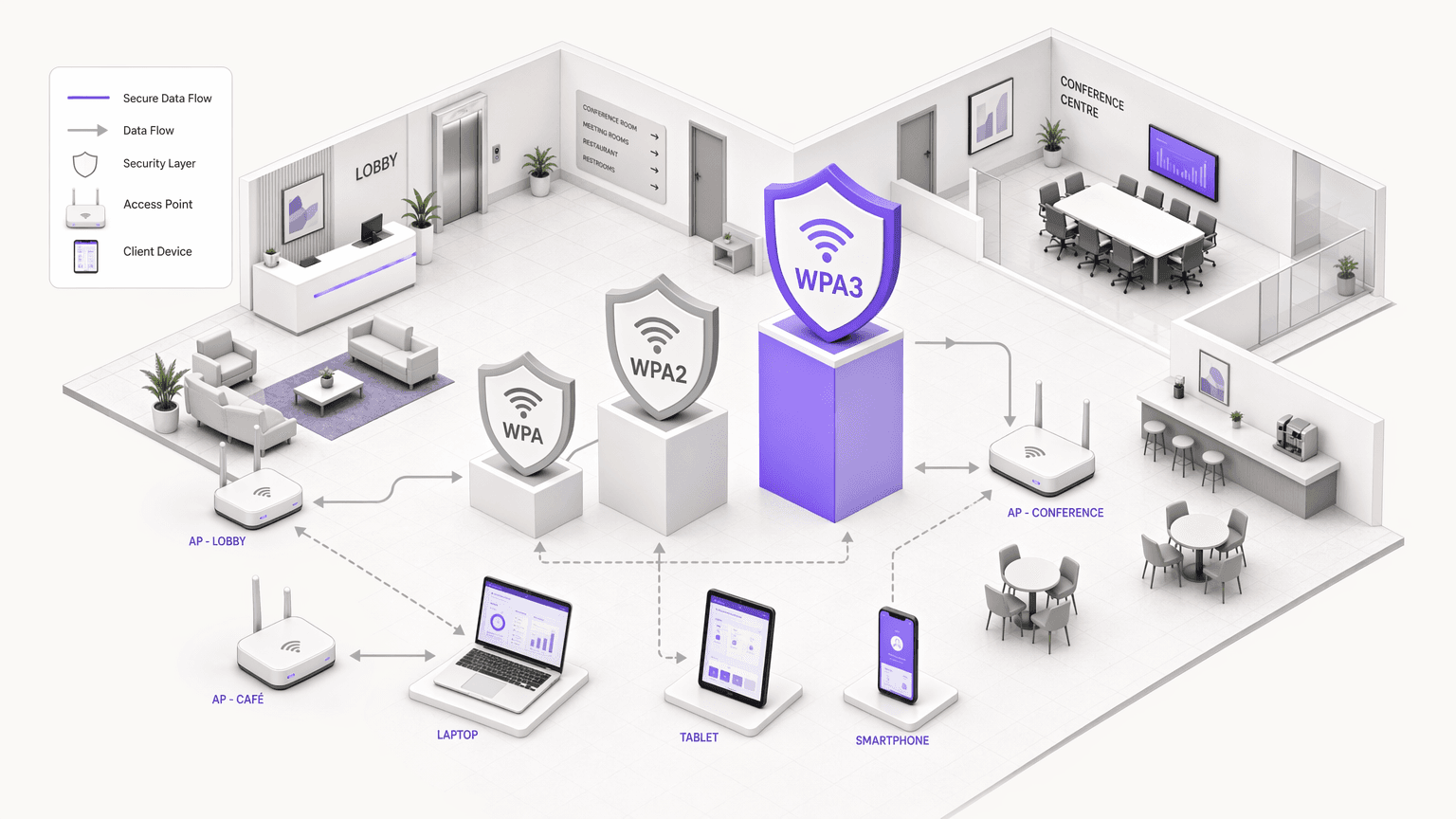

WPA3: WiFi সুরক্ষার পরবর্তী প্রজন্ম ব্যাখ্যা করা হয়েছে

এই ব্যাপক প্রযুক্তিগত রেফারেন্স গাইডটি WPA3 দ্বারা প্রবর্তিত স্থাপত্যগত পরিবর্তনগুলি ব্যাখ্যা করে, যার মধ্যে SAE, OWE, এবং Forward Secrecy অন্তর্ভুক্ত। এটি IT ম্যানেজার এবং নেটওয়ার্ক স্থপতিদের জন্য এন্টারপ্রাইজ এবং পাবলিক ভেন্যু নেটওয়ার্কগুলিকে নিরাপদে আপগ্রেড করার জন্য কার্যকর স্থাপনা কৌশল সরবরাহ করে।

WPA, WPA2 এবং WPA3: পার্থক্য কী এবং কোনটি আপনার ব্যবহার করা উচিত?

এই প্রামাণিক প্রযুক্তিগত রেফারেন্স গাইড WPA, WPA2, এবং WPA3 নিরাপত্তা প্রোটোকলগুলির মধ্যে স্থাপত্যগত পার্থক্যগুলি অন্বেষণ করে। এটি IT ম্যানেজার এবং নেটওয়ার্ক স্থপতিদের জন্য কার্যকরী স্থাপনার সুপারিশ প্রদান করে যাতে এন্টারপ্রাইজ এবং গেস্ট WiFi পরিবেশ সুরক্ষিত থাকে এবং সম্মতি ও সর্বোত্তম কার্যকারিতা নিশ্চিত হয়।

WPA2 Enterprise: সম্পূর্ণ নির্দেশিকা

এই নির্দেশিকাটি WPA2-Enterprise-এর জন্য একটি ব্যাপক প্রযুক্তিগত রেফারেন্স প্রদান করে, যা 802.1X আর্কিটেকচার, EAP পদ্ধতি নির্বাচন এবং এন্টারপ্রাইজ পরিবেশের জন্য পর্যায়ক্রমিক স্থাপনার কৌশলগুলি কভার করে। এটি আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং ভেন্যু অপারেশনস ডিরেক্টরদের জন্য ডিজাইন করা হয়েছে যারা শেয়ার্ড-কী WiFi থেকে একটি পরিমাপযোগ্য, নিরীক্ষণযোগ্য এবং সম্মতি-প্রস্তুত প্রমাণীকরণ মডেলে যেতে চান। Purple-এর প্ল্যাটফর্মটি বৃহৎ পরিসরে সুরক্ষিত অতিথি এবং কর্মীদের WiFi স্থাপনকারী ভেন্যুগুলির জন্য একটি ব্যবহারিক পরিচয় ব্যবস্থাপনা স্তর হিসাবে অবস্থান করছে।

WiFi নিরাপত্তা কী? ওয়্যারলেস নেটওয়ার্ক সুরক্ষার একটি সম্পূর্ণ নির্দেশিকা

এন্টারপ্রাইজ ওয়্যারলেস নেটওয়ার্ক সুরক্ষিত করার জন্য আইটি নেতাদের জন্য একটি ব্যাপক প্রযুক্তিগত রেফারেন্স। এই নির্দেশিকা এনক্রিপশন প্রোটোকলের বিবর্তন, সেগমেন্টেশনের জন্য স্থাপত্যের সেরা অনুশীলন এবং সাধারণ WiFi হুমকির বিরুদ্ধে প্রতিরক্ষা কৌশলগুলি কভার করে।

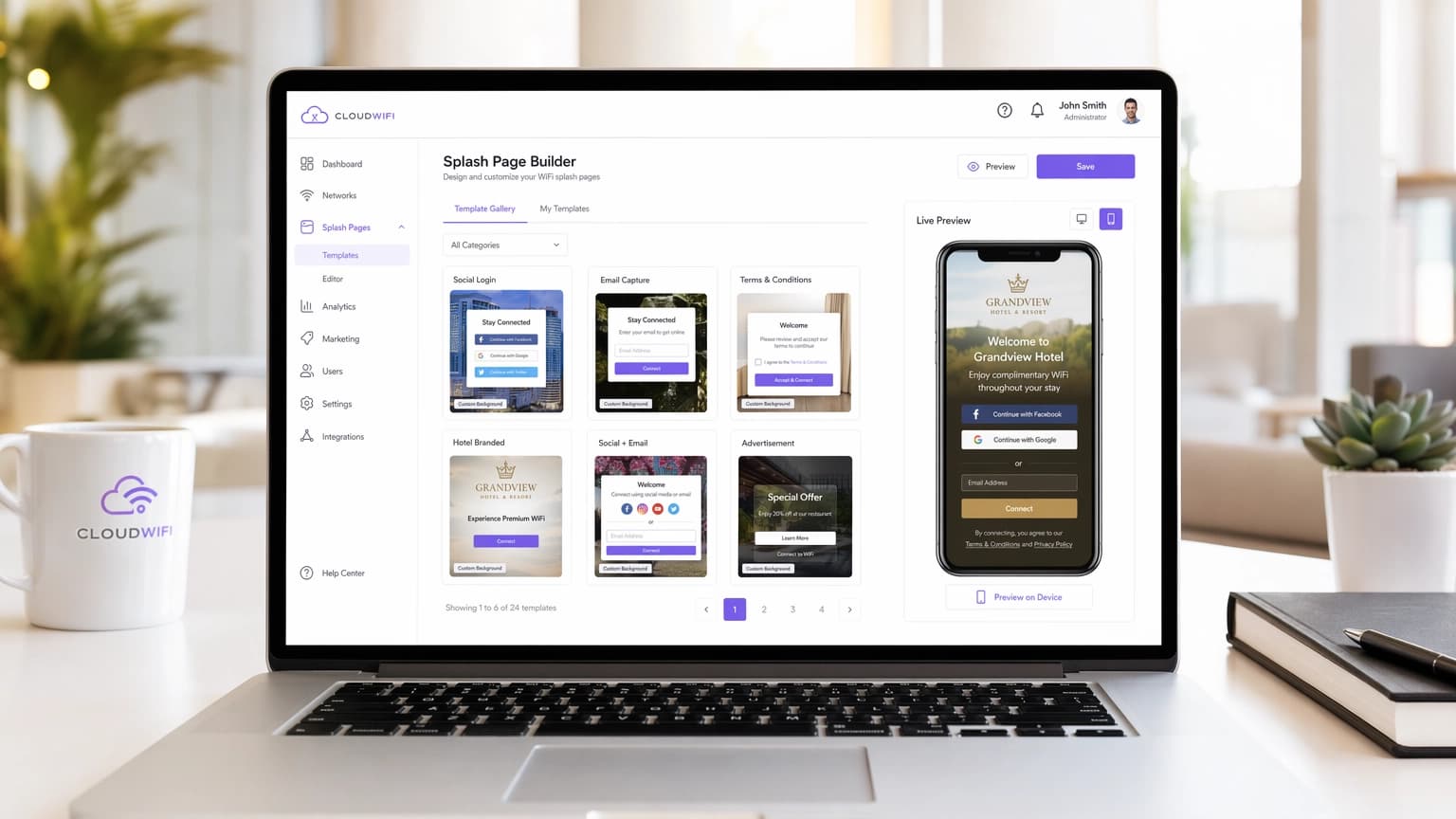

সেরা ১০টি WiFi স্প্ল্যাশ পেজের উদাহরণ (এবং কেন সেগুলো কার্যকর)

A technical reference guide for IT managers, network architects, and venue operations directors covering the design, architecture, and deployment of high-converting WiFi splash pages. The guide analyses 10 real-world implementation strategies across hospitality, retail, events, and public-sector environments, with specific guidance on authentication methods, GDPR compliance, walled garden configuration, and MAC randomization mitigation.

WiFi Guest Portal: এটি কী এবং কীভাবে এটিকে অপ্টিমাইজ করবেন

এই প্রামাণিক নির্দেশিকা WiFi গেস্ট পোর্টালের স্থাপত্য, বাস্তবায়ন এবং অপ্টিমাইজেশন বিস্তারিতভাবে বর্ণনা করে। এটি আইটি নেতাদের জন্য লগইন সম্পন্ন করার হার বাড়াতে, GDPR সম্মতি নিশ্চিত করতে এবং উচ্চ-মানের ফার্স্ট-পার্টি ডেটা সংগ্রহ করার জন্য কার্যকর কৌশল সরবরাহ করে।

আপনার ব্র্যান্ডের জন্য একটি কাস্টম WiFi লগইন পেজ কিভাবে তৈরি করবেন

এই নির্দেশিকাটি আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং ভেন্যু অপারেশনস ডিরেক্টরদের জন্য একটি সম্পূর্ণ ব্র্যান্ডেড গেস্ট WiFi লগইন পেজ তৈরির বিষয়ে একটি ব্যাপক, বাস্তবায়ন-প্রস্তুত রেফারেন্স প্রদান করে — যা Captive Portal আর্কিটেকচার, HTML/CSS কাস্টমাইজেশন, GDPR সম্মতি এবং ডেটা ক্যাপচার কৌশল কভার করে। এটি প্রযুক্তিগত ভিত্তি থেকে শুরু করে আতিথেয়তা এবং খুচরা ক্ষেত্রে বাস্তব-বিশ্বের স্থাপনার পরিস্থিতি পর্যন্ত প্রতিটি পর্যায়ে পরিমাপযোগ্য ব্যবসায়িক ফলাফল সহ আলোচনা করে। Purple-এর গেস্ট WiFi প্ল্যাটফর্ম ব্যবহারকারী সংস্থাগুলির জন্য, এই নির্দেশিকাটি প্ল্যাটফর্মের পোর্টাল বিল্ডার, অ্যানালিটিক্স এবং সম্মতি ব্যবস্থাপনা ক্ষমতার সাথে সরাসরি সংযুক্ত।

WiFi Landing Page বনাম Splash Page: পার্থক্য কী?

এই প্রযুক্তিগত রেফারেন্স গাইডটি WiFi Landing Page এবং Splash Page-এর মধ্যে স্থাপত্যগত ও কার্যকরী পার্থক্য স্পষ্ট করে — দুটি শব্দ যা প্রায়শই আইটি দল এবং বিপণন বিভাগ উভয়ই গুলিয়ে ফেলে। এটি নেটওয়ার্ক স্থপতি, আইটি ম্যানেজার এবং ভেন্যু অপারেশনস ডিরেক্টরদের জন্য কার্যকর স্থাপনা কৌশল সরবরাহ করে Captive Portal কর্মক্ষমতা অপ্টিমাইজ করতে, GDPR এবং PCI DSS সম্মতি নিশ্চিত করতে এবং আতিথেয়তা, খুচরা ও সরকারি খাতের পরিবেশ সহ এন্টারপ্রাইজ ভেন্যু জুড়ে ROI সর্বাধিক করতে।