Haben Sie sich jemals gefragt, wie große Netzwerke verwalten, wer sich mit ihrem Wi-Fi oder VPN verbinden darf? Stellen Sie sich Ihr Netzwerk wie einen exklusiven Club vor. Ein RADIUS-Server ist der digitale Türsteher, der entscheidet, wer hineindarf, worauf zugegriffen werden kann, und der ein Protokoll der Besuche führt.

RADIUS steht für Remote Authentication Dial-In User Service – ein Name, der zwar sein Alter verrät, aber nicht seine heutige Bedeutung. Er bietet ein zentralisiertes Framework zur Verwaltung sicherer Netzwerkzugriffe und ist für viele Unternehmen ein entscheidendes Puzzleteil.

Den Kern von RADIUS verstehen

Im Kern ist ein RADIUS-Server darauf ausgelegt zu verwalten, wer sich mit Ihrem Netzwerk verbindet. Anstatt mühsam Passwörter und Zugriffsregeln auf jedem einzelnen Wi-Fi-Access-Point, VPN-Gateway oder Netzwerk-Switch einzurichten, nutzen Sie eine zentrale Instanz, die alle Sicherheitsentscheidungen trifft.

Stellen Sie es sich so vor: Ohne RADIUS ist jeder Access Point ein eigener Türsteher mit einer völlig separaten Gästeliste. Das wird schnell zu einem Verwaltungsalbtraum. Mit einem RADIUS-Server melden sich alle Türsteher bei einem einzigen Sicherheitschef, der die Hauptliste führt. Dieser Ansatz basiert auf einem Framework, das als AAA bekannt ist.

Das AAA-Framework von RADIUS erklärt

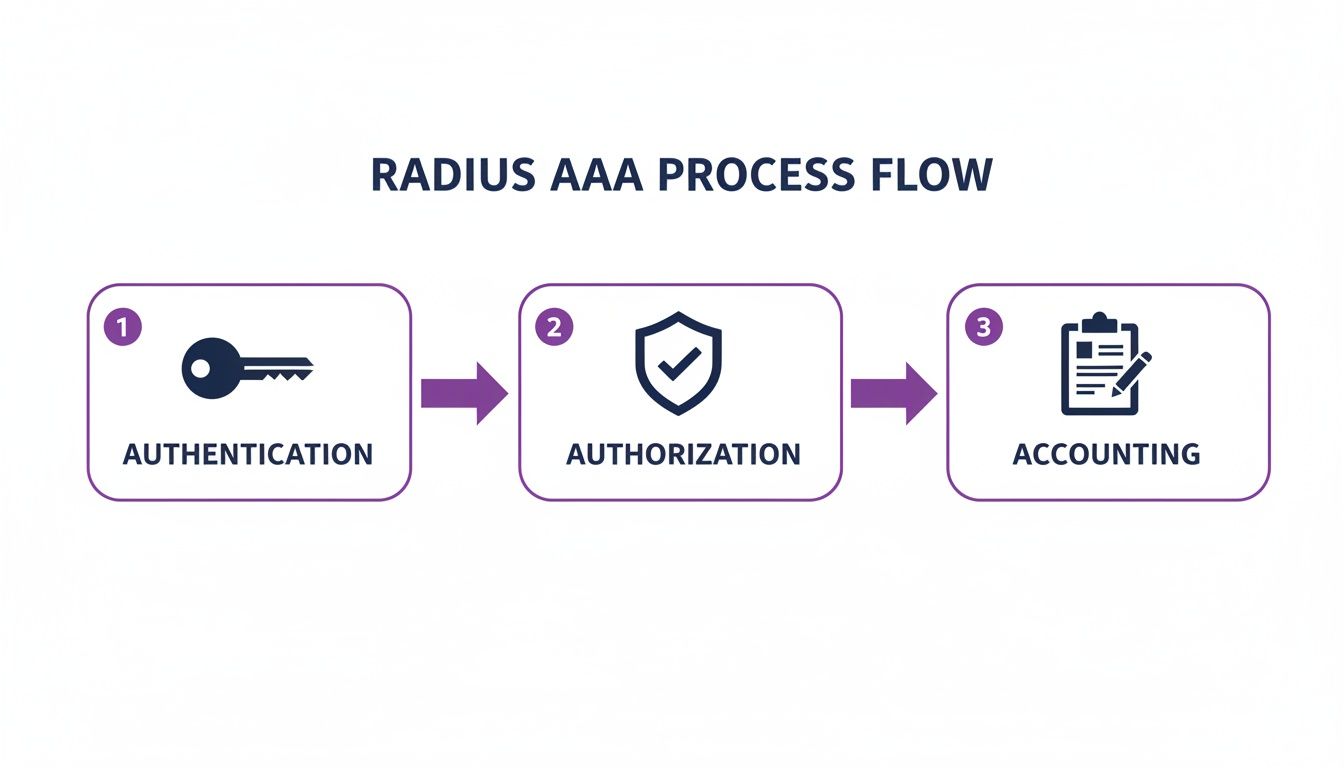

Die wahre Stärke von RADIUS liegt in seinen drei Kernfunktionen, die oft als AAA-Framework bezeichnet werden. Dieses einfache Akronym schlüsselt genau auf, was der Server bei jedem Verbindungsversuch tut.

Die folgende Tabelle bietet eine kurze Zusammenfassung der Aufgaben jeder Komponente im Authentifizierungsprozess, basierend auf unserer Analogie des digitalen Türstehers.

Dieses AAA-Modell ist das Fundament moderner, skalierbarer Netzwerksicherheit. Es stellt sicher, dass der Zugriff nicht nur sicher gewährt, sondern auch effektiv verwaltet und überwacht wird, sodass Sie von einem einzigen, zentralen Kontrollpunkt aus ein vollständiges Bild der Netzwerkaktivität erhalten.

Letztendlich bedeutet das Verständnis eines RADIUS-Servers, seine Rolle als zentralen Gatekeeper für Ihr gesamtes Netzwerk zu erkennen. Er setzt Ihre Sicherheitsregeln konsequent für jeden Benutzer und jedes Gerät durch – jedes einzelne Mal.

Wie die RADIUS-Authentifizierung in der Praxis funktioniert

Um wirklich zu verstehen, was ein RADIUS-Server tut, müssen Sie sich die kurze Kommunikation ansehen, die hinter den Kulissen bei jedem Verbindungsversuch stattfindet. Stellen Sie sich das wie einen geheimen Handschlag zwischen dem Gerät des Benutzers, der Netzwerkhardware und dem RADIUS-Server vor.

Dieser gesamte Prozess, von der Eingabe des Passworts durch den Benutzer bis zur Online-Verbindung, ist in Sekundenschnelle abgeschlossen. Es ist eine schnelle, sichere und zentralisierte Methode, um alle Sicherheitsentscheidungen Ihres Netzwerks zu verwalten.

Die Hauptakteure im Authentifizierungsprozess

Bevor wir auf die einzelnen Schritte eingehen, lernen wir die drei Hauptakteure kennen, die an jeder RADIUS-Authentifizierung beteiligt sind. Jeder hat eine sehr spezifische Aufgabe.

- Der Supplicant (Bittsteller): Dies ist einfach das Gerät des Benutzers, das versucht, sich mit dem Netzwerk zu verbinden, wie ein Laptop oder ein Smartphone. Es ist derjenige, der bittet oder um Erlaubnis zum Beitritt ersucht.

- Der Network Access Server (NAS): Dies ist der Gatekeeper – die Hardware, mit der sich Ihr Supplicant zuerst verbindet. Das kann ein Wi-Fi-Access-Point oder ein VPN-Konzentrator sein. Er trifft die Zugriffsentscheidung nicht selbst, sondern fungiert als Türsteher und leitet die Anfrage an den RADIUS-Server weiter.

- Der RADIUS-Server: Dies ist das Gehirn der gesamten Operation. Er nimmt die Anfrage vom NAS entgegen, gleicht die Daten des Benutzers mit seiner Datenbank ab und fällt das endgültige Urteil: Einlass gewähren oder verweigern.

Der schrittweise Kommunikationsablauf

Lassen Sie uns nun einen einzelnen Verbindungsversuch von Anfang bis Ende verfolgen. Stellen Sie sich einen Benutzer vor, der versucht, sich mit Ihrem Firmen-Wi-Fi zu verbinden.

- Die Verbindungsanfrage: Der Benutzer findet das Wi-Fi-Netzwerk auf seinem Gerät und gibt seine Anmeldedaten (wie Benutzername und Passwort) ein. Sein Gerät (der Supplicant) sendet diese Informationen an den nächstgelegenen Wi-Fi-Access-Point (den NAS).

- Die Access-Request-Nachricht: Der NAS hat keine Ahnung, ob diese Daten korrekt sind. Daher bündelt er die Informationen des Benutzers in einer speziellen RADIUS-Nachricht namens Access-Request und leitet sie an den RADIUS-Server weiter. Entscheidend dabei ist, dass das Passwort immer verschlüsselt ist, damit es nicht ausgespäht werden kann.

- Überprüfung und Entscheidung: Der RADIUS-Server empfängt den Access-Request. Zuerst überprüft er einen Pre-Shared Secret Key, um sicherzustellen, dass die Nachricht tatsächlich von einem vertrauenswürdigen NAS und nicht von einem Betrüger stammt. Dann entschlüsselt er das Passwort und gleicht die Anmeldeinformationen mit seinem Benutzerverzeichnis ab (das eine einfache Liste oder ein großer Identity Provider wie Entra ID sein kann).

- Wenn die Daten korrekt sind, sendet er eine Access-Accept-Nachricht an den NAS zurück, der dem Benutzer dann Zugriff auf das Netzwerk gewährt.

- Wenn die Daten falsch sind, sendet er eine Access-Reject-Nachricht, und die Verbindung des Benutzers wird blockiert.

Veraltete Protokolle (PAP/CHAP): Das Password Authentication Protocol (PAP) ist das einfachste von allen und sendet Passwörter im Klartext oder mit sehr schwachem Schutz. Es gilt heute als große Sicherheitslücke und sollte um jeden Preis vermieden werden. Das Challenge-Handshake Authentication Protocol (CHAP) ist ein kleiner Fortschritt, aber modernen Angriffsmethoden immer noch nicht gewachsen.

Moderne Protokolle (EAP): Das Extensible Authentication Protocol (EAP) ist der aktuelle Industriestandard für sicheren Netzwerkzugriff, insbesondere über Wi-Fi. EAP ist nicht nur ein einziges Protokoll; es ist ein flexibles Framework, das mehrere hochsichere Methoden unterstützt. EAP-TLS gilt weithin als Goldstandard und verwendet digitale Zertifikate sowohl auf dem Server als auch auf dem Client-Gerät, um eine stark verschlüsselte, vertrauenswürdige Verbindung herzustellen. Dies ist die Technologie, die eine robuste 802.1X -Authentifizierung ermöglicht.

- Komplexe Konfiguration: Jeder neue Access Point muss manuell mit der IP-Adresse des RADIUS-Servers und dem Shared Secret konfiguriert werden.

- Hardware-Einschränkungen: Ihr Server hat möglicherweise nicht die Kapazität, um die erhöhte Last zu bewältigen, was Sie zu teuren Hardware-Upgrades zwingt.

- Langsames Benutzermanagement: Das Onboarding eines neuen Mitarbeiters oder, noch kritischer, der Entzug des Zugriffs für jemanden, der das Unternehmen verlassen hat, kann eine mühsame manuelle Aufgabe sein, die zu Sicherheitsverzögerungen führt.

- Radikal vereinfachtes Management: Keine Hardware mehr zu warten oder manuelle Konfigurationen zu pushen.

- Verbesserte Sicherheitslage: ZTNA und automatische Verzeichnissynchronisierungen reduzieren Ihr Risiko.

- Überlegenes Benutzererlebnis: Müheloser, passwortloser Zugang für alle.

Dieser unkomplizierte und sichere Ablauf ist das Herzstück des AAA-Frameworks des RADIUS-Protokolls – Authentication, Authorization und Accounting.

Wie das Diagramm zeigt, übernimmt RADIUS die Authentifizierung (Wer sind Sie?), Autorisierung (Was dürfen Sie tun?) und das Accounting (Was haben Sie getan?). Für viele Unternehmen wird dieser Prozess über eine gebrandete Anmeldeseite angestoßen; mehr darüber erfahren Sie in unserem Leitfaden zum Thema Was ist ein Captive Portal . Diese gesamte Sequenz macht RADIUS zu einem so zuverlässigen Gatekeeper für moderne Netzwerke.

Verschiedene RADIUS-Setups und -Protokolle erkunden

Zu verstehen, was ein RADIUS-Server tut, ist der erste Schritt. Der nächste und wohl wichtigere ist herauszufinden, wie man ihn einrichtet. Nicht alle RADIUS-Bereitstellungen sind gleich, und Ihre Entscheidungen bezüglich der Protokolle und des Serverstandorts haben massive Auswirkungen auf die Sicherheit und das tägliche Management Ihres Netzwerks.

Diese Entscheidungen laufen letztlich darauf hinaus, wie sicher Ihre Authentifizierung sein muss und wie viel Zeit Ihr IT-Team realistischerweise aufwenden kann, um alles am Laufen zu halten.

Stellen Sie sich die Protokolle, die ein RADIUS-Server verwendet, wie verschiedene Arten von Türschlössern vor. Einige sind alt und leicht zu knacken, während andere modern und nahezu undurchdringlich sind. Die Wahl des richtigen Protokolls ist essenziell.

Das richtige Authentifizierungsprotokoll wählen

Das Authentifizierungsprotokoll ist einfach die Methode, mit der die Identität eines Benutzers überprüft wird. Im Laufe der Jahre haben sich diese Methoden von gefährlich veraltet zu unglaublich sicher entwickelt.

Für jedes moderne Unternehmen, insbesondere wenn es mit sensiblen Daten umgeht, ist die Verwendung eines starken EAP-basierten Protokolls nicht verhandelbar. Es ist der Unterschied zwischen einem wackeligen Vorhängeschloss und einer Tresortür für Ihr Netzwerk. Sie können die Vorteile genauer erkunden, indem Sie sich über die Vorteile der 802.1X-Authentifizierung informieren und erfahren, wie sie Unternehmensnetzwerke absichert.

On-Premises vs. Cloud-Bereitstellungsmodelle

Abgesehen von den Protokollen ist Ihre wichtigste Entscheidung, wo Ihr RADIUS-Server tatsächlich betrieben wird. Sie haben im Grunde zwei Hauptwege: einen traditionellen On-Premises-Server, den Sie selbst verwalten, oder eine moderne Cloud-native Lösung. RADIUS-Server sind grundlegend für die Steuerung des Netzwerkzugriffs in verschiedenen Umgebungen, einschließlich spezialisierter Anwendungen wie der Verwaltung sicherer Guest Wi-Fi Hotspot Services .

Ein traditioneller On-Premises-RADIUS-Server bedeutet, dass Sie für alles verantwortlich sind. Sie müssen physische oder virtuelle Server-Hardware in Ihrem eigenen Rechenzentrum einrichten und warten. Dies ist mit hohen Vorabinvestitionen verbunden, erfordert spezialisiertes IT-Personal für Konfiguration und Patching und benötigt ständige Überwachung, um online und sicher zu bleiben.

Andererseits macht eine Cloud-native Authentifizierungsplattform wie Purple jegliche Hardware an Ihrem Standort überflüssig. Der gesamte AAA-Service wird für Sie in der Cloud verwaltet, was Ihnen weitaus mehr Flexibilität, automatische Skalierung und ein unglaublich einfaches Management bietet.

Die richtige Wahl zwischen einem On-Premises-RADIUS-Server und einer Cloud-nativen Plattform zu treffen, ist eine kritische Entscheidung für jeden IT-Administrator oder Geschäftsinhaber. Die folgende Tabelle schlüsselt die wichtigsten Unterschiede auf, um Ihnen zu zeigen, welches Modell am besten zu Ihren Ressourcen und Zielen passt.

On-Premises-RADIUS vs. Cloud-native Authentifizierung

Letztendlich hängt die Wahl zwischen diesen Modellen oft davon ab, welche Prioritäten ein Unternehmen setzt. Während On-Premises-RADIUS Ihnen direkte Kontrolle bietet, bringt es das schwere Gewicht von Kosten und Komplexität mit sich. Für die meisten Unternehmen bieten Cloud-Lösungen heute eine weitaus agilere, sicherere und kostengünstigere Alternative, die Ihr IT-Team entlastet, damit es sich auf wichtigere Dinge konzentrieren kann, als nur die Server am Laufen zu halten.

Die verborgenen Schmerzpunkte traditioneller RADIUS-Server

Obwohl ein RADIUS-Server eine große Verbesserung gegenüber der Verwaltung einzelner Netzwerkpasswörter darstellt, bringt das traditionelle On-Premises-Modell seine eigenen ernsthaften Kopfschmerzen mit sich. Für viele IT-Administratoren weckt der Begriff 'Legacy RADIUS' Bilder von späten Nächten, frustrierenden Support-Tickets und einem ständigen Wartungszyklus.

Das ist schlichtweg die Realität beim Betrieb eines lokalen Authentifizierungsservers. Diese Systeme erfordern endlose Aufmerksamkeit. Sie benötigen regelmäßiges Software-Patching, Betriebssystem-Updates und Hardware-Überwachung, nur um Ausfälle zu vermeiden. Wenn etwas schiefgeht – und das passiert immer –, kann die Fehlerbehebung zu einem Albtraum werden, der tiefes, spezialisiertes Wissen erfordert, das immer schwerer zu finden ist.

Die realen Auswirkungen von Legacy RADIUS

Die Probleme mit On-Premises-RADIUS sind nicht nur technische Ärgernisse; sie haben direkte Auswirkungen auf Ihr Geschäft und das Erlebnis Ihrer Kunden. Stellen Sie sich das Chaos vor, wenn das Gäste-Wi-Fi während der Haupt-Check-in-Zeit eines Hotels ausfällt, weil der RADIUS-Server abgestürzt ist.

Die Gäste sind frustriert, das Empfangspersonal ist überfordert, und das IT-Team muss hektisch versuchen, einen komplexen Single Point of Failure zu beheben. Dieses Szenario ist nur allzu häufig.

Eine aktuelle Umfrage im britischen Gastgewerbe ergab, dass 67 % der Betreiber die RADIUS-Wartung als eines der größten IT-Probleme nannten. Die Ausfallzeit betrug durchschnittlich vier Stunden pro Monat und Standort, was sich direkt auf 15 % der Check-ins zu Spitzenzeiten auswirkte und echten Reputationsschaden verursachte. Sie können mehr über die Herausforderungen lesen, denen britische Unternehmen bei der Netzwerkinfrastruktur auf ispreview.co.uk gegenüberstehen .

Das Kernproblem ist, dass ein traditioneller RADIUS-Server als Flaschenhals fungiert. Es ist ein einzelnes, komplexes System, von dem alles abhängt, was es sowohl anfällig als auch schwer zu verwalten macht, wenn Ihr Unternehmen wächst.

Warum die Skalierung so schwierig ist

Die Schmerzpunkte von On-Premises-RADIUS verschlimmern sich nur, wenn Ihr Unternehmen expandiert. Das Hinzufügen eines neuen Bürostandorts oder auch nur weiterer Benutzer zu einem bestehenden Standort ist keine einfache Aufgabe. Es ist oft mit einem langsamen, manuellen Prozess verbunden, der Folgendes umfassen kann:

Diese operativen Belastungen machen aus dem, was eigentlich ein Sicherheitsvorteil sein sollte, eine ständige Quelle von Reibungsverlusten. Der hohe Wartungsaufwand, die mangelnde Flexibilität und das erforderliche Fachwissen sind genau die Gründe, warum so viele Unternehmen jetzt nach einer intelligenteren, zuverlässigeren Alternative für die Netzwerkauthentifizierung suchen.

Die Zukunft der Authentifizierung liegt in der Cloud

Die ständigen Kopfschmerzen bei der Verwaltung eines traditionellen On-Premises-RADIUS-Servers haben viele Unternehmen dazu veranlasst, nach einem besseren Weg zu suchen. Es ist klar, dass die Zukunft der Netzwerkauthentifizierung nicht darin besteht, mehr Hardware in einem Serverraum zu stapeln; es geht um den Wechsel in die Cloud. Moderne Plattformen wie Purple zeigen einen klaren Weg weg von diesem klobigen, wartungsintensiven Setup.

Diese Dienste machen einen lokalen Server komplett überflüssig. Anstatt dass Ihr IT-Team seine Zeit mit Sicherheitsupdates, Wartung und Kapazitätssorgen verbringt, geht diese gesamte Verantwortung auf einen dedizierten Anbieter über. Das gibt Ihren Fachkräften den Freiraum, sich auf Projekte zu konzentrieren, die das Unternehmen tatsächlich voranbringen.

Vereinfachtes Management und stärkere Sicherheit

Cloud-native Lösungen bringen ein erfrischendes Maß an Einfachheit und Sicherheit mit sich. Sie basieren auf leistungsstarken Konzepten wie Zero Trust Network Access (ZTNA), das nach einem einfachen, aber effektiven Prinzip funktioniert: "Niemals vertrauen, immer verifizieren." Jeder einzelne Verbindungsversuch wird als potenzielle Bedrohung behandelt, bis seine Sicherheit erwiesen ist.

Diese Sicherheitslage wird durch direkte Integrationen mit den Identity Providern unterstützt, die Sie bereits nutzen, wie Microsoft Entra ID, Okta und Google Workspace. Wenn sich der Status eines Mitarbeiters in Ihrem Hauptunternehmensverzeichnis ändert – etwa wenn er das Unternehmen verlässt –, wird sein Netzwerkzugriff sofort und automatisch widerrufen. Es ist eine einfache Änderung, die eine riesige Sicherheitslücke schließt und Ihnen massive operative Vorteile bringt.

Beispielsweise reduzierte eine Cloud-native Plattform, die in Google Workspace integriert ist, die Bereitstellungszeit für Benutzer an 300 britischen Standorten von Tagen auf Sekunden und erhöhte gleichzeitig die Betriebszeit auf 99,99 %. Da britische Behörden im Jahr 2025 schätzungsweise 450 Millionen Pfund für RADIUS-Infrastruktur ausgegeben haben, senken Plattformen wie Purple diese Kosten durch Cloud-Authentifizierung nachweislich um bis zu 75 %. Um ein besseres Gefühl für Konnektivitätstrends in Großbritannien zu bekommen, können Sie die vollständige Studie zu 5G und Netzwerkinfrastruktur von juniperresearch.com erkunden .

Ein besseres Benutzererlebnis schaffen

Abgesehen von der Sicherheit bieten Cloud-Plattformen ein weitaus besseres Erlebnis für Ihre Benutzer. Technologien wie OpenRoaming machen eine nahtlose und sichere passwortlose Authentifizierung zur Realität. Nach einer einmaligen Einrichtung können sich Benutzer automatisch und sicher an Tausenden von Standorten verbinden, ohne jemals wieder einen Anmeldebildschirm zu sehen.

Dies schafft eine reibungslose Journey für Gäste und Mitarbeiter und ersetzt frustrierende Captive Portals durch mühelose, verschlüsselte Konnektivität. Für jedes Unternehmen, das bereit ist, sein Netzwerk zu modernisieren, bietet die Cloud eine überzeugende Reihe von Vorteilen:

Diese Entwicklung ist Teil eines umfassenderen Wandels hin zu flexibleren, servicebasierten IT-Lösungen. Mehr darüber erfahren Sie in unserem Leitfaden zu Networking as a Service .

Häufig gestellte Fragen zu RADIUS

Lassen Sie uns einige der häufigsten Fragen klären, die wir zu RADIUS hören, und wie es in die moderne IT-Landschaft passt.

Ist RADIUS heute noch relevant?

Die Kernprinzipien, die RADIUS etabliert hat – Authentication, Authorization und Accounting (AAA) –, sind für die Netzwerksicherheit wichtiger denn je. Es hat den Standard dafür gesetzt, wie wir den Netzwerkzugriff kontrollieren.

Der traditionelle On-Premises-RADIUS-Server ist jedoch eine Technologie aus einer anderen Ära. Er hat oft Mühe, mit den heutigen Sicherheitsanforderungen Schritt zu halten, und es fehlt ihm schlichtweg an der Agilität, die moderne Unternehmen benötigen. Cloud-native Plattformen haben die Fackel übernommen und diese ursprünglichen AAA-Prinzipien weiterentwickelt, um bessere Sicherheit, Zuverlässigkeit und ein weitaus einfacheres Management zu bieten – und das alles ohne die Kosten und Komplexität physischer Hardware.

Was ist der Unterschied zwischen RADIUS und Active Directory?

Es hilft, sie in Bezug auf ihre Rollen zu betrachten. Active Directory (oder ein modernes Äquivalent wie Entra ID) ist das Hauptverzeichnis – es ist die verbindliche Liste darüber, wer Ihre Benutzer sind und was sie tun dürfen.

Ein traditioneller RADIUS-Server fungiert als Gatekeeper. Wenn jemand versucht, sich mit dem Wi-Fi zu verbinden, gleicht der RADIUS-Server seine Anmeldeinformationen mit dieser Hauptliste im Active Directory ab. Moderne Cloud-Plattformen wie Purple integrieren sich jedoch direkt in Ihren Identity Provider und werden so effektiv zum Gatekeeper und Verzeichnisprüfer in einem. Dadurch entfällt die Notwendigkeit eines separaten On-Premises-RADIUS-Servers als Mittelsmann.

Kann ich meinen RADIUS-Server ersetzen, ohne meine Netzwerkhardware auszutauschen?

Ja, absolut. Das ist einer der größten Vorteile des Wechsels in die Cloud. Moderne Authentifizierungsplattformen sind hardwareunabhängig konzipiert.

Sie lassen sich reibungslos in die Wi-Fi-Access-Points und Switches integrieren, die Sie bereits von führenden Anbietern wie Meraki , Aruba und Ruckus besitzen. Das bedeutet, dass Sie die Kosten und Kopfschmerzen Ihres On-Premises-RADIUS-Servers loswerden können, ohne eine störende und teure Netzwerküberholung zu benötigen.

Sind Sie bereit, die Einschränkungen von Legacy RADIUS hinter sich zu lassen? Entdecken Sie, wie Purple sichere, passwortlose Authentifizierung ohne Hardware und mit nahtloser Identity-Provider-Integration bietet. Erfahren Sie mehr auf purple.ai .