Il n'y a pas si longtemps, 'se connecter au WiFi' signifiait simplement demander un mot de passe partagé gribouillé sur un bout de papier. Pour toute entreprise moderne, la donne a complètement changé : cela façonne directement l'expérience des invités, renforce la sécurité et peut même générer des revenus. Ce guide explique comment s'éloigner de ces Captive Portals obsolètes pour adopter une approche réseau plus fluide, basée sur l'identité.

Repenser notre façon de nous connecter au WiFi

Soyons honnêtes, les anciennes méthodes de connexion au WiFi ne suffisent plus. Les attentes des utilisateurs sont très élevées et les menaces de sécurité sont plus sophistiquées que jamais. Cela est particulièrement vrai dans les environnements d'entreprise et d'hôtellerie très fréquentés, où la gestion de l'accès au réseau est une tâche complexe aux enjeux considérables.

Les Captive Portals encombrants créent une très mauvaise première impression pour les invités, et les mots de passe partagés constituent un risque de sécurité massif pour le personnel et les systèmes internes. Les administrateurs informatiques se retrouvent pris au milieu, essayant d'intégrer les invités en douceur, de sécuriser les connexions des employés et de gérer un nombre croissant d'appareils IoT, le tout à grande échelle.

C'est là qu'interviennent les solutions modernes sans mot de passe. Il s'agit de transformer votre WiFi d'un simple service utilitaire en un puissant outil commercial.

Le défi de la connectivité moderne

Aujourd'hui, les gens s'attendent à une connectivité instantanée et sécurisée partout où ils vont. Ce changement s'explique en partie par l'amélioration des réseaux domestiques. Au Royaume-Uni, par exemple, l'essor du haut débit 100 % fibre a complètement modifié les attentes des utilisateurs, le nombre d'abonnés ayant bondi de 45,39 % pour atteindre 11,5 millions. Cette tendance ne fait que souligner la demande croissante pour une authentification WiFi sans friction, au détriment des mots de passe partagés obsolètes.

Cette attente ne disparaît pas lorsque les gens entrent dans un espace commercial. Un client arrivant dans un hôtel ou un nouvel employé lors de son premier jour ne devrait pas avoir à se battre avec un écran de connexion. L'expérience doit être automatique et sécurisée. Alors que vous repensez l'approche de votre organisation, une première étape fondamentale consiste à améliorer la couverture WiFi pour garantir un accès fiable à tous, partout sur le site.

Le véritable défi ne consiste pas seulement à fournir un signal ; il s'agit de gérer l'identité. L'objectif est de savoir qui se connecte — qu'il s'agisse d'un invité, d'un employé ou d'un appareil de confiance — et de lui accorder le bon niveau d'accès sans aucun tracas ni étape manuelle.

De centre de coûts à atout commercial

Considérer le WiFi comme un simple coût opérationnel supplémentaire est une énorme occasion manquée. Une approche modernisée fait bien plus que résoudre les problèmes de sécurité et d'expérience utilisateur. Elle peut devenir une source précieuse de données de première partie, vous aidant à comprendre le comportement des visiteurs, à personnaliser le marketing et, en fin de compte, à générer des revenus.

En passant à un modèle basé sur l'identité, les entreprises peuvent :

- Renforcer la sécurité : Éliminer les risques liés aux mots de passe partagés et adopter un modèle Zero Trust pour chaque connexion.

- Améliorer l'expérience utilisateur : Offrir des connexions automatiques et sans friction pour les invités et le personnel, augmentant ainsi la satisfaction et la productivité.

- Recueillir des informations exploitables : Transformer les connexions anonymes en visiteurs connus, débloquant des données sur la durée de leur séjour, la fréquence de leurs visites et leur fidélité.

Cette transition est une étape cruciale pour passer d'une simple réaction aux problèmes de réseau à un engagement proactif avec les utilisateurs, basé sur les données.

Créer une intégration WiFi sans effort pour les invités

Pour tout établissement moderne, le WiFi invité est l'une des toutes premières interactions qu'un visiteur a avec votre marque. Un processus de connexion fastidieux en plusieurs étapes crée une friction immédiate. Cela suggère subtilement que le reste de leur expérience pourrait être tout aussi difficile.

Cependant, si vous réussissez, c'est l'inverse qui se produit. Une connexion sans effort donne un ton positif et professionnel dès leur arrivée. L'objectif est de rendre l'accès à Internet si fluide que les invités le remarquent à peine.

C'est là qu'une authentification simple et unique change complètement la donne. Au lieu de se débattre avec des formulaires complexes ou de demander un mot de passe partagé au personnel, un visiteur saisit simplement son adresse e-mail. Une seule fois. C'est tout. Il est en ligne, en toute sécurité, et vous venez de capturer de précieuses données de première partie sans être intrusif.

La puissance du WiFi "Connect-and-Forget"

La véritable référence en matière d'accès invité est un système où les visiteurs se connectent une fois et n'ont plus jamais à y penser. Cette expérience "connect-and-forget" est rendue possible par des technologies modernes telles que Passpoint (également connu sous le nom de Hotspot 2.0) et des fédérations mondiales comme OpenRoaming.

Pensez à ce scénario concret :

Un client arrive dans un hôtel utilisant un WiFi compatible Passpoint. Il se connecte en quelques secondes en utilisant uniquement son e-mail. Le lendemain matin, il se rend dans un café partenaire au bout de la rue. En entrant, son téléphone se connecte automatiquement et en toute sécurité au WiFi du café sans qu'il n'ait à lever le petit doigt. Pas d'écrans de connexion, pas de nouveaux mots de passe, aucune friction.

Cette itinérance fluide est incroyablement puissante. Elle crée une expérience unifiée et de haute qualité sur plusieurs sites, permettant aux invités de se sentir valorisés. Pour l'entreprise, cela étend l'empreinte numérique de la marque et fournit un environnement réseau cohérent et sécurisé partout.

OpenRoaming mondialise ce concept. Une authentification unique peut accorder à un utilisateur l'accès à un réseau WiFi sécurisé sur des millions de points d'accès dans le monde, y compris les aéroports, les stades et les lieux publics. Cela transforme ce qui était autrefois des milliers de réseaux distincts en un système unique, cohérent et de confiance.

Comparaison des méthodes d'authentification WiFi invité

Pour comprendre ce changement, il est utile de voir comment les méthodes modernes se comparent aux approches héritées que de nombreux établissements utilisent encore. Chacune a sa place, mais les différences en matière de sécurité, d'expérience utilisateur et de potentiel de données sont frappantes.

| Méthode | Expérience utilisateur | Niveau de sécurité | Potentiel de données et marketing | Idéal pour |

|---|---|---|---|---|

| E-mail / Authentification unique | Très élevé : Connexion simple, rapide et unique. | Moyen : Connexion sécurisée après la connexion. | Élevé : Capture des données de première partie pour le marketing et l'analyse. | La plupart des établissements d'hôtellerie, de vente au détail et publics souhaitant obtenir des informations sur les invités. |

| OpenRoaming / Passpoint | Le plus élevé : "Connect-and-forget". Automatique et fluide après la première configuration. | Élevé : Chiffrement WPA2/ WPA3-Enterprise dès le départ. | Élevé : Suit l'itinérance anonymisée et les modèles de fréquentation. | Lieux situés dans des zones à fort trafic, marques multi-sites et villes intelligentes. |

| Connexion sociale | Moyen : Rapide pour les utilisateurs, mais les préoccupations en matière de confidentialité augmentent. | Moyen : Sécurisé après la connexion. | Moyen : Repose sur des données tierces ; moins fiable que l'e-mail. | Restauration rapide et lieux axés sur l'engagement sur les réseaux sociaux. |

| Mot de passe ouvert / partagé | Faible : Non sécurisé, facilement partagé, nécessite une saisie manuelle pour tous. | Très faible : Sujet aux attaques de l'homme du milieu. | Aucun : Aucune donnée utilisateur n'est capturée. | Petits bureaux ou événements temporaires où la sécurité n'est pas une préoccupation. |

| Système de bons / codes | Faible : Nécessite la génération et la distribution de codes ; fastidieux pour les invités. | Moyen : Les codes individuels offrent une certaine sécurité. | Faible : Données limitées, suit uniquement l'utilisation du code. | Hôtels ou centres de conférence devant limiter l'accès dans le temps. |

En fin de compte, s'orienter vers des méthodes telles que l'authentification unique par e-mail et Passpoint n'est pas seulement une mise à niveau technique ; c'est une décision stratégique visant à prioriser l'expérience client et les opérations basées sur les données.

Pourquoi une intégration moderne est importante

Abandonner les Captive Portals à l'ancienne au profit de systèmes modernes vous donne un sérieux avantage concurrentiel. Les avantages vont bien au-delà de la simple fourniture d'une connexion Internet.

Pour vos invités, les avantages sont clairs :

- Commodité suprême : Ils s'authentifient une fois et bénéficient d'une connectivité automatique lors de toutes leurs visites ultérieures.

- Sécurité renforcée : Les connexions sont chiffrées avec la sécurité WPA2/WPA3-Enterprise dès le tout premier paquet, les protégeant des menaces courantes sur les réseaux publics ouverts.

- Une expérience cohérente : Ils bénéficient de la même connexion fluide et de haute qualité, qu'ils se trouvent dans votre hall, votre restaurant ou dans un établissement partenaire à l'autre bout de la ville.

Pour votre entreprise, les avantages sont stratégiques :

- Données et informations plus riches : Une simple authentification par e-mail est la passerelle vers de puissantes données de première partie. Vous pouvez en apprendre davantage sur la fréquence des visiteurs, les temps de séjour et la fidélité sans suivi intrusif.

- Meilleure satisfaction client : Une expérience sans friction se traduit directement par des scores de satisfaction plus élevés et des avis positifs. Cela montre que vous accordez de l'importance au temps et à la sécurité numérique de vos visiteurs.

- Nouvelles opportunités d'engagement : Avec une connexion directe, vous pouvez proposer un marketing ciblé, des offres personnalisées et des enquêtes de satisfaction qui renforcent une véritable fidélité. Vous pouvez en découvrir davantage sur la façon dont les solutions sécurisées pour invités pour se connecter au WiFi rendent cela possible.

Un processus d'intégration moderne transforme un service de base en un atout stratégique. C'est la fondation d'un parcours client plus intelligent et plus personnalisé qui génère des résultats commerciaux tangibles. La première étape consiste à cesser de considérer le WiFi comme un simple tuyau Internet et à commencer à le voir comme le tapis de bienvenue numérique de votre établissement.

Mettre en œuvre un WiFi Zero Trust pour le personnel

Pour votre personnel, la connexion au WiFi de l'entreprise doit être deux choses : totalement sécurisée et totalement invisible. Nous avons tous vu le mot de passe réseau partagé gribouillé sur un tableau blanc, une pratique qui est un énorme casse-tête de sécurité en devenir. La voie moderne à suivre est un réseau Zero Trust, un modèle qui fonctionne sur un principe simple : ne faire confiance à personne par défaut. L'accès n'est accordé qu'après une vérification rigoureuse de l'identité d'une personne.

Cette approche change complètement la donne en matière d'accès au réseau pour les employés. Au lieu d'un mot de passe unique et facilement partagé pour tous, la sécurité est directement liée à l'identité numérique unique de chaque employé. Cela se fait généralement avec une authentification basée sur des certificats, qui est beaucoup plus sécurisée et élimine les problèmes de mot de passe causés par l'erreur humaine.

En se connectant directement au fournisseur d'identité (IdP) de votre organisation — qu'il s'agisse d' Entra ID , de Google Workspace ou d' Okta — le réseau devient simplement une autre partie de votre stratégie de gestion des identités existante. Cela crée un système fluide et automatisé pour contrôler qui accède à votre réseau d'entreprise.

La puissance de l'accès basé sur l'identité

Imaginez un nouvel arrivant lors de son premier jour. Avec un système basé sur l'identité, sa mise en ligne est un non-événement. Dès que son compte est créé dans l'annuaire de votre entreprise, son ordinateur portable professionnel reçoit automatiquement un certificat numérique unique.

Lorsqu'il allume son appareil, celui-ci s'authentifie silencieusement sur le réseau à l'aide de ce certificat. Il n'y a aucun mot de passe à saisir, aucun Captive Portal à franchir et aucun ticket de support informatique à créer. Il est simplement en ligne et sécurisé dès le départ. C'est une expérience d'intégration brillante qui libère également énormément de temps pour le service informatique.

La même magie opère dans l'autre sens lorsqu'un employé part. Dès que son compte est désactivé dans votre annuaire, son certificat réseau est instantanément révoqué. Son accès au WiFi de l'entreprise est coupé immédiatement, comblant ainsi une faille de sécurité courante sans que personne n'ait à lever le petit doigt.

Ce niveau d'automatisation garantit que les droits d'accès au réseau sont toujours parfaitement synchronisés avec le statut actuel d'un employé. C'est un élément central d'un véritable modèle de sécurité Zero Trust, où l'accès n'est accordé qu'en cas de besoin et retiré dès qu'il ne l'est plus.

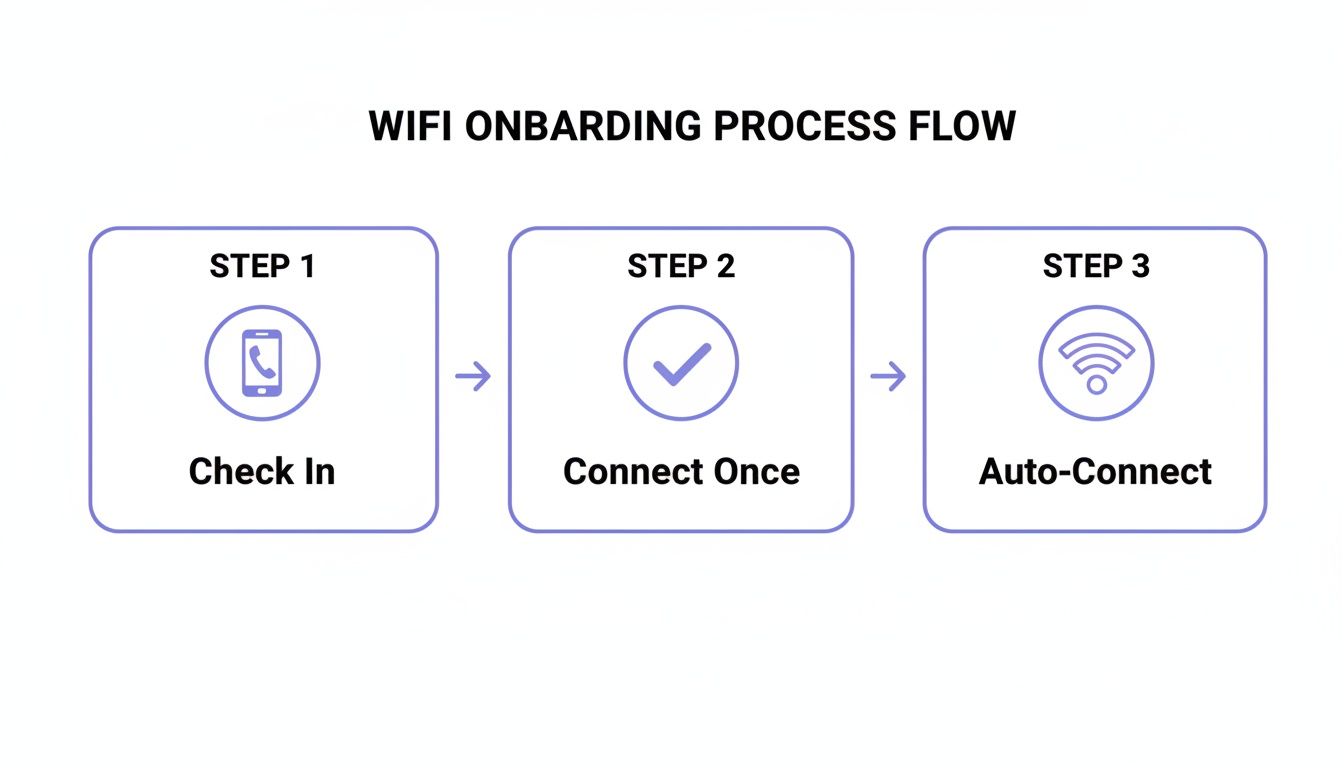

Ce processus simplifie l'expérience utilisateur à l'essentiel, passant d'une connexion initiale à un accès automatique lors de toutes les visites ultérieures.

Ce parcours montre à quel point l'intégration WiFi peut devenir simple et fluide pour chaque utilisateur.

Aller au-delà des serveurs RADIUS hérités

Traditionnellement, gérer l'accès au réseau à cette échelle impliquait de se débattre avec des serveurs RADIUS sur site complexes. Ces systèmes étaient souvent un cauchemar à configurer et à maintenir, ce qui mettait ce niveau de sécurité hors de portée pour de nombreuses organisations. Vous pouvez mieux comprendre ce qu'est un serveur RADIUS dans notre guide détaillé .

Heureusement, les plateformes modernes basées sur le cloud ont rendu cette ancienne façon de faire obsolète. Elles gèrent l'ensemble du processus d'authentification dans le cloud, agissant comme intermédiaire entre votre fournisseur d'identité et votre matériel réseau existant. Ce modèle " RADIUS-as-a-Service " vous offre une sécurité de niveau entreprise sans la difficulté de gérer une infrastructure ancienne et encombrante.

Ce changement est plus important que jamais. Avec le travail hybride et l'utilisation fulgurante des données mobiles, les frontières entre les réseaux s'estompent. Au Royaume-Uni, le trafic mobile 5G a fait un bond stupéfiant de 53 % pour atteindre 348 pétaoctets par an, poussant davantage de personnes à se décharger sur le WiFi partout où elles le peuvent. Une connexion WiFi fluide et sécurisée n'est plus seulement un avantage : c'est une exigence commerciale fondamentale.

Passer à un modèle Zero Trust basé sur des certificats apporte des avantages majeurs :

- Sécurité considérablement améliorée : Les certificats uniques éliminent les risques liés aux mots de passe partagés et aident à se protéger contre les attaques de l'homme du milieu.

- Une expérience utilisateur sans friction : Le personnel se connecte automatiquement sans y penser, ce qui stimule la productivité et réduit la frustration.

- Gestion informatique simplifiée : L'automatisation de l'accès en fonction de votre annuaire du personnel existant réduit massivement la charge de travail administrative pour les équipes informatiques.

- Visibilité et contrôle accrus : Vous obtenez un contrôle granulaire sur qui se trouve sur votre réseau, avec une piste d'audit claire de chaque connexion.

En fin de compte, l'intégration de votre WiFi à votre fournisseur d'identité crée un réseau intelligent, agile et sécurisé dès sa conception. Cela transforme le simple fait de se connecter en une fonction de sécurité stratégique qui protège votre entreprise de l'intérieur.

Connecter les appareils hérités et IoT en toute sécurité

L'authentification moderne basée sur des certificats est brillante pour les ordinateurs portables et les smartphones qui font tourner nos entreprises, mais elle laisse un angle mort massif dans la plupart des réseaux. Qu'en est-il de tout le reste ? Nous parlons des imprimantes, des téléviseurs intelligents dans les chambres d'hôtel, des équipements médicaux vitaux dans les hôpitaux et des milliers de capteurs IoT "sans interface" qui ne peuvent tout simplement pas gérer ce type de connexion complexe.

Pendant des années, la solution de choix était un mot de passe unique et partagé — une clé pré-partagée (PSK) diffusée pour que tous ces divers appareils puissent l'utiliser. C'est une solution de facilité, mais c'est aussi un énorme cauchemar en matière de sécurité. Si un seul appareil est compromis ou si ce mot de passe unique fuite, l'ensemble de votre flotte d'appareils hérités et IoT est grand ouvert.

Le problème des mots de passe partagés

Un mot de passe partagé crée un réseau plat et non sécurisé. Chaque appareil, d'une imprimante contenant des documents sensibles à un simple thermostat intelligent, se trouve au même niveau de confiance. Il n'y a aucun moyen de les distinguer, de contrôler leur accès ou d'isoler une menace potentielle.

Cela devient particulièrement risqué dans les environnements multi-locataires comme les logements étudiants ou les immeubles résidentiels. Imaginez un scénario où les enceintes intelligentes, les consoles de jeux et les téléviseurs de chaque résident sont tous sur le même réseau WiFi partagé. C'est la recette du chaos, avec des appareils qui interfèrent les uns avec les autres et créent des problèmes majeurs de confidentialité. Vous ne voulez vraiment pas que votre voisin diffuse accidentellement sa musique sur l'enceinte de votre salon.

Une meilleure méthode : les clés pré-partagées d'identité (iPSK)

C'est là qu'interviennent les Identity Pre-Shared Keys (iPSK), offrant une solution puissante et pratique. Au lieu d'un seul mot de passe pour tout, la technologie iPSK vous permet de générer un mot de passe unique pour chaque appareil ou groupe d'utilisateurs. C'est comme donner à chaque appareil sa propre clé privée pour le réseau.

Ce simple changement a un impact massif sur la sécurité et la gérabilité. Vous obtenez la simplicité d'une connexion basée sur un mot de passe, mais avec le type de contrôle que vous attendez d'un système de niveau entreprise.

Avec un modèle iPSK, vous pouvez :

- Isoler les appareils : Chaque appareil se connecte avec ses propres identifiants, les empêchant de se voir ou d'interagir les uns avec les autres à moins que vous ne l'autorisiez spécifiquement.

- Obtenir un contrôle granulaire : Vous pouvez facilement révoquer l'accès d'un seul appareil perdu ou compromis sans avoir à perturber des centaines d'autres.

- Simplifier la gestion : Ces clés uniques peuvent être gérées à partir d'un tableau de bord cloud central, ce qui facilite l'intégration de nouveaux appareils et la gestion de l'ensemble de leur cycle de vie.

En attribuant une identité unique à chaque appareil, vous transformez une collection de gadgets chaotique et vulnérable en un écosystème géré de manière sécurisée. C'est la clé pour faire des appareils IoT et hérités des citoyens de première classe sur un réseau moderne et sécurisé.

L'iPSK dans un bâtiment multi-locataires

Rendons cela concret. Prenons l'exemple d'un complexe d'appartements moderne de type Build-to-Rent (BTR). Le gestionnaire immobilier doit fournir un accès Internet fiable à des centaines de résidents, chacun possédant un nombre croissant d'appareils intelligents personnels. Un seul mot de passe partagé serait totalement ingérable et non sécurisé.

En utilisant l'iPSK, le gestionnaire immobilier peut créer un mot de passe réseau unique pour chaque appartement. Lorsqu'un nouveau résident emménage, il reçoit sa clé privée. Il peut alors facilement se connecter au WiFi avec tous ses appareils — thermostats, enceintes intelligentes, téléviseurs et consoles de jeux — en utilisant ce mot de passe unique.

Leurs appareils se trouvent désormais sur un segment de réseau privé et sécurisé, complètement isolés des gadgets de leurs voisins. Cela offre l'expérience simple "comme à la maison" que les résidents attendent, tout en donnant à l'opérateur du bâtiment la sécurité et le contrôle de niveau entreprise dont il a besoin. Lorsqu'un résident déménage, son iPSK est simplement révoqué et un nouveau est généré pour le locataire suivant.

Cette approche est essentielle car les attentes des utilisateurs en matière de connectivité constante continuent d'augmenter. Avec une pénétration d'Internet au Royaume-Uni atteignant désormais 97,8 %, les résidents s'attendent à un WiFi sans faille comme service standard, et l'iPSK le fournit en toute sécurité. Vous pouvez explorer davantage de statistiques sur la fibre et la connectivité au Royaume-Uni pour voir comment ces tendances façonnent ce que les gens exigent de leur domicile.

C'est un exemple parfait de la façon de résoudre un défi de connectivité complexe avec une solution étonnamment simple. Vous obtenez le meilleur des deux mondes : un accès convivial et une sécurité robuste et centralisée.

Intégrer votre nouvelle solution WiFi

Le déploiement d'un nouveau système WiFi basé sur l'identité n'a plus besoin d'être le projet complexe et interminable qu'il était autrefois. Les plateformes modernes axées sur le cloud sont conçues dès le départ pour fonctionner avec le matériel réseau que vous possédez déjà auprès de fournisseurs de premier plan tels que Mist, Ruckus, Aruba et UniFi. Ce seul fait change complètement la donne, transformant un casse-tête de plusieurs mois en un projet qui peut être opérationnel en quelques semaines.

Le secret est que ces plateformes fonctionnent comme une surcouche intelligente. Vous n'avez pas besoin d'arracher et de remplacer tous vos points d'accès existants. Au lieu de cela, la solution s'intègre directement à votre matériel et à votre fournisseur d'identité (comme Entra ID ou Google Workspace), gérant l'ensemble du processus d'authentification depuis le cloud. Cette approche permet d'économiser énormément de temps et d'argent, et évite les risques liés à une refonte complète de l'infrastructure.

À quoi ressemble un déploiement typique

L'ensemble du processus est conçu pour la vitesse. Un déploiement typique suit un chemin clair de la planification au lancement, et il est souvent bouclé en moins d'un mois.

- Semaine 1 : Découverte et planification : Nous commençons par analyser vos besoins spécifiques pour les invités, le personnel et tout autre appareil. C'est ici que nous cartographions qui a besoin d'accéder à quoi et décidons des meilleures méthodes d'authentification pour chaque groupe (par exemple, une simple capture d'e-mail pour les invités, des certificats sécurisés pour le personnel de l'entreprise).

- Semaines 2-3 : Configuration et intégration : Ensuite, nous connectons la plateforme cloud à votre matériel réseau et à votre fournisseur d'identité. C'est la partie pratique où les nouveaux SSID sont configurés, et nous élaborons les politiques d'accès pour les différents rôles d'utilisateurs.

- Semaine 4 : Tests et mise en production : Nous demanderons à un groupe pilote de tester le nouveau système pour nous assurer que tout fonctionne parfaitement. Une fois que tout le monde a donné son accord, la solution est déployée dans toute l'organisation.

Bien sûr, pour que tout cela fonctionne sans heurts, tout dépend de la présence d'une infrastructure réseau robuste déjà en place. Une base solide est ce qui évite les goulots d'étranglement et garantit une excellente expérience utilisateur dès le premier jour.

L'objectif est un déploiement agile et progressif plutôt qu'un lancement "big bang" perturbateur. Commencer par un seul site ou groupe d'utilisateurs vous permet d'affiner le système et de gagner en confiance avant de l'étendre à l'échelle de l'entreprise.

Dépannage essentiel et bonnes pratiques

Une fois votre nouveau système en ligne, son bon fonctionnement est assez simple. Cela dit, quelques bonnes pratiques vous aideront à anticiper les problèmes courants et à vous assurer que les utilisateurs peuvent toujours se connecter au WiFi sans aucun problème.

La première étape est une segmentation adéquate du réseau. C'est non négociable. Vos réseaux invités, personnel et IoT doivent absolument être séparés à l'aide de VLAN. Considérez cela comme la construction de murs numériques entre eux — c'est la pierre angulaire d'une bonne sécurité qui empêche un problème potentiel sur un réseau moins sécurisé (comme le WiFi invité) de toucher vos systèmes d'entreprise critiques.

Un autre piège courant que nous observons concerne les conflits avec les fonctionnalités réseau intégrées, en particulier sur le matériel grand public ou "prosommateur". Par exemple, de nombreux routeurs disposent de leur propre fonctionnalité "Réseau invité" qui peut interférer avec les appareils essayant de communiquer correctement, provoquant des déconnexions aléatoires même lorsque tout semble être sur le bon SSID. Si vous constatez des déconnexions inattendues, la désactivation de ces modes invités secondaires sur votre routeur est souvent une solution rapide.

Enfin, gardez un œil sur les choses de manière proactive. Le tableau de bord d'analyse de votre plateforme est votre meilleur ami ici.

- Connexions réussies : Suivez le ratio d'authentifications réussies par rapport aux échecs. C'est un excellent système d'alerte précoce pour les problèmes potentiels.

- Types d'appareils : Obtenez une vue d'ensemble des types d'appareils qui se connectent. Cela vous aide à planifier la capacité future et à ajuster les politiques de sécurité.

- Temps de séjour et fréquence des visites : Pour les réseaux invités, ces chiffres vous donnent des informations fantastiques sur le comportement et l'engagement des visiteurs.

En suivant ces pratiques simples, vous pouvez donner à votre équipe informatique les outils et la confiance nécessaires pour gérer le réseau efficacement, garantissant une connexion fluide et sécurisée pour tous.

Transformer la connectivité WiFi en Business Intelligence

Mettre vos invités et votre personnel en ligne n'est vraiment que le début. La véritable puissance d'un réseau WiFi moderne se révèle une fois que tout le monde est connecté. Il s'agit de changer de mentalité, de ne plus voir le WiFi comme un simple service utilitaire — un centre de coûts — pour le reconnaître comme un puissant atout stratégique.

Cette transformation se produit lorsque vous commencez à comprendre les personnes derrière les connexions. La clé réside dans les données de première partie que vous pouvez capturer lors du processus de connexion. Lorsqu'un invité fournit un e-mail pour se connecter au WiFi, il vous donne une ligne de communication directe. Soudainement, la fréquentation anonyme devient des visiteurs identifiables et réguliers, ouvrant une mine d'or de Business Intelligence.

Débloquer des informations exploitables à partir de votre réseau

C'est là qu'interviennent les plateformes d'analyse intégrées. Elles prennent ces données brutes et les transforment en quelque chose de véritablement utile, révélant des modèles de comportement des visiteurs qui étaient auparavant complètement invisibles. Vous pouvez enfin répondre à des questions critiques sur votre établissement avec des données solides, et non plus de simples suppositions.

- Temps de séjour : Combien de temps les gens passent-ils réellement dans certaines zones ? Cette information peut tout façonner, de l'agencement de votre magasin à vos plannings de personnel.

- Fréquence des visites : Vos visiteurs ne font-ils que passer, ou sont-ils des habitués fidèles ? Savoir qui sont vos visiteurs les plus fréquents signifie que vous pouvez commencer à les récompenser.

- Heures de pointe : Identifiez exactement quand votre établissement est le plus fréquenté pour optimiser vos opérations, vos campagnes marketing et l'expérience client globale.

Ces données dressent un tableau détaillé de la façon dont les gens se déplacent et interagissent avec votre espace physique. Vous pouvez explorer la puissance des analyses WiFi invité pour voir comment ces métriques se traduisent en valeur réelle.

En analysant la façon dont les gens se déplacent et utilisent un espace physique, les entreprises peuvent prendre des décisions plus intelligentes, basées sur les données, qui ont un impact direct sur leurs résultats. Il s'agit de comprendre l'histoire que racontent vos données de fréquentation.

Prouver le ROI marketing dans le monde réel

L'application la plus puissante de cette intelligence est peut-être sa capacité à enfin faire le lien entre le marketing numérique et ce qui se passe dans votre établissement physique. Pensez à un grand centre commercial menant une campagne d'e-mailing ciblée pour un nouveau détaillant. Comment savent-ils vraiment si cela a fonctionné ?

Avec les analyses WiFi, c'est étonnamment simple. L'équipe marketing peut envoyer une offre promotionnelle à un segment spécifique de sa base de données clients. Le système suit ensuite précisément combien de ces destinataires d'e-mails sont entrés plus tard dans le centre commercial. En liant directement une campagne numérique à la fréquentation physique, les équipes marketing peuvent calculer un retour sur investissement clair.

Cette puissante boucle de rétroaction boucle la boucle du marketing. Elle prouve que l'avenir de la façon dont nous nous connectons au WiFi ne concerne pas seulement la technologie elle-même ; il s'agit de comprendre, de s'engager et de construire de meilleures relations avec les personnes qui franchissent vos portes.

Vous avez des questions ? Nous avons les réponses

Passer à un système WiFi moderne basé sur l'identité est une étape importante, et il est naturel d'avoir quelques questions. Nous entendons souvent des administrateurs informatiques, des opérateurs de sites et des équipes marketing qui naviguent dans ce changement, nous avons donc rassemblé certaines des questions les plus courantes pour vous donner des réponses claires et directes.

Comment OpenRoaming rend-il les choses plus sécurisées ?

OpenRoaming est une mise à niveau de sécurité majeure par rapport aux portails invités standard auxquels vous êtes habitué. Il verrouille tout avec un chiffrement WPA2/WPA3-Enterprise robuste dès le tout premier paquet de données envoyé. Les Captive Portals traditionnels peuvent laisser le trafic d'un utilisateur exposé et non chiffré jusqu'à après sa connexion, ce qui crée une véritable fenêtre de vulnérabilité.

Cette technologie sécurise l'ensemble de la connexion, automatiquement. Parce qu'elle fonctionne sur un système d'identité fédérée, les utilisateurs sont authentifiés par un fournisseur de confiance (comme leur opérateur mobile ou Google) à l'aide de certificats numériques. Cela élimine complètement le risque d'attaques de type "jumeau maléfique", où quelqu'un configure un faux point d'accès pour inciter les gens à donner leurs identifiants de connexion. Pour vous, cela signifie un réseau sécurisé et conforme sans jamais avoir à gérer un seul mot de passe.

Puis-je obtenir un WiFi Zero Trust sans remplacer tout mon matériel ?

Oui, absolument. Les plateformes réseau modernes basées sur l'identité sont conçues pour fonctionner comme une couche intelligente basée sur le cloud au-dessus de l'infrastructure que vous possédez déjà. Elles se branchent directement sur vos points d'accès actuels de grands noms comme Cisco Meraki , Aruba et Ruckus .

La plateforme elle-même fait tout le gros du travail, communiquant avec votre fournisseur d'identité (comme Entra ID , Okta ou Google Workspace ) et votre matériel réseau pour gérer l'authentification. Cette configuration vous permet d'atteindre une sécurité Zero Trust de niveau certificat sans un "arracher et remplacer" coûteux et perturbateur de tout votre équipement. C'est un moyen beaucoup plus rapide et efficace d'y parvenir.

Le véritable avantage ici est de tirer parti de l'investissement que vous avez déjà réalisé dans votre réseau. L'attention passe du remplacement du matériel à une approche plus intelligente et définie par logiciel de l'accès au réseau et de la sécurité.

Pourquoi l'iPSK est-il meilleur qu'un mot de passe standard pour les appareils IoT ?

Considérez une iPSK, ou Identity Pre-Shared Key, comme un mot de passe unique attribué à un seul appareil ou à un très petit groupe spécifique d'appareils. C'est à des années-lumière d'une PSK standard, où un seul mot de passe est partagé entre tous les appareils du réseau.

Si ce mot de passe partagé unique est un jour compromis, l'ensemble de votre réseau IoT est grand ouvert. Avec l'iPSK, une faille est contenue au seul appareil dont la clé a été volée. Ce contrôle granulaire signifie que vous pouvez révoquer instantanément l'accès d'un appareil problématique — comme une imprimante ou un téléviseur intelligent compromis — sans rien perturber d'autre. C'est la solution parfaite pour gérer en toute sécurité la façon dont vos appareils hérités se connectent au WiFi.

Prêt à transformer la façon dont vos invités et votre personnel se connectent ? Purple offre une expérience WiFi sécurisée et sans mot de passe qui s'intègre parfaitement à votre réseau existant. Obtenez une démo dès aujourd'hui !