Pour toute entreprise aujourd'hui, la référence en matière de sécurité WiFi est la combinaison du WPA3-Enterprise et de l'authentification basée sur des certificats. Ces méthodes modernes permettent à votre réseau de dépasser les simples mots de passe partagés, créant ainsi une défense beaucoup plus robuste, basée sur l'identité, pour votre entreprise.

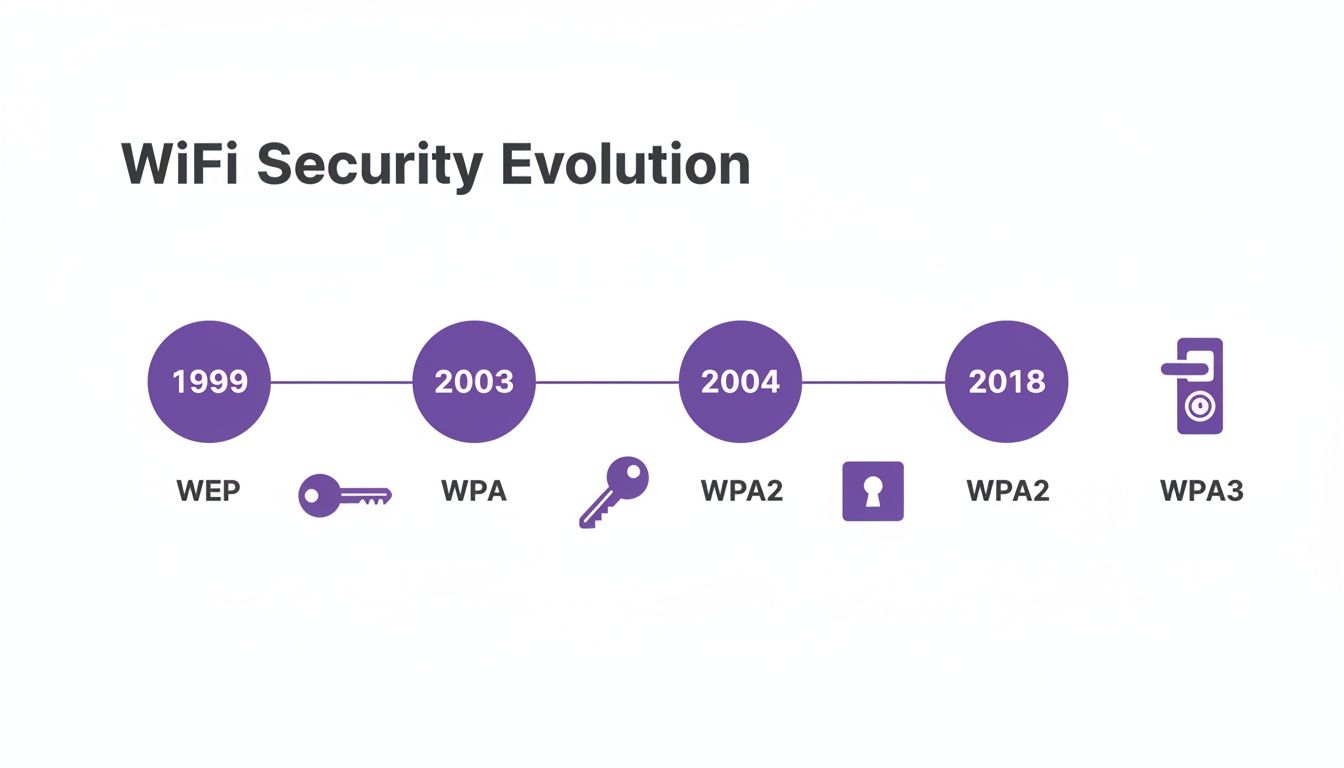

Du WEP au WPA3 : une brève histoire de la sécurité WiFi

Pour bien comprendre pourquoi la sécurité d'aujourd'hui est si vitale, il est utile de revenir sur notre parcours. L'histoire de la sécurité WiFi est une lutte constante entre protection et exploitation, chaque nouveau protocole étant une réponse directe aux failles du précédent.

Voyez cela comme l'évolution d'une serrure de porte : d'un simple loquet facilement forçable à la serrure intelligente de haute technologie sur laquelle nous comptons aujourd'hui.

WEP : le loquet cassé

La toute première tentative de sécurité WiFi fut le Wired Equivalent Privacy (WEP), introduit en 1999. Son nom en dit long : l'objectif était simplement de rendre un réseau sans fil aussi privé qu'un réseau filaire. Malheureusement, le WEP reposait sur une conception fondamentalement défectueuse. C'était comme installer un loquet de salle de bain fragile sur la porte d'un coffre-fort.

Les pirates ont vite compris que la clé de chiffrement statique et immuable du WEP pouvait être piratée en quelques minutes à l'aide de logiciels gratuits. Il offrait un faux sentiment de sécurité et est aujourd'hui totalement obsolète. Utiliser le WEP aujourd'hui est l'équivalent numérique de laisser votre porte d'entrée grande ouverte avec un panneau indiquant "Servez-vous".

WPA et WPA2 : le verrou standard

En réponse à l'échec catastrophique du WEP, la Wi-Fi Alliance a déployé le Wi-Fi Protected Access (WPA) en 2003. Le WPA était une mesure provisoire, conçue pour offrir une meilleure sécurité sur le matériel existant en attendant le développement d'une solution plus robuste. Sa principale amélioration fut le Temporal Key Integrity Protocol (TKIP), qui modifiait constamment les clés de chiffrement, le rendant beaucoup plus difficile à pirater que le WEP.

À peine un an plus tard, le WPA2 est arrivé et est devenu la référence en matière de sécurité pendant plus d'une décennie. Il a introduit une méthode de chiffrement beaucoup plus forte appelée Advanced Encryption Standard (AES), qui reste un algorithme approuvé par les gouvernements. Pendant la majeure partie de son existence, le WPA2 a été le verrou fiable de nos portes numériques : solide, digne de confiance et utilisé partout.

Mais même ce verrou de confiance n'était pas parfait. La découverte de l'attaque par réinstallation de clé (KRACK) en 2017 a été un signal d'alarme. Elle a montré que même les réseaux WPA2 pouvaient être vulnérables dans des conditions spécifiques, permettant à un attaquant d'intercepter des données. Cette vulnérabilité a prouvé que s'appuyer sur un seul mot de passe partagé, quelle que soit la force du chiffrement, n'était plus une valeur sûre.

La chronologie ci-dessous illustre cette progression d'un simple "loquet" à une "serrure intelligente" moderne.

Comme vous pouvez le constater, la sortie de chaque nouvelle norme était une réaction directe aux limites de sécurité de la précédente.

WPA3 : la serrure intelligente moderne

Les failles dans l'armure du WPA2 ont ouvert la voie au WPA3, introduit en 2018. Le WPA3 est la serrure intelligente moderne de votre réseau, spécifiquement conçue pour corriger les faiblesses fondamentales de ses prédécesseurs. Il rend la sécurité WiFi à la fois plus forte et plus simple pour tous, des utilisateurs à domicile aux grandes entreprises.

Cette nouvelle norme n'est pas qu'une simple mise à jour mineure ; c'est une évolution fondamentale nécessaire pour protéger les données dans un monde où les menaces ne cessent de croître.

Les protocoles de sécurité WiFi en un coup d'œil

Pour y voir plus clair dans ces acronymes, voici une comparaison rapide des principaux protocoles et de leur situation actuelle.

| Protocole | Chiffrement | Faiblesse principale | Utilisation recommandée |

|---|---|---|---|

| WEP | RC4 (défectueux) | Clé statique, facilement piratable | Aucune. Totalement non sécurisé et obsolète. |

| WPA | TKIP | Vulnérable à plusieurs attaques connues | Aucune. Obsolète, à n'utiliser que si aucune autre option n'existe. |

| WPA2 | AES-CCMP | Vulnérable aux attaques KRACK | Norme minimale. Encore courant, mais la migration est conseillée. |

| WPA3 | AES-GCMP/SAE | Aucune faiblesse majeure détectée | Norme recommandée pour tous les nouveaux déploiements. |

Ce tableau montre clairement la progression vers un chiffrement et une résilience plus forts. Bien que le WPA2 nous ait rendu de fiers services, l'industrie s'est résolument tournée vers le WPA3 comme nouvelle référence pour des communications sans fil sécurisées.

WPA3 : votre nouvelle norme de sécurité minimale

En matière de sécurité WiFi, le WPA3 n'est pas seulement l'étape suivante : c'est la nouvelle base. Considérez-le moins comme une mise à niveau facultative que comme le point de départ obligatoire pour toute entreprise qui prend au sérieux ses données et celles de ses clients. Le WPA3 a été conçu de A à Z pour corriger les failles profondes du WPA2, faisant d'une sécurité robuste la norme par défaut, et non une réflexion après coup.

Il ne s'agit pas d'un simple correctif mineur. Le WPA3 apporte plusieurs améliorations fondamentales qui contrent directement les types de cybermenaces auxquelles les entreprises sont confrontées aujourd'hui. Ce ne sont pas que des termes techniques sur une fiche technique ; ce sont des protections concrètes pour votre personnel, vos clients et vos résultats.

L'une des améliorations les plus importantes s'appelle l'Authentification Simultanée des Égaux (SAE). Le terme est un peu complexe, mais son rôle est simple : il agit comme un garde du corps numérique pour votre mot de passe, modifiant complètement la façon dont les appareils se connectent à votre réseau.

Des défenses plus solides contre les attaques par mot de passe

Avec l'ancien WPA2-Personal, un attaquant déterminé pouvait capturer le "handshake" (poignée de main) d'authentification entre un appareil et votre réseau. Il pouvait ensuite extraire ces données capturées hors ligne et les soumettre à une attaque par dictionnaire, en essayant des millions de mots de passe jusqu'à trouver le bon. Cela rendait même les mots de passe assez complexes vulnérables avec suffisamment de temps.

Le SAE ferme la porte à toute cette catégorie d'attaques. Il crée une connexion sécurisée à usage unique pour chaque appareil, à chaque fois qu'il rejoint le réseau. Même si un attaquant est à l'affût et parvient à capturer les données du handshake, elles sont totalement inutiles pour des tentatives hors ligne. C'est comme une clé à usage unique qui ne vaut plus rien dès qu'elle a été utilisée.

Le protocole SAE du WPA3 signifie que même si un utilisateur choisit un mot de passe imparfait, il ne peut pas être facilement piraté hors ligne. Cela offre une protection indispensable contre les types d'attaques par mot de passe les plus courants.

Soudainement, les attaques par force brute qui étaient un casse-tête constant pour les réseaux WPA2 sont rendues presque totalement inefficaces contre un réseau WPA3 correctement configuré.

Sécuriser les réseaux publics ouverts

Les réseaux publics pour invités ont toujours été le Far West du WiFi. Traditionnellement, ces réseaux ouverts n'avaient aucun chiffrement. Tout ce que faisait un utilisateur (de la navigation sur des sites Web à la connexion à des comptes) était envoyé en texte clair, le laissant grand ouvert aux attaques de type "man-in-the-middle" (homme du milieu) de la part de toute personne à proximité munie d'un ordinateur portable et de mauvaises intentions.

Le WPA3 s'attaque de front à ce problème avec Enhanced Open, également connu sous le nom d'Opportunistic Wireless Encryption (OWE). Même sur un réseau invité sans mot de passe, l'OWE crée automatiquement un tunnel individuel et chiffré entre l'appareil de chaque utilisateur et le point d'accès.

Ce chiffrement individualisé offre une confidentialité cruciale et une tranquillité d'esprit aux invités dans les espaces publics tels que :

- Cafés et restaurants : protéger les clients lorsqu'ils naviguent, travaillent ou saisissent des informations de paiement.

- Hôtels et halls d'accueil : sécuriser les données des clients dès l'instant où ils se connectent, sans étapes de connexion compliquées.

- Centres commerciaux : donner aux acheteurs la confiance nécessaire pour se connecter au WiFi invité sans craindre que leurs informations personnelles ne soient espionnées.

Enhanced Open change la donne. Il fournit une base de confidentialité et de sécurité sans ajouter la moindre friction pour l'utilisateur, transformant votre réseau public d'un risque potentiel en un service sûr et digne de confiance.

Protéger votre réseau contre les perturbations

Une autre amélioration majeure du WPA3 est l'utilisation obligatoire des Protected Management Frames (PMF). Les trames de gestion sont les messages de contrôle invisibles que les appareils WiFi utilisent pour faire fonctionner le réseau (comme l'association à un point d'accès, la dissociation et l'authentification).

Par le passé, ces messages vitaux étaient envoyés sans chiffrement. Cela permettait aux attaquants d'envoyer facilement de fausses trames de "désauthentification" pour expulser des appareils du réseau, soit pour semer le chaos, soit pour forcer un appareil à se reconnecter afin de capturer ce handshake initial. Alors que vous travaillez à une stratégie de réseau sans fil sécurisé , prévenir ces perturbations est un énorme pas en avant.

Le PMF chiffre ces messages de gestion critiques, les verrouillant de sorte que seuls les appareils légitimes puissent les envoyer. Cela protège votre connexion WiFi contre les perturbations et les écoutes clandestines, créant un réseau plus stable et plus fiable pour tous. Face aux cybermenaces modernes, passer au WPA3 n'est plus un choix : c'est une nécessité.

Choisir entre la sécurité Personal et Enterprise

Lorsque vous décidez de la sécurité WiFi, vous vous retrouverez rapidement à la croisée des chemins, même au sein de la dernière norme WPA3. Le choix se fait entre les modes Personal et Enterprise, et c'est une décision qui modifie fondamentalement la façon dont vous gérez les accès et, en fin de compte, le niveau de sécurité réel de votre réseau.

Voyez les choses ainsi : allez-vous donner à tout le monde la même clé pour la porte d'entrée, ou allez-vous distribuer des badges individuels et traçables comme vous le feriez pour un immeuble de bureaux moderne ?

La première option, WPA3-Personal, utilise une Pre-Shared Key (PSK). C'est la méthode que nous connaissons tous avec le WiFi domestique : un seul mot de passe pour tout le monde. C'est rapide à configurer et facile à partager, ce qui la rend tentante pour les petites entreprises qui débutent.

Mais cette simplicité est un piège, cachant des failles de sécurité majeures pour tout environnement professionnel. Cette approche "une clé pour tous" crée une cascade de problèmes dès le départ.

Les limites d'un mot de passe partagé unique

S'appuyer sur une seule PSK pour votre réseau d'entreprise principal revient à bâtir toute votre stratégie de sécurité sur un point de défaillance unique. Dès l'instant où ce mot de passe est divulgué, compromis ou même simplement gribouillé sur un post-it, tout votre réseau est grand ouvert.

La gestion quotidienne à elle seule peut vite devenir un cauchemar. Pensez simplement à ce qui se passe lorsqu'un employé part. Pour révoquer correctement son accès, vous devez modifier le mot de passe WiFi, puis faire le tour pour mettre à jour chaque appareil de l'entreprise : chaque ordinateur portable, téléphone professionnel, imprimante et smart TV. C'est une perturbation énorme et un processus propice à l'erreur humaine.

Pire encore, une PSK ne vous offre aucune traçabilité. Lorsque tout le monde utilise le même mot de passe, vous n'avez aucune idée de qui fait quoi sur votre réseau. Si un acte malveillant se produit, essayer de remonter jusqu'à une personne spécifique est pratiquement impossible. Pour toute organisation, ce manque de visibilité est un risque massif.

Les problèmes liés à une PSK sont clairs et douloureux :

- Perturbation massive lors de la révocation d'accès : changer le mot de passe pour une personne implique de reconfigurer chaque appareil.

- Risque élevé de compromission : un mot de passe divulgué expose l'ensemble du réseau à quiconque le possède.

- Aucune traçabilité des utilisateurs : il est impossible de suivre l'activité individuelle ou d'identifier la source d'une faille de sécurité.

- Difficulté à sécuriser les appareils sans interface : les appareils IoT et les imprimantes stockent souvent la PSK en texte clair, ce qui en fait une cible facile pour un attaquant.

Ce modèle n'est tout simplement pas évolutif et il est loin d'offrir le contrôle granulaire et la sécurité dont les entreprises modernes ont besoin.

La puissance de l'authentification individualisée

La bien meilleure alternative est le WPA3-Enterprise, qui fonctionne sur le framework IEEE 802.1X. Au lieu d'un mot de passe partagé unique, le mode Enterprise authentifie chaque utilisateur ou appareil individuellement. C'est la version numérique consistant à donner à chaque personne son propre badge unique et révocable.

Cette méthode fonctionne en utilisant un serveur d'authentification central, connu sous le nom de serveur RADIUS (Remote Authentication Dial-In User Service), pour vérifier les identifiants. Lorsque quelqu'un essaie de se connecter, son appareil présente ses identifiants uniques au point d'accès. Le point d'accès ne prend pas la décision lui-même ; il transmet la demande au serveur RADIUS, qui confirme si cet utilisateur spécifique est autorisé.

Avec le WPA3-Enterprise, vous passez d'un modèle anonyme basé sur un mot de passe à un modèle sécurisé axé sur l'identité. L'accès est accordé en fonction de qui est l'utilisateur, et non du mot de passe qu'il connaît.

Cela transforme complètement la façon dont vous gérez la sécurité du réseau. Si un employé part, il vous suffit de révoquer son identifiant individuel dans votre annuaire central, comme Entra ID ou Okta . Son accès est coupé instantanément, sans affecter personne d'autre sur le réseau.

Cette approche individualisée offre d'énormes avantages :

- Contrôle d'accès granulaire : vous pouvez créer différents niveaux d'accès pour différents groupes, comme le personnel, les sous-traitants ou les cadres.

- Révocation sans effort : supprimer un utilisateur est aussi simple que de désactiver son compte à un seul endroit centralisé.

- Traçabilité totale : chaque connexion est liée à un utilisateur ou à un appareil spécifique, vous offrant une piste d'audit d'une clarté cristalline.

- Sécurité renforcée : en vous débarrassant des mots de passe partagés, vous réduisez considérablement le risque d'attaques basées sur les identifiants.

Alors que la configuration d'un serveur RADIUS traditionnel était autrefois une affaire complexe et coûteuse, les plateformes cloud modernes ont rendu le 802.1X accessible aux entreprises de toutes tailles. Cela élimine le besoin de matériel sur site coûteux, faisant de la sécurité de niveau Enterprise un choix pratique et nécessaire pour toute entreprise tournée vers l'avenir.

Passez au sans mot de passe avec l'authentification basée sur des certificats

Bien que le WPA3-Enterprise jette les bases d'une meilleure sécurité, l'authentification basée sur des certificats est la véritable référence. C'est un changement fondamental : on passe de quelque chose que les utilisateurs connaissent (comme un mot de passe) à quelque chose qu'ils possèdent (une identité numérique unique). C'est le summum absolu de la sécurité Wi-Fi, car cela supprime entièrement les mots de passe de l'équation.

Voyez les choses ainsi : vous passez d'une phrase secrète verbale qui peut être hameçonnée, partagée ou simplement oubliée, à un passeport numérique unique pour chaque appareil. C'est l'idée centrale derrière l'authentification basée sur des certificats, qui est le plus souvent mise en pratique à l'aide du protocole EAP-TLS (Extensible Authentication Protocol-Transport Layer Security).

Avec l'EAP-TLS, chaque appareil, qu'il s'agisse d'un ordinateur portable d'entreprise ou d'un smartphone, obtient son propre certificat numérique unique. Ce certificat agit comme son identité indéniable. Lorsque cet appareil souhaite rejoindre le réseau, un handshake cryptographique sécurisé a lieu, au cours duquel l'appareil et le réseau se prouvent mutuellement leur identité avant même qu'un seul octet de données ne soit envoyé.

Comment l'authentification mutuelle crée une connexion à toute épreuve

Contrairement aux systèmes basés sur des mots de passe où seul l'utilisateur prouve son identité au réseau, l'EAP-TLS nécessite une authentification mutuelle. L'appareil présente son certificat pour montrer qu'il s'agit d'un actif d'entreprise de confiance, et en retour, le réseau présente son propre certificat pour prouver qu'il est le réseau légitime de l'entreprise (et non un point d'accès malveillant de type "jumeau maléfique" installé sur le parking).

Cette vérification bidirectionnelle établit une connexion incroyablement résistante aux attaques réseau les plus courantes.

- Le phishing devient inefficace : les attaquants ne peuvent pas inciter votre personnel à révéler un mot de passe car il n'y en a tout simplement pas à donner. L'authentification est gérée automatiquement et de manière sécurisée par l'appareil lui-même.

- Les attaques "Man-in-the-Middle" sont bloquées : un appareil ne se connectera pas à un point d'accès malveillant se faisant passer pour votre Wi-Fi officiel car il vérifie d'abord le certificat du réseau. S'il ne correspond pas, aucune connexion n'est établie.

- Le vol d'identifiants est neutralisé : même si un appareil est volé, le certificat est lié à ce matériel spécifique. Un attaquant ne peut pas simplement le copier et l'utiliser sur une autre machine sans des efforts et une expertise considérables.

Cette approche fait passer votre posture de sécurité de réactive à proactive. Au lieu d'attendre de repérer une faille causée par un mot de passe volé, vous l'empêchez de se produire en supprimant le mot de passe en tant que point faible.

Ce niveau de sécurité n'est pas seulement un "plus" ; c'est une exigence critique pour les secteurs où la protection des données est primordiale. Dans des secteurs comme la finance, le gouvernement et la santé, une seule violation de données peut causer des dommages financiers et réputationnels dévastateurs. L'authentification basée sur des certificats offre l'assurance dont ces organisations ont besoin. Vous pouvez en apprendre davantage en explorant les avantages de l'authentification 802.1X plus en détail.

Rendre la sécurité basée sur des certificats accessible

Par le passé, la mise en place d'un système basé sur des certificats était un véritable casse-tête. Cela impliquait de créer et de maintenir une infrastructure à clé publique (PKI) sur site, avec un serveur d'autorité de certification (CA) pour émettre et gérer tous les certificats numériques. C'était une tâche strictement réservée aux grandes entreprises disposant d'équipes de sécurité informatique dédiées et de moyens financiers importants.

Heureusement, cette barrière a pratiquement disparu. Les plateformes cloud modernes ont complètement changé la donne.

Les solutions cloud-natives peuvent désormais gérer automatiquement l'ensemble du cycle de vie des certificats pour vous. Elles se connectent directement à votre fournisseur d'identité existant, comme Microsoft Entra ID ou Okta . Lorsqu'un nouvel employé arrive et est ajouté à l'annuaire de l'entreprise, un certificat peut être instantanément poussé vers ses appareils professionnels. Lorsqu'il part, il est tout aussi facilement révoqué.

Cette approche basée sur le cloud élimine le besoin de serveurs sur site complexes et de connaissances spécialisées. Elle rend le type de sécurité le plus fort pour le Wi-Fi véritablement accessible à un éventail beaucoup plus large d'entreprises, leur permettant de verrouiller leurs réseaux sans les coûts et la complexité traditionnels. En adoptant cet avenir sans mot de passe, les organisations peuvent enfin fermer la porte aux menaces qui ont tourmenté les systèmes basés sur des mots de passe pendant des décennies.

Comment les menaces modernes rendent une sécurité WiFi forte essentielle

Penser à la sécurité WiFi n'est plus seulement une tâche informatique ; c'est une préoccupation commerciale fondamentale. Le paysage des menaces est devenu beaucoup plus dangereux, et les attaquants se concentrent sur le maillon le plus faible des défenses de la plupart des organisations : le réseau sans fil. S'en tenir à une sécurité obsolète revient à laisser la porte d'entrée grande ouverte aux intrus.

De nombreuses entreprises font confiance aux pare-feu réseau et aux logiciels antivirus, pensant être pleinement protégées. Mais ce sont pour la plupart des outils réactifs, conçus pour attraper les menaces qui ont déjà pénétré à l'intérieur. La véritable sécurité moderne commence à la périphérie même de votre réseau en étant incroyablement stricte sur qui est autorisé à se connecter en premier lieu.

C'est là que les anciennes méthodes de sécurité, en particulier celles reposant sur un mot de passe partagé unique (une PSK), créent un point faible énorme et facilement ciblable pour l'ensemble de votre organisation.

La réalité alarmante des cyberattaques au Royaume-Uni

Il ne s'agit pas seulement d'un problème théorique. Les cyberattaques au Royaume-Uni suivent une tendance à la hausse effrayante, les organisations faisant face à une augmentation de 36 % d'une année sur l'autre de la fréquence des attaques en date de février 2026. Le phishing reste l'arme principale, responsable de 93 % des violations réussies contre les entreprises.

Même si la plupart des entreprises déclarent disposer de pare-feu à jour (72 %) et d'une protection contre les malwares (77 %), ces défenses ne parviennent manifestement pas à stopper les attaques sophistiquées qui reposent sur des identifiants volés.

Les données sont claires. Les attaquants ne passent pas tout leur temps à essayer de forcer les pare-feu ; ils entrent directement avec des clés volées, souvent récupérées via un simple e-mail de phishing. Lorsque toute votre entreprise utilise un seul mot de passe WiFi, un seul employé tombant dans le panneau d'une arnaque peut exposer l'ensemble du réseau.

La véritable sécurité est proactive, et non réactive. Elle commence par l'adoption d'un modèle de réseau basé sur l'identité où l'accès est accordé en fonction de qui vous êtes, et non du mot de passe que vous connaissez.

Ce changement de mentalité s'attaque directement à la plus grande menace que nous voyons aujourd'hui : le phishing et le vol d'identifiants. En vous éloignant des secrets partagés et en vous orientant vers la vérification individuelle de chaque utilisateur et appareil, vous claquez la porte même que les attaquants utilisent pour entrer.

Au-delà du simple chiffrement de votre trafic sans fil, une stratégie complète pour contrer les menaces modernes implique également de comprendre l'importance critique d'une destruction sécurisée des données pour tous les actifs informatiques de l'entreprise afin d'éviter les fuites de données. En fin de compte, le meilleur type de sécurité pour le WiFi est celui qui reconnaît et traite directement la façon dont les cybercriminels d'aujourd'hui opèrent réellement.

Sécuriser l'accès invité et BYOD sans mots de passe

Distribuer un mot de passe unique et partagé pour votre WiFi invité est un cauchemar de sécurité en devenir. D'un autre côté, forcer le personnel à saisir constamment des identifiants complexes pour leurs appareils personnels ne fait que créer des maux de tête et les encourage à trouver des solutions de contournement non sécurisées. Les anciennes méthodes de gestion des appareils invités et appartenant aux employés sont obsolètes.

Les solutions WiFi modernes éliminent complètement le problème des mots de passe. Elles remplacent ces secrets partagés vulnérables par un système qui vérifie automatiquement l'identité d'un utilisateur. Cela rend la connexion au réseau sans effort pour vos utilisateurs et infiniment plus sécurisée pour votre entreprise, transformant une faille de sécurité majeure en un atout intelligent et sensible à l'identité.

Vous pouvez observer ce changement à tous les niveaux. Au Royaume-Uni, les systèmes d'alarme sans fil représentent désormais 55 % du marché de la sécurité résidentielle, montrant une évolution claire vers des solutions plus flexibles et connectées. Et avec 60 % des nouvelles installations de sécurité incluant l'intégration d'applications mobiles, les gens s'attendent à cette même expérience fluide partout : une demande que le WiFi sans mot de passe est parfaitement conçu pour satisfaire. Vous pouvez en savoir plus sur ces tendances dans les récentes statistiques de l'industrie de la sécurité au Royaume-Uni sur wifitalents.com.

Connectez vos invités en toute fluidité avec OpenRoaming et Passpoint

Imaginez un monde où vos clients et invités se connectent à votre WiFi automatiquement et en toute sécurité dès qu'ils franchissent la porte. Plus besoin de chercher des réseaux, de demander un mot de passe au personnel ou de se débattre avec une page de connexion fastidieuse. C'est la réalité offerte par Passpoint et son réseau mondial, OpenRoaming.

C'est un modèle "connectez-vous une fois, naviguez partout". Après une configuration simple et unique, le téléphone ou l'ordinateur portable d'un utilisateur rejoindra automatiquement et en toute sécurité n'importe quel réseau OpenRoaming participant dans le monde. Pour votre établissement, cela change la donne :

- Plus de demandes de mot de passe : votre équipe est libérée du cycle sans fin de distribution du mot de passe WiFi.

- La sécurité dès le départ : chaque connexion est chiffrée dès le tout premier paquet, protégeant les utilisateurs des menaces courantes qui infestent le WiFi public.

- Une expérience véritablement premium : les visiteurs bénéficient d'une connectivité instantanée et sans tracas à chaque fois qu'ils reviennent dans votre établissement ou en visitent un autre du réseau mondial.

En adoptant OpenRoaming, votre établissement intègre un réseau mondial sécurisé. Cela ne fait pas que verrouiller votre WiFi ; cela valorise votre marque en offrant un service de pointe qui fonctionne tout simplement.

Cette approche est parfaite pour les espaces publics à grande échelle comme les aéroports, les stades, les centres-villes et les chaînes de vente au détail ou d'hôtellerie multi-sites. Elle élimine complètement les plus grands points de friction et d'insécurité liés à l'accès invité.

Sécurisez les appareils existants avec une PSK basée sur l'identité

Ainsi, la sécurité basée sur des certificats est la référence pour les ordinateurs portables de votre entreprise, mais qu'en est-il du reste ? Votre réseau est probablement rempli d'appareils "sans interface" ou existants (comme des smart TV, des imprimantes, des consoles de jeux et des capteurs IoT) qui ne peuvent pas gérer l'authentification 802.1X avancée. Les laisser sur un réseau ouvert ou un réseau à mot de passe partagé constitue un angle mort de sécurité massif.

C'est exactement le problème que les Identity-based Pre-Shared Keys ( iPSK ) ont été conçues pour résoudre. Au lieu d'un seul mot de passe pour chaque appareil, l'iPSK vous permet de générer une clé unique pour chaque appareil individuel ou groupe d'appareils. Chaque clé est liée à une identité spécifique, et vous pouvez lui attribuer son propre ensemble de règles et d'autorisations.

C'est un juste milieu puissant, vous offrant un contrôle de niveau entreprise sur les appareils qui ne peuvent pas prendre en charge l'authentification d'entreprise complète. Notre guide complet sur l'iPSK offre une plongée plus approfondie dans le fonctionnement de cette sécurité WiFi basée sur l'identité . En utilisant ces outils modernes, vous pouvez enfin combler les failles de sécurité laissées par l'accès invité et le BYOD, orientant votre réseau vers un avenir véritablement sans mot de passe et axé sur l'identité.

Vos principales questions sur la sécurité WiFi, répondues

Quel est le type de sécurité WiFi le plus sûr ?

La référence en matière de sécurité aujourd'hui est le WPA3-Enterprise associé à l'authentification basée sur des certificats (EAP-TLS). Cette configuration supprime complètement les mots de passe de l'équation, qui sont presque toujours le maillon le plus faible de toute chaîne de sécurité.

Au lieu d'un mot de passe qui peut être volé, hameçonné ou partagé, chaque appareil reçoit un certificat numérique unique. Considérez-le comme une carte d'identité numérique qui ne peut être ni copiée ni donnée. C'est le moyen le plus efficace de prévenir le vol d'identifiants.

Puis-je encore utiliser le WPA2 ?

Bien que le WPA2 ait été le pilier de la sécurité WiFi pendant plus d'une décennie, il n'est plus à la hauteur pour un environnement professionnel. Nous savons désormais qu'il est vulnérable à des attaques majeures comme KRACK, et sa dépendance à un mot de passe partagé unique (dans son mode 'Personal') crée une faille de sécurité massive.

Pour tout nouveau réseau que vous configurez, le WPA3 devrait être la norme minimale absolue.

L'objectif est de s'éloigner des secrets partagés. Si votre réseau repose toujours sur un mot de passe unique que tout le monde connaît, il est temps de planifier une mise à niveau. Ce point de défaillance unique représente un risque trop important dans l'environnement de menaces actuel.

Ai-je besoin du WPA3-Enterprise ou le mode Personal est-il suffisant ?

Pour toute entreprise, quelle que soit sa taille, le WPA3-Enterprise est le seul véritable choix. Le WPA3-Personal, malgré un chiffrement plus fort, utilise toujours un seul mot de passe pour tout le monde. C'est un cauchemar de gestion et c'est totalement non sécurisé.

Le mode Enterprise est différent. Il authentifie chaque utilisateur ou appareil individuellement. Cela vous donne un contrôle précis, une piste d'audit claire de qui se trouve sur votre réseau, et le pouvoir d'expulser instantanément un seul utilisateur sans avoir à changer le mot de passe pour tous les autres.

Est-il difficile de configurer une sécurité basée sur des certificats ?

Par le passé, oui. C'était notoirement complexe. Sa configuration impliquait de créer et de maintenir vos propres serveurs sur site (une infrastructure à clé publique ou PKI), ce qui était coûteux et nécessitait une expertise spécialisée.

Heureusement, cette époque est révolue. Les plateformes d'identité cloud modernes ont rendu cela incroyablement simple. Ces services se connectent directement à vos annuaires d'utilisateurs existants comme Entra ID ou Okta pour gérer automatiquement l'ensemble du processus de certificat. Cela met le plus haut niveau de sécurité à la portée de toute entreprise, sans les coûts et la complexité traditionnels.

Prêt à dépasser les mots de passe obsolètes et à mettre en œuvre le meilleur type de sécurité pour votre WiFi ? Purple fournit une plateforme complète de réseau basée sur l'identité qui simplifie la sécurité de niveau certificat. Intégrez-vous à votre fournisseur d'identité existant, intégrez les utilisateurs automatiquement et sécurisez chaque connexion sans les maux de tête d'une configuration RADIUS traditionnelle. Découvrez le WiFi sans mot de passe avec Purple .