Vous êtes-vous déjà demandé comment les réseaux à grande échelle gèrent les personnes autorisées à se connecter à leur Wi-Fi ou VPN ? Imaginez que votre réseau soit un club très fermé. Un serveur RADIUS est le videur numérique à l'entrée, qui décide qui entre, à quoi ils peuvent accéder, et qui garde une trace de leur visite.

RADIUS signifie Remote Authentication Dial-In User Service, un nom qui trahit son âge mais pas son importance actuelle. Il fournit un cadre centralisé pour la gestion de l'accès sécurisé au réseau, et constitue une pièce maîtresse pour de nombreuses entreprises.

Comprendre l'essence de RADIUS

Fondamentalement, un serveur RADIUS est conçu pour gérer qui se connecte à votre réseau. Au lieu de configurer laborieusement des mots de passe et des règles d'accès sur chaque point d'accès Wi-Fi, passerelle VPN ou commutateur réseau, vous utilisez une autorité centrale pour prendre toutes les décisions de sécurité.

Voyez les choses ainsi : sans RADIUS, chaque point d'accès est son propre videur avec une liste d'invités totalement distincte. Cela devient vite un cauchemar de gestion. Avec un serveur RADIUS, tous les videurs se réfèrent à un seul chef de la sécurité qui détient la liste principale. Cette approche repose sur un cadre connu sous le nom de AAA.

Le cadre AAA de RADIUS expliqué

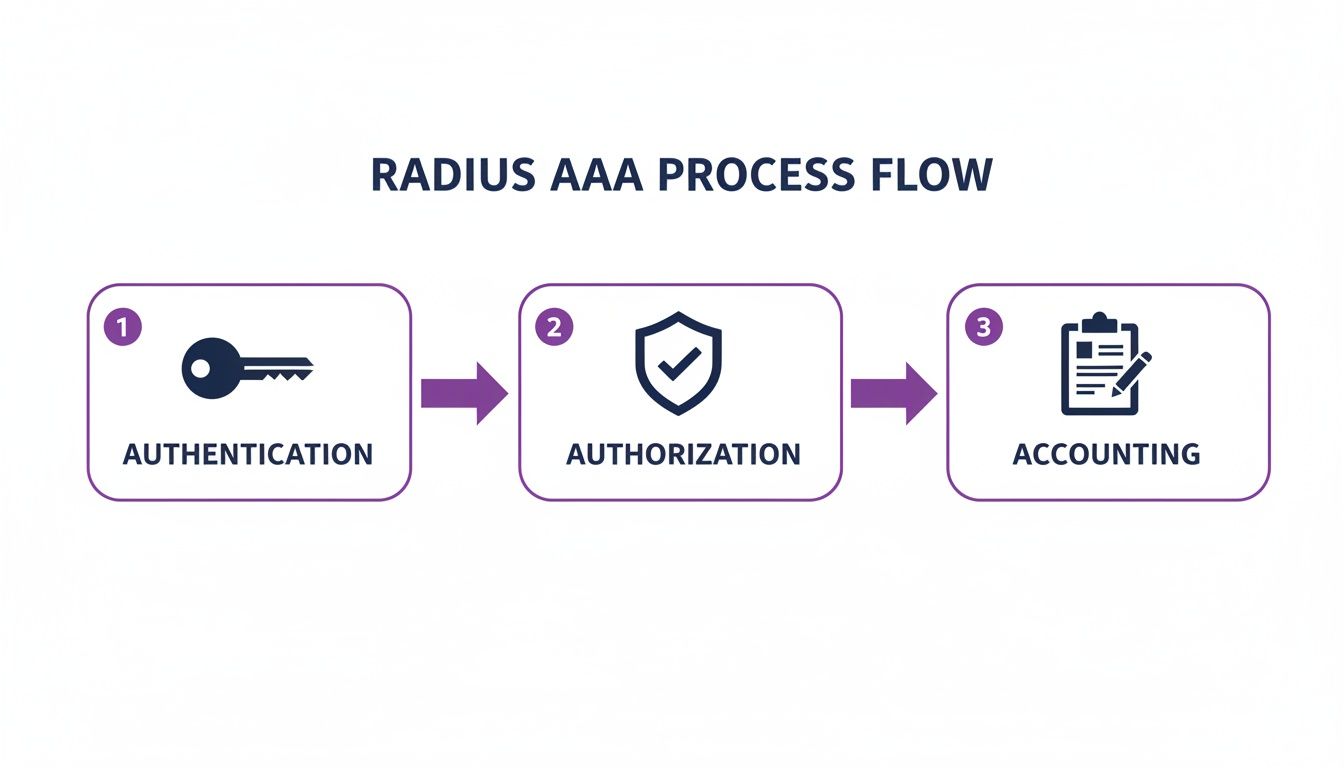

La véritable puissance de RADIUS provient de ses trois fonctions principales, souvent appelées le cadre AAA. Ce simple acronyme détaille exactement ce que fait le serveur chaque fois que quelqu'un tente de se connecter.

Le tableau ci-dessous résume brièvement le rôle de chaque composant dans le processus d'authentification, en reprenant notre analogie du videur numérique.

Ce modèle AAA est le fondement de la sécurité réseau moderne et évolutive. Il garantit que l'accès est non seulement accordé de manière sécurisée, mais aussi géré et surveillé efficacement, vous offrant une vue d'ensemble complète de l'activité du réseau à partir d'un point de contrôle central unique.

En fin de compte, comprendre ce qu'est un serveur RADIUS, c'est percevoir son rôle de gardien central pour l'ensemble de votre réseau. Il applique vos règles de sécurité de manière cohérente pour chaque utilisateur et chaque appareil, à chaque fois.

Comment fonctionne réellement l'authentification RADIUS

Pour bien comprendre ce que fait un serveur RADIUS, il faut observer la brève conversation qui se déroule en coulisses chaque fois que quelqu'un tente de se connecter. Considérez cela comme une poignée de main secrète entre l'appareil de l'utilisateur, le matériel réseau et le serveur RADIUS.

L'ensemble de ce processus, depuis le moment où un utilisateur saisit son mot de passe jusqu'à sa connexion, se termine en quelques secondes. C'est un moyen rapide, sécurisé et centralisé de gérer toutes les décisions de sécurité de votre réseau.

Les acteurs clés du processus d'authentification

Avant d'entrer dans les détails étape par étape, faisons connaissance avec les trois personnages principaux impliqués dans chaque authentification RADIUS. Chacun a un rôle très précis à jouer.

- Le Suppliant (Supplicant) : Il s'agit simplement de l'appareil de l'utilisateur qui tente de se connecter au réseau, comme un ordinateur portable ou un smartphone. C'est lui qui supplie, ou demande la permission de se joindre.

- Le Serveur d'Accès Réseau (NAS) : C'est le gardien, le matériel auquel votre suppliant se connecte en premier. Il peut s'agir d'un point d'accès Wi-Fi ou d'un concentrateur VPN. Il ne prend pas la décision d'accès lui-même ; il agit plutôt comme un videur, transmettant la demande au serveur RADIUS.

- Le Serveur RADIUS : C'est le cerveau de toute l'opération. Il reçoit la demande du NAS, vérifie les informations de l'utilisateur dans sa base de données et rend le verdict final : le laisser entrer ou le bloquer.

Le flux de communication étape par étape

Suivons maintenant une tentative de connexion du début à la fin. Imaginez un utilisateur essayant de se connecter au Wi-Fi de votre entreprise.

- La demande de connexion : L'utilisateur trouve le réseau Wi-Fi sur son appareil et saisit ses identifiants de connexion (comme un nom d'utilisateur et un mot de passe). Son appareil (le suppliant) envoie ces informations au point d'accès Wi-Fi le plus proche (le NAS).

- Le message Access-Request : Le NAS n'a aucune idée si ces informations sont correctes. Il regroupe donc les informations de l'utilisateur dans un message RADIUS spécial appelé Access-Request et le transmet au serveur RADIUS. Fait crucial, le mot de passe est toujours crypté afin de ne pas pouvoir être intercepté.

- Vérification et décision : Le serveur RADIUS reçoit l'Access-Request. Tout d'abord, il vérifie une clé secrète partagée pour s'assurer que le message provient bien d'un NAS de confiance et non d'un imposteur. Ensuite, il décrypte le mot de passe et vérifie les identifiants par rapport à son annuaire d'utilisateurs (qui peut être une simple liste ou un fournisseur d'identité majeur comme Entra ID).

- Si les informations sont correctes, il renvoie un message Access-Accept au NAS, qui accorde alors à l'utilisateur l'accès au réseau.

- Si les informations sont incorrectes, il envoie un message Access-Reject, et l'utilisateur est empêché de se connecter.

Protocoles hérités (PAP/CHAP) : Le Password Authentication Protocol (PAP) est le plus basique du lot, envoyant les mots de passe en texte clair ou avec une protection très faible. Il est aujourd'hui considéré comme une faille de sécurité majeure et doit être évité à tout prix. Le Challenge-Handshake Authentication Protocol (CHAP) est une légère amélioration, mais il ne fait toujours pas le poids face aux méthodes d'attaque modernes.

Protocoles modernes (EAP) : L'Extensible Authentication Protocol (EAP) est la norme actuelle de l'industrie pour l'accès sécurisé au réseau, en particulier via le Wi-Fi. EAP n'est pas un simple protocole ; c'est un cadre flexible qui prend en charge plusieurs méthodes hautement sécurisées. EAP-TLS est largement considéré comme la référence absolue, utilisant des certificats numériques à la fois sur le serveur et sur l'appareil du client pour forger une connexion de confiance fortement cryptée. C'est cette technologie qui alimente la robuste authentification 802.1X.

- Configuration complexe : Chaque nouveau point d'accès doit être configuré manuellement avec l'adresse IP du serveur RADIUS et le secret partagé.

- Limites matérielles : Votre serveur pourrait ne pas avoir la capacité de gérer la charge accrue, vous contraignant à des mises à niveau matérielles coûteuses.

- Gestion lente des utilisateurs : L'intégration d'un nouvel employé ou, plus critique encore, la révocation de l'accès d'une personne qui a quitté l'entreprise, peut être un travail manuel fastidieux qui crée des retards de sécurité.

- Gestion radicalement simplifiée : Plus de matériel à entretenir ni de configurations manuelles à déployer.

- Posture de sécurité renforcée : Le ZTNA et les synchronisations automatiques d'annuaires réduisent vos risques.

- Expérience utilisateur supérieure : Un accès sans effort et sans mot de passe pour tous.

Ce flux simple et sécurisé est le cœur du cadre AAA du protocole RADIUS : Authentification, Autorisation et Traçabilité (Accounting).

Comme le montre le schéma, RADIUS gère l'Authentification (qui êtes-vous ?), l'Autorisation (que pouvez-vous faire ?) et la Traçabilité (qu'avez-vous fait ?). Pour de nombreuses entreprises, ce processus est initié via une page de connexion personnalisée ; vous pouvez en apprendre davantage à ce sujet dans notre guide sur ce qu'est un Captive Portal . C'est toute cette séquence qui fait de RADIUS un gardien si fiable pour les réseaux modernes.

Explorer les différentes configurations et protocoles RADIUS

Comprendre ce que fait un serveur RADIUS est la première étape. La suivante, et sans doute la plus critique, consiste à déterminer comment le configurer. Tous les déploiements RADIUS ne se valent pas, et vos choix concernant les protocoles et l'emplacement du serveur auront un impact massif sur la sécurité et la gestion quotidienne de votre réseau.

Ces décisions se résument en réalité au niveau de sécurité requis pour votre authentification et au temps que votre équipe informatique peut raisonnablement consacrer à son maintien en conditions opérationnelles.

Considérez les protocoles utilisés par un serveur RADIUS comme différents types de serrures sur une porte. Certaines sont anciennes et faciles à crocheter, tandis que d'autres sont modernes et presque impénétrables. Choisir la bonne est essentiel.

Choisir le bon protocole d'authentification

Le protocole d'authentification est simplement la méthode utilisée pour vérifier l'identité d'un utilisateur. Au fil des ans, ces méthodes ont évolué, passant de dangereusement obsolètes à incroyablement sécurisées.

Pour toute entreprise moderne, en particulier celles qui manipulent des données sensibles, l'utilisation d'un protocole robuste basé sur EAP est non négociable. C'est la différence entre un cadenas fragile et une porte de chambre forte pour votre réseau. Vous pouvez explorer ces avantages plus en détail en vous renseignant sur les avantages de l'authentification 802.1X et la manière dont elle sécurise les réseaux d'entreprise.

Modèles de déploiement sur site vs cloud

Au-delà des protocoles, votre décision la plus importante concerne l'emplacement réel de votre serveur RADIUS. Deux voies principales s'offrent à vous : un serveur traditionnel sur site que vous gérez vous-même, ou une solution cloud-native moderne. Les serveurs RADIUS sont fondamentaux pour contrôler l'accès au réseau dans divers environnements, y compris des applications spécialisées comme la gestion sécurisée des services de hotspot Wi-Fi invités .

Un serveur RADIUS traditionnel sur site signifie que vous êtes responsable de tout. Vous devez configurer et entretenir le matériel de serveur physique ou virtuel dans votre propre centre de données. Cela implique un investissement initial important, nécessite un personnel informatique spécialisé pour la configuration et l'application des correctifs, et exige une surveillance constante pour le maintenir en ligne et sécurisé.

D'un autre côté, une plateforme d'authentification cloud-native comme Purple élimine complètement le besoin de matériel sur votre site. L'ensemble du service AAA est géré pour vous dans le cloud, vous offrant beaucoup plus de flexibilité, une évolutivité automatique et une gestion incroyablement simple.

Faire le bon choix entre un serveur RADIUS sur site et une plateforme cloud-native est une décision critique pour tout administrateur informatique ou chef d'entreprise. Le tableau ci-dessous détaille les principales différences pour vous aider à voir quel modèle correspond le mieux à vos ressources et à vos objectifs.

RADIUS sur site vs Authentification cloud-native

En fin de compte, le choix entre ces modèles dépend souvent des priorités de l'entreprise. Bien que le RADIUS sur site vous donne un contrôle direct, il s'accompagne du lourd fardeau du coût et de la complexité. Pour la plupart des entreprises d'aujourd'hui, les solutions cloud offrent une alternative beaucoup plus agile, sécurisée et rentable, libérant votre équipe informatique pour qu'elle se concentre sur des tâches plus importantes que le simple maintien en fonctionnement des serveurs.

Les difficultés cachées des serveurs RADIUS traditionnels

Bien qu'un serveur RADIUS soit une grande amélioration par rapport à la gestion des mots de passe réseau individuels, le modèle traditionnel sur site apporte son propre lot de maux de tête. Pour de nombreux administrateurs informatiques, le terme « RADIUS hérité » évoque des nuits blanches, des tickets d'assistance frustrants et un cycle constant de maintenance.

C'est tout simplement la réalité du maintien en fonctionnement d'un serveur d'authentification sur site. Ces systèmes exigent une attention infinie. Ils nécessitent des correctifs logiciels réguliers, des mises à jour du système d'exploitation et une surveillance du matériel juste pour éviter qu'ils ne tombent en panne. Lorsque quelque chose tourne mal — et c'est toujours le cas —, le dépannage peut devenir un cauchemar, exigeant des connaissances approfondies et spécialisées qui sont de plus en plus difficiles à trouver.

L'impact réel du RADIUS hérité

Les problèmes liés au RADIUS sur site ne sont pas de simples désagréments techniques ; ils ont un impact direct sur votre entreprise et sur l'expérience de vos clients. Imaginez le chaos lorsque le Wi-Fi invité tombe en panne pendant les heures de pointe d'enregistrement d'un hôtel parce que le serveur RADIUS a planté.

Les clients sont frustrés, le personnel de la réception est débordé et l'équipe informatique se démène pour réparer un point de défaillance unique et complexe. Ce scénario n'est que trop fréquent.

Une récente enquête menée dans le secteur de l'hôtellerie au Royaume-Uni a révélé que 67 % des opérateurs citaient la maintenance RADIUS comme l'un de leurs principaux casse-têtes informatiques. Les temps d'arrêt s'élevaient en moyenne à quatre heures par mois et par site, ce qui impactait directement 15 % des enregistrements en période de pointe et causait de réels dommages à la réputation. Vous pouvez en lire davantage sur les défis auxquels les entreprises britanniques sont confrontées en matière d'infrastructure réseau sur ispreview.co.uk .

Le problème fondamental est qu'un serveur RADIUS traditionnel agit comme un goulot d'étranglement. C'est un système unique et complexe dont tout dépend, ce qui le rend à la fois fragile et difficile à gérer à mesure que votre organisation se développe.

Pourquoi l'évolutivité est si difficile

Les points faibles du RADIUS sur site ne font qu'empirer à mesure que votre entreprise se développe. Ajouter un nouveau bureau ou même simplement plus d'utilisateurs à un site existant n'est pas une tâche simple. Cela implique souvent un processus lent et manuel qui peut inclure :

Ces fardeaux opérationnels transforment ce qui devrait être un atout de sécurité en une source constante de friction. La maintenance élevée, le manque de flexibilité et l'expertise spécialisée requise sont précisément les raisons pour lesquelles tant d'organisations recherchent aujourd'hui une alternative plus intelligente et plus fiable pour l'authentification réseau.

L'avenir de l'authentification est dans le cloud

Les maux de tête constants liés à la gestion d'un serveur RADIUS traditionnel sur site ont poussé de nombreuses entreprises à chercher une meilleure solution. Il est clair que l'avenir de l'authentification réseau ne consiste pas à empiler davantage de matériel dans une salle de serveurs ; il s'agit de passer au cloud. Les plateformes modernes comme Purple montrent clairement la voie pour s'éloigner de cette configuration lourde et nécessitant beaucoup de maintenance.

Ces services éliminent complètement le besoin d'un serveur sur site. Au lieu que votre équipe informatique passe son temps sur les mises à jour de sécurité, la maintenance et les soucis de capacité, toute cette responsabilité est transférée à un fournisseur dédié. Cela libère votre personnel qualifié pour qu'il se concentre sur des projets qui font réellement avancer l'entreprise.

Gestion simplifiée et sécurité renforcée

Les solutions cloud-natives apportent un niveau rafraîchissant de simplicité et de sécurité. Elles reposent sur des concepts puissants comme le Zero Trust Network Access (ZTNA), qui fonctionne sur un principe simple mais efficace : "ne jamais faire confiance, toujours vérifier". Chaque tentative de connexion est traitée comme une menace potentielle jusqu'à ce qu'elle soit prouvée sûre.

Cette posture de sécurité est soutenue par des intégrations directes avec les fournisseurs d'identité que vous utilisez déjà, tels que Microsoft Entra ID, Okta et Google Workspace. Lorsque le statut d'un employé change dans l'annuaire principal de votre entreprise — par exemple, s'il quitte l'entreprise —, son accès au réseau est révoqué instantanément et automatiquement. C'est un changement simple qui comble une énorme faille de sécurité et vous offre des gains opérationnels massifs.

Par exemple, une plateforme cloud-native s'intégrant à Google Workspace a réduit le temps d'approvisionnement des utilisateurs de plusieurs jours à quelques secondes sur 300 sites au Royaume-Uni, tout en augmentant la disponibilité à 99,99 %. Alors que les municipalités britanniques auraient dépensé 450 millions de livres sterling en infrastructure RADIUS en 2025, il est prouvé que des plateformes comme Purple réduisent ces coûts jusqu'à 75 % grâce à l'authentification cloud. Pour avoir une meilleure idée des tendances de connectivité au Royaume-Uni, vous pouvez explorer l'étude complète sur la 5G et l'infrastructure réseau de juniperresearch.com .

Créer une meilleure expérience utilisateur

Au-delà de la sécurité, les plateformes cloud offrent une bien meilleure expérience à vos utilisateurs. Des technologies comme OpenRoaming font de l'authentification sans mot de passe, fluide et sécurisée, une réalité. Après une configuration unique, les utilisateurs peuvent se connecter automatiquement et en toute sécurité dans des milliers de lieux sans jamais revoir d'écran de connexion.

Cela crée un parcours sans friction pour les invités comme pour les employés, remplaçant les Captive Portal frustrants par une connectivité cryptée et sans effort. Pour toute entreprise prête à moderniser son réseau, le cloud offre un ensemble d'avantages convaincants :

Cette évolution s'inscrit dans un mouvement plus large vers des solutions informatiques plus flexibles et basées sur les services. Vous pouvez en apprendre davantage à ce sujet en lisant notre guide sur le Networking as a Service .

Foire aux questions sur RADIUS

Abordons quelques-unes des questions les plus fréquentes que nous entendons à propos de RADIUS et de sa place dans le paysage informatique moderne.

RADIUS est-il toujours pertinent aujourd'hui ?

Les principes fondamentaux établis par RADIUS — Authentification, Autorisation et Traçabilité (AAA) — sont plus vitaux que jamais pour la sécurité des réseaux. Il a défini la norme en matière de contrôle d'accès au réseau.

Cependant, le serveur RADIUS traditionnel sur site est une technologie d'une autre époque. Il a souvent du mal à suivre les exigences de sécurité actuelles et manque tout simplement de l'agilité dont les entreprises modernes ont besoin. Les plateformes cloud-natives ont repris le flambeau, faisant évoluer ces principes AAA originaux pour offrir une meilleure sécurité, une plus grande fiabilité et une gestion beaucoup plus simple, le tout sans le coût et la complexité du matériel physique.

Quelle est la différence entre RADIUS et Active Directory ?

Il est utile de les considérer en termes de rôles. Active Directory (ou un équivalent moderne comme Entra ID) est l'annuaire principal : c'est la liste définitive de qui sont vos utilisateurs et de ce qu'ils sont autorisés à faire.

Un serveur RADIUS traditionnel agit comme le gardien. Lorsque quelqu'un essaie de se connecter au Wi-Fi, le serveur RADIUS vérifie ses identifiants par rapport à cette liste principale dans Active Directory. Les plateformes cloud modernes comme Purple, en revanche, s'intègrent directement à votre fournisseur d'identité, devenant ainsi à la fois le gardien et le vérificateur d'annuaire. Cela élimine le besoin d'un serveur RADIUS sur site distinct servant d'intermédiaire.

Puis-je remplacer mon serveur RADIUS sans remplacer mon matériel réseau ?

Oui, absolument. C'est l'un des plus grands avantages du passage au cloud. Les plateformes d'authentification modernes sont conçues pour être indépendantes du matériel.

Elles s'intègrent parfaitement aux points d'accès Wi-Fi et aux commutateurs que vous possédez déjà auprès de fournisseurs de premier plan tels que Meraki , Aruba et Ruckus . Cela signifie que vous pouvez vous débarrasser des coûts et des maux de tête liés à votre serveur RADIUS sur site sans avoir besoin d'une refonte du réseau perturbatrice et coûteuse.

Prêt à dépasser les limites du RADIUS hérité ? Découvrez comment Purple offre une authentification sécurisée et sans mot de passe, sans aucun matériel et avec une intégration transparente des fournisseurs d'identité. En savoir plus sur purple.ai .