Comment utiliser Microsoft Intune pour déployer des certificats WiFi sur les appareils

Une référence technique complète pour les responsables informatiques sur le déploiement des certificats WiFi 802.1X via Microsoft Intune. Couvre l'architecture SCEP vs PKCS, les étapes de mise en œuvre, la cartographie de la conformité et les scénarios de déploiement réels pour les environnements d'entreprise.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Résumé Exécutif

- Plongée Technique : Architecture et Protocoles

- Le Cadre d'Authentification 802.1X

- EAP-TLS et Authentification Mutuelle

- Mécanismes de Déploiement de Certificats Intune : SCEP vs PKCS

- Guide d'Implémentation : Déploiement Étape par Étape

- Étape 1 : Préparer l'Infrastructure à Clé Publique (PKI)

- Étape 2 : Déployer le Certificat Racine de Confiance

- Étape 3 : Déployer le profil de certificat client

- Étape 4 : Configurer le profil WiFi

- Bonnes pratiques et recommandations stratégiques

- Certificats d'appareil vs. d'utilisateur

- Segmentation du réseau et accès invité

- Traiter l'exigence de mappage de certificat NPS

- Dépannage et atténuation des risques

- Modes de défaillance courants

- ROI et impact commercial

Résumé Exécutif

Pour les responsables informatiques d'entreprise gérant des environnements à grande échelle dans les secteurs de l' Hôtellerie , du Commerce de détail ou les lieux du secteur public, un accès sans fil sécurisé est une exigence opérationnelle fondamentale. S'appuyer sur des PSK partagées (clés pré-partagées) ou une authentification par nom d'utilisateur/mot de passe (PEAP-MSCHAPv2) expose le réseau au vol d'identifiants, au phishing et aux échecs de conformité. La norme industrielle pour une sécurité WiFi d'entreprise robuste est le 802.1X avec EAP-TLS (Extensible Authentication Protocol avec Transport Layer Security), qui exige une authentification mutuelle basée sur des certificats entre l'appareil et le réseau.

Cependant, le principal obstacle à l'adoption d'EAP-TLS a toujours été la surcharge opérationnelle de la gestion du cycle de vie des certificats. Microsoft Intune résout ce problème en automatisant la livraison, le renouvellement et la révocation des certificats numériques aux appareils gérés à grande échelle.

Cette référence technique détaille l'architecture, les méthodologies de déploiement (SCEP vs PKCS) et les étapes de mise en œuvre requises pour déployer des certificats WiFi via Microsoft Intune. Elle fournit des conseils exploitables aux architectes réseau et aux ingénieurs systèmes chargés de sécuriser les communications d'entreprise tout en maintenant une séparation stricte des réseaux visiteurs, tels que ceux gérés par une plateforme Guest WiFi .

Plongée Technique : Architecture et Protocoles

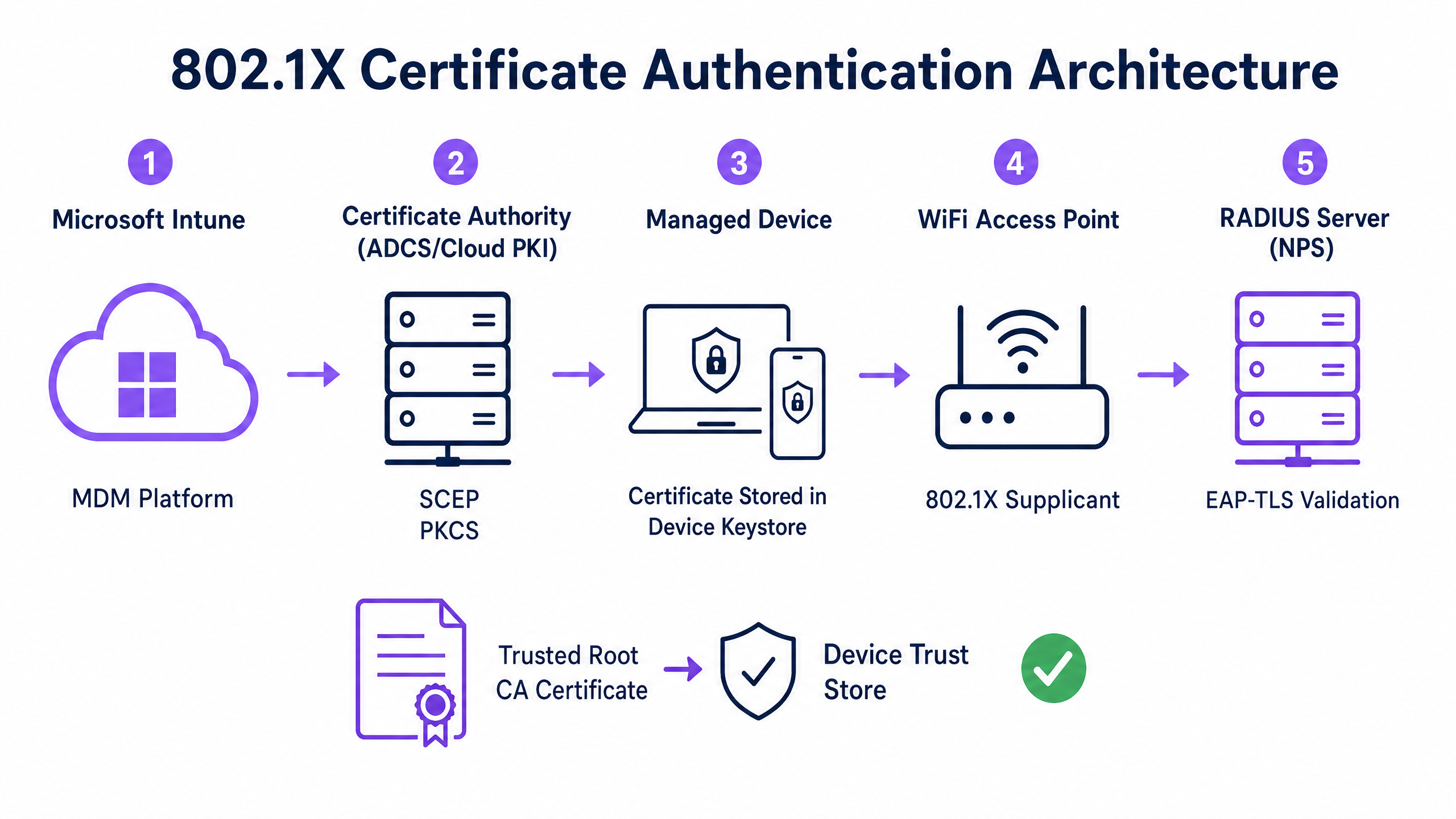

Pour implémenter efficacement l'authentification basée sur des certificats, les équipes informatiques doivent comprendre l'interaction entre la plateforme de gestion des appareils mobiles (MDM), l'infrastructure à clé publique (PKI) et la couche de contrôle d'accès réseau.

Le Cadre d'Authentification 802.1X

La norme IEEE 802.1X définit le contrôle d'accès réseau basé sur les ports. Dans un contexte sans fil, elle empêche un appareil de transmettre tout trafic (autre que les trames d'authentification EAP) tant que son identité n'est pas vérifiée. L'architecture se compose de trois composants :

- Demandeur : L'appareil client (ordinateur portable, smartphone, tablette) demandant l'accès au réseau.

- Authentificateur : Le point d'accès sans fil ou le contrôleur de réseau local sans fil qui bloque le trafic jusqu'à ce que l'authentification réussisse.

- Serveur d'Authentification : Le serveur RADIUS (Remote Authentication Dial-In User Service), tel que Microsoft Network Policy Server (NPS) ou Cisco ISE, qui valide les identifiants et autorise l'accès.

EAP-TLS et Authentification Mutuelle

EAP-TLS est la méthode EAP la plus sécurisée car elle nécessite une authentification mutuelle. Le serveur RADIUS présente son certificat au demandeur pour prouver qu'il s'agit du réseau d'entreprise légitime (prévenant les attaques de type « evil twin »), et le demandeur présente son certificat client au serveur RADIUS pour prouver qu'il s'agit d'un appareil ou d'un utilisateur autorisé.

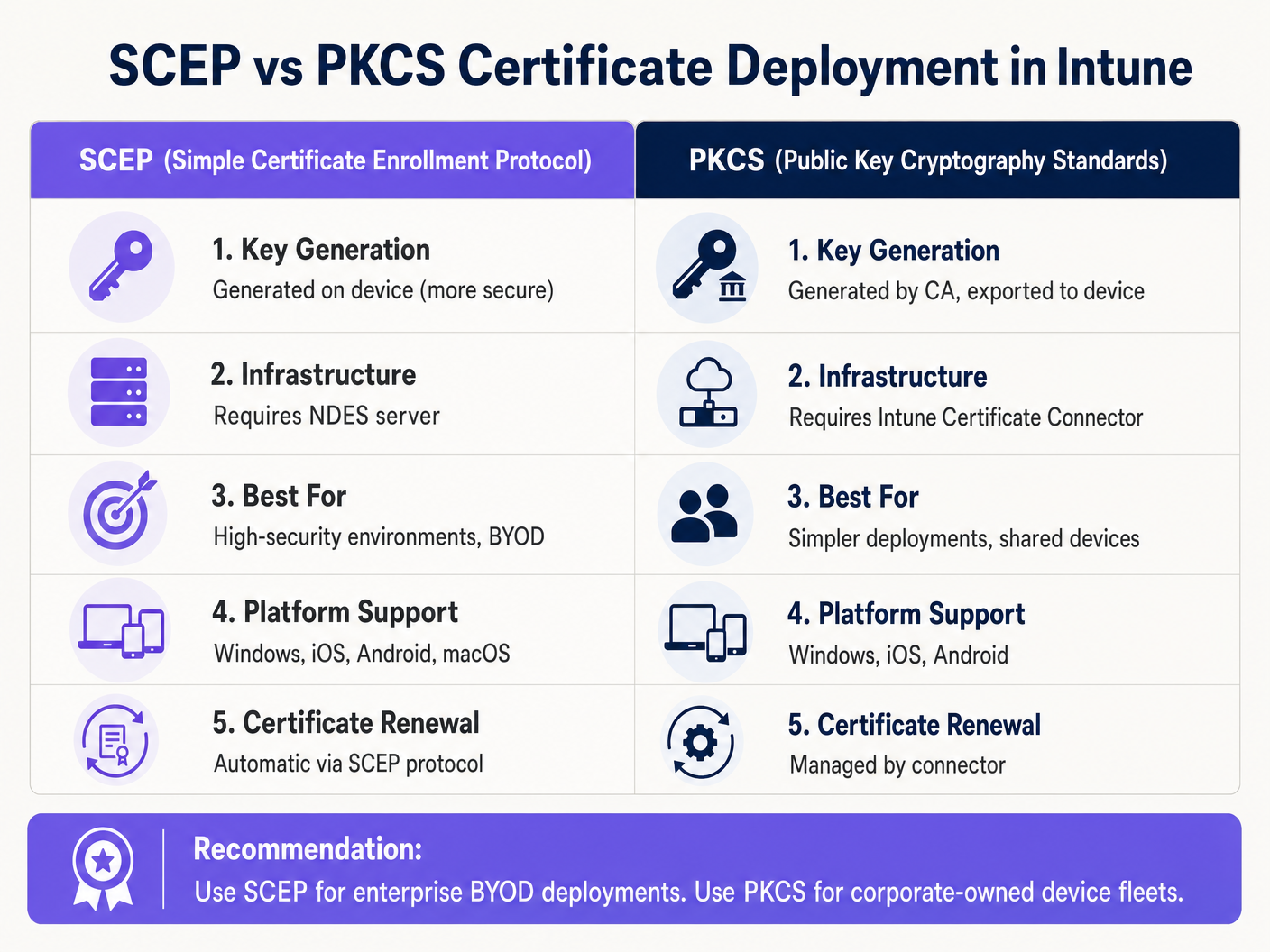

Mécanismes de Déploiement de Certificats Intune : SCEP vs PKCS

Microsoft Intune prend en charge deux protocoles principaux pour le déploiement de certificats clients sur les appareils. Le choix du mécanisme approprié est une décision architecturale critique.

Protocole Simple d'Enrôlement de Certificats (SCEP)

Avec SCEP, la clé privée est générée directement sur l'appareil client. L'appareil crée une demande de signature de certificat (CSR) et la soumet via Intune au serveur Network Device Enrollment Service (NDES), qui agit comme un proxy pour l'infrastructure Active Directory Certificate Services (ADCS). L'autorité de certification (CA) émet le certificat, qui est renvoyé à l'appareil.

Étant donné que la clé privée ne quitte jamais l'appareil, SCEP est considéré comme très sécurisé et est l'approche recommandée pour les déploiements BYOD (Bring Your Own Device) et les architectures de confiance zéro.

Normes de Cryptographie à Clé Publique (PKCS)

Avec PKCS, le connecteur de certificats Intune demande le certificat à l'autorité de certification (CA) au nom de l'appareil. L'autorité de certification (CA) génère à la fois le certificat public et la clé privée, que le connecteur livre ensuite en toute sécurité à l'appareil via Intune.

Bien que PKCS simplifie les exigences d'infrastructure (aucun serveur NDES n'est nécessaire), la clé privée est transmise sur le réseau. Ce modèle est généralement acceptable pour les flottes d'appareils appartenant à l'entreprise et entièrement gérées, où la plateforme MDM est déjà un composant hautement fiable.

Guide d'Implémentation : Déploiement Étape par Étape

Le déploiement de certificats WiFi via Intune nécessite un séquençage précis. Le déploiement de profils dans le désordre est la cause la plus fréquente d'échec de mise en œuvre.

Étape 1 : Préparer l'Infrastructure à Clé Publique (PKI)

Qu'il s'agisse d'utiliser ADCS sur site ou une solution cloud native comme Microsoft Cloud PKI, l'autorité de certification doit être configurée avec les modèles appropriés.

- Utilisation de la Clé : Le modèle doit inclure l'OID

Client Authentication(1.3.6.1.5.5.7.3.2). - Taille de la Clé : Configurez une taille de clé minimale de 2048 bits (RSA) pour vous aligner sur les normes cryptographiques modernes.

- Nom du Sujet : Pour les certificats utilisateur, le nom alternatif du sujet (SAN) doit être configuré pour utiliser le nom d'utilisateur principal (UPN). Pour les certificats d'appareil, utilisez l'ID d'appareil Azure AD.

Étape 2 : Déployer le Certificat Racine de Confiance

Avant qu'un appareil ne puisse s'authentifier, il doit faire confiance à l'autorité de certification (CA) qui a émis le certificat du serveur RADIUS.

- Exportez le certificat de l'autorité de certification racine (et tout certificat d'autorité de certification intermédiaire) au format `.cer`` format.

- Dans le centre d'administration Intune, accédez à Appareils > Profils de configuration > Créer un profil.

- Sélectionnez la plateforme et choisissez le type de profil Certificat approuvé.

- Téléchargez le fichier

.ceret attribuez le profil à l'appareil cible ou aux groupes d'utilisateurs.

Remarque : Ce profil doit s'appliquer avec succès aux appareils avant de passer aux étapes suivantes.

Étape 3 : Déployer le profil de certificat client

Créez un profil de certificat SCEP ou PKCS pour délivrer le certificat d'identité au demandeur.

- Accédez à Appareils > Profils de configuration > Créer un profil.

- Sélectionnez la plateforme et choisissez Certificat SCEP ou Certificat PKCS.

- Configurez le format du nom du sujet et le SAN selon vos exigences d'identité (Utilisateur ou Appareil).

- Spécifiez le fournisseur de stockage de clés (KSP) — généralement le Trusted Platform Module (TPM) pour une sécurité matérielle.

- Attribuez le profil aux mêmes groupes ciblés à l'étape 2.

Étape 4 : Configurer le profil WiFi

Le composant final lie les certificats aux paramètres du réseau sans fil.

- Accédez à Appareils > Profils de configuration > Créer un profil.

- Sélectionnez la plateforme et choisissez le type de profil Wi-Fi.

- Définissez le type de Wi-Fi sur Entreprise et entrez le SSID exact.

- Définissez le type EAP sur EAP-TLS.

- Sous Approbation du serveur, spécifiez le nom exact du certificat du serveur RADIUS et sélectionnez le profil de certificat racine approuvé déployé à l'étape 2.

- Sous Authentification client, sélectionnez le profil de certificat SCEP ou PKCS déployé à l'étape 3.

- Attribuez le profil aux groupes cibles.

Bonnes pratiques et recommandations stratégiques

Certificats d'appareil vs. d'utilisateur

Les architectes réseau doivent décider s'il faut émettre des certificats à l'appareil (authentification machine) ou à l'utilisateur (authentification utilisateur).

- Certificats d'appareil : Permettent à la machine de se connecter au réseau WiFi avant qu'un utilisateur ne se connecte. Ceci est essentiel pour le provisionnement initial de l'appareil, le traitement des stratégies de groupe et les réinitialisations de mot de passe à l'écran de connexion. Recommandé pour les appareils appartenant à l'entreprise.

- Certificats d'utilisateur : Lient l'accès réseau à l'identité de l'individu. Cela offre un audit granulaire et un contrôle d'accès basé sur les rôles. Recommandé pour les scénarios BYOD.

Segmentation du réseau et accès invité

Un principe de sécurité fondamental est la stricte séparation logique du réseau d'entreprise 802.1X des réseaux d'accès visiteurs ou publics. L'infrastructure gérée par Intune doit être dédiée exclusivement aux appareils d'entreprise et au personnel authentifié.

Pour l'accès des visiteurs, les organisations doivent déployer un SSID Guest WiFi dédié, soutenu par un Captive Portal. Cela garantit que les appareils non gérés sont isolés, tout en permettant à l'entreprise de capturer des analyses de visiteurs via une plateforme WiFi Analytics . Pour en savoir plus sur la sécurisation de l'infrastructure DNS sur les deux segments, consultez notre guide sur la façon de Protéger votre réseau avec un DNS et une sécurité robustes .

Traiter l'exigence de mappage de certificat NPS

Pour les organisations utilisant Microsoft Network Policy Server (NPS) avec des appareils joints à Azure AD, un changement de configuration critique a été introduit par Microsoft. NPS exige désormais un mappage de certificat fort.

Lors de l'utilisation de certificats d'appareil, l'objet ordinateur dans l'Active Directory local doit avoir son attribut altSecurityIdentities renseigné avec les détails du certificat (généralement le X509IssuerSerialNumber). Les équipes informatiques doivent implémenter un script planifié ou un flux de travail basé sur les événements pour mettre à jour cet attribut lorsqu'Intune émet un nouveau certificat, sinon l'authentification échouera.

Dépannage et atténuation des risques

Lorsqu'un déploiement 802.1X échoue, le problème réside presque toujours dans la chaîne de certificats ou le séquençage du profil Intune.

Modes de défaillance courants

- Échec silencieux du profil WiFi : Si le profil WiFi Intune est appliqué à un appareil avant que le certificat client n'ait été provisionné avec succès, le profil WiFi échouera souvent à s'installer ou échouera silencieusement. Vérifiez toujours la présence du certificat dans le magasin personnel de l'appareil (

certmgr.mscsous Windows) avant de dépanner la configuration WiFi. - Erreurs de validation de l'approbation du serveur : Si l'appareil rejette le serveur RADIUS, vérifiez que le nom du serveur spécifié dans le profil WiFi Intune correspond exactement au nom du sujet ou au SAN sur le certificat du serveur RADIUS. De plus, assurez-vous que toute la chaîne de certificats (racine et intermédiaire) est présente dans le magasin des autorités de certification racines approuvées de l'appareil.

- Indisponibilité de la liste de révocation de certificats (CRL) : Si le serveur RADIUS ne peut pas atteindre le point de distribution CRL de l'AC pour vérifier l'état du certificat client, l'authentification sera refusée. Assurez-vous que l'URL de la CRL est hautement disponible et accessible depuis le serveur RADIUS.

ROI et impact commercial

La transition vers l'authentification WiFi basée sur les certificats via Intune offre des retours opérationnels et de sécurité significatifs.

- Atténuation des risques : Élimine le risque de vol d'identifiants, d'attaques pass-the-hash et d'accès réseau non autorisé via des PSK partagés.

- Efficacité opérationnelle : Réduit les tickets du support informatique liés aux expirations de mot de passe et aux problèmes de connectivité WiFi. La gestion automatisée du cycle de vie signifie que les certificats sont renouvelés de manière transparente sans intervention de l'utilisateur.

- Facilitation de la conformité : Satisfait aux exigences réglementaires strictes. Pour les environnements de vente au détail, elle répond directement aux exigences PCI DSS en matière de chiffrement et d'authentification sans fil robustes. Pour le secteur public et la santé, elle s'aligne sur les principes d'accès réseau Zero Trust (ZTNA).

En tirant parti de Microsoft Intune pour le déploiement de certificats, les équipes informatiques peuvent offrir une expérience sans fil fluide et hautement sécurisée qui fonctionne silencieusement en arrière-plan, permettant à l'entreprise de se concentrer sur ses opérations principales.

GuidesSlugPage.keyDefinitionsTitle

802.1X

An IEEE standard for port-based network access control that prevents unauthorized devices from accessing a LAN or WLAN until they successfully authenticate.

The foundational security protocol that replaces shared WiFi passwords with enterprise-grade authentication in corporate environments.

EAP-TLS

Extensible Authentication Protocol with Transport Layer Security. An authentication framework that requires both the client and the server to prove their identities using digital certificates.

The specific protocol configured in the Intune WiFi profile to enforce mutual certificate authentication, eliminating the risk of credential theft.

SCEP

Simple Certificate Enrollment Protocol. A mechanism where the client device generates its own private key and requests a certificate from the CA via an intermediary server.

The preferred deployment method for BYOD environments because the private key is never transmitted across the network.

PKCS

Public Key Cryptography Standards. In the context of Intune, a deployment method where the CA generates the private key and the Intune Connector securely delivers it to the device.

A simpler deployment architecture often used for corporate-owned device fleets, as it removes the need for an NDES server.

NDES

Network Device Enrollment Service. A Microsoft server role that acts as a proxy, allowing devices running without domain credentials to obtain certificates from an Active Directory Certificate Authority.

A mandatory infrastructure component when deploying certificates via SCEP in an on-premises ADCS environment.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server (like Microsoft NPS or Cisco ISE) that receives the authentication request from the WiFi access point and validates the device's certificate.

Supplicant

The software client on the end-user device (laptop, smartphone) that initiates the 802.1X authentication process.

The Intune WiFi profile configures the native OS supplicant (e.g., Windows WLAN AutoConfig) to use the correct certificates and EAP methods.

Certificate Revocation List (CRL)

A digitally signed list published by the Certificate Authority containing the serial numbers of certificates that have been revoked and should no longer be trusted.

Crucial for security compliance; the RADIUS server must check the CRL to ensure a connecting device hasn't been reported lost or stolen.

GuidesSlugPage.workedExamplesTitle

A 400-location retail chain is deploying corporate-owned tablets for inventory management. The devices are fully managed via Intune and joined to Azure AD. They need immediate network access upon boot to sync inventory databases, before any specific user logs in. The network infrastructure uses Cisco ISE as the RADIUS server. What is the optimal certificate deployment strategy?

The IT team should implement PKCS device certificates.

- Configure a device certificate template on the CA.

- Deploy the Root CA certificate to the tablets via Intune.

- Create a PKCS certificate profile in Intune, setting the Subject Name format to the Azure AD Device ID ({{AAD_Device_ID}}).

- Create an Enterprise WiFi profile specifying EAP-TLS, referencing the ISE server's certificate name and the deployed PKCS profile.

- Assign all profiles to the device group containing the tablets.

A large teaching hospital allows medical staff to use their personal smartphones (BYOD) to access clinical scheduling applications. The devices are enrolled in Intune via a Work Profile. Security policy mandates that no corporate credentials be stored on personal devices, and network access must be revoked immediately if a device is compromised. How should the WiFi authentication be designed?

The hospital must implement SCEP user certificates combined with Intune Compliance Policies.

- Deploy an NDES server to proxy requests to the CA.

- Create a SCEP user certificate profile in Intune, with the SAN configured to the User Principal Name ({{UserPrincipalName}}).

- Create an Intune Compliance Policy requiring a minimum OS version, an active screen lock, and no jailbreak/root access.

- Configure the CA to publish a highly available Certificate Revocation List (CRL).

- Configure the RADIUS server to strictly enforce CRL checking on every authentication attempt.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating from PEAP-MSCHAPv2 (username/password) to EAP-TLS for the corporate WiFi. During the pilot phase, several Windows 11 laptops receive the Intune configuration profiles successfully but fail to connect to the network. Reviewing the Windows Event Logs shows Event ID 20271 indicating the RADIUS server certificate was rejected. What is the most likely cause?

GuidesSlugPage.hintPrefixConsider the chain of trust required for mutual authentication.

GuidesSlugPage.viewModelAnswer

The devices lack the Trusted Root CA certificate that issued the RADIUS server's certificate. In EAP-TLS, the device must validate the RADIUS server's identity. The IT team must ensure the 'Trusted certificate' profile containing the Root CA (and any Intermediate CAs) is deployed to the devices via Intune and successfully installed before the WiFi profile attempts to connect.

Q2. A public sector venue is deploying 802.1X for staff devices using Intune and PKCS certificates. They also operate a separate visitor network managed by a Guest WiFi platform. An auditor notes that if a staff laptop is stolen, the certificate remains valid for 12 months. How should the network architect address this risk?

GuidesSlugPage.hintPrefixHow does the authentication server know a certificate is no longer valid before it expires?

GuidesSlugPage.viewModelAnswer

The architect must implement a robust Certificate Revocation workflow. First, ensure the CA publishes a Certificate Revocation List (CRL) to a highly available distribution point. Second, configure the RADIUS server (e.g., NPS) to mandate CRL checking during every authentication attempt. Finally, establish an Intune operational procedure to explicitly revoke the certificate of any device marked as lost or stolen, which updates the CRL and blocks network access.

Q3. You are designing the Intune deployment for a fleet of shared kiosk devices in a retail environment. These devices reboot daily and must immediately connect to the corporate network to download updates before any user interacts with them. Should you deploy User certificates or Device certificates, and what Subject Alternative Name (SAN) format should be used?

GuidesSlugPage.hintPrefixConsider the state of the device immediately after a reboot.

GuidesSlugPage.viewModelAnswer

You must deploy Device certificates. Because the kiosks need network access before a user logs in, a User certificate would be unavailable at boot time. The Subject Alternative Name (SAN) in the Intune certificate profile should be configured to use the Azure AD Device ID ({{AAD_Device_ID}}) or the device's fully qualified domain name, allowing the RADIUS server to authenticate the specific hardware asset.