Comparaison des points d'accès basés sur contrôleur et gérés dans le cloud

Ce guide de référence technique compare les architectures de points d'accès (AP) basées sur contrôleur et gérées dans le cloud pour les environnements d'entreprise. Il offre aux leaders informatiques un cadre neutre pour évaluer les modèles de déploiement, le coût total de possession et les capacités d'intégration avec des plateformes d'intelligence client comme Purple.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique : Architecture et Plans de Contrôle

- Architecture Basée sur Contrôleur

- Architecture Gérée dans le Cloud

- Implications en Matière de Sécurité et de Conformité

- Guide d'Implémentation : Déploiement et Intégration

- Provisionnement Sans Contact vs. Déploiement Échelonné

- Intégration de l'intelligence et de l'analyse des invités

- Bonnes pratiques et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

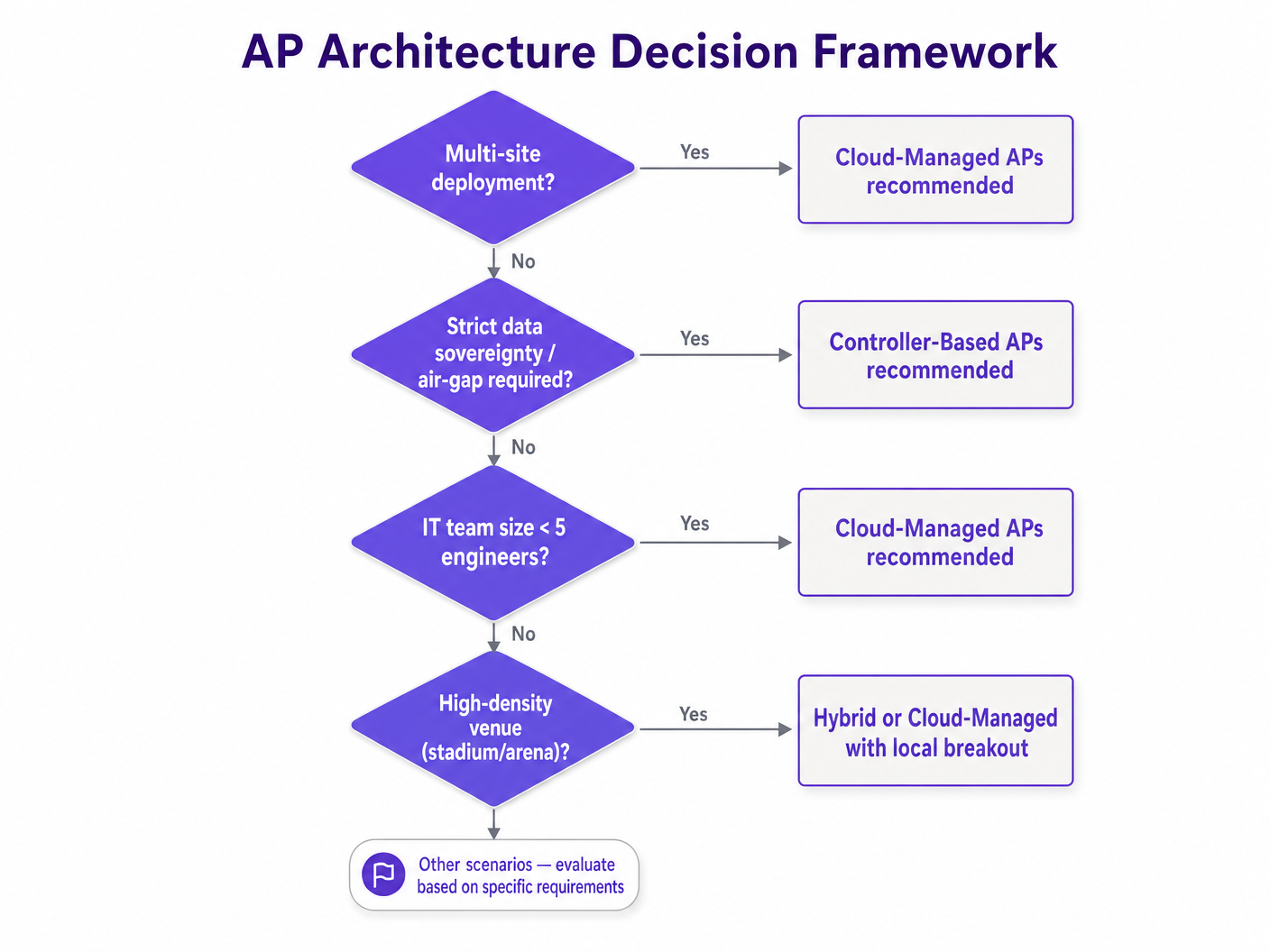

Pour les opérateurs de sites d'entreprise, la décision architecturale entre les points d'accès (AP) basés sur contrôleur et gérés dans le cloud définit l'agilité opérationnelle, la posture de sécurité et le coût total de possession (TCO) de leur réseau pour les cinq à sept prochaines années. Alors que les sites des secteurs de l' Hôtellerie , du Commerce de détail et du Transport numérisent leurs espaces physiques, le WiFi n'est plus seulement un agrément ; il est la couche de transport critique pour les capteurs IoT, les systèmes de point de vente (POS) et les plateformes d'intelligence client.

Historiquement, les exigences de haute densité des stades et des grands centres de conférence ont nécessité des contrôleurs de réseau local sans fil (WLC) sur site pour gérer la coordination RF complexe et l'itinérance transparente. Cependant, les architectures modernes gérées dans le cloud, augmentées par la gestion des ressources radio (RRM) pilotée par l'IA, ont considérablement réduit cet écart de performance tout en éliminant la surcharge opérationnelle liée à la gestion des appliances de contrôleur physiques.

Ce guide de référence technique fournit aux architectes réseau et aux directeurs informatiques un cadre neutre pour évaluer les architectures d'AP. Il détaille les distinctions techniques dans la gestion du plan de contrôle, examine des scénarios de déploiement réels et décrit comment ces architectures s'intègrent aux plateformes d'entreprise Guest WiFi et WiFi Analytics pour générer des résultats commerciaux mesurables.

Approfondissement Technique : Architecture et Plans de Contrôle

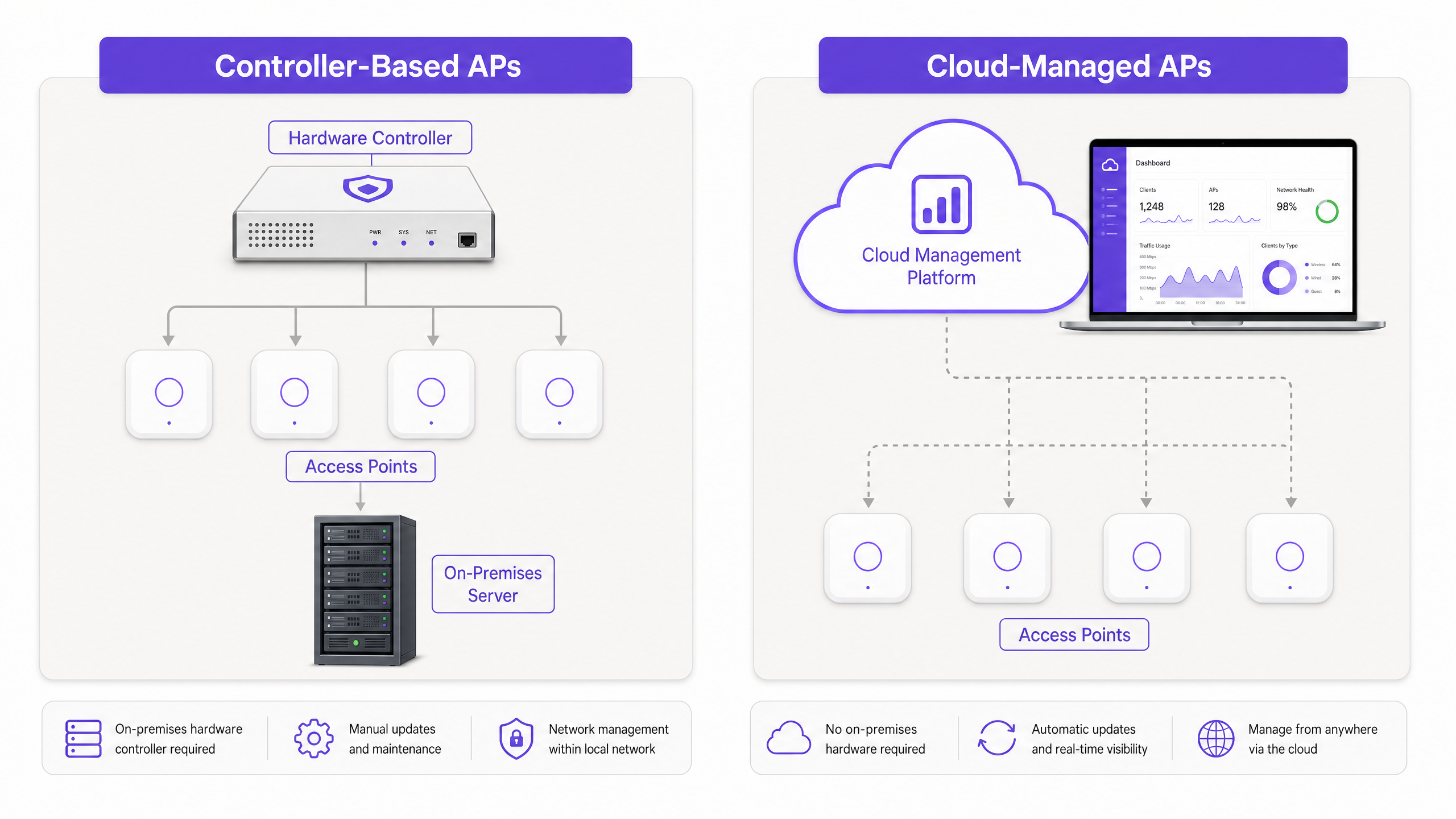

La distinction fondamentale entre les AP basés sur contrôleur et gérés dans le cloud réside dans l'emplacement des plans de gestion et de contrôle, et dans la manière dont les AP interagissent avec le reste de l'infrastructure réseau.

Architecture Basée sur Contrôleur

Dans un modèle traditionnel basé sur contrôleur, les AP "légers" terminent leur gestion et souvent leur trafic de données sur une appliance matérielle ou virtuelle centralisée — le contrôleur de réseau local sans fil (WLC). Les AP gèrent les fonctions physiques de fréquence radio (RF) de la couche 1 et de la couche 2, mais l'intelligence est centralisée.

- Dépendance Protocolaire : Les AP communiquent avec le WLC en utilisant le protocole CAPWAP (Control and Provisioning of Wireless Access Points) (RFC 5415).

- Traitement Centralisé : Les décisions d'itinérance, les poignées de main d'authentification (telles que 802.1X/EAP) et les attributions dynamiques de canaux RF sont traitées par le contrôleur.

- Tunnelisation du Plan de Données : Dans de nombreux déploiements, le trafic de données client est tunnelisé vers le WLC avant de se diriger vers le réseau filaire. Cela permet une application centralisée des politiques et une gestion simplifiée des VLAN sur un grand campus, mais cela crée un goulot d'étranglement potentiel.

Avantages pour les Environnements à Haute Densité : Les systèmes basés sur contrôleur excellent dans les environnements à très haute densité (par exemple, stades, grands auditoriums). Parce que le WLC a une vue holistique et en temps réel de l'environnement RF sur des centaines d'AP, il peut coordonner l'atténuation des interférences co-canal et gérer l'itinérance 802.11r Fast BSS Transition (FT) avec une précision milliseconde.

Architecture Gérée dans le Cloud

Les architectures gérées dans le cloud décentralisent le plan de contrôle. Les AP eux-mêmes sont "épais" ou autonomes en termes de gestion RF locale et de transfert de données, mais ils sont orchestrés de manière centralisée via une plateforme de gestion hébergée dans le cloud.

- Gestion Hors Bande : L'AP établit un tunnel de gestion sécurisé (généralement HTTPS/TLS) vers le cloud du fournisseur. La configuration, la télémétrie et les mises à jour du firmware transitent par cette connexion.

- Sortie Locale : Le trafic de données client n'est pas tunnelisé vers le cloud. Il sort localement au niveau du port de commutateur auquel l'AP est connecté.

- Survivabilité Locale : Si la connexion Internet au cloud est interrompue, l'AP continue de servir les clients existants, d'authentifier les nouveaux clients (si RADIUS local ou PSK est utilisé) et de router le trafic. Cependant, l'équipe informatique perd la visibilité en temps réel et la capacité de pousser les modifications de configuration jusqu'à ce que la connexion soit rétablie.

Implications en Matière de Sécurité et de Conformité

Les deux architectures prennent en charge les normes de sécurité de niveau entreprise, y compris WPA3-Enterprise, l'authentification 802.1X et la détection d'AP non autorisés. Cependant, la charge de conformité diffère.

Avec les systèmes gérés dans le cloud, les équipes informatiques doivent s'assurer que la plateforme cloud du fournisseur répond aux exigences réglementaires pertinentes (par exemple, SOC 2 Type II, ISO 27001) et que la résidence des données est conforme au GDPR ou aux lois locales sur la confidentialité. Pour les environnements très sensibles nécessitant une isolation stricte (air-gapping) — tels que certaines installations gouvernementales ou de défense — un système basé sur contrôleur fonctionnant entièrement au sein du LAN local reste la norme.

Pour les environnements traitant des données de paiement, les deux architectures peuvent atteindre la conformité PCI DSS. Cependant, la segmentation du réseau est critique. Le réseau invité, les appareils d'entreprise et les terminaux POS doivent être isolés sur des VLAN séparés, quelle que soit l'architecture AP.

Guide d'Implémentation : Déploiement et Intégration

L'impact opérationnel de l'architecture choisie devient le plus évident lors du déploiement et de la gestion continue, en particulier dans les scénarios multi-sites.

Provisionnement Sans Contact vs. Déploiement Échelonné

Géré dans le cloud : Le principal avantage opérationnel des AP gérés dans le cloud est le provisionnement sans contact (ZTP). Un AP peut être expédié directement à un magasin de détail ou un hôtel distant. Lorsqu'il est branché, il acquiert "une adresse IP via DHCP, se connecte au cloud, télécharge son profil préconfiguré et commence à diffuser. Cela élimine le besoin de déplacements coûteux ou de déploiement d'ingénieurs réseau hautement qualifiés sur des sites distants.

Basé sur contrôleur: Le déploiement de points d'accès basés sur contrôleur nécessite généralement plus de préparation. Le point d'accès doit pouvoir découvrir le WLC (souvent via l'option DHCP 43 ou la résolution DNS). Le micrologiciel doit souvent être aligné manuellement entre le WLC et les points d'accès. Pour un déploiement multi-sites, cela nécessite souvent de préparer le matériel de manière centralisée avant l'expédition, ou de déployer des ingénieurs sur chaque site.

Intégration de l'intelligence et de l'analyse des invités

Le déploiement des points d'accès physiques n'est que la base. Pour extraire de la valeur commerciale du réseau, les établissements doivent intégrer leur matériel avec des plateformes d'intelligence invité comme Purple.

Purple fonctionne comme une surcouche indépendante du matériel, s'intégrant parfaitement aux systèmes basés sur contrôleur et gérés dans le cloud des principaux fournisseurs (Cisco, Meraki, Aruba, Ruckus, Extreme).

- Authentification et Intégration: Purple gère la présentation du Captive Portal et l'authentification (via connexion sociale, formulaire ou Comment un assistant Wi-Fi permet un accès sans mot de passe en 2026 ). L'architecture du point d'accès doit simplement prendre en charge l'authentification et la comptabilité RADIUS, redirigeant les utilisateurs non authentifiés vers le portail Purple.

- Données d'analyse: Purple ingère les données de présence et de localisation des points d'accès pour alimenter son tableau de bord d'analyse. Que les données soient poussées via API depuis un tableau de bord cloud ou envoyées directement depuis un WLC local, les informations résultantes — temps de séjour, taux de retour et fréquentation — sont identiques. Pour une exploration plus approfondie de la façon dont ces données sont générées, consultez notre guide sur Heatmapping vs Presence Analytics: Technical Differences .

Bonnes pratiques et atténuation des risques

Quelle que soit l'architecture choisie, certaines bonnes pratiques fondamentales atténuent les risques de déploiement et garantissent une stabilité à long terme.

- Prioriser le trafic de gestion: Pour les déploiements gérés dans le cloud, la connexion des points d'accès au cloud est essentielle. Assurez-vous que le trafic de gestion est priorisé par QoS sur le circuit WAN. Si l'établissement partage une connexion internet pour le trafic invité et la gestion, un lien saturé pendant les heures de pointe peut faire apparaître les points d'accès hors ligne sur le tableau de bord cloud.

- Mises à niveau de micrologiciel échelonnées: Les plateformes cloud poussent souvent les mises à jour de micrologiciel automatiquement. Bien que cela garantisse l'application rapide des correctifs de sécurité, cela introduit le risque de bugs inattendus. Configurez votre tableau de bord cloud pour échelonner les mises à jour — en testant le nouveau micrologiciel sur un petit sous-ensemble de points d'accès (par exemple, le bureau informatique) avant de le déployer sur l'ensemble du parc.

- Concevoir pour la densité, pas seulement la couverture: Les déploiements modernes échouent rarement par manque de signal ; ils échouent en raison de l'épuisement de la capacité ou des interférences co-canal. Effectuez des études RF prédictives et actives appropriées, en assurant un chevauchement de canaux et des réglages de puissance de transmission adéquats, en particulier dans les zones à haute densité comme les halls ou les salles de conférence. Pour des informations sur l'amélioration de l'expérience globale, consultez Comment améliorer la satisfaction des clients: Le guide ultime .

- Standardiser l'architecture VLAN: Mettez en œuvre un schéma VLAN cohérent sur tous les sites. Isolez les interfaces de gestion, les appareils d'entreprise, les capteurs IoT et le trafic invité.

ROI et impact commercial

La décision entre les points d'accès basés sur contrôleur et gérés dans le cloud doit être guidée par une analyse du coût total de possession (TCO) sur un cycle de vie de 5 à 7 ans.

- Dépenses d'investissement (CapEx): Les systèmes basés sur contrôleur ont souvent un CapEx initial plus élevé en raison du coût des appliances WLC et des exigences de redondance associées. Les points d'accès gérés dans le cloud ont généralement des coûts matériels inférieurs mais nécessitent une licence d'abonnement continue.

- Dépenses d'exploitation (OpEx): Les systèmes gérés dans le cloud démontrent constamment un OpEx inférieur dans les déploiements multi-sites. Les économies générées par le Zero-Touch Provisioning, le dépannage centralisé et la gestion automatisée du micrologiciel compensent souvent les coûts de licence récurrents.

- Agilité commerciale: La capacité à déployer rapidement de nouveaux sites, à appliquer instantanément des changements de politique à l'échelle du réseau et à s'intégrer de manière transparente aux plateformes d'analyse offre un avantage commercial tangible, en particulier dans les secteurs en évolution rapide comme le commerce de détail et l'hôtellerie.

En sélectionnant l'architecture qui correspond à leurs capacités opérationnelles et à la topologie de leur site, et en y superposant une plateforme d'intelligence indépendante du matériel comme Purple, les équipes informatiques d'entreprise peuvent transformer leur réseau WiFi d'un centre de coûts nécessaire en un atout stratégique générateur de revenus.

Définitions clés

WLC (Wireless LAN Controller)

A centralised hardware or virtual appliance that manages configuration, RF coordination, and security policies for multiple 'lightweight' access points.

The core component of a controller-based architecture, representing both a powerful management tool and a potential single point of failure.

CAPWAP

Control and Provisioning of Wireless Access Points. A standard protocol (RFC 5415) used by WLCs to manage a collection of APs.

The tunnel through which controller-based APs receive instructions and often route client data traffic.

Zero-Touch Provisioning (ZTP)

The ability to deploy network hardware at a remote site without manual configuration; the device automatically connects to a cloud platform to download its profile.

The primary driver for operational expenditure (OpEx) savings in multi-site cloud-managed deployments.

Local Survivability

The ability of a cloud-managed AP to continue routing local traffic and authenticating users even if the WAN connection to the cloud dashboard is lost.

A critical evaluation metric for cloud platforms, ensuring that a WAN outage does not result in a complete LAN failure.

Out-of-Band Management

An architecture where management traffic (telemetry, configuration) is separated from user data traffic.

The foundational security principle of cloud-managed APs, ensuring user data remains on the local network.

802.11r (Fast BSS Transition)

An IEEE standard that permits continuous connectivity aboard wireless devices in motion, with fast and secure handoffs from one AP to another.

Crucial for seamless roaming in high-density environments; historically handled better by centralised controllers.

Data Sovereignty

The concept that digital data is subject to the laws of the country in which it is located.

A key consideration when evaluating cloud-managed platforms to ensure compliance with regulations like GDPR.

Air-Gapped Network

A network security measure employed to ensure that a secure computer network is physically isolated from unsecured networks, such as the public Internet.

Environments requiring true air-gapping mandate the use of on-premises controller-based architectures.

Exemples concrets

A national retail chain is deploying guest WiFi across 300 mid-sized stores. They have a lean central IT team of four engineers and no on-site technical staff. They require analytics to track dwell time and footfall.

Deploy cloud-managed APs across all locations. Utilise Zero-Touch Provisioning (ZTP) to ship APs directly to store managers, who simply plug them into the PoE switch. Configure the cloud dashboard to push a standardised SSIDs and VLAN configuration. Integrate the cloud controller with Purple via API/RADIUS for captive portal and analytics.

A newly constructed 60,000-seat sports stadium requires pervasive WiFi for fan engagement, ticketing, and POS systems. The environment will experience massive, simultaneous client onboarding and requires seamless roaming as crowds move through concourses.

Deploy a controller-based architecture with redundant high-availability WLC appliances in the on-site data centre. Utilise high-density directional antennas. Configure the WLC for aggressive load balancing, band steering, and 802.11r Fast BSS Transition.

Questions d'entraînement

Q1. A boutique hotel chain is upgrading its WiFi across 15 properties. The IT Director wants to move to cloud-managed APs but the Compliance Officer is concerned about PCI DSS compliance for the point-of-sale (POS) terminals in the restaurants. What is the correct architectural approach?

Conseil : Consider how data plane traffic is handled in cloud-managed deployments and the requirements of network segmentation.

Voir la réponse type

Cloud-managed APs are fully suitable, provided proper network segmentation is implemented. The IT team must configure separate VLANs for guest WiFi and the POS network. Because cloud-managed APs utilise out-of-band management, the POS data traffic will break out locally and will not traverse the vendor's cloud, satisfying PCI DSS requirements for the data plane. The vendor's cloud platform must hold appropriate security attestations (e.g., SOC 2) for the management plane.

Q2. During a peak trading event, the primary WAN link at a retail store fails. The store falls back to a low-bandwidth 4G connection. The cloud-managed APs remain online, but the IT team reports they cannot push configuration changes to the store via the dashboard. Why is this happening, and how should the network have been designed to prevent it?

Conseil : Consider the relationship between management traffic, data traffic, and QoS on constrained links.

Voir la réponse type

The APs are operating in 'local survivability' mode. The low-bandwidth 4G connection is likely saturated by essential POS or guest traffic, causing the management tunnels (HTTPS/TLS) to the cloud controller to drop or time out. To prevent this, the network architect should have implemented Quality of Service (QoS) rules on the edge router/firewall to guarantee a minimum bandwidth allocation and prioritise the AP management traffic over the failover link.

Q3. A university campus with an existing controller-based architecture wants to deploy Purple for guest analytics. The network team states they cannot integrate because they do not use cloud-managed APs. Is this correct?

Conseil : Consider Purple's integration methodology and hardware dependencies.

Voir la réponse type

No, this is incorrect. Purple is hardware-agnostic and does not require a cloud-managed architecture. The university's existing Wireless LAN Controllers (WLCs) can be configured to integrate with Purple using standard RADIUS authentication and accounting protocols, redirecting guest traffic to the Purple captive portal. The analytics data will be generated identically to a cloud-managed deployment.