Le rôle de SCEP et NAC dans l'infrastructure MDM moderne

Ce guide offre une analyse technique complète de la manière dont SCEP et NAC s'intègrent aux plateformes MDM pour fournir un accès réseau sécurisé et sans contact à l'échelle de l'entreprise. Il couvre l'architecture complète, de l'émission des certificats à l'application de la norme 802.1X, avec des scénarios de mise en œuvre réels dans l'hôtellerie et le commerce de détail. Conçu pour les responsables informatiques des grands sites qui doivent éliminer les vulnérabilités liées aux mots de passe, automatiser le provisionnement des appareils et satisfaire aux exigences de conformité ce trimestre.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Analyse Technique Détaillée

- L'architecture à trois couches

- Comment SCEP automatise l'ICP à l'échelle

- NAC et 802.1X EAP-TLS : La couche d'application

- Segmentation du réseau invité

- Guide d'implémentation

- Étape 1 : Préparation PKI et SCEP

- Étape 2 : Configuration MDM

- Étape 3 : Configuration NAC et RADIUS

- Étape 4 : Intégration de l'infrastructure réseau

- Étape 5 : Déploiement parallèle et basculement

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les sites d'entreprise — des stades de 80 000 places aux chaînes de magasins multisites — la sécurisation de la périphérie du réseau a résolument dépassé les clés pré-partagées et la gestion manuelle des identifiants. La prolifération des terminaux d'entreprise, des appareils BYOD et de l'infrastructure IoT exige une architecture de confiance zéro qui s'adapte sans surcharger le support informatique.

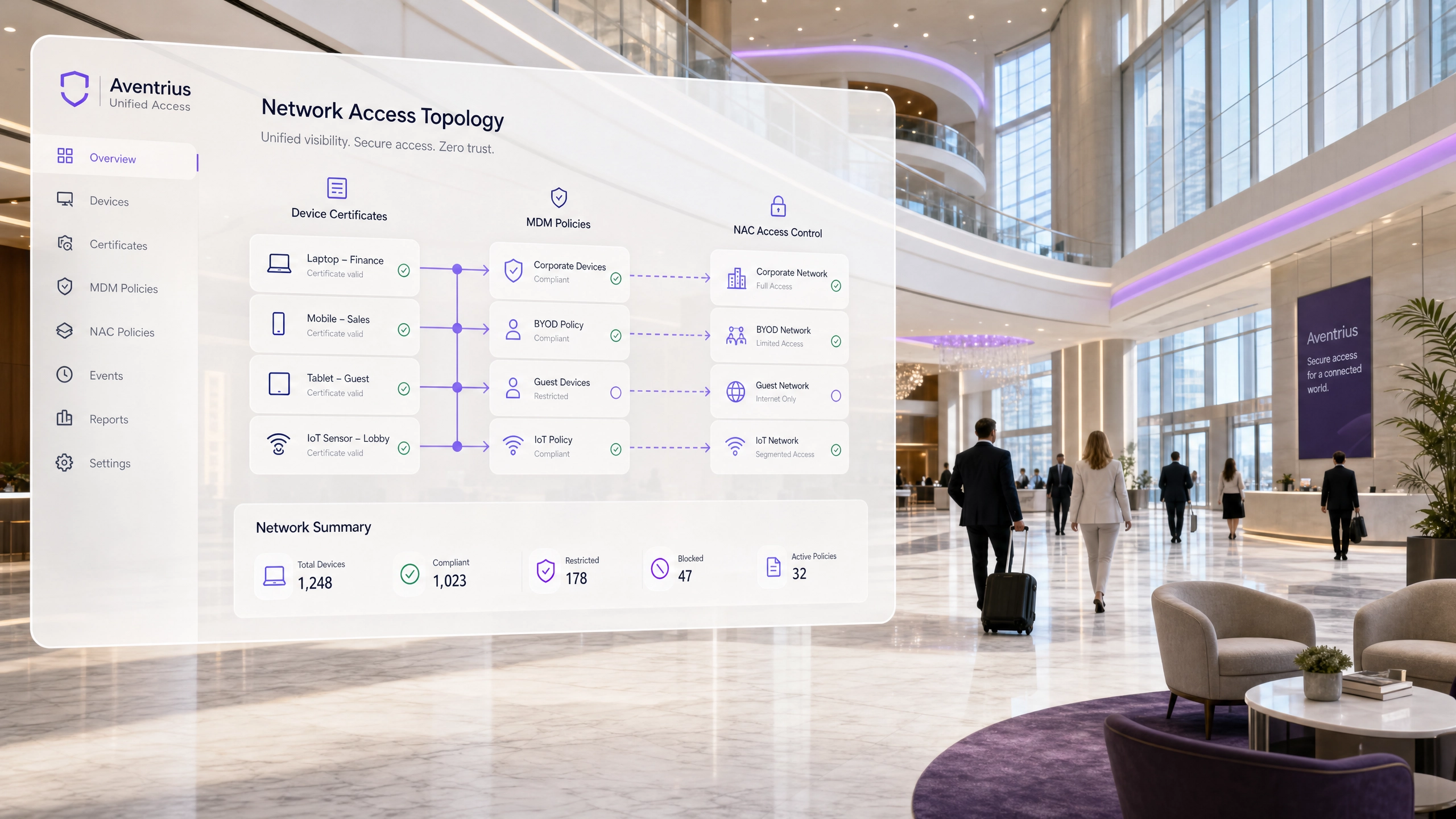

Ce guide détaille l'architecture technique de l'intégration du Simple Certificate Enrollment Protocol (SCEP) et du Network Access Control (NAC) avec l'infrastructure MDM. En tirant parti de SCEP pour automatiser la distribution des certificats X.509 et de NAC pour appliquer l'authentification IEEE 802.1X EAP-TLS, les organisations peuvent réaliser un provisionnement sans contact, éliminer les vecteurs de vol d'identifiants et appliquer un accès réseau dynamique basé sur la posture. Alors que l'accès public est géré par des solutions Guest WiFi dédiées, cette architecture sécurise les opérations critiques en coulisses qui assurent le fonctionnement du site. Le résultat est une réduction mesurable des frais généraux informatiques, une meilleure posture de conformité en vertu de PCI DSS et GDPR, et une périphérie de réseau qui applique activement les principes de confiance zéro.

Analyse Technique Détaillée

L'architecture à trois couches

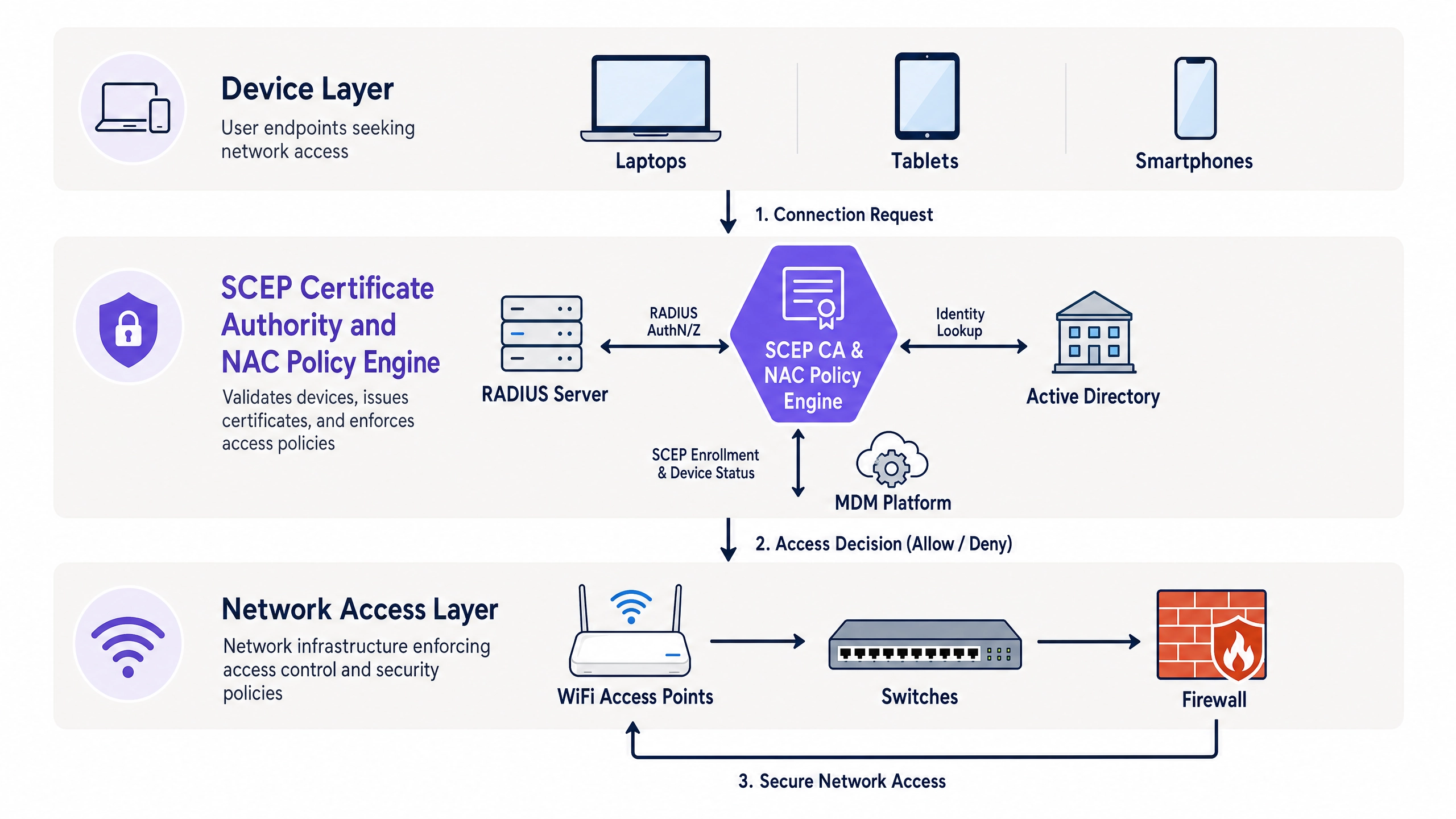

La sécurité réseau moderne repose sur l'identité cryptographique plutôt que sur la connaissance de l'utilisateur. La pile SCEP-NAC-MDM fonctionne sur trois couches principales :

| Couche | Composant | Fonction |

|---|---|---|

| Gestion des appareils | MDM / UEM | Autorité centrale pour la configuration, la conformité et le cycle de vie des appareils |

| Identité et Émission | PKI / SCEP / CA | Génère, émet et gère les certificats numériques |

| Application de l'accès | NAC / RADIUS | Évalue les certificats et la posture des appareils avant d'accorder l'accès au réseau |

Ces couches ne sont pas séquentielles — elles fonctionnent en boucle de rétroaction continue. Le MDM informe le NAC de l'état de conformité en temps réel, et le NAC peut déclencher des flux de travail de remédiation MDM lorsqu'un appareil échoue aux vérifications de posture.

Comment SCEP automatise l'ICP à l'échelle

Le déploiement manuel de certificats est opérationnellement impossible à grande échelle. Un parc de 500 appareils exigerait qu'un administrateur informatique génère, signe et installe des certificats X.509 individuels sur chaque appareil — un processus qui prend des minutes par appareil et introduit un risque d'erreur humaine significatif. SCEP élimine entièrement cela.

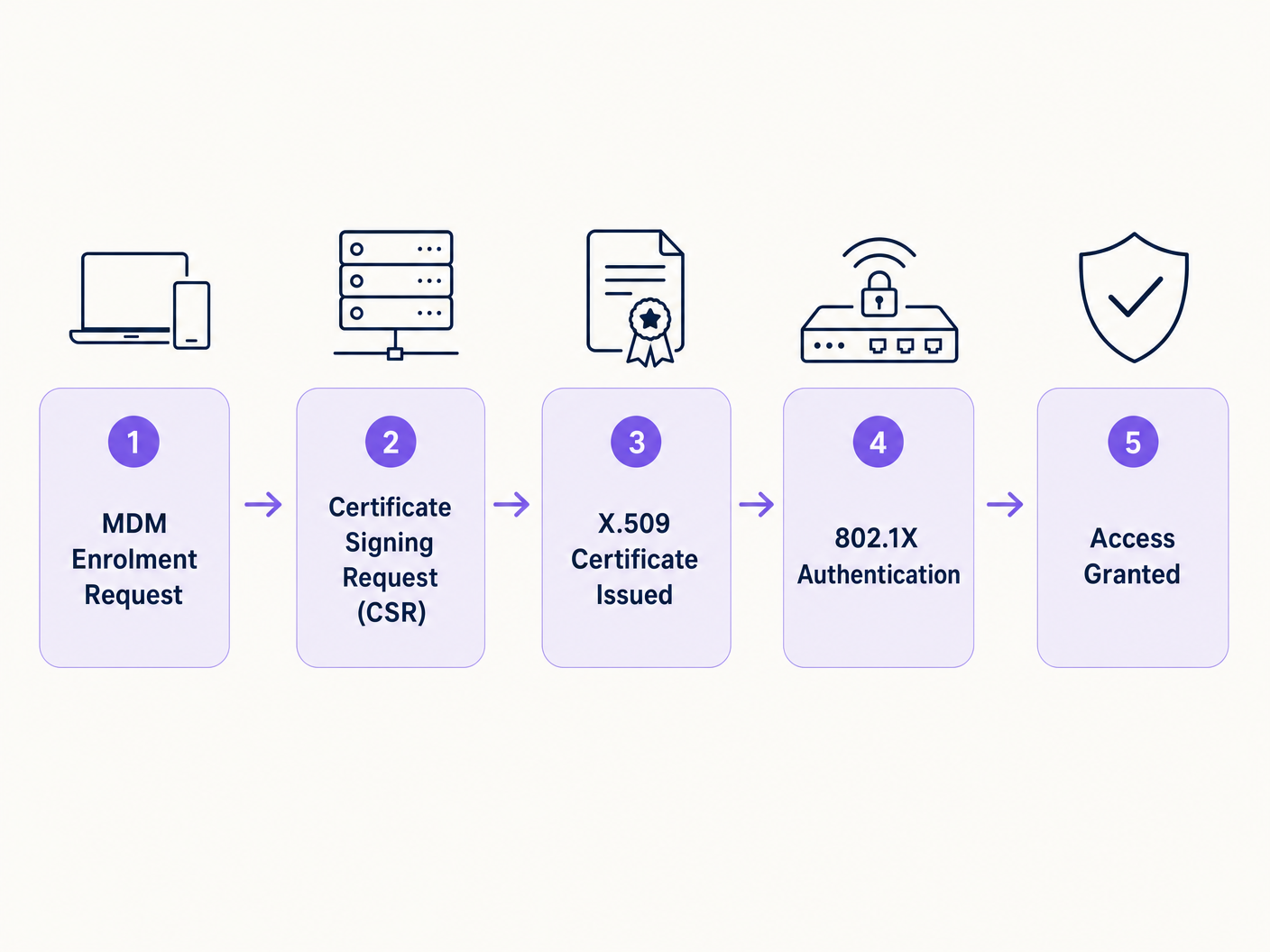

Lorsqu'un appareil s'inscrit au MDM, le MDM envoie un profil de configuration contenant une charge utile SCEP. Cette charge utile demande à l'appareil de générer une paire de clés localement — et, point crucial, la clé privée ne quitte jamais l'appareil — et de soumettre une demande de signature de certificat (CSR) au serveur SCEP. Le serveur SCEP, généralement le Network Device Enrollment Service (NDES) de Microsoft ou un équivalent basé sur le cloud, valide la demande auprès du MDM pour confirmer que l'appareil est autorisé. Il transmet ensuite la CSR à l'autorité de certification (CA), qui émet le certificat X.509 signé. Le certificat est renvoyé à l'appareil et installé dans son enclave sécurisée ou son magasin de clés système.

L'ensemble de ce processus se déroule silencieusement, sans fil, et sans aucune interaction de l'utilisateur. Pour un déploiement de 1 000 appareils, l'ensemble du parc de certificats peut être provisionné en quelques heures après l'achèvement de l'inscription au MDM.

NAC et 802.1X EAP-TLS : La couche d'application

Une fois que l'appareil détient un certificat valide, il tente de se connecter au SSID d'entreprise ou au port câblé en utilisant IEEE 802.1X. Le point d'accès ou le commutateur agit comme authentificateur, transmettant la demande au serveur RADIUS régi par le moteur de politique NAC. La méthode EAP la plus sécurisée est EAP-TLS, qui exige une authentification mutuelle — le client et le serveur RADIUS doivent présenter des certificats valides, empêchant les attaques de l'homme du milieu via des points d'accès non autorisés.

Le NAC effectue plusieurs vérifications critiques en séquence :

- Validation cryptographique : Le certificat est-il mathématiquement valide et signé par une autorité de certification racine de confiance ?

- Vérification de révocation : Le certificat est-il listé sur une liste de révocation de certificats (CRL) ou signalé via le protocole OCSP (Online Certificate Status Protocol) ?

- Évaluation de la posture : En interrogeant le MDM via l'API, le NAC demande : L'appareil est-il conforme ? Le système d'exploitation est-il au niveau de correctif requis ? Le chiffrement du disque est-il activé ?

Si toutes les vérifications sont réussies, le NAC envoie un message RADIUS Access-Accept, généralement accompagné d'attributs spécifiques au fournisseur (VSA) qui attribuent dynamiquement l'appareil à un VLAN spécifique ou appliquent une liste de contrôle d'accès (ACL). Un appareil non conforme est placé dans un VLAN de remédiation avec un accès limité — généralement juste assez pour déclencher un flux de travail de remédiation piloté par le MDM.

Segmentation du réseau invité

Dans tout environnement de site, l'infrastructure d'entreprise doit être strictement isolée des réseaux publics. Les plateformes Guest WiFi fonctionnent sur des SSID et des VLAN entièrement séparés, sans chemin de routage vers les ressources d'entreprise. L'architecture SCEP-NAC régit la couche d'entreprise ; la couche invité est régie par l'authentification du Captive Portal et les flux de travail de capture de données. Pour les sites déployant des WiFi Analytics , cette segmentation est une condition préalable — les données analytiques transitent par le réseau invité, tandis que les données opérationnelles transite par le réseau d'entreprise authentifié par certificat. Pour plus de contexte sur l'architecture de radiofréquence sous-jacente qui soutient les deux réseaux, consultez Wi-Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

Guide d'implémentation

Le déploiement de cette architecture nécessite un séquençage minutieux pour éviter de bloquer les utilisateurs légitimes pendant la transition.

Étape 1 : Préparation PKI et SCEP

Établissez une PKI interne robuste ou utilisez un service PKI géré (mPKI) basé sur le cloud. Déployez et sécurisez le serveur SCEP — si vous utilisez Microsoft NDES, assurez-vous qu'il fonctionne sur un serveur dédié, non co-hébergé avec l'AC. Configurez le serveur SCEP pour utiliser des mots de passe de défi dynamiques, générés par appareil par le MDM, plutôt qu'un secret partagé statique. Cela empêche les demandes de certificat non autorisées si l'URL SCEP est découverte.

Étape 2 : Configuration MDM

Créez la charge utile SCEP dans votre plateforme MDM. Définissez soigneusement les champs du nom alternatif du sujet (SAN) — le SAN doit contenir des identifiants uniques (tels que le numéro de série de l'appareil ou l'UPN de l'utilisateur) que le NAC utilisera pour les décisions de politique. Poussez d'abord le profil vers un groupe de test d'appareils de l'équipe informatique et validez le flux d'inscription complet avant un déploiement plus large.

Étape 3 : Configuration NAC et RADIUS

Configurez votre NAC pour faire confiance à l'AC racine qui a émis les certificats clients. Installez un certificat de serveur sur le serveur RADIUS pour l'authentification mutuelle EAP-TLS. Définissez des politiques d'accès basées sur les attributs de certificat et l'état de conformité MDM. Implémentez des règles d'attribution dynamique de VLAN : les appareils d'entreprise conformes au VLAN d'entreprise, les appareils non conformes au VLAN de remédiation, et les appareils IoT à un VLAN dédié et restreint à Internet.

Étape 4 : Intégration de l'infrastructure réseau

Configurez les commutateurs et les points d'accès sans fil pour 802.1X. Pour les environnements de vente au détail avec du matériel de point de vente hérité ou les établissements hôteliers avec des contrôleurs de chambre intelligents, implémentez le contournement d'authentification MAC (MAB) comme solution de repli pour les appareils qui ne peuvent pas participer à EAP-TLS. Restreignez le MAB à des ports de commutateur spécifiques et assurez-vous que la base de données d'adresses MAC est strictement contrôlée. Pour les environnements de santé et de transport , les règles d'évaluation de la posture doivent être configurées pour répondre aux exigences de conformité spécifiques au secteur.

Étape 5 : Déploiement parallèle et basculement

Ne basculez jamais immédiatement. Diffusez le nouveau SSID 802.1X en parallèle avec le réseau existant. Poussez le nouveau WiFi profile via MDM. Surveillez l'adoption et résolvez les échecs d'inscription. Une fois que 95 % et plus des appareils sont authentifiés avec succès sur le nouveau SSID, décommissionnez le réseau hérité.

Bonnes pratiques

Exigez EAP-TLS. N'acceptez jamais EAP-PEAP ou EAP-TTLS comme méthode d'authentification principale pour les appareils d'entreprise. Ces méthodes reposent sur des identifiants utilisateur/mot de passe à l'intérieur d'un tunnel TLS, qui restent vulnérables à la collecte d'identifiants. EAP-TLS élimine entièrement cette surface d'attaque.

Implémentez la révocation en temps réel. Les téléchargements de CRL planifiés créent une fenêtre d'exposition. Configurez le NAC pour effectuer des vérifications OCSP en temps réel. Lorsqu'un appareil est signalé comme perdu ou volé, révoquez le certificat dans l'AC et l'appareil perd l'accès au réseau lors de la prochaine tentative d'authentification — ou immédiatement si le changement d'autorisation (CoA) est implémenté.

Définissez des périodes de validité de certificat raisonnables. Une période de validité d'un an avec un renouvellement SCEP automatisé déclenché à 30 jours est la norme de l'industrie. Des périodes plus longues augmentent la fenêtre d'exposition si un certificat est compromis ; des périodes plus courtes augmentent le risque de pannes dues à des échecs de renouvellement.

Segmentez agressivement l'IoT. Les appareils IoT ne devraient jamais partager un VLAN avec les points d'extrémité d'entreprise. Utilisez le NAC pour appliquer des ACL strictes sur le VLAN IoT, n'autorisant que les protocoles et destinations spécifiques requis par chaque type d'appareil. Pour les sites déployant des services de localisation, consultez Systèmes de positionnement WiFi intérieur : Comment ils fonctionnent et comment les déployer pour comprendre comment l'infrastructure de positionnement s'intègre à l'architecture réseau plus large.

Alignez-vous sur WPA3. Lorsque le matériel le prend en charge, configurez le SSID d'entreprise pour utiliser WPA3-Enterprise, qui impose les Protected Management Frames (PMF) et offre des protections cryptographiques plus solides que WPA2. Voir SD-WAN vs MPLS : Le guide du réseau d'entreprise 2026 pour comprendre comment cela s'intègre dans le tableau plus large de la connectivité d'entreprise.

Dépannage et atténuation des risques

| Mode de défaillance | Cause première | Atténuation |

|---|---|---|

| Les appareils échouent EAP-TLS après le renouvellement du certificat | Le renouvellement SCEP a échoué silencieusement | Surveiller les journaux du serveur SCEP ; définir des alertes pour les soumissions de CSR échouées |

| Le décalage d'horloge provoque l'échec de la validation du certificat | Mauvaise configuration NTP | Appliquer la synchronisation NTP sur tous les points d'extrémité et l'infrastructure |

| Les appareils IoT ne peuvent pas s'authentifier | Pas de supplicant 802.1X | Implémenter le MAB avec un contrôle strict des adresses MAC et un VLAN isolé |

| Verrouillage massif des appareils après la migration de l'AC | L'ancienne AC racine n'est pas approuvée par le NAC | Mettre en scène les migrations d'AC ; ajouter la nouvelle AC racine au magasin de confiance du NAC avant de révoquer l'ancienne |

| L'appareil révoqué conserve l'accès au réseau | Révocation uniquement par CRL avec un long intervalle de téléchargement | Implémenter OCSP et CoA pour une révocation en temps réel |

Pour les appareils IoT basés sur BLE spécifiquement, l'architecture d'authentification diffère des points d'extrémité connectés au WiFi. Consultez BLE Low Energy expliqué pour l'entreprise pour les considérations de sécurité spécifiques applicables à l'infrastructure Bluetooth Low Energy.

ROI et impact commercial

L'analyse de rentabilisation de l'intégration SCEP-NAC-MDM est simple lorsqu'elle est mesurée par rapport au coût des alternatives.

| Métrique | Pré-implémentation | Post-implémentation |

|---|---|---|

| Tickets de support informatique (accès réseau) | Élevé — réinitialisations de mot de passe, rotations de clés | Quasi-nul — cycle de vie automatisé des certificats |

| Temps moyen de révocationoke appareil compromis | Heures (processus manuel) | Secondes (OCSP + CoA) |

| Conformité au contrôle d'accès PCI DSS | Manuel, exigeant en audits | Automatisé, appliqué en continu |

| Temps d'intégration BYOD | 15 à 30 minutes par appareil | Moins de 5 minutes, aucune implication informatique |

Pour un parc de 500 appareils, l'élimination de la gestion manuelle des certificats et des tickets d'assistance liés aux mots de passe permet généralement une réduction de 25 à 35 % des frais généraux de support informatique liés au réseau. La valeur de réduction des risques — en évitant une seule violation basée sur les identifiants — dépasse généralement le coût total de l'implémentation. Pour les organisations du secteur public et de la santé soumises au GDPR, la capacité à démontrer un contrôle d'accès automatisé et auditable constitue un atout de conformité significatif.

Key Definitions

SCEP (Simple Certificate Enrollment Protocol)

A protocol that automates the issuance and revocation of digital certificates to devices without user intervention, acting as the communication layer between the MDM platform and the Certificate Authority.

Used by MDM platforms to seamlessly deploy X.509 certificates to thousands of endpoints at scale. IT teams encounter SCEP when configuring MDM profiles for 802.1X WiFi authentication.

NAC (Network Access Control)

A security solution that enforces policy on devices seeking to access network infrastructure, evaluating authentication credentials, certificate validity, and device compliance posture before granting access.

Acts as the gatekeeper at the network edge. IT teams configure NAC policies to define which devices get access to which VLANs based on their certificate attributes and MDM compliance status.

MDM (Mobile Device Management)

Software used by IT departments to monitor, manage, and secure employees' endpoints across multiple operating systems, serving as the central source of truth for device identity and compliance.

The initiator of the SCEP enrollment process and the source of posture data queried by the NAC. Without MDM integration, the NAC cannot perform posture-based access control.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, requiring successful authentication before the port is opened.

The underlying protocol that forces devices to authenticate before the switch or access point allows any traffic to pass. Configured on both the network infrastructure and the device's 802.1X supplicant.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

The most secure EAP standard, requiring mutual authentication where both the client device and the RADIUS server must present valid digital certificates, eliminating password-based credential attacks.

The gold standard for enterprise wireless security. IT architects should mandate EAP-TLS over PEAP or TTLS wherever device certificate infrastructure is in place.

CSR (Certificate Signing Request)

A block of encoded text generated by a device containing its public key and identity details, submitted to the Certificate Authority to request a signed X.509 certificate.

Generated automatically by the device during the SCEP enrollment process. The private key corresponding to the CSR never leaves the device, ensuring the certificate cannot be duplicated.

MAB (MAC Authentication Bypass)

A fallback authentication method where the network uses the device's hardware MAC address as its credential, used for devices that lack 802.1X supplicant capability.

Used for legacy IoT devices such as printers, sensors, and smart room controllers that cannot participate in EAP-TLS. Should always result in assignment to a highly restricted VLAN.

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time, providing an alternative to downloading and parsing Certificate Revocation Lists.

Critical for NAC systems that need to immediately block network access when a device is compromised or reported stolen. OCSP provides real-time status; CRL downloads create a revocation window.

CoA (Change of Authorization)

A RADIUS extension (RFC 5176) that allows the NAC to dynamically modify or terminate an active network session without waiting for the session to expire or the device to re-authenticate.

Used to immediately disconnect a device when its certificate is revoked or its MDM compliance status changes. Essential for real-time zero-trust enforcement.

Worked Examples

A 500-room luxury resort needs to secure its back-of-house operations network. Staff use shared tablets for housekeeping management, and management use corporate laptops. The current WPA2-PSK network has had the pre-shared key leaked multiple times, resulting in two security incidents in the past year. How should the IT team transition to certificate-based authentication without disrupting operations?

Phase 1 — Preparation (Weeks 1–2): Deploy a cloud-based RADIUS/NAC solution and integrate it with the existing MDM. Configure a SCEP profile in the MDM to push device-based certificates to all tablets and laptops. Use device-based certificates (tied to the device serial number) rather than user-based certificates, so shared tablets authenticate automatically regardless of which staff member is using them. Phase 2 — Parallel Deployment (Weeks 3–4): Broadcast a new, hidden SSID configured for 802.1X EAP-TLS. Push the new WiFi profile via MDM to all enrolled devices. Monitor the NAC dashboard for successful authentications. Phase 3 — Cutover (Week 5): Once 95%+ of devices are connected to the new SSID, decommission the legacy WPA2-PSK network. Revoke the old PSK from all documentation and access points.

A national retail chain is deploying 3,000 new Point of Sale terminals across 150 stores. The security team mandates strict PCI DSS network segmentation and zero-trust access. The deployment timeline is 8 weeks. How does SCEP and NAC facilitate this at scale without requiring IT staff at each store?

Pre-Deployment: The POS vendor pre-enrolls all 3,000 devices in the retailer's MDM using the vendor's zero-touch enrollment programme. The MDM is configured with a SCEP profile that will fire automatically upon first boot. Deployment: When a POS terminal is powered on at the store, it connects to a temporary onboarding SSID (internet-only, no corporate access). The MDM profile is pushed, the SCEP payload fires, and the device requests and receives its X.509 certificate from the CA. The MDM then pushes the corporate WiFi profile. Network Access: When the POS connects to the store's switch port, the switch initiates 802.1X. The NAC validates the certificate, queries the MDM to confirm the POS is compliant (encryption enabled, MDM agent active, no jailbreak detected), and dynamically assigns the switch port to the PCI-DSS VLAN. The POS is now operational. Zero IT staff were required at the store.

Practice Questions

Q1. Your organisation is migrating from WPA2-Enterprise using PEAP-MSCHAPv2 to EAP-TLS. During the pilot, Windows laptops and iPhones connect successfully, but 200 warehouse barcode scanners fail to authenticate. The scanners support 802.1X but cannot process the SCEP payload from the MDM — they run a proprietary embedded OS with no MDM agent support. What is the most secure architectural solution that maintains network segmentation without requiring replacement of the scanners?

Hint: Consider alternative certificate delivery mechanisms that do not require an MDM agent, and what network segmentation controls should apply to devices that cannot participate in full posture assessment.

View model answer

Since the scanners support 802.1X but not SCEP or MDM enrollment, the most secure approach is to manually provision device certificates using a dedicated certificate template with a restricted key usage profile. The certificates are installed once during a maintenance window. The NAC is configured to accept these certificates but assign the scanners to a dedicated warehouse operations VLAN with strict ACLs — not the full corporate VLAN — because posture assessment is not possible. Alternatively, if manual certificate provisioning is operationally unscalable, configure MAB as a fallback specifically for the MAC OUIs of the scanner hardware, with the NAC assigning them to the same restricted VLAN. Document this as a known exception in your risk register and schedule scanner replacement in the next hardware refresh cycle.

Q2. A network security manager notices that when an employee reports a laptop stolen, the MDM sends a remote wipe command, but the device remains connected to the corporate WiFi for up to 12 hours — the current RADIUS session timeout. During this window, the device could be used to exfiltrate data. How should the architecture be modified to terminate network access immediately upon a device being reported stolen?

Hint: The NAC needs to be informed of the status change instantly rather than waiting for the next authentication cycle. Consider both the session termination mechanism and the re-authentication prevention mechanism.

View model answer

Implement two complementary controls. First, configure the MDM to send a webhook to the NAC immediately upon a device being marked as lost or stolen. The NAC then sends a RADIUS Change of Authorization (CoA) Disconnect-Request message to the specific access point or switch port, terminating the active session immediately. Second, revoke the device's certificate in the CA and ensure the NAC is configured for real-time OCSP checking rather than CRL-based revocation. This means that even if the device reconnects before the CoA is processed, the EAP-TLS authentication will fail at the OCSP check. Both controls together reduce the exposure window from 12 hours to under 60 seconds.

Q3. During a security audit of a large conference centre's network, it is discovered that the SCEP server is exposed to the public internet using a static challenge password to allow remote device enrollment. The auditor flags this as a critical vulnerability. How should the SCEP enrollment process be re-architected to maintain remote enrollment capability while eliminating the static password risk?

Hint: The SCEP server needs a way to verify that the device requesting a certificate is actually authorised by the MDM, without relying on a shared secret that could be extracted from a device or intercepted.

View model answer

Replace the static challenge password with dynamic, per-device one-time challenge passwords generated by the MDM. The workflow becomes: (1) The MDM generates a unique, time-limited challenge password for each device during enrollment. (2) The MDM includes this challenge in the SCEP payload pushed to the device. (3) The device includes the challenge in its CSR. (4) The SCEP server validates the challenge against the MDM via API before forwarding the CSR to the CA. (5) The challenge is invalidated immediately after use. This ensures that only MDM-managed devices can successfully obtain a certificate, and that even if the SCEP URL is discovered, an attacker cannot generate valid certificates without a valid one-time challenge. Additionally, restrict the SCEP server to HTTPS only and implement IP allowlisting for the MDM's egress IPs where possible.