Optimisation du WiFi hôtelier pour les voyageurs d'affaires

Ce guide propose des stratégies concrètes et neutres vis-à-vis des fournisseurs pour les responsables informatiques de l'hôtellerie afin d'optimiser le WiFi des hôtels pour les voyageurs d'affaires, en combinant le blocage des publicités au niveau DNS avec des politiques de Qualité de Service (QoS) de bout en bout. Il couvre l'architecture technique, la segmentation VLAN, la conformité de la sécurité et des études de cas réelles démontrant comment l'élimination du bruit de fond peut récupérer jusqu'à 35 % de la bande passante gaspillée. Les directeurs des opérations des sites et les architectes réseau y trouveront des étapes de mise en œuvre concrètes, des cadres de décision et des repères de ROI mesurables pour justifier et exécuter le déploiement ce trimestre.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique

- Couche 1 : Blocage des publicités et des traqueurs basé sur DNS

- Couche 2 : Inspection Profonde des Paquets et Marquage QoS

- Couche 3 : QoS sans fil via WMM

- Segmentation VLAN et Architecture de Sécurité

- Guide d'implémentation

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

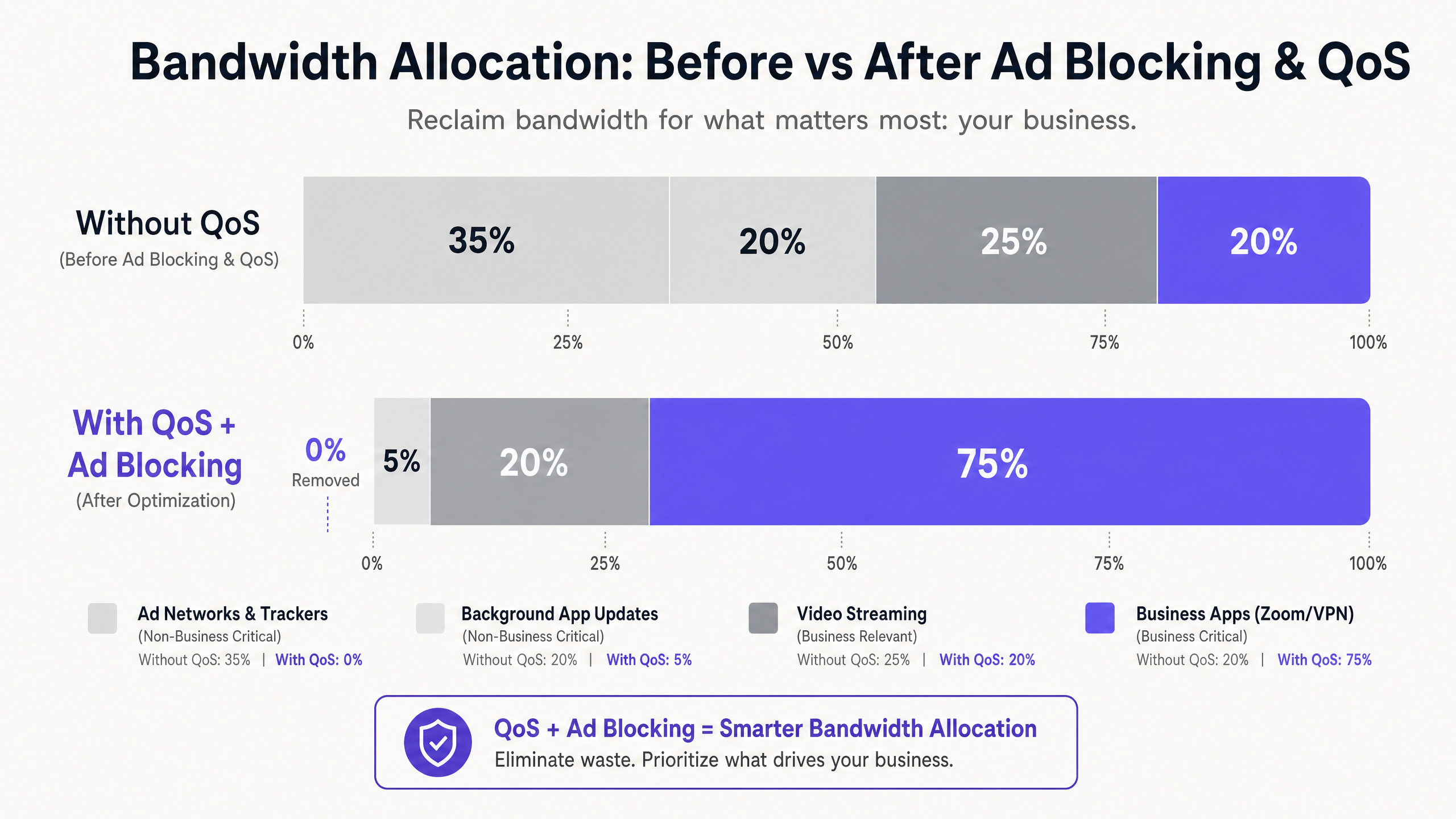

Pour les responsables informatiques et les directeurs des opérations des sites du secteur de l' Hôtellerie , fournir un WiFi fiable n'est plus un facteur de différenciation — c'est une exigence opérationnelle de base. Les voyageurs d'affaires exigent une connectivité haute performance pour les VPN d'entreprise, la vidéoconférence et les applications hébergées dans le cloud. Pourtant, la majorité des réseaux hôteliers perdent silencieusement de la capacité à cause d'un trafic de fond invisible : traqueurs publicitaires, balises de télémétrie et mises à jour automatiques d'applications qui peuvent consommer jusqu'à 35 % de la bande passante totale disponible avant même qu'une seule application métier ne soit initialisée.

Ce guide détaille une architecture éprouvée et neutre vis-à-vis des fournisseurs pour récupérer cette capacité gaspillée. En déployant le blocage des publicités au niveau DNS à la passerelle réseau et en appliquant des politiques de Qualité de Service (QoS) de bout en bout, cartographiées via l'Inspection Profonde des Paquets (DPI), les architectes réseau peuvent garantir que les applications sensibles à la latence — Zoom, Microsoft Teams, IPsec VPNs et tunnels SSL — reçoivent un débit prioritaire garanti. L'approche est implémentable sur l'infrastructure existante dans la plupart des cas, offrant un ROI mesurable grâce aux mises à niveau de liens ISP différées et à l'amélioration des scores de satisfaction des clients d'entreprise.

Approfondissement Technique

Le défi principal dans les environnements WiFi hôteliers modernes est la prolifération du trafic de fond non sollicité. Lorsqu'un appareil moderne — un ordinateur portable professionnel, un smartphone, une tablette — se connecte à un réseau, il initie immédiatement des dizaines de connexions en arrière-plan. Celles-ci incluent l'interrogation des SDK publicitaires des applications installées, la télémétrie du système d'exploitation, les services de synchronisation cloud et les vérifications de mises à jour automatiques. Sur un réseau plat et non géré avec 200 clients simultanés, ce bavardage de fond n'est pas seulement gênant ; c'est un problème structurel de bande passante.

Les recherches sur les profils de trafic réseau des clients d'entreprise montrent constamment que les réseaux publicitaires et les traqueurs tiers représentent entre 25 % et 40 % du volume de requêtes DNS sur les réseaux hôteliers non gérés. Chaque requête résolue peut initier un transfert de données, et bien que les charges utiles individuelles soient faibles, l'effet agrégé sur des centaines de connexions simultanées est significatif. C'est cette bande passante qui devrait servir à l'appel de conseil d'administration Zoom d'un DAF ou à la session VPN d'un consultant vers son centre de données d'entreprise.

Couche 1 : Blocage des publicités et des traqueurs basé sur DNS

Le point d'intervention le plus efficace est la résolution DNS. En acheminant toutes les requêtes DNS des clients via un résolveur de filtrage — qu'il s'agisse d'une appliance sur site ou d'un service de sécurité DNS basé sur le cloud — le réseau peut silencieusement abandonner les requêtes vers les serveurs publicitaires connus, les domaines de traqueurs et les points de terminaison de télémétrie avant que toute donnée de charge utile ne traverse le lien WAN. Le gain d'efficacité ici est structurel : une requête DNS bloquée consomme des ressources négligeables par rapport à la connexion HTTP/S complète qu'elle aurait autrement initiée.

Pour les déploiements hôteliers en production, les services de filtrage DNS gérés offrent des listes de blocage régulièrement mises à jour avec des SLA d'entreprise, ce qui est préférable aux solutions open-source auto-gérées dans les environnements où la disponibilité est critique. L'exigence de configuration clé est de s'assurer que le jardin clos — l'ensemble des domaines accessibles avant l'authentification du captive portal — est explicitement mis sur liste blanche et non soumis à la politique de filtrage générale. Ne pas le faire est la cause la plus fréquente de plaintes des clients après le déploiement.

Couche 2 : Inspection Profonde des Paquets et Marquage QoS

Une fois le bruit de fond réduit au niveau DNS, le trafic restant doit être géré activement par priorité. L'Inspection Profonde des Paquets (DPI) au niveau du pare-feu de périphérie ou de l'appliance de Gestion Unifiée des Menaces (UTM) identifie les protocoles d'application spécifiques. Les moteurs DPI modernes peuvent classer de manière fiable les sessions Zoom, Microsoft Teams, Cisco Webex, le trafic vocal RTP/SIP, IPsec et SSL VPN par leurs signatures de paquets et leurs modèles de ports, même lorsque les ports standard ne sont pas utilisés.

Le trafic métier critique identifié est marqué avec des valeurs Differentiated Services Code Point (DSCP) dans l'en-tête IP. Le champ DSCP offre 64 comportements possibles par saut, mais en pratique, la plupart des déploiements hôteliers utilisent un modèle simplifié à trois niveaux : Expedited Forwarding (EF, DSCP 46) pour la voix et la vidéoconférence ; Assured Forwarding Class 4 (AF41, DSCP 34) pour les données VPN et d'applications métier ; et Best Effort (BE, DSCP 0) pour la navigation web générale et le streaming.

Couche 3 : QoS sans fil via WMM

La configuration QoS filaire n'est efficace que si les points d'accès sans fil mappent correctement les balises DSCP aux catégories d'accès Wi-Fi Multimedia (WMM) appropriées. WMM définit quatre catégories d'accès : Voice (AC_VO), Video (AC_VI), Best Effort (AC_BE) et Background (AC_BK). Le mappage de DSCP à WMM doit être explicitement configuré sur l'AP, car le comportement par défaut varie selon les fournisseurs. Vérifiez cette configuration dans votre console de gestion AP ; c'est une lacune courante qui rend une politique QoS par ailleurs bien conçue inefficace au dernier saut.

Segmentation VLAN et Architecture de Sécurité

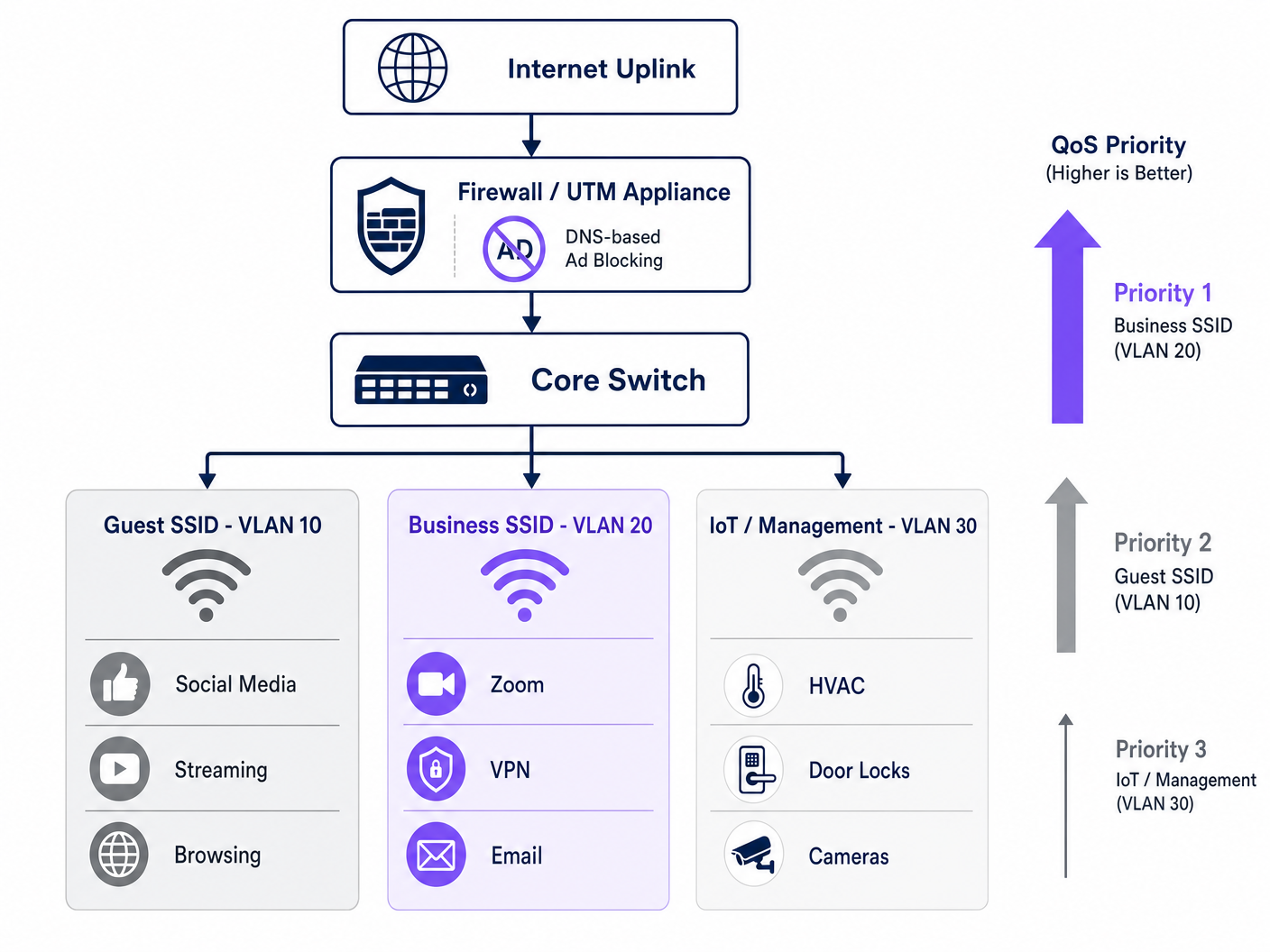

Un réseau hôtelier correctement optimisé fonctionne sur au minimum trois segments logiques. Le Guest SSID (VLAN 10) dessert les voyageurs de loisirs et les participants aux conférences avec un accès internet standard, soumis au filtrage DNS et à la limitation de débit. Le Business SSID (VLAN 20) bénéficie de la priorité QoS la plus élevée et est authentifié via WPA3-Enterprise avec IEEE 802.1X, s'intégrant à un serveur RADIUS pour les identifiants par utilisateur. Le IoT et Gestion VLe LAN (VLAN 30) isole les appareils de chambre intelligente, les capteurs CVC, les serrures de porte électroniques et les caméras IP de tout le trafic des invités.

Cette segmentation n'est pas seulement une optimisation des performances — c'est une exigence de conformité. Selon la norme PCI DSS, tout segment de réseau qui touche des données de carte de paiement doit être isolé des réseaux à usage général avec des règles de pare-feu et des contrôles d'accès documentés. Selon le GDPR, les données personnelles collectées via l'authentification Guest WiFi doivent être traitées avec des garanties techniques appropriées, et la segmentation du réseau est un contrôle fondamental qui démontre la diligence raisonnable. Le maintien d'une piste d'audit complète pour la sécurité informatique en 2026 sur tous les VLAN est essentiel pour démontrer la conformité lors des évaluations.

Guide d'implémentation

Le déploiement de cette architecture nécessite une approche structurée pour éviter de perturber les services en direct des invités. La séquence suivante est recommandée pour un déploiement par phases.

Phase 1 — Profilage du trafic (Semaine 1). Avant d'apporter des modifications, déployez un outil d'analyse du trafic sur un port SPAN de votre commutateur central pour capturer une base de référence de 72 heures. Identifiez les 20 principaux domaines et catégories d'applications consommant de la bande passante. Ces données justifient l'investissement et fournissent une base pour mesurer l'amélioration après le déploiement. De nombreux opérateurs exploitent les capacités de WiFi Analytics pour comprendre les types d'appareils, les schémas de présence et l'utilisation des applications sur leur parc.

Phase 2 — Filtrage DNS pilote (Semaine 2). Implémentez le filtrage DNS sur un seul VLAN isolé — idéalement un segment de personnel ou de back-office — en utilisant une liste de blocage conservatrice. Surveillez les faux positifs pendant 48 heures avant d'étendre aux segments invités. Documentez tous les domaines ajoutés à la liste blanche du jardin clos.

Phase 3 — Déploiement de la politique QoS (Semaine 3). Configurez les règles DPI et le marquage DSCP sur le pare-feu de périphérie. Vérifiez que les balises DSCP sont conservées à chaque saut de commutateur en capturant les paquets au niveau de la couche de distribution. Activez WMM sur tous les points d'accès et confirmez que le mappage DSCP-vers-WMM est correctement appliqué. Pour des conseils sur la planification des fréquences et la gestion des canaux pendant cette phase, consultez Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

Phase 4 — Restructuration des VLAN (Semaine 4). Migrez les appareils IoT vers un VLAN de gestion dédié. Introduisez le Business SSID avec l'authentification WPA3-Enterprise. Communiquez le nouveau SSID aux comptes d'entreprise et aux organisateurs de conférences.

Phase 5 — Surveillance et optimisation (Continue). Établissez des KPI : score moyen de qualité des appels Zoom, taux de réussite des connexions VPN, utilisation du débit aux heures de pointe et taux de satisfaction du WiFi invité. Examinez et mettez à jour les listes de blocage DNS mensuellement.

Bonnes pratiques

Les recommandations suivantes, indépendantes des fournisseurs, reflètent les normes industrielles actuelles et sont applicables sur les principales plateformes matérielles, y compris Cisco Meraki, Ubiquiti UniFi, Aruba Networks et Ruckus.

| Pratique | Standard / Référence | Priorité |

|---|---|---|

| WPA3-Enterprise sur Business SSID | IEEE 802.11i / WPA3 | Critique |

| Authentification RADIUS 802.1X | IEEE 802.1X | Critique |

| Préservation DSCP de bout en bout | RFC 2474 | Élevée |

| WMM activé sur tous les AP | Wi-Fi Alliance WMM | Élevée |

| Airtime Fairness activé | Spécifique au fournisseur | Moyenne |

| Filtrage DNS avec listes de blocage gérées | NIST SP 800-81 | Élevée |

| Segmentation VLAN (Invité/Entreprise/IoT) | IEEE 802.1Q | Critique |

| Isolation réseau PCI DSS | PCI DSS v4.0 Req. 1 | Critique (si applicable) |

Pour les établissements exploitant des environnements de Retail en parallèle avec des espaces d'accueil — tels que les boutiques de hall d'hôtel ou les commerces intégrés aux conférences — les mêmes principes de VLAN et de QoS s'appliquent, avec l'ajout du trafic POS recevant sa propre file d'attente à haute priorité. Les principes abordés dans Office Wi Fi: Optimize Your Modern Office Wi-Fi Network sont directement transférables aux déploiements de centres d'affaires et de salles de conférence d'hôtel.

Dépannage et atténuation des risques

Les modes de défaillance les plus courants dans les déploiements d'optimisation WiFi hôteliers se répartissent en trois catégories.

Captive Portal Breakage. Symptôme : les invités ne peuvent pas atteindre la page de connexion après l'activation du filtrage DNS. Cause profonde : la politique de filtrage bloque les domaines requis pour la redirection du Captive Portal ou le jardin clos. Atténuation : auditez tous les domaines requis pour le flux d'authentification et ajoutez-les à la liste blanche de pré-authentification avant d'activer le filtre général. Si vous diagnostiquez des problèmes de congestion plus larges, le guide Why is Our Guest WiFi So Slow? Diagnosing Network Congestion fournit un cadre de diagnostic structuré. Pour les opérateurs hispanophones, la ressource équivalente est disponible à l'adresse ¿Por qué nuestro WiFi para invitados es tan lento? Diagnóstico de la congestión de la red .

DSCP Tag Stripping. Symptôme : la QoS est configurée sur le pare-feu et les AP, mais les performances des applications métier ne s'améliorent pas sous charge. Cause profonde : un commutateur intermédiaire supprime ou remarque les balises DSCP. Atténuation : capturez les paquets à plusieurs points du chemin réseau à l'aide de Wireshark ou équivalent. Vérifiez que la politique de confiance QoS de chaque commutateur est configurée pour faire confiance au DSCP des appareils en amont.

Instabilité des appareils IoT après Airtime Fairness. Symptôme : les appareils de chambre intelligente (thermostats, serrures de porte) se déconnectent par intermittence après l'activation de l'équité du temps d'antenne (airtime fairness). Cause profonde : les appareils IoT 802.11b/g hérités transmettent lentement et reçoivent un temps d'antenne insuffisant sous une politique d'équité. Atténuation : déplacez les appareils IoT vers un SSID 2,4 GHz dédié sur le VLAN 30 avec l'équité du temps d'antenne désactivée. Appliquez l'équité du temps d'antenne uniquement aux SSID invités et professionnels de 5 GHz.

ROI et impact commercial

Le cas financier de cet investissement est simple. En récupérant 20 à 35 % de la bande passante gaspillée grâce au seul filtrage DNS, la plupart des établissements hôteliers peuvent reporter une mise à niveau de leur liaison FAI de 12 à 18 mois. Au prix typique du haut débit d'entreprise pour un circuit fibre dédié de 1 Gbit/s, cela représente un report de capital de 15 000 £ à 40 000 £ selon le marché et les termes du contrat.

Au-delà des économies d'infrastructure, l'impact sur la satisfaction des clients d'entreprise est mesurable. Les hôtels qui peuvent commercialiser de manière crédible un WiFi fiable et de qualité professionnelle exigent une prime sur le segment des voyages d'affaires. Une amélioration constante des scores de satisfaction WiFi — généralement mesurée via des enquêtes après séjour — est directement corrélée aux taux de réservation répétés des comptes d'entreprise, qui représentent le segment à plus forte marge pour la plupart des hôtels à service complet.

Pour les établissements Healthcare et Transport proposant un WiFi aux clients ou aux patients, les avantages en matière de conformité sont tout aussi importants. Démontrer une approche documentée et vérifiable de la sécurité du réseau et du traitement des données réduit les risques réglementaires et simplifie les évaluations de conformité.

Définitions clés

DNS Filtering

The process of blocking access to specified domains at the DNS resolution stage, preventing devices from establishing connections to those destinations.

Deployed at the gateway to prevent guest devices from reaching ad networks and tracker domains, reclaiming bandwidth before any payload data is transmitted.

Quality of Service (QoS)

A set of network mechanisms that prioritise certain types of traffic over others to guarantee performance for latency-sensitive applications.

Essential for ensuring that Zoom, VoIP, and VPN traffic receive guaranteed throughput and low latency on a congested hotel network shared by hundreds of users.

Deep Packet Inspection (DPI)

An advanced form of packet filtering that examines the data content of a packet beyond its header to identify the specific application or protocol.

Used by edge firewalls to accurately classify application traffic (e.g., distinguishing a Zoom call from generic HTTPS traffic) so it can be tagged for QoS prioritisation.

DSCP (Differentiated Services Code Point)

A 6-bit field in the IP packet header used to classify and mark packets for per-hop QoS treatment across network devices.

The industry-standard mechanism for tagging packets so that switches, routers, and access points know which traffic is business-critical and should be processed first.

WMM (Wi-Fi Multimedia)

A Wi-Fi Alliance certification that implements QoS on wireless networks by defining four access categories: Voice, Video, Best Effort, and Background.

The wireless equivalent of wired QoS. Must be enabled on all access points and correctly mapped to DSCP values to ensure that wired QoS policies are honoured at the last hop.

Airtime Fairness

A wireless scheduling feature that allocates equal transmission time to all connected clients, rather than equal packet counts, preventing slow legacy devices from monopolising channel capacity.

Critical in hotel environments where a mix of modern business laptops and older devices share the same AP. Prevents a single slow device from degrading the experience for all others.

VLAN (Virtual Local Area Network)

A logical network segment created on a physical switch infrastructure using IEEE 802.1Q tagging to isolate traffic between groups of devices.

Used to separate guest, business, and IoT traffic on the same physical infrastructure. A mandatory control for PCI DSS compliance and a best practice for network security and performance management.

Captive Portal

A web-based authentication gateway that intercepts a new device's HTTP traffic and redirects it to a login or registration page before granting full network access.

The primary touchpoint for guest WiFi authentication and first-party data collection. Must be carefully managed to ensure DNS filtering policies do not block the authentication flow.

Walled Garden

A set of domains and IP addresses that a device can access before completing captive portal authentication, typically including the portal itself and any required third-party authentication services.

Must be explicitly configured when deploying DNS filtering to ensure the authentication flow is not disrupted by the general blocking policy.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that provides an authentication mechanism for devices wishing to connect to a network.

The authentication framework underpinning WPA3-Enterprise deployments. Integrates with a RADIUS server to provide per-user credentials and is the recommended standard for business-grade hotel SSIDs.

Exemples concrets

A 400-room city-centre hotel is hosting a major technology conference with 600 registered delegates. The venue has a 1Gbps symmetric fibre uplink. During the first morning of the conference, the network operations team receives a flood of complaints: Zoom calls are dropping, VPN connections are timing out, and the conference app is failing to load. A traffic capture shows the 1Gbps link is at 94% utilisation. How should the IT team respond, both immediately and structurally?

Immediate response (within 30 minutes): Deploy an emergency DNS sinkhole for the top 50 ad network and telemetry domains identified in the traffic capture. This alone should shed 25–35% of current load. Simultaneously, configure emergency QoS rules on the edge firewall to hard-prioritise traffic on UDP ports 8801-8802 (Zoom) and TCP 443 with Zoom's IP ranges, and to rate-limit traffic to known streaming CDN IP ranges to 10Mbps aggregate.

Structural response (post-event): Segment the network into dedicated conference delegate and speaker VLANs. Deploy a managed DNS filtering service with a maintained blocklist. Implement DPI-based QoS with DSCP tagging for all future events. Negotiate a burst capacity agreement with the ISP for high-density event periods. Consider a dedicated 10Gbps event uplink for conferences exceeding 300 delegates.

A 120-room boutique hotel group with properties across three cities wants to standardise their WiFi infrastructure. Each property has a mix of leisure and business guests. The IT director wants to ensure that business guests get a premium experience without investing in new hardware at each site. The existing infrastructure is a mix of Ubiquiti UniFi APs and Cisco Meraki firewalls. What architecture should be recommended?

Recommend a centralised cloud-managed architecture leveraging the existing Meraki firewalls for DNS filtering (via Meraki's built-in content filtering and Umbrella integration) and DPI-based QoS. Configure two SSIDs per property: a standard Guest SSID (WPA3-Personal with captive portal) and a Business SSID (WPA3-Enterprise with 802.1X). Map the Business SSID to a dedicated VLAN with the highest QoS priority tier. On the UniFi APs, enable WMM and configure the DSCP-to-WMM mapping to match the Meraki firewall's tagging policy. Deploy a centralised RADIUS server (or use a cloud RADIUS service) for 802.1X authentication across all three properties. Provide corporate account guests with Business SSID credentials at check-in.

Questions d'entraînement

Q1. You have just enabled DNS filtering on your hotel's guest VLAN. Within 10 minutes, the front desk receives calls from guests saying they cannot connect to WiFi — they are not seeing the login page and are getting a 'No Internet Connection' error. What is the most likely cause and how do you resolve it?

Conseil : Consider the sequence of events when a new device joins an open network and attempts to reach the captive portal.

Voir la réponse type

The DNS filtering policy is blocking one or more domains required for the captive portal redirect or the walled garden. When a device joins the network, it sends an HTTP probe request to detect the captive portal. If the DNS resolver cannot resolve the redirect domain (because it is on the blocklist or the filter is too aggressive), the device never sees the login page. Resolution: immediately identify the captive portal's redirect domain, authentication server domain, and any social login provider domains (e.g., accounts.google.com for Google login), and add them to the walled garden whitelist. The walled garden must bypass the DNS filter entirely for unauthenticated devices.

Q2. A network architect has configured DPI on the edge firewall to tag Zoom traffic with DSCP EF (46) and has verified the configuration is correct. However, during peak conference hours, business guests still report jitter and dropped calls. A packet capture at the AP shows Zoom traffic arriving with DSCP 0 (Best Effort). What is the most likely cause?

Conseil : Remember that QoS is an end-to-end requirement and that each device in the path must be configured to trust and forward priority markings.

Voir la réponse type

A switch between the firewall and the access point is stripping or remarking the DSCP tags to 0 (Best Effort). This is a common issue when switches are configured with a default 'untrusted' QoS policy that resets all incoming DSCP values. Resolution: identify the switch(es) in the path between the firewall and the APs, and configure their QoS trust policy to 'trust DSCP' on the uplink ports. Additionally, verify that the access points are configured to map DSCP EF to WMM AC_VO (Voice) and not defaulting to AC_BE.

Q3. You are advising a 250-room hotel that wants to implement Airtime Fairness to improve WiFi performance for business guests. The hotel also has 80 smart room devices (thermostats, motorised blinds) that use 802.11b/g and are currently on the same SSID as guests. What is the risk of enabling Airtime Fairness in this configuration, and what is the recommended approach?

Conseil : Consider how Airtime Fairness allocates resources and how the transmission rate of legacy 802.11b devices compares to modern 802.11ac/Wi-Fi 6 devices.

Voir la réponse type

Airtime Fairness allocates equal transmission time to all clients, regardless of their data rate. A legacy 802.11b device transmitting at 1–11 Mbps receives the same time slice as a modern Wi-Fi 6 device transmitting at 600+ Mbps. In practice, the legacy device transmits far less data in its time slice, which is acceptable for the device itself, but the problem is that the access point must wait for the slow device to finish its transmission before serving the next client. This can cause the smart room devices to miss their polling windows, leading to intermittent disconnections. The recommended approach is to migrate all IoT devices to a dedicated 2.4GHz SSID on VLAN 30 (IoT/Management) with Airtime Fairness disabled, and enable Airtime Fairness only on the 5GHz guest and business SSIDs where all clients are modern devices.

Q4. A hotel group's CTO asks you to justify the cost of deploying a managed DNS filtering service (£8,000/year) versus continuing with the current unmanaged network. The hotel has a 1Gbps fibre uplink costing £24,000/year. How would you structure the ROI argument?

Conseil : Consider both direct infrastructure savings and indirect revenue impact.

Voir la réponse type

Structure the ROI argument in two parts. Direct savings: if DNS filtering reclaims 30% of wasted bandwidth, the effective throughput of the existing 1Gbps link increases to the equivalent of approximately 1.3Gbps. This defers the need for a 10Gbps upgrade (typically £45,000–£80,000 capital cost plus increased annual line rental) by at least 18–24 months. The £8,000/year filtering service cost is recovered within the first year through deferred capital expenditure alone. Indirect revenue impact: improved WiFi satisfaction scores in the corporate segment — typically a 15–25% improvement based on comparable deployments — directly influence repeat booking rates from corporate accounts. For a 250-room hotel with 40% corporate occupancy at an average rate of £180/night, even a 2% improvement in corporate repeat bookings represents approximately £65,000 in additional annual revenue. The combined ROI case is compelling and quantifiable within a single financial year.