Qu'est-ce que l'EAP-TLS ? L'authentification WiFi basée sur les certificats expliquée

Ce guide fournit une référence technique complète sur EAP-TLS (Extensible Authentication Protocol with Transport Layer Security), la méthode d'authentification 802.1X la plus sécurisée disponible pour le WiFi d'entreprise. Il couvre l'infrastructure de certificats X.509 requise, l'établissement de liaison d'authentification mutuelle et les modèles de déploiement pratiques pour les environnements de l'hôtellerie, du commerce de détail, de la santé et du secteur public. Les responsables informatiques, les architectes réseau et les CTO y trouveront des conseils exploitables sur la conception PKI, le provisionnement de certificats intégré à MDM, la configuration RADIUS et l'alignement de la conformité avec PCI DSS et GDPR.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée Technique Approfondie

- Ce que fait réellement EAP-TLS

- Certificats X.509 et Architecture PKI

- EAP-TLS vs. Autres Méthodes 802.1X

- WPA2 Enterprise et WPA3 Enterprise

- Guide d'implémentation

- Phase 1 : Conception et déploiement de l'infrastructure à clés publiques (PKI)

- Phase 2 : Configuration du serveur RADIUS

- Phase 3 : Distribution des certificats via MDM/SCEP

- Phase 4 : Configuration du point d'accès et du SSID

- Phase 5 : Configuration du supplicant client

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- Atténuation des risques pour les déploiements à grande échelle

- ROI et impact commercial

- Quantification de l'investissement en sécurité

- Gains d'efficacité opérationnelle

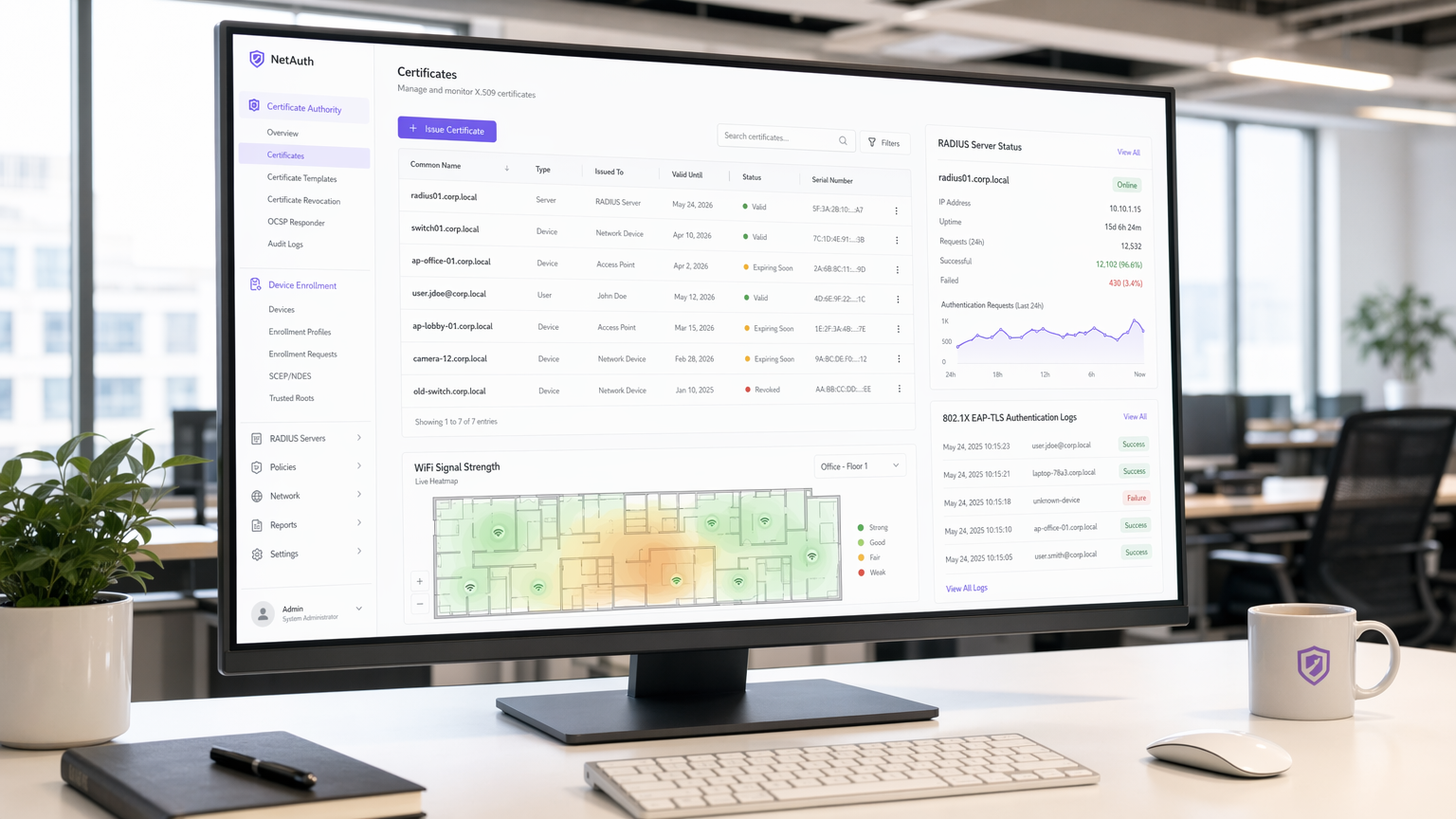

- Le rôle de Purple dans le WiFi d'entreprise sécurisé

Résumé Exécutif

EAP-TLS (Extensible Authentication Protocol – Transport Layer Security) est la méthode d'authentification IEEE 802.1X qui élimine entièrement les identifiants partagés de votre chaîne d'authentification sans fil. Là où PEAP et EAP-TTLS reposent sur des noms d'utilisateur et des mots de passe transmis via un tunnel chiffré, EAP-TLS exige que le périphérique client et le serveur RADIUS présentent des certificats X.509 valides émis par une autorité de certification (CA) de confiance. Ce modèle d'authentification mutuelle signifie qu'un mot de passe volé est sans importance — sans un certificat valide et non révoqué, un périphérique ne peut pas rejoindre le réseau.

Pour les opérateurs de sites gérant le WiFi Invité dans les hôtels, les commerces de détail ou les centres de conférence, et pour les équipes informatiques responsables des réseaux de personnel et d'appareils IoT, EAP-TLS représente le summum actuel de la sécurité de l'authentification sans fil. Il est obligatoire ou fortement recommandé par PCI DSS 4.0 pour les environnements de données de titulaires de carte, par HIPAA pour les réseaux sans fil de santé, et est la méthode requise pour les déploiements WPA3 Enterprise 192-bit (Suite B).

Le coût de déploiement est réel — la gestion du cycle de vie des certificats, l'infrastructure PKI et l'intégration MDM ne sont pas triviales — mais le retour sur investissement en matière de sécurité est substantiel. Ce guide présente l'architecture, l'établissement de liaison, les modèles de déploiement et les pratiques opérationnelles qui déterminent le succès ou l'échec d'un déploiement EAP-TLS.

Plongée Technique Approfondie

Ce que fait réellement EAP-TLS

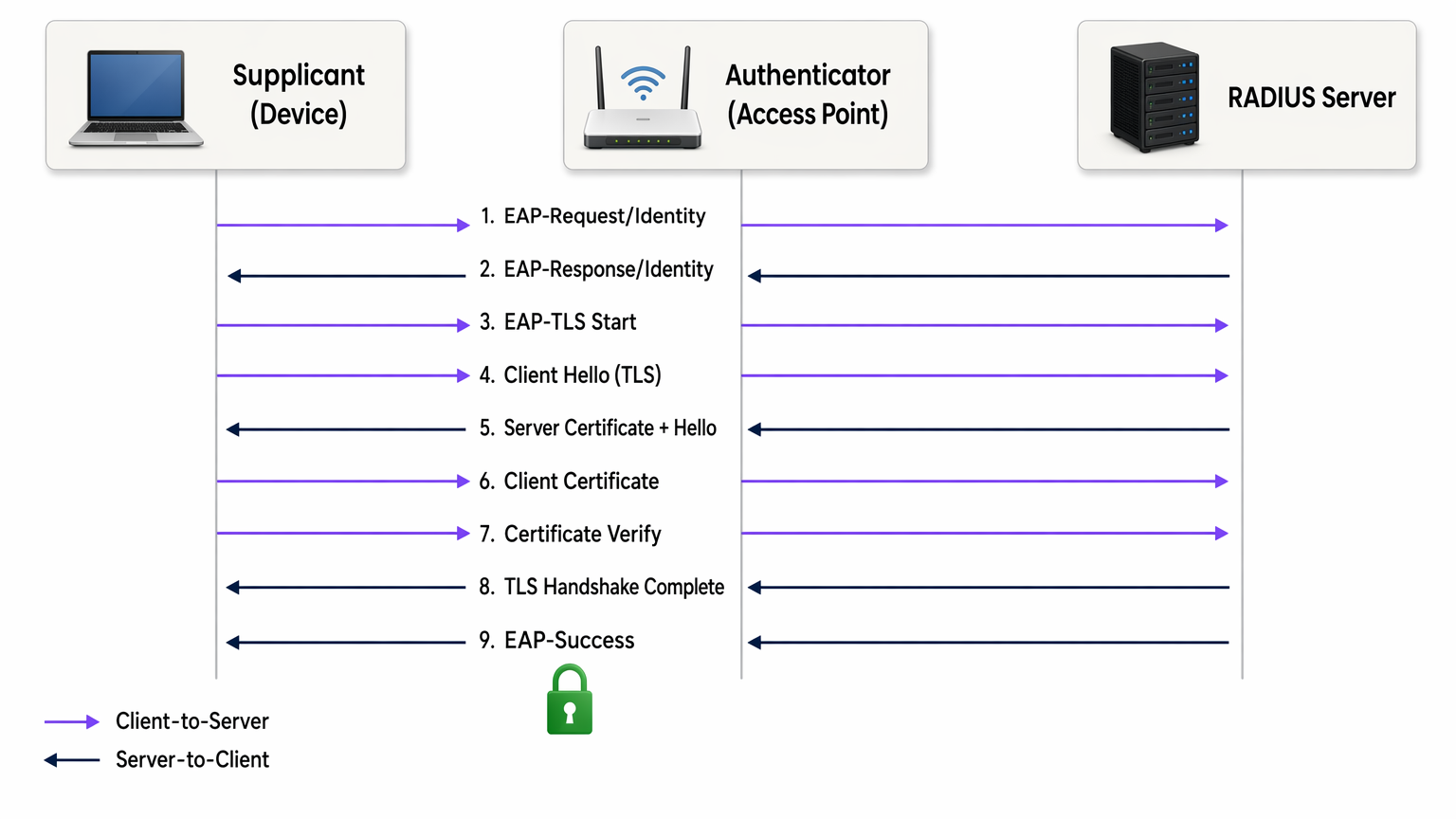

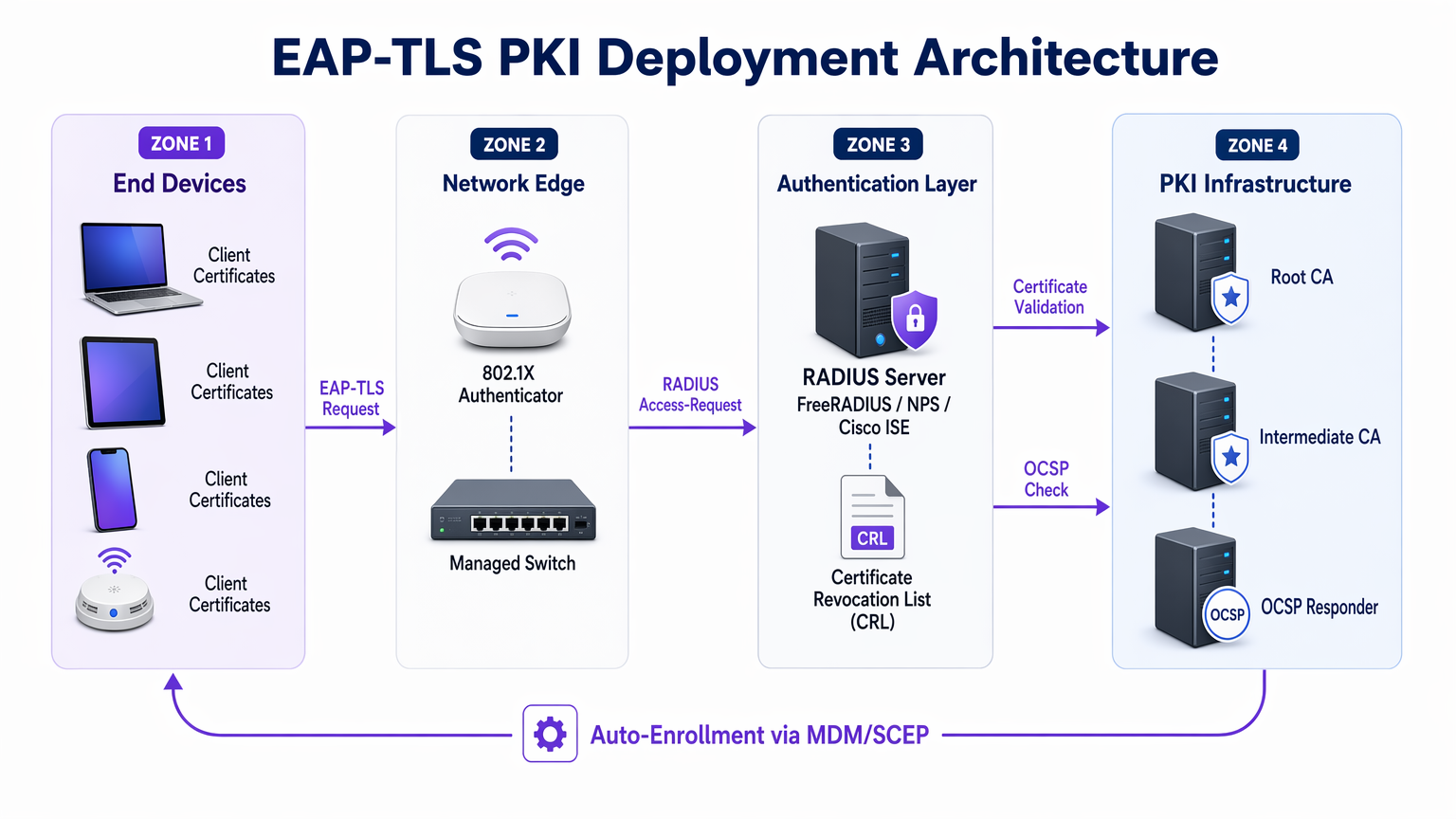

EAP-TLS fonctionne dans le cadre de contrôle d'accès basé sur les ports 802.1X. Les trois acteurs de chaque échange d'authentification sont le demandeur (le périphérique client), l'authentificateur (le point d'accès sans fil ou le commutateur géré) et le serveur d'authentification (généralement un serveur RADIUS tel que FreeRADIUS, Microsoft NPS ou Cisco ISE). Le point d'accès ne prend pas lui-même les décisions d'authentification — il agit comme un relais transparent, encapsulant les messages EAP dans des paquets RADIUS et les transmettant au serveur d'authentification.

Pour une compréhension plus approfondie de la façon dont RADIUS sous-tend cette architecture, consultez Qu'est-ce que RADIUS ? Comment les serveurs RADIUS sécurisent les réseaux WiFi .

L'établissement de liaison EAP-TLS se déroule comme suit :

- Le point d'accès envoie une EAP-Request/Identity au périphérique de connexion.

- Le périphérique répond avec son identité (généralement une identité externe anonyme pour protéger le nom d'utilisateur de l'écoute clandestine).

- Le serveur RADIUS initie l'établissement de liaison TLS avec un message EAP-TLS/Start.

- Le client envoie un ClientHello, annonçant ses suites de chiffrement TLS prises en charge.

- Le serveur RADIUS répond avec ServerHello, son certificat de serveur X.509 et une demande de certificat.

- Le client valide le certificat du serveur par rapport à son magasin de CA racine de confiance. Si la validation échoue, l'établissement de liaison est interrompu — protégeant contre les points d'accès non autorisés.

- Le client présente son propre certificat client X.509.

- Le serveur RADIUS valide le certificat client : il vérifie la chaîne de signature jusqu'à la CA racine de confiance, vérifie que le certificat n'a pas expiré et consulte la liste de révocation de certificats (CRL) ou interroge le répondeur OCSP pour confirmer que le certificat n'a pas été révoqué.

- Les deux parties dérivent des clés de session du secret maître TLS. Le serveur RADIUS envoie un EAP-Success et le point d'accès ouvre le port contrôlé.

L'échange complet a lieu avant que le périphérique ne se voie accorder un accès réseau. Aucun mot de passe n'est transmis à aucun moment. Les clés de session dérivées sont uniques par session, offrant une confidentialité persistante parfaite lors de l'utilisation de suites de chiffrement ECDHE — ce qui signifie que le trafic historique ne peut pas être déchiffré même si un certificat est compromis ultérieurement.

Certificats X.509 et Architecture PKI

La sécurité d'EAP-TLS dépend entièrement de l'intégrité de l'infrastructure PKI sous-jacente. Une PKI d'entreprise typique pour EAP-TLS se compose de trois niveaux :

| Tier | Component | Role |

|---|---|---|

| CA Racine | Autorité de certification racine hors ligne | Signe les certificats de CA intermédiaires ; maintenue isolée |

| CA Intermédiaire | CA émettrice en ligne | Émet les certificats de serveur et de client ; gère la publication de la CRL |

| Entités Finales | Certificat de serveur RADIUS + certificats clients | Utilisés dans l'établissement de liaison d'authentification en direct |

La CA racine doit être maintenue hors ligne et isolée. Sa clé privée, si compromise, invalide toute votre hiérarchie de certificats. La CA intermédiaire gère l'émission quotidienne et publie la CRL. Les certificats clients sont émis pour des périphériques individuels (pas des utilisateurs), généralement avec un nom alternatif de sujet (SAN) contenant l'adresse MAC du périphérique ou un identifiant de périphérique de votre MDM.

EAP-TLS vs. Autres Méthodes 802.1X

Le tableau ci-dessus illustre pourquoi EAP-TLS est le choix recommandé pour les environnements réglementés. PEAP-MSCHAPv2, toujours la méthode 802.1X la plus largement déployée, présente des vulnérabilités connues : le certificat de serveur n'est fréquemment pas validé par les clients (une mauvaise configuration qui permet des attaques de points d'accès non autorisés), et MSCHAPv2 lui-même a été cryptographiquement cassé depuis 2012. EAP-TLS élimine les deux surfaces d'attaque.

WPA2 Enterprise et WPA3 Enterprise

EAP-TLS fonctionne de manière identique sur WPA2 Enterprise (IEEE 802.11i) et WPA3 Enterprise (IEEE 802.11ax). La distinction réside dans la suite de chiffrement négociée pour la couche de chiffrement des données sans fil. WPA3 Enterprise impose les Protected Management Frames (PMF) et offre un mode de sécurité optionnel de 192 bits (Suite B) qui nécessite EAP-TLS avec des suites de chiffrement à courbe elliptique spécifiques (ECDHE + ECDSA ou RSA-3072). Pour la plupart des déploiements d'entreprise, WPA3 Enterprise avec EAP-TLS et les suites de chiffrement AES-256 standard est l'état cible approprié.

Guide d'implémentation

Phase 1 : Conception et déploiement de l'infrastructure à clés publiques (PKI)

Avant de configurer un seul point d'accès, l'infrastructure à clés publiques (PKI) doit être en place. Pour les organisations sans autorité de certification (CA) interne existante, Microsoft Active Directory Certificate Services (AD CS) est le choix le plus courant dans les environnements Windows. Pour les déploiements multiplateformes ou natifs du cloud, HashiCorp Vault PKI, EJBCA ou un service PKI géré tel qu'AWS Private CA sont des alternatives viables.

Décisions clés à ce stade :

- Période de validité des certificats : Les certificats clients d'une durée de 1 à 2 ans équilibrent sécurité et charge opérationnelle. Des périodes plus courtes augmentent les événements de révocation ; des périodes plus longues augmentent la fenêtre d'exposition pour un certificat compromis.

- Algorithme de clé : RSA-2048 reste largement pris en charge. ECDSA P-256 offre une sécurité équivalente avec des tailles de certificat plus petites et des handshakes plus rapides — recommandé pour les nouveaux déploiements.

- CRL vs. OCSP : La distribution de CRL est plus simple à mettre en œuvre mais introduit des problèmes de latence et de mise en cache. OCSP fournit un statut de révocation en temps réel. Pour les environnements à haute sécurité, l'agrafage OCSP sur le serveur RADIUS est l'approche préférée.

Phase 2 : Configuration du serveur RADIUS

Votre serveur RADIUS doit être configuré pour :

- Présenter son certificat de serveur (émis par votre CA interne) aux clients se connectant.

- Ne faire confiance qu'à vos CA racine et intermédiaires internes pour la validation des certificats clients — ne pas faire confiance aux CA publiques pour l'authentification des clients.

- Effectuer des vérifications CRL ou OCSP sur chaque certificat client présenté.

- Mapper les attributs de certificat (Nom commun, SAN ou extensions OID) aux règles de politique réseau — par exemple, attribuer des appareils à des VLAN spécifiques en fonction des attributs de certificat.

Pour un aperçu détaillé de l'architecture et de la configuration du serveur RADIUS, consultez Qu'est-ce que RADIUS ? Comment les serveurs RADIUS sécurisent les réseaux WiFi .

Phase 3 : Distribution des certificats via MDM/SCEP

L'installation manuelle de certificats ne s'adapte pas. Pour tout déploiement au-delà de quelques appareils, l'approvisionnement des certificats doit être automatisé. L'approche standard est la suivante :

- Appareils d'entreprise gérés : Intégrez votre PKI à votre plateforme MDM (Microsoft Intune, Jamf, VMware Workspace ONE). Configurez un profil SCEP ou EST qui demande et installe automatiquement un certificat client lorsqu'un appareil s'inscrit. Le certificat est lié au TPM ou à l'Enclave Sécurisée de l'appareil, le cas échéant, empêchant l'exportation du certificat.

- Appareils BYOD et des sous-traitants : Déployez un portail d'intégration (tel que le portail invité de Cisco ISE ou une solution BYOD dédiée) qui guide l'utilisateur à travers un processus d'installation de certificat unique. Émettez des certificats avec des périodes de validité plus courtes et restreignez l'accès au réseau via une politique VLAN.

- Appareils IoT et sans tête : Utilisez SCEP avec des mots de passe de défi pré-partagés ou EST avec des identifiants de démarrage. Le renouvellement des certificats doit être automatisé via le même protocole avant l'expiration.

Phase 4 : Configuration du point d'accès et du SSID

Configurez le SSID d'entreprise avec :

- Sécurité : WPA2 Enterprise ou WPA3 Enterprise (802.1X)

- Type EAP : EAP-TLS

- Serveur RADIUS : Pointez vers votre serveur d'authentification avec un secret partagé

- Attribution de VLAN : Activez l'attribution dynamique de VLAN via les attributs RADIUS (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID)

- PMF : Obligatoire pour WPA3 ; fortement recommandé pour WPA2

Phase 5 : Configuration du supplicant client

Pour les appareils Windows gérés via la stratégie de groupe ou Intune, déployez une politique de réseau filaire/sans fil qui spécifie EAP-TLS, l'autorité de certification racine de confiance et les critères de sélection des certificats. Sur macOS et iOS, déployez un profil de configuration. Sur Android, utilisez le profil WiFi géré par MDM. Il est essentiel de faire respecter la validation du certificat de serveur — spécifiez l'autorité de certification et le nom du serveur exacts. Laisser cette option non cochée est la seule erreur de configuration la plus courante dans les déploiements 802.1X.

Bonnes pratiques

Faites respecter la validation du certificat de serveur sur tous les supplicants. La mauvaise configuration la plus exploitable dans les déploiements 802.1X est celle des clients qui acceptent n'importe quel certificat de serveur, permettant des attaques de points d'accès non autorisés. Chaque profil WiFi déployé par MDM doit spécifier l'autorité de certification de confiance et le nom de serveur attendu (CN ou SAN).

Automatisez le renouvellement des certificats avant leur expiration. Mettez en place une surveillance pour alerter lorsque les certificats sont à moins de 30 jours de leur expiration. Configurez le renouvellement automatique SCEP ou EST afin que les appareils renouvellent les certificats sans intervention de l'utilisateur. Un événement d'expiration massive de certificats est l'un des incidents les plus perturbateurs auxquels une équipe réseau d'entreprise peut être confrontée.

Mettez en œuvre OCSP plutôt que CRL lorsque cela est possible. Les fichiers CRL peuvent devenir volumineux et sont mis en cache par les clients, ce qui signifie qu'un certificat récemment révoqué peut toujours être accepté jusqu'à l'expiration du cache. OCSP fournit un statut en temps réel et est le mécanisme de révocation préféré pour les environnements à haute sécurité.

Segmentez votre PKI. Utilisez des CA intermédiaires distinctes pour différentes classes de certificats : une pour les certificats de serveur RADIUS, une pour les certificats d'appareils clients, une pour les certificats d'utilisateurs. Cela limite le rayon d'impact d'une compromission de CA et simplifie la politique de révocation.

Enregistrez et surveillez les événements d'authentification. Votre serveur RADIUS génère un journal d'authentification pour chaque tentative de connexion. Intégrez ces journaux à votre SIEM. Des schémas tels que des échecs d'authentification répétés, des erreurs de validation de certificat ou des connexions provenant d'adresses MAC inattendues sont des indicateurs précoces de mauvaise configuration ou d'attaque.

Alignez-vous sur PCI DSS 4.0. L'exigence 8.6 impose une authentification forte pour les composants système. Pour les réseaux sans fil relevant du champ d'application de PCI DSS, EAP-TLS avec authentification par certificattification satisfait l'exigence d'authentification multi-facteurs au niveau de la couche réseau, car le certificat (quelque chose que vous avez) combiné à la clé privée liée au TPM de l'appareil (quelque chose que vous êtes) constitue deux facteurs.

Dépannage et atténuation des risques

Modes de défaillance courants

| Mode de défaillance | Symptôme | Cause première | Résolution |

|---|---|---|---|

| Échec de la validation de la chaîne de certificats | Échec EAP après l'échange de certificat serveur | Le client ne fait pas confiance à l'autorité de certification du serveur RADIUS | Pousser le certificat racine de l'autorité de certification vers le magasin de confiance de l'appareil via MDM |

| Certificat client non présenté | L'authentification s'arrête après le certificat serveur | Aucun certificat client installé ou mauvais certificat sélectionné | Vérifier que l'inscription SCEP est terminée ; vérifier le profil MDM |

| OCSP/CRL inaccessible | Échecs d'authentification intermittents | Le serveur RADIUS ne peut pas atteindre le point de terminaison de révocation | S'assurer que les URL OCSP/CRL sont accessibles depuis le serveur RADIUS ; implémenter la mise en cache locale des CRL |

| Certificat expiré | Tous les appareils échouent l'authentification simultanément | Automatisation du renouvellement non configurée | Mettre en œuvre des alertes d'expiration de 30 jours ; configurer le renouvellement automatique SCEP |

| Attaque de point d'accès non autorisé | Les utilisateurs se connectent à un point d'accès malveillant | Validation du certificat serveur désactivée sur le demandeur | Appliquer la validation du certificat serveur dans tous les profils WiFi MDM |

| Échec de l'attribution de VLAN | L'appareil se connecte mais obtient le mauvais segment réseau | Attributs RADIUS mal configurés | Vérifier Tunnel-Type (13=VLAN), Tunnel-Medium-Type (6=802), Tunnel-Private-Group-ID (ID VLAN) |

Atténuation des risques pour les déploiements à grande échelle

Pour les environnements hôteliers avec des centaines de points d'accès répartis sur plusieurs propriétés, et pour les chaînes de commerce de détail avec des sites distribués, le principal risque opérationnel est un événement d'expiration de certificat synchronisé. Échelonnez les dates d'émission des certificats entre les groupes d'appareils afin que les renouvellements soient répartis dans le temps plutôt que de se produire simultanément. Maintenez un inventaire des certificats dans votre MDM et exécutez des rapports hebdomadaires sur les certificats expirant dans les 60 jours.

Pour les environnements de santé , le risque supplémentaire est la latence d'authentification impactant les flux de travail cliniques. Optimisez le placement de votre serveur RADIUS pour minimiser le temps d'aller-retour. Envisagez de déployer des serveurs proxy RADIUS sur chaque site pour réduire la dépendance au WAN pour l'authentification.

ROI et impact commercial

Quantification de l'investissement en sécurité

L'analyse de rentabilité de l'EAP-TLS par rapport au 802.1X basé sur mot de passe est simple lorsqu'elle est comparée aux coûts des violations. Le coût moyen d'une violation de données au Royaume-Uni en 2024 était de 3,58 millions de livres sterling (rapport IBM Cost of a Data Breach). Une proportion significative des violations d'entreprise proviennent de identifiants compromis. L'EAP-TLS élimine entièrement le vecteur de vol d'identifiants pour l'accès au réseau.

Pour les organisations soumises à la norme PCI DSS, une violation de réseau sans fil entraînant l'exposition de données de titulaires de carte entraîne des amendes, des coûts d'enquête forensique et des pénalités potentielles de la part des systèmes de cartes qui éclipsent le coût d'un déploiement PKI. La seule conformité justifie l'investissement pour toute organisation traitant des paiements par carte sur une infrastructure sans fil.

Gains d'efficacité opérationnelle

De manière contre-intuitive, un déploiement EAP-TLS bien mis en œuvre avec une provision de certificats intégrée au MDM peut réduire la charge du support technique par rapport au 802.1X basé sur mot de passe. Les réinitialisations de mot de passe, la gestion des identifiants partagés et les tickets « pourquoi je ne peux pas me connecter au WiFi » sont éliminés. L'effort de déploiement initial est concentré au début, mais les opérations en régime permanent nécessitent moins d'intervention.

Pour les opérateurs de sites déployant des WiFi Analytics en parallèle de réseaux sécurisés pour le personnel, la segmentation permise par EAP-TLS et l'attribution dynamique de VLAN signifie que le trafic des invités, le trafic du personnel et le trafic des appareils IoT peuvent être clairement séparés sur la même infrastructure physique — réduisant les coûts matériels tout en améliorant la posture de sécurité.

Le rôle de Purple dans le WiFi d'entreprise sécurisé

La plateforme de Purple opère à l'intersection du Guest WiFi et de l'intelligence réseau d'entreprise. Pour les réseaux du personnel et des appareils d'entreprise, EAP-TLS fournit la couche d'authentification. La plateforme WiFi Analytics de Purple se situe au-dessus, offrant une visibilité sur les modèles d'utilisation du réseau, les temps de présence des appareils et la fréquentation des sites — des données qui n'ont de sens que lorsque le réseau sous-jacent est correctement segmenté et authentifié.

Pour les organisations explorant la connectivité transparente basée sur OpenRoaming et Passpoint à travers les sites, Purple agit comme un fournisseur d'identité gratuit sous la licence Connect, tirant parti des mêmes cadres d'identité 802.1X et basés sur des certificats qui sous-tendent EAP-TLS. Cela positionne EAP-TLS non seulement comme un contrôle de sécurité, mais comme la base de services de connectivité avancés à travers les pôles de transport , les zones commerciales et les établissements hôteliers.

Pour les architectes réseau évaluant l'intersection entre SD-WAN et la sécurité du WiFi d'entreprise, Les avantages clés du SD-WAN pour les entreprises modernes fournit un contexte complémentaire sur la manière dont l'authentification sécurisée s'intègre aux architectures WAN modernes.

Termes clés et définitions

EAP-TLS (Extensible Authentication Protocol – Transport Layer Security)

An 802.1X authentication method defined in RFC 5216 that uses mutual X.509 certificate authentication between the client device and the RADIUS server. Neither side gains network access without presenting a valid, non-revoked certificate signed by a trusted Certificate Authority.

IT teams encounter EAP-TLS when evaluating 802.1X authentication methods for WPA2 Enterprise or WPA3 Enterprise deployments. It is the recommended method for regulated environments (PCI DSS, HIPAA, ISO 27001) and the required method for WPA3 Enterprise 192-bit (Suite B).

X.509 Certificate

A digital certificate standard (defined in ITU-T X.509 and RFC 5280) that binds a public key to an identity (device, server, or user). It contains the subject's identity, the public key, the issuing CA's digital signature, and validity dates. In EAP-TLS, both the RADIUS server and the client device present X.509 certificates during the authentication handshake.

IT teams encounter X.509 certificates when configuring RADIUS servers (server certificate), enrolling devices via MDM (client certificate), and managing PKI infrastructure. Certificate expiry and revocation are the primary operational concerns.

PKI (Public Key Infrastructure)

The combination of hardware, software, policies, and procedures required to create, manage, distribute, store, and revoke digital certificates. In an EAP-TLS deployment, the PKI consists of at minimum a root CA and an issuing CA, plus the CRL/OCSP infrastructure for revocation.

PKI is the foundational dependency for any EAP-TLS deployment. IT teams must design and operate a PKI before EAP-TLS can be deployed. Common PKI platforms include Microsoft AD CS, EJBCA, HashiCorp Vault PKI, and managed services such as AWS Private CA.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) providing centralised authentication, authorisation, and accounting (AAA) for network access. In 802.1X/EAP-TLS deployments, the RADIUS server validates client certificates, enforces network policy, and returns VLAN assignment attributes to the access point.

RADIUS is the authentication server component in every 802.1X deployment. Common implementations include Microsoft NPS, FreeRADIUS, Cisco ISE, and Aruba ClearPass. The RADIUS server must be configured to trust the internal CA and perform certificate revocation checks.

Mutual Authentication

An authentication process in which both communicating parties verify each other's identity before establishing a connection. In EAP-TLS, the client validates the RADIUS server's certificate (protecting against rogue APs) and the RADIUS server validates the client's certificate (protecting against unauthorised device access).

Mutual authentication is the key differentiator of EAP-TLS over PEAP and EAP-TTLS. IT teams should emphasise mutual authentication when justifying EAP-TLS to security auditors and compliance teams, as it directly addresses the rogue AP and credential theft threat vectors.

SCEP (Simple Certificate Enrollment Protocol)

A protocol (originally defined by Cisco, standardised in RFC 8894) that enables automated certificate requests and issuance between a client device and a Certificate Authority. In EAP-TLS deployments, SCEP is used by MDM platforms to automatically provision client certificates to managed devices without user intervention.

SCEP is the standard mechanism for zero-touch certificate provisioning in enterprise MDM environments. IT teams configure SCEP profiles in Intune, Jamf, or Workspace ONE to automate client certificate deployment and renewal.

CRL (Certificate Revocation List)

A periodically published list of certificate serial numbers that have been revoked by the issuing CA before their expiry date. RADIUS servers check the CRL to ensure a client certificate presented during EAP-TLS authentication has not been revoked (e.g., due to device theft or employee departure).

CRL management is a critical operational consideration in EAP-TLS deployments. IT teams must ensure the CRL distribution point is accessible from RADIUS servers, that CRLs are published frequently enough to reflect recent revocations, and that RADIUS servers are configured to reject authentication if the CRL cannot be retrieved.

OCSP (Online Certificate Status Protocol)

A real-time certificate revocation checking protocol (RFC 6960) that allows a RADIUS server to query the CA's OCSP responder for the current status of a specific certificate, rather than downloading and parsing a full CRL. OCSP provides lower latency and more current revocation information than CRL-based checking.

IT teams should prefer OCSP over CRL for high-security environments where real-time revocation is important (e.g., immediately revoking a certificate when a device is reported stolen). OCSP stapling, where the RADIUS server caches and presents the OCSP response, reduces latency and eliminates dependency on the OCSP responder being reachable during every authentication.

802.1X (Port-Based Network Access Control)

An IEEE standard that provides an authentication framework for devices attempting to connect to a LAN or WLAN. It defines three roles: supplicant (the connecting device), authenticator (the access point or switch), and authentication server (RADIUS). EAP-TLS is one of several EAP methods that can be used within the 802.1X framework.

802.1X is the overarching framework within which EAP-TLS operates. IT teams encounter 802.1X when configuring WPA2 Enterprise or WPA3 Enterprise SSIDs, and when configuring wired port authentication on managed switches. Understanding 802.1X is a prerequisite for deploying EAP-TLS.

Perfect Forward Secrecy (PFS)

A cryptographic property of key exchange protocols that ensures session keys cannot be derived from the long-term private key. In EAP-TLS with ECDHE cipher suites, each session generates a unique ephemeral key pair, meaning that compromise of the certificate's private key does not expose historical session traffic.

IT teams should specify ECDHE-based cipher suites when configuring EAP-TLS to ensure PFS. This is particularly important in environments where network traffic is recorded and could be subject to future decryption attempts (a 'harvest now, decrypt later' attack scenario).

Études de cas

A 450-room hotel group with 12 properties needs to migrate its staff WiFi from PEAP-MSCHAPv2 to EAP-TLS. The group runs Windows 10/11 laptops managed via Microsoft Intune, plus approximately 200 Android tablets used by housekeeping staff. The IT team has no existing internal PKI. What is the recommended deployment approach?

Step 1 — PKI Deployment (Weeks 1–3): Deploy Microsoft AD CS with a two-tier hierarchy. Stand up an offline root CA on a dedicated server that will be powered down after initial setup. Deploy an online issuing CA (intermediate CA) on a Windows Server VM. Configure the issuing CA to publish CRLs to an internal web server accessible from all RADIUS servers across the 12 properties. Enable the OCSP responder role on the issuing CA server.

Step 2 — RADIUS Infrastructure (Weeks 2–4): Deploy Microsoft NPS (Network Policy Server) at each property, or centralise with NPS proxy servers at each site pointing to a central NPS cluster. Issue a RADIUS server certificate from the internal CA to each NPS instance. Configure NPS network policy: authentication method = EAP-TLS, trusted root CA = internal root CA, certificate validation = enabled, VLAN assignment via RADIUS attributes.

Step 3 — Intune Certificate Profiles (Weeks 3–5): In Microsoft Intune, create a Trusted Certificate profile to push the root CA certificate to all managed devices. Create a SCEP Certificate profile targeting the issuing CA, with subject name format CN={{DeviceId}}, key usage = Digital Signature, extended key usage = Client Authentication. Create a WiFi profile specifying EAP-TLS, the SCEP certificate profile as the client certificate, and the root CA as the trusted server certificate authority.

Step 4 — Android Tablet Enrolment (Weeks 4–6): Enrol Android tablets into Intune via Android Enterprise (Dedicated Device mode). Deploy equivalent Trusted Certificate, SCEP Certificate, and WiFi configuration profiles. Verify certificate installation on a pilot group of 10 tablets before full rollout.

Step 5 — Pilot and Cutover (Weeks 6–8): Run EAP-TLS in parallel with PEAP on a separate SSID at one pilot property. Validate authentication success rates, VLAN assignment, and certificate renewal behaviour. Roll out property by property. Decommission PEAP SSID after 30-day parallel run at each site.

A national retail chain with 280 stores needs to secure its point-of-sale WiFi network to meet PCI DSS 4.0 requirements. Each store has 8–15 Windows-based POS terminals, a mix of managed and unmanaged devices, and a single IT administrator who manages all stores remotely. The chain currently uses a shared WPA2-PSK password across all stores. What is the migration path to EAP-TLS?

Assessment and Scoping: First, define the PCI DSS cardholder data environment (CDE) scope. POS terminals processing card data are in scope; staff break-room devices are not. Segment the network so that only POS terminals are on the EAP-TLS secured SSID. This limits the certificate deployment scope to a known, managed device population.

Centralised PKI and RADIUS: Deploy a cloud-hosted RADIUS service (e.g., Cisco ISE in the cloud, or JumpCloud RADIUS) to eliminate the need for on-premise RADIUS hardware at each store. This is critical for a distributed retail estate where local server management is not feasible. The cloud RADIUS service connects to the internal PKI via a secure tunnel.

MDM-Driven Certificate Deployment: All POS terminals must be enrolled in an MDM (Microsoft Intune or equivalent). Deploy the root CA trust anchor and SCEP certificate profile via MDM policy. The certificate subject should include the store number and terminal ID (e.g., CN=POS-STORE042-TERM003) to enable granular RADIUS policy and audit logging.

SSID Configuration: Configure a dedicated POS SSID at each store access point with WPA2 Enterprise / EAP-TLS. Use dynamic VLAN assignment to place authenticated POS terminals on the CDE VLAN. Implement a separate guest SSID on a completely isolated VLAN for customer WiFi.

Monitoring and Compliance Evidence: Configure RADIUS authentication logs to be forwarded to a central SIEM. Generate monthly reports showing authentication success rates, certificate validity status, and any revocation events. This log data constitutes audit evidence for PCI DSS Requirement 10 (logging and monitoring) and Requirement 8.6 (authentication management).

Analyse de scénario

Q1. Your organisation runs a 600-bed hospital with 1,200 managed Windows laptops and 400 shared Android tablets used by nursing staff. The current WiFi uses PEAP-MSCHAPv2 with Active Directory credentials. A recent penetration test identified that none of the client devices validate the RADIUS server certificate, and the tester successfully performed a rogue AP attack capturing AD credentials. You have been asked to remediate this within 90 days. What is your prioritised remediation plan?

💡 Astuce :Consider what can be fixed immediately (configuration change) versus what requires infrastructure work (PKI deployment). Not all remediation steps require EAP-TLS — some can be applied to the existing PEAP deployment while the longer-term migration is planned.

Afficher l'approche recommandée

Immediate (Week 1–2): Fix server certificate validation on existing PEAP deployment. Push a GPO/Intune WiFi profile update to all managed Windows devices that specifies the trusted root CA and the RADIUS server's expected CN/SAN. This immediately closes the rogue AP vulnerability without requiring PKI changes. For Android tablets, push an updated MDM WiFi profile. This addresses the critical finding within days.

Short-term (Weeks 2–8): Deploy internal PKI. Stand up a two-tier AD CS PKI (offline root CA + online issuing CA). Issue a new RADIUS server certificate from the internal CA. Update the NPS configuration. Push the new root CA trust anchor to all devices via MDM.

Medium-term (Weeks 6–12): Migrate to EAP-TLS for managed devices. Configure SCEP profiles in Intune for Windows laptops. Deploy client certificate profiles. Create a new EAP-TLS SSID in parallel with the existing PEAP SSID. Pilot with 50 laptops, validate, then roll out in waves. Shared Android tablets are more complex — evaluate whether Android Enterprise Dedicated Device enrolment is feasible, or whether a certificate-based onboarding portal is more appropriate for shared-use devices.

Key consideration: HIPAA requires appropriate safeguards for wireless networks carrying ePHI. The rogue AP vulnerability is a reportable risk. Document the remediation timeline and interim controls for your compliance officer.

Q2. A conference centre is deploying a new WiFi infrastructure to support both a secure staff network (EAP-TLS) and a guest WiFi network. The venue hosts events for up to 5,000 attendees. The IT manager wants to use the same physical access point infrastructure for both networks. How should the network be architected to achieve this, and what are the key configuration decisions?

💡 Astuce :Consider SSID segmentation, VLAN design, and the different authentication requirements for staff (certificate-based) versus guests (captive portal or social login). Think about how Purple's guest WiFi platform integrates with this architecture.

Afficher l'approche recommandée

SSID and VLAN Design: Deploy two SSIDs on the same physical access point infrastructure. SSID 1 (Staff): WPA3 Enterprise / EAP-TLS, broadcasting on 5GHz and 6GHz bands, mapped to Staff VLAN (e.g., VLAN 10). SSID 2 (Guest): WPA3 Personal or Open with OWE (Opportunistic Wireless Encryption), mapped to Guest VLAN (e.g., VLAN 20). The Guest VLAN should have no access to the Staff VLAN or internal infrastructure — only internet access.

Staff Network: Configure RADIUS server with EAP-TLS policy. Issue client certificates to all staff devices via MDM. Use dynamic VLAN assignment to place authenticated staff devices on VLAN 10. Consider deploying a separate SSID for AV/event management equipment on VLAN 30 with EAP-TLS and a separate certificate policy.

Guest Network: Integrate with Purple's Guest WiFi platform for captive portal authentication, social login, or email capture. The guest network operates entirely independently of the EAP-TLS infrastructure. Purple's WiFi Analytics platform provides dwell time, footfall, and engagement data from the guest network.

Capacity Planning: For 5,000 concurrent guests, ensure the guest VLAN's DHCP scope, internet uplink, and access point density are sized appropriately. EAP-TLS authentication adds negligible overhead per-connection but RADIUS server capacity should be validated for peak event load.

Q3. A retail CTO is evaluating whether to deploy EAP-TLS for 350 stores or to continue with WPA2-PSK with a rotated shared key. The IT team is small (3 people) and has no PKI experience. The CTO's primary concern is PCI DSS compliance for the POS network. What is your recommendation, and how do you frame the business case?

💡 Astuce :Consider the PCI DSS requirements, the operational capacity of a small IT team, and whether there are managed service options that reduce the PKI burden. The answer is not necessarily 'deploy full EAP-TLS immediately' — a phased or managed approach may be more appropriate.

Afficher l'approche recommandée

Recommendation: EAP-TLS via a managed RADIUS and PKI service, phased over 6 months.

WPA2-PSK is not acceptable for a PCI DSS cardholder data environment. PCI DSS Requirement 8 mandates individual authentication for system components, and a shared PSK does not satisfy this. A breach of the PSK exposes all 350 stores simultaneously. The risk is not theoretical — POS network breaches via compromised WiFi credentials are a documented attack vector in retail.

Managed Service Approach: Rather than building internal PKI expertise, engage a managed RADIUS and PKI provider (e.g., Foxpass, JumpCloud, or SecureW2). These services provide a hosted RADIUS server, a managed CA, and MDM integration out of the box. The IT team configures MDM certificate profiles and access point RADIUS settings — no PKI expertise required. Cost is typically $3–8 per device per month, which is trivial against the cost of a PCI DSS breach.

Business Case: Frame the investment against three cost categories: (1) PCI DSS non-compliance fines and forensic investigation costs following a breach — typically £50k–£500k for a mid-size retailer; (2) card scheme penalties for a cardholder data breach — potentially millions; (3) reputational damage and customer churn. The managed service cost for 350 stores with 15 POS terminals each (5,250 devices) at $5/device/month is approximately $26,250/month — less than the daily cost of a breach investigation.