Qu'est-ce que RADIUS ? Comment les serveurs RADIUS sécurisent les réseaux WiFi

Ce guide de référence technique faisant autorité explique comment RADIUS (Remote Authentication Dial-In User Service) sous-tend la sécurité des réseaux WiFi d'entreprise via le cadre IEEE 802.1X, couvrant l'architecture, le déploiement et la conformité. Conçu pour les responsables informatiques, les architectes réseau et les directeurs des opérations de site, il fournit des conseils pratiques pour passer des clés pré-partagées (Pre-Shared Keys) à l'authentification par utilisateur avec application dynamique des politiques. Le guide cartographie également les points d'intégration de RADIUS avec la plateforme de WiFi invité et d'analyse de Purple, avec des études de cas concrètes issues des secteurs de l'hôtellerie et de la vente au détail.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique : Architecture RADIUS et 802.1X

- Le Flux d'Authentification

- Méthodes EAP et Posture de Sécurité

- La Fonction de Comptabilité

- Guide d'Implémentation : Déploiement de RADIUS pour le WiFi d'Entreprise

- Architecture et Dimensionnement

- Intégration avec les Référentiels d'Identité

- Application des Politiques et Segmentation

- Bonnes pratiques et conformité

- Sécurisation de l'infrastructure RADIUS

- Considérations relatives à la conformité

- Dépannage et atténuation des risques

- ROI et impact commercial

- Efficacité opérationnelle

- Sécurité et analyses améliorées

Résumé Exécutif

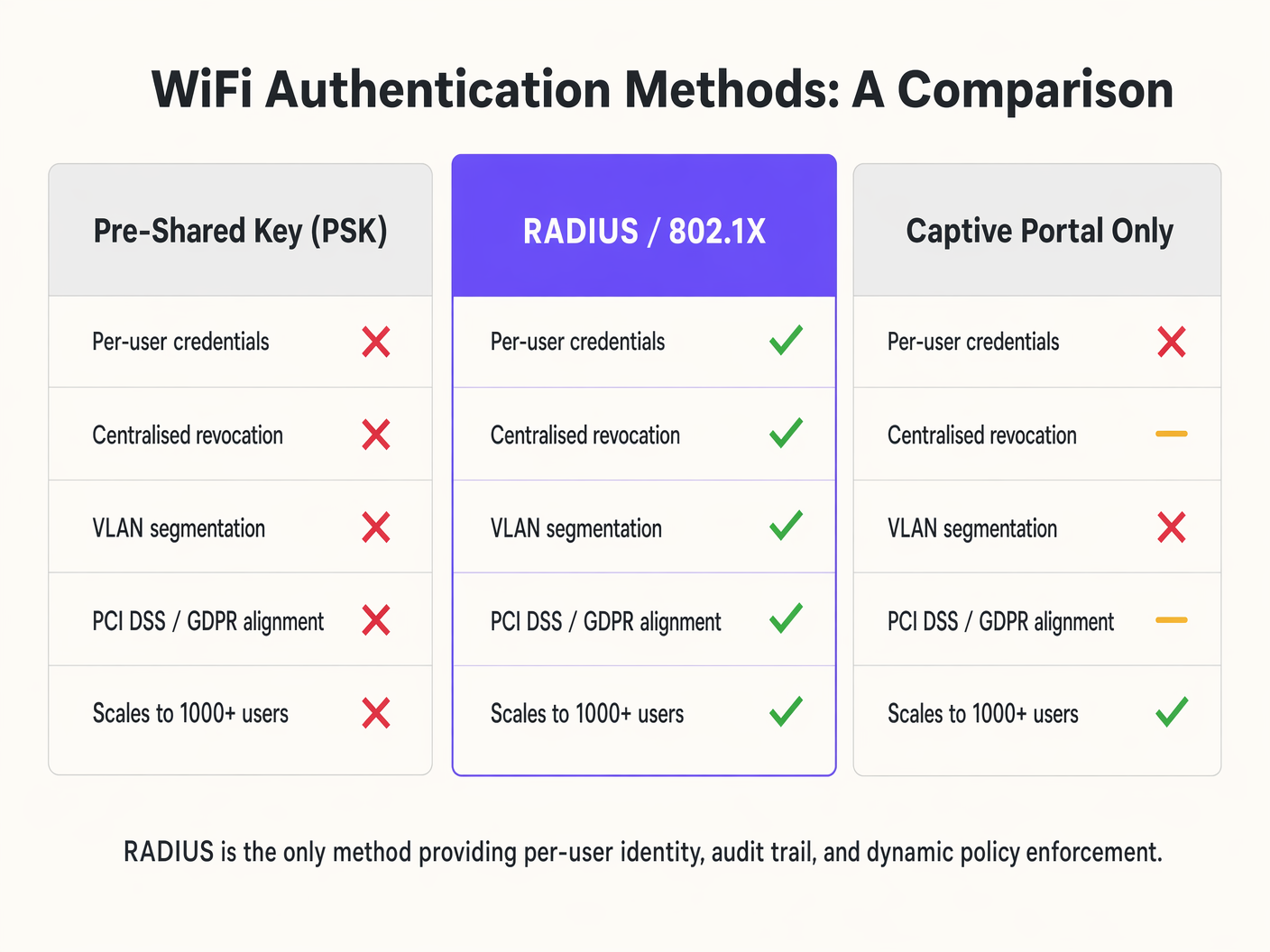

Pour les architectes réseau d'entreprise et les directeurs informatiques, sécuriser l'accès sans fil sur des sites distribués exige plus qu'un simple mot de passe partagé. À mesure que la densité des appareils augmente dans les secteurs de l'hôtellerie, de la vente au détail et des services publics, les limitations des clés pré-partagées (PSK) et des captive portals de base deviennent des vulnérabilités critiques. Le service d'authentification à distance par ligne commutée (RADIUS) fournit l'architecture fondamentale pour une sécurité WiFi robuste et évolutive.

Ce guide de référence technique détaille comment RADIUS fonctionne au sein du cadre 802.1X pour offrir une authentification par utilisateur, une application dynamique des politiques et des pistes d'audit complètes. En centralisant la gestion des identités, RADIUS permet un accès réseau "zero-trust", atténuant les risques de partage d'identifiants et d'accès non autorisé tout en assurant la conformité avec des normes strictes de protection des données. Nous explorons les composants essentiels, les méthodologies de déploiement et comment l'intégration de RADIUS avec des plateformes comme l'infrastructure WiFi invité de Purple rationalise les opérations tout en améliorant la posture de sécurité.

Approfondissement Technique : Architecture RADIUS et 802.1X

RADIUS est un protocole de couche application fonctionnant sur UDP (traditionnellement port 1812 pour l'authentification et 1813 pour la comptabilité) qui fournit une gestion centralisée de l'authentification, de l'autorisation et de la comptabilité (AAA) pour les utilisateurs se connectant à un service réseau.

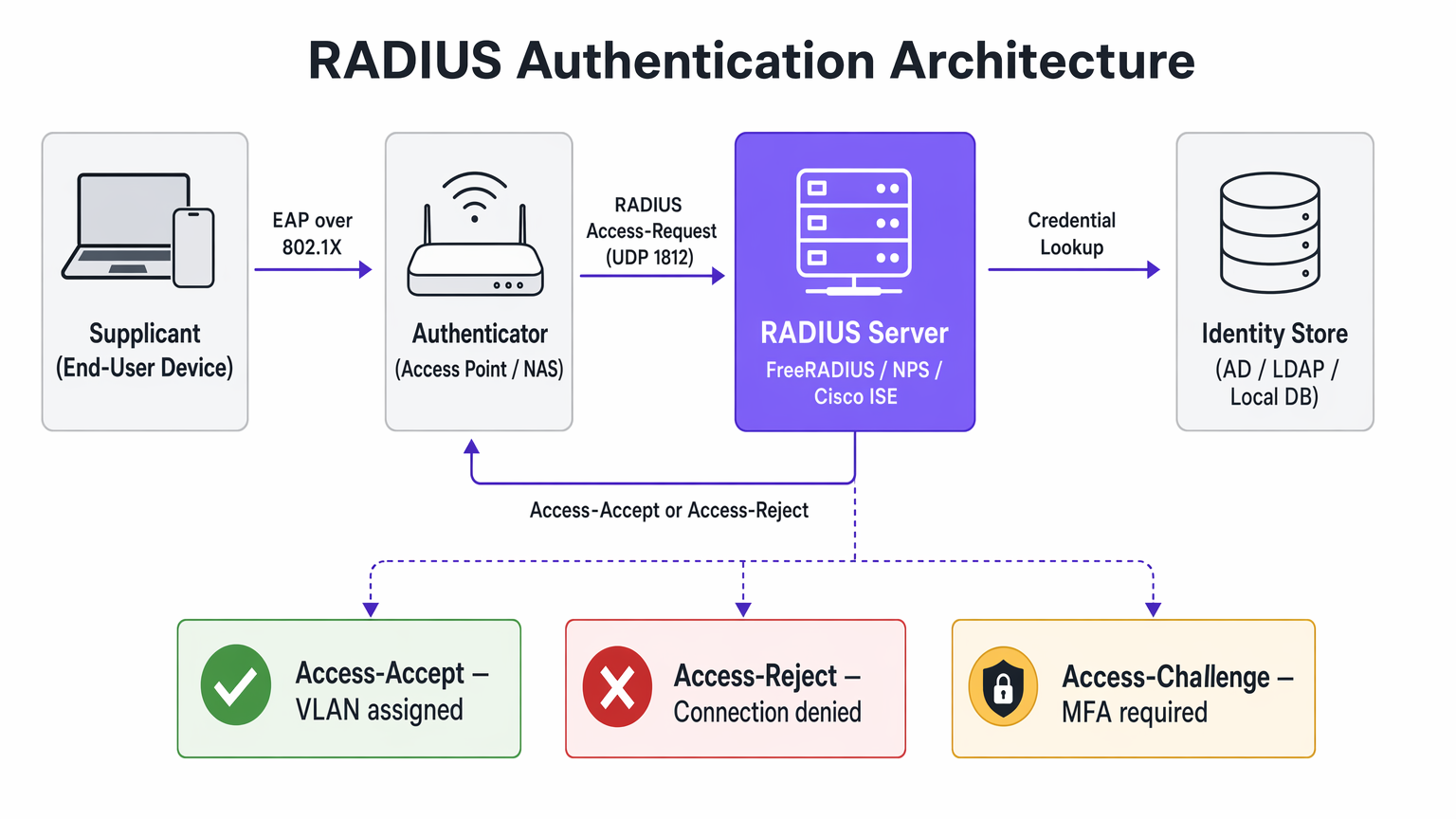

Lors de la sécurisation du WiFi d'entreprise, RADIUS agit comme le serveur d'authentification au sein du cadre IEEE 802.1X. Cette architecture se compose de trois composants principaux :

Le Suppliant est l'appareil de l'utilisateur final — ordinateur portable, smartphone ou appareil IoT — demandant l'accès au réseau. L'Authentificateur est le serveur d'accès réseau (NAS), généralement le point d'accès sans fil ou le commutateur, qui bloque tout le trafic jusqu'à ce que l'authentification soit réussie. Le Serveur d'Authentification est le serveur RADIUS lui-même, qui valide les identifiants par rapport à un référentiel d'identité tel qu'Active Directory, LDAP ou un fournisseur d'identité cloud.

Le Flux d'Authentification

Lorsqu'un appareil s'associe à un SSID compatible 802.1X, le point d'accès restreint tout le trafic à l'exception des messages du protocole d'authentification extensible (EAP). L'Authentificateur envoie un paquet EAP-Request/Identity au Suppliant. Le Suppliant répond avec un EAP-Response/Identity, que l'Authentificateur encapsule dans un paquet RADIUS Access-Request et transmet au serveur RADIUS. Le serveur RADIUS négocie une méthode EAP — telle que EAP-TLS ou PEAP-MSCHAPv2 — avec le Suppliant pour échanger des identifiants en toute sécurité. Après une validation réussie par rapport au référentiel d'identité, le serveur RADIUS renvoie un paquet RADIUS Access-Accept. Ce paquet contient souvent des attributs spécifiques au fournisseur (VSA) qui indiquent à l'Authentificateur d'appliquer des politiques spécifiques, telles que l'affectation de l'utilisateur à un VLAN particulier ou l'application de limites de bande passante.

Méthodes EAP et Posture de Sécurité

La sécurité d'un déploiement RADIUS dépend fortement de la méthode EAP choisie. EAP-TLS (Transport Layer Security) est la norme d'or pour la sécurité d'entreprise. Il nécessite à la fois des certificats serveur et client, éliminant la dépendance aux mots de passe et atténuant le vol d'identifiants. Cependant, il exige une infrastructure à clé publique (PKI) robuste et une gestion des appareils mobiles (MDM) pour le provisionnement des certificats. PEAP (Protected EAP) crée un tunnel TLS chiffré entre le Suppliant et le serveur RADIUS, au sein duquel se déroule l'authentification interne — généralement MSCHAPv2 utilisant un nom d'utilisateur et un mot de passe. Bien que plus facile à déployer qu'EAP-TLS, il est vulnérable à la collecte d'identifiants si les utilisateurs ignorent les avertissements de validation du certificat serveur.

La Fonction de Comptabilité

Au-delà de l'authentification et de l'autorisation, RADIUS fournit des enregistrements de comptabilité détaillés. Chaque début, arrêt et mise à jour intermédiaire de session est enregistré — capturant l'identité de l'utilisateur, l'adresse MAC de l'appareil, la durée de la session et les données transférées. Cette piste d'audit est une exigence de conformité PCI DSS pour les environnements de vente au détail et prend en charge les obligations de contrôle d'accès GDPR. L'intégration de ces données avec les plateformes WiFi Analytics étend leur valeur à l'intelligence opérationnelle.

Guide d'Implémentation : Déploiement de RADIUS pour le WiFi d'Entreprise

Le déploiement de RADIUS nécessite une planification minutieuse pour garantir une haute disponibilité, une faible latence et une expérience utilisateur fluide.

Architecture et Dimensionnement

RADIUS est un chemin critique pour l'accès au réseau. Déployez des serveurs RADIUS redondants dans des centres de données ou des zones de disponibilité géographiquement diversifiés. Configurez les Authentificateurs avec des adresses IP de serveurs RADIUS primaires et secondaires pour permettre le basculement automatique. L'authentification RADIUS est sensible à la latence — une latence élevée peut entraîner des délais d'attente EAP, ce qui se traduit par des échecs de connexion. Positionnez les serveurs RADIUS près de la périphérie du réseau lorsque cela est faisable, ou utilisez des solutions RADIUS cloud avec des points de présence mondiaux.

Intégration avec les Référentiels d'Identité

Le serveur RADIUS doit communiquer avec votre source de vérité pour l'identité des utilisateurs. Pour les déploiements sur site, l'intégration avec Microsoft Active Directory via Network Policy Server (NPS) ou FreeRADIUS avec des liaisons LDAP est standard. Les déploiements modernes exploitent de plus en plus les fournisseurs d'identité cloud (IdP) comme Azure AD, Okta ou Google Workspace. Cela nécessite souvent le déploiement d'un proxy RADIUS ou l'utilisation de services RADIUS cloud qui relient nativement le protocole RADIUS aux API SAML et OIDC.

Application des Politiques et Segmentation

Tirez parti des attributs RADIUS pour attribuer dynamiquement des politiques réseau basées sur l'identité de l'utilisateur ou l'appartenance à un groupe. Plutôt que de diffuser plusieurs SSID pour diffédifférents groupes d'utilisateurs — Personnel, Direction, IoT — diffusent un seul SSID 802.1X. Le serveur RADIUS renvoie l'attribut Tunnel-Private-Group-ID pour attribuer dynamiquement l'utilisateur au VLAN approprié. Appliquez des listes de contrôle d'accès (ACL) basées sur les réponses RADIUS pour restreindre l'accès aux ressources internes sensibles, en mettant en œuvre le contrôle d'accès basé sur les rôles (RBAC) au niveau de la couche réseau.

Bonnes pratiques et conformité

La mise en œuvre de RADIUS est un élément clé pour s'aligner sur les normes de l'industrie et les cadres réglementaires.

Sécurisation de l'infrastructure RADIUS

RADIUS utilise un secret partagé pour chiffrer la communication entre l'Authentificateur et le serveur RADIUS. Utilisez des secrets partagés forts, générés aléatoirement — un minimum de 32 caractères — et faites-les pivoter périodiquement. Placez les serveurs RADIUS dans un VLAN de gestion sécurisé et isolé. Restreignez l'accès à l'aide de règles de pare-feu strictes, n'autorisant que les ports UDP 1812 et 1813 depuis les Authentificateurs connus. Si vous utilisez EAP-TLS ou PEAP, assurez-vous que le certificat du serveur RADIUS est émis par une autorité de certification (CA) approuvée par les appareils clients, et surveillez rigoureusement les dates d'expiration des certificats.

Considérations relatives à la conformité

Pour les environnements de commerce de détail traitant des données de cartes de paiement, RADIUS satisfait aux exigences PCI DSS en matière d'identification unique des utilisateurs et de cryptographie forte pour les réseaux sans fil. Pour les environnements de santé , RADIUS fournit le contrôle d'accès et la piste d'audit requis par les cadres de protection des données. En assurant la responsabilité individuelle, RADIUS prend en charge les exigences GDPR en matière de sécurité des données et de contrôle d'accès. L'intégration de RADIUS avec une plateforme de WiFi Analytics permet des politiques de collecte et de conservation des données conformes. Comprendre l'interaction entre RADIUS et les normes de chiffrement sans fil est également essentiel — notre guide WPA, WPA2 and WPA3: What's the Difference and Which Should You Use? couvre la couche de chiffrement en détail.

Dépannage et atténuation des risques

Lorsque l'authentification RADIUS échoue, l'impact est immédiat : les utilisateurs ne peuvent pas se connecter. Une approche systématique du dépannage est essentielle.

Incompatibilité du secret partagé est l'erreur de configuration la plus courante. Si le secret partagé sur le point d'accès (AP) ne correspond pas à celui du serveur, le serveur RADIUS ignorera silencieusement les paquets Access-Request. Le symptôme est un délai d'attente de connexion client sans journaux correspondants sur le serveur RADIUS. Les délais d'attente EAP sont causés par la latence du réseau entre le point d'accès et le serveur RADIUS, ou par un serveur RADIUS surchargé. Le symptôme est que les clients sont invités à plusieurs reprises à saisir leurs identifiants ou ne parviennent pas à se connecter pendant les périodes de pointe. Les problèmes de confiance des certificats surviennent lorsque l'appareil client ne fait pas confiance à l'autorité de certification (CA) qui a signé le certificat du serveur RADIUS, ce qui entraîne la fin de la négociation EAP. Le symptôme est un avertissement de certificat sur le client ou un échec de connexion silencieux. Les échecs de connectivité au magasin d'identités se produisent lorsque le serveur RADIUS ne peut pas atteindre Active Directory ou LDAP pour valider les identifiants, ce qui entraîne des échecs d'authentification malgré des identifiants corrects.

Pour atténuer ces risques, regroupez les journaux RADIUS dans une plateforme SIEM ou de journalisation centrale pour une surveillance et une alerte en temps réel. Déployez des sondes synthétiques qui simulent en continu les authentifications 802.1X pour détecter les problèmes de latence ou de disponibilité avant qu'ils n'affectent les utilisateurs. Pour les organisations avec des infrastructures distribuées, comprendre comment RADIUS s'intègre dans l'architecture WAN plus large est précieux — Les principaux avantages du SD WAN pour les entreprises modernes fournit un contexte pertinent sur les principes de conception de réseau.

ROI et impact commercial

La transition vers une architecture 802.1X basée sur RADIUS nécessite des investissements en infrastructure et en configuration, mais le retour est significatif pour les environnements d'entreprise.

Efficacité opérationnelle

RADIUS élimine le besoin de mettre à jour et de distribuer manuellement les clés pré-partagées (Pre-Shared Keys) lorsqu'un employé quitte l'entreprise ou qu'une clé est compromise. L'intégration avec les plateformes MDM permet un provisionnement sans contact des certificats ou des profils, simplifiant l'intégration des appareils. Pour les opérateurs de l' hôtellerie gérant des centaines d'appareils du personnel sur plusieurs propriétés, cette simplification opérationnelle se traduit directement par une réduction des frais généraux informatiques. Pour les plateformes de transport gérant des milliers de connexions simultanées, l'évolutivité de RADIUS est non négociable.

Sécurité et analyses améliorées

Le contrôle d'accès granulaire et l'attribution dynamique de VLAN réduisent la portée d'une éventuelle violation en limitant les mouvements latéraux. Les données de comptabilité RADIUS fournissent des informations précieuses sur l'utilisation du réseau et le comportement des utilisateurs. Lorsqu'elles sont intégrées à la plateforme de Purple, ces données améliorent les capacités d'analyse, favorisant de meilleures décisions opérationnelles pour tous les types de sites. La combinaison d'une authentification sécurisée et d'analyses exploitables représente la proposition de valeur complète de l'infrastructure WiFi d'entreprise.

Termes clés et définitions

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. Operates over UDP ports 1812 (authentication) and 1813 (accounting).

The core infrastructure required to move from shared passwords to individual user identities on an enterprise WiFi network.

802.1X

An IEEE standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The framework that utilises RADIUS to secure enterprise wireless networks. Any enterprise WiFi deployment targeting WPA2-Enterprise or WPA3-Enterprise must implement 802.1X.

Supplicant

The client device — laptop, smartphone, or IoT device — that wishes to attach to the network and must provide credentials to the Authenticator.

The endpoint that requires configuration, often via MDM, to support the chosen EAP method and trust the RADIUS server's certificate.

Authenticator

The network device — typically a wireless Access Point or an 802.1X-capable switch — that facilitates the authentication process by relaying EAP messages between the Supplicant and the RADIUS server.

The infrastructure component that enforces the block or allow decision based on the RADIUS server's response. It is the 'bouncer' of the network.

EAP (Extensible Authentication Protocol)

An authentication framework that defines a set of negotiable authentication methods (EAP methods) used to carry credentials securely between the Supplicant and the Authentication Server.

The protocol that carries the actual authentication credentials — certificates, passwords — securely over the air within the 802.1X framework.

EAP-TLS (EAP Transport Layer Security)

An EAP method that uses mutual TLS authentication, requiring both the RADIUS server and the client device to present valid digital certificates. It eliminates password-based authentication entirely.

The most secure method for wireless authentication. Recommended for all corporate-managed devices where an MDM platform can provision client certificates.

VSA (Vendor-Specific Attribute)

Custom attributes within a RADIUS packet that allow network vendors to support proprietary or extended features beyond the standard RADIUS attribute set defined in RFC 2865.

Used extensively for advanced policy enforcement, including dynamic VLAN assignment (Tunnel-Private-Group-ID), bandwidth limits, and applying specific firewall roles to authenticated sessions.

Shared Secret

A text string known only to the Authenticator and the RADIUS server, used to verify the integrity of RADIUS packets and encrypt the password field within Access-Request packets.

A critical security parameter. A mismatch between the AP and the server causes silent packet drops and is the most common cause of authentication failure in new deployments.

NAS (Network Access Server)

The network device — typically an Access Point or switch — that acts as the Authenticator in the 802.1X framework, enforcing access control based on RADIUS decisions.

Often used interchangeably with 'Authenticator' in RADIUS documentation and vendor configuration guides.

PEAP (Protected EAP)

An EAP method that establishes an encrypted TLS tunnel between the Supplicant and the RADIUS server, within which a simpler inner authentication method (typically MSCHAPv2) is used to validate username and password credentials.

A pragmatic choice for BYOD environments where deploying client certificates is impractical. Requires strict enforcement of server certificate validation on client devices to prevent credential harvesting attacks.

Études de cas

A 200-room hotel needs to segment its wireless network. Currently, they use a single PSK for staff and a captive portal for guests. Staff devices — tablets for housekeeping, laptops for management — are intermingled on the same subnet. How should they redesign this using RADIUS?

Deploy a cloud-hosted RADIUS server integrated with the hotel's Azure AD. Configure the wireless access points to use 802.1X authentication pointing to the RADIUS server. In Azure AD, create security groups for 'Housekeeping' and 'Management'. On the RADIUS server, configure network policies: if the authenticating user is a member of the 'Housekeeping' group, return Access-Accept with the RADIUS attribute Tunnel-Private-Group-ID set to VLAN 20. If the user is in 'Management', return VLAN 30. Deploy MDM profiles via Intune to staff devices with EAP-TLS certificates for seamless, password-free authentication. Guest access continues via a separate SSID using Purple's captive portal for data capture and terms acceptance.

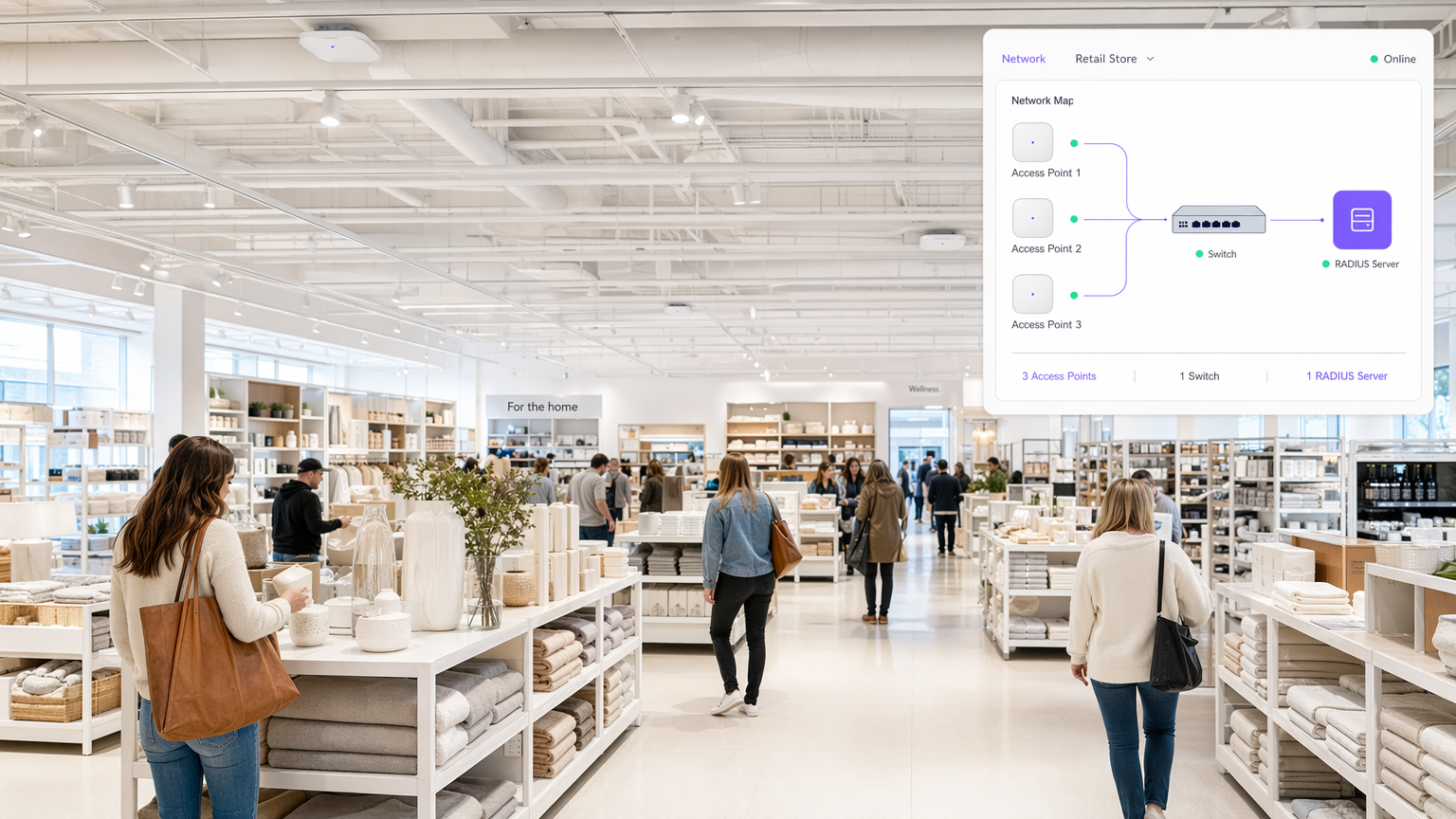

A retail chain with 80 stores is experiencing frequent WiFi connection drops for their handheld inventory scanners during peak holiday shopping hours. The scanners use PEAP-MSCHAPv2 against a central RADIUS server located in a regional data centre connected via a managed MPLS WAN.

Analyse RADIUS server logs to confirm EAP timeouts correlating with peak traffic periods. Measure the round-trip latency between the store APs and the RADIUS server — if this exceeds 150ms, EAP timeouts become likely. Implement local survivability at the branch level by deploying a lightweight RADIUS proxy or edge appliance at each store that caches session credentials for a defined period. Alternatively, migrate to a cloud RADIUS service with regional points of presence to reduce WAN dependency. Adjust the EAP timeout and retry parameters on the wireless controllers to accommodate the measured latency. For the longer term, evaluate migrating scanner authentication to MAC Authentication Bypass (MAB) with strict VLAN assignment, reducing the authentication overhead for non-interactive IoT devices.

Analyse de scénario

Q1. Your organisation is migrating from a single PSK to 802.1X. You have a mix of corporate-owned laptops managed via Intune and employee BYOD smartphones. What EAP methods should you deploy for each device category, and what are the key configuration requirements for each?

💡 Astuce :Consider the certificate provisioning capabilities available for managed versus unmanaged devices, and the security trade-offs of password-based versus certificate-based authentication.

Afficher l'approche recommandée

Deploy EAP-TLS for corporate-owned laptops, utilising Intune to silently push the required client certificates via a SCEP or PKCS profile. This eliminates password-based authentication and provides the strongest security posture. For BYOD smartphones where client certificate management is impractical, deploy PEAP-MSCHAPv2, allowing users to authenticate with their corporate username and password within a protected TLS tunnel. Critically, configure the RADIUS server to present a certificate from a well-known CA, and enforce server certificate validation on client devices via a WiFi configuration profile to prevent rogue AP attacks. Consider separating BYOD devices onto a restricted VLAN with limited access to internal resources.

Q2. After deploying a new RADIUS server for a stadium's staff WiFi, clients are failing to connect. The AP logs show 'RADIUS Server Timeout'. Network team confirms UDP 1812 is open between the APs and the RADIUS server. What is the most likely root cause, and what is your diagnostic process?

💡 Astuce :The RADIUS server will silently discard packets if a specific security parameter does not match, producing a timeout on the AP side with no corresponding log entry on the server.

Afficher l'approche recommandée

The most likely cause is a Shared Secret mismatch. If the shared secret configured on the Access Point does not exactly match the shared secret configured for that AP's IP address on the RADIUS server, the server will drop the Access-Request packets without generating an authentication failure log entry. The diagnostic process is: (1) Check the RADIUS server logs — if there are zero entries for the AP's IP address, the server is discarding packets, pointing to a shared secret mismatch. (2) Verify the shared secret on both the AP and the RADIUS server client configuration, checking for trailing spaces or character encoding issues. (3) If shared secrets match, use a packet capture on the RADIUS server's network interface to confirm packets are arriving. (4) If packets arrive but are dropped, verify the AP's source IP address matches the client IP configured on the RADIUS server.

Q3. A public sector venue wants to offer seamless, secure WiFi to visitors from partner government departments, allowing them to authenticate using their home organisation's credentials without requiring a separate guest account. How does RADIUS enable this, and what are the key security considerations?

💡 Astuce :Think about how RADIUS requests can be forwarded between different organisations based on the identity realm, and what trust relationships must be established.

Afficher l'approche recommandée

This is achieved using a RADIUS Proxy architecture, similar to the eduroam or govroam models. The local RADIUS server is configured as a proxy. When it receives an Access-Request, it inspects the realm — the domain portion of the username, such as user@department.gov.uk . If the realm belongs to a partner organisation, the local server forwards the Access-Request to the partner's RADIUS server over a pre-established, encrypted RADIUS proxy connection. The partner server authenticates the user against its own identity store and returns the result to the local server, which relays it to the AP. Key security considerations include: establishing formal trust agreements with each partner organisation; using RadSec (RADIUS over TLS) rather than standard UDP for proxy connections to encrypt traffic in transit; validating that the partner RADIUS server's certificate is trusted before accepting proxied responses; and defining clear policies for what network access level to grant to visiting users from each partner realm.