WPA3 : La prochaine génération de sécurité WiFi expliquée

Ce guide de référence technique complet explique les évolutions architecturales introduites par WPA3, notamment SAE, OWE et la confidentialité persistante. Il fournit des stratégies de déploiement concrètes pour les responsables informatiques et les architectes réseau afin de mettre à niveau les réseaux d'entreprise et des lieux publics en toute sécurité.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Authentification Simultanée des Égaux (SAE)

- Confidentialité Persistante

- Chiffrement Sans Fil Opportuniste (OWE)

- WPA3-Enterprise et sécurité 192 bits

- Guide d'Implémentation

- Phase 1 : Évaluation et Audit

- Phase 2 : Transition WPA3Déploiement en mode

- Phase 3 : Segmentation et application

- Intégration avec les Captive Portals

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- ROI et impact commercial

- Écoutez le briefing technique

Résumé Exécutif

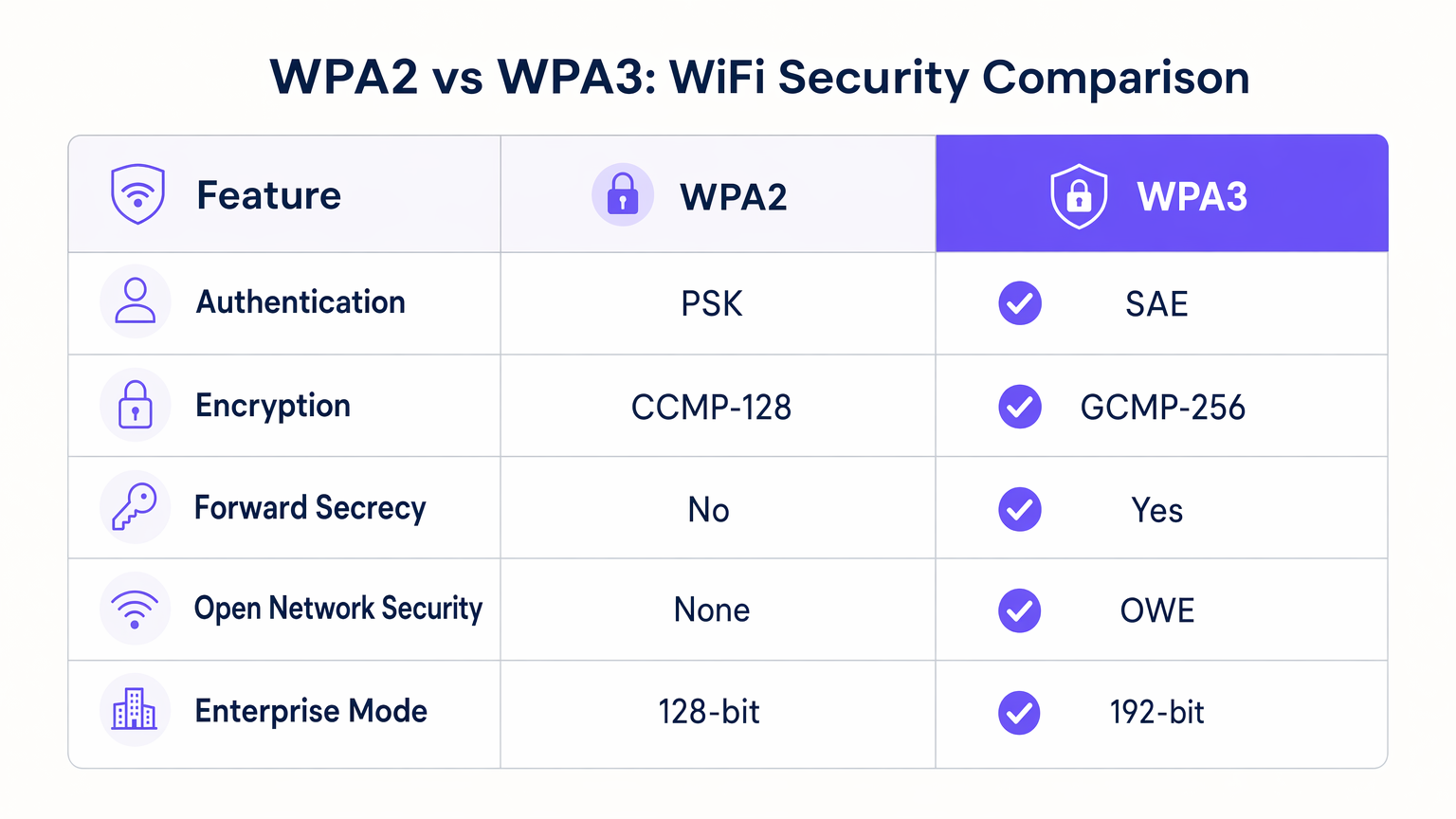

Pour les responsables informatiques, les architectes réseau et les directeurs des opérations de sites, la transition vers WPA3 représente l'évolution architecturale la plus significative en matière de sécurité sans fil depuis deux décennies. Bien que WPA2 ait servi de norme industrielle depuis 2004, sa dépendance aux clés pré-partagées (PSK) et sa vulnérabilité aux attaques par dictionnaire hors ligne le rendent de plus en plus inadapté aux environnements d'entreprise modernes. WPA3 corrige ces failles architecturales fondamentales tout en introduisant de nouvelles capacités essentielles pour les lieux publics.

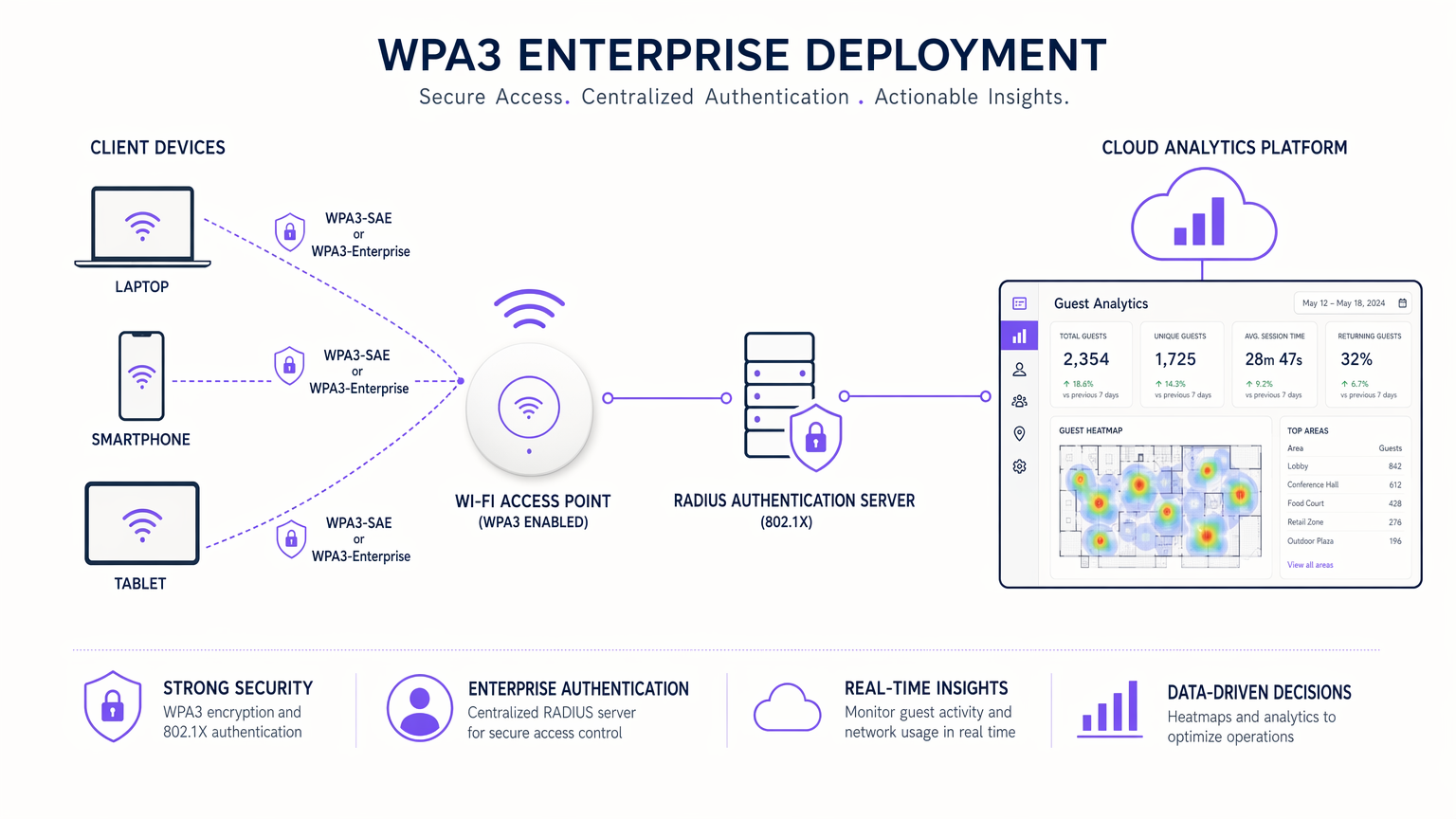

Ce guide de référence technique fournit des conseils concrets sur le déploiement de WPA3 dans les réseaux de l'hôtellerie, du commerce de détail et du secteur public. Il couvre les quatre piliers fondamentaux de la nouvelle norme : l'Authentification Simultanée des Égaux (SAE) pour une authentification robuste basée sur mot de passe, le Chiffrement Sans Fil Opportuniste (OWE) pour sécuriser les réseaux ouverts, la confidentialité persistante (Forward Secrecy) pour protéger le trafic historique, et une suite de sécurité 192 bits pour les déploiements d'entreprise hautement réglementés.

En comprenant ces mécanismes, les opérateurs réseau peuvent planifier une stratégie de migration progressive qui améliore la posture de sécurité sans perturber les appareils clients existants ni l'expérience utilisateur. De manière cruciale, ce guide associe ces capacités techniques à des résultats commerciaux tangibles, démontrant comment une sécurité sans fil robuste s'intègre aux plateformes Guest WiFi et WiFi Analytics pour offrir des expériences clients sécurisées, conformes et riches en données.

Approfondissement Technique

La transition de WPA2 à WPA3 n'est pas seulement une mise à jour cryptographique incrémentale ; c'est une refonte fondamentale des processus d'établissement de liaison d'authentification et de négociation de chiffrement. Comprendre les mécanismes de ces changements est essentiel pour les architectes concevant des réseaux sans fil de nouvelle génération.

Authentification Simultanée des Égaux (SAE)

La vulnérabilité la plus significative de WPA2-Personal est l'établissement de liaison à quatre voies utilisé pour établir une connexion sécurisée à l'aide d'une clé pré-partagée (PSK). Si un attaquant capture cet établissement de liaison, il peut récupérer les données hors ligne et exécuter des attaques par dictionnaire par force brute indéfiniment jusqu'à ce que le mot de passe soit récupéré.

WPA3 remplace le mécanisme PSK par l'Authentification Simultanée des Égaux (SAE), une variante du protocole d'échange de clés Dragonfly. SAE utilise un échange de type Diffie-Hellman où le client et le point d'accès prouvent tous deux la connaissance du mot de passe sans jamais le transmettre par les airs, même sous forme hachée. Cette preuve à divulgation nulle de connaissance élimine complètement le vecteur d'attaques par dictionnaire hors ligne. Même si un attaquant capture chaque paquet de l'échange SAE, il ne peut pas dériver la clé de session ou le mot de passe original à partir des données capturées.

Confidentialité Persistante

Un avantage opérationnel essentiel de SAE est l'introduction de la confidentialité persistante. Sous WPA2, si un attaquant enregistre du trafic chiffré aujourd'hui et parvient à obtenir le mot de passe du réseau demain (par exemple, via une attaque d'ingénierie sociale ou un appareil d'employé compromis), il peut déchiffrer rétroactivement tout le trafic précédemment enregistré.

Le SAE de WPA3 génère une clé de chiffrement éphémère unique pour chaque session. Étant donné que les clés de session ne sont pas dérivées mathématiquement du mot de passe maître de manière réversible, la compromission du mot de passe du réseau ne compromet pas le trafic passé. Pour les établissements Hospitality traitant des informations sensibles sur les clients, cela offre une couche significative d'atténuation des risques contre l'écoute passive à long terme.

Chiffrement Sans Fil Opportuniste (OWE)

Pour les lieux publics, le Chiffrement Sans Fil Opportuniste (OWE) — commercialisé par la Wi-Fi Alliance sous le nom de Wi-Fi Certified Enhanced Open — est la fonctionnalité la plus transformatrice de WPA3. Historiquement, les réseaux ouverts (ceux sans mot de passe) transmettent les données en texte clair, laissant les utilisateurs vulnérables à l'interception de paquets et au détournement de session.

OWE négocie automatiquement une connexion chiffrée entre l'appareil client et le point d'accès sans nécessiter d'authentification utilisateur ni de mot de passe. L'expérience utilisateur reste identique à celle d'un réseau ouvert traditionnel — l'utilisateur sélectionne simplement le SSID et se connecte — mais les trames 802.11 sous-jacentes sont chiffrées. Ceci est particulièrement pertinent pour les environnements Retail où un onboarding sans friction est requis, mais où la confidentialité des données (et la conformité GDPR) doit être maintenue.

WPA3-Enterprise et sécurité 192 bits

Pour les environnements hautement réglementés, WPA3-Enterprise introduit un mode de sécurité minimum optionnel de 192 bits aligné sur la suite d'algorithmes de sécurité nationale commerciale (CNSA). Ce mode impose l'utilisation de GCMP-256 (Galois/Counter Mode Protocol) pour le chiffrement et de HMAC-SHA-384 pour la vérification d'intégrité, offrant une protection robuste pour les réseaux financiers, gouvernementaux et de Healthcare .

Guide d'Implémentation

Le déploiement de WPA3 dans un environnement d'entreprise nécessite une approche progressive pour prendre en charge les appareils existants tout en maximisant la sécurité pour les clients compatibles.

Phase 1 : Évaluation et Audit

Commencez par auditer les versions de firmware de vos points d'accès et contrôleurs de réseau local sans fil existants. La plupart des matériels de qualité entreprise fabriqués après 2018 prennent en charge WPA3 via des mises à jour de firmware. Simultanément, profilez votre parc d'appareils clients à l'aide de votre plateforme de gestion de réseau ou de votre tableau de bord WiFi Analytics pour déterminer le pourcentage d'appareils compatibles WPA3.

Phase 2 : Transition WPA3Déploiement en mode

Pour prendre en charge un environnement mixte, déployez le mode de transition WPA3. Cela permet à un seul SSID d'accepter les connexions WPA2 (PSK) et WPA3 (SAE).

- Configurer le SSID : Activez le mode de transition WPA3 sur le SSID cible.

- Surveiller les connexions : Utilisez des analyses pour suivre le ratio de connexions WPA2 et WPA3 au fil du temps.

- Identifier les appareils hérités : Isolez les appareils qui ne parviennent pas à se connecter ou qui reviennent systématiquement au WPA2 (par exemple, les anciens appareils IoT ou les terminaux de point de vente hérités).

Remarque : Le mode de transition WPA3 est susceptible aux attaques par rétrogradation où un adversaire actif force un client compatible WPA3 à se connecter en utilisant le WPA2. Par conséquent, il doit être considéré comme une étape de migration temporaire, et non comme une architecture permanente.

Phase 3 : Segmentation et application

Une fois que le volume d'appareils hérités tombe en dessous d'un seuil acceptable, passez à l'application complète du WPA3.

- Isoler l'IoT hérité : Déplacez les appareils non conformes (téléviseurs intelligents, anciens systèmes de gestion de bâtiment) vers un SSID WPA2 dédié et masqué sur un VLAN isolé.

- Appliquer le WPA3 uniquement : Désactivez le WPA2 sur les SSID principaux pour les invités et les entreprises, en veillant à ce que tous les appareils compatibles bénéficient de SAE et de la confidentialité persistante (Forward Secrecy).

Intégration avec les Captive Portals

Lors du déploiement d'OWE pour les réseaux publics, assurez-vous que votre solution de Captive Portal est compatible. Des plateformes comme Purple agissent comme fournisseur d'identité et mécanisme de consentement au-dessus de la couche de transport OWE chiffrée. Le point d'accès gère le chiffrement OWE, tandis que le Captive Portal gère le parcours utilisateur, l'acceptation des conditions de service et la capture de données.

Bonnes pratiques

- Maintenance du firmware : Assurez-vous que tous les points d'accès exécutent le dernier firmware pour atténuer les premières vulnérabilités WPA3, telles que l'inondation de trames de confirmation SAE.

- Segmentation VLAN : Quelle que soit la version WPA, maintenez une segmentation VLAN stricte entre le trafic invité, les données d'entreprise et les appareils IoT. C'est fondamental pour la conformité PCI DSS.

- Évitez le mode mixte sur les SSID haute sécurité : Pour les réseaux d'entreprise critiques, contournez entièrement le mode de transition et déployez un SSID WPA3-Enterprise dédié pour prévenir les attaques par rétrogradation.

- Formez le service d'assistance : Assurez-vous que le support informatique de première ligne comprend la différence entre WPA2 et WPA3, en particulier en ce qui concerne la compatibilité des appareils hérités et le comportement OWE.

Pour une perspective plus large sur l'optimisation de l'architecture réseau, envisagez de lire Les avantages clés du SD WAN pour les entreprises modernes .

Dépannage et atténuation des risques

Modes de défaillance courants

- Problèmes de connectivité des clients hérités : Certains anciens appareils clients (en particulier les appareils Android hérités et les capteurs IoT bon marché) peuvent ne pas parvenir à se connecter à un SSID diffusant le mode de transition WPA3, même s'ils ne prennent en charge que le WPA2.

- Atténuation : Maintenez un SSID dédié WPA2 uniquement pour ces appareils spécifiques jusqu'à ce qu'ils puissent être mis hors service.

- Échecs de redirection du Captive Portal : Dans certaines premières implémentations OWE, les clients peuvent rencontrer des difficultés avec la redirection du Captive Portal.

- Atténuation : Testez minutieusement avec un mélange d'appareils iOS, Android et Windows. Assurez-vous que votre plateforme WiFi invité est explicitement validée pour les environnements OWE.

- Surcharge de la poignée de main SAE : Dans des environnements à très haute densité (par exemple, les stades), la surcharge computationnelle de la poignée de main SAE peut avoir un impact marginal sur l'utilisation du CPU du point d'accès.

- Atténuation : Surveillez les performances du point d'accès pendant les périodes de pointe et ajustez les seuils d'équilibrage de charge des clients si nécessaire.

ROI et impact commercial

La mise à niveau vers WPA3 n'est généralement pas un projet générateur de revenus, mais c'est une initiative essentielle d'atténuation des risques et de facilitation de la conformité.

- Réduction des risques : L'élimination des attaques par dictionnaire hors ligne et la mise en œuvre de la confidentialité persistante (Forward Secrecy) réduisent considérablement le rayon d'impact potentiel d'une compromission du réseau sans fil, protégeant la réputation de la marque et évitant les amendes réglementaires.

- Facilitation de la conformité : Le mode WPA3-Enterprise 192 bits et OWE soutiennent directement la conformité aux cadres stricts comme PCI DSS et GDPR en garantissant la confidentialité des données en transit.

- Pérennisation : La Wi-Fi Alliance exige le WPA3 pour toutes les certifications Wi-Fi 6 (802.11ax) et Wi-Fi 6E. Migrer maintenant garantit que votre infrastructure est prête à prendre en charge la prochaine génération de normes sans fil haute performance.

En associant une sécurité WPA3 robuste à une plateforme Guest WiFi complète, les lieux peuvent offrir une expérience de connectivité sécurisée et fluide qui renforce la confiance des clients tout en capturant les données de première partie nécessaires pour stimuler la fidélité et l'engagement. Pour une comparaison détaillée des normes héritées, consultez notre guide : WPA, WPA2 et WPA3 : Quelle est la différence et lequel devriez-vous utiliser ? .

Écoutez le briefing technique

Pour une plongée plus approfondie dans les implications opérationnelles du WPA3, écoutez notre podcast technique de 10 minutes :

Termes clés et définitions

WPA3 (Wi-Fi Protected Access 3)

The latest generation of Wi-Fi security certified by the Wi-Fi Alliance, introducing significant cryptographic upgrades over WPA2.

When IT teams are refreshing network hardware or updating security policies to meet modern compliance standards.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3-Personal that replaces the Pre-Shared Key (PSK) method, providing resistance against offline dictionary attacks.

When configuring the authentication method for new SSIDs, ensuring robust protection against brute-force password guessing.

OWE (Opportunistic Wireless Encryption)

A standard that provides individualized data encryption for open Wi-Fi networks without requiring user authentication.

When deploying public guest WiFi in retail or hospitality environments where frictionless access must be balanced with user privacy.

Forward Secrecy

A cryptographic feature ensuring that session keys are not compromised even if the long-term master password is later discovered.

When evaluating the risk of long-term passive eavesdropping and data interception in enterprise environments.

WPA3 Transition Mode

A configuration allowing a single SSID to support both WPA2 and WPA3 clients simultaneously.

When planning a phased migration to WPA3 in an environment with a mix of modern and legacy client devices.

Downgrade Attack

A security exploit where an attacker forces a system to abandon a high-security mode of operation (like WPA3) in favor of an older, more vulnerable standard (like WPA2).

When assessing the risks of running WPA3 Transition Mode for extended periods.

CNSA (Commercial National Security Algorithm)

A suite of cryptographic algorithms promulgated by the NSA for protecting classified information, supported by WPA3-Enterprise 192-bit mode.

When designing networks for highly regulated sectors such as government, defense, or healthcare.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic and improve security.

When isolating vulnerable legacy IoT devices from the primary corporate or guest networks during a WPA3 migration.

Études de cas

A 200-room hotel needs to upgrade its guest WiFi to WPA3 but has a significant number of legacy smart TVs in the guest rooms that only support WPA2. How should the network architect proceed?

The architect should implement a split-SSID strategy. First, create a dedicated, hidden SSID configured strictly for WPA2-Personal and assign it to an isolated VLAN with no access to the corporate network or other guest devices. Connect all legacy smart TVs to this SSID. Second, configure the primary, public-facing guest SSID to use WPA3 Transition Mode (or pure WPA3 if all guest devices are modern) and route this traffic through the Purple captive portal for authentication and analytics.

A large retail chain wants to implement frictionless WiFi for shoppers without requiring a password, but the CISO is concerned about GDPR compliance and plaintext data transmission over open networks. What is the recommended architecture?

The deployment should utilize WPA3 Opportunistic Wireless Encryption (OWE), also known as Wi-Fi Certified Enhanced Open. The access points will broadcast an open SSID, allowing shoppers to connect without a password. However, OWE will automatically negotiate unique, encrypted sessions for every client. Once connected, the traffic is routed through the Purple Guest WiFi platform to present a captive portal where users accept the terms of service and provide consent for data processing.

Analyse de scénario

Q1. Your university campus is deploying a new wireless network for students. You want to ensure maximum security for student laptops while still allowing older gaming consoles to connect. Which deployment strategy should you choose?

💡 Astuce :Consider the limitations of WPA3 Transition Mode and the benefits of network segmentation.

Afficher l'approche recommandée

Deploy two separate SSIDs. The primary student network should use WPA3-Enterprise (or WPA3-Personal) to ensure maximum security and Forward Secrecy for modern laptops and smartphones. A secondary, hidden SSID should be configured with WPA2-Personal on an isolated VLAN specifically for legacy gaming consoles. This prevents downgrade attacks on the primary network while maintaining compatibility.

Q2. A stadium IT director notices that during large events, the access points serving the main concourse are showing unusually high CPU utilization since enabling WPA3 Transition Mode. What is the likely cause?

💡 Astuce :Think about the cryptographic processes involved in client authentication.

Afficher l'approche recommandée

The high CPU utilization is likely caused by the computational overhead of processing Simultaneous Authentication of Equals (SAE) handshakes in a high-density environment, combined with the mixed-mode processing of WPA2 connections. The IT director should monitor the AP performance and consider adjusting client load-balancing or upgrading AP hardware if the utilization impacts throughput.

Q3. You are configuring a public WiFi network at a busy airport. The legal department requires that user traffic be protected from passive sniffing, but the marketing department insists that users should not have to enter a password to connect. How do you satisfy both requirements?

💡 Astuce :Look for a WPA3 feature specifically designed for open networks.

Afficher l'approche recommandée

Implement Opportunistic Wireless Encryption (OWE). This allows users to connect to the network without entering a password, satisfying the marketing department's requirement for frictionless access. Simultaneously, OWE automatically encrypts the data transmitted between the client and the access point, satisfying the legal department's requirement for protection against passive packet sniffing.