सीधा सा सच यह है: एक असुरक्षित WiFi नेटवर्क आपके व्यवसाय के मुख्य द्वार को खुला छोड़ने जैसा है। एक उचित secure wireless networking रणनीति बुनियादी पासवर्ड से कहीं आगे जाती है। यह एक ऐसा सुरक्षित वातावरण बनाने के बारे में है जो हर एक यूज़र और डिवाइस को वेरिफाई करता है, अनधिकृत एक्सेस को रोकता है और आपके संवेदनशील डेटा की सुरक्षा करता है।

Secure Wireless Networking अब कोई विकल्प क्यों नहीं है

सुरक्षा में चूक के वास्तविक दुनिया के जोखिमों के बारे में एक पल के लिए सोचें। एक होटल के लिए, यह एक डेटा ब्रीच हो सकता है जो मेहमानों के भुगतान विवरण को लीक कर दे। एक दुकान में, इसका मतलब ग्राहकों की लॉयल्टी जानकारी से समझौता करना हो सकता है, जिससे वह विश्वास टूट सकता है जिसे बनाने के लिए आपने इतनी मेहनत की है और आपके ब्रांड को स्थायी नुकसान पहुंच सकता है।

ये कोई दूर की कौड़ी नहीं हैं; वायरलेस एक्सेस प्रदान करने वाले किसी भी व्यवसाय के लिए ये व्यावहारिक और रोज़मर्रा के खतरे हैं।

चॉकबोर्ड या टेंट कार्ड पर एक सिंगल, शेयर्ड WiFi पासवर्ड लिखने के दिन अब पूरी तरह से लद चुके हैं। यह पुराना तरीका एक बहुत बड़ा सुरक्षा छिद्र (security hole) बनाता है। उस पासवर्ड वाला कोई भी व्यक्ति—पूर्व कर्मचारियों और पिछले ग्राहकों से लेकर कार पार्क में बैठे किसी व्यक्ति तक—आपके नेटवर्क पर आ सकता है। यह आपको शून्य विज़िबिलिटी, शून्य नियंत्रण देता है, और दुर्भावनापूर्ण गतिविधि को उसके स्रोत तक ट्रैक करने का कोई तरीका नहीं छोड़ता है।

Identity-Based Security की ओर बदलाव

यही कारण है कि इन अनाम, शेयर्ड सिस्टम से दूर और आधुनिक, identity-driven सुरक्षा की ओर एक महत्वपूर्ण बदलाव हो रहा है। यह दृष्टिकोण अनिवार्य रूप से नेटवर्क एक्सेस को एक डिजिटल आईडी कार्ड की तरह मानता है, जहां हर कनेक्शन एक विशिष्ट, वेरिफाई किए गए यूज़र या डिवाइस से जुड़ा होता है।

लेकिन यह केवल बचाव करने के बारे में नहीं है; यह आपके व्यवसाय को संचालित करने के लिए एक अधिक स्मार्ट, अधिक कुशल तरीका बनाने के बारे में है। ज़रा इन फायदों पर विचार करें:

- बेहतर सुरक्षा: प्रत्येक यूज़र को वेरिफाई करके, आप अनधिकृत एक्सेस को पूरी तरह रोक देते हैं। आप इस बारे में भी अविश्वसनीय रूप से सटीक हो सकते हैं कि कौन आपके नेटवर्क के किन हिस्सों से जुड़ सकता है।

- सरल संचालन: कर्मचारियों के मौजूदा वर्क क्रेडेंशियल्स का उपयोग करके उनके लिए नेटवर्क एक्सेस को स्वचालित करने की कल्पना करें। यह आपकी IT टीमों के लिए मैन्युअल पासवर्ड प्रबंधन के सिरदर्द को पूरी तरह से दूर कर देता है।

- बेहतर यूज़र एक्सपीरियंस: मेहमानों और कर्मचारियों को बिना किसी जटिल लॉगिन पेज से जूझे या शेयर्ड कीज़ (shared keys) को याद रखने की कोशिश किए बिना एक निर्बाध और सुरक्षित कनेक्शन मिलता है।

यह रणनीतिक कदम बाज़ार के रुझानों में स्पष्ट रूप से झलकता है। अकेले यूके में, वायरलेस नेटवर्क सुरक्षा बाज़ार ने 2023 में 1,436.9 मिलियन अमेरिकी डॉलर का राजस्व उत्पन्न किया और 2030 तक 2,921.6 मिलियन अमेरिकी डॉलर तक पहुंचने की राह पर है। यह विस्फोटक वृद्धि दिखाती है कि व्यवसाय कितनी तेज़ी से बढ़ते खतरों के खिलाफ अपने वायरलेस इंफ्रास्ट्रक्चर को मज़बूत करने की ओर बढ़ रहे हैं।

एक सुरक्षित वायरलेस नेटवर्क आधुनिक व्यावसायिक संचालन के लिए मूलभूत है। यह वह अदृश्य ढांचा है जो सुरक्षित लेनदेन का समर्थन करता है, ग्राहक डेटा की सुरक्षा करता है और कर्मचारियों की उत्पादकता को सक्षम बनाता है। कनेक्टेड अर्थव्यवस्था में इसे नज़रअंदाज़ करना कोई विकल्प नहीं है।

अंततः, मज़बूत सुरक्षा लागू करना एक आवश्यक एहतियात को वास्तविक रणनीतिक लाभ में बदल देता है। डिजिटल सुरक्षा के व्यापक संदर्भ को समझने के लिए, आप विभिन्न Cyber Security Solutions का पता लगा सकते हैं जो आपके पूरे व्यवसाय को सुरक्षित रखने में मदद करते हैं। निम्नलिखित अनुभाग एक ऐसा ढांचा स्थापित करने के लिए आपके मार्गदर्शक होंगे जो न केवल आपकी संपत्तियों की रक्षा करता है बल्कि कनेक्ट होने वाले सभी लोगों के लिए अनुभव को भी बेहतर बनाता है।

आधुनिक WiFi थ्रेट लैंडस्केप को समझना

वास्तव में एक सुरक्षित वायरलेस नेटवर्क बनाने के लिए, आपको सबसे पहले इस बात की स्पष्ट तस्वीर चाहिए कि आप किसका सामना कर रहे हैं। साइबर खतरे केवल अमूर्त शब्द (buzzwords) नहीं हैं; वे आपके व्यवसाय, आपके डेटा और आपकी प्रतिष्ठा के लिए बहुत ही वास्तविक परिणामों वाले वास्तविक दुनिया के जोखिम हैं। उन्हें बेअसर करने का पहला कदम उनके बारे में सरल, प्रासंगिक शब्दों में सोचना है।

कल्पना करें कि आपका व्यावसायिक WiFi एक सार्वजनिक चौराहे की तरह है जहां निजी बातचीत हो रही है। सही सुरक्षा के बिना, किसी के लिए पास की बेंच पर बैठना और हर शब्द को सुनना डरावने रूप से आसान है। यही कई वायरलेस हमलों का सार है—वे रेडियो तरंगों की खुली, ब्रॉडकास्ट प्रकृति का फायदा उठाते हैं।

सामान्य खतरों को सरल उपमाओं के साथ समझाया गया है

आइए उन कुछ सबसे सामान्य खतरों का विश्लेषण करें जिनका सामना आपका नेटवर्क हर दिन करता है। ये केवल बड़े निगमों के लिए आरक्षित नहीं हैं; इनका सक्रिय रूप से सभी आकार के व्यवसायों के खिलाफ उपयोग किया जाता है, स्थानीय कॉफी शॉप से लेकर बड़ी होटल श्रृंखलाओं तक।

Man-in-the-Middle (MitM) हमले: इसे एक ऐसे डाक कर्मचारी के रूप में सोचें जो आपकी डाक खोलता है, उसे पढ़ता है, और फिर आप तक पहुंचने से पहले लिफाफे को फिर से सील कर देता है। हमलावर गुप्त रूप से खुद को दो पक्षों—जैसे एक मेहमान और आपके WiFi नेटवर्क—के बीच फंसा लेता है, और किसी भी पक्ष को पता चले बिना संचार को इंटरसेप्ट करता है, पढ़ता है, और शायद बदल भी देता है।

Evil Twin हमले: एक-दूसरे के ठीक बगल में दो एक जैसी दिखने वाली कॉफी शॉप की कल्पना करें। एक वैध है, लेकिन दूसरी नकली है, जिसे एक अपराधी ने अनजान ग्राहकों को लुभाने के लिए स्थापित किया है। एक "evil twin" एक कपटपूर्ण WiFi एक्सेस पॉइंट है जो एक वैध एक्सेस पॉइंट की नकल करता है, और यूज़र्स को कनेक्ट करने के लिए धोखा देता है। एक बार जब वे जुड़ जाते हैं, तो हमलावर पासवर्ड, वित्तीय विवरण और अन्य संवेदनशील डेटा चुरा सकता है।

Rogue Access Points: यह तब होता है जब कोई—या तो एक अच्छी नीयत वाला लेकिन गुमराह कर्मचारी या कोई दुर्भावनापूर्ण अंदरूनी सूत्र—आपके व्यावसायिक नेटवर्क में एक अनधिकृत राउटर प्लग कर देता है। यह अनधिकृत डिवाइस आपके बचाव में सेंध लगाता है, एक बैकडोर बनाता है जो आपके सभी सुरक्षा उपायों को बायपास कर देता है और आपके आंतरिक सिस्टम को खतरे में डाल देता है।

Packet Sniffing: यह हवा में उड़ने वाले सभी डेटा को कैप्चर करने के लिए एक हाई-टेक लिसनिंग डिवाइस का उपयोग करने जैसा है। एक अनएन्क्रिप्टेड या खराब रूप से सुरक्षित नेटवर्क पर, "पैकेट स्निफ़र्स" आसानी से अनजान यूज़र्स द्वारा प्लेन टेक्स्ट में भेजे गए यूज़रनेम, पासवर्ड और अन्य जानकारी को चुरा सकते हैं।

असुरक्षित Captive Portal और शेयर्ड पासवर्ड का उपयोग करने पर ये खतरे और भी बढ़ जाते हैं। एक भी समझौता किया गया पासवर्ड हमलावर को पूरे साम्राज्य की चाबियां दे सकता है, जिससे यह पता लगाना असंभव हो जाता है कि आपके नेटवर्क पर कौन क्या कर रहा है।

सामान्य WiFi खतरे और उनका व्यावसायिक प्रभाव

दांव पर क्या लगा है, यह वास्तव में समझने के लिए, यह देखना मददगार होता है कि ये डिजिटल खतरे कैसे ठोस व्यावसायिक समस्याओं में बदल जाते हैं। किसी होटल, रिटेलर या किसी भी सार्वजनिक स्थल के लिए, इसके परिणाम गंभीर हो सकते हैं।

जैसा कि आप देख सकते हैं, जो एक तकनीकी भेद्यता (vulnerability) के रूप में शुरू होता है, वह तेज़ी से एक वित्तीय और प्रतिष्ठित संकट में बदल सकता है。

आपके व्यवसाय पर वास्तविक दुनिया का प्रभाव

इन खतरों को समझना इसलिए महत्वपूर्ण है क्योंकि इनका प्रभाव प्रत्यक्ष और हानिकारक होता है। एक सफल हमला वित्तीय नुकसान, गंभीर प्रतिष्ठित क्षति और यहां तक कि विनियामक (regulatory) जुर्माने का कारण बन सकता है।

एक असुरक्षित WiFi नेटवर्क केवल एक तकनीकी समस्या नहीं है; यह एक व्यावसायिक दायित्व (liability) है। प्रत्येक इंटरसेप्ट किया गया पासवर्ड या ग्राहक डेटा का चोरी हुआ हिस्सा सीधे तौर पर विश्वास को कम करता है और संगठन को महत्वपूर्ण जोखिम में डालता है।

सौभाग्य से, एक अच्छी खबर है। बढ़ती जागरूकता और सक्रिय सुरक्षा उपाय स्थिति को बदलना शुरू कर रहे हैं। हालिया डेटा यूके में एक सकारात्मक रुझान दिखाता है, जिसमें पहचाने गए साइबर ब्रीच की घटनाओं में गिरावट आई है। उदाहरण के लिए, 74% बड़े व्यवसायों ने एक हमले की पहचान की, जो पिछले वर्ष के 75% से थोड़ी गिरावट है, जबकि छोटे व्यवसायों में 49% से 42% तक अधिक महत्वपूर्ण गिरावट देखी गई।

यह सुधार सीधे तौर पर साइबर हाइजीन पर बढ़ते ज़ोर से जुड़ा है। आज, 72% व्यवसाय अब बोर्ड स्तर पर साइबर सुरक्षा को प्राथमिकता देते हैं और सक्रिय रूप से अपने नेटवर्क सुरक्षा को आधुनिक बना रहे हैं—जो secure wireless networking के लिए एक महत्वपूर्ण कदम है। आप इन यूके साइबर सुरक्षा रुझानों पर अधिक जानकारी और बाज़ार के लिए उनके अर्थ का पता लगा सकते हैं। जिन समाधानों पर हम आगे चर्चा करेंगे, वे इस गिरावट की प्रवृत्ति को जारी रखने और वास्तव में एक लचीला बचाव (resilient defence) बनाने के केंद्र में हैं।

Secure Wireless Networking की मुख्य तकनीकें

अब जब हमने खतरों को देख लिया है, तो हम उन तकनीकों की ओर मुड़ सकते हैं जो एक आधुनिक, सुरक्षित वायरलेस नेटवर्क की रीढ़ बनती हैं। एक कमज़ोर शेयर्ड पासवर्ड से आगे बढ़ने के लिए एक स्तरित बचाव (layered defence) की आवश्यकता होती है। ये मुख्य घटक यह सुनिश्चित करने के लिए एक साथ काम करते हैं कि हर कनेक्शन न केवल एन्क्रिप्टेड हो, बल्कि ठीक से प्रमाणित (authenticated) और अधिकृत (authorised) भी हो।

इसे अपनी इमारत की सुरक्षा को एक सिंगल, आसानी से कॉपी की जा सकने वाली चाबी से एक परिष्कृत एक्सेस कंट्रोल सिस्टम में अपग्रेड करने जैसा समझें, जिसमें एक फ्रंट-डेस्क गार्ड हो जो हर किसी की आईडी की जांच करता हो। आधुनिक Wi-Fi सुरक्षा प्रोटोकॉल आपके नेटवर्क के लिए ठीक यही करते हैं。

एन्क्रिप्शन में नया मानक: WPA3

सालों तक, Wi-Fi को सुरक्षित करने के लिए WPA2 स्वर्ण मानक (gold standard) था। लेकिन जैसे-जैसे हमलावर अधिक परिष्कृत होते गए, इसकी कमज़ोरियां सामने आने लगीं। इससे WPA3 का विकास हुआ, जो अब सभी नए Wi-Fi उपकरणों के लिए अनिवार्य सुरक्षा प्रमाणन है। यह कई महत्वपूर्ण अपग्रेड लाता है जो सीधे तौर पर सामान्य हमलों का मुकाबला करते हैं।

इसकी सबसे बड़ी जीतों में से एक ऑफ़लाइन डिक्शनरी हमलों से सुरक्षा है। पुराने प्रोटोकॉल के साथ, एक हमलावर आपके नेटवर्क ट्रैफ़िक के एक स्निपेट को कैप्चर कर सकता था और फिर पूरी तरह से ऑफ़लाइन, बार-बार आपके पासवर्ड का अनुमान लगाने के लिए शक्तिशाली कंप्यूटरों का उपयोग कर सकता था। WPA3 का उन्नत हैंडशेक प्रोटोकॉल इस तकनीक को व्यावहारिक रूप से असंभव बना देता है, जिसका अर्थ है कि हमलावर आपके नेटवर्क पर केवल "ब्रूट फोर्स (brute force)" के ज़रिए प्रवेश नहीं कर सकते हैं।

WPA3 वायरलेस एन्क्रिप्शन की नींव को मज़बूत करता है। यह महत्वपूर्ण सुरक्षा अंतरालों को बंद करके उद्योग को आगे ले जाता है, जिससे सामान्य और दृढ़ हमलावरों दोनों के लिए आपके नेटवर्क से समझौता करना बहुत कठिन हो जाता है।

हालांकि, मज़बूत एन्क्रिप्शन केवल आधी लड़ाई है। आपको अभी भी यह वेरिफाई करने के तरीके की आवश्यकता है कि कौन कनेक्ट हो रहा है। यहीं पर सुरक्षा की अगली परत आती है।

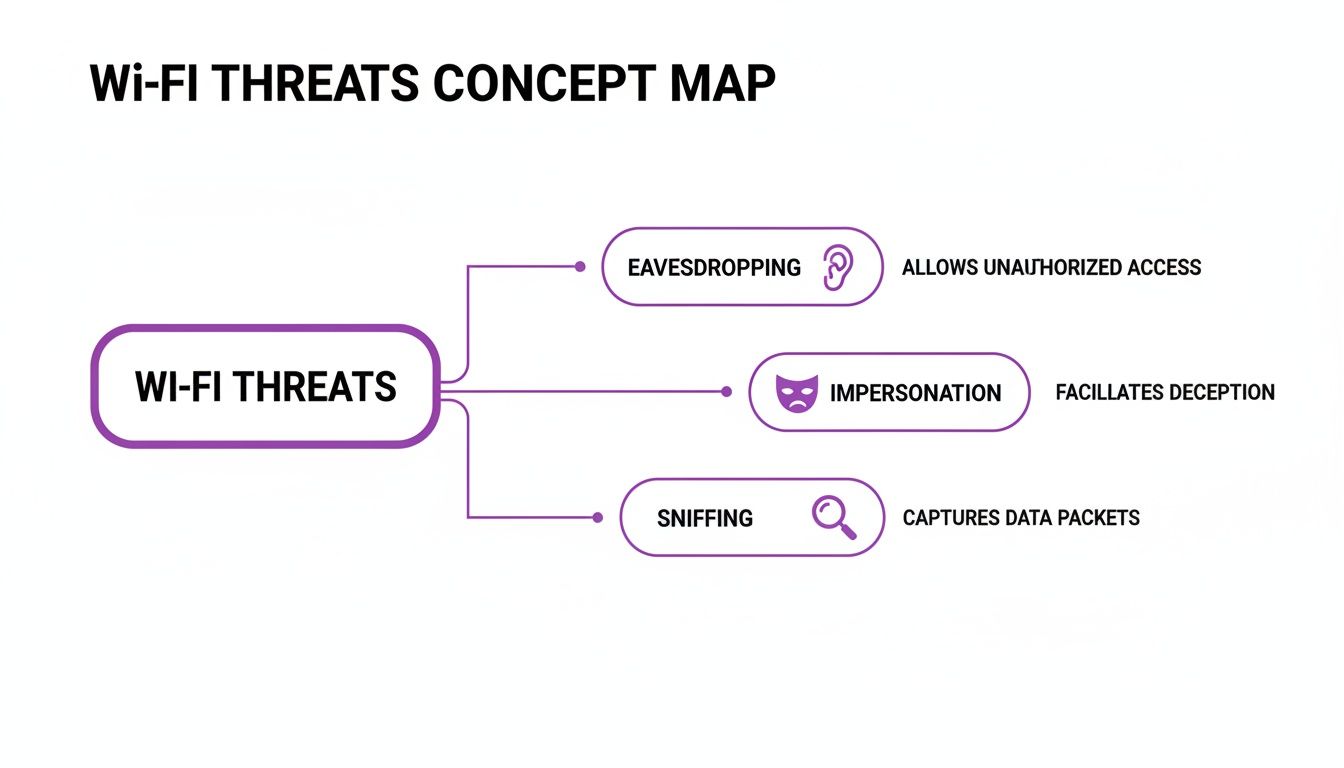

यह कॉन्सेप्ट मैप कुछ सबसे सामान्य खतरों की रूपरेखा तैयार करता है जिन्हें रोकने के लिए आधुनिक सुरक्षा तकनीकों को डिज़ाइन किया गया है।

यह छवि इस बात पर प्रकाश डालती है कि कैसे ईव्सड्रॉपिंग, इम्पर्सोनेशन और स्निफिंग जैसे खतरे वायरलेस नेटवर्क में विभिन्न कमज़ोरियों का फायदा उठा सकते हैं।

802.1X का परिचय: आपका डिजिटल बाउंसर

यदि WPA3 आपके दरवाज़े पर लगा मज़बूत, न टूटने वाला ताला है, तो 802.1X पहरा देने वाला डिजिटल बाउंसर है। सभी यूज़र्स के बीच साझा किए गए एक ही पासवर्ड पर निर्भर रहने के बजाय, 802.1X एक ऐसा ढांचा है जो नेटवर्क पर अनुमति देने से पहले हर डिवाइस को अपने स्वयं के विशिष्ट क्रेडेंशियल प्रस्तुत करने के लिए मजबूर करता है।

यहां बताया गया है कि यह कैसे काम करता है:

- एक यूज़र Wi-Fi नेटवर्क से कनेक्ट होने का प्रयास करता है।

- एक्सेस पॉइंट ("बाउंसर") उन्हें रोकता है और क्रेडेंशियल मांगता है।

- इन क्रेडेंशियल्स की जांच स्वयं एक्सेस पॉइंट द्वारा नहीं की जाती है, बल्कि इन्हें एक केंद्रीय प्रमाणीकरण सर्वर (authentication server) को भेज दिया जाता है।

- यह सर्वर, अक्सर RADIUS नामक प्रोटोकॉल का उपयोग करके, एक विश्वसनीय निर्देशिका (जैसे स्वीकृत कर्मचारियों की सूची) के विरुद्ध क्रेडेंशियल्स की जांच करता है।

- सर्वर द्वारा हरी झंडी देने के बाद ही यूज़र को एक्सेस दिया जाता है।

यह दृष्टिकोण एक बहुत बड़ा सुरक्षा लाभ प्रदान करता है। चूंकि प्रत्येक यूज़र का एक विशिष्ट लॉगिन होता है, इसलिए आप किसी और को प्रभावित किए बिना व्यक्तियों के लिए एक्सेस प्रदान या रद्द कर सकते हैं। यदि कोई कर्मचारी कंपनी छोड़ देता है, तो आप बस उनके खाते को अक्षम कर देते हैं, और उनका नेटवर्क एक्सेस तुरंत कट जाता है। आधुनिक प्लेटफ़ॉर्म सुरक्षा को कैसे संभालते हैं, इस बारे में अधिक जानकारी के लिए, आप हमारा संपूर्ण डेटा और सुरक्षा अवलोकन (data and security overview) पढ़ सकते हैं।

निर्बाध सुरक्षा के लिए सर्टिफिकेट्स और SSO

हालांकि 802.1X के साथ यूज़रनेम और पासवर्ड लॉगिन सुरक्षित हैं, फिर भी वे यूज़र्स के लिए थोड़े जटिल हो सकते हैं। एक अधिक उन्नत और यूज़र-फ्रेंडली तरीके में डिजिटल सर्टिफिकेट्स का उपयोग करना शामिल है। एक सर्टिफिकेट को किसी कर्मचारी के लैपटॉप या स्मार्टफोन पर स्थापित एक गैर-जाली (non-forgeable) डिजिटल आईडी कार्ड के रूप में सोचें।

जब डिवाइस कनेक्ट होता है, तो यह स्वचालित रूप से नेटवर्क को यह सर्टिफिकेट प्रस्तुत करता है। प्रमाणीकरण सर्वर वेरिफाई करता है कि सर्टिफिकेट वैध है और एक विश्वसनीय प्राधिकारी द्वारा जारी किया गया था, फिर एक्सेस प्रदान करता है—यह सब यूज़र को कुछ भी टाइप करने की आवश्यकता के बिना होता है। यह बस काम करता है।

इस प्रक्रिया को अक्सर Single Sign-On (SSO) के साथ जोड़ा जाता है। कर्मचारी अपने डिवाइस को सर्टिफिकेट के साथ कॉन्फ़िगर करने के लिए अपने प्राथमिक कंपनी लॉगिन (जैसे उनके Microsoft 365 या Google Workspace खाते) का उपयोग करते हैं। उस बिंदु से, उनका Wi-Fi एक्सेस पूरी तरह से स्वचालित और सुरक्षित हो जाता है। यह IT सपोर्ट टिकटों को कम करता है और कर्मचारियों के लिए एक घर्षण रहित (frictionless) अनुभव बनाता है, वह भी आपके secure wireless networking के स्तर को नाटकीय रूप से बढ़ाते हुए।

अपने WiFi के लिए Zero Trust आर्किटेक्चर लागू करना

जबकि WPA3 और 802.1X जैसी तकनीकें एक ठोस तकनीकी बचाव बनाती हैं, वास्तव में आधुनिक secure wireless networking इस बात में एक बुनियादी बदलाव की मांग करती है कि हम विश्वास (trust) के बारे में कैसे सोचते हैं। यह Zero Trust आर्किटेक्चर का मूल सार है। यह हार्डवेयर या सॉफ़्टवेयर का कोई एक टुकड़ा नहीं है जिसे आप खरीद सकते हैं, बल्कि एक रणनीतिक दर्शन है जो एक सरल नियम द्वारा निर्देशित है: कभी विश्वास न करें, हमेशा वेरिफाई करें।

यह दृष्टिकोण पुराने सुरक्षा मॉडल को पूरी तरह से पलट देता है। सालों तक, हमने "कैसल-एंड-मोट (castle-and-moat)" पद्धति पर भरोसा किया, जो यह मानती थी कि एक बार जब कोई नेटवर्क परिधि (perimeter) के अंदर आ जाता है, तो उस पर भरोसा किया जा सकता है। Zero Trust इस अधिक यथार्थवादी धारणा पर काम करता है कि खतरे हर समय नेटवर्क के बाहर और अंदर दोनों जगह मौजूद हो सकते हैं।

इसे एक उच्च-सुरक्षा वाली सरकारी इमारत की तरह सोचें। एक कर्मचारी केवल सामने के दरवाज़े पर एक बार अपना बैज स्वाइप करके स्वतंत्र रूप से नहीं घूम सकता। उन्हें हर चेकपॉइंट पर अपने क्रेडेंशियल प्रस्तुत करने होंगे—अपने विशिष्ट विभाग में प्रवेश करने के लिए, एक सुरक्षित रिकॉर्ड रूम तक पहुंचने के लिए, और शायद कुछ उपकरणों का उपयोग करने के लिए भी। आपके WiFi नेटवर्क पर Zero Trust को ठीक इसी तरह काम करना चाहिए।

Zero Trust WiFi के मूल सिद्धांत

इस दर्शन को लागू करने का अर्थ है कि हर एक कनेक्शन अनुरोध को ऐसे माना जाता है जैसे कि वह किसी अविश्वसनीय स्रोत से आ रहा हो, भले ही यूज़र पहले से ही नेटवर्क से जुड़ा हो। यह निरंतर सत्यापन तीन स्तंभों पर बना है जो एक गतिशील और अत्यधिक सुरक्षित वातावरण बनाने के लिए मिलकर काम करते हैं।

- स्पष्ट रूप से वेरिफाई करें: हमेशा सभी उपलब्ध डेटा पॉइंट्स के आधार पर प्रमाणित और अधिकृत करें। यह केवल पासवर्ड के बारे में नहीं है; इसमें यूज़र की पहचान, डिवाइस का स्वास्थ्य, स्थान और एक्सेस की जा रही विशिष्ट सेवा शामिल है।

- Least-Privilege Access का उपयोग करें: यूज़र्स को केवल न्यूनतम स्तर का एक्सेस प्रदान करें जिसकी उन्हें अपना काम करने के लिए आवश्यकता है। मार्केटिंग टीम के किसी व्यक्ति को वित्त विभाग के समान नेटवर्क संसाधनों तक पहुंचने में सक्षम नहीं होना चाहिए।

- ब्रीच मानकर चलें (Assume Breach): स्वीकार करें कि हमलावर पहले से ही आपके नेटवर्क के अंदर हो सकते हैं। यह आपको नेटवर्क को विभाजित करके, सभी ट्रैफ़िक को एन्क्रिप्ट करके, और संदिग्ध गतिविधि के लिए लगातार निगरानी करके "ब्लास्ट रेडियस (blast radius)" को कम करने के लिए मजबूर करता है।

इस मॉडल को अपनाकर, आप एक स्थिर, परिधि-आधारित बचाव से दूर होकर एक ऐसे बचाव की ओर बढ़ते हैं जो गतिशील है और पहचान (identity) के इर्द-गिर्द बना है। वितरित कार्य (distributed work) और अनगिनत कनेक्टेड उपकरणों की आज की दुनिया में डेटा की सुरक्षा के लिए यह बिल्कुल महत्वपूर्ण है।

Zero Trust अभेद्य दीवारें बनाने के बारे में नहीं है; यह समीकरण से अंधे विश्वास को पूरी तरह से खत्म करने के बारे में है। हर कदम पर हर यूज़र और डिवाइस को लगातार वेरिफाई करके, आप यह सुनिश्चित करते हैं कि भले ही कोई खतरा अंदर आ जाए, उसकी आगे बढ़ने और नुकसान पहुंचाने की क्षमता गंभीर रूप से प्रतिबंधित हो जाती है।

Zero Trust को व्यवहार में लाना

तो, आप इन सिद्धांतों को एक व्यावहारिक वायरलेस सुरक्षा रणनीति में कैसे बदलते हैं? यह कुछ ठोस कार्रवाइयों से शुरू होता है, और सबसे महत्वपूर्ण में से एक है नेटवर्क सेगमेंटेशन (network segmentation)। यह आपके नेटवर्क को छोटे, अलग-थलग ज़ोन में विभाजित करने की प्रथा है।

उदाहरण के लिए, आपको हमेशा विभिन्न यूज़र समूहों के लिए अलग-अलग वर्चुअल नेटवर्क बनाने चाहिए:

- गेस्ट ट्रैफ़िक: सार्वजनिक यूज़र्स को आपके आंतरिक व्यावसायिक संचालन से पूरी तरह अलग रखता है।

- स्टाफ ट्रैफ़िक: कर्मचारियों के लिए सुरक्षित, identity-based एक्सेस प्रदान करता है।

- IoT और हेडलेस डिवाइस: प्रिंटर, स्मार्ट थर्मोस्टेट और सुरक्षा कैमरे जैसी चीज़ों को उनके स्वयं के सैंडबॉक्स्ड वातावरण में रखता है।

यह सेगमेंटेशन सुनिश्चित करता है कि एक क्षेत्र में ब्रीच—जैसे IoT नेटवर्क पर एक समझौता किया गया स्मार्ट लाइटबल्ब—आपके महत्वपूर्ण पॉइंट-ऑफ़-सेल सिस्टम या कर्मचारी लैपटॉप को संक्रमित करने के लिए पार्श्व रूप से (laterally) नहीं फैल सकता है।

अगला कदम अपने पहचान प्रदाता (identity provider) के साथ एकीकृत करके एक्सेस कंट्रोल को स्वचालित करना है। Microsoft Entra ID (पूर्व में Azure AD) या Google Workspace जैसे प्लेटफ़ॉर्म आपके सभी यूज़र पहचानों के लिए सत्य के एकल स्रोत (single source of truth) के रूप में कार्य करते हैं। जब आप अपने WiFi सिस्टम को इन निर्देशिकाओं से जोड़त��� हैं, तो आप शक्तिशाली स्वचालन (automation) को अनलॉक करते हैं।

उदाहरण के लिए, जब कोई नया कर्मचारी कंपनी में शामिल होता है और उसे Entra ID में जोड़ा जाता है, तो उन्हें स्टाफ WiFi तक पहुंचने के लिए स्वचालित रूप से क्रेडेंशियल प्रदान किए जा सकते हैं। इससे भी महत्वपूर्ण बात यह है कि जब वह कर्मचारी छोड़ देता है और उसका खाता निष्क्रिय कर दिया जाता है, तो उसका WiFi एक्सेस तुरंत और स्वचालित रूप से रद्द कर दिया जाता है। यह IT टीम के किसी भी मैन्युअल काम के बिना एक सामान्य और खतरनाक सुरक्षा अंतर को बंद कर देता है, जिससे आपका नेटवर्क अधिक सुरक्षित और आपका संचालन कहीं अधिक कुशल हो जाता है।

सार्वजनिक स्थलों और मल्टी-टेनेंट स्थानों में WiFi को सुरक्षित करना

हमने जिन सुरक्षा सिद्धांतों को कवर किया है वे सार्वभौमिक हैं, लेकिन होटल, हवाई अड्डे और मल्टी-टेनेंट इमारतों जैसे सार्वजनिक स्थलों को बहुत विशिष्ट प्रकार के सिरदर्द का सामना करना पड़ता है। जब हर दिन हज़ारों अविश्वसनीय यूज़र्स और डिवाइस आ-जा रहे हों, तो आप एक सुरक्षित, लगभग घर जैसा अनुभव कैसे प्रदान करते हैं?

पूरी इमारत के लिए दीवार पर एक ही शेयर्ड पासवर्ड चिपकाना एक सुरक्षा दुःस्वप्न है। यह शून्य यूज़र आइसोलेशन प्रदान करता है, जिसका अर्थ है कि एक मेहमान का डिवाइस आसानी से दूसरे के डिवाइस की जासूसी कर सकता है। यह आधुनिक secure wireless networking के लिए बिल्कुल अस्वीकार्य है और बड़े पैमाने पर गोपनीयता जोखिम पैदा करता है, खासकर वहां जहां लोग गोपनीयता की उम्मीद करते हैं, जैसे कि होटल या आवासीय परिसर में।

iPSK के साथ होम नेटवर्क अनुभव को फिर से बनाना

आदर्श समाधान हर यूज़र, या हर परिवार को नेटवर्क का अपना निजी हिस्सा देना है—ठीक वैसे ही जैसे उनके पास घर पर होता है। यहीं पर Individual Pre-Shared Key ( iPSK ) तकनीक अपनी उपयोगिता साबित करती है। सभी के लिए एक पासवर्ड के बजाय, iPSK आपको प्रत्येक किरायेदार, मेहमान या यहां तक कि प्रत्येक व्यक्तिगत डिवाइस के लिए एक विशिष्ट कुंजी (unique key) उत्पन्न करने देता है।

जब कोई यूज़र अपने विशिष्ट iPSK से जुड़ता है, तो उसे तुरंत एक सुरक्षित नेटवर्क बबल में डाल दिया जाता है। उनका सारा ट्रैफ़िक इमारत में मौजूद अन्य सभी लोगों से पूरी तरह अलग-थलग होता है। यह उच्च-स्तरीय सुरक्षा और सहज सरलता का सही मिश्रण है।

एक प्रॉपर्टी मैनेजर किसी नए निवासी को एक विशिष्ट iPSK जारी कर सकता है जो केवल उनके पट्टे (lease) की अवधि के लिए वैध होता है, जिससे उन्हें उनके स्मार्ट टीवी, लैपटॉप और फोन के लिए एक व्यक्तिगत नेटवर्क मिल जाता है। जब वे बाहर जाते हैं, तो कुंजी को बस निष्क्रिय कर दिया जाता है। यह घर जैसी सरलता के साथ एंटरप्राइज़-ग्रेड आइसोलेशन है।

सार्वजनिक WiFi प्रमाणीकरण के साथ समस्या

कॉफी शॉप, स्टेडियम या रिटेल सेंटर जैसी जगहों पर अधिक अस्थायी मेहमानों के लिए, लॉग इन करने का घर्षण (friction) एक बहुत बड़ी बाधा है। हम सभी ने इसका अनुभव किया है—जटिल, धीमे Captive Portal से जूझना जिन्हें "evil twin" घोटाले चलाने वाले हमलावरों द्वारा आसानी से स्पूफ (spoof) किया जा सकता है। वे एक खराब यूज़र एक्सपीरियंस और एक बड़ा सुरक्षा जोखिम पैदा करते हैं।

यह प्रमाणीकरण बाधा स्थानों और आगंतुकों दोनों के लिए एक आम समस्या है। ग्राहक भ्रमित करने वाले लॉगिन फॉर्म से निराश हो जाते हैं, और व्यवसाय उनके साथ जुड़ने का मौका खो देते हैं क्योंकि पूरी प्रक्रिया बहुत बोझिल होती है।

सबसे अच्छी सुरक्षा अदृश्य होती है। एक सार्वजनिक स्थल पर, लक्ष्य मेहमानों को भ्रमित करने वाले लॉगिन पेजों को नेविगेट करने या नेटवर्क की वैधता पर सवाल उठाने के लिए मजबूर किए बिना, जल्दी और सुरक्षित रूप से ऑनलाइन लाना है।

इस चुनौती ने उद्योग को एक वैश्विक मानक विकसित करने के लिए प्रेरित किया जो सार्वजनिक WiFi एक्सेस को निर्बाध और अत्यधिक सुरक्षित दोनों बनाता है।

एक वैश्विक WiFi पासपोर्ट के रूप में OpenRoaming

पेश है OpenRoaming और Passpoint, दो ऐसी तकनीकें जो इस समस्या को हमेशा के लिए हल करने के लिए सामंजस्य में काम करती हैं। OpenRoaming को अपने फोन के लिए एक वैश्विक WiFi पासपोर्ट के रूप में सोचें। एक यूज़र अपने डिवाइस को एक विश्वसनीय पहचान प्रदाता (जैसे Purple) के साथ केवल एक बार प्रमाणित करता है।

उस बिंदु से, उनका स्मार्टफोन दुनिया में कहीं भी, किसी भी OpenRoaming-सक्षम नेटवर्क से स्वचालित रूप से और सुरक्षित रूप से कनेक्ट हो जाएगा। अब कोई Captive Portal नहीं। अब पासवर्ड टाइप करने की ज़रूरत नहीं। और अब यह अनुमान लगाने की ज़रूरत नहीं है कि "Free_Venue_WiFi" असली नेटवर्क है या कोई जाल। कनेक्शन पहले पैकेट से ही एन्क्रिप्टेड होता है।

- मेहमानों के लिए: यह "बस काम करता है (just works)" वाला अनुभव प्रदान करता है। वे आपके स्थल में प्रवेश करते हैं, और वे तुरंत ऑनलाइन हो जाते हैं।

- स्थलों के लिए: आप एक प्रीमियम, सुरक्षित कनेक्शन प्रदान करते हैं जो खुले नेटवर्क के सुरक्षा जोखिमों को पूरी तरह से समाप्त करते हुए अतिथि अनुभव को बेहतर बनाता है।

यह स्वचालित, एन्क्रिप्टेड हैंडशेक एक बड़ी सुरक्षा चुनौती को एक निर्बाध यूज़र लाभ में बदल देता है। यह प्रॉपर्टी मैनेजरों और होटल ऑपरेटरों को सुरक्षित कनेक्टिविटी का वह स्तर प्रदान करने की अनुमति देता है जो पहले बड़े पैमाने के सार्वजनिक वातावरण में पहुंच से बाहर था।

क्या आप विविध कनेक्टिविटी आवश्यकताओं वाली संपत्ति का प्रबंधन कर रहे हैं? आप समर्पित मल्टी-टेनेंट WiFi के समाधानों (solutions for multi-tenant WiFi) के साथ एक बेहतर डिजिटल अनुभव प्रदान करने के बारे में अधिक जान सकते हैं। जो प्लेटफ़ॉर्म निवासियों के लिए iPSK और आगंतुकों के लिए OpenRoaming को मिलाते हैं, वे एक संपूर्ण, आधुनिक समाधान प्रदान करते हैं।

भविष्य पासवर्डलेस और Identity-Based है

जैसे-जैसे हमने मूलभूत एन्क्रिप्शन से लेकर Zero Trust आर्किटेक्चर तक आधुनिक WiFi सुरक्षा के माध्यम से यात्रा की है, हर संकेत एक ही, शक्तिशाली निष्कर्ष की ओर इशारा करता है। secure wireless networking का भविष्य और अधिक जटिल पासवर्ड का आविष्कार करने के बारे में नहीं है; यह उनसे पूरी तरह छुटकारा पाने के बारे में है। यह पहचान (identity) के इर्द-गिर्द एक सिस्टम बनाने के बारे में है।

यह सोच में एक बुनियादी बदलाव है। हम अनाम, शेयर्ड एक्सेस से दूर एक ऐसे मॉडल की ओर बढ़ रहे हैं जहां हर एक कनेक्शन एक वेरिफाई किए गए यूज़र या डिवाइस से जुड़ा होता है। यह एक ऐसा बदलाव है जो WiFi को एक साधारण उपयोगिता से एक शक्तिशाली रणनीतिक संपत्ति में बदल देता है, जिससे एक ऐसा वातावरण बनता है जो अत्यधिक सुरक्षित और प्रबंधित करने में उल्लेखनीय रूप से सरल है।

इस पूरी रणनीति को चलाने वाला इंजन एक केंद्रीकृत पहचान प्लेटफ़ॉर्म (centralised identity platform) है। यह संचालन के मस्तिष्क के रूप में कार्य करता है, आपके नेटवर्क से कनेक्ट होने वाले प्रत्येक व्यक्ति और प्रत्येक डिवाइस के लिए सही प्रमाणीकरण पद्धति का निर्बाध रूप से समन्वय करता है। इस तरह आप शीर्ष स्तर की सुरक्षा और परिचालन उत्कृष्टता दोनों प्राप्त करते हैं।

हर कनेक्शन के लिए एक एकीकृत दृष्टिकोण

एक ऐसे एकल प्लेटफ़ॉर्म की कल्पना करें जो बुद्धिमानी से हर किसी और हर चीज़ के लिए एक्सेस को संभालता है। यह कोई दूर की अवधारणा नहीं है; यह आज एक व्यावहारिक वास्तविकता है।

- मेहमानों और आगंतुकों के लिए: OpenRoaming शून्य घर्षण के साथ त्वरित, एन्क्रिप्टेड एक्सेस प्रदान करता है। उनके डिवाइस स्वचालित रूप से और सुरक्षित रूप से कनेक्ट होते हैं, बिल्कुल एक मोबाइल नेटवर्क की तरह, जो वास्तव में एक प्रीमियम अनुभव प्रदान करता है।

- स्टाफ और कर्मचारियों के लिए: Entra ID या Google Workspace जैसी डायरेक्टरी सेवाओं के साथ एकीकृत करके, आप SSO के माध्यम से सुरक्षित, सर्टिफिकेट-आधारित एक्सेस सक्षम कर सकते हैं। इसका मतलब है स्वचालित ऑनबोर्डिंग और, उतना ही महत्वपूर्ण, तत्काल ऑफ़बोर्डिंग—जो बचे हुए क्रेडेंशियल्स द्वारा छोड़े गए सुरक्षा अंतर को पूरी तरह से बंद कर देता है।

- लिगेसी और IoT उपकरणों के लिए: Individual Pre-Shared Keys (iPSKs) उन उपकरणों को सुरक्षित करने के लिए काम आते हैं जो आधुनिक प्रमाणीकरण को नहीं संभाल सकते हैं, जैसे प्रिंटर, स्मार्ट टीवी या बिल्डिंग सेंसर। प्रत्येक डिवाइस को अपना विशिष्ट पासवर्ड मिलता है और वह अपने स्वयं के सुरक्षित बबल में प्रभावी रूप से अलग-थलग हो जाता है। इस महत्वपूर्ण तकनीक की गहरी समझ प्राप्त करने के लिए, iPSK क्या है और यह identity-based WiFi सुरक्षा को कैसे शक्ति प्रदान करता है , इस पर हमारी संपूर्ण मार्गदर्शिका देखें।

यह एकीकृत दृष्टिकोण उन चीज़ों को लेता है जो कभी अलग, जटिल सुरक्षा सिरदर्द थे और उन्हें एक एकल, प्रबंधनीय सिस्टम में समेकित करता है।

अंतिम लक्ष्य सुरक्षित एक्सेस को अदृश्य बनाना है। एंड-यूज़र के लिए, कनेक्शन "बस काम करता है।" IT व्यवस्थापक के लिए, सुरक्षा स्वचालित, identity-driven और केंद्रीय रूप से नियंत्रित होती है।

यह मॉडल मौलिक रूप से आपके WiFi को एक लागत केंद्र (cost centre) से एक मूल्यवान व्यावसायिक उपकरण में बदल देता है। पहचान के माध्यम से हर कनेक्शन को सुरक्षित करके, आप न केवल अपने संगठन को खतरों से बचाते हैं बल्कि समृद्ध, फर्स्ट-पार्टी डेटा को भी अनलॉक करते हैं। आप इस बारे में जानकारी प्राप्त करते हैं कि आपके नेटवर्क का उपयोग कौन कर रहा है, वे कितनी बार आते हैं, और वे आपके स्थान में कैसे घूमते हैं—यह सब यूज़र की गोपनीयता का सम्मान करते हुए होता है।

अब समय आ गया है कि आप अपनी वर्तमान WiFi रणनीति पर गंभीरता से विचार करें। क्या आप अभी भी पुराने शेयर्ड पासवर्ड और जटिल लॉगिन पोर्टल्स के प्रबंधन में फंसे हुए हैं? या क्या आप एक ऐसे भविष्य को अपनाने के लिए तैयार हैं जो पासवर्डलेस, identity-based और सहज रूप से सुरक्षित है? यह बदलाव करना आपके नेटवर्क को सुरक्षा, सरलता और व्यावसायिक बुद्धिमत्ता (business intelligence) के इंजन में बदलने की दिशा में एक निश्चित कदम है।

Secure Wireless Networking के बारे में अक्सर पूछे जाने वाले प्रश्न

जब आप अपने स्थल के लिए वायरलेस परिनियोजन (deployment) की योजना बना रहे हों, तो विशिष्ट प्रश्नों का उठना स्वाभाविक है। यहां उन प्रश्नों के कुछ सीधे उत्तर दिए गए हैं जो हम अक्सर IT प्रबंधकों, विपणक (marketers) और ऑपरेटरों से सुनते हैं।

क्या मेरे व्यावसायिक WiFi को सुरक्षित करने के लिए WPA3 पर्याप्त है?

जबकि WPA3 WPA2 से एक बहुत बड़ी छलांग है, जो आपको कुछ हमलों के खिलाफ बहुत मज़बूत एन्क्रिप्शन और सुरक्षा प्रदान करता है, आपको इसे एक मूलभूत परत के रूप में सोचना चाहिए, न कि संपूर्ण सुरक्षा प्रणाली के रूप में। यह आपके सामने के दरवाज़े पर एक अविश्वसनीय रूप से मज़बूत, न खुलने वाला ताला होने जैसा है। वह ताला महत्वपूर्ण है, लेकिन आपको अभी भी यह नियंत्रित करने के तरीके की आवश्यकता है कि चाबी किसे मिलती है।

किसी भी व्यवसाय के लिए, विशेष रूप से हॉस्पिटैलिटी या रिटेल में, WPA3 को हमेशा 802.1X जैसी identity-based प्रमाणीकरण पद्धति के साथ जोड़ा जाना चाहिए। यह सुनिश्चित करता है कि हर कनेक्शन एक वेरिफाई किए गए यूज़र या डिवाइस से जुड़ा है, न कि केवल कई लोगों के बीच साझा किए गए एक अनाम पासवर्ड से। यह स्तरित दृष्टिकोण ही वास्तव में secure wireless networking प्रदान करता है।

Captive Portal और OpenRoaming के बीच क्या अंतर है?

Captive Portal वह वेब पेज है जिससे आपको सार्वजनिक WiFi से कनेक्ट करते समय निपटना पड़ता है। यह वह है जो ईमेल पता मांगता है या आपको शर्तों से सहमत होने वाले बॉक्स पर टिक करने के लिए कहता है। पूरी प्रक्रिया धीमी हो सकती है, यूज़र्स के लिए निराशाजनक हो सकती है, और "evil twin" हमलों के प्रति कुख्यात रूप से संवेदनशील है जहां अपराधी डेटा चुराने के लिए लॉगिन पेज को स्पूफ करते हैं।

इसके विपरीत, OpenRoaming मौलिक रूप से एक अलग और बेहतर अनुभव प्रदान करता है। यह यूज़र को एक विश्वसनीय प्रदाता के साथ केवल एक बार प्रमाणित करने की अनुमति देता है。

OpenRoaming के साथ, किसी मेहमान का डिवाइस दुनिया भर में किसी भी भाग लेने वाले नेटवर्क से स्वचालित रूप से और सुरक्षित रूप से कनेक्ट हो जाता है, ठीक वैसे ही जैसे विदेश में होने पर आपका मोबाइल फोन किसी पार्टनर नेटवर्क से कनेक्ट होता है। भरने के लिए कोई फॉर्म नहीं हैं और दर्ज करने के लिए कोई पासवर्ड नहीं है; कनेक्शन निर्बाध है और पहले पैकेट से ही एन्क्रिप्टेड है।

मैं उन लिगेसी उपकरणों को कैसे सुरक्षित कर सकता हूं जो 802.1X का समर्थन नहीं करते हैं?

IT टीमों के लिए यह एक बहुत ही वास्तविक चुनौती है। आपके पास प्रिंटर, भुगतान टर्मिनल या स्मार्ट टीवी जैसे उपकरण हैं जिन्हें ऑनलाइन होने की आवश्यकता है लेकिन उनमें आधुनिक प्रमाणीकरण क्षमताओं का अभाव है। यहां सबसे अच्छा अभ्यास Individual Pre-Shared Key (iPSK) नामक तकनीक का उपयोग करना है।

इन सभी "हेडलेस" उपकरणों के लिए एक एकल, जोखिम भरे पासवर्ड का उपयोग करने के बजाय, iPSK आपको प्रत्येक के लिए एक विशिष्ट कुंजी उत्पन्न करने देता है। यह कुंजी डिवाइस को आपके नेटवर्क के केवल एक विशिष्ट, खंडित हिस्से तक पहुंच प्रदान करती है, इसे महत्वपूर्ण सिस्टम से पूरी तरह अलग करती है। यदि कभी किसी एक कुंजी से समझौता किया जाता है, तो आप बस उसे रद्द कर देते हैं, और आपके बाकी उपकरण और आपका मुख्य नेटवर्क सुरक्षित रहता है। यह एक शेयर्ड पासवर्ड द्वारा उत्पन्न बड़े खतरे को प्रभावी ढंग से समाप्त कर देता है।

क्या आप पुराने पासवर्ड को एक सुरक्षित, identity-based नेटवर्किंग प्लेटफ़ॉर्म से बदलने के लिए तैयार हैं? Purple मेहमानों, कर्मचारियों और उपकरणों के लिए पासवर्डलेस एक्सेस तैनात करना आसान बनाता है। जानें कि Purple आपके स्थल के WiFi को कैसे बदल सकता है ।