Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

Architettura WiFi Zero Trust: applicare lo Zero Trust alle reti delle strutture

A comprehensive technical reference guide detailing how venue operators can apply Zero Trust principles to enterprise WiFi networks. It covers continuous verification, micro-segmentation, and device posture enforcement to secure hospitality, retail, and public-sector environments against lateral movement and compliance risks.

Confronto tra i metodi EAP: PEAP, EAP-TLS, EAP-TTLS e EAP-FAST

Questa guida tecnica di riferimento fornisce un confronto dettagliato tra PEAP, EAP-TLS, EAP-TTLS e EAP-FAST per l'autenticazione WiFi aziendale. Offre indicazioni pratiche su postura di sicurezza, complessità di implementazione e compatibilità dei dispositivi per aiutare i responsabili IT e gli architetti di rete a scegliere la strategia di implementazione 802.1X ottimale.

Distribuzione dei certificati WiFi di Microsoft Intune tramite SCEP e PKCS

Questa guida fornisce un riferimento tecnico passo-passo per la distribuzione dei certificati di autenticazione WiFi tramite Microsoft Intune utilizzando SCEP e PKCS. È progettata per IT manager e architetti di rete che implementano il WiFi 802.1X senza password per garantire una connettività sicura e fluida negli ambienti aziendali.

Jamf e RADIUS: Autenticazione WiFi basata su certificati per flotte di dispositivi Apple

Questa guida tecnica di riferimento fornisce a IT manager, architetti di rete e CTO passaggi operativi per implementare l'autenticazione WiFi 802.1X basata su certificati per flotte di dispositivi Apple utilizzando Jamf Pro e RADIUS. Copre l'intero workflow di provisioning dei certificati SCEP, la struttura del profilo di configurazione WiFi, i requisiti di integrazione RADIUS e scenari di implementazione reali in ambienti sanitari e aziendali. La guida è essenziale per qualsiasi organizzazione che desideri eliminare le vulnerabilità del WiFi basato su password, ridurre il carico di lavoro dell'helpdesk e raggiungere la conformità agli standard di accesso alla rete PCI DSS e GDPR.

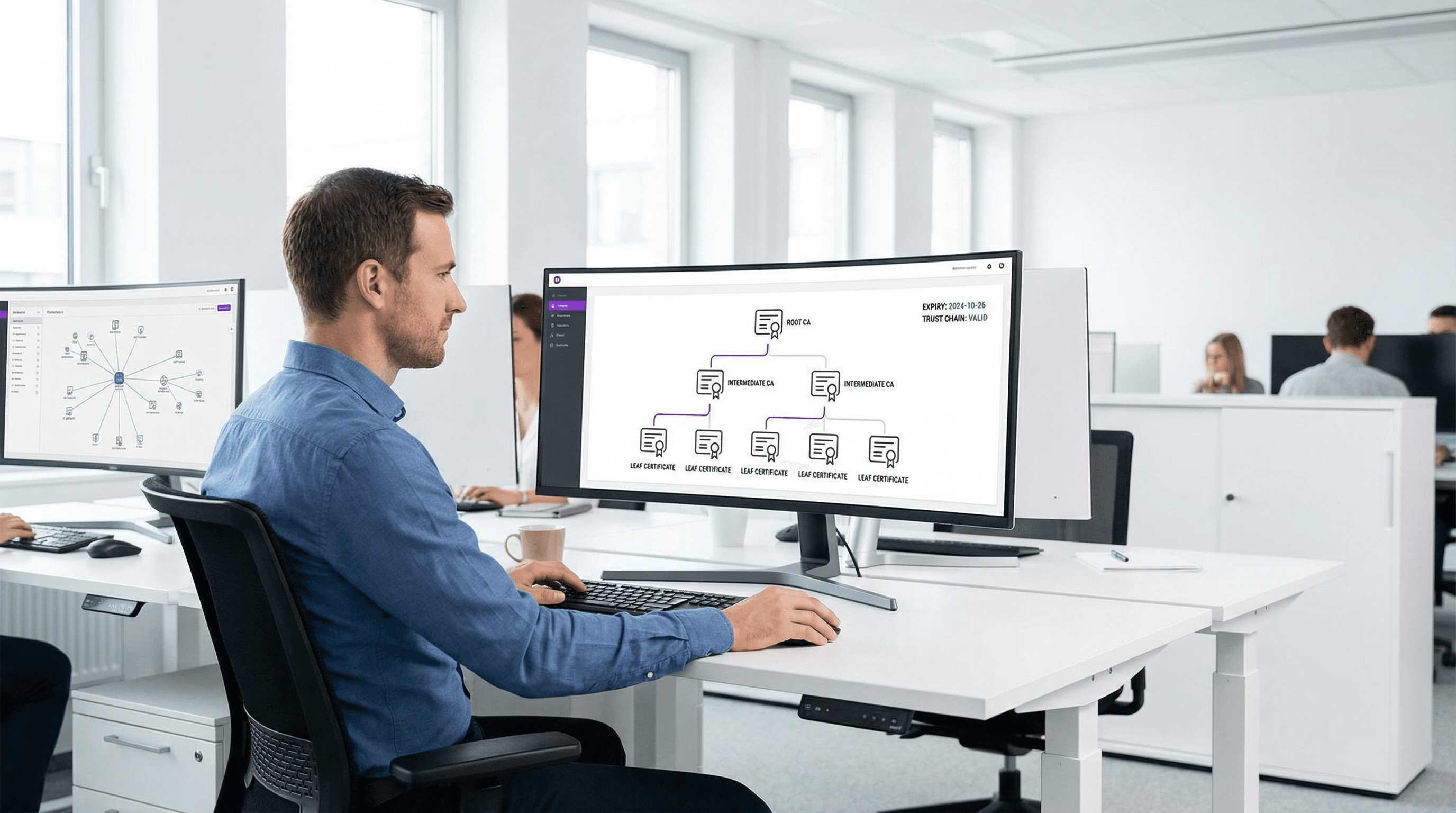

Fondamenti PKI per amministratori WiFi: certificati, CA e catene di fiducia

Questa guida tecnica di riferimento spiega i concetti fondamentali della Public Key Infrastructure (PKI) per gli amministratori WiFi aziendali, coprendo le autorità di certificazione, le catene di fiducia e i certificati X.509. Dettaglia come la PKI supporti l'autenticazione reciproca EAP-TLS e fornisce indicazioni operative per l'implementazione per i team IT nei settori hospitality, retail e pubblico. La comprensione della PKI è un prerequisito obbligatorio per l'implementazione dell'autenticazione WiFi basata su certificati per il personale con Purple.

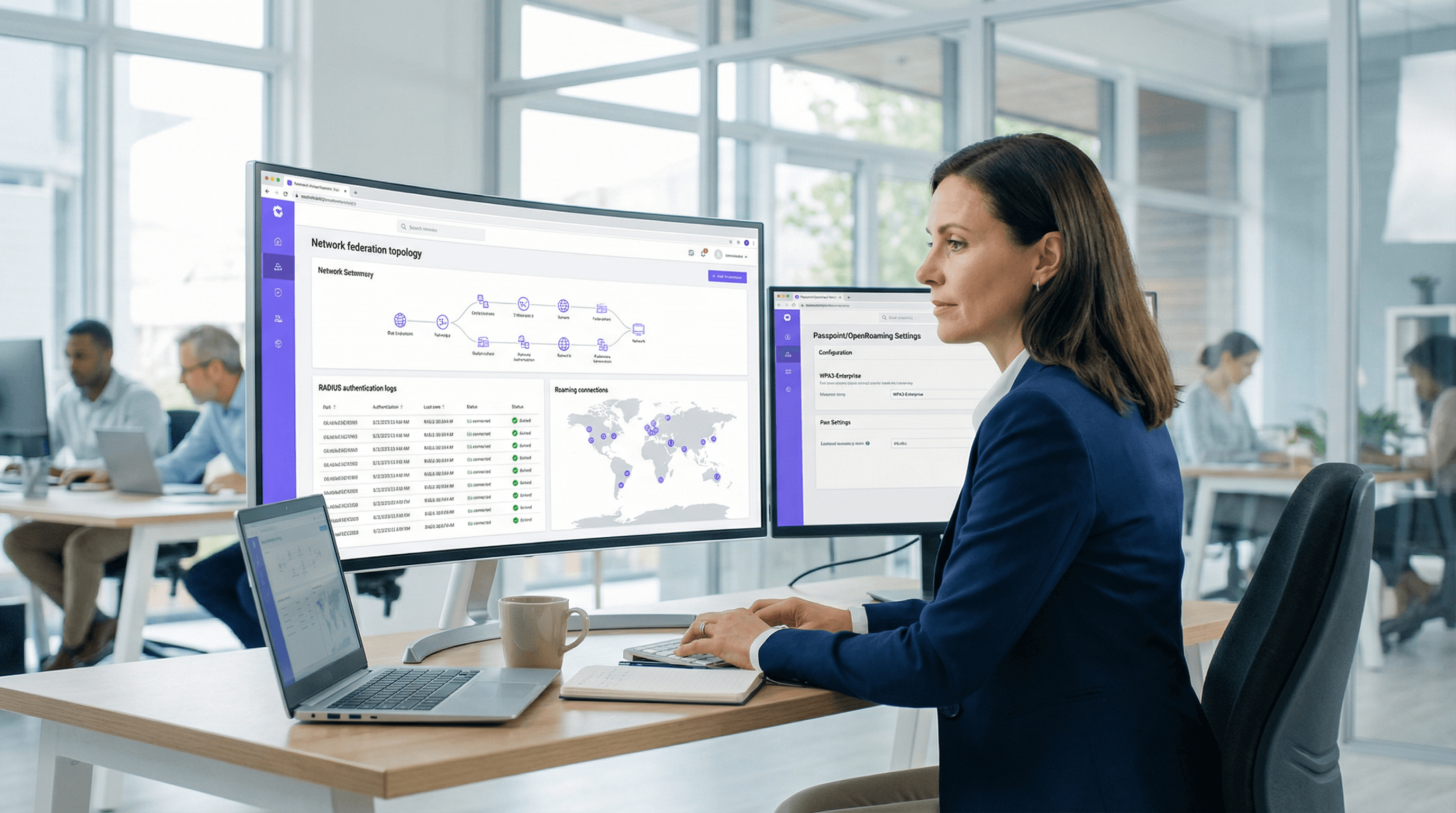

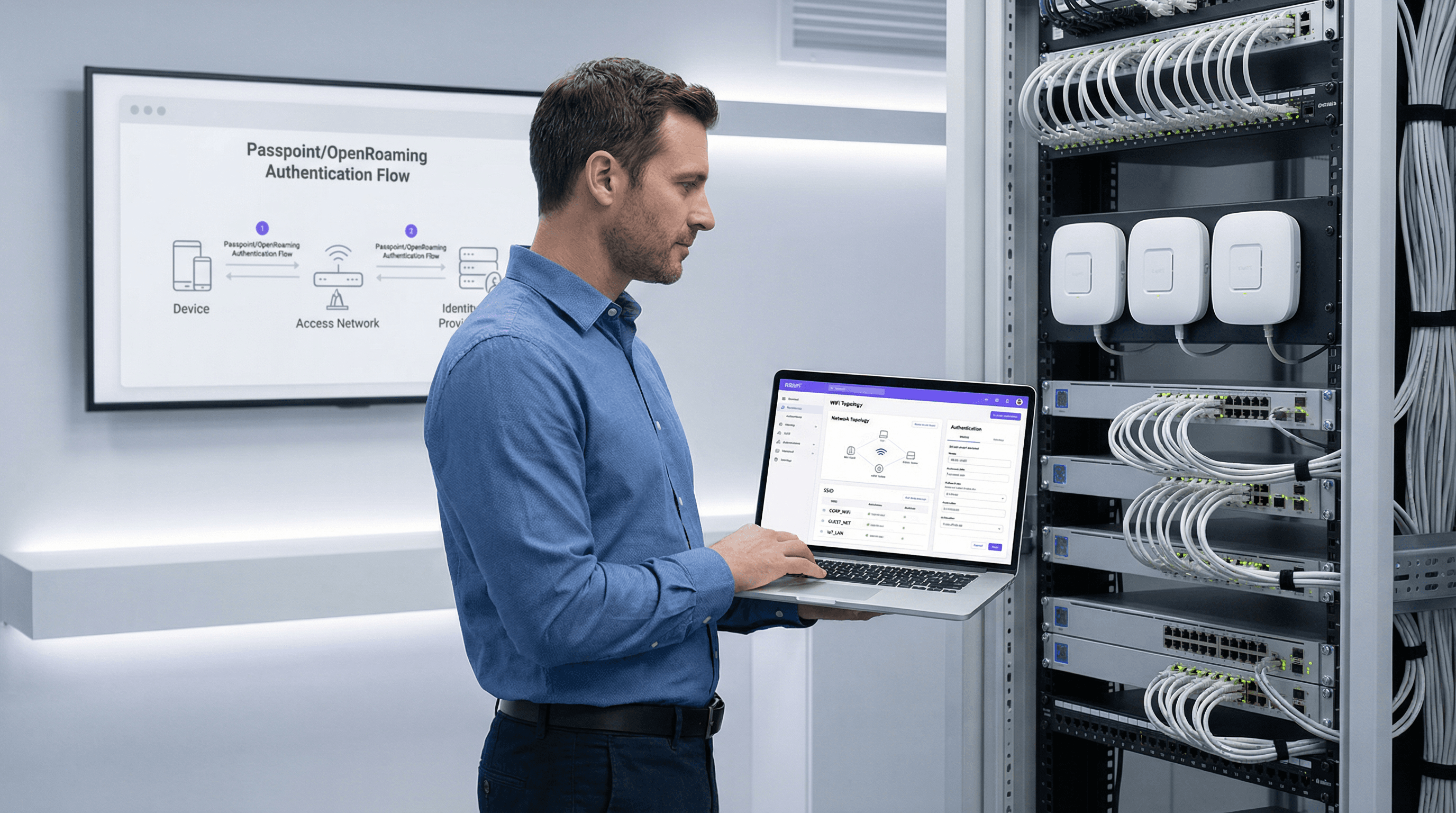

La guida definitiva all'architettura e all'autenticazione OpenRoaming

Questa guida fornisce un riferimento tecnico autorevole sull'architettura WBA OpenRoaming, coprendo le fondamenta Passpoint, la federazione RADIUS, la sicurezza RadSec mTLS e una guida all'implementazione passo dopo passo per le sedi aziendali. Fornisce a IT manager, architetti di rete e operatori di sedi le conoscenze per sostituire i Captive Portal con una connettività Wi-Fi fluida, sicura e conforme che offre un ROI misurabile.

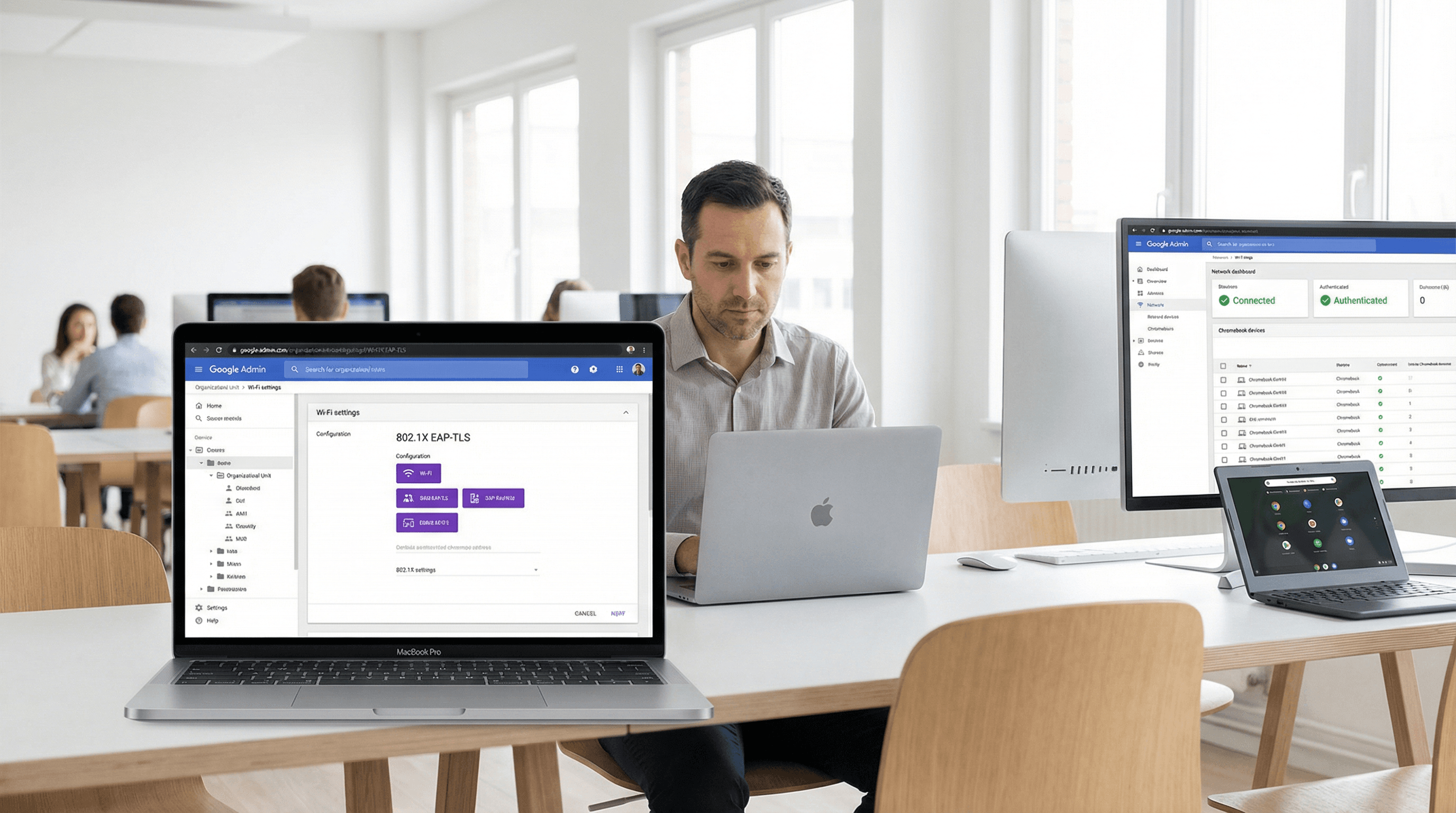

Autenticazione WiFi con Google Workspace: integrazione Chromebook e LDAP

A definitive technical reference for IT administrators deploying secure WiFi in Google Workspace environments. This guide covers 802.1X certificate deployment to managed Chromebooks via Google Admin Console, Google Secure LDAP integration as a RADIUS backend, and architecture decisions for education, media, and enterprise venues. It provides actionable implementation steps, real-world case studies, and a direct comparison of EAP methods to help teams move from vulnerable shared PSKs to robust, identity-based network access control.

RADIUS Accounting: Tracciamento delle Sessioni, Utilizzo e Log di Audit

Questa guida fornisce un riferimento tecnico completo sul RADIUS accounting: come registra i dati di inizio, fine e aggiornamento intermedio delle sessioni WiFi, quali attributi vengono acquisiti e come sfruttare tali dati per l'audit di sicurezza, la conformità al GDPR e la pianificazione della capacità. È una lettura essenziale per i team di operazioni di rete e sicurezza che necessitano di audit trail difendibili dagli eventi di autenticazione WiFi, e per i gestori di location che desiderano integrare i dati delle sessioni nelle piattaforme SIEM e nelle dashboard di analisi.

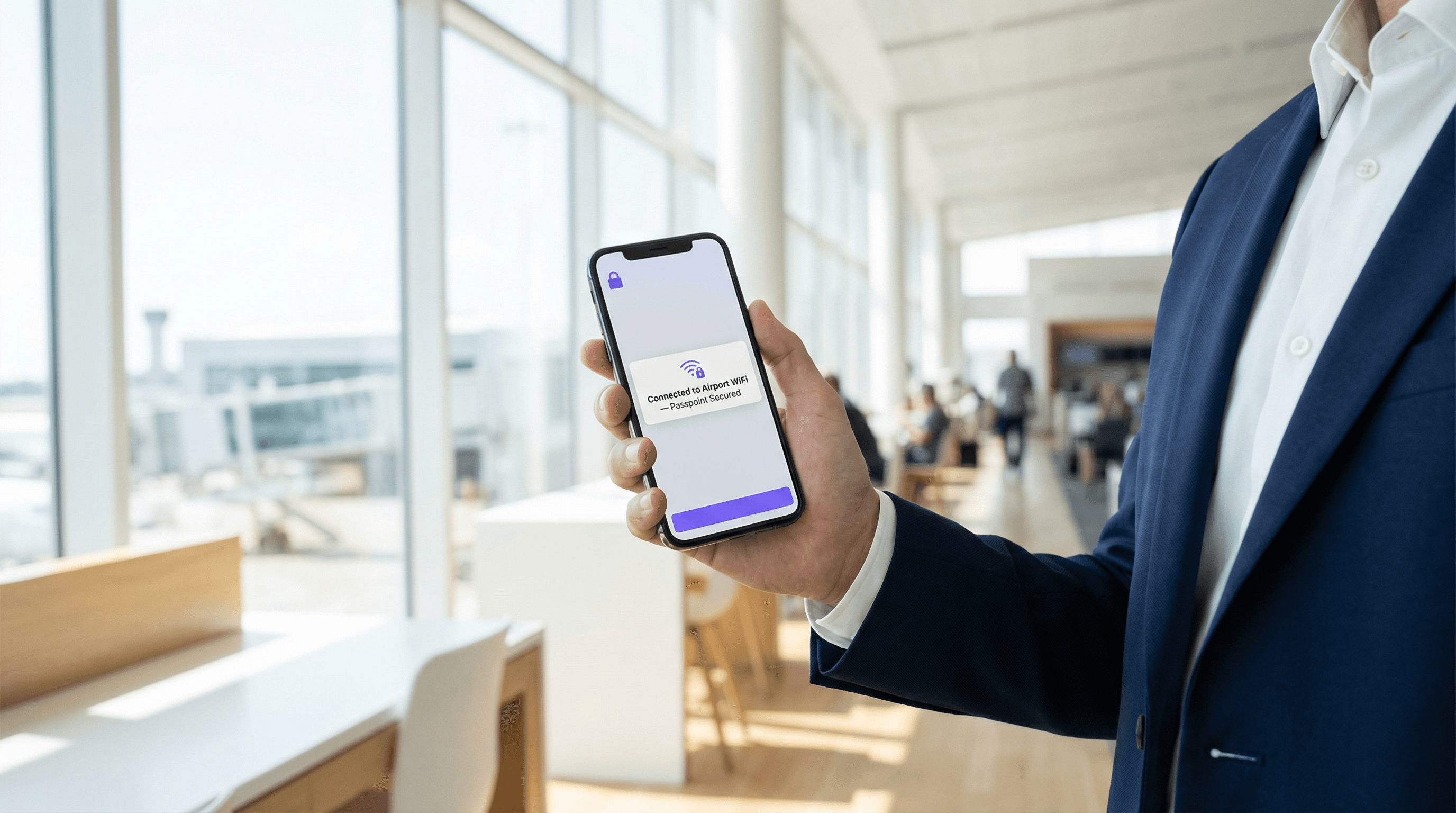

Come Passpoint (Hotspot 2.0) trasforma l'esperienza Guest Wi-Fi

Una guida tecnica di riferimento completa che dettaglia come i protocolli Passpoint (Hotspot 2.0) e 802.11u sostituiscano i tradizionali Captive Portal con un roaming Wi-Fi fluido, sicuro e simile a quello cellulare. Fornisce ai responsabili IT panoramiche architetturali, framework di implementazione e il business case per l'adozione dell'autenticazione basata su credenziali per risolvere le sfide della randomizzazione MAC e migliorare l'esperienza degli ospiti.

Il futuro della connettività fluida: Passpoint e OpenRoaming spiegati

Questa guida tecnica di riferimento fornisce approfondimenti operativi per i leader IT sulla transizione dai Captive Portal tradizionali a Passpoint e OpenRoaming. Dettaglia gli standard IEEE 802.11u e WPA3 sottostanti, i flussi di autenticazione sicuri e le strategie di implementazione reali per migliorare la connettività fluida, potenziare la sicurezza e generare un ROI misurabile nelle sedi aziendali.

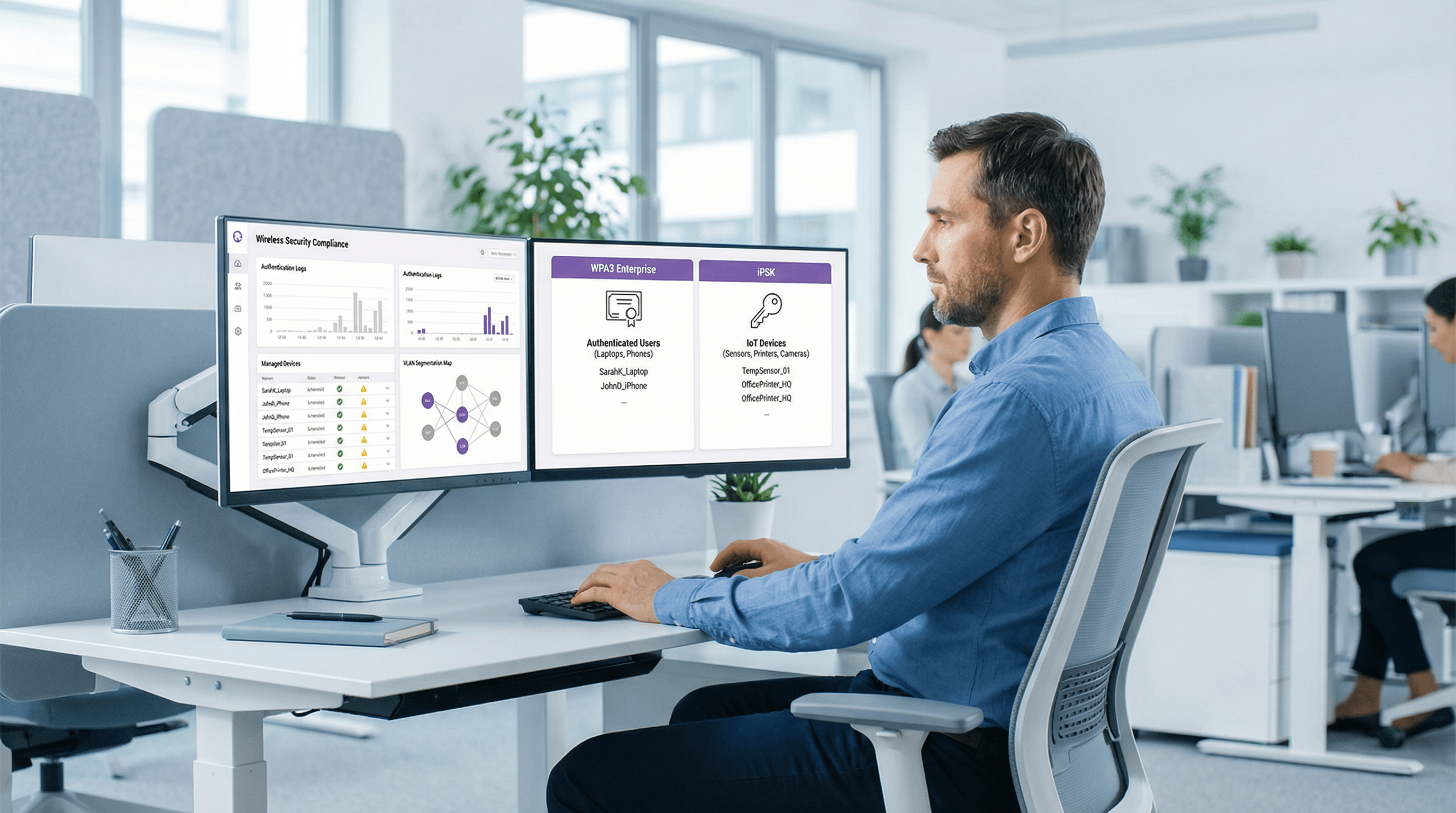

WPA3 Enterprise vs iPSK: Scegliere il Modello di Sicurezza Corretto

Questa guida fornisce un confronto tecnico definitivo tra WPA3 Enterprise e Identity Pre-Shared Key (iPSK) per le reti WiFi aziendali. Consente ai responsabili IT di scegliere il modello di sicurezza ottimale per le proprie strutture, bilanciando una robusta autenticazione 802.1X con la flessibilità richiesta dai dispositivi IoT e legacy.

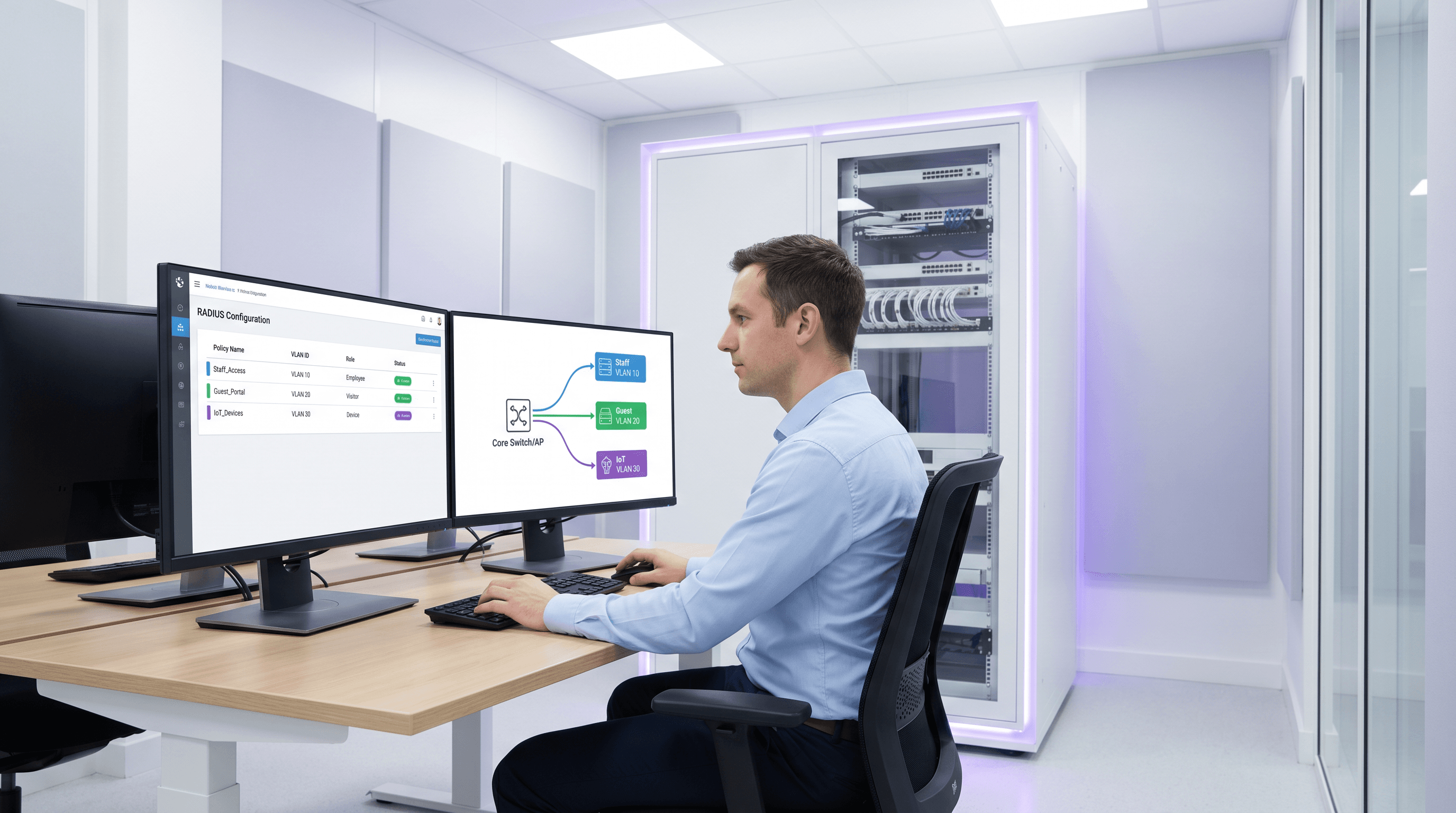

Assegnazione dinamica VLAN con RADIUS: segmentazione degli utenti per ruolo

Questa guida fornisce una panoramica tecnica completa sull'implementazione dell'assegnazione dinamica VLAN tramite attributi RADIUS. Dettaglia come le strutture aziendali possano automatizzare la segmentazione della rete per personale, ospiti e dispositivi IoT per migliorare la sicurezza e ridurre il carico di lavoro della configurazione manuale.

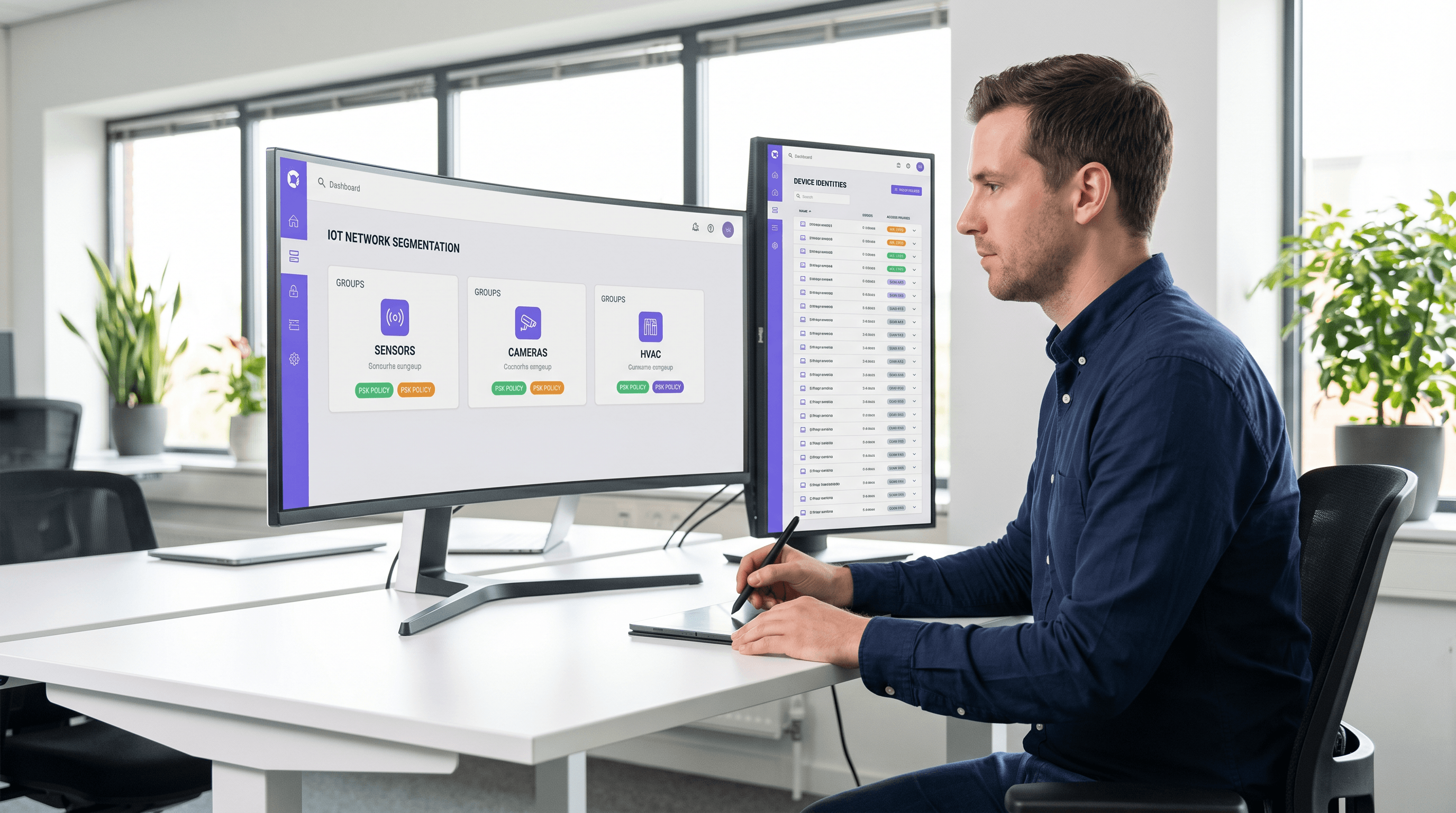

Implementazione di iPSK (Identity Pre-Shared Key) per reti IoT sicure

Questa guida autorevole descrive in dettaglio come implementare l'architettura Identity Pre-Shared Key (iPSK) per proteggere gli ambienti IoT aziendali. Fornisce passaggi operativi per il deployment, strategie di segmentazione VLAN e framework di conformità per gli operatori di rete nei settori hospitality, retail e pubblico.

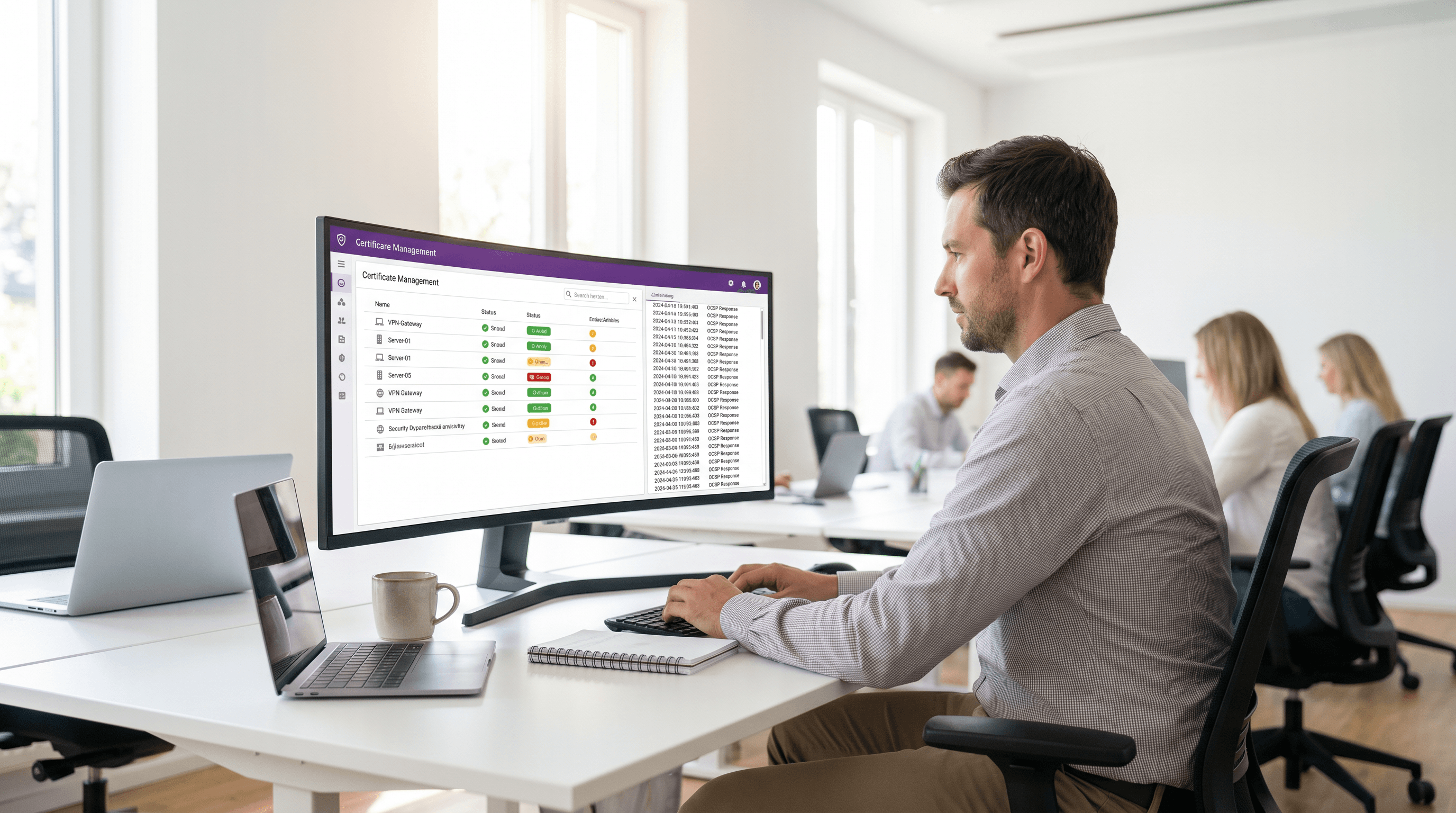

OCSP e revoca dei certificati per l'autenticazione WiFi

Questa guida completa esplora i meccanismi critici della revoca dei certificati negli ambienti WiFi aziendali, concentrandosi sul passaggio dalle CRL all'OCSP. Fornisce strategie di implementazione pratiche per i team IT che gestiscono reti ad alta densità su larga scala, dove la sicurezza in tempo reale e la bassa latenza sono fondamentali.

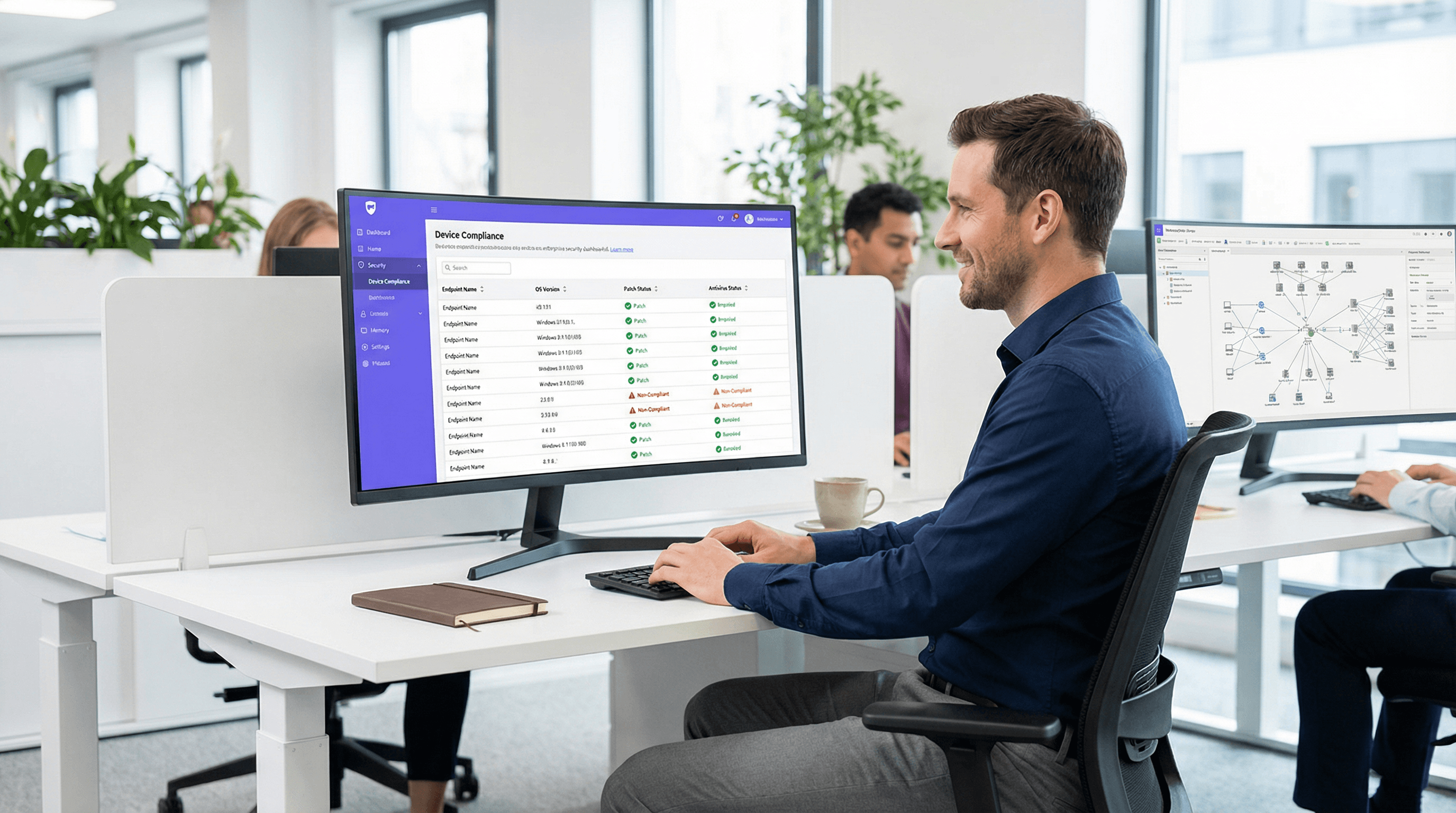

Valutazione della Postura dei Dispositivi per il Network Access Control

Questa guida tecnica spiega come funziona la valutazione della postura dei dispositivi per il Network Access Control (NAC), descrivendo l'architettura, l'integrazione MDM e i flussi di remediation necessari per implementare il WiFi Zero Trust in ambienti aziendali e grandi strutture.

Autenticazione 802.1X: proteggere l'accesso di rete sui dispositivi moderni

This guide provides a comprehensive, actionable overview of IEEE 802.1X authentication for senior IT professionals and network architects. It details the critical steps for securing network access across diverse enterprise environments, focusing on practical, vendor-neutral deployment guidance to mitigate risk, ensure compliance, and deliver a seamless, secure user experience.

Proteggere le reti con il Wi-Fi 7: un'analisi tecnica approfondita

This guide provides a comprehensive technical reference on Wi-Fi 7 security features for enterprise IT teams, covering the mandatory enforcement of WPA3 encryption, the security implications of Multi-Link Operation (MLO), and the practical challenges of supporting legacy devices during migration. It equips network architects, IT managers, and CTOs at hotels, retail chains, stadiums, and public-sector organisations with actionable deployment strategies, compliance guidance aligned to PCI DSS and GDPR, and real-world case studies with measurable outcomes. Understanding these changes is critical for any organisation planning a wireless infrastructure upgrade this year, as Wi-Fi 7 represents a fundamental shift in the security baseline for enterprise wireless networks.

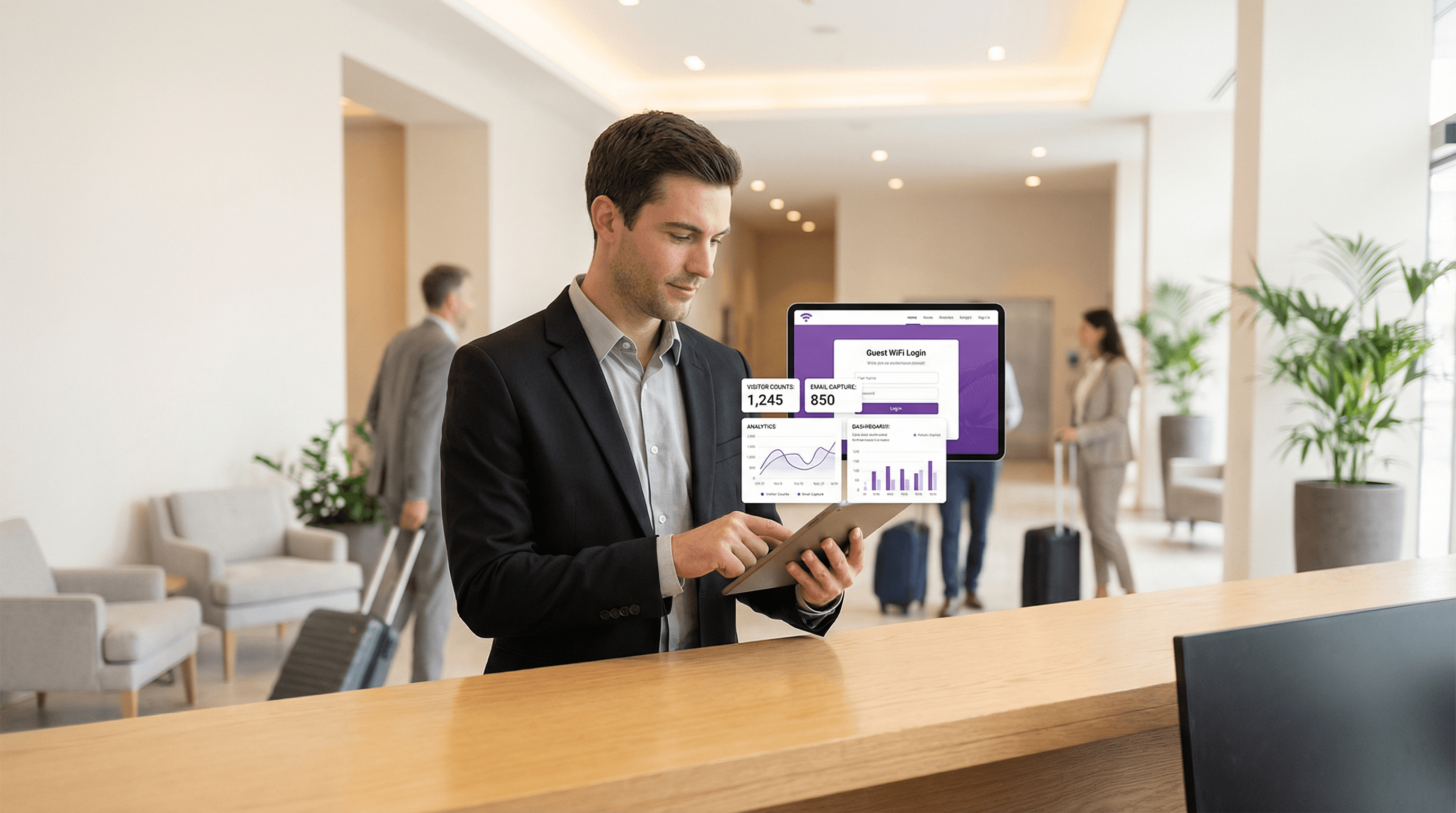

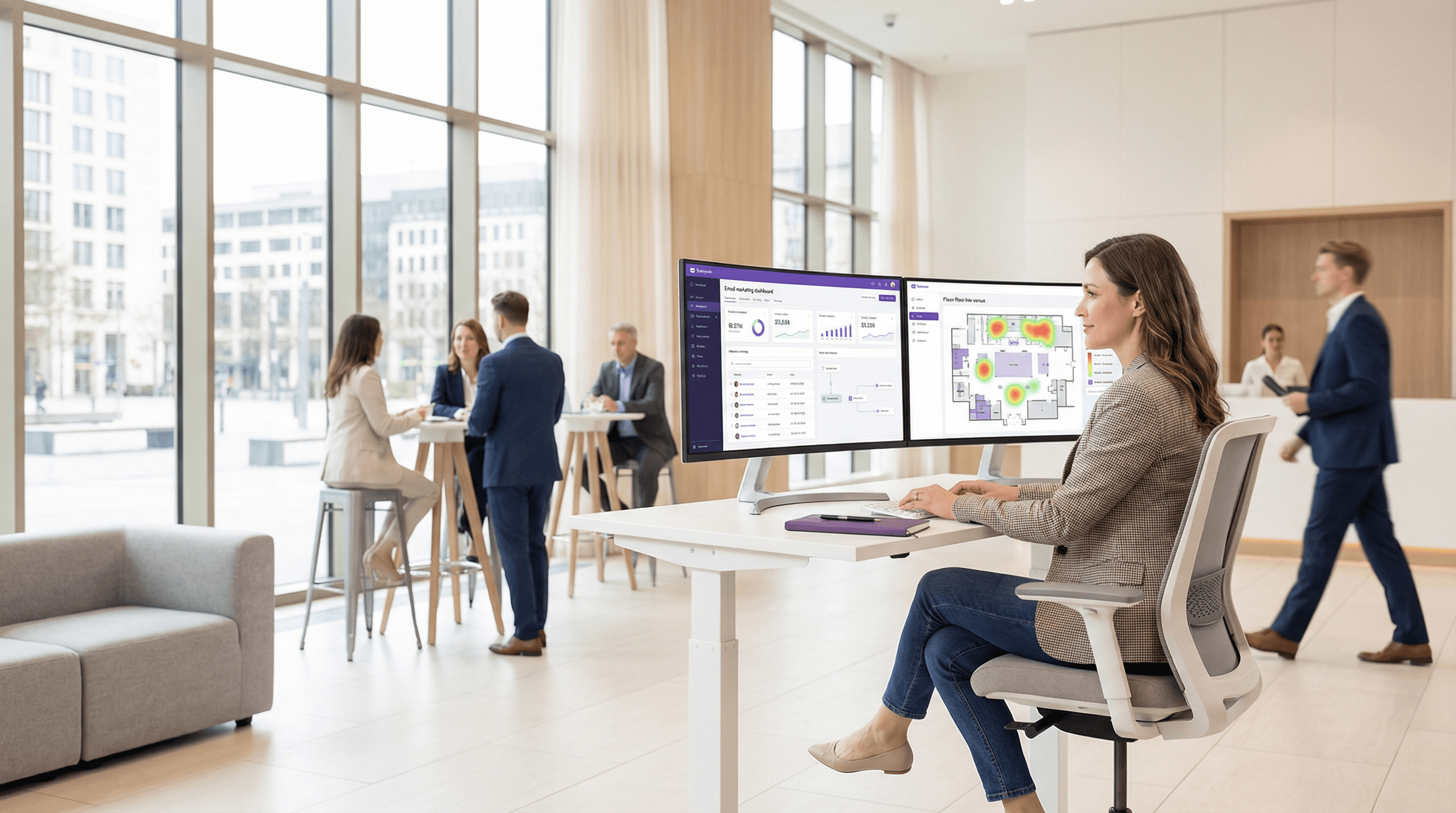

Guest WiFi Marketing: La guida definitiva per acquisire lead, incrementare le vendite e migliorare l'esperienza cliente

This guide provides a technical deep-dive into leveraging guest WiFi for marketing, lead capture, and customer analytics. It offers actionable strategies for IT managers and venue operators to transform their WiFi from a cost centre into a powerful, ROI-driven marketing platform, covering architecture, implementation, and compliance.

dotdigital (ex Dotmailer): Guida all'integrazione, best practice e risoluzione dei problemi per gli utenti di Purple AI

This guide provides Purple AI users — particularly IT managers, network architects, and CTOs at hotels, retail chains, stadiums, and conference centres — with a definitive technical reference for deploying and optimising the dotdigital (formerly Dotmailer) connector. It covers the end-to-end integration architecture, step-by-step configuration, GDPR-compliant data handling, automation programme design, and a structured troubleshooting framework. Organisations that implement this integration correctly convert guest WiFi logins into a high-value, consent-gated marketing database that drives measurable revenue outcomes.

MDU Login: Semplificare l'accesso WiFi negli edifici multi-unità

This technical reference guide provides IT managers, network architects, and CTOs with a definitive framework for deploying and managing WiFi access in Multi-Dwelling Units (MDUs), covering the trade-offs between shared PSK, WPA3-Enterprise 802.1X, and Identity PSK (iPSK) authentication models. It addresses the core operational challenges of RF interference, security segmentation, and resident lifecycle management, and demonstrates how a managed WiFi platform such as Purple transforms connectivity from a cost centre into a measurable revenue asset. Drawing on real-world deployment scenarios and referencing standards including IEEE 802.1X, WPA3, GDPR, and PCI DSS, the guide equips venue operators with the architecture, implementation steps, and ROI metrics needed to make an informed investment decision this quarter.

Metropolitan Area Network (MAN): un'analisi approfondita su tecnologie, applicazioni e tendenze future

This guide provides a comprehensive technical reference on Metropolitan Area Networks (MANs) for IT leaders and network architects. It covers core technologies, deployment strategies, and business considerations for implementing high-performance, city-scale networks. The content is tailored for decision-makers in hospitality, retail, events, and public-sector organisations.

Comprendere e rafforzare RADIUS contro gli attacchi di collisione MD5

This guide provides a comprehensive technical reference on the RADIUS MD5 collision vulnerability (CVE-2024-3596, 'Blast-RADIUS'), explaining how man-in-the-middle attackers can exploit weaknesses in the MD5-based Response Authenticator to forge authentication approvals without knowing user credentials. It is essential reading for IT managers, network architects, and CTOs operating enterprise WiFi in hospitality, retail, events, and public-sector environments who need to assess their exposure, apply immediate mitigations, and plan a strategic migration to modern authentication standards. The guide covers the full attack lifecycle, a phased hardening roadmap, real-world deployment scenarios, and compliance implications under PCI DSS, GDPR, and ISO 27001.

La cronologia definitiva del WiFi: da ALOHAnet al WiFi 7 e oltre

This guide provides a definitive technical timeline of WiFi, tracing its origins from the 1971 ALOHAnet experiment through every major IEEE 802.11 standard to the ratification of WiFi 7 in 2024 and the emerging WiFi 8 roadmap. It is designed for IT managers, network architects, and CTOs who need to understand the engineering evolution of wireless technology to make informed infrastructure investment decisions. By contextualising each generation's innovations within real-world deployment scenarios across hospitality, retail, and large venues, the guide delivers actionable guidance on upgrading, securing, and future-proofing enterprise wireless networks.

Captive Portal per il WiFi ospiti: la guida definitiva per creare un'esperienza utente fluida e sicura

This guide provides IT leaders and venue operators with a comprehensive technical reference for designing, implementing, and securing guest WiFi captive portals at enterprise scale. It covers the full authentication architecture from RADIUS to CRM integration, GDPR compliance requirements, advanced customisation options including A/B testing and personalised content delivery for Purple AI users, and a proven ROI framework with real-world case studies from hospitality and retail environments.