Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

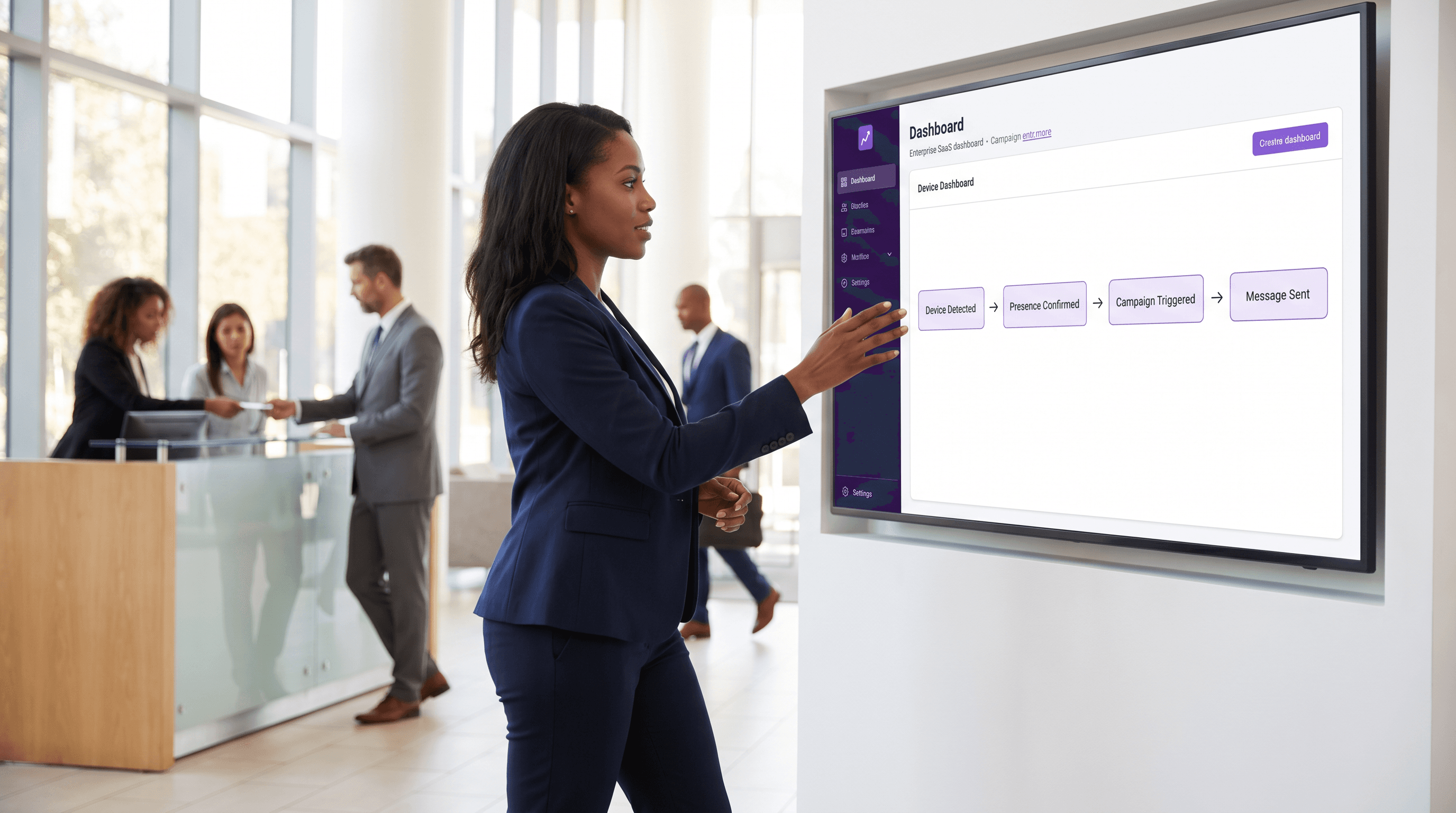

Automazione di marketing basata su eventi attivata dalla presenza WiFi

Questa guida di riferimento architetturale fornisce ai leader IT e delle operazioni un modello per la progettazione di automazioni di marketing basate su eventi attivate dalla presenza WiFi. Copre i requisiti infrastrutturali, la gestione della latenza, le strategie di deduplicazione e i framework di conformità alla privacy necessari per implementazioni su scala aziendale.

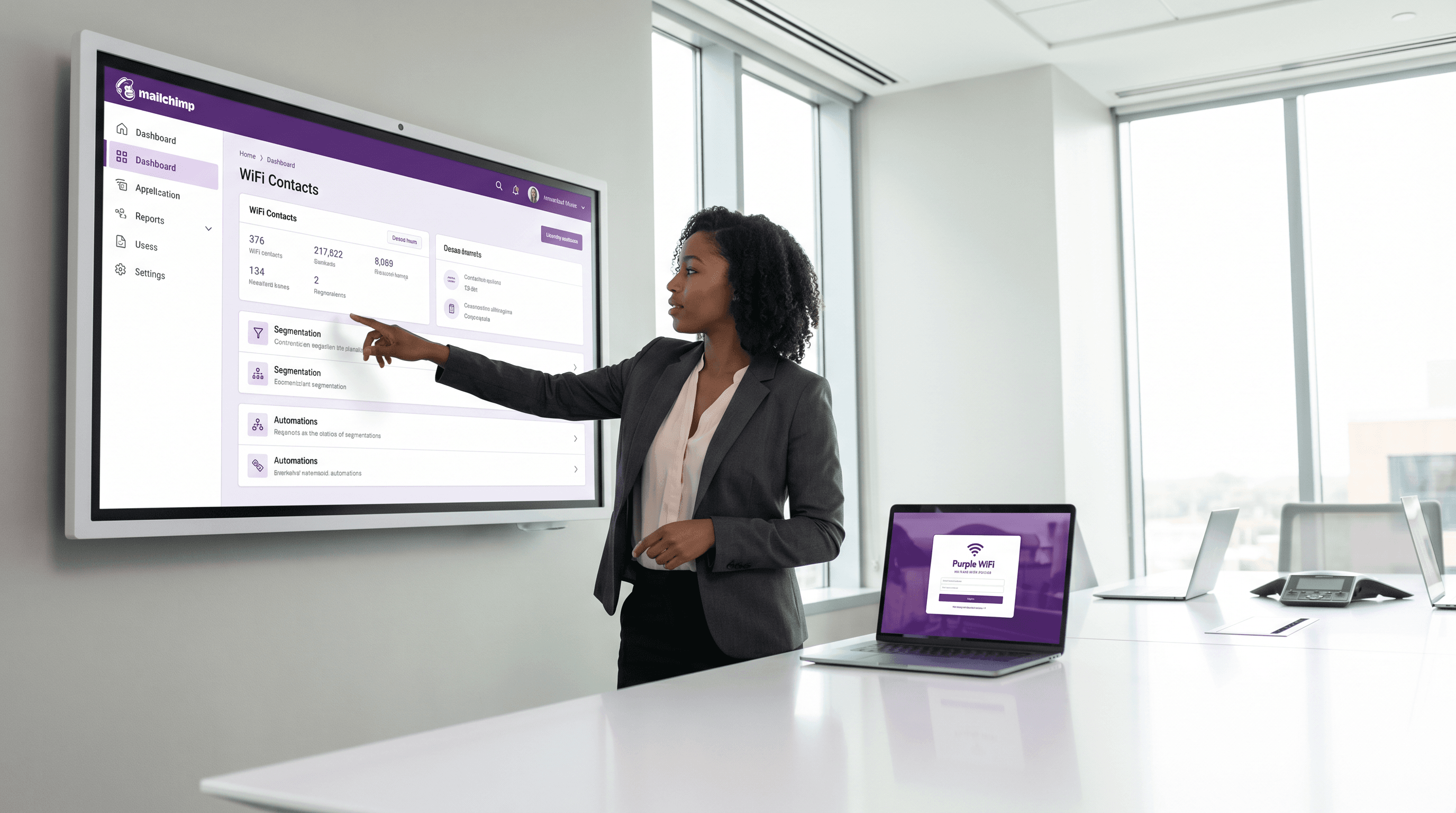

Mailchimp Plus Purple: Marketing via email automatizzato dalle iscrizioni WiFi

Questa guida autorevole descrive come integrare la piattaforma guest WiFi di Purple con Mailchimp per automatizzare il marketing via email dalle iscrizioni WiFi. Copre la configurazione architetturale, le strategie di tagging per la segmentazione e l'implementazione di percorsi di benvenuto automatizzati per convertire il traffico pedonale in loco in un pubblico digitale coinvolto.

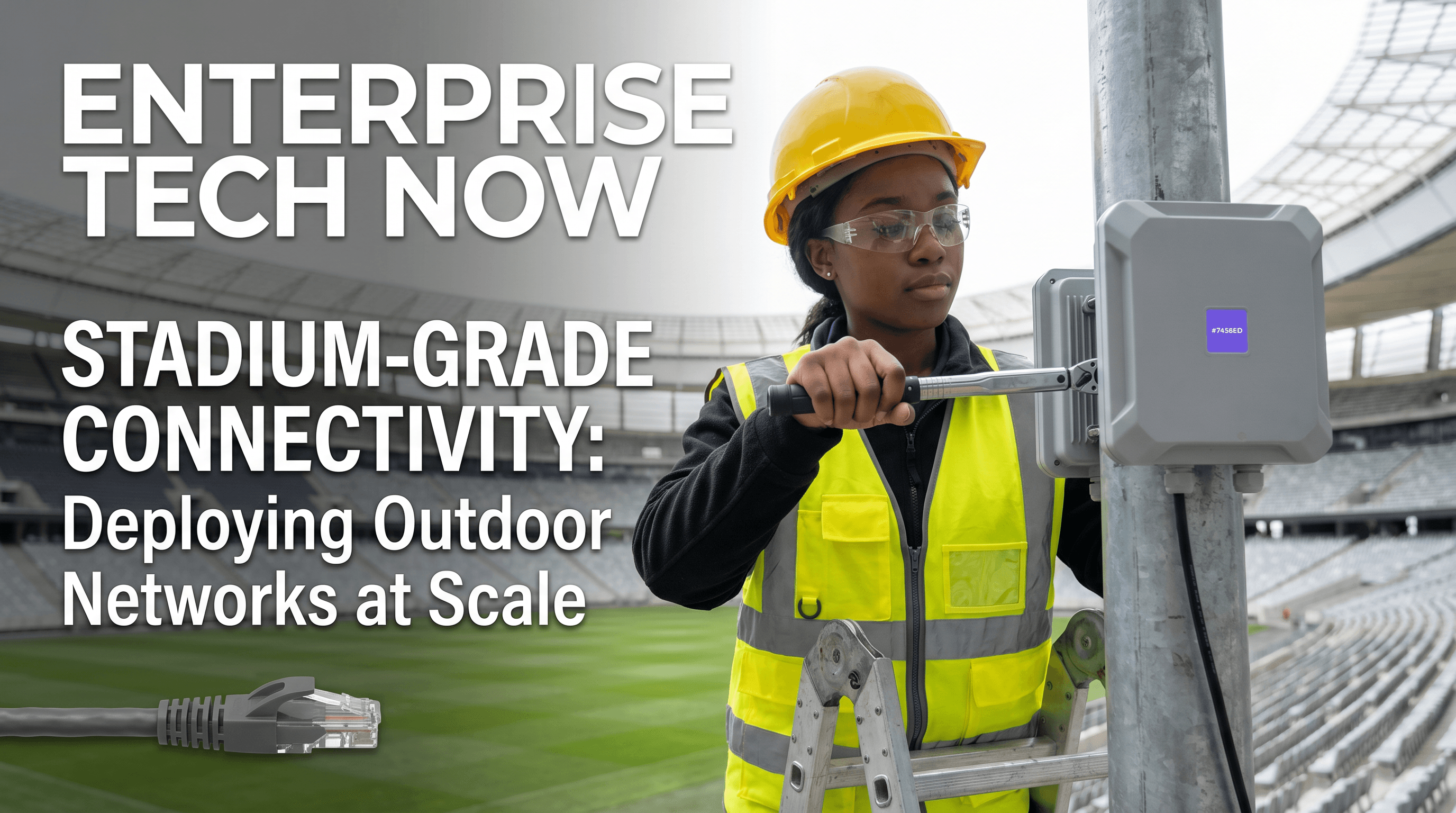

Implementazione WiFi Esterno: Protezione dagli agenti atmosferici, PoE e Opzioni Mesh

Questa guida autorevole illustra le considerazioni ingegneristiche critiche per l'implementazione di WiFi esterno, concentrandosi sulla protezione dagli agenti atmosferici (classificazioni IP), sulle strategie Power over Ethernet (PoE) per lunghi percorsi di cavi e sui compromessi architetturali tra mesh e backhaul cablato. Fornisce raccomandazioni pratiche per i responsabili IT al fine di garantire una connettività resiliente e ad alte prestazioni in ambienti esterni ostili.

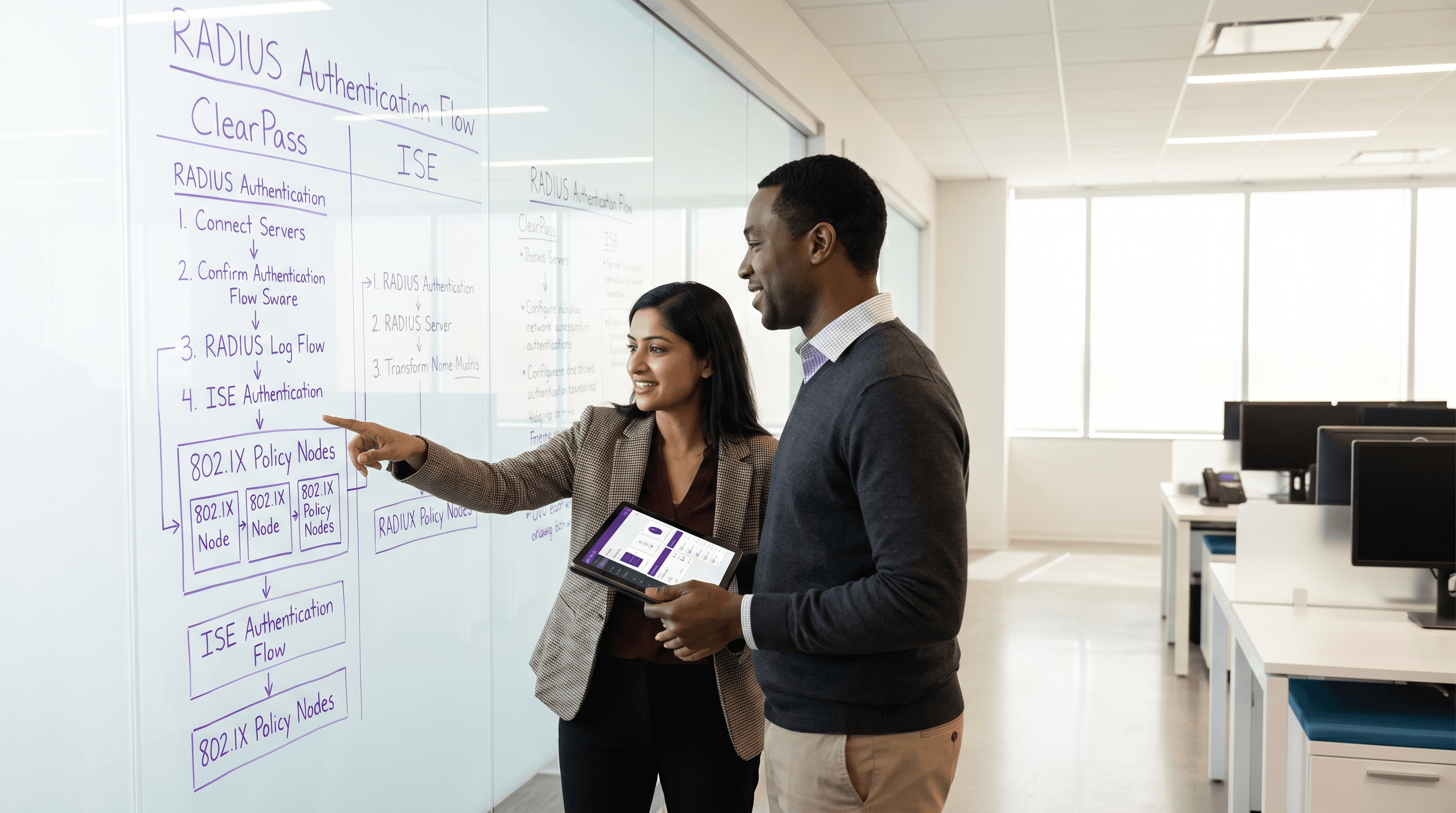

Aruba ClearPass vs Cisco ISE: Confronto tra piattaforme NAC

Questa guida di riferimento tecnico fornisce un confronto dettagliato e neutrale tra Aruba ClearPass e Cisco ISE. Fornisce ad architetti di rete e IT manager approfondimenti pratici su architettura, complessità di implementazione, licenze ed ecosistemi di integrazione per guidare decisioni informate sulla piattaforma NAC.

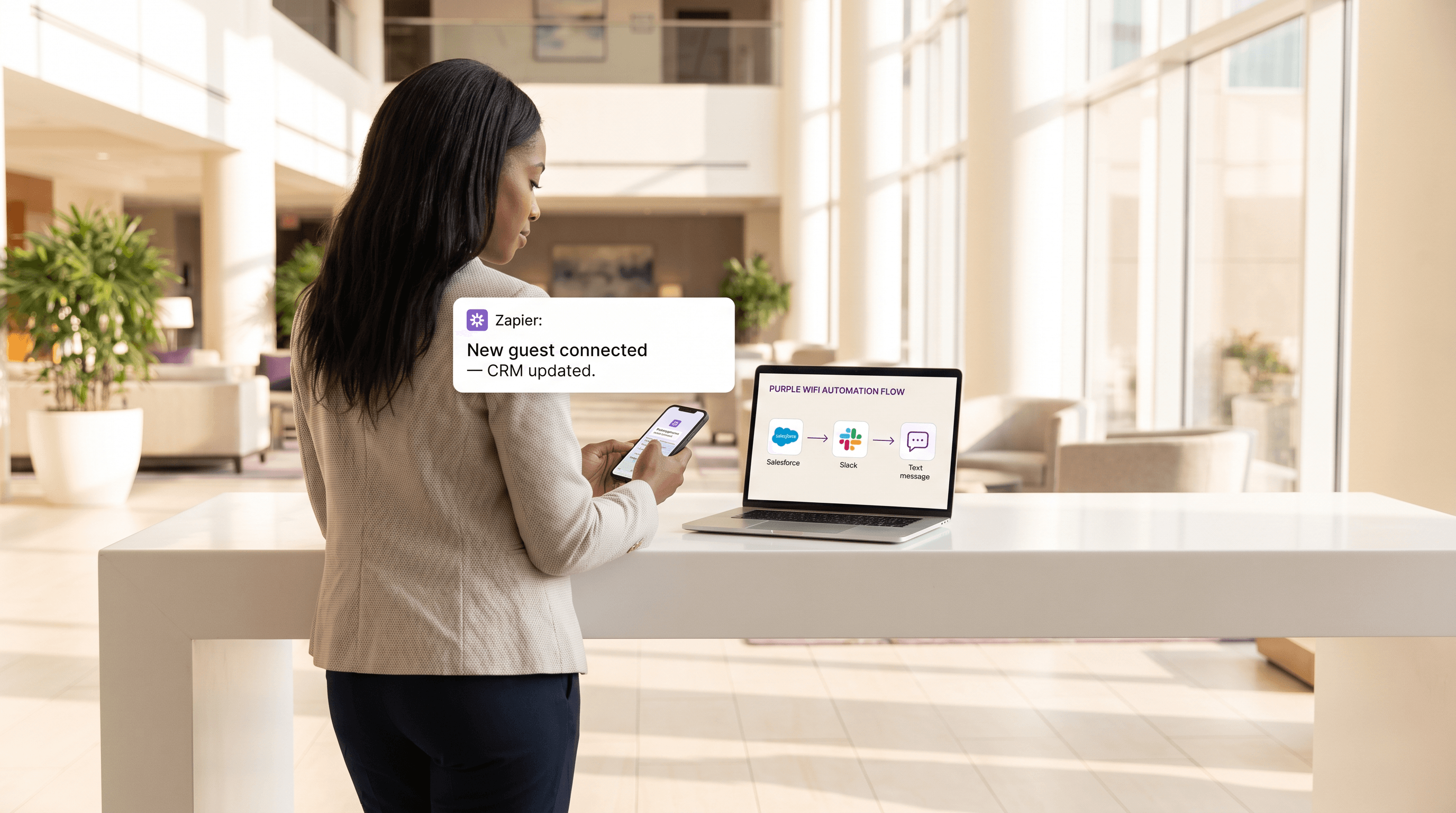

Connessione degli eventi WiFi a oltre 1.500 app con Zapier e Purple

Questa guida illustra l'architettura tecnica e l'implementazione pratica dell'integrazione di Purple WiFi con Zapier. Fornisce agli operatori di locali e ai team IT ricette attuabili per automatizzare la sincronizzazione del CRM, le comunicazioni con gli ospiti e gli avvisi operativi senza scrivere codice personalizzato.

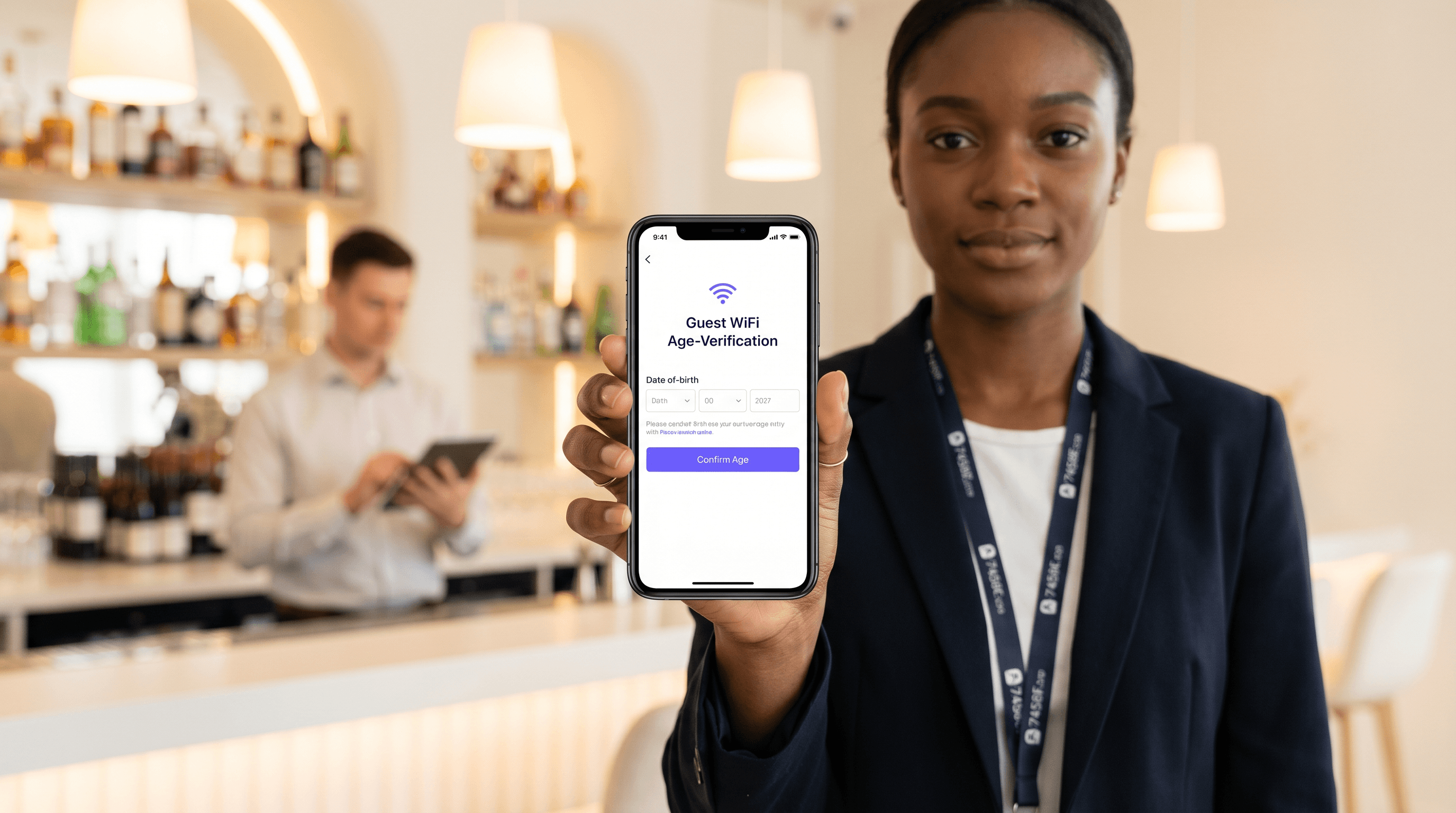

Verifica dell'età sul WiFi Ospiti: Conformità per locali di gioco, alcolici e per adulti

Questa guida tecnica di riferimento autorevole esplora l'implementazione della verifica dell'età sulle reti WiFi ospiti per locali ad alto rischio come casinò, bar e stadi. Dettaglia le strategie di conformità, i modelli di implementazione architetturale e l'equilibrio tra i requisiti normativi e l'attrito nell'onboarding degli utenti.

WiFi 7 MLO Spiegato: Operazione Multi-Link per un Roaming Senza Interruzioni

Questa guida di riferimento tecnico offre un'analisi approfondita dell'Operazione Multi-Link (MLO) del WiFi 7 per architetti di rete aziendali e leader IT. Demistifica le tre modalità operative MLO (eMLSR, NSTR e STR), spiega come MLO superi il tradizionale band steering e fornisce indicazioni pratiche per l'implementazione, supportate da dati di test reali della Wireless Broadband Alliance. Gli operatori di strutture ricettive, punti vendita e grandi spazi pubblici troveranno strategie di implementazione concrete e prove di ROI a supporto delle decisioni di investimento nel WiFi 7.

Rilevamento AP Rogue: Proteggere il WiFi della sede da attacchi di impersonificazione

Questa guida fornisce un riferimento tecnico completo per IT manager, architetti di rete e direttori delle operazioni di sede sull'implementazione di Sistemi di Prevenzione delle Intrusioni Wireless (WIPS) per rilevare e neutralizzare access point rogue e attacchi evil twin. Copre metodologie di rilevamento, contromisure legali, requisiti di conformità e scenari di implementazione reali in ambienti ospedalieri, retail e del settore pubblico. Le organizzazioni che implementeranno le strategie qui delineate rafforzeranno la loro postura di sicurezza wireless, ridurranno il rischio di non conformità e proteggeranno sia la loro infrastruttura che i loro utenti dalle minacce di impersonificazione WiFi.

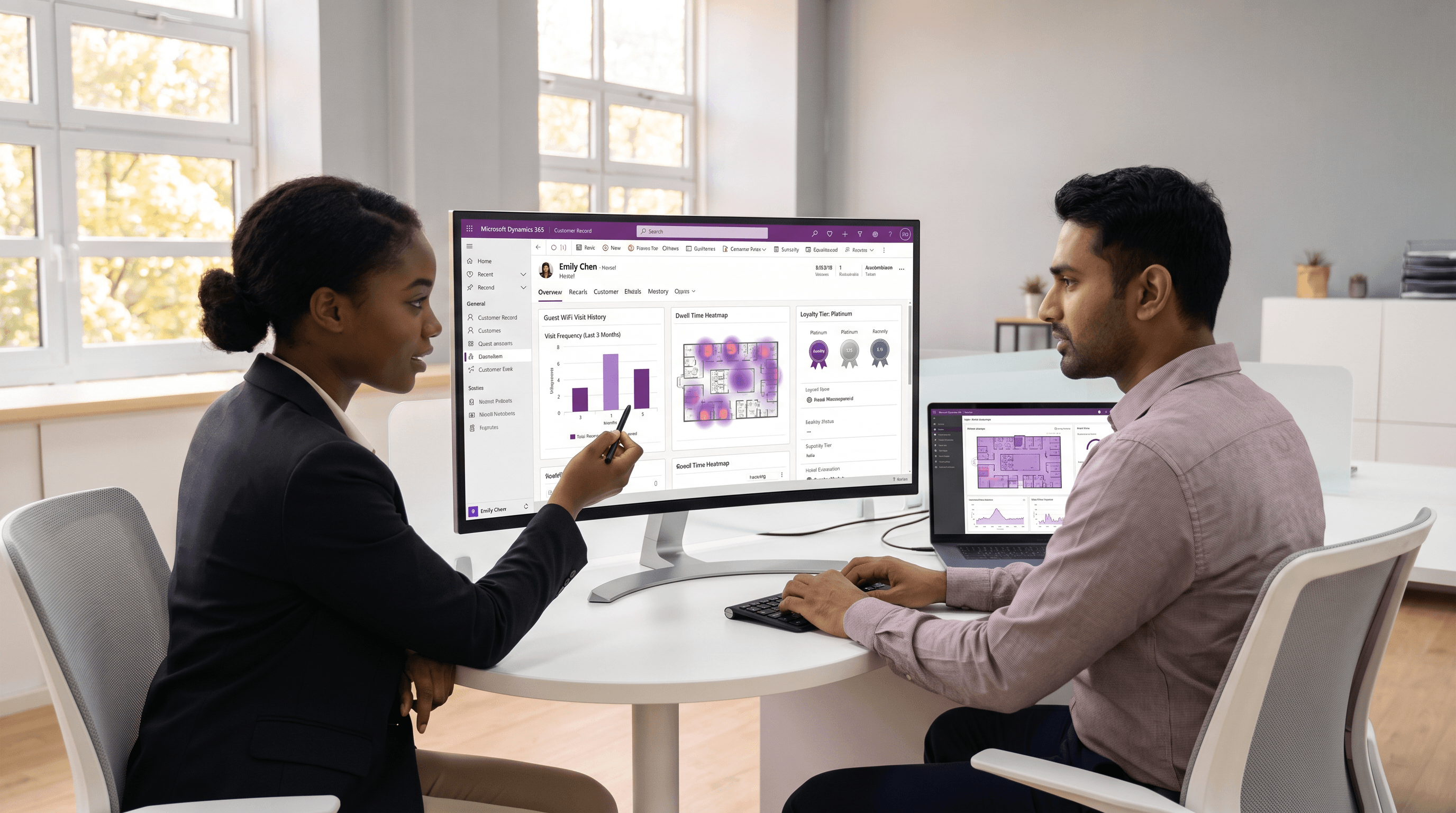

Microsoft Dynamics 365 e arricchimento dei dati Guest WiFi

Questa guida di riferimento tecnico descrive in dettaglio l'architettura, la modellazione dei dati e la mappatura dei campi necessari per integrare i dati Guest WiFi con Microsoft Dynamics 365. Fornisce strategie di implementazione attuabili per i responsabili IT e gli architetti di rete per arricchire i profili cliente unificati e generare un ROI misurabile nei luoghi fisici.

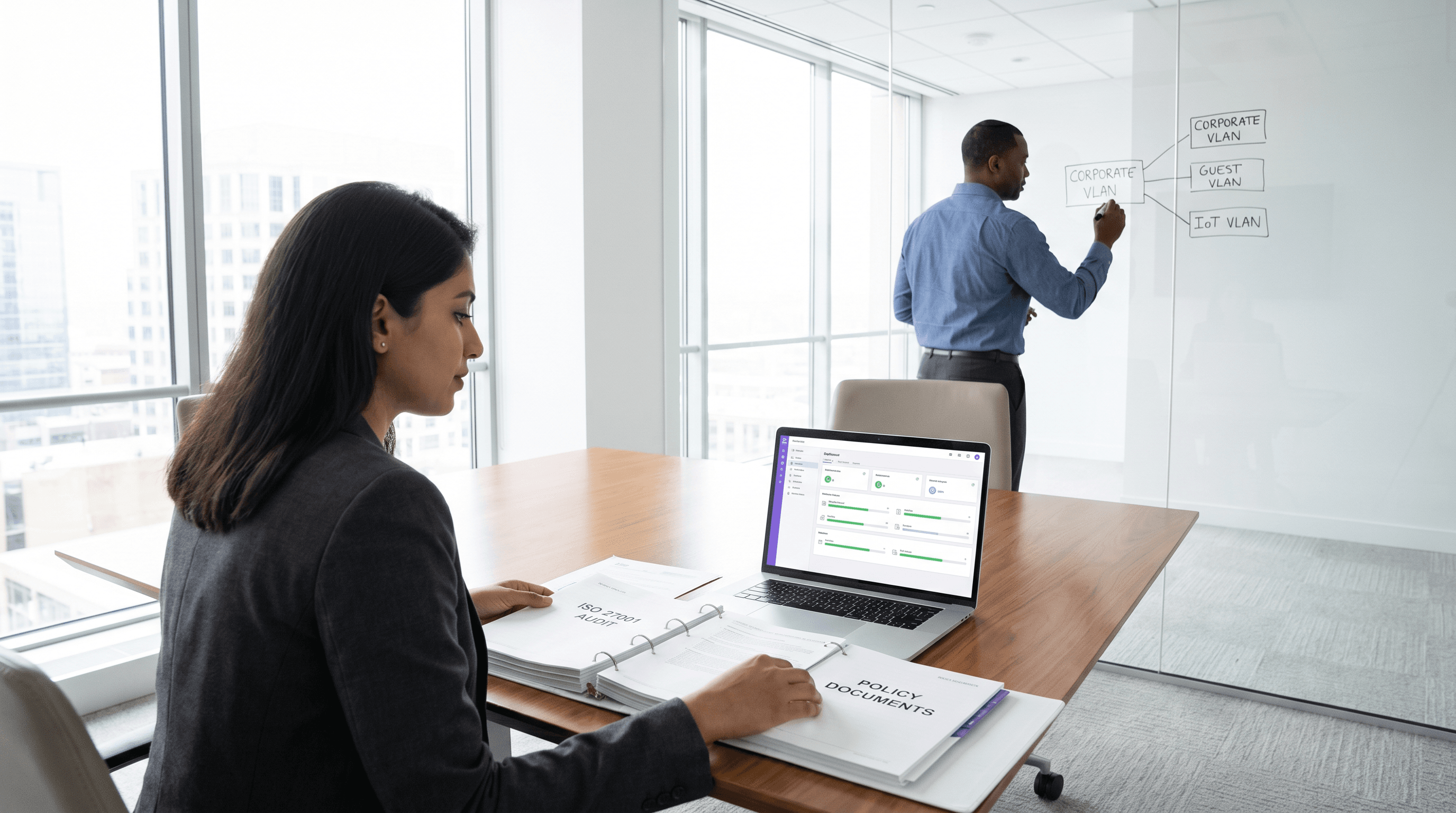

ISO 27001 Guest WiFi: Una Guida alla Conformità

Questo autorevole riferimento tecnico collega direttamente le implementazioni di guest WiFi ai controlli ISO 27001:2022, dettagliando i requisiti di segregazione della rete, logging e trattamento del rischio. Fornisce indicazioni operative per i responsabili IT e gli architetti di rete sulla generazione di prove pronte per l'audit e sull'utilizzo delle attestazioni SOC 2 dei fornitori per soddisfare i mandati di garanzia dei fornitori ISMS.

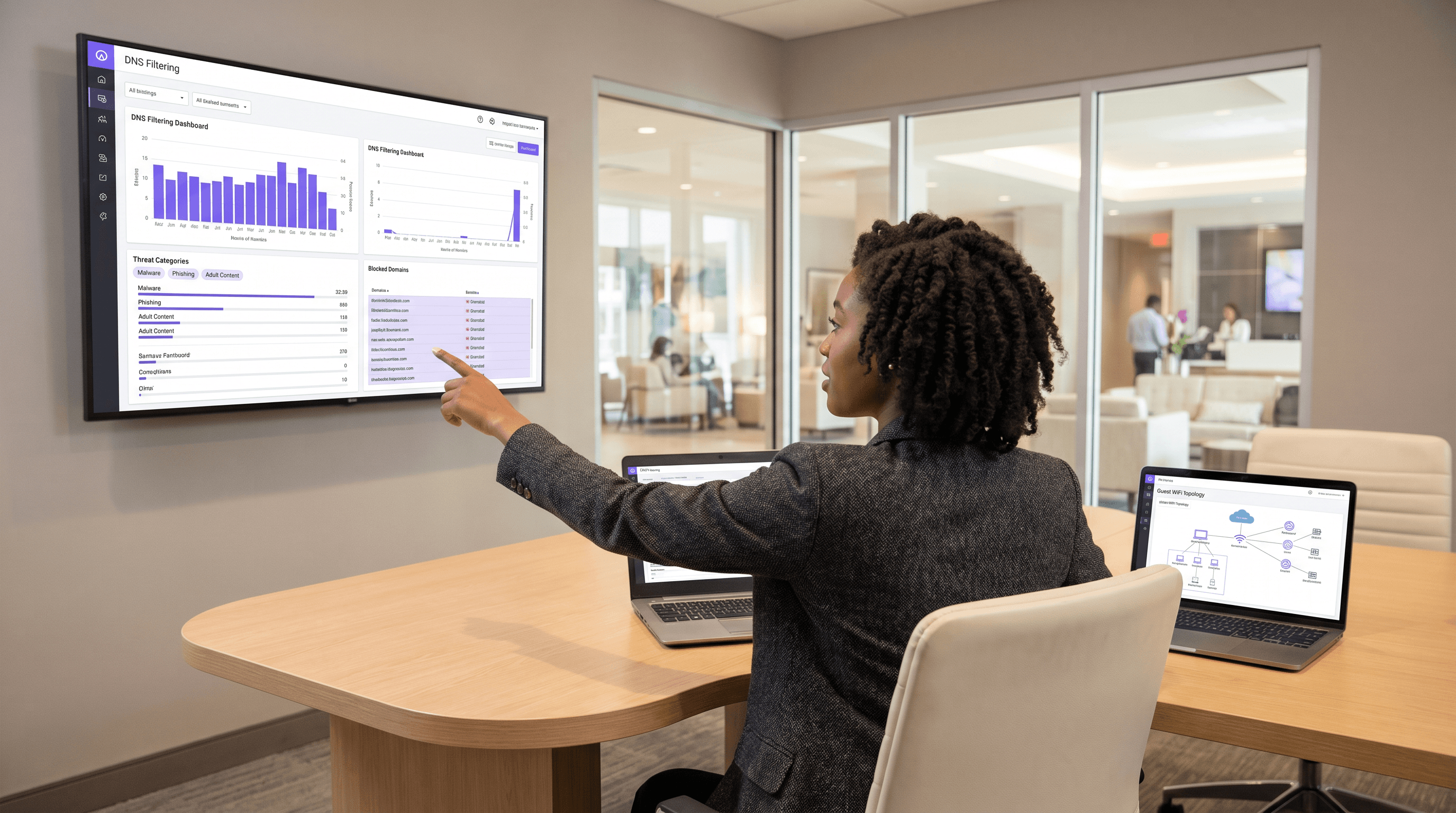

Filtraggio DNS per il WiFi Ospiti: Blocco di Malware e Contenuti Inappropriati

Questa guida fornisce a responsabili IT, architetti di rete e direttori delle operazioni di sede un riferimento tecnico definitivo per l'implementazione del filtraggio DNS sulle reti WiFi ospiti. Copre l'architettura del blocco delle minacce a livello DNS, un confronto tra i principali servizi DNS cloud, una guida all'implementazione passo-passo e casi di studio reali da ambienti di ospitalità e vendita al dettaglio. Il filtraggio DNS è la prima linea di difesa più conveniente contro malware, phishing e contenuti inappropriati sulle reti pubbliche, e questa guida fornisce ai team gli strumenti per implementarlo con fiducia e in conformità con i requisiti PCI DSS, GDPR e HIPAA.

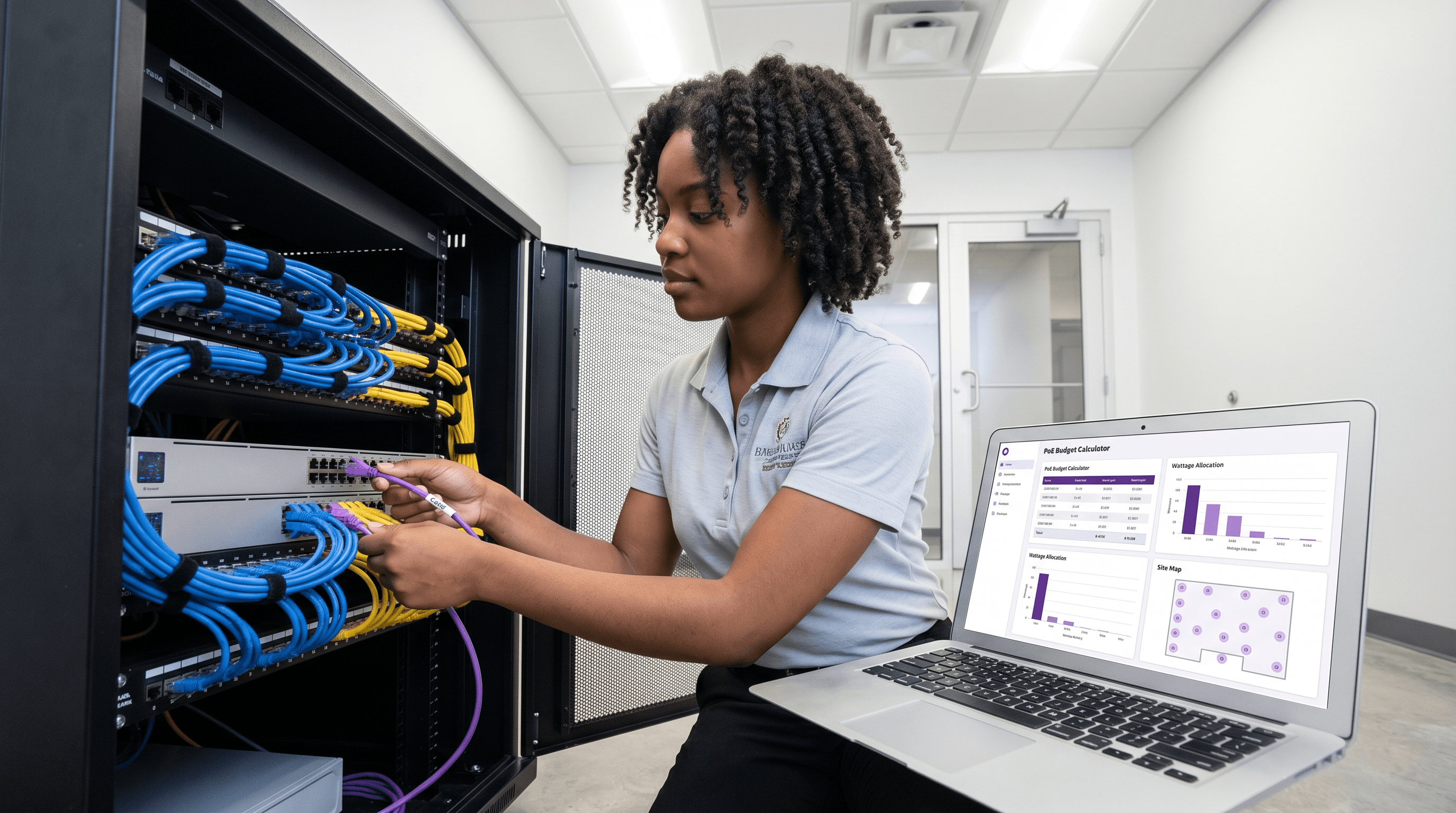

Pianificazione del Budget PoE per Implementazioni WiFi Multi-Sito

Questa guida fornisce un framework pratico per il calcolo dei budget Power over Ethernet (PoE) nelle implementazioni WiFi multi-sito. Copre la transizione a PoE++ per WiFi 6E e 7, le strategie di dimensionamento degli switch e i metodi per rendere l'infrastruttura a prova di futuro, mitigando i rischi di sovraccarico di potenza.

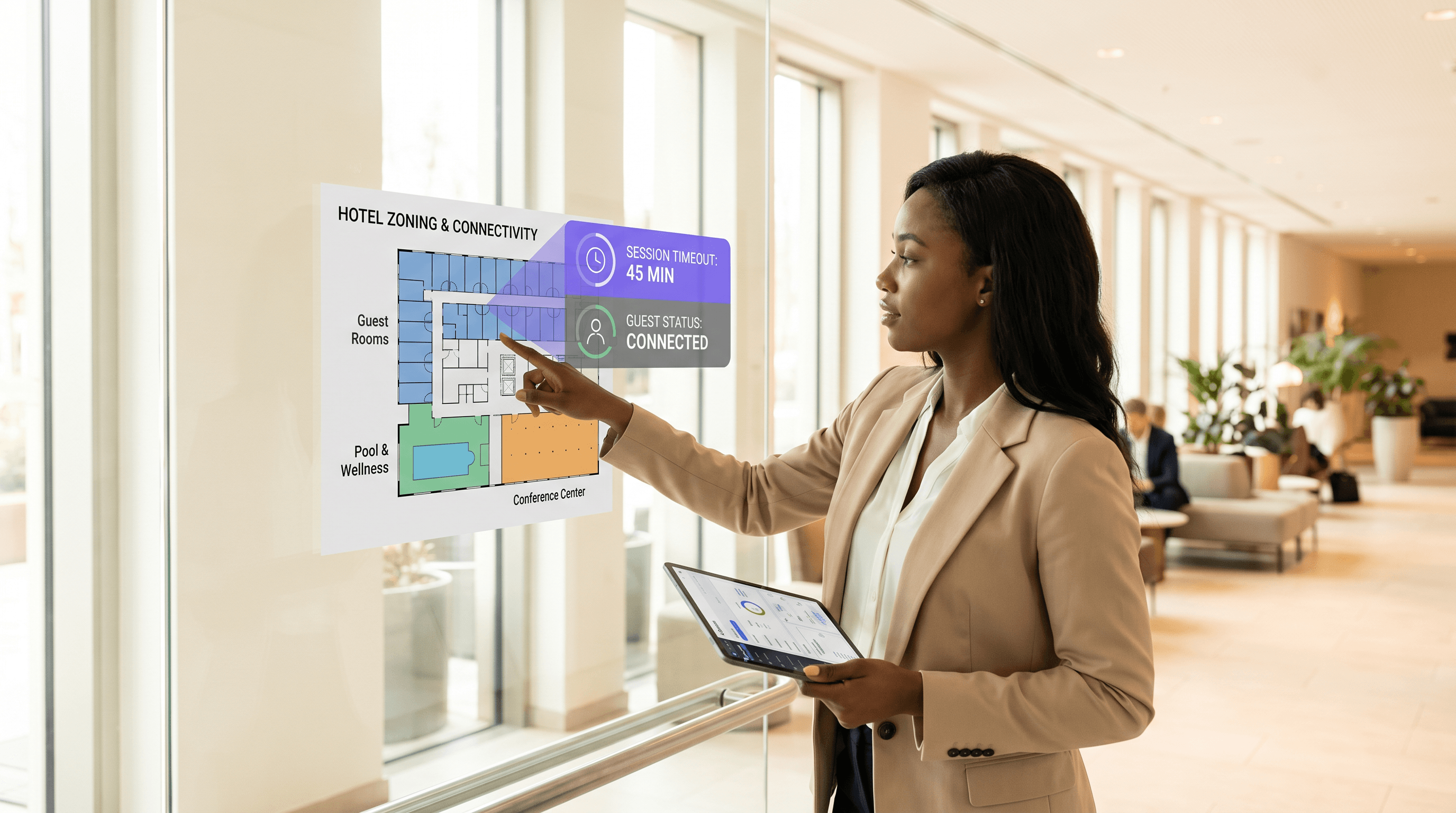

Timeout delle Sessioni WiFi Ospiti: Bilanciare UX e Sicurezza

Questa guida fornisce un framework pratico per la configurazione dei timeout delle sessioni WiFi ospiti, bilanciando un'esperienza utente fluida con una sicurezza robusta. Copre i timeout di inattività, i timeout assoluti, le strategie di riautenticazione e gli scenari di implementazione specifici per settore per i responsabili IT e delle operazioni delle sedi.

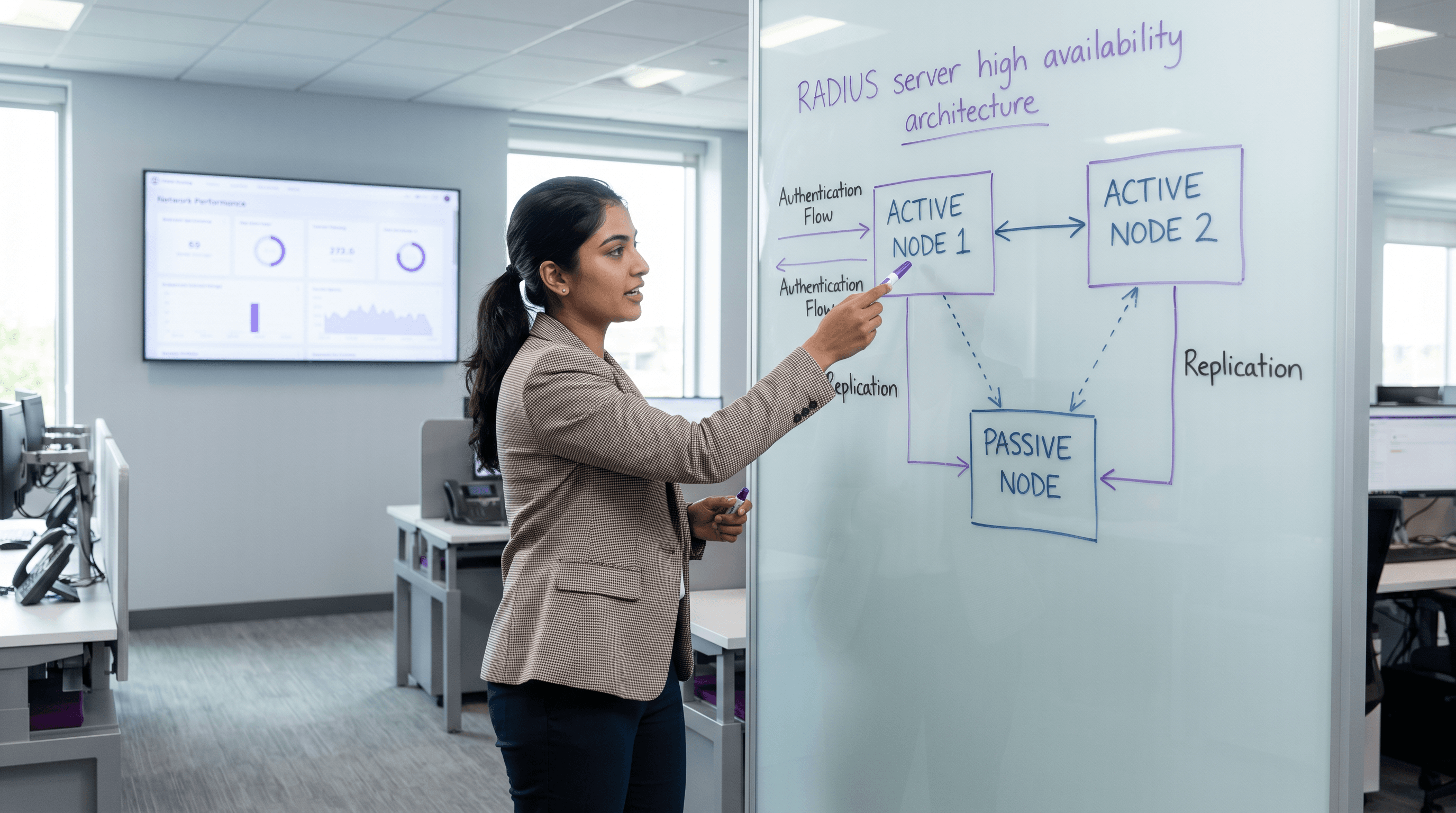

Alta disponibilità del server RADIUS: Active-Active vs Active-Passive

Una guida di riferimento tecnico definitiva per IT manager e architetti di rete che valutano le architetture ad alta disponibilità RADIUS. Mette a confronto le distribuzioni Active-Active e Active-Passive, dettaglia i requisiti di replica del database e spiega come Cloud RADIUS riduca la latenza di failover per le sedi aziendali.

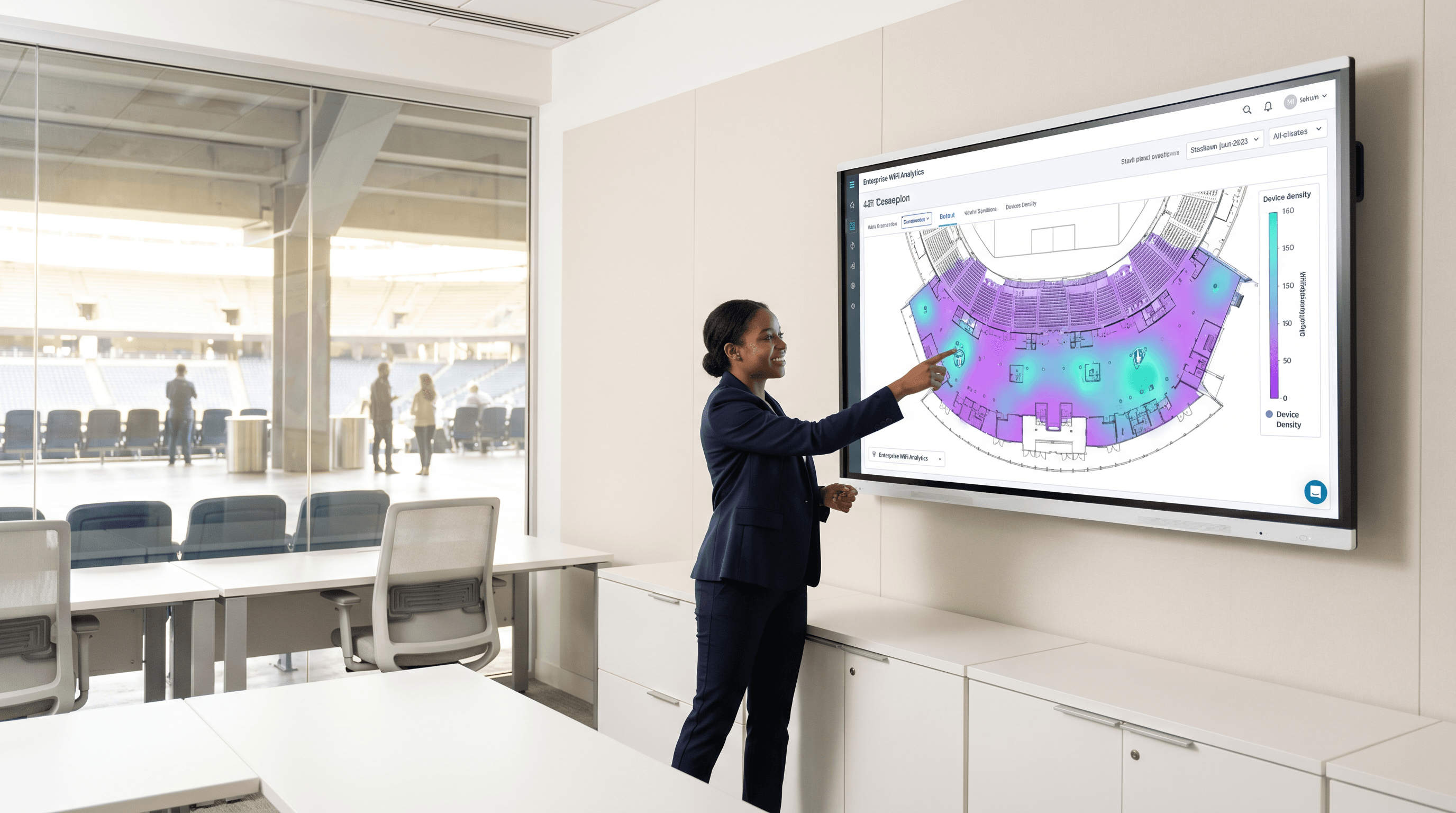

OFDMA spiegato: come il WiFi 6 gestisce gli ambienti ad alta densità

This guide provides an advanced technical deep-dive into OFDMA (Orthogonal Frequency Division Multiple Access), the foundational multi-user technology of the IEEE 802.11ax (WiFi 6) standard. It explains how OFDMA differs from legacy OFDM, why it is critical for high-density venue deployments, and delivers actionable implementation guidance for network architects and IT directors. Venue operators in hospitality, retail, healthcare, and events will find concrete deployment strategies, client-side requirements, and ROI frameworks to justify and execute a WiFi 6 infrastructure refresh.

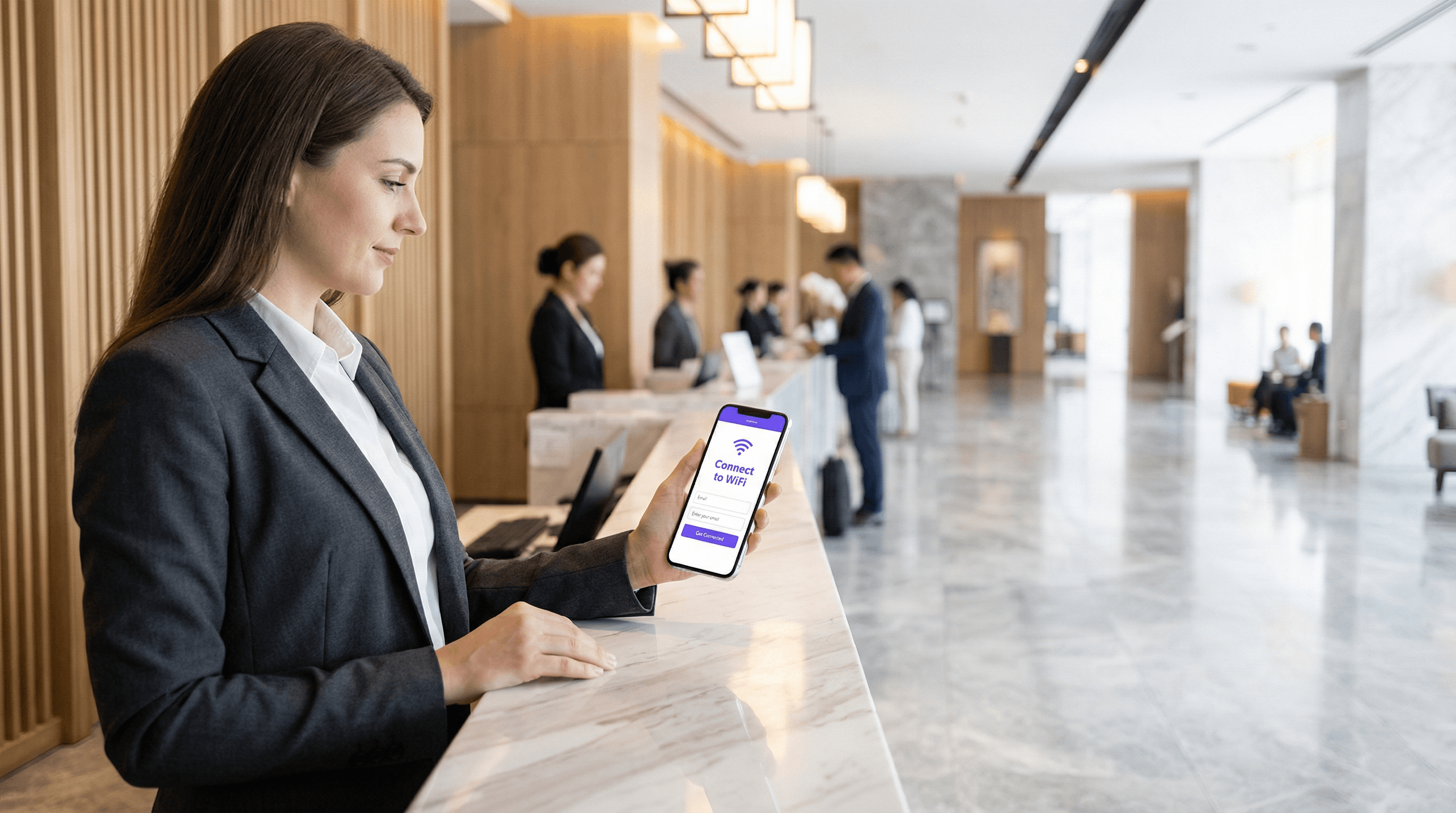

UX dell'Onboarding di Rete: Progettare un'Esperienza di Configurazione WiFi Senza Attriti

This guide provides a comprehensive technical framework for designing a frictionless WiFi network onboarding UX, covering captive portal detection mechanics across iOS, Android, Windows, and macOS, and detailing self-service certificate enrolment for 802.1X staff networks. It equips IT managers, network architects, and venue operations directors with actionable strategies to reduce helpdesk overhead, improve first-connection success rates, and maintain GDPR and PCI DSS compliance across hospitality, retail, and campus environments.

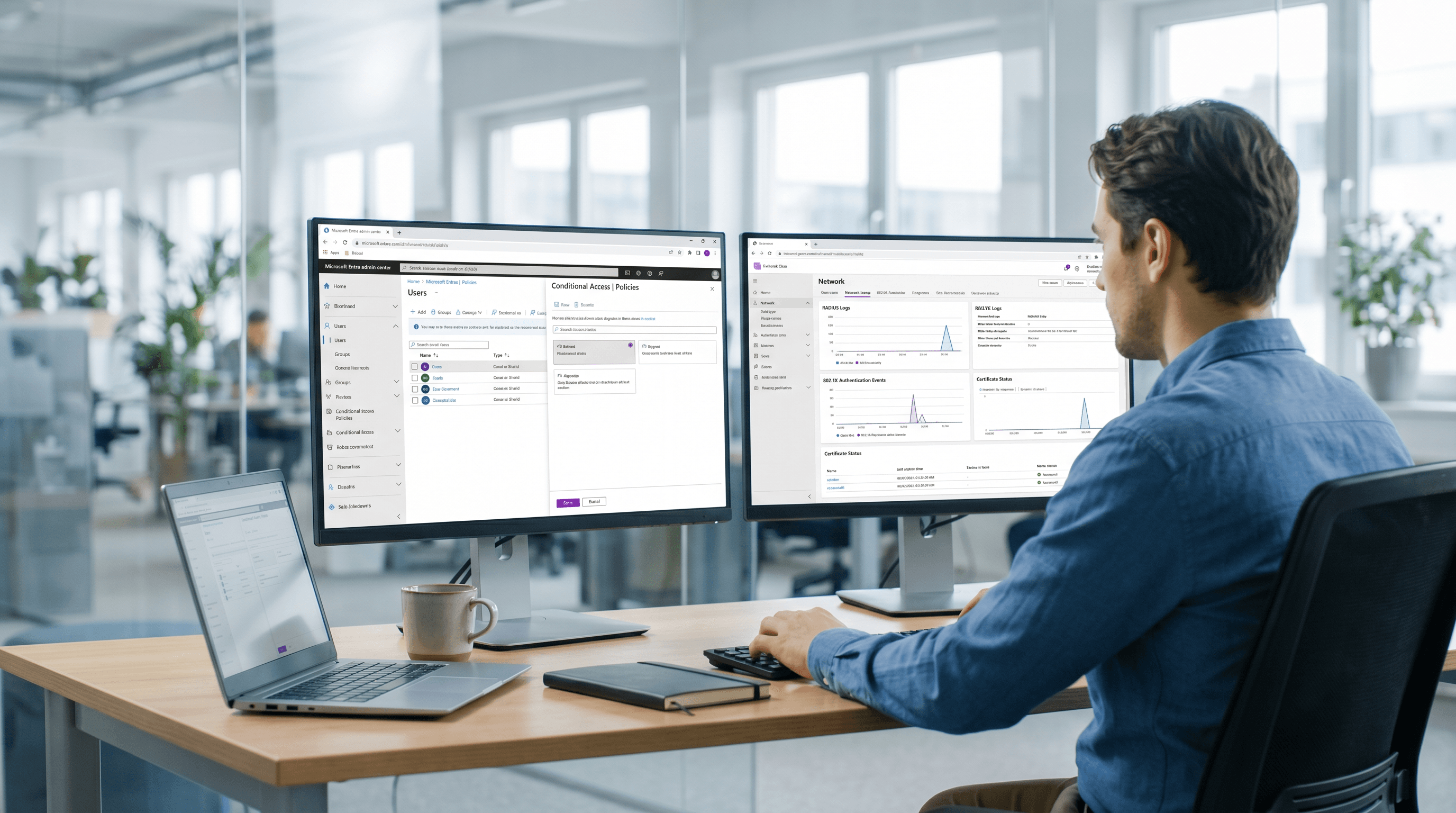

Autenticazione WiFi con Azure AD ed Entra ID: Guida all'Integrazione e alla Configurazione

Questa guida tecnica di riferimento fornisce ai responsabili IT, agli architetti di rete e ai direttori delle operazioni delle sedi una roadmap pratica per l'integrazione di Microsoft Entra ID (Azure AD) con le reti WiFi aziendali utilizzando RADIUS e 802.1X. Copre la decisione architetturale tra Windows NPS on-premise e RADIUS cloud-native, l'implementazione dell'autenticazione EAP-TLS basata su certificati tramite Microsoft Intune e le migliori pratiche operative per proteggere l'accesso wireless in ambienti hospitality, retail e del settore pubblico. Per le organizzazioni che hanno già investito nell'ecosistema Microsoft 365 ed Entra ID, questa guida colma il divario tra la gestione delle identità in cloud e la sicurezza della rete fisica.

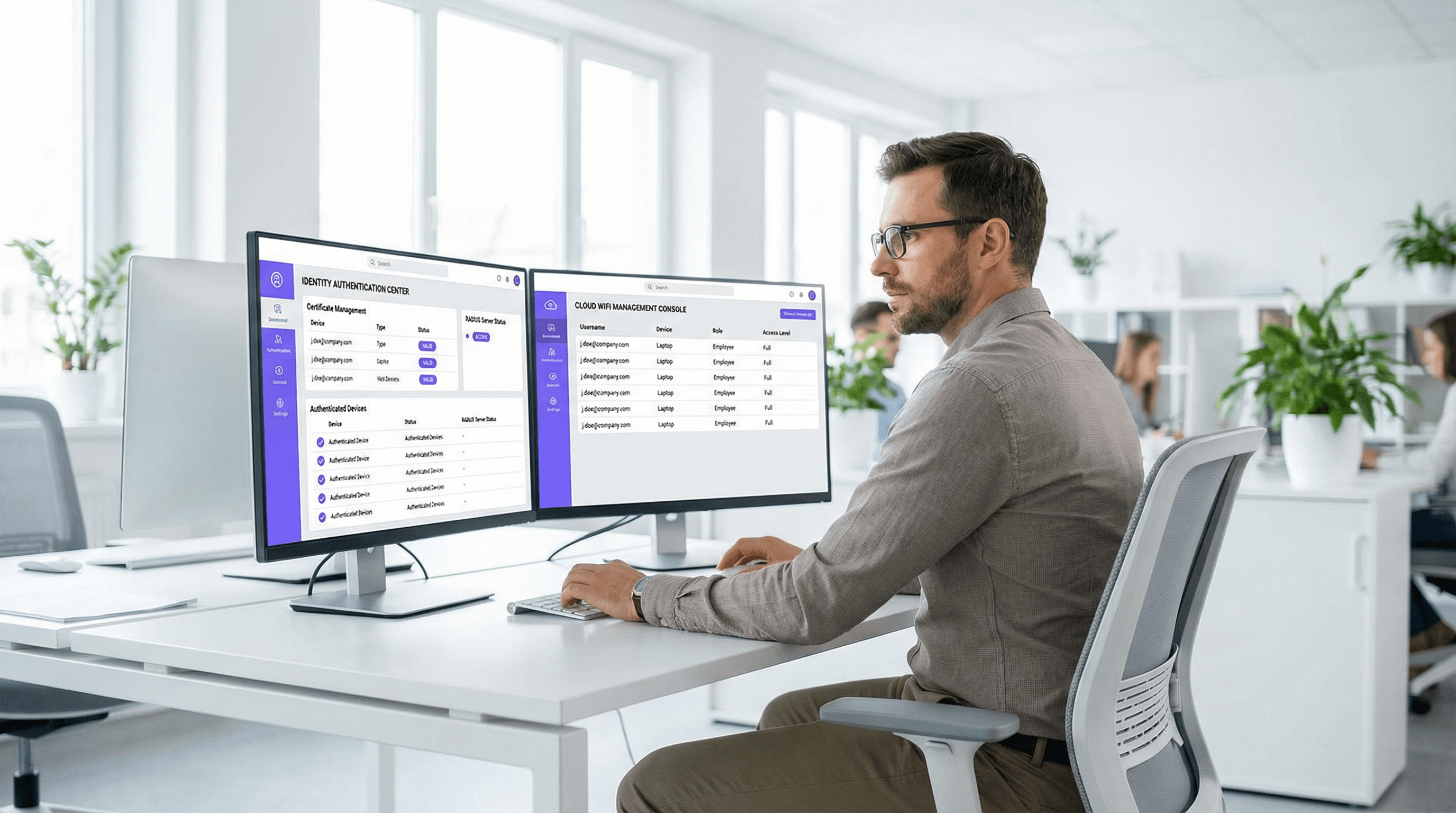

Autenticazione WiFi senza password: Oltre le Pre-Shared Key

This guide provides IT managers, network architects, and venue operations directors with a practical roadmap for eliminating shared WiFi passwords and migrating to identity-based, certificate-driven authentication. It covers the security and compliance failures of PSK-based networks, the technical architecture of 802.1X and EAP-TLS, and the role of Identity PSK (iPSK) as a critical transition technology for IoT and legacy devices. Venue operators in hospitality, retail, and the public sector will find actionable migration strategies, real-world implementation scenarios, and measurable business outcomes to justify the investment.

Segmentazione dei dispositivi IoT su WiFi: isolamento dei dispositivi non standard

Questa guida fornisce strategie pratiche di livello enterprise per segmentare in modo sicuro i dispositivi IoT non standard sulle reti WiFi delle location. Scopri come implementare l'isolamento VLAN, l'autenticazione basata su MAC e policy firewall rigorose per proteggere la tua infrastruttura core dai dispositivi smart vulnerabili.

Cloud RADIUS vs RADIUS On-Premise: Guida decisionale per i team IT

Questa guida fornisce ai direttori IT, agli architetti di rete e ai team operativi delle location un framework definitivo per scegliere tra i servizi RADIUS ospitati in cloud e i server RADIUS on-premise tradizionali. Copre l'architettura tecnica, i compromessi tra latenza e affidabilità, il costo totale di proprietà (TCO) e le considerazioni sulla conformità per implementazioni multi-sito nei settori hospitality, retail e pubblico. Al termine, i lettori avranno un modello decisionale chiaro, allineato ai vincoli specifici della propria infrastruttura e alla propensione al rischio aziendale.

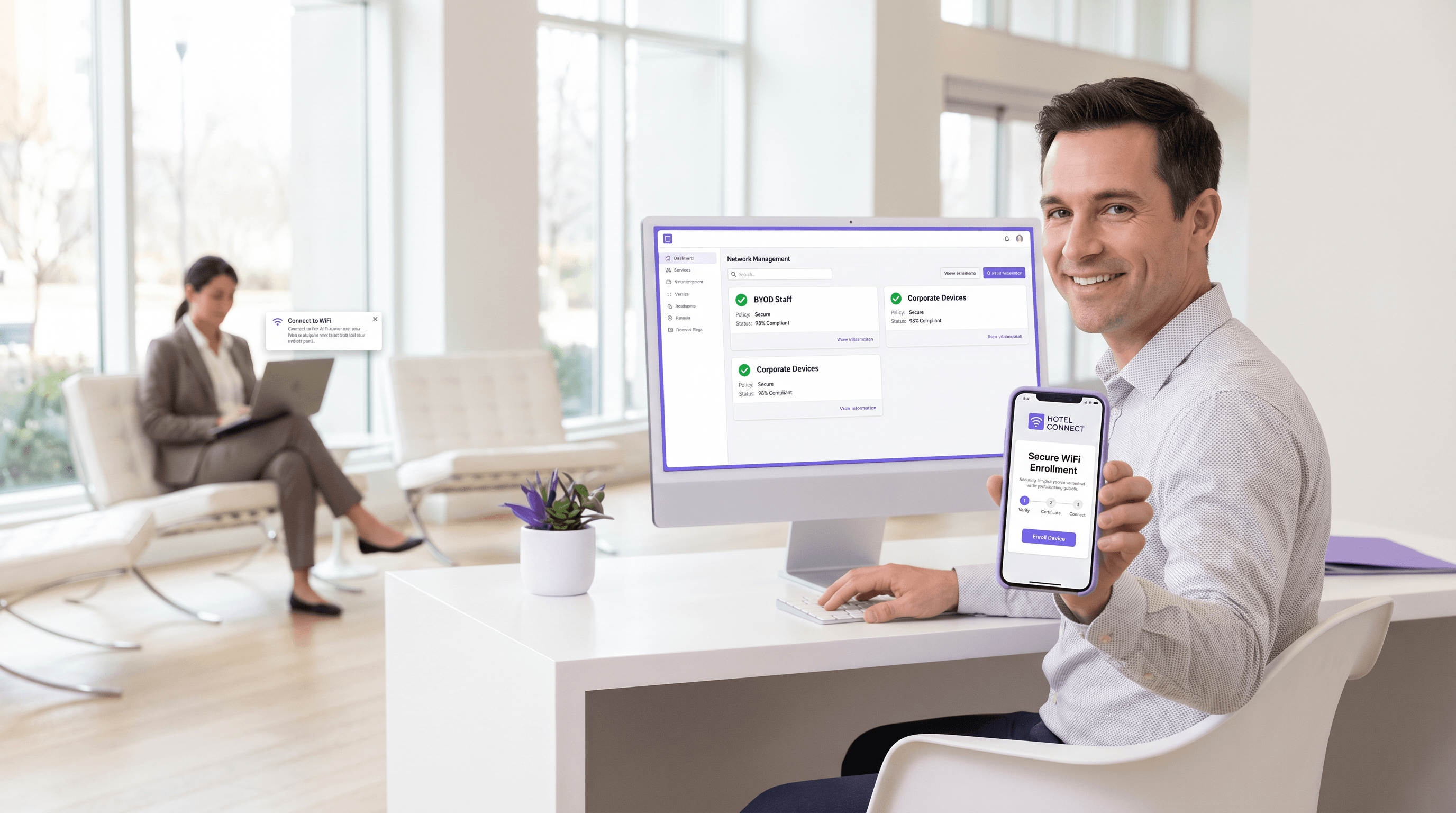

Onboarding WiFi BYOD: Gestione dei Dispositivi Non Gestiti in Hotel e Retail

Questa guida tecnica di riferimento fornisce strategie pratiche per l'onboarding di dispositivi di proprietà dei dipendenti (BYOD) su reti WiFi aziendali in ambienti hospitality e retail senza richiedere l'iscrizione completa all'MDM. Copre i flussi di registrazione dei certificati self-service, l'autenticazione 802.1X e l'applicazione delle policy per garantire un accesso sicuro ai dispositivi non gestiti.

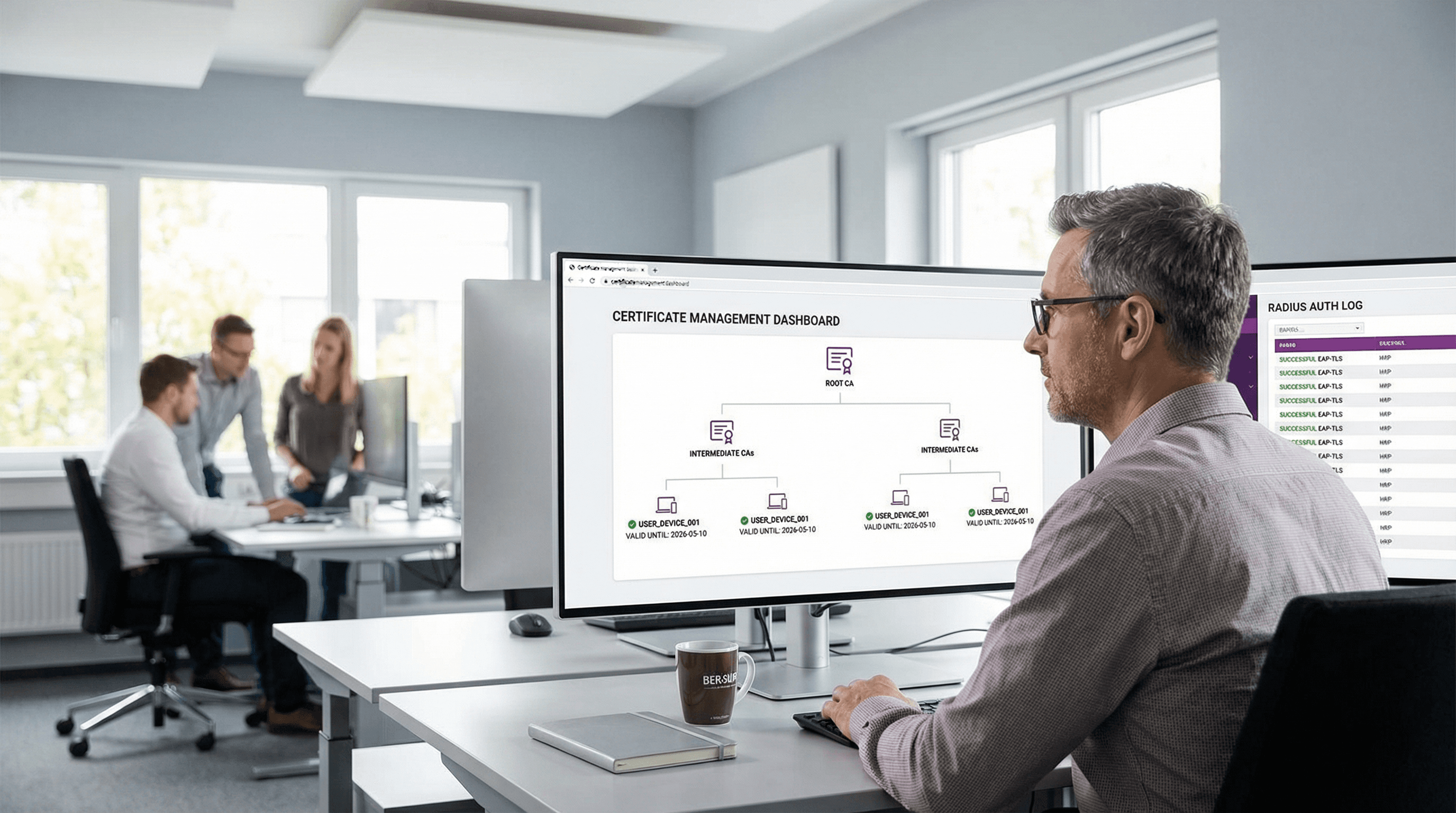

Spiegazione dell'autenticazione EAP-TLS: sicurezza WiFi basata su certificati

EAP-TLS è il gold standard per la sicurezza WiFi aziendale, sostituendo la vulnerabile autenticazione basata su password con certificati digitali robusti e reciprocamente autenticati. Questa guida offre ai responsabili IT e agli architetti di rete un approfondimento tecnico completo sull'handshake EAP-TLS, i requisiti architetturali e le strategie pratiche di implementazione per ambienti con dispositivi misti.

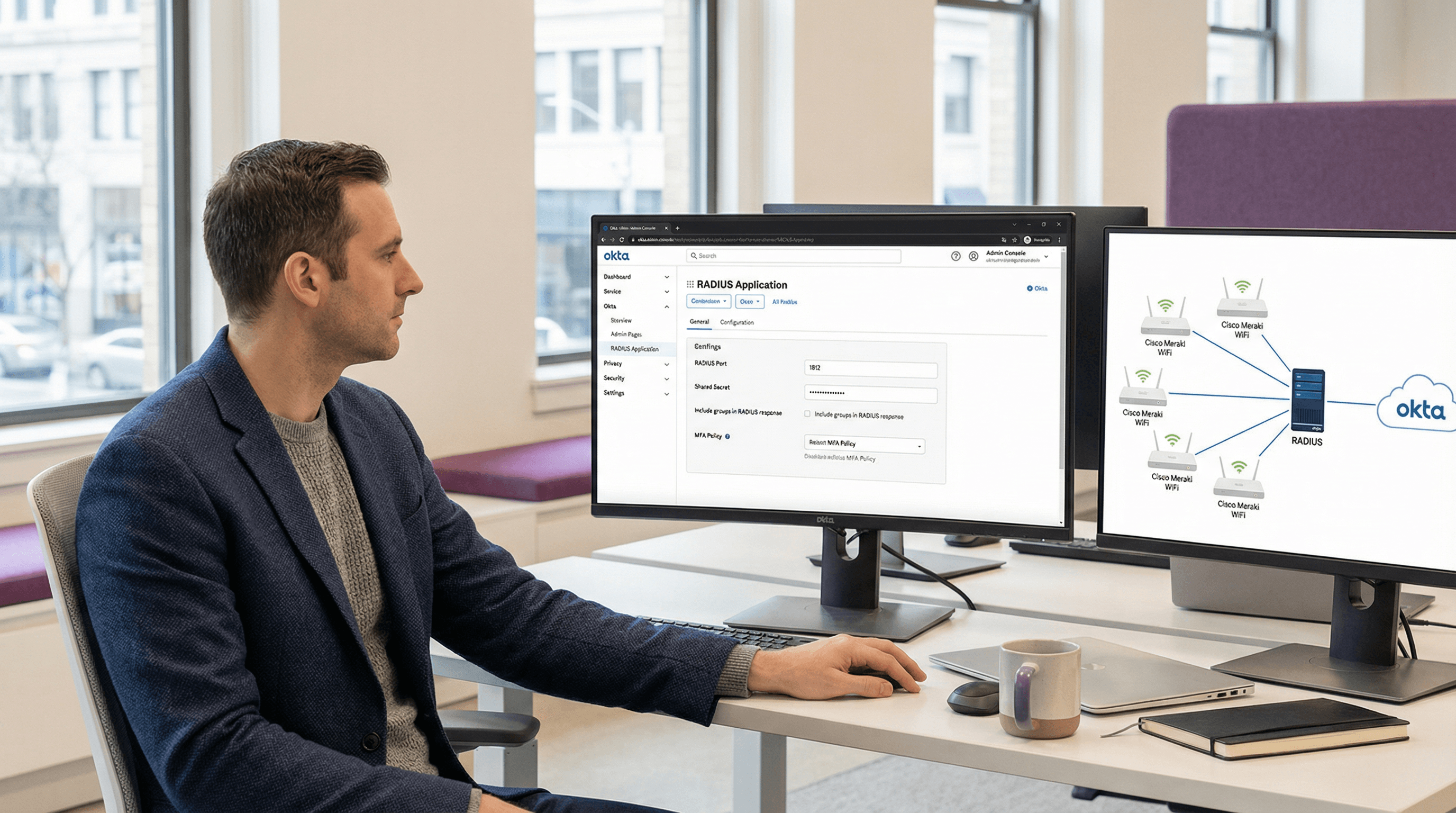

Okta e RADIUS: Estendere il tuo Identity Provider all'autenticazione WiFi

Questa guida fornisce un riferimento tecnico completo per gli amministratori IT di organizzazioni incentrate su Okta che desiderano estendere il proprio identity provider cloud all'autenticazione WiFi utilizzando l'agente Okta RADIUS. Copre l'intera architettura di autenticazione, i compromessi nell'applicazione della MFA, l'assegnazione dinamica delle VLAN tramite la mappatura degli attributi RADIUS e la decisione critica tra EAP-TTLS basato su password ed EAP-TLS basato su certificati. I gestori di sedi e i team IT aziendali troveranno indicazioni operative per l'implementazione, casi di studio reali dal settore alberghiero e retail, e un quadro chiaro per l'integrazione di Okta RADIUS insieme a soluzioni dedicate per il WiFi ospiti.

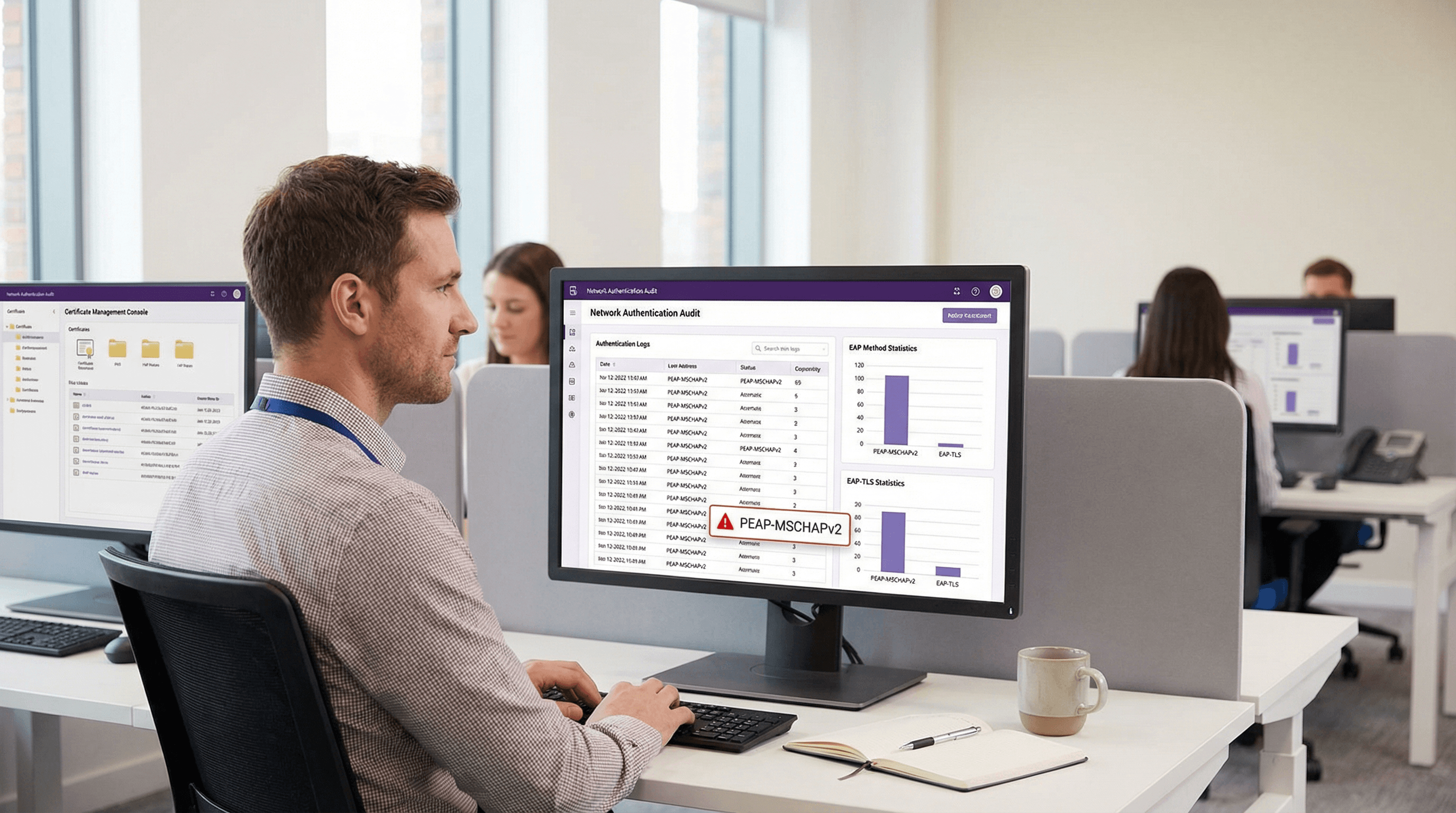

PEAP-MSCHAPv2: Perché è ancora comune, perché è rischioso e come evolvere

Una guida tecnica di riferimento completa che dettaglia le vulnerabilità critiche di sicurezza di PEAP-MSCHAPv2, inclusi gli attacchi evil twin e la cattura delle credenziali. Fornisce una roadmap pratica e neutrale rispetto ai vendor per i team IT per migrare le reti WiFi aziendali verso l'autenticazione sicura EAP-TLS basata su certificati.