WISPr e Captive Portal Auto-Login: O Que Ainda Funciona em 2026

Este guia técnico de referência abrangente examina o estado atual do protocolo WISPr e dos mecanismos de auto-login de Captive Portal em 2026, abordando quais plataformas de OS ainda respeitam a especificação, como iOS e Android lidam com a detecção de Captive Portal, e por que as implantações corporativas estão migrando para Passpoint e OpenRoaming. Ele fornece a arquitetos de rede e gerentes de TI orientações de implementação acionáveis, estratégias de migração e estruturas de mitigação de riscos para implantações de Wi-Fi legadas e modernas.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: O Estado do WISPr em 2026

- O Legado do WISPr XML

- Mecanismos Modernos de Detecção de Captive Portal

- Os Atributos RADIUS WISPr Que Ainda Importam

- Guia de Implementação: Transição para Passpoint

- Estratégia de Migração Passo a Passo

- Melhores Práticas para Resiliência do Captive Portal

- Solução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns e Resoluções

- ROI e Impacto nos Negócios

Resumo Executivo

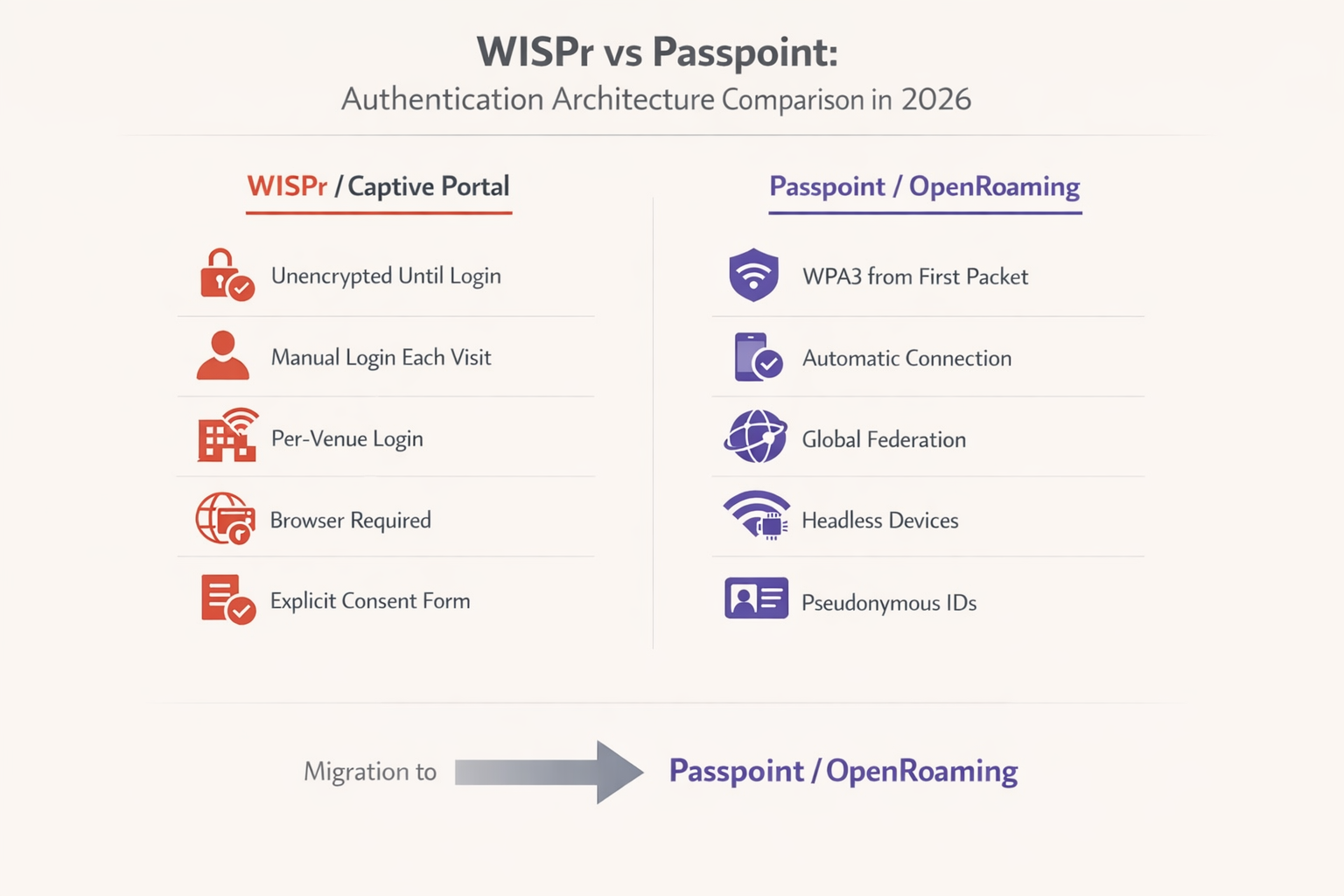

Por mais de uma década, o protocolo Wireless Internet Service Provider roaming (WISPr) serviu como padrão de fato para auto-login de Captive Portal e federação de roaming. Em 2026, o cenário mudou fundamentalmente. Enquanto os Captive Portals permanecem onipresentes em ambientes de Hospitalidade e Varejo , a dependência do WISPr XML para autenticação contínua foi amplamente substituída por modernos Assistentes de Rede Cativa (CNA) em nível de OS e pela rápida adoção do Passpoint (Hotspot 2.0).

Este guia fornece aos tomadores de decisão de TI seniores uma análise pragmática do que ainda funciona em relação ao WISPr e à detecção de Captive Portal. Exploramos como iOS 17/18 e as versões modernas do Android lidam com o redirecionamento de portal, por que os clientes inteligentes tradicionais estão falhando e como os arquitetos de rede corporativos devem planejar sua transição para arquiteturas OpenRoaming. Ao compreender as limitações técnicas dos fluxos UAM (Universal Access Method) legados, os diretores de operações de locais podem mitigar problemas de conectividade de convidados enquanto preparam o terreno para acesso Wi-Fi seguro e criptografado desde o primeiro pacote.

Análise Técnica Aprofundada: O Estado do WISPr em 2026

O Legado do WISPr XML

Originalmente submetido como um rascunho de protocolo à Wi-Fi Alliance, o WISPr foi projetado para permitir que os usuários fizessem roaming entre diferentes provedores de serviços de internet sem fio. A inovação central foi o Protocolo de Interface Cliente Inteligente para Gateway de Acesso, definido no Apêndice D da especificação. Este protocolo baseado em XML permitia que o software cliente inteligente detectasse um Captive Portal, analisasse o desafio XML incorporado no redirecionamento HTML e enviasse automaticamente as credenciais RADIUS via HTTPS POST sem exigir que o usuário interagisse com um navegador.

Em 2026, este mecanismo está efetivamente obsoleto nos sistemas operacionais móveis modernos. O iOS da Apple nunca suportou nativamente o auto-login WISPr XML, dependendo, em vez disso, de seu Captive Network Assistant. O Android também descontinuou o suporte em favor de suas próprias verificações de conectividade. Apenas dispositivos específicos gerenciados por MDM corporativos e implantações legadas do Windows (via WLAN AutoConfig) retêm capacidades parciais de análise de WISPr XML. No entanto, os atributos RADIUS definidos pelo WISPr — como WISPr-Bandwidth-Max-Up e WISPr-Location-ID — continuam sendo amplamente utilizados pelos principais fornecedores de rede para modelagem de tráfego e aplicação de políticas.

Mecanismos Modernos de Detecção de Captive Portal

Quando um cliente se conecta a um SSID aberto, ele deve determinar se tem acesso direto à internet ou se está atrás de um Captive Portal. Isso é alcançado por meio de sondas HTTP específicas que diferem por sistema operacional.

iOS e macOS (Captive Network Assistant): Dispositivos Apple realizam uma requisição HTTP GET para endpoints específicos, principalmente http://captive.apple.com/hotspot-detect.html. Se a rede interceptar esta requisição e retornar um redirecionamento HTTP 302 ou um HTTP 200 OK com um payload que não corresponde à string esperada "Success", o OS sinaliza a rede como cativa. Ele então inicia o Captive Network Assistant (CNA) — um mini-navegador em sandbox — para renderizar a página do portal. Crucialmente, no iOS 17 e 18, a aplicação rigorosa significa que se a rede usar HTTPS para o redirecionamento inicial ou bloquear totalmente o acesso à URL da sonda, o CNA falhará ao iniciar, deixando o usuário conectado ao Wi-Fi, mas sem acesso à internet.

Android e ChromeOS: Dispositivos Android utilizam verificações de conectividade semelhantes, sondando endpoints como http://connectivitycheck.gstatic.com/generate_204. Se uma resposta 204 No Content não for recebida, o Android solicita ao usuário que "Faça login na rede". Ao contrário do iOS, as versões mais recentes do Android podem realizar essas verificações via HTTPS, embora o HTTP permaneça o padrão de fallback para compatibilidade com pontos de acesso legados.

Windows 10/11: O serviço WLAN AutoConfig da Microsoft sonda http://www.msftconnecttest.com/connecttest.txt. O Windows mantém capacidade limitada de análise de WISPr XML em seu serviço WLAN AutoConfig, mas isso é acionado apenas para SSIDs com um perfil WISPr pré-configurado, tipicamente implantado via MDM ou Política de Grupo. Para Wi-Fi de convidado geral, o Windows se comporta de forma semelhante aos OSs móveis, apresentando uma notificação ao usuário.

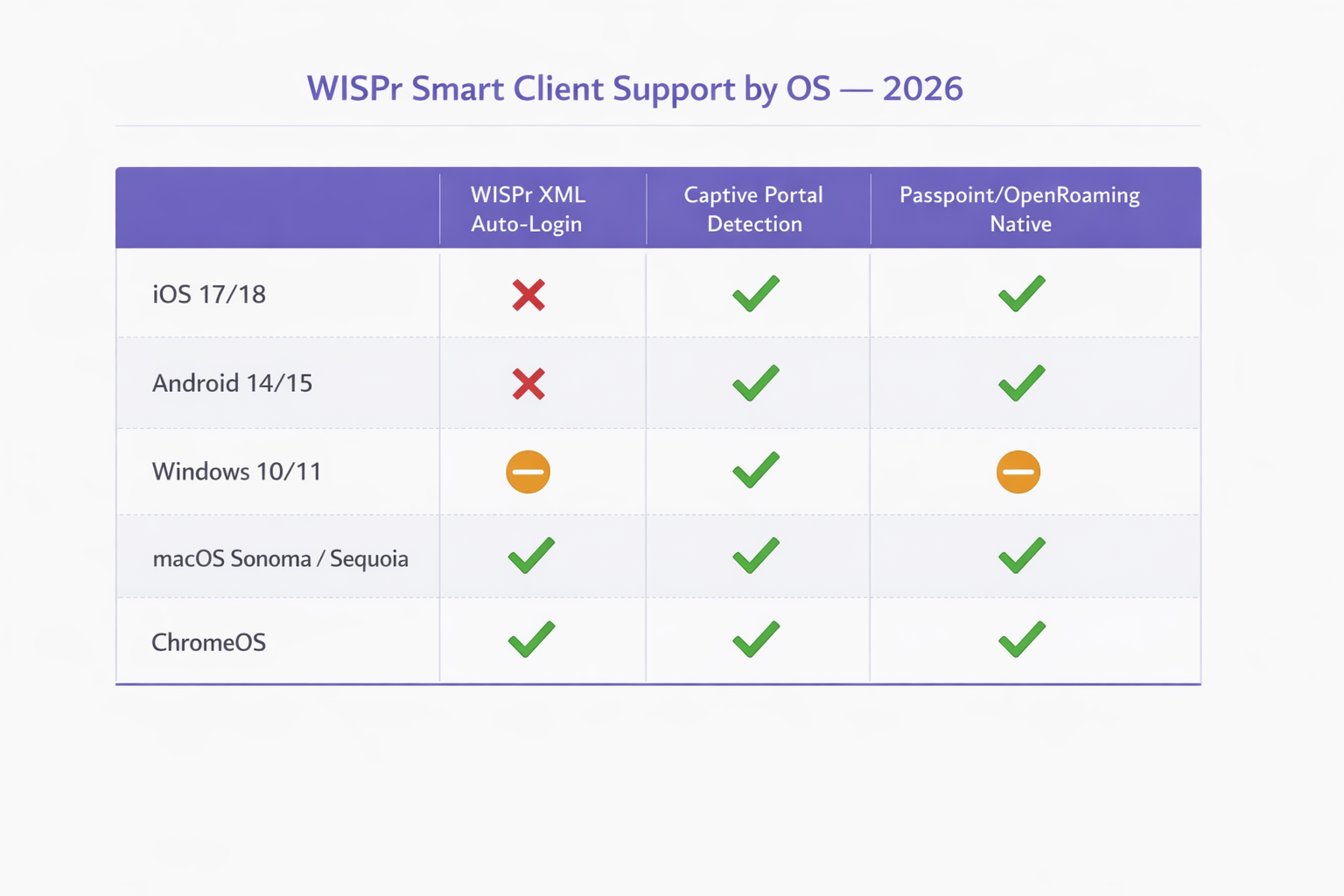

| Sistema Operacional | WISPr XML Auto-Login | Detecção de Captive Portal | Passpoint / OpenRoaming Nativo |

|---|---|---|---|

| iOS 17 / 18 | Não suportado | Sim (sonda HTTP para captive.apple.com) | Sim (nativo) |

| Android 14 / 15 | Não suportado | Sim (sonda HTTP para gstatic.com) | Sim (nativo) |

| Windows 10 / 11 | Parcial (apenas provisionado por MDM) | Sim (sonda HTTP para msftconnecttest.com) | Parcial (requer perfil) |

| macOS Sonoma / Sequoia | Apenas legado | Sim (CNA, o mesmo que iOS) | Sim (nativo) |

| ChromeOS | Limitado | Sim | Sim |

Os Atributos RADIUS WISPr Que Ainda Importam

Embora o handshake de autenticação XML seja obsoleto para a maioria das implantações, os Atributos Específicos do Fornecedor (VSAs) RADIUS definidos pela especificação WISPr permanecem uma parte ativa da política de rede corporativa. Fornecedores como Aruba (HPE), Cisco, Ruckus, Fortinet e Extreme Networks suportam todos esses atributos em seus pipelines de processamento RADIUS.

| Atributo | Função | Ainda Relevante em 2026 |

|---|---|---|

WISPr-Bandwidth-Max-Up |

Limite de largura de banda de upload | Sim — usado para limitação de convidados |

WISPr-Bandwidth-Max-Down |

Limite de largura de banda de download | Sim — usado para limitação de convidados |

WISPr-Location-ID |

Identifica a localização do hotspot | Sim — usado para análise e faturamento |

WISPr-Location-Name |

Localização legível por humanos | Sim — usado para relatórios |

WISPr-Session-Terminate-Time |

Timestamp de expiração da sessão | Sim — usado para acesso com tempo limitado |

WISPr-Logoff-URL |

Endpoint de término de sessão | Em declínio — substituído por CoA |

WISPr-Redirection-URL |

Alvo de redirecionamento pós-autenticação | Sim — usado para páginas de splash de marketing |

Guia de Implementação: Transição para Passpoint

À medida que a indústria se afasta das redes abertas não criptografadas, o Passpoint (Hotspot 2.0) e o OpenRoaming representam a evolução necessária para implantações corporativas. Construído no padrão IEEE 802.11u, o Passpoint permite que os dispositivos descubram e se autentiquem em redes automaticamente usando EAP-TLS ou EAP-TTLS, fornecendo criptografia WPA2/WPA3 Enterprise desde o momento da conexão.

De acordo com o Relatório da Indústria WBA 2025, 81% dos executivos de Wi-Fi planejam implantar o OpenRoaming em sua infraestrutura. Para centros de Transporte , instalações de Saúde e ambientes de varejo em larga escala, essa transição é cada vez mais um requisito de conformidade do que uma atualização discricionária.

Estratégia de Migração Passo a Passo

Passo 1 — Auditoria dos Atributos RADIUS Atuais: Revise suas configurações de servidor RADIUS existentes. Identifique quais Atributos Específicos do Fornecedor WISPr estão atualmente em uso para limitação de taxa de largura de banda, tempos limite de sessão ou relatórios de localização. Essas políticas devem ser mapeadas para atributos equivalentes em sua nova implantação Passpoint antes que o SSID legado seja desativado.

Passo 2 — Implantar SSIDs Duplos: Durante a fase de transição, configure seus pontos de acesso para transmitir tanto o SSID aberto legado (com o Captive Portal) quanto um novo SSID habilitado para Passpoint. Isso garante compatibilidade retroativa para dispositivos legados e hardware IoT sem interface que não podem participar da autenticação EAP.

Passo 3 — Configurar o Provedor de Identidade: Para habilitar o OpenRoaming, você deve integrar-se a um provedor de identidade estabelecido. A Purple oferece um serviço de provedor de identidade gratuito para OpenRoaming sob a licença Connect, facilitando a autenticação contínua para usuários com perfis válidos de operadoras e provedores de serviços participantes.

Passo 4 — Atualizar Equipamentos de Rede: Certifique-se de que seus Controladores de LAN Sem Fio (WLC) e pontos de acesso estejam executando firmware que suporte o Passpoint Release 2 ou superior. Grandes fornecedores, incluindo Cisco, Aruba e Ruckus, oferecem suporte abrangente. Para ambientes SMB, consulte o guia TP-Link Omada e Purple WiFi para Implantações SMB para um passo a passo prático de implementação.

Passo 5 — Monitorar e Descontinuar: Utilize WiFi Analytics para rastrear a taxa de adoção do SSID Passpoint versus o SSID Captive Portal legado. Uma vez atingido um limite suficiente — tipicamente 70-80% das sessões — o Captive Portal legado pode ser restrito a casos de uso específicos ou desativado completamente.

Melhores Práticas para Resiliência do Captive Portal

Para ambientes que devem manter um Captive Portal em 2026, aderir a rigorosas melhores práticas de configuração é fundamental para garantir que o CNA seja iniciado de forma confiável em todos os dispositivos.

Não Bloqueie URLs de Sondagem: Certifique-se de que seu walled garden ou ACLs de pré-autenticação permitam a resolução de DNS e o tráfego HTTP para captive.apple.com, connectivitycheck.gstatic.com e msftconnecttest.com. Bloquear esses domínios impedirá que o sistema operacional detecte o portal e acione o CNA.

Use HTTP para o Redirecionamento Inicial: O redirecionamento inicial deve ocorrer via HTTP (Porta 80). Tentar redirecionar uma solicitação HTTPS resultará em um aviso de certificado TLS, pois o ponto de acesso não pode apresentar um certificado válido para o domínio que o usuário solicitou originalmente. Esta é a única configuração incorreta mais comum encontrada em implantações de Captive Portal corporativos.

Proteja a Página do Portal com HTTPS: Uma vez que o redirecionamento ocorra, a página de destino real do Captive Portal deve ser hospedada via HTTPS com um certificado SSL válido e publicamente confiável. Isso garante que as credenciais do usuário e os dados de consentimento GDPR sejam transmitidos com segurança e que a página do portal não seja sinalizada como insegura por navegadores modernos.

Otimize para o CNA: O Captive Network Assistant é um navegador limitado. Evite frameworks JavaScript complexos, pop-ups ou download de grandes ativos. O portal deve carregar rapidamente e ser totalmente responsivo para acomodar vários tamanhos de tela. Um portal que leva mais de três segundos para carregar resultará em uma taxa de abandono significativamente maior.

Implemente CoA para Gerenciamento de Sessão: Em vez de depender do mecanismo legado WISPr-Logoff-URL, implemente o RADIUS Change of Authorisation (CoA) para gerenciamento dinâmico de sessão. Isso proporciona um término de sessão e gatilhos de reautenticação mais confiáveis em todos os tipos de dispositivos.

Solução de Problemas e Mitigação de Riscos

Modos de Falha Comuns e Resoluções

Sintoma: Dispositivos iOS conectam-se ao Wi-Fi, mas a tela de login nunca aparece.

Causa Raiz: A rede está bloqueando o acesso a captive.apple.com, retornando uma resposta inválida à sondagem, ou o recurso "Bypass Apple Captive Network Assistant" está inadvertidamente habilitado no controlador sem fio.

Resolução: Verifique as ACLs de pré-autenticação. Desative quaisquer recursos de bypass do CNA no WLC. Confirme se o redirecionamento HTTP 302 está sendo entregue corretamente monitorando os logs de estado do cliente do WLC.

Sintoma: Usuários recebem erros de certificado antes de ver o Captive Portal. Causa Raiz: A rede está tentando interceptar e redirecionar o tráfego HTTPS. O WLC não possui a chave privada para o domínio solicitado, acionando um erro TLS do navegador. Resolução: Coconfigure o Captive Portal para interceptar e redirecionar apenas o tráfego HTTP na Porta 80. Conte com as sondas de conectividade de nível de SO para acionar o portal.

Sintoma: Usuários Android são solicitados a fazer login, mas a página do portal não carrega corretamente. Causa Raiz: A página do portal está usando recursos JavaScript ou CSS que não são suportados pelo componente Android WebView usado para a renderização do Captive Portal. Resolução: Teste a página do portal em um ambiente de navegador restrito. Garanta que todos os ativos sejam carregados do próprio servidor do portal (sem dependências de CDN externas que são bloqueadas pela ACL de pré-autenticação).

Sintoma: Os limites de largura de banda WISPr não estão sendo aplicados após a migração para a autenticação Passpoint.

Causa Raiz: O servidor RADIUS não está retornando os VSAs de largura de banda WISPr para sessões autenticadas por 802.1X, apenas para sessões UAM.

Resolução: Atualize a política RADIUS para retornar os atributos WISPr-Bandwidth-Max-Up e WISPr-Bandwidth-Max-Down para todas as sessões autenticadas, independentemente do método de autenticação utilizado.

ROI e Impacto nos Negócios

A migração de Captive Portals WISPr legados para arquiteturas Passpoint/OpenRoaming oferece um valor comercial significativo, particularmente em ambientes de alta densidade, como centros de transporte e grandes implantações de varejo.

De uma perspectiva de segurança e conformidade, a substituição de redes abertas por criptografia WPA3 Enterprise elimina a janela não criptografada que existe entre a conexão e a autenticação do portal. Isso aborda diretamente as vulnerabilidades destacadas no PCI DSS 4.0 e reduz o risco de ataques evil twin que são trivialmente fáceis de executar contra SSIDs abertos.

Operacionalmente, a eliminação do atrito do Captive Portal reduz os tickets de helpdesk relacionados a problemas de conectividade Wi-Fi. Em uma propriedade hoteleira de 500 quartos, isso pode representar uma redução significativa nas chamadas para a recepção durante os períodos de pico de check-in. Quando integrado a uma plataforma robusta de Guest WiFi , a maior taxa de adesão de conexões Passpoint contínuas se traduz em análises mais ricas e serviços baseados em localização mais eficazes. Para leitura adicional sobre como o posicionamento interno se integra a essas arquiteturas, consulte nosso Indoor Positioning System: UWB, BLE, & WiFi Guide .

Embora a implantação inicial do Passpoint exija atualizações de configuração e integração de provedores de identidade, as eficiências operacionais de longo prazo e a experiência do usuário aprimorada proporcionam um retorno sobre o investimento atraente para os operadores de rede corporativa. A abordagem de migração de dual-SSID minimiza a interrupção, permitindo que as organizações façam a transição em um ritmo que se adapte às suas restrições operacionais.

Termos-Chave e Definições

WISPr (Wireless Internet Service Provider roaming)

A draft protocol originally submitted to the Wi-Fi Alliance that defined XML-based auto-login mechanisms and specific RADIUS attributes for captive portal environments. WISPr 2.0 was published by the Wireless Broadband Alliance in March 2010.

While the XML auto-login is largely deprecated in 2026, the WISPr RADIUS attributes are still heavily used for bandwidth control and session management across enterprise WLCs.

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before full internet access is granted. Typically implemented via HTTP redirection at the network access layer.

Used extensively in hospitality and retail to capture user consent and first-party data before granting internet access. GDPR Article 7 compliance requirements apply to the consent mechanism.

Captive Network Assistant (CNA)

A limited, sandboxed web browser built into operating systems (iOS, macOS, Android, Windows) specifically designed to render captive portal login pages when a network is detected as captive.

IT teams must ensure portal pages are optimised for the CNA, as it lacks the full feature set of a standard browser and cannot execute complex JavaScript frameworks reliably.

Passpoint (Hotspot 2.0)

An industry standard based on IEEE 802.11u that enables devices to automatically discover and securely connect to Wi-Fi networks using EAP-based authentication, providing WPA2/WPA3 Enterprise encryption from the first packet.

The primary upgrade path for enterprise networks looking to replace unencrypted captive portals with secure, seamless authentication. Supported natively on iOS, Android, Windows, and macOS.

OpenRoaming

A global roaming federation managed by the Wireless Broadband Alliance (WBA), built upon Passpoint technology, that allows seamless Wi-Fi onboarding across participating networks worldwide.

Enables users to automatically connect to participating networks without registering at each venue. Purple acts as a free identity provider for OpenRoaming under the Connect license.

UAM (Universal Access Method)

A standard method for browser-based login at a captive portal, utilizing HTTP redirection to a centralized authentication server. The underlying mechanism that powers traditional captive portal deployments.

Distinct from 802.1X authentication. UAM relies on the user's browser (or CNA) to render the portal page, making it dependent on the OS captive portal detection mechanism.

Pre-Authentication ACL (Walled Garden)

An Access Control List applied to a client before successful authentication, defining what limited network resources they can access. Must allow DNS resolution and access to the portal server while blocking general internet access.

Misconfigured pre-auth ACLs are the most common cause of captive portal failures, particularly when probe URLs for iOS or Android are inadvertently blocked.

ANQP (Access Network Query Protocol)

A query and response protocol used by Passpoint (IEEE 802.11u) to allow devices to discover network capabilities, roaming consortium identifiers, and authentication requirements before associating.

ANQP queries replace the WISPr XML discovery mechanism in Passpoint deployments, enabling automatic and secure network selection without user interaction.

WISPr VSAs (Vendor-Specific Attributes)

RADIUS Vendor-Specific Attributes defined by the WISPr specification, including WISPr-Bandwidth-Max-Up, WISPr-Bandwidth-Max-Down, WISPr-Location-ID, and WISPr-Session-Terminate-Time.

These attributes remain fully functional in 2026 and are returned by RADIUS servers to enforce bandwidth policies and session management for both UAM and 802.1X authenticated sessions.

CoA (Change of Authorisation)

A RADIUS extension (RFC 5176) that allows the AAA server to dynamically modify or terminate an active session without requiring the client to re-authenticate.

The recommended replacement for the legacy WISPr-Logoff-URL mechanism for session management in modern enterprise deployments.

Estudos de Caso

A large conference centre with 3,000 concurrent users is experiencing a high volume of complaints from attendees using iOS 17 devices. Users report that they connect to the 'Conference_Guest' Wi-Fi SSID, but the captive portal login screen never appears, leaving them connected to the network but without internet access. Android users on the same SSID are not experiencing this issue. The network runs on Cisco Catalyst 9800 WLCs.

Step 1: Verify the Pre-Authentication ACLs on the Wireless LAN Controller. Navigate to the guest SSID policy and confirm that DNS resolution is permitted for all clients, and that HTTP traffic (Port 80) destined for any IP address is being intercepted and redirected to the portal URL — not dropped.

Step 2: Check the WLC configuration for any CNA Bypass settings. On Cisco 9800 WLCs, this is found under the WLAN security settings. If 'Captive Bypass Portal' is enabled, disable it immediately. This setting prevents the WLC from redirecting Apple's specific HTTP probe requests, assuming the user will open a full browser manually.

Step 3: Confirm the initial redirection is occurring on HTTP port 80, not HTTPS port 443. Use a packet capture on the WLC management interface to verify the 302 redirect is being sent in response to the iOS probe.

Step 4: Ensure the portal server's HTTPS certificate is valid and trusted. While the initial redirect is HTTP, the portal page itself must be HTTPS. An expired or self-signed certificate will cause the CNA to display a warning and prevent login.

Step 5: Test with an iOS device, monitoring the RADIUS logs and WLC client state to confirm the HTTP 302 redirect is successfully delivered and the CNA launches.

A national retail chain with 200 stores is planning to migrate from their legacy open SSID with a captive portal to a Passpoint-enabled network to improve security and reduce PCI DSS 4.0 compliance risk. However, their network operations team relies heavily on the WISPr-Bandwidth-Max-Down RADIUS attribute to throttle guest traffic to 5Mbps, and their RADIUS infrastructure is managed by a third-party provider. How should they approach this migration without losing bandwidth control?

Step 1: Deploy a dual-SSID strategy across all 200 stores simultaneously using a centralised WLC or cloud management platform. Keep the existing open SSID active while broadcasting the new Passpoint-enabled SSID with the same SSID name as the OpenRoaming profile.

Step 2: Work with the third-party RADIUS provider to update the RADIUS policy. The policy must be configured to return WISPr-Bandwidth-Max-Down (value: 5120 Kbps) and WISPr-Bandwidth-Max-Up attributes in the RADIUS Access-Accept message for all authenticated sessions — including 802.1X/EAP sessions from Passpoint clients, not just UAM sessions from the captive portal.

Step 3: Verify that the WLC firmware at each store supports applying WISPr VSAs to 802.1X-authenticated sessions. Most enterprise WLCs (Cisco, Aruba, Ruckus) support this, but it may require a firmware update on older hardware.

Step 4: Integrate with an OpenRoaming identity provider (such as Purple under the Connect license) to enable automatic onboarding for users whose devices carry valid roaming credentials.

Step 5: Use the WiFi Analytics platform to monitor per-store adoption of the Passpoint SSID. After 90 days, review adoption rates and plan the phased decommissioning of the legacy open SSID on a store-by-store basis.

Análise de Cenário

Q1. Your deployment requires users to download a specific loyalty app before accessing the internet. You configure the pre-authentication ACL to allow access to the Apple App Store and Google Play Store IP ranges. However, users report they cannot access the stores. What is the most likely architectural limitation causing this, and what is the correct resolution?

💡 Dica:Consider how modern Content Delivery Networks (CDNs) and cloud services resolve IP addresses dynamically.

Mostrar Abordagem Recomendada

The App Store and Play Store utilise complex, dynamic CDNs (such as Akamai or CloudFront). Creating IP-based ACLs for these services is highly unreliable because the IP addresses change frequently based on geography and load balancing. The correct resolution is to use DNS-based ACLs (if supported by the WLC) to whitelist the specific domain names required by the app stores, rather than attempting to maintain a list of static IP ranges. Alternatively, configure the portal to provide a direct download link to the app hosted on your own portal server, bypassing the app store requirement entirely during the pre-auth phase.

Q2. A network engineer proposes implementing a strict HTTPS-only policy for all network traffic, including the initial captive portal redirect, to improve security. Why is this approach fundamentally flawed for captive portal environments, and what is the correct security architecture?

💡 Dica:Think about how TLS certificates are validated by a client browser and what happens when the WLC intercepts an HTTPS request.

Mostrar Abordagem Recomendada

When a client attempts to access a secure site (e.g., https://example.com ) and the WLC intercepts that traffic to redirect to the portal, the WLC must present a TLS certificate. Because the WLC does not possess the valid private key for 'example.com', the client browser correctly identifies the interception as a Man-in-the-Middle attack and displays a severe security warning, preventing the portal from loading. The correct architecture is: (1) allow the OS connectivity probe (HTTP) to be intercepted and redirected, triggering the CNA; (2) host the portal login page itself on HTTPS with a valid, publicly trusted certificate; (3) use WPA2/WPA3 Enterprise (Passpoint) for full encryption from connection, eliminating the need for the initial unencrypted phase entirely.

Q3. You are tasked with migrating a 60,000-seat stadium network from a legacy captive portal to OpenRoaming. The business requires that user bandwidth is still strictly limited to 5Mbps down / 2Mbps up, and the stadium hosts IoT devices (point-of-sale terminals, digital signage) that cannot participate in EAP authentication. How do you architect this migration?

💡 Dica:Consider both the bandwidth policy persistence challenge and the IoT device compatibility requirement.

Mostrar Abordagem Recomendada

This requires a three-SSID architecture: (1) A Passpoint/OpenRoaming SSID for modern guest devices, with the RADIUS server returning WISPr-Bandwidth-Max-Down (5120 Kbps) and WISPr-Bandwidth-Max-Up (2048 Kbps) VSAs upon successful EAP authentication — confirming that WISPr bandwidth attributes remain functional in 802.1X contexts. (2) A legacy open SSID with captive portal for transitional guest devices that do not yet have OpenRoaming profiles. (3) A separate WPA2-PSK SSID on a dedicated VLAN for IoT devices, with MAC address filtering and strict firewall rules to prevent lateral movement. The WISPr bandwidth attributes must be explicitly configured in the RADIUS policy for the Passpoint SSID, as they are not automatically inherited from the legacy UAM policy.