Segmentação de Rede WiFi: VLANs, SSIDs e Tráfego de Convidados

Este guia abrangente explora o papel crítico da segmentação de rede WiFi utilizando VLANs e múltiplos SSIDs. Oferece estratégias de implementação acionáveis para líderes de TI nos setores de hotelaria, retalho e público, para proteger redes, isolar o tráfego de convidados e garantir a conformidade sem sacrificar o desempenho.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada: A Mecânica da Segmentação

- O Papel das VLANs (IEEE 802.1Q)

- Mapeamento de SSIDs para VLANs

- Impulsionadores de Segurança e Conformidade

- Guia de Implementação: Uma Abordagem Faseada

- Fase 1: Classificação e Auditoria de Tráfego

- Fase 2: Design de VLAN e Sub-rede

- Fase 3: Configuração de SSID e Isolamento de Cliente

- Fase 4: Autenticação e Controlo de Acesso

- Fase 5: Gestão de Largura de Banda

- Melhores Práticas para Locais Empresariais

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

- Ouça o Briefing

Resumo Executivo

Para locais empresariais — seja um ambiente de Retalho movimentado, uma cadeia de Hotelaria com múltiplos locais, ou um complexo campus de Saúde — os dias da rede sem fios plana já lá vão. Os arquitetos de rede de hoje enfrentam uma série de exigências concorrentes: suportar milhares de dispositivos de convidados em simultâneo, proteger dados corporativos sensíveis, permitir sistemas de ponto de venda e integrar uma frota crescente de sensores IoT.

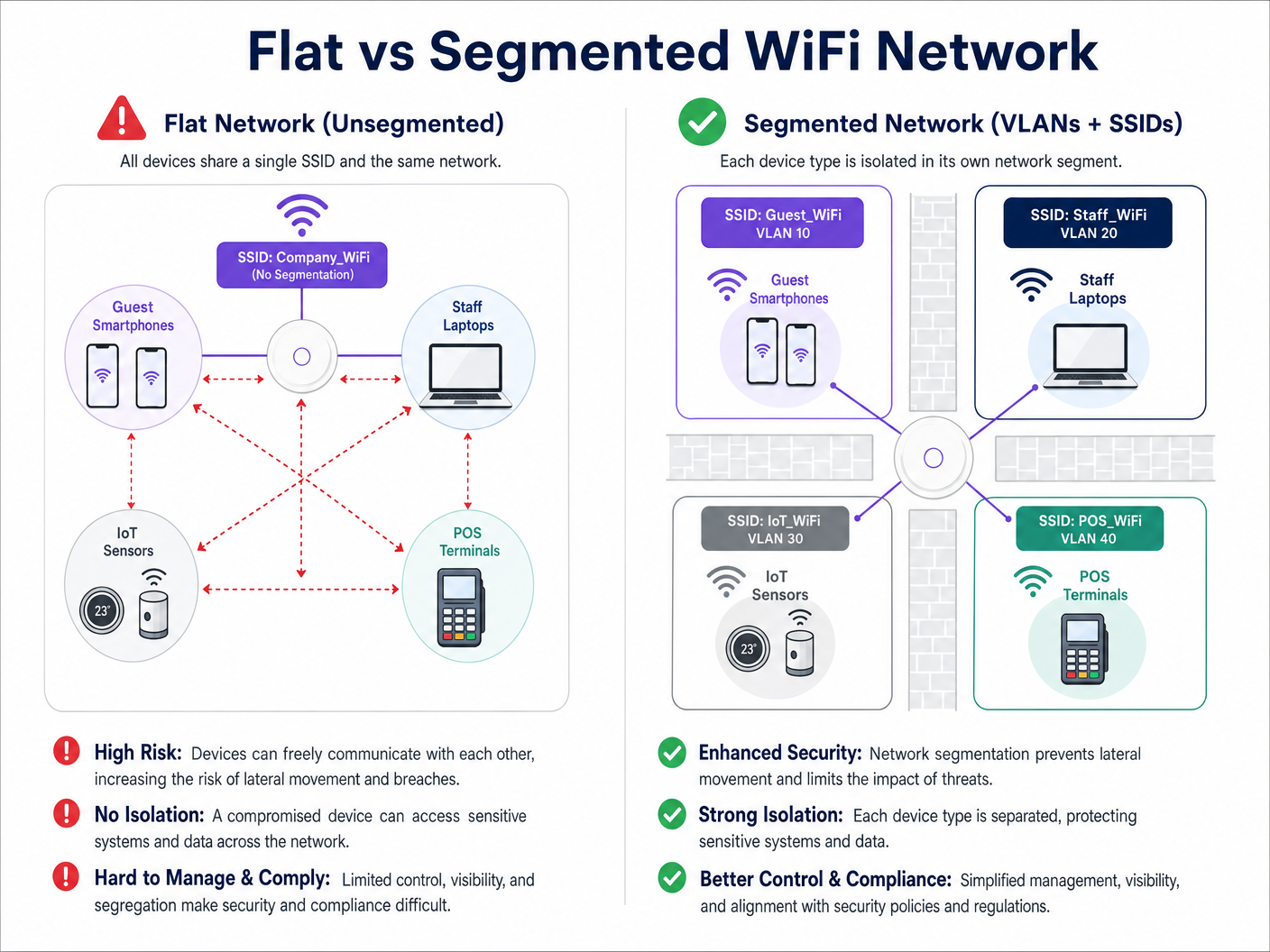

Tentar executar estas classes de tráfego díspares numa única rede não segmentada não é apenas ineficiente; é uma vulnerabilidade de segurança crítica. A segmentação de rede WiFi, implementada através de Virtual Local Area Networks (VLANs) e Service Set Identifiers (SSIDs), é a arquitetura fundamental necessária para mitigar riscos de movimento lateral, garantir a conformidade regulamentar (como PCI DSS e GDPR) e proporcionar um desempenho previsível.

Este guia fornece aos profissionais de TI seniores um plano abrangente e neutro em relação ao fornecedor para projetar, implementar e validar uma rede sem fios segmentada. Exploramos a mecânica subjacente da Camada 2, detalhamos o processo de implementação passo a passo e destacamos como a integração de uma plataforma de Guest WiFi gerida como a Purple pode impulsionar tanto a segurança quanto a análise de locais.

Análise Técnica Detalhada: A Mecânica da Segmentação

No seu cerne, a segmentação de rede WiFi é a prática de dividir uma única infraestrutura física sem fios em múltiplos domínios de difusão logicamente isolados. Este isolamento garante que o tráfego de um segmento — como o smartphone de um convidado — não pode interagir com dispositivos noutro segmento, como um portátil corporativo ou um dispositivo clínico.

O Papel das VLANs (IEEE 802.1Q)

O mecanismo principal para esta separação lógica é a VLAN, definida pela norma IEEE 802.1Q. Uma VLAN permite que os administradores de rede particionem um único switch físico ou ponto de acesso em múltiplas redes distintas. À medida que os pacotes de dados atravessam a rede, são marcados com um ID de VLAN específico (variando de 1 a 4094). Esta marcação dita o encaminhamento do pacote e garante que este permanece confinado ao seu caminho lógico designado.

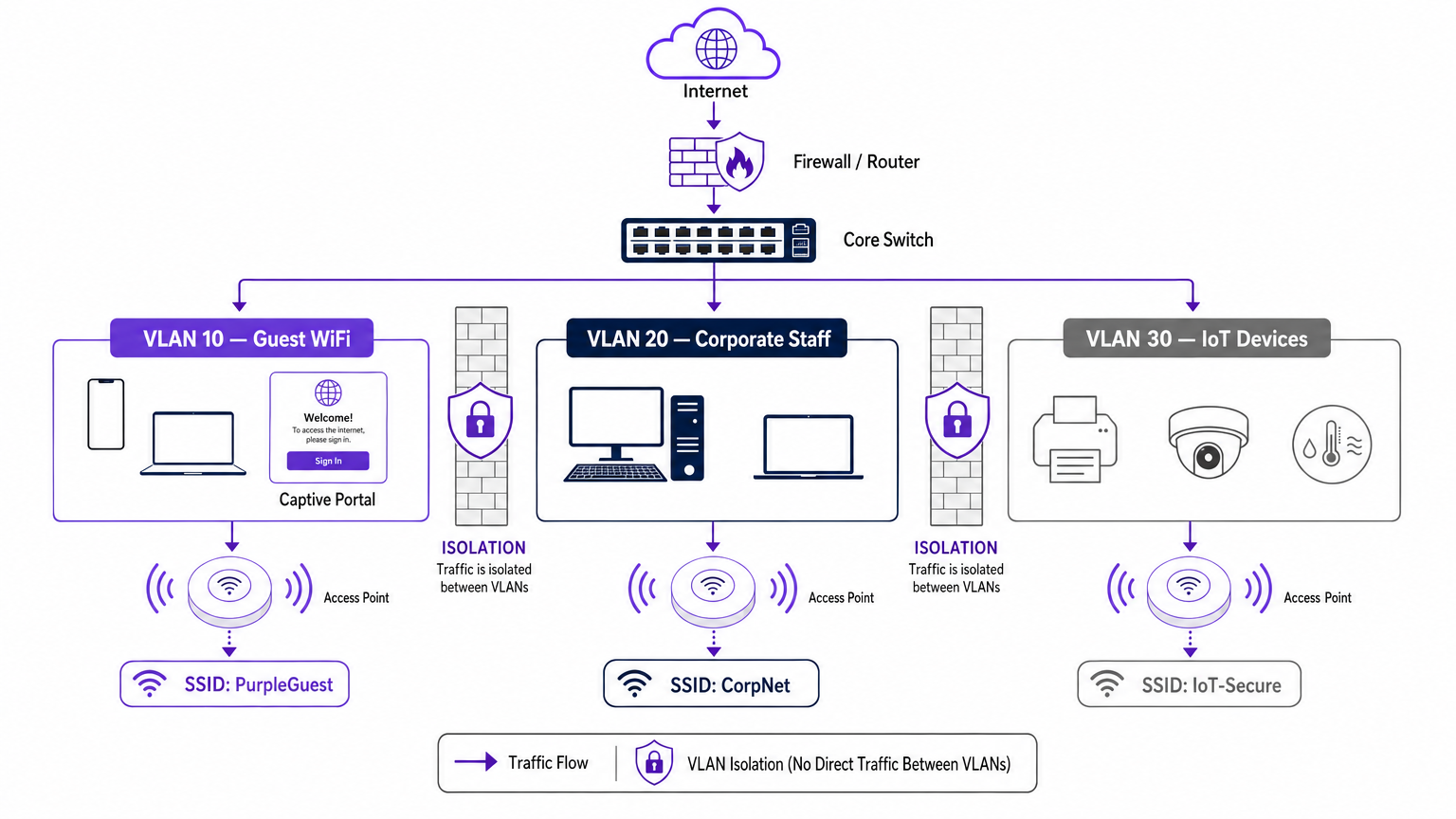

Numa implementação empresarial típica, o tráfego é categorizado em VLANs específicas. Por exemplo:

- VLAN 10: Guest WiFi

- VLAN 20: Corporativo/Pessoal

- VLAN 30: IoT e Gestão de Edifícios

- VLAN 40: Terminais de Ponto de Venda (POS)

Mapeamento de SSIDs para VLANs

Enquanto as VLANs gerem o backhaul com fios e o encaminhamento lógico, o SSID (Service Set Identifier) é a face sem fios da rede. Os pontos de acesso empresariais modernos podem difundir múltiplos SSIDs em simultâneo. O passo crucial na segmentação é mapear cada SSID para a sua VLAN correspondente.

Quando um utilizador se conecta ao SSID "Guest_WiFi", o ponto de acesso marca automaticamente todo o tráfego desse dispositivo com o ID de VLAN atribuído à rede de convidados (por exemplo, VLAN 10). Este tráfego é então encaminhado de volta para o switch principal e firewall, onde listas de controlo de acesso (ACLs) rigorosas ditam o seu fluxo — tipicamente permitindo apenas acesso à internet de saída e bloqueando todo o encaminhamento interno.

Impulsionadores de Segurança e Conformidade

O principal impulsionador da segmentação de rede é a mitigação de riscos. Numa rede plana, um dispositivo IoT comprometido ou um ator malicioso na rede de convidados pode facilmente sondar sistemas internos, movendo-se lateralmente para aceder a dados sensíveis. A segmentação impede este movimento lateral.

Além disso, os frameworks de conformidade exigem isolamento:

- PCI DSS: Requer isolamento rigoroso do Ambiente de Dados do Titular do Cartão (CDE) de todo o outro tráfego de rede.

- GDPR: Impõe a proteção de dados desde a conceção; isolar o tráfego de convidados garante que os utilizadores públicos não podem aceder a sistemas que contêm informações de identificação pessoal (PII).

- Normas de Saúde: Conforme detalhado no nosso guia WiFi em Hospitais: Um Guia para Redes Clínicas Seguras , os dispositivos clínicos devem ser estritamente segregados das redes de pacientes e visitantes.

Guia de Implementação: Uma Abordagem Faseada

A implementação de uma arquitetura sem fios segmentada requer um planeamento rigoroso. Siga esta abordagem faseada para garantir uma implementação segura e de alto desempenho.

Fase 1: Classificação e Auditoria de Tráfego

Antes de configurar quaisquer portas de switch, realize uma auditoria abrangente de todos os tipos de dispositivos a operar no local. Categorize estes dispositivos em grupos lógicos: convidados, pessoal corporativo, executivos, sensores IoT, sistemas POS e gestão de edifícios. Cada categoria representa uma classe de tráfego distinta que requer a sua própria VLAN e política de segurança.

Fase 2: Design de VLAN e Sub-rede

Atribua um ID de VLAN único e uma sub-rede IP dedicada a cada classe de tráfego. Crucialmente, garanta que a VLAN de convidados opera numa sub-rede completamente separada do seu espaço de endereços RFC 1918 interno.

Ao nível da firewall, implemente uma política de negação por defeito para o encaminhamento inter-VLAN. A VLAN de convidados deve ter uma regra explícita que permita o tráfego de saída para a internet (portas 80 e 443) e regras explícitas que neguem o acesso a todas as sub-redes internas.

Fase 3: Configuração de SSID e Isolamento de Cliente

Configure os SSIDs necessários no seu controlador de LAN sem fios ou plataforma de gestão na cloud.

- Limitar o Número de SSIDs: Não difunda mais de três ou quatro SSIDs por banda de rádio. SSIDs excessivos geram uma sobrecarga significativa de frames de gestão (beaconing), o que degrada o tempo de antena e o débito geral. Para para mais informações sobre a otimização do desempenho do AP, consulte O Seu Guia para um Ponto de Acesso Sem Fios Ruckus .

- Ativar o Isolamento de Cliente: No SSID de convidado, é imperativo ativar o isolamento de cliente (por vezes chamado isolamento de AP ou bloqueio peer-to-peer). Isto impede que os dispositivos ligados à mesma rede de convidados comuniquem entre si, protegendo os convidados de ataques peer-to-peer.

Fase 4: Autenticação e Controlo de Acesso

Adapte o método de autenticação ao segmento:

- Corporativo/Pessoal: Implemente WPA3-Enterprise utilizando autenticação IEEE 802.1X contra um servidor RADIUS (por exemplo, Active Directory). Isto fornece autenticação por utilizador e atribuição dinâmica de VLAN. Para dispositivos pessoais, consulte o nosso guia Segurança WiFi BYOD: Como Permitir Dispositivos Pessoais na Sua Rede em Segurança .

- Guest WiFi: Utilize um SSID aberto emparelhado com um captive portal. É aqui que a plataforma Purple se destaca, fornecendo autenticação contínua, captura de dados em conformidade com o GDPR e WiFi Analytics avançados.

- IoT: Utilize WPA3-SAE (ou WPA2-PSK com uma palavra-passe forte e rotativa) combinado com filtragem de endereços MAC e ACLs de firewall rigorosas, uma vez que a maioria dos dispositivos IoT não suporta 802.1X.

Fase 5: Gestão de Largura de Banda

Para evitar que um único utilizador ou um pequeno grupo de utilizadores sature o uplink de internet do local, implemente a limitação de taxa por cliente na VLAN de convidado. Limitar a largura de banda de convidado (por exemplo, a 5-10 Mbps por dispositivo) garante uma experiência de base consistente para todos os utilizadores, preservando a capacidade para tráfego operacional crítico.

Melhores Práticas para Locais Empresariais

- Adote uma Postura de Negação por Predefinição: A base da segmentação segura é a firewall. Se um fluxo de tráfego não for explicitamente necessário para as operações comerciais, deve ser negado.

- Proteja a Infraestrutura Cablada: A segmentação sem fios é facilmente contornada se a rede cablada subjacente for plana. Certifique-se de que todas as portas físicas dos switches em áreas públicas (por exemplo, quartos de hotel, centros de conferências) são atribuídas à VLAN de convidado ou estão protegidas por autenticação 802.1X baseada em porta.

- Aproveite o Purple para a Identidade de Convidado: Ao implementar o segmento de convidado, integre o captive portal da Purple. Sob a licença Connect, o Purple atua como um fornecedor de identidade gratuito para serviços como o OpenRoaming, simplificando o onboarding seguro de convidados e capturando dados valiosos de primeira parte.

- Audite Regularmente as Portas Trunk: Um modo de falha comum é a configuração incorreta de uma porta trunk (que transporta múltiplas VLANs) como uma porta de acesso. Isto remove as tags VLAN e colapsa o tráfego numa única rede. Auditorias de configuração regulares são essenciais.

Resolução de Problemas e Mitigação de Riscos

Mesmo com um design robusto, as implementações de segmentação podem encontrar problemas. Aqui estão os modos de falha comuns e as estratégias de mitigação:

| Modo de Falha | Sintoma | Estratégia de Mitigação |

|---|---|---|

| Sobrecarga de SSID | Alta utilização do canal, velocidades lentas do cliente, ligações perdidas. | Consolide os SSIDs. Limite a Guest, Corporativo e IoT. Remova SSIDs legados ou não utilizados. |

| Vazamento de VLAN | Dispositivos de convidado a receber endereços IP do âmbito DHCP corporativo. | Audite as configurações das portas do switch. Certifique-se de que os uplinks do AP estão configurados como portas trunk etiquetadas, não como portas de acesso não etiquetadas. |

| Falha do Captive Portal | Os convidados ligam-se ao WiFi, mas o portal não carrega. | Verifique as ACLs da firewall. Certifique-se de que a VLAN de convidado pode alcançar os servidores DNS externos e os endereços IP do captive portal da Purple. |

| Problemas de Conectividade IoT | Dispositivos headless não conseguem ligar-se à rede. | Verifique a compatibilidade de autenticação. Se o dispositivo não tiver suporte 802.1X, certifique-se de que está a ligar-se ao SSID IoT WPA2/3-PSK. |

ROI e Impacto no Negócio

A implementação de uma arquitetura WiFi segmentada oferece retornos mensuráveis em segurança, conformidade e operações de marketing.

Do ponto de vista da segurança, o ROI é medido na prevenção de riscos. Ao eliminar o movimento lateral, os locais reduzem drasticamente os potenciais danos financeiros e reputacionais de uma violação de dados. Além disso, a segmentação simplifica as auditorias de conformidade para PCI DSS e GDPR, reduzindo a sobrecarga operacional necessária para manter a certificação.

Comercialmente, a segmentação permite a implementação de uma rede de convidados dedicada e de alto desempenho. Ao encaminhar este tráfego através da plataforma da Purple, os locais transformam um centro de custos num ativo gerador de receita. A rede de convidados isolada captura dados demográficos e comportamentais ricos, impulsionando campanhas de marketing personalizadas, aumentando o tráfego de clientes e sobrecarregando a lealdade do cliente — tudo isto enquanto mantém a rede corporativa hermeticamente selada.

Ouça o Briefing

Para uma análise mais aprofundada das estratégias de implementação discutidas neste guia, ouça o nosso podcast de briefing técnico de 10 minutos.

Termos-Chave e Definições

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on the same physical network, regardless of their actual physical location.

Used by IT teams to isolate different types of traffic (e.g., guest vs. corporate) on the same physical switches and cabling.

SSID (Service Set Identifier)

The public name of a wireless network that users see on their devices when searching for WiFi.

Enterprise APs broadcast multiple SSIDs, mapping each one to a specific VLAN to enforce segmentation at the wireless edge.

Client Isolation

A wireless controller setting that prevents devices connected to the same SSID from communicating directly with each other.

Crucial for Guest WiFi networks to prevent a malicious user's device from attacking another guest's device on the same network.

Lateral Movement

The technique used by cyber attackers to move through a network, searching for sensitive data or high-value assets after gaining initial access.

Network segmentation is the primary defence against lateral movement, stopping a breach in the guest network from reaching the corporate servers.

Trunk Port

A switch port configured to carry traffic for multiple VLANs simultaneously by using 802.1Q tags.

The connection between a network switch and an enterprise access point must be a trunk port to support multiple SSIDs mapped to different VLANs.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The gold standard for corporate network authentication, ensuring only authorised staff with valid credentials can access the internal VLAN.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Used on the Guest VLAN to capture user consent, present terms of service, and collect marketing data via platforms like Purple.

PCI DSS

Payment Card Industry Data Security Standard; a set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

Requires strict network segmentation to isolate point-of-sale terminals from general corporate and guest traffic.

Estudos de Caso

A 300-room hotel currently operates a single flat network for guests, back-office staff, and smart room thermostats. The IT Director needs to secure the network to achieve PCI DSS compliance for the front desk while ensuring guests cannot access the thermostats.

The IT team must implement a segmented architecture using three distinct VLANs. VLAN 10 (Guest) is mapped to the 'Hotel_Guest' SSID with client isolation enabled and a captive portal for authentication. VLAN 20 (Corporate/POS) is mapped to a hidden SSID using WPA3-Enterprise (802.1X) for staff and POS terminals. VLAN 30 (IoT) is mapped to a hidden 'Hotel_IoT' SSID using WPA3-SAE for the thermostats. The core firewall is configured to block all routing between VLAN 10, 20, and 30, with VLAN 10 only permitted outbound internet access.

A large retail chain is deploying Purple Guest WiFi across 50 stores. They want to capture customer data via a captive portal but are concerned that guests might consume all available bandwidth, disrupting the store's inventory scanners.

The network architect deploys two VLANs: VLAN 50 for the inventory scanners (mapped to a WPA3-Enterprise SSID) and VLAN 60 for Guest WiFi (mapped to an open SSID with the Purple captive portal). On the wireless LAN controller, the architect configures a per-client rate limit of 5 Mbps downstream and 2 Mbps upstream specifically for the Guest SSID. Furthermore, QoS (Quality of Service) tags are applied at the switch level to prioritize traffic from VLAN 50 over VLAN 60.

Análise de Cenários

Q1. A stadium IT team wants to deploy a new fleet of wireless digital signage screens. They currently have a Guest SSID (VLAN 10) and a Staff SSID (VLAN 20). The signage vendor requests the screens be put on the Guest network so they can easily pull updates from the internet. What is the correct architectural decision?

💡 Dica:Consider the security implications of placing unmanaged devices on a public network, and the impact of client isolation.

Mostrar Abordagem Recomendada

Do not place the screens on the Guest VLAN. Create a new, dedicated IoT/Signage VLAN (e.g., VLAN 30) and map it to a hidden SSID. The Guest network has client isolation enabled, which might interfere with local management of the screens. More importantly, placing corporate assets on a public network exposes them to tampering from guests. The new VLAN 30 should have firewall rules allowing outbound internet access for updates, but blocking inbound traffic from the Guest network.

Q2. After deploying a new segmented network, the network administrator notices that devices connected to the 'Corp_Secure' SSID are receiving IP addresses in the 192.168.10.x range, which is the subnet designated for the Guest VLAN. What is the most likely configuration error?

💡 Dica:Think about how VLAN tags are processed between the access point and the switch.

Mostrar Abordagem Recomendada

The switch port connecting to the access point is likely misconfigured as an 'Access' port on VLAN 10, rather than a 'Trunk' port. Because it is not operating as a trunk, it is stripping the 802.1Q VLAN tags from the AP's traffic and dumping all traffic (from both the Guest and Corp SSIDs) onto the native VLAN configured on that port (in this case, the Guest VLAN).

Q3. A retail client wants to broadcast 8 different SSIDs to cater to various internal departments (Sales, Management, Warehouse, etc.) in addition to Guest WiFi. How should the Senior Solutions Architect advise them?

💡 Dica:Consider the impact of management frame overhead on wireless performance.

Mostrar Abordagem Recomendada

The architect should advise against this. Broadcasting 8 SSIDs will consume a massive amount of airtime just for beacon frames, severely degrading actual data throughput for all users. The solution is to consolidate the internal departments onto a single 'Corporate' SSID using WPA3-Enterprise (802.1X). The RADIUS server can then dynamically assign users to different VLANs (Sales VLAN, Warehouse VLAN) based on their Active Directory credentials, keeping the SSID count to a maximum of 3 or 4.