Segmentation du réseau WiFi : VLAN, SSID et trafic invité

Ce guide faisant autorité explore le rôle essentiel de la segmentation du réseau WiFi à l'aide de VLAN et de plusieurs SSID. Il fournit des stratégies de mise en œuvre concrètes aux responsables informatiques des secteurs de l'hôtellerie, du commerce de détail et des services publics pour sécuriser les réseaux, isoler le trafic invité et garantir la conformité sans sacrifier les performances.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement technique : Les mécanismes de la segmentation

- Le rôle des VLAN (IEEE 802.1Q)

- Mappage des SSID aux VLAN

- Facteurs de sécurité et de conformité

- Guide de mise en œuvre : Une approche par phases

- Phase 1 : Classification et audit du trafic

- Phase 2 : Conception des VLAN et des sous-réseaux

- Phase 3 : Configuration du SSID et isolation des clients

- Phase 4 : Authentification et contrôle d'accès

- Phase 5 : Gestion de la bande passante

- Bonnes pratiques pour les sites d'entreprise

- Dépannage et atténuation des risques

- ROI et impact commercial

- Écoutez le briefing

Résumé Exécutif

Pour les entreprises – qu'il s'agisse d'un environnement Retail animé, d'une chaîne Hospitality multisite ou d'un campus Healthcare complexe – l'époque du réseau sans fil plat est révolue. Les architectes réseau d'aujourd'hui sont confrontés à une multitude d'exigences concurrentes : prendre en charge des milliers d'appareils invités simultanés, sécuriser les données d'entreprise sensibles, activer les systèmes de point de vente et intégrer un parc croissant de capteurs IoT.

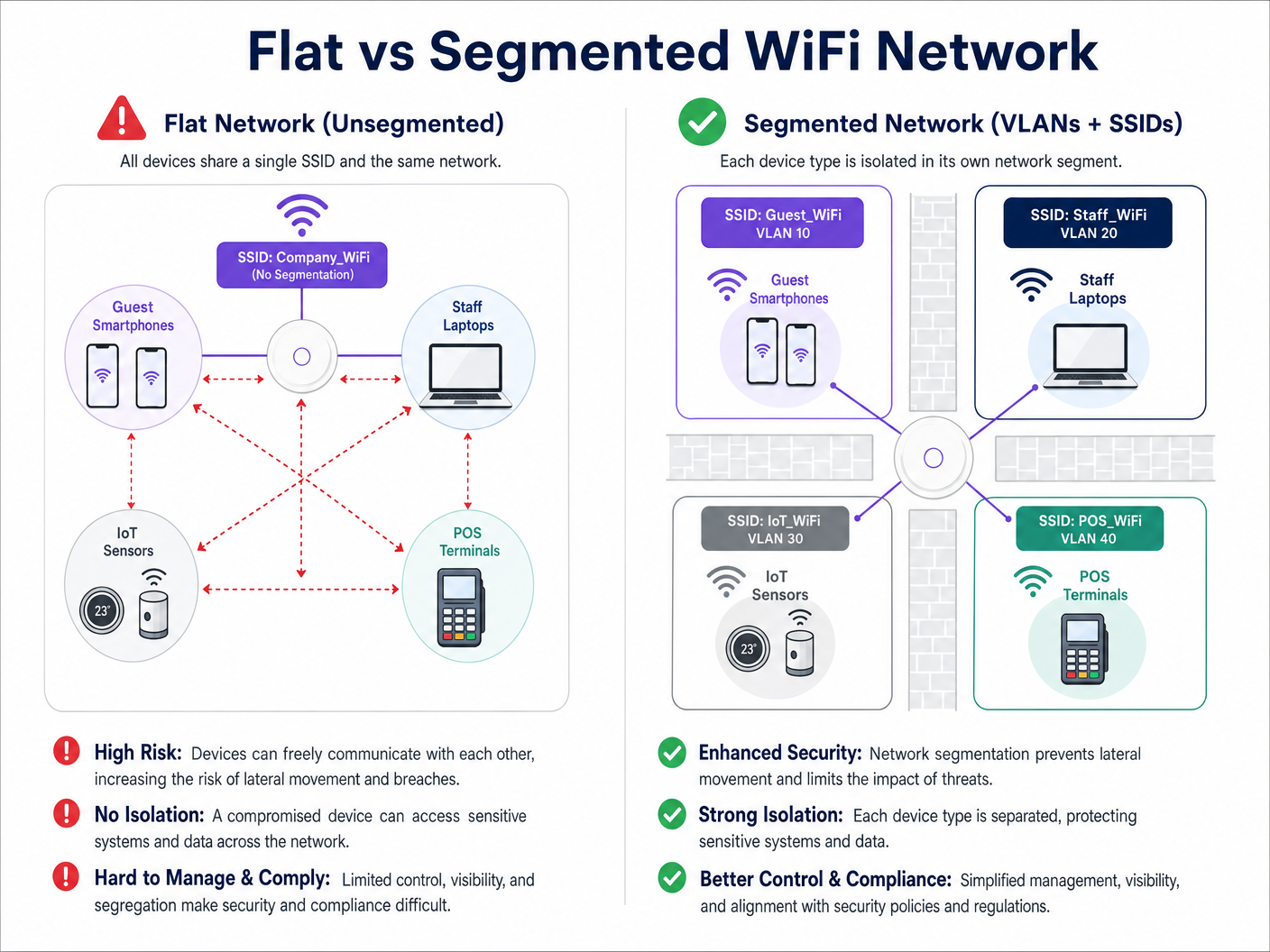

Tenter de faire fonctionner ces classes de trafic disparates sur un réseau unique et non segmenté n'est pas seulement inefficace ; c'est une vulnérabilité de sécurité critique. La segmentation du réseau WiFi, mise en œuvre via les Virtual Local Area Networks (VLAN) et les Service Set Identifiers (SSID), est l'architecture fondamentale requise pour atténuer les risques de mouvement latéral, garantir la conformité réglementaire (telle que PCI DSS et GDPR) et offrir des performances prévisibles.

Ce guide fournit aux professionnels informatiques seniors un plan complet et indépendant des fournisseurs pour la conception, le déploiement et la validation d'un réseau sans fil segmenté. Nous explorons les mécanismes sous-jacents de la couche 2, détaillons le processus de mise en œuvre étape par étape et soulignons comment l'intégration d'une plateforme Guest WiFi gérée comme Purple peut dynamiser à la fois la sécurité et l'analyse des lieux.

Approfondissement technique : Les mécanismes de la segmentation

À la base, la segmentation du réseau WiFi est la pratique consistant à diviser une infrastructure sans fil physique unique en plusieurs domaines de diffusion logiquement isolés. Cette isolation garantit que le trafic d'un segment – tel que le smartphone d'un invité – ne peut pas interagir avec les appareils d'un autre segment, tel qu'un ordinateur portable d'entreprise ou un appareil clinique.

Le rôle des VLAN (IEEE 802.1Q)

Le mécanisme principal de cette séparation logique est le VLAN, défini par la norme IEEE 802.1Q. Un VLAN permet aux administrateurs réseau de partitionner un seul commutateur physique ou point d'accès en plusieurs réseaux distincts. Lorsque les paquets de données traversent le réseau, ils sont marqués d'un ID de VLAN spécifique (allant de 1 à 4094). Cette balise dicte le routage du paquet et garantit qu'il reste confiné à son chemin logique désigné.

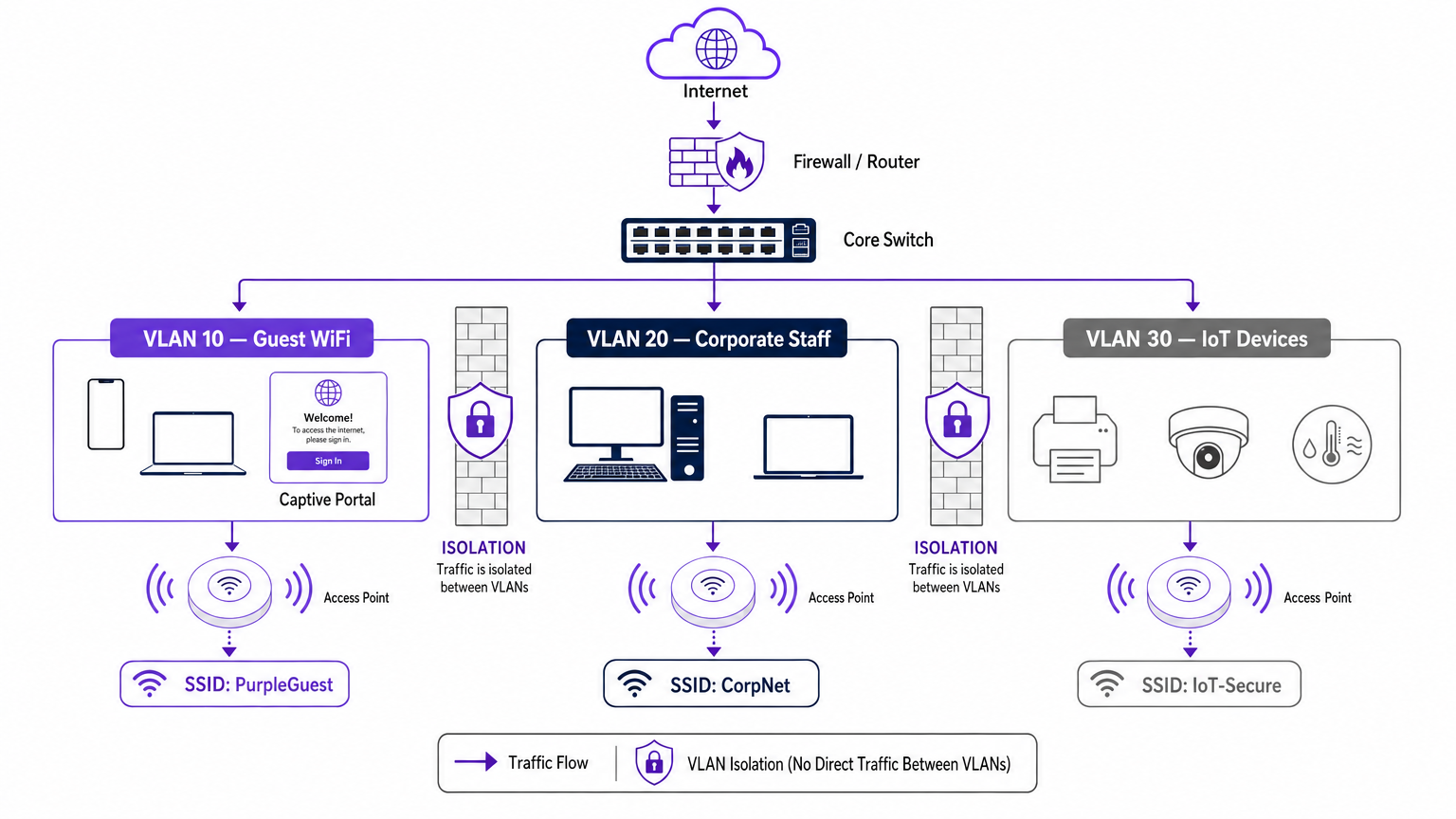

Dans un déploiement d'entreprise typique, le trafic est catégorisé en VLAN spécifiques. Par exemple :

- VLAN 10 : Guest WiFi

- VLAN 20 : Entreprise/Personnel

- VLAN 30 : IoT et Gestion des bâtiments

- VLAN 40 : Terminaux de point de vente (POS)

Mappage des SSID aux VLAN

Alors que les VLAN gèrent le backhaul filaire et le routage logique, le SSID (Service Set Identifier) est la face sans fil du réseau. Les points d'accès d'entreprise modernes peuvent diffuser plusieurs SSID simultanément. L'étape cruciale de la segmentation consiste à mapper chaque SSID à son VLAN correspondant.

Lorsqu'un utilisateur se connecte au "Guest_WiFi" SSID, le point d'accès marque automatiquement tout le trafic de cet appareil avec l'ID de VLAN attribué au réseau invité (par exemple, VLAN 10). Ce trafic est ensuite acheminé vers le commutateur central et le pare-feu, où des listes de contrôle d'accès (ACL) strictes dictent son flux – généralement en n'autorisant que l'accès sortant à Internet et en bloquant tout routage interne.

Facteurs de sécurité et de conformité

Le principal moteur de la segmentation du réseau est l'atténuation des risques. Dans un réseau plat, un appareil IoT compromis ou un acteur malveillant sur le réseau invité peut facilement sonder les systèmes internes, se déplaçant latéralement pour accéder à des données sensibles. La segmentation arrête ce mouvement latéral.

De plus, les cadres de conformité exigent l'isolation :

- PCI DSS : Exige une isolation stricte de l'environnement de données des titulaires de carte (CDE) de tout autre trafic réseau.

- GDPR : Impose la protection des données dès la conception ; l'isolation du trafic invité garantit que les utilisateurs publics ne peuvent pas accéder aux systèmes hébergeant des informations personnellement identifiables (PII).

- Normes de santé : Comme détaillé dans notre guide WiFi in Hospitals: A Guide to Secure Clinical Networks , les appareils cliniques doivent être strictement séparés des réseaux des patients et des visiteurs.

Guide de mise en œuvre : Une approche par phases

Le déploiement d'une architecture sans fil segmentée nécessite une planification rigoureuse. Suivez cette approche par phases pour garantir un déploiement sécurisé et performant.

Phase 1 : Classification et audit du trafic

Avant de configurer les ports de commutateur, effectuez un audit complet de tous les types d'appareils fonctionnant sur le site. Classez ces appareils en groupes logiques : invités, personnel d'entreprise, cadres, capteurs IoT, systèmes POS et gestion des bâtiments. Chaque catégorie représente une classe de trafic distincte qui nécessite son propre VLAN et sa propre politique de sécurité.

Phase 2 : Conception des VLAN et des sous-réseaux

Attribuez un ID de VLAN unique et un sous-réseau IP dédié à chaque classe de trafic. Il est crucial de s'assurer que le VLAN invité fonctionne sur un sous-réseau complètement séparé de votre espace d'adressage interne RFC 1918.

Au niveau du pare-feu, implémentez une politique de refus par défaut pour le routage inter-VLAN. Le VLAN invité doit avoir une règle explicite autorisant le trafic sortant vers Internet (ports 80 et 443) et des règles explicites refusant l'accès à tous les sous-réseaux internes.

Phase 3 : Configuration du SSID et isolation des clients

Configurez les SSID requis sur votre contrôleur de réseau local sans fil ou votre plateforme de gestion cloud.

- Limiter le nombre de SSID : Ne diffusez pas plus de trois ou quatre SSID par bande radio. Un nombre excessif de SSID génère une surcharge importante de trames de gestion (balises), ce qui dégrade le temps d'antenne global et le débit. Pour plus d'informations sur l'optimisation des performances des AP, consultez Votre guide pour un point d'accès sans fil Ruckus .

- Activer l'isolation des clients : Sur le guest SSID, il est impératif d'activer l'isolation des clients (parfois appelée isolation AP ou blocage pair-à-pair). Cela empêche les appareils connectés au même réseau invité de communiquer entre eux, protégeant ainsi les invités des attaques pair-à-pair.

Phase 4 : Authentification et contrôle d'accès

Adaptez la méthode d'authentification au segment :

- Entreprise/Personnel : Implémentez WPA3-Enterprise en utilisant l'authentification IEEE 802.1X contre un serveur RADIUS (par exemple, Active Directory). Cela fournit une authentification par utilisateur et une attribution dynamique de VLAN. Pour les appareils personnels, consultez notre guide Sécurité WiFi BYOD : Comment autoriser en toute sécurité les appareils personnels sur votre réseau .

- Guest WiFi : Utilisez un SSID ouvert associé à un captive portal. C'est là que la plateforme Purple excelle, offrant une authentification transparente, une capture de données conforme au GDPR et de riches WiFi Analytics .

- IoT : Utilisez WPA3-SAE (ou WPA2-PSK avec une phrase secrète forte et renouvelée) combiné avec le filtrage d'adresses MAC et des ACL de pare-feu strictes, car la plupart des appareils IoT ne prennent pas en charge 802.1X.

Phase 5 : Gestion de la bande passante

Pour éviter qu'un seul utilisateur ou un petit groupe d'utilisateurs ne sature la liaison montante Internet du site, implémentez une limitation de débit par client sur le guest VLAN. Plafonner la bande passante invité (par exemple, à 5-10 Mbps par appareil) assure une expérience de base cohérente pour tous les utilisateurs tout en préservant la capacité pour le trafic opérationnel critique.

Bonnes pratiques pour les sites d'entreprise

- Adopter une posture de refus par défaut : Le pare-feu est le fondement d'une segmentation sécurisée. Si un flux de trafic n'est pas explicitement requis pour les opérations commerciales, il doit être refusé.

- Sécuriser l'infrastructure filaire : La segmentation sans fil est facilement contournée si le réseau filaire sous-jacent est plat. Assurez-vous que tous les ports de commutation physiques dans les zones publiques (par exemple, chambres d'hôtel, centres de conférence) sont attribués au guest VLAN ou sont protégés par l'authentification 802.1X basée sur les ports.

- Tirer parti de Purple pour l'identité des invités : Lors du déploiement du segment invité, intégrez le captive portal de Purple. Sous la licence Connect, Purple agit comme un fournisseur d'identité gratuit pour des services comme OpenRoaming, simplifiant l'intégration sécurisée des invités tout en capturant des données de première partie précieuses.

- Auditer régulièrement les ports Trunk : Un mode de défaillance courant est la mauvaise configuration d'un port trunk (qui transporte plusieurs VLAN) en tant que port d'accès. Cela supprime les balises VLAN et regroupe le trafic sur un seul réseau. Des audits de configuration réguliers sont essentiels.

Dépannage et atténuation des risques

Même avec une conception robuste, les déploiements de segmentation peuvent rencontrer des problèmes. Voici les modes de défaillance courants et les stratégies d'atténuation :

| Mode de défaillance | Symptôme | Stratégie d'atténuation |

|---|---|---|

| Surcharge du SSID | Utilisation élevée du canal, vitesses client lentes, connexions interrompues. | Consolidez les SSIDs. Limitez-vous aux SSIDs Invité, Entreprise et IoT. Supprimez les SSIDs hérités ou inutilisés. |

| Fuite de VLAN | Les appareils invités reçoivent des adresses IP de la portée DHCP de l'entreprise. | Auditez les configurations des ports de commutation. Assurez-vous que les liaisons montantes des AP sont configurées comme des ports trunk étiquetés, et non comme des ports d'accès non étiquetés. |

| Échec du Captive Portal | Les invités se connectent au WiFi mais le portal ne se charge pas. | Vérifiez les ACL du pare-feu. Assurez-vous que le guest VLAN peut atteindre les serveurs DNS externes et les adresses IP du captive portal Purple. |

| Problèmes de connectivité IoT | Les appareils sans interface échouent à se connecter au réseau. | Vérifiez la compatibilité d'authentification. Si l'appareil ne prend pas en charge 802.1X, assurez-vous qu'il se connecte au SSID IoT WPA2/3-PSK. |

ROI et impact commercial

La mise en œuvre d'une architecture WiFi segmentée offre des retours mesurables en matière de sécurité, de conformité et d'opérations marketing.

Du point de vue de la sécurité, le ROI se mesure en termes d'évitement des risques. En éliminant les mouvements latéraux, les sites réduisent drastiquement les dommages financiers et de réputation potentiels d'une violation de données. De plus, la segmentation simplifie les audits de conformité pour PCI DSS et GDPR, réduisant la charge opérationnelle requise pour maintenir la certification.

Commercialement, la segmentation permet le déploiement d'un réseau invité dédié et performant. En acheminant ce trafic via la plateforme Purple, les sites transforment un centre de coûts en un actif générateur de revenus. Le réseau invité isolé capture des données démographiques et comportementales riches, stimulant les campagnes marketing personnalisées, augmentant la fréquentation et dynamisant la fidélité des clients, tout en maintenant le réseau d'entreprise hermétiquement scellé.

Écoutez le briefing

Pour une exploration plus approfondie des stratégies de déploiement abordées dans ce guide, écoutez notre podcast de briefing technique de 10 minutes.

Termes clés et définitions

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on the same physical network, regardless of their actual physical location.

Used by IT teams to isolate different types of traffic (e.g., guest vs. corporate) on the same physical switches and cabling.

SSID (Service Set Identifier)

The public name of a wireless network that users see on their devices when searching for WiFi.

Enterprise APs broadcast multiple SSIDs, mapping each one to a specific VLAN to enforce segmentation at the wireless edge.

Client Isolation

A wireless controller setting that prevents devices connected to the same SSID from communicating directly with each other.

Crucial for Guest WiFi networks to prevent a malicious user's device from attacking another guest's device on the same network.

Lateral Movement

The technique used by cyber attackers to move through a network, searching for sensitive data or high-value assets after gaining initial access.

Network segmentation is the primary defence against lateral movement, stopping a breach in the guest network from reaching the corporate servers.

Trunk Port

A switch port configured to carry traffic for multiple VLANs simultaneously by using 802.1Q tags.

The connection between a network switch and an enterprise access point must be a trunk port to support multiple SSIDs mapped to different VLANs.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The gold standard for corporate network authentication, ensuring only authorised staff with valid credentials can access the internal VLAN.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Used on the Guest VLAN to capture user consent, present terms of service, and collect marketing data via platforms like Purple.

PCI DSS

Payment Card Industry Data Security Standard; a set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

Requires strict network segmentation to isolate point-of-sale terminals from general corporate and guest traffic.

Études de cas

A 300-room hotel currently operates a single flat network for guests, back-office staff, and smart room thermostats. The IT Director needs to secure the network to achieve PCI DSS compliance for the front desk while ensuring guests cannot access the thermostats.

The IT team must implement a segmented architecture using three distinct VLANs. VLAN 10 (Guest) is mapped to the 'Hotel_Guest' SSID with client isolation enabled and a captive portal for authentication. VLAN 20 (Corporate/POS) is mapped to a hidden SSID using WPA3-Enterprise (802.1X) for staff and POS terminals. VLAN 30 (IoT) is mapped to a hidden 'Hotel_IoT' SSID using WPA3-SAE for the thermostats. The core firewall is configured to block all routing between VLAN 10, 20, and 30, with VLAN 10 only permitted outbound internet access.

A large retail chain is deploying Purple Guest WiFi across 50 stores. They want to capture customer data via a captive portal but are concerned that guests might consume all available bandwidth, disrupting the store's inventory scanners.

The network architect deploys two VLANs: VLAN 50 for the inventory scanners (mapped to a WPA3-Enterprise SSID) and VLAN 60 for Guest WiFi (mapped to an open SSID with the Purple captive portal). On the wireless LAN controller, the architect configures a per-client rate limit of 5 Mbps downstream and 2 Mbps upstream specifically for the Guest SSID. Furthermore, QoS (Quality of Service) tags are applied at the switch level to prioritize traffic from VLAN 50 over VLAN 60.

Analyse de scénario

Q1. A stadium IT team wants to deploy a new fleet of wireless digital signage screens. They currently have a Guest SSID (VLAN 10) and a Staff SSID (VLAN 20). The signage vendor requests the screens be put on the Guest network so they can easily pull updates from the internet. What is the correct architectural decision?

💡 Astuce :Consider the security implications of placing unmanaged devices on a public network, and the impact of client isolation.

Afficher l'approche recommandée

Do not place the screens on the Guest VLAN. Create a new, dedicated IoT/Signage VLAN (e.g., VLAN 30) and map it to a hidden SSID. The Guest network has client isolation enabled, which might interfere with local management of the screens. More importantly, placing corporate assets on a public network exposes them to tampering from guests. The new VLAN 30 should have firewall rules allowing outbound internet access for updates, but blocking inbound traffic from the Guest network.

Q2. After deploying a new segmented network, the network administrator notices that devices connected to the 'Corp_Secure' SSID are receiving IP addresses in the 192.168.10.x range, which is the subnet designated for the Guest VLAN. What is the most likely configuration error?

💡 Astuce :Think about how VLAN tags are processed between the access point and the switch.

Afficher l'approche recommandée

The switch port connecting to the access point is likely misconfigured as an 'Access' port on VLAN 10, rather than a 'Trunk' port. Because it is not operating as a trunk, it is stripping the 802.1Q VLAN tags from the AP's traffic and dumping all traffic (from both the Guest and Corp SSIDs) onto the native VLAN configured on that port (in this case, the Guest VLAN).

Q3. A retail client wants to broadcast 8 different SSIDs to cater to various internal departments (Sales, Management, Warehouse, etc.) in addition to Guest WiFi. How should the Senior Solutions Architect advise them?

💡 Astuce :Consider the impact of management frame overhead on wireless performance.

Afficher l'approche recommandée

The architect should advise against this. Broadcasting 8 SSIDs will consume a massive amount of airtime just for beacon frames, severely degrading actual data throughput for all users. The solution is to consolidate the internal departments onto a single 'Corporate' SSID using WPA3-Enterprise (802.1X). The RADIUS server can then dynamically assign users to different VLANs (Sales VLAN, Warehouse VLAN) based on their Active Directory credentials, keeping the SSID count to a maximum of 3 or 4.