¿Es seguro el WiFi del tren? Lo que los pasajeros de tren necesitan saber

Esta guía examina la arquitectura de seguridad de las redes WiFi de trenes de pasajeros, analizando el panorama de amenazas desde el rastreo de paquetes (packet sniffing) y los ataques Evil Twin hasta los exploits Man-in-the-Middle. Proporciona una guía de implementación práctica para operadores y equipos de TI corporativos, cubriendo el aislamiento de clientes, la autenticación de Captive Portal, el filtrado de DNS y el camino hacia Hotspot 2.0, con puntos de integración directos para la plataforma de Guest WiFi y análisis de Purple.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado: Cómo Funciona Realmente el WiFi del Tren

- El Router de Acceso Móvil (MAR)

- Autenticación de Sistema Abierto: La Vulnerabilidad Principal

- Vectores de Ataque Activos

- El Papel de la Seguridad en la Capa de Aplicación

- Guía de Implementación: Asegurando el Despliegue de WiFi en trenes

- Paso 1: Imponer el aislamiento de clientes

- Paso 2: Implementar autenticación basada en perfiles

- Paso 3: Implementar filtrado de contenido basado en DNS

- Paso 4: Publicar e imponer el SSID oficial

- Paso 5: Planificar la migración a Hotspot 2.0 / OpenRoaming

- Mejores prácticas para equipos de TI corporativos

- Resolución de problemas y mitigación de riesgos

- ROI e impacto empresarial

Resumen Ejecutivo

Para los gerentes de TI, arquitectos de red y directores de operaciones de recintos, la pregunta de si el WiFi del tren es seguro no es académica, tiene implicaciones directas para la política de dispositivos corporativos, la seguridad de la flota y el diseño de la infraestructura de red de cara al público. La respuesta corta es que la mayoría de las redes WiFi de trenes operan como redes abiertas y no cifradas en la capa de enlace, lo que crea una superficie de ataque medible. Sin embargo, el riesgo es proporcional y manejable con los controles adecuados.

Esta guía cubre el panorama técnico completo: cómo se arquitecturan las redes WiFi ferroviarias, los vectores de amenaza específicos que introducen las redes abiertas, qué deben implementar los operadores para mitigar esos riesgos y qué deben aplicar los equipos de TI corporativos a nivel de punto final. También examinamos cómo plataformas como la solución de Guest WiFi de Purple abordan los requisitos de autenticación, cumplimiento y análisis de implementaciones de tránsito público a gran escala. Ya sea que esté evaluando una nueva implementación de flota o reforzando su política de viajes corporativos, esta guía le proporciona el marco técnico para tomar una decisión informada.

Análisis Técnico Detallado: Cómo Funciona Realmente el WiFi del Tren

Comprender la postura de seguridad del WiFi del tren comienza por comprender la arquitectura. A diferencia de las implementaciones estáticas en entornos de Hostelería o Retail , las redes de tren son LAN móviles que deben gestionar continuamente las transferencias entre diferentes conexiones de backhaul mientras mantienen una red interna estable para cientos de usuarios concurrentes.

El Router de Acceso Móvil (MAR)

En el núcleo de cada implementación de WiFi en tren se encuentra el Router de Acceso Móvil. Este dispositivo reforzado, típicamente montado en el compartimento de equipos del tren, agrega múltiples enlaces WAN —generalmente dos o más conexiones celulares 4G/5G de diferentes operadores para redundancia, a veces complementadas por satélite o WiFi en vía en las estaciones. El MAR presenta una única red interna estable a los puntos de acceso orientados al pasajero distribuidos por todos los vagones. Los enlaces de backhaul celular y satelital están cifrados en la capa del operador, lo que significa que la ruta de tránsito de internet generalmente no es la vulnerabilidad. El riesgo reside en el primer salto.

Autenticación de Sistema Abierto: La Vulnerabilidad Principal

La mayoría de las redes WiFi de tren utilizan Autenticación de Sistema Abierto (OSA). No hay clave precompartida WPA2 o WPA3 porque distribuir una contraseña a miles de pasajeros transitorios es inviable operativamente. La consecuencia es que el tráfico de radiofrecuencia entre el dispositivo de un pasajero y el punto de acceso se transmite sin cifrado de capa de enlace. Cualquier dispositivo con un adaptador WiFi configurado en modo promiscuo puede capturar esos paquetes.

Las implicaciones prácticas dependen de lo que se esté transmitiendo. La adopción generalizada de HTTPS significa que la carga útil de la mayoría del tráfico web está protegida por el cifrado TLS en la capa de aplicación. Un atacante que intercepte paquetes en una red de tren abierta puede ver que se realizó una conexión a un dominio particular, pero no puede leer el contenido de esa conexión si es a través de HTTPS. Sin embargo, las consultas DNS —a menos que se configure DNS-over-HTTPS (DoH)— se transmiten en claro, revelando la lista completa de dominios que un usuario está visitando. El tráfico HTTP heredado, que todavía existe en un número no trivial de sitios, expone su carga útil completa.

Vectores de Ataque Activos

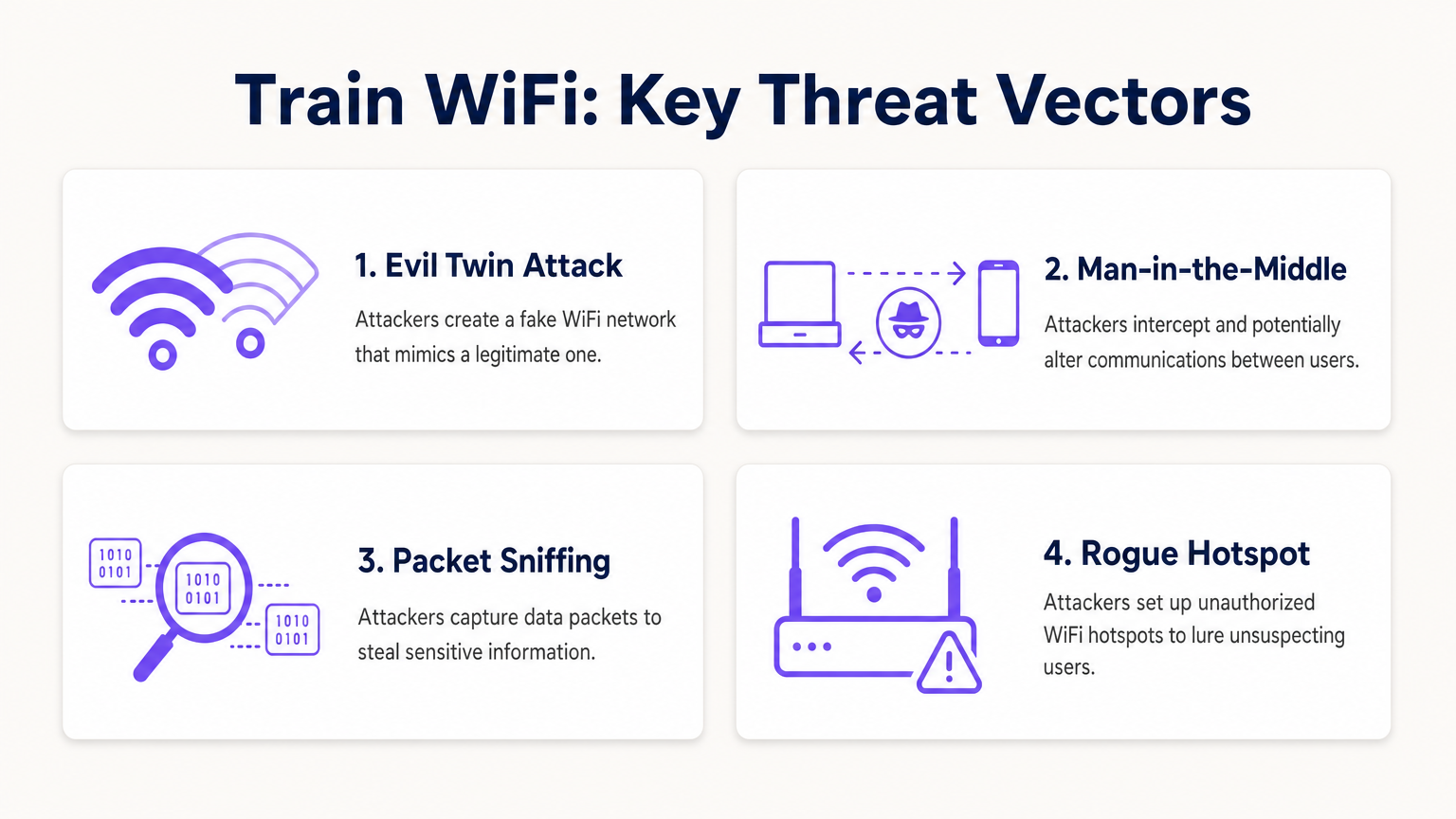

El rastreo pasivo (passive sniffing) es la amenaza de menor esfuerzo. Los escenarios más peligrosos implican ataques activos.

El ataque Evil Twin es la amenaza más relevante operativamente en el transporte público. Un atacante despliega un punto de acceso malicioso que emite el mismo SSID que la red legítima del tren. Los dispositivos configurados para unirse automáticamente a redes conocidas pueden conectarse al AP malicioso en lugar del legítimo. Una vez conectado, el atacante controla la puerta de enlace y puede interceptar el tráfico, servir páginas fraudulentas de Captive Portal para recolectar credenciales o inyectar contenido malicioso en respuestas HTTP no cifradas.

Los ataques Man-in-the-Middle (MitM) pueden ejecutarse en la red local mediante la suplantación de ARP. Un atacante en la misma subred difunde respuestas ARP falsas, envenenando la caché ARP de otros dispositivos y redirigiendo su tráfico a través de la máquina del atacante antes de que llegue a la puerta de enlace legítima. Esto es efectivo incluso contra el tráfico HTTPS si el atacante puede presentar un certificado fraudulento que el dispositivo de la víctima acepte.

Los ataques peer-to-peer representan un tercer vector que es completamente prevenible a nivel de infraestructura. Si el aislamiento de clientes no está configurado en los puntos de acceso, cada dispositivo en la subred WiFi del tren puede comunicarse directamente con cualquier otro dispositivo. Un único portátil comprometido ejecutando un escáner de red puede identificar y sondear los dispositivos de otros pasajeros en busca de puertos abiertos y vulnerabilidades.

El Papel de la Seguridad en la Capa de Aplicación

Dado que la capa de enlace no está cifrada en la mayoría de las redes de tren, la carga de seguridad se traslada a las capas de aplicación y transporte. TLS 1.3, aplicado mediante la precarga HSTS, proporciona una fuerte protección para el tráfico web. Sin embargo, esto asume que el dispositivo cliente no ha sido inducido a confiar en una autoridad de certificado fraudulenta, un riesgo que se eleva en escenarios de Evil Twin. DNS-over-HTTPS y DNS-over-TLS protegen la privacidad de las consultas. Un cliente VPN o ZTNA cifra todo el tráfico en la Capa 3, haciendo que la vulnerabilidad de la capa de enlace sea en gran medida irrelevante.

Guía de Implementación: Asegurando el Despliegue de WiFi en trenes

Para los operadores que despliegan o actualizan el WiFi para pasajeros en una flota ferroviaria, lo siguiente representa la línea base de las mejores prácticas actuales. Esto se aplica igualmente a otros entornos de transporte público de alta densidad y es directamente relevante para los despliegues del sector de Transporte que Purple soporta.

Paso 1: Imponer el aislamiento de clientes

Este es el cambio de configuración más impactante para cualquier red pública. El aislamiento de clientes —a veces llamado aislamiento de AP o aislamiento de clientes inalámbricos— evita que los dispositivos conectados al mismo punto de acceso o VLAN se comuniquen directamente entre sí. Es una característica estándar en todo el hardware inalámbrico de nivel empresarial y no requiere licencias adicionales. Cada SSID de cara al público debe tener el aislamiento de clientes habilitado. No hay ninguna razón operativa válida para dejarlo deshabilitado en una red de pasajeros.

Paso 2: Implementar autenticación basada en perfiles

Reemplace las páginas de bienvenida básicas de clic para continuar con un portal de autenticación adecuado que vincule la conexión a una identidad verificada. Las opciones incluyen inicio de sesión social (OAuth a través de Google, Facebook, Apple), integración de cuentas de fidelidad o verificación por SMS. Plataformas como la solución Guest WiFi de Purple gestionan este flujo de autenticación a escala, proporcionando captura de datos compatible con GDPR, gestión de sesiones y una experiencia de Captive Portal configurable. La autenticación basada en perfiles crea un registro de auditoría, disuade a los actores maliciosos que prefieren el anonimato y —críticamente para los operadores— genera datos de pasajeros de primera mano que permiten un compromiso dirigido y análisis operativos a través de la plataforma WiFi Analytics .

Paso 3: Implementar filtrado de contenido basado en DNS

Configure DHCP para asignar un resolvedor DNS de filtrado a todos los clientes de la red de invitados. El filtrado basado en DNS bloquea dominios maliciosos conocidos, infraestructura de phishing y puntos finales de comando y control en la etapa de resolución, antes de que se establezca cualquier conexión. Este es un control ligero y altamente efectivo que no requiere un agente de punto final y funciona en todos los tipos de dispositivos. También reduce el riesgo de que los dispositivos infectados con malware utilicen la red de pasajeros para comunicarse con servidores C2 externos.

Paso 4: Publicar e imponer el SSID oficial

Comunique el SSID correcto de forma clara y consistente —en tarjetas en los respaldos de los asientos, en la aplicación del operador, en el billete y en la señalización a bordo. Algunos operadores están implementando códigos QR que activan una conexión de red directa, omitiendo por completo la pantalla de selección de SSID y reduciendo la oportunidad de ataques Evil Twin. Asegúrese de que el SSID sea consistente en toda la flota para fomentar la familiaridad de los pasajeros.

Paso 5: Planificar la migración a Hotspot 2.0 / OpenRoaming

Hotspot 2.0 (Passpoint) y el marco OpenRoaming representan la próxima generación de seguridad WiFi pública. Estos estándares permiten que los dispositivos se autentiquen automáticamente en redes públicas utilizando 802.1X, estableciendo una conexión cifrada WPA2 o WPA3-Enterprise sin ninguna interacción del usuario. La experiencia del usuario es fluida —el dispositivo se conecta automáticamente, como lo haría a una red móvil— pero la seguridad es de nivel empresarial, con autenticación mutua y claves de cifrado por sesión. Los operadores deben asegurarse de que la adquisición de nuevo hardware incluya la certificación Passpoint y que su proveedor de identidad soporte la federación OpenRoaming.

Para un análisis paralelo del despliegue seguro de WiFi en otro entorno público crítico, consulte nuestra guía sobre WiFi en hospitales: una guía para redes clínicas seguras y el artículo relacionado ¿Es seguro el WiFi del hospital? Lo que pacientes y visitantes deben saber .

Mejores prácticas para equipos de TI corporativos

Para los gerentes de TI responsables de los empleados que viajan, el principio rector es sencillo: trate todas las redes públicas como infraestructura hostil. Su postura de seguridad no debe depender de la calidad de la red que sus empleados estén utilizando.

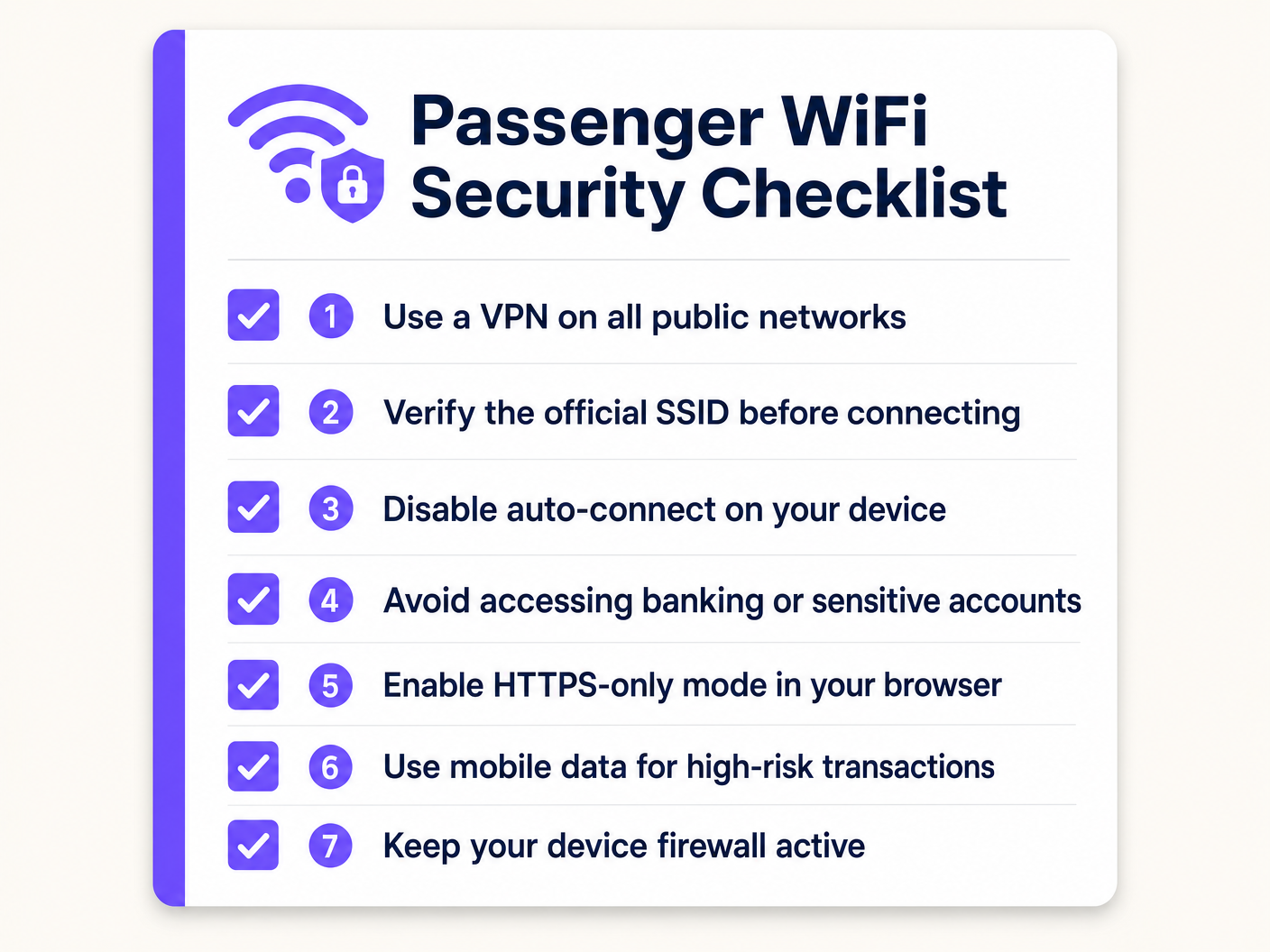

VPN siempre activa o ZTNA: Implemente un cliente VPN o de Acceso a la Red de Confianza Cero (ZTNA) a través de MDM, configurado para fallar en modo cerrado. Si no se puede establecer el túnel seguro, todo el tráfico de internet se bloquea. Esto asegura que, incluso si un empleado se conecta a un AP no autorizado, los datos corporativos se cifran de extremo a extremo antes de llegar al punto de acceso. ZTNA es el enfoque moderno preferido: proporciona verificación continua de la identidad y el estado del dispositivo, y otorga acceso solo a aplicaciones específicas en lugar de a la red corporativa completa.

Deshabilitar la conexión automática a redes abiertas: Las políticas de MDM deben evitar que los dispositivos se conecten automáticamente a SSIDs abiertos. Requiera una acción explícita del usuario para unirse a cualquier red pública, reduciendo el riesgo de conexiones Evil Twin silenciosas.

Imponer el modo solo HTTPS: Las políticas del navegador deben imponer el modo solo HTTPS, evitando conexiones a sitios HTTP heredados que expondrían el tráfico en texto claro.

Segmentar actividades de alto riesgo: Capacite a los empleados para que utilicen su conexión de datos móviles para transacciones de alto riesgo —acceder a sistemas financieros, autenticarse en cuentas privilegiadas o manejar documentos sensibles. La conexión móvil proporciona su propio cifrado de capa de radio y no comparte una subred local con extraños.

Conciencia sobre el Certificate Pinning: Asegúrese de que las aplicaciones corporativas utilicen el certificate pinning siempre que sea posible, evitando ataques MitM que dependen de certificados fraudulentos.

Resolución de problemas y mitigación de riesgos

Varios modos de fallo son comunes en los despliegues de WiFi en el transporte público. Anticiparlos reduce tanto el riesgo de seguridad como la interrupción operativa.

Proliferación de APs no autorizados: En entornos de alta densidad como estaciones y andenes de tren, los APs no autorizados que emiten SSIDs de aspecto legítimo son una amenaza persistente. Implemente Sistemas de Prevención de Intrusiones Inalámbricas (WIPS) en las principales estaciones y puntos terminales para detectar y alertar sobre APs no autorizados. Algunas plataformas inalámbricas empresariales incluyen WIPS como una característica integrada.

Omisión del Captive Portal mediante suplantación de MAC: Los atacantes pueden observar la dirección MAC de un dispositivo autenticado y suplantarla para omitir el Captive Portal. Mitigue esto implementando tiempos de espera de sesión cortos, exigiendo la reautenticación después de un período de inactividad definido y utilizando la autorización dinámica basada en RADIUS para revocar sesiones cuando se detecte un comportamiento anómalo.

Errores de certificado que condicionan a los usuarios: Si los pasajeros encuentran con frecuencia advertencias de certificado SSL en el Captive Portal —normalmente causadas por la intercepción de solicitudes HTTPS por parte del portal antes de la autenticación—, se acostumbran a ignorar las advertencias de seguridad. Asegúrese de que el dominio del Captive Portal utilice un certificado SSL válido y de confianza pública y de que el mecanismo de redirección del portal esté correctamente implementado para evitar activar advertencias de seguridad del navegador.

Lagunas en la conmutación por error del backhaul: Cuando un tren se mueve entre áreas de cobertura celular, el MAR puede perder brevemente la conectividad. Durante esta ventana, la resolución de DNS puede fallar o el tráfico puede caerse. Asegúrese de que el Captive Portal y el sistema de autenticación gestionen estas lagunas con elegancia, evitando situaciones en las que los usuarios se desconecten silenciosamente y se reconecten a una red diferente (potencialmente maliciosa).

Cumplimiento de GDPR y retención de datos: Cualquier portal de autenticación que capture datos de pasajeros —direcciones de correo electrónico, perfiles sociales, identificadores de dispositivos— debe cumplir con las regulaciones de protección de datos aplicables, incluido GDPR en el Reino Unido y la UE. Asegúrese de que su plataforma ofrezca políticas de retención de datos configurables, gestión de consentimientos y la capacidad de responder a solicitudes de acceso de los interesados. La plataforma Guest WiFi de Purple está construida con estos requisitos de cumplimiento como características principales, no como añadidos posteriores.

ROI e impacto empresarial

Una infraestructura WiFi segura e inteligente en las redes ferroviarias no es puramente un centro de costes. Los operadores que invierten en una plataforma correctamente implementada pueden generar retornos medibles en varias dimensiones.

Datos de pasajeros e inteligencia de primera parte: La autenticación basada en perfiles genera un conjunto de datos verificado y consentido de la demografía de los pasajeros, sus patrones de viaje y preferencias. Estos datos —accesibles a través de la plataforma WiFi Analytics — son directamente aplicables a la planificación de servicios, comunicaciones dirigidas y asociaciones comerciales con minoristas y anunciantes de estaciones. A medida que la eliminación de las cookies de terceros se acelera, estos datos de primera parte se vuelven cada vez más valiosos.

Análisis operativos: Más allá del marketing, los datos de conexión WiFi proporcionan información en tiempo real e histórica sobre la utilización de los vagones, los períodos de máxima demanda y el flujo de pasajeros a través de las estaciones. Esto refleja los casos de uso de posicionamiento interior y análisis descritos en nuestra Guía de Sistemas de Posicionamiento Interior: UWB, BLE y WiFi , y permite tomar decisiones basadas en datos sobre horarios, asignación de material rodante y gestión de la capacidad de las estaciones.

Reducción de la sobrecarga de soporte: Una red WiFi para pasajeros bien configurada y fiable con un flujo de autenticación claro reduce el volumen de quejas de los pasajeros y los contactos de soporte relacionados con la conectividad. Los operadores con WiFi de alta calidad informan consistentemente que es un factor principal en las puntuaciones de satisfacción de los pasajeros.

Reducción del riesgo de cumplimiento: Las redes correctamente configuradas con aislamiento de clientes, filtrado de contenido y manejo de datos conforme a GDPR reducen la exposición del operador a sanciones regulatorias y daños a la reputación por incidentes de seguridad. El coste de una única violación de datos o multa regulatoria suele empequeñecer la inversión en una infraestructura de seguridad adecuada.

Para los operadores de sectores adyacentes que estén considerando implementaciones similares, nuestra Guía de soluciones Wi-Fi empresariales para vehículos cubre en detalle los desafíos específicos de las implementaciones de WiFi vehicular.

Términos clave y definiciones

Client Isolation (AP Isolation)

A wireless network configuration that prevents devices connected to the same access point or VLAN from communicating directly with each other, forcing all traffic through the gateway.

The most critical security configuration for any public WiFi deployment. Prevents lateral movement of malware and peer-to-peer attacks between passengers or guests.

Evil Twin Attack

A rogue access point configured to broadcast the same SSID as a legitimate network, tricking devices into connecting and allowing the attacker to intercept or manipulate traffic.

The primary active attack vector on public transit WiFi. Mitigated by publishing the official SSID clearly, using QR-code-based connection, and enforcing VPN on client devices.

Hotspot 2.0 (Passpoint)

A WiFi Alliance standard that enables devices to automatically discover and connect to public WiFi networks using 802.1X authentication, establishing a WPA2/WPA3-Enterprise encrypted connection without user interaction.

The enterprise-grade solution to the open network problem. Operators investing in new AP hardware should ensure Passpoint certification to future-proof their deployment.

Man-in-the-Middle (MitM) Attack

An attack where a malicious actor secretly intercepts and potentially alters communications between two parties who believe they are communicating directly, typically via ARP spoofing or a rogue access point.

Elevated risk on open networks. Mitigated at the endpoint by VPN/ZTNA and by enforcing certificate validation in applications.

Mobile Access Router (MAR)

A specialised router designed for vehicles that aggregates multiple external WAN connections (cellular, satellite) to provide a stable internal network for onboard WiFi access points.

The core hardware component of any train WiFi deployment. The MAR manages complex handoffs between cell towers at speed and is the point where backhaul security is implemented.

Open System Authentication (OSA)

A WiFi connection method requiring no authentication key or encryption to associate with an access point. The default mode for public WiFi networks that do not use a pre-shared key.

The standard deployment model for most public WiFi, including train networks. Inherently vulnerable to passive packet capture at the link layer.

Zero Trust Network Access (ZTNA)

A security framework that requires continuous verification of identity and device health before granting access to specific applications, regardless of network location. Replaces the implicit trust of traditional VPN architectures.

The modern replacement for perimeter-based VPNs for corporate remote access. Ensures corporate data remains secure even when accessed from untrusted public networks like train WiFi.

Wireless Intrusion Prevention System (WIPS)

A network security system that monitors the radio frequency spectrum for the presence of unauthorised access points and takes automated or manual action to mitigate them.

Deployed at stations and terminus points to detect Evil Twin and rogue AP attacks. Often included as a feature in enterprise wireless management platforms.

DNS-over-HTTPS (DoH)

A protocol that encrypts DNS queries by sending them over an HTTPS connection, preventing third parties from observing which domains a user is resolving.

Addresses the DNS leakage vulnerability on open networks where standard DNS queries are transmitted in the clear, revealing browsing patterns even when HTTPS is used for the actual connections.

Casos de éxito

A national rail operator is upgrading the passenger WiFi across a fleet of 200 trains. Their current deployment uses open WiFi with a basic click-through splash page. They want to improve security, collect verified passenger demographics for marketing, reduce the risk of malware spreading between passenger devices, and ensure GDPR compliance. What is the recommended architectural approach?

Phase 1 — Immediate Controls (0–30 days): Enable client isolation on all existing access points. This is a configuration change, not a hardware change, and can be deployed via the central wireless controller. Implement DNS-based content filtering by updating DHCP scope options to point to a filtering resolver. These two changes address the most critical peer-to-peer and malware distribution risks without any user-facing impact.

Phase 2 — Authentication Upgrade (30–90 days): Replace the click-through splash page with a profile-based captive portal using a platform like Purple's Guest WiFi. Configure social login and email authentication options. Ensure the portal is GDPR-compliant with explicit consent capture, configurable data retention, and a privacy policy link. This generates verified passenger data and creates an audit trail.

Phase 3 — Future-Proofing (90–180 days): Ensure new AP hardware procured for fleet refreshes is Hotspot 2.0 / Passpoint certified. Evaluate OpenRoaming federation membership for seamless, encrypted roaming across the network.

A corporate IT director is defining the travel security policy for 500 remote employees who frequently commute by train. The company uses cloud-based SaaS applications almost exclusively (Microsoft 365, Salesforce, Workday). Employees use a mix of company-managed Windows laptops and personal iOS devices for work email. How should the IT director secure these endpoints when connecting to train WiFi?

For company-managed Windows laptops: Deploy an Always-On VPN or ZTNA client via MDM (e.g., Microsoft Intune). Configure the client to fail closed — no internet access if the tunnel is down. Apply a Windows Firewall policy that blocks all inbound connections on public network profiles. Disable the 'Connect automatically to open networks' setting via Group Policy. Enforce HTTPS-only mode in Edge/Chrome via browser policy.

For personal iOS devices accessing work email: Enforce a Mobile Device Management profile via an MDM solution that configures the work email account through a managed container. Apply a per-app VPN policy that routes only the work email app's traffic through the corporate VPN. This avoids the user friction of routing all personal traffic through the corporate gateway while protecting corporate data.

Análisis de escenarios

Q1. A venue operations director managing WiFi across a network of 15 train stations notices a high volume of DNS queries to known malware domains originating from the public guest network. The network currently has no content filtering. What is the most immediate and effective configuration change to mitigate this risk without disabling the network or requiring new hardware?

💡 Sugerencia:Consider how to stop the resolution of malicious addresses at the network level, using existing DHCP infrastructure.

Mostrar enfoque recomendado

Implement DNS-based content filtering by updating the DHCP scope options on the guest network to assign a filtering DNS resolver (such as Cloudflare Gateway, Cisco Umbrella, or similar) instead of the default ISP resolver. DNS queries to known malware, phishing, and C2 domains will be blocked at the resolution stage before any connection is established. This requires no endpoint agent, works across all device types, and can be deployed in minutes via the DHCP server configuration.

Q2. An IT manager is reviewing a vendor proposal for a new train WiFi deployment. The vendor states that because their system uses a captive portal with SMS OTP verification, the network is secure and no additional endpoint controls are needed for corporate devices. Critically evaluate this claim.

💡 Sugerencia:Distinguish carefully between user authentication (who can access the network) and data encryption (whether data in transit is protected).

Mostrar enfoque recomendado

The vendor's claim is inaccurate and conflates two distinct security properties. SMS OTP verification on a captive portal provides identity validation and access control — it establishes who is authorised to use the network. It does not provide link-layer encryption. The connection between the client device and the access point remains an Open System Authentication (OSA) connection: data packets are transmitted over the air without encryption and are vulnerable to passive interception by any device in range. For corporate devices, endpoint-enforced controls — specifically an Always-On VPN or ZTNA client — remain necessary regardless of the captive portal authentication method.

Q3. A company requires employees to use an Always-On VPN on public WiFi. An employee boards a train and connects to the passenger WiFi, but the VPN client blocks the captive portal authentication page, preventing them from gaining internet access. The VPN is configured to fail closed. How should the network architect resolve this conflict without compromising the security posture?

💡 Sugerencia:The VPN tunnel must be established after the captive portal grants network access. Consider how to allow the minimum necessary pre-tunnel traffic.

Mostrar enfoque recomendado

Configure the VPN client to enable captive portal detection. Most enterprise VPN and ZTNA clients support a 'captive portal exception' mode that temporarily allows HTTP traffic to the local gateway IP range before the tunnel is established. This permits the initial captive portal interaction. Once the portal grants internet access, the VPN client detects the change in connectivity state and immediately establishes the encrypted tunnel, at which point the fail-closed policy resumes. The window of unprotected traffic is limited to the captive portal interaction itself — typically a few seconds — and does not involve any corporate application traffic.