Le WiFi dans le train est-il sûr ? Ce que les passagers ferroviaires doivent savoir

Ce guide examine l'architecture de sécurité des réseaux WiFi ferroviaires pour passagers, en analysant le paysage des menaces, du reniflage de paquets et des attaques Evil Twin aux exploits Man-in-the-Middle. Il fournit des conseils de déploiement exploitables pour les opérateurs et les équipes informatiques d'entreprise, couvrant l'isolation des clients, l'authentification par Captive Portal, le filtrage DNS et la voie vers Hotspot 2.0 — avec des points d'intégration directs pour la plateforme Guest WiFi et d'analyse de Purple.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée Technique : Comment le WiFi des Trains Fonctionne Réellement

- Le Routeur d'Accès Mobile (MAR)

- Authentification en Système Ouvert : La Vulnérabilité Principale

- Vecteurs d'Attaque Actifs

- Le Rôle de la Sécurité au Niveau de la Couche Application

- Guide d'Implémentation : Sécuriser le Déploiement du WiFi ferroviaire

- Étape 1 : Imposer l'isolation des clients

- Étape 2 : Déployer l'authentification basée sur le profil

- Étape 3 : Mettre en œuvre le filtrage de contenu basé sur DNS

- Étape 4 : Publier et appliquer le SSID officiel

- Étape 5 : Planifier la migration vers Hotspot 2.0 / OpenRoaming

- Bonnes pratiques pour les équipes informatiques d'entreprise

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les responsables informatiques, les architectes réseau et les directeurs des opérations de site, la question de savoir si le WiFi dans le train est sûr n'est pas académique — elle a des implications directes pour la politique des appareils d'entreprise, la sécurité de la flotte et la conception de l'infrastructure réseau publique. La réponse courte est que la plupart des réseaux WiFi des trains fonctionnent comme des réseaux ouverts et non chiffrés au niveau de la couche liaison, ce qui crée une surface d'attaque mesurable. Cependant, le risque est proportionnel et gérable avec les bons contrôles en place.

Ce guide couvre l'ensemble du tableau technique : comment les réseaux WiFi ferroviaires sont architecturés, les vecteurs de menace spécifiques qu'introduisent les réseaux ouverts, ce que les opérateurs devraient déployer pour atténuer ces risques, et ce que les équipes informatiques d'entreprise devraient appliquer au niveau des terminaux. Nous examinons également comment des plateformes comme la solution Guest WiFi de Purple répondent aux exigences d'authentification, de conformité et d'analyse des déploiements de transport public à grande échelle. Que vous évaluiez un nouveau déploiement de flotte ou que vous renforciez votre politique de voyage d'entreprise, ce guide vous fournit le cadre technique pour prendre une décision éclairée.

Plongée Technique : Comment le WiFi des Trains Fonctionne Réellement

Comprendre la posture de sécurité du WiFi des trains commence par la compréhension de son architecture. Contrairement aux déploiements statiques dans les environnements Hospitality ou Retail , les réseaux de trains sont des LAN mobiles qui doivent gérer en permanence les transferts entre différentes connexions de liaison montante tout en maintenant un réseau interne stable pour des centaines d'utilisateurs simultanés.

Le Routeur d'Accès Mobile (MAR)

Au cœur de chaque déploiement WiFi ferroviaire se trouve le Routeur d'Accès Mobile. Cet appareil renforcé, généralement monté dans le compartiment technique du train, agrège plusieurs liaisons WAN — généralement deux connexions cellulaires 4G/5G ou plus de différents opérateurs pour la redondance, parfois complétées par du satellite ou du WiFi en bord de voie dans les gares. Le MAR présente un réseau interne unique et stable aux points d'accès orientés passagers distribués dans les voitures. Les liaisons de liaison montante cellulaire et satellite sont chiffrées au niveau de la couche opérateur, ce qui signifie que le chemin de transit Internet n'est généralement pas la vulnérabilité. Le risque réside dans le premier saut.

Authentification en Système Ouvert : La Vulnérabilité Principale

La plupart des réseaux WiFi des trains utilisent l'Authentification en Système Ouvert (OSA). Il n'y a pas de clé pré-partagée WPA2 ou WPA3 car la distribution d'un mot de passe à des milliers de passagers transitoires est opérationnellement irréalisable. La conséquence est que le trafic radiofréquence entre l'appareil d'un passager et le point d'accès est transmis sans chiffrement de la couche liaison. Tout appareil doté d'un adaptateur WiFi placé en mode promiscuité peut capturer ces paquets.

Les implications pratiques dépendent de ce qui est transmis. L'adoption généralisée du HTTPS signifie que la charge utile de la plupart du trafic web est protégée par le chiffrement TLS au niveau de la couche application. Un attaquant interceptant des paquets sur un réseau de train ouvert peut voir qu'une connexion a été établie vers un domaine particulier, mais ne peut pas lire le contenu de cette connexion si elle est via HTTPS. Cependant, les requêtes DNS — à moins que DNS-over-HTTPS (DoH) ne soit configuré — sont transmises en clair, révélant la liste complète des domaines visités par un utilisateur. Le trafic HTTP hérité, qui existe toujours sur un nombre non négligeable de sites, expose sa charge utile complète.

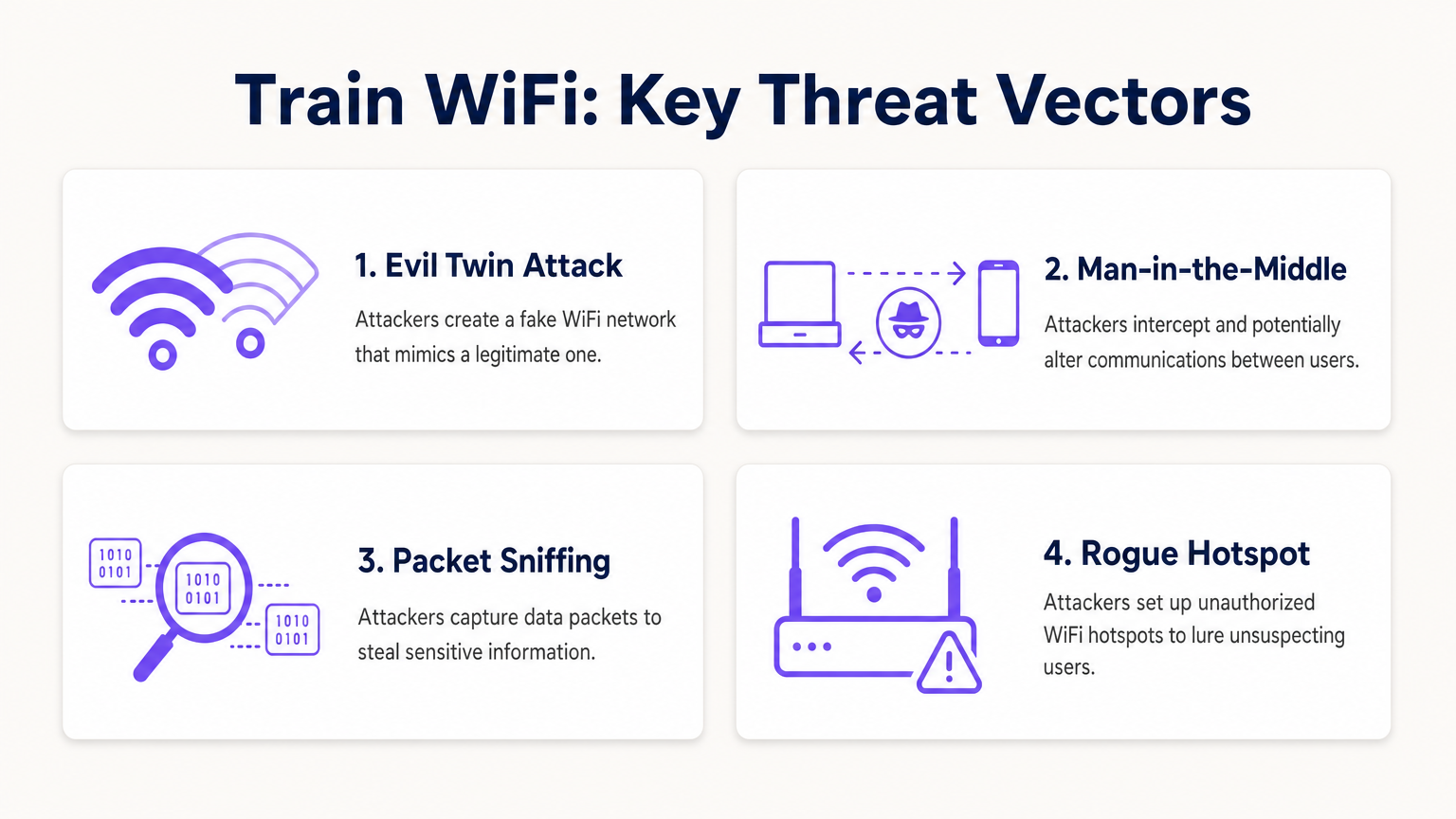

Vecteurs d'Attaque Actifs

Le reniflage passif est la menace la moins exigeante en efforts. Les scénarios plus dangereux impliquent des attaques actives.

L'attaque Evil Twin est la menace la plus pertinente sur le plan opérationnel dans les transports publics. Un attaquant déploie un point d'accès malveillant diffusant le même SSID que le réseau légitime du train. Les appareils configurés pour se connecter automatiquement aux réseaux connus peuvent se connecter au point d'accès malveillant au lieu du légitime. Une fois connecté, l'attaquant contrôle la passerelle et peut intercepter le trafic, servir des pages de Captive Portal frauduleuses pour collecter des identifiants, ou injecter du contenu malveillant dans des réponses HTTP non chiffrées.

Les attaques Man-in-the-Middle (MitM) peuvent être exécutées sur le réseau local via l'usurpation d'ARP. Un attaquant sur le même sous-réseau diffuse de fausses réponses ARP, empoisonnant le cache ARP d'autres appareils et redirigeant leur trafic via la machine de l'attaquant avant qu'il n'atteigne la passerelle légitime. Ceci est efficace même contre le trafic HTTPS si l'attaquant peut présenter un certificat frauduleux que l'appareil de la victime accepte.

Les attaques peer-to-peer représentent un troisième vecteur entièrement évitable au niveau de l'infrastructure. Si l'isolation des clients n'est pas configurée sur les points d'accès, chaque appareil sur le sous-réseau WiFi du train peut communiquer directement avec tous les autres appareils. Un seul ordinateur portable compromis exécutant un scanner réseau peut identifier et sonder les appareils des autres passagers à la recherche de ports ouverts et de vulnérabilités.

Le Rôle de la Sécurité au Niveau de la Couche Application

Étant donné que la couche liaison n'est pas chiffrée sur la plupart des réseaux de trains, la charge de sécurité se déplace vers les couches application et transport. TLS 1.3, appliqué via le préchargement HSTS, offre une protection robuste pour le trafic web. Cependant, cela suppose que l'appareil client n'a pas été incité à faire confiance à une autorité de certification frauduleuse — un risque accru dans les scénarios Evil Twin. DNS-over-HTTPS et DNS-over-TLS protègent la confidentialité des requêtes. Un client VPN ou ZTNA chiffre tout le trafic au niveau de la couche 3, rendant la vulnérabilité de la couche liaison largement non pertinente.

Guide d'Implémentation : Sécuriser le Déploiement du WiFi ferroviaire

Pour les opérateurs déployant ou mettant à niveau le WiFi passager sur une flotte ferroviaire, ce qui suit représente la base des meilleures pratiques actuelles. Cela s'applique également aux autres environnements de transport public à haute densité et est directement pertinent pour les déploiements du secteur Transport que Purple prend en charge.

Étape 1 : Imposer l'isolation des clients

Il s'agit du changement de configuration le plus impactant pour tout réseau public. L'isolation des clients — parfois appelée isolation d'AP ou isolation de client sans fil — empêche les appareils connectés au même point d'accès ou VLAN de communiquer directement entre eux. C'est une fonctionnalité standard sur tout le matériel sans fil de qualité professionnelle et ne nécessite aucune licence supplémentaire. Chaque SSID public doit avoir l'isolation des clients activée. Il n'y a aucune raison opérationnelle valable de la laisser désactivée sur un réseau passager.

Étape 2 : Déployer l'authentification basée sur le profil

Remplacez les pages de portail captif de base par un portail d'authentification approprié qui lie la connexion à une identité vérifiée. Les options incluent la connexion sociale (OAuth via Google, Facebook, Apple), l'intégration de comptes de fidélité ou la vérification par SMS. Des plateformes comme la solution Guest WiFi de Purple gèrent ce flux d'authentification à grande échelle, offrant une capture de données conforme au GDPR, une gestion de session et une expérience de Captive Portal configurable. L'authentification basée sur le profil crée une piste d'audit, dissuade les acteurs malveillants qui préfèrent l'anonymat et — ce qui est essentiel pour les opérateurs — génère les données passagers de première partie qui permettent un engagement ciblé et des analyses opérationnelles via la plateforme WiFi Analytics .

Étape 3 : Mettre en œuvre le filtrage de contenu basé sur DNS

Configurez DHCP pour attribuer un résolveur DNS de filtrage à tous les clients du réseau invité. Le filtrage basé sur DNS bloque les domaines malveillants connus, l'infrastructure de phishing et les points d'extrémité de commande et de contrôle au stade de la résolution — avant qu'aucune connexion ne soit établie. Il s'agit d'un contrôle léger et très efficace qui ne nécessite aucun agent de point d'extrémité et fonctionne sur tous les types d'appareils. Il réduit également le risque que des appareils infectés par des logiciels malveillants utilisent le réseau passager pour communiquer avec des serveurs C2 externes.

Étape 4 : Publier et appliquer le SSID officiel

Communiquez le SSID correct de manière claire et cohérente — sur les cartes de dossier de siège, dans l'application de l'opérateur, sur le billet et sur la signalisation à bord. Certains opérateurs déploient des codes QR qui déclenchent une connexion réseau directe, contournant entièrement l'écran de sélection du SSID et réduisant les opportunités d'attaques Evil Twin. Assurez-vous que le SSID est cohérent sur l'ensemble de la flotte pour renforcer la familiarité des passagers.

Étape 5 : Planifier la migration vers Hotspot 2.0 / OpenRoaming

Hotspot 2.0 (Passpoint) et le cadre OpenRoaming représentent la prochaine génération de sécurité WiFi publique. Ces normes permettent aux appareils de s'authentifier automatiquement aux réseaux publics en utilisant 802.1X, établissant une connexion chiffrée WPA2 ou WPA3-Enterprise sans aucune interaction de l'utilisateur. L'expérience utilisateur est transparente — l'appareil se connecte automatiquement, comme il le ferait à un réseau cellulaire — mais la sécurité est de niveau entreprise, avec une authentification mutuelle et des clés de chiffrement par session. Les opérateurs doivent s'assurer que l'acquisition de nouveau matériel inclut la certification Passpoint et que leur fournisseur d'identité prend en charge la fédération OpenRoaming.

Pour une analyse parallèle du déploiement sécurisé du WiFi dans un autre environnement public critique, consultez notre guide sur WiFi in Hospitals: A Guide to Secure Clinical Networks et l'article connexe Is Hospital WiFi Safe? What Patients and Visitors Should Know .

Bonnes pratiques pour les équipes informatiques d'entreprise

Pour les responsables informatiques en charge des employés en déplacement, le principe directeur est simple : traitez tous les réseaux publics comme une infrastructure hostile. Votre posture de sécurité ne doit pas dépendre de la qualité du réseau que vos employés utilisent.

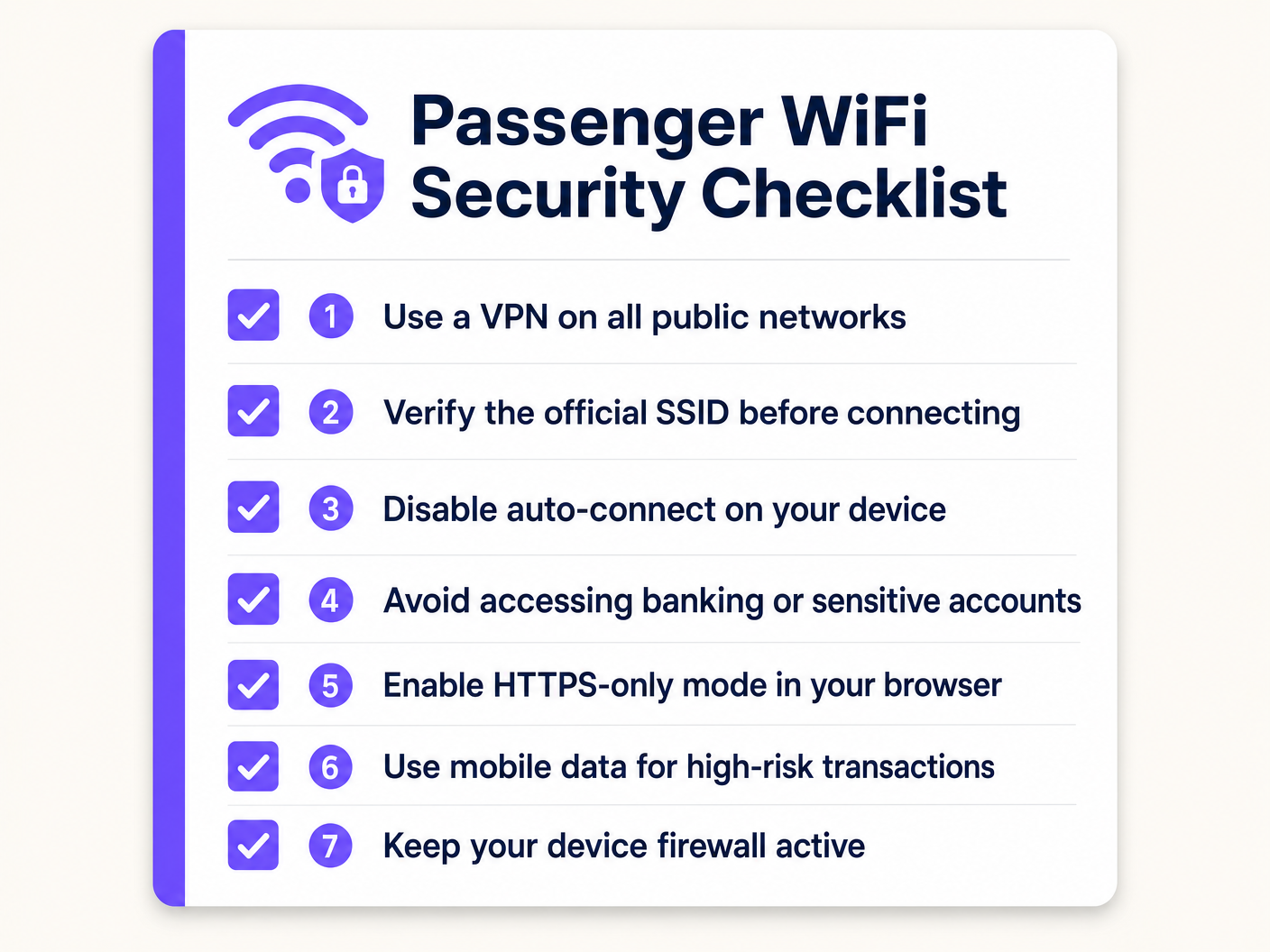

VPN toujours actif ou ZTNA : Déployez un client VPN ou Zero Trust Network Access via MDM, configuré pour échouer en mode fermé. Si le tunnel sécurisé ne peut pas être établi, tout le trafic internet est bloqué. Cela garantit que même si un employé se connecte à un AP non autorisé, les données d'entreprise sont chiffrées de bout en bout avant d'atteindre le point d'accès. Le ZTNA est l'approche moderne préférée — il fournit une vérification continue de l'identité et de l'état de l'appareil, et n'accorde l'accès qu'à des applications spécifiques plutôt qu'au réseau d'entreprise complet.

Désactiver la connexion automatique aux réseaux ouverts : Les politiques MDM doivent empêcher les appareils de se connecter automatiquement aux SSID ouverts. Exigez une action explicite de l'utilisateur pour rejoindre tout réseau public, réduisant ainsi le risque de connexions Evil Twin silencieuses.

Imposer le mode HTTPS uniquement : Les politiques de navigateur doivent imposer le mode HTTPS uniquement, empêchant les connexions aux sites HTTP hérités qui exposeraient le trafic en clair.

Segmenter les activités à haut risque : Formez les employés à utiliser leur connexion de données mobiles pour les transactions à haut risque — accès aux systèmes financiers, authentification aux comptes privilégiés ou gestion de documents sensibles. La connexion cellulaire fournit son propre chiffrement au niveau de la couche radio et ne partage pas de sous-réseau local avec des inconnus.

Sensibilisation à l'épinglage de certificats : Assurez-vous que les applications d'entreprise utilisent l'épinglage de certificats (certificate pinning) lorsque cela est possible, prévenant ainsi les attaques MitM qui reposent sur des certificats frauduleux.

Dépannage et atténuation des risques

Plusieurs modes de défaillance sont courants dans les déploiements WiFi de transport public. Les anticiper réduit à la fois les risques de sécurité et les perturbations opérationnelles.

Prolifération d'AP non autorisés : Dans les environnements à haute densité comme les gares et les quais, les AP non autorisés diffusant des SSID d'apparence légitime constituent une menace persistante. Déployez des systèmes de prévention d'intrusion sans fil (WIPS) dans les principales gaations et points de terminaison pour détecter et alerter sur les points d'accès non autorisés. Certaines plateformes sans fil d'entreprise incluent le WIPS comme fonctionnalité intégrée.

Contournement du Captive Portal via l'usurpation d'adresse MAC : Les attaquants peuvent observer l'adresse MAC d'un appareil authentifié et l'usurper pour contourner le Captive Portal. Atténuez ce risque en mettant en œuvre des délais d'expiration de session courts, en exigeant une réauthentification après une période d'inactivité définie, et en utilisant une autorisation dynamique basée sur RADIUS pour révoquer les sessions lorsque des comportements anormaux sont détectés.

Erreurs de certificat conditionnant les utilisateurs : Si les passagers rencontrent fréquemment des avertissements de certificat SSL sur le Captive Portal — généralement causés par l'interception des requêtes HTTPS par le portail avant l'authentification — ils s'habituent à ignorer les avertissements de sécurité. Assurez-vous que le domaine du Captive Portal utilise un certificat SSL valide et publiquement fiable et que le mécanisme de redirection du portail est correctement mis en œuvre pour éviter de déclencher des avertissements de sécurité du navigateur.

Lacunes de basculement du Backhaul : Lorsqu'un train se déplace entre des zones de couverture cellulaire, le MAR peut brièvement perdre la connectivité. Pendant cette période, la résolution DNS peut échouer ou le trafic peut être interrompu. Assurez-vous que le Captive Portal et le système d'authentification gèrent ces lacunes avec élégance, en évitant les situations où les utilisateurs sont silencieusement déconnectés et se reconnectent à un réseau différent (potentiellement malveillant).

Conformité au GDPR et à la conservation des données : Tout portail d'authentification qui capture des données de passagers — adresses e-mail, profils sociaux, identifiants d'appareil — doit se conformer aux réglementations applicables en matière de protection des données, y compris le GDPR au Royaume-Uni et dans l'UE. Assurez-vous que votre plateforme offre des politiques de conservation des données configurables, une gestion du consentement et la capacité de répondre aux demandes d'accès des personnes concernées. La plateforme Guest WiFi de Purple est conçue avec ces exigences de conformité comme fonctionnalités essentielles, et non comme des ajouts tardifs.

ROI et impact commercial

Une infrastructure WiFi sécurisée et intelligente sur les réseaux ferroviaires n'est pas purement un centre de coûts. Les opérateurs qui investissent dans une plateforme correctement déployée peuvent générer des retours mesurables sur plusieurs dimensions.

Données passagers et intelligence de première partie : L'authentification basée sur le profil génère un ensemble de données vérifiées et consenties sur les données démographiques des passagers, leurs habitudes de voyage et leurs préférences. Ces données — accessibles via la plateforme WiFi Analytics — sont directement applicables à la planification des services, aux communications ciblées et aux partenariats commerciaux avec les détaillants et les annonceurs des gares. À mesure que la dépréciation des cookies tiers s'accélère, ces données de première partie deviennent de plus en plus précieuses.

Analyse opérationnelle : Au-delà du marketing, les données de connexion WiFi fournissent des informations en temps réel et historiques sur l'utilisation des voitures, les périodes de pointe et le flux de passagers à travers les gares. Cela reflète les cas d'utilisation de positionnement intérieur et d'analyse décrits dans notre Indoor Positioning System: UWB, BLE, & WiFi Guide , et permet des décisions basées sur les données concernant les horaires, l'affectation du matériel roulant et la gestion de la capacité des gares.

Réduction des frais de support : Un réseau WiFi passager bien configuré et fiable, avec un flux d'authentification clair, réduit le volume des plaintes des passagers et des contacts de support liés à la connectivité. Les opérateurs dotés d'un WiFi de haute qualité le signalent constamment comme un facteur principal de satisfaction des passagers.

Réduction des risques de conformité : Des réseaux correctement configurés avec isolation des clients, filtrage de contenu et gestion des données conforme au GDPR réduisent l'exposition de l'opérateur aux sanctions réglementaires et aux atteintes à la réputation résultant d'incidents de sécurité. Le coût d'une seule violation de données ou d'une amende réglementaire éclipse généralement l'investissement dans une infrastructure de sécurité appropriée.

Pour les opérateurs des secteurs adjacents envisageant des déploiements similaires, notre Your Guide to Enterprise In Car Wi Fi Solutions couvre en détail les défis spécifiques des déploiements WiFi embarqués.

Termes clés et définitions

Client Isolation (AP Isolation)

A wireless network configuration that prevents devices connected to the same access point or VLAN from communicating directly with each other, forcing all traffic through the gateway.

The most critical security configuration for any public WiFi deployment. Prevents lateral movement of malware and peer-to-peer attacks between passengers or guests.

Evil Twin Attack

A rogue access point configured to broadcast the same SSID as a legitimate network, tricking devices into connecting and allowing the attacker to intercept or manipulate traffic.

The primary active attack vector on public transit WiFi. Mitigated by publishing the official SSID clearly, using QR-code-based connection, and enforcing VPN on client devices.

Hotspot 2.0 (Passpoint)

A WiFi Alliance standard that enables devices to automatically discover and connect to public WiFi networks using 802.1X authentication, establishing a WPA2/WPA3-Enterprise encrypted connection without user interaction.

The enterprise-grade solution to the open network problem. Operators investing in new AP hardware should ensure Passpoint certification to future-proof their deployment.

Man-in-the-Middle (MitM) Attack

An attack where a malicious actor secretly intercepts and potentially alters communications between two parties who believe they are communicating directly, typically via ARP spoofing or a rogue access point.

Elevated risk on open networks. Mitigated at the endpoint by VPN/ZTNA and by enforcing certificate validation in applications.

Mobile Access Router (MAR)

A specialised router designed for vehicles that aggregates multiple external WAN connections (cellular, satellite) to provide a stable internal network for onboard WiFi access points.

The core hardware component of any train WiFi deployment. The MAR manages complex handoffs between cell towers at speed and is the point where backhaul security is implemented.

Open System Authentication (OSA)

A WiFi connection method requiring no authentication key or encryption to associate with an access point. The default mode for public WiFi networks that do not use a pre-shared key.

The standard deployment model for most public WiFi, including train networks. Inherently vulnerable to passive packet capture at the link layer.

Zero Trust Network Access (ZTNA)

A security framework that requires continuous verification of identity and device health before granting access to specific applications, regardless of network location. Replaces the implicit trust of traditional VPN architectures.

The modern replacement for perimeter-based VPNs for corporate remote access. Ensures corporate data remains secure even when accessed from untrusted public networks like train WiFi.

Wireless Intrusion Prevention System (WIPS)

A network security system that monitors the radio frequency spectrum for the presence of unauthorised access points and takes automated or manual action to mitigate them.

Deployed at stations and terminus points to detect Evil Twin and rogue AP attacks. Often included as a feature in enterprise wireless management platforms.

DNS-over-HTTPS (DoH)

A protocol that encrypts DNS queries by sending them over an HTTPS connection, preventing third parties from observing which domains a user is resolving.

Addresses the DNS leakage vulnerability on open networks where standard DNS queries are transmitted in the clear, revealing browsing patterns even when HTTPS is used for the actual connections.

Études de cas

A national rail operator is upgrading the passenger WiFi across a fleet of 200 trains. Their current deployment uses open WiFi with a basic click-through splash page. They want to improve security, collect verified passenger demographics for marketing, reduce the risk of malware spreading between passenger devices, and ensure GDPR compliance. What is the recommended architectural approach?

Phase 1 — Immediate Controls (0–30 days): Enable client isolation on all existing access points. This is a configuration change, not a hardware change, and can be deployed via the central wireless controller. Implement DNS-based content filtering by updating DHCP scope options to point to a filtering resolver. These two changes address the most critical peer-to-peer and malware distribution risks without any user-facing impact.

Phase 2 — Authentication Upgrade (30–90 days): Replace the click-through splash page with a profile-based captive portal using a platform like Purple's Guest WiFi. Configure social login and email authentication options. Ensure the portal is GDPR-compliant with explicit consent capture, configurable data retention, and a privacy policy link. This generates verified passenger data and creates an audit trail.

Phase 3 — Future-Proofing (90–180 days): Ensure new AP hardware procured for fleet refreshes is Hotspot 2.0 / Passpoint certified. Evaluate OpenRoaming federation membership for seamless, encrypted roaming across the network.

A corporate IT director is defining the travel security policy for 500 remote employees who frequently commute by train. The company uses cloud-based SaaS applications almost exclusively (Microsoft 365, Salesforce, Workday). Employees use a mix of company-managed Windows laptops and personal iOS devices for work email. How should the IT director secure these endpoints when connecting to train WiFi?

For company-managed Windows laptops: Deploy an Always-On VPN or ZTNA client via MDM (e.g., Microsoft Intune). Configure the client to fail closed — no internet access if the tunnel is down. Apply a Windows Firewall policy that blocks all inbound connections on public network profiles. Disable the 'Connect automatically to open networks' setting via Group Policy. Enforce HTTPS-only mode in Edge/Chrome via browser policy.

For personal iOS devices accessing work email: Enforce a Mobile Device Management profile via an MDM solution that configures the work email account through a managed container. Apply a per-app VPN policy that routes only the work email app's traffic through the corporate VPN. This avoids the user friction of routing all personal traffic through the corporate gateway while protecting corporate data.

Analyse de scénario

Q1. A venue operations director managing WiFi across a network of 15 train stations notices a high volume of DNS queries to known malware domains originating from the public guest network. The network currently has no content filtering. What is the most immediate and effective configuration change to mitigate this risk without disabling the network or requiring new hardware?

💡 Astuce :Consider how to stop the resolution of malicious addresses at the network level, using existing DHCP infrastructure.

Afficher l'approche recommandée

Implement DNS-based content filtering by updating the DHCP scope options on the guest network to assign a filtering DNS resolver (such as Cloudflare Gateway, Cisco Umbrella, or similar) instead of the default ISP resolver. DNS queries to known malware, phishing, and C2 domains will be blocked at the resolution stage before any connection is established. This requires no endpoint agent, works across all device types, and can be deployed in minutes via the DHCP server configuration.

Q2. An IT manager is reviewing a vendor proposal for a new train WiFi deployment. The vendor states that because their system uses a captive portal with SMS OTP verification, the network is secure and no additional endpoint controls are needed for corporate devices. Critically evaluate this claim.

💡 Astuce :Distinguish carefully between user authentication (who can access the network) and data encryption (whether data in transit is protected).

Afficher l'approche recommandée

The vendor's claim is inaccurate and conflates two distinct security properties. SMS OTP verification on a captive portal provides identity validation and access control — it establishes who is authorised to use the network. It does not provide link-layer encryption. The connection between the client device and the access point remains an Open System Authentication (OSA) connection: data packets are transmitted over the air without encryption and are vulnerable to passive interception by any device in range. For corporate devices, endpoint-enforced controls — specifically an Always-On VPN or ZTNA client — remain necessary regardless of the captive portal authentication method.

Q3. A company requires employees to use an Always-On VPN on public WiFi. An employee boards a train and connects to the passenger WiFi, but the VPN client blocks the captive portal authentication page, preventing them from gaining internet access. The VPN is configured to fail closed. How should the network architect resolve this conflict without compromising the security posture?

💡 Astuce :The VPN tunnel must be established after the captive portal grants network access. Consider how to allow the minimum necessary pre-tunnel traffic.

Afficher l'approche recommandée

Configure the VPN client to enable captive portal detection. Most enterprise VPN and ZTNA clients support a 'captive portal exception' mode that temporarily allows HTTP traffic to the local gateway IP range before the tunnel is established. This permits the initial captive portal interaction. Once the portal grants internet access, the VPN client detects the change in connectivity state and immediately establishes the encrypted tunnel, at which point the fail-closed policy resumes. The window of unprotected traffic is limited to the captive portal interaction itself — typically a few seconds — and does not involve any corporate application traffic.