O WiFi em Comboios é Seguro? O que os Passageiros de Comboio Precisam de Saber

Este guia examina a arquitetura de segurança das redes WiFi de comboios de passageiros, dissecando o panorama de ameaças desde a interceção de pacotes e ataques Evil Twin até explorações Man-in-the-Middle. Fornece orientação de implementação acionável para operadores e equipas de IT corporativas, cobrindo isolamento de clientes, autenticação de Captive Portal, filtragem de DNS e o caminho para o Hotspot 2.0 — com pontos de integração diretos para a plataforma de Guest WiFi e analytics da Purple.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: Como o WiFi em Comboios Realmente Funciona

- O Router de Acesso Móvel (MAR)

- Autenticação de Sistema Aberto: A Vulnerabilidade Central

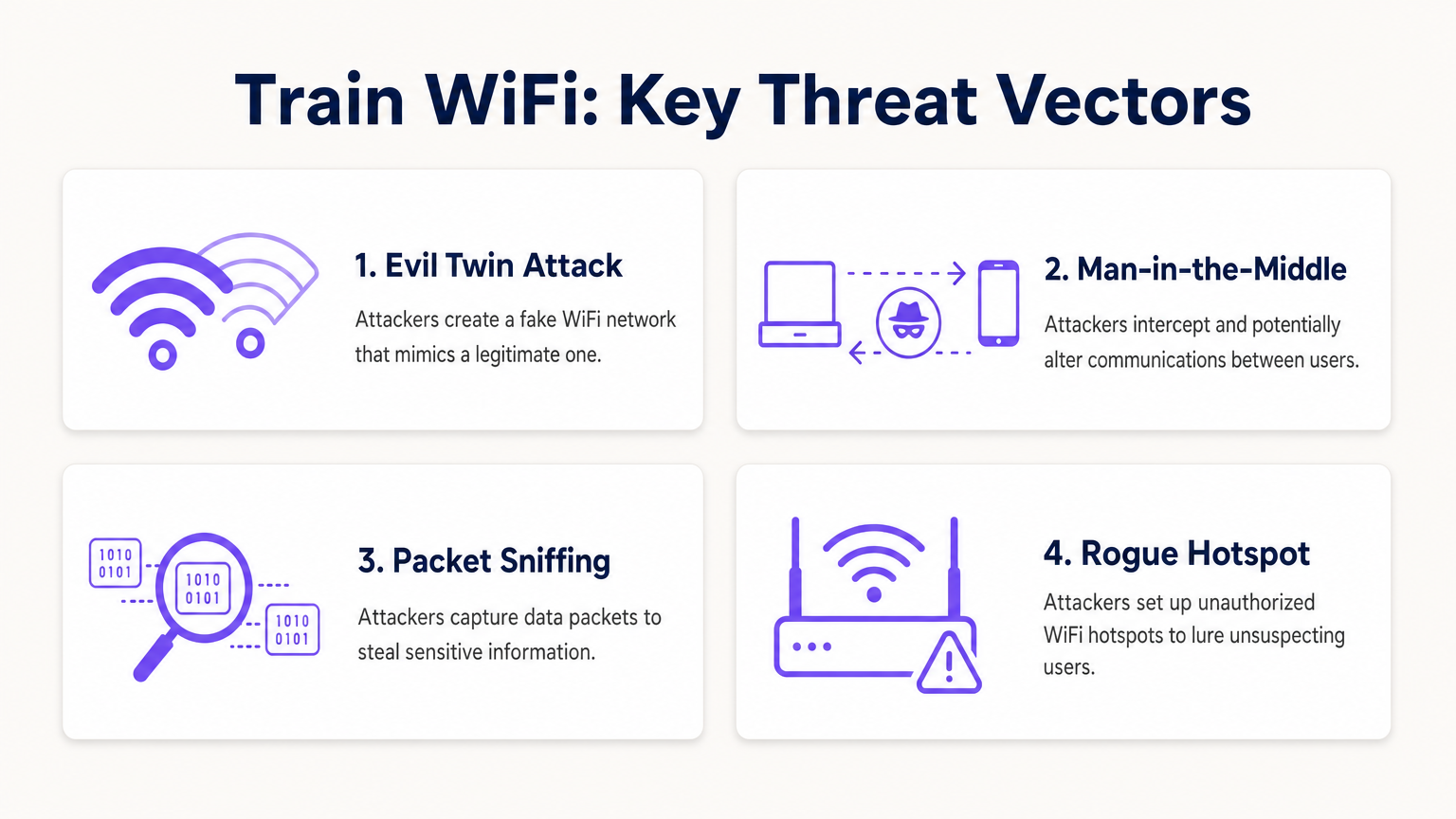

- Vetores de Ataque Ativos

- O Papel da Segurança na Camada de Aplicação

- Guia de Implementação: Proteger oImplementação de WiFi em Comboios

- Passo 1: Impor o Isolamento de Clientes

- Passo 2: Implementar Autenticação Baseada em Perfil

- Passo 3: Implementar Filtragem de Conteúdo Baseada em DNS

- Passo 4: Publicar e Impor o SSID Oficial

- Passo 5: Planear a Migração para Hotspot 2.0 / OpenRoaming

- Melhores Práticas para Equipas de TI Corporativas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para gestores de IT, arquitetos de rede e diretores de operações de espaços, a questão de saber se o WiFi em comboios é seguro não é académica — tem implicações diretas para a política de dispositivos corporativos, segurança da frota e o design da infraestrutura de rede pública. A resposta curta é que a maioria das redes WiFi em comboios opera como redes abertas e não encriptadas na link layer, o que cria uma superfície de ataque mensurável. No entanto, o risco é proporcional e gerível com os controlos certos em vigor.

Este guia abrange o panorama técnico completo: como as redes WiFi ferroviárias são arquitetadas, os vetores de ameaça específicos que as redes abertas introduzem, o que os operadores devem implementar para mitigar esses riscos e o que as equipas de IT corporativas devem impor ao nível do endpoint. Também examinamos como plataformas como a solução Guest WiFi da Purple abordam os requisitos de autenticação, conformidade e analytics de implementações de transporte público em larga escala. Quer esteja a avaliar uma nova implementação de frota ou a reforçar a sua política de viagens corporativas, este guia fornece-lhe o enquadramento técnico para tomar uma decisão informada.

Análise Técnica Aprofundada: Como o WiFi em Comboios Realmente Funciona

Compreender a postura de segurança do WiFi em comboios começa por compreender a arquitetura. Ao contrário das implementações estáticas em ambientes de Hospitality ou Retail , as redes de comboios são LANs móveis que devem gerir continuamente as transferências entre diferentes ligações de backhaul, mantendo uma rede interna estável para centenas de utilizadores simultâneos.

O Router de Acesso Móvel (MAR)

No centro de cada implementação de WiFi em comboios está o Mobile Access Router. Este dispositivo robusto, tipicamente montado no compartimento de equipamento do comboio, agrega múltiplas ligações WAN — geralmente duas ou mais ligações celulares 4G/5G de diferentes operadoras para redundância, por vezes complementadas por satélite ou WiFi à beira da via nas estações. O MAR apresenta uma única rede interna estável aos access points virados para os passageiros, distribuídos por todas as carruagens. As ligações de backhaul celular e satélite são encriptadas na camada da operadora, o que significa que o caminho de trânsito da internet geralmente não é a vulnerabilidade. O risco reside no primeiro salto.

Autenticação de Sistema Aberto: A Vulnerabilidade Central

A maioria das redes WiFi em comboios utiliza Autenticação de Sistema Aberto (OSA). Não existe uma chave pré-partilhada WPA2 ou WPA3 porque distribuir uma palavra-passe a milhares de passageiros transitórios é operacionalmente impraticável. A consequência é que o tráfego de radiofrequência entre o dispositivo de um passageiro e o access point é transmitido sem encriptação na link-layer. Qualquer dispositivo com um WiFi adapter colocado em modo promiscuous pode capturar esses pacotes.

As implicações práticas dependem do que está a ser transmitido. A adoção generalizada de HTTPS significa que o payload da maioria do tráfego web é protegido por encriptação TLS na application layer. Um atacante que intercete pacotes numa rede de comboio aberta pode ver que foi feita uma ligação a um determinado domínio, mas não consegue ler o conteúdo dessa ligação se for através de HTTPS. No entanto, as consultas DNS — a menos que o DNS-over-HTTPS (DoH) esteja configurado — são transmitidas em claro, revelando a lista completa de domínios que um utilizador está a visitar. O tráfego HTTP legado, que ainda existe num número não trivial de sites, expõe o seu payload completo.

Vetores de Ataque Ativos

A interceção passiva é a ameaça de menor esforço. Os cenários mais perigosos envolvem ataques ativos.

O ataque Evil Twin é a ameaça mais relevante operacionalmente no transporte público. Um atacante implementa um access point malicioso que transmite o mesmo SSID que a rede legítima do comboio. Dispositivos configurados para se ligarem automaticamente a redes conhecidas podem ligar-se ao AP malicioso em vez do legítimo. Uma vez ligado, o atacante controla o gateway e pode intercetar o tráfego, servir páginas de Captive Portal fraudulentas para recolher credenciais ou injetar conteúdo malicioso em respostas HTTP não encriptadas.

Os ataques Man-in-the-Middle (MitM) podem ser executados na rede local através de ARP spoofing. Um atacante na mesma sub-rede transmite respostas ARP falsas, envenenando a cache ARP de outros dispositivos e redirecionando o seu tráfego através da máquina do atacante antes de chegar ao gateway legítimo. Isto é eficaz mesmo contra tráfego HTTPS se o atacante conseguir apresentar um certificado fraudulento que o dispositivo da vítima aceite.

Os ataques peer-to-peer representam um terceiro vetor que é totalmente evitável ao nível da infraestrutura. Se o isolamento de clientes não estiver configurado nos access points, cada dispositivo na sub-rede WiFi do comboio pode comunicar diretamente com todos os outros dispositivos. Um único portátil comprometido a executar um scanner de rede pode identificar e sondar os dispositivos de outros passageiros em busca de portas abertas e vulnerabilidades.

O Papel da Segurança na Camada de Aplicação

Como a link layer não está encriptada na maioria das redes de comboios, o ónus da segurança recai sobre as application e transport layers. O TLS 1.3, imposto via HSTS preloading, fornece forte proteção para o tráfego web. No entanto, isto pressupõe que o dispositivo cliente não foi induzido a confiar numa autoridade de certificação fraudulenta — um risco que é elevado em cenários Evil Twin. O DNS-over-HTTPS e o DNS-over-TLS protegem a privacidade das consultas. Um cliente VPN ou ZTNA encripta todo o tráfego na Layer 3, tornando a vulnerabilidade da link-layer largamente irrelevante.

Guia de Implementação: Proteger oImplementação de WiFi em Comboios

Para operadores que implementam ou atualizam o WiFi para passageiros numa frota ferroviária, o seguinte representa a linha de base das melhores práticas atuais. Isto aplica-se igualmente a outros ambientes de transporte público de alta densidade e é diretamente relevante para as implementações no setor de Transportes que a Purple suporta.

Passo 1: Impor o Isolamento de Clientes

Esta é a alteração de configuração mais impactante para qualquer rede pública. O isolamento de clientes — por vezes chamado isolamento de AP ou isolamento de cliente sem fios — impede que os dispositivos ligados ao mesmo ponto de acesso ou VLAN comuniquem diretamente entre si. É uma funcionalidade padrão em todo o hardware sem fios de nível empresarial e não requer licenciamento adicional. Cada SSID virado para o público deve ter o isolamento de clientes ativado. Não há nenhuma razão operacional válida para o deixar desativado numa rede de passageiros.

Passo 2: Implementar Autenticação Baseada em Perfil

Substitua as páginas de apresentação básicas de clique por um portal de autenticação adequado que ligue a conexão a uma identidade verificada. As opções incluem login social (OAuth via Google, Facebook, Apple), integração de conta de fidelidade ou verificação por SMS. Plataformas como a solução Guest WiFi da Purple gerem este fluxo de autenticação em escala, fornecendo captura de dados em conformidade com o GDPR, gestão de sessões e uma experiência de Captive Portal configurável. A autenticação baseada em perfil cria um registo de auditoria, dissuade atores maliciosos que preferem o anonimato e — criticamente para os operadores — gera os dados de passageiros primários que permitem o envolvimento direcionado e a análise operacional através da plataforma WiFi Analytics .

Passo 3: Implementar Filtragem de Conteúdo Baseada em DNS

Configure o DHCP para atribuir um resolvedor DNS de filtragem a todos os clientes da rede de convidados. A filtragem baseada em DNS bloqueia domínios maliciosos conhecidos, infraestruturas de phishing e pontos finais de comando e controlo na fase de resolução — antes de qualquer conexão ser estabelecida. Este é um controlo leve e altamente eficaz que não requer agente de endpoint e funciona em todos os tipos de dispositivos. Também reduz o risco de dispositivos infetados com malware usarem a rede de passageiros para comunicar com servidores C2 externos.

Passo 4: Publicar e Impor o SSID Oficial

Comunique o SSID correto de forma clara e consistente — em cartões nos encostos dos assentos, na aplicação do operador, no bilhete e na sinalização a bordo. Alguns operadores estão a implementar códigos QR que acionam uma conexão de rede direta, contornando completamente o ecrã de seleção de SSID e reduzindo a oportunidade para ataques Evil Twin. Garanta que o SSID é consistente em toda a frota para construir familiaridade com os passageiros.

Passo 5: Planear a Migração para Hotspot 2.0 / OpenRoaming

Hotspot 2.0 (Passpoint) e a estrutura OpenRoaming representam a próxima geração de segurança WiFi pública. Estes padrões permitem que os dispositivos se autentiquem automaticamente em redes públicas usando 802.1X, estabelecendo uma conexão encriptada WPA2 ou WPA3-Enterprise sem qualquer interação do utilizador. A experiência do utilizador é perfeita — o dispositivo conecta-se automaticamente, como faria a uma rede celular — mas a segurança é de nível empresarial, com autenticação mútua e chaves de encriptação por sessão. Os operadores devem garantir que a aquisição de novo hardware inclui a certificação Passpoint e que o seu provedor de identidade suporta a federação OpenRoaming.

Para uma análise paralela da implementação segura de WiFi noutro ambiente público crítico, consulte o nosso guia sobre WiFi em Hospitais: Um Guia para Redes Clínicas Seguras e o relacionado O WiFi do Hospital é Seguro? O Que Pacientes e Visitantes Devem Saber .

Melhores Práticas para Equipas de TI Corporativas

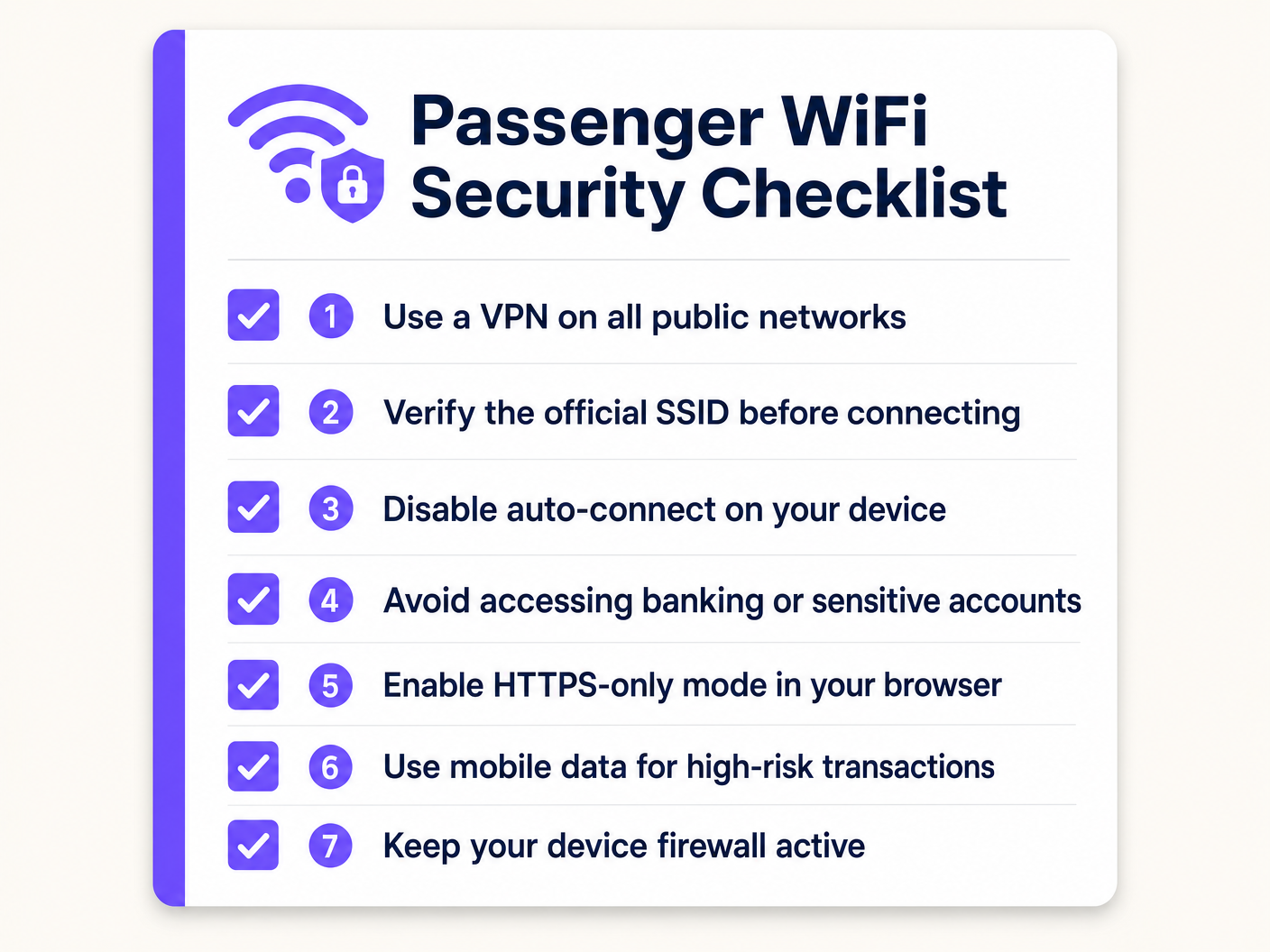

Para gestores de TI responsáveis por funcionários em viagem, o princípio orientador é simples: trate todas as redes públicas como infraestrutura hostil. A sua postura de segurança não deve depender da qualidade da rede que os seus funcionários estão a usar.

VPN Sempre Ativa ou ZTNA: Implemente um cliente VPN ou Zero Trust Network Access via MDM, configurado para falhar fechado. Se o túnel seguro não puder ser estabelecido, todo o tráfego de internet é bloqueado. Isto garante que, mesmo que um funcionário se conecte a um AP malicioso, os dados corporativos são encriptados de ponta a ponta antes de chegarem ao ponto de acesso. ZTNA é a abordagem moderna preferida — fornece verificação contínua da identidade e da saúde do dispositivo, e concede acesso apenas a aplicações específicas em vez de toda a rede corporativa.

Desativar Conexão Automática para Redes Abertas: As políticas de MDM devem impedir que os dispositivos se conectem automaticamente a SSIDs abertos. Exija uma ação explícita do utilizador para se juntar a qualquer rede pública, reduzindo o risco de conexões Evil Twin silenciosas.

Impor Modo Apenas HTTPS: As políticas do navegador devem impor o modo apenas HTTPS, impedindo conexões a sites HTTP legados que exporiam o tráfego em texto claro.

Segmentar Atividade de Alto Risco: Treine os funcionários para usarem a sua conexão de dados móveis para transações de alto risco — aceder a sistemas financeiros, autenticar-se em contas privilegiadas ou lidar com documentos sensíveis. A conexão celular fornece a sua própria encriptação na camada de rádio e não partilha uma sub-rede local com estranhos.

Consciencialização sobre Certificate Pinning: Garanta que as aplicações corporativas utilizam certificate pinning sempre que possível, prevenindo ataques MitM que dependem de certificados fraudulentos.

Resolução de Problemas e Mitigação de Riscos

Vários modos de falha são comuns em implementações de WiFi em transportes públicos. Antecipá-los reduz tanto o risco de segurança quanto a interrupção operacional.

Proliferação de APs Maliciosos: Em ambientes de alta densidade como estações de comboio e plataformas, APs maliciosos que transmitem SSIDs com aparência legítima são uma ameaça persistente. Implemente Sistemas de Prevenção de Intrusão Sem Fios (WIPS) nas principais estações e pontos terminais para detetar e alertar sobre APs não autorizados. Algumas plataformas sem fios empresariais incluem WIPS como uma funcionalidade integrada.

Bypass do Captive Portal via MAC Spoofing: Atacantes podem observar o endereço MAC de um dispositivo autenticado e falsificá-lo para contornar o Captive Portal. Mitigue isto implementando tempos limite de sessão curtos, exigindo reautenticação após um período de inatividade definido e usando autorização dinâmica baseada em RADIUS para revogar sessões quando um comportamento anómalo é detetado.

Erros de Certificado que Condicionam os Utilizadores: Se os passageiros encontram frequentemente avisos de certificado SSL no Captive Portal — tipicamente causados pelo portal intercetar pedidos HTTPS antes da autenticação — eles ficam condicionados a ignorar os avisos de segurança. Garanta que o domínio do Captive Portal usa um certificado SSL válido e publicamente fidedigno e que o mecanismo de redirecionamento do portal está corretamente implementado para evitar acionar avisos de segurança do navegador.

Lacunas de Failover de Backhaul: Quando um comboio se move entre áreas de cobertura celular, o MAR pode perder brevemente a conectividade. Durante esta janela, a resolução de DNS pode falhar ou o tráfego pode ser descartado. Garanta que o Captive Portal e o sistema de autenticação lidam com estas lacunas de forma elegante, evitando situações em que os utilizadores são silenciosamente desconectados e se reconectam a uma rede diferente (potencialmente maliciosa).

Conformidade com GDPR e Retenção de Dados: Qualquer portal de autenticação que capta dados de passageiros — endereços de e-mail, perfis sociais, identificadores de dispositivos — deve cumprir as regulamentações de proteção de dados aplicáveis, incluindo o GDPR no Reino Unido e na UE. Garanta que a sua plataforma oferece políticas de retenção de dados configuráveis, gestão de consentimento e a capacidade de responder a pedidos de acesso dos titulares dos dados. A plataforma Guest WiFi da Purple é construída com estes requisitos de conformidade como funcionalidades centrais, não como meros extras.

ROI e Impacto no Negócio

Uma infraestrutura de WiFi segura e inteligente em redes ferroviárias não é puramente um centro de custos. Os operadores que investem numa plataforma devidamente implementada podem gerar retornos mensuráveis em várias dimensões.

Dados de Passageiros e Inteligência de Primeira Parte: A autenticação baseada em perfil gera um conjunto de dados verificado e consentido de demografia de passageiros, padrões de viagem e preferências. Estes dados — acessíveis através da plataforma WiFi Analytics — são diretamente aplicáveis ao planeamento de serviços, comunicações direcionadas e parcerias comerciais com retalhistas e anunciantes nas estações. À medida que a depreciação de cookies de terceiros acelera, estes dados de primeira parte tornam-se cada vez mais valiosos.

Análise Operacional: Além do marketing, os dados de conexão WiFi fornecem informações em tempo real e históricas sobre a utilização de carruagens, períodos de pico de procura e fluxo de passageiros através das estações. Isto reflete os casos de uso de posicionamento interno e análise descritos no nosso Indoor Positioning System: UWB, BLE, & WiFi Guide , e permite decisões baseadas em dados sobre horários, alocação de material circulante e gestão da capacidade das estações.

Redução de Custos de Suporte: Uma rede WiFi de passageiros bem configurada e fiável, com um fluxo de autenticação claro, reduz o volume de reclamações de passageiros e contactos de suporte relacionados com a conectividade. Operadores com WiFi de alta qualidade relatam consistentemente que é um dos principais impulsionadores dos índices de satisfação dos passageiros.

Redução do Risco de Conformidade: Redes devidamente configuradas com isolamento de clientes, filtragem de conteúdo e tratamento de dados em conformidade com o GDPR reduzem a exposição do operador a penalidades regulatórias e danos reputacionais decorrentes de incidentes de segurança. O custo de uma única violação de dados ou multa regulatória tipicamente supera o investimento numa infraestrutura de segurança adequada.

Para operadores em setores adjacentes que consideram implementações semelhantes, o nosso Your Guide to Enterprise In Car Wi Fi Solutions aborda em detalhe os desafios específicos das implementações de WiFi veicular.

Termos-Chave e Definições

Client Isolation (AP Isolation)

A wireless network configuration that prevents devices connected to the same access point or VLAN from communicating directly with each other, forcing all traffic through the gateway.

The most critical security configuration for any public WiFi deployment. Prevents lateral movement of malware and peer-to-peer attacks between passengers or guests.

Evil Twin Attack

A rogue access point configured to broadcast the same SSID as a legitimate network, tricking devices into connecting and allowing the attacker to intercept or manipulate traffic.

The primary active attack vector on public transit WiFi. Mitigated by publishing the official SSID clearly, using QR-code-based connection, and enforcing VPN on client devices.

Hotspot 2.0 (Passpoint)

A WiFi Alliance standard that enables devices to automatically discover and connect to public WiFi networks using 802.1X authentication, establishing a WPA2/WPA3-Enterprise encrypted connection without user interaction.

The enterprise-grade solution to the open network problem. Operators investing in new AP hardware should ensure Passpoint certification to future-proof their deployment.

Man-in-the-Middle (MitM) Attack

An attack where a malicious actor secretly intercepts and potentially alters communications between two parties who believe they are communicating directly, typically via ARP spoofing or a rogue access point.

Elevated risk on open networks. Mitigated at the endpoint by VPN/ZTNA and by enforcing certificate validation in applications.

Mobile Access Router (MAR)

A specialised router designed for vehicles that aggregates multiple external WAN connections (cellular, satellite) to provide a stable internal network for onboard WiFi access points.

The core hardware component of any train WiFi deployment. The MAR manages complex handoffs between cell towers at speed and is the point where backhaul security is implemented.

Open System Authentication (OSA)

A WiFi connection method requiring no authentication key or encryption to associate with an access point. The default mode for public WiFi networks that do not use a pre-shared key.

The standard deployment model for most public WiFi, including train networks. Inherently vulnerable to passive packet capture at the link layer.

Zero Trust Network Access (ZTNA)

A security framework that requires continuous verification of identity and device health before granting access to specific applications, regardless of network location. Replaces the implicit trust of traditional VPN architectures.

The modern replacement for perimeter-based VPNs for corporate remote access. Ensures corporate data remains secure even when accessed from untrusted public networks like train WiFi.

Wireless Intrusion Prevention System (WIPS)

A network security system that monitors the radio frequency spectrum for the presence of unauthorised access points and takes automated or manual action to mitigate them.

Deployed at stations and terminus points to detect Evil Twin and rogue AP attacks. Often included as a feature in enterprise wireless management platforms.

DNS-over-HTTPS (DoH)

A protocol that encrypts DNS queries by sending them over an HTTPS connection, preventing third parties from observing which domains a user is resolving.

Addresses the DNS leakage vulnerability on open networks where standard DNS queries are transmitted in the clear, revealing browsing patterns even when HTTPS is used for the actual connections.

Estudos de Caso

A national rail operator is upgrading the passenger WiFi across a fleet of 200 trains. Their current deployment uses open WiFi with a basic click-through splash page. They want to improve security, collect verified passenger demographics for marketing, reduce the risk of malware spreading between passenger devices, and ensure GDPR compliance. What is the recommended architectural approach?

Phase 1 — Immediate Controls (0–30 days): Enable client isolation on all existing access points. This is a configuration change, not a hardware change, and can be deployed via the central wireless controller. Implement DNS-based content filtering by updating DHCP scope options to point to a filtering resolver. These two changes address the most critical peer-to-peer and malware distribution risks without any user-facing impact.

Phase 2 — Authentication Upgrade (30–90 days): Replace the click-through splash page with a profile-based captive portal using a platform like Purple's Guest WiFi. Configure social login and email authentication options. Ensure the portal is GDPR-compliant with explicit consent capture, configurable data retention, and a privacy policy link. This generates verified passenger data and creates an audit trail.

Phase 3 — Future-Proofing (90–180 days): Ensure new AP hardware procured for fleet refreshes is Hotspot 2.0 / Passpoint certified. Evaluate OpenRoaming federation membership for seamless, encrypted roaming across the network.

A corporate IT director is defining the travel security policy for 500 remote employees who frequently commute by train. The company uses cloud-based SaaS applications almost exclusively (Microsoft 365, Salesforce, Workday). Employees use a mix of company-managed Windows laptops and personal iOS devices for work email. How should the IT director secure these endpoints when connecting to train WiFi?

For company-managed Windows laptops: Deploy an Always-On VPN or ZTNA client via MDM (e.g., Microsoft Intune). Configure the client to fail closed — no internet access if the tunnel is down. Apply a Windows Firewall policy that blocks all inbound connections on public network profiles. Disable the 'Connect automatically to open networks' setting via Group Policy. Enforce HTTPS-only mode in Edge/Chrome via browser policy.

For personal iOS devices accessing work email: Enforce a Mobile Device Management profile via an MDM solution that configures the work email account through a managed container. Apply a per-app VPN policy that routes only the work email app's traffic through the corporate VPN. This avoids the user friction of routing all personal traffic through the corporate gateway while protecting corporate data.

Análise de Cenários

Q1. A venue operations director managing WiFi across a network of 15 train stations notices a high volume of DNS queries to known malware domains originating from the public guest network. The network currently has no content filtering. What is the most immediate and effective configuration change to mitigate this risk without disabling the network or requiring new hardware?

💡 Dica:Consider how to stop the resolution of malicious addresses at the network level, using existing DHCP infrastructure.

Mostrar Abordagem Recomendada

Implement DNS-based content filtering by updating the DHCP scope options on the guest network to assign a filtering DNS resolver (such as Cloudflare Gateway, Cisco Umbrella, or similar) instead of the default ISP resolver. DNS queries to known malware, phishing, and C2 domains will be blocked at the resolution stage before any connection is established. This requires no endpoint agent, works across all device types, and can be deployed in minutes via the DHCP server configuration.

Q2. An IT manager is reviewing a vendor proposal for a new train WiFi deployment. The vendor states that because their system uses a captive portal with SMS OTP verification, the network is secure and no additional endpoint controls are needed for corporate devices. Critically evaluate this claim.

💡 Dica:Distinguish carefully between user authentication (who can access the network) and data encryption (whether data in transit is protected).

Mostrar Abordagem Recomendada

The vendor's claim is inaccurate and conflates two distinct security properties. SMS OTP verification on a captive portal provides identity validation and access control — it establishes who is authorised to use the network. It does not provide link-layer encryption. The connection between the client device and the access point remains an Open System Authentication (OSA) connection: data packets are transmitted over the air without encryption and are vulnerable to passive interception by any device in range. For corporate devices, endpoint-enforced controls — specifically an Always-On VPN or ZTNA client — remain necessary regardless of the captive portal authentication method.

Q3. A company requires employees to use an Always-On VPN on public WiFi. An employee boards a train and connects to the passenger WiFi, but the VPN client blocks the captive portal authentication page, preventing them from gaining internet access. The VPN is configured to fail closed. How should the network architect resolve this conflict without compromising the security posture?

💡 Dica:The VPN tunnel must be established after the captive portal grants network access. Consider how to allow the minimum necessary pre-tunnel traffic.

Mostrar Abordagem Recomendada

Configure the VPN client to enable captive portal detection. Most enterprise VPN and ZTNA clients support a 'captive portal exception' mode that temporarily allows HTTP traffic to the local gateway IP range before the tunnel is established. This permits the initial captive portal interaction. Once the portal grants internet access, the VPN client detects the change in connectivity state and immediately establishes the encrypted tunnel, at which point the fail-closed policy resumes. The window of unprotected traffic is limited to the captive portal interaction itself — typically a few seconds — and does not involve any corporate application traffic.