Ist Zug-WiFi sicher? Was Bahnreisende wissen müssen

Dieser Leitfaden untersucht die Sicherheitsarchitektur von WiFi-Netzwerken in Personenzügen und analysiert die Bedrohungslandschaft von Packet Sniffing und Evil Twin-Angriffen bis hin zu Man-in-the-Middle-Exploits. Er bietet umsetzbare Implementierungsrichtlinien für Betreiber und Unternehmens-IT-Teams, die Client-Isolation, Captive Portal-Authentifizierung, DNS-Filterung und den Weg zu Hotspot 2.0 abdecken – mit direkten Integrationspunkten für Purples Guest WiFi und Analyseplattform.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Wie Zug-WiFi tatsächlich funktioniert

- Der Mobile Access Router (MAR)

- Open System Authentication: Die Kernschwachstelle

- Aktive Angriffsvektoren

- Die Rolle der Anwendungsschicht-Sicherheit

- Implementierungsleitfaden: Absicherung desBereitstellung von WiFi im Zug

- Schritt 1: Client Isolation erzwingen

- Schritt 2: Profilbasierte Authentifizierung bereitstellen

- Schritt 3: DNS-basierte Inhaltsfilterung implementieren

- Schritt 4: Die offizielle SSID veröffentlichen und durchsetzen

- Schritt 5: Die Migration zu Hotspot 2.0 / OpenRoaming planen

- Best Practices für Unternehmens-IT-Teams

- Fehlerbehebung und Risikominderung

- ROI und Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten ist die Frage, ob Zug-WiFi sicher ist, nicht akademisch – sie hat direkte Auswirkungen auf die Unternehmensrichtlinien für Geräte, die Flottensicherheit und das Design der öffentlichen Netzwerkinfrastruktur. Die kurze Antwort lautet, dass die meisten Zug-WiFi-Netzwerke als offene, unverschlüsselte Netzwerke auf der Verbindungsschicht betrieben werden, was eine messbare Angriffsfläche schafft. Das Risiko ist jedoch proportional und mit den richtigen Kontrollen beherrschbar.

Dieser Leitfaden behandelt das vollständige technische Bild: wie Bahn-WiFi-Netzwerke architektonisch aufgebaut sind, welche spezifischen Bedrohungsvektoren offene Netzwerke einführen, was Betreiber zur Minderung dieser Risiken implementieren sollten und was Unternehmens-IT-Teams auf Endpunktebene durchsetzen sollten. Wir untersuchen auch, wie Plattformen wie Purples Guest WiFi -Lösung die Anforderungen an Authentifizierung, Compliance und Analysen bei groß angelegten öffentlichen Verkehrsinstallationen erfüllen. Egal, ob Sie eine neue Flottenimplementierung bewerten oder Ihre Unternehmensreisebestimmungen verschärfen, dieser Leitfaden bietet Ihnen den technischen Rahmen, um eine fundierte Entscheidung zu treffen.

Technischer Deep-Dive: Wie Zug-WiFi tatsächlich funktioniert

Das Verständnis der Sicherheitsposition von Zug-WiFi beginnt mit dem Verständnis der Architektur. Im Gegensatz zu statischen Implementierungen in Hospitality - oder Retail -Umgebungen sind Zugnetzwerke mobile LANs, die kontinuierlich Übergaben zwischen verschiedenen Backhaul-Verbindungen verwalten müssen, während sie ein stabiles internes Netzwerk für Hunderte gleichzeitiger Benutzer aufrechterhalten.

Der Mobile Access Router (MAR)

Im Mittelpunkt jeder Zug-WiFi-Implementierung steht der Mobile Access Router. Dieses gehärtete Gerät, typischerweise im Geräteraum des Zuges montiert, aggregiert mehrere WAN-Verbindungen – üblicherweise zwei oder mehr 4G/5G-Mobilfunkverbindungen von verschiedenen Anbietern zur Redundanz, manchmal ergänzt durch Satelliten- oder streckenseitiges WiFi an Bahnhöfen. Der MAR stellt ein einziges, stabiles internes Netzwerk für die passagierseitigen Access Points bereit, die in den Waggons verteilt sind. Die Mobilfunk- und Satelliten-Backhaul-Verbindungen sind auf der Carrier-Ebene verschlüsselt, was bedeutet, dass der Internet-Transitpfad im Allgemeinen nicht die Schwachstelle ist. Das Risiko liegt im ersten Hop.

Open System Authentication: Die Kernschwachstelle

Die meisten Zug-WiFi-Netzwerke verwenden Open System Authentication (OSA). Es gibt keinen WPA2- oder WPA3-Pre-Shared Key, da die Verteilung eines Passworts an Tausende von temporären Passagieren betrieblich unpraktisch ist. Die Folge ist, dass der Funkfrequenzverkehr zwischen dem Gerät eines Passagiers und dem Access Point ohne Link-Layer-Verschlüsselung übertragen wird. Jedes Gerät mit einem WiFi-Adapter, das im Promiscuous-Modus betrieben wird, kann diese Pakete erfassen.

Die praktischen Auswirkungen hängen davon ab, was übertragen wird. Die weit verbreitete Einführung von HTTPS bedeutet, dass die Nutzlast des meisten Webverkehrs durch TLS-Verschlüsselung auf der Anwendungsschicht geschützt ist. Ein Angreifer, der Pakete in einem offenen Zugnetzwerk abfängt, kann sehen, dass eine Verbindung zu einer bestimmten Domain hergestellt wurde, aber den Inhalt dieser Verbindung nicht lesen, wenn sie über HTTPS erfolgt. DNS-Abfragen – es sei denn, DNS-over-HTTPS (DoH) ist konfiguriert – werden jedoch im Klartext übertragen und enthüllen die vollständige Liste der von einem Benutzer besuchten Domains. Älterer HTTP-Verkehr, der immer noch auf einer nicht unerheblichen Anzahl von Websites existiert, legt seine vollständige Nutzlast offen.

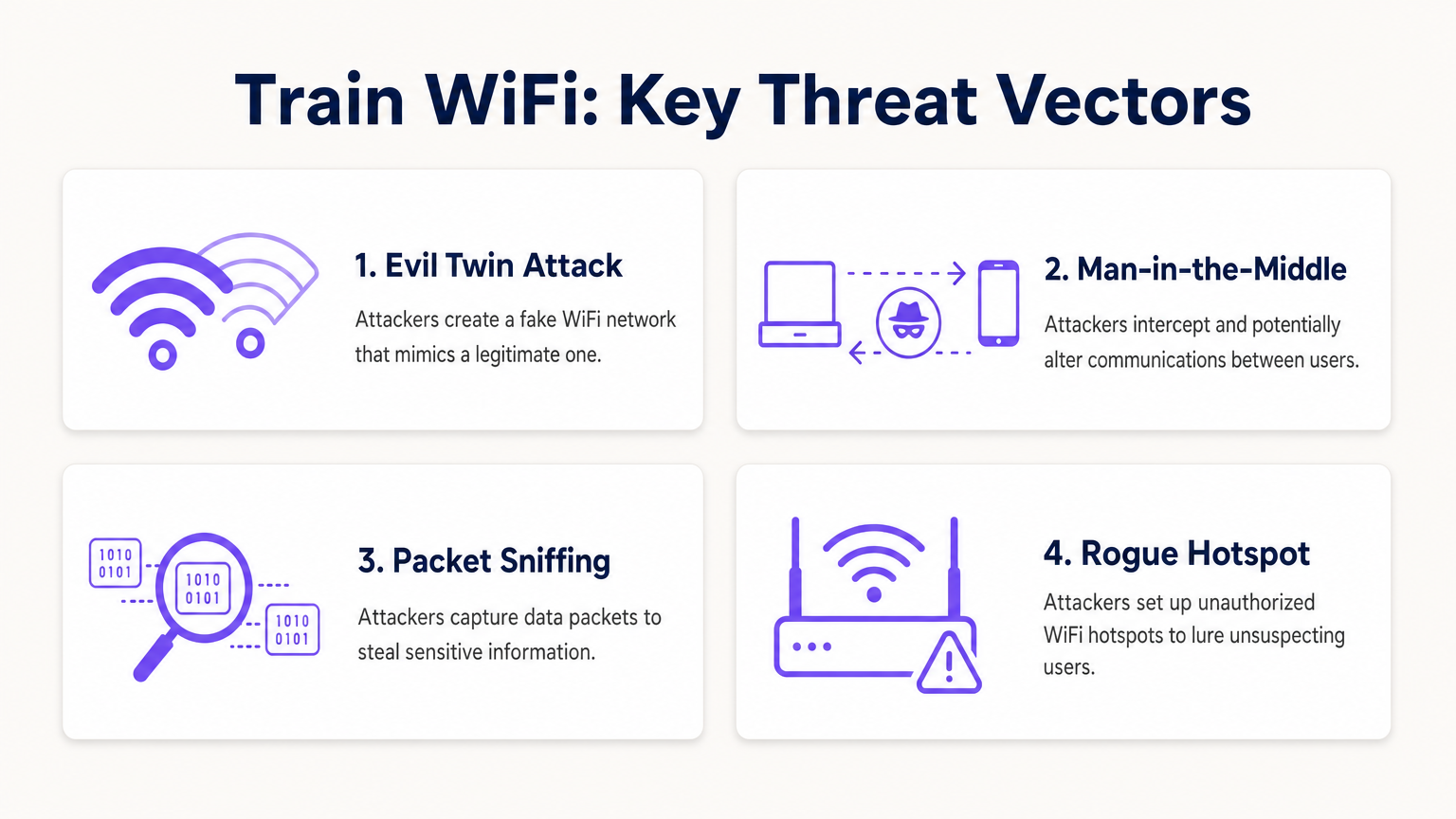

Aktive Angriffsvektoren

Passives Sniffing ist die Bedrohung mit dem geringsten Aufwand. Die gefährlicheren Szenarien beinhalten aktive Angriffe.

Der Evil Twin-Angriff ist die betrieblich relevanteste Bedrohung im öffentlichen Nahverkehr. Ein Angreifer setzt einen bösartigen Access Point ein, der dieselbe SSID wie das legitime Zugnetzwerk sendet. Geräte, die so konfiguriert sind, dass sie sich automatisch mit bekannten Netzwerken verbinden, können sich stattdessen mit dem bösartigen AP verbinden. Sobald die Verbindung hergestellt ist, kontrolliert der Angreifer das Gateway und kann den Datenverkehr abfangen, betrügerische Captive Portal-Seiten bereitstellen, um Anmeldeinformationen zu sammeln, oder bösartige Inhalte in unverschlüsselte HTTP-Antworten injizieren.

Man-in-the-Middle (MitM)-Angriffe können im lokalen Netzwerk durch ARP-Spoofing ausgeführt werden. Ein Angreifer im selben Subnetz sendet falsche ARP-Antworten, vergiftet den ARP-Cache anderer Geräte und leitet deren Datenverkehr über die Maschine des Angreifers um, bevor er das legitime Gateway erreicht. Dies ist selbst gegen HTTPS-Verkehr wirksam, wenn der Angreifer ein betrügerisches Zertifikat präsentieren kann, das das Gerät des Opfers akzeptiert.

Peer-to-Peer-Angriffe stellen einen dritten Vektor dar, der auf Infrastrukturebene vollständig vermeidbar ist. Wenn die Client-Isolation auf den Access Points nicht konfiguriert ist, kann jedes Gerät im WiFi-Subnetz des Zuges direkt mit jedem anderen Gerät kommunizieren. Ein einzelner kompromittierter Laptop, der einen Netzwerkscanner ausführt, kann die Geräte anderer Passagiere auf offene Ports und Schwachstellen identifizieren und untersuchen.

Die Rolle der Anwendungsschicht-Sicherheit

Da die Verbindungsschicht in den meisten Zugnetzwerken unverschlüsselt ist, verlagert sich die Sicherheitslast auf die Anwendungs- und Transportschichten. TLS 1.3, durch HSTS-Preloading erzwungen, bietet starken Schutz für den Webverkehr. Dies setzt jedoch voraus, dass das Client-Gerät nicht dazu verleitet wurde, einer betrügerischen Zertifizierungsstelle zu vertrauen – ein Risiko, das in Evil Twin-Szenarien erhöht ist. DNS-over-HTTPS und DNS-over-TLS schützen die Abfrage-Privatsphäre. Ein VPN- oder ZTNA-Client verschlüsselt den gesamten Datenverkehr auf Schicht 3, wodurch die Schwachstelle der Verbindungsschicht weitgehend irrelevant wird.

Implementierungsleitfaden: Absicherung desBereitstellung von WiFi im Zug

Für Betreiber, die Passagier-WiFi in einer Zugflotte bereitstellen oder aufrüsten, stellt das Folgende die aktuelle Best-Practice-Grundlage dar. Dies gilt gleichermaßen für andere öffentliche Verkehrsumgebungen mit hoher Dichte und ist direkt relevant für die von Purple unterstützten Bereitstellungen im Transport Sektor.

Schritt 1: Client Isolation erzwingen

Dies ist die wirkungsvollste Konfigurationsänderung für jedes öffentliche Netzwerk. Client Isolation – manchmal auch AP Isolation oder Wireless Client Isolation genannt – verhindert, dass Geräte, die mit demselben Access Point oder VLAN verbunden sind, direkt miteinander kommunizieren. Es ist eine Standardfunktion auf allen drahtlosen Hardwarekomponenten der Enterprise-Klasse und erfordert keine zusätzliche Lizenzierung. Jede öffentliche SSID muss Client Isolation aktiviert haben. Es gibt keinen gültigen betrieblichen Grund, sie in einem Passagiernetzwerk deaktiviert zu lassen.

Schritt 2: Profilbasierte Authentifizierung bereitstellen

Ersetzen Sie einfache Click-Through-Splash-Seiten durch ein geeignetes Authentifizierungsportal, das die Verbindung an eine verifizierte Identität bindet. Optionen umfassen Social Login (OAuth über Google, Facebook, Apple), Integration von Treuekonten oder SMS-Verifizierung. Plattformen wie Purple's Guest WiFi -Lösung bewältigen diesen Authentifizierungsfluss im großen Maßstab und bieten GDPR-konforme Datenerfassung, Sitzungsverwaltung und ein konfigurierbares Captive Portal-Erlebnis. Profilbasierte Authentifizierung erstellt einen Audit-Trail, schreckt böswillige Akteure ab, die Anonymität bevorzugen, und – entscheidend für Betreiber – generiert die Erstanbieter-Passagierdaten, die gezieltes Engagement und Betriebsanalysen über die WiFi Analytics -Plattform ermöglichen.

Schritt 3: DNS-basierte Inhaltsfilterung implementieren

Konfigurieren Sie DHCP so, dass allen Gastnetzwerk-Clients ein filternder DNS-Resolver zugewiesen wird. DNS-basierte Filterung blockiert bekannte bösartige Domains, Phishing-Infrastrukturen und Command-and-Control-Endpunkte in der Auflösungsphase – bevor eine Verbindung hergestellt wird. Dies ist eine leichte, hochwirksame Kontrolle, die keinen Endpunkt-Agenten erfordert und über alle Gerätetypen hinweg funktioniert. Sie reduziert auch das Risiko, dass mit Malware infizierte Geräte das Passagiernetzwerk nutzen, um mit externen C2-Servern zu kommunizieren.

Schritt 4: Die offizielle SSID veröffentlichen und durchsetzen

Kommunizieren Sie die korrekte SSID klar und konsistent – auf Sitzkarten, in der App des Betreibers, auf dem Ticket und auf der Beschilderung an Bord. Einige Betreiber setzen QR-Codes ein, die eine direkte Netzwerkverbindung auslösen, wodurch der SSID-Auswahlbildschirm vollständig umgangen und die Möglichkeit für Evil Twin-Angriffe reduziert wird. Stellen Sie sicher, dass die SSID in der gesamten Flotte konsistent ist, um die Vertrautheit der Passagiere zu fördern.

Schritt 5: Die Migration zu Hotspot 2.0 / OpenRoaming planen

Hotspot 2.0 (Passpoint) und das OpenRoaming-Framework repräsentieren die nächste Generation der öffentlichen WiFi-Sicherheit. Diese Standards ermöglichen es Geräten, sich automatisch über 802.1X mit öffentlichen Netzwerken zu authentifizieren und eine WPA2- oder WPA3-Enterprise-verschlüsselte Verbindung ohne Benutzerinteraktion herzustellen. Das Benutzererlebnis ist nahtlos – das Gerät verbindet sich automatisch, wie es bei einem Mobilfunknetz der Fall wäre – aber die Sicherheit ist auf Enterprise-Niveau, mit gegenseitiger Authentifizierung und Verschlüsselungsschlüsseln pro Sitzung. Betreiber sollten sicherstellen, dass die Beschaffung neuer Hardware eine Passpoint-Zertifizierung beinhaltet und dass ihr Identitätsanbieter die OpenRoaming-Föderation unterstützt.

Für eine parallele Analyse der sicheren WiFi-Bereitstellung in einer anderen kritischen öffentlichen Umgebung, siehe unseren Leitfaden zu WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke und den verwandten Artikel Ist Krankenhaus-WiFi sicher? Was Patienten und Besucher wissen sollten .

Best Practices für Unternehmens-IT-Teams

Für IT-Manager, die für reisende Mitarbeiter verantwortlich sind, ist das leitende Prinzip einfach: Behandeln Sie alle öffentlichen Netzwerke als feindliche Infrastruktur. Ihre Sicherheitslage darf nicht von der Qualität des Netzwerks abhängen, das Ihre Mitarbeiter gerade nutzen.

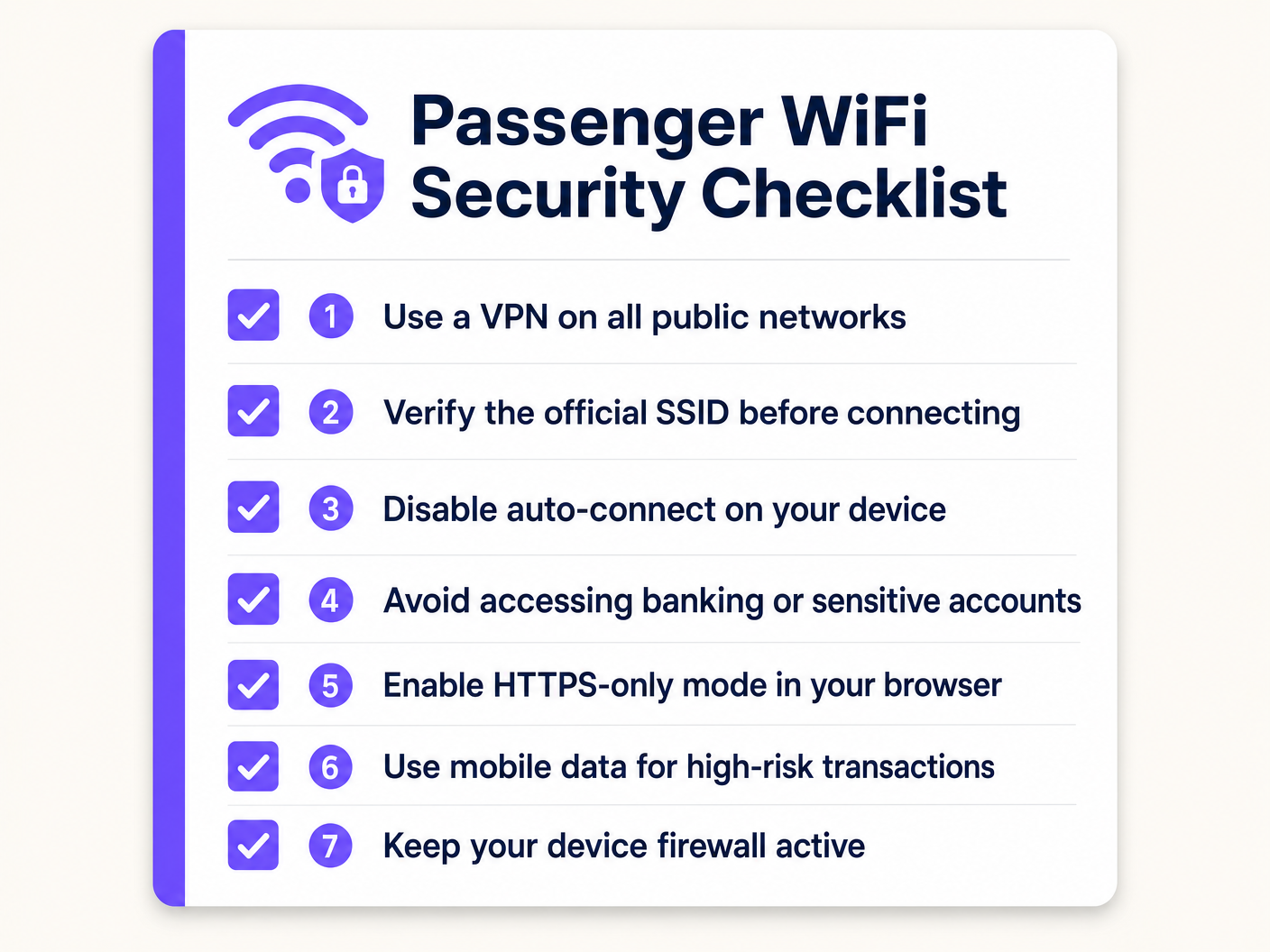

Always-On VPN oder ZTNA: Stellen Sie einen VPN- oder Zero Trust Network Access-Client über MDM bereit, konfiguriert auf Fail-Closed. Wenn der sichere Tunnel nicht hergestellt werden kann, wird der gesamte Internetverkehr blockiert. Dies stellt sicher, dass selbst wenn ein Mitarbeiter eine Verbindung zu einem Rogue AP herstellt, Unternehmensdaten Ende-zu-Ende verschlüsselt sind, bevor sie den Access Point erreichen. ZTNA ist der bevorzugte moderne Ansatz – er bietet eine kontinuierliche Überprüfung der Identität und des Gerätezustands und gewährt nur Zugriff auf bestimmte Anwendungen anstatt auf das gesamte Unternehmensnetzwerk.

Automatisches Beitreten zu offenen Netzwerken deaktivieren: MDM-Richtlinien sollten verhindern, dass Geräte sich automatisch mit offenen SSIDs verbinden. Erfordern Sie eine explizite Benutzeraktion, um einem öffentlichen Netzwerk beizutreten, wodurch das Risiko stiller Evil Twin-Verbindungen reduziert wird.

HTTPS-Only-Modus erzwingen: Browser-Richtlinien sollten den HTTPS-Only-Modus erzwingen, um Verbindungen zu älteren HTTP-Sites zu verhindern, die den Datenverkehr unverschlüsselt offenlegen würden.

Hochrisikoaktivitäten segmentieren: Schulen Sie Mitarbeiter, ihre mobile Datenverbindung für Hochrisikotransaktionen zu nutzen – den Zugriff auf Finanzsysteme, die Authentifizierung bei privilegierten Konten oder die Bearbeitung sensibler Dokumente. Die Mobilfunkverbindung bietet ihre eigene Funk-Schicht-Verschlüsselung und teilt kein lokales Subnetz mit Fremden.

Bewusstsein für Certificate Pinning: Stellen Sie sicher, dass Unternehmensanwendungen, wo möglich, Certificate Pinning verwenden, um MitM-Angriffe zu verhindern, die auf betrügerischen Zertifikaten basieren.

Fehlerbehebung und Risikominderung

Mehrere Fehlerursachen sind bei der Bereitstellung von WiFi im öffentlichen Nahverkehr üblich. Ihre Antizipation reduziert sowohl das Sicherheitsrisiko als auch betriebliche Störungen.

Verbreitung von Rogue APs: In Umgebungen mit hoher Dichte wie Bahnhöfen und Bahnsteigen stellen Rogue APs, die legitim aussehende SSIDs senden, eine ständige Bedrohung dar. Implementieren Sie Wireless Intrusion Prevention Systems (WIPS) an wichtigen Stationen und Endpunkte, um unautorisierte APs zu erkennen und zu melden. Einige drahtlose Unternehmensplattformen bieten WIPS als integrierte Funktion.

Captive Portal Umgehung via MAC Spoofing: Angreifer können die MAC-Adresse eines authentifizierten Geräts beobachten und diese fälschen, um das Captive Portal zu umgehen. Dies kann durch die Implementierung kurzer Session-Timeouts, die Anforderung einer erneuten Authentifizierung nach einer definierten Leerlaufzeit und die Verwendung einer RADIUS-basierten dynamischen Autorisierung zur Aufhebung von Sessions bei Erkennung von anomalem Verhalten gemindert werden.

Zertifikatsfehler konditionieren Nutzer: Wenn Passagiere häufig SSL-Zertifikatswarnungen auf dem Captive Portal erhalten — typischerweise verursacht durch das Abfangen von HTTPS-Anfragen durch das Portal vor der Authentifizierung — gewöhnen sie sich daran, Sicherheitswarnungen zu ignorieren. Stellen Sie sicher, dass die Captive Portal Domain ein gültiges, öffentlich vertrauenswürdiges SSL-Zertifikat verwendet und dass der Portal-Weiterleitungsmechanismus korrekt implementiert ist, um das Auslösen von Browser-Sicherheitswarnungen zu vermeiden.

Backhaul-Failover-Lücken: Wenn ein Zug zwischen Mobilfunk-Abdeckungsbereichen wechselt, kann das MAR kurzzeitig die Konnektivität verlieren. Während dieses Zeitfensters kann die DNS-Auflösung fehlschlagen oder der Datenverkehr unterbrochen werden. Stellen Sie sicher, dass das Captive Portal und das Authentifizierungssystem diese Lücken elegant handhaben, um Situationen zu vermeiden, in denen Benutzer stillschweigend getrennt werden und sich mit einem anderen (potenziell betrügerischen) Netzwerk verbinden.

GDPR und Einhaltung der Datenaufbewahrung: Jedes Authentifizierungsportal, das Passagierdaten erfasst — E-Mail-Adressen, soziale Profile, Gerätekennungen — muss die geltenden Datenschutzbestimmungen einhalten, einschließlich der GDPR im Vereinigten Königreich und der EU. Stellen Sie sicher, dass Ihre Plattform konfigurierbare Datenaufbewahrungsrichtlinien, Einwilligungsmanagement und die Möglichkeit bietet, auf Anfragen von betroffenen Personen zu reagieren. Die Guest WiFi -Plattform von Purple ist mit diesen Compliance-Anforderungen als Kernfunktionen und nicht als nachträgliche Ergänzungen konzipiert.

ROI und Geschäftsauswirkungen

Eine sichere, intelligente WiFi-Infrastruktur in Eisenbahnnetzen ist nicht nur ein Kostenfaktor. Betreiber, die in eine ordnungsgemäß implementierte Plattform investieren, können in verschiedenen Dimensionen messbare Erträge erzielen.

Passagierdaten und First-Party-Intelligenz: Die profilbasierte Authentifizierung generiert einen verifizierten, zugestimmten Datensatz von Passagierdemografien, Reisemustern und Präferenzen. Diese Daten — zugänglich über die WiFi Analytics -Plattform — sind direkt anwendbar für die Serviceplanung, gezielte Kommunikation und kommerzielle Partnerschaften mit Bahnhofshändlern und Werbetreibenden. Da die Abschaffung von Drittanbieter-Cookies beschleunigt wird, werden diese First-Party-Daten zunehmend wertvoller.

Operative Analysen: Über das Marketing hinaus liefern WiFi-Verbindungsdaten Echtzeit- und historische Einblicke in die Waggonauslastung, Spitzenbedarfszeiten und den Passagierfluss durch Bahnhöfe. Dies spiegelt die Anwendungsfälle für Indoor-Positionierung und -Analysen wider, die in unserem Indoor Positioning System: UWB, BLE, & WiFi Guide beschrieben sind, und ermöglicht datengesteuerte Entscheidungen bei der Fahrplangestaltung, der Zuweisung von Rollmaterial und dem Kapazitätsmanagement von Bahnhöfen.

Reduzierter Supportaufwand: Ein gut konfiguriertes, zuverlässiges Passagier-WiFi-Netzwerk mit einem klaren Authentifizierungsfluss reduziert das Volumen von Passagierbeschwerden und Supportkontakten im Zusammenhang mit der Konnektivität. Betreiber mit hochwertigem WiFi berichten durchweg, dass es ein Hauptfaktor für die Passagierzufriedenheit ist.

Reduzierung des Compliance-Risikos: Richtig konfigurierte Netzwerke mit Client-Isolation, Inhaltsfilterung und GDPR-konformer Datenverarbeitung reduzieren das Risiko des Betreibers für regulatorische Strafen und Reputationsschäden durch Sicherheitsvorfälle. Die Kosten einer einzelnen Datenpanne oder einer behördlichen Geldbuße übersteigen in der Regel die Investition in eine angemessene Sicherheitsinfrastruktur bei Weitem.

Für Betreiber in angrenzenden Sektoren, die ähnliche Implementierungen in Betracht ziehen, behandelt unser Your Guide to Enterprise In Car Wi Fi Solutions die spezifischen Herausforderungen von WiFi-Implementierungen in Fahrzeugen detailliert.

Schlüsselbegriffe & Definitionen

Client Isolation (AP Isolation)

A wireless network configuration that prevents devices connected to the same access point or VLAN from communicating directly with each other, forcing all traffic through the gateway.

The most critical security configuration for any public WiFi deployment. Prevents lateral movement of malware and peer-to-peer attacks between passengers or guests.

Evil Twin Attack

A rogue access point configured to broadcast the same SSID as a legitimate network, tricking devices into connecting and allowing the attacker to intercept or manipulate traffic.

The primary active attack vector on public transit WiFi. Mitigated by publishing the official SSID clearly, using QR-code-based connection, and enforcing VPN on client devices.

Hotspot 2.0 (Passpoint)

A WiFi Alliance standard that enables devices to automatically discover and connect to public WiFi networks using 802.1X authentication, establishing a WPA2/WPA3-Enterprise encrypted connection without user interaction.

The enterprise-grade solution to the open network problem. Operators investing in new AP hardware should ensure Passpoint certification to future-proof their deployment.

Man-in-the-Middle (MitM) Attack

An attack where a malicious actor secretly intercepts and potentially alters communications between two parties who believe they are communicating directly, typically via ARP spoofing or a rogue access point.

Elevated risk on open networks. Mitigated at the endpoint by VPN/ZTNA and by enforcing certificate validation in applications.

Mobile Access Router (MAR)

A specialised router designed for vehicles that aggregates multiple external WAN connections (cellular, satellite) to provide a stable internal network for onboard WiFi access points.

The core hardware component of any train WiFi deployment. The MAR manages complex handoffs between cell towers at speed and is the point where backhaul security is implemented.

Open System Authentication (OSA)

A WiFi connection method requiring no authentication key or encryption to associate with an access point. The default mode for public WiFi networks that do not use a pre-shared key.

The standard deployment model for most public WiFi, including train networks. Inherently vulnerable to passive packet capture at the link layer.

Zero Trust Network Access (ZTNA)

A security framework that requires continuous verification of identity and device health before granting access to specific applications, regardless of network location. Replaces the implicit trust of traditional VPN architectures.

The modern replacement for perimeter-based VPNs for corporate remote access. Ensures corporate data remains secure even when accessed from untrusted public networks like train WiFi.

Wireless Intrusion Prevention System (WIPS)

A network security system that monitors the radio frequency spectrum for the presence of unauthorised access points and takes automated or manual action to mitigate them.

Deployed at stations and terminus points to detect Evil Twin and rogue AP attacks. Often included as a feature in enterprise wireless management platforms.

DNS-over-HTTPS (DoH)

A protocol that encrypts DNS queries by sending them over an HTTPS connection, preventing third parties from observing which domains a user is resolving.

Addresses the DNS leakage vulnerability on open networks where standard DNS queries are transmitted in the clear, revealing browsing patterns even when HTTPS is used for the actual connections.

Fallstudien

A national rail operator is upgrading the passenger WiFi across a fleet of 200 trains. Their current deployment uses open WiFi with a basic click-through splash page. They want to improve security, collect verified passenger demographics for marketing, reduce the risk of malware spreading between passenger devices, and ensure GDPR compliance. What is the recommended architectural approach?

Phase 1 — Immediate Controls (0–30 days): Enable client isolation on all existing access points. This is a configuration change, not a hardware change, and can be deployed via the central wireless controller. Implement DNS-based content filtering by updating DHCP scope options to point to a filtering resolver. These two changes address the most critical peer-to-peer and malware distribution risks without any user-facing impact.

Phase 2 — Authentication Upgrade (30–90 days): Replace the click-through splash page with a profile-based captive portal using a platform like Purple's Guest WiFi. Configure social login and email authentication options. Ensure the portal is GDPR-compliant with explicit consent capture, configurable data retention, and a privacy policy link. This generates verified passenger data and creates an audit trail.

Phase 3 — Future-Proofing (90–180 days): Ensure new AP hardware procured for fleet refreshes is Hotspot 2.0 / Passpoint certified. Evaluate OpenRoaming federation membership for seamless, encrypted roaming across the network.

A corporate IT director is defining the travel security policy for 500 remote employees who frequently commute by train. The company uses cloud-based SaaS applications almost exclusively (Microsoft 365, Salesforce, Workday). Employees use a mix of company-managed Windows laptops and personal iOS devices for work email. How should the IT director secure these endpoints when connecting to train WiFi?

For company-managed Windows laptops: Deploy an Always-On VPN or ZTNA client via MDM (e.g., Microsoft Intune). Configure the client to fail closed — no internet access if the tunnel is down. Apply a Windows Firewall policy that blocks all inbound connections on public network profiles. Disable the 'Connect automatically to open networks' setting via Group Policy. Enforce HTTPS-only mode in Edge/Chrome via browser policy.

For personal iOS devices accessing work email: Enforce a Mobile Device Management profile via an MDM solution that configures the work email account through a managed container. Apply a per-app VPN policy that routes only the work email app's traffic through the corporate VPN. This avoids the user friction of routing all personal traffic through the corporate gateway while protecting corporate data.

Szenarioanalyse

Q1. A venue operations director managing WiFi across a network of 15 train stations notices a high volume of DNS queries to known malware domains originating from the public guest network. The network currently has no content filtering. What is the most immediate and effective configuration change to mitigate this risk without disabling the network or requiring new hardware?

💡 Hinweis:Consider how to stop the resolution of malicious addresses at the network level, using existing DHCP infrastructure.

Empfohlenen Ansatz anzeigen

Implement DNS-based content filtering by updating the DHCP scope options on the guest network to assign a filtering DNS resolver (such as Cloudflare Gateway, Cisco Umbrella, or similar) instead of the default ISP resolver. DNS queries to known malware, phishing, and C2 domains will be blocked at the resolution stage before any connection is established. This requires no endpoint agent, works across all device types, and can be deployed in minutes via the DHCP server configuration.

Q2. An IT manager is reviewing a vendor proposal for a new train WiFi deployment. The vendor states that because their system uses a captive portal with SMS OTP verification, the network is secure and no additional endpoint controls are needed for corporate devices. Critically evaluate this claim.

💡 Hinweis:Distinguish carefully between user authentication (who can access the network) and data encryption (whether data in transit is protected).

Empfohlenen Ansatz anzeigen

The vendor's claim is inaccurate and conflates two distinct security properties. SMS OTP verification on a captive portal provides identity validation and access control — it establishes who is authorised to use the network. It does not provide link-layer encryption. The connection between the client device and the access point remains an Open System Authentication (OSA) connection: data packets are transmitted over the air without encryption and are vulnerable to passive interception by any device in range. For corporate devices, endpoint-enforced controls — specifically an Always-On VPN or ZTNA client — remain necessary regardless of the captive portal authentication method.

Q3. A company requires employees to use an Always-On VPN on public WiFi. An employee boards a train and connects to the passenger WiFi, but the VPN client blocks the captive portal authentication page, preventing them from gaining internet access. The VPN is configured to fail closed. How should the network architect resolve this conflict without compromising the security posture?

💡 Hinweis:The VPN tunnel must be established after the captive portal grants network access. Consider how to allow the minimum necessary pre-tunnel traffic.

Empfohlenen Ansatz anzeigen

Configure the VPN client to enable captive portal detection. Most enterprise VPN and ZTNA clients support a 'captive portal exception' mode that temporarily allows HTTP traffic to the local gateway IP range before the tunnel is established. This permits the initial captive portal interaction. Once the portal grants internet access, the VPN client detects the change in connectivity state and immediately establishes the encrypted tunnel, at which point the fail-closed policy resumes. The window of unprotected traffic is limited to the captive portal interaction itself — typically a few seconds — and does not involve any corporate application traffic.