Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

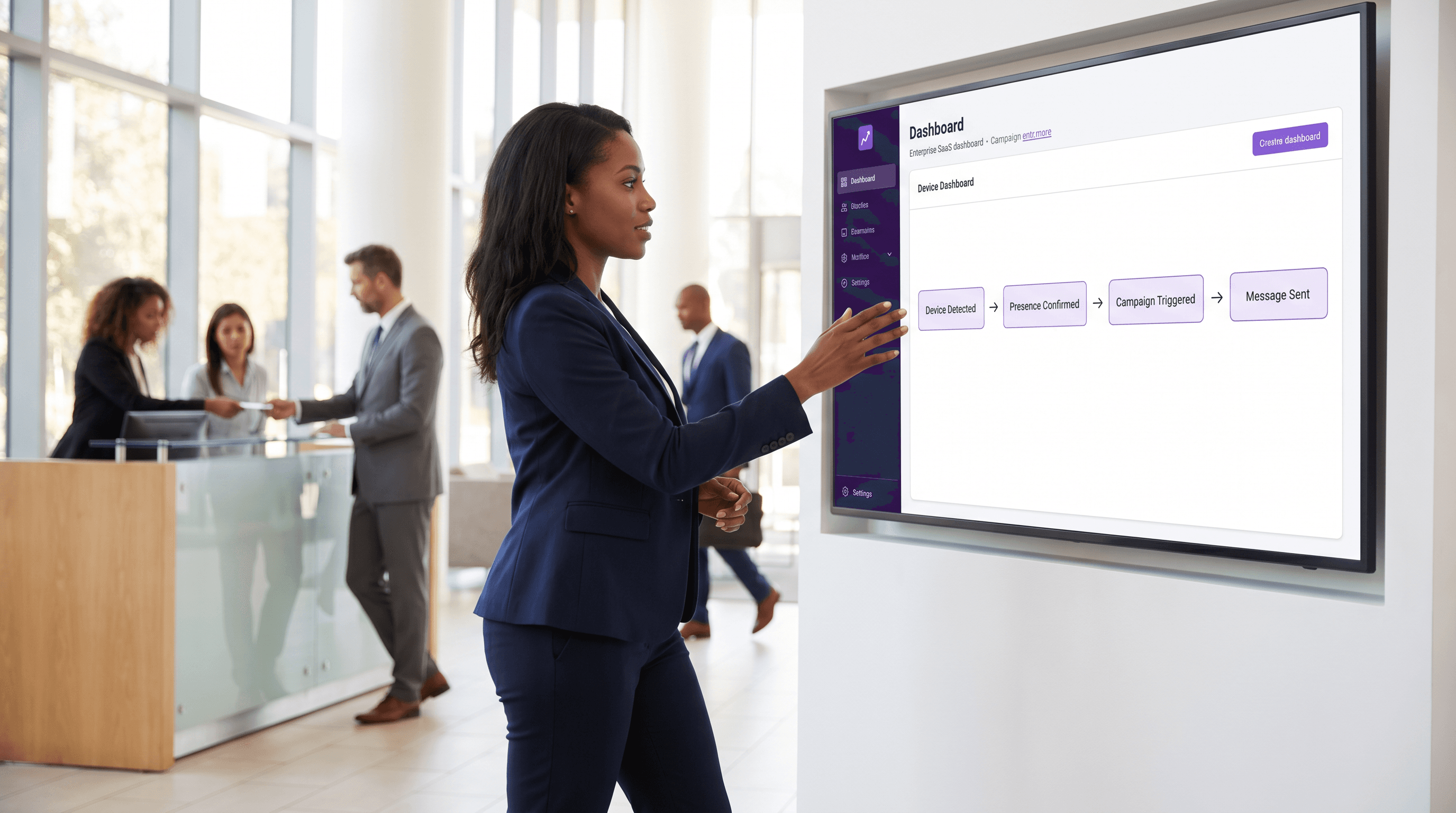

Automação de Marketing Orientada por Eventos Acionada pela Presença WiFi

Este guia de referência arquitetônica fornece a líderes seniores de TI e operações um plano para projetar automação de marketing orientada por eventos acionada pela presença WiFi. Ele abrange requisitos de infraestrutura, gerenciamento de latência, estratégias de deduplicação e estruturas de conformidade de privacidade necessárias para implantações em escala empresarial.

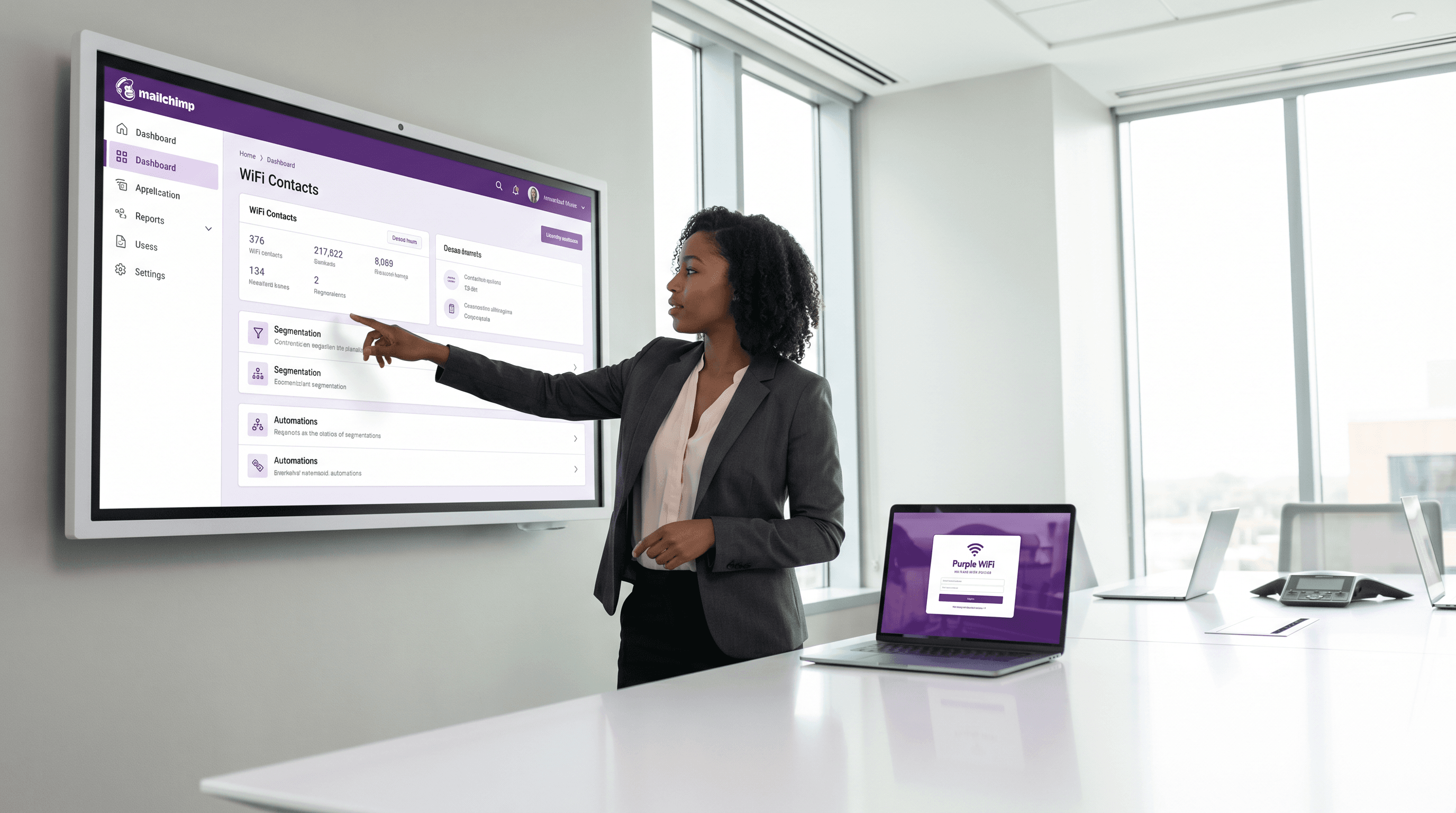

Mailchimp Plus Purple: Marketing por E-mail Automatizado a partir de Cadastros WiFi

Este guia detalhado explica como integrar a plataforma de Guest WiFi da Purple com o Mailchimp para automatizar o marketing por e-mail a partir de cadastros WiFi. Ele aborda a configuração arquitetônica, estratégias de marcação de segmentação e a implementação de jornadas de boas-vindas automatizadas para converter o fluxo de pessoas no local em públicos digitais engajados.

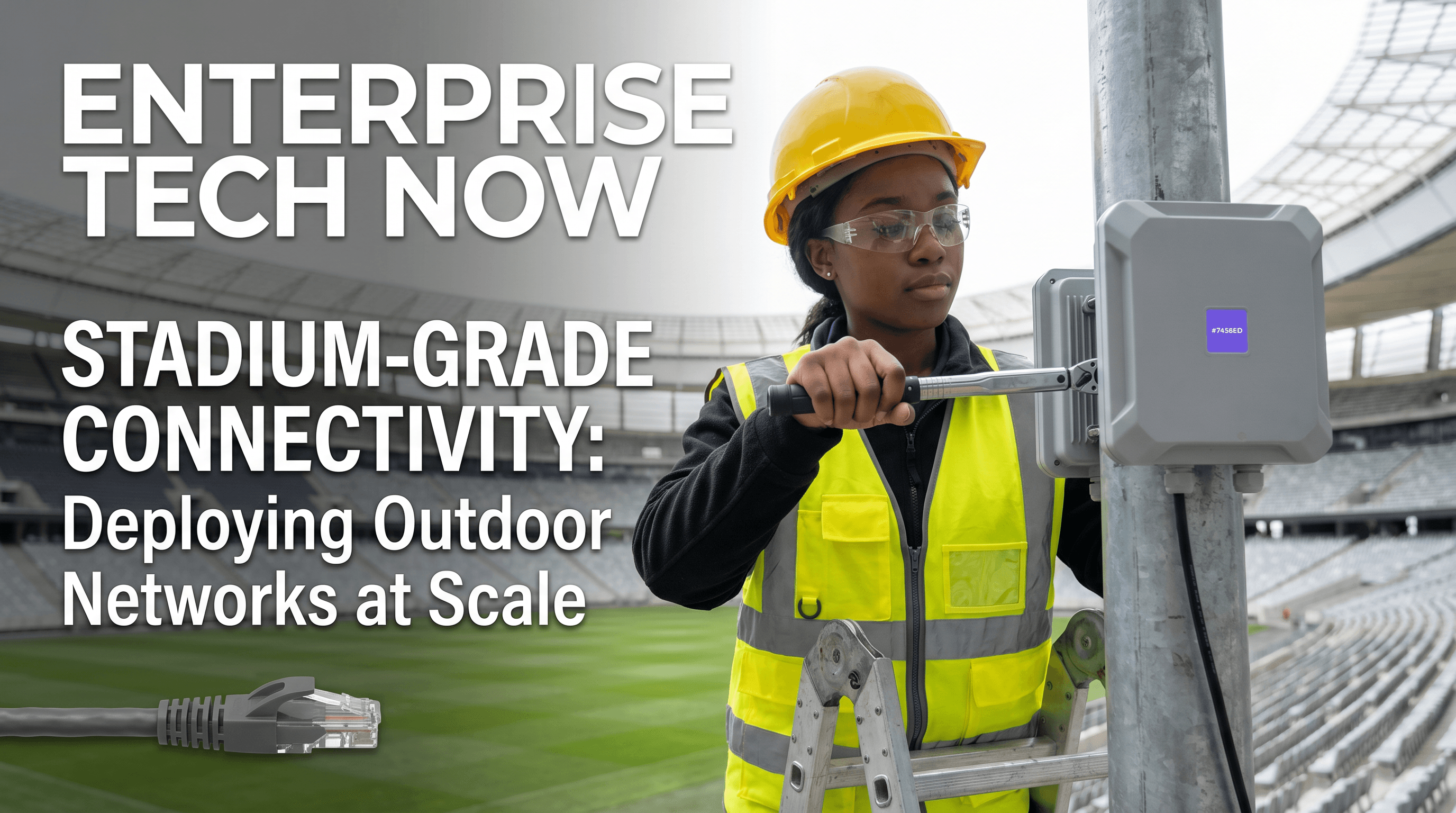

Implantação de WiFi Externo: Proteção contra Intempéries, PoE e Opções de Malha

Este guia abrangente detalha as considerações críticas de engenharia para a implantação de WiFi externo, focando na proteção contra intempéries (classificações IP), estratégias de Power over Ethernet (PoE) para longos trechos de cabo, e as compensações arquitetônicas entre malha e backhaul com fio. Ele fornece recomendações acionáveis para líderes de TI garantirem conectividade resiliente e de alto desempenho em ambientes externos hostis.

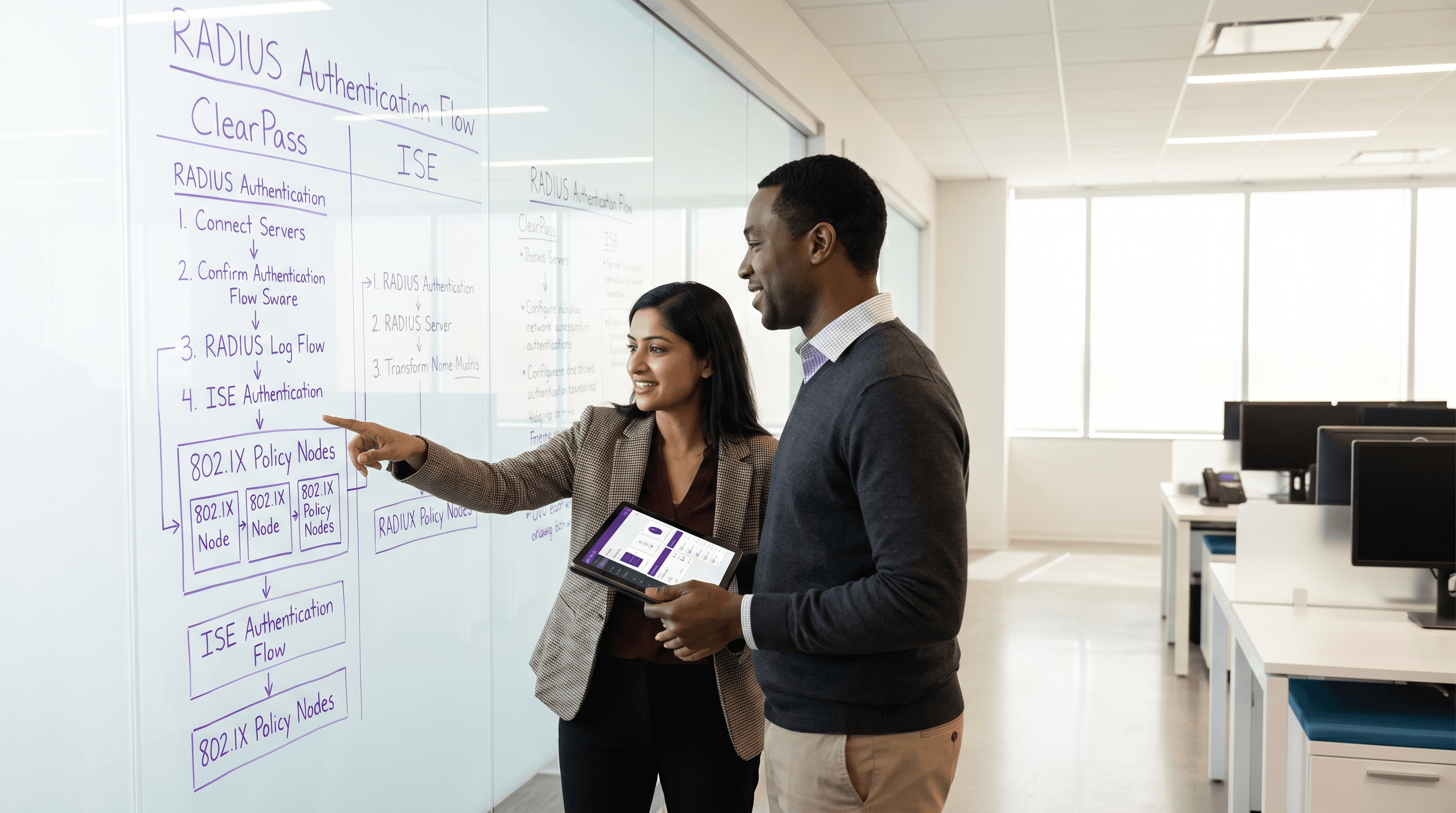

Aruba ClearPass vs Cisco ISE: Comparativo de Plataformas NAC

Este guia de referência técnica oferece uma comparação detalhada e neutra entre Aruba ClearPass e Cisco ISE. Ele fornece a arquitetos de rede e gerentes de TI insights acionáveis sobre arquitetura, complexidade de implantação, licenciamento e ecossistemas de integração para impulsionar decisões informadas sobre plataformas NAC.

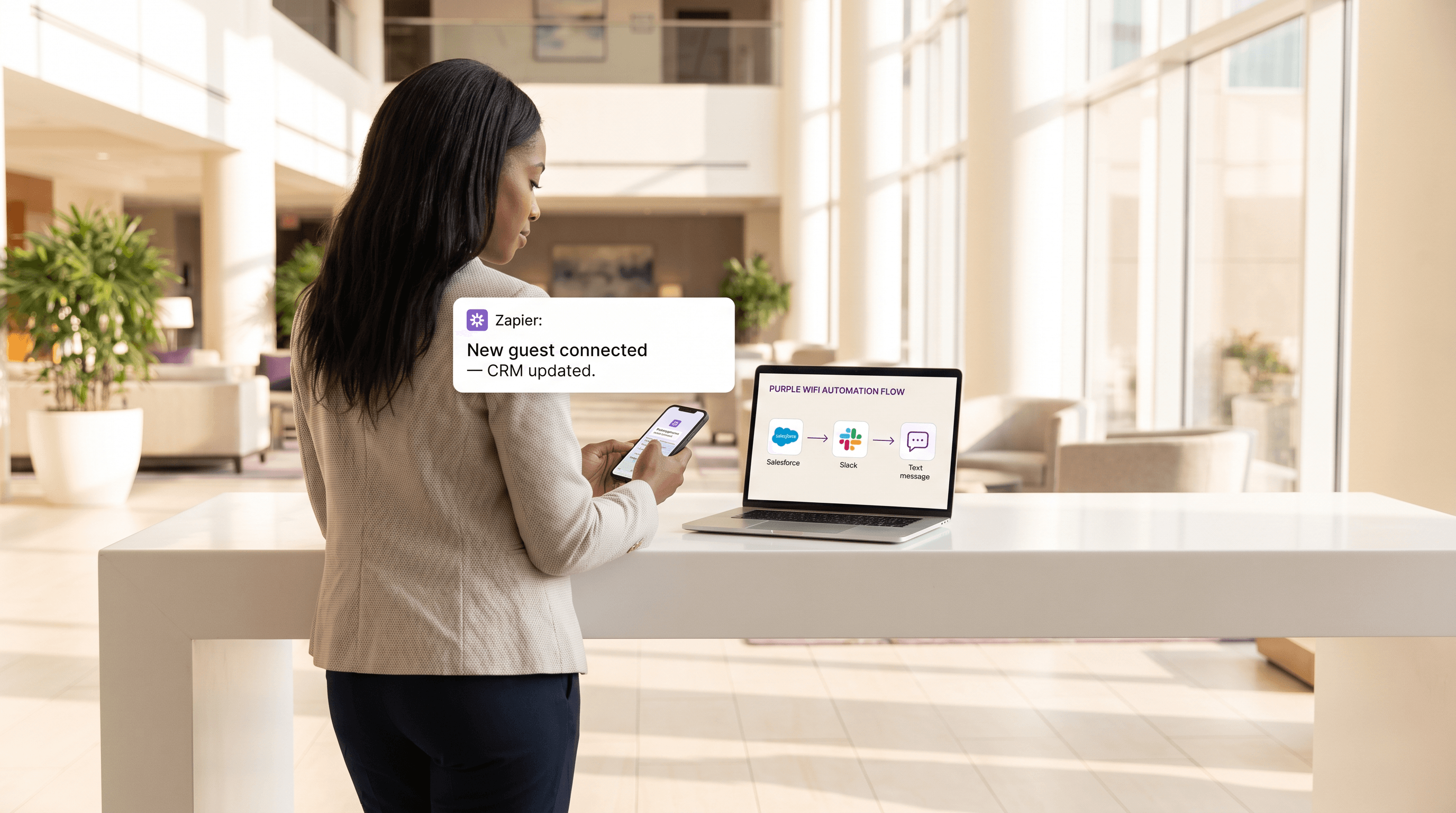

Conectando Eventos de WiFi a Mais de 1.500 Aplicativos com Zapier e Purple

Este guia detalha a arquitetura técnica e a implementação prática da integração do Purple WiFi com o Zapier. Ele fornece a operadores de locais e equipes de TI receitas acionáveis para automatizar a sincronização de CRM, comunicações com hóspedes e alertas operacionais sem a necessidade de escrever código personalizado.

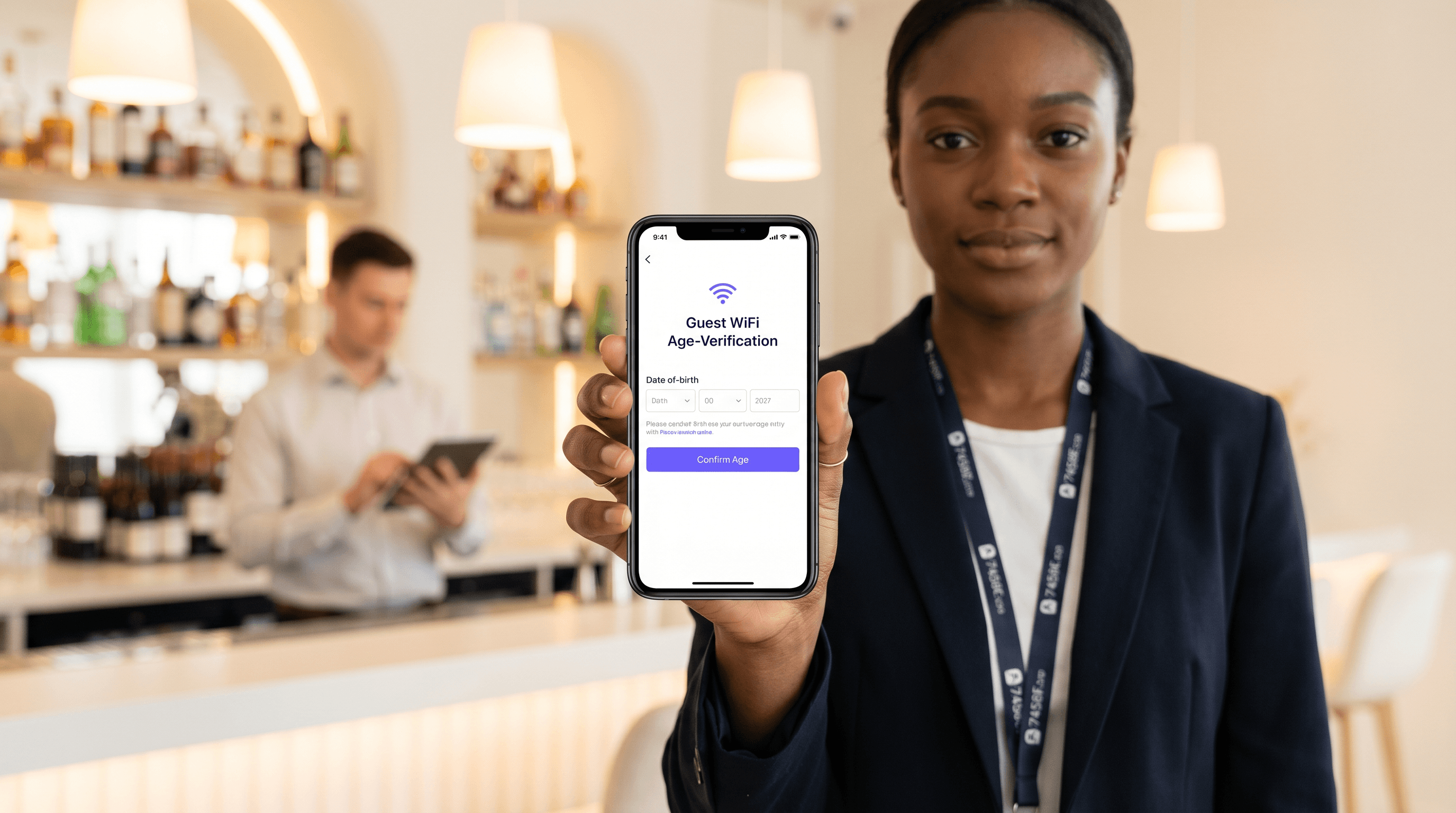

Verificação de Idade no Guest WiFi: Conformidade para Locais de Jogos, Bebidas Alcoólicas e Adultos

Este guia de referência técnica e autoritário explora a implementação da verificação de idade em redes Guest WiFi para locais de alto risco como cassinos, bares e estádios. Ele detalha estratégias de conformidade, modelos de implantação arquitetônica e o equilíbrio entre os requisitos regulatórios e o atrito na integração do usuário.

WiFi 7 MLO Explicado: Operação Multi-Link para Roaming Contínuo

Este guia de referência técnica oferece uma análise aprofundada da Operação Multi-Link (MLO) do WiFi 7 para arquitetos de rede empresarial e líderes de TI. Ele desmistifica os três modos de operação MLO (eMLSR, NSTR e STR), explica como o MLO supera o band steering legado e fornece orientações de implantação acionáveis, apoiadas por dados de testes reais da Wireless Broadband Alliance. Operadores de locais em hospitalidade, varejo e grandes espaços públicos encontrarão estratégias de implementação concretas e evidências de ROI para apoiar decisões de investimento em WiFi 7.

Detecção de Rogue AP: Protegendo o WiFi de Locais contra Ataques de Impersonificação

Este guia oferece uma referência técnica abrangente para gerentes de TI, arquitetos de rede e diretores de operações de locais sobre a implantação de Wireless Intrusion Prevention Systems (WIPS) para detectar e neutralizar rogue access points e evil twin attacks. Ele aborda metodologias de detecção, contramedidas legais, requisitos de conformidade e cenários de implementação no mundo real em ambientes de hospitalidade, varejo e setor público. Organizações que implementam as estratégias aqui descritas fortalecerão sua postura de segurança wireless, reduzirão o risco de conformidade e protegerão tanto sua infraestrutura quanto seus usuários contra ameaças de impersonificação de WiFi.

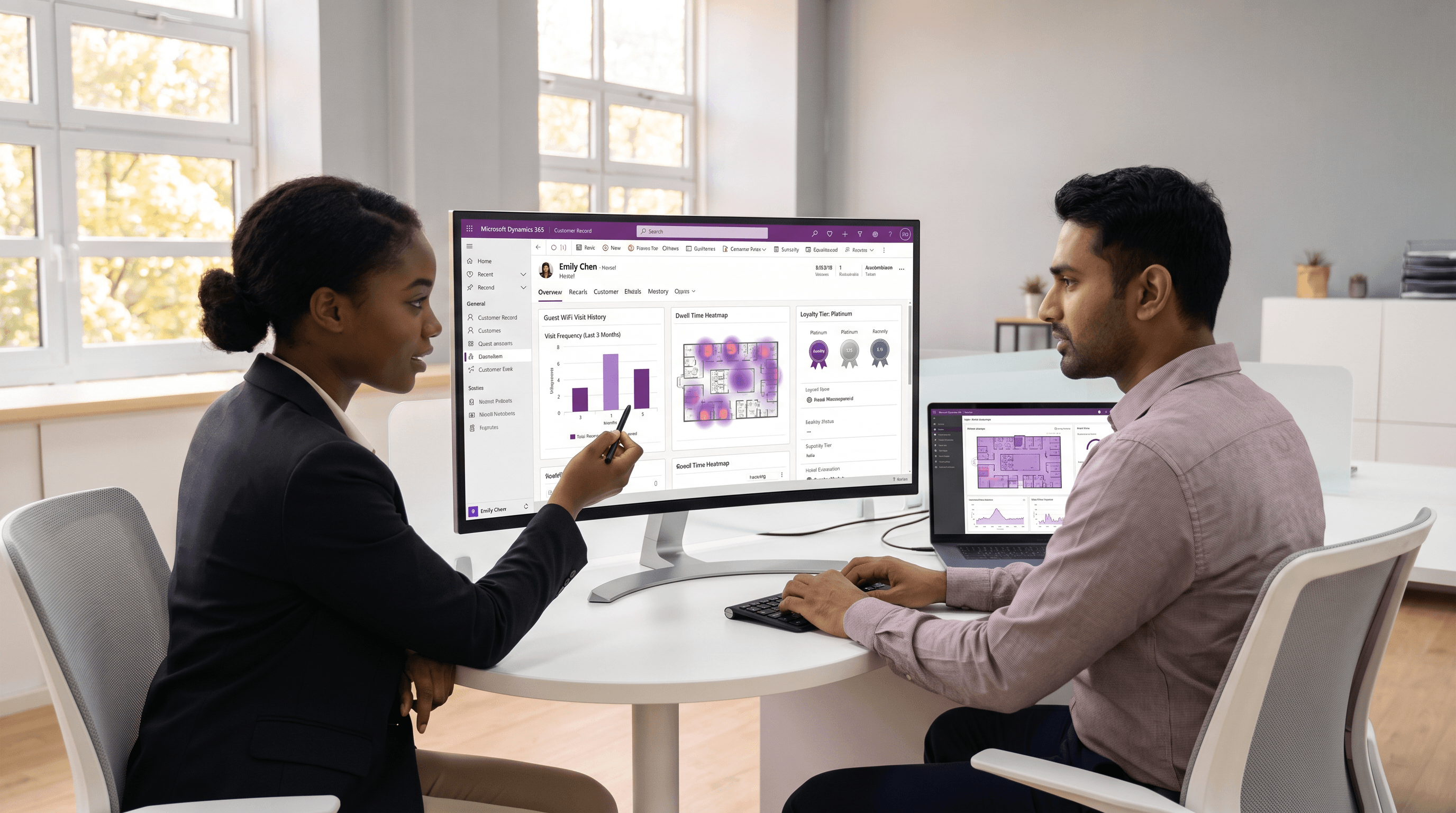

Microsoft Dynamics 365 e Enriquecimento de Dados de WiFi de Convidados

Este guia de referência técnica detalha a arquitetura, modelagem de dados e mapeamento de campos necessários para integrar dados de WiFi de convidados com o Microsoft Dynamics 365. Ele oferece estratégias de implementação acionáveis para gerentes de TI e arquitetos de rede enriquecerem perfis unificados de clientes e impulsionarem um ROI mensurável em locais físicos.

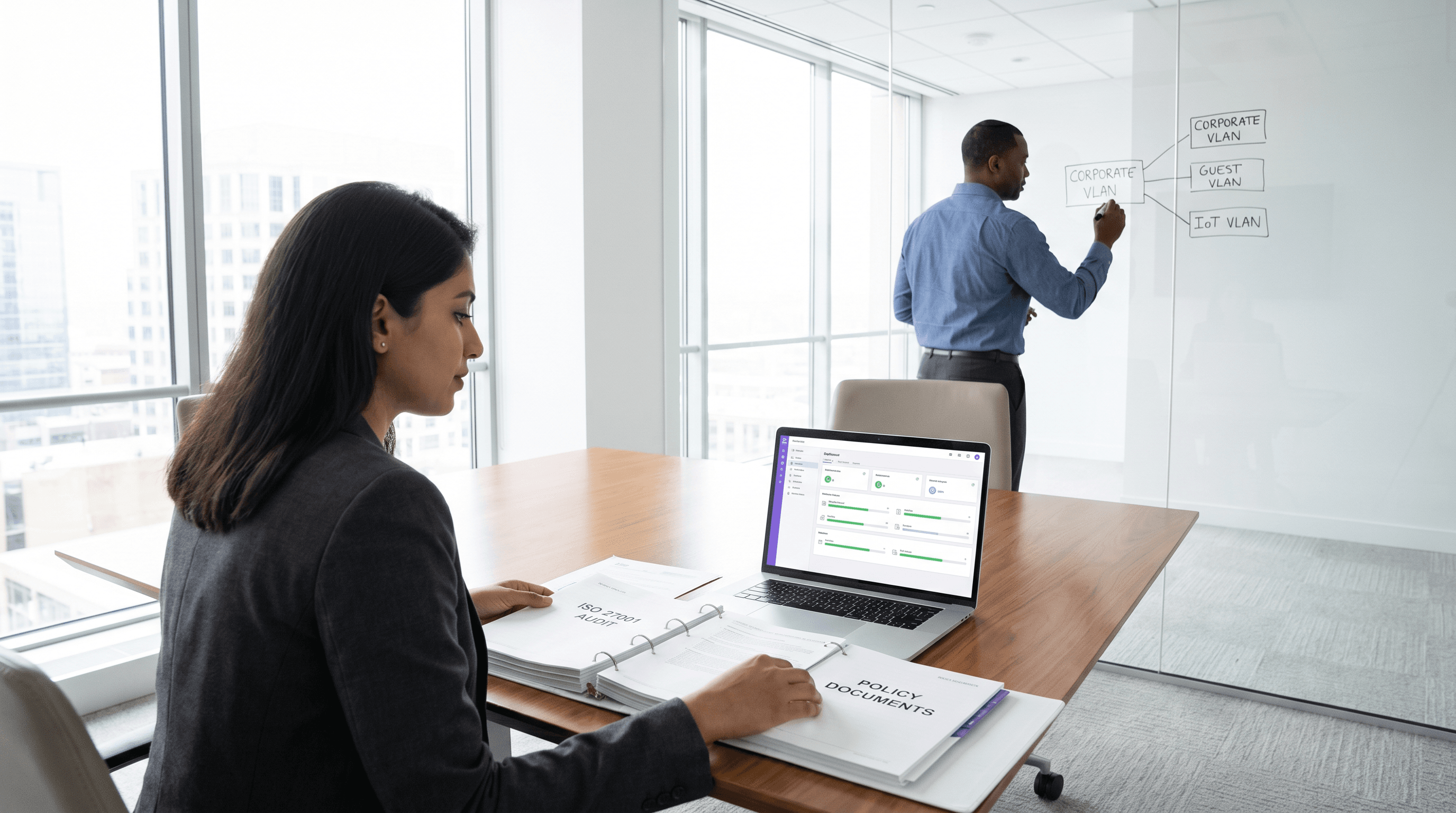

ISO 27001 Guest WiFi: Um Guia de Conformidade

Esta referência técnica autoritária mapeia as implementações de Guest WiFi diretamente aos controles da ISO 27001:2022, detalhando os requisitos de segregação de rede, registro de eventos (logging) e tratamento de riscos. Ela fornece orientação prática para gerentes de TI e arquitetos de rede sobre como gerar evidências prontas para auditoria e aproveitar as atestações SOC 2 de fornecedores para satisfazer os mandatos de garantia de fornecedores do ISMS.

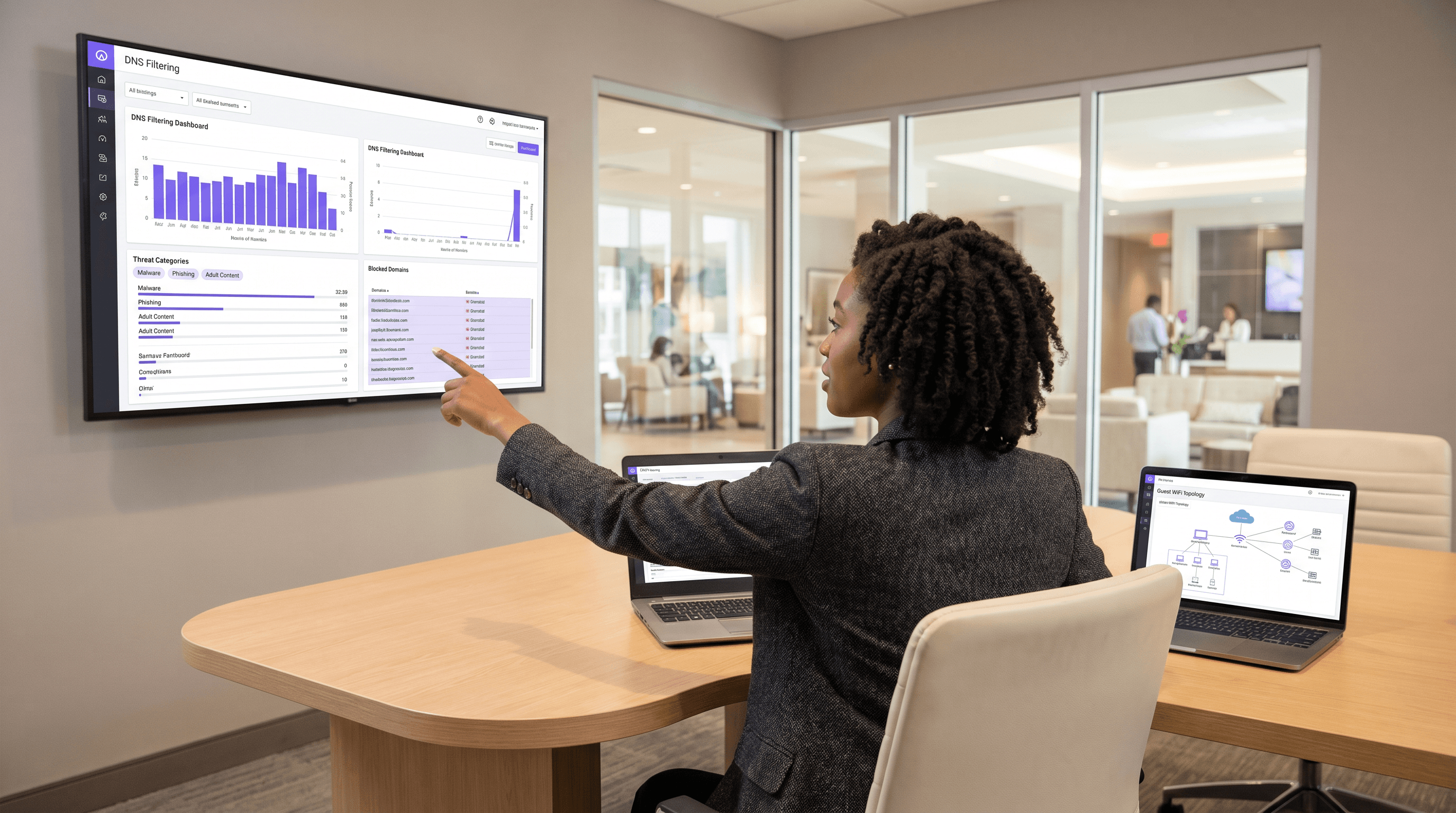

Filtragem DNS para Guest WiFi: Bloqueando Malware e Conteúdo Inadequado

Este guia fornece a gerentes de TI, arquitetos de rede e diretores de operações de locais uma referência técnica definitiva para a implantação de filtragem DNS em redes WiFi de convidados. Ele aborda a arquitetura de bloqueio de ameaças em nível de DNS, uma comparação de fornecedores de serviços líderes de DNS em nuvem, orientação de implementação passo a passo e estudos de caso reais de ambientes de hospitalidade e varejo. A filtragem DNS é a primeira linha de defesa mais econômica contra malware, phishing e conteúdo inadequado em redes públicas, e este guia capacita as equipes a implantá-la com confiança e em conformidade com os requisitos PCI DSS, GDPR e HIPAA.

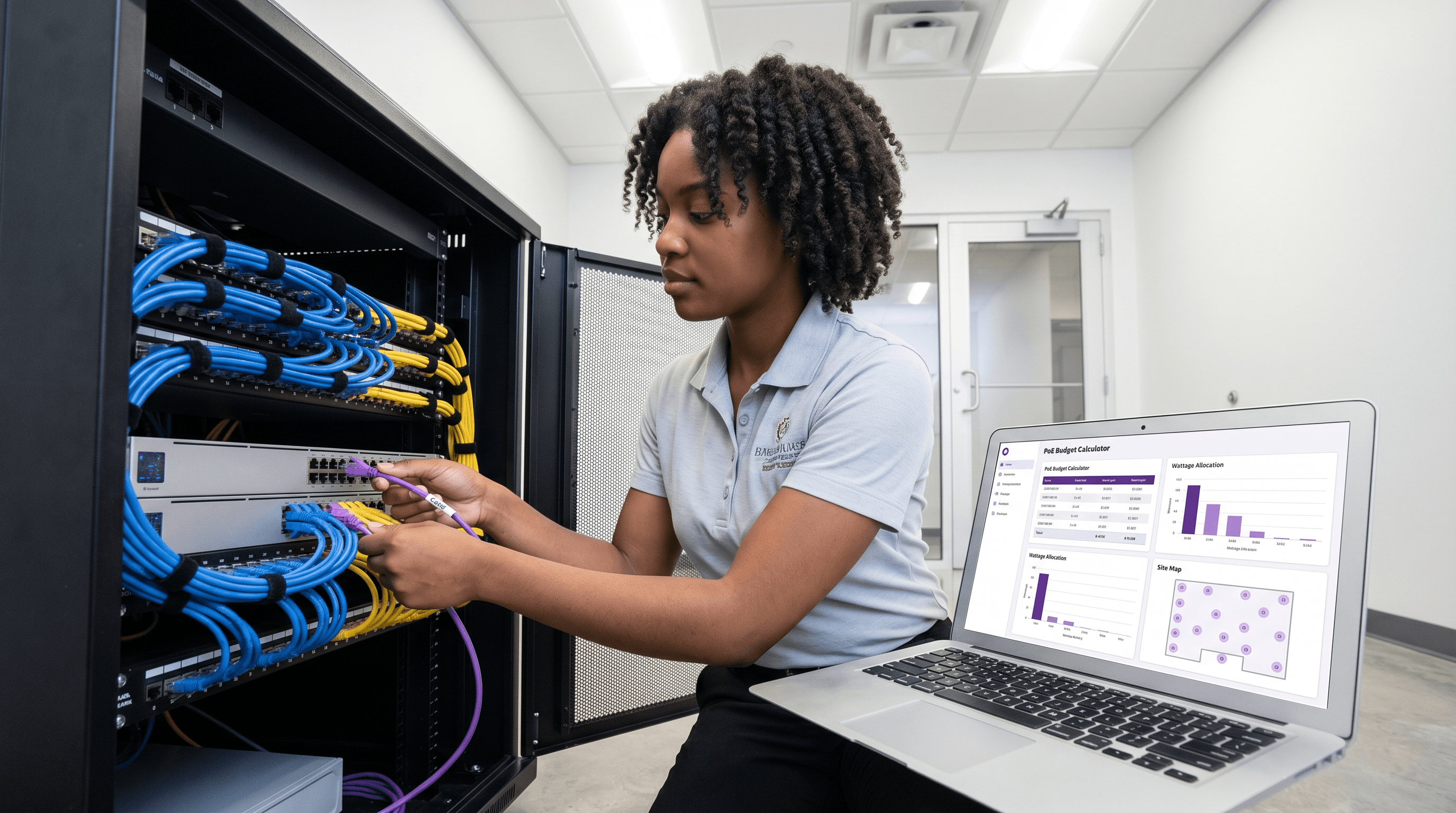

Planejamento de Orçamento PoE para Implantações de WiFi em Múltiplos Locais

Este guia oferece uma estrutura prática para calcular orçamentos de Power over Ethernet (PoE) em implantações de WiFi em múltiplos locais. Ele aborda a transição para PoE++ para WiFi 6E e 7, estratégias de dimensionamento de switches e métodos para preparar a infraestrutura para o futuro, mitigando os riscos de sobrecarga de energia.

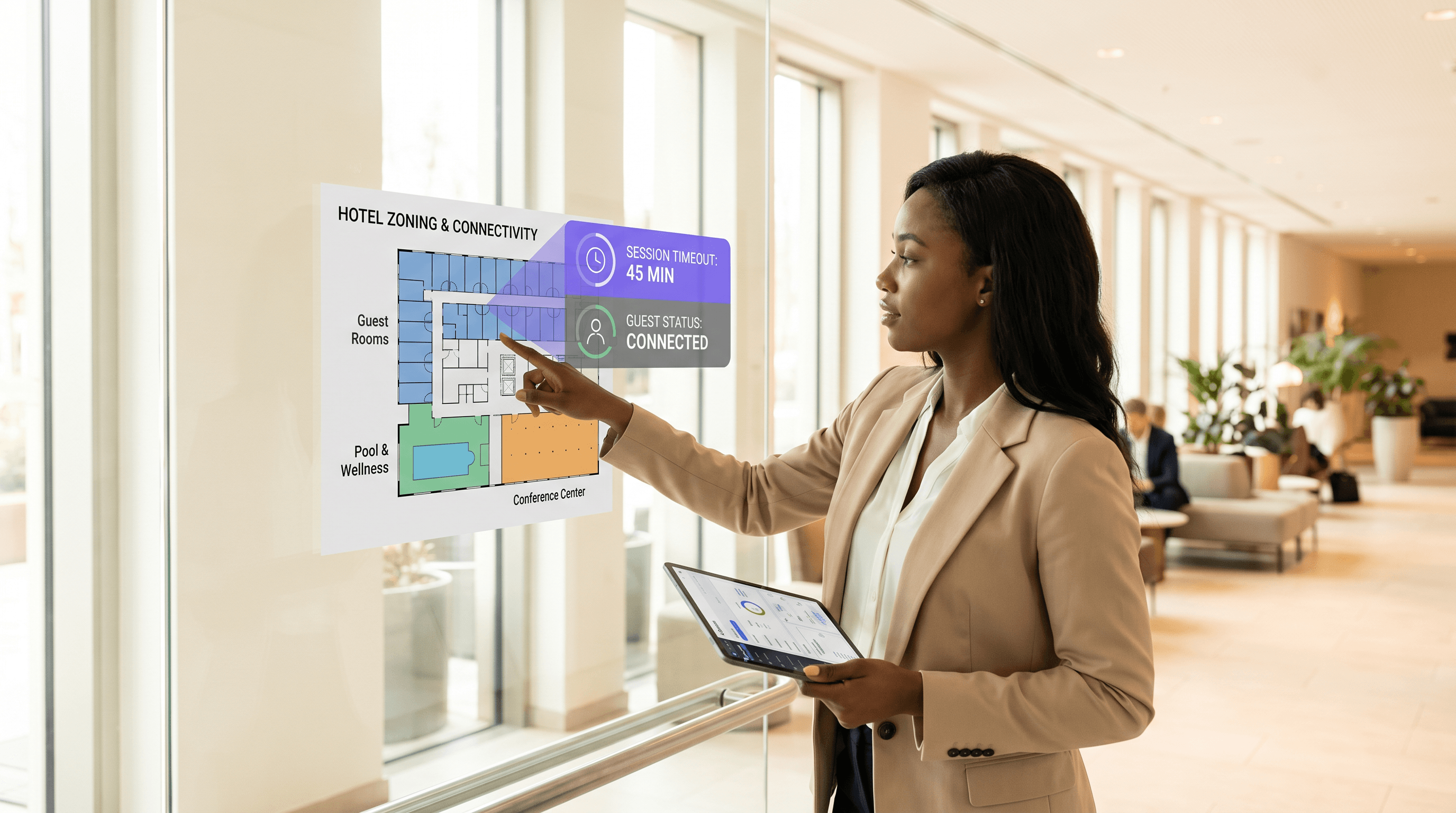

Tempos Limite de Sessão do WiFi para Convidados: Equilibrando UX e Segurança

Este guia oferece uma estrutura prática para configurar os tempos limite de sessão do WiFi para convidados, equilibrando uma experiência de usuário fluida com segurança robusta. Ele aborda tempos limite de inatividade, tempos limite absolutos, estratégias de reautenticação e cenários de implantação específicos do setor para líderes de TI e operações de locais.

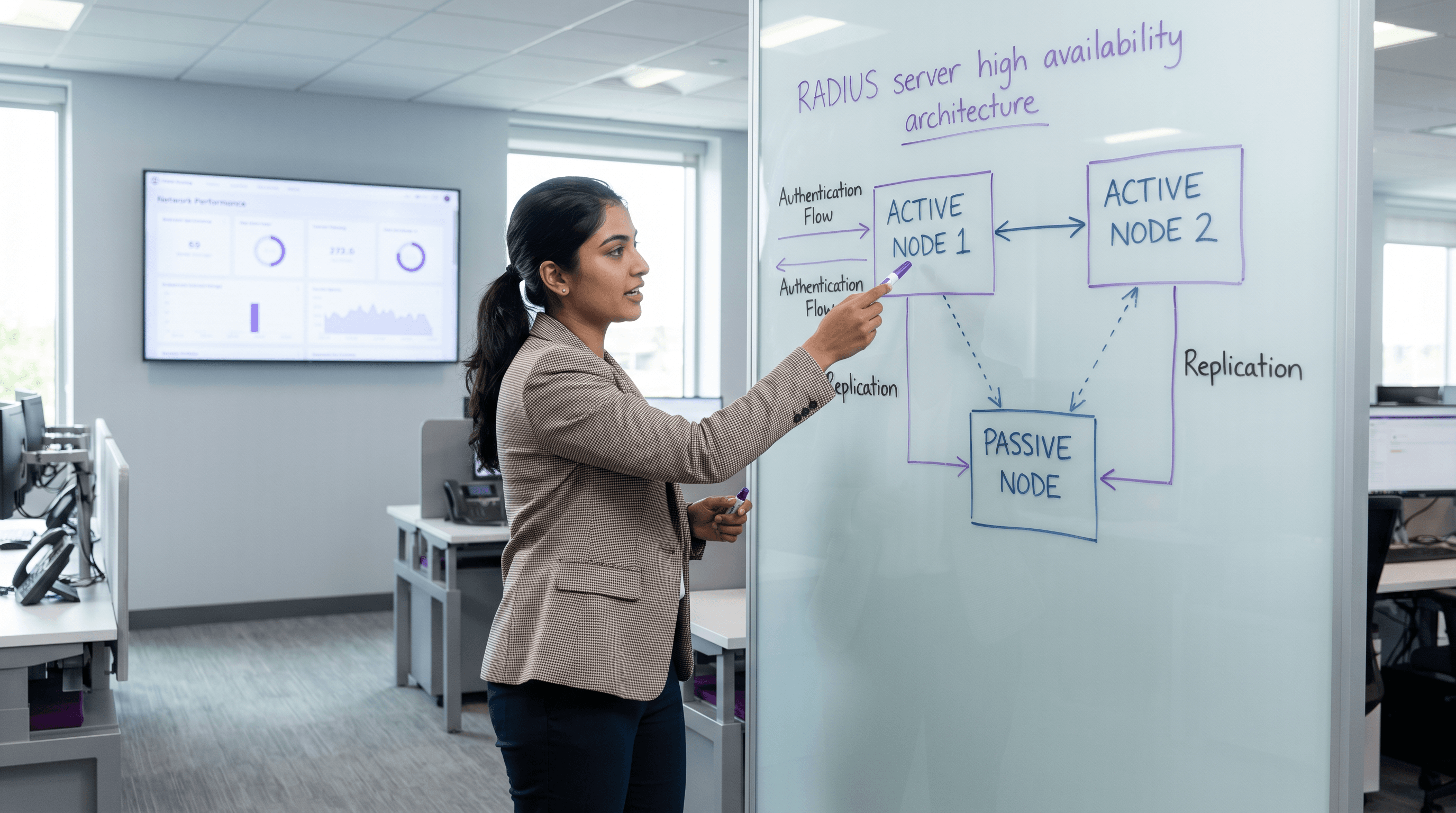

Alta Disponibilidade de Servidor RADIUS: Ativo-Ativo vs Ativo-Passivo

Um guia de referência técnica definitivo para gerentes de TI e arquitetos de rede que avaliam arquiteturas de alta disponibilidade RADIUS. Ele contrasta implantações Ativo-Ativo e Ativo-Passivo, detalha os requisitos de replicação de banco de dados e explica como o Cloud RADIUS mitiga a latência de failover para locais corporativos.

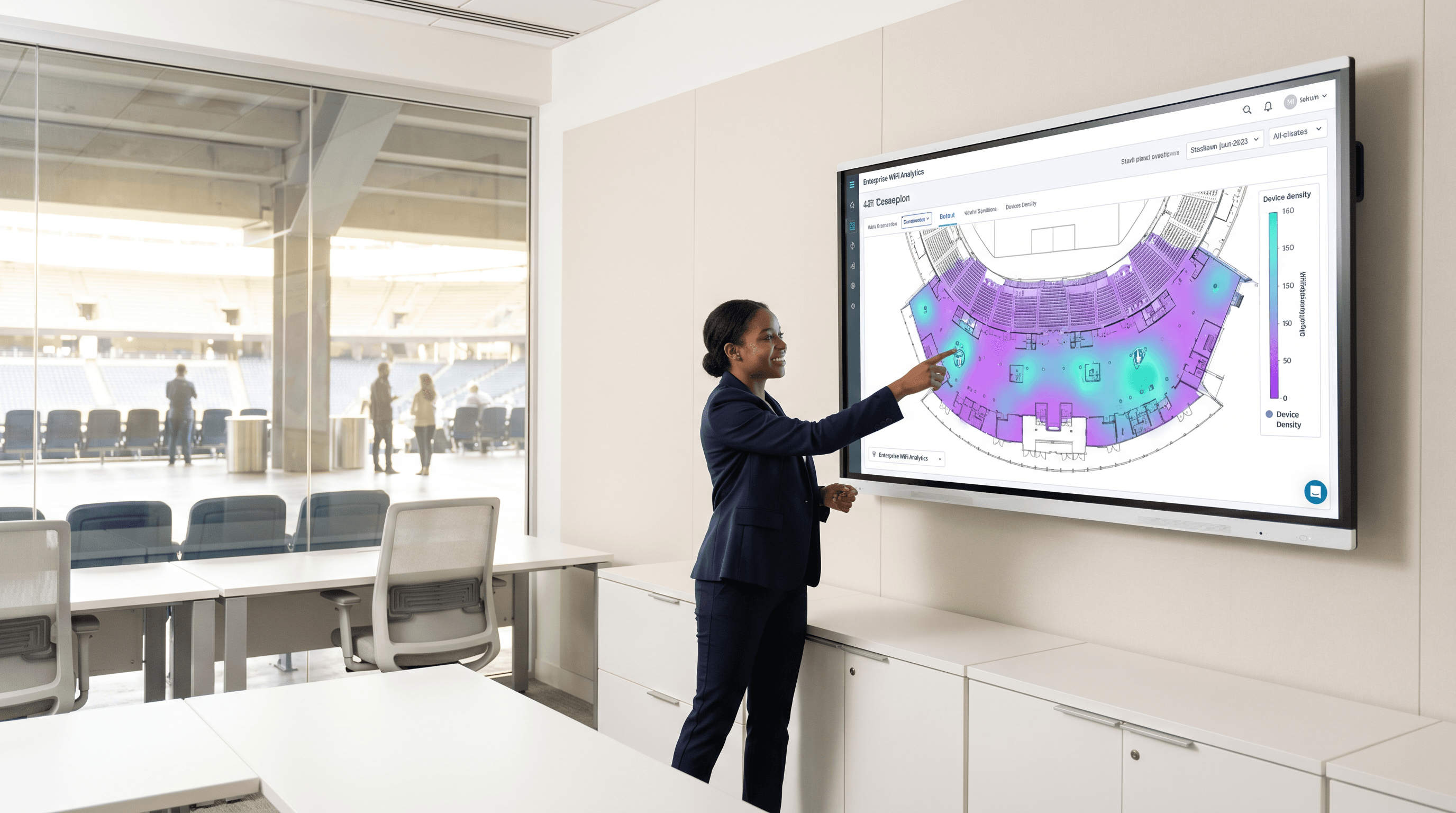

OFDMA Explicado: Como o WiFi 6 Lida com Ambientes Densos

This guide provides an advanced technical deep-dive into OFDMA (Orthogonal Frequency Division Multiple Access), the foundational multi-user technology of the IEEE 802.11ax (WiFi 6) standard. It explains how OFDMA differs from legacy OFDM, why it is critical for high-density venue deployments, and delivers actionable implementation guidance for network architects and IT directors. Venue operators in hospitality, retail, healthcare, and events will find concrete deployment strategies, client-side requirements, and ROI frameworks to justify and execute a WiFi 6 infrastructure refresh.

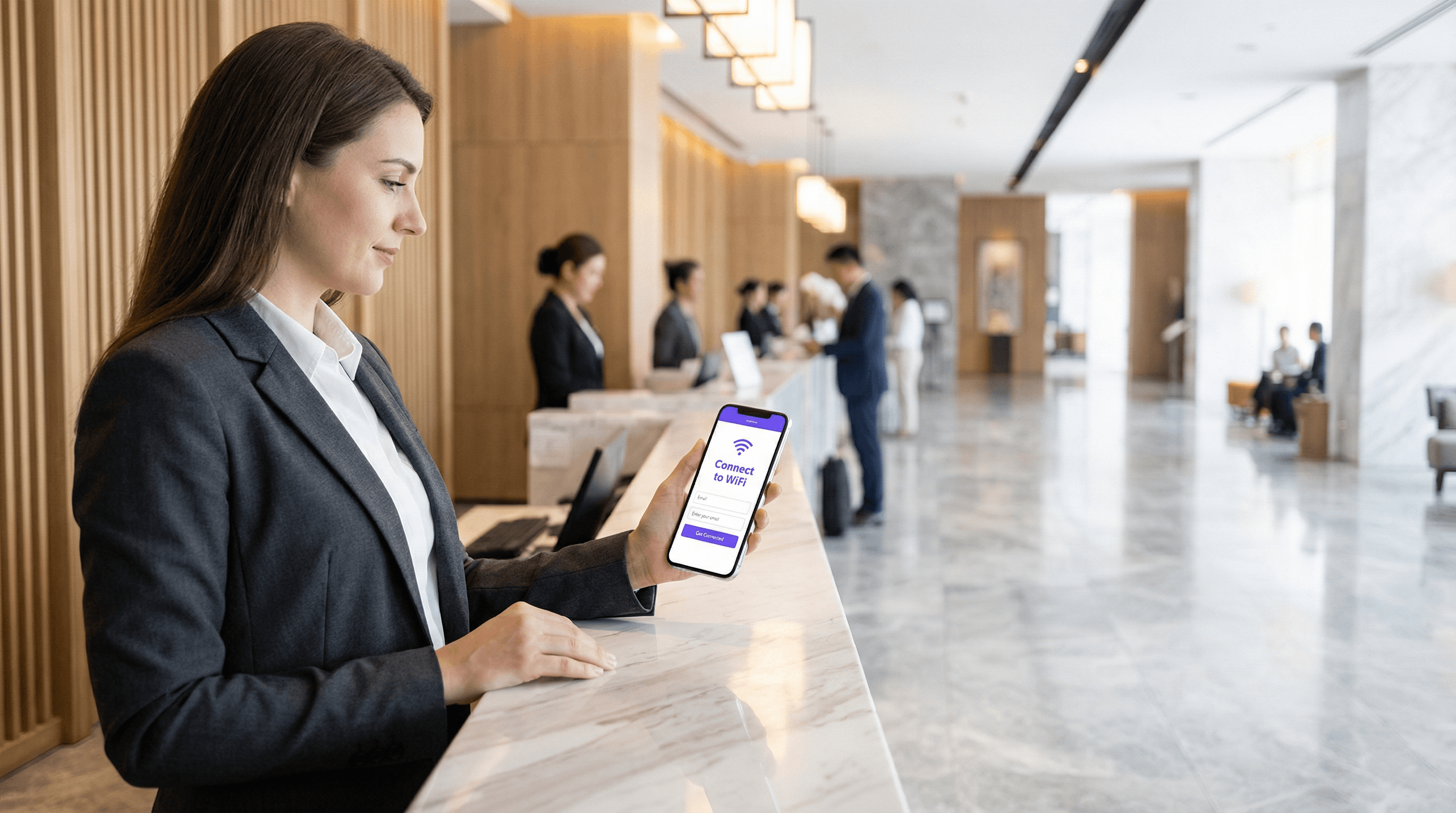

UX de Onboarding de Rede: Projetando uma Experiência de Configuração de WiFi Sem Atritos

This guide provides a comprehensive technical framework for designing a frictionless WiFi network onboarding UX, covering captive portal detection mechanics across iOS, Android, Windows, and macOS, and detailing self-service certificate enrolment for 802.1X staff networks. It equips IT managers, network architects, and venue operations directors with actionable strategies to reduce helpdesk overhead, improve first-connection success rates, and maintain GDPR and PCI DSS compliance across hospitality, retail, and campus environments.

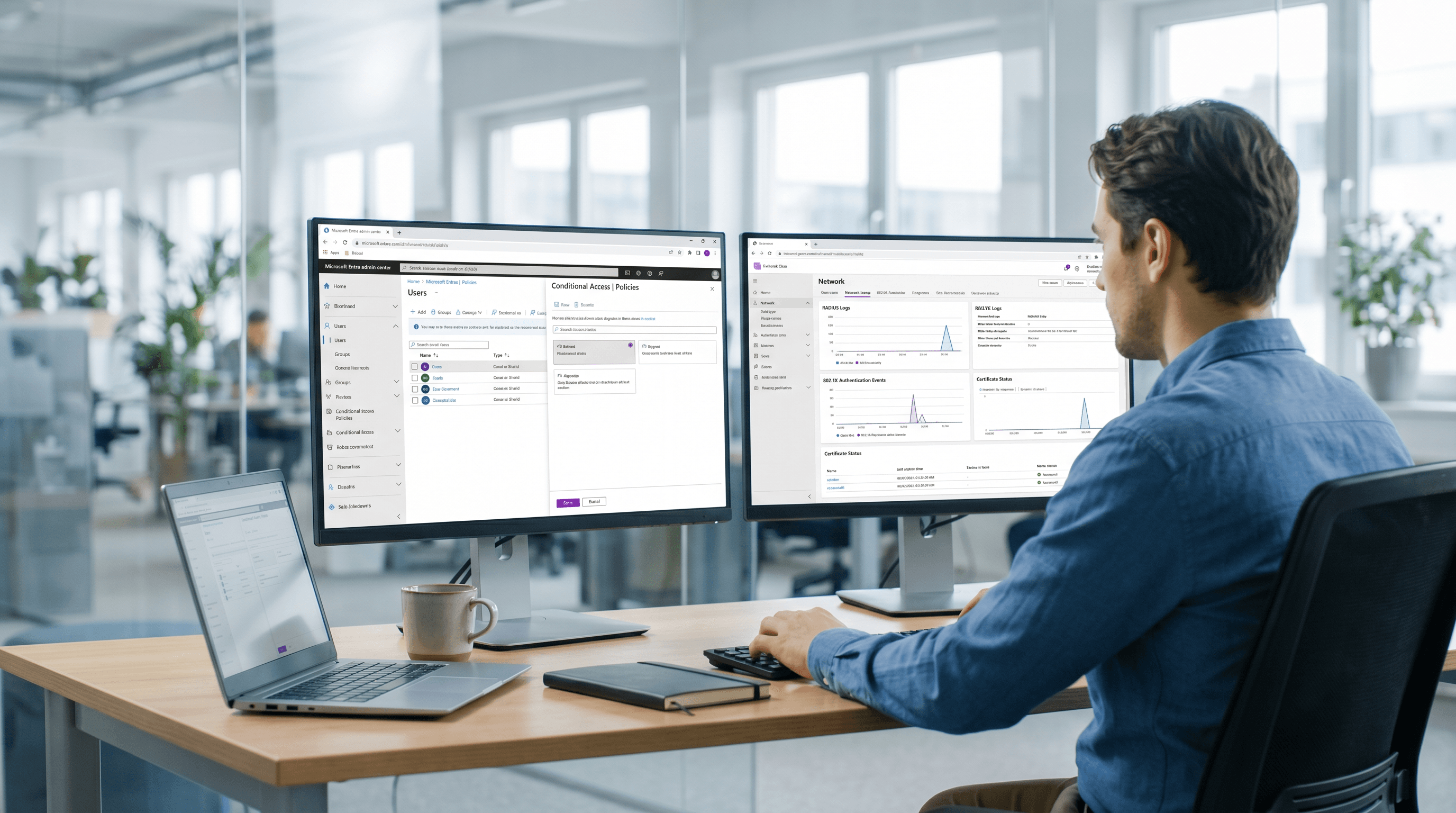

Autenticação WiFi com Azure AD e Entra ID: Guia de Integração e Configuração

Este guia de referência técnica fornece aos gerentes de TI, arquitetos de rede e diretores de operações de locais um roteiro prático para integrar o Microsoft Entra ID (Azure AD) com redes WiFi corporativas usando RADIUS e 802.1X. Ele abrange a decisão arquitetônica entre o Windows NPS on-premise e o RADIUS nativo da nuvem, a implementação da autenticação EAP-TLS baseada em certificado via Microsoft Intune e as melhores práticas operacionais para proteger o acesso sem fio em ambientes de hospitalidade, varejo e setor público. Para organizações que já investem no ecossistema Microsoft 365 e Entra ID, este guia preenche a lacuna entre a gestão de identidade na nuvem e a segurança da rede física.

Autenticação WiFi sem senha: Indo além das chaves pré-compartilhadas

Este guia oferece a gerentes de TI, arquitetos de rede e diretores de operações de locais um roteiro prático para eliminar senhas de WiFi compartilhadas e migrar para uma autenticação baseada em identidade e orientada por certificados. Ele aborda as falhas de segurança e conformidade das redes baseadas em PSK, a arquitetura técnica de 802.1X e EAP-TLS, e o papel da Identity PSK (iPSK) como uma tecnologia de transição crítica para dispositivos IoT e legados. Operadores de locais nos setores de hospitalidade, varejo e setor público encontrarão estratégias de migração acionáveis, cenários de implementação reais e resultados de negócios mensuráveis para justificar o investimento.

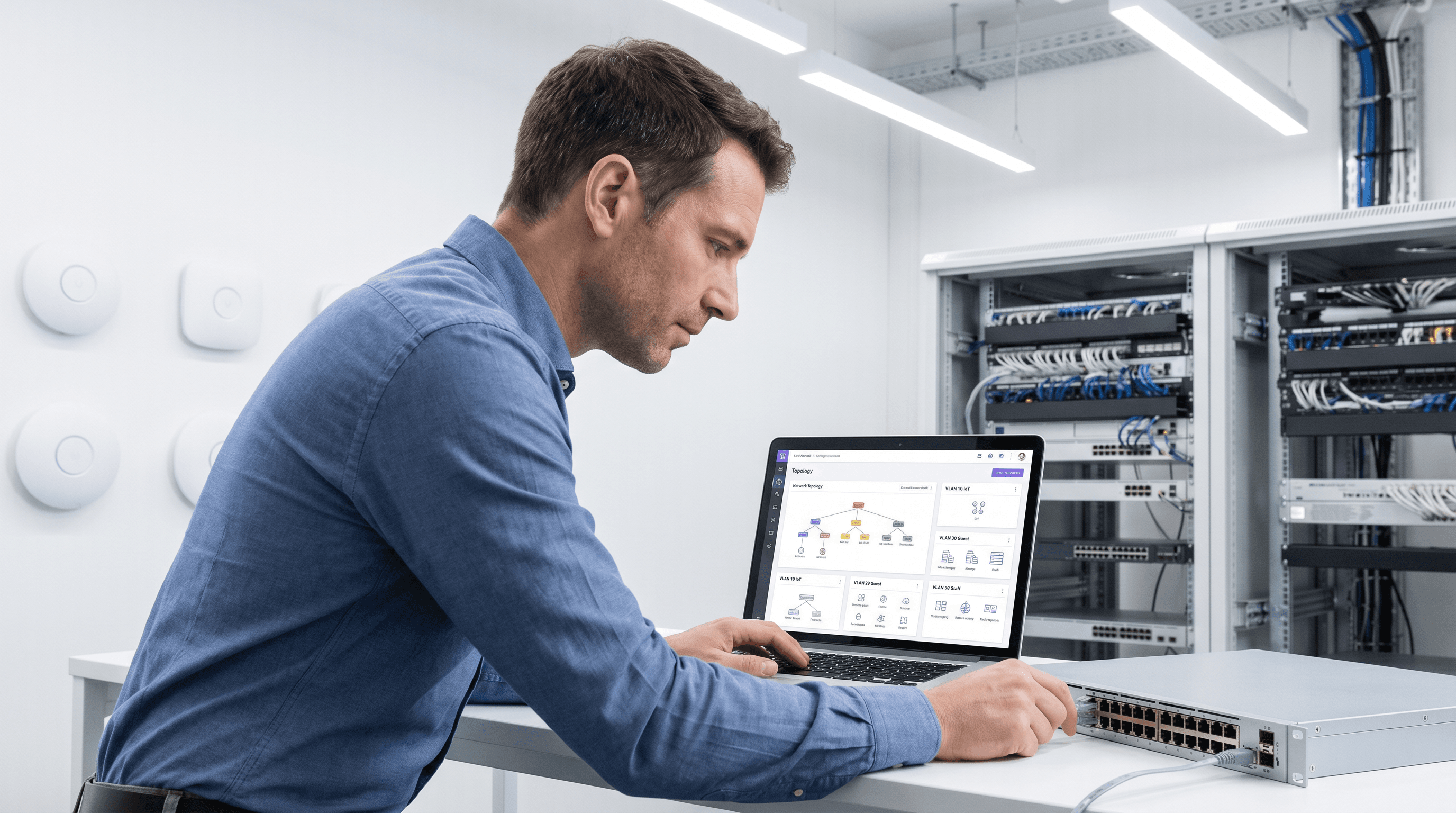

Segmentação de Dispositivos IoT em WiFi: Isolando Dispositivos Não Padronizados

Este guia fornece estratégias práticas de nível empresarial para segmentar com segurança dispositivos IoT não padronizados em redes WiFi de locais. Saiba como implementar o isolamento de VLAN, autenticação baseada em MAC e políticas de firewall rigorosas para proteger sua infraestrutura principal contra dispositivos inteligentes vulneráveis.

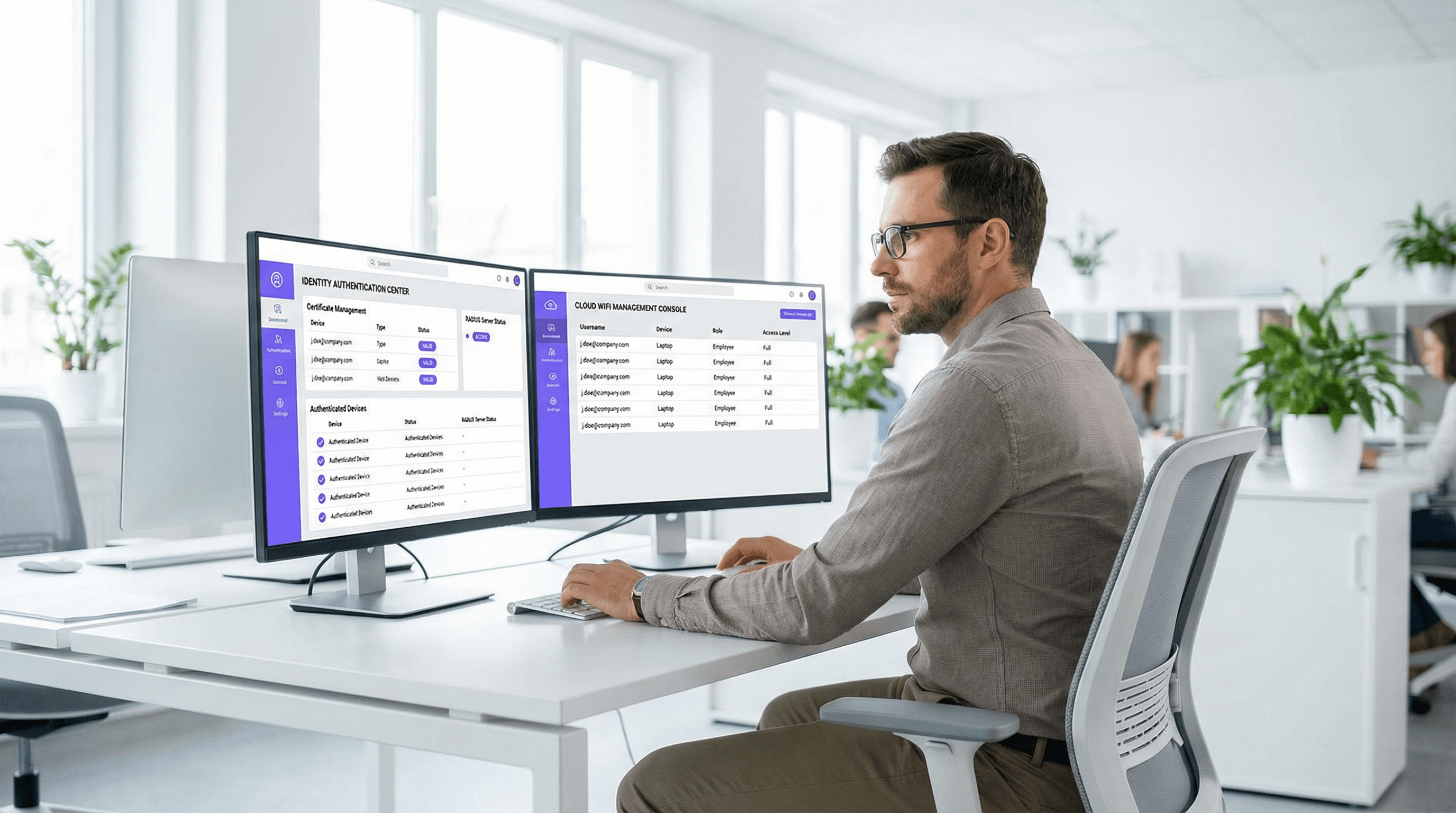

Cloud RADIUS vs RADIUS On-Premise: Guia de Decisão para Equipes de TI

Este guia fornece aos diretores de TI, arquitetos de rede e equipes de operações de locais um framework definitivo para escolher entre serviços RADIUS hospedados na nuvem e servidores RADIUS on-premise tradicionais. Ele abrange a arquitetura técnica, compensações de latência e confiabilidade, custo total de propriedade e considerações de conformidade para implantações em hospitalidade multissite, varejo e setor público. Ao final, os leitores terão um modelo de decisão claro, alinhado às suas restrições específicas de infraestrutura e apetite ao risco organizacional.

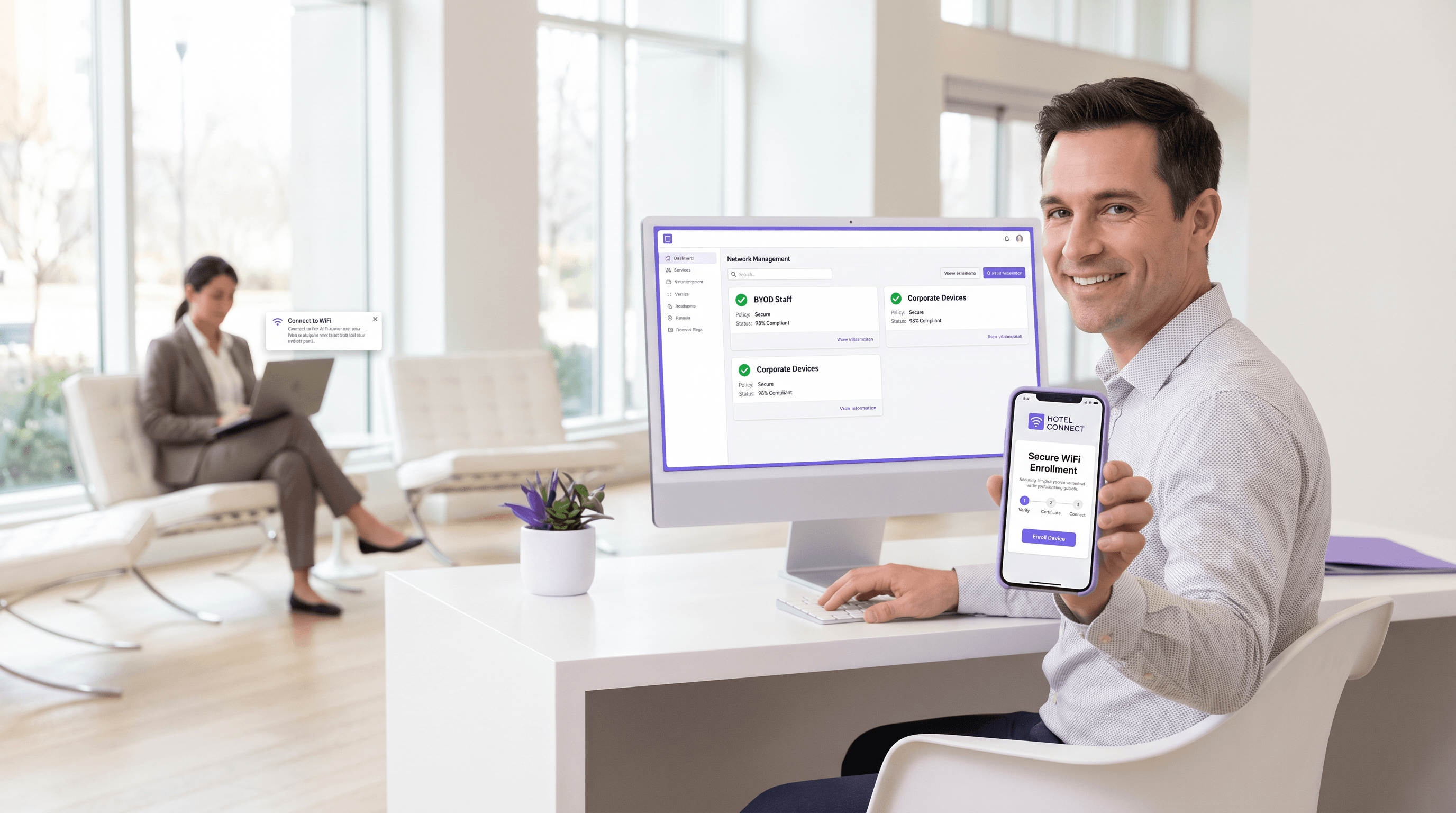

Onboarding de WiFi BYOD: Gerenciando Dispositivos Não Gerenciados em Hotéis e Varejo

Este guia de referência técnica fornece estratégias práticas para o onboarding de dispositivos de propriedade dos funcionários (BYOD) em redes WiFi corporativas nos setores de hospitalidade e varejo, sem exigir o registro completo em MDM. Ele abrange fluxos de registro de certificados por autoatendimento, autenticação 802.1X e aplicação de políticas para garantir o acesso seguro de dispositivos não gerenciados.

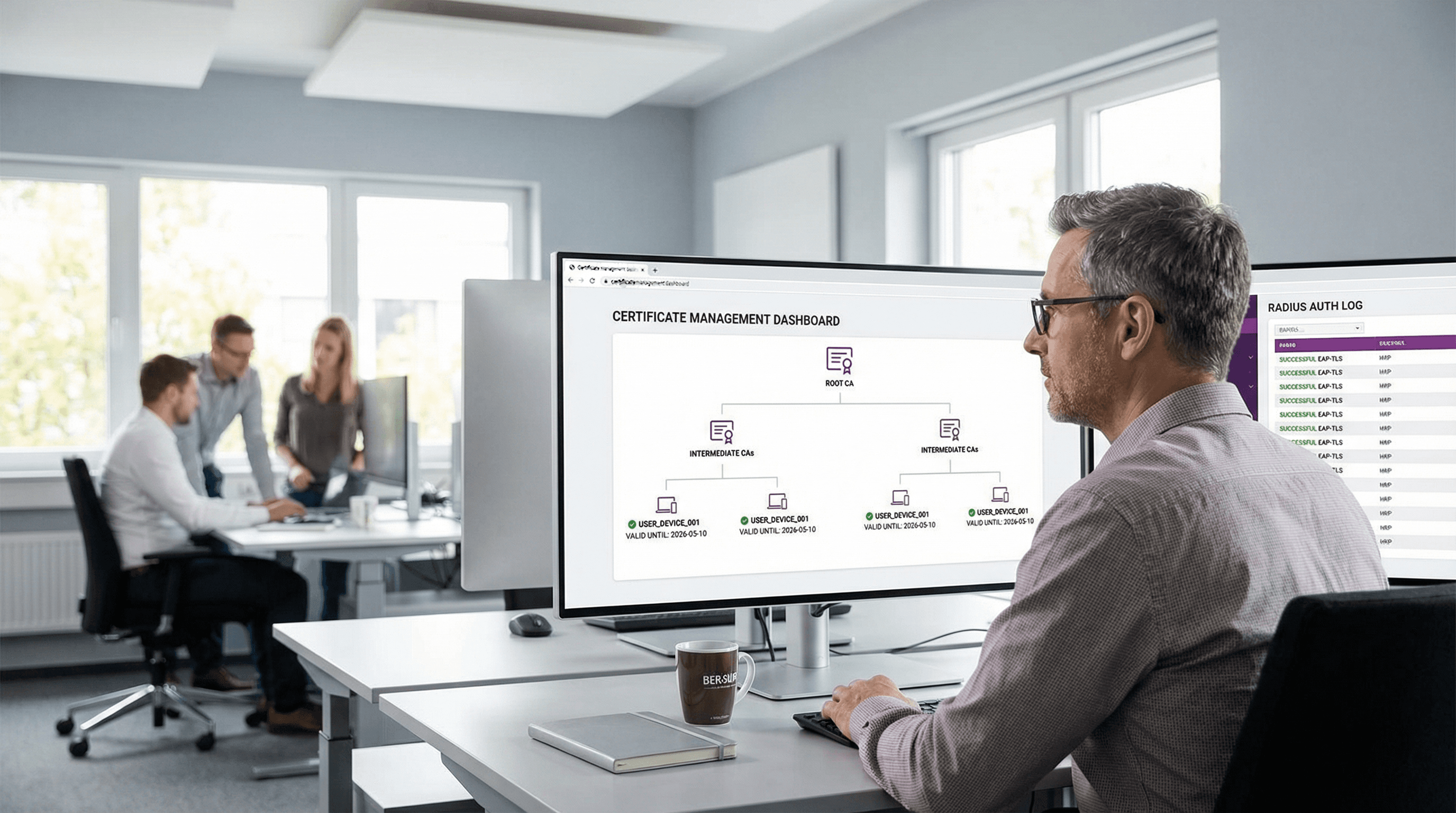

Autenticação EAP-TLS Explicada: Segurança WiFi Baseada em Certificados

O EAP-TLS é o padrão ouro para segurança WiFi empresarial, substituindo a autenticação vulnerável baseada em senha por certificados digitais robustos e mutuamente autenticados. Este guia oferece aos gerentes de TI e arquitetos de rede um aprofundamento técnico abrangente no handshake EAP-TLS, requisitos de arquitetura e estratégias práticas de implantação para ambientes de dispositivos mistos.

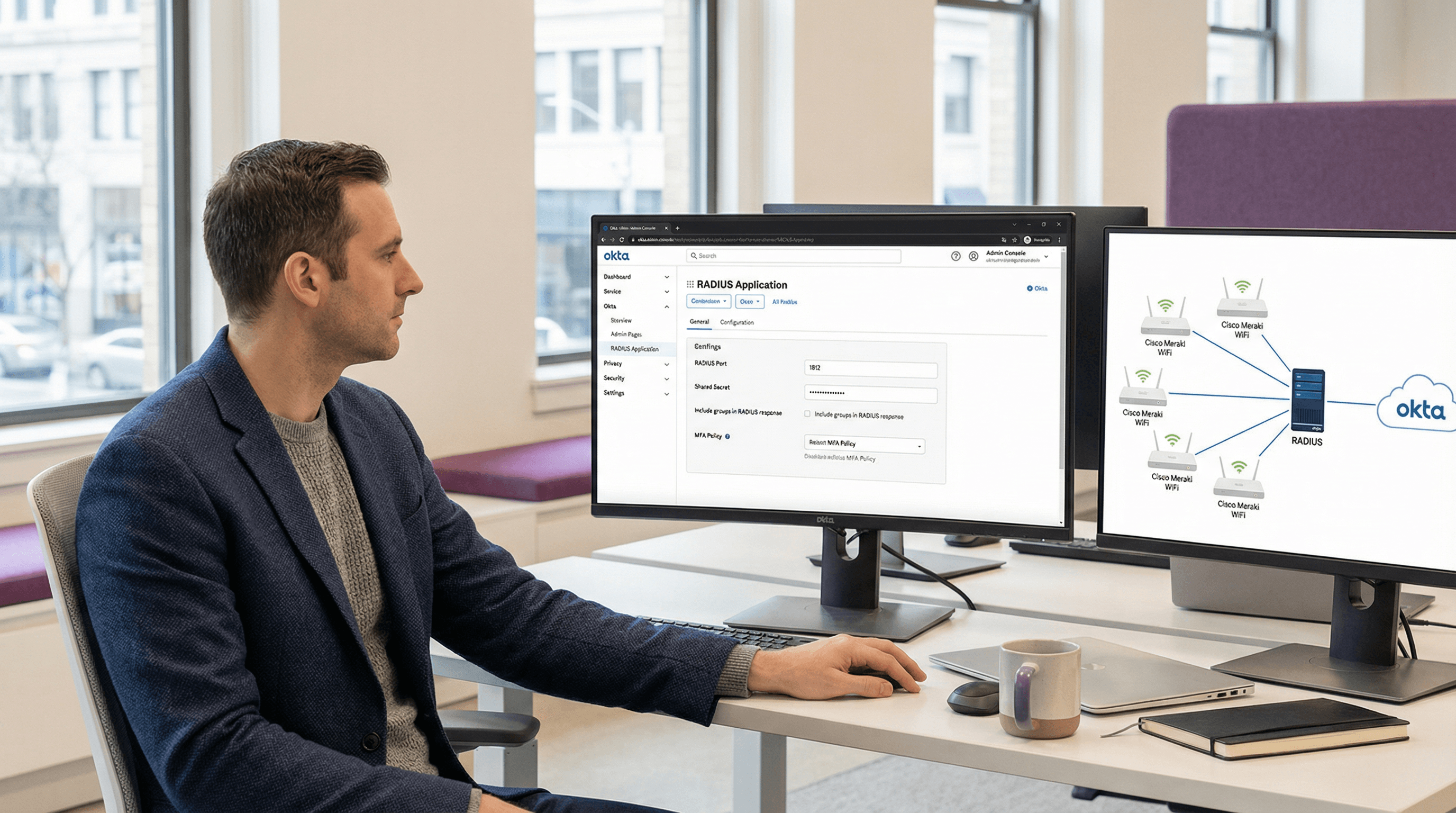

Okta e RADIUS: Estendendo seu Provedor de Identidade para a Autenticação WiFi

This guide provides a comprehensive technical reference for IT administrators at Okta-centric organisations who want to extend their cloud identity provider to WiFi authentication using the Okta RADIUS agent. It covers the full authentication architecture, MFA enforcement trade-offs, dynamic VLAN assignment via RADIUS attribute mapping, and the critical decision between password-based EAP-TTLS and certificate-based EAP-TLS. Venue operators and enterprise IT teams will find actionable deployment guidance, real-world case studies from hospitality and retail, and a clear framework for integrating Okta RADIUS alongside dedicated guest WiFi solutions.

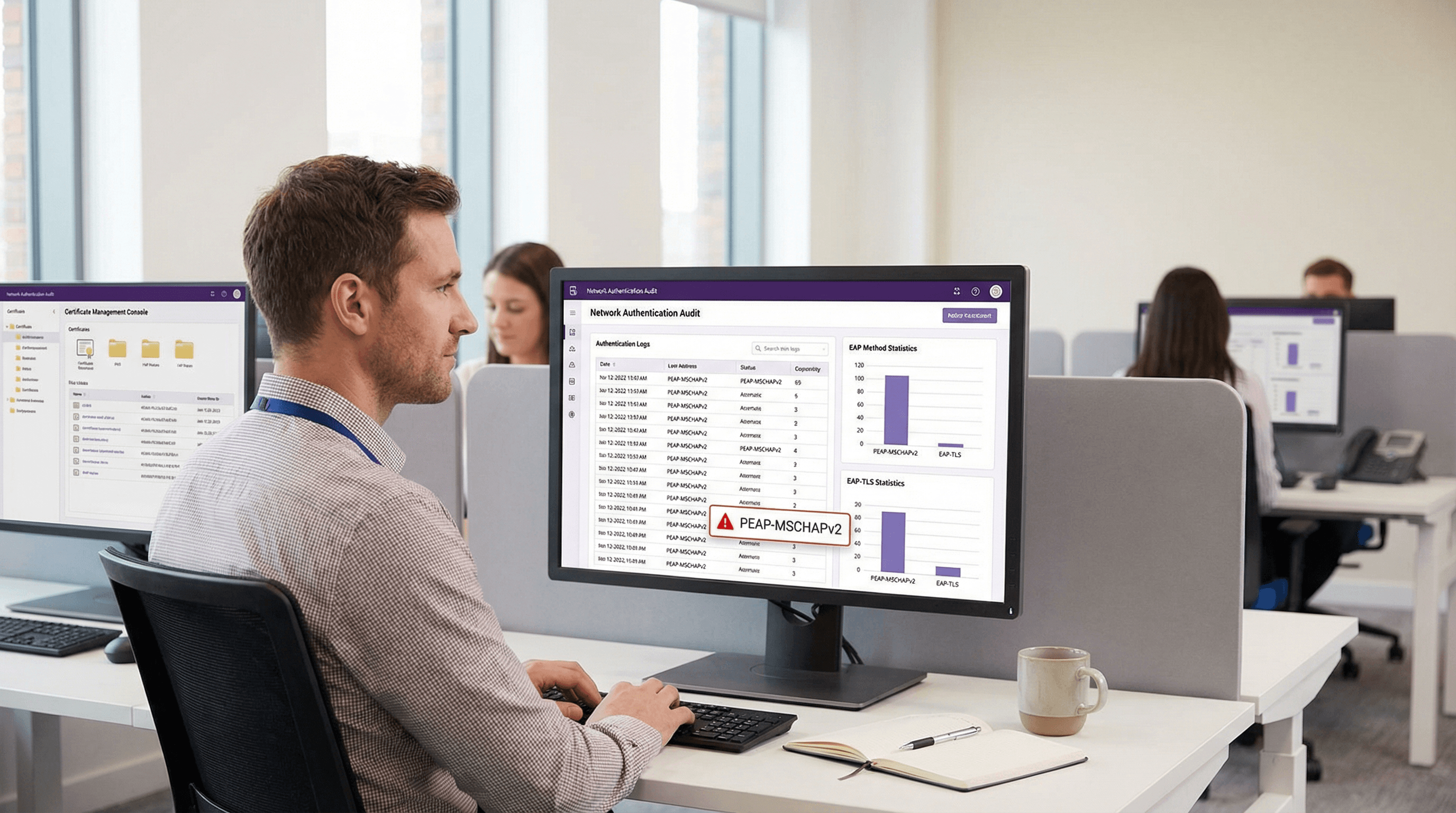

PEAP-MSCHAPv2: Por que ainda é comum, por que é arriscado e como migrar

Um guia de referência técnica abrangente detalhando as vulnerabilidades críticas de segurança do PEAP-MSCHAPv2, incluindo ataques evil twin e captura de credenciais. Ele fornece um roteiro prático e neutro em relação a fornecedores para que as equipes de TI migrem redes WiFi corporativas para a autenticação segura EAP-TLS baseada em certificados.