Comment le filtrage DNS réduit la consommation de bande passante réseau

Ce guide explique comment l'implémentation du filtrage DNS sur les réseaux WiFi d'entreprise bloque le trafic publicitaire, de suivi et de télémétrie avant qu'il ne consomme de la bande passante. Pour les responsables informatiques et les opérateurs de sites, cela se traduit par des réductions immédiates des coûts FAI, une amélioration des performances réseau et une posture de sécurité renforcée.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique

- La Mécanique de la Résolution DNS et le Gaspillage de Bande Passante

- Comment le Filtrage DNS Récupère la Bande Passante

- Architectures de Déploiement

- Guide d'Implémentation

- Étape 1 : Établir une Référence

- Étape 2 : Définir les Politiques de Filtrage par Segment Réseau

- Étape 3 : Sélectionner et tester les listes de blocage

- Étape 4 : Gérer le DNS sur HTTPS (DoH)

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- ROI et impact commercial

Résumé Exécutif

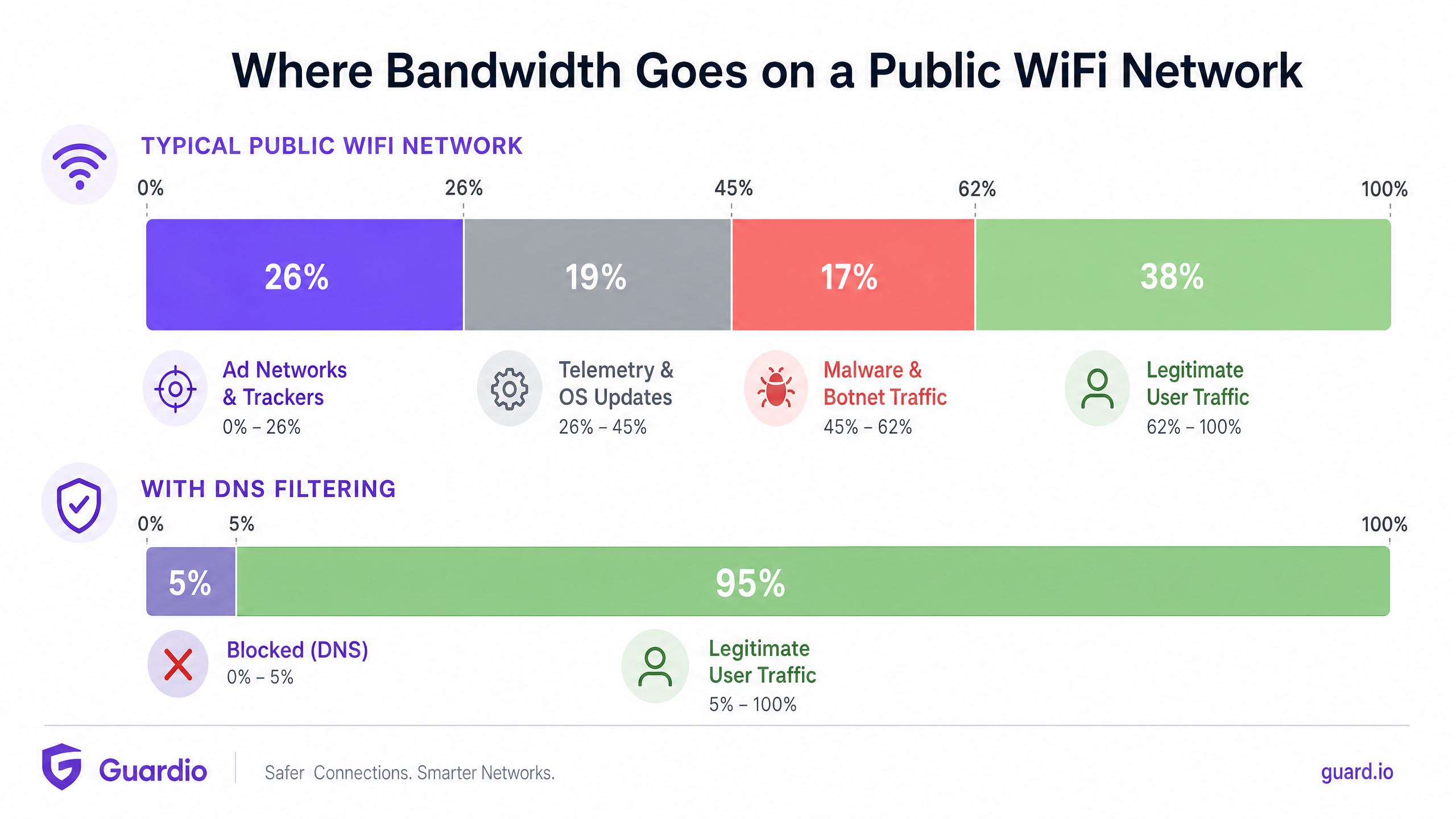

Pour les responsables informatiques d'entreprise et les architectes réseau supervisant des environnements à haute densité — tels que l' Hôtellerie , le Commerce de Détail , le Transport et les grands sites — la gestion de la bande passante est un défi opérationnel persistant. Malgré les mises à niveau continues des connexions FAI et de la densité des points d'accès, un pourcentage significatif du débit disponible est souvent consommé par du trafic non initié par l'utilisateur. Les réseaux publicitaires, les balises de télémétrie, les pixels de suivi et les mises à jour du système d'exploitation en arrière-plan dégradent silencieusement les performances du réseau et augmentent artificiellement les coûts d'infrastructure.

Ce guide de référence technique détaille comment l'implémentation du filtrage DNS en périphérie du réseau résout directement cette inefficacité. En interceptant et en bloquant les requêtes de résolution pour les domaines publicitaires, de suivi et malveillants connus, les opérateurs de réseau peuvent empêcher l'établissement de connexions TCP inutiles. Cette approche réduit la consommation de bande passante réseau jusqu'à 35 % dans les environnements denses, améliorant l'expérience utilisateur finale tout en atténuant les risques de sécurité. Nous explorerons l'architecture technique, les modèles de déploiement et le ROI mesurable du filtrage DNS, en fournissant des conseils exploitables aux professionnels informatiques seniors.

Approfondissement Technique

La Mécanique de la Résolution DNS et le Gaspillage de Bande Passante

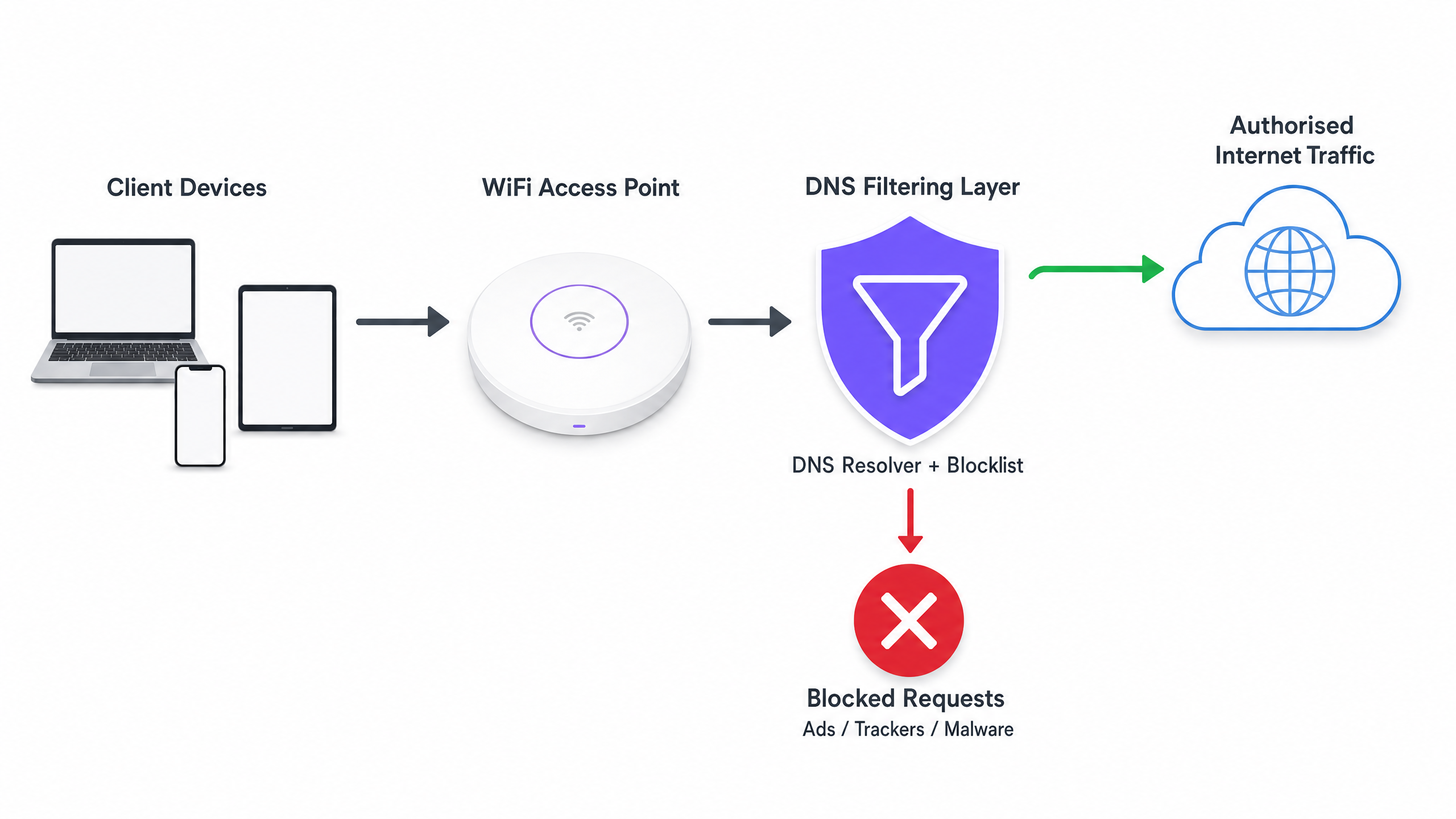

Le système de noms de domaine (DNS) fonctionne comme la couche de routage fondamentale pour tout le trafic internet. Lorsqu'un appareil client se connecte à un réseau Guest WiFi , la première action qu'il entreprend avant d'établir toute connexion HTTP/HTTPS est une requête DNS pour résoudre un nom d'hôte en une adresse IP.

Dans les applications web et mobiles modernes, une seule action utilisateur (par exemple, le chargement d'un site web d'actualités ou l'ouverture d'une application de médias sociaux) déclenche une cascade de requêtes DNS secondaires et tertiaires. Ces requêtes sont dirigées vers des serveurs publicitaires, des plateformes d'analyse et des points de terminaison de télémétrie.

Lorsque ces requêtes sont résolues avec succès, l'appareil établit une connexion et télécharge la charge utile — souvent des fichiers multimédias lourds pour les publicités ou des flux de données continus pour la télémétrie. Ce trafic consomme une bande passante précieuse, du temps d'antenne radio sur le point d'accès (AP) et des limites de connexion simultanées sur le routeur passerelle.

Comment le Filtrage DNS Récupère la Bande Passante

Le filtrage DNS intercepte ce processus au stade de la résolution. Lorsqu'un appareil interroge un domaine, le résolveur DNS vérifie le nom d'hôte par rapport à une liste de blocage maintenue (ou un flux de renseignements sur les menaces). Si le domaine est signalé comme un réseau publicitaire, un traqueur ou une entité malveillante connue, le résolveur renvoie une réponse nulle (par exemple, 0.0.0.0 ou NXDOMAIN) au lieu de l'adresse IP réelle.

Le gain d'efficacité critique ici est que la transaction est terminée avant qu'une poignée de main TCP ne puisse avoir lieu. Aucune négociation TLS ne se produit et aucune charge utile n'est téléchargée. La bande passante qui aurait été consommée par la publicité ou le script de suivi est entièrement préservée.

Architectures de Déploiement

Il existe trois modèles architecturaux principaux pour le déploiement du filtrage DNS dans un environnement d'entreprise :

- Résolveurs Basés sur le Cloud : Le serveur DHCP local est configuré pour attribuer les adresses IP d'un service de filtrage DNS basé sur le cloud (par exemple, Cisco Umbrella, Cloudflare Gateway) aux appareils clients. Il s'agit du déploiement le moins contraignant, ne nécessitant aucune modification matérielle sur site. Cependant, il dépend entièrement de la latence du fournisseur de cloud.

- Appareils sur Site : Un résolveur DNS dédié (appareil physique ou virtuel) est déployé au sein de l'infrastructure réseau locale. Cela offre la latence la plus faible pour la résolution DNS et garantit que tous les journaux de requêtes DNS restent sur site, ce qui peut simplifier la conformité avec les réglementations sur la souveraineté des données.

- Plateformes de Gestion WiFi Intégrées : Le modèle le plus efficace pour les opérateurs multi-sites est l'intégration du filtrage DNS directement dans la couche de gestion de réseau ou de portail captif. Les plateformes offrant des WiFi Analytics complètes incluent souvent un filtrage DNS basé sur des politiques qui peut être appliqué par SSID, par site ou par groupe d'utilisateurs.

Guide d'Implémentation

Le déploiement du filtrage DNS nécessite une approche structurée pour éviter de perturber le trafic utilisateur légitime ou de rompre des services essentiels.

Étape 1 : Établir une Référence

Avant d'implémenter des règles de blocage, configurez vos résolveurs DNS actuels pour enregistrer toutes les requêtes. Exécutez-le en mode audit pendant au moins 14 jours pour capturer un échantillon représentatif du trafic sur tous les sites. Analysez ces journaux pour identifier les domaines les plus interrogés et calculer le pourcentage de requêtes dirigées vers des réseaux publicitaires et des traqueurs connus. Cette référence est essentielle pour mesurer le ROI après le déploiement.

Étape 2 : Définir les Politiques de Filtrage par Segment Réseau

Une politique de filtrage monolithique est rarement efficace dans un environnement d'entreprise. Vous devez segmenter vos politiques en fonction de l'objectif du réseau :

- Guest WiFi : Implémentez un blocage agressif des réseaux publicitaires, des traqueurs, du contenu pour adultes et des domaines de logiciels malveillants connus afin de maximiser les économies de bande passante et de protéger la réputation du site.

- Staff/Corporate Networks : Appliquez un filtrage modéré. Bien que les domaines de logiciels malveillants et de phishing doivent être bloqués, un blocage publicitaire trop agressif pourrait interférer avec les équipes marketing ou des applications SaaS spécifiques. Consultez les Politiques BYOD Sécurisées pour les Réseaux WiFi du Personnel pour des conseils sur l'équilibrela sécurité et l'accès.

- Réseaux IoT/Opérationnels : Mettez en œuvre une liste d'autorisation stricte (refus par défaut). Les appareils IoT (par exemple, les thermostats intelligents, les terminaux de point de vente) ne devraient pouvoir résoudre que les domaines spécifiques nécessaires à leur fonctionnement.

Étape 3 : Sélectionner et tester les listes de blocage

L'efficacité de votre filtrage DNS dépend entièrement de la qualité de vos listes de blocage. S'appuyer sur une seule source est risqué. Combinez des flux de renseignements sur les menaces commerciaux avec des listes réputées maintenues par la communauté (par exemple, OISD).

Il est crucial d'exécuter d'abord les listes de blocage sélectionnées en mode « simulation » ou surveillance. Analysez les journaux pour identifier les faux positifs — des domaines légitimes qui seraient bloqués. Par exemple, le blocage d'un CDN majeur pourrait par inadvertance empêcher le rendu d'applications métier critiques.

Étape 4 : Gérer le DNS sur HTTPS (DoH)

Les navigateurs modernes (Chrome, Firefox, Edge) utilisent de plus en plus par défaut le DNS sur HTTPS (DoH), qui chiffre les requêtes DNS et les envoie directement aux résolveurs cloud (comme Google ou Cloudflare), contournant ainsi les serveurs DNS attribués par DHCP de votre réseau local. Si le DoH est actif, votre filtrage DNS est contourné.

Pour atténuer ce problème, vous devez configurer vos pare-feu de périphérie pour bloquer le trafic sortant vers les fournisseurs DoH connus sur le port 443, forçant ainsi les navigateurs à revenir au résolveur DNS local non chiffré où vos politiques de filtrage sont appliquées.

Bonnes pratiques

- Automatiser les mises à jour des listes de blocage : Les paysages de menaces et les domaines de diffusion d'annonces changent quotidiennement. Assurez-vous que votre solution de filtrage DNS extrait automatiquement les mises à jour de vos flux de renseignements sur les menaces choisis au moins toutes les 24 heures.

- Mettre en œuvre un cache local : Pour minimiser la latence, assurez-vous que votre résolveur DNS local met en cache les requêtes fréquentes. Même si vous utilisez un service de filtrage basé sur le cloud, un transitaire de mise en cache local réduit le temps d'aller-retour pour les requêtes courantes.

- Maintenir une liste d'autorisation accessible : Des faux positifs se produiront. Établissez un processus clair et rapide pour que les équipes de support informatique puissent ajouter des domaines spécifiques à une liste d'autorisation lorsqu'un service légitime est bloqué par inadvertance.

- Assurer la conformité : Les journaux de requêtes DNS contiennent des informations sur le comportement de navigation des utilisateurs, qui peuvent être soumises à des réglementations comme le GDPR ou le CCPA. Assurez-vous que vos pratiques de journalisation sont conformes aux politiques de confidentialité de votre organisation. Pour en savoir plus sur la tenue de registres sécurisés, consultez Expliquer ce qu'est une piste d'audit pour la sécurité informatique en 2026 .

Dépannage et atténuation des risques

Modes de défaillance courants

- Dysfonctionnement du Captive Portal : Un filtrage DNS agressif peut parfois bloquer les domaines requis pour la détection du Captive Portal du système d'exploitation de l'appareil (par exemple,

captive.apple.com). Assurez-vous que ces domaines essentiels sont explicitement autorisés. - Dysfonctionnement des applications : Certaines applications mobiles ne se chargeront pas ou planteront si leurs domaines de télémétrie ou de diffusion d'annonces sont inaccessibles. Si une application critique utilisée par votre personnel ou vos invités échoue, examinez les journaux DNS pour les requêtes bloquées provenant de ces appareils et ajustez la liste d'autorisation en conséquence.

- Goulots d'étranglement des performances : Si vous déployez une appliance sur site, assurez-vous qu'elle est correctement dimensionnée pour gérer le pic de requêtes par seconde (QPS) de votre réseau. Un résolveur DNS sous-dimensionné introduira une latence significative, dégradant l'expérience utilisateur bien plus que les publicités ne l'auraient fait.

ROI et impact commercial

La mise en œuvre du filtrage DNS offre des retours mesurables dans trois domaines clés :

- Réduction des coûts de bande passante : En éliminant 15 % à 35 % du trafic non essentiel, les organisations peuvent souvent retarder les mises à niveau coûteuses des circuits FAI. Dans les environnements avec des connexions mesurées ou une liaison satellite, les économies de coûts sont immédiates et substantielles.

- Amélioration des performances réseau : La réduction du volume de connexions simultanées et du temps d'antenne radio consommé par le trafic de fond améliore directement le débit et la latence pour les activités légitimes des utilisateurs. Cela se traduit par moins de tickets d'assistance concernant le 'WiFi lent' et des scores de satisfaction utilisateur plus élevés.

- Amélioration de la posture de sécurité : Le blocage des domaines de commande et de contrôle (C2) des logiciels malveillants et des sites de phishing au niveau DNS réduit considérablement le risque d'une violation réussie provenant d'un appareil compromis sur le réseau invité ou du personnel.

À mesure que les initiatives du secteur public et des villes intelligentes se développent — telles que celles défendues dans notre récente annonce, Purple nomme Iain Fox en tant que VP Croissance – Secteur Public pour stimuler l'inclusion numérique et l'innovation des villes intelligentes — l'utilisation efficace de la bande passante devient essentielle pour offrir une connectivité équitable et performante à grande échelle. De plus, des fonctionnalités comme Purple lance le mode cartes hors ligne pour une navigation fluide et sécurisée vers les hotspots WiFi démontrent comment l'optimisation des ressources réseau peut améliorer le parcours utilisateur global.

Définitions clés

DNS Resolution

The process of translating a human-readable domain name (e.g., example.com) into a machine-readable IP address.

This is the prerequisite step for almost all network traffic; intercepting it here is the most efficient way to block unwanted connections.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the query.

DoH prevents local network administrators from seeing or filtering DNS requests, requiring specific firewall rules to mitigate.

Telemetry Traffic

Automated communications sent by operating systems or applications to their vendors, reporting usage data, diagnostics, or status.

While individually small, the aggregate telemetry traffic from hundreds of devices on a public WiFi network consumes significant bandwidth.

NXDOMAIN

A DNS response indicating that the requested domain name does not exist.

DNS filters often return an NXDOMAIN response for blocked domains, immediately terminating the client's connection attempt.

Threat Intelligence Feed

A continuously updated stream of data providing information on known malicious domains, IPs, and URLs.

Used to dynamically update DNS blocklists to protect networks from newly identified malware and phishing infrastructure.

False Positive

In DNS filtering, when a legitimate, necessary domain is incorrectly categorized and blocked.

False positives cause application breakage and require a rapid allow-listing process to resolve user complaints.

Allow-List (Default Deny)

A security posture where all traffic is blocked by default, and only explicitly approved domains are permitted to resolve.

Best practice for highly secure or operational networks (like IoT or POS systems) where the required domains are known and finite.

Captive Portal Detection

The mechanism by which an OS determines if it is behind a captive portal, usually by attempting to reach a specific vendor domain.

If DNS filtering blocks these specific domains, devices will fail to display the WiFi login page, preventing users from connecting.

Exemples concrets

A 400-room hotel is experiencing severe network congestion during the evening peak (7 PM - 10 PM). The 1Gbps ISP connection is saturated, and guests are complaining about slow video streaming. Upgrading the circuit to 2Gbps will cost an additional £1,500 per month. How can the IT Director use DNS filtering to address this?

- Deploy a cloud-based DNS filtering solution and configure the core router's DHCP scope to assign the new resolvers to the Guest VLAN.

- Enable a comprehensive blocklist targeting ad networks, tracking pixels, and known bandwidth-heavy telemetry endpoints.

- Configure the edge firewall to block outbound DoH (DNS over HTTPS) traffic to ensure all guest devices use the filtered resolvers.

- Monitor the bandwidth utilization during the next evening peak.

A large retail chain offers free Guest WiFi across 50 locations. They have noticed a high volume of background traffic originating from Android devices, primarily Google Play Services telemetry, which is degrading the performance of the in-store point-of-sale (POS) tablets sharing the same WAN link.

- Implement policy-based DNS filtering via the central WiFi management platform.

- Create two distinct policies: one for the Guest SSID and one for the POS SSID.

- On the Guest SSID policy, apply standard ad and malware blocking, plus specific rules to rate-limit or block non-essential OS telemetry domains.

- On the POS SSID policy, implement a strict allow-list, only permitting DNS resolution for the payment gateway, inventory management system, and essential MDM (Mobile Device Management) endpoints.

Questions d'entraînement

Q1. You are deploying DNS filtering across a university campus network. During the pilot phase, students report that they cannot access the login page for the campus WiFi. What is the most likely cause, and how do you resolve it?

Conseil : Think about how operating systems determine if they need to display a login screen.

Voir la réponse type

The DNS filter is likely blocking the specific domains used by Apple, Android, and Windows for Captive Portal Detection (e.g., captive.apple.com, connectivitycheck.gstatic.com). The resolution is to immediately add these vendor-specific captive portal domains to the global allow-list.

Q2. A stadium IT director wants to implement DNS filtering to save bandwidth during game days. However, they are concerned about the latency introduced by routing all DNS queries to a cloud provider. What architectural approach should you recommend?

Conseil : Consider where the DNS resolution process physically takes place.

Voir la réponse type

Recommend deploying an On-Premises DNS Appliance or a local caching forwarder. This keeps the initial DNS resolution local to the stadium infrastructure, providing sub-millisecond response times, while still utilizing cloud-based threat intelligence feeds to update the local blocklists asynchronously.

Q3. After implementing DNS filtering, the dashboard shows a 25% reduction in DNS queries, but the overall WAN bandwidth utilization has only dropped by 5%. What is the most likely reason for this discrepancy?

Conseil : What protocol bypasses local DNS resolvers entirely?

Voir la réponse type

Client devices (specifically modern browsers) are likely using DNS over HTTPS (DoH) to bypass the local DNS resolvers. While some background OS traffic is being caught by the local filter (the 25% query reduction), the heavy browser traffic is encrypted and bypassing the filter. The firewall must be configured to block outbound DoH traffic to force browsers to fall back to the local resolver.