Aruba ClearPass and Purple WiFi: Guia de Integração e Implementação

Este guia fornece uma referência técnica completa para integrar o HPE Aruba ClearPass Policy Manager com a plataforma Purple WiFi, cobrindo a arquitetura de proxy RADIUS, configuração de captive portal e mapeamento dinâmico de funções VLAN. É projetado para gestores de IT e arquitetos de rede em ambientes com forte presença Aruba que precisam manter o ClearPass para NAC enquanto implementam o Purple para autenticação de convidados e análises. A implementação desta integração preenche uma lacuna crítica de fornecedor, permitindo segurança e conformidade de nível empresarial juntamente com as capacidades de inteligência de visitantes líderes de mercado do Purple.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- Visão Geral da Arquitetura

- Fluxo de Autenticação: Passo a Passo

- Atribuição Dinâmica de VLAN e Mapeamento de Funções ClearPass

- Configuração de Proxy RADIUS no ClearPass

- Guia de Implementação

- Fase 1: Configuração do Controlador Aruba

- Fase 2: Configuração do ClearPass Policy Manager

- Fase 3: Configuração da Plataforma Purple

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Captive Portal Não Apresentado

- Falhas de Autenticação Silenciosas

- Atribuição Incorreta de VLAN

- Erros de Tempo Limite RADIUS

- ROI e Impacto no Negócio

Resumo Executivo

Para ambientes empresariais com forte investimento em infraestrutura HPE Aruba, gerir políticas de acesso à rede complexas enquanto se proporciona uma experiência WiFi de convidado fluida e rica em dados representa um desafio arquitetónico significativo. Embora o ClearPass Policy Manager se destaque no Controlo de Acesso à Rede (NAC) e na autenticação IEEE 802.1X para dispositivos corporativos, os operadores de espaços necessitam cada vez mais das capacidades avançadas de captive portal, análise e marketing fornecidas pelo Purple WiFi.

Este guia detalha a arquitetura e a estratégia de implementação para integrar o Aruba ClearPass com o Purple WiFi utilizando um modelo de proxy RADIUS. Ao configurar o ClearPass para fazer proxy dos pedidos de autenticação de convidados para os servidores RADIUS-as-a-Service do Purple, as organizações podem manter políticas de segurança centralizadas, impor atribuições dinâmicas de VLAN baseadas em funções e, simultaneamente, aproveitar a robusta plataforma de insights de visitantes do Purple. Esta integração é crítica para implementações em larga escala em Retalho , Hotelaria , Saúde e centros de Transporte onde a conformidade, segurança e envolvimento do cliente devem coexistir sem compromisso. O resultado é uma implementação onde o ClearPass decide, o Purple envolve e a Aruba impõe.

Análise Técnica Detalhada

Visão Geral da Arquitetura

A integração baseia-se numa arquitetura de proxy RADIUS padrão, sustentada pelo RFC 2865 (RADIUS) e RFC 5176 (Extensões de Autorização Dinâmica). O Aruba Mobility Controller ou o cluster Instant AP é configurado para usar o ClearPass como seu servidor RADIUS principal para todos os SSIDs. O ClearPass gere a autenticação corporativa 802.1X localmente contra o Active Directory ou uma autoridade de certificação interna, mas é configurado com uma política de Encaminhamento de Serviço RADIUS para reencaminhar os pedidos de autenticação de convidados para os servidores RADIUS na cloud do Purple.

Esta arquitetura preserva o investimento no ClearPass como ponto central de decisão de política, delegando a camada de experiência do convidado inteiramente ao Purple. Cada evento de autenticação — corporativo ou de convidado — é registado no Access Tracker do ClearPass, fornecendo um rasto de auditoria unificado que satisfaz os requisitos de conformidade sob o PCI DSS v4.0 e o Artigo 30 do GDPR (Registos de Atividades de Processamento).

Fluxo de Autenticação: Passo a Passo

Compreender a sequência precisa dos eventos é essencial tanto para a implementação inicial quanto para a resolução de problemas subsequente. O fluxo para um dispositivo de convidado é o seguinte.

| Passo | Ator | Ação |

|---|---|---|

| 1 | Dispositivo de Convidado | Associa-se ao Guest SSID aberto |

| 2 | Controlador Aruba | Atribui IP de pré-autenticação e coloca o dispositivo na função de logon |

| 3 | Dispositivo de Convidado | Envia pedido HTTP (ex: http://example.com ) |

| 4 | Controlador Aruba | Interceta e redireciona HTTP 302 para o URL do portal Purple |

| 5 | Dispositivo de Convidado | Carrega o captive portal Purple via walled garden |

| 6 | Utilizador Convidado | Autentica-se (login social, formulário ou OpenRoaming) |

| 7 | Plataforma Purple | Envia RADIUS Access-Request para o Controlador Aruba |

| 8 | Controlador Aruba | Reencaminha pedido RADIUS para o ClearPass |

| 9 | ClearPass | Corresponde à Regra de Serviço de convidado, faz proxy para o RADIUS Purple |

| 10 | RADIUS Purple | Retorna Access-Accept |

| 11 | ClearPass | Anexa VSAs Aruba (User-Role), reencaminha Accept |

| 12 | Controlador Aruba | Move dispositivo para função pós-autenticação, atribui VLAN de convidado |

O comportamento do mecanismo de deteção de captive portal — especificamente o Captive Network Assistant (CNA) da Apple, a verificação de conectividade do Android e o NCSI da Microsoft — tem uma influência direta na forma como o portal carrega corretamente. Para uma análise detalhada destes comportamentos ao nível do sistema operativo, consulte Apple CNA, Android Connectivity Check, Microsoft NCSI: Como a Deteção de Captive Portal Realmente Funciona .

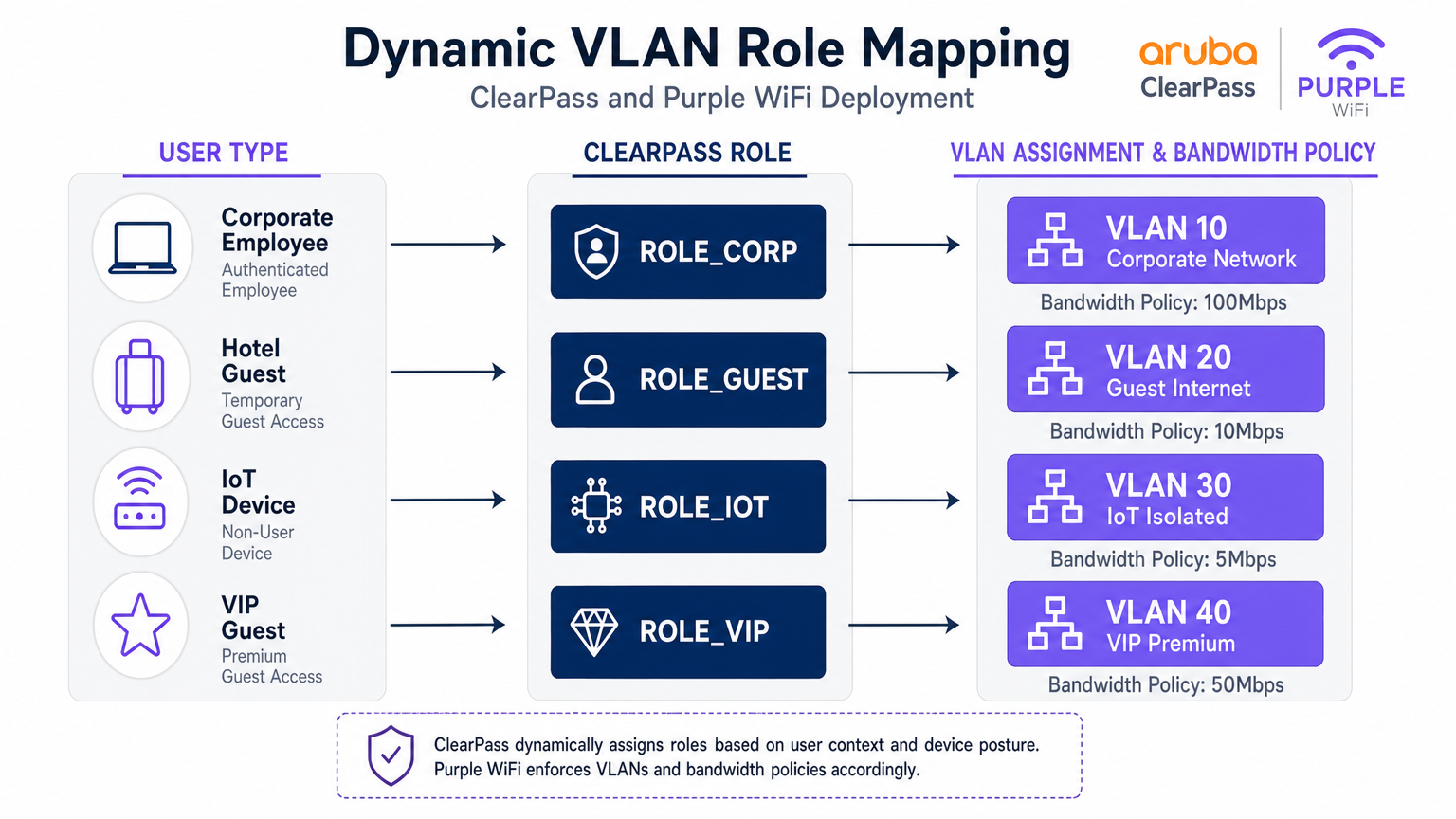

Atribuição Dinâmica de VLAN e Mapeamento de Funções ClearPass

A segmentação de rede é um requisito inegociável para a conformidade com PCI DSS e uma arquitetura de segurança robusta. O ClearPass permite a atribuição dinâmica de VLAN através da sua estrutura de Mapeamento de Funções e Perfis de Aplicação.

Quando o ClearPass processa um pedido de autenticação, avalia atributos contextuais — identidade do utilizador, tipo de dispositivo (perfilado via DHCP fingerprinting ou HTTP User-Agent), hora do dia e localização da conexão — e atribui uma Função. Esta Função é então mapeada para um Perfil de Aplicação que retorna atributos RADIUS específicos ao controlador Aruba, sendo o mais crítico o atributo específico do fornecedor Aruba-User-Role (VSA, ID de Fornecedor 14823, Atributo 1).

O controlador Aruba mapeia cada User-Role para uma VLAN e um conjunto de políticas de firewall com estado. Um modelo de segmentação representativo para um grande espaço é mostrado abaixo.

| Tipo de Utilizador | Função ClearPass | VLAN | Política de Largura de Banda | Política de Firewall |

|---|---|---|---|---|

| Funcionário Corporativo | ROLE_CORP | 10 | 100 Mbps | Acesso interno total |

| Convidado Padrão | ROLE_GUEST | 20 | 10 Mbps | Apenas Internet |

| Dispositivo IoT | ROLE_IOT | 30 | 5 Mbps | Apenas local, sem internet |

| Convidado VIP / Premium | ROLE_VIP | 40 | 50 Mbps | Internet + serviços selecionados |

| Contratado | ROLE_CONTRACTOR | 50 | 20 Mbps | Acesso interno limitado |

Configuração de Proxy RADIUS no ClearPass

A configuração de proxy RADIUS no ClearPass Policy Manager requer três componentes: um Alvo de Proxy RADIUS (definindo os endpoints do servidor RADIUS do Purple), uma Política de Encaminhamento de Serviço (definindo quais os pedidos a fazer proxy) e um Perfil de Aplicação (definindo os VSAs a anexar no caminho de retorno).

O Destino do Proxy é configurado em Administração > Servidores Externos > Servidores RADIUS. Adicione os endereços IP RADIUS da Purple (disponíveis no portal Purple em Hardware > Definições RADIUS), o segredo partilhado e a porta de autenticação (UDP 1812) e a porta de contabilidade (UDP 1813).

O Serviço é configurado em Configuração > Serviços. Crie um novo serviço com o tipo definido como RADIUS Proxy. Em Regras de Serviço, adicione uma condição que corresponda ao Called-Station-ID (o nome do SSID) ou NAS-Identifier para identificar o tráfego de convidados. Em Autenticação, selecione o Destino do Proxy RADIUS criado acima.

Criticamente, certifique-se de que o RADIUS Accounting também é encaminhado por proxy para a Purple. A Purple utiliza dados de contabilidade (Acct-Start, Acct-Interim-Update, Acct-Stop) para preencher a duração da sessão, o consumo de dados e os dados de presença em tempo real na sua plataforma WiFi Analytics . A omissão da contabilidade é um erro comum de implementação que resulta em dashboards de análise incompletos.

Guia de Implementação

Fase 1: Configuração do Controlador Aruba

Passo 1 — Definir ClearPass como Servidor RADIUS. Navegue para Configuração > Segurança > Servidores de Autenticação. Adicione os endereços IP primário e secundário do ClearPass. Defina o segredo partilhado, a porta de autenticação (1812) e a porta de contabilidade (1813). Configure o tempo limite para 10 segundos e as tentativas para 3 para considerar o salto do proxy para a infraestrutura de cloud da Purple.

Passo 2 — Configurar o SSID de Convidado. Crie um novo perfil de SSID para acesso de convidados. Defina o modo de segurança para Aberto ou WPA3-SAE (recomendado para conformidade com o GDPR). No perfil AAA, defina a função inicial para uma função de logon predefinida que tenha apenas acesso ao walled garden.

Passo 3 — Configurar o Perfil do Captive Portal. Crie um perfil de Captive Portal apontando para o URL da página de splash da Purple. Este URL é obtido no portal Purple em Localizações > [O Seu Local] > URL da Página de Splash. Ative a opção de redirecionar para o URL original após a autenticação.

Passo 4 — Configurar o Walled Garden. Este é o passo mais sensível do ponto de vista operacional. O walled garden deve incluir os domínios do portal da Purple, os endpoints CDN e todos os domínios dos fornecedores de login social. No mínimo, inclua:

*.purple.aie*.purple-portal.com*.facebook.com,*.fbcdn.net(para login do Facebook)*.google.com,*.googleapis.com(para login do Google)- Endpoint de verificação CNA da Apple:

captive.apple.com - Microsoft NCSI:

www.msftconnecttest.com

Passo 5 — Definir Funções Pós-Autenticação. Crie as funções que o ClearPass atribuirá após a autenticação (por exemplo, guest-authenticated). Cada função mapeia para uma VLAN e uma política de firewall que permite apenas acesso à internet.

Fase 2: Configuração do ClearPass Policy Manager

Passo 1 — Adicionar Controladores Aruba como Dispositivos de Rede. Em Configuração > Rede > Dispositivos, adicione cada controlador Aruba com o seu IP de gestão, segredo partilhado e fornecedor (Aruba Networks).

Passo 2 — Adicionar Purple como Destino do Proxy RADIUS. Em Administração > Servidores Externos > Servidores RADIUS, adicione os endpoints RADIUS da Purple com o segredo partilhado fornecido no portal Purple.

Passo 3 — Criar o Serviço de Autenticação de Convidado. Em Configuração > Serviços, crie um novo serviço. Defina o tipo de serviço como RADIUS Proxy. Configure as Regras de Serviço para corresponder ao SSID de convidado (por exemplo, Called-Station-SSID EQUALS GuestWiFi). Em Autenticação, selecione o Destino do Proxy RADIUS da Purple.

Passo 4 — Criar o Perfil de Aplicação. Em Configuração > Aplicação > Perfis, crie um perfil de aplicação RADIUS. Adicione o atributo Aruba-User-Role com o valor guest-authenticated. Isto instrui o controlador Aruba a mover o utilizador para a função de convidado pós-autenticação.

Passo 5 — Configurar o Proxy de Contabilidade. Certifique-se de que o serviço também está configurado para encaminhar o RADIUS Accounting para o servidor de contabilidade da Purple (UDP 1813).

Fase 3: Configuração da Plataforma Purple

Passo 1 — Registar Hardware. No portal Purple, navegue para Localizações > Hardware. Adicione o endereço IP público do controlador Aruba ou o NAS-Identifier. Isto permite à Purple associar os pedidos de autenticação ao local correto.

Passo 2 — Configurar a Página de Splash. Desenhe a experiência do Captive Portal usando o construtor de portal da Purple. Configure os métodos de autenticação, termos e condições e campos de opt-in de marketing em conformidade com o GDPR.

Passo 3 — Obter Credenciais RADIUS. Em Localizações > [Local] > Definições RADIUS, obtenha os endereços IP do servidor RADIUS, o segredo partilhado e as portas. Utilize estes valores na configuração do Destino do Proxy ClearPass.

Melhores Práticas

Manutenção do Walled Garden. Trate o walled garden como uma configuração viva. Os fornecedores de login social atualizam regularmente os seus domínios CDN e intervalos de IP. Estabeleça um processo de revisão trimestral e subscreva as notificações de alteração dos principais fornecedores.

Redundância RADIUS. Configure ambos os IPs do servidor RADIUS da Purple no ClearPass para failover. Da mesma forma, implemente o ClearPass num cluster de subscritor/editor para eliminar pontos únicos de falha no caminho de autenticação.

Integridade da Contabilidade. Verifique se os registos de Paragem de Contabilidade RADIUS estão a ser recebidos pela Purple para cada sessão. Sessões órfãs (Início sem Paragem) indicam um problema de rede e distorcerão os dados de análise.

Gestão de Certificados para 802.1X. Para SSIDs corporativos que utilizam EAP-TLS ou PEAP, certifique-se de que os certificados do servidor são renovados bem antes da expiração. Um certificado caducado bloqueará todos os dispositivos corporativos simultaneamente — um incidente de alto impacto.

Criação de Perfis de Dispositivos IoT. Aproveite o ClearPass Device Insight ou o motor de criação de perfis incorporado para classificar automaticamente os dispositivos IoT por OUI e impressão digital DHCP. Isto permite a atribuição automatizada de VLAN sem gestão manual de endereços MAC.

Conformidade com o GDPR. A Purple recolhe dados pessoais (e-mail, nome, perfil social) durante a autenticação de convidados. Certifique-se de que a sua página de splash da Purple inclui um aviso de privacidade conforme ee que as políticas de retenção de dados no portal Purple estão alinhadas com as obrigações de GDPR da sua organização.

Resolução de Problemas e Mitigação de Riscos

Captive Portal Não Apresentado

Sintoma: O cliente conecta-se ao SSID de convidado, mas nenhum portal aparece; o dispositivo mostra "Conectado, sem internet."

Diagnóstico: Use uma captura de pacotes no uplink do controlador para verificar se as consultas DNS para o URL do portal estão a ser resolvidas e se o tráfego HTTP está a ser intercetado. Verifique se os endpoints de verificação CNA/NCSI estão no walled garden.

Resolução: Adicione os domínios em falta ao walled garden. Verifique se o perfil do Captive Portal está corretamente associado ao perfil AAA do SSID de convidado.

Falhas de Autenticação Silenciosas

Sintoma: O utilizador preenche o formulário do portal, mas o acesso à rede é negado. O ClearPass Access Tracker mostra um Access-Reject.

Diagnóstico: Abra a entrada do Access Tracker e examine o motivo da falha de autenticação. As causas comuns são incompatibilidade do segredo partilhado RADIUS, servidor RADIUS Purple inacessível ou uma Regra de Serviço incorreta que corresponde ao serviço errado.

Resolução: Verifique os segredos partilhados em ambas as ligações: controlador Aruba para ClearPass e ClearPass para Purple. Teste a acessibilidade do RADIUS Purple a partir do servidor ClearPass usando radtest.

Atribuição Incorreta de VLAN

Sintoma: O convidado autentica-se com sucesso, mas recebe um endereço IP na sub-rede corporativa (VLAN 10).

Resolução: Verifique se o valor Aruba-User-Role no Perfil de Aplicação do ClearPass corresponde exatamente (incluindo maiúsculas/minúsculas) ao nome da função definido no controlador Aruba. Verifique os atributos de saída do ClearPass Access Tracker para confirmar que o VSA está a ser enviado.

Erros de Tempo Limite RADIUS

Sintoma: A autenticação falha intermitentemente, especialmente sob carga. O Access Tracker mostra erros de tempo limite.

Resolução: Aumente o tempo limite do servidor RADIUS no controlador Aruba para 10 segundos. Verifique se as portas UDP 1812 e 1813 estão abertas e não estão sujeitas a limitação de taxa na firewall entre o ClearPass e a infraestrutura de cloud da Purple.

ROI e Impacto no Negócio

A implementação desta arquitetura integrada proporciona retornos mensuráveis em funções de TI, segurança e comerciais. De uma perspetiva de segurança e conformidade, a centralização de todos os eventos de autenticação no ClearPass oferece um registo de auditoria unificado que simplifica os relatórios de conformidade PCI DSS e GDPR. A segmentação dinâmica de VLANs elimina o risco de tráfego de convidados atravessar a infraestrutura corporativa, reduzindo diretamente a superfície de ataque.

De uma perspetiva comercial, a plataforma Guest WiFi da Purple transforma a rede de convidados de um centro de custo num ativo de dados primários. Cada sessão de convidado autenticada gera dados de marketing opt-in — endereços de e-mail, frequência de visitas, tempo de permanência e tipo de dispositivo — que alimentam diretamente as plataformas de CRM e automação de marketing. Locais que implementam a Purple juntamente com a infraestrutura Aruba existente relatam consistentemente melhorias mensuráveis no crescimento da lista de e-mails, taxas de visitas repetidas e conversão de campanhas.

A integração também elimina a necessidade de substituir licenças ClearPass existentes ou hardware Aruba, tornando-a uma adição de baixo risco e alto retorno a um investimento em infraestrutura existente. Para organizações que gerem múltiplos locais — uma cadeia de retalho, um grupo hoteleiro ou um campus universitário — o portal de gestão centralizado da Purple oferece análises entre locais que o ClearPass sozinho não consegue fornecer.

Para ambientes onde a compreensão do comportamento físico dos visitantes é tão importante quanto a segurança da rede — como grandes áreas de retalho ou centros de transporte — as análises da Purple integram-se naturalmente com dados de Indoor Positioning System para fornecer inteligência espacial juntamente com métricas de conectividade.

Termos-Chave e Definições

RADIUS Proxy

A configuration where a RADIUS server (ClearPass) forwards authentication requests to another RADIUS server (Purple) based on specific matching criteria, such as the SSID name or NAS-Identifier.

Used when an organisation wants to maintain a single NAC solution internally while utilising a third-party cloud service for guest authentication. The proxy preserves the central audit log in ClearPass while delegating the authentication decision to Purple.

Change of Authorization (CoA)

A RADIUS extension defined in RFC 5176 that allows a RADIUS server to dynamically modify the session authorisation attributes of an active client connection without requiring the client to disconnect.

Critical for captive portal deployments. CoA allows Purple to signal the Aruba controller to transition a user from the pre-authentication logon role to the post-authentication guest role the moment the user completes the portal form.

Walled Garden

A pre-authentication access control list on the Aruba controller that permits unauthenticated devices to reach specific IP addresses and domains required for the captive portal to function.

If the device cannot reach the portal URL, social login provider endpoints, or OS-level captive portal detection URLs (Apple CNA, Microsoft NCSI), the portal will fail to load. This is the most common source of captive portal deployment failures.

Vendor-Specific Attribute (VSA)

Custom RADIUS attributes defined by network equipment vendors (Vendor ID 14823 for Aruba) to extend the standard RADIUS protocol with proprietary instructions.

The Aruba-User-Role VSA (Attribute 1) is the primary mechanism by which ClearPass instructs the Aruba controller which role to assign to an authenticated user. The value must exactly match a role defined on the controller.

Dynamic VLAN Assignment

The process of placing a user or device into a specific VLAN based on their authenticated identity or assigned role, rather than the physical port or SSID they connected to.

Enables venue operators to broadcast a single guest SSID while securely segmenting standard guests, VIP guests, IoT devices, and contractors onto separate, isolated network segments — a requirement for PCI DSS compliance.

Enforcement Profile

A ClearPass configuration object that defines the specific RADIUS attributes and values to return to the network device when a device successfully matches an authentication service.

This is where the business logic of 'if guest, then assign guest role' is translated into specific RADIUS VSAs sent to the Aruba controller. A misconfigured Enforcement Profile is a common cause of incorrect VLAN assignment.

Captive Network Assistant (CNA)

The mini-browser built into iOS, macOS, Android, and Windows that automatically detects a captive portal by making HTTP requests to known endpoints and prompts the user to authenticate.

Understanding CNA behaviour is essential for troubleshooting portal display issues on specific device types. The CNA endpoints (captive.apple.com, www.msftconnecttest.com) must be in the walled garden.

Access Tracker

The real-time diagnostic tool within ClearPass Policy Manager that logs every RADIUS authentication and accounting event, including the request attributes, matched service, applied enforcement profile, and result.

The first diagnostic tool to consult when troubleshooting authentication failures or incorrect role assignments. It provides a complete record of what ClearPass received, what decision it made, and what it returned to the network device.

RADIUS-as-a-Service (RaaS)

A cloud-delivered RADIUS authentication service where the RADIUS server infrastructure is managed and hosted by a third-party provider rather than on-premises.

Purple's RADIUS-as-a-Service eliminates the need for venues to deploy and manage their own RADIUS infrastructure for guest authentication, while integrating with existing on-premises NAC solutions like ClearPass via the proxy architecture described in this guide.

Estudos de Caso

A 500-room hotel group with Aruba controllers and ClearPass deployed centrally needs to provide secure 802.1X WiFi for staff, a branded captive portal for guests, and isolated connectivity for IoT devices (smart TVs, thermostats, door locks). How should they architect the authentication flow?

Deploy three SSIDs: Hotel_Corp (802.1X, WPA2-Enterprise), Hotel_Guest (open SSID with captive portal redirect), and Hotel_IoT (open SSID with MAC-based authentication). All three SSIDs point to ClearPass as the RADIUS server. In ClearPass, create three Services: Service 1 matches Hotel_Corp and authenticates against Active Directory via PEAP-MSCHAPv2, returning ROLE_CORP (VLAN 10, full internal access). Service 2 matches Hotel_Guest and uses a RADIUS Routing Policy to proxy requests to Purple's RADIUS servers; the Enforcement Profile returns Aruba-User-Role = guest-authenticated (VLAN 20, internet only, 10 Mbps). Service 3 matches Hotel_IoT and uses ClearPass Device Profiling to classify devices by OUI; the Enforcement Profile returns ROLE_IOT (VLAN 30, local only, no internet). The walled garden on the Aruba controller includes Purple's portal domains, Facebook, Google, and Apple's CNA endpoint.

A retail chain is rolling out Purple across 120 stores, all running Aruba Instant APs. Guest authentication latency is high and portal drop-offs are occurring. Preliminary investigation shows the RADIUS timeout is set to the default 3 seconds.

Increase the RADIUS server timeout on all Aruba Instant APs to 10 seconds and configure 3 retries. Deploy both of Purple's RADIUS server IPs as primary and secondary servers in the Instant AP configuration to provide failover. Review the walled garden configuration to ensure all social login provider domains are included, as incomplete walled gardens cause the portal page to load slowly or partially, increasing perceived latency. Enable RADIUS Accounting on the Instant APs to ensure Purple receives session data. Finally, review the Purple portal design to minimise the number of external resource calls (fonts, images) that must load before the authentication form is displayed.

Análise de Cenários

Q1. Your deployment requires guests to authenticate via Facebook login. The Purple portal loads, but when users tap the Facebook button, the page times out and returns an error. Corporate 802.1X authentication is working correctly. What is the most likely cause and how do you resolve it?

💡 Dica:Consider what the device is permitted to access before it has completed authentication. The portal page loaded, so the portal domain is in the walled garden — but what about the resources the portal needs to call?

Mostrar Abordagem Recomendada

The walled garden configuration on the Aruba controller is missing the required Facebook authentication domains and CDN endpoints (*.facebook.com, *.fbcdn.net, *.facebook.net). Pre-authentication traffic to Facebook's OAuth servers is being blocked by the controller's default-deny policy. Resolution: add the missing Facebook domains to the walled garden. Also verify that Google's domains are included if Google login is also offered. Use a browser developer tools network trace from a test device to identify any additional blocked domains.

Q2. You want to use a single SSID ('VenueWiFi') for both corporate employees (802.1X) and guests (captive portal via Purple). How do you configure ClearPass to correctly differentiate and route the two authentication types?

💡 Dica:ClearPass Services are matched in priority order. Consider how 802.1X and MAC-Auth requests differ at the RADIUS protocol level, and how Service Rules can exploit this difference.

Mostrar Abordagem Recomendada

Create two ClearPass Services, both matching the SSID 'VenueWiFi'. Service 1 (higher priority) uses a Service Rule matching on the RADIUS attribute 'Service-Type EQUALS Framed-User' or the presence of EAP attributes, identifying 802.1X requests. It authenticates against Active Directory and returns ROLE_CORP. Service 2 (lower priority) matches MAC-Auth requests (Service-Type EQUALS Call-Check or Authenticate-Only). It uses a RADIUS Routing Policy to proxy the request to Purple. The Enforcement Profile for Service 2 returns the pre-auth logon role, triggering the captive portal. When Purple sends the post-authentication RADIUS request, it is matched by Service 2 and returns the guest-authenticated role.

Q3. Guest authentication is successful — the Purple dashboard shows the user as active and the ClearPass Access Tracker shows an Access-Accept. However, the user cannot access the internet and the Aruba controller shows the user is still in the 'logon' role. What are the two most likely causes?

💡 Dica:The authentication succeeded and ClearPass sent an Accept. The problem is therefore in what ClearPass sent back, or in how the Aruba controller interpreted it.

Mostrar Abordagem Recomendada

Cause 1: The ClearPass Enforcement Profile is not configured to return the Aruba-User-Role VSA, or is returning an empty value. Check the Enforcement Profile and verify the VSA is explicitly set. Cause 2: The Aruba-User-Role value returned by ClearPass does not exactly match (including capitalisation) a role defined on the Aruba controller. For example, ClearPass returns 'guest-authenticated' but the controller has 'Guest-Authenticated' defined. Resolution: Open the ClearPass Access Tracker entry, expand the Output Attributes section, and verify the Aruba-User-Role value. Then cross-reference this value against the role names defined on the Aruba controller under Configuration > Roles.

Q4. A stadium venue wants to offer tiered guest WiFi: a free tier with 5 Mbps and mandatory portal authentication, and a premium tier with 50 Mbps for ticket holders who have pre-registered. Both tiers use the same SSID. How would you architect this using ClearPass and Purple?

💡 Dica:Think about how ClearPass can differentiate between the two user types post-authentication, and how Purple can pass identity information to ClearPass to enable this differentiation.

Mostrar Abordagem Recomendada

Configure Purple to pass a user attribute (e.g., a custom RADIUS attribute or the Class attribute) indicating whether the user is a registered ticket holder. In ClearPass, create a Role Mapping Policy that checks this attribute: if present and valid, assign ROLE_VIP; otherwise assign ROLE_GUEST. Create two Enforcement Profiles: ROLE_GUEST returns Aruba-User-Role = guest-standard (VLAN 20, 5 Mbps bandwidth contract); ROLE_VIP returns Aruba-User-Role = guest-premium (VLAN 40, 50 Mbps). On the Aruba controller, define both roles with the appropriate VLAN and bandwidth contracts. This approach uses a single SSID and single Purple portal while delivering differentiated service levels based on user identity.