Aruba ClearPass et Purple WiFi : Guide d'intégration et de déploiement

Ce guide fournit une référence technique complète pour l'intégration de HPE Aruba ClearPass Policy Manager avec la plateforme Purple WiFi, couvrant l'architecture de proxy RADIUS, la configuration du Captive Portal et le mappage dynamique des rôles VLAN. Il est conçu pour les responsables informatiques et les architectes réseau dans des environnements fortement basés sur Aruba qui ont besoin de conserver ClearPass pour le NAC tout en déployant Purple pour l'authentification des invités et l'analyse. La mise en œuvre de cette intégration comble une lacune critique entre les fournisseurs, permettant une sécurité et une conformité de niveau entreprise, parallèlement aux capacités d'intelligence des visiteurs de Purple, leader sur le marché.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Aperçu de l'Architecture

- Flux d'Authentification : Étape par Étape

- Attribution Dynamique de VLAN et Mappage de Rôles ClearPass

- Configuration du Proxy RADIUS dans ClearPass

- Guide d'implémentation

- Phase 1 : Configuration du contrôleur Aruba

- Phase 2 : Configuration de ClearPass Policy Manager

- Phase 3 : Configuration de la plateforme Purple

- Bonnes pratiques

- Dépannage et atténuation des risques

- Captive Portal ne s'affiche pas

- Échecs d'authentification silencieux

- Affectation VLAN incorrecte

- Erreurs de délai d'attente RADIUS

- Retour sur investissement et impact commercial

Résumé Exécutif

Pour les environnements d'entreprise fortement investis dans l'infrastructure HPE Aruba, la gestion de politiques d'accès réseau complexes tout en offrant une expérience WiFi invité fluide et riche en données représente un défi architectural significatif. Alors que ClearPass Policy Manager excelle dans le Network Access Control (NAC) et l'authentification IEEE 802.1X pour les appareils d'entreprise, les opérateurs de sites exigent de plus en plus les capacités avancées de Captive Portal, d'analyse et de marketing fournies par Purple WiFi.

Ce guide détaille l'architecture et la stratégie de déploiement pour l'intégration d'Aruba ClearPass avec Purple WiFi en utilisant un modèle de proxy RADIUS. En configurant ClearPass pour qu'il agisse comme proxy pour les requêtes d'authentification des invités vers le RADIUS-as-a-Service de Purple, les organisations peuvent maintenir des politiques de sécurité centralisées, appliquer des attributions de VLAN dynamiques basées sur les rôles, et simultanément exploiter la robuste plateforme d'informations sur les visiteurs de Purple. Cette intégration est essentielle pour les déploiements à grande échelle dans les secteurs du Commerce de détail , de l' Hôtellerie , de la Santé et des pôles de Transport où la conformité, la sécurité et l'engagement client doivent coexister sans compromis. Le résultat est un déploiement où ClearPass décide, Purple engage et Aruba applique.

Approfondissement Technique

Aperçu de l'Architecture

L'intégration repose sur une architecture de proxy RADIUS standard, étayée par le RFC 2865 (RADIUS) et le RFC 5176 (Dynamic Authorisation Extensions). Le contrôleur de mobilité Aruba ou le cluster Instant AP est configuré pour utiliser ClearPass comme serveur RADIUS principal pour tous les SSIDs. ClearPass gère l'authentification 802.1X d'entreprise localement par rapport à Active Directory ou à une autorité de certification interne, mais est configuré avec une politique de routage de service RADIUS pour transférer les requêtes d'authentification des invités vers les serveurs RADIUS cloud de Purple.

Cette architecture préserve l'investissement dans ClearPass en tant que point de décision de politique central tout en déléguant entièrement la couche d'expérience invité à Purple. Chaque événement d'authentification — d'entreprise ou invité — est enregistré dans l'Access Tracker de ClearPass, fournissant une piste d'audit unifiée qui satisfait aux exigences de conformité de PCI DSS v4.0 et de l'article 30 du GDPR (Registres des activités de traitement).

Flux d'Authentification : Étape par Étape

Comprendre la séquence précise des événements est essentiel pour le déploiement initial et le dépannage ultérieur. Le flux pour un appareil invité est le suivant.

| Étape | Acteur | Action |

|---|---|---|

| 1 | Appareil invité | S'associe au Guest SSID ouvert |

| 2 | Contrôleur Aruba | Attribue une IP de pré-authentification et place l'appareil dans le rôle de connexion |

| 3 | Appareil invité | Envoie une requête HTTP (par exemple, http://example.com ) |

| 4 | Contrôleur Aruba | Intercepte et redirige HTTP 302 vers l'URL du portail Purple |

| 5 | Appareil invité | Charge le Captive Portal Purple via le jardin clos |

| 6 | Utilisateur invité | S'authentifie (connexion sociale, formulaire ou OpenRoaming) |

| 7 | Plateforme Purple | Envoie une requête RADIUS Access-Request au contrôleur Aruba |

| 8 | Contrôleur Aruba | Transfère la requête RADIUS à ClearPass |

| 9 | ClearPass | Correspond à la règle de service invité, agit comme proxy vers le RADIUS Purple |

| 10 | RADIUS Purple | Renvoie Access-Accept |

| 11 | ClearPass | Ajoute les VSA Aruba (User-Role), transfère l'Acceptation |

| 12 | Contrôleur Aruba | Déplace l'appareil vers le rôle post-authentification, attribue le VLAN invité |

Le comportement du mécanisme de détection du Captive Portal — spécifiquement le Captive Network Assistant (CNA) d'Apple, la vérification de connectivité d'Android et le NCSI de Microsoft — a une incidence directe sur le chargement correct du portail. Pour une analyse détaillée de ces comportements au niveau du système d'exploitation, consultez Apple CNA, Android Connectivity Check, Microsoft NCSI : Comment la détection de portail captif fonctionne réellement .

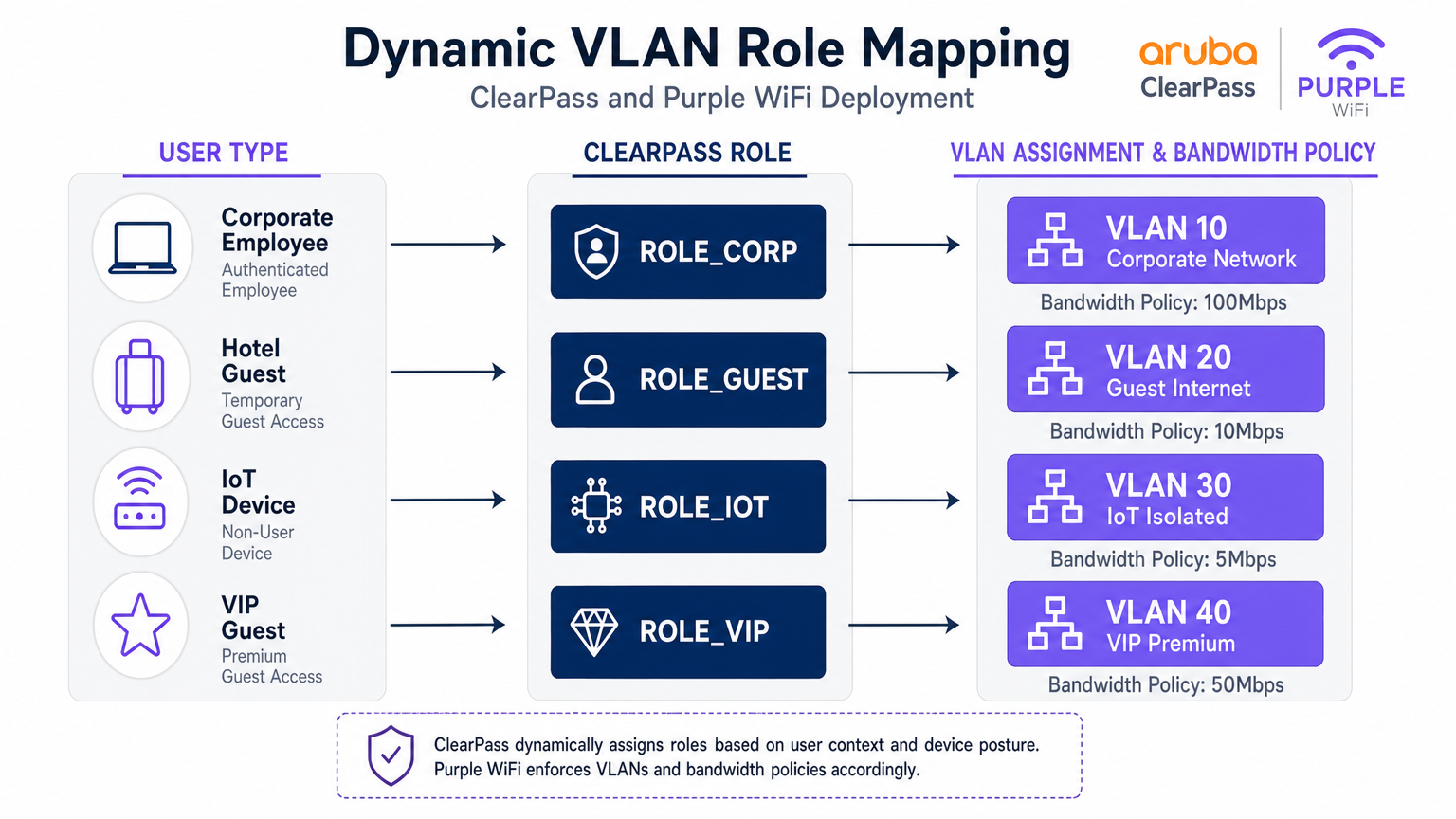

Attribution Dynamique de VLAN et Mappage de Rôles ClearPass

La segmentation du réseau est une exigence non négociable pour la conformité PCI DSS et une architecture de sécurité solide. ClearPass permet l'attribution dynamique de VLAN via son cadre de mappage de rôles et de profils d'application.

Lorsque ClearPass traite une requête d'authentification, il évalue les attributs contextuels — identité de l'utilisateur, type d'appareil (profilé via l'empreinte DHCP ou l'User-Agent HTTP), heure de la journée et emplacement de la connexion — et attribue un rôle. Ce rôle est ensuite mappé à un profil d'application qui renvoie des attributs RADIUS spécifiques au contrôleur Aruba, le plus critique étant l'attribut spécifique au fournisseur Aruba-User-Role (VSA, ID de fournisseur 14823, Attribut 1).

Le contrôleur Aruba mappe chaque rôle d'utilisateur à un VLAN et à un ensemble de politiques de pare-feu avec état. Un modèle de segmentation représentatif pour un grand site est présenté ci-dessous.

| Type d'utilisateur | Rôle ClearPass | VLAN | Politique de bande passante | Politique de pare-feu |

|---|---|---|---|---|

| Employé d'entreprise | ROLE_CORP | 10 | 100 Mbps | Accès interne complet |

| Invité standard | ROLE_GUEST | 20 | 10 Mbps | Internet uniquement |

| Appareil IoT | ROLE_IOT | 30 | 5 Mbps | Local uniquement, pas d'internet |

| Invité VIP / Premium | ROLE_VIP | 40 | 50 Mbps | Internet + services sélectionnés |

| Entrepreneur | ROLE_CONTRACTOR | 50 | 20 Mbps | Accès interne limité |

Configuration du Proxy RADIUS dans ClearPass

La configuration du proxy RADIUS dans ClearPass Policy Manager nécessite trois composants : une cible de proxy RADIUS (définissant les points d'extrémité du serveur RADIUS de Purple), une politique de routage de service (définissant les requêtes à proxifier) et un profil d'application (définissant les VSA à ajouter sur le chemin de retour).

La cible de proxy est configurée sous Administration > External Servers > RADIUS Servers. Ajoutez les adresses IP RADIUS de Purple (disponibles depuis le portail Purple sous Hardware > RADIUS Settings), le secret partagé, ainsi que le port d'authentification (UDP 1812) et le port de comptabilité (UDP 1813).

Le service est configuré sous Configuration > Services. Créez un nouveau service avec le type défini sur RADIUS Proxy. Sous Service Rules, ajoutez une condition correspondant au Called-Station-ID (le nom du SSID) ou au NAS-Identifier pour identifier le trafic invité. Sous Authentication, sélectionnez la cible de proxy RADIUS créée ci-dessus.

Il est essentiel de s'assurer que la comptabilité RADIUS est également proxifiée vers Purple. Purple utilise les données de comptabilité (Acct-Start, Acct-Interim-Update, Acct-Stop) pour renseigner la durée des sessions, la consommation de données et les données de présence en temps réel dans sa plateforme WiFi Analytics . L'omission de la comptabilité est une erreur de déploiement courante qui entraîne des tableaux de bord analytiques incomplets.

Guide d'implémentation

Phase 1 : Configuration du contrôleur Aruba

Étape 1 — Définir ClearPass comme serveur RADIUS. Accédez à Configuration > Security > Authentication Servers. Ajoutez les adresses IP primaire et secondaire de ClearPass. Définissez le secret partagé, le port d'authentification (1812) et le port de comptabilité (1813). Configurez le délai d'expiration à 10 secondes et le nombre de tentatives à 3 pour tenir compte du saut de proxy vers l'infrastructure cloud de Purple.

Étape 2 — Configurer le SSID invité. Créez un nouveau profil SSID pour l'accès invité. Définissez le mode de sécurité sur Open ou WPA3-SAE (recommandé pour la conformité GDPR). Sous le profil AAA, définissez le rôle initial sur un rôle de connexion prédéfini qui n'a qu'un accès au jardin clos (walled garden).

Étape 3 — Configurer le profil du Captive Portal. Créez un profil de Captive Portal pointant vers l'URL de la page d'accueil de Purple. Cette URL est obtenue depuis le portail Purple sous Locations > [Your Venue] > Splash Page URL. Activez l'option de redirection vers l'URL d'origine après l'authentification.

Étape 4 — Configurer le jardin clos (Walled Garden). C'est l'étape la plus sensible sur le plan opérationnel. Le jardin clos doit inclure les domaines du portail Purple, les points d'accès CDN et tous les domaines des fournisseurs de connexion sociale. Au minimum, incluez :

*.purple.aiet*.purple-portal.com*.facebook.com,*.fbcdn.net(pour la connexion Facebook)*.google.com,*.googleapis.com(pour la connexion Google)- Point d'accès de vérification CNA d'Apple :

captive.apple.com - Microsoft NCSI :

www.msftconnecttest.com

Étape 5 — Définir les rôles post-authentification. Créez les rôles que ClearPass attribuera après l'authentification (par exemple, guest-authenticated). Chaque rôle est associé à un VLAN et à une politique de pare-feu autorisant l'accès uniquement à Internet.

Phase 2 : Configuration de ClearPass Policy Manager

Étape 1 — Ajouter les contrôleurs Aruba comme périphériques réseau. Sous Configuration > Network > Devices, ajoutez chaque contrôleur Aruba avec son IP de gestion, son secret partagé et son fournisseur (Aruba Networks).

Étape 2 — Ajouter Purple comme cible de proxy RADIUS. Sous Administration > External Servers > RADIUS Servers, ajoutez les points d'accès RADIUS de Purple avec le secret partagé fourni dans le portail Purple.

Étape 3 — Créer le service d'authentification invité. Sous Configuration > Services, créez un nouveau service. Définissez le type de service sur RADIUS Proxy. Configurez les règles de service pour correspondre au SSID invité (par exemple, Called-Station-SSID EQUALS GuestWiFi). Sous Authentication, sélectionnez la cible de proxy RADIUS de Purple.

Étape 4 — Créer le profil d'application. Sous Configuration > Enforcement > Profiles, créez un profil d'application RADIUS. Ajoutez l'attribut Aruba-User-Role avec la valeur guest-authenticated. Ceci indique au contrôleur Aruba de déplacer l'utilisateur vers le rôle invité post-authentification.

Étape 5 — Configurer le proxy de comptabilité. Assurez-vous que le service est également configuré pour proxifier la comptabilité RADIUS vers le serveur de comptabilité de Purple (UDP 1813).

Phase 3 : Configuration de la plateforme Purple

Étape 1 — Enregistrer le matériel. Dans le portail Purple, accédez à Locations > Hardware. Ajoutez l'adresse IP publique du contrôleur Aruba ou le NAS-Identifier. Ceci permet à Purple d'associer les requêtes d'authentification au bon lieu.

Étape 2 — Configurer la page d'accueil (Splash Page). Concevez l'expérience du Captive Portal à l'aide du constructeur de portail de Purple. Configurez les méthodes d'authentification, les termes et conditions, et les champs d'opt-in marketing en conformité avec le GDPR.

Étape 3 — Récupérer les identifiants RADIUS. Sous Locations > [Venue] > RADIUS Settings, récupérez les adresses IP du serveur RADIUS, le secret partagé et les ports. Utilisez ces valeurs dans la configuration de la cible de proxy ClearPass.

Bonnes pratiques

Maintenance du jardin clos (Walled Garden). Considérez le jardin clos comme une configuration évolutive. Les fournisseurs de connexion sociale mettent régulièrement à jour leurs domaines CDN et leurs plages d'adresses IP. Établissez un processus de révision trimestriel et abonnez-vous aux notifications de changement des principaux fournisseurs.

Redondance RADIUS. Configurez les deux adresses IP du serveur RADIUS de Purple dans ClearPass pour la bascule. De même, déployez ClearPass dans un cluster abonné/éditeur pour éliminer les points de défaillance uniques dans le chemin d'authentification.

Intégrité de la comptabilité. Vérifiez que les enregistrements RADIUS Accounting Stop sont bien reçus par Purple pour chaque session. Les sessions orphelines (Start sans Stop) indiquent un problème réseau et fausseront les données analytiques.

Gestion des certificats pour 802.1X. Pour les SSID d'entreprise utilisant EAP-TLS ou PEAP, assurez-vous que les certificats de serveur sont renouvelés bien avant leur expiration. Un certificat expiré bloquera simultanément tous les appareils d'entreprise — un incident à fort impact.

Profilage des appareils IoT. Tirez parti de ClearPass Device Insight ou du moteur de profilage intégré pour classer automatiquement les appareils IoT par OUI et empreinte DHCP. Ceci permet une attribution VLAN automatisée sans gestion manuelle des adresses MAC.

Conformité GDPR. Purple capture des données personnelles (e-mail, nom, profil social) lors de l'authentification des invités. Assurez-vous que votre page d'accueil Purple inclut une politique de confidentialité conforme etque les politiques de rétention des données dans le portail Purple s'alignent avec les obligations GDPR de votre organisation.

Dépannage et atténuation des risques

Captive Portal ne s'affiche pas

Symptôme : Le client se connecte au SSID invité mais aucun portail n'apparaît ; l'appareil affiche "Connecté, pas d'accès Internet."

Diagnostic : Utilisez une capture de paquets sur la liaison montante du contrôleur pour vérifier que les requêtes DNS pour l'URL du portail sont résolues et que le trafic HTTP est intercepté. Vérifiez que les points de terminaison de vérification CNA/NCSI sont dans le jardin clos (walled garden).

Résolution : Ajoutez les domaines manquants au jardin clos (walled garden). Vérifiez que le profil du Captive Portal est correctement associé au profil AAA du SSID invité.

Échecs d'authentification silencieux

Symptôme : L'utilisateur remplit le formulaire du portail, mais l'accès au réseau est refusé. ClearPass Access Tracker affiche un Access-Reject.

Diagnostic : Ouvrez l'entrée de l'Access Tracker et examinez la raison de l'échec d'authentification. Les causes courantes sont une incompatibilité du secret partagé RADIUS, un serveur RADIUS Purple inaccessible, ou une règle de service incorrecte correspondant au mauvais service.

Résolution : Vérifiez les secrets partagés sur les deux tronçons : contrôleur Aruba vers ClearPass et ClearPass vers Purple. Testez l'accessibilité du serveur RADIUS Purple depuis le serveur ClearPass en utilisant radtest.

Affectation VLAN incorrecte

Symptôme : L'invité s'authentifie avec succès mais reçoit une adresse IP dans le sous-réseau de l'entreprise (VLAN 10).

Résolution : Vérifiez que la valeur Aruba-User-Role dans le profil d'application ClearPass correspond exactement (y compris la casse) au nom de rôle défini sur le contrôleur Aruba. Vérifiez les attributs de sortie de ClearPass Access Tracker pour confirmer que le VSA est envoyé.

Erreurs de délai d'attente RADIUS

Symptôme : L'authentification échoue par intermittence, en particulier sous charge. Access Tracker affiche des erreurs de délai d'attente.

Résolution : Augmentez le délai d'attente du serveur RADIUS sur le contrôleur Aruba à 10 secondes. Vérifiez que les ports UDP 1812 et 1813 sont ouverts et ne sont pas soumis à une limitation de débit sur le pare-feu entre ClearPass et l'infrastructure cloud de Purple.

Retour sur investissement et impact commercial

Le déploiement de cette architecture intégrée génère des retours mesurables pour les fonctions informatiques, de sécurité et commerciales. Du point de vue de la sécurité et de la conformité, la centralisation de tous les événements d'authentification dans ClearPass fournit une piste d'audit unifiée qui simplifie les rapports de conformité PCI DSS et GDPR. La segmentation VLAN dynamique élimine le risque que le trafic invité traverse l'infrastructure d'entreprise, réduisant directement la surface d'attaque.

D'un point de vue commercial, la plateforme Guest WiFi de Purple transforme le réseau invité d'un centre de coûts en un actif de données de première partie. Chaque session invité authentifiée génère des données marketing opt-in — adresses e-mail, fréquence de visite, temps de présence et type d'appareil — qui alimentent directement les plateformes CRM et d'automatisation du marketing. Les établissements déployant Purple en parallèle de leur infrastructure Aruba existante signalent constamment des améliorations mesurables de la croissance des listes d'e-mails, des taux de visites répétées et de la conversion des campagnes.

L'intégration élimine également le besoin de remplacer les licences ClearPass existantes ou le matériel Aruba, ce qui en fait un ajout à faible risque et à rendement élevé à un investissement d'infrastructure existant. Pour les organisations gérant plusieurs sites — une chaîne de magasins, un groupe hôtelier ou un campus universitaire — le portail de gestion centralisé de Purple fournit des analyses inter-sites que ClearPass seul ne peut pas offrir.

Pour les environnements où la compréhension du comportement physique des visiteurs est aussi importante que la sécurité du réseau — tels que les grands espaces de vente au détail ou les pôles de transport — les analyses de Purple s'intègrent naturellement aux données de Indoor Positioning System pour fournir une intelligence spatiale en plus des métriques de connectivité.

Termes clés et définitions

RADIUS Proxy

A configuration where a RADIUS server (ClearPass) forwards authentication requests to another RADIUS server (Purple) based on specific matching criteria, such as the SSID name or NAS-Identifier.

Used when an organisation wants to maintain a single NAC solution internally while utilising a third-party cloud service for guest authentication. The proxy preserves the central audit log in ClearPass while delegating the authentication decision to Purple.

Change of Authorization (CoA)

A RADIUS extension defined in RFC 5176 that allows a RADIUS server to dynamically modify the session authorisation attributes of an active client connection without requiring the client to disconnect.

Critical for captive portal deployments. CoA allows Purple to signal the Aruba controller to transition a user from the pre-authentication logon role to the post-authentication guest role the moment the user completes the portal form.

Walled Garden

A pre-authentication access control list on the Aruba controller that permits unauthenticated devices to reach specific IP addresses and domains required for the captive portal to function.

If the device cannot reach the portal URL, social login provider endpoints, or OS-level captive portal detection URLs (Apple CNA, Microsoft NCSI), the portal will fail to load. This is the most common source of captive portal deployment failures.

Vendor-Specific Attribute (VSA)

Custom RADIUS attributes defined by network equipment vendors (Vendor ID 14823 for Aruba) to extend the standard RADIUS protocol with proprietary instructions.

The Aruba-User-Role VSA (Attribute 1) is the primary mechanism by which ClearPass instructs the Aruba controller which role to assign to an authenticated user. The value must exactly match a role defined on the controller.

Dynamic VLAN Assignment

The process of placing a user or device into a specific VLAN based on their authenticated identity or assigned role, rather than the physical port or SSID they connected to.

Enables venue operators to broadcast a single guest SSID while securely segmenting standard guests, VIP guests, IoT devices, and contractors onto separate, isolated network segments — a requirement for PCI DSS compliance.

Enforcement Profile

A ClearPass configuration object that defines the specific RADIUS attributes and values to return to the network device when a device successfully matches an authentication service.

This is where the business logic of 'if guest, then assign guest role' is translated into specific RADIUS VSAs sent to the Aruba controller. A misconfigured Enforcement Profile is a common cause of incorrect VLAN assignment.

Captive Network Assistant (CNA)

The mini-browser built into iOS, macOS, Android, and Windows that automatically detects a captive portal by making HTTP requests to known endpoints and prompts the user to authenticate.

Understanding CNA behaviour is essential for troubleshooting portal display issues on specific device types. The CNA endpoints (captive.apple.com, www.msftconnecttest.com) must be in the walled garden.

Access Tracker

The real-time diagnostic tool within ClearPass Policy Manager that logs every RADIUS authentication and accounting event, including the request attributes, matched service, applied enforcement profile, and result.

The first diagnostic tool to consult when troubleshooting authentication failures or incorrect role assignments. It provides a complete record of what ClearPass received, what decision it made, and what it returned to the network device.

RADIUS-as-a-Service (RaaS)

A cloud-delivered RADIUS authentication service where the RADIUS server infrastructure is managed and hosted by a third-party provider rather than on-premises.

Purple's RADIUS-as-a-Service eliminates the need for venues to deploy and manage their own RADIUS infrastructure for guest authentication, while integrating with existing on-premises NAC solutions like ClearPass via the proxy architecture described in this guide.

Études de cas

A 500-room hotel group with Aruba controllers and ClearPass deployed centrally needs to provide secure 802.1X WiFi for staff, a branded captive portal for guests, and isolated connectivity for IoT devices (smart TVs, thermostats, door locks). How should they architect the authentication flow?

Deploy three SSIDs: Hotel_Corp (802.1X, WPA2-Enterprise), Hotel_Guest (open SSID with captive portal redirect), and Hotel_IoT (open SSID with MAC-based authentication). All three SSIDs point to ClearPass as the RADIUS server. In ClearPass, create three Services: Service 1 matches Hotel_Corp and authenticates against Active Directory via PEAP-MSCHAPv2, returning ROLE_CORP (VLAN 10, full internal access). Service 2 matches Hotel_Guest and uses a RADIUS Routing Policy to proxy requests to Purple's RADIUS servers; the Enforcement Profile returns Aruba-User-Role = guest-authenticated (VLAN 20, internet only, 10 Mbps). Service 3 matches Hotel_IoT and uses ClearPass Device Profiling to classify devices by OUI; the Enforcement Profile returns ROLE_IOT (VLAN 30, local only, no internet). The walled garden on the Aruba controller includes Purple's portal domains, Facebook, Google, and Apple's CNA endpoint.

A retail chain is rolling out Purple across 120 stores, all running Aruba Instant APs. Guest authentication latency is high and portal drop-offs are occurring. Preliminary investigation shows the RADIUS timeout is set to the default 3 seconds.

Increase the RADIUS server timeout on all Aruba Instant APs to 10 seconds and configure 3 retries. Deploy both of Purple's RADIUS server IPs as primary and secondary servers in the Instant AP configuration to provide failover. Review the walled garden configuration to ensure all social login provider domains are included, as incomplete walled gardens cause the portal page to load slowly or partially, increasing perceived latency. Enable RADIUS Accounting on the Instant APs to ensure Purple receives session data. Finally, review the Purple portal design to minimise the number of external resource calls (fonts, images) that must load before the authentication form is displayed.

Analyse de scénario

Q1. Your deployment requires guests to authenticate via Facebook login. The Purple portal loads, but when users tap the Facebook button, the page times out and returns an error. Corporate 802.1X authentication is working correctly. What is the most likely cause and how do you resolve it?

💡 Astuce :Consider what the device is permitted to access before it has completed authentication. The portal page loaded, so the portal domain is in the walled garden — but what about the resources the portal needs to call?

Afficher l'approche recommandée

The walled garden configuration on the Aruba controller is missing the required Facebook authentication domains and CDN endpoints (*.facebook.com, *.fbcdn.net, *.facebook.net). Pre-authentication traffic to Facebook's OAuth servers is being blocked by the controller's default-deny policy. Resolution: add the missing Facebook domains to the walled garden. Also verify that Google's domains are included if Google login is also offered. Use a browser developer tools network trace from a test device to identify any additional blocked domains.

Q2. You want to use a single SSID ('VenueWiFi') for both corporate employees (802.1X) and guests (captive portal via Purple). How do you configure ClearPass to correctly differentiate and route the two authentication types?

💡 Astuce :ClearPass Services are matched in priority order. Consider how 802.1X and MAC-Auth requests differ at the RADIUS protocol level, and how Service Rules can exploit this difference.

Afficher l'approche recommandée

Create two ClearPass Services, both matching the SSID 'VenueWiFi'. Service 1 (higher priority) uses a Service Rule matching on the RADIUS attribute 'Service-Type EQUALS Framed-User' or the presence of EAP attributes, identifying 802.1X requests. It authenticates against Active Directory and returns ROLE_CORP. Service 2 (lower priority) matches MAC-Auth requests (Service-Type EQUALS Call-Check or Authenticate-Only). It uses a RADIUS Routing Policy to proxy the request to Purple. The Enforcement Profile for Service 2 returns the pre-auth logon role, triggering the captive portal. When Purple sends the post-authentication RADIUS request, it is matched by Service 2 and returns the guest-authenticated role.

Q3. Guest authentication is successful — the Purple dashboard shows the user as active and the ClearPass Access Tracker shows an Access-Accept. However, the user cannot access the internet and the Aruba controller shows the user is still in the 'logon' role. What are the two most likely causes?

💡 Astuce :The authentication succeeded and ClearPass sent an Accept. The problem is therefore in what ClearPass sent back, or in how the Aruba controller interpreted it.

Afficher l'approche recommandée

Cause 1: The ClearPass Enforcement Profile is not configured to return the Aruba-User-Role VSA, or is returning an empty value. Check the Enforcement Profile and verify the VSA is explicitly set. Cause 2: The Aruba-User-Role value returned by ClearPass does not exactly match (including capitalisation) a role defined on the Aruba controller. For example, ClearPass returns 'guest-authenticated' but the controller has 'Guest-Authenticated' defined. Resolution: Open the ClearPass Access Tracker entry, expand the Output Attributes section, and verify the Aruba-User-Role value. Then cross-reference this value against the role names defined on the Aruba controller under Configuration > Roles.

Q4. A stadium venue wants to offer tiered guest WiFi: a free tier with 5 Mbps and mandatory portal authentication, and a premium tier with 50 Mbps for ticket holders who have pre-registered. Both tiers use the same SSID. How would you architect this using ClearPass and Purple?

💡 Astuce :Think about how ClearPass can differentiate between the two user types post-authentication, and how Purple can pass identity information to ClearPass to enable this differentiation.

Afficher l'approche recommandée

Configure Purple to pass a user attribute (e.g., a custom RADIUS attribute or the Class attribute) indicating whether the user is a registered ticket holder. In ClearPass, create a Role Mapping Policy that checks this attribute: if present and valid, assign ROLE_VIP; otherwise assign ROLE_GUEST. Create two Enforcement Profiles: ROLE_GUEST returns Aruba-User-Role = guest-standard (VLAN 20, 5 Mbps bandwidth contract); ROLE_VIP returns Aruba-User-Role = guest-premium (VLAN 40, 50 Mbps). On the Aruba controller, define both roles with the appropriate VLAN and bandwidth contracts. This approach uses a single SSID and single Purple portal while delivering differentiated service levels based on user identity.