Ist Supermarkt WiFi sicher? Ein Leitfaden für Käufer

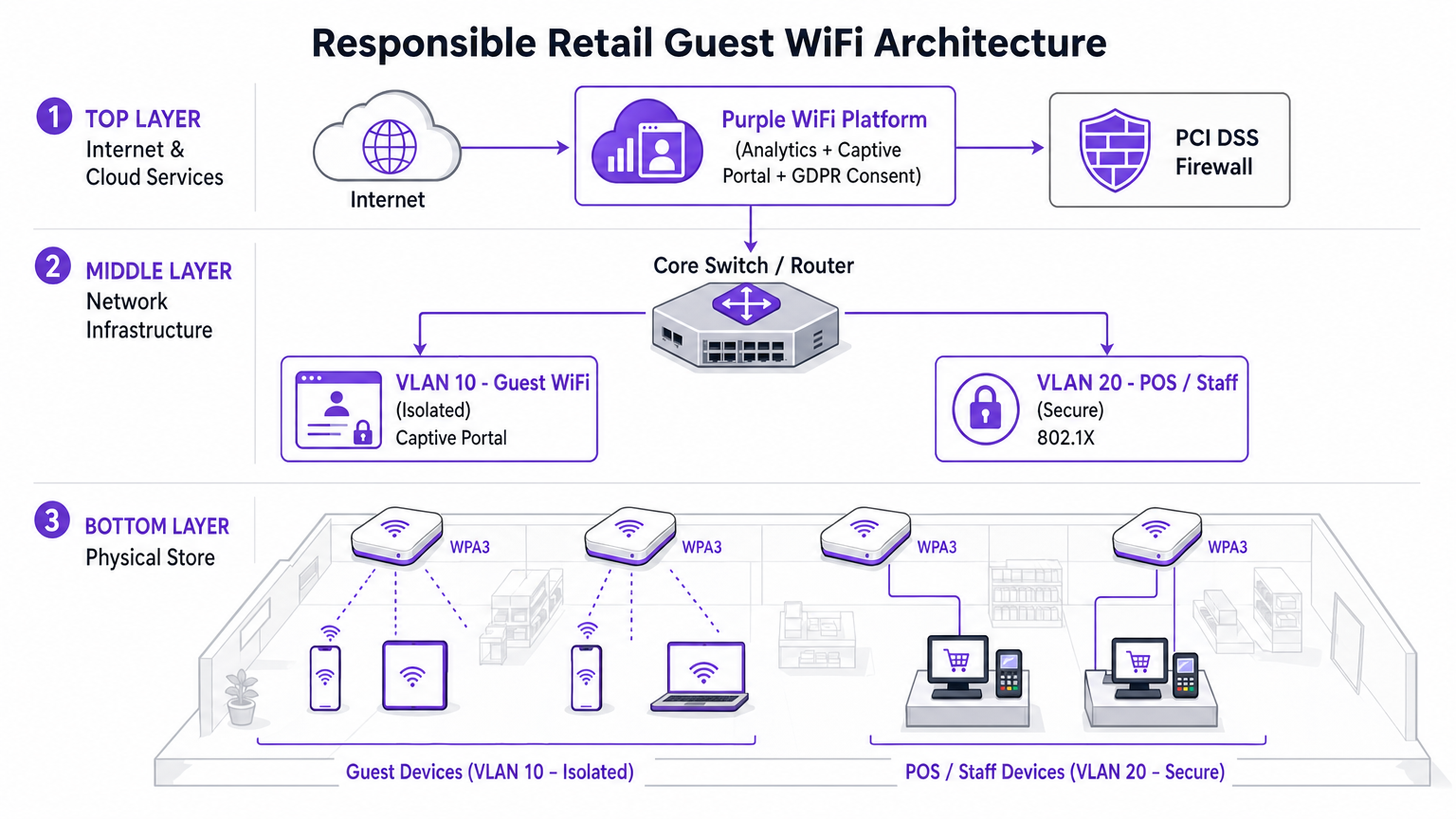

Dieser maßgebliche Leitfaden untersucht die technischen Realitäten der WiFi-Sicherheit in Supermärkten und bietet umsetzbare Architektur- und Sicherheitsstrategien für IT-Führungskräfte im Einzelhandel. Er beschreibt die Bedrohungslandschaft – von Evil Twin APs bis zu Man-in-the-Middle-Angriffen – sowie den erforderlichen Maßnahmenkatalog zum Schutz von Verbrauchern und Unternehmensabläufen. Einzelhändler und Betreiber von Veranstaltungsorten finden konkrete Implementierungsanleitungen zu VLAN-Segmentierung, Client-Isolation, WPA3, PCI DSS-Konformität und GDPR-konformem Gast-Onboarding über Plattformen wie Purple.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive

- Die Bedrohungslandschaft

- Architektur und Standards

- Implementierungsleitfaden

- Schritt 1: Entwurf der VLAN-Architektur

- Schritt 2: Client-Isolation auf dem Gast-SSID aktivieren

- Schritt 3: Ein konformes Captive Portal bereitstellen

- Schritt 4: Rogue AP-Erkennung konfigurieren

- Schritt 5: DNS-Filterung im Gast-VLAN implementieren

- Bewährte Verfahren

- Fehlerbehebung & Risikominderung

- ROI & Geschäftlicher Nutzen

Zusammenfassung für Führungskräfte

Für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten ist die Frage, ob Supermarkt WiFi sicher ist, nicht nur ein Verbraucheranliegen – es ist ein kritisches Thema des Unternehmensrisikomanagements. Da Einzelhandelsumgebungen zunehmend auf digitale Konnektivität für Kundenbindung und Betriebseffizienz angewiesen sind, muss die zugrunde liegende Netzwerkinfrastruktur robust, sicher und konform mit PCI DSS und GDPR sein.

Dieser Leitfaden bietet einen technischen Deep-Dive in die Architektur, die für die Bereitstellung von sicherem In-Store WiFi erforderlich ist. Die spezifische Bedrohungslandschaft umfasst Evil Twin APs, Man-in-the-Middle-Angriffe und nicht autorisierte DHCP-Server. Der notwendige Maßnahmenkatalog umfasst strikte VLAN-Segmentierung, Client-Isolation, WPA3-Verschlüsselung und 802.1X-Authentifizierung. Durch die Nutzung von Plattformen wie Purple's Guest WiFi für sicheres Onboarding und die Erfassung von konformitätsgerechten Einwilligungen können Einzelhändler ein nahtloses Einkaufserlebnis bieten, ohne die Integrität ihrer Kernnetzwerke zu gefährden oder die Sicherheitsstandards für Zahlungskarten zu verletzen. Ziel ist es, über die grundlegende Konnektivität hinauszugehen und ein widerstandsfähiges, intelligentes Edge-Netzwerk zu entwerfen, das messbaren Geschäftswert generiert.

Technischer Deep-Dive

Die Einzelhandels-WiFi-Umgebung ist aufgrund der hohen Client-Dichte, des transienten Nutzerverhaltens und der kritischen Notwendigkeit, Point-of-Sale (POS)-Systeme vor demselben physischen Raum zu schützen, der von nicht vertrauenswürdigen Gastgeräten belegt wird, einzigartig herausfordernd. Die grundlegende technische Herausforderung besteht darin, reibungslosen Zugang zu ermöglichen und gleichzeitig eine absolute logische Isolation von Unternehmensressourcen aufrechtzuerhalten.

Die Bedrohungslandschaft

Einzelhandelsnetzwerke sind mehreren spezifischen Angriffsvektoren ausgesetzt, die sie von anderen Unternehmensumgebungen unterscheiden.

Evil Twin Access Points stellen die häufigste und gefährlichste Bedrohung dar. Angreifer setzen nicht autorisierte Access Points ein, die die legitime Store SSID – zum Beispiel Supermarket_Free_WiFi – mit einem stärkeren Signal als die legitime Infrastruktur senden. Client-Geräte mit gespeicherten Netzwerkprofilen verbinden sich automatisch, wodurch der Angreifer den gesamten Datenverkehr abfangen kann. In einer Umgebung mit hohem Besucheraufkommen wie einem Supermarkt kann ein einzelner nicht autorisierter AP Hunderte von Geräten innerhalb weniger Minuten beeinträchtigen.

Man-in-the-Middle (MitM)-Angriffe ergeben sich natürlich aus Evil Twin-Bereitstellungen. In unverschlüsselten offenen Netzwerken können Angreifer auch ARP-Spoofing im legitimen Gast-VLAN verwenden, um sich zwischen Client und Gateway zu positionieren und unverschlüsselte Nutzdaten, einschließlich Session-Cookies und Anmeldeinformationen, abzufangen.

Nicht autorisierte DHCP-Server nutzen falsch konfigurierte Port-Sicherheit auf Access Switches aus. Ein bösartiges Gerät, das in das Gast-VLAN eingeführt wird, kann DHCP-Anfragen schneller beantworten als der legitime Server und bösartige DNS-Einstellungen zuweisen, die den gesamten Webverkehr stillschweigend über die vom Angreifer kontrollierte Infrastruktur umleiten.

Session Hijacking zielt auf Dienste ab, die HTTPS nicht während des gesamten Sitzungslebenszyklus erzwingen. Angreifer fangen Session-Cookies ab, die im Klartext übertragen werden, wodurch sie sich als Benutzer bei Drittanbieterdiensten ausgeben können.

Architektur und Standards

Um diese Bedrohungen zu mindern, muss die Netzwerkarchitektur auf Zero-Trust-Prinzipien am Wireless Edge aufgebaut sein. Die folgenden Standards und Technologien bilden den Kern einer verantwortungsvollen Einzelhandels-WiFi-Bereitstellung.

| Standard / Technologie | Rolle im Einzelhandels-WiFi | Compliance-Relevanz |

|---|---|---|

| WPA3 (SAE) | Verschlüsselt die Wireless-Verbindung; bietet Forward Secrecy | PCI DSS Anforderung 4 |

| 802.1X (PNAC) | Authentifiziert Personal- und POS-Geräte auf Port-Ebene | PCI DSS Anforderung 8 |

| VLAN-Segmentierung | Isoliert Gast-, POS- und IoT-Verkehr auf Layer 2/3 | PCI DSS Anforderung 1 |

| Client-Isolation | Verhindert Peer-to-Peer-Angriffe im Gast-VLAN | Risikominderung |

| Captive Portal (GDPR) | Erzwingt AGB; erfasst rechtmäßige Einwilligung zur Datenverarbeitung | GDPR Art. 6, 7 |

| OpenRoaming / Passpoint | Verschlüsseltes, reibungsloses Gast-Onboarding | Best Practice für den Datenschutz |

| WIPS | Erkennt und enthält nicht autorisierte APs und Evil Twins | PCI DSS Anforderung 11.2 |

WPA3 führt Simultaneous Authentication of Equals (SAE) ein und ersetzt den in WPA2 verwendeten Pre-Shared Key (PSK)-Austausch. Dies bietet Forward Secrecy und schützt vor Offline-Wörterbuchangriffen, was für jedes Netzwerk, in dem das Passwort öffentlich angezeigt werden könnte, entscheidend ist.

802.1X bietet portbasierte Netzwerkzugangskontrolle (PNAC). Es stellt sicher, dass nur autorisierte Geräte mit gültigen Anmeldeinformationen oder Zertifikaten auf die sicheren Unternehmens-VLANs zugreifen können. Für Gastgeräte, bei denen die 802.1X-Registrierung unpraktisch ist, bieten Passpoint (Hotspot 2.0) und OpenRoaming eine sichere, zertifikatbasierte Alternative. Purple fungiert als kostenloser Identitätsanbieter für OpenRoaming unter der Connect-Lizenz und ermöglicht ein verschlüsseltes, nahtloses Onboarding ohne Captive Portal-Interaktion.

Implementierungsleitfaden

Die Bereitstellung von sicherem WiFi in Einzelhandelsgeschäften erfordert einen systematischen Ansatz für Konfiguration und Richtliniendurchsetzung. Die folgenden Schritte stellen die minimal praktikable Architektur für eine konforme, sichere Bereitstellung dar.

Schritt 1: Entwurf der VLAN-Architektur

Die kritischste Implementierungsentscheidung ist die physische und logische Trennung des Datenverkehrs. Drei VLANs sind die minimal praktikable Konfiguration für einen modernen Supermarkt.

- VLAN 10 (Guest WiFi): Streng isoliert. Standardroute nur zum Internet-Gateway. Keine Routen zu privaten RFC 1918 Adressbereichen. Client-Isolation auf AP-Ebene aktiviert.

- VLAN 20 (POS / Personal): Verarbeitet sensible Transaktionsdaten. Erfordert 802.1X-Authentifizierung. Strikte Ingress-/Egress-ACLs, die nur notwendigen Datenverkehr zum ZahlungsgaGateways. Dieses VLAN definiert den Umfang der PCI DSS-Karteninhaberdatenumgebung (CDE).

- VLAN 30 (IoT / Operations): Digitale Beschilderung, elektronische Regaletiketten (ESLs), Temperatursensoren. Isoliert von sowohl Gast- als auch POS-VLANs.

Schritt 2: Client-Isolation auf dem Gast-SSID aktivieren

Client-Isolation – auch als AP Isolation oder Station Isolation bezeichnet – verhindert, dass Geräte, die mit demselben AP oder VLAN verbunden sind, direkt miteinander kommunizieren. Diese einzelne Konfigurationsänderung, die in jedem Enterprise Wireless Controller verfügbar ist, neutralisiert die meisten Peer-to-Peer-Angriffe, ARP-Spoofing-Versuche und laterale Bewegungen im Gastnetzwerk. Es gibt keinen legitimen Anwendungsfall für die Kommunikation von Gast-Clients untereinander in einer Einzelhandelsumgebung. Sie muss aktiviert werden.

Schritt 3: Ein konformes Captive Portal bereitstellen

Das Captive Portal ist der Durchsetzungspunkt für Richtlinien und Compliance. Es ist nicht nur eine Splash-Page. Durch die Integration mit der Purple WiFi Analytics -Plattform übernimmt das Portal die GDPR-konforme Einholung von Einwilligungen und die Durchsetzung der Nutzungsbedingungen, bevor der Netzwerkzugriff gewährt wird. Diese Schicht schützt den Betreiber des Veranstaltungsortes vor Haftung im Zusammenhang mit dem Nutzerverhalten im Netzwerk. Die Plattform ermöglicht auch Bandbreitenbegrenzung und Sitzungszeitlimits, wodurch verhindert wird, dass ein einzelner Benutzer die Erfahrung für andere beeinträchtigt.

Schritt 4: Rogue AP-Erkennung konfigurieren

Aktivieren Sie die WIPS-Funktionen (Wireless Intrusion Prevention System) Ihres Enterprise Wireless Controllers. Konfigurieren Sie die automatische Eindämmung von gefälschten SSIDs. Beim Erkennen eines Evil Twin APs sendet die legitime Infrastruktur Deauthentifizierungs-Frames, die die MAC-Adresse des Rogue APs fälschen, wodurch Client-Geräte zur Trennung gezwungen werden. Dies neutralisiert die Bedrohung automatisch, während das Sicherheitspersonal das physische Gerät lokalisiert.

Schritt 5: DNS-Filterung im Gast-VLAN implementieren

Wenden Sie DNS-Layer-Sicherheit auf VLAN 10 an, um den Zugriff auf bekannte bösartige Domains, Malware-Command-and-Control-Server und Inhaltskategorien zu blockieren, die gegen die Richtlinie zur akzeptablen Nutzung verstoßen. Dies schützt Benutzer vor bösartigen Weiterleitungen und reduziert die Haftung des Veranstaltungsortes für Inhalte, auf die in seinem Netzwerk zugegriffen wird.

Bewährte Verfahren

Die folgenden branchenüblichen Empfehlungen gelten für jede Bereitstellung von Store WiFi im Unternehmensmaßstab.

Strikte Inter-VLAN-ACLs im Kern durchsetzen. Verlassen Sie sich nicht ausschließlich auf die VLAN-Trennung. Verweigern Sie explizit jeglichen Datenverkehr vom Gast-Subnetz zu allen privaten Adressbereichen auf der Routing-Ebene. Eine falsch konfigurierte Route kann VLANs stillschweigend überbrücken.

Einen disziplinierten Firmware-Patching-Zeitplan einhalten. Access Points sind Edge-Geräte, die dem öffentlichen Luftraum ausgesetzt sind. Die KRACK-Schwachstelle (Key Reinstallation Attack) zeigte, dass selbst WPA2 durch Schwachstellen auf Firmware-Ebene kompromittiert werden konnte. Patchen Sie innerhalb von 30 Tagen nach einer kritischen CVE-Veröffentlichung.

Analysen verantwortungsvoll nutzen. Die WiFi Analytics -Plattform bietet leistungsstarke Einblicke in Verweildauer, Besucherströme und die Abbildung der Customer Journey. Stellen Sie sicher, dass die Analyse-Pipeline MAC-Adressen gemäß GDPR und den Richtlinien des ICO zu Gerätekennungen als personenbezogene Daten anonymisiert.

Das Gastnetzwerk als nicht vertrauenswürdigen externen Datenverkehr behandeln. Das mentale Modell sollte sein: Das Gast-VLAN ist das Internet. Jeder Datenverkehr, der von dort stammt, sollte mit dem gleichen Misstrauen behandelt werden wie eingehender Datenverkehr von einer unbekannten externen IP-Adresse.

Für den Kontext, wie diese Prinzipien in angrenzenden Sektoren angewendet werden, siehe unseren Leitfaden zu WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke , der ähnliche Segmentierungsherausforderungen in Umgebungen mit hohen Risiken behandelt.

Fehlerbehebung & Risikominderung

Bei der Bereitstellung oder Prüfung von In-Store WiFi können mehrere häufige Fehlerquellen die Sicherheit oder Leistung beeinträchtigen.

Fehlermodus: Asymmetrisches Routing im Gast-VLAN. Wenn das Gast-VLAN am Core-Switch nicht ordnungsgemäß isoliert ist, kann der Datenverkehr unbeabsichtigt über Unternehmens-Firewalls geleitet werden, was zu Fehlern bei der Stateful Inspection führt und interne Routen für Gastgeräte offenlegt. Abhilfe: Implementieren Sie eine dedizierte physische oder logische Schnittstelle für Gastdatenverkehr an der Edge-Firewall oder verwenden Sie VRF (Virtual Routing and Forwarding), um eine vollständige Trennung der Routing-Tabelle aufrechtzuerhalten.

Fehlermodus: Captive Portal-Umgehung über DNS-Tunneling. Fortgeschrittene Benutzer können das Captive Portal umgehen, indem sie HTTP-Verkehr in DNS-Abfragen an einen externen Resolver kodieren, den sie kontrollieren. Abhilfe: Implementieren Sie strikte Walled-Garden-Konfigurationen. Erlauben Sie nur DNS-Verkehr zu genehmigten externen Resolvern vor der Authentifizierung. Wenden Sie Deep Packet Inspection (DPI) an, um getunnelten Datenverkehr zu identifizieren und zu verwerfen.

Fehlermodus: MAC-Adress-Spoofing. Angreifer können die MAC-Adresse eines authentifizierten Geräts klonen, um das Captive Portal zu umgehen. Abhilfe: Implementieren Sie eine Sitzungsbindung an sowohl MAC-Adresse als auch IP-Adresse. Aktivieren Sie DHCP-Snooping, um Adresskonflikte zu erkennen. Legen Sie kurze Sitzungs-Timeouts fest, um das Zeitfenster für die Ausnutzung zu begrenzen.

Fehlermodus: VLAN-Hopping über Double Tagging. Auf falsch konfigurierten Trunk-Ports kann ein Angreifer doppelt getaggte 802.1Q-Frames erstellen, um Datenverkehr in ein anderes VLAN einzuschleusen. Abhilfe: Stellen Sie sicher, dass alle Access-Ports explizit einem nicht-nativen VLAN zugewiesen sind. Deaktivieren Sie DTP (Dynamic Trunking Protocol) auf allen zugangsseitigen Switch-Ports.

ROI & Geschäftlicher Nutzen

Die Investition in eine sichere, unternehmenstaugliche WiFi-Architektur liefert einen messbaren Geschäftswert, der weit über die Risikominderung hinausgeht.

Kostenreduzierung bei der PCI DSS-Compliance. Eine ordnungsgemäße VLAN-Segmentierung reduziert den Umfang der PCI DSS-Karteninhaberdatenumgebung. Ein kleinerer CDE-Umfang bedeutet weniger zu prüfende Systeme, weniger nachzuweisende Kontrollen und deutlich reduzierte QSA (Qualified Security Assessor)-Gebühren. Für eine Einzelhandelskette mit 200 StandortenDies kann Einsparungen von Zehntausenden von Pfund pro jährlichem Auditzyklus bedeuten.

Erfassung von Erstanbieterdaten. Ein sicheres, gebrandetes Captive Portal führt zu hohen Opt-in-Raten für Marketingdatenbanken. Käufer, die sich mit einem gut gestalteten, vertrauenswürdigen Gast-WiFi-Erlebnis verbinden, stimmen Marketingkommunikation deutlich häufiger zu. Diese Erstanbieterdaten werden immer wertvoller, da die Abschaffung von Drittanbieter-Cookies die Effektivität digitaler Werbung verringert. Für weitere Informationen zum Wert von Location Intelligence siehe unseren Leitfaden zu Indoor Positioning System: UWB, BLE, & WiFi Guide .

Markenschutz. Die Reputationskosten einer aufsehenerregenden Datenschutzverletzung, die vom Gastnetzwerk ausgeht, übersteigen die Investition in eine sichere Infrastruktur bei Weitem. Ein einziger Vorfall kann zu ICO-Bußgeldern gemäß GDPR (bis zu 4 % des weltweiten Jahresumsatzes), Sammelklagen und dauerhaftem Schaden für das Verbrauchervertrauen führen.

Operative Intelligenz. WiFi Analytics -Daten aus dem Gastnetzwerk liefern umsetzbare Erkenntnisse über Besucherströme, Verweildauer pro Ladenbereich und Spitzenverkehrszeiten. Diese Daten fließen direkt in Personalentscheidungen, die Optimierung des Ladenlayouts und die Planung von Werbeaktionen ein – und liefern einen messbaren ROI aus derselben Infrastrukturinvestition.

Anhören: Executive Briefing zur WiFi-Sicherheit im Einzelhandel

Weiterführende Lektüre: Ist Universitäts-WiFi sicher? Ein Leitfaden für Studenten | WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke | Ihr Leitfaden für Enterprise In Car Wi Fi Solutions

Referenzen

[1] IEEE 802.11-2020 — IEEE Standard for Information Technology — Wireless LAN Medium Access Control and Physical Layer Specifications. [2] PCI Security Standards Council — PCI DSS v4.0, Requirements 1, 4, 8, and 11. [3] UK Information Commissioner's Office — Guidance on the use of device identifiers as personal data under UK GDPR. [4] Wi-Fi Alliance — WPA3 Specification v3.0.

Schlüsselbegriffe & Definitionen

Client Isolation

A wireless network feature that prevents devices connected to the same Access Point or VLAN from communicating directly with each other. All traffic must traverse the AP and be routed through the upstream gateway.

The single most impactful security control for guest networks. Prevents peer-to-peer attacks, ARP spoofing, lateral movement, and malware propagation between shopper devices. Must be enabled on all guest SSIDs.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks (Virtual LANs) at Layer 2, with routing between them controlled by ACLs at Layer 3.

Essential for separating untrusted guest traffic from sensitive POS and corporate data. The primary mechanism for reducing PCI DSS audit scope in retail environments.

Evil Twin AP

A rogue wireless access point that broadcasts the same SSID as a legitimate network, typically with a stronger signal, to trick client devices into automatically associating with it.

The primary wireless threat in high-footfall retail environments. Mitigated by deploying WIPS capabilities to detect and contain spoofed SSIDs automatically.

Captive Portal

A web page that intercepts all HTTP/HTTPS traffic from a newly connected device and requires the user to complete an action — accepting Terms of Service, authenticating, or providing consent — before granting full network access.

The enforcement point for GDPR compliance, acceptable use policy, and first-party data capture in guest WiFi deployments. Not a security boundary — a policy and compliance layer.

802.1X (PNAC)

An IEEE standard for port-based Network Access Control that provides an authentication mechanism for devices attempting to connect to a LAN or WLAN, using an authentication server (typically RADIUS) to validate credentials or certificates.

The standard for securing staff and POS device access in retail. Ensures only authorized, enrolled devices can access the secure corporate VLANs, regardless of physical port.

OpenRoaming

A Wi-Fi Alliance roaming federation service that allows user devices to automatically and securely authenticate to participating Wi-Fi networks using device certificates, without captive portals or manual password entry.

The emerging standard for frictionless, encrypted guest onboarding. Purple acts as a free identity provider for OpenRoaming under the Connect license, enabling retailers to offer seamless connectivity without sacrificing security.

WPA3 (SAE)

The third generation of Wi-Fi Protected Access, introducing Simultaneous Authentication of Equals (SAE) to replace the Pre-Shared Key (PSK) handshake. Provides forward secrecy and resistance to offline dictionary attacks.

Mandatory for new retail WiFi deployments. Particularly important in environments where the network passphrase may be publicly displayed, as SAE prevents retroactive decryption of captured traffic.

PCI DSS

Payment Card Industry Data Security Standard — a set of security requirements for all organisations that accept, process, store, or transmit payment card data. Defines the Cardholder Data Environment (CDE) and mandates strict network segmentation.

The primary regulatory driver for strict VLAN segmentation in retail. Mixing guest and POS traffic on the same network segment is a direct violation of PCI DSS Requirement 1 and can result in significant fines and loss of card processing privileges.

Dynamic ARP Inspection (DAI)

A security feature on managed switches that validates ARP packets against a DHCP snooping binding database, dropping any ARP reply that does not match the legitimate IP-to-MAC binding.

The Layer 2 control that prevents ARP spoofing attacks on the guest VLAN. Works in conjunction with DHCP Snooping to maintain an accurate binding table.

Fallstudien

A national retail chain with 200 locations is upgrading its network infrastructure. They currently operate a single flat network for POS terminals, staff devices, and a WPA2 password-protected guest SSID. The password is printed on customer receipts. They need to achieve PCI DSS v4.0 compliance within the next two quarters while improving the guest experience. How should the architecture be redesigned?

The network must be redesigned around strict VLAN segmentation and a compliant guest onboarding flow.

VLAN Architecture: Create VLAN 10 for Guest Access (isolated, internet-only route), VLAN 20 for POS and payment terminals (802.1X authenticated, strict ACLs to payment gateway IPs only), and VLAN 30 for staff and back-office devices.

Guest SSID: Migrate from WPA2-PSK to an open SSID with a captive portal. Enable client isolation at the AP level immediately. This removes the false security of a publicly displayed password and eliminates peer-to-peer attack vectors.

Captive Portal: Deploy the Purple platform as the captive portal layer. Configure GDPR-compliant consent capture, Terms of Service enforcement, and bandwidth throttling (e.g., 5 Mbps per device, 60-minute session timeout).

POS Segmentation: Migrate all POS terminals to VLAN 20. Implement 802.1X with device certificates. Apply ACLs at the core switch denying all traffic from VLAN 10 to VLAN 20 and VLAN 30.

Monitoring: Enable WIPS on all wireless controllers. Configure automatic containment of spoofed SSIDs. Integrate controller logs with the central SIEM for real-time alerting.

A large supermarket's NOC receives alerts showing a high volume of ARP broadcast traffic and anomalous DNS requests originating from several MAC addresses on the guest VLAN. Guest WiFi performance is degraded. A packet capture shows ARP replies claiming the gateway IP belongs to a device that is not the legitimate gateway. What is the likely attack and the immediate remediation steps?

The symptoms are consistent with an ARP spoofing / Man-in-the-Middle attack on the guest VLAN. The attacker has introduced a device onto the guest network and is broadcasting gratuitous ARP replies claiming ownership of the gateway IP, redirecting guest traffic through their device.

Immediate Remediation:

- Verify that Client Isolation is enabled on the guest SSID. If disabled, enable it immediately — this is the most effective single control.

- Enable Dynamic ARP Inspection (DAI) on the access switches for the guest VLAN. DAI validates ARP packets against the DHCP snooping binding database, dropping any ARP reply that does not match the legitimate IP-to-MAC binding.

- Enable DHCP Snooping on the guest VLAN to build the binding database that DAI relies on.

- Identify and blacklist the attacker's MAC address at the wireless controller level to terminate their connection.

- Force a DHCP lease renewal for all guest clients to flush any poisoned ARP caches.

- Review WIPS logs to determine whether the attacker connected via the legitimate SSID or an Evil Twin.

Szenarioanalyse

Q1. You are auditing a newly deployed supermarket network. The configuration shows the guest SSID is on VLAN 50 and POS terminals are on VLAN 60. However, a ping from a device on VLAN 50 successfully reaches a POS terminal on VLAN 60. The network team insists the VLANs are correctly configured. What is the most likely architectural failure and how do you remediate it?

💡 Hinweis:VLANs separate traffic at Layer 2. Think about where routing between subnets happens and what controls should exist there.

Empfohlenen Ansatz anzeigen

The VLANs are correctly configured at Layer 2, but inter-VLAN routing is enabled at the core switch or firewall without restrictive ACLs. Traffic is being routed between the subnets because no ACL explicitly denies it. Remediation: Apply an outbound ACL on the VLAN 50 (guest) interface at the routing layer, explicitly denying all traffic destined for any RFC 1918 private address range (10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16), with a permit statement for the default route to the internet only. Verify with a packet capture that no inter-VLAN traffic traverses the firewall after the ACL is applied.

Q2. A retail client's CTO wants to remove the captive portal entirely to reduce friction for shoppers, proposing a completely open network with no authentication or Terms of Service. What are the three most significant risks you must communicate, and what is the recommended alternative that preserves the frictionless experience?

💡 Hinweis:Consider technical security, legal liability under UK GDPR, and the commercial value being lost.

Empfohlenen Ansatz anzeigen

- Legal Liability: Without a Terms of Service, the venue assumes liability for illegal activities (e.g., copyright infringement, accessing prohibited content) performed on their network. The captive portal is the legal instrument that transfers responsibility to the user. 2. GDPR Compliance: Removing the portal eliminates the consent capture mechanism. Any analytics or marketing data derived from network usage without a lawful basis under GDPR Article 6 exposes the organisation to ICO enforcement. 3. Commercial Value: The captive portal is the primary mechanism for first-party data acquisition — email addresses, demographic data, and marketing opt-ins. Removing it destroys this revenue-generating capability. Recommended Alternative: Deploy OpenRoaming via the Purple Connect license. This provides completely frictionless, encrypted onboarding for users with compatible devices, while maintaining a lightweight captive portal for non-OpenRoaming devices that still captures consent.

Q3. Your WIPS alerts you to a rogue AP broadcasting the store's exact SSID with a signal strength 15 dBm stronger than your legitimate APs near the main entrance. Staff report that several customers are complaining their phones 'won't load anything' after connecting to the WiFi. What is happening and what is the correct automated response you should have pre-configured?

💡 Hinweis:Consider both the attack mechanism and the over-the-air countermeasure available to enterprise wireless controllers.

Empfohlenen Ansatz anzeigen

An Evil Twin AP has been deployed near the entrance with a boosted signal to force client devices to prefer it over the legitimate infrastructure. The customers experiencing connectivity failures are connected to the rogue AP, which is either not providing internet access (a passive credential harvesting setup) or is actively intercepting and failing to forward traffic. The correct automated response is WIPS-based containment: the legitimate wireless controllers should be configured to automatically transmit de-authentication (deauth) frames spoofing the MAC address of the rogue AP. This forces any device attempting to associate with the Evil Twin to immediately disconnect, effectively neutralising the attack over the air. Simultaneously, the NOC alert should trigger a physical security response to locate and remove the rogue device. Note: automated deauth containment should be carefully scoped to avoid accidentally deauthenticating clients from legitimate neighbouring networks.