Le WiFi des supermarchés est-il sûr ? Un guide pour les consommateurs

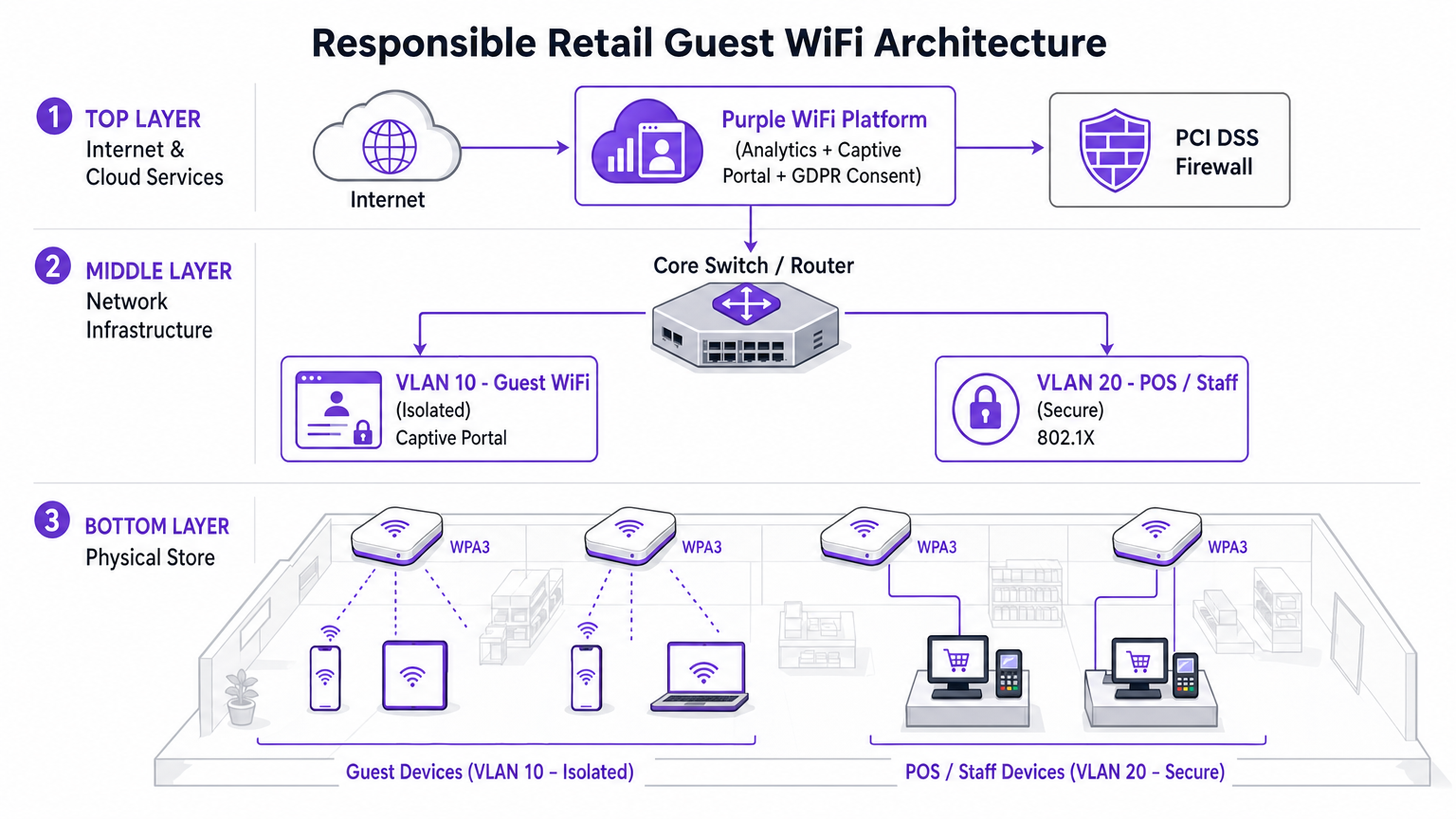

Ce guide faisant autorité examine les réalités techniques de la sécurité du WiFi des supermarchés, en fournissant des stratégies d'architecture et de sécurité exploitables pour les responsables informatiques du secteur de la vente au détail. Il détaille le paysage des menaces — des points d'accès Evil Twin aux attaques de l'homme du milieu (Man-in-the-Middle) — ainsi que la pile de mesures d'atténuation requise pour protéger les consommateurs et les opérations de l'entreprise. Les détaillants et les opérateurs de sites trouveront des conseils de mise en œuvre concrets couvrant la segmentation VLAN, l'isolation des clients, WPA3, la conformité PCI DSS et l'intégration des invités conforme au GDPR via des plateformes comme Purple.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Analyse Technique Approfondie

- Le Paysage des Menaces

- Architecture et Normes

- Guide de Mise en Œuvre

- Étape 1 : Concevoir l'Architecture VLAN

- Étape 2 : Activer l'isolation des clients sur le Guest SSID

- Étape 3 : Déployer un Captive Portal conforme

- Étape 4 : Configurer la détection des APs non autorisés

- Étape 5 : Mettre en œuvre le filtrage DNS sur le Guest VLAN

- Bonnes pratiques

- Dépannage et atténuation des risques

- Retour sur investissement et impact commercial

Résumé Exécutif

Pour les responsables informatiques, les architectes réseau et les directeurs des opérations de sites, la question de savoir si le WiFi des supermarchés est sûr n'est pas seulement une préoccupation pour les consommateurs — c'est un problème critique de gestion des risques pour l'entreprise. Alors que les environnements de vente au détail dépendent de plus en plus de la connectivité numérique pour l'engagement client et l'efficacité opérationnelle, l'infrastructure réseau sous-jacente doit être robuste, sécurisée et conforme à PCI DSS et GDPR.

Ce guide propose une analyse technique approfondie de l'architecture requise pour fournir un WiFi sécurisé en magasin. Le paysage des menaces spécifiques comprend les points d'accès Evil Twin, les attaques de l'homme du milieu (Man-in-the-Middle) et les serveurs DHCP malveillants. La pile de mesures d'atténuation nécessaire couvre une segmentation VLAN stricte, l'isolation des clients, le chiffrement WPA3 et l'authentification 802.1X. En tirant parti de plateformes comme le Guest WiFi de Purple pour une intégration sécurisée et une capture de consentement conforme, les détaillants peuvent offrir une expérience d'achat fluide sans compromettre l'intégrité de leurs réseaux centraux ni violer les normes de sécurité des cartes de paiement. L'objectif est d'aller au-delà de la connectivité de base et d'architecturer un réseau périphérique résilient et intelligent qui génère une valeur commerciale mesurable.

Analyse Technique Approfondie

L'environnement WiFi de la vente au détail est particulièrement difficile en raison de la forte densité de clients, du comportement transitoire des utilisateurs et de la nécessité critique de protéger les systèmes de point de vente (POS) du même espace physique occupé par des appareils invités non fiables. Le défi technique fondamental est de fournir un accès fluide tout en maintenant une isolation logique absolue des actifs de l'entreprise.

Le Paysage des Menaces

Les réseaux de vente au détail sont confrontés à plusieurs vecteurs d'attaque spécifiques qui les distinguent des autres environnements d'entreprise.

Les points d'accès Evil Twin représentent la menace la plus répandue et la plus dangereuse. Les attaquants déploient des points d'accès malveillants diffusant le SSID légitime du magasin — par exemple, Supermarket_Free_WiFi — avec un signal plus fort que l'infrastructure légitime. Les appareils clients avec des profils réseau enregistrés s'associent automatiquement, permettant à l'attaquant d'intercepter tout le trafic. Dans un environnement à forte affluence comme un supermarché, un seul point d'accès malveillant peut affecter des centaines d'appareils en quelques minutes.

Les attaques de l'homme du milieu (MitM) découlent naturellement des déploiements Evil Twin. Sur les réseaux ouverts non chiffrés, les attaquants peuvent également utiliser l'usurpation d'ARP sur le VLAN invité légitime pour se positionner entre le client et la passerelle, capturant des charges utiles non chiffrées, y compris les cookies de session et les identifiants.

Les serveurs DHCP malveillants exploitent la sécurité de port mal configurée sur les commutateurs d'accès. Un appareil malveillant introduit sur le VLAN invité peut répondre aux requêtes DHCP plus rapidement que le serveur légitime, attribuant des paramètres DNS malveillants qui redirigent silencieusement tout le trafic web via l'infrastructure contrôlée par l'attaquant.

Le détournement de session cible les services qui n'appliquent pas HTTPS tout au long du cycle de vie de la session. Les attaquants capturent les cookies de session transmis en texte clair, leur permettant d'usurper l'identité des utilisateurs sur des services tiers.

Architecture et Normes

Pour atténuer ces menaces, l'architecture réseau doit être construite sur une base de principes de confiance zéro à la périphérie sans fil. Les normes et technologies suivantes constituent le cœur d'un déploiement WiFi de vente au détail responsable.

| Standard / Technologie | Rôle dans le WiFi de Vente au Détail | Pertinence de la Conformité |

|---|---|---|

| WPA3 (SAE) | Chiffre la liaison sans fil ; assure le secret de transmission | Exigence PCI DSS 4 |

| 802.1X (PNAC) | Authentifie le personnel et les appareils POS au niveau du port | Exigence PCI DSS 8 |

| Segmentation VLAN | Isole le trafic invité, POS et IoT aux couches 2/3 | Exigence PCI DSS 1 |

| Isolation des Clients | Prévient les attaques de pair à pair sur le VLAN invité | Atténuation des Risques |

| Captive Portal (GDPR) | Applique les CGU ; capture le consentement légal pour le traitement des données | GDPR Art. 6, 7 |

| OpenRoaming / Passpoint | Intégration des invités chiffrée et fluide | Meilleure Pratique de Confidentialité |

| WIPS | Détecte et contient les points d'accès malveillants et les Evil Twins | Exigence PCI DSS 11.2 |

WPA3 introduit l'Authentification Simultanée des Égaux (SAE), remplaçant l'échange de Clé Pré-Partagée (PSK) utilisé dans WPA2. Cela assure le secret de transmission et protège contre les attaques par dictionnaire hors ligne, ce qui est essentiel pour tout réseau où la phrase secrète peut être affichée publiquement.

802.1X fournit un contrôle d'accès réseau basé sur les ports (PNAC). Il garantit que seuls les appareils autorisés avec des identifiants ou des certificats valides peuvent accéder aux VLAN d'entreprise sécurisés. Pour les appareils invités, où l'inscription 802.1X est impraticable, Passpoint (Hotspot 2.0) et OpenRoaming offrent une alternative sécurisée basée sur des certificats. Purple agit comme un fournisseur d'identité gratuit pour OpenRoaming sous la licence Connect, permettant une intégration chiffrée et transparente sans interaction avec un Captive Portal.

Guide de Mise en Œuvre

Le déploiement d'un WiFi sécurisé dans les magasins de détail nécessite une approche systématique de la configuration et de l'application des politiques. Les étapes suivantes représentent l'architecture minimale viable pour un déploiement conforme et sécurisé.

Étape 1 : Concevoir l'Architecture VLAN

La décision de mise en œuvre la plus critique est la séparation physique et logique du trafic. Trois VLAN sont la configuration minimale viable pour un supermarché moderne.

- VLAN 10 (WiFi Invité) : Strictement isolé. Route par défaut vers la passerelle Internet uniquement. Aucune route vers un espace d'adressage privé RFC 1918. Isolation des clients activée au niveau de l'AP.

- VLAN 20 (POS / Personnel) : Gère les données transactionnelles sensibles. Nécessite une authentification 802.1X. ACLs d'entrée/sortie strictes n'autorisant que le trafic nécessaire vers les passerelles de paiement.passerelles. Ce VLAN définit le périmètre de l'environnement de données des titulaires de carte (CDE) PCI DSS.

- VLAN 30 (IoT / Opérations) : Affichage numérique, étiquettes électroniques de gondole (EEG), capteurs de température. Isolé des VLAN invités et POS.

Étape 2 : Activer l'isolation des clients sur le Guest SSID

L'isolation des clients — également appelée isolation d'AP ou isolation de station — empêche les appareils connectés au même AP ou VLAN de communiquer directement entre eux. Ce simple changement de configuration, disponible dans chaque contrôleur sans fil d'entreprise, neutralise la plupart des attaques peer-to-peer, des tentatives d'usurpation ARP et des mouvements latéraux sur le réseau invité. Il n'y a pas de cas d'utilisation légitime pour que les clients invités communiquent entre eux dans un environnement de vente au détail. Elle doit être activée.

Étape 3 : Déployer un Captive Portal conforme

Le Captive Portal est le point d'application de la politique et de la conformité. Ce n'est pas seulement une page d'accueil. En s'intégrant à la plateforme Purple WiFi Analytics , le portail gère la capture de consentement conforme au GDPR et l'application des conditions d'utilisation avant que l'accès au réseau ne soit accordé. Cette couche protège l'opérateur du lieu de toute responsabilité liée au comportement des utilisateurs sur le réseau. La plateforme permet également la limitation de la bande passante et des durées de session, empêchant tout utilisateur de dégrader l'expérience des autres.

Étape 4 : Configurer la détection des APs non autorisés

Activez les capacités du système de prévention des intrusions sans fil (WIPS) de votre contrôleur sans fil d'entreprise. Configurez le confinement automatique des SSIDs usurpés. Lors de la détection d'un AP Evil Twin, l'infrastructure légitime transmet des trames de désauthentification usurpant l'adresse MAC de l'AP non autorisé, forçant les appareils clients à se déconnecter. Cela neutralise automatiquement la menace pendant que le personnel de sécurité localise l'appareil physique.

Étape 5 : Mettre en œuvre le filtrage DNS sur le Guest VLAN

Appliquez une sécurité au niveau DNS sur le VLAN 10 pour bloquer l'accès aux domaines malveillants connus, aux serveurs de commande et de contrôle de logiciels malveillants, et aux catégories de contenu qui violent la politique d'utilisation acceptable. Cela protège les utilisateurs des redirections malveillantes et réduit la responsabilité du lieu pour le contenu consulté sur son réseau.

Bonnes pratiques

Les recommandations suivantes, conformes aux normes de l'industrie, s'appliquent à tout déploiement de WiFi en magasin à l'échelle de l'entreprise.

Appliquez des ACL inter-VLAN strictes au niveau du cœur de réseau. Ne vous fiez pas uniquement à la séparation des VLANs. Refusez explicitement tout trafic du sous-réseau invité vers toutes les plages d'adresses privées au niveau de la couche de routage. Une route mal configurée peut silencieusement relier des VLANs.

Maintenez un calendrier de mise à jour du micrologiciel rigoureux. Les points d'accès sont des appareils périphériques exposés à l'espace public. La vulnérabilité KRACK (Key Reinstallation Attack) a démontré que même le WPA2 pouvait être compromis par des faiblesses au niveau du micrologiciel. Appliquez les correctifs dans les 30 jours suivant la publication d'un CVE critique.

Utilisez les analyses de manière responsable. La plateforme WiFi Analytics offre des informations puissantes sur le temps de présence, les schémas de fréquentation et la cartographie du parcours client. Assurez-vous que le pipeline d'analyse anonymise les adresses MAC conformément au GDPR et aux directives de l'ICO sur les identifiants d'appareil en tant que données personnelles.

Traitez le réseau invité comme un trafic externe non fiable. Le modèle mental devrait être : le VLAN invité est l'internet. Tout trafic en provenance de celui-ci doit être traité avec la même suspicion que le trafic entrant provenant d'une adresse IP externe inconnue.

Pour comprendre comment ces principes s'appliquent dans des secteurs adjacents, consultez notre guide sur le WiFi in Hospitals: A Guide to Secure Clinical Networks , qui aborde des défis de segmentation similaires dans des environnements à enjeux élevés.

Dépannage et atténuation des risques

Lors du déploiement ou de l'audit du WiFi en magasin, plusieurs modes de défaillance courants peuvent compromettre la sécurité ou les performances.

Mode de défaillance : Routage asymétrique sur le Guest VLAN. Si le VLAN invité n'est pas correctement isolé au niveau du commutateur central, le trafic peut être acheminé par inadvertance via les pare-feu d'entreprise, entraînant des échecs d'inspection d'état et exposant les routes internes aux appareils invités. Atténuation : Mettez en œuvre une interface physique ou logique dédiée au trafic invité au niveau du pare-feu de périphérie, ou utilisez le VRF (Virtual Routing and Forwarding) pour maintenir une séparation complète de la table de routage.

Mode de défaillance : Contournement du Captive Portal via le tunneling DNS. Les utilisateurs avancés peuvent contourner le Captive Portal en encodant le trafic HTTP dans des requêtes DNS vers un résolveur externe qu'ils contrôlent. Atténuation : Mettez en œuvre des configurations de jardin clos strictes. N'autorisez le trafic DNS que vers les résolveurs externes approuvés avant l'authentification. Appliquez l'inspection approfondie des paquets (DPI) pour identifier et bloquer le trafic tunnelisé.

Mode de défaillance : Usurpation d'adresse MAC. Les attaquants peuvent cloner l'adresse MAC d'un appareil authentifié pour contourner le Captive Portal. Atténuation : Mettez en œuvre la liaison de session à la fois à l'adresse MAC et à l'adresse IP. Activez le DHCP snooping pour détecter les conflits d'adresses. Définissez des délais d'expiration de session courts pour limiter la fenêtre d'exploitation.

Mode de défaillance : Saut de VLAN via le double étiquetage. Sur les ports trunk mal configurés, un attaquant peut créer des trames 802.1Q à double étiquette pour injecter du trafic dans un VLAN différent. Atténuation : Assurez-vous que tous les ports d'accès sont explicitement attribués à un VLAN non natif. Désactivez le DTP (Dynamic Trunking Protocol) sur tous les ports de commutation orientés accès.

Retour sur investissement et impact commercial

Investir dans une architecture WiFi sécurisée et de qualité professionnelle offre une valeur commerciale mesurable qui va bien au-delà de l'atténuation des risques.

Réduction des coûts de conformité PCI DSS. Une segmentation VLAN appropriée réduit le périmètre de l'environnement de données des titulaires de carte PCI DSS. Un périmètre CDE plus petit signifie moins de systèmes à auditer, moins de contrôles à prouver et des frais de QSA (Qualified Security Assessor) considérablement réduits. Pour une chaîne de vente au détail de 200 emplacementscela peut représenter des économies de dizaines de milliers de livres sterling par cycle d'audit annuel.

Acquisition de données de première partie. Un Captive Portal sécurisé et de marque génère des taux d'adhésion élevés pour les bases de données marketing. Les clients qui se connectent à une expérience WiFi invité bien conçue et fiable sont beaucoup plus susceptibles de consentir aux communications marketing. Ces données de première partie sont de plus en plus précieuses à mesure que la dépréciation des cookies tiers réduit l'efficacité de la publicité numérique. Pour plus de contexte sur la valeur de l'intelligence de localisation, consultez notre guide sur Système de positionnement intérieur : Guide UWB, BLE et WiFi .

Protection de la marque. Le coût réputationnel d'une violation de données très médiatisée provenant du réseau invité l'emporte largement sur l'investissement dans une infrastructure sécurisée. Un seul incident peut entraîner des amendes de l'ICO en vertu du GDPR (jusqu'à 4 % du chiffre d'affaires annuel mondial), des litiges de recours collectif et des dommages durables à la confiance des consommateurs.

Intelligence opérationnelle. Les données WiFi Analytics du réseau invité fournissent des informations exploitables sur les schémas de fréquentation, le temps de présence par zone de magasin et les périodes de pointe de trafic. Ces données éclairent directement les décisions de dotation en personnel, l'optimisation de l'aménagement du magasin et le calendrier promotionnel — offrant un ROI mesurable à partir du même investissement d'infrastructure.

Écoutez : Briefing exécutif sur la sécurité du WiFi en magasin

Lectures associées : Le WiFi universitaire est-il sûr ? Un guide pour les étudiants | Le WiFi dans les hôpitaux : Un guide pour des réseaux cliniques sécurisés | Votre guide des solutions Wi-Fi embarquées pour entreprises

Références

[1] IEEE 802.11-2020 — Norme IEEE pour les technologies de l'information — Spécifications du contrôle d'accès au support et de la couche physique des réseaux locaux sans fil. [2] PCI Security Standards Council — PCI DSS v4.0, Exigences 1, 4, 8 et 11. [3] UK Information Commissioner's Office — Guide sur l'utilisation des identifiants d'appareil comme données personnelles en vertu du GDPR britannique. [4] Wi-Fi Alliance — Spécification WPA3 v3.0.

Termes clés et définitions

Client Isolation

A wireless network feature that prevents devices connected to the same Access Point or VLAN from communicating directly with each other. All traffic must traverse the AP and be routed through the upstream gateway.

The single most impactful security control for guest networks. Prevents peer-to-peer attacks, ARP spoofing, lateral movement, and malware propagation between shopper devices. Must be enabled on all guest SSIDs.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks (Virtual LANs) at Layer 2, with routing between them controlled by ACLs at Layer 3.

Essential for separating untrusted guest traffic from sensitive POS and corporate data. The primary mechanism for reducing PCI DSS audit scope in retail environments.

Evil Twin AP

A rogue wireless access point that broadcasts the same SSID as a legitimate network, typically with a stronger signal, to trick client devices into automatically associating with it.

The primary wireless threat in high-footfall retail environments. Mitigated by deploying WIPS capabilities to detect and contain spoofed SSIDs automatically.

Captive Portal

A web page that intercepts all HTTP/HTTPS traffic from a newly connected device and requires the user to complete an action — accepting Terms of Service, authenticating, or providing consent — before granting full network access.

The enforcement point for GDPR compliance, acceptable use policy, and first-party data capture in guest WiFi deployments. Not a security boundary — a policy and compliance layer.

802.1X (PNAC)

An IEEE standard for port-based Network Access Control that provides an authentication mechanism for devices attempting to connect to a LAN or WLAN, using an authentication server (typically RADIUS) to validate credentials or certificates.

The standard for securing staff and POS device access in retail. Ensures only authorized, enrolled devices can access the secure corporate VLANs, regardless of physical port.

OpenRoaming

A Wi-Fi Alliance roaming federation service that allows user devices to automatically and securely authenticate to participating Wi-Fi networks using device certificates, without captive portals or manual password entry.

The emerging standard for frictionless, encrypted guest onboarding. Purple acts as a free identity provider for OpenRoaming under the Connect license, enabling retailers to offer seamless connectivity without sacrificing security.

WPA3 (SAE)

The third generation of Wi-Fi Protected Access, introducing Simultaneous Authentication of Equals (SAE) to replace the Pre-Shared Key (PSK) handshake. Provides forward secrecy and resistance to offline dictionary attacks.

Mandatory for new retail WiFi deployments. Particularly important in environments where the network passphrase may be publicly displayed, as SAE prevents retroactive decryption of captured traffic.

PCI DSS

Payment Card Industry Data Security Standard — a set of security requirements for all organisations that accept, process, store, or transmit payment card data. Defines the Cardholder Data Environment (CDE) and mandates strict network segmentation.

The primary regulatory driver for strict VLAN segmentation in retail. Mixing guest and POS traffic on the same network segment is a direct violation of PCI DSS Requirement 1 and can result in significant fines and loss of card processing privileges.

Dynamic ARP Inspection (DAI)

A security feature on managed switches that validates ARP packets against a DHCP snooping binding database, dropping any ARP reply that does not match the legitimate IP-to-MAC binding.

The Layer 2 control that prevents ARP spoofing attacks on the guest VLAN. Works in conjunction with DHCP Snooping to maintain an accurate binding table.

Études de cas

A national retail chain with 200 locations is upgrading its network infrastructure. They currently operate a single flat network for POS terminals, staff devices, and a WPA2 password-protected guest SSID. The password is printed on customer receipts. They need to achieve PCI DSS v4.0 compliance within the next two quarters while improving the guest experience. How should the architecture be redesigned?

The network must be redesigned around strict VLAN segmentation and a compliant guest onboarding flow.

VLAN Architecture: Create VLAN 10 for Guest Access (isolated, internet-only route), VLAN 20 for POS and payment terminals (802.1X authenticated, strict ACLs to payment gateway IPs only), and VLAN 30 for staff and back-office devices.

Guest SSID: Migrate from WPA2-PSK to an open SSID with a captive portal. Enable client isolation at the AP level immediately. This removes the false security of a publicly displayed password and eliminates peer-to-peer attack vectors.

Captive Portal: Deploy the Purple platform as the captive portal layer. Configure GDPR-compliant consent capture, Terms of Service enforcement, and bandwidth throttling (e.g., 5 Mbps per device, 60-minute session timeout).

POS Segmentation: Migrate all POS terminals to VLAN 20. Implement 802.1X with device certificates. Apply ACLs at the core switch denying all traffic from VLAN 10 to VLAN 20 and VLAN 30.

Monitoring: Enable WIPS on all wireless controllers. Configure automatic containment of spoofed SSIDs. Integrate controller logs with the central SIEM for real-time alerting.

A large supermarket's NOC receives alerts showing a high volume of ARP broadcast traffic and anomalous DNS requests originating from several MAC addresses on the guest VLAN. Guest WiFi performance is degraded. A packet capture shows ARP replies claiming the gateway IP belongs to a device that is not the legitimate gateway. What is the likely attack and the immediate remediation steps?

The symptoms are consistent with an ARP spoofing / Man-in-the-Middle attack on the guest VLAN. The attacker has introduced a device onto the guest network and is broadcasting gratuitous ARP replies claiming ownership of the gateway IP, redirecting guest traffic through their device.

Immediate Remediation:

- Verify that Client Isolation is enabled on the guest SSID. If disabled, enable it immediately — this is the most effective single control.

- Enable Dynamic ARP Inspection (DAI) on the access switches for the guest VLAN. DAI validates ARP packets against the DHCP snooping binding database, dropping any ARP reply that does not match the legitimate IP-to-MAC binding.

- Enable DHCP Snooping on the guest VLAN to build the binding database that DAI relies on.

- Identify and blacklist the attacker's MAC address at the wireless controller level to terminate their connection.

- Force a DHCP lease renewal for all guest clients to flush any poisoned ARP caches.

- Review WIPS logs to determine whether the attacker connected via the legitimate SSID or an Evil Twin.

Analyse de scénario

Q1. You are auditing a newly deployed supermarket network. The configuration shows the guest SSID is on VLAN 50 and POS terminals are on VLAN 60. However, a ping from a device on VLAN 50 successfully reaches a POS terminal on VLAN 60. The network team insists the VLANs are correctly configured. What is the most likely architectural failure and how do you remediate it?

💡 Astuce :VLANs separate traffic at Layer 2. Think about where routing between subnets happens and what controls should exist there.

Afficher l'approche recommandée

The VLANs are correctly configured at Layer 2, but inter-VLAN routing is enabled at the core switch or firewall without restrictive ACLs. Traffic is being routed between the subnets because no ACL explicitly denies it. Remediation: Apply an outbound ACL on the VLAN 50 (guest) interface at the routing layer, explicitly denying all traffic destined for any RFC 1918 private address range (10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16), with a permit statement for the default route to the internet only. Verify with a packet capture that no inter-VLAN traffic traverses the firewall after the ACL is applied.

Q2. A retail client's CTO wants to remove the captive portal entirely to reduce friction for shoppers, proposing a completely open network with no authentication or Terms of Service. What are the three most significant risks you must communicate, and what is the recommended alternative that preserves the frictionless experience?

💡 Astuce :Consider technical security, legal liability under UK GDPR, and the commercial value being lost.

Afficher l'approche recommandée

- Legal Liability: Without a Terms of Service, the venue assumes liability for illegal activities (e.g., copyright infringement, accessing prohibited content) performed on their network. The captive portal is the legal instrument that transfers responsibility to the user. 2. GDPR Compliance: Removing the portal eliminates the consent capture mechanism. Any analytics or marketing data derived from network usage without a lawful basis under GDPR Article 6 exposes the organisation to ICO enforcement. 3. Commercial Value: The captive portal is the primary mechanism for first-party data acquisition — email addresses, demographic data, and marketing opt-ins. Removing it destroys this revenue-generating capability. Recommended Alternative: Deploy OpenRoaming via the Purple Connect license. This provides completely frictionless, encrypted onboarding for users with compatible devices, while maintaining a lightweight captive portal for non-OpenRoaming devices that still captures consent.

Q3. Your WIPS alerts you to a rogue AP broadcasting the store's exact SSID with a signal strength 15 dBm stronger than your legitimate APs near the main entrance. Staff report that several customers are complaining their phones 'won't load anything' after connecting to the WiFi. What is happening and what is the correct automated response you should have pre-configured?

💡 Astuce :Consider both the attack mechanism and the over-the-air countermeasure available to enterprise wireless controllers.

Afficher l'approche recommandée

An Evil Twin AP has been deployed near the entrance with a boosted signal to force client devices to prefer it over the legitimate infrastructure. The customers experiencing connectivity failures are connected to the rogue AP, which is either not providing internet access (a passive credential harvesting setup) or is actively intercepting and failing to forward traffic. The correct automated response is WIPS-based containment: the legitimate wireless controllers should be configured to automatically transmit de-authentication (deauth) frames spoofing the MAC address of the rogue AP. This forces any device attempting to associate with the Evil Twin to immediately disconnect, effectively neutralising the attack over the air. Simultaneously, the NOC alert should trigger a physical security response to locate and remove the rogue device. Note: automated deauth containment should be carefully scoped to avoid accidentally deauthenticating clients from legitimate neighbouring networks.