Purple vs Tanaza: Plateformes de Captive Portal comparées

Ce guide de référence technique propose une comparaison neutre entre Purple et Tanaza pour les déploiements de Captive Portal destinés aux PME et aux entreprises de taille moyenne. Il évalue les deux plateformes en termes d'architecture technique, de compatibilité matérielle, de conformité et de tarification afin d'aider les responsables informatiques à aligner leur stratégie d'accès réseau sur des résultats commerciaux mesurables.

🎧 Écouter ce guide

Voir la transcription

Résumé Exécutif

Pour les responsables informatiques et les architectes réseau évaluant les plateformes de Captive Portal, le choix entre Purple et Tanaza représente une décision architecturale fondamentale. Tanaza fonctionne principalement comme une plateforme de gestion de réseau basée sur le cloud avec des fonctionnalités de Captive Portal intégrées, conçue pour les MSP gérant des déploiements PME multi-fournisseurs via un firmware personnalisé. Purple, à l'inverse, fonctionne comme une couche d'intelligence invité de niveau entreprise qui se superpose à l'infrastructure réseau existante via des redirections de Captive Portal externes, transformant le Guest WiFi standard en un moteur de capture et d'analyse de données.

Ce guide détaille les différences techniques, les modèles de déploiement et le coût total de possession pour les deux plateformes. Que vous mettiez à niveau un hôtel de 200 chambres ou que vous déployiez sur une chaîne de 50 sites Retail , comprendre les points forts de chaque plateforme évitera des refactorisations architecturales coûteuses à l'avenir.

Approfondissement Technique

Approches Architecturales

Le différenciateur le plus significatif entre les deux plateformes est la manière dont elles interagissent avec votre matériel réseau sous-jacent.

Tanaza s'appuie sur TanazaOS, un système d'exploitation basé sur Linux qui doit être flashé sur des points d'accès compatibles (ou acheté préinstallé sur des Tanaza Powered Devices). Cela confère à Tanaza un contrôle approfondi sur le point d'accès, permettant un provisionnement sans contact, une surveillance de charge en temps réel et une optimisation des canaux directement depuis leur tableau de bord cloud. Cependant, cette approche nécessite le remplacement du firmware OEM, ce qui peut annuler les garanties et limiter les choix matériels aux modèles pris en charge par des fournisseurs comme TP-Link, Ubiquiti et MikroTik.

Purple adopte une architecture de superposition. Il s'intègre à plus de 50 fournisseurs de matériel d'entreprise — y compris Cisco Meraki, Aruba, Ruckus et Juniper Mist — via des redirections de Captive Portal externes standard et l'authentification RADIUS. Aucune modification du firmware n'est requise. Cela rend Purple significativement moins risqué pour les déploiements de taille moyenne et d'entreprise où une infrastructure haute performance existante est déjà en place. Pour en savoir plus sur la manière dont cela s'intègre à une conception réseau plus large, consultez notre Architecture de l'Internet des Objets : Un Guide Complet .

Capacités du Captive Portal

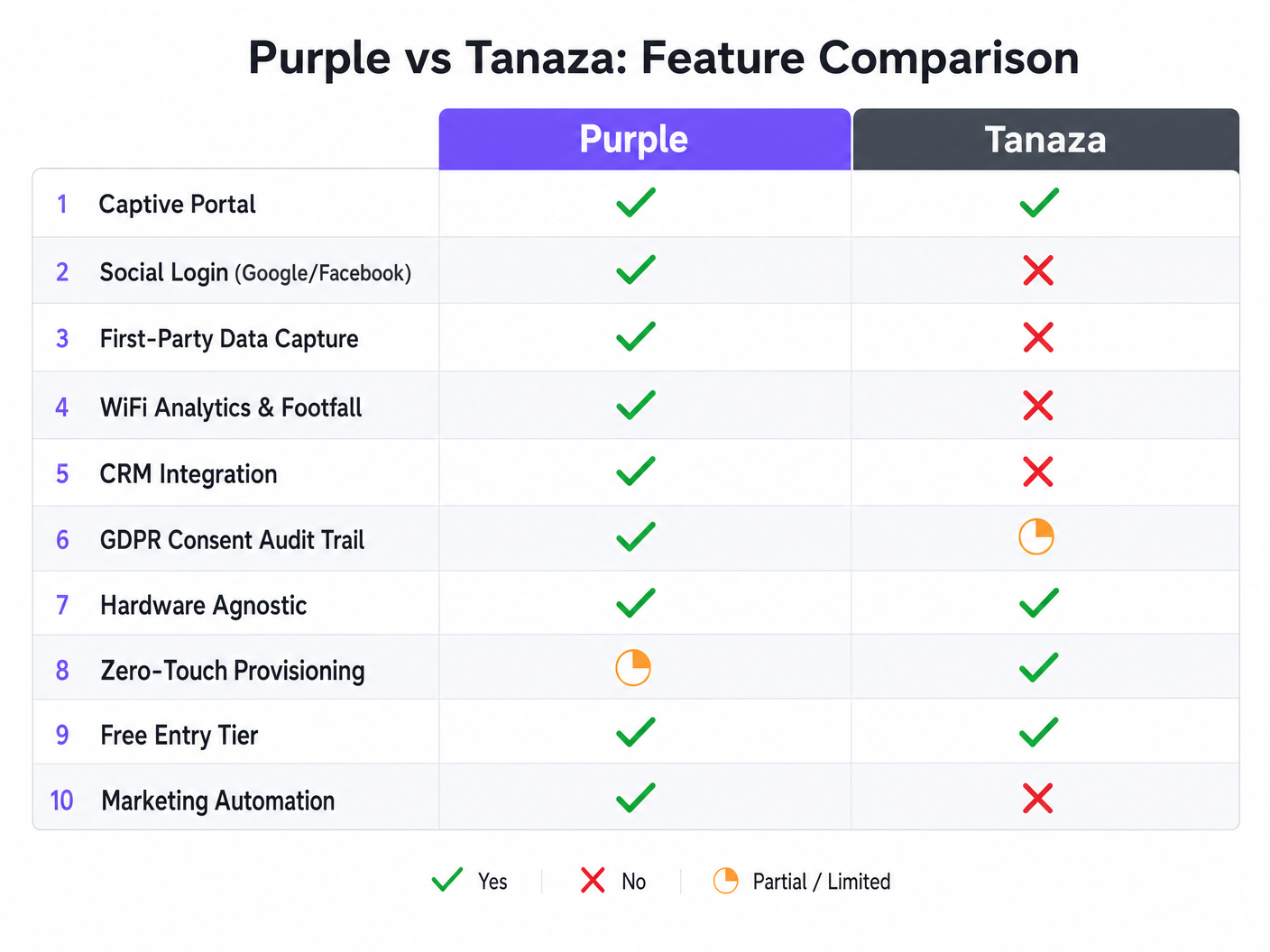

La page d'accueil intégrée de Tanaza offre un accès invité fonctionnel et simple. Elle prend en charge nativement les accords par clic et les connexions basées sur code. Cependant, elle ne dispose pas de capacités de connexion sociale natives (Google, Facebook, Apple) et nécessite des intégrations tierces comme DataWiFi pour y parvenir.

Le Captive Portal de Purple est conçu pour l'acquisition de données et la conformité marketing. Il prend en charge nativement un large éventail de méthodes d'authentification, y compris les connexions sociales, les OTP par SMS et la capture d'e-mails avec vérification en temps réel. Le constructeur par glisser-déposer prend en charge 25 langues et permet une personnalisation approfondie de la marque.

Conformité et Sécurité

Lors du déploiement de réseaux invités dans les secteurs de la Santé ou publics, la conformité est non négociable. Tanaza permet aux administrateurs de configurer les termes et conditions, mais la charge de la preuve de la conformité GDPR incombe en grande partie à l'opérateur.

Purple intègre la conformité dans le processus d'intégration. Il maintient une piste d'audit complète du consentement de l'utilisateur, gère automatiquement les politiques de rétention des données et fournit des flux de travail intégrés pour les demandes de droit à l'effacement. Cette architecture est conçue pour répondre aux exigences strictes du GDPR, du CCPA et du LGPD dès la première utilisation. Pour des stratégies de conformité régionales spécifiques, consultez notre LGPD du Brésil et Guest WiFi : Un Guide de Conformité .

Guide d'Implémentation

Déploiement de Tanaza

- Sélection du Matériel : Vérifiez que vos points d'accès figurent sur la liste des appareils pris en charge par Tanaza ou achetez des Tanaza Powered Devices.

- Flashage du Firmware : Si vous utilisez du matériel existant, suivez les instructions de flashage spécifiques pour installer TanazaOS. Cette étape nécessite des compétences techniques et un accès physique aux points d'accès ou à un environnement de staging.

- Provisionnement Cloud : Ajoutez les adresses MAC au tableau de bord cloud de Tanaza.

- Configuration Réseau : Configurez les SSID, le marquage VLAN et les limites de bande passante de manière centralisée.

- Configuration du Portail : Activez la page d'accueil intégrée et configurez les conditions de base par clic.

Déploiement de Purple

- Intégration de l'Infrastructure : Configurez votre WLC ou contrôleur cloud existant (par exemple, Meraki Dashboard, Aruba Central) pour qu'il pointe vers les URL de Captive Portal externes et les serveurs RADIUS de Purple.

- Conception du Portail : Utilisez le constructeur de portail Purple pour concevoir la page d'accueil, configurer les API de connexion sociale et définir les exigences de capture de données.

- Configuration de la Conformité : Définissez les limites de rétention des données et configurez les liens de la politique de confidentialité dans le tableau de bord Purple.

- Mappage CRM : Connectez Purple à votre CRM (par exemple, Salesforce, HubSpot) et mappez les champs de données démographiques capturés à vos enregistrements de contacts.

Écoutez le briefing de notre consultant senior pour une exploration plus approfondie de ces stratégies de déploiement :

Bonnes Pratiques

- Définir d'abord l'Objectif Commercial : Si l'objectif est purement la gestion opérationnelle du réseau pour un petit déploiement, privilégiez le provisionnement sans contact de Tanaza. Si l'objectif est l'intelligence marketing et l' Analyse WiFi , Purple est l'architecture requise.

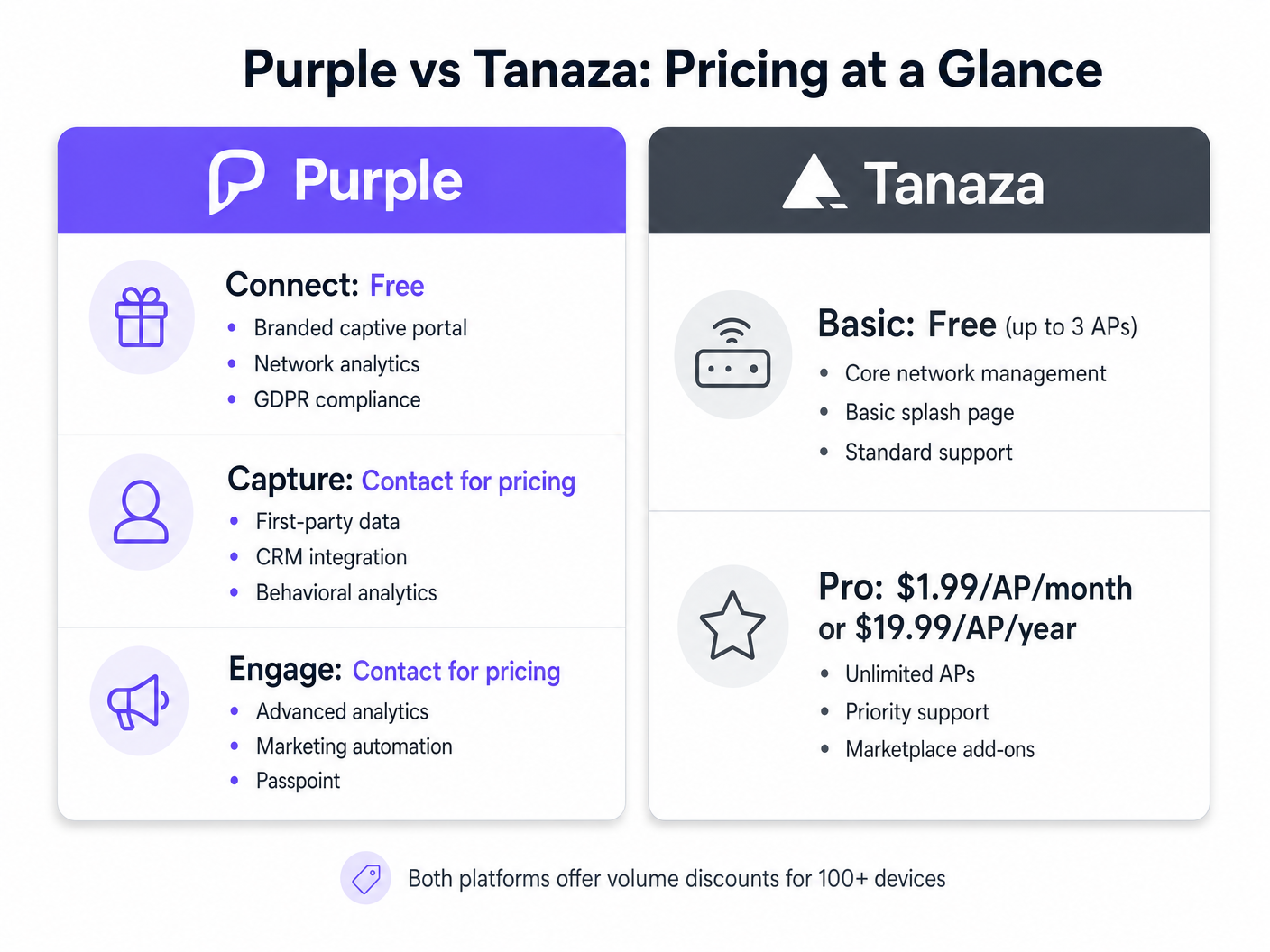

- Évaluer le Coût Total de Possession (TCO) : Le niveau Pro de Tanaza facture des frais mensuels fixes par point d'accès. Purple deoffre un niveau gratuit robuste (Connect) pour un accès de base personnalisé et la conformité, avec des niveaux payants (Capture et Engage) qui évoluent en fonction des besoins d'analyse avancée et d'intégration CRM. Tenez compte du coût des modules complémentaires tiers si vous tentez de créer des fonctionnalités marketing sur Tanaza.

- Décisions matérielles pérennes : S'appuyer sur un firmware personnalisé limite la flexibilité matérielle future. Les architectures de superposition préservent votre capacité à migrer vers d'autres fournisseurs de matériel sous-jacents sans reconstruire l'expérience du captive portal.

Dépannage et atténuation des risques

Risque : Dérive du périmètre des exigences marketing De nombreuses équipes informatiques déploient un captive portal basique pour que le service marketing demande l'intégration CRM et l'analyse de la fréquentation six mois plus tard. Atténuation : Si des exigences marketing sont anticipées, déployez une architecture de superposition comme Purple dès le premier jour pour éviter une migration de plateforme coûteuse par la suite.

Risque : Blocage du firmware lors de l'installation Le flashage d'un firmware personnalisé sur les APs comporte un risque faible mais non nul de bloquer l'appareil. Atténuation : Si vous déployez Tanaza, utilisez un environnement de test pour flasher et tester les APs avant de les expédier sur le site de déploiement, ou achetez des appareils Tanaza Powered Devices pré-flashés.

ROI et impact commercial

Le retour sur investissement des plateformes de captive portal est mesuré différemment selon l'architecture choisie.

Pour les déploiements Tanaza, le ROI est généralement mesuré en efficacité opérationnelle. La capacité à gérer des APs multi-fournisseurs à partir d'un tableau de bord unique réduit les déplacements et simplifie le dépannage pour les MSPs.

Pour les déploiements Purple, le ROI est mesuré en acquisition de données et intelligence opérationnelle. En capturant des données de première partie vérifiées et en suivant les temps de présence physiques, les lieux peuvent automatiser des campagnes marketing qui favorisent les visites répétées. Dans les environnements Hospitality et de vente au détail, cela transforme le réseau WiFi d'une dépense informatique en un moteur de revenus mesurable.

Termes clés et définitions

External Captive Portal

A mechanism where the network controller redirects unauthenticated users to a splash page hosted on an external server, rather than serving the page locally from the access point.

This is the architecture Purple uses to remain hardware-agnostic and scalable across enterprise deployments.

Zero-Touch Provisioning

The ability to configure a network device remotely so that it automatically downloads its configuration from the cloud the moment it is connected to the internet.

Crucial for MSPs deploying Tanaza to multiple remote sites without sending specialized IT staff.

First-Party Data

Information a company collects directly from its customers, such as email addresses and demographics gathered during WiFi authentication.

The primary value driver for marketing teams utilizing Purple's Capture and Engage tiers.

Firmware Flashing

The process of overwriting the original manufacturer's operating system on a hardware device with a custom operating system.

Required when deploying Tanaza on third-party hardware to enable cloud management.

RADIUS

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

Used by both platforms to securely authenticate users and enforce bandwidth or time limits.

Dwell Time

The measurable duration a visitor spends within a specific physical location or zone, tracked via their device's WiFi probe requests.

A key operational metric provided by Purple's analytics engine, used heavily in retail and hospitality.

Audit Trail

A secure, immutable record of user actions, specifically relating to when and how a user consented to data processing terms.

Essential for demonstrating compliance with GDPR and other privacy regulations during an audit.

Overlay Architecture

A software or service layer that operates independently of the underlying physical network infrastructure.

Allows platforms like Purple to provide unified analytics across disparate hardware environments.

Études de cas

A 350-room hotel chain needs to deploy a captive portal across 12 properties. They currently use a mix of older Ruckus ZoneDirectors and new Cisco Meraki MR access points. They require GDPR-compliant guest access and want to integrate guest emails with their central HubSpot CRM.

The IT team should deploy Purple using the overlay architecture. They will configure the Ruckus ZoneDirectors and Meraki dashboards to redirect guest traffic to Purple's external captive portal. In the Purple dashboard, they will build a unified splash page, enable the HubSpot native integration, and configure the GDPR consent workflows.

A regional Managed Service Provider (MSP) is deploying WiFi for 40 small independent coffee shops. The shops need basic click-through WiFi access. The MSP wants to minimize hardware costs and manage all 40 sites from a single dashboard.

The MSP should deploy Tanaza. They can purchase cost-effective access points (e.g., TP-Link or Ubiquiti), flash them with TanazaOS in a staging lab, and ship them to the coffee shops for zero-touch provisioning. They will use Tanaza's multi-site dashboard to monitor AP health and configure a basic click-through splash page for each location.

Analyse de scénario

Q1. A stadium IT director wants to monetize their high-density WiFi network by displaying sponsor advertisements on the splash page and capturing fan emails for the ticketing CRM. They have a newly installed Cisco Catalyst network. Which platform should they choose?

💡 Astuce :Consider the requirement for CRM integration and the existing enterprise hardware.

Afficher l'approche recommandée

They should choose Purple. Purple integrates natively with Cisco Catalyst WLCs without requiring firmware changes, which is critical for a high-density stadium deployment. Furthermore, Purple's native CRM integrations and advanced splash page builder support the marketing and monetization requirements, whereas Tanaza would require third-party add-ons and firmware flashing that is incompatible with enterprise Cisco controllers.

Q2. A franchise owner of 15 fast-food restaurants needs to replace aging consumer-grade routers. They have a very tight budget, no dedicated IT staff, and just want to offer customers 30 minutes of free WiFi without capturing data. What is the recommended approach?

💡 Astuce :Focus on the need for low-cost hardware and simplified multi-site management without marketing needs.

Afficher l'approche recommandée

They should choose Tanaza. The franchise can purchase low-cost hardware like TP-Link or Ubiquiti, utilize Tanaza's zero-touch provisioning for easy deployment without on-site IT staff, and use the built-in splash page to enforce the 30-minute limit. The Tanaza Pro tier provides cost-effective centralized management for this exact scenario.

Q3. An enterprise retail chain operating in the EU is migrating to Juniper Mist access points. They need to ensure their guest WiFi captures explicit, auditable consent for marketing communications to comply with GDPR. How should they architecture this?

💡 Astuce :Evaluate how both platforms handle compliance and their compatibility with Juniper Mist.

Afficher l'approche recommandée

They must deploy Purple as an overlay on the Juniper Mist infrastructure. Purple natively supports Juniper Mist via external captive portal integration. More importantly, Purple's architecture is designed to capture and store auditable GDPR consent records per user, providing the necessary legal protection for the retail chain's marketing activities.