Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

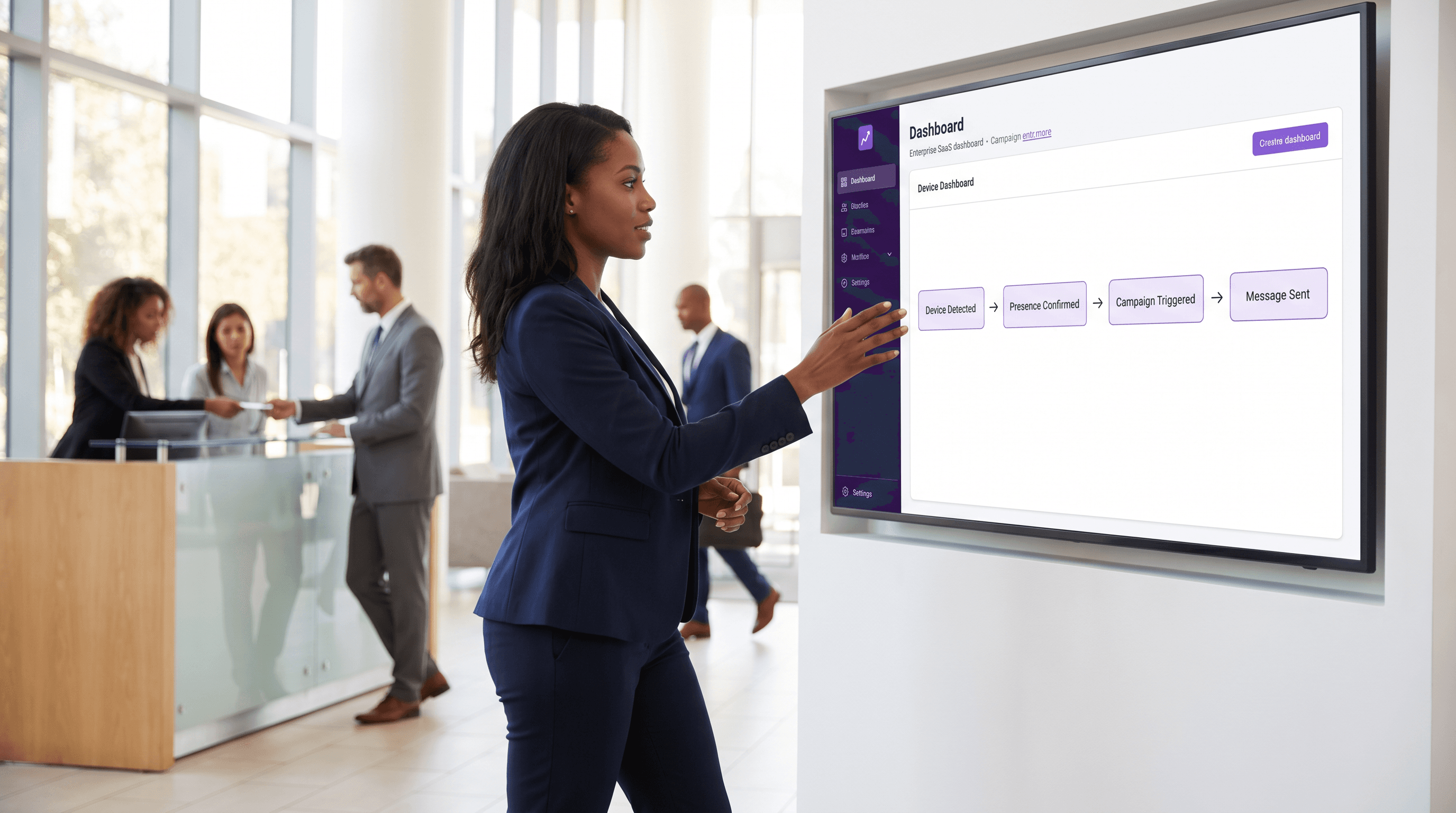

Ereignisgesteuerte Marketing-Automatisierung, ausgelöst durch WiFi-Präsenz

This architectural reference guide provides senior IT and operations leaders with a blueprint for designing event-driven marketing automation triggered by WiFi presence. It covers infrastructure requirements, latency management, deduplication strategies, and privacy compliance frameworks necessary for enterprise-scale deployments.

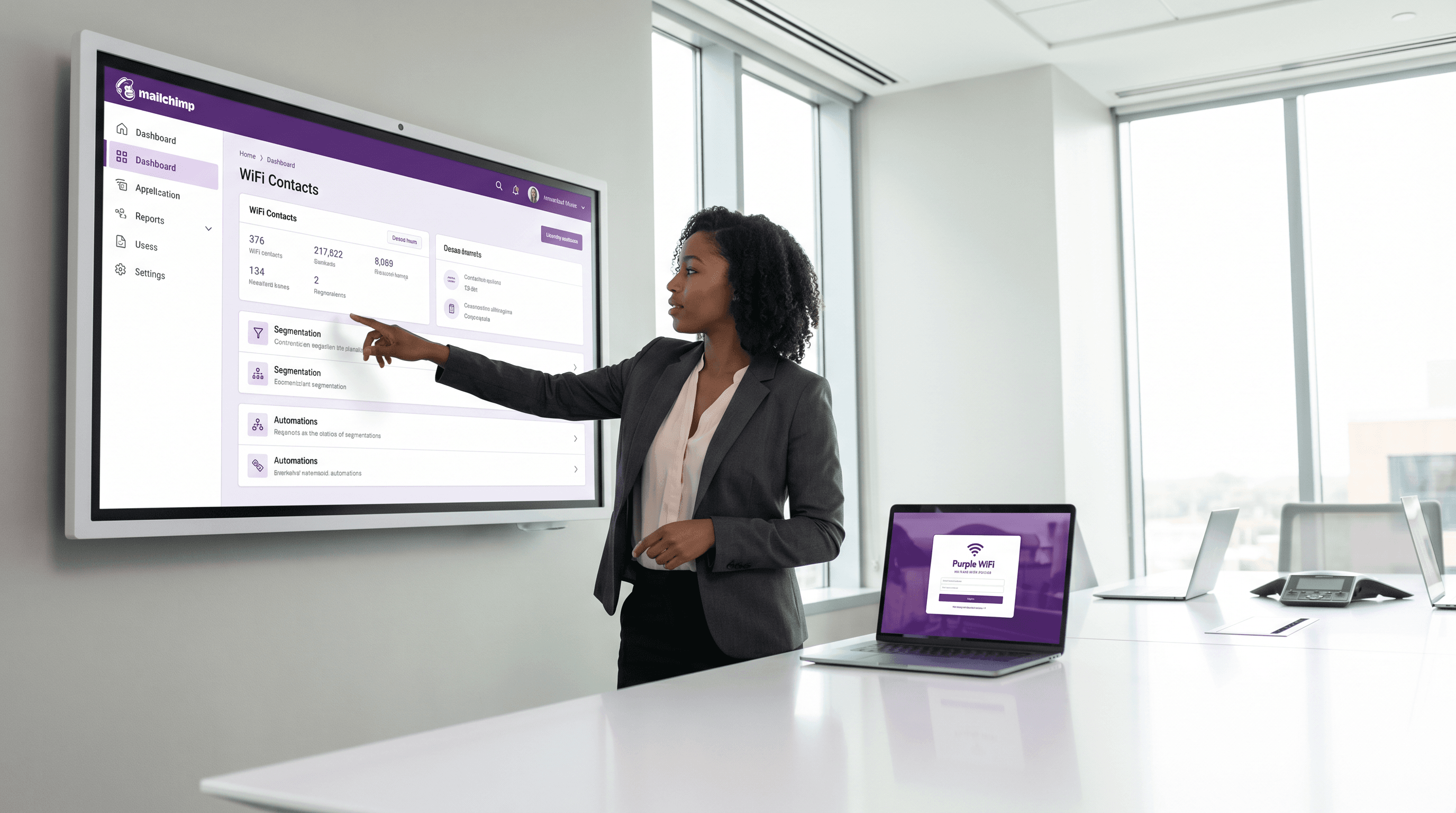

Mailchimp Plus Purple: Automatisiertes E-Mail-Marketing aus WiFi-Anmeldungen

Dieser maßgebliche Leitfaden beschreibt, wie die Gast-WiFi-Plattform von Purple mit Mailchimp integriert wird, um E-Mail-Marketing aus WiFi-Anmeldungen zu automatisieren. Er behandelt den architektonischen Aufbau, Strategien zur Segmentierung und die Implementierung automatisierter Willkommens-Journeys, um Besucher vor Ort in engagierte digitale Zielgruppen zu verwandeln.

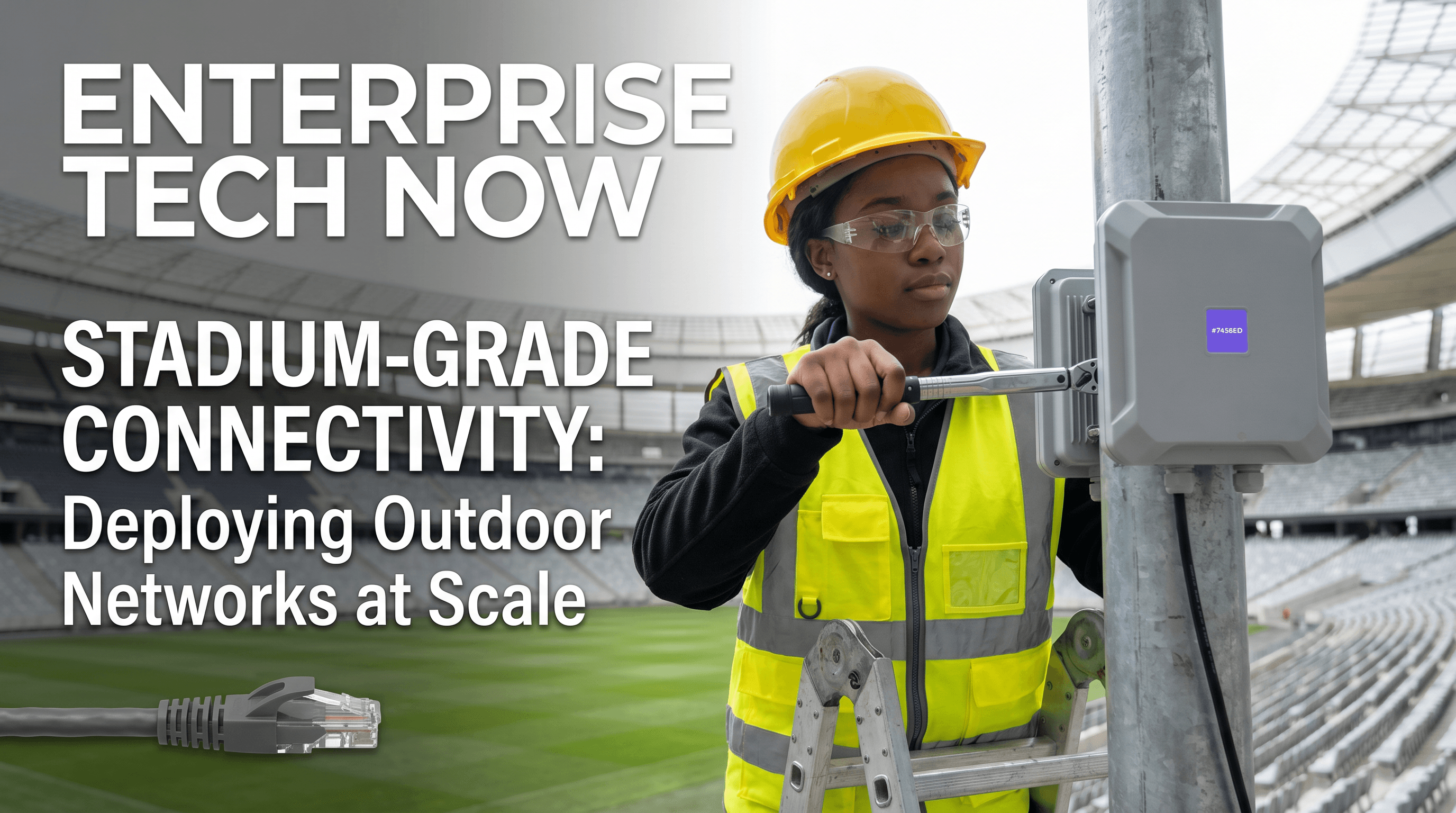

Bereitstellung von Outdoor-WiFi: Wetterfestigkeit, PoE und Mesh-Optionen

Dieser maßgebliche Leitfaden erläutert die kritischen technischen Überlegungen für die Bereitstellung von Outdoor-WiFi, mit Fokus auf Wetterfestigkeit (IP-Schutzarten), Power over Ethernet (PoE)-Strategien für lange Kabelwege und die architektonischen Kompromisse zwischen Mesh- und kabelgebundenem Backhaul. Er bietet umsetzbare Empfehlungen für IT-Verantwortliche, um eine robuste, hochleistungsfähige Konnektivität in feindlichen Außenumgebungen zu gewährleisten.

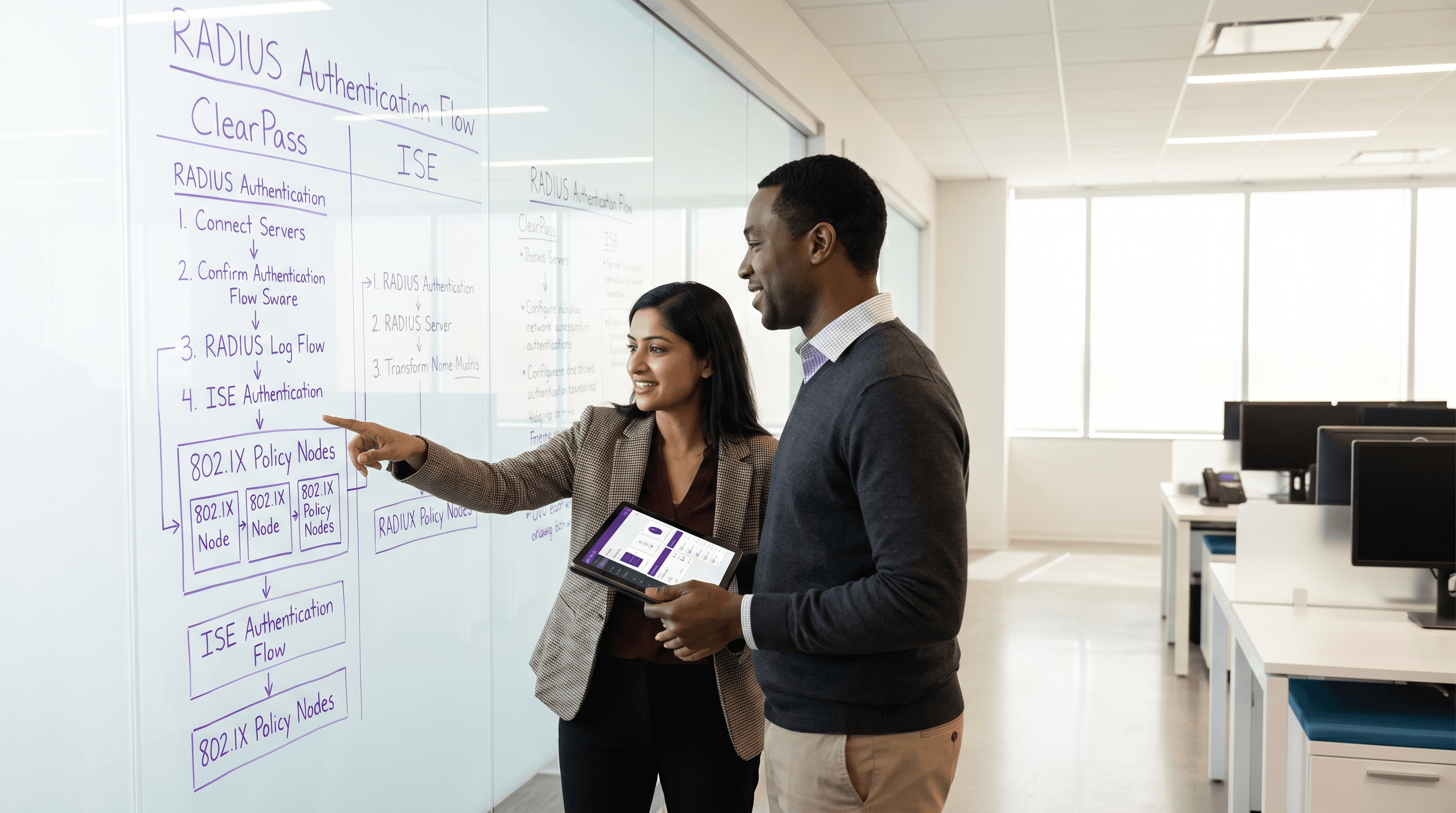

Aruba ClearPass vs Cisco ISE: NAC-Plattformen im Vergleich

Dieser technische Leitfaden bietet einen detaillierten, herstellerneutralen Vergleich von Aruba ClearPass und Cisco ISE. Er stattet Netzwerkarchitekten und IT-Manager mit umsetzbaren Erkenntnissen zu Architektur, Bereitstellungskomplexität, Lizenzierung und Integrationsökosystemen aus, um fundierte Entscheidungen über NAC-Plattformen zu treffen.

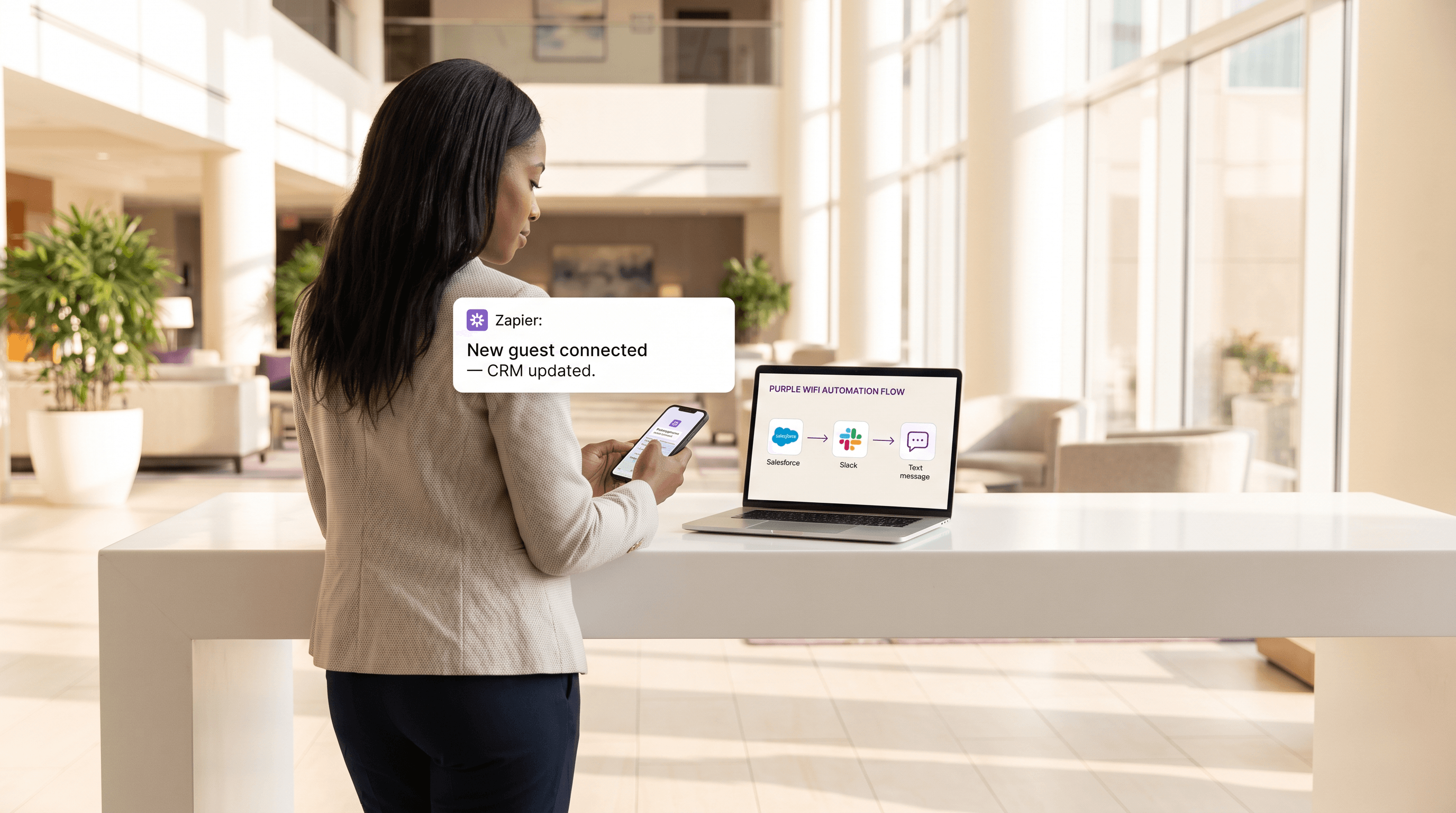

Verbindung von WiFi-Ereignissen mit über 1.500 Apps über Zapier und Purple

Dieser Leitfaden beschreibt die technische Architektur und praktische Implementierung der Integration von Purple WiFi mit Zapier. Er bietet Betreibern von Veranstaltungsorten und IT-Teams umsetzbare Anleitungen zur Automatisierung der CRM-Synchronisation, der Gästekommunikation und operativer Warnmeldungen, ohne eigenen Code schreiben zu müssen.

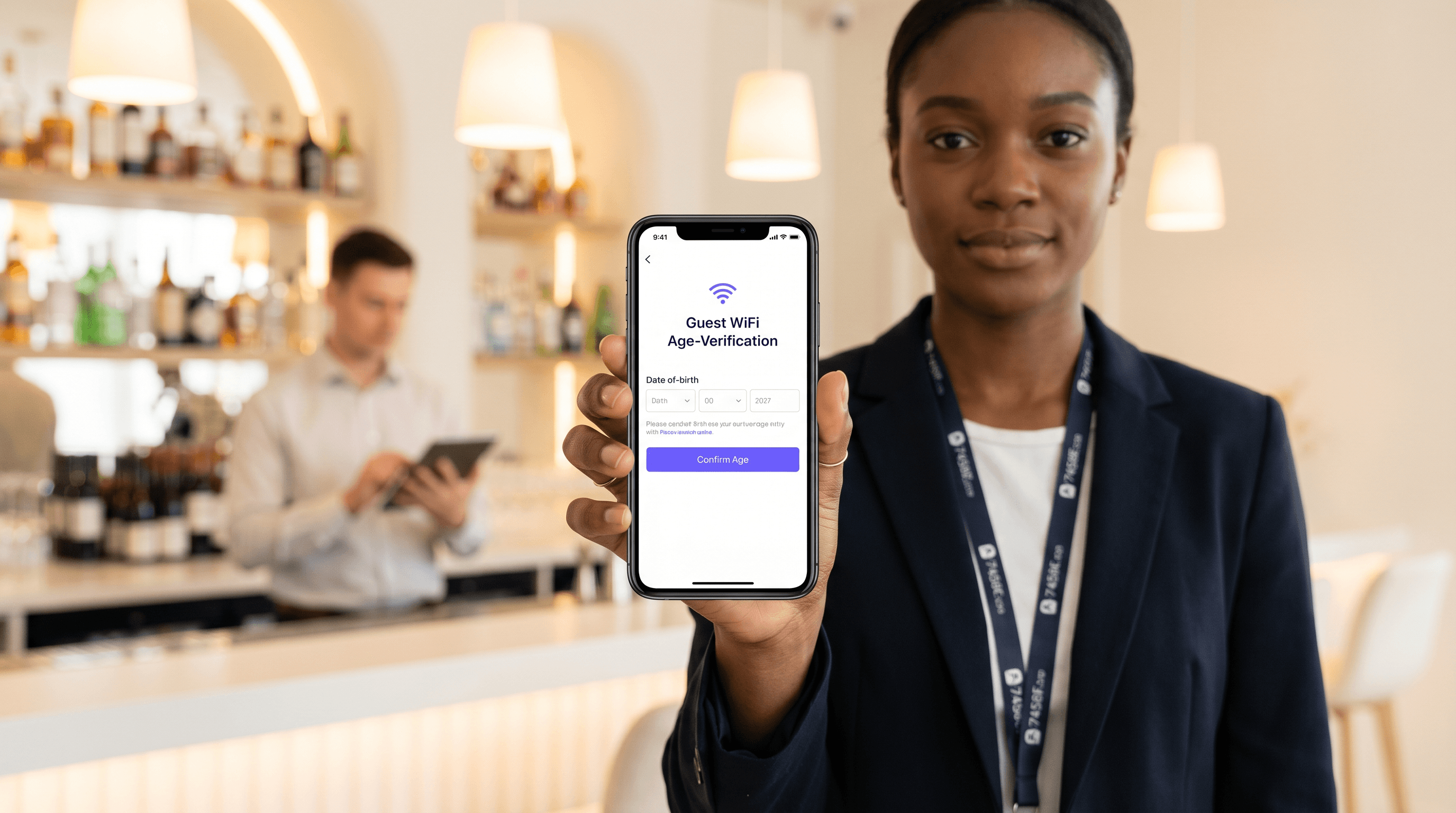

Altersverifikation im Guest WiFi: Compliance für Gaming-, Alkohol- und Erwachsenen-Locations

Dieser maßgebliche technische Leitfaden untersucht die Implementierung der Altersverifikation in Guest WiFi-Netzwerken für Hochrisikobereiche wie Casinos, Bars und Stadien. Er beschreibt Compliance-Strategien, architektonische Bereitstellungsmodelle und das Gleichgewicht zwischen regulatorischen Anforderungen und der Reibung beim Benutzer-Onboarding.

WiFi 7 MLO erklärt: Multi-Link Operation für nahtloses Roaming

Dieser technische Leitfaden bietet einen umfassenden Einblick in die WiFi 7 Multi-Link Operation (MLO) für Netzwerkarchitekten und IT-Führungskräfte in Unternehmen. Er entschlüsselt die drei MLO-Betriebsmodi (eMLSR, NSTR und STR), erklärt, wie MLO das herkömmliche Band Steering ablöst, und liefert umsetzbare Bereitstellungsempfehlungen, gestützt auf reale Testdaten der Wireless Broadband Alliance. Betreiber von Veranstaltungsorten im Gastgewerbe, im Einzelhandel und in großen öffentlichen Bereichen finden konkrete Implementierungsstrategien und ROI-Nachweise zur Unterstützung von WiFi 7-Investitionsentscheidungen.

Schurken-AP-Erkennung: Schutz des Veranstaltungs-WiFi vor Identitätsdiebstahl-Angriffen

Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Betriebsleitern von Veranstaltungsorten eine umfassende technische Referenz für die Bereitstellung von Wireless Intrusion Prevention Systems (WIPS) zur Erkennung und Neutralisierung von Schurken-Access Points und Evil-Twin-Angriffen. Er behandelt Erkennungsmethoden, rechtliche Gegenmaßnahmen, Compliance-Anforderungen und reale Implementierungsszenarien in den Bereichen Gastgewerbe, Einzelhandel und öffentlicher Sektor. Organisationen, die die hier beschriebenen Strategien umsetzen, stärken ihre drahtlose Sicherheitslage, reduzieren das Compliance-Risiko und schützen sowohl ihre Infrastruktur als auch ihre Nutzer vor WiFi-Identitätsdiebstahl-Bedrohungen.

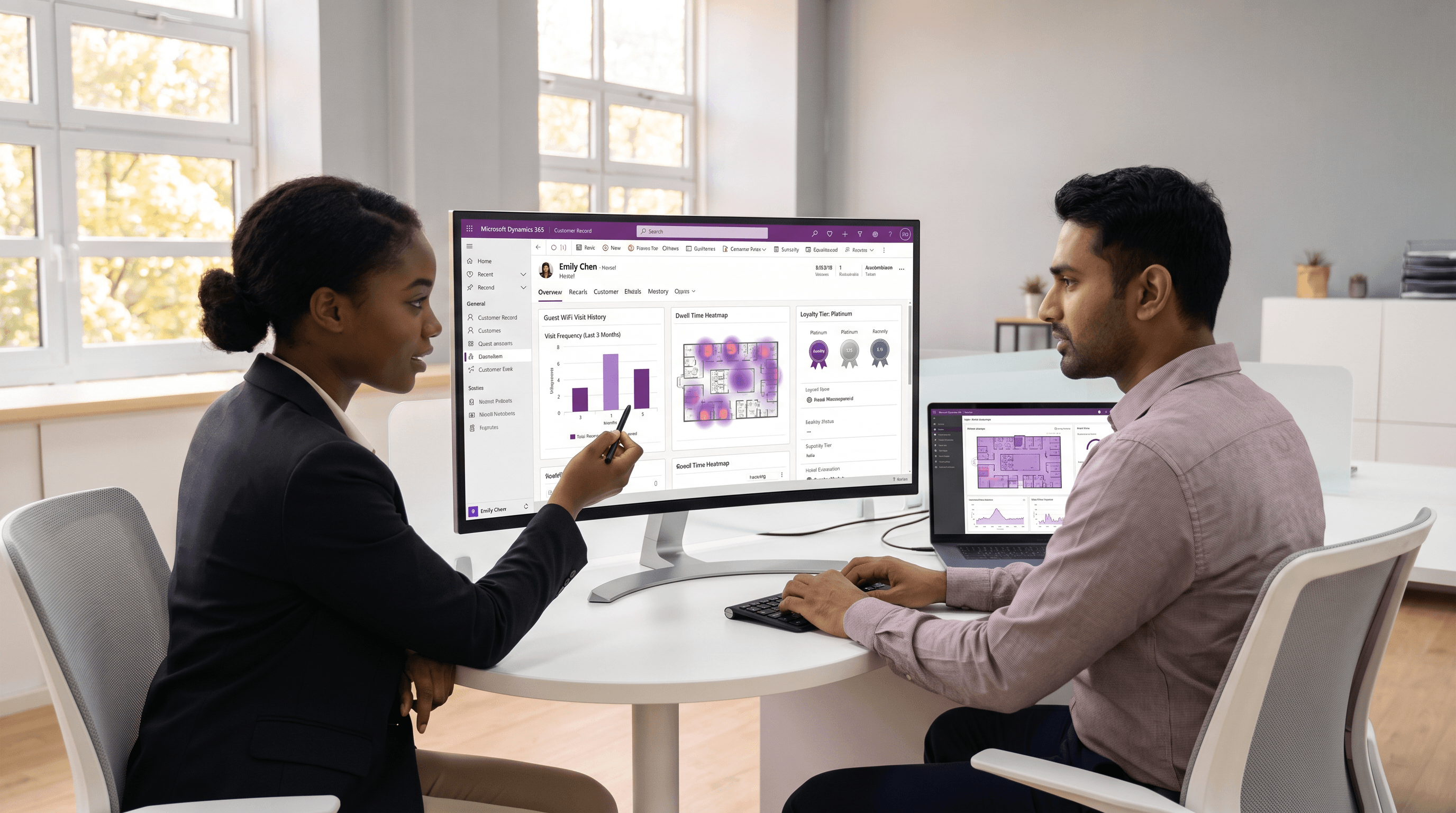

Microsoft Dynamics 365 und Guest WiFi Datenanreicherung

Dieser technische Referenzleitfaden beschreibt die Architektur, Datenmodellierung und Feldzuordnung, die für die Integration von Guest WiFi-Daten mit Microsoft Dynamics 365 erforderlich sind. Er bietet umsetzbare Implementierungsstrategien für IT-Manager und Netzwerkarchitekten, um vereinheitlichte Kundenprofile anzureichern und einen messbaren ROI an physischen Standorten zu erzielen.

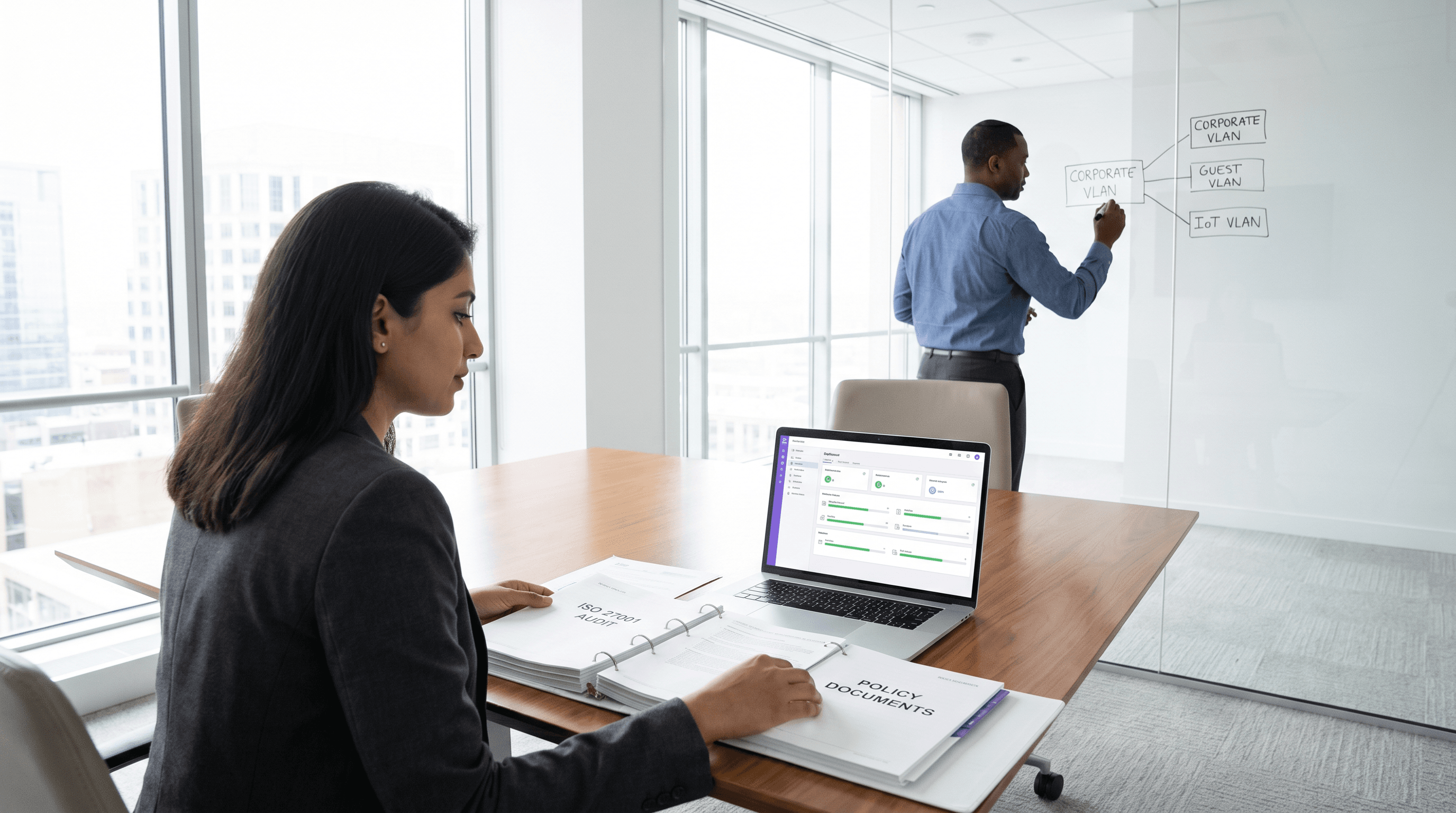

ISO 27001 Guest WiFi: Ein Leitfaden zur Compliance

Diese maßgebliche technische Referenz ordnet Guest WiFi-Implementierungen direkt den ISO 27001:2022-Kontrollen zu und beschreibt detailliert die Anforderungen an Netzwerktrennung, Protokollierung und Risikobehandlung. Sie bietet IT-Managern und Netzwerkarchitekten umsetzbare Anleitungen zur Erstellung prüfungsreifer Nachweise und zur Nutzung von SOC 2-Bescheinigungen von Anbietern, um die ISMS-Anforderungen an die Lieferantensicherheit zu erfüllen.

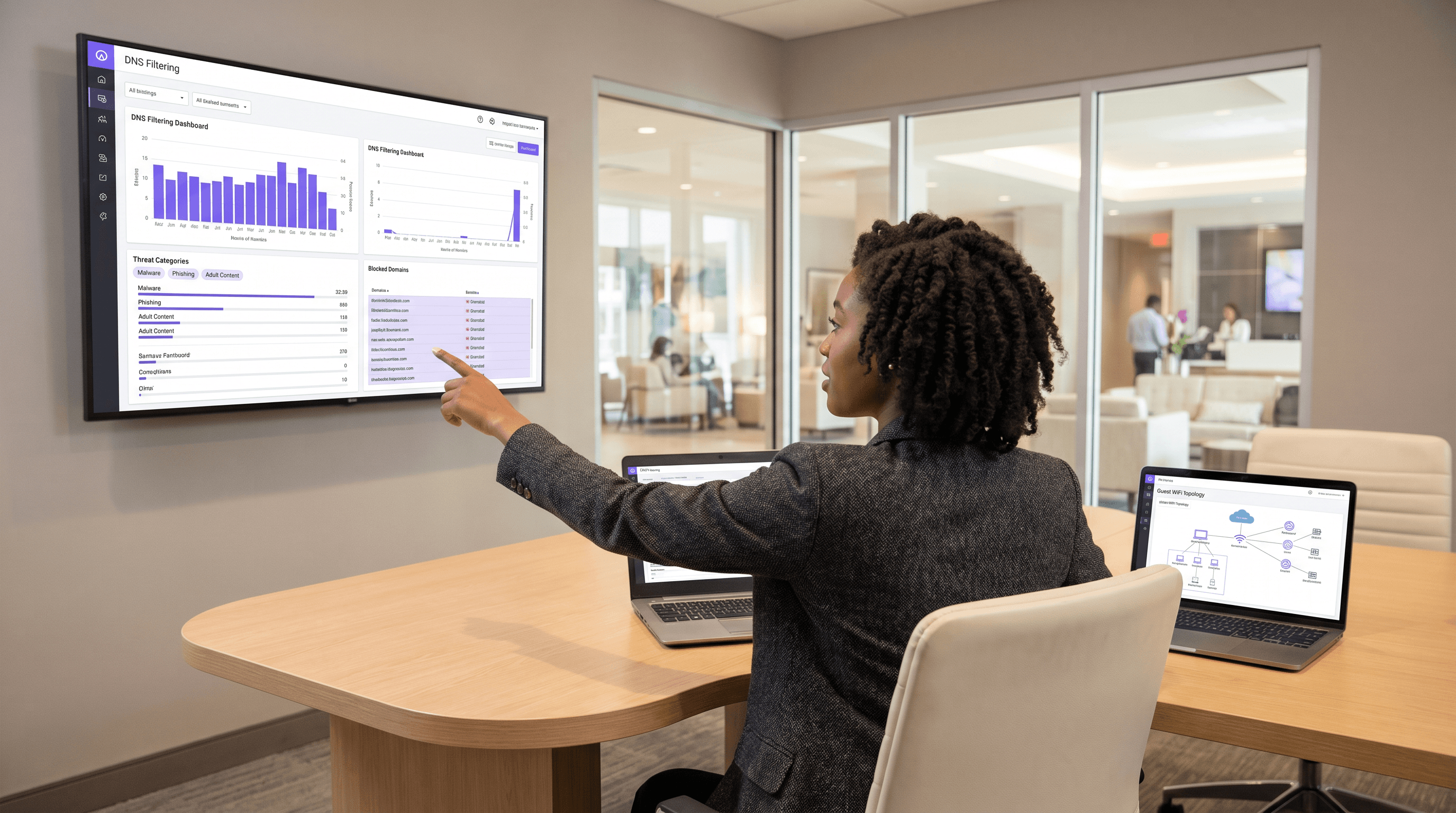

DNS-Filterung für Gast-WiFi: Blockieren von Malware und unangemessenen Inhalten

Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Direktoren für Veranstaltungsortbetrieb eine umfassende technische Referenz für die Implementierung von DNS-Filterung in Gast-WiFi-Netzwerken. Er behandelt die Architektur der Bedrohungsblockierung auf DNS-Ebene, einen Anbietervergleich führender Cloud-DNS-Dienste, eine Schritt-für-Schritt-Anleitung zur Implementierung und Fallstudien aus der Praxis in Gastgewerbe- und Einzelhandelsumgebungen. DNS-Filterung ist die kostengünstigste erste Verteidigungslinie gegen Malware, Phishing und unangemessene Inhalte in öffentlichen Netzwerken, und dieser Leitfaden befähigt Teams, sie sicher und in Übereinstimmung mit den Anforderungen von PCI DSS, GDPR und HIPAA einzusetzen.

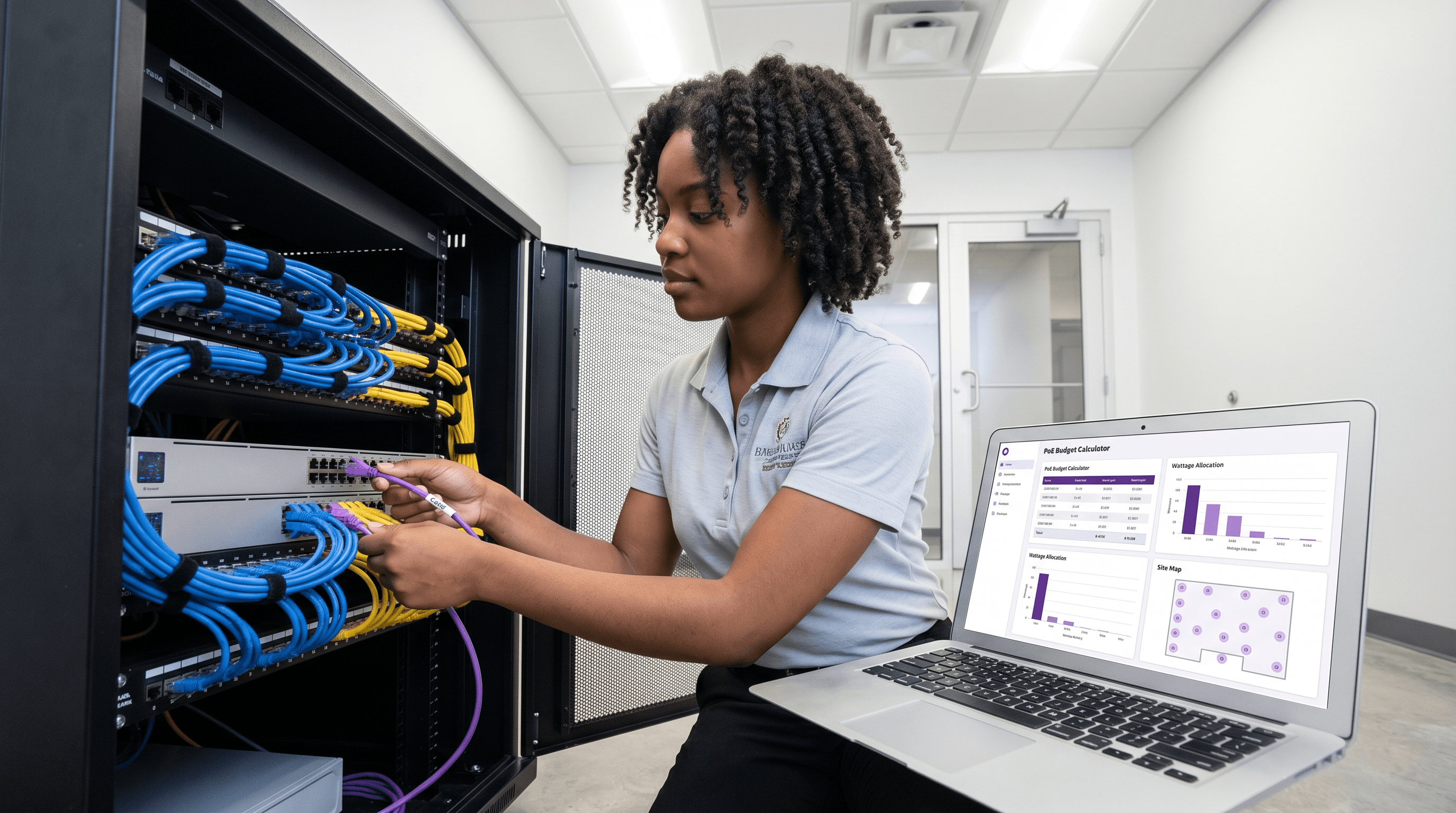

PoE Budgetplanung für Multi-Site WiFi-Bereitstellungen

Dieser Leitfaden bietet einen praktischen Rahmen für die Berechnung von Power over Ethernet (PoE)-Budgets bei Multi-Site WiFi-Bereitstellungen. Er behandelt den Übergang zu PoE++ für WiFi 6E und 7, Strategien zur Dimensionierung von Switches und Methoden zur Zukunftssicherung der Infrastruktur, während gleichzeitig die Risiken einer Überzeichnung der Stromversorgung gemindert werden.

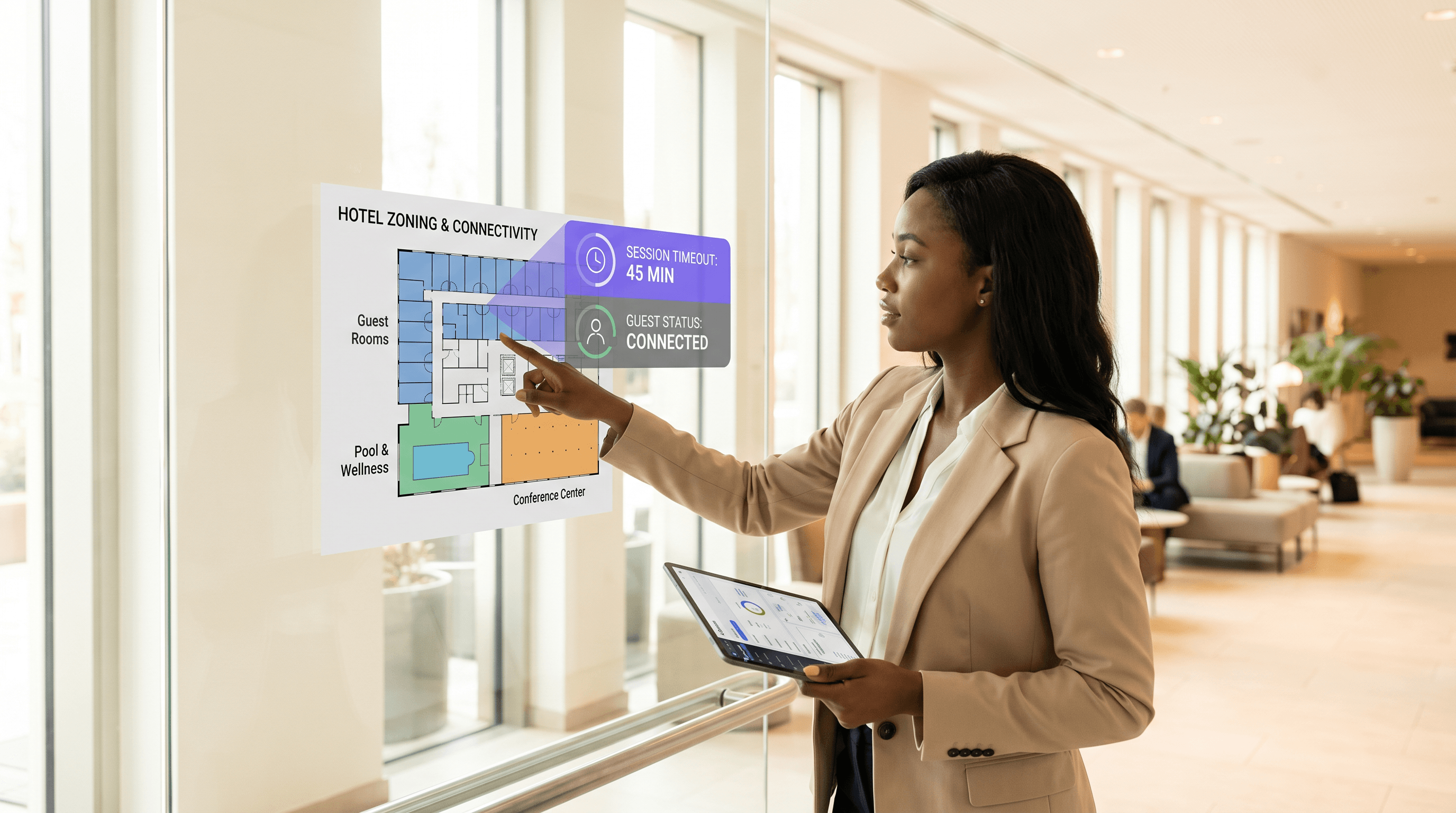

Guest WiFi Session Timeouts: Balance zwischen UX und Sicherheit

Dieser Leitfaden bietet einen praktischen Rahmen für die Konfiguration von Guest WiFi Session Timeouts, um eine nahtlose Benutzererfahrung mit robuster Sicherheit in Einklang zu bringen. Er behandelt Idle Timeouts, Absolute Timeouts, Re-Authentifizierungsstrategien und branchenspezifische Bereitstellungsszenarien für IT- und Betriebsleiter von Veranstaltungsorten.

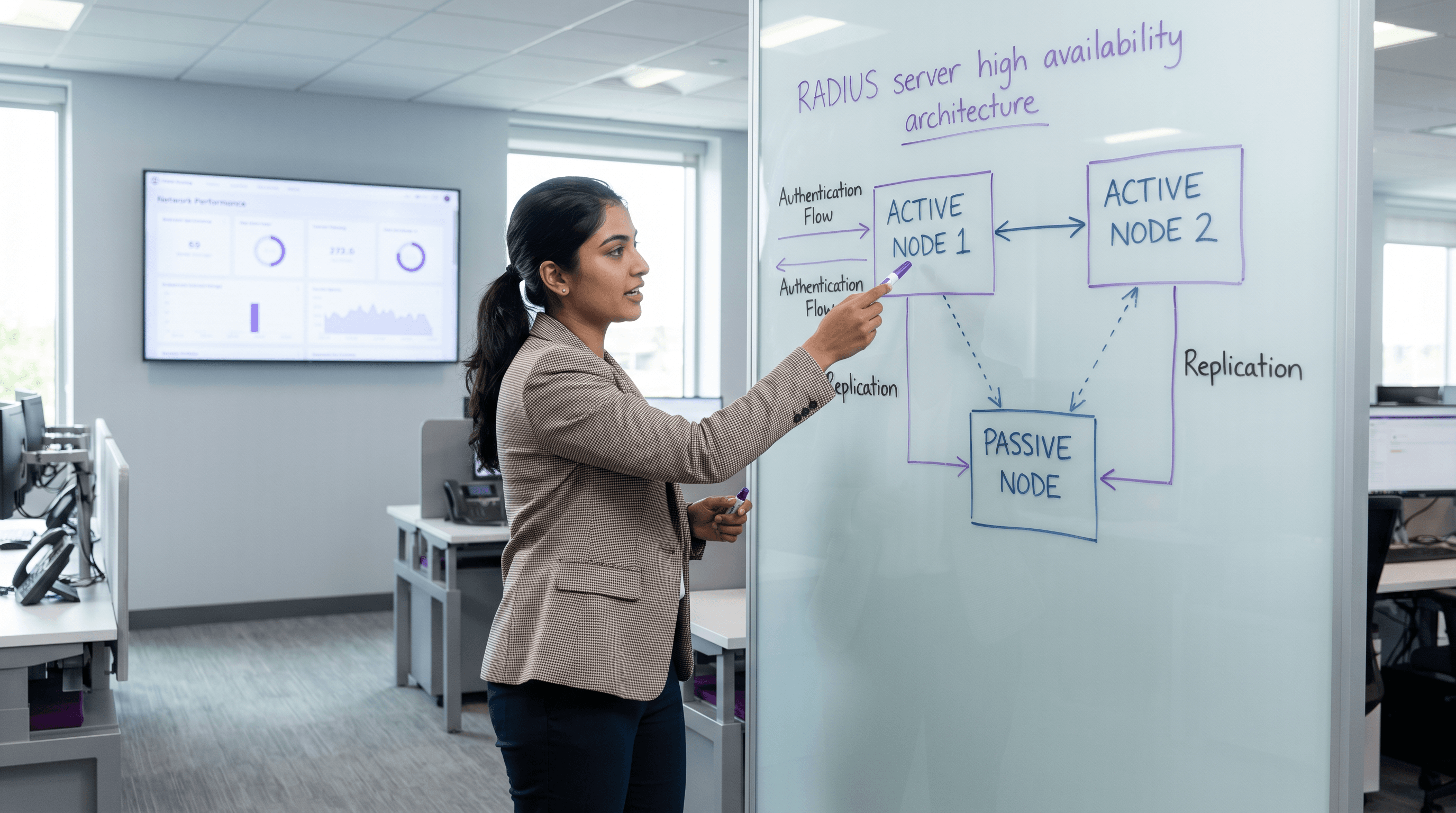

RADIUS-Server-Hochverfügbarkeit: Active-Active vs. Active-Passive

Ein definitiver technischer Leitfaden für IT-Manager und Netzwerkarchitekten zur Bewertung von RADIUS-Hochverfügbarkeitsarchitekturen. Er stellt Active-Active- und Active-Passive-Bereitstellungen gegenüber, detailliert die Anforderungen an die Datenbankreplikation und erklärt, wie Cloud RADIUS die Failover-Latenz für Unternehmensstandorte minimiert.

OFDMA erklärt: Wie WiFi 6 Umgebungen mit hoher Gerätedichte bewältigt

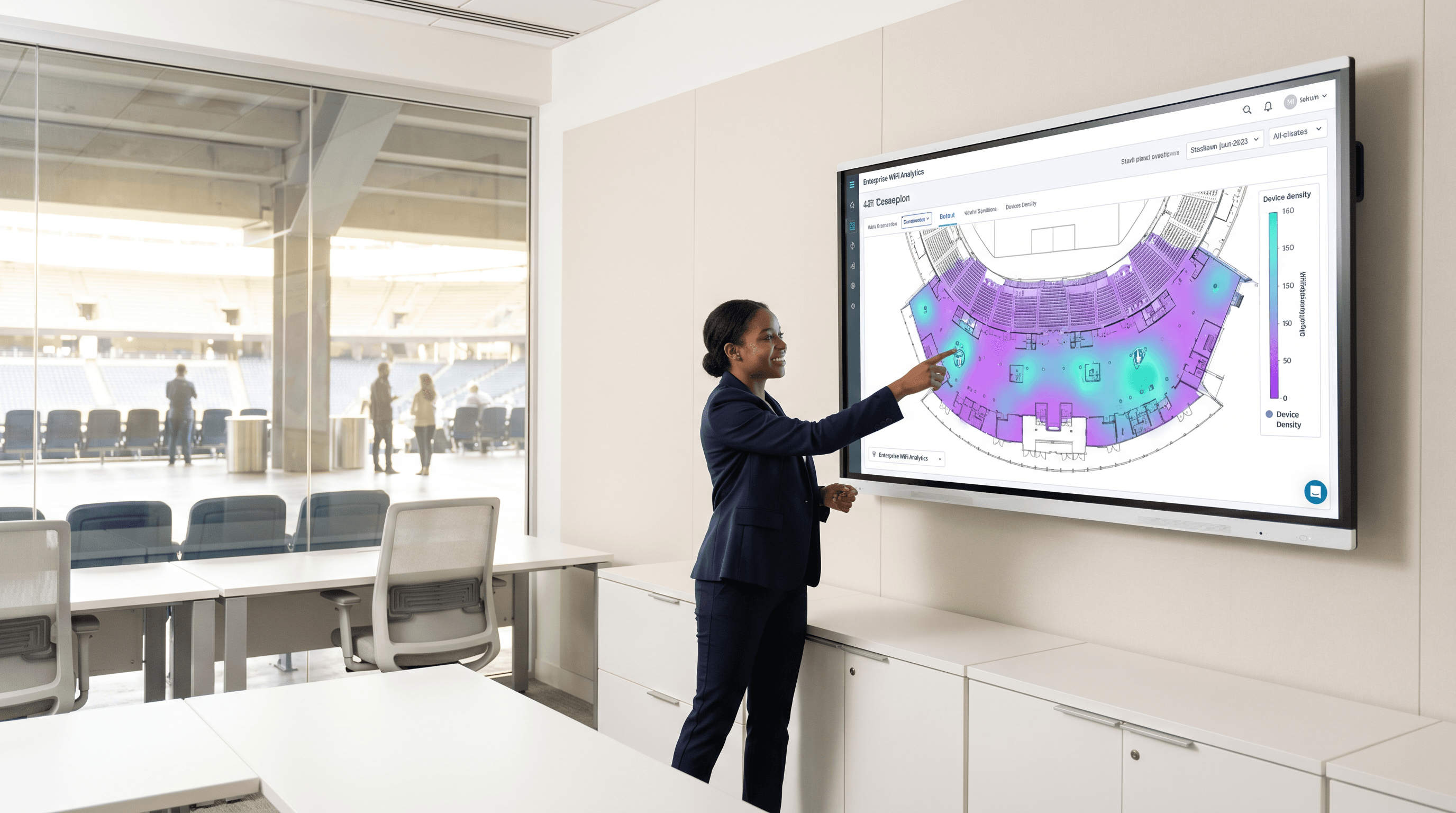

This guide provides an advanced technical deep-dive into OFDMA (Orthogonal Frequency Division Multiple Access), the foundational multi-user technology of the IEEE 802.11ax (WiFi 6) standard. It explains how OFDMA differs from legacy OFDM, why it is critical for high-density venue deployments, and delivers actionable implementation guidance for network architects and IT directors. Venue operators in hospitality, retail, healthcare, and events will find concrete deployment strategies, client-side requirements, and ROI frameworks to justify and execute a WiFi 6 infrastructure refresh.

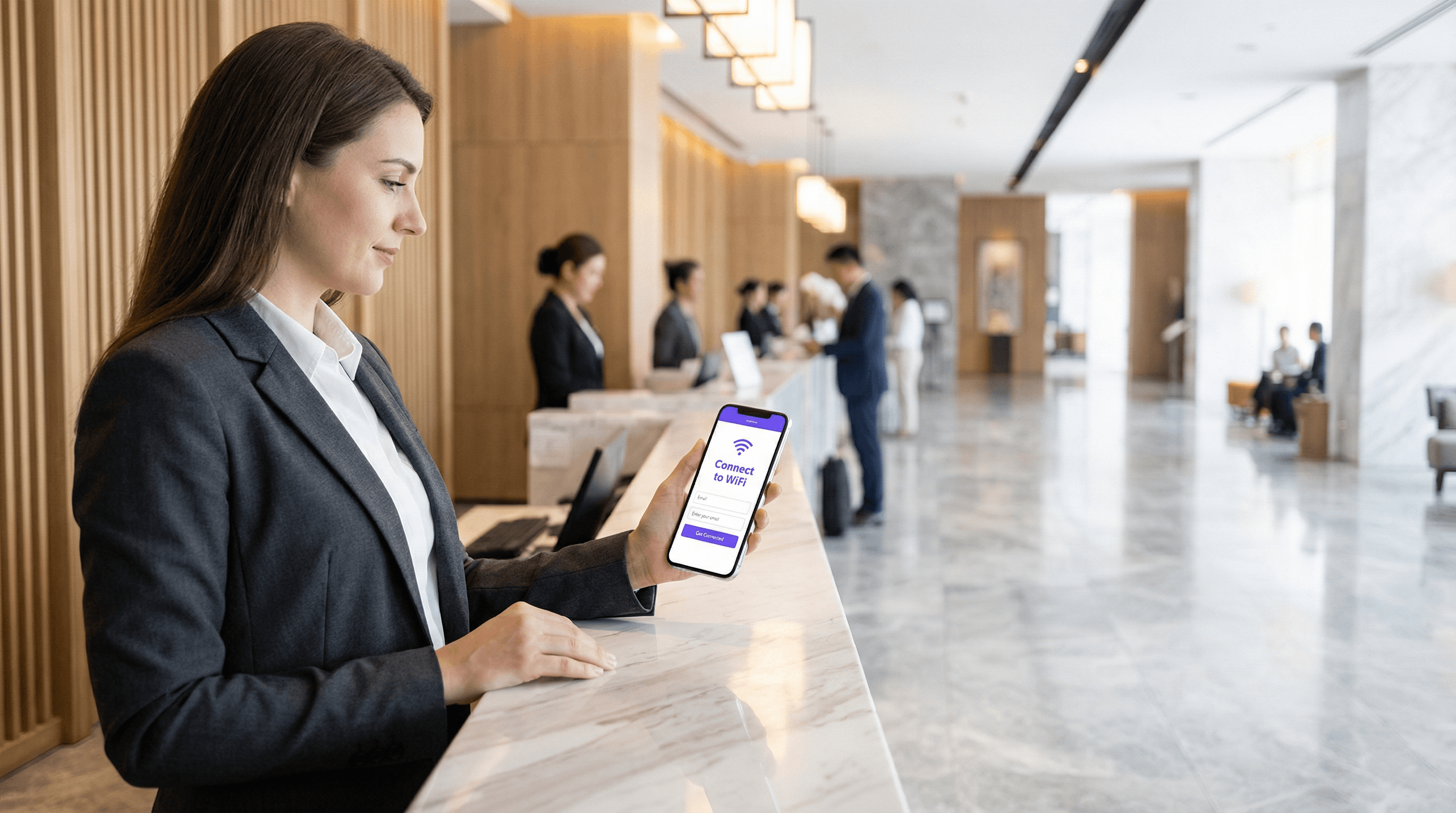

Netzwerk-Onboarding UX: Gestaltung eines reibungslosen WiFi-Setup-Erlebnisses

This guide provides a comprehensive technical framework for designing a frictionless WiFi network onboarding UX, covering captive portal detection mechanics across iOS, Android, Windows, and macOS, and detailing self-service certificate enrolment for 802.1X staff networks. It equips IT managers, network architects, and venue operations directors with actionable strategies to reduce helpdesk overhead, improve first-connection success rates, and maintain GDPR and PCI DSS compliance across hospitality, retail, and campus environments.

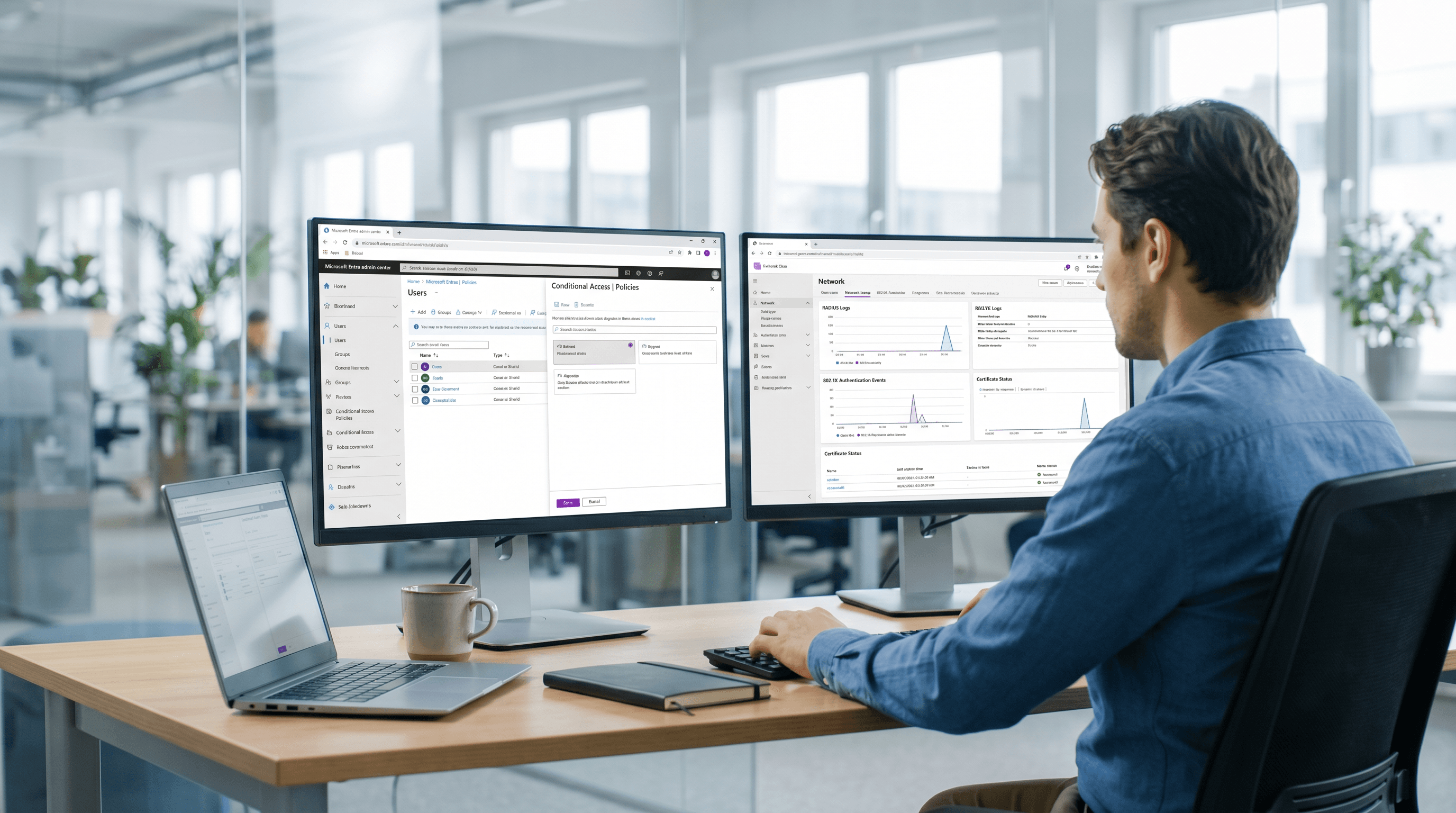

Azure AD und Entra ID WiFi-Authentifizierung: Integrations- und Konfigurationsleitfaden

Dieser technische Leitfaden bietet IT-Managern, Netzwerkarchitekten und Leitern des Standortbetriebs einen praktischen Fahrplan für die Integration von Microsoft Entra ID (Azure AD) in Unternehmens-WiFi-Netzwerke unter Verwendung von RADIUS und 802.1X. Er behandelt die architektonische Entscheidung zwischen lokalem Windows NPS und Cloud-nativem RADIUS, die Bereitstellung zertifikatsbasierter EAP-TLS-Authentifizierung über Microsoft Intune sowie betriebliche Best Practices zur Absicherung des drahtlosen Zugangs in den Bereichen Gastgewerbe, Einzelhandel und im öffentlichen Sektor. Für Unternehmen, die bereits in das Microsoft 365- und Entra ID-Ökosystem investiert haben, schließt dieser Leitfaden die Lücke zwischen Cloud-Identitätsmanagement und physischer Netzwerksicherheit.

Passwortlose WiFi-Authentifizierung: Jenseits von Pre-Shared Keys

Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Leitern des Standortbetriebs einen praktischen Fahrplan zur Eliminierung gemeinsamer WiFi-Passwörter und zur Migration auf eine identitätsbasierte, zertifikatsgesteuerte Authentifizierung. Er behandelt die Sicherheits- und Compliance-Mängel von PSK-basierten Netzwerken, die technische Architektur von 802.1X und EAP-TLS sowie die Rolle von Identity PSK (iPSK) als kritische Übergangstechnologie für IoT- und Legacy-Geräte. Betreiber von Standorten in den Bereichen Hospitality, Retail und im öffentlichen Sektor finden hier umsetzbare Migrationsstrategien, reale Implementierungsszenarien und messbare Geschäftsergebnisse zur Rechtfertigung der Investition.

IoT-Gerätesegmentierung im WiFi: Isolierung von Nicht-Standard-Geräten

Dieser Leitfaden bietet praxisnahe Strategien auf Enterprise-Niveau für die sichere Segmentierung von Nicht-Standard-IoT-Geräten in WiFi-Netzwerken von Veranstaltungsorten. Erfahren Sie, wie Sie VLAN-Isolierung, MAC-basierte Authentifizierung und strenge Firewall-Richtlinien implementieren, um Ihre Kerninfrastruktur vor anfälligen Smart-Geräten zu schützen.

Cloud RADIUS vs. On-Premise RADIUS: Entscheidungsleitfaden für IT-Teams

Dieser Leitfaden bietet IT-Leitern, Netzwerkarchitekten und Venue-Operations-Teams einen fundierten Rahmen für die Entscheidung zwischen Cloud-basierten RADIUS-Diensten und herkömmlichen On-Premise RADIUS-Servern. Er behandelt die technische Architektur, Abwägungen zwischen Latenz und Zuverlässigkeit, die Gesamtbetriebskosten (TCO) sowie Compliance-Aspekte für standortübergreifende Bereitstellungen in den Bereichen Gastgewerbe, Einzelhandel und öffentlicher Sektor. Am Ende verfügen die Leser über ein klares Entscheidungsmodell, das auf ihre spezifischen Infrastrukturbeschränkungen und die Risikobereitschaft ihres Unternehmens abgestimmt ist.

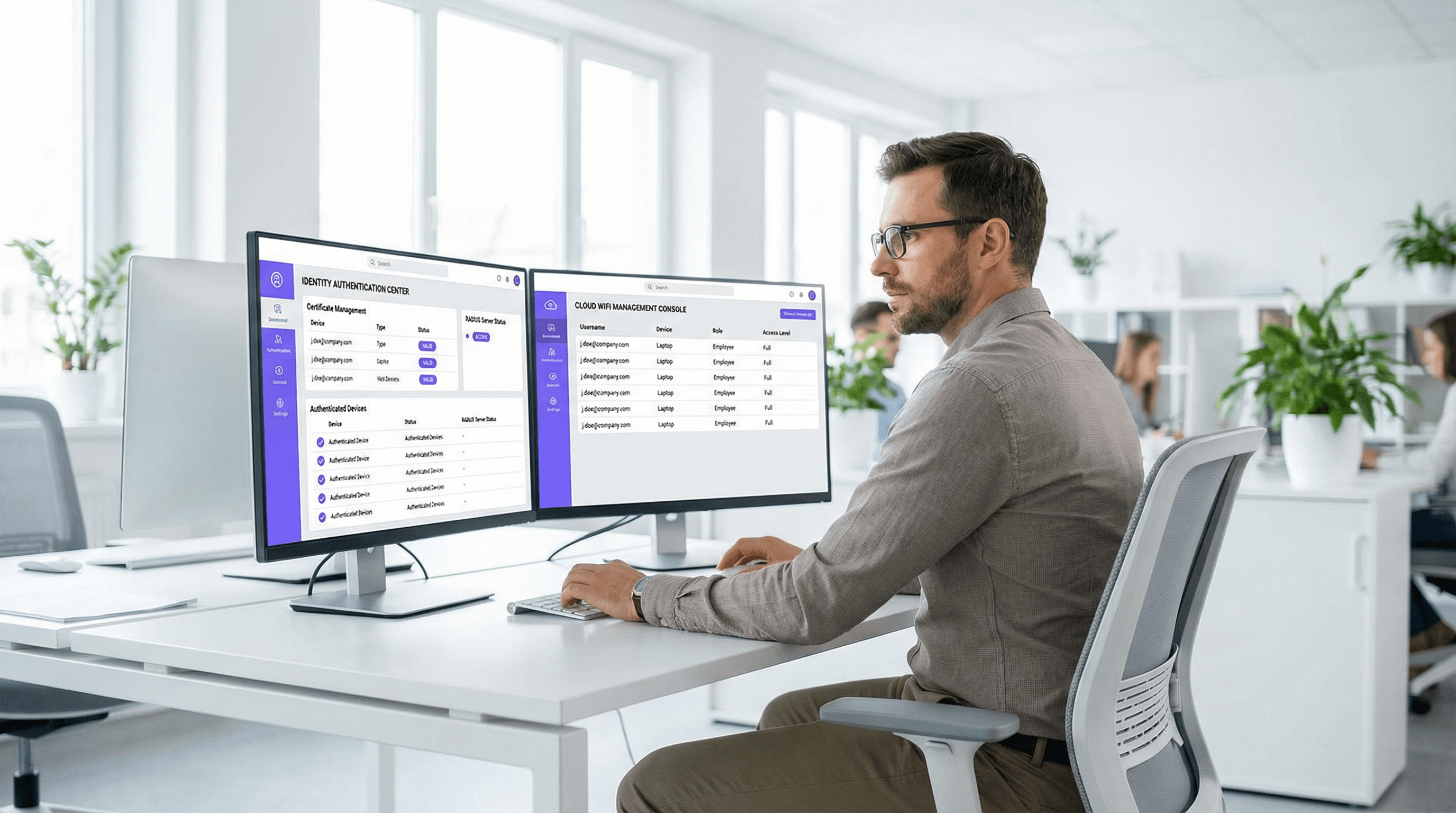

BYOD WiFi Onboarding: Verwaltung nicht verwalteter Geräte in Hotellerie und Einzelhandel

Dieser technische Leitfaden bietet praxisnahe Strategien für das Onboarding von mitarbeitereigenen (BYOD) Geräten in Unternehmens-WiFi-Netzwerke in der Hotellerie und im Einzelhandel, ohne dass eine vollständige MDM-Registrierung erforderlich ist. Er behandelt Self-Service-Zertifikatsregistrierungs-Flows, 802.1X-Authentifizierung und Richtliniendurchsetzung, um einen sicheren Zugriff für nicht verwaltete Geräte zu gewährleisten.

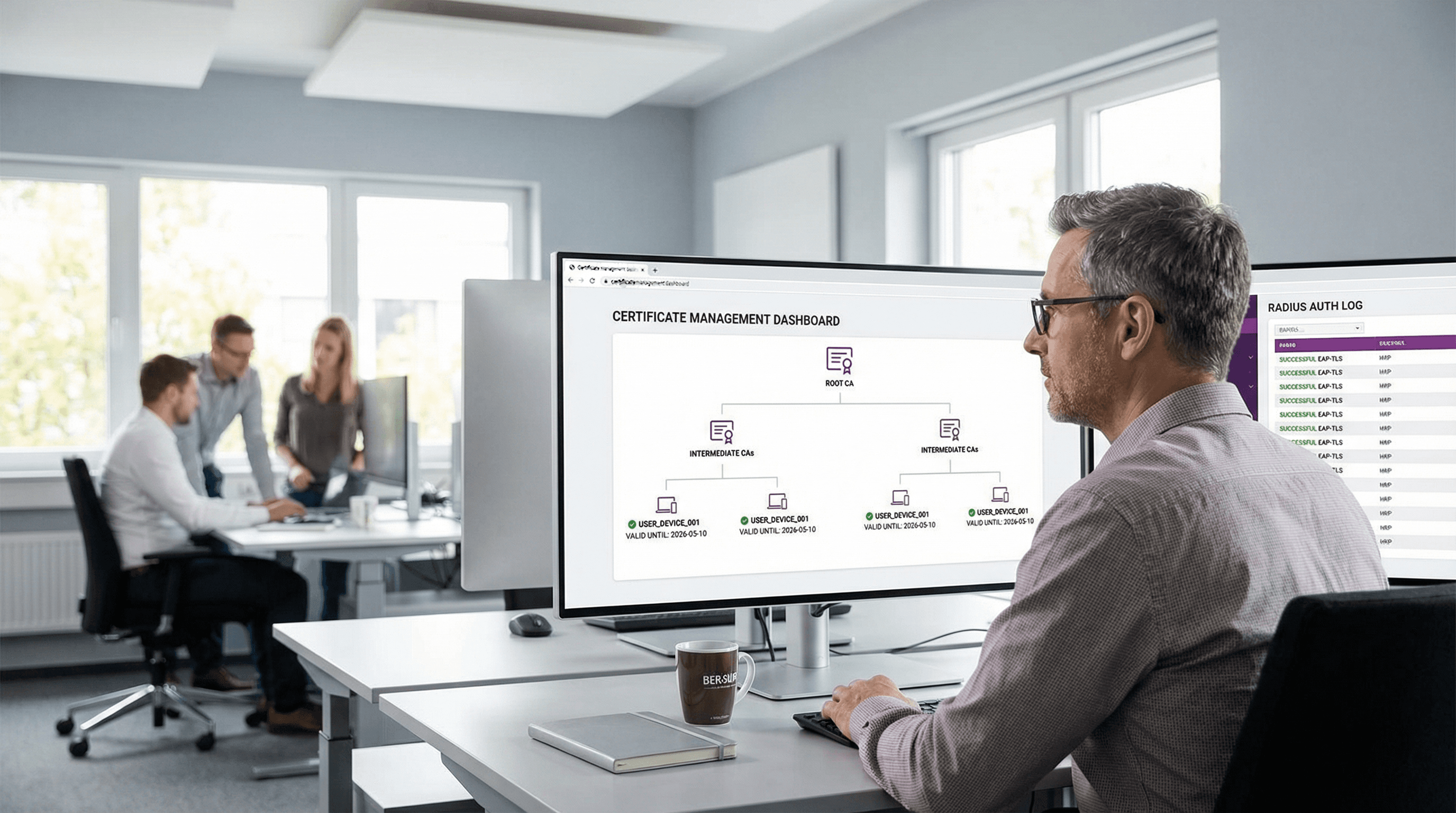

EAP-TLS-Authentifizierung erklärt: Zertifikatsbasierte WiFi-Sicherheit

EAP-TLS is the gold standard for enterprise WiFi security, replacing vulnerable password-based authentication with robust, mutually authenticated digital certificates. This guide provides IT managers and network architects with a comprehensive technical deep-dive into the EAP-TLS handshake, architectural requirements, and practical deployment strategies for mixed-device environments.

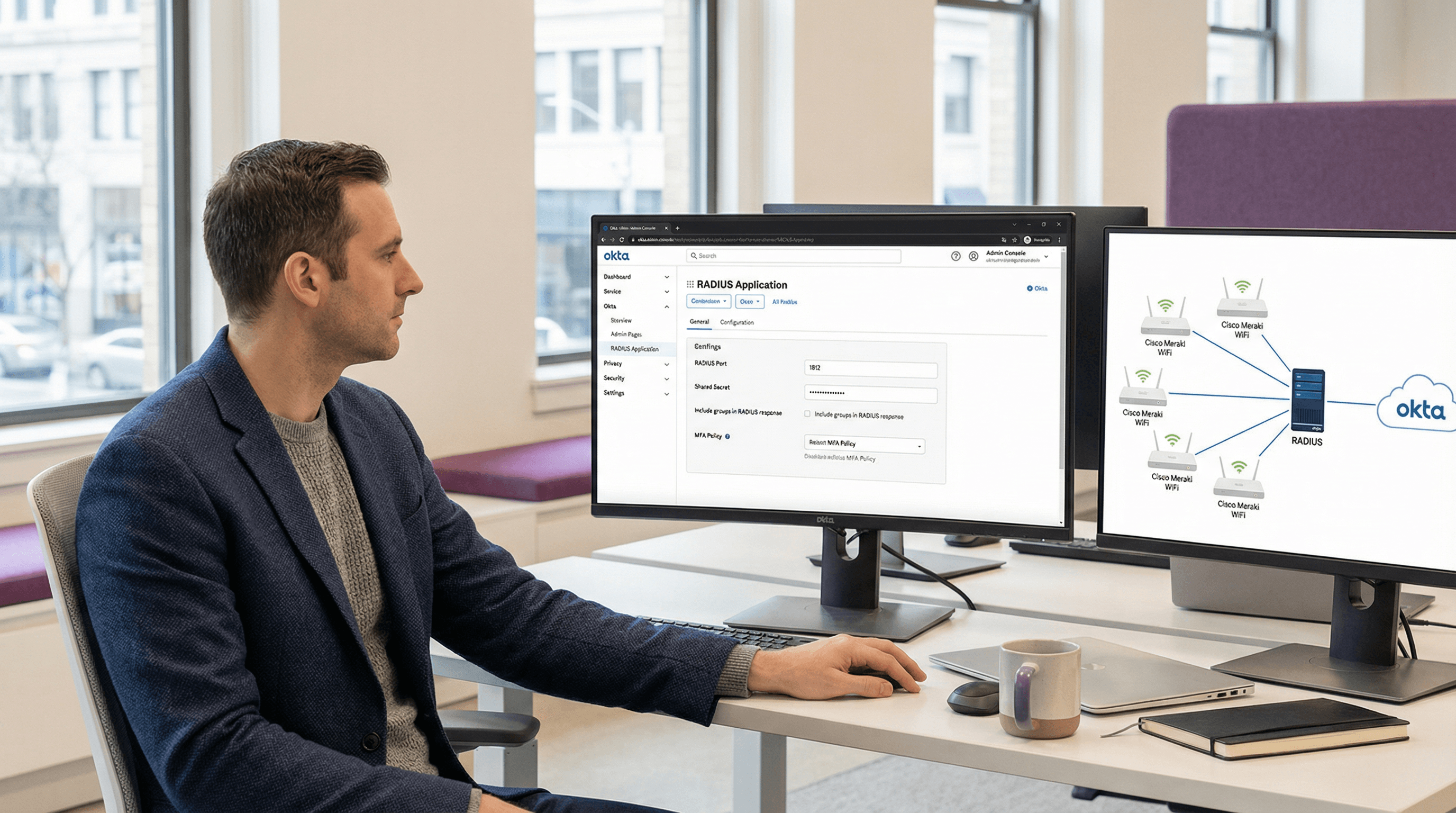

Okta und RADIUS: Erweiterung Ihres Identity Providers auf die WiFi-Authentifizierung

Dieser Leitfaden bietet eine umfassende technische Referenz für IT-Administratoren in Okta-zentrierten Organisationen, die ihren Cloud-Identity-Provider mithilfe des Okta RADIUS-Agenten auf die WiFi-Authentifizierung ausweiten möchten. Er deckt die gesamte Authentifizierungsarchitektur, Abwägungen bei der MFA-Erzwingung, dynamische VLAN-Zuweisung über RADIUS-Attribut-Mapping und die kritische Entscheidung zwischen passwortbasiertem EAP-TTLS und zertifikatsbasiertem EAP-TLS ab. Betreiber von Veranstaltungsorten und IT-Teams in Unternehmen finden hier praxisnahe Bereitstellungsanleitungen, Fallstudien aus dem Gastgewerbe und dem Einzelhandel sowie einen klaren Rahmen für die Integration von Okta RADIUS neben dedizierten Gast-WiFi-Lösungen.

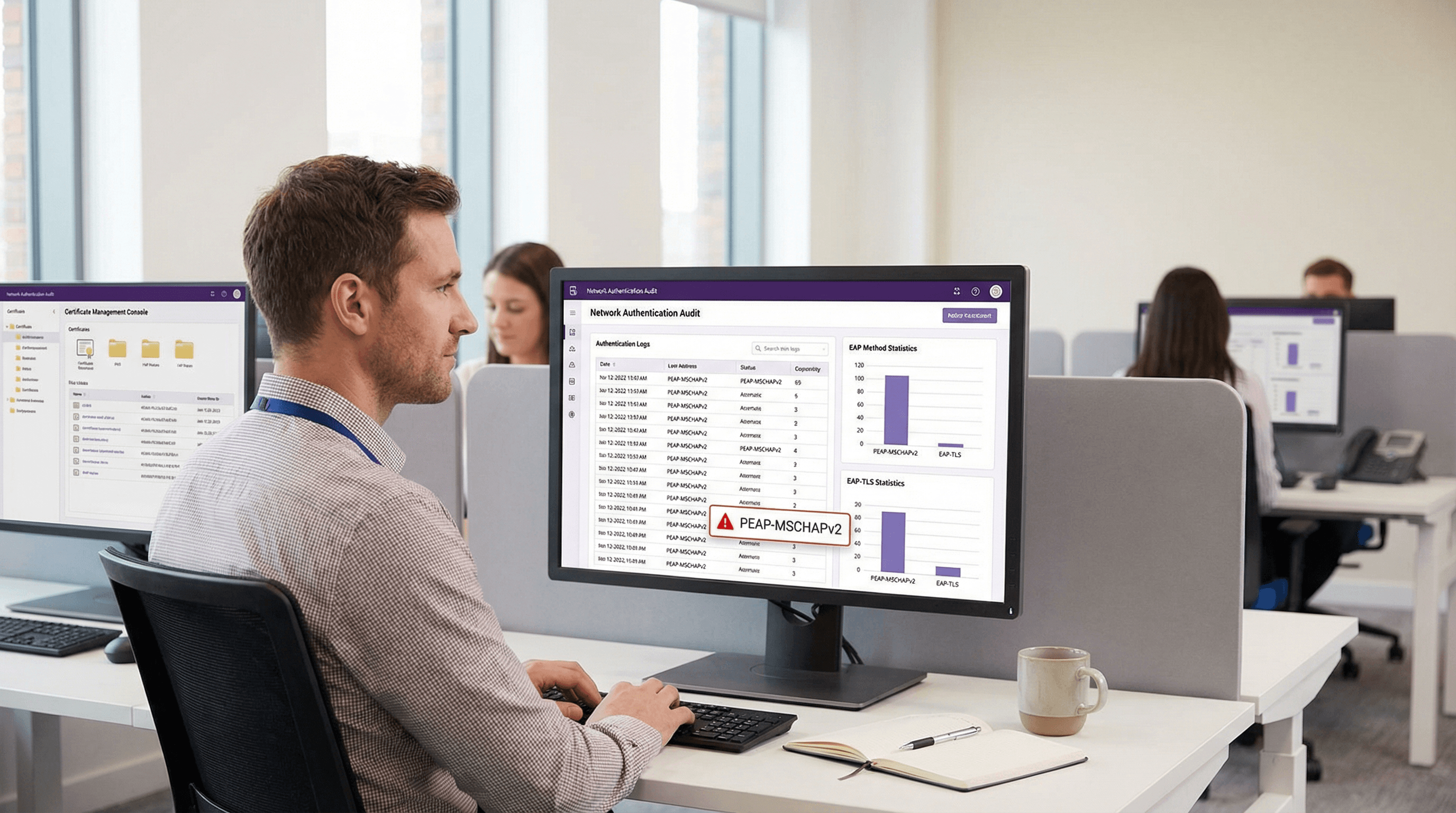

PEAP-MSCHAPv2: Warum es immer noch verbreitet ist, warum es riskant ist und wie der Umstieg gelingt

Ein umfassender technischer Leitfaden, der die kritischen Sicherheitslücken von PEAP-MSCHAPv2 detailliert beschreibt, einschließlich Evil-Twin-Angriffen und dem Abgreifen von Anmeldedaten. Er bietet IT-Teams eine praxisnahe, herstellerneutrale Roadmap für die Migration von Enterprise WiFi-Netzwerken auf die sichere, zertifikatsbasierte EAP-TLS-Authentifizierung.