Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

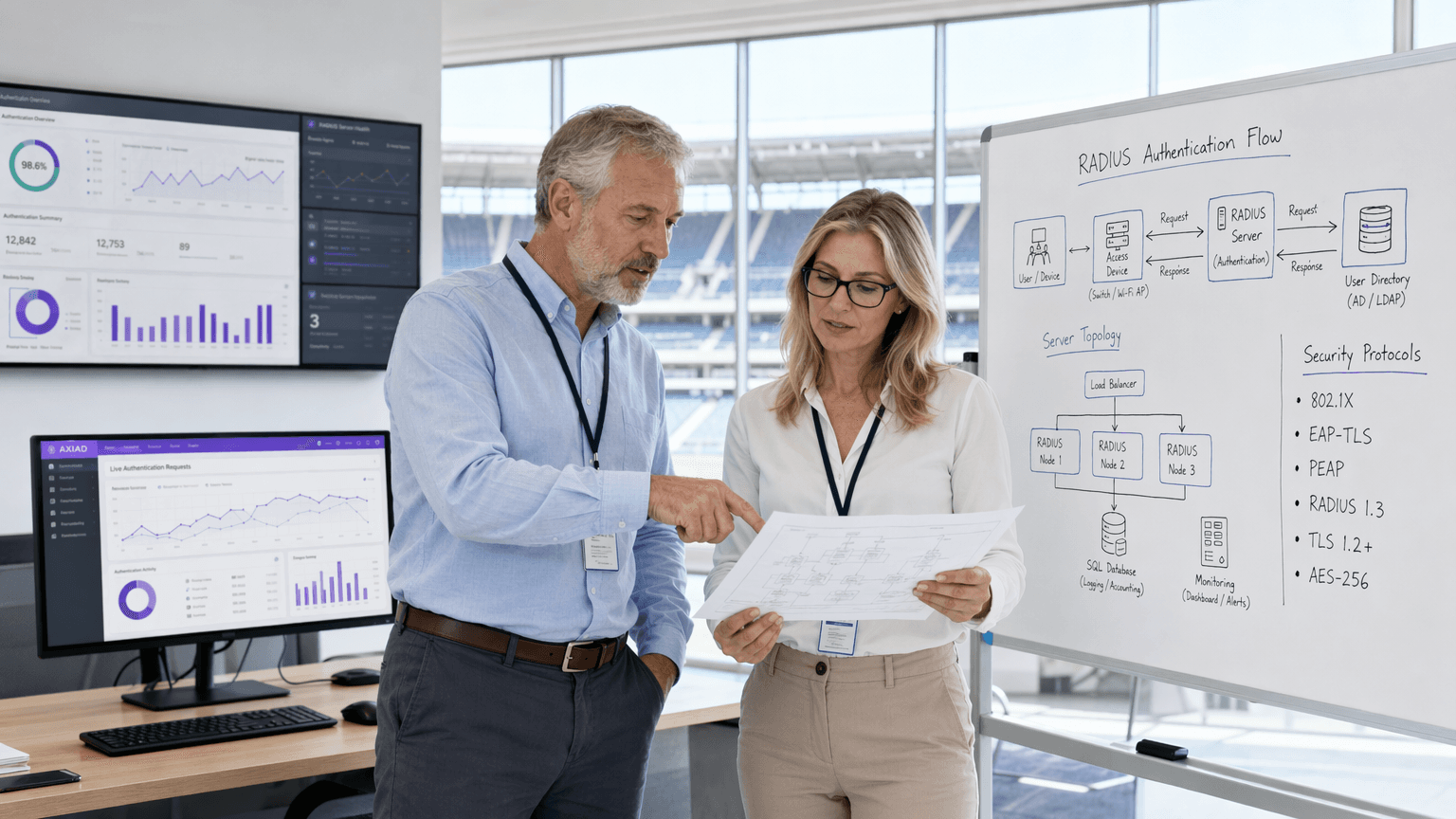

Mitigación de vulnerabilidades de RADIUS: Una guía de fortalecimiento de la seguridad

Esta guía proporciona una referencia completa y práctica para gerentes de TI, arquitectos de red y CTOs responsables de la infraestructura WiFi empresarial en entornos de hostelería, comercio minorista, eventos y sector público. Cubre toda la superficie de ataque de las implementaciones de servidores RADIUS —desde vulnerabilidades de colisión MD5 y secretos compartidos débiles hasta transporte UDP sin cifrar y métodos EAP mal configurados— y ofrece una hoja de ruta de fortalecimiento priorizada alineada con los requisitos IEEE 802.1X, PCI DSS y GDPR. Las organizaciones que implementen estas recomendaciones reducirán materialmente su exposición a ataques de red basados en credenciales, cumplirán con las obligaciones de cumplimiento y construirán una postura de seguridad defendible para su infraestructura WiFi corporativa y de invitados.

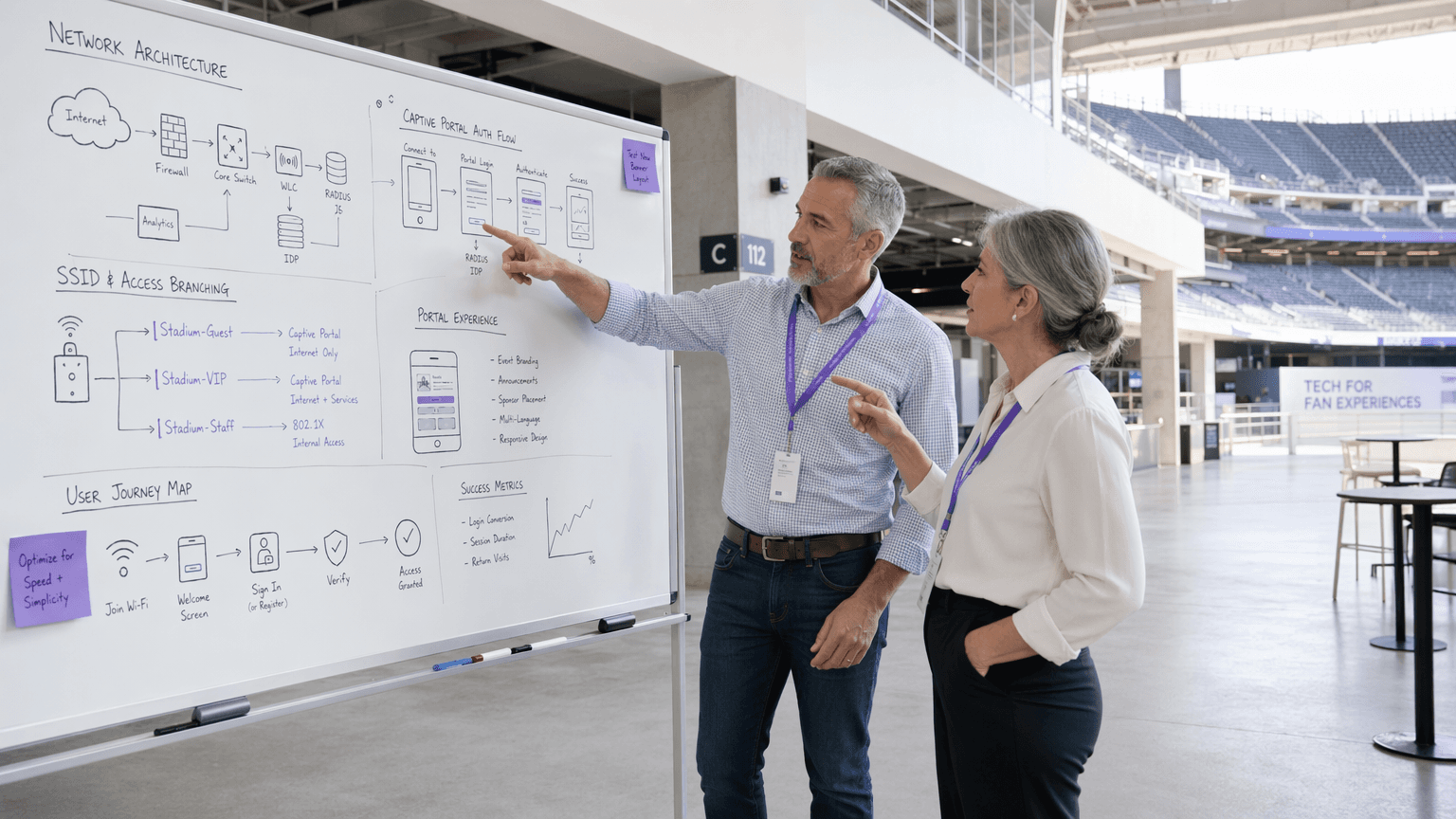

Personalización del Captive Portal y Mejores Prácticas de Seguridad

Esta guía proporciona una referencia técnica exhaustiva para gerentes de TI, arquitectos de red y CTOs que implementan captive portals en entornos de hostelería, comercio minorista, eventos y sector público. Cubre el ciclo de vida completo de la implementación, desde la arquitectura de VLAN y la selección del método de autenticación hasta el cumplimiento del GDPR, la prevención del secuestro de portales y la integración backend. Las organizaciones que implementen estas prácticas reducirán el riesgo de seguridad, lograrán el cumplimiento normativo y transformarán el Wi-Fi para invitados en un activo empresarial medible.

Zero Trust Network Access: Estrategias de Implementación y Mejores Prácticas

Esta guía de referencia técnica proporciona a los líderes de TI y a los arquitectos de red un plan pragmático para la implementación de Zero Trust Network Access (ZTNA) en entornos empresariales. Cubre la arquitectura central, las estrategias de microsegmentación y las metodologías de despliegue paso a paso para asegurar entornos complejos sin interrumpir las operaciones.

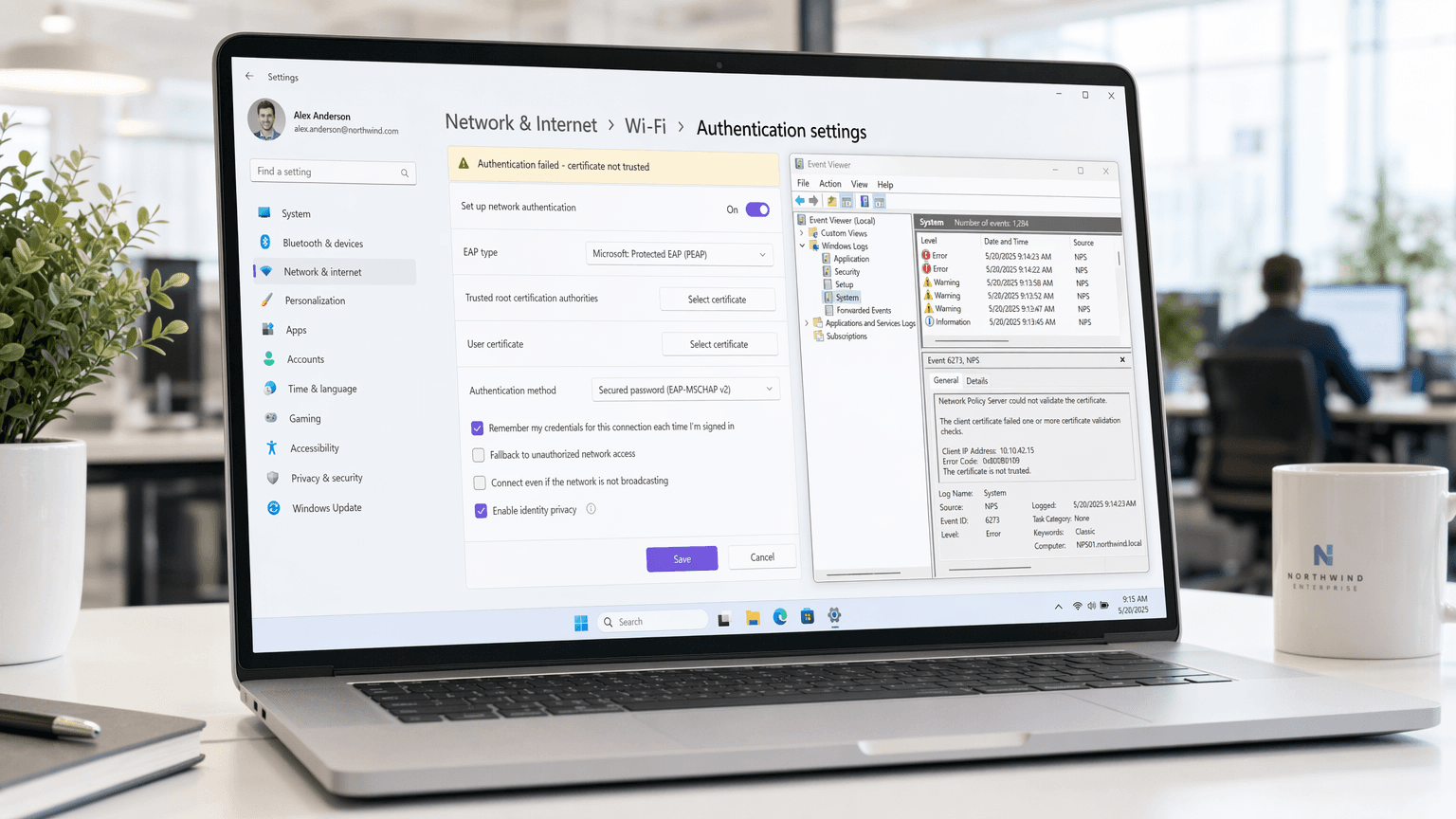

Solución de problemas de autenticación 802.1X en Windows 11

Esta guía de referencia técnica proporciona una ruta definitiva de diagnóstico y remediación para los fallos de autenticación 802.1X en Windows 11. Detalla cómo las actualizaciones del sistema operativo interrumpen las cadenas de confianza de certificados y la aplicación de Credential Guard, ofreciendo configuraciones de GPO accionables y mejores prácticas arquitectónicas para los equipos de TI empresariales.

Asegurando redes WiFi para invitados: Mejores prácticas e implementación

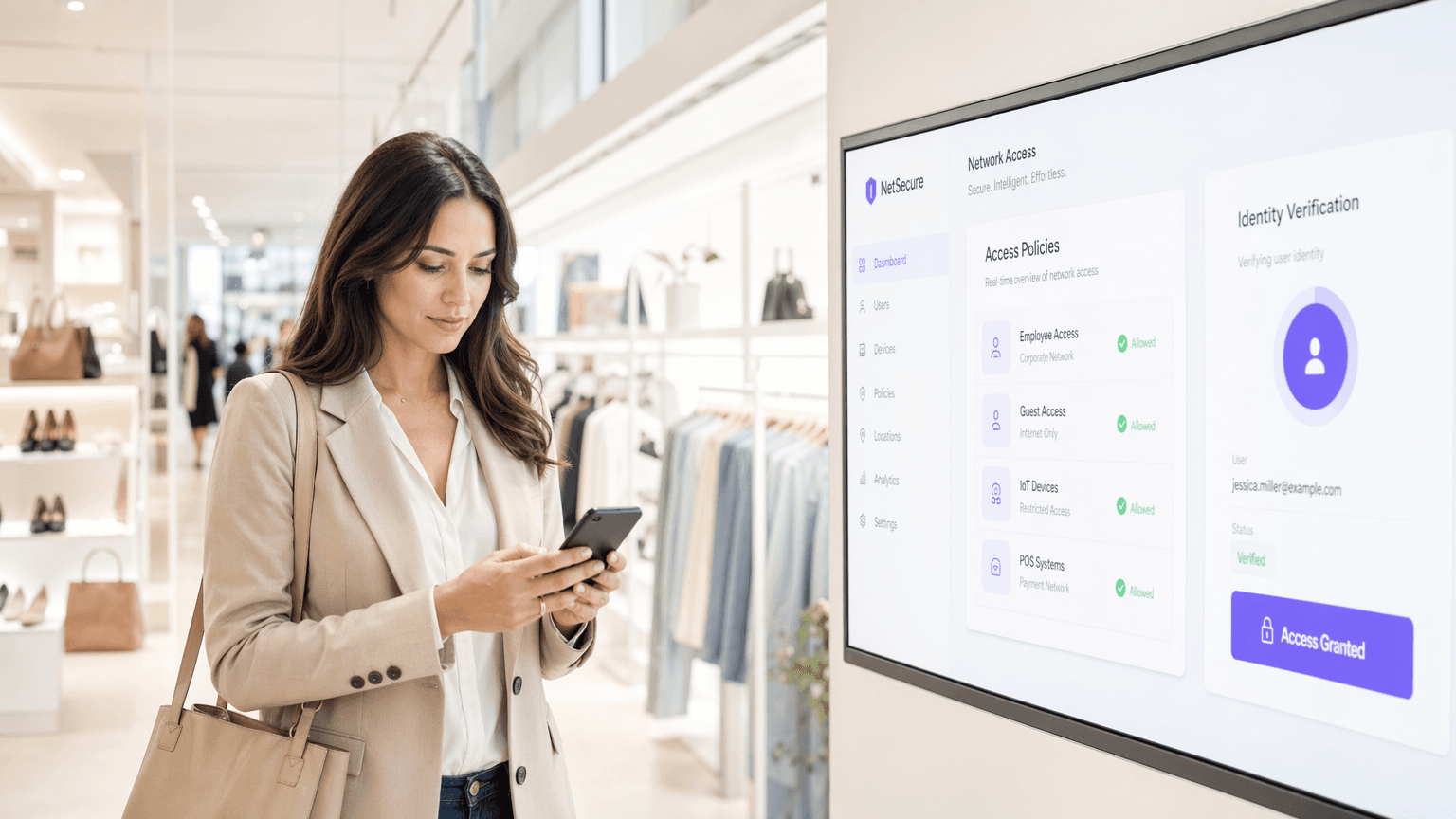

Esta guía de referencia técnica autorizada describe la arquitectura, la autenticación y los controles operativos necesarios para implementar una red WiFi segura para invitados empresariales. Ofrece mejores prácticas accionables para que los líderes de TI apliquen la segmentación de red, gestionen el ancho de banda y garanticen el cumplimiento, al tiempo que maximizan la captura de datos.

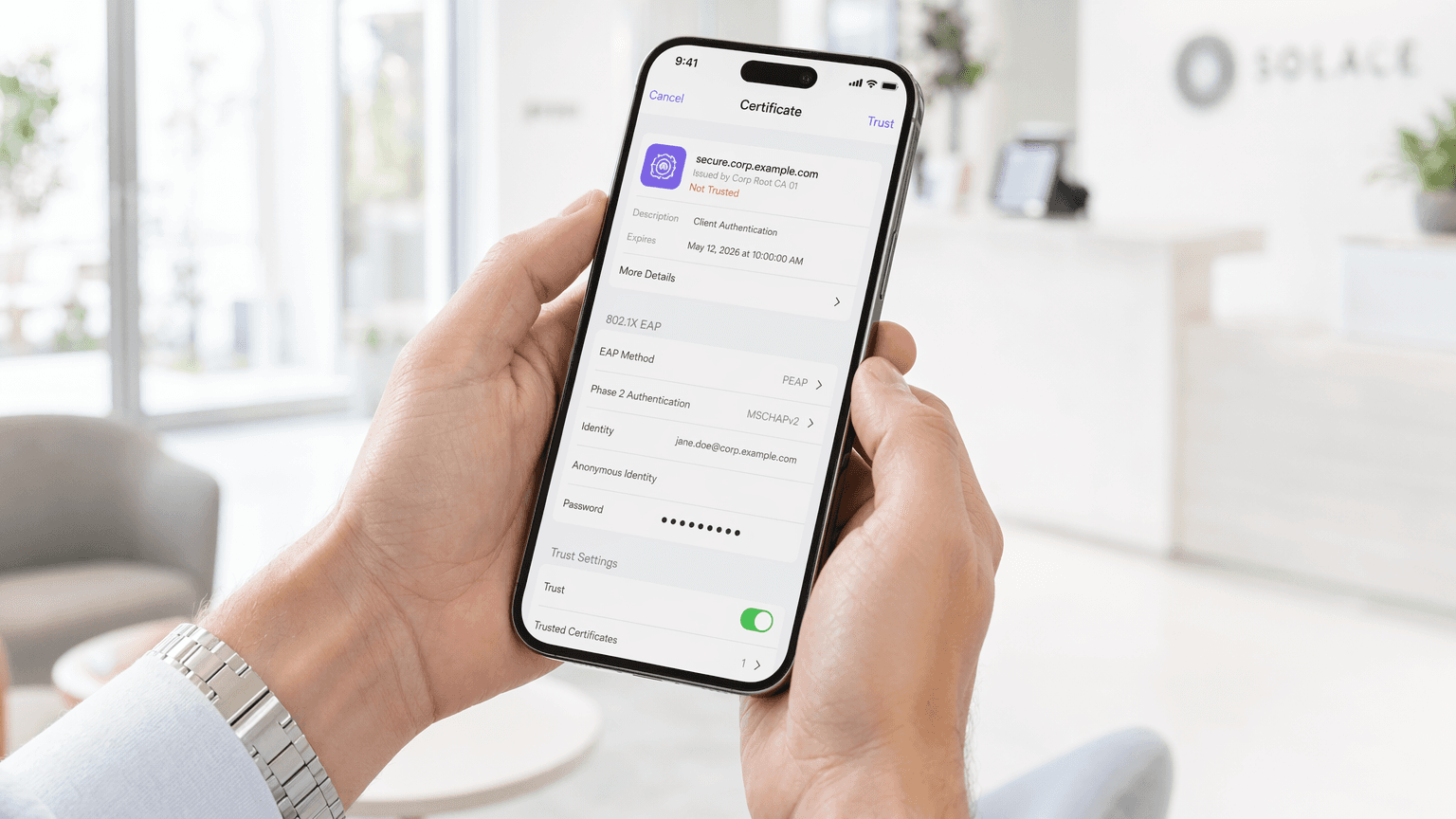

Implementación de la autenticación 802.1X en dispositivos móviles

Esta guía completa proporciona a los líderes de TI un plan técnico para implementar la autenticación 802.1X en dispositivos iOS y Android. Cubre la arquitectura, la selección del método EAP, el aprovisionamiento de MDM y la resolución de problemas para garantizar un acceso seguro y escalable a la red móvil.

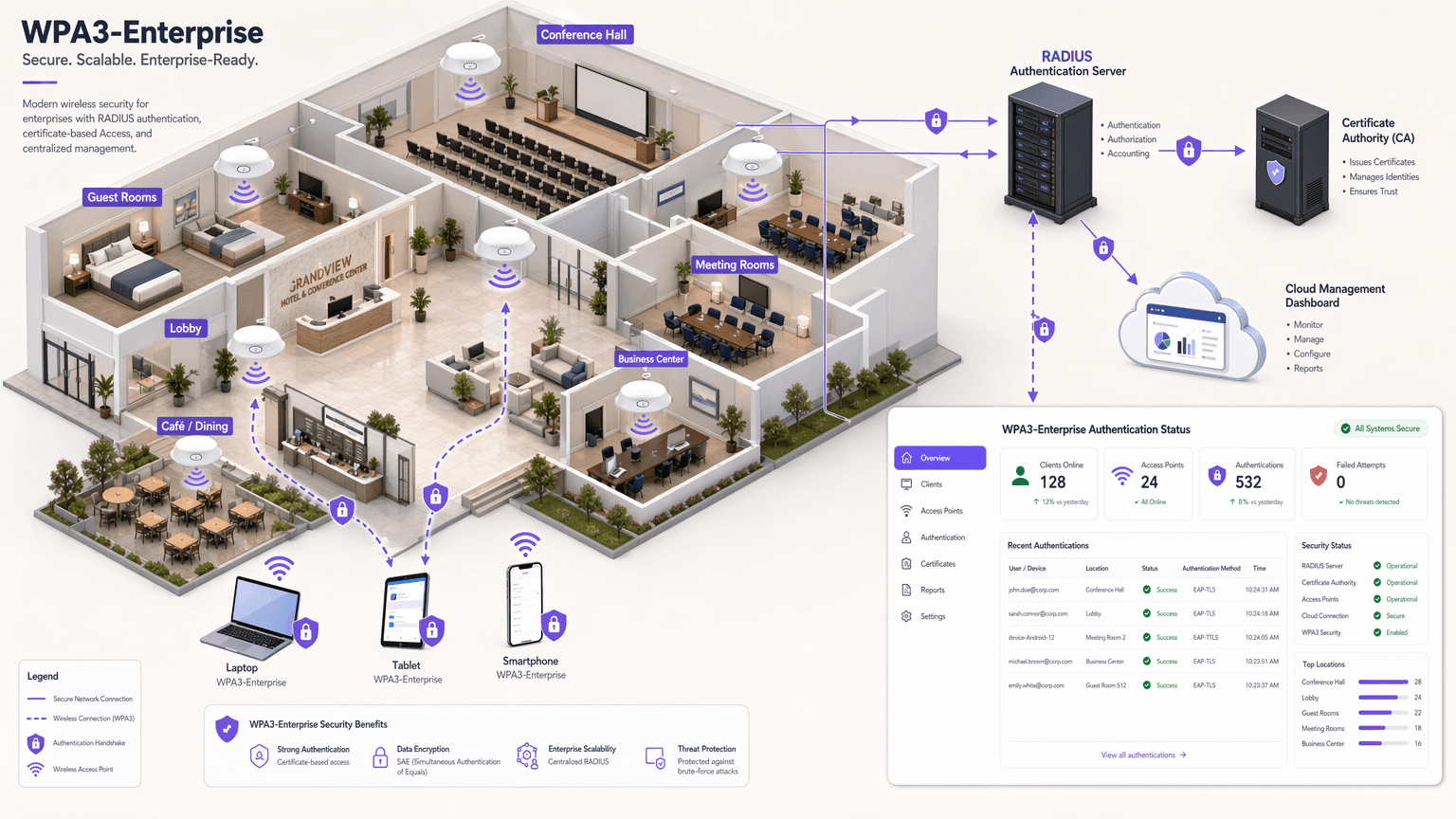

Implementación de WPA3-Enterprise para una seguridad inalámbrica mejorada

Esta guía de referencia técnica proporciona una hoja de ruta completa y práctica para los líderes de TI que realizan la transición de WPA2 a WPA3-Enterprise. Cubre los cambios arquitectónicos, las mejoras de seguridad obligatorias como EAP-TLS y PMF, y las estrategias de implementación prácticas para proteger las redes corporativas en entornos empresariales complejos.

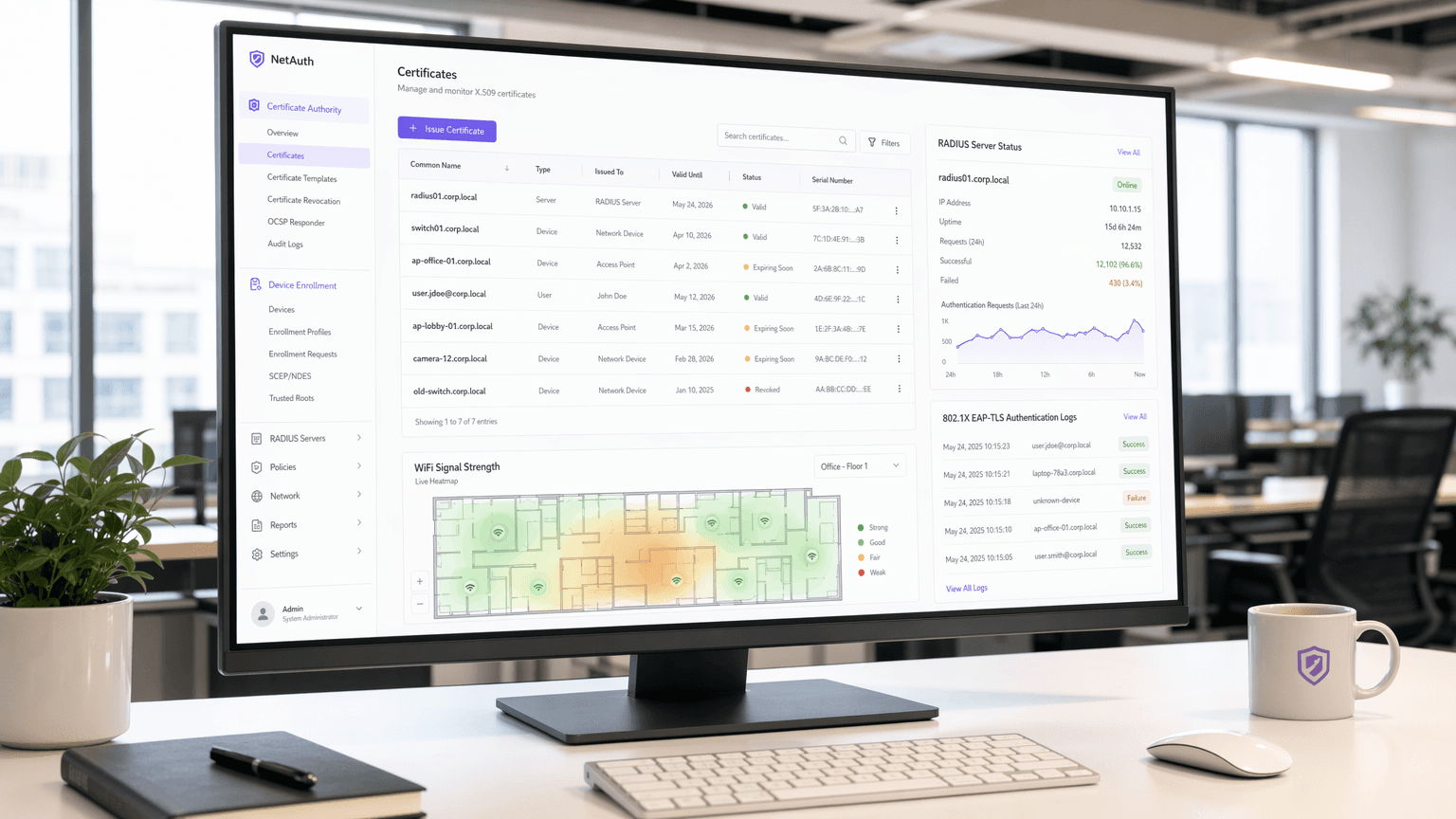

Autenticación de certificados WiFi: Cómo los certificados digitales aseguran las redes inalámbricas

Esta guía autorizada detalla cómo los certificados digitales X.509 y EAP-TLS reemplazan las contraseñas vulnerables en las redes WiFi empresariales. Proporciona a los arquitectos de red y a los gerentes de TI pasos prácticos de implementación, diseño de arquitectura PKI y análisis de ROI empresarial.

El método más seguro de autenticación WiFi: una comparación

Esta guía de referencia técnica ofrece una comparación definitiva y clasificada de los métodos de autenticación WiFi —desde el estándar WEP obsoleto hasta la autenticación basada en certificados EAP-TLS—, ayudando a los gerentes de TI, arquitectos de red y CTOs en entornos empresariales a tomar decisiones de seguridad informadas y alineadas con el cumplimiento normativo. Cubre la arquitectura técnica de cada protocolo, escenarios de implementación reales en hostelería y comercio minorista, y orientación práctica para organizaciones que operan bajo las obligaciones de PCI DSS y GDPR. Para los operadores de recintos y los equipos de TI, esta guía traduce estándares criptográficos complejos en decisiones de implementación accionables con resultados de negocio medibles.

WPA2 vs. 802.1X: ¿Cuál es la diferencia?

Esta guía desmitifica la relación entre el cifrado WPA2 y el marco de autenticación IEEE 802.1X — dos estándares complementarios que a menudo se confunden en la documentación de los proveedores y en las discusiones sobre el diseño de redes. Ofrece a los directores de TI, arquitectos de red y líderes de operaciones de recintos un desglose técnico claro de cómo interactúan estos protocolos, estrategias de implementación prácticas en entornos de hostelería, comercio minorista y sector público, y orientación práctica sobre cumplimiento, mitigación de riesgos e integración de Guest WiFi.

WPA-PSK Explicado: Qué Es, Cómo Funciona y Sus Riesgos de Seguridad

Esta referencia técnica autorizada desglosa la mecánica de WPA-PSK —su handshake de 4 vías, arquitectura criptográfica y vulnerabilidades de seguridad inherentes— y explica con precisión por qué las redes empresariales deben hacer la transición a arquitecturas robustas 802.1X o de Captive Portal gestionado. Proporciona una guía de implementación práctica para líderes de TI que gestionan entornos complejos en hostelería, comercio minorista, eventos y organizaciones del sector público.

EAP-TLS vs. PEAP: ¿Qué protocolo de autenticación es el adecuado para su red?

Una comparación técnica exhaustiva de los protocolos de autenticación EAP-TLS y PEAP, que abarca la arquitectura de seguridad, la complejidad de la implementación y las implicaciones de cumplimiento. Esta guía proporciona marcos de decisión prácticos para líderes de TI en entornos de hostelería, comercio minorista, eventos y sector público que necesitan seleccionar el método de autenticación 802.1X adecuado para su infraestructura WiFi empresarial.

¿Qué es la autenticación PEAP? Cómo PEAP asegura su WiFi

Esta guía autorizada desglosa la autenticación PEAP para redes WiFi empresariales, detallando su arquitectura, limitaciones de seguridad en comparación con EAP-TLS y estrategias prácticas de implementación. Diseñada para gerentes de TI y arquitectos de red, proporciona información útil sobre cuándo PEAP-MSCHAPv2 sigue siendo apropiado y cómo protegerlo contra las amenazas modernas.

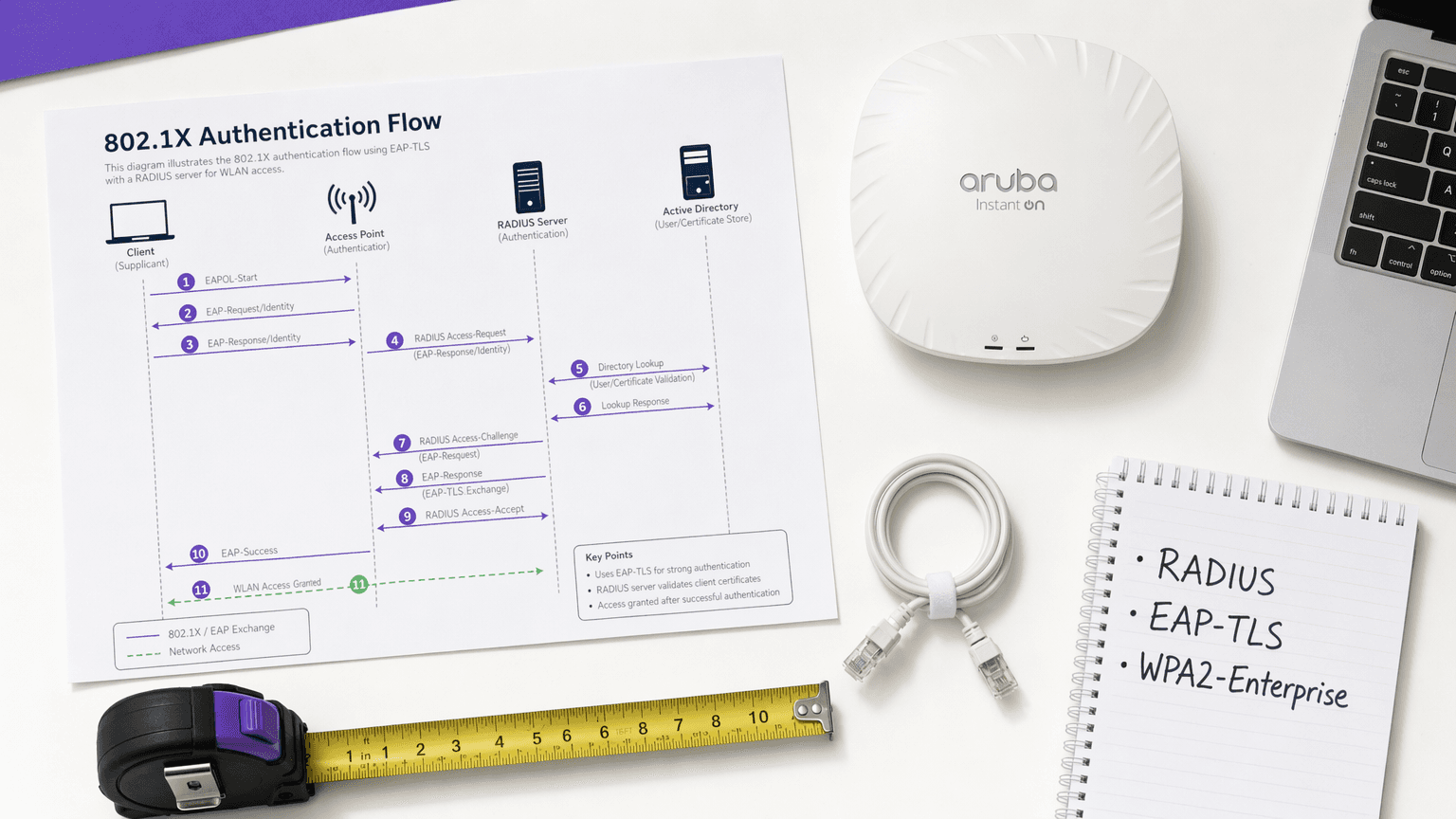

¿Qué es EAP-TLS? Autenticación WiFi Basada en Certificados Explicada

Esta guía proporciona una referencia técnica completa sobre EAP-TLS (Extensible Authentication Protocol with Transport Layer Security), el método de autenticación 802.1X más seguro disponible para WiFi empresarial. Cubre la infraestructura de certificados X.509 necesaria, el handshake de autenticación mutua y los patrones de despliegue prácticos para entornos de hostelería, comercio minorista, sanidad y sector público. Los gerentes de TI, arquitectos de red y CTOs encontrarán orientación práctica sobre el diseño de PKI, el aprovisionamiento de certificados integrado con MDM, la configuración de RADIUS y la alineación de cumplimiento con PCI DSS y GDPR.

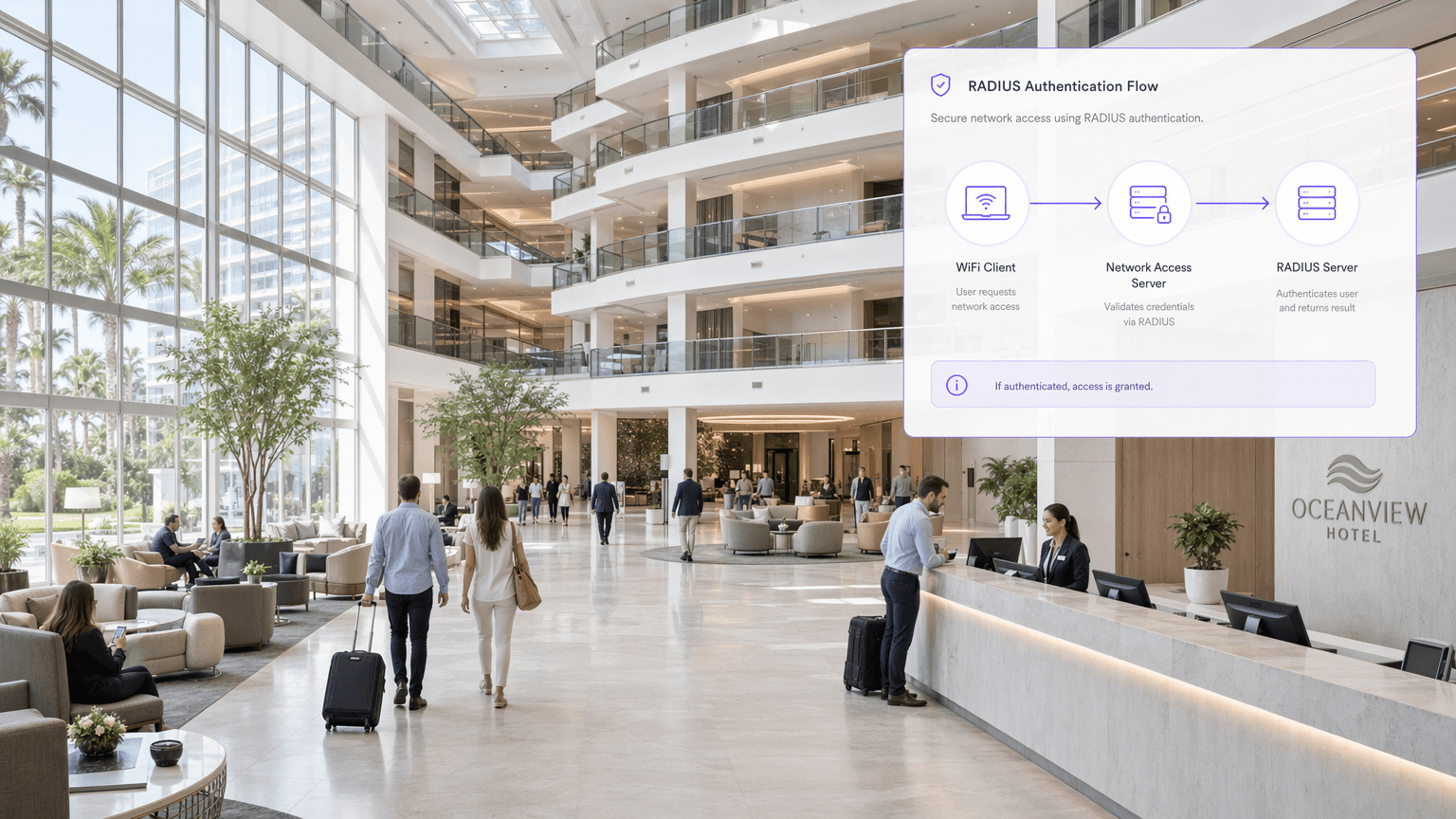

¿Qué es RADIUS? Cómo los servidores RADIUS protegen las redes WiFi

Esta guía de referencia técnica autorizada explica cómo RADIUS (Remote Authentication Dial-In User Service) sustenta la seguridad de las redes WiFi empresariales a través del marco IEEE 802.1X, cubriendo la arquitectura, el despliegue y el cumplimiento normativo. Diseñada para gerentes de TI, arquitectos de red y directores de operaciones de recintos, proporciona orientación práctica sobre cómo pasar de las claves precompartidas (Pre-Shared Keys) compartidas a la autenticación por usuario con aplicación dinámica de políticas. La guía también mapea los puntos de integración de RADIUS con la plataforma de WiFi para invitados y análisis de Purple, con estudios de caso concretos de entornos de hostelería y comercio minorista.

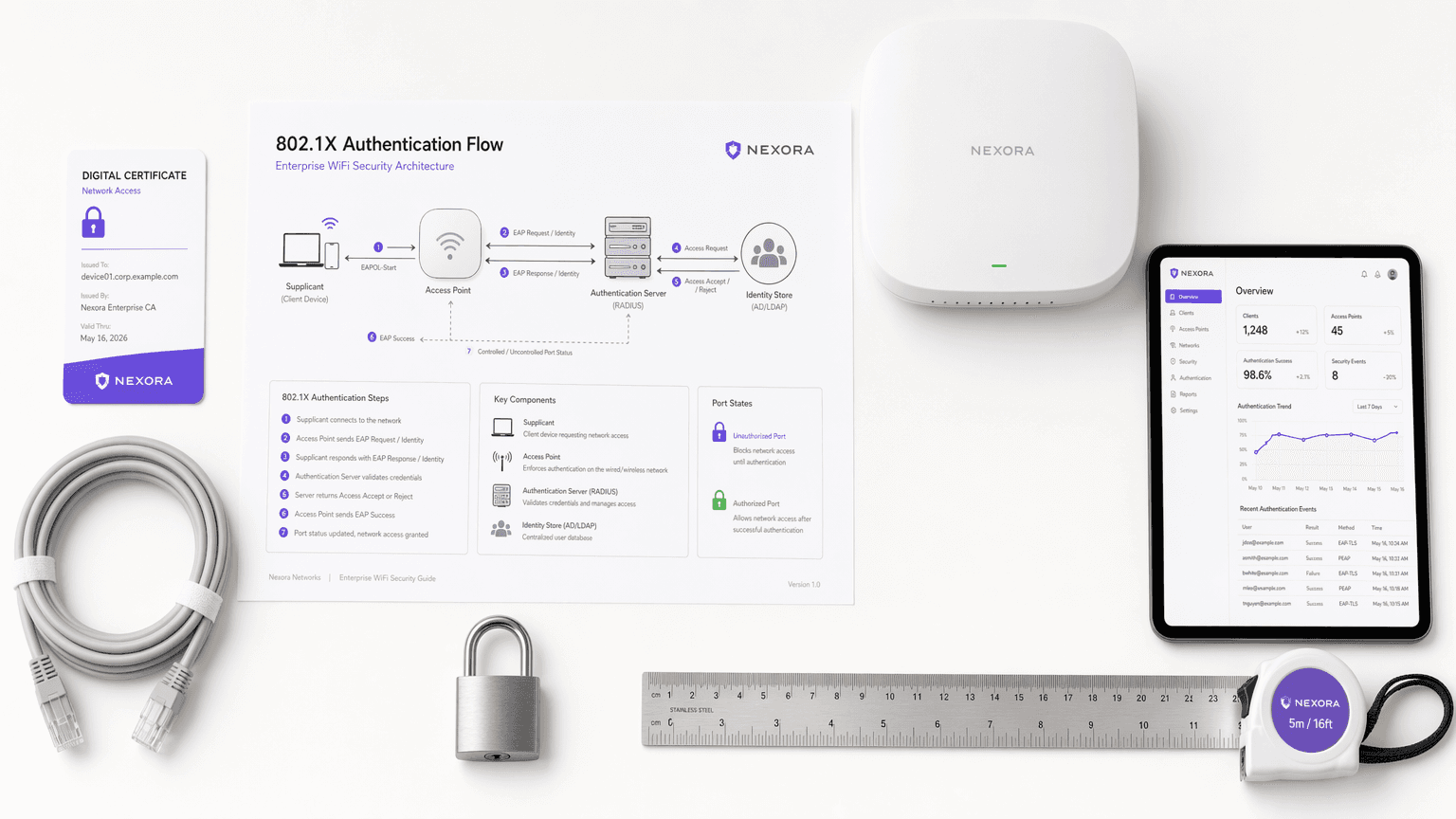

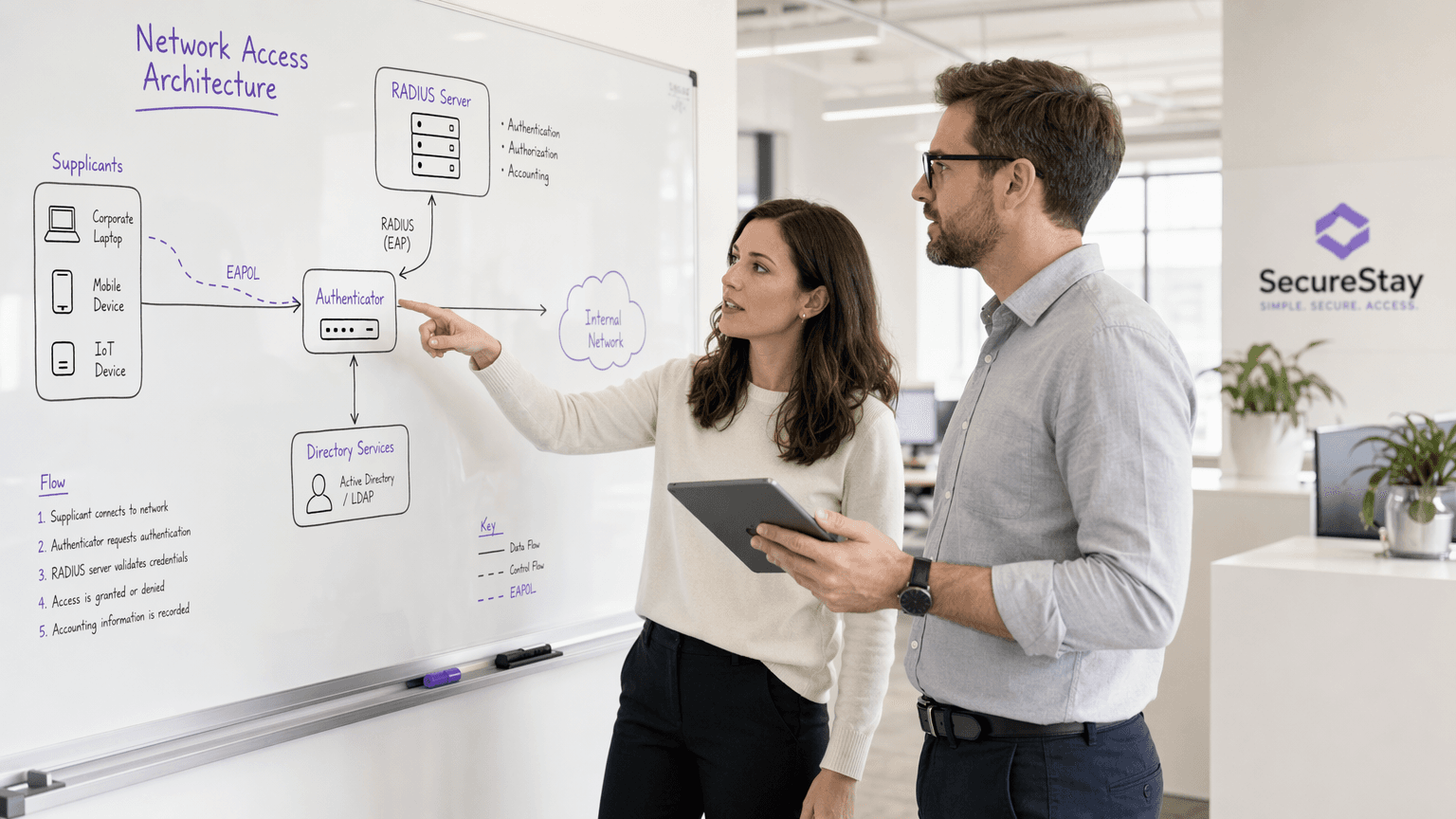

¿Qué es la autenticación 802.1X? Cómo funciona y por qué es importante

Una guía de referencia técnica completa para gerentes de TI y arquitectos de red sobre la autenticación IEEE 802.1X. Esta guía cubre la arquitectura subyacente, las estrategias de implementación, los beneficios de seguridad sobre PSK y cómo desplegar eficazmente el control de acceso de nivel empresarial junto con soluciones de guest WiFi.

WPA3: La próxima generación de seguridad WiFi explicada

Esta guía de referencia técnica exhaustiva explica los cambios arquitectónicos introducidos por WPA3, incluyendo SAE, OWE y Forward Secrecy. Ofrece estrategias de implementación prácticas para que los gerentes de TI y los arquitectos de red actualicen de forma segura las redes empresariales y de espacios públicos.

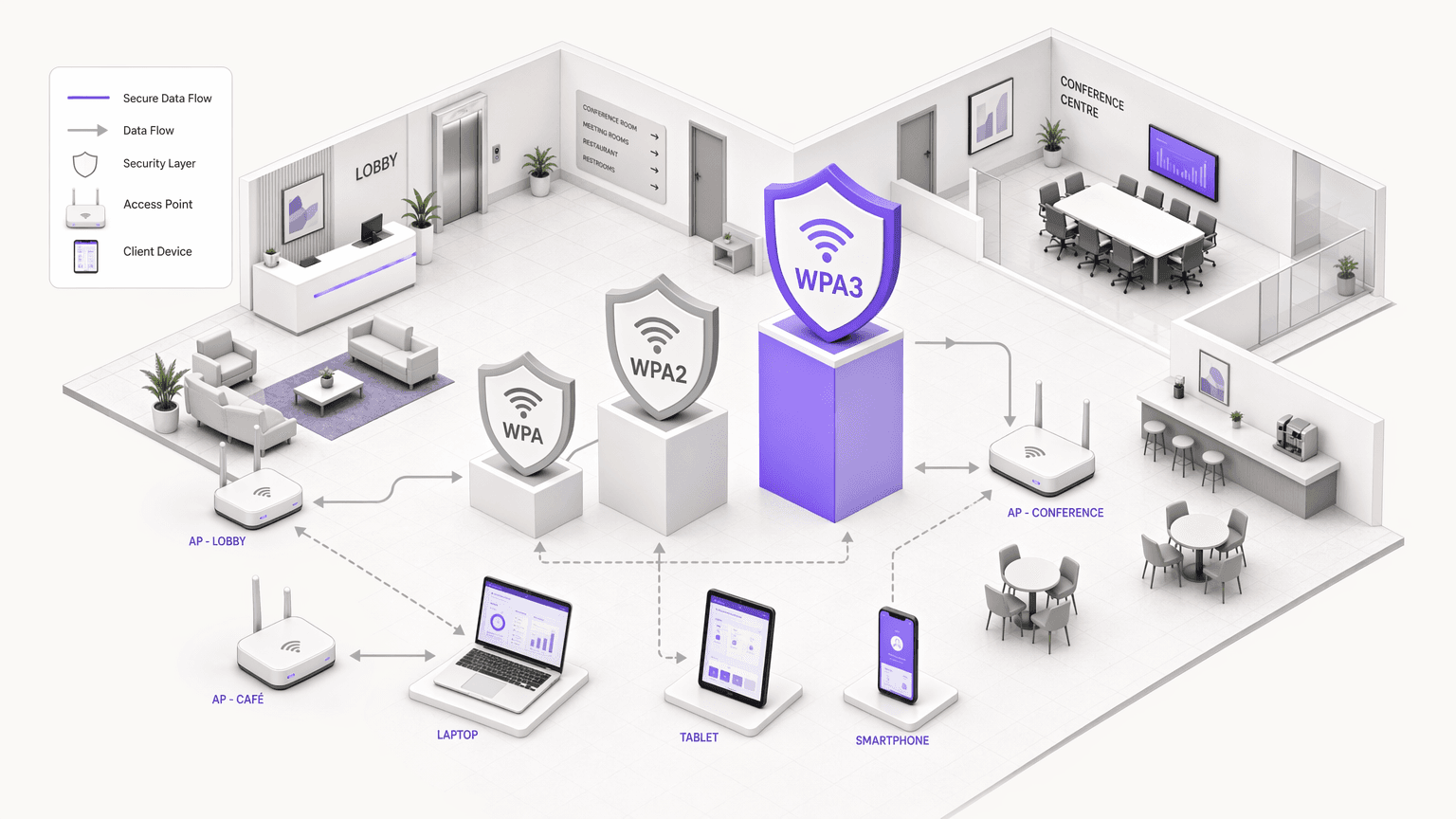

WPA, WPA2 y WPA3: ¿Cuál es la diferencia y cuál debería utilizar?

This authoritative technical reference guide explores the architectural differences between WPA, WPA2, and WPA3 security protocols. It provides actionable deployment recommendations for IT managers and network architects to secure enterprise and guest WiFi environments while ensuring compliance and optimal performance.

WPA2 Enterprise: La guía completa

Esta guía proporciona una referencia técnica completa para WPA2-Enterprise, cubriendo la arquitectura 802.1X, la selección de métodos EAP y las estrategias de despliegue por fases para entornos empresariales. Está diseñada para gerentes de TI, arquitectos de red y directores de operaciones de recintos que necesitan ir más allá del WiFi de clave compartida hacia un modelo de autenticación escalable, auditable y listo para el cumplimiento normativo. La plataforma de Purple se posiciona como una capa práctica de gestión de identidades para recintos que despliegan WiFi seguro para invitados y personal a gran escala.

¿Qué es la seguridad WiFi? Una guía completa sobre la seguridad de redes inalámbricas

Una referencia técnica exhaustiva para líderes de TI sobre cómo proteger redes inalámbricas empresariales. Esta guía cubre la evolución de los protocolos de cifrado, las mejores prácticas arquitectónicas para la segmentación y las estrategias de defensa contra amenazas WiFi comunes.

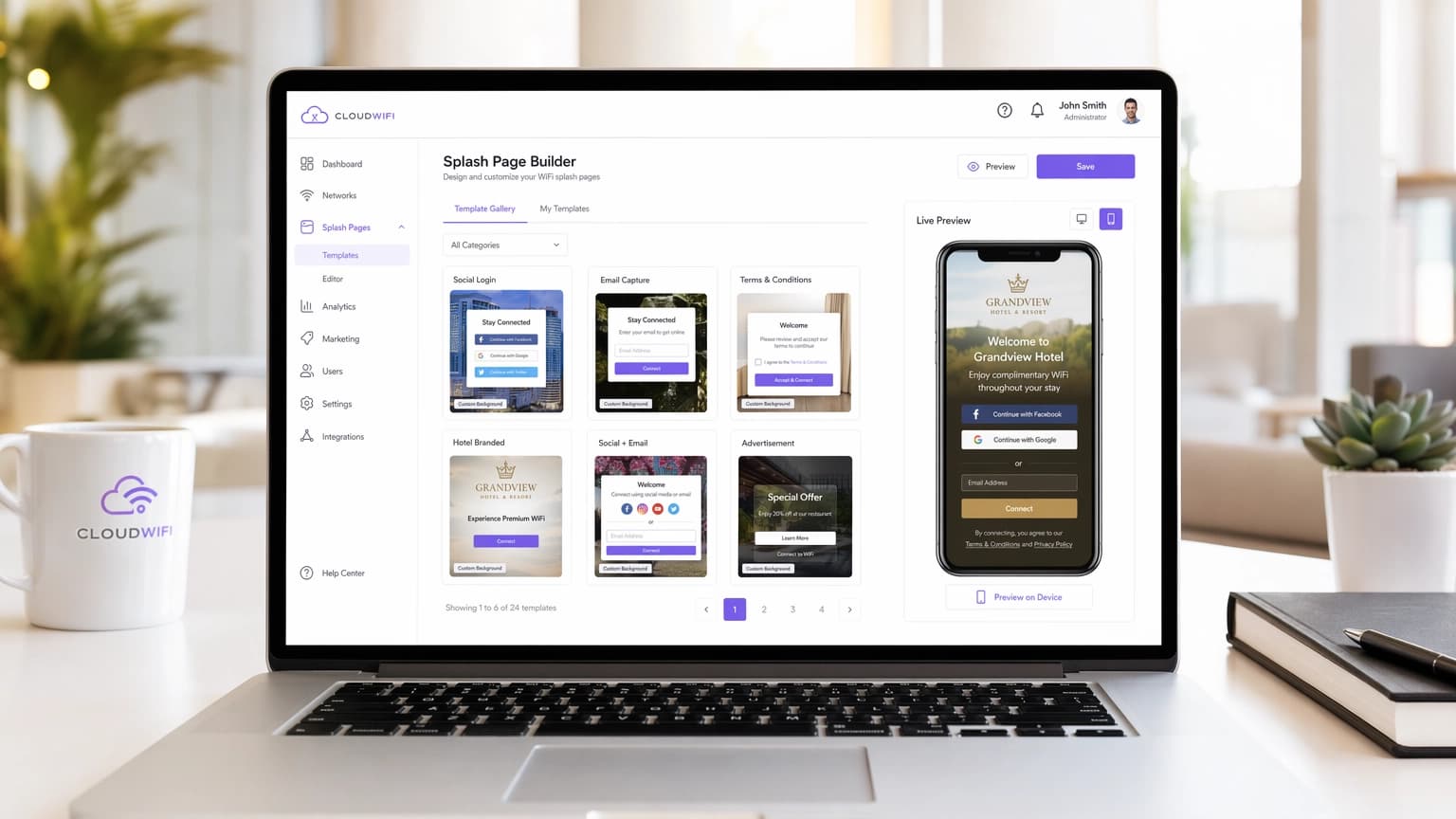

Los 10 mejores ejemplos de páginas de inicio de sesión WiFi (y qué los hace funcionar)

Una guía de referencia técnica para gerentes de TI, arquitectos de red y directores de operaciones de recintos que cubre el diseño, la arquitectura y la implementación de páginas de inicio de sesión WiFi de alta conversión. La guía analiza 10 estrategias de implementación reales en entornos de hostelería, comercio minorista, eventos y sector público, con orientación específica sobre métodos de autenticación, cumplimiento de GDPR, configuración de walled garden y mitigación de la aleatorización de MAC.

WiFi Guest Portal: Qué es y cómo optimizarlo

Esta guía autorizada detalla la arquitectura, implementación y optimización de los portales de invitados WiFi. Ofrece estrategias prácticas para que los líderes de TI aumenten las tasas de finalización de inicio de sesión, garanticen el cumplimiento del GDPR y capturen datos de primera mano de alta calidad.

Cómo crear una página de inicio de sesión WiFi personalizada para tu marca

Esta guía proporciona una referencia completa y lista para implementar para gerentes de TI, arquitectos de red y directores de operaciones de recintos sobre cómo crear una página de inicio de sesión de WiFi para invitados totalmente personalizada — cubriendo la arquitectura del Captive Portal, la personalización HTML/CSS, el cumplimiento del GDPR y la estrategia de captura de datos. Pasa de los fundamentos técnicos a escenarios de implementación en el mundo real en hostelería y comercio minorista, con resultados de negocio medibles en cada etapa. Para las organizaciones que utilizan la plataforma de WiFi para invitados de Purple, la guía se corresponde directamente con las capacidades de creación de portales, análisis y gestión de consentimiento de la plataforma.

WiFi Landing Page vs. Splash Page: ¿Cuál es la diferencia?

Esta guía de referencia técnica aclara las diferencias arquitectónicas y funcionales entre las páginas de destino WiFi y las páginas de bienvenida — dos términos que a menudo son confundidos tanto por los equipos de TI como por los departamentos de marketing. Proporciona a arquitectos de red, gerentes de TI y directores de operaciones de recintos estrategias de implementación prácticas para optimizar el rendimiento del Captive Portal, asegurar el cumplimiento de GDPR y PCI DSS, y maximizar el ROI en entornos empresariales que incluyen hostelería, comercio minorista y el sector público.