Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

Architecture WiFi Zero Trust : Appliquer le Zero Trust aux réseaux de sites

A comprehensive technical reference guide detailing how venue operators can apply Zero Trust principles to enterprise WiFi networks. It covers continuous verification, micro-segmentation, and device posture enforcement to secure hospitality, retail, and public-sector environments against lateral movement and compliance risks.

Comparaison des méthodes EAP : PEAP, EAP-TLS, EAP-TTLS et EAP-FAST

Ce guide de référence technique faisant autorité propose une comparaison détaillée de PEAP, EAP-TLS, EAP-TTLS et EAP-FAST pour l'authentification WiFi en entreprise. Il fournit des conseils concrets sur la posture de sécurité, la complexité du déploiement et la compatibilité des appareils pour aider les responsables informatiques et les architectes réseau à choisir la stratégie de déploiement 802.1X optimale.

Déploiement de certificats WiFi Microsoft Intune via SCEP et PKCS

Ce guide constitue une référence technique étape par étape pour le déploiement de certificats d'authentification WiFi via Microsoft Intune à l'aide de SCEP et PKCS. Il est conçu pour les responsables informatiques et les architectes réseau mettant en œuvre le WiFi 802.1X sans mot de passe afin de garantir une connectivité fluide et sécurisée dans les environnements d'entreprise.

Jamf et RADIUS : Authentification WiFi par certificat pour les flottes d'appareils Apple

Ce guide de référence technique fournit aux responsables IT, architectes réseau et CTO les étapes concrètes pour déployer l'authentification WiFi 802.1X par certificat pour les flottes d'appareils Apple via Jamf Pro et RADIUS. Il couvre le flux de provisionnement de certificats SCEP, la structure des profils de configuration WiFi, les exigences d'intégration RADIUS et des scénarios de mise en œuvre réels en entreprise et dans le secteur de la santé. Ce guide est essentiel pour toute organisation cherchant à éliminer les vulnérabilités WiFi liées aux mots de passe, à réduire la charge du support technique et à se conformer aux normes d'accès réseau PCI DSS et GDPR.

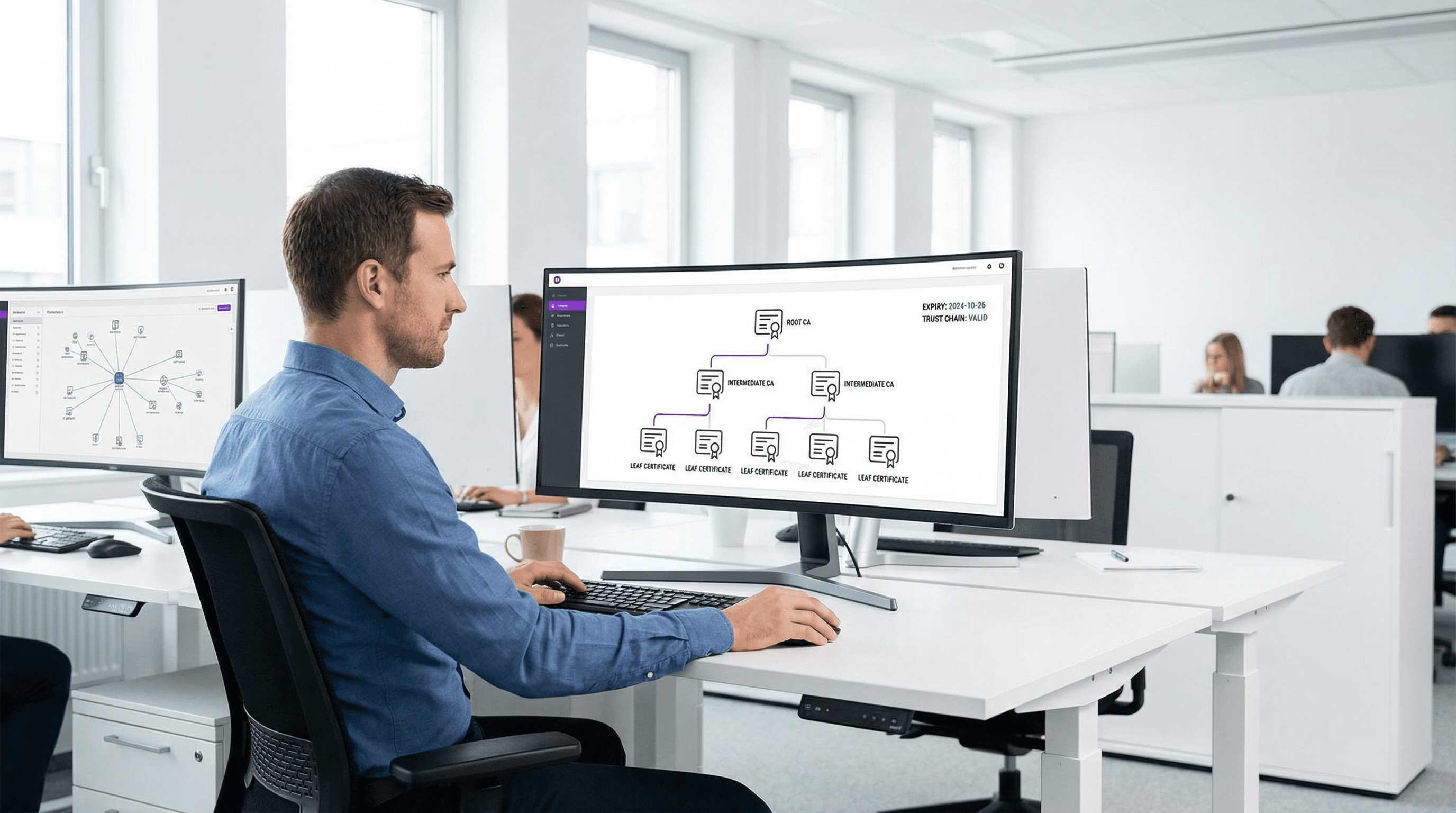

Les fondamentaux de la PKI pour les administrateurs WiFi : certificats, autorités de certification et chaînes de confiance

This technical reference guide explains the foundational concepts of Public Key Infrastructure (PKI) for enterprise WiFi administrators, covering certificate authorities, trust chains, and X.509 certificates. It details how PKI underpins EAP-TLS mutual authentication and provides actionable deployment guidance for IT teams in hospitality, retail, and public-sector environments. Understanding PKI is a mandatory prerequisite for deploying certificate-based staff WiFi authentication with Purple.

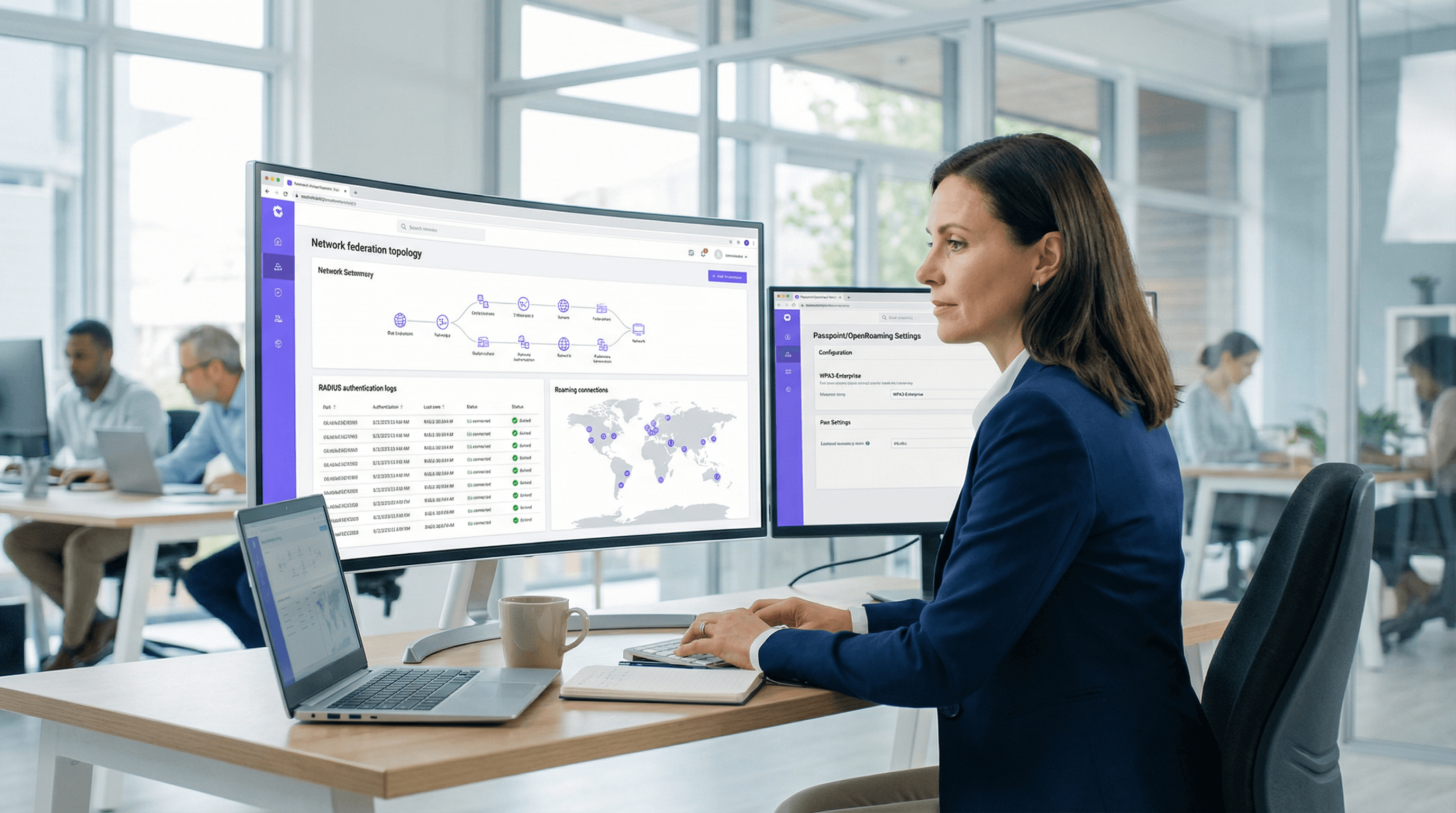

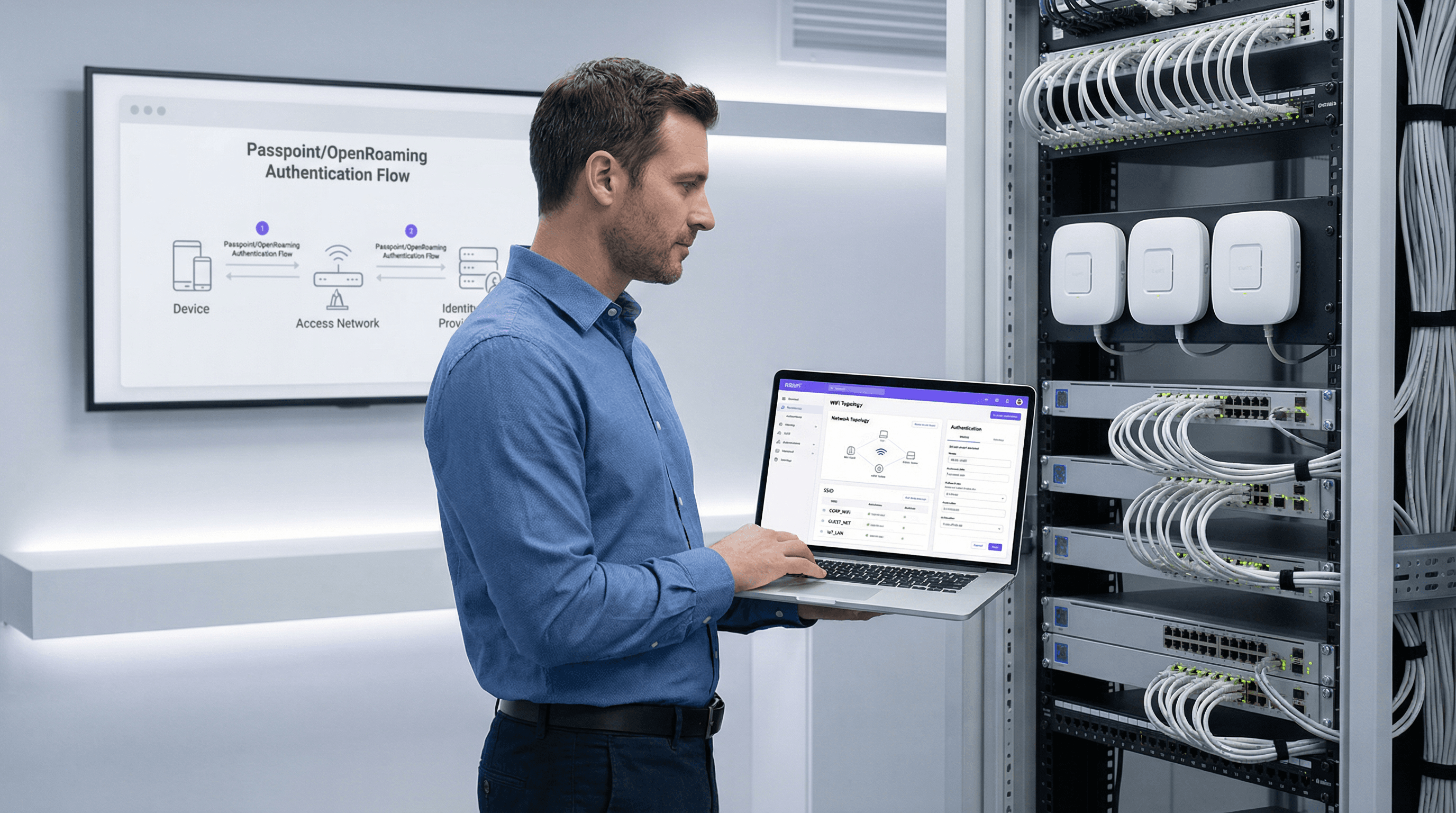

Le guide ultime de l'architecture et de l'authentification OpenRoaming

Ce guide constitue une référence technique faisant autorité sur l'architecture WBA OpenRoaming, couvrant les bases de Passpoint, la fédération RADIUS, la sécurité RadSec mTLS et des conseils de déploiement étape par étape pour les sites d'entreprise. Il apporte aux responsables informatiques, aux architectes réseau et aux exploitants de sites les connaissances nécessaires pour remplacer les Captive Portals par une connectivité Wi-Fi fluide, sécurisée et conforme, offrant un ROI mesurable.

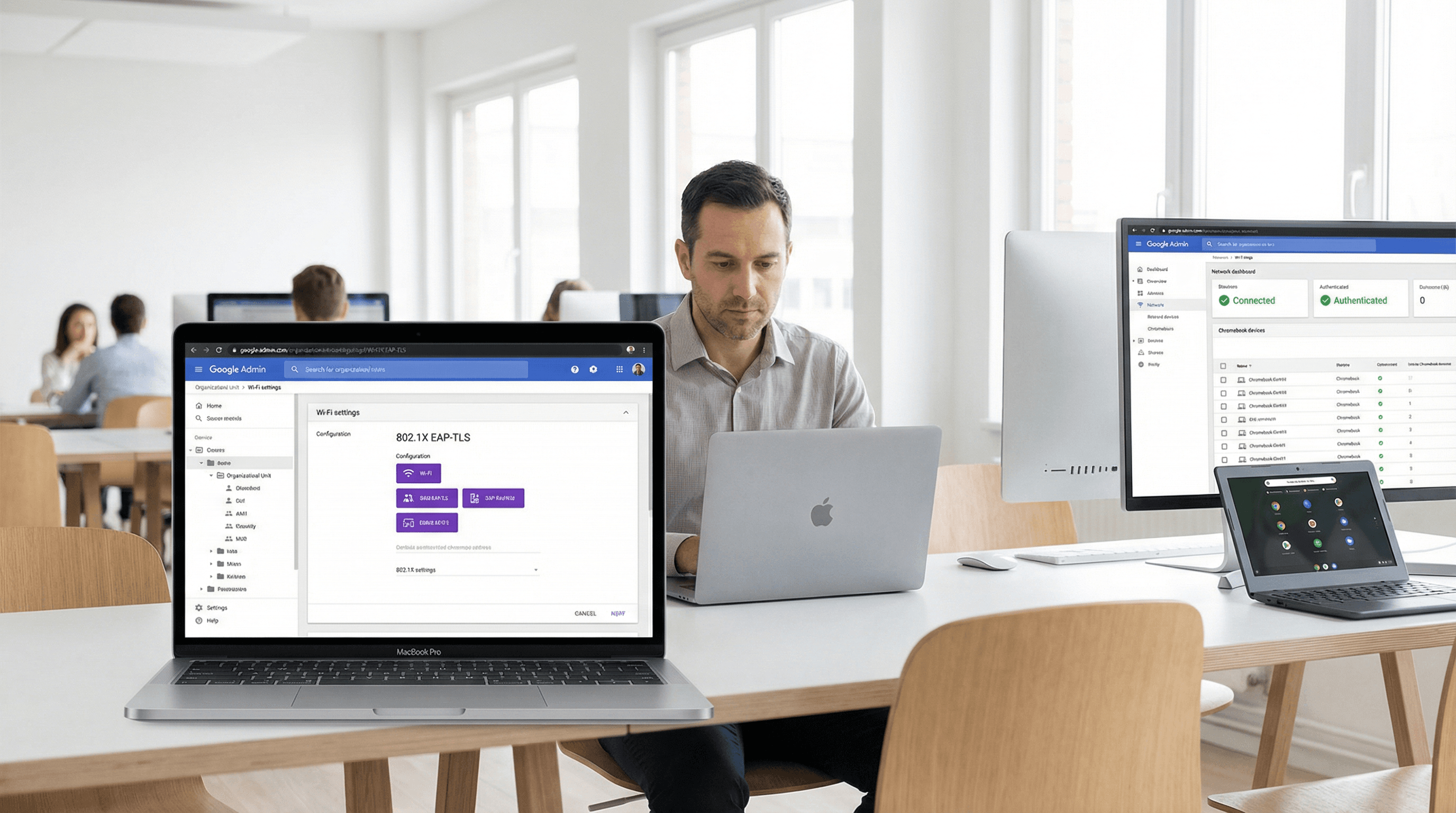

Authentification WiFi Google Workspace : Intégration Chromebook et LDAP

Une référence technique définitive pour les administrateurs IT déployant un WiFi sécurisé dans les environnements Google Workspace. Ce guide couvre le déploiement de certificats 802.1X sur les Chromebooks gérés via la console d'administration Google, l'intégration de Google Secure LDAP en tant que backend RADIUS, et les décisions d'architecture pour les secteurs de l'éducation, des médias et des entreprises. Il fournit des étapes de mise en œuvre exploitables, des études de cas réelles et une comparaison directe des méthodes EAP pour aider les équipes à passer des PSK partagés vulnérables à un contrôle d'accès réseau robuste basé sur l'identité.

Comptabilité RADIUS : Suivi des sessions, de l'utilisation et des journaux d'audit

This guide provides a comprehensive technical reference on RADIUS accounting — how it records WiFi session start, stop, and interim-update data, what attributes are captured, and how to leverage that data for security auditing, GDPR compliance, and capacity planning. It is essential reading for network operations and security teams who need defensible audit trails from WiFi authentication events, and for venue operators seeking to integrate session data into SIEM platforms and analytics dashboards.

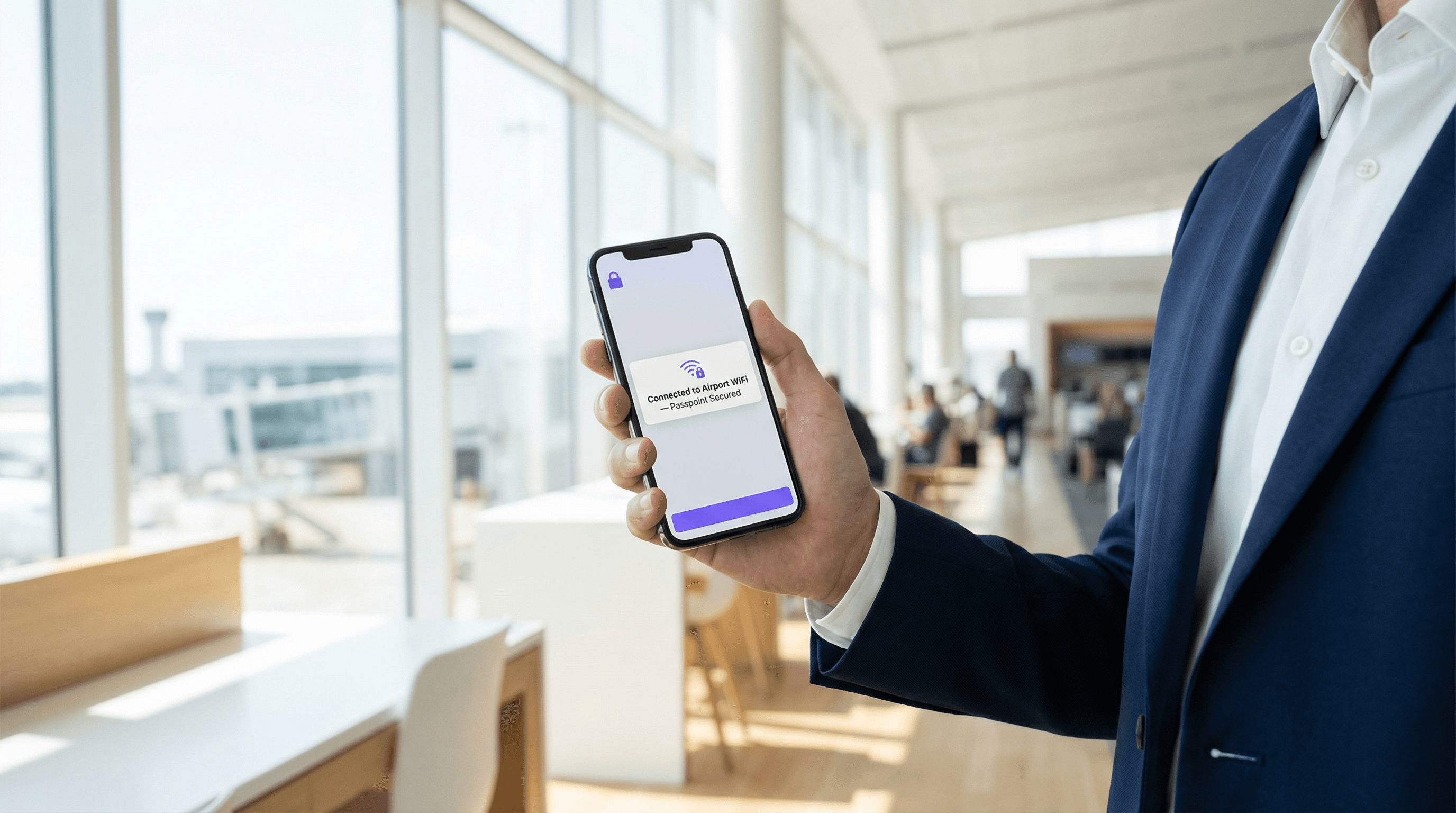

Comment Passpoint (Hotspot 2.0) transforme l'expérience Wi-Fi invité

Un guide de référence technique complet détaillant comment les protocoles Passpoint (Hotspot 2.0) et 802.11u remplacent les Captive Portals traditionnels par un roaming Wi-Fi fluide, sécurisé et similaire au réseau cellulaire. Il fournit aux responsables IT des aperçus architecturaux, des cadres de mise en œuvre et l'argumentaire commercial pour l'adoption de l'authentification basée sur les identifiants afin de résoudre les défis de randomisation MAC et d'améliorer l'expérience invité.

L'avenir de la connectivité fluide : Passpoint et OpenRoaming expliqués

Ce guide de référence technique fournit des informations exploitables aux responsables informatiques sur la transition des Captive Portal traditionnels vers Passpoint et OpenRoaming. Il détaille les normes IEEE 802.11u et WPA3 sous-jacentes, les flux d'authentification sécurisés et les stratégies de déploiement en conditions réelles pour améliorer la connectivité fluide, renforcer la sécurité et générer un ROI mesurable dans les établissements d'entreprise.

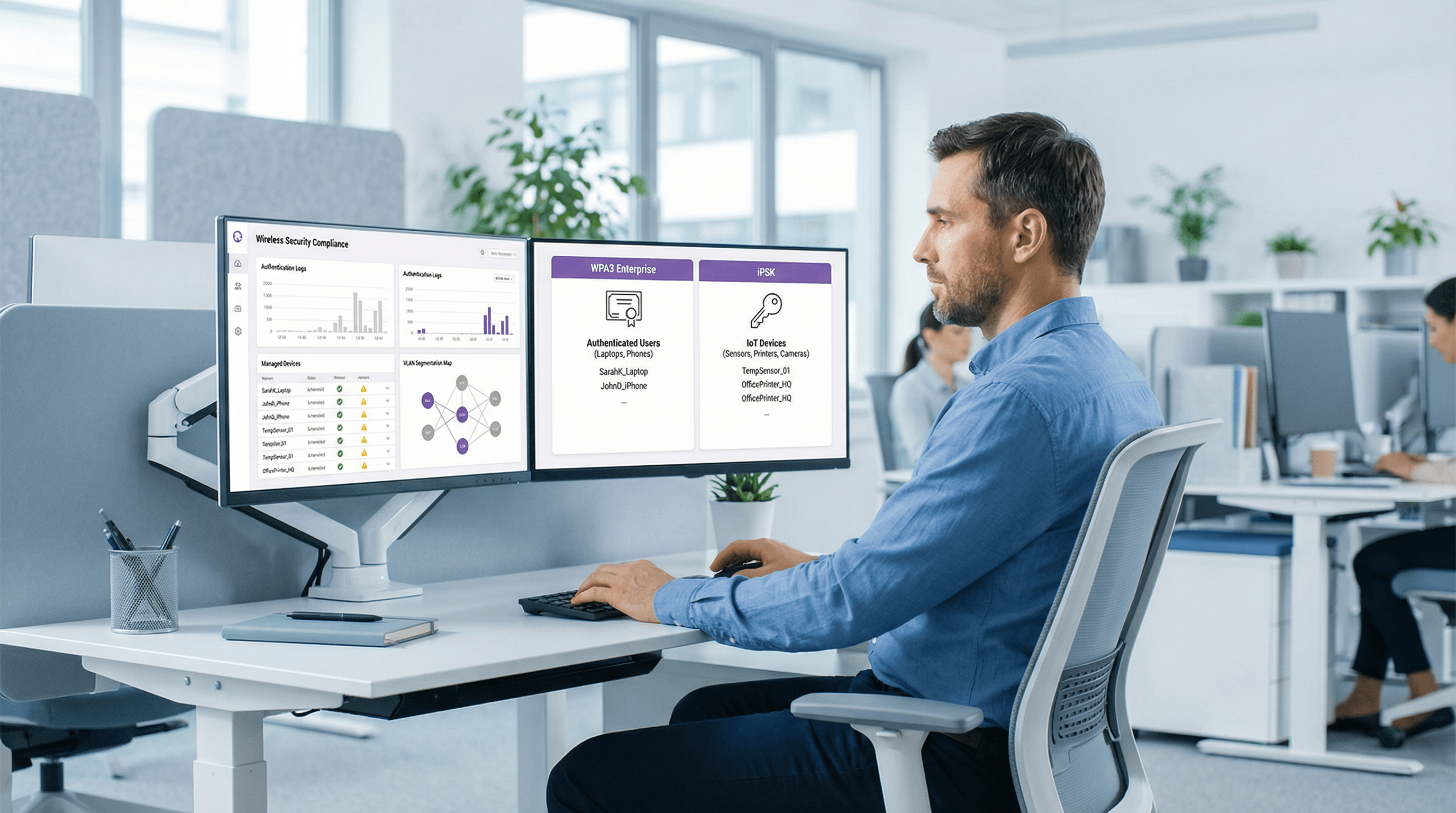

WPA3 Enterprise vs iPSK : Choisir le bon modèle de sécurité

Ce guide propose une comparaison technique définitive entre WPA3 Enterprise et Identity Pre-Shared Key (iPSK) pour les réseaux WiFi d'entreprise. Il permet aux responsables IT de choisir le modèle de sécurité optimal pour leurs sites, en équilibrant l'authentification 802.1X robuste avec la flexibilité requise pour l'IoT et les appareils hérités.

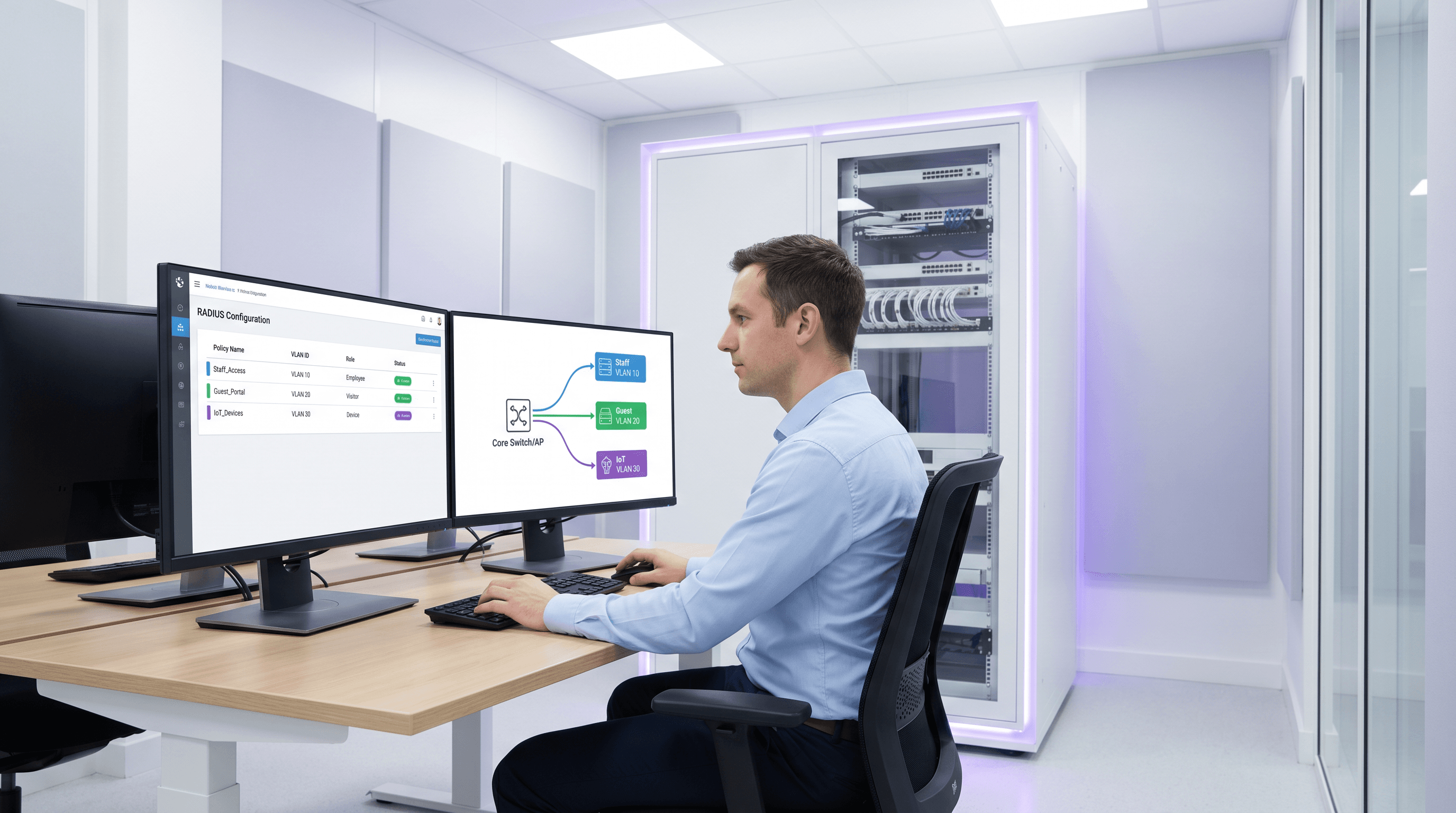

Attribution dynamique de VLAN avec RADIUS : Segmenter les utilisateurs par rôle

Ce guide fournit un aperçu technique complet de la mise en œuvre de l'attribution dynamique de VLAN à l'aide des attributs RADIUS. Il détaille comment les sites d'entreprise peuvent automatiser la segmentation du réseau pour le personnel, les invités et les appareils IoT afin de renforcer la sécurité et de réduire la charge de configuration manuelle.

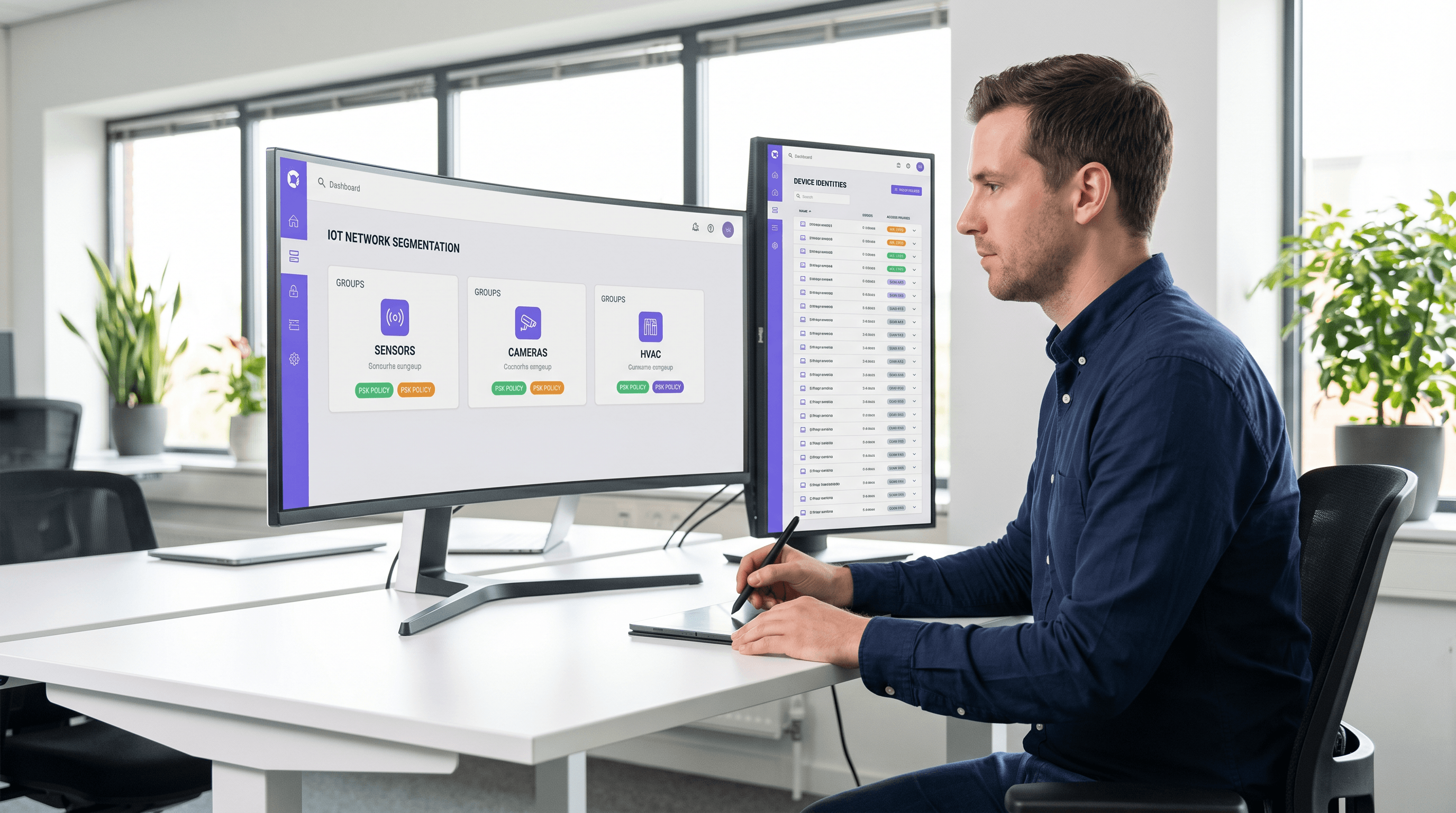

Mise en œuvre de l'iPSK (Identity Pre-Shared Key) pour des réseaux IoT sécurisés

Ce guide de référence détaille comment implémenter l'architecture Identity Pre-Shared Key (iPSK) pour sécuriser les environnements IoT d'entreprise. Il fournit des étapes de déploiement concrètes, des stratégies de segmentation VLAN et des cadres de conformité pour les opérateurs de réseaux dans l'hôtellerie, le retail et le secteur public.

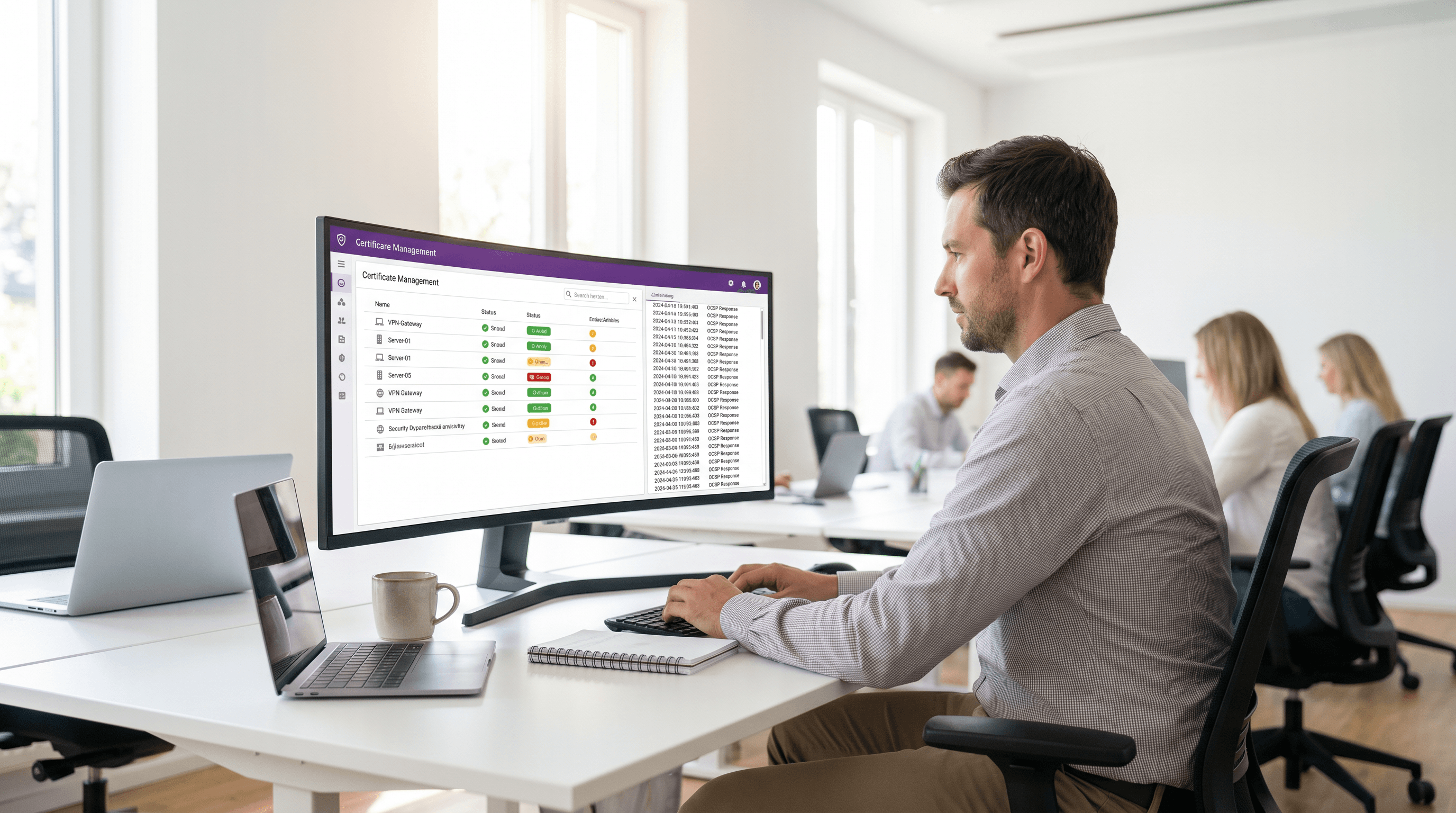

OCSP et révocation de certificats pour l'authentification WiFi

Ce guide complet explore les mécanismes critiques de révocation de certificats dans les environnements WiFi d'entreprise, en se concentrant sur la transition des CRL vers l'OCSP. Il fournit des stratégies de mise en œuvre exploitables pour les équipes informatiques gérant des réseaux à grande échelle et à haute densité où la sécurité en temps réel et la faible latence sont primordiales.

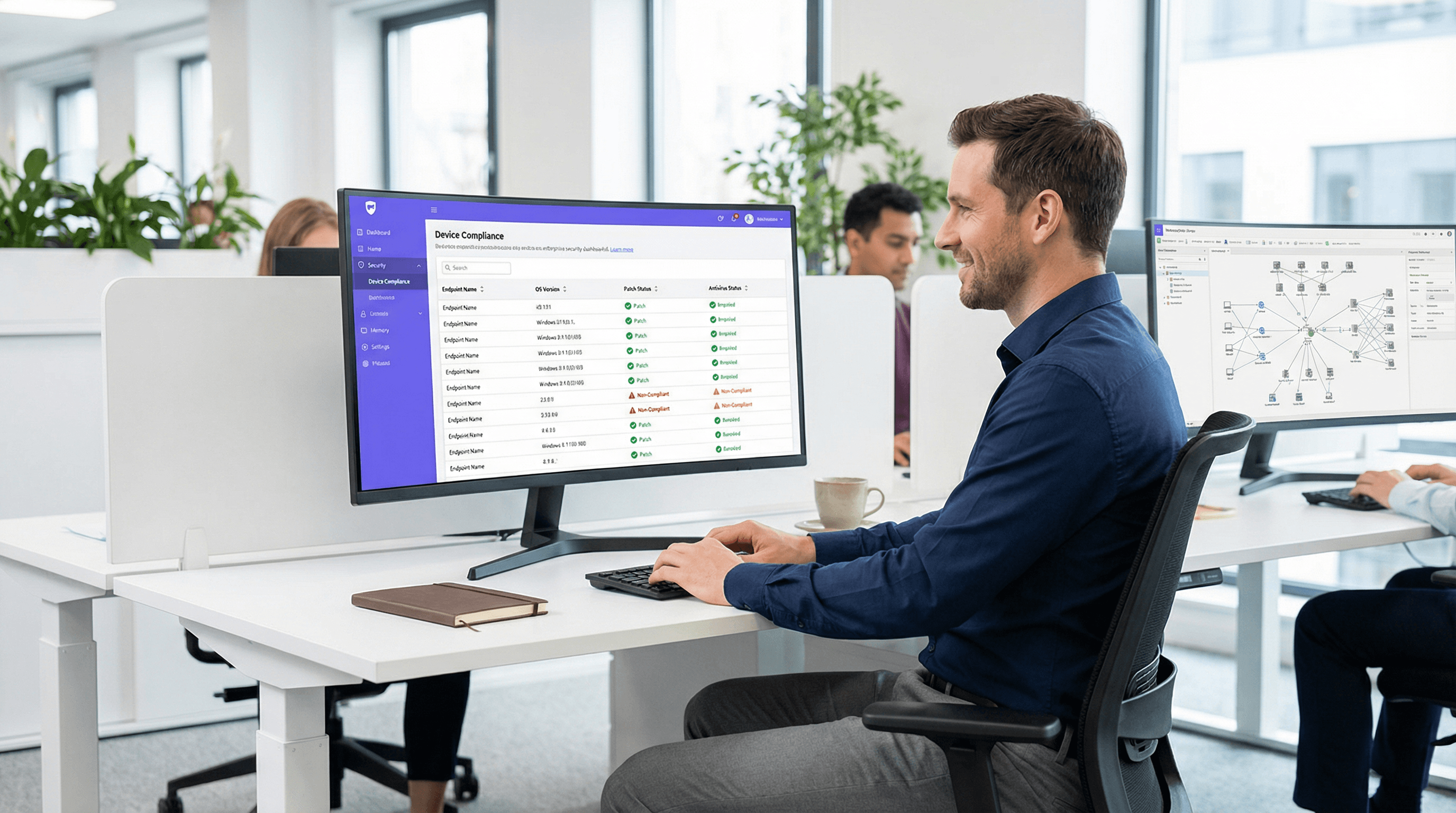

Évaluation de la posture des terminaux pour le contrôle d'accès au réseau (NAC)

Ce guide technique explique le fonctionnement de l'évaluation de la posture des terminaux pour le contrôle d'accès au réseau (NAC), en détaillant l'architecture, l'intégration MDM et les flux de remédiation nécessaires pour implémenter le WiFi Zero Trust dans les environnements d'entreprise et les lieux publics.

Authentification 802.1X : Sécuriser l'accès réseau sur les appareils modernes

This guide provides a comprehensive, actionable overview of IEEE 802.1X authentication for senior IT professionals and network architects. It details the critical steps for securing network access across diverse enterprise environments, focusing on practical, vendor-neutral deployment guidance to mitigate risk, ensure compliance, and deliver a seamless, secure user experience.

Sécurisation des réseaux avec le Wi-Fi 7 : une analyse technique approfondie

This guide provides a comprehensive technical reference on Wi-Fi 7 security features for enterprise IT teams, covering the mandatory enforcement of WPA3 encryption, the security implications of Multi-Link Operation (MLO), and the practical challenges of supporting legacy devices during migration. It equips network architects, IT managers, and CTOs at hotels, retail chains, stadiums, and public-sector organisations with actionable deployment strategies, compliance guidance aligned to PCI DSS and GDPR, and real-world case studies with measurable outcomes. Understanding these changes is critical for any organisation planning a wireless infrastructure upgrade this year, as Wi-Fi 7 represents a fundamental shift in the security baseline for enterprise wireless networks.

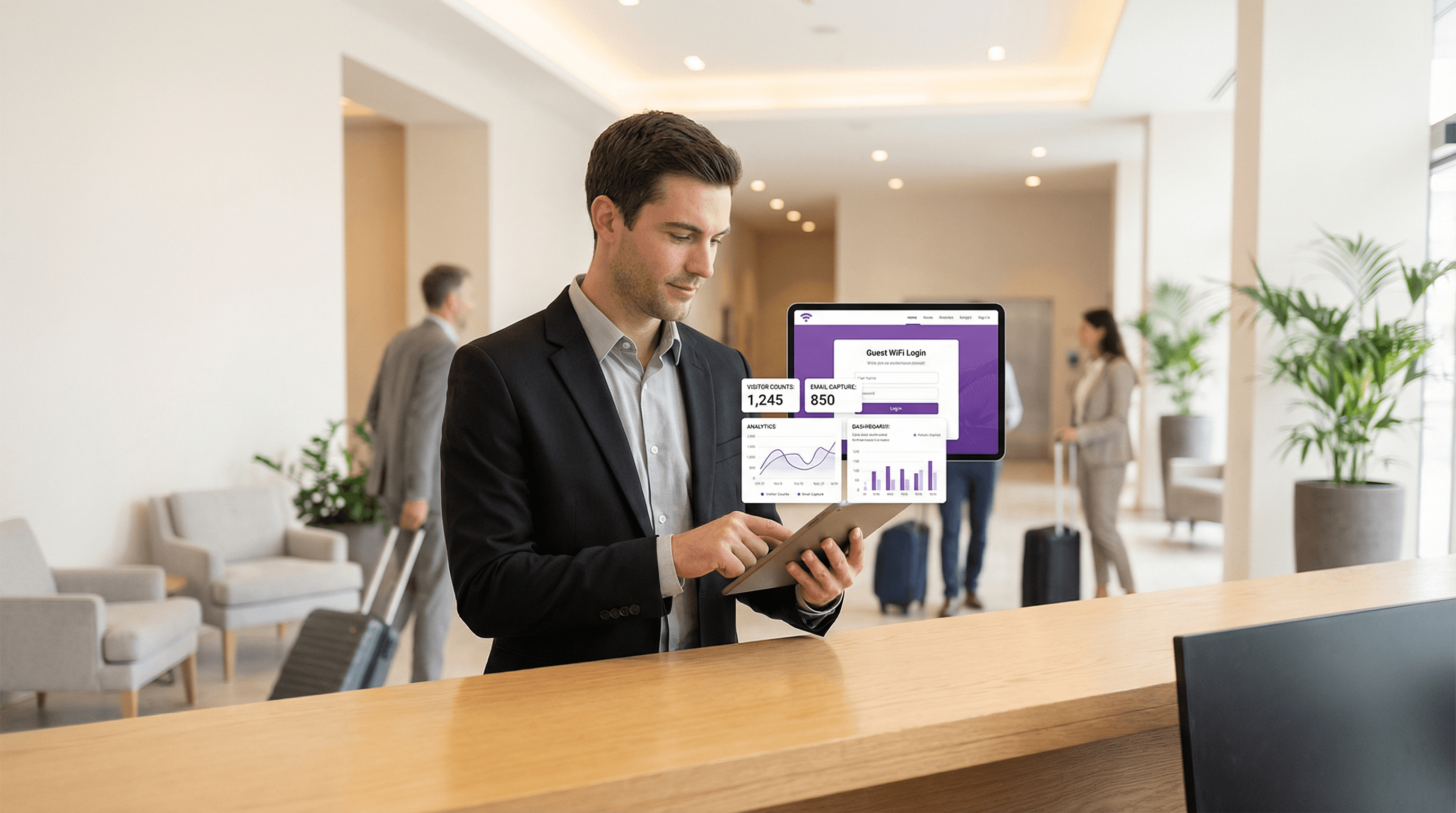

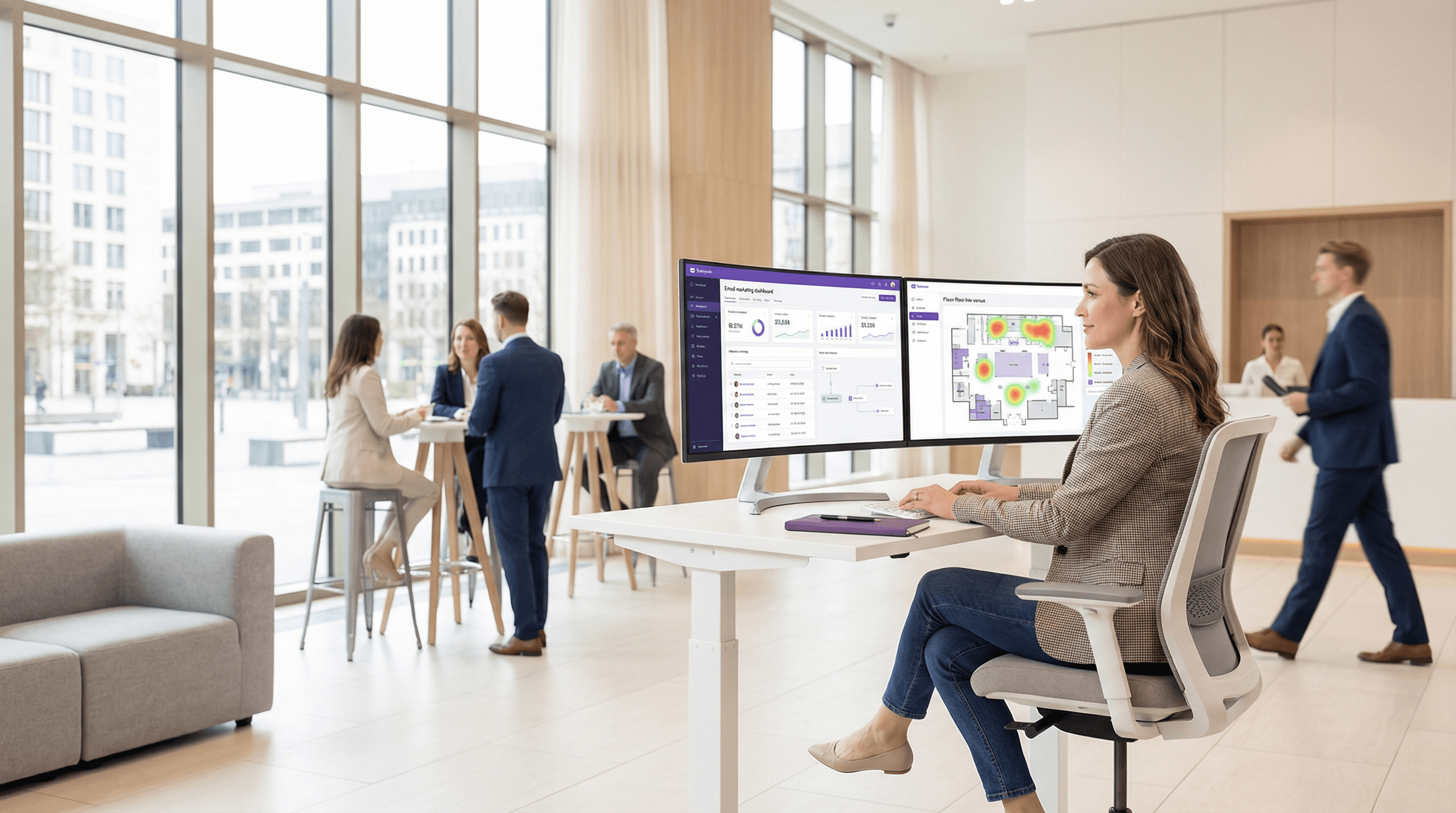

Marketing WiFi invité : Le guide ultime pour capturer des leads, stimuler les ventes et améliorer l'expérience client

This guide provides a technical deep-dive into leveraging guest WiFi for marketing, lead capture, and customer analytics. It offers actionable strategies for IT managers and venue operators to transform their WiFi from a cost centre into a powerful, ROI-driven marketing platform, covering architecture, implementation, and compliance.

dotdigital (anciennement Dotmailer) : Guide d'intégration, bonnes pratiques et dépannage pour les utilisateurs de Purple AI

This guide provides Purple AI users — particularly IT managers, network architects, and CTOs at hotels, retail chains, stadiums, and conference centres — with a definitive technical reference for deploying and optimising the dotdigital (formerly Dotmailer) connector. It covers the end-to-end integration architecture, step-by-step configuration, GDPR-compliant data handling, automation programme design, and a structured troubleshooting framework. Organisations that implement this integration correctly convert guest WiFi logins into a high-value, consent-gated marketing database that drives measurable revenue outcomes.

MDU Login : Simplifier l'accès WiFi dans les immeubles collectifs

This technical reference guide provides IT managers, network architects, and CTOs with a definitive framework for deploying and managing WiFi access in Multi-Dwelling Units (MDUs), covering the trade-offs between shared PSK, WPA3-Enterprise 802.1X, and Identity PSK (iPSK) authentication models. It addresses the core operational challenges of RF interference, security segmentation, and resident lifecycle management, and demonstrates how a managed WiFi platform such as Purple transforms connectivity from a cost centre into a measurable revenue asset. Drawing on real-world deployment scenarios and referencing standards including IEEE 802.1X, WPA3, GDPR, and PCI DSS, the guide equips venue operators with the architecture, implementation steps, and ROI metrics needed to make an informed investment decision this quarter.

Réseaux Métropolitains (MAN) : Analyse Approfondie des Technologies, Applications et Tendances Futures

This guide provides a comprehensive technical reference on Metropolitan Area Networks (MANs) for IT leaders and network architects. It covers core technologies, deployment strategies, and business considerations for implementing high-performance, city-scale networks. The content is tailored for decision-makers in hospitality, retail, events, and public-sector organisations.

Comprendre et renforcer RADIUS contre les attaques par collision MD5

This guide provides a comprehensive technical reference on the RADIUS MD5 collision vulnerability (CVE-2024-3596, 'Blast-RADIUS'), explaining how man-in-the-middle attackers can exploit weaknesses in the MD5-based Response Authenticator to forge authentication approvals without knowing user credentials. It is essential reading for IT managers, network architects, and CTOs operating enterprise WiFi in hospitality, retail, events, and public-sector environments who need to assess their exposure, apply immediate mitigations, and plan a strategic migration to modern authentication standards. The guide covers the full attack lifecycle, a phased hardening roadmap, real-world deployment scenarios, and compliance implications under PCI DSS, GDPR, and ISO 27001.

La chronologie définitive du WiFi : d'ALOHAnet au WiFi 7 et au-delà

This guide provides a definitive technical timeline of WiFi, tracing its origins from the 1971 ALOHAnet experiment through every major IEEE 802.11 standard to the ratification of WiFi 7 in 2024 and the emerging WiFi 8 roadmap. It is designed for IT managers, network architects, and CTOs who need to understand the engineering evolution of wireless technology to make informed infrastructure investment decisions. By contextualising each generation's innovations within real-world deployment scenarios across hospitality, retail, and large venues, the guide delivers actionable guidance on upgrading, securing, and future-proofing enterprise wireless networks.

Captive Portals pour WiFi invité : Le guide ultime pour créer une expérience utilisateur fluide et sécurisée

This guide provides IT leaders and venue operators with a comprehensive technical reference for designing, implementing, and securing guest WiFi captive portals at enterprise scale. It covers the full authentication architecture from RADIUS to CRM integration, GDPR compliance requirements, advanced customisation options including A/B testing and personalised content delivery for Purple AI users, and a proven ROI framework with real-world case studies from hospitality and retail environments.