Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

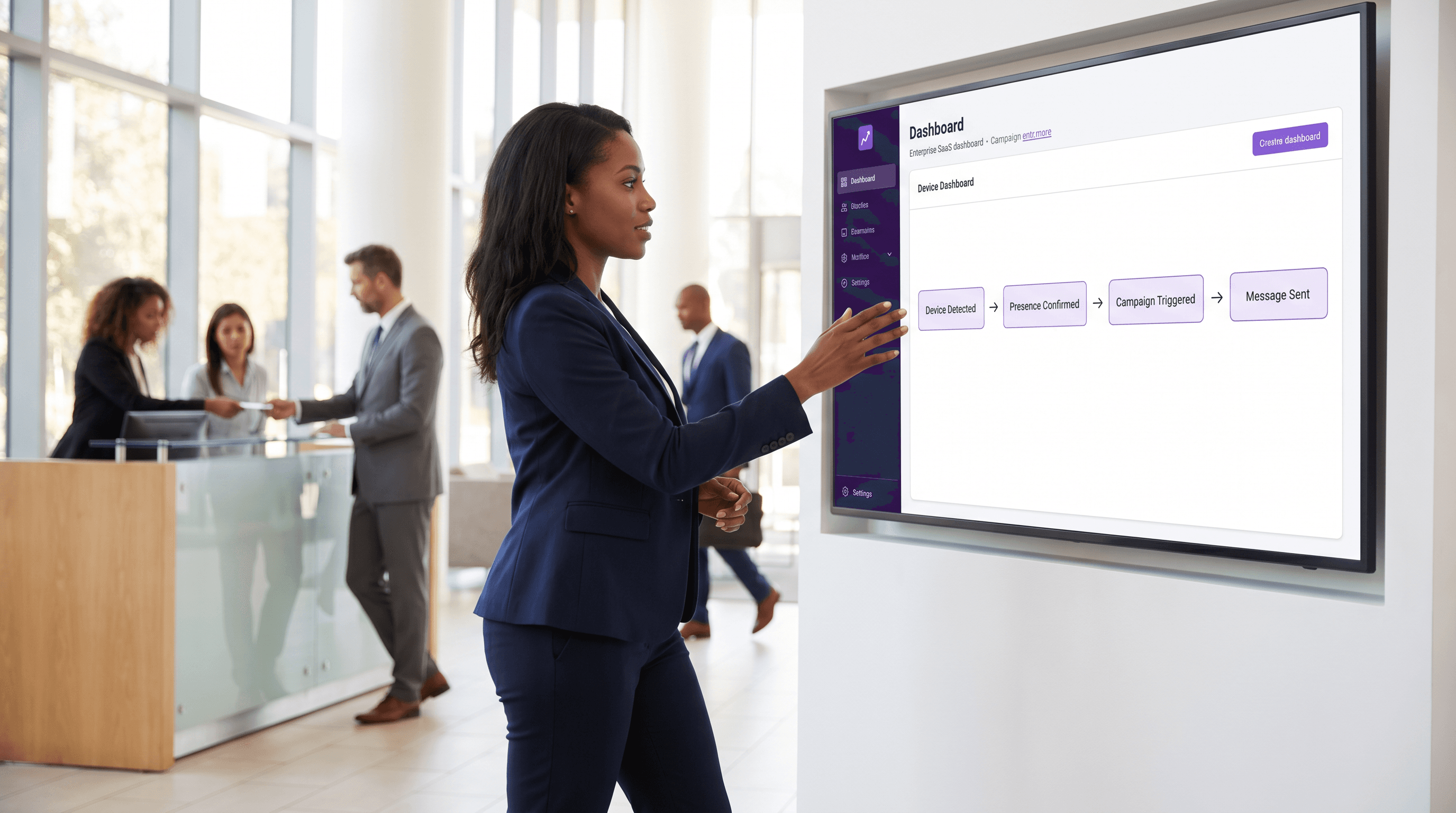

Automatisation marketing événementielle déclenchée par la présence WiFi

Ce guide de référence architectural fournit aux dirigeants informatiques et opérationnels un modèle pour concevoir une automatisation marketing événementielle déclenchée par la présence WiFi. Il couvre les exigences d'infrastructure, la gestion de la latence, les stratégies de déduplication et les cadres de conformité en matière de confidentialité nécessaires aux déploiements à l'échelle de l'entreprise.

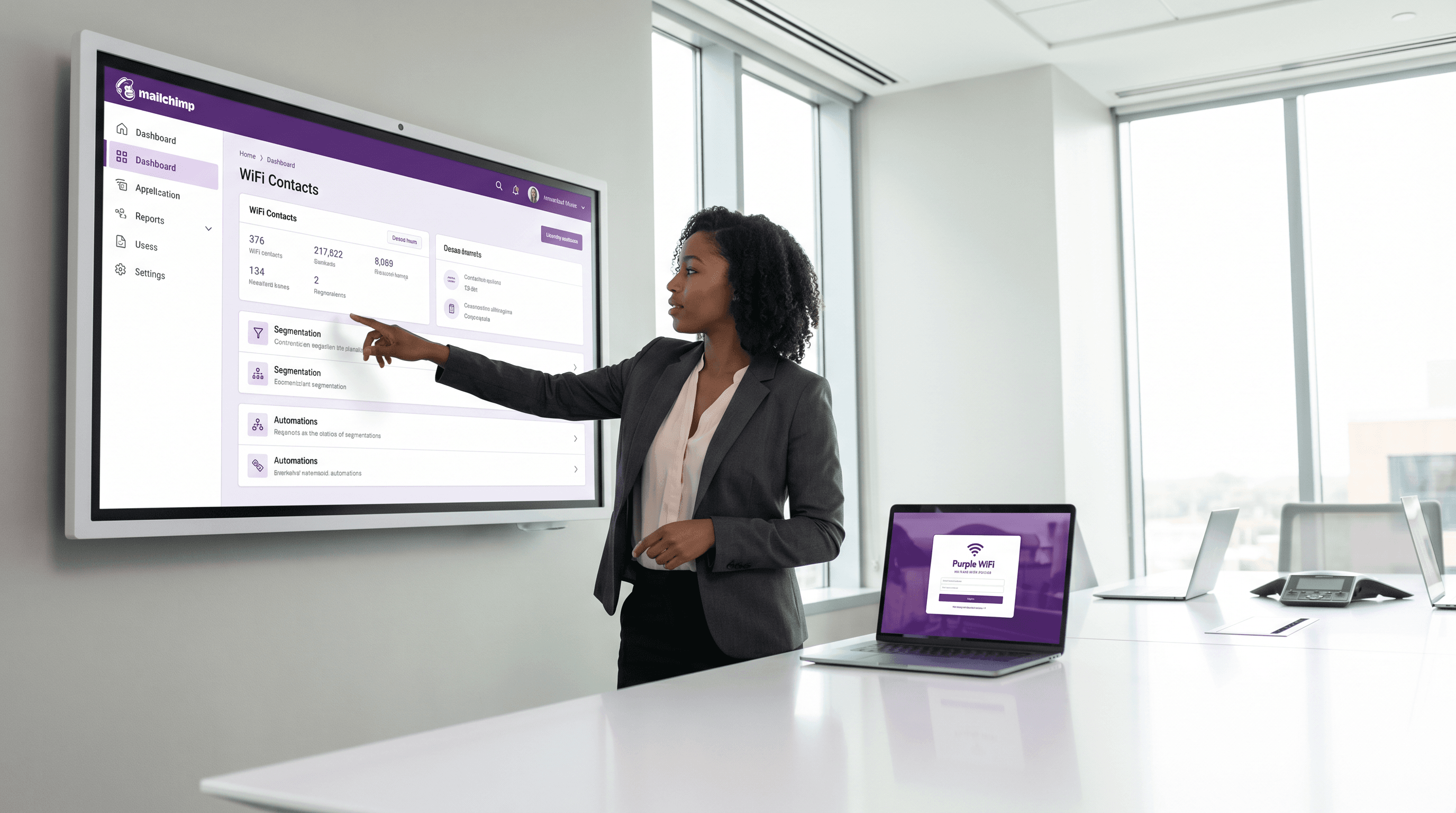

Mailchimp Plus Purple: Marketing par E-mail Automatisé à partir des Inscriptions WiFi

Ce guide faisant autorité détaille comment intégrer la plateforme WiFi invité de Purple à Mailchimp pour automatiser le marketing par e-mail à partir des inscriptions WiFi. Il couvre la configuration architecturale, les stratégies de balisage de segmentation et la mise en œuvre de parcours de bienvenue automatisés pour convertir l'affluence sur site en audiences numériques engagées.

Déploiement de WiFi extérieur : Protection contre les intempéries, PoE et options de maillage

Ce guide faisant autorité détaille les considérations techniques essentielles pour le déploiement de WiFi extérieur, en se concentrant sur la protection contre les intempéries (indices IP), les stratégies Power over Ethernet (PoE) pour les longs câbles, et les compromis architecturaux entre le maillage et le backhaul câblé. Il fournit des recommandations exploitables aux responsables informatiques pour garantir une connectivité résiliente et performante dans des environnements extérieurs hostiles.

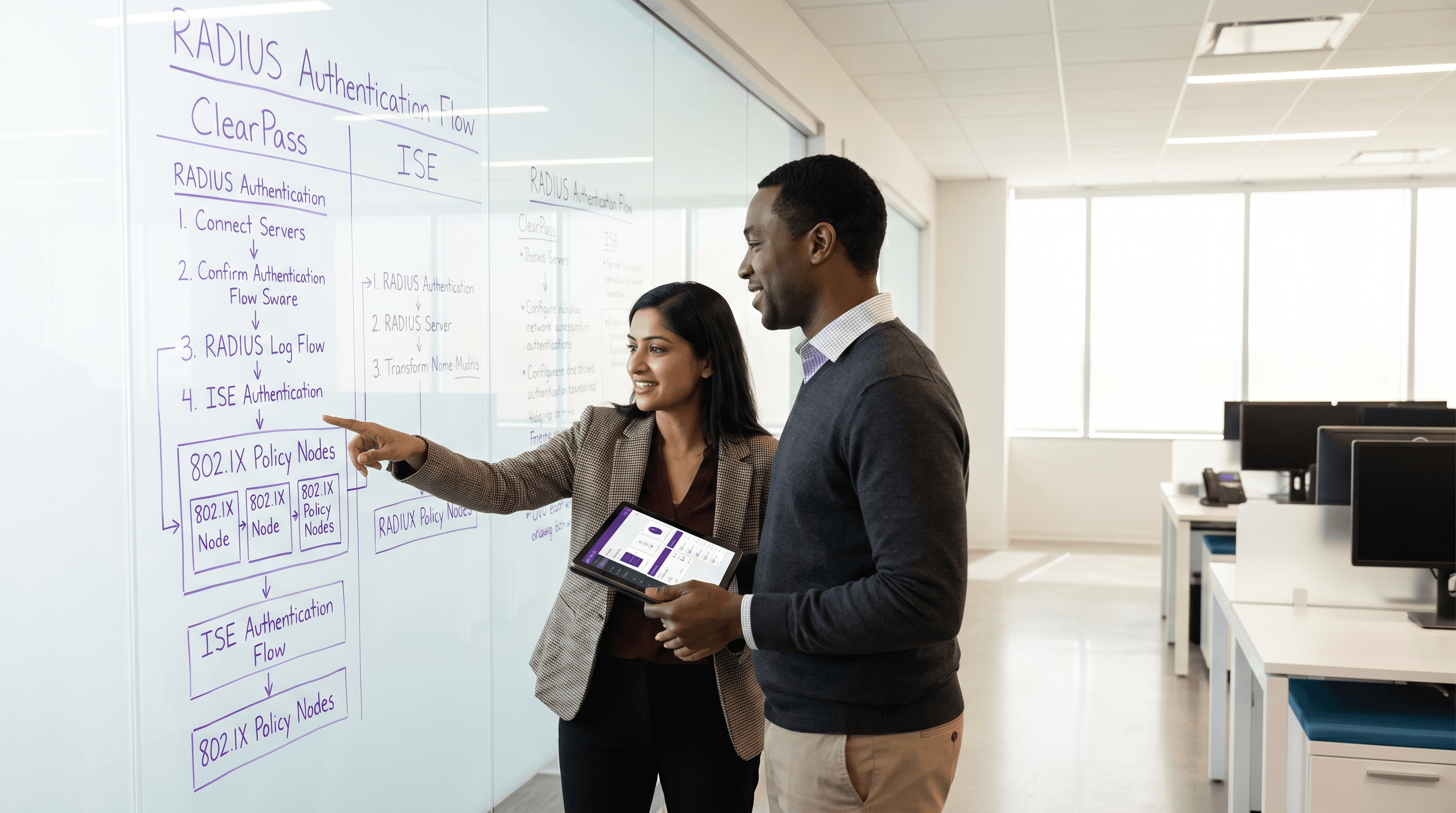

Aruba ClearPass vs Cisco ISE : Comparaison des plateformes NAC

Ce guide de référence technique fournit une comparaison détaillée et neutre des fournisseurs entre Aruba ClearPass et Cisco ISE. Il offre aux architectes réseau et aux responsables informatiques des informations exploitables sur l'architecture, la complexité du déploiement, les licences et les écosystèmes d'intégration afin de prendre des décisions éclairées concernant les plateformes NAC.

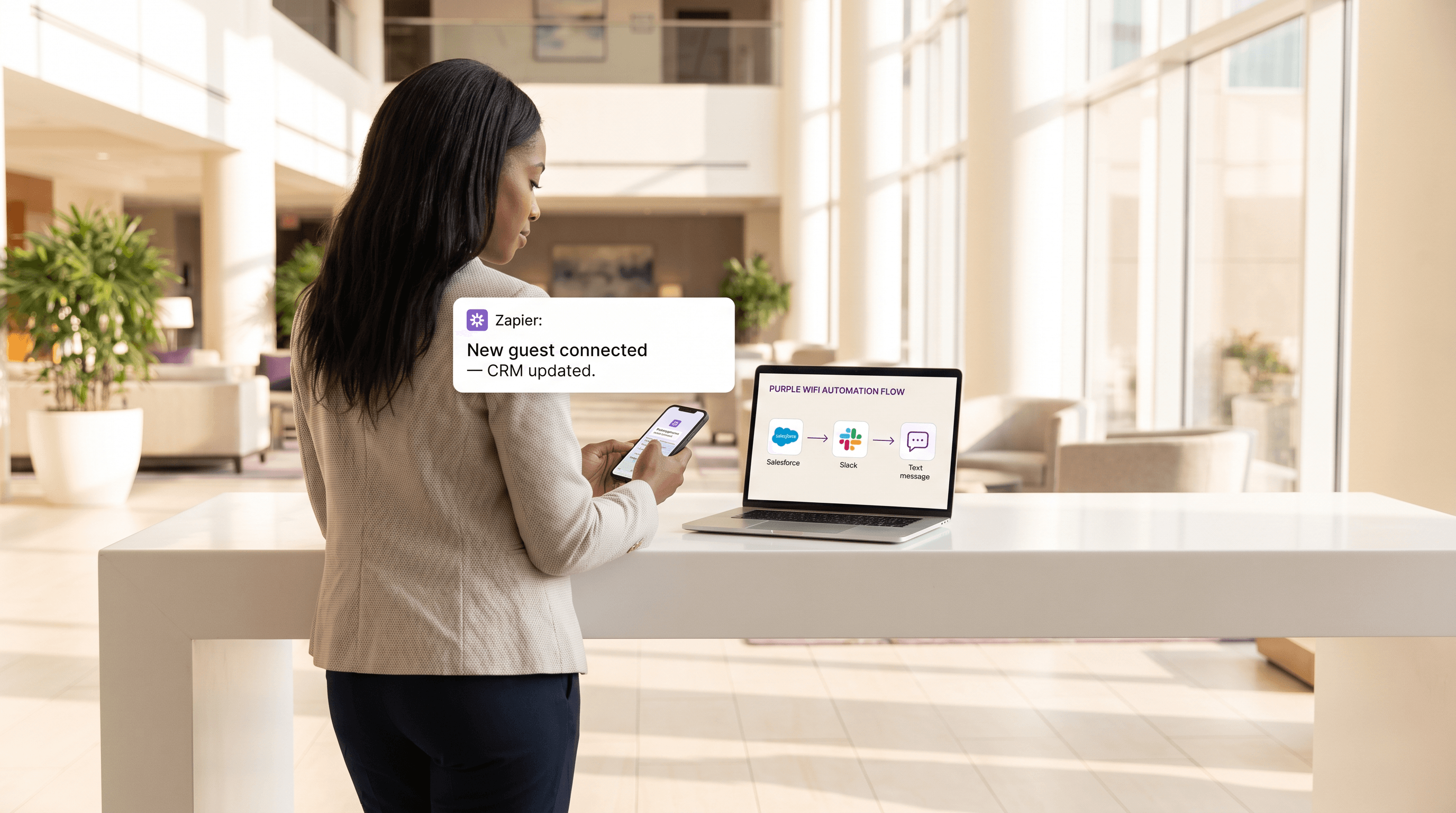

Connecter les événements WiFi à plus de 1 500 applications avec Zapier et Purple

Ce guide détaille l'architecture technique et la mise en œuvre pratique de l'intégration de Purple WiFi avec Zapier. Il fournit aux opérateurs de sites et aux équipes informatiques des recettes exploitables pour automatiser la synchronisation CRM, les communications avec les invités et les alertes opérationnelles sans écrire de code personnalisé.

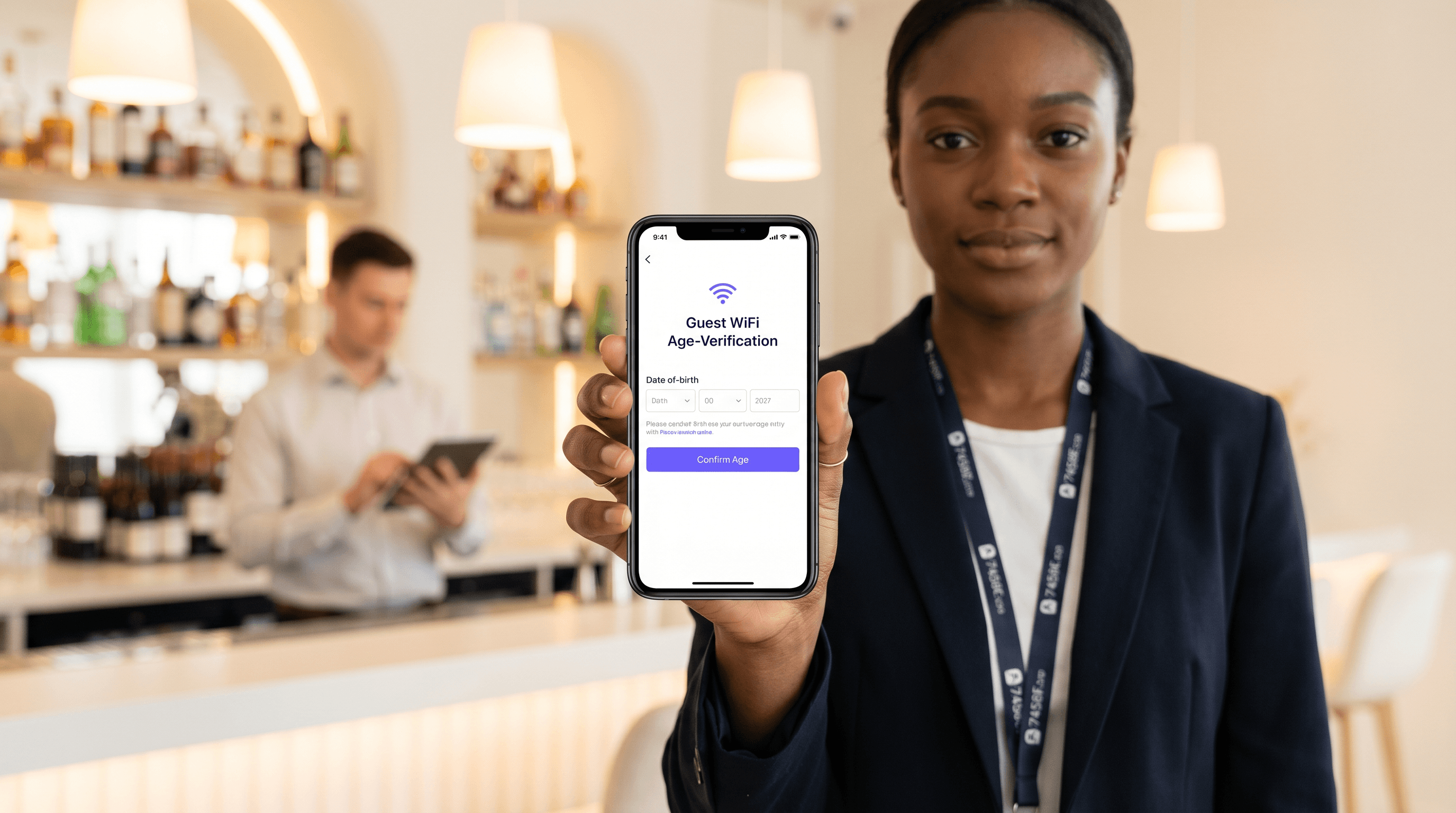

Vérification de l'âge sur le WiFi invité : Conformité pour les lieux de jeux, d'alcool et pour adultes

Ce guide de référence technique fait autorité et explore la mise en œuvre de la vérification de l'âge sur les réseaux WiFi invités pour les lieux à haut risque comme les casinos, les bars et les stades. Il détaille les stratégies de conformité, les modèles de déploiement architecturaux et l'équilibre entre les exigences réglementaires et la friction d'intégration des utilisateurs.

WiFi 7 MLO Expliqué : Opération Multi-Lien pour un Roaming Transparent

Ce guide de référence technique offre une exploration approfondie de l'Opération Multi-Lien (MLO) du WiFi 7 pour les architectes réseau d'entreprise et les leaders IT. Il démystifie les trois modes de fonctionnement MLO (eMLSR, NSTR et STR), explique comment le MLO remplace l'orientation de bande (band steering) héritée, et fournit des conseils de déploiement exploitables, étayés par des données d'essais réels de la Wireless Broadband Alliance. Les exploitants de sites dans l'hôtellerie, le commerce de détail et les grands espaces publics y trouveront des stratégies de mise en œuvre concrètes et des preuves de ROI pour étayer leurs décisions d'investissement dans le WiFi 7.

Détection des points d'accès non autorisés : Protection du WiFi des sites contre les attaques par usurpation d'identité

Ce guide fournit une référence technique complète aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de site sur le déploiement de systèmes de prévention des intrusions sans fil (WIPS) pour détecter et neutraliser les points d'accès non autorisés et les attaques de type "evil twin". Il couvre les méthodologies de détection, les contre-mesures légales, les exigences de conformité et les scénarios de mise en œuvre réels dans les secteurs de l'hôtellerie, du commerce de détail et du secteur public. Les organisations qui mettent en œuvre les stratégies décrites ici renforceront leur posture de sécurité sans fil, réduiront les risques de non-conformité et protégeront à la fois leur infrastructure et leurs utilisateurs contre les menaces d'usurpation d'identité WiFi.

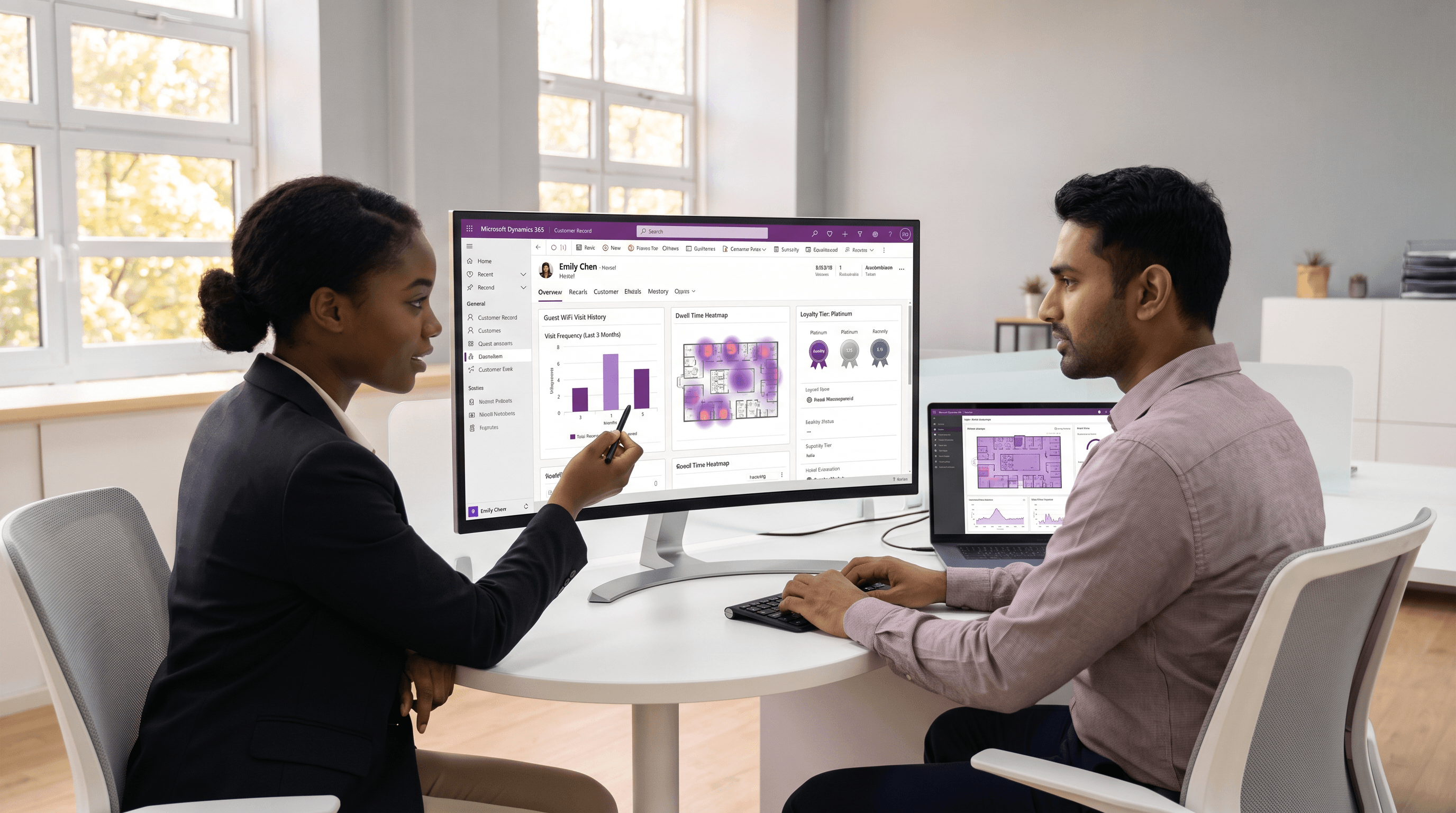

Microsoft Dynamics 365 et enrichissement des données WiFi des invités

Ce guide de référence technique détaille l'architecture, la modélisation des données et le mappage des champs nécessaires pour intégrer les données WiFi des invités à Microsoft Dynamics 365. Il fournit des stratégies de mise en œuvre concrètes pour les responsables informatiques et les architectes réseau afin d'enrichir les profils clients unifiés et de générer un retour sur investissement mesurable dans les lieux physiques.

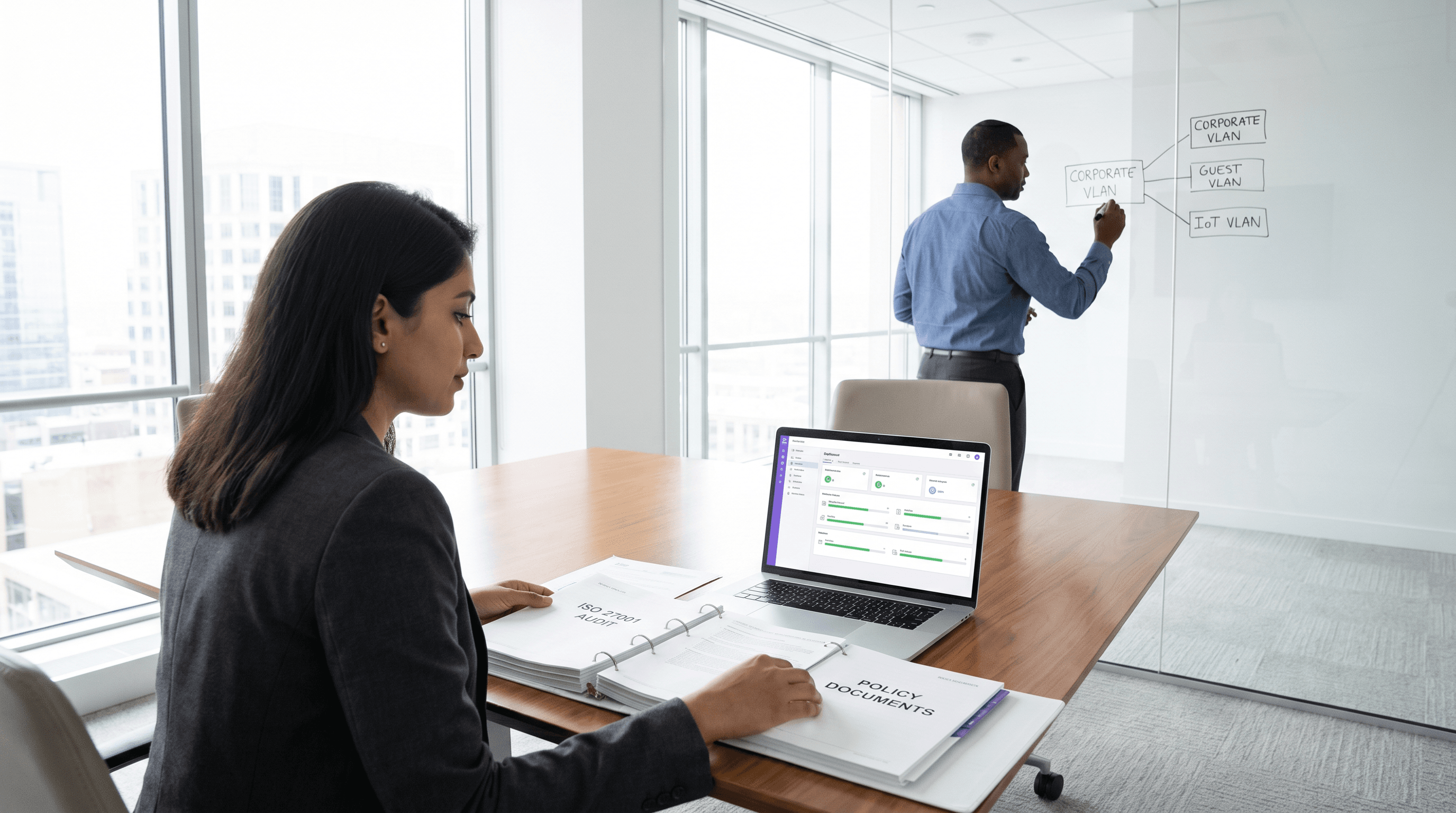

ISO 27001 Guest WiFi : Un précis de conformité

Cette référence technique faisant autorité met en correspondance les déploiements de Guest WiFi directement avec les contrôles ISO 27001:2022, détaillant les exigences en matière de segmentation réseau, de journalisation et de traitement des risques. Elle fournit des orientations concrètes aux responsables informatiques et aux architectes réseau sur la manière de générer des preuves prêtes pour l'audit et de tirer parti des attestations SOC 2 des fournisseurs pour satisfaire aux exigences d'assurance des fournisseurs de l'ISMS.

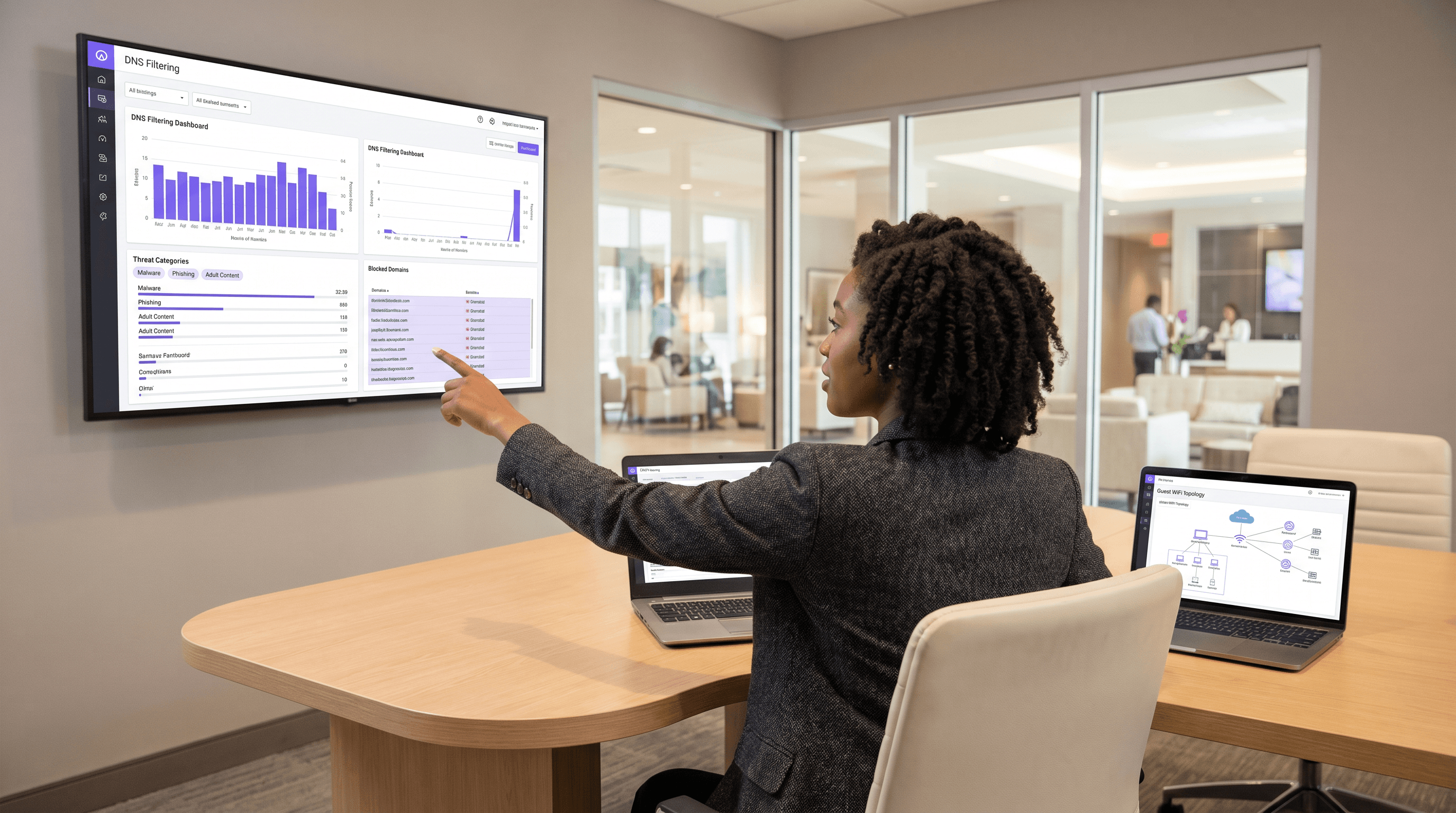

Filtrage DNS pour le WiFi invité : Bloquer les logiciels malveillants et le contenu inapproprié

Ce guide fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de sites une référence technique définitive pour le déploiement du filtrage DNS sur les réseaux WiFi invités. Il couvre l'architecture du blocage des menaces au niveau DNS, une comparaison des principaux services DNS cloud, des conseils de mise en œuvre étape par étape et des études de cas réels issues des secteurs de l'hôtellerie et de la vente au détail. Le filtrage DNS est la première ligne de défense la plus rentable contre les logiciels malveillants, le phishing et le contenu inapproprié sur les réseaux publics, et ce guide permet aux équipes de le déployer en toute confiance et en conformité avec les exigences PCI DSS, GDPR et HIPAA.

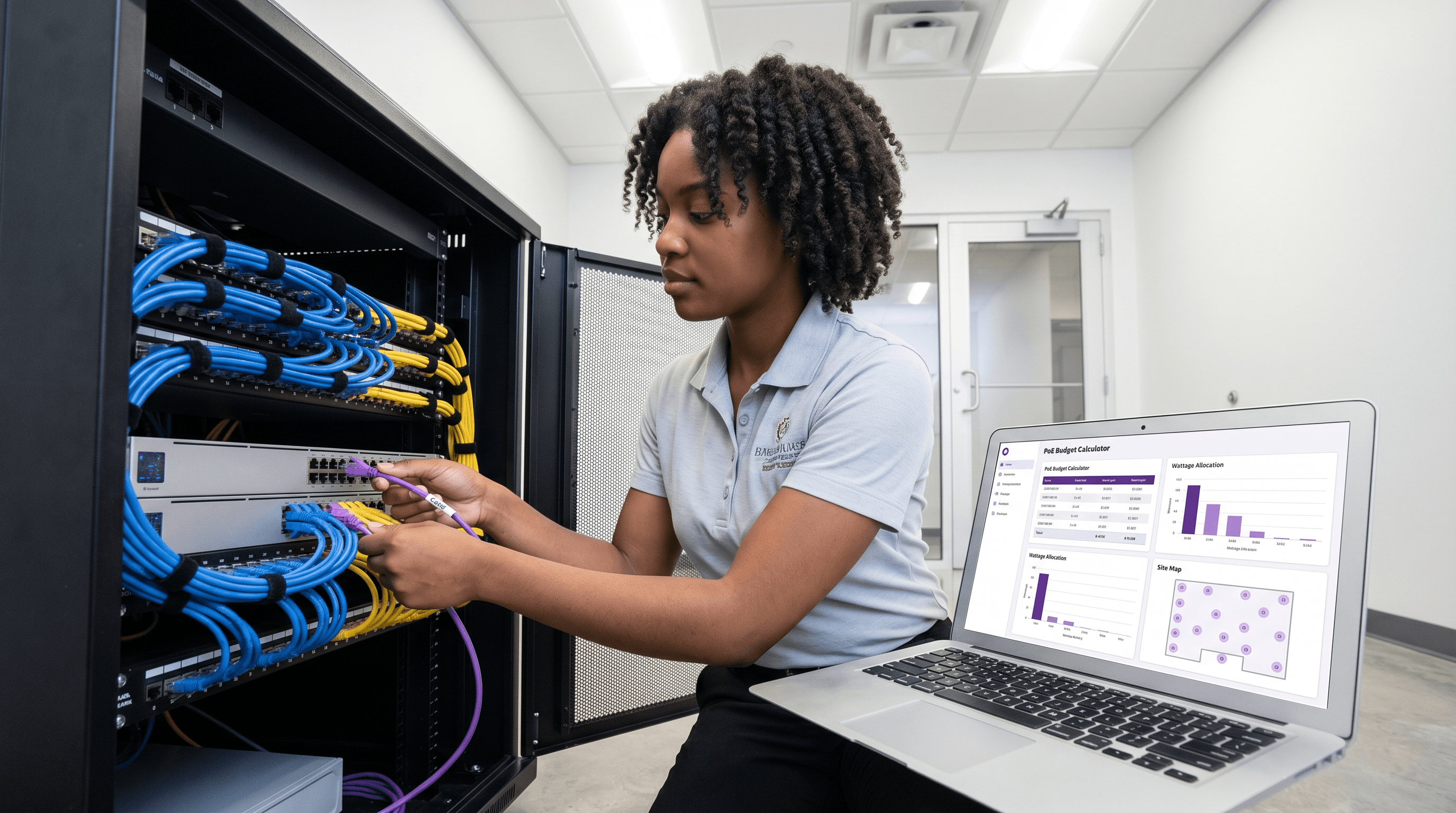

Planification du budget PoE pour les déploiements WiFi multi-sites

Ce guide fournit un cadre pratique pour le calcul des budgets Power over Ethernet (PoE) à travers les déploiements WiFi multi-sites. Il couvre la transition vers le PoE++ pour le WiFi 6E et 7, les stratégies de dimensionnement des commutateurs et les méthodes pour pérenniser l'infrastructure tout en atténuant les risques de surabonnement de puissance.

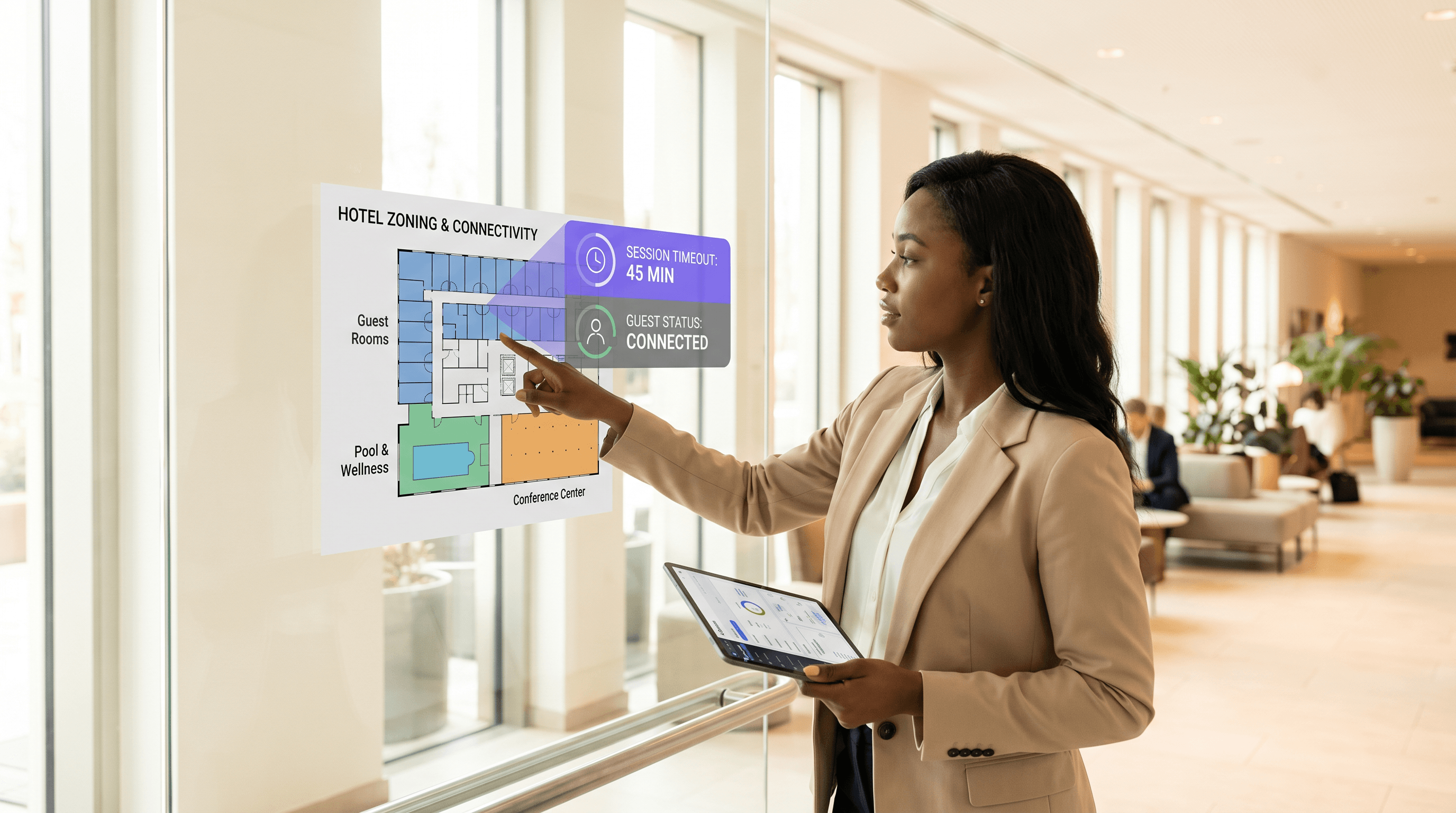

Délais d'expiration de session WiFi invité : Équilibrer l'expérience utilisateur et la sécurité

Ce guide fournit un cadre pratique pour configurer les délais d'expiration de session WiFi invité, en équilibrant une expérience utilisateur fluide avec une sécurité robuste. Il couvre les délais d'inactivité, les délais absolus, les stratégies de réauthentification et les scénarios de déploiement spécifiques à l'industrie pour les responsables informatiques et des opérations de site.

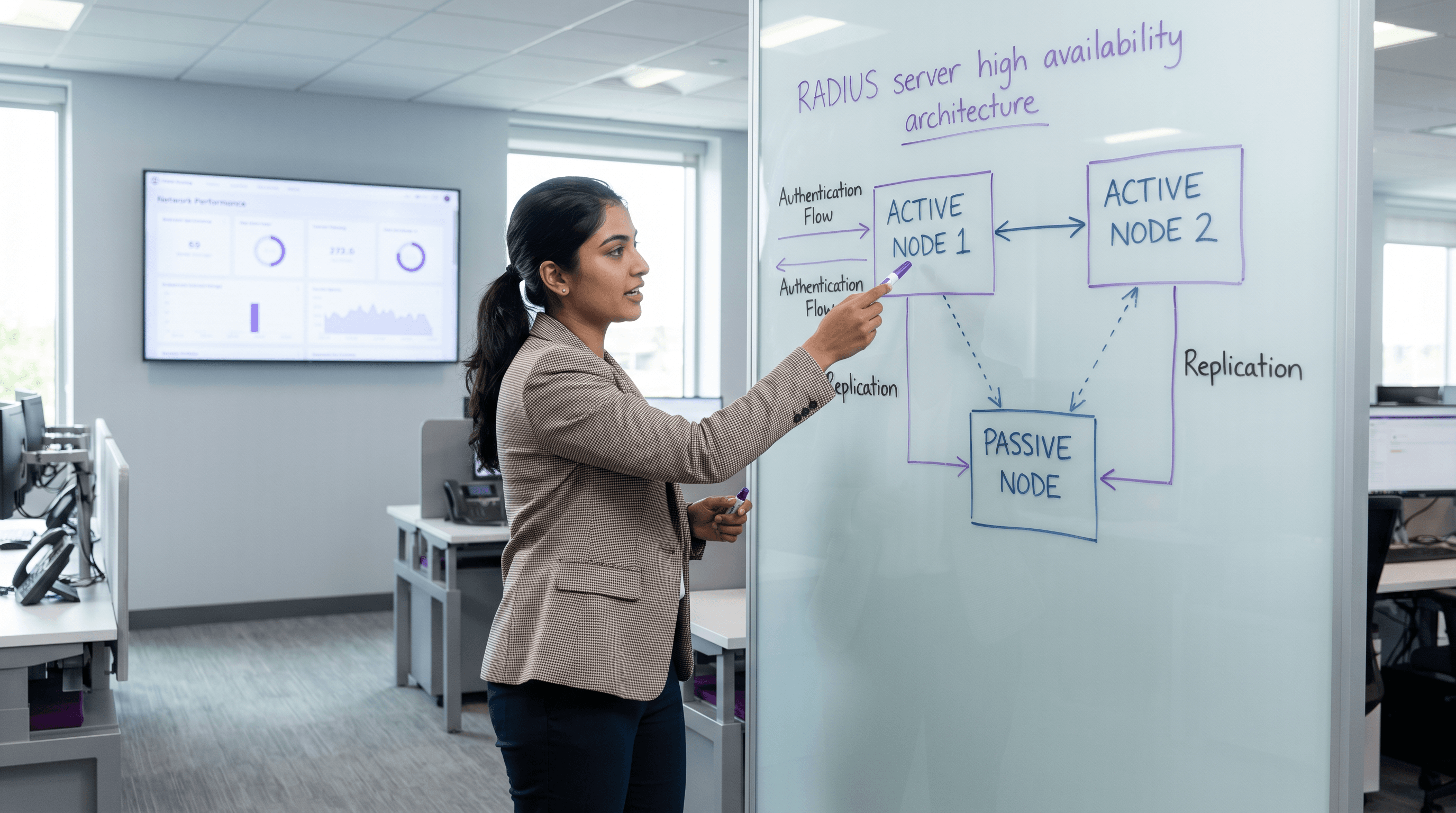

Haute disponibilité du serveur RADIUS : Active-Active vs Active-Passive

Un guide de référence technique définitif pour les responsables IT et les architectes réseau évaluant les architectures de haute disponibilité RADIUS. Il compare les déploiements Active-Active et Active-Passive, détaille les exigences de réplication de base de données et explique comment le Cloud RADIUS atténue la latence de basculement pour les sites d'entreprise.

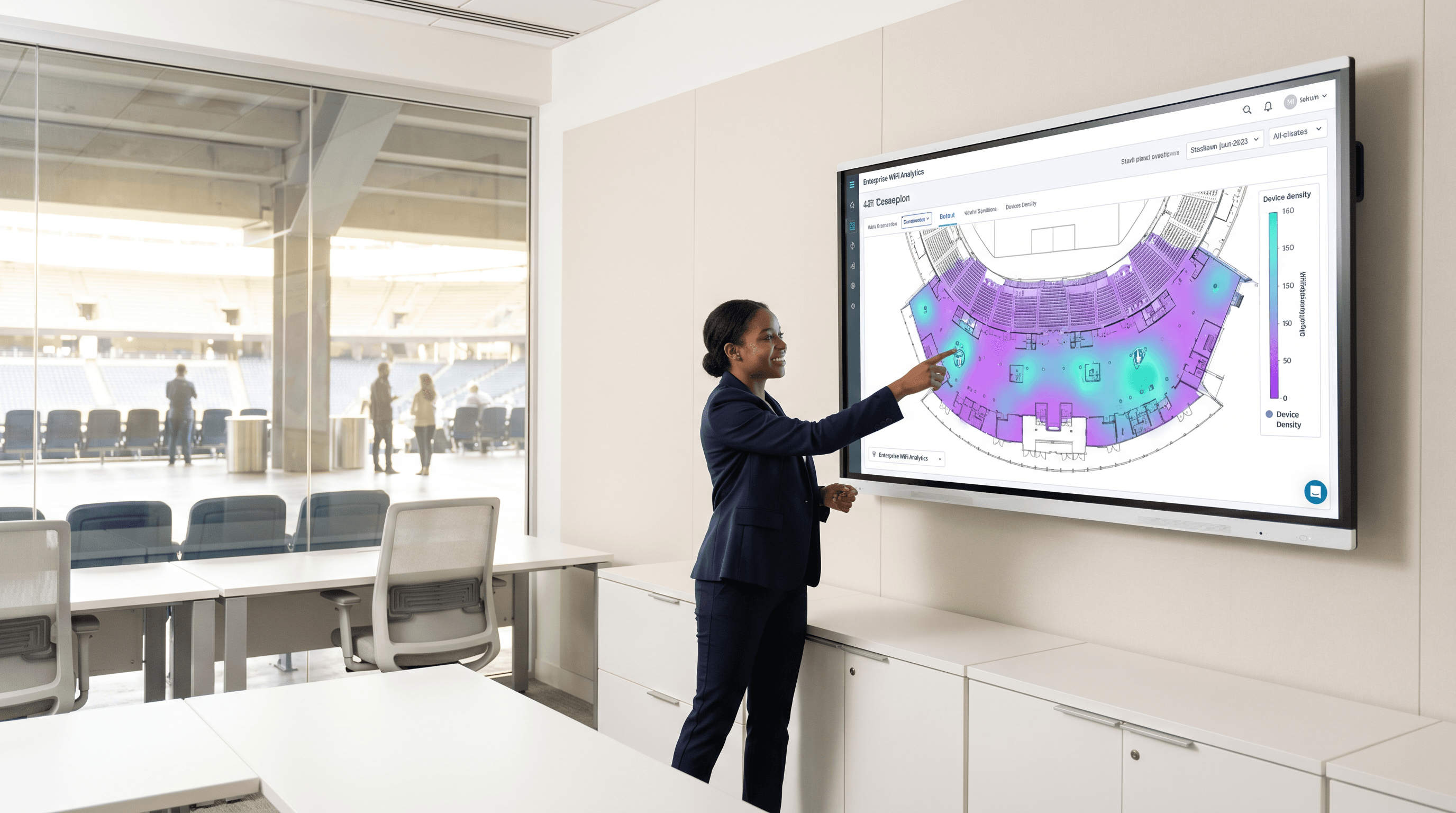

L'OFDMA expliqué : Comment le WiFi 6 gère les environnements à haute densité

This guide provides an advanced technical deep-dive into OFDMA (Orthogonal Frequency Division Multiple Access), the foundational multi-user technology of the IEEE 802.11ax (WiFi 6) standard. It explains how OFDMA differs from legacy OFDM, why it is critical for high-density venue deployments, and delivers actionable implementation guidance for network architects and IT directors. Venue operators in hospitality, retail, healthcare, and events will find concrete deployment strategies, client-side requirements, and ROI frameworks to justify and execute a WiFi 6 infrastructure refresh.

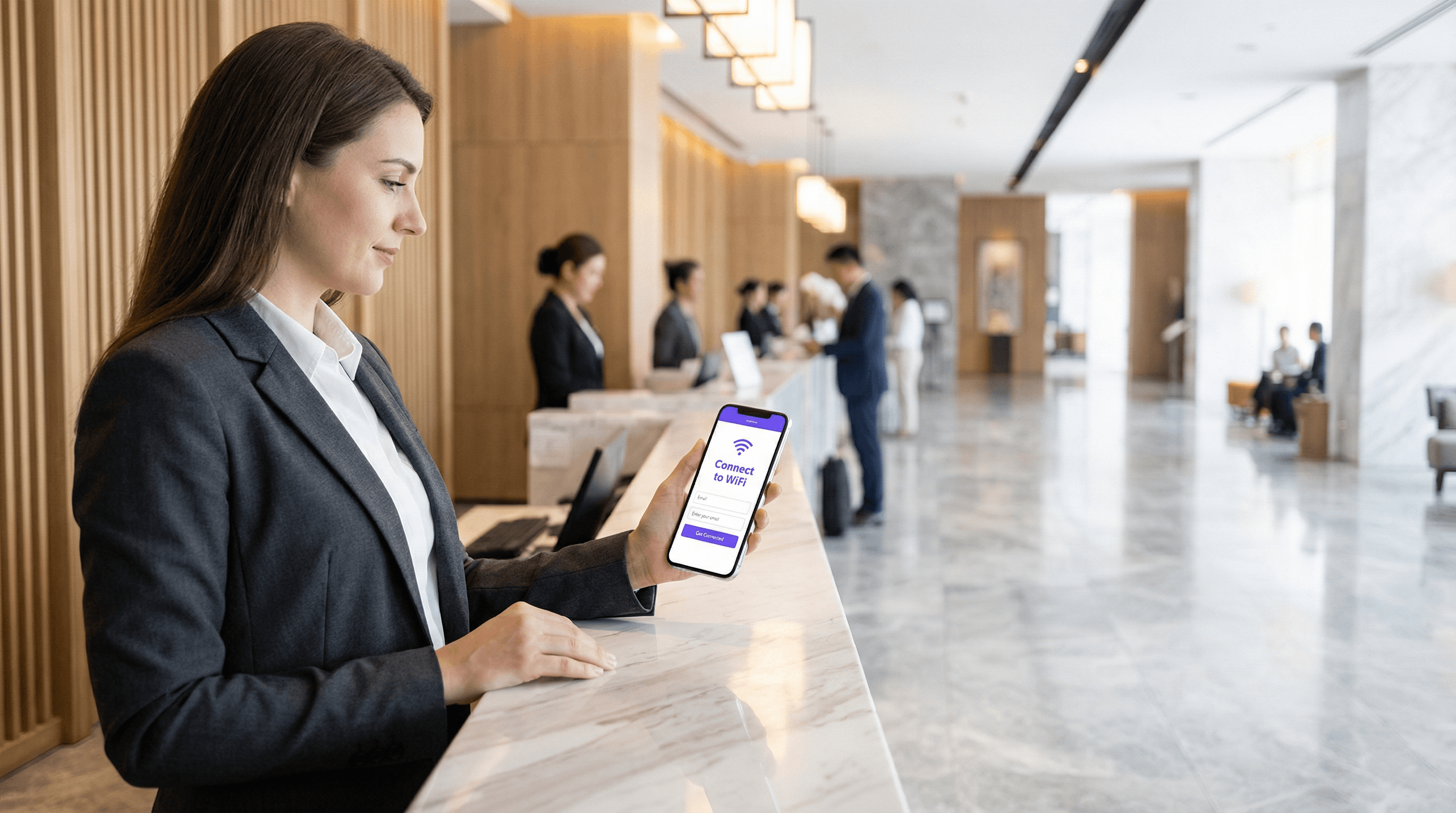

UX d'onboarding réseau : concevoir une expérience de configuration WiFi fluide

Ce guide fournit un cadre technique complet pour concevoir une UX d'onboarding réseau WiFi fluide, couvrant les mécanismes de détection de Captive Portal sur iOS, Android, Windows et macOS, et détaillant l'enrôlement de certificats en libre-service pour les réseaux de personnel 802.1X. Il offre aux responsables informatiques, architectes réseau et directeurs d'exploitation de sites des stratégies exploitables pour réduire la charge du support technique, améliorer les taux de réussite de première connexion et maintenir la conformité GDPR et PCI DSS dans les secteurs de l'hôtellerie, du commerce de détail et des campus.

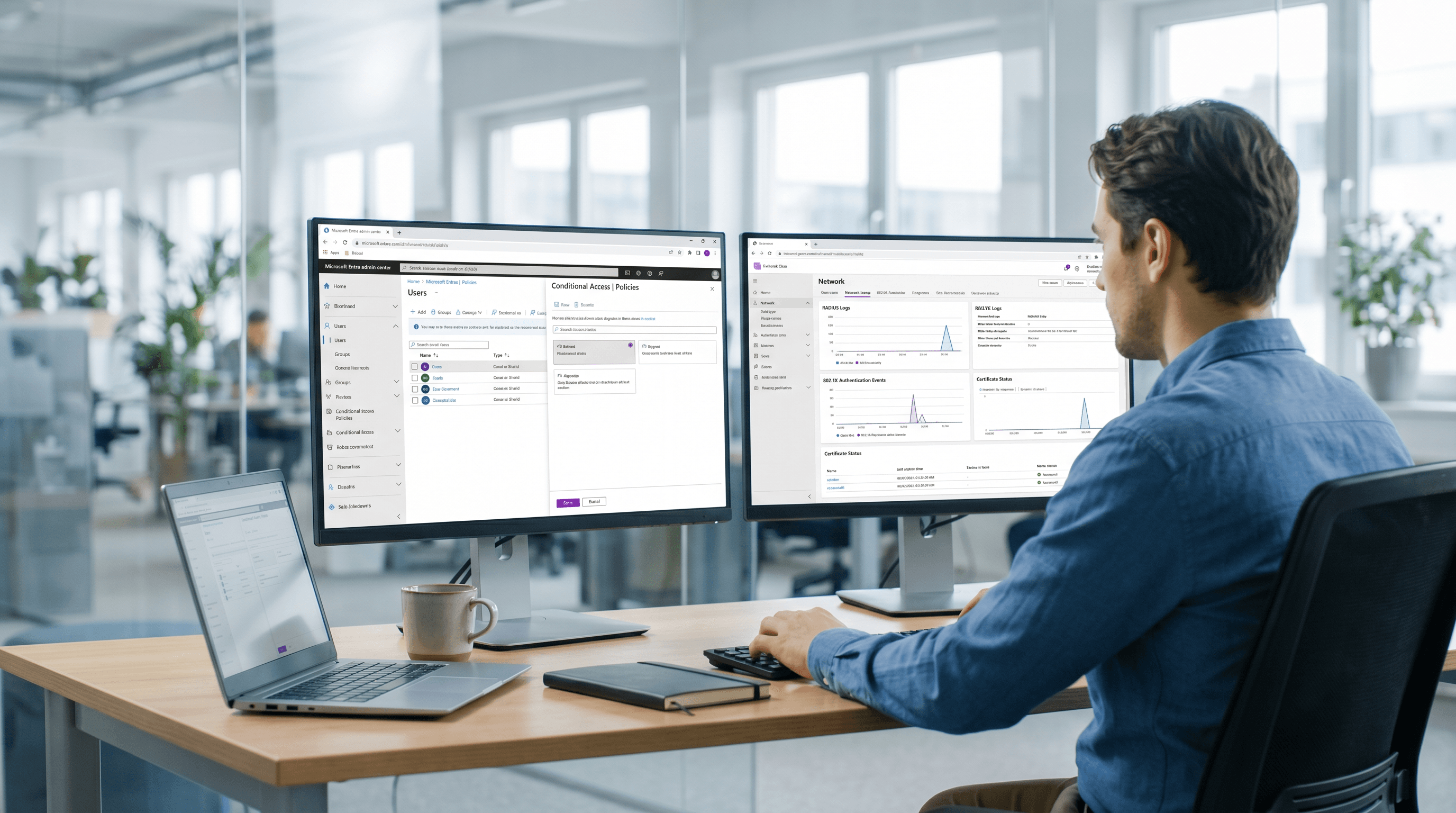

Authentification WiFi Azure AD et Entra ID : Guide d'intégration et de configuration

Ce guide de référence technique fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de sites une feuille de route pratique pour l'intégration de Microsoft Entra ID (Azure AD) aux réseaux WiFi d'entreprise via RADIUS et 802.1X. Il couvre le choix architectural entre Windows NPS sur site et RADIUS natif dans le cloud, le déploiement de l'authentification EAP-TLS basée sur des certificats via Microsoft Intune, ainsi que les meilleures pratiques opérationnelles pour sécuriser l'accès sans fil dans les secteurs de l'hôtellerie, du commerce de détail et du secteur public. Pour les organisations déjà investies dans l'écosystème Microsoft 365 et Entra ID, ce guide comble le fossé entre la gestion des identités dans le cloud et la sécurité physique du réseau.

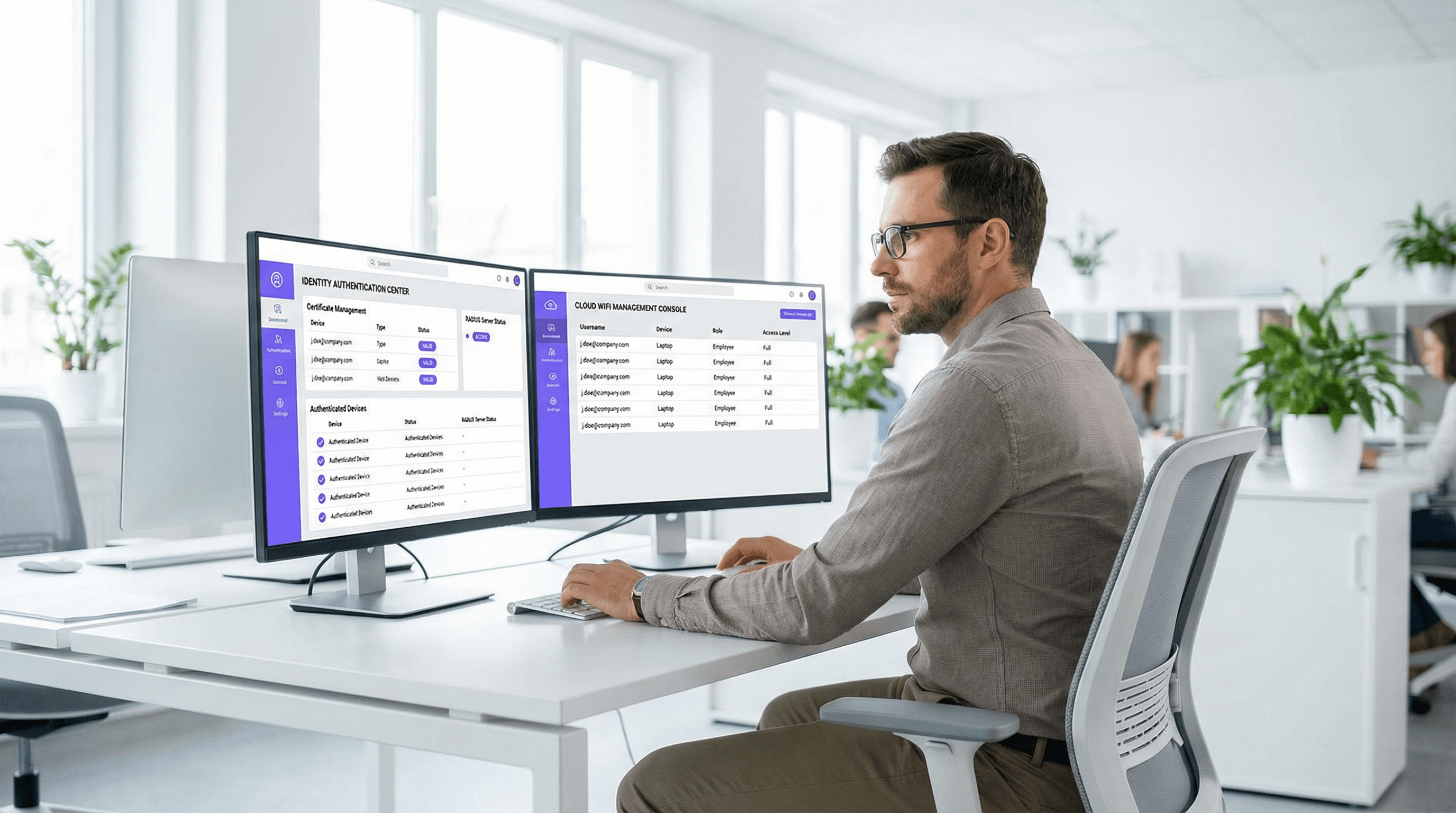

Authentification WiFi sans mot de passe : Dépasser les clés pré-partagées

Ce guide fournit aux responsables IT, aux architectes réseau et aux directeurs d'exploitation de sites une feuille de route pratique pour éliminer les mots de passe WiFi partagés et migrer vers une authentification basée sur l'identité et les certificats. Il couvre les failles de sécurité et de conformité des réseaux basés sur PSK, l'architecture technique de 802.1X et EAP-TLS, ainsi que le rôle de l'Identity PSK (iPSK) en tant que technologie de transition critique pour l'IoT et les appareils hérités. Les exploitants de sites dans l'hôtellerie, le retail et le secteur public y trouveront des stratégies de migration exploitables, des scénarios de mise en œuvre réels et des résultats commerciaux mesurables pour justifier l'investissement.

Segmentation des appareils IoT sur le WiFi : Isoler les terminaux non standard

Ce guide propose des stratégies concrètes de niveau entreprise pour segmenter en toute sécurité les appareils IoT non standard sur les réseaux WiFi des sites. Apprenez à mettre en œuvre l'isolation VLAN, l'authentification par adresse MAC et des politiques de pare-feu strictes pour protéger votre infrastructure centrale contre les terminaux intelligents vulnérables.

Cloud RADIUS vs RADIUS On-Premise : Guide de décision pour les équipes IT

Ce guide offre aux directeurs IT, architectes réseau et équipes d'exploitation de sites un cadre de référence pour choisir entre les services RADIUS hébergés dans le cloud et les serveurs RADIUS on-premise traditionnels. Il traite de l'architecture technique, des compromis entre latence et fiabilité, du coût total de possession et des enjeux de conformité pour les déploiements multi-sites dans l'hôtellerie, le retail et le secteur public. À la fin, les lecteurs disposeront d'un modèle de décision clair, aligné sur leurs contraintes d'infrastructure spécifiques et leur appétence au risque organisationnel.

Onboarding WiFi BYOD : Gérer les appareils non gérés dans l'hôtellerie et le retail

Ce guide de référence technique propose des stratégies exploitables pour l'onboarding des appareils personnels des employés (BYOD) sur les réseaux WiFi d'entreprise dans les secteurs de l'hôtellerie et du retail, sans nécessiter d'enrôlement complet MDM. Il couvre les flux d'enrôlement de certificats en libre-service, l'authentification 802.1X et l'application des politiques pour garantir un accès sécurisé aux appareils non gérés.

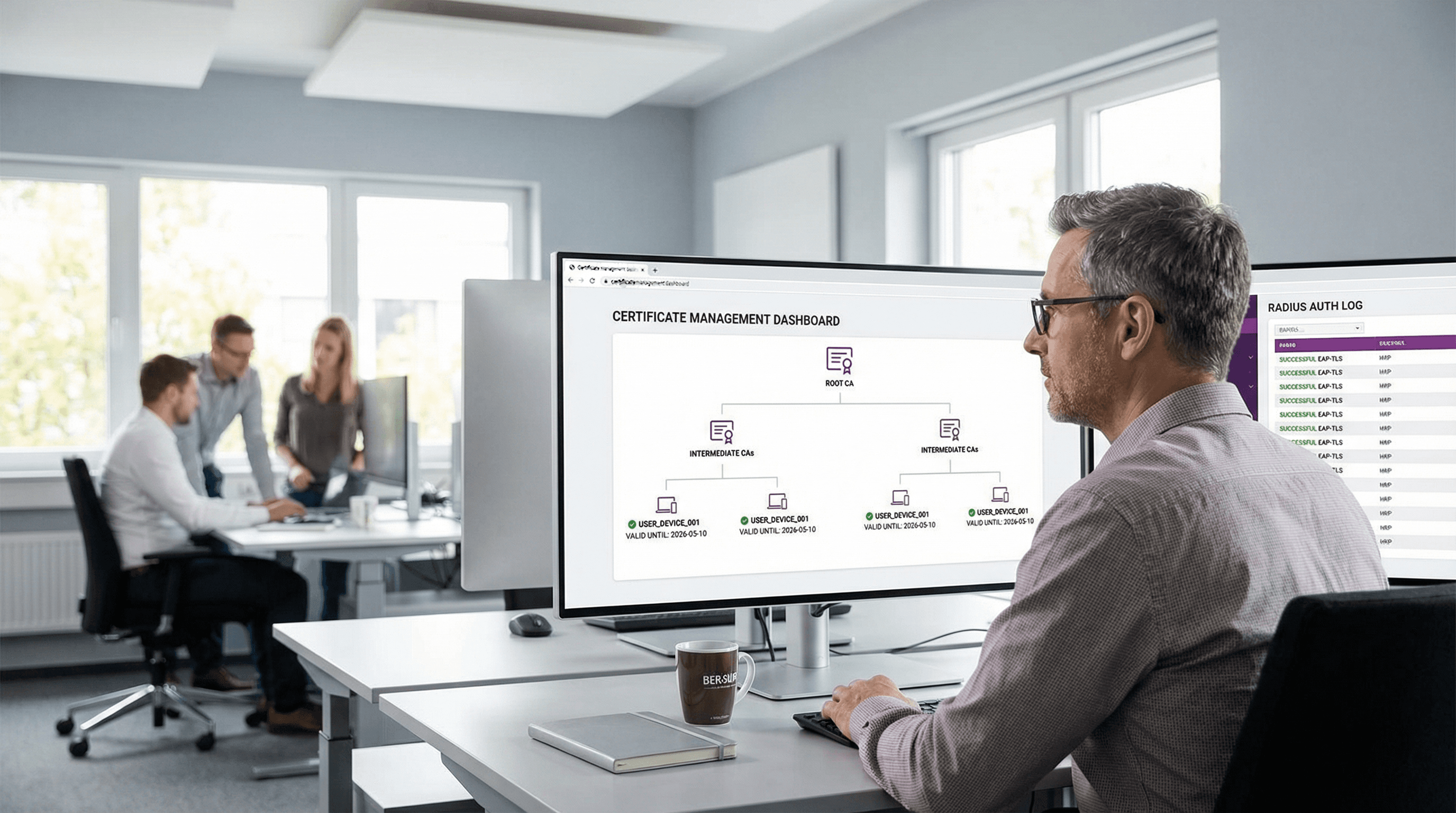

L'authentification EAP-TLS expliquée : Sécurité WiFi basée sur les certificats

EAP-TLS est la référence absolue en matière de sécurité WiFi d'entreprise, remplaçant l'authentification vulnérable par mot de passe par des certificats numériques robustes à authentification mutuelle. Ce guide propose aux responsables informatiques et aux architectes réseau une analyse technique approfondie du handshake EAP-TLS, des exigences architecturales et des stratégies de déploiement pratiques pour les environnements multi-appareils.

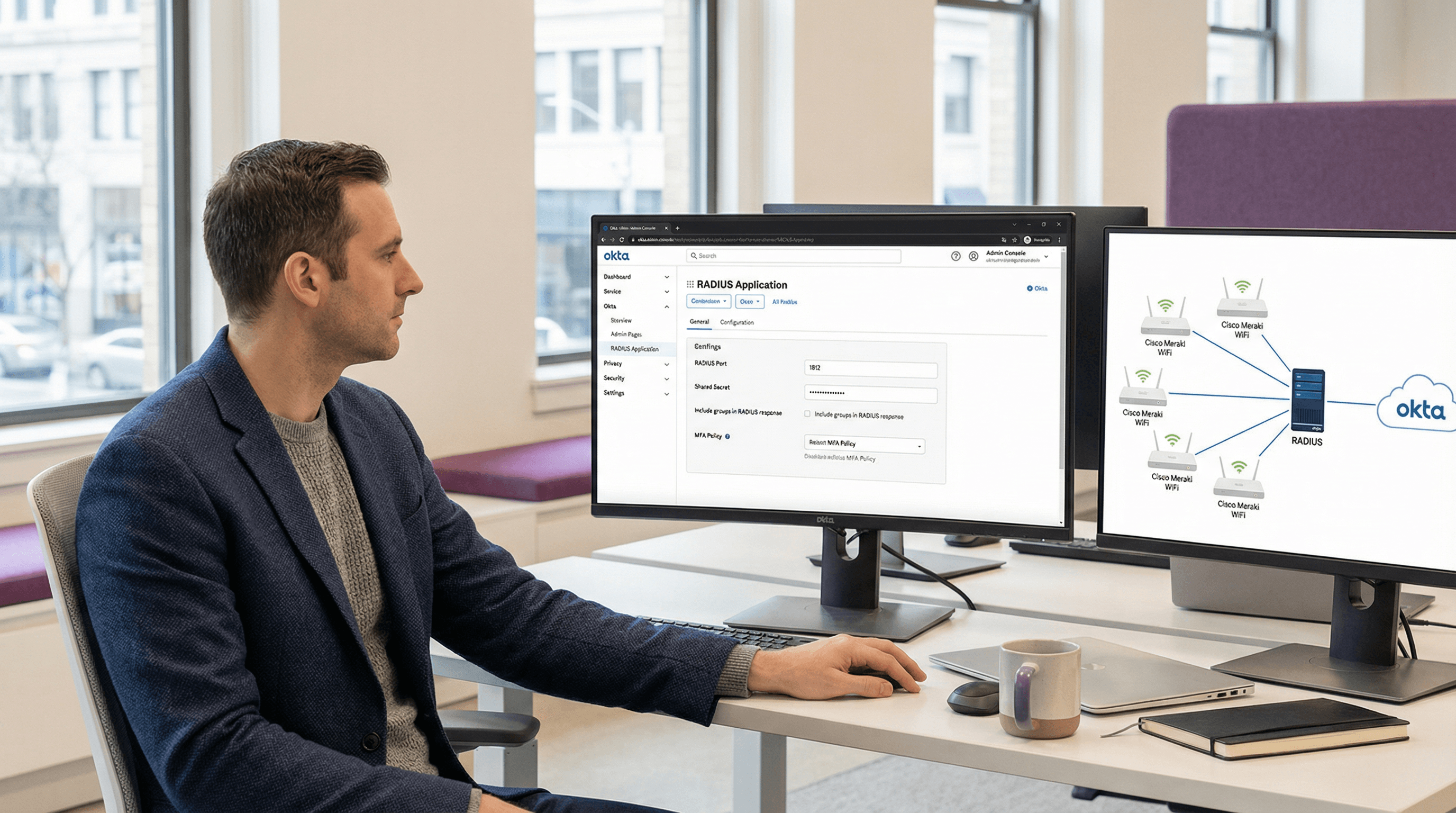

Okta et RADIUS : étendre votre fournisseur d'identité à l'authentification WiFi

This guide provides a comprehensive technical reference for IT administrators at Okta-centric organisations who want to extend their cloud identity provider to WiFi authentication using the Okta RADIUS agent. It covers the full authentication architecture, MFA enforcement trade-offs, dynamic VLAN assignment via RADIUS attribute mapping, and the critical decision between password-based EAP-TTLS and certificate-based EAP-TLS. Venue operators and enterprise IT teams will find actionable deployment guidance, real-world case studies from hospitality and retail, and a clear framework for integrating Okta RADIUS alongside dedicated guest WiFi solutions.

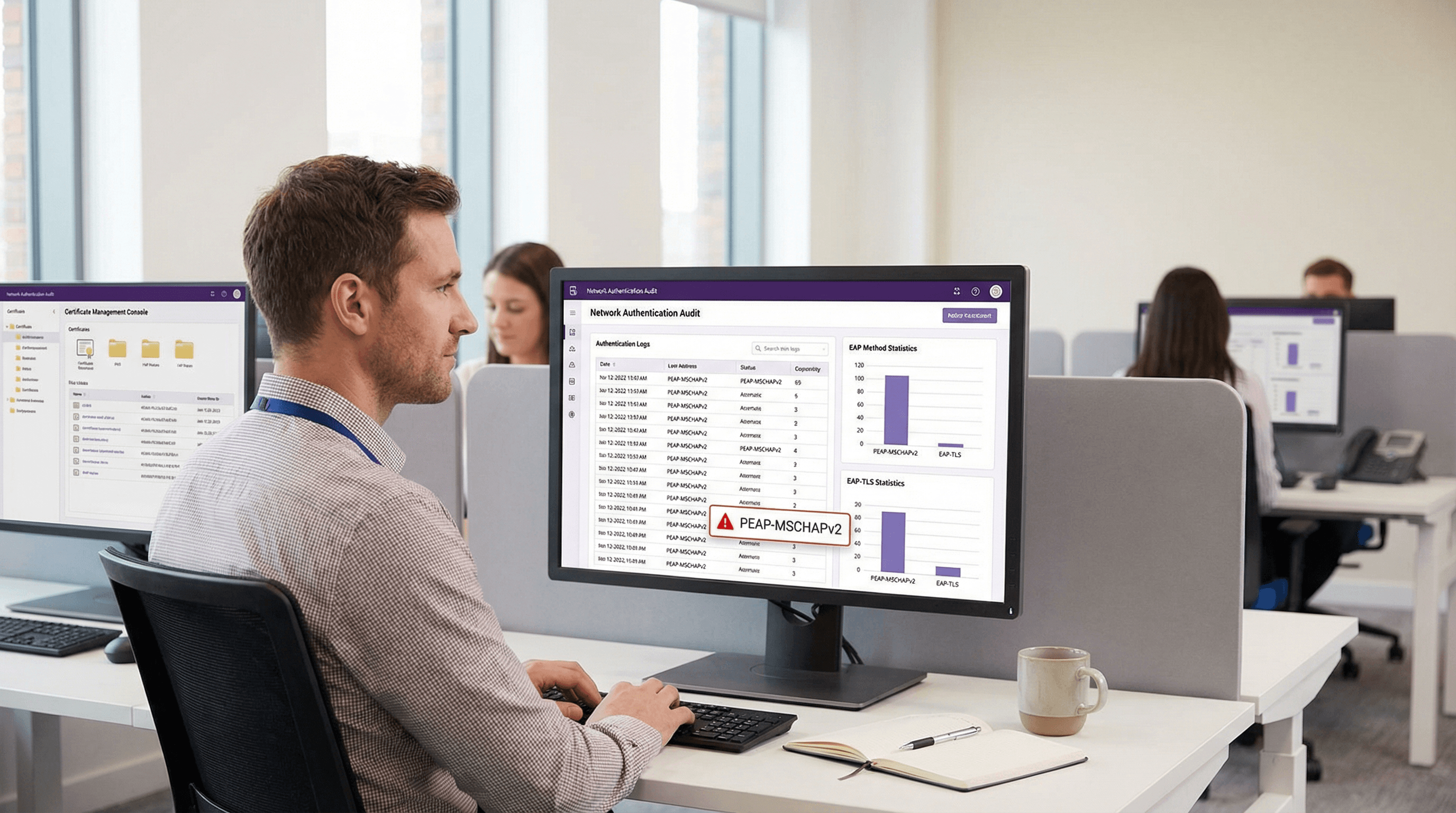

PEAP-MSCHAPv2 : Pourquoi il est encore courant, pourquoi il est risqué et comment s'en affranchir

Un guide de référence technique complet détaillant les vulnérabilités de sécurité critiques de PEAP-MSCHAPv2, y compris les attaques "evil twin" et la capture d'identifiants. Il fournit une feuille de route pratique et neutre vis-à-vis des fournisseurs pour permettre aux équipes IT de migrer les réseaux WiFi d'entreprise vers une authentification EAP-TLS sécurisée, basée sur des certificats.