Guide d'intégration Fortinet FortiAP et Purple WiFi

Une référence technique définitive pour l'intégration de l'infrastructure Fortinet FortiAP et FortiGate avec Purple WiFi. Ce guide couvre la configuration du Captive Portal externe, la coexistence de l'authentification RADIUS avec FortiAuthenticator, et la conception de politiques de sécurité pour les déploiements d'entreprise dans les secteurs de l'hôtellerie, du commerce de détail et du secteur public.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Coexistence RADIUS : Purple et FortiAuthenticator

- Guide d'Implémentation

- Étape 1 : Configuration du réseau et de RADIUS

- Étape 2 : Définition du SSID et du Captive Portal

- Étape 3 : Attribution d'IP — Mode NAT vs Mode Pont

- Étape 4 : Politique de pare-feu post-authentification

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les équipes informatiques d'entreprise utilisant l'infrastructure Fortinet, l'intégration de Captive Portals externes pour l'accès invité tout en maintenant des postures de sécurité rigoureuses est une exigence courante. L'intégration entre les points d'accès Fortinet FortiAP, les appliances FortiGate Unified Threat Management (UTM) et la plateforme Purple WiFi permet aux organisations de dissocier l'authentification des invités de la sécurité du réseau principal. Ce guide fournit aux architectes techniques et aux responsables informatiques le plan définitif pour le déploiement de Purple en tant que Captive Portal externe dans un environnement Fortinet. En déchargeant la gestion de l'identité des invités vers le RADIUS cloud de Purple, les équipes réseau peuvent tirer parti des politiques de sécurité robustes de couche 7 de Fortinet pour l'inspection du trafic tout en capturant simultanément des données démographiques de première partie pour générer de la valeur commerciale. Que ce soit pour un déploiement dans un parc de magasins de détail distribué ou un stade à haute densité, cette architecture assure la conformité avec PCI DSS et GDPR tout en offrant une expérience Guest WiFi fluide.

Approfondissement Technique

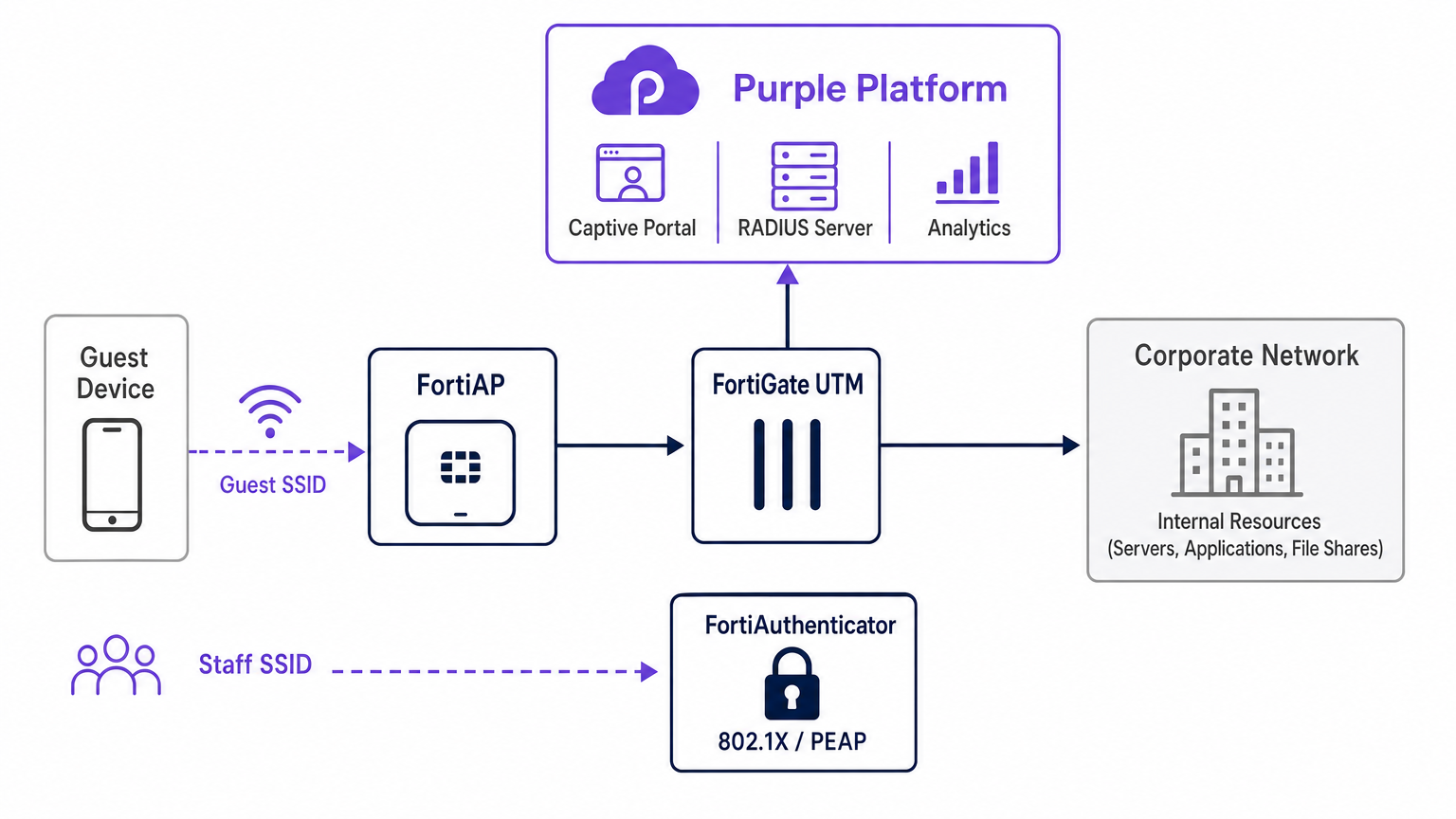

L'intégration architecturale entre Fortinet et Purple repose sur les protocoles RADIUS standard et les mécanismes de redirection HTTP. Lorsqu'un appareil invité s'associe au SSID ouvert désigné diffusé par un FortiAP, le FortiGate intercepte la requête HTTP/HTTPS initiale. Au lieu de servir un Captive Portal local, le FortiGate est configuré pour rediriger le client vers la page d'accueil hébergée dans le cloud de Purple.

Pendant cette phase de pré-authentification, le FortiGate applique un "jardin clos" (walled garden) — une liste blanche stricte d'adresses IP et de domaines qui permet à l'appareil client de charger les ressources du Captive Portal, d'effectuer des connexions sociales et d'accéder aux services essentiels (tels que DNS) sans accorder un accès complet à Internet. Une fois que l'utilisateur s'authentifie sur le portail Purple, la plateforme Purple communique avec le FortiGate via des messages RADIUS Access-Accept. Le FortiGate fait ensuite passer l'état de session du client de non authentifié à authentifié, en appliquant les politiques de pare-feu post-authentification appropriées.

Coexistence RADIUS : Purple et FortiAuthenticator

Un défi architectural fréquent dans les environnements Fortinet est la gestion de l'accès invité parallèlement à l'authentification du personnel lorsqu'un FortiAuthenticator (FAC) est déjà déployé pour l'identité d'entreprise. L'approche recommandée est une ségrégation absolue des SSID. Les appareils du personnel se connectent à un SSID sécurisé utilisant IEEE 802.1X — généralement PEAP ou EAP-TLS — authentifiés directement auprès du FortiAuthenticator. Inversement, les appareils invités se connectent à un SSID ouvert configuré pour la redirection vers un Captive Portal externe, s'authentifiant auprès de l'infrastructure RADIUS cloud de Purple.

Cette séparation garantit que les données d'identité des invités — cruciales pour les WiFi Analytics — sont gérées entièrement au sein de la plateforme Purple, tandis que les identifiants Active Directory de l'entreprise restent traités en toute sécurité par le FortiAuthenticator sur site. Le FortiGate gère le routage et l'application des politiques pour les deux flux de trafic indépendamment, assurant une absence totale de chevauchement entre le VLAN invité et le VLAN d'entreprise. Cette architecture satisfait également aux exigences PCI DSS en matière de segmentation réseau, car le trafic invité est physiquement et logiquement isolé de toute infrastructure de traitement des paiements.

Guide d'Implémentation

Le déploiement de l'intégration FortiAP Purple nécessite une configuration coordonnée à la fois sur le portail Purple et sur l'infrastructure Fortinet. Les étapes suivantes décrivent le chemin critique pour un déploiement réussi utilisant la gestion des AP FortiCloud.

Étape 1 : Configuration du réseau et de RADIUS

Commencez par définir le réseau dans le tableau de bord FortiCloud. Naviguez vers Configurer > Mon Serveur RADIUS et définissez le serveur d'authentification (Port 1812) et le serveur de comptabilité (Port 1813) en utilisant les identifiants fournis dans le portail Purple. Les deux serveurs doivent être configurés — la comptabilité n'est pas facultative. Purple s'appuie sur les données de comptabilité RADIUS pour alimenter le tableau de bord WiFi Analytics avec des métriques de durée de session, de consommation de bande passante et de fréquence des visiteurs. Définissez l'intervalle de comptabilité intermédiaire à 120 secondes pour une visibilité en temps réel.

Étape 2 : Définition du SSID et du Captive Portal

Créez un nouveau SSID dédié à l'accès invité. Définissez la méthode d'authentification sur Ouvert et activez la fonction Captive Portal, en sélectionnant l'option de portail externe ou personnalisé. Vous devez saisir l'URL d'accès unique et l'URL de redirection fournies par l'écran de configuration du portail Purple.

La configuration du "jardin clos" (Walled Garden) est l'étape la plus sensible de tout le déploiement. Vous devez saisir la liste complète des domaines requis par Purple pour garantir que les fournisseurs de connexion sociale (Facebook, Google, X) et les ressources essentielles du portail se chargent correctement avant l'authentification. Un échec de configuration précise du "jardin clos" (walled garden) entraînera un flux d'authentification interrompu, car l'appareil client ne pourra pas atteindre les ressources externes nécessaires. Assurez-vous également que le trafic DNS (port UDP 53) est explicitement autorisé dans la politique de pré-authentification.

Étape 3 : Attribution d'IP — Mode NAT vs Mode Pont

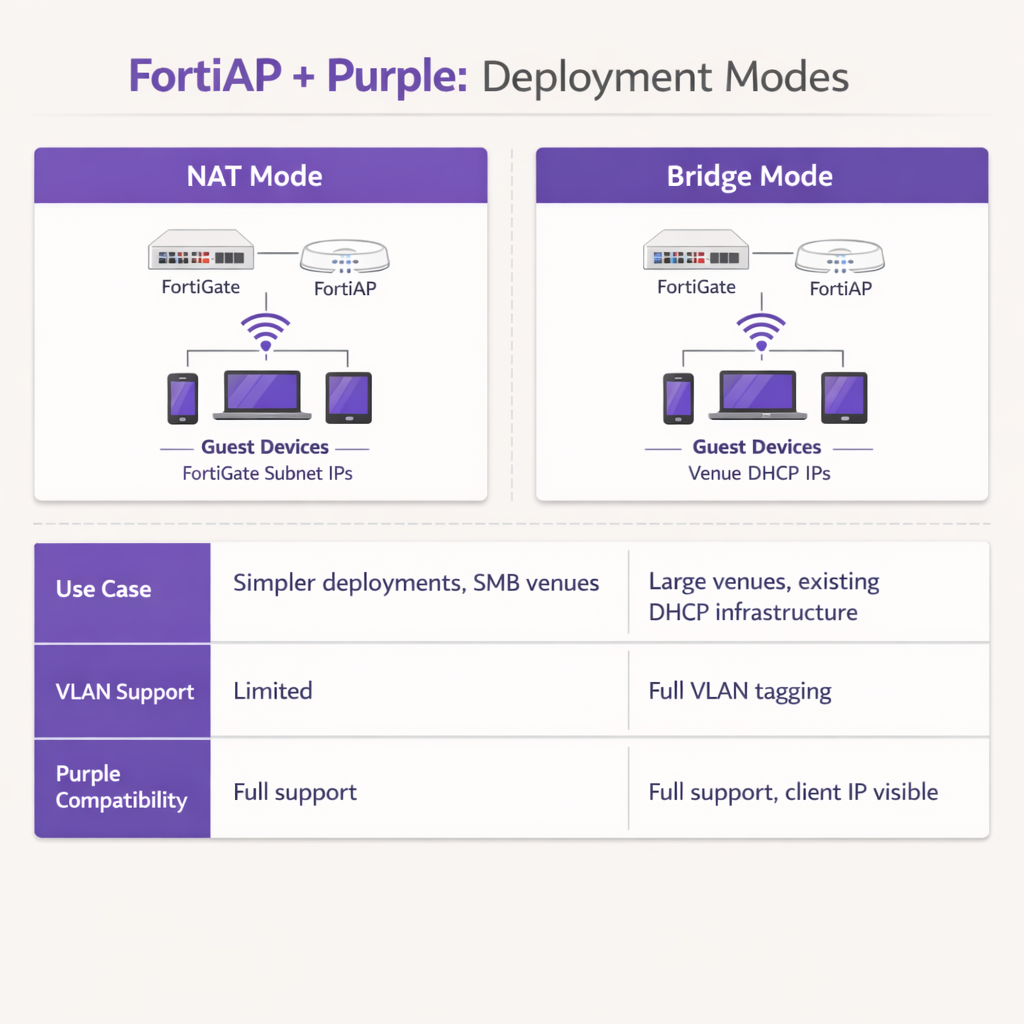

Lors de la définition du SSID, vous devez choisir entre le mode NAT et le mode Pont pour l'attribution d'IP.

En mode NAT, le FortiGate fournit des adresses DHCP aux appareils invités à partir d'un sous-réseau interne dédié, traduisant ces adresses lorsque le trafic quitte le pare-feu. Ceci convient aux déploiements plus simples ou aux plus petits Retail environnements de succursale où le FortiGate gère l'intégralité du sous-réseau invité.

En mode Pont (Bridge), le FortiAP achemine le trafic invité directement vers un VLAN spécifique, permettant à un serveur DHCP externe d'attribuer des adresses IP. Le mode Pont (Bridge) est fortement recommandé pour les environnements à haute densité tels que les établissements Hôtellerie ou les pôles de Transport , car il offre une plus grande flexibilité pour la gestion des adresses IP, prévient les goulots d'étranglement DHCP sur le FortiGate et permet à la plateforme Purple de voir la véritable adresse IP du client pour des analyses et un dépannage plus granulaires.

Étape 4 : Politique de pare-feu post-authentification

Une fois l'authentification terminée, le FortiGate doit appliquer une politique de pare-feu post-authentification dédiée au VLAN invité. Cette politique doit faire référence aux profils FortiGuard Web Filtering et Application Control pour appliquer des restrictions de contenu et bloquer le trafic peer-to-peer. Appliquez un profil Traffic Shaper pour imposer des limites de bande passante, empêchant tout invité de saturer la liaison montante du site. Assurez-vous que la politique bloque explicitement toutes les destinations d'espace IP privé RFC 1918 pour empêcher les invités de sonder les ressources du réseau interne.

Bonnes pratiques

Lors de l'architecture de cette intégration, respectez les recommandations standard de l'industrie suivantes pour garantir la stabilité, la sécurité et la conformité.

La ségrégation des VLAN est obligatoire : Ne déployez jamais le WiFi invité sur le même VLAN que les actifs d'entreprise ou les systèmes de point de vente. Un marquage VLAN strict doit être appliqué au niveau du port du commutateur pour maintenir la conformité PCI DSS. Le FortiGate doit appliquer des politiques de pare-feu agressives au VLAN invité, bloquant toutes les destinations d'espace IP privé RFC 1918 pour empêcher les mouvements latéraux.

Optimiser les temporisateurs de session : Configurez les durées de bail DHCP et les intervalles intermédiaires de comptabilité RADIUS de manière appropriée. Une durée de bail DHCP de 3600 secondes combinée à un intervalle intermédiaire de comptabilité de 120 secondes offre un équilibre optimal entre la conservation des adresses IP et la production de rapports d'analyse précis en temps réel au sein du tableau de bord Purple.

Tirer parti des fonctionnalités UTM de Fortinet après l'authentification : L'avantage principal de cette intégration est la capacité d'appliquer les fonctionnalités de sécurité avancées de Fortinet au trafic invité après l'authentification. Configurez la politique de pare-feu post-authentification pour utiliser FortiGuard Web Filtering et Application Control. Cela atténue le risque que les invités utilisent la bande passante du site pour des activités malveillantes, le torrenting ou l'accès à des contenus inappropriés, protégeant ainsi la réputation IP publique du site et son accord de service internet.

Utiliser des certificats publics : Assurez-vous que le FortiGate présente un certificat SSL/TLS valide et publiquement approuvé sur l'interface de redirection. Les certificats auto-signés déclenchent des avertissements de sécurité sur les appareils iOS et Android modernes, augmentant considérablement les taux d'abandon des invités au niveau du portail.

Dépannage et atténuation des risques

Même avec une configuration méticuleuse, les déploiements peuvent rencontrer des frictions. Comprendre les modes de défaillance courants accélère considérablement la résolution.

Le Captive Portal ne se charge pas : Si un invité se connecte mais que la page d'accueil n'apparaît pas, le coupable le plus courant est un jardin clos incomplet. Vérifiez que tous les domaines requis pour Purple et tous les fournisseurs de connexion sociale configurés sont explicitement autorisés dans la politique de pré-authentification. Assurez-vous que la résolution DNS fonctionne correctement pour les clients non authentifiés ; si le client ne peut pas résoudre l'URL du portail Purple, la redirection échouera entièrement.

Délais d'attente RADIUS : Si le portail se charge mais que l'authentification échoue constamment, examinez le chemin de communication RADIUS. Vérifiez que l'adresse IP externe du FortiGate est correctement enregistrée dans la configuration du routeur du portail Purple. Assurez-vous que les secrets partagés correspondent exactement — une seule erreur de caractère entraînera des échecs d'authentification silencieux — et qu'aucun pare-feu intermédiaire ne bloque les ports UDP 1812 et 1813 entre l'infrastructure Fortinet et les serveurs RADIUS cloud de Purple.

Erreurs de certificat : Les systèmes d'exploitation mobiles modernes sont très sensibles aux anomalies de certificat SSL/TLS lors de l'interception du Captive Portal. Assurez-vous que le FortiGate présente un certificat valide et publiquement approuvé pour l'interface de redirection, plutôt qu'un certificat auto-signé par défaut. Cela évite les avertissements de sécurité alarmants qui dissuaderaient les invités de terminer le processus d'authentification.

Lacunes dans la comptabilité de session : Si le tableau de bord d'analyse Purple affiche des données de session incomplètes ou des métriques de bande passante manquantes, vérifiez que le serveur de comptabilité RADIUS (Port 1813) est correctement configuré et que l'intervalle intermédiaire de comptabilité est défini. Les données de comptabilité sont envoyées séparément de l'authentification et nécessitent leur propre définition de serveur.

ROI et impact commercial

L'intégration de Fortinet et Purple transforme un centre de coûts standard — le WiFi invité — en un actif commercial mesurable. En utilisant le Captive Portal de Purple, les sites capturent des données démographiques vérifiées et des informations de contact, permettant des campagnes marketing ciblées, la croissance des programmes de fidélité et le réengagement post-visite. Pour les sites opérant dans les secteurs du Commerce de détail ou de l' Hôtellerie , ces données de première partie sont de plus en plus précieuses à mesure que la dépréciation des cookies tiers limite les canaux de marketing numérique traditionnels.

Pour les opérations informatiques, le déchargement de l'authentification des invités vers le RADIUS cloud de Purple réduit considérablement la charge administrative associée à la gestion des bases de données d'utilisateurs locaux, à l'impression de bons physiques ou à la maintenance d'une infrastructure RADIUS sur site. La combinaison de l'intégration transparente de Purple et de l'inspection robuste du trafic de Fortinet garantit que le site offre une expérience internet sécurisée et performante tout en générant simultanément des informations commerciales exploitables grâce à WiFi Analytics . Cette architecture est hautement évolutive, prenant en charge tout, d'un seul hôtel-boutique à un campus d'entreprise distribué, offrant un ROI constant grâce à l'activation marketing et à l'efficacité opérationnelle.

Termes clés et définitions

External Captive Portal

A configuration where the network hardware (FortiGate/FortiAP) redirects unauthenticated user traffic to a splash page hosted on a third-party cloud server (Purple), rather than serving a page stored locally on the appliance.

IT teams use this to offload portal design, social login API maintenance, and GDPR consent capture to a specialized platform, reducing operational overhead on the network team.

Walled Garden

An explicit allowlist of IP addresses, domains, and subnets that a client device is permitted to access prior to successfully authenticating on the network.

Crucial for allowing devices to load captive portal graphics, process social media logins, and resolve DNS queries before they have full internet access. The most common source of captive portal failures when misconfigured.

RADIUS Accounting

The protocol mechanism utilizing UDP Port 1813 that tracks a user's session duration, bandwidth consumption, and data transfer volumes, reporting this data back to the RADIUS server.

Purple relies on accurate accounting data from the Fortinet hardware to populate analytics dashboards and enforce time or data limits on guest sessions. Must be configured separately from authentication.

FortiAuthenticator (FAC)

Fortinet's dedicated identity and access management appliance, used for internal staff 802.1X network authentication, single sign-on, and certificate management.

IT managers frequently need to ensure that deploying Purple for guests does not disrupt existing FAC infrastructure used by corporate employees. The answer is always SSID segregation.

Bridge Mode SSID

A wireless configuration where the access point acts as a transparent layer 2 bridge, passing client traffic directly onto a specific VLAN on the wired network rather than performing NAT.

Preferred in enterprise deployments as it allows existing core DHCP servers to manage IP addresses, prevents FortiGate DHCP bottlenecks, and exposes true client IPs to the Purple analytics platform.

Post-Authentication Policy

The firewall rules and Unified Threat Management (UTM) profiles applied to a user's traffic only after they have successfully authenticated via the captive portal.

This is where network architects apply web filtering, application control, and bandwidth shaping to protect the venue's network from malicious guest activity. Purple handles identity; FortiGate handles enforcement.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control, providing a framework for authenticating devices wishing to attach to a LAN or WLAN using EAP methods such as PEAP or EAP-TLS.

Used for secure staff access via FortiAuthenticator, distinct from the open, portal-based authentication used for guests via Purple. The two authentication methods coexist on separate SSIDs.

RADIUS-as-a-Service

A cloud-hosted RADIUS infrastructure provided by Purple, eliminating the need for venues to deploy and maintain local RADIUS servers such as FreeRADIUS or Windows NPS.

Reduces infrastructure overhead for IT teams while ensuring high availability and seamless integration with the captive portal platform. Particularly valuable for distributed retail or hospitality deployments.

FortiGuard

Fortinet's cloud-based threat intelligence and content filtering subscription service, providing real-time web filtering, application control, and intrusion prevention signatures to FortiGate appliances.

Applied via post-authentication firewall policies to inspect and control guest internet traffic after Purple has authenticated the user, protecting the venue's network and IP reputation.

Études de cas

A 200-room hotel currently uses a FortiGate 100F and FortiAPs. They use FortiAuthenticator for staff 802.1X authentication. They want to implement Purple WiFi for guests to capture marketing data, but the IT Director is concerned about the guest portal interfering with the existing staff authentication flow.

Deploy absolute SSID segregation. Maintain the existing Staff_WiFi SSID configured for WPA2-Enterprise, pointing to the FortiAuthenticator RADIUS server on Port 1812. Create a new, separate Guest_WiFi SSID configured as an Open network with External Captive Portal enabled. Configure the captive portal URL to point to Purple's splash page, and configure the RADIUS settings for this specific SSID to point to Purple's cloud RADIUS servers (Port 1812 for auth, Port 1813 for accounting). Map the Guest SSID to an isolated VLAN with a dedicated firewall policy. The FortiGate routes authentication requests based on the originating SSID, ensuring zero interference between the two authentication systems.

A retail chain is deploying FortiCloud APs across 50 locations. They want to use Purple WiFi for guest analytics. During testing at the first site, the guest connects to the WiFi, but their device displays a blank page or a connection timed out error instead of the Purple splash page.

The IT team must audit and update the Walled Garden configuration on the FortiCloud AP SSID settings. The FortiAP is currently blocking the client's HTTP/HTTPS requests to the Purple portal assets before authentication. The team must input the complete list of Purple's required domains — including CDN endpoints and social login provider domains — into the Walled Garden allowlist. They must also verify that the pre-authentication policy explicitly permits DNS traffic on UDP port 53, so the client device can resolve the portal hostname. Once corrected at the first site, this configuration should be templated and applied consistently across all 50 locations.

Analyse de scénario

Q1. Your deployment requires guests to authenticate via a Purple splash page. You have configured the SSID, the RADIUS servers, and the redirect URL. However, when connecting, guest devices immediately report No Internet Connection and the portal fails to pop up automatically. What is the most likely configuration omission?

💡 Astuce :Consider what network access a device requires before it has fully authenticated on the network.

Afficher l'approche recommandée

The Walled Garden (pre-authentication allowlist) is likely incomplete or missing entirely. The device needs explicit permission to reach Purple's portal domains, social login APIs (Facebook, Google), and perform DNS resolution before the FortiGate grants full access. Without this, the device's Captive Portal Assistant cannot reach the target URL to trigger the pop-up. Additionally, verify that DNS traffic on UDP port 53 is permitted in the pre-authentication policy.

Q2. A stadium deployment anticipates 15,000 concurrent guest connections during events. The current design proposes using the FortiGate in NAT mode to provide DHCP to the guest SSID from a single /20 subnet. Why might this architectural decision create operational problems, and what is the recommended alternative?

💡 Astuce :Consider the processing overhead on the FortiGate firewall and the implications of DHCP lease churn at high scale.

Afficher l'approche recommandée

Using NAT mode places the entire DHCP processing burden on the FortiGate, which may struggle with the rapid lease churn of 15,000 transient devices connecting and disconnecting throughout an event. A single /20 subnet provides only 4,094 usable addresses, which may be insufficient for peak concurrent connections. Furthermore, NAT mode obscures the true client IP from the Purple platform, limiting analytical depth. The recommended approach is Bridge mode, dropping guest traffic onto a dedicated VLAN managed by a robust external enterprise DHCP infrastructure with appropriately sized address pools.

Q3. The CISO mandates that guest WiFi traffic must not consume more than 20% of the venue's total internet bandwidth, and guests must be prevented from accessing peer-to-peer file sharing networks. Where in the Fortinet-Purple architecture is this policy enforced, and what specific Fortinet features are required?

💡 Astuce :Determine which component handles traffic inspection and policy enforcement after the user's identity has been verified by Purple.

Afficher l'approche recommandée

This policy is enforced on the FortiGate UTM appliance via the Post-Authentication Firewall Policy applied to the guest VLAN. While Purple handles authentication and identity capture, the FortiGate remains responsible for Layer 7 traffic inspection and enforcement. The network team must configure a FortiGuard Application Control profile to block P2P categories (BitTorrent, eDonkey, etc.) and apply a Traffic Shaper profile to the guest policy to enforce the 20% bandwidth cap. Both profiles must be referenced in the post-authentication firewall policy, not the pre-authentication walled garden policy.