WiFi pour les événements : Comment offrir une connectivité fiable pour les grandes foules

Ce guide faisant autorité fournit aux leaders informatiques, aux architectes réseau et aux opérateurs de sites des stratégies concrètes pour concevoir, déployer et gérer des réseaux WiFi temporaires à haute densité pour les événements à grande échelle – des conférences d'entreprise aux festivals en plein air. Il couvre les principes de conception RF, la planification de la capacité, la conformité en matière de sécurité et la manière de tirer parti de l'analyse du WiFi invité pour transformer le réseau en un atout générateur de revenus.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Le Défi de la Haute Densité

- Architecture et Normes

- Principes de Conception RF pour la Haute Densité

- Sécurité et Conformité

- Guide d'Implémentation

- Phase 1 : Collecte des Besoins et Étude de Site

- Phase 2 : Conception du Réseau et Planification de la Capacité

- Phase 3 : Déploiement et configuration du matériel

- Phase 4 : Captive Portal et intégration des invités

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- Architecture de redondance et de basculement

- ROI et impact commercial

Résumé Exécutif

Pour les CTO, les directeurs informatiques et les opérateurs de sites, le déploiement de WiFi temporaire pour les événements à grande échelle présente un ensemble unique de défis que la conception de réseau d'entreprise standard ne résout tout simplement pas. Contrairement aux environnements de bureau statiques, la connectivité événementielle exige un déploiement rapide, une capacité à très haute densité et une intégration utilisateur transparente — tout en maintenant une sécurité stricte et une conformité réglementaire. Un réseau défaillant lors d'un discours d'ouverture ou d'un salon professionnel n'est pas seulement un inconvénient ; c'est un risque pour la réputation et le commerce.

Ce guide fournit un plan complet pour l'architecture et la gestion des réseaux WiFi événementiels qui offrent des performances fiables sous pression. Nous explorons les exigences techniques pour les environnements à haute densité, les stratégies de déploiement indépendantes des fournisseurs et l'intégration de solutions Guest WiFi pour capturer des données de première partie et générer un ROI. Que vous gériez une conférence d'entreprise, un site Hospitality accueillant un gala, ou un festival en plein air massif, ces principes garantiront que votre architecture réseau peut gérer la charge et offrir une expérience transparente aux participants.

Approfondissement Technique

Le Défi de la Haute Densité

Les déploiements WiFi de bureau standard sont conçus pour la couverture ; le WiFi événementiel doit être conçu pour la capacité. Dans un environnement d'entreprise typique, un point d'accès (AP) peut servir confortablement 20 à 30 clients simultanés. Dans une salle de conférence ou un stade, la même empreinte AP doit prendre en charge des centaines d'appareils simultanément — dont beaucoup diffusent activement des vidéos, synchronisent des données cloud ou publient sur les médias sociaux en temps réel.

Cela nécessite un changement fondamental dans la philosophie de conception RF (Radio Fréquence). L'objectif principal n'est plus d'éliminer les zones mortes, mais d'atténuer les interférences de co-canal (CCI) et d'optimiser le rapport signal/bruit (SNR) dans des environnements où le plancher de bruit est exceptionnellement élevé en raison de la densité même des appareils émetteurs.

Architecture et Normes

Les réseaux événementiels modernes devraient être construits sur les normes Wi-Fi 6 (802.11ax) ou Wi-Fi 6E (802.11ax dans la bande 6 GHz). Ces protocoles introduisent des fonctionnalités critiques spécifiquement conçues pour les environnements à haute densité :

| Fonctionnalité | Norme | Avantage dans les Déploiements à Haute Densité |

|---|---|---|

| OFDMA | Wi-Fi 6/6E | Sert plusieurs clients simultanément sur des sous-canaux, réduisant la latence |

| BSS Coloring | Wi-Fi 6/6E | Atténue les interférences en identifiant et en ignorant le trafic BSS superposé |

| Target Wake Time (TWT) | Wi-Fi 6/6E | Planifie les transmissions client, réduisant la contention du médium |

| MU-MIMO (8x8) | Wi-Fi 6/6E | Permet aux AP de communiquer avec plusieurs clients simultanément |

| 6 GHz Band | Wi-Fi 6E | Fournit un spectre propre et non encombré sans interférence d'anciens appareils |

Principes de Conception RF pour la Haute Densité

La décision de conception la plus critique est le choix et le placement de l'antenne. Dans une grande salle, les antennes omnidirectionnelles diffusent l'énergie RF dans toutes les directions, ce qui signifie que chaque AP peut entendre chaque autre AP — la définition de l'interférence de co-canal. L'approche correcte consiste à utiliser des antennes patch ou sectorielles directionnelles qui concentrent l'énergie RF dans un faisceau étroit, créant de petites micro-cellules contenues. Cela vous permet de réutiliser les mêmes canaux sur des AP adjacents sans qu'ils n'interfèrent les uns avec les autres.

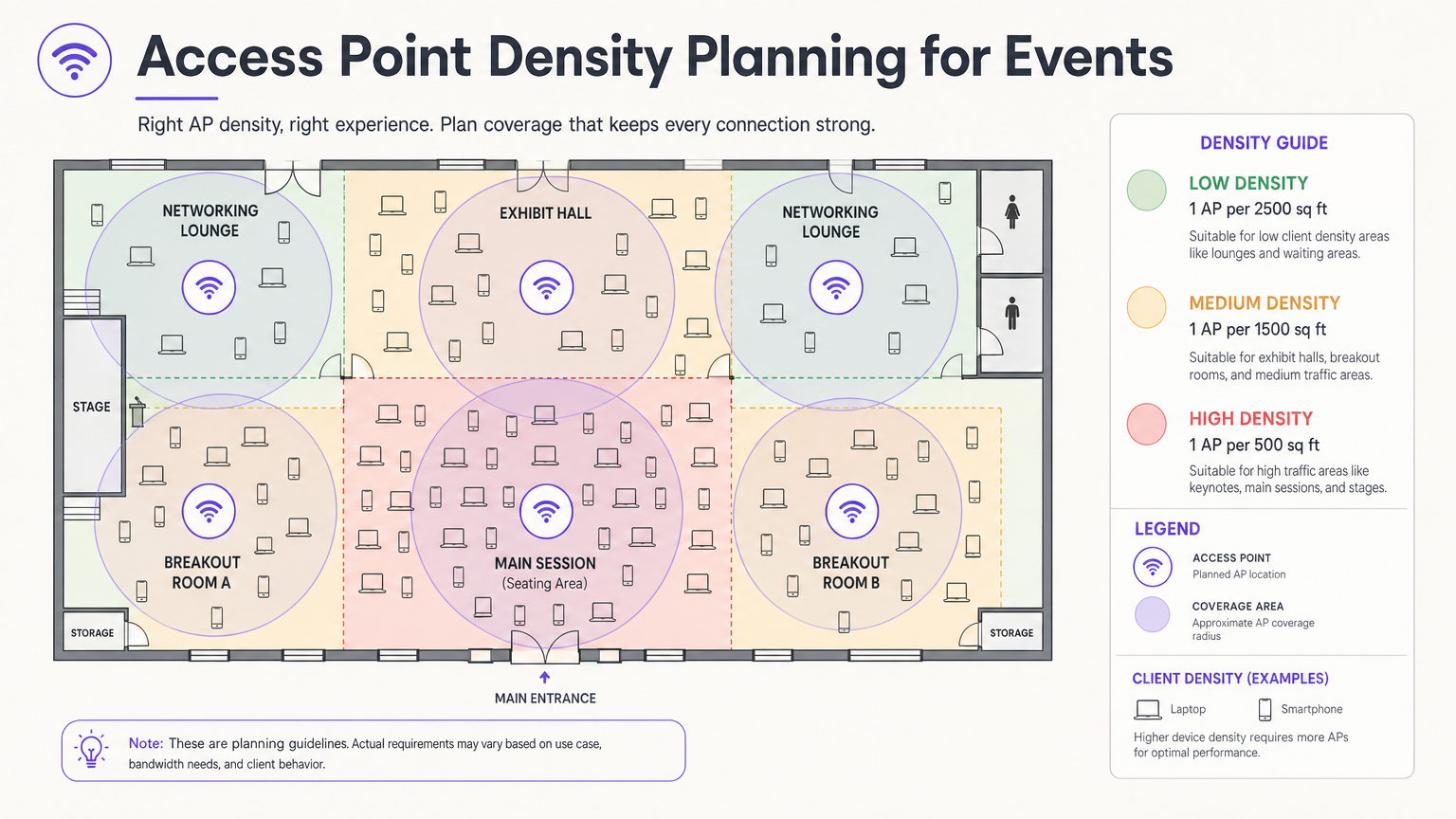

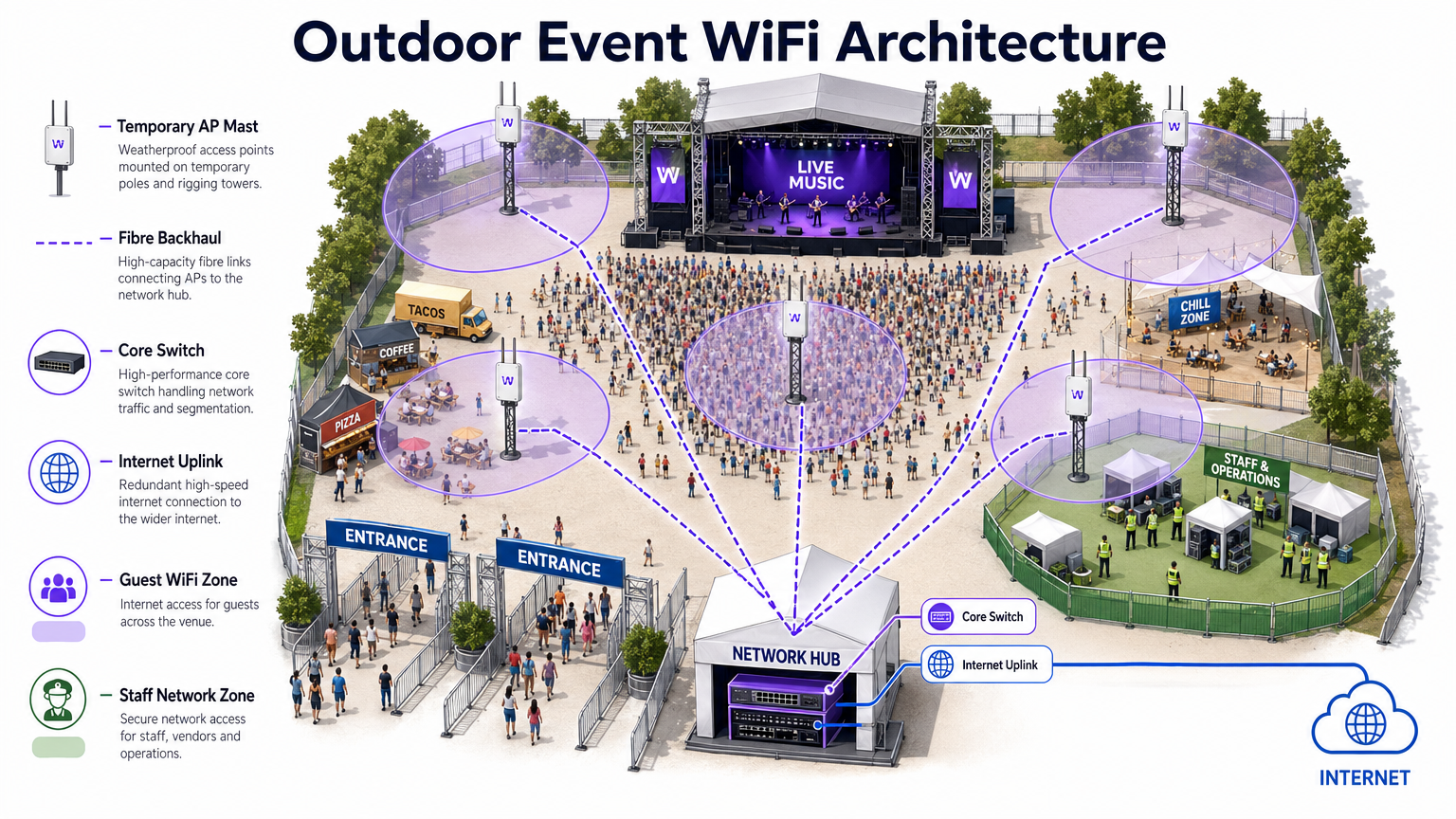

Montez les AP à une hauteur qui offre une couverture adéquate sans sur-tirer. Pour les zones assises, une hauteur de montage de 4 à 8 mètres est généralement optimale. Au-dessus de 10 mètres, la force du signal au niveau du client se dégrade considérablement. Pour les déploiements extérieurs, reportez-vous au diagramme d'architecture ci-dessous.

Sécurité et Conformité

Les réseaux événementiels doivent équilibrer la facilité d'accès avec une sécurité robuste. Bien que les réseaux ouverts avec Captive Portal soient courants pour l'accès invité, ils exposent le trafic à l'interception sans chiffrement supplémentaire. L'implémentation de WPA3-Personal avec Enhanced Open (OWE — Opportunistic Wireless Encryption) fournit un chiffrement transparent même sur les réseaux publics, sans complexité supplémentaire pour l'utilisateur final.

Pour les événements impliquant des transactions financières — pop-ups de vente au détail, billetterie, vendeurs de nourriture — le réseau doit être conforme aux normes PCI DSS. La ségrégation du trafic de point de vente (POS) sur un VLAN dédié et chiffré avec des règles de pare-feu strictes est non négociable. De même, toutes les données collectées via les Captive Portal doivent adhérer au GDPR et aux réglementations locales de confidentialité applicables, exigeant un consentement explicite et des politiques transparentes de traitement des données.

Guide d'Implémentation

Phase 1 : Collecte des Besoins et Étude de Site

Avant de déployer un seul équipement, vous devez comprendre les contraintes physiques du site et les exigences de connectivité spécifiques de l'événement. Obtenez des plans d'étage précis et effectuez une visite pour identifier les matériaux de construction qui atténuent les signaux RF — le béton dense, les éléments structurels en acier et le verre miroir sont particulièrement problématiques.

Effectuez une étude de site active à l'aide d'outils professionnels tels qu'Ekahau Site Survey ou AirMagnet. Ceci est essentiel pour déterminer le placement optimal des AP, identifier les sources d'interférences existantes (AP non autorisés, fours à micro-ondes, appareils Bluetooth, téléphones DECT) et planifier les attributions de canaux avant l'installation du matériel.

Phase 2 : Conception du Réseau et Planification de la Capacité

Calculez votre bande passante requise en fonction du nombre attendu de participants et de leur profil d'utilisation anticipé. Appliquez le 2.5 DRègle relative aux appareils : supposez que chaque participant apporte 2,5 appareils connectés, avec un taux de connexion simultanée de 60 à 80 % aux heures de pointe.

Pour l'adressage IP, concevez vos étendues DHCP pour s'adapter à ce volume. Un sous-réseau /24 (254 adresses) est totalement insuffisant pour un événement de 500 personnes. Utilisez un sous-réseau /21 ou /20 et définissez des durées de bail DHCP courtes de 30 à 60 minutes pour éviter l'épuisement des IP à mesure que les participants arrivent et partent tout au long de la journée.

Phase 3 : Déploiement et configuration du matériel

Déployez des points d'accès (AP) haute densité avec des antennes directionnelles dans les zones assises et de rassemblement. Les étapes de configuration clés incluent :

- Désactivez les débits de données hérités (débits 802.11b/g de 1, 2, 5,5, 11 Mbps). Définissez le débit de base minimum à 12 ou 24 Mbps.

- Activez la direction de bande (band steering) pour diriger les clients bi-bande vers les bandes 5 GHz ou 6 GHz.

- Mettez en œuvre l'isolation des clients pour empêcher la communication pair-à-pair entre les appareils invités.

- Configurez des limites de bande passante par client (par exemple, 5 Mbps en téléchargement / 2 Mbps en téléversement) pour éviter qu'un petit nombre d'utilisateurs ne monopolise la connexion.

- Activez la détection des points d'accès non autorisés (rogue AP detection) sur le contrôleur sans fil pour identifier et alerter sur les points d'accès non autorisés.

Phase 4 : Captive Portal et intégration des invités

Le Captive Portal est le point de contact principal entre le lieu et le participant. Un portail mal conçu — lent à charger, complexe à naviguer ou nécessitant des données personnelles excessives — entraînera des taux d'abandon élevés et des utilisateurs frustrés.

Des plateformes comme la solution Purple's Guest WiFi vous permettent d'authentifier les utilisateurs via la connexion sociale, l'e-mail ou la vérification par SMS, tout en capturant simultanément des données propriétaires précieuses avec le consentement explicite du GDPR. Le portail doit être adapté aux mobiles, se charger en moins de trois secondes et présenter une expérience claire et de marque. Pour les grands événements, assurez-vous que l'infrastructure du serveur d'authentification est dimensionnée pour gérer des milliers de requêtes simultanées pendant les périodes d'association de pointe — généralement les 10 minutes précédant le début d'une présentation.

Bonnes pratiques

Le tableau suivant résume les principales bonnes pratiques de configuration pour les déploiements d'événements à haute densité, tirées des directives standard de l'industrie et de l'expérience de déploiement réelle.

| Pratique | Justification | Impact si ignoré |

|---|---|---|

| Désactiver les débits de données hérités | Empêche les clients lents de monopoliser le temps d'antenne | Dégradation sévère du débit pour tous les utilisateurs |

| Activer la direction de bande | Déplace les clients compatibles vers des bandes moins encombrées | Congestion 2,4 GHz, performances médiocres |

| Mettre en œuvre l'isolation des clients | Prévient les attaques pair-à-pair et la propagation de logiciels malveillants | Risque de sécurité, potentielle violation de données |

| Baux DHCP courts (30-60 min) | Recyclage des adresses IP des clients partis | Épuisement DHCP, les nouveaux clients ne peuvent pas se connecter |

| Utiliser des antennes directionnelles | Réduit les interférences co-canal (CCI) entre les AP adjacents | Effondrement du débit à l'échelle du réseau |

| Segmenter les VLAN par type de trafic | Isole le trafic sensible, assure la conformité | Violation PCI DSS, violation de sécurité |

| Déployer des liens WAN redondants | Élimine le point de défaillance unique pour l'accès Internet | Panne réseau complète si le lien principal échoue |

Pour une exploration plus approfondie des stratégies de gestion de la bande passante applicables aux déploiements permanents et temporaires, consultez notre guide sur Comment gérer la bande passante sur un réseau WiFi .

Dépannage et atténuation des risques

Modes de défaillance courants

1. Épuisement DHCP. Comme indiqué ci-dessus, c'est le mode de défaillance le plus courant lors des événements. Le symptôme est que les AP apparaissent en ligne et fonctionnels, mais les nouveaux clients ne peuvent pas se connecter. La solution consiste à réduire les durées de bail et à s'assurer que les sous-réseaux sont dimensionnés de manière adéquate. Surveillez l'utilisation du pool DHCP en temps réel pendant l'événement.

2. Cascade d'interférences co-canal. Si le placement des AP ou la planification des canaux est incorrecte, un seul AP congestionné peut déclencher une cascade où les clients se déplacent vers des AP voisins, les surchargeant à leur tour. Prévenez cela avec une étude de site pré-événement appropriée et une validation post-déploiement.

3. Interférences des AP non autorisés. Les exposants et les participants apportent régulièrement des hotspots personnels et des appareils MiFi, créant de graves interférences. Activez la détection et le confinement des AP non autorisés sur votre contrôleur sans fil. Informez le personnel de l'événement de communiquer la politique aux exposants pendant l'installation.

4. Goulot d'étranglement d'authentification du Captive Portal. Pendant les périodes d'association de pointe, le serveur d'authentification peut être submergé. Testez la charge de votre infrastructure de portail avant l'événement et assurez-vous qu'elle est évolutive horizontalement.

5. Tempête d'association. Lorsqu'une session importante se termine et que des milliers d'appareils tentent de se reconnecter simultanément, le trafic de trames de gestion peut submerger le réseau. Implémentez 802.11r (Fast BSS Transition) et 802.11k (Neighbour Reports) pour faciliter l'itinérance fluide et réduire la surcharge de réassociation.

Architecture de redondance et de basculement

Pour les événements critiques, un point de défaillance unique est inacceptable. Mettez en œuvre :

- Liens WAN doubles provenant de différents FAI avec basculement automatique au niveau du routeur de périphérie.

- Configurations de contrôleur sans fil haute disponibilité (HA) avec basculement actif-veille.

- Commutateurs centraux redondants avec agrégation de liens (LACP) pour la résilience des liaisons montantes.

- UPS (Uninterruptible Power Supply) pour tous les équipements réseau centraux.

ROI et impact commercial

Le déploiement d'un réseau WiFi événementiel robuste représente un investissement important, mais il offre également une opportunité substantielle de ROI mesurable. En intégrant WiFi Analytics , vous pouvez transformer le réseau d'un centre de coûts en un atout commercial stratégique.

Capture de données propriétaires. Chaque participant qui se connecte via le Captive Portal fournit une adresse e-mail vérifiée et, en option, des données démographiques et de profil social. Pour un événement de 2 000 personnes conférence, cela peut générer une liste de marketing de haute qualité et consentie en une seule journée — une liste qui coûterait beaucoup plus cher à acquérir par les canaux payants conventionnels.

Analyse de la fréquentation et du comportement. En analysant les schémas de connexion et les temps de présence, vous pouvez comprendre comment les participants se déplacent dans le lieu. Quels stands d'exposition ont attiré le plus de trafic ? Combien de temps les participants ont-ils passé dans le salon des sponsors ? Ces données sont directement exploitables pour les pop-ups Retail , les lieux Hospitality et les organisateurs d'événements planifiant de futurs aménagements.

Monétisation du sponsoring. La page d'accueil du Captive Portal est un espace publicitaire de premier ordre. Les sponsors peuvent se voir offrir des expériences de connexion personnalisées, des redirections ciblées après authentification et des données d'impression mesurables — tout cela représente une valeur ajoutée significative par rapport aux forfaits de sponsoring d'événements traditionnels.

Efficacité opérationnelle. Pour les équipes d'exploitation des sites, l'analyse du réseau en temps réel offre une visibilité sur la densité et le flux de la foule, permettant une gestion proactive des files d'attente, de la restauration et des ressources de sécurité. Ceci est particulièrement pertinent dans les grands pôles de Transport et les environnements de stades.

Pour les organisations déployant le WiFi dans des environnements plus permanents, les mêmes principes de capture de données et d'analyse s'appliquent. Consultez notre guide sur Small Business WiFi: How to Get the Setup Right Without Breaking the Budget pour une perspective complémentaire sur les déploiements permanents.

Termes clés et définitions

Co-Channel Interference (CCI)

Interference caused when multiple access points operate on the same frequency channel within range of each other, forcing them to take turns transmitting and significantly reducing overall network throughput.

The primary performance enemy in high-density event deployments. Mitigated through careful channel planning, reduced AP transmit power, and directional antennas that constrain the coverage area of each AP.

BSS Coloring

A Wi-Fi 6 (802.11ax) feature that adds a numerical 'color' identifier to all transmissions from a Basic Service Set (BSS). APs can identify and ignore transmissions from neighboring networks on the same channel, allowing them to transmit simultaneously rather than waiting.

Crucial for improving spectral efficiency in crowded environments like exhibition halls where dozens of APs are deployed in close proximity. Effectively reduces the impact of CCI without requiring additional spectrum.

Captive Portal

A web page that users are redirected to and must interact with before gaining full access to a public WiFi network. Typically used for authentication, terms of service acceptance, or marketing data capture.

The critical onboarding step where venues can capture GDPR-compliant first-party data, present sponsorship messaging, and control network access. The quality and speed of the captive portal directly impacts the user experience.

Band Steering

A wireless controller feature that encourages dual-band or tri-band client devices to connect to the 5 GHz or 6 GHz bands rather than the heavily congested 2.4 GHz band, by delaying or suppressing probe responses on the lower band.

Essential for maximising available spectrum utilisation at events. The 2.4 GHz band has only three non-overlapping channels and is shared with Bluetooth, microwave ovens, and other devices, making it particularly susceptible to congestion.

Target Wake Time (TWT)

A Wi-Fi 6 (802.11ax) feature that allows an AP to negotiate specific scheduled windows with client devices for when they will wake up to transmit or receive data, reducing the number of devices contending for the medium simultaneously.

Improves overall network efficiency in high-density environments and significantly extends the battery life of attendees' mobile devices — a notable benefit at multi-day events.

DHCP Exhaustion

A network failure condition where the DHCP server has assigned all available IP addresses in its configured scope and cannot issue new leases to connecting devices, preventing them from obtaining network access.

One of the most common and easily preventable failure modes at events. Prevented by using adequately sized subnets (e.g., /21 or /20) and setting short DHCP lease times of 30–60 minutes to ensure addresses are recycled as attendees come and go.

Rogue Access Point

An unauthorised wireless access point connected to the network or operating in the same RF airspace, either inadvertently (an exhibitor's personal hotspot) or maliciously (an evil twin attack), causing interference and potential security risks.

A persistent challenge at trade shows and conferences where exhibitors routinely bring their own networking equipment. Must be actively monitored using wireless intrusion detection features on the wireless controller.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card networks (Visa, Mastercard, Amex) that all organisations accepting, processing, storing, or transmitting credit card information must comply with, covering network security, encryption, access control, and monitoring.

Non-negotiable for any event network supporting retail vendors, cashless payment systems, or ticketing. Requires strict network segmentation, encryption of cardholder data in transit, and regular security assessments.

OFDMA (Orthogonal Frequency-Division Multiple Access)

A Wi-Fi 6 channel access method that subdivides a single channel into smaller frequency allocations called Resource Units (RUs), allowing an AP to serve multiple clients with different bandwidth requirements simultaneously within a single transmission window.

A fundamental improvement over the OFDM used in Wi-Fi 5, which could only serve one client per transmission. In high-density event environments, OFDMA dramatically reduces latency and improves overall network efficiency.

Études de cas

A 500-person corporate conference is being held in a hotel ballroom. The event includes a keynote presentation requiring high bandwidth for interactive polling, followed by four simultaneous breakout sessions in adjacent rooms. The hotel's existing WiFi infrastructure is inadequate. How should the IT team approach the temporary deployment?

Step 1 — Site Survey: Conduct an active RF survey of the ballroom and breakout rooms to identify the hotel's existing AP channels and any interference sources. Coordinate with the hotel to temporarily disable or reduce power on APs in adjacent areas during the event.

Step 2 — Capacity Calculation: 500 attendees × 2.5 devices = 1,250 devices. At 70% concurrency, plan for approximately 875 simultaneous connections. Allocate a /22 subnet (1,022 usable addresses) with 45-minute DHCP leases.

Step 3 — AP Placement: Deploy 4–6 high-density APs in the ballroom using directional patch antennas mounted at 5–6 metres, focused on the seating area. Deploy 1–2 APs per breakout room.

Step 4 — Configuration: Create a dedicated event SSID on VLAN 20 (guest). Disable 802.11b/g rates. Set minimum basic rate to 24 Mbps. Enable band steering and client isolation. Apply per-user bandwidth limits of 5 Mbps down / 2 Mbps up.

Step 5 — Onboarding: Deploy a custom captive portal integrated with the event registration system, allowing pre-registered attendees to authenticate with their registration email for a frictionless experience.

Step 6 — Monitoring: Assign a network engineer to monitor the wireless controller dashboard throughout the event, watching for AP load, client counts, and DHCP pool utilisation.

A three-day outdoor music festival expects 10,000 daily attendees across a 5-hectare greenfield site. The venue has no existing network infrastructure. The event requires guest WiFi for attendees, a secure network for cashless payment vendors, and a dedicated operations network for staff. What is the optimal architecture?

Step 1 — Backhaul: Establish a high-capacity point-to-point microwave link (minimum 1 Gbps) back to the nearest fibre point of presence, with a secondary 4G/5G bonded link as failover. Alternatively, negotiate a temporary fibre installation with the local ISP if lead time permits.

Step 2 — Core Network: Deploy a ruggedised core switch and edge router/firewall in a secure, climate-controlled equipment tent at the centre of the site. Install a UPS for all core equipment.

Step 3 — Distribution: Run armoured fibre optic cables from the core tent to distribution switches located at key zones: Main Stage, Food Court, VIP Area, Entrance Gates, and Staff Operations.

Step 4 — Edge Deployment: Mount IP67-rated outdoor APs on temporary masts (4–6 metres) or rigging structures. Use sector antennas to cover crowd areas. Deploy APs at a density of 1 per 300–500 attendees in high-density zones.

Step 5 — Network Segmentation: Configure three VLANs: VLAN 20 (Guest WiFi with captive portal), VLAN 30 (Vendor POS — PCI DSS compliant, restricted to payment gateway IPs only), VLAN 40 (Staff Operations — management access, CCTV, communications).

Step 6 — Monitoring: Deploy a cloud-based wireless management platform accessible via the staff operations network for real-time monitoring and remote configuration.

Analyse de scénario

Q1. You are designing the WiFi for a major product launch keynote. The venue is a large, open auditorium with a flat floor and no fixed seating. The client expects 2,000 attendees to be simultaneously streaming a live interactive poll and posting to social media during the 90-minute presentation. What is the most critical RF design consideration, and how would you address it?

💡 Astuce :Think about the difference between providing coverage in an empty room versus capacity in a packed auditorium. Consider what happens when dozens of APs can all hear each other.

Afficher l'approche recommandée

The most critical consideration is mitigating Co-Channel Interference (CCI) while providing extreme capacity. With 2,000 attendees and the 2.5 Device Rule, you are planning for approximately 3,500 devices at 70% concurrency — roughly 2,450 simultaneous connections. This requires deploying a high density of APs (likely 20–30 units) in the auditorium. If those APs are configured with omnidirectional antennas and overlapping channels, they will create severe CCI and the network will perform worse than a single AP. The solution is to use high-density APs with directional patch antennas mounted overhead, focused on specific sections of the audience. Reduce AP transmit power to create tight micro-cells. Assign non-overlapping channels carefully and leverage BSS Coloring (Wi-Fi 6) to further reduce interference. Disable all legacy data rates to ensure fast airtime clearance.

Q2. During a multi-day trade show, the IT helpdesk receives reports at 10:15 AM that attendees cannot connect to the guest WiFi network in the main exhibition hall. The wireless controller dashboard shows all APs are online, associated client counts are near zero, and no error alerts are present. What is the most likely root cause, and what is the immediate remediation?

💡 Astuce :Consider the lifecycle of a device connecting to a network and what server-side resource is consumed even when a device is idle or has left the venue.

Afficher l'approche recommandée

The most likely cause is DHCP Exhaustion. The exhibition hall opened the previous day, and if the DHCP lease time was set to the default 24 hours, the IP address pool will have been depleted by the accumulation of leases from the previous day's attendees — devices that are no longer present but whose leases have not yet expired. The APs are functioning correctly, but new devices cannot obtain an IP address and therefore cannot complete the connection process. Immediate remediation: (1) Reduce the DHCP lease time to 30 minutes on the DHCP server. (2) Clear all existing leases in the pool to immediately free up addresses. (3) If the subnet is undersized, expand it to a /21 or /20 to provide sufficient headroom. Long-term: implement DHCP pool utilisation monitoring with alerting thresholds at 70% and 90% capacity.

Q3. A retail brand is running a three-day pop-up event in a shopping centre. The event requires guest WiFi for visitors, and six vendor stations will be processing contactless card payments using wireless POS terminals. The IT manager proposes running both on the same SSID with a shared passphrase to simplify setup. Evaluate this proposal and provide a compliant alternative architecture.

💡 Astuce :Consider the regulatory requirements that apply to any network carrying payment card data, and what the consequences of non-compliance are.

Afficher l'approche recommandée

The proposed single-SSID architecture is non-compliant with PCI DSS and must not be implemented. PCI DSS Requirement 1.3 mandates that cardholder data environments (CDE) be isolated from untrusted networks, including general guest WiFi. Placing POS terminals on the same network segment as guest devices creates a direct path for a compromised guest device to attack the POS systems or intercept payment data. The compliant alternative is strict VLAN segmentation: (1) Create VLAN 20 for guest WiFi with a captive portal — this is an untrusted network with internet access only. (2) Create VLAN 30 for POS terminals — this is the CDE, restricted by firewall rules to outbound connections to the specific payment gateway IP addresses only. All inbound connections from VLAN 20 to VLAN 30 must be blocked. (3) Use separate SSIDs for each VLAN, with WPA3-Enterprise or a strong WPA2/3-PSK for the POS SSID. (4) Document the network segmentation and firewall rules as evidence for PCI DSS compliance.