Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

Systèmes WiFi Commerciaux : Ce que les Grandes Entreprises Doivent Savoir

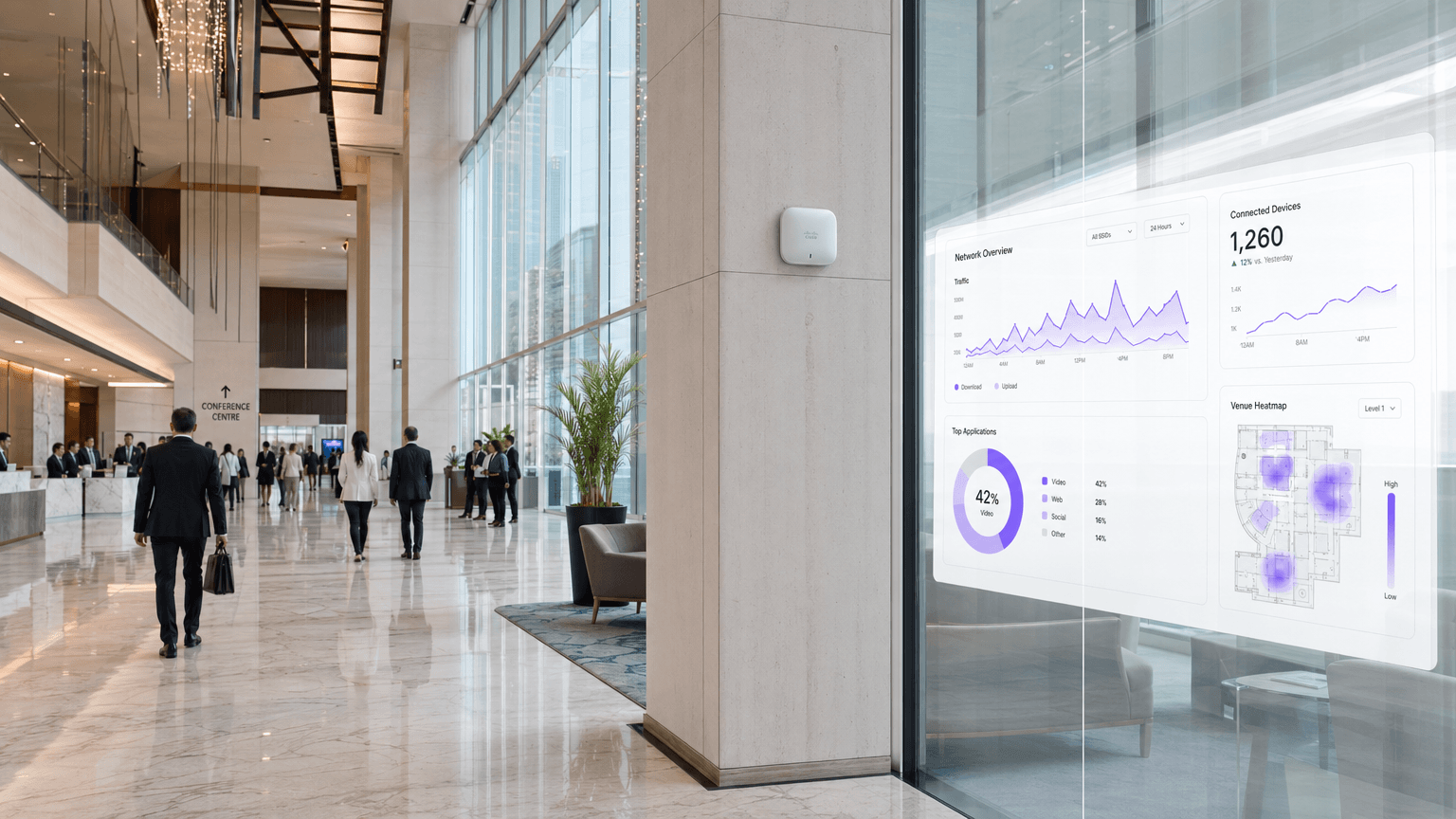

Ce guide de référence technique fournit aux leaders informatiques et aux opérateurs de sites des informations exploitables sur la conception, le déploiement et la gestion des systèmes WiFi commerciaux. Il couvre l'architecture haute densité, la conformité en matière de sécurité, la sélection des fournisseurs et la manière de tirer parti des données réseau pour l'intelligence d'affaires.

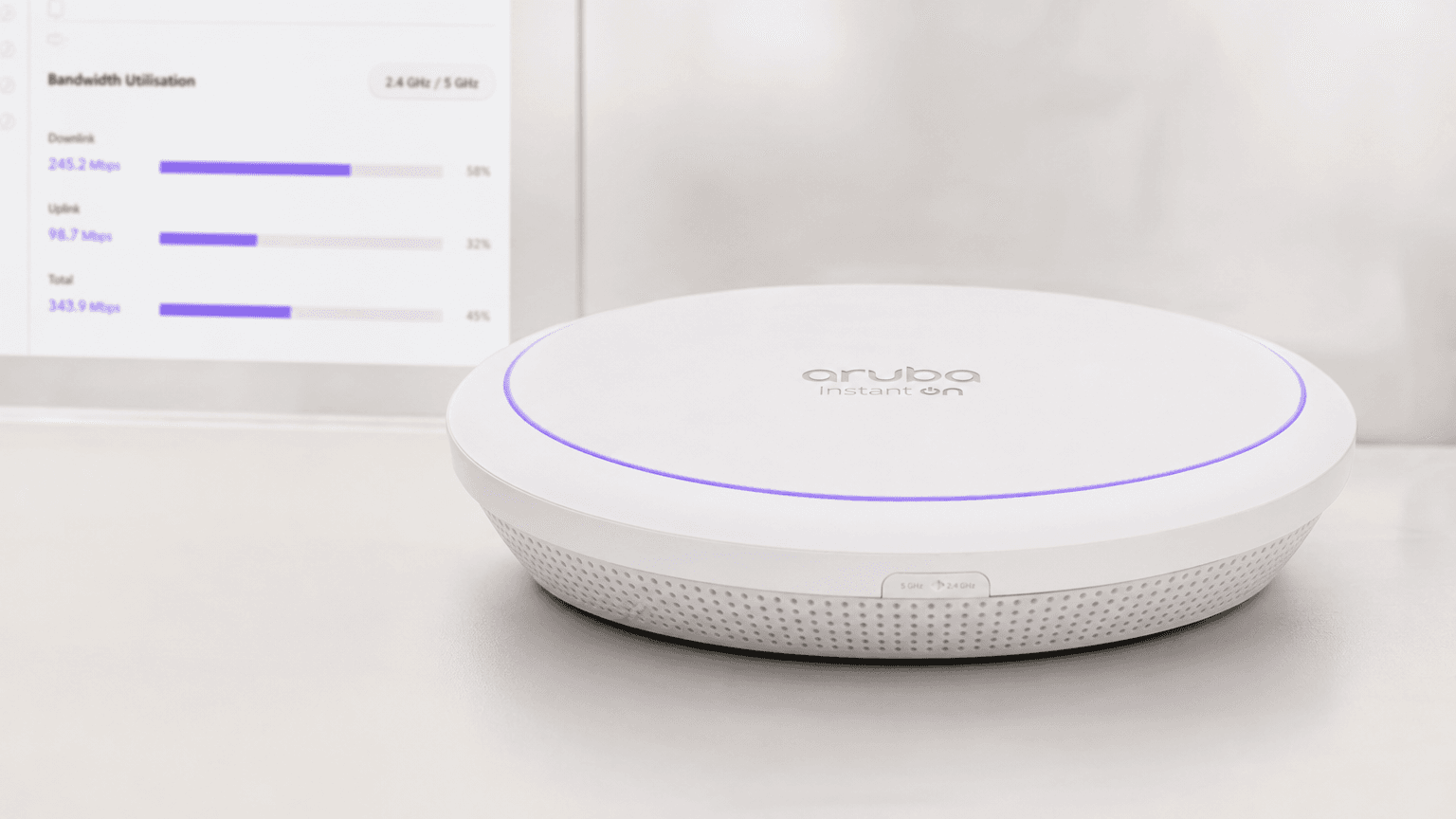

Comment gérer la bande passante sur un réseau WiFi

Ce guide de référence fournit aux responsables informatiques, aux architectes réseau et aux CTO des stratégies pratiques pour gérer la bande passante sur les réseaux WiFi d'entreprise dans les lieux à forte densité. Il couvre la Qualité de Service (QoS), la mise en forme du trafic, la limitation de débit par utilisateur et l'inspection approfondie des paquets (Deep Packet Inspection) — les contrôles essentiels pour exploiter un réseau invité équitable et performant. En intégrant ces techniques à la plateforme de WiFi invité et d'analyse de Purple, les organisations peuvent passer d'une gestion de réseau réactive à une gestion proactive et axée sur les politiques.

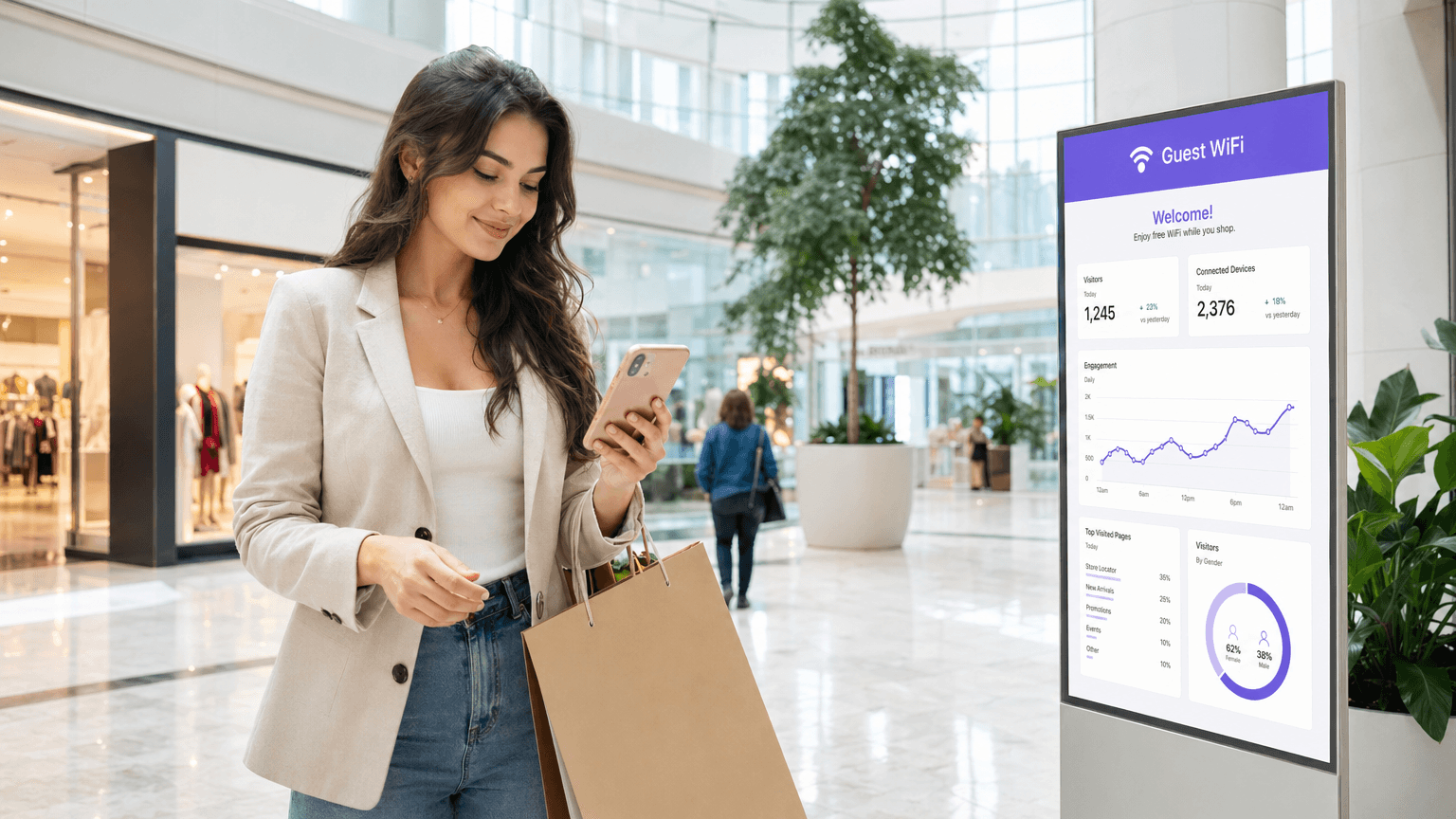

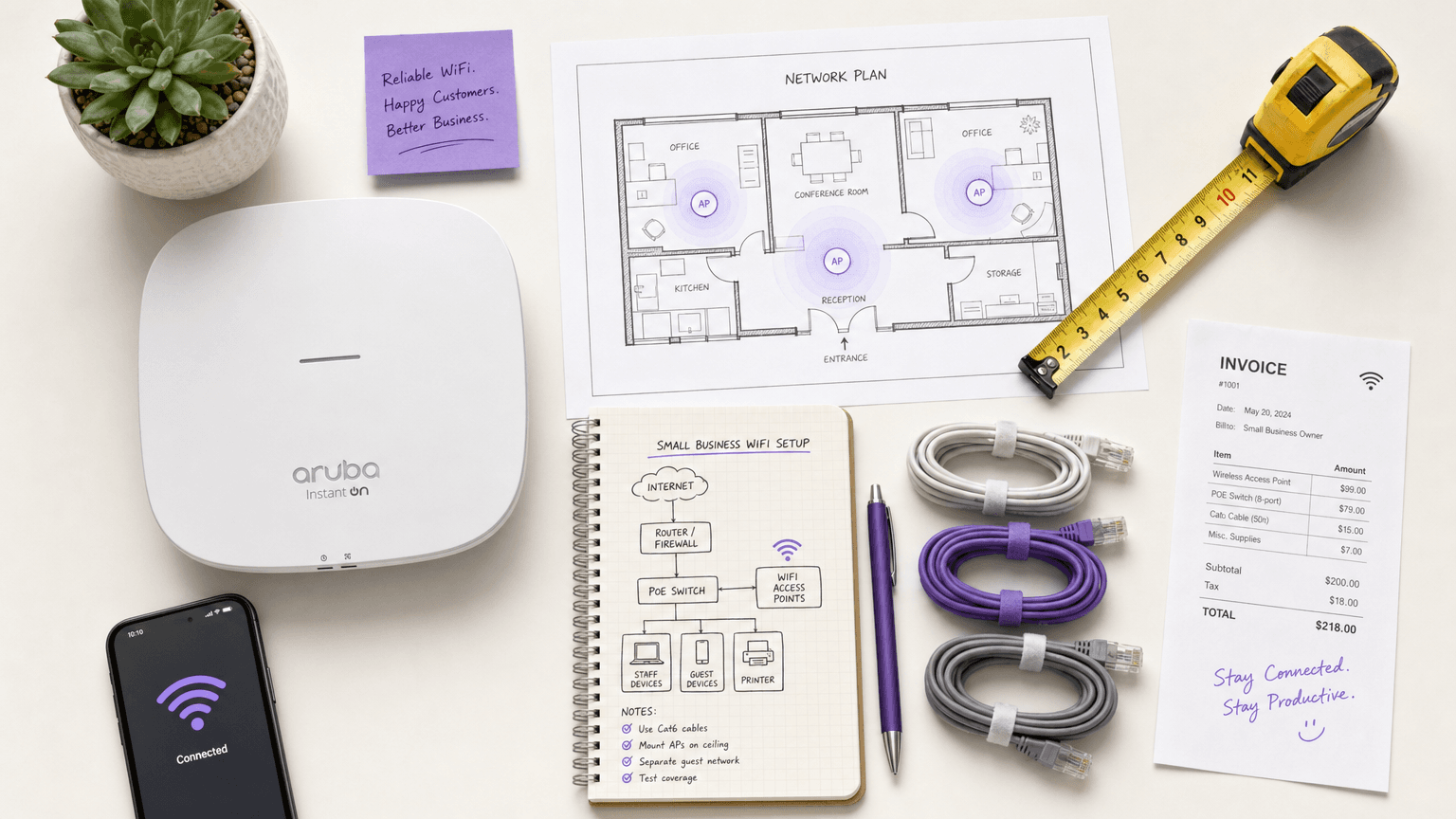

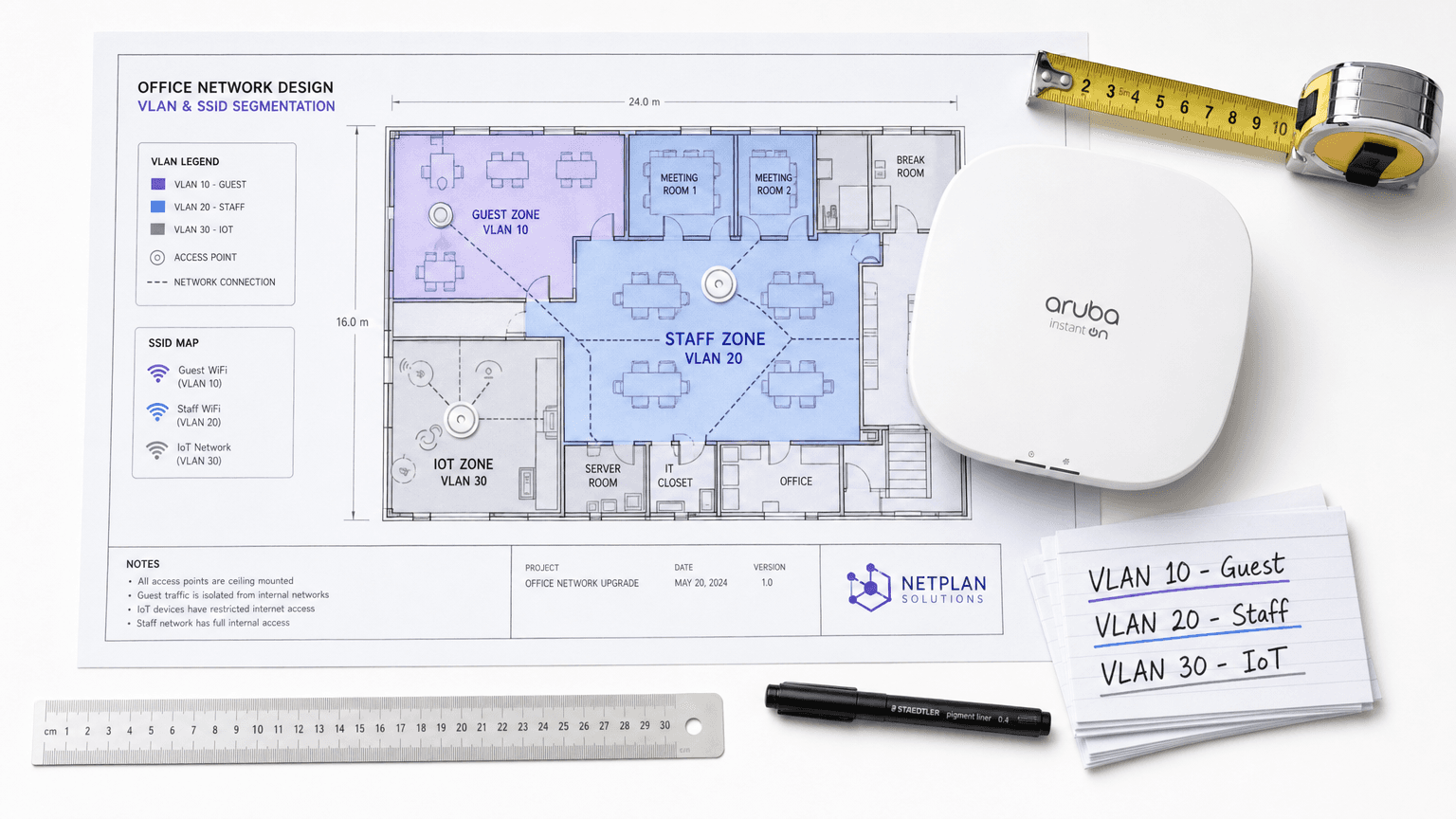

WiFi pour petites entreprises : Comment réussir l'installation sans dépasser le budget

Ce guide de référence fournit aux responsables informatiques, aux opérateurs de sites et aux CTO un plan pratique pour déployer un WiFi de qualité professionnelle dans les environnements de petites entreprises sans dépasser les contraintes budgétaires. Il couvre l'architecture réseau en couches, la segmentation VLAN, la sélection du matériel et les stratégies d'intégration des invités. En intégrant des plateformes d'analyse comme Purple, les entreprises peuvent transformer leur WiFi d'un centre de coûts en un actif mesurable générant des revenus.

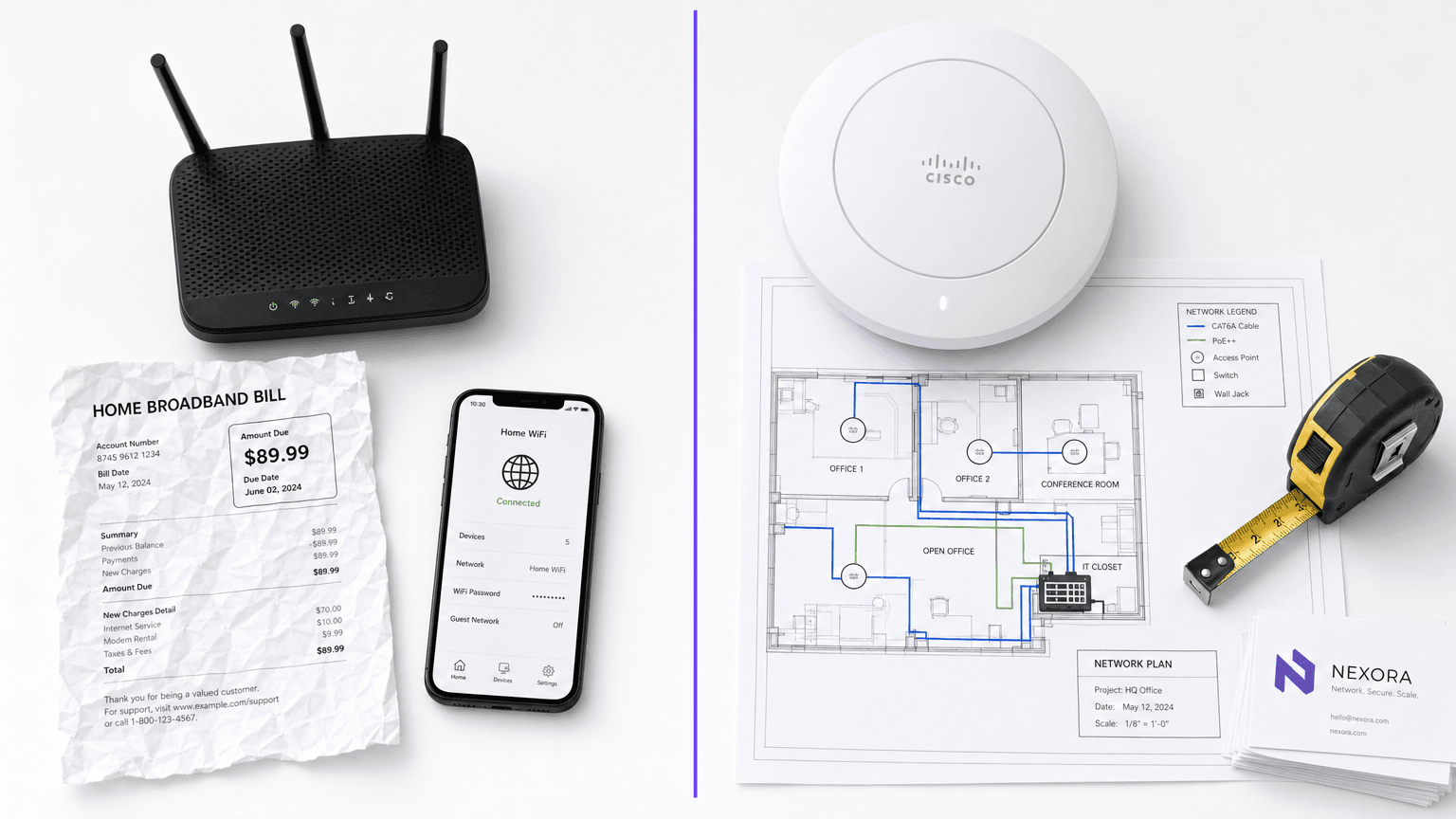

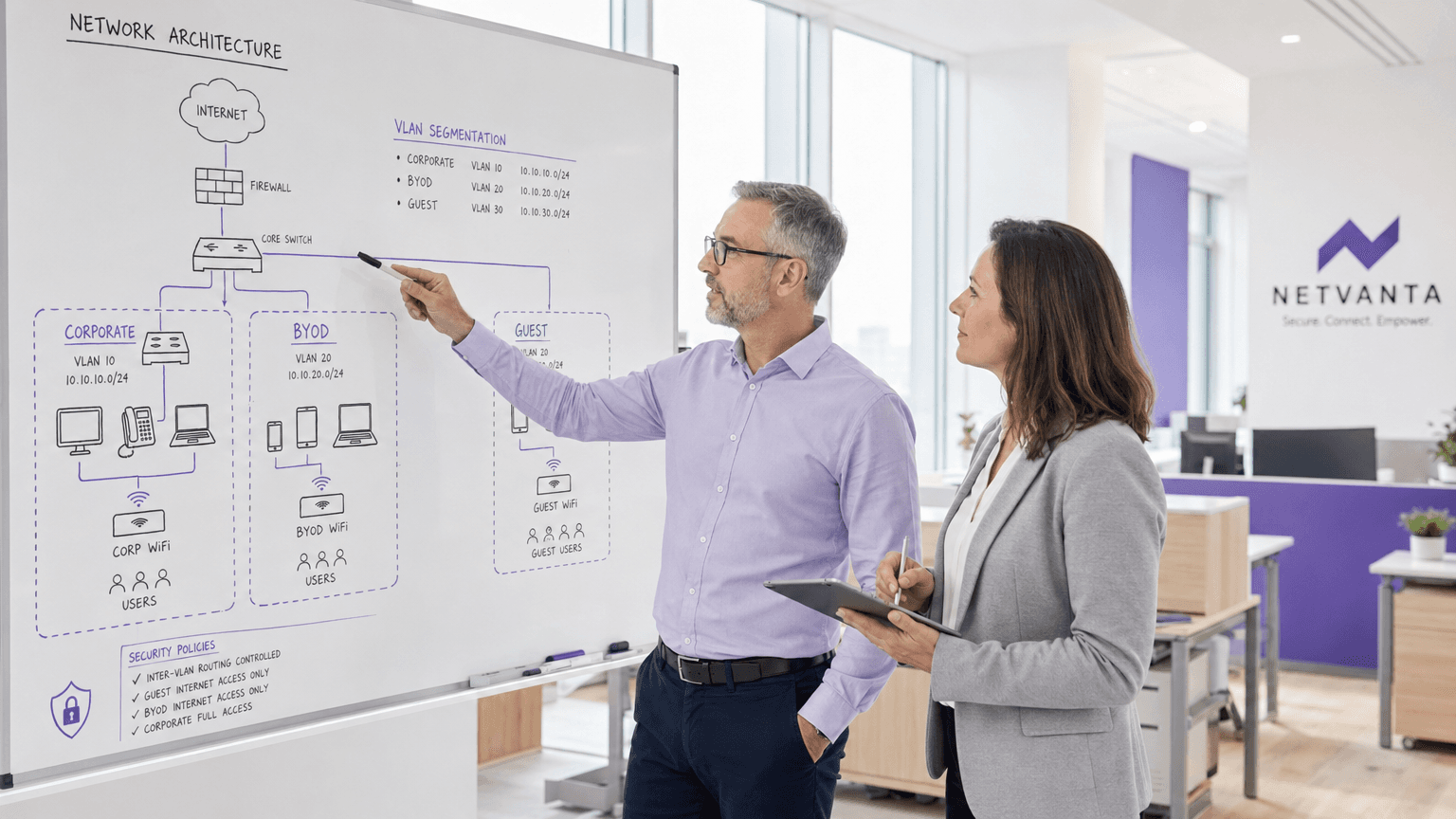

WiFi professionnel vs. WiFi grand public : Quelle est la différence ?

Ce guide de référence explore les distinctions techniques cruciales entre les infrastructures WiFi professionnelles et grand public. Il fournit aux responsables informatiques et aux opérateurs de sites des informations exploitables sur les capacités matérielles, les normes de sécurité et l'architecture de gestion nécessaires aux déploiements commerciaux.

Comment configurer le WiFi pour votre entreprise : Un guide complet

Ce guide fournit un plan complet et neutre vis-à-vis des fournisseurs pour le déploiement d'un WiFi de qualité professionnelle, couvrant la segmentation du réseau, la sélection du matériel et les protocoles de sécurité, du WPA3 au 802.1X. Il explique comment les responsables informatiques des secteurs du commerce de détail, de l'hôtellerie et du secteur public peuvent transformer l'infrastructure sans fil d'un centre de coûts en un atout stratégique en tirant parti des portails captifs et des analyses pour la capture de données de première partie, la conformité et un ROI mesurable.

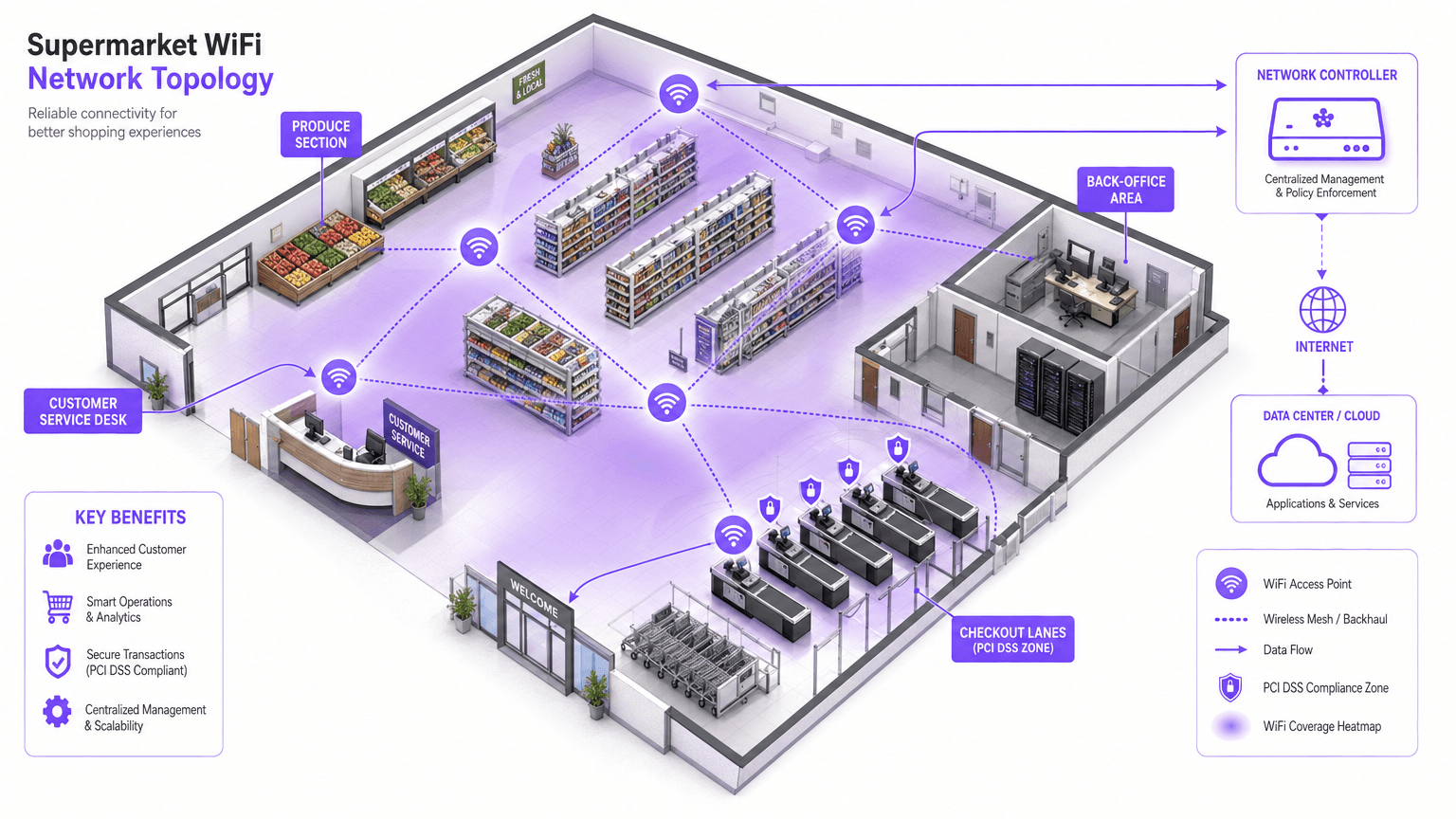

Le WiFi des supermarchés est-il sûr ? Un guide pour les consommateurs

Ce guide faisant autorité examine les réalités techniques de la sécurité du WiFi des supermarchés, en fournissant des stratégies d'architecture et de sécurité exploitables pour les responsables informatiques du secteur de la vente au détail. Il détaille le paysage des menaces — des points d'accès Evil Twin aux attaques de l'homme du milieu (Man-in-the-Middle) — ainsi que la pile de mesures d'atténuation requise pour protéger les consommateurs et les opérations de l'entreprise. Les détaillants et les opérateurs de sites trouveront des conseils de mise en œuvre concrets couvrant la segmentation VLAN, l'isolation des clients, WPA3, la conformité PCI DSS et l'intégration des invités conforme au GDPR via des plateformes comme Purple.

Configuration du WiFi de bureau : Comment construire un réseau sans fil fiable

Ce guide faisant autorité détaille l'architecture technique et le déploiement stratégique du WiFi de bureau de qualité entreprise. Il couvre la conception basée sur la capacité, le placement des points d'accès, la segmentation sécurisée des utilisateurs et la manière de tirer parti de l'infrastructure réseau pour l'intelligence économique.

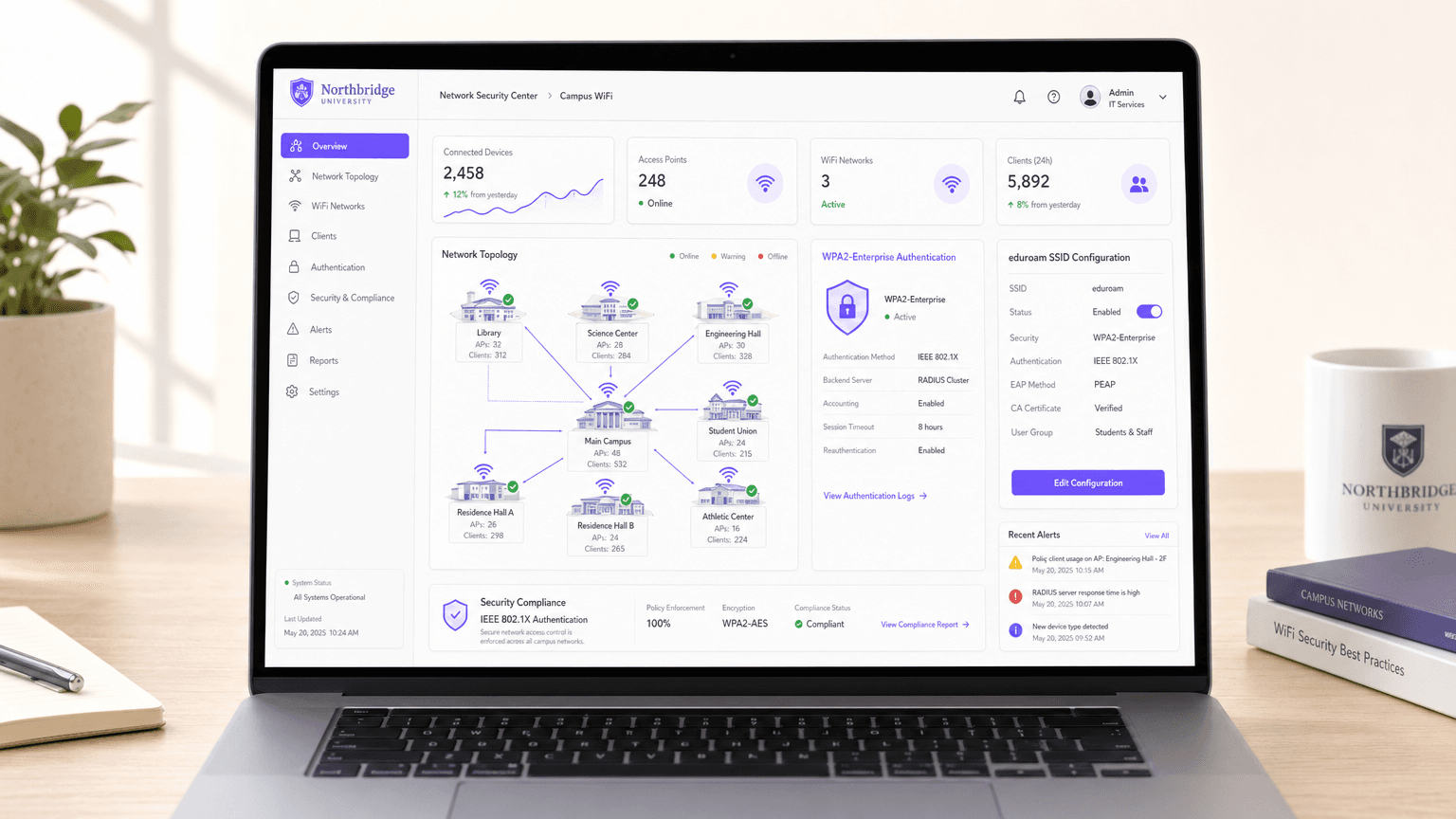

Le WiFi universitaire est-il sûr ? Un guide pour les étudiants

Une référence technique complète pour les responsables informatiques et les opérateurs de sites sur l'architecture de sécurité du WiFi universitaire (eduroam/802.1X). Ce guide explique le fonctionnement de l'authentification de niveau entreprise, ses pièges de mise en œuvre, et comment ces principes s'appliquent aux déploiements dans l'hôtellerie, le commerce de détail et le secteur public.

Le WiFi dans le train est-il sûr ? Ce que les passagers ferroviaires doivent savoir

Ce guide examine l'architecture de sécurité des réseaux WiFi ferroviaires pour passagers, en analysant le paysage des menaces, du reniflage de paquets et des attaques Evil Twin aux exploits Man-in-the-Middle. Il fournit des conseils de déploiement exploitables pour les opérateurs et les équipes informatiques d'entreprise, couvrant l'isolation des clients, l'authentification par Captive Portal, le filtrage DNS et la voie vers Hotspot 2.0 — avec des points d'intégration directs pour la plateforme Guest WiFi et d'analyse de Purple.

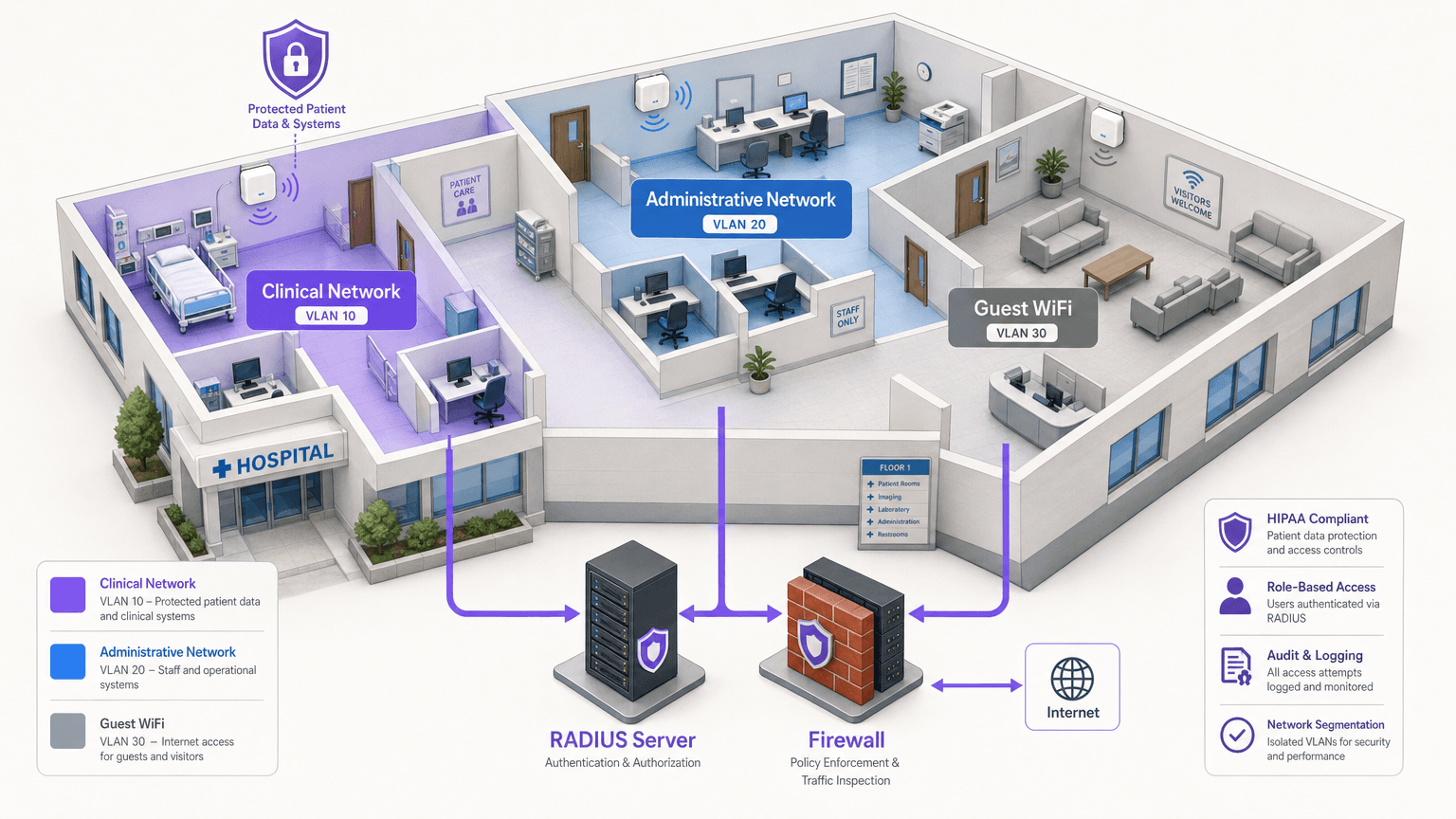

Le WiFi hospitalier est-il sûr ? Ce que les patients et les visiteurs doivent savoir

Ce guide de référence technique complet examine l'architecture de sécurité des réseaux WiFi invités des hôpitaux. Il fournit aux responsables informatiques et aux opérateurs de sites des stratégies de mise en œuvre concrètes, axées sur la segmentation du réseau, les normes de chiffrement et les cadres de conformité, afin de garantir la protection des données des patients sans compromettre les opérations cliniques.

Le WiFi des cafés est-il sûr ?

Ce guide technique faisant autorité examine les risques de sécurité réels du WiFi des cafés pour les consommateurs et les exploitants d'établissements, couvrant les vecteurs de menace tels que les attaques Evil Twin, l'interception de paquets et les exploits client-à-client. Il fournit aux responsables informatiques et aux architectes réseau un cadre de déploiement pratique et référencé aux normes — de la segmentation VLAN et la migration WPA3 à l'implémentation de captive portal et l'analyse conforme au GDPR. La plateforme Guest WiFi et d'analyse de Purple est positionnée comme une solution concrète pour les environnements hôteliers, de vente au détail et du secteur public.

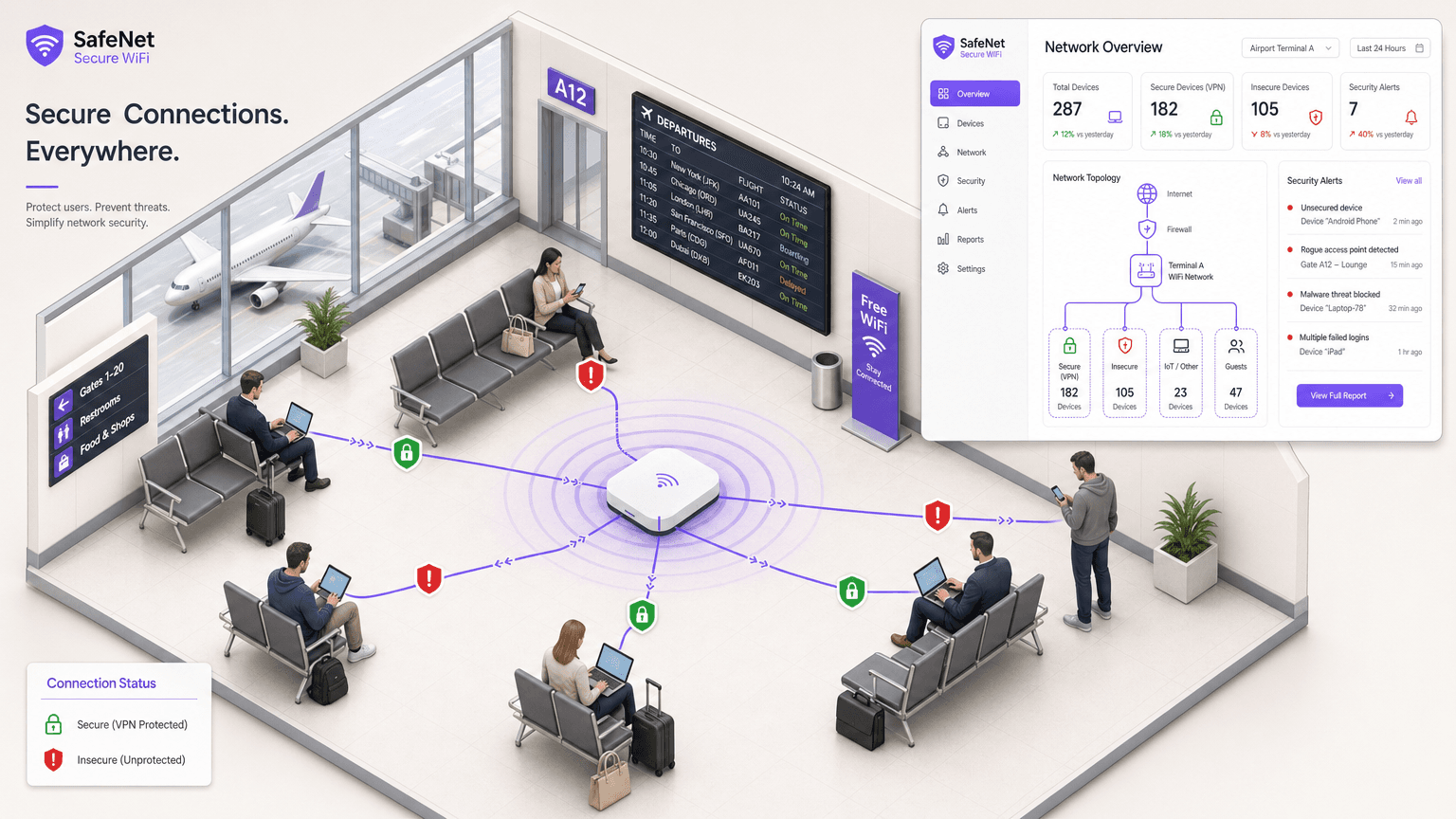

Le WiFi d'aéroport est-il sûr ? Un guide de sécurité pour les voyageurs

Ce guide fournit une référence technique faisant autorité pour les responsables informatiques, les architectes réseau et les directeurs des opérations de sites sur les risques de sécurité du WiFi d'aéroport et comment les atténuer. Il couvre l'ensemble du paysage des menaces — des points d'accès Evil Twin aux serveurs DHCP malveillants — et propose un cadre de déploiement pratique basé sur des normes utilisant IEEE 802.1X, WPA3 et la segmentation réseau. Il associe également la plateforme Guest WiFi et d'analyse de Purple à chaque vecteur de risque, offrant des points d'intégration concrets pour les opérateurs souhaitant déployer un WiFi public sécurisé, conforme au GDPR et commercialement viable.

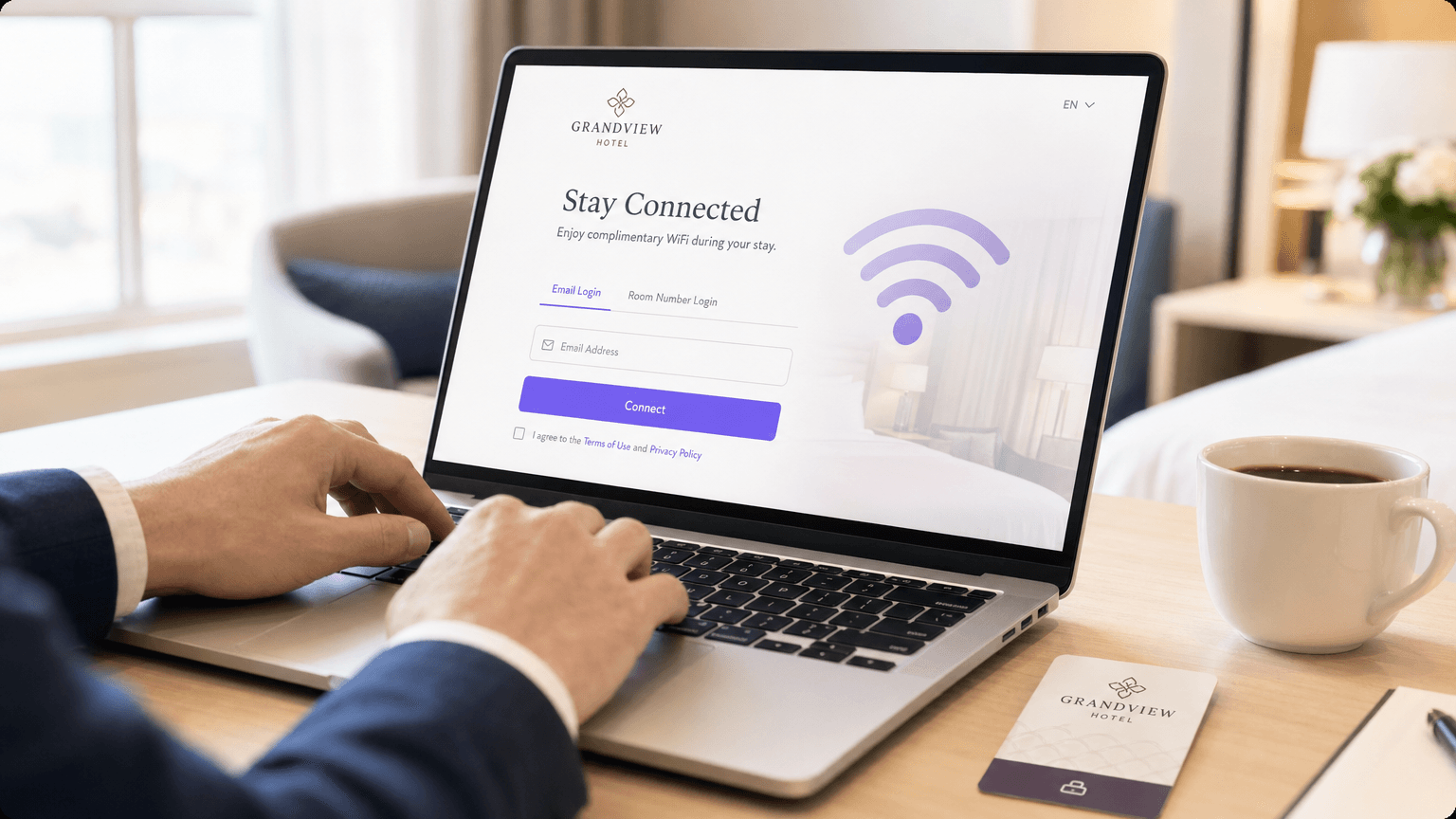

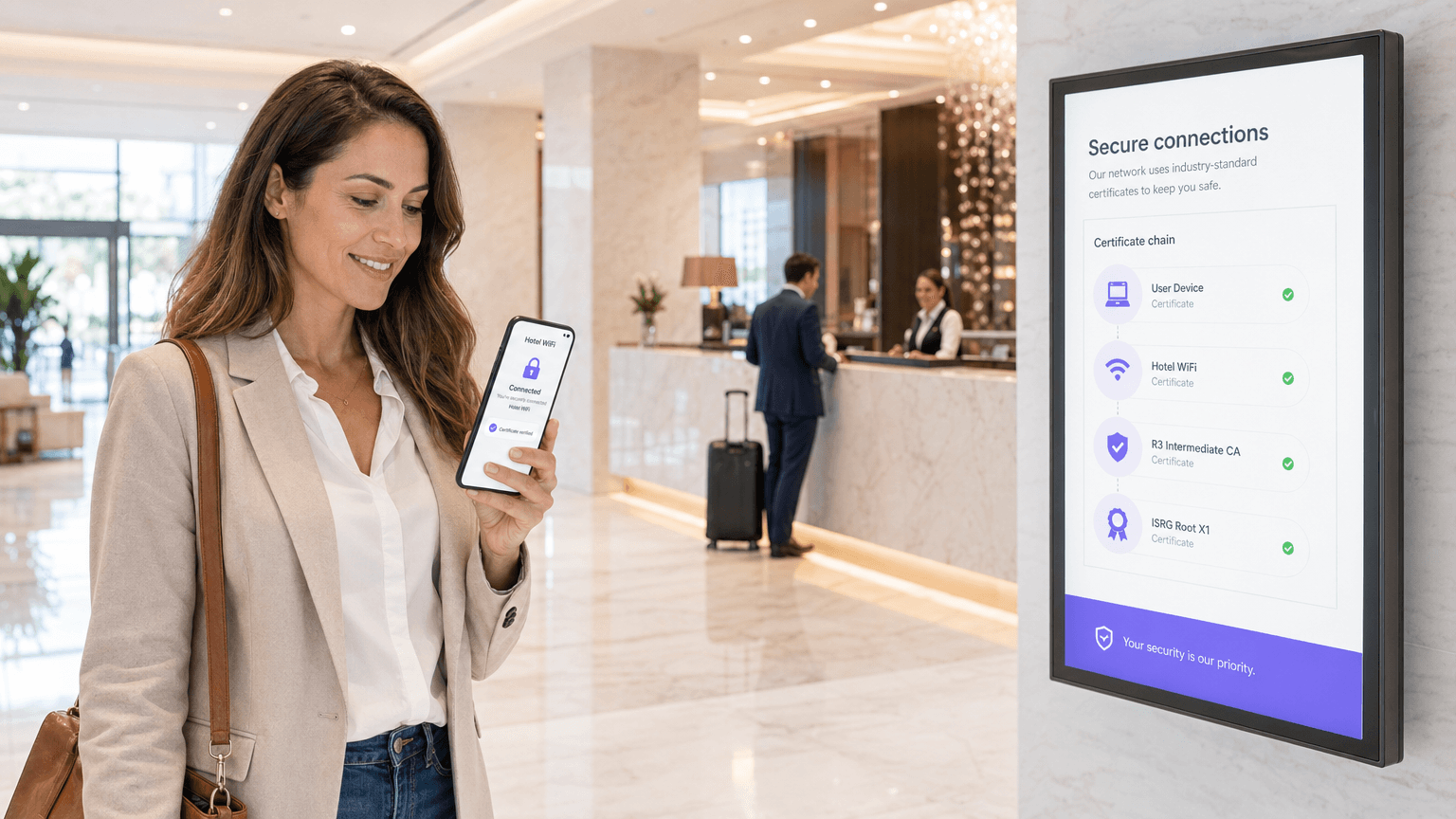

Le WiFi d'hôtel est-il sûr ? Ce que tout voyageur doit savoir

Ce guide technique complet détaille les risques de sécurité spécifiques inhérents aux réseaux WiFi d'hôtel, y compris les points d'accès non autorisés (AP) et les attaques MITM. Il fournit des étapes de mise en œuvre concrètes et neutres vis-à-vis des fournisseurs pour les responsables informatiques et les architectes réseau afin de sécuriser leur infrastructure sans fil et d'exploiter les plateformes de WiFi invité gérées.

Le WiFi public est-il sécurisé ? Le guide définitif

This definitive guide provides enterprise IT leaders with actionable strategies for architecting secure public WiFi networks. It details the technical mitigation of primary threats like MITM attacks and rogue access points, while outlining how to leverage platforms like Purple to ensure compliance, protect corporate infrastructure, and safely monetise guest connectivity.

WiFi conforme HIPAA : Un guide pour les organisations de santé

Ce guide de référence technique fournit des stratégies de conformité concrètes pour les équipes informatiques de santé déployant des réseaux WiFi d'entreprise et invités. Il couvre la segmentation du réseau, l'authentification 802.1X, la journalisation des audits et la manière de mettre en œuvre un accès sans fil sécurisé et isolé à l'aide de la plateforme de Purple.

Solutions WiFi d'entreprise : Guide de l'acheteur

Une référence technique complète et indépendante des fournisseurs pour les responsables informatiques et les CTO évaluant les solutions WiFi d'entreprise. Elle couvre l'architecture matérielle, la gestion cloud, les normes de sécurité et le déploiement stratégique du WiFi invité et de l'analyse pour générer un retour sur investissement.

Comment surveiller le trafic réseau WiFi : Un guide pour les équipes informatiques

Ce guide technique propose des stratégies concrètes pour surveiller le trafic WiFi d'entreprise, en se concentrant sur l'architecture, la sécurité et la performance. Il fournit aux équipes informatiques des secteurs de l'hôtellerie, du commerce de détail et des services publics les cadres nécessaires pour déployer des solutions de surveillance réseau évolutives et sécurisées.

Segmentation du réseau WiFi : VLAN, SSID et trafic invité

Ce guide faisant autorité explore le rôle essentiel de la segmentation du réseau WiFi à l'aide de VLAN et de plusieurs SSID. Il fournit des stratégies de mise en œuvre concrètes aux responsables informatiques des secteurs de l'hôtellerie, du commerce de détail et des services publics pour sécuriser les réseaux, isoler le trafic invité et garantir la conformité sans sacrifier les performances.

Sécurité WiFi BYOD : Comment autoriser les appareils personnels sur votre réseau en toute sécurité

Un guide pragmatique et neutre vis-à-vis des fournisseurs pour les leaders informatiques sur la sécurisation de l'accès WiFi BYOD. Il couvre la mise en œuvre de l'authentification 802.1X, l'intégration MDM et une segmentation stricte du réseau pour protéger les actifs de l'entreprise tout en permettant l'utilisation d'appareils personnels.

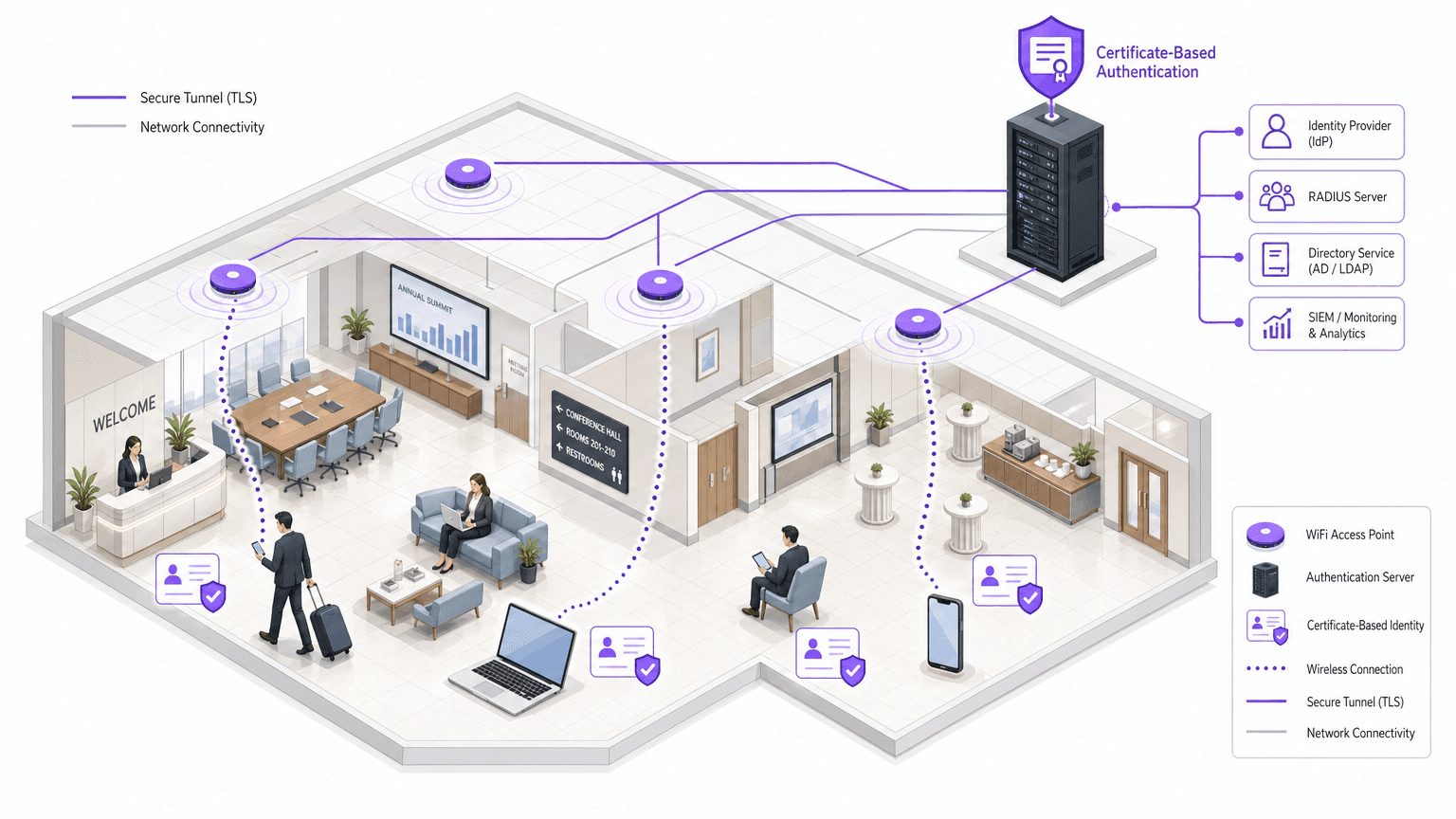

WiFi sans mot de passe : ce que c'est et comment le mettre en œuvre

Ce guide de référence technique fournit aux architectes réseau et aux responsables informatiques un plan complet pour passer des mots de passe partagés vulnérables à une authentification WiFi sécurisée basée sur des certificats. Il couvre l'architecture 802.1X, les stratégies de déploiement EAP-TLS, la gestion PKI et l'impact commercial mesurable de la réduction des frais généraux du support technique tout en améliorant la posture de sécurité de l'entreprise et sa préparation à la conformité.

Qu'est-ce que la PKI ? Comment l'infrastructure à clé publique renforce la sécurité du WiFi

Ce guide de référence technique faisant autorité explique l'infrastructure à clé publique (PKI) et son rôle essentiel dans la sécurisation des réseaux WiFi d'entreprise dans les secteurs de l'hôtellerie, du commerce de détail et des lieux publics. Conçu pour les responsables informatiques, les architectes réseau et les CTO, il offre des conseils pratiques sur l'authentification basée sur les certificats, le déploiement de l'IEEE 802.1X avec EAP-TLS, et la manière dont la plateforme de Purple exploite ces standards pour une connectivité évolutive et conforme. Les lecteurs repartiront avec une feuille de route de déploiement concrète, des études de cas réelles et une compréhension claire de la façon dont la PKI élimine les vulnérabilités du WiFi à secret partagé.

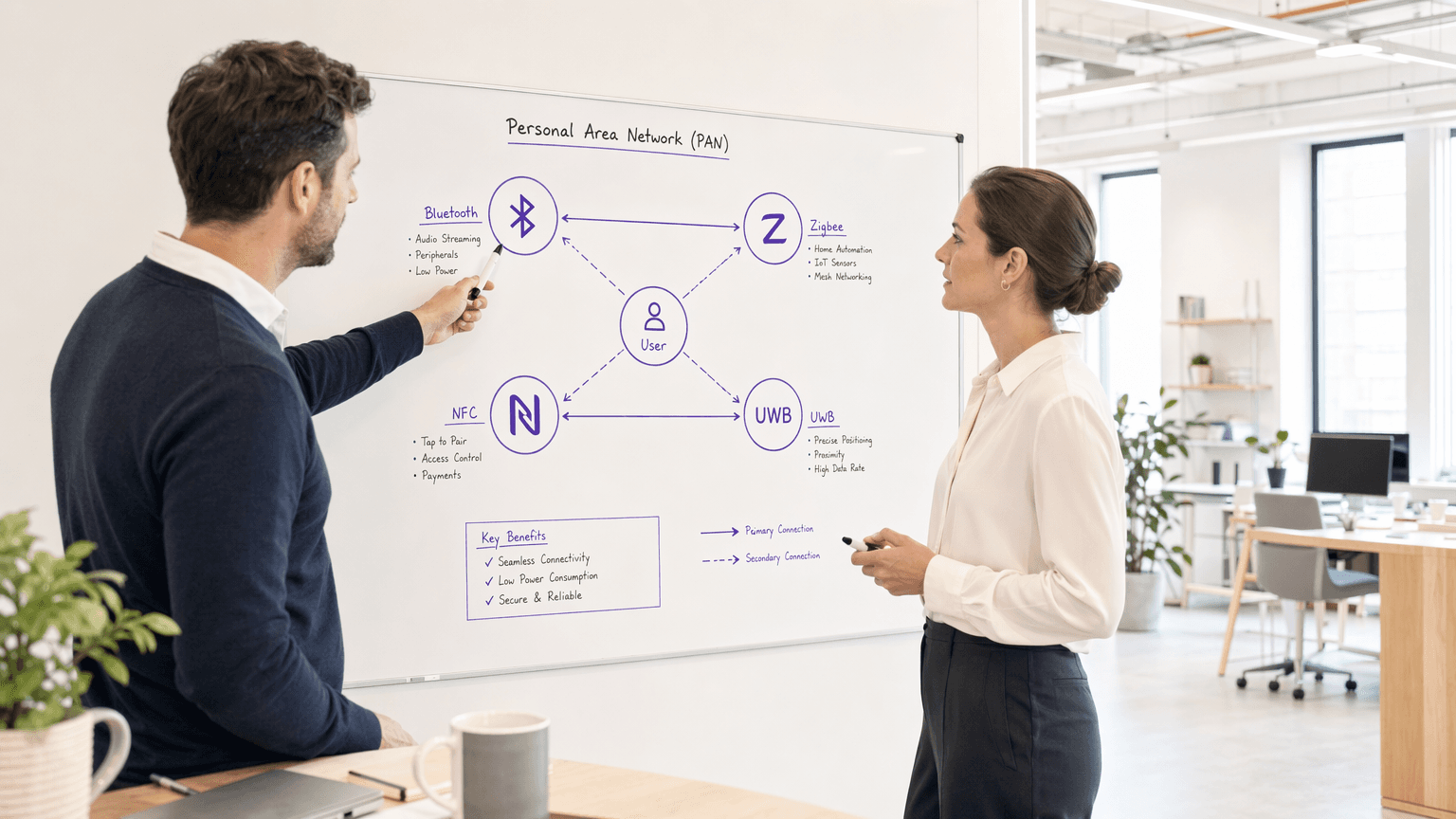

Réseaux personnels (PAN) : Technologies, applications, sécurité et tendances futures

Ce guide de référence technique fait autorité et couvre l'architecture, le déploiement et la sécurité des réseaux personnels (PAN) pour les environnements d'entreprise, en examinant en détail le Bluetooth Low Energy, Zigbee, NFC et l'Ultra-Wideband. Il fournit des conseils pratiques aux responsables informatiques et aux architectes réseau gérant des lieux à forte densité tels que les hôtels, les chaînes de magasins, les stades et les établissements de santé. Le guide aborde la gestion du spectre RF, la segmentation du réseau, les exigences de conformité et les tendances émergentes des PAN pour aider les dirigeants informatiques à prendre des décisions de déploiement éclairées.

802.11ac (WiFi 5) : Une analyse technique approfondie des fonctionnalités, des performances et des stratégies de déploiement

Ce guide technique complet offre une analyse approfondie de la norme 802.11ac (WiFi 5), détaillant son architecture, ses caractéristiques de performance et ses stratégies de déploiement pratiques. Il fournit aux responsables informatiques et aux architectes réseau les connaissances nécessaires pour optimiser l'infrastructure existante, gérer les environnements à haute densité et prendre des décisions éclairées concernant les futures mises à niveau.

Simplifier l'intégration des utilisateurs pour un accès réseau sécurisé

Ce guide fournit une référence technique complète aux responsables informatiques, aux architectes réseau et aux directeurs d'exploitation de sites sur la manière de simplifier l'intégration des utilisateurs pour un accès réseau sécurisé. Il couvre l'ensemble de la pile d'authentification — des Captive Portals en libre-service et de la fédération d'identité à IEEE 802.1X, WPA3, RADIUS et OpenRoaming — avec des conseils de déploiement pratiques pour l'hôtellerie, le commerce de détail, les événements et les environnements du secteur public. Le guide aborde les exigences de conformité GDPR et PCI DSS, le contrôle d'accès basé sur les rôles et les stratégies de mise en cache MAC, permettant aux équipes de réduire les frictions d'intégration et les frais administratifs sans compromettre la posture de sécurité.