Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

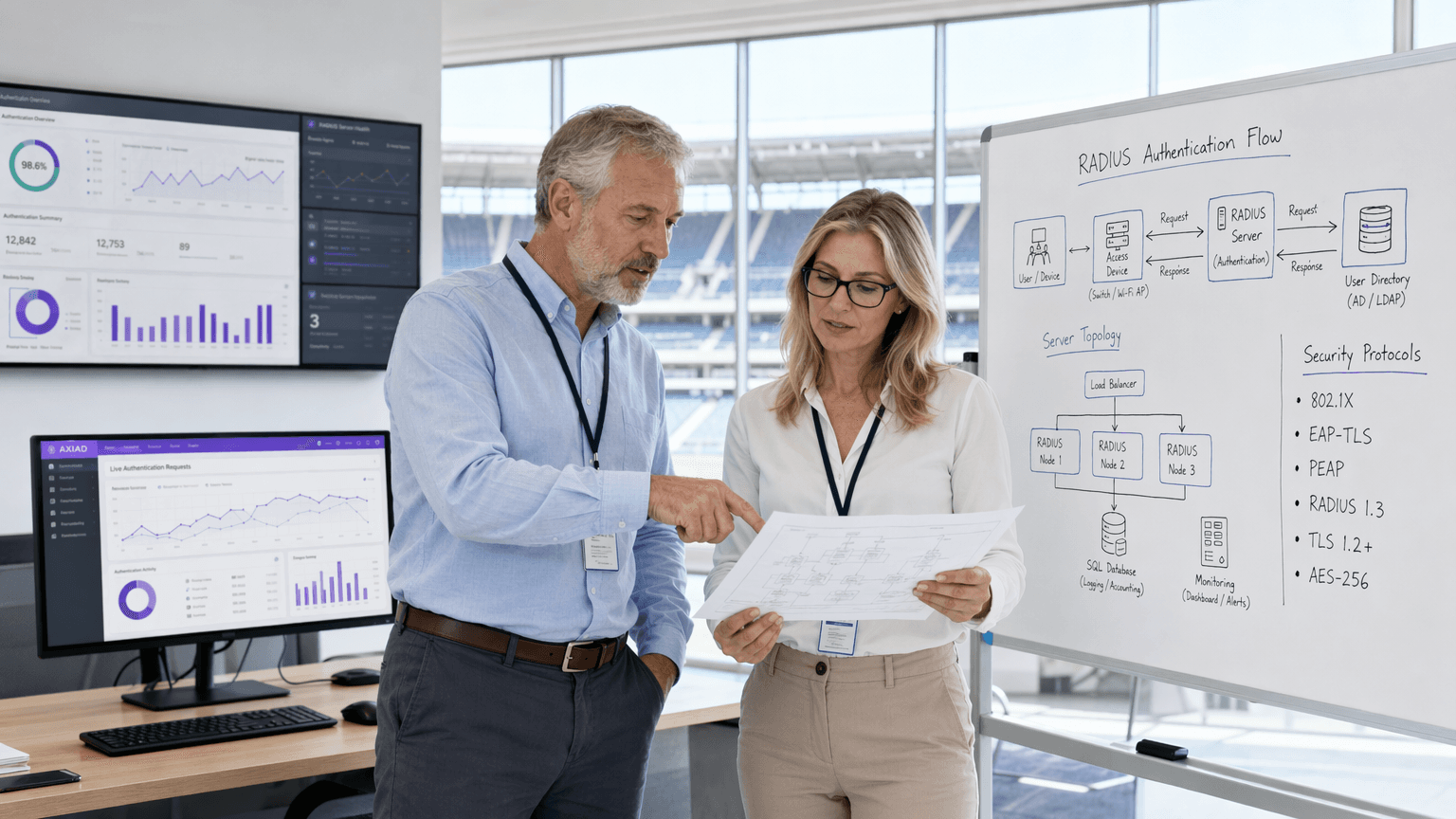

Atténuer les Vulnérabilités RADIUS : Un Guide de Renforcement de la Sécurité

Ce guide fournit une référence complète et exploitable pour les responsables informatiques, les architectes réseau et les CTO responsables de l'infrastructure WiFi d'entreprise dans les secteurs de l'hôtellerie, du commerce de détail, de l'événementiel et du secteur public. Il couvre l'ensemble de la surface d'attaque des déploiements de serveurs RADIUS — des vulnérabilités de collision MD5 et des secrets partagés faibles au transport UDP non chiffré et aux méthodes EAP mal configurées — et propose une feuille de route de renforcement priorisée alignée sur les exigences IEEE 802.1X, PCI DSS et GDPR. Les organisations qui mettent en œuvre ces recommandations réduiront considérablement leur exposition aux attaques réseau basées sur les identifiants, respecteront leurs obligations de conformité et construiront une posture de sécurité défendable pour leur infrastructure WiFi invité et d'entreprise.

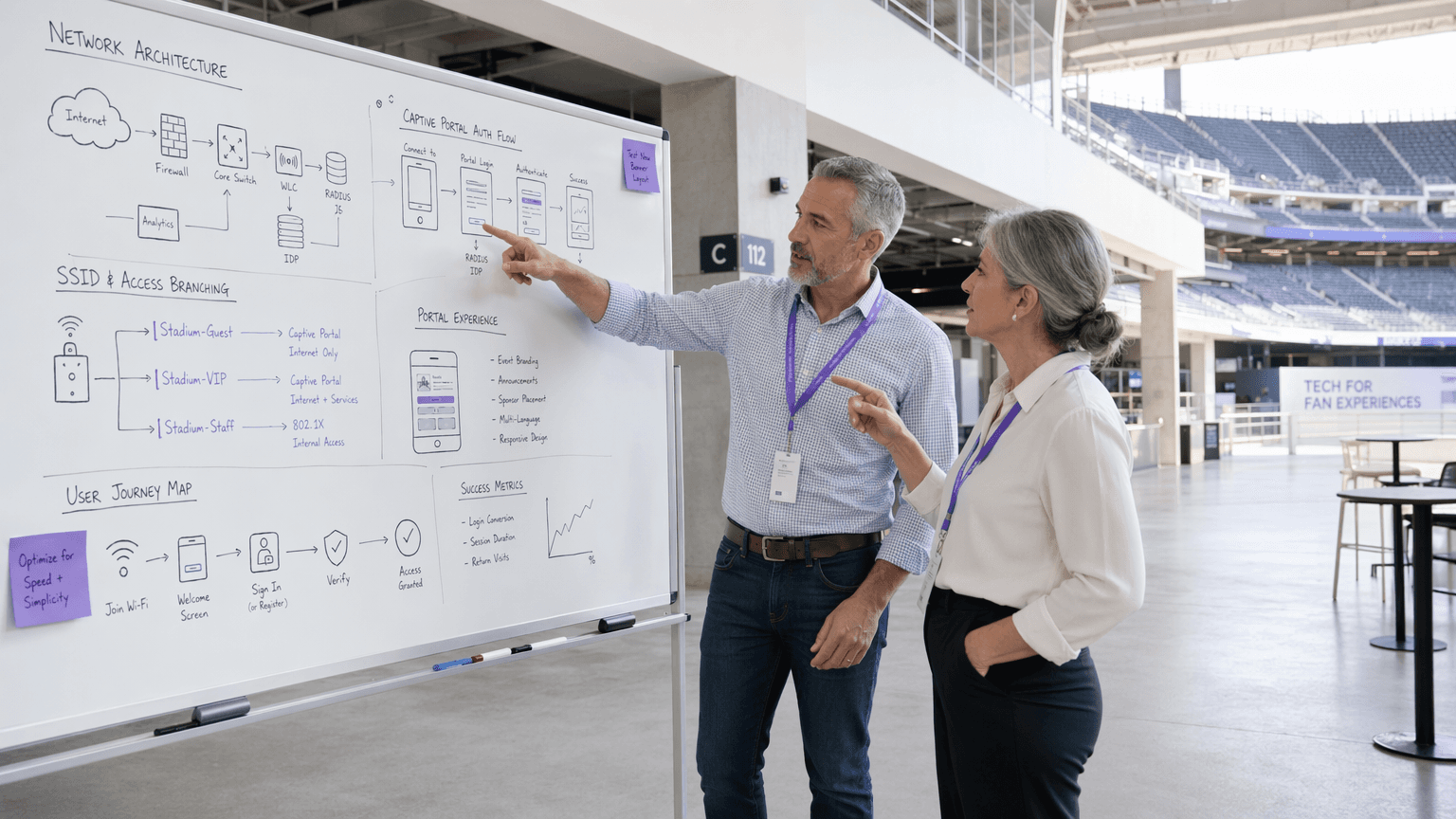

Personnalisation et Bonnes Pratiques de Sécurité du Captive Portal

Ce guide constitue une référence technique complète pour les responsables informatiques, les architectes réseau et les CTO qui déploient des Captive Portals dans les secteurs de l'hôtellerie, du commerce de détail, de l'événementiel et du secteur public. Il couvre l'intégralité du cycle de vie du déploiement — de l'architecture VLAN et de la sélection des méthodes d'authentification à la conformité GDPR, la prévention du détournement de portail et l'intégration backend. Les organisations qui mettent en œuvre ces pratiques réduiront les risques de sécurité, atteindront la conformité réglementaire et transformeront le Wi-Fi invité en un actif commercial mesurable.

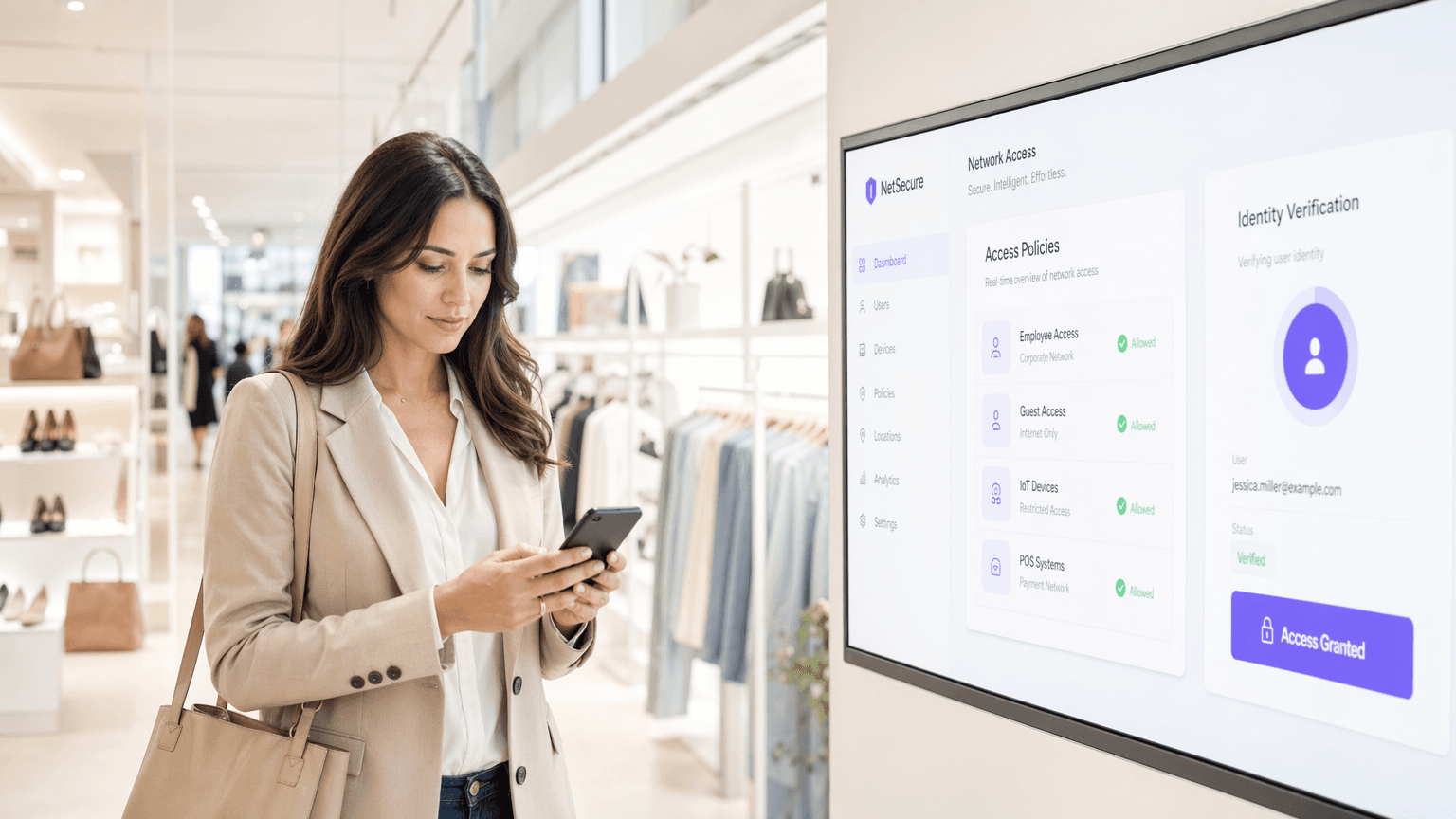

Accès Réseau Zero Trust : Stratégies de mise en œuvre et meilleures pratiques

Ce guide de référence technique fournit aux responsables informatiques et aux architectes réseau un plan pragmatique pour la mise en œuvre de l'Accès Réseau Zero Trust (ZTNA) dans les environnements d'entreprise. Il couvre l'architecture de base, les stratégies de micro-segmentation et les méthodologies de déploiement étape par étape pour sécuriser les environnements complexes sans perturber les opérations.

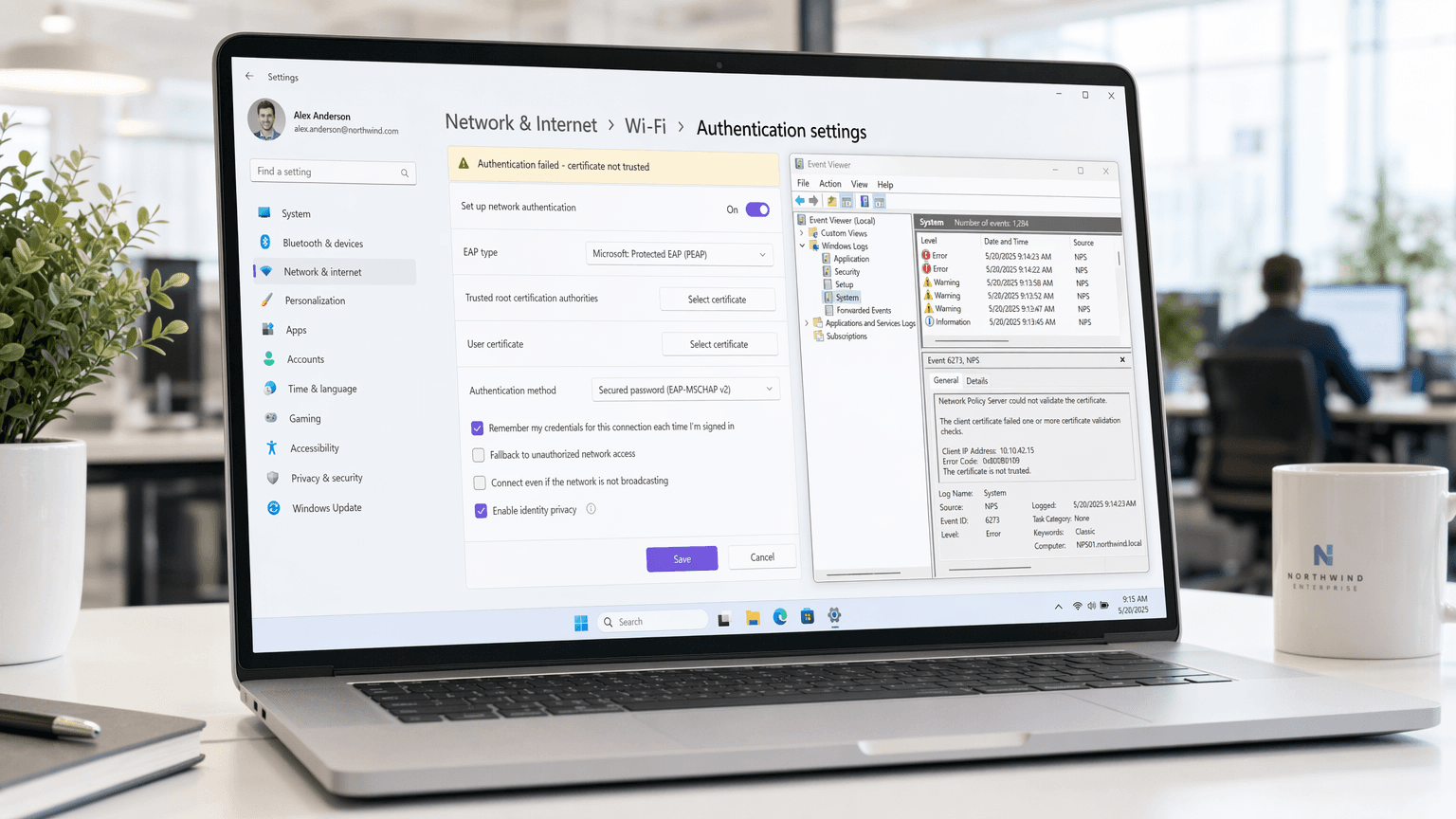

Dépannage des problèmes d'authentification 802.1X sous Windows 11

Ce guide de référence technique fournit un chemin de diagnostic et de remédiation définitif pour les échecs d'authentification 802.1X sous Windows 11. Il détaille comment les mises à niveau du système d'exploitation perturbent les chaînes de confiance des certificats et l'application de Credential Guard, offrant des configurations GPO exploitables et les meilleures pratiques architecturales pour les équipes informatiques d'entreprise.

Sécurisation des réseaux WiFi invités : Bonnes pratiques et implémentation

Ce guide de référence technique faisant autorité décrit l'architecture, l'authentification et les contrôles opérationnels requis pour déployer un WiFi invité d'entreprise sécurisé. Il fournit des bonnes pratiques exploitables pour les responsables informatiques afin d'appliquer la segmentation du réseau, de gérer la bande passante et d'assurer la conformité tout en maximisant la capture de données.

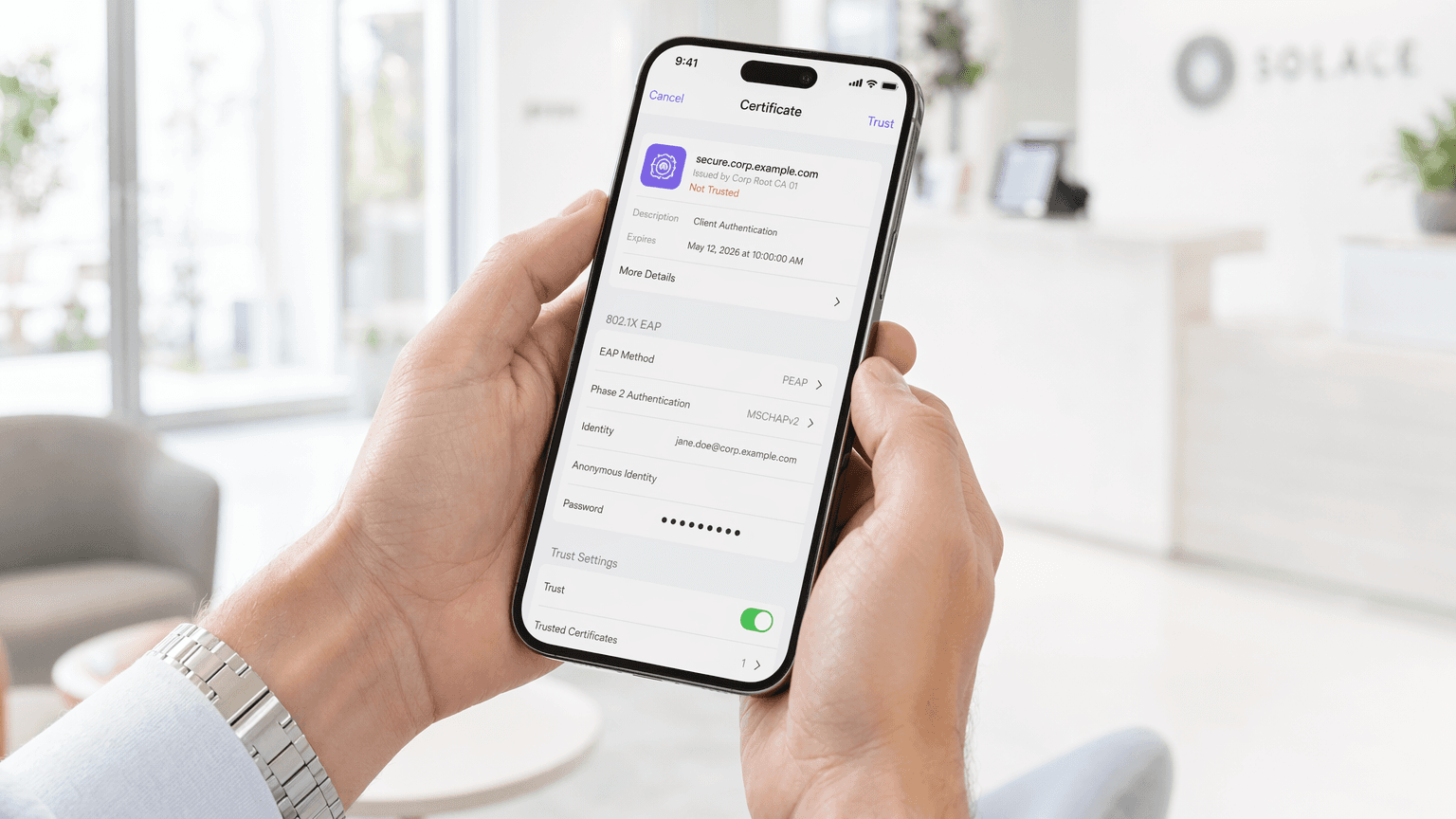

Mise en œuvre de l'authentification 802.1X sur les appareils mobiles

Ce guide complet fournit aux leaders informatiques un plan technique pour la mise en œuvre de l'authentification 802.1X sur les appareils iOS et Android. Il couvre l'architecture, la sélection de la méthode EAP, le provisionnement MDM et le dépannage pour garantir un accès réseau mobile sécurisé et évolutif.

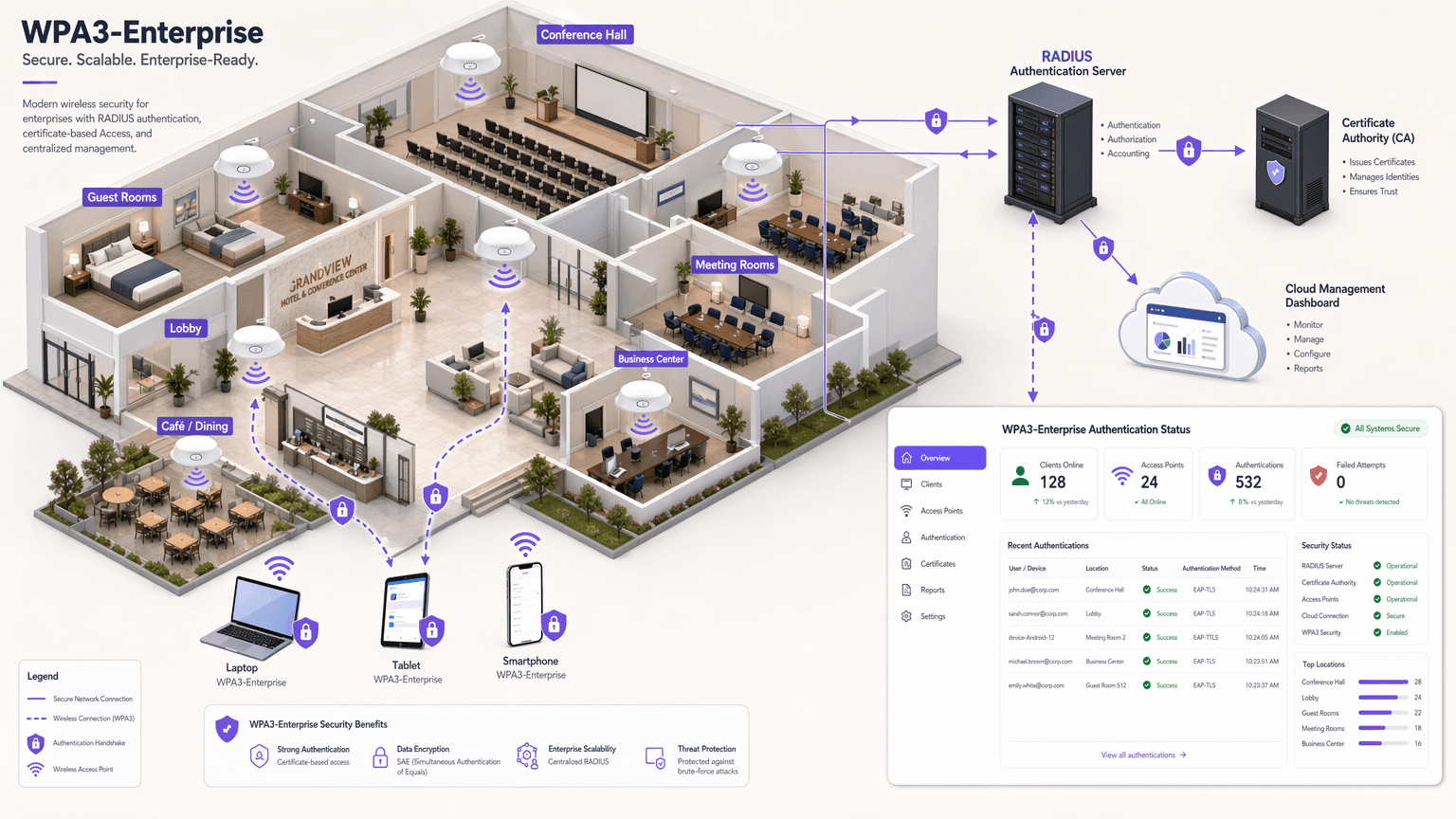

Mise en œuvre de WPA3-Enterprise pour une sécurité sans fil renforcée

Ce guide de référence technique offre une feuille de route complète et exploitable pour les leaders informatiques passant de WPA2 à WPA3-Enterprise. Il couvre les évolutions architecturales, les améliorations de sécurité obligatoires telles que EAP-TLS et PMF, ainsi que des stratégies de déploiement pratiques pour sécuriser les réseaux d'entreprise dans des environnements complexes.

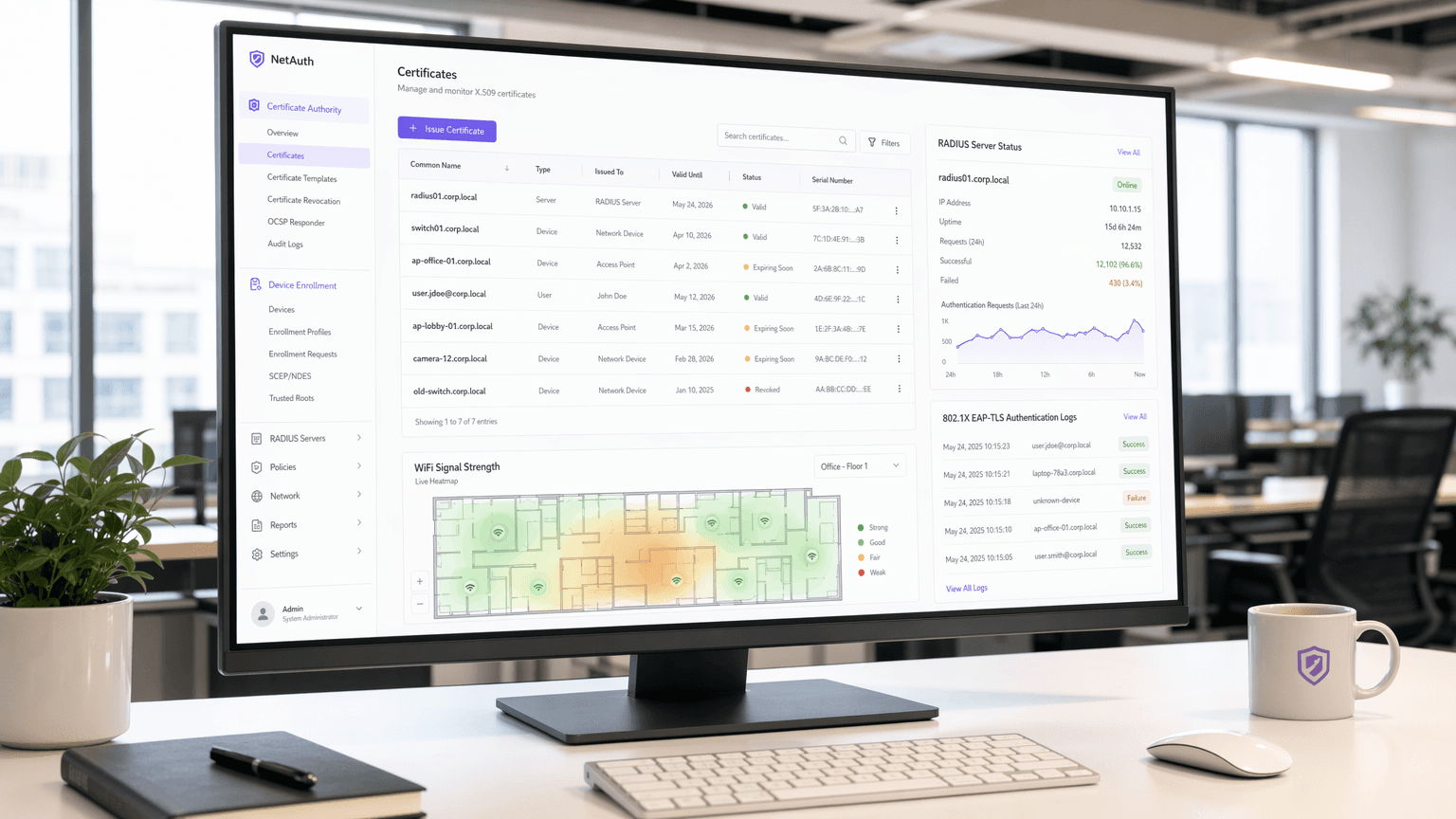

Authentification WiFi par certificat : Comment les certificats numériques sécurisent les réseaux sans fil

Ce guide faisant autorité détaille comment les certificats numériques X.509 et EAP-TLS remplacent les mots de passe vulnérables dans les réseaux WiFi d'entreprise. Il fournit aux architectes réseau et aux responsables informatiques des étapes de mise en œuvre pratiques, la conception de l'architecture PKI et une analyse du retour sur investissement commercial.

La méthode d'authentification WiFi la plus sécurisée : une comparaison

Ce guide de référence technique offre une comparaison classée et définitive des méthodes d'authentification WiFi — de la norme WEP obsolète à l'authentification basée sur certificat EAP-TLS — aidant les responsables informatiques, les architectes réseau et les DSI des entreprises à prendre des décisions de sécurité éclairées et conformes. Il couvre l'architecture technique de chaque protocole, les scénarios de déploiement réels dans l'hôtellerie et le commerce de détail, ainsi que des conseils de mise en œuvre pratiques pour les organisations soumises aux obligations PCI DSS et GDPR. Pour les opérateurs de sites et les équipes informatiques, ce guide traduit des normes cryptographiques complexes en décisions de déploiement exploitables avec des résultats commerciaux mesurables.

WPA2 vs. 802.1X : Quelle est la différence ?

Ce guide démystifie la relation entre le chiffrement WPA2 et le cadre d'authentification IEEE 802.1X — deux normes complémentaires souvent confondues dans la documentation des fournisseurs et les discussions sur la conception de réseaux. Il offre aux directeurs informatiques, aux architectes réseau et aux responsables des opérations de site une analyse technique claire de l'interaction de ces protocoles, des stratégies de déploiement pratiques pour les environnements hôteliers, de vente au détail et du secteur public, ainsi que des conseils exploitables sur la conformité, l'atténuation des risques et l'intégration du WiFi invité.

WPA-PSK expliqué : ce que c'est, comment ça fonctionne et ses risques de sécurité

Cette référence technique faisant autorité décortique les mécanismes du WPA-PSK — son échange en 4 étapes, son architecture cryptographique et ses vulnérabilités de sécurité inhérentes — et explique précisément pourquoi les réseaux d'entreprise doivent passer à des architectures 802.1X robustes ou à des architectures de portail captif gérées. Elle fournit des conseils de déploiement exploitables pour les responsables informatiques gérant des environnements complexes dans l'hôtellerie, le commerce de détail, l'événementiel et les organisations du secteur public.

EAP-TLS vs. PEAP : Quel protocole d'authentification convient le mieux à votre réseau ?

Une comparaison technique complète des protocoles d'authentification EAP-TLS et PEAP, couvrant l'architecture de sécurité, la complexité du déploiement et les implications en matière de conformité. Ce guide fournit des cadres de décision exploitables pour les responsables informatiques des secteurs de l'hôtellerie, du commerce de détail, de l'événementiel et du secteur public qui doivent choisir la bonne méthode d'authentification 802.1X pour leur infrastructure WiFi d'entreprise.

Qu'est-ce que l'authentification PEAP ? Comment PEAP sécurise votre WiFi

Ce guide faisant autorité décortique l'authentification PEAP pour les réseaux WiFi d'entreprise, détaillant son architecture, ses limitations de sécurité par rapport à EAP-TLS, et ses stratégies de déploiement pratiques. Conçu pour les responsables informatiques et les architectes réseau, il offre des informations exploitables sur les cas où PEAP-MSCHAPv2 reste approprié et comment le sécuriser contre les menaces modernes.

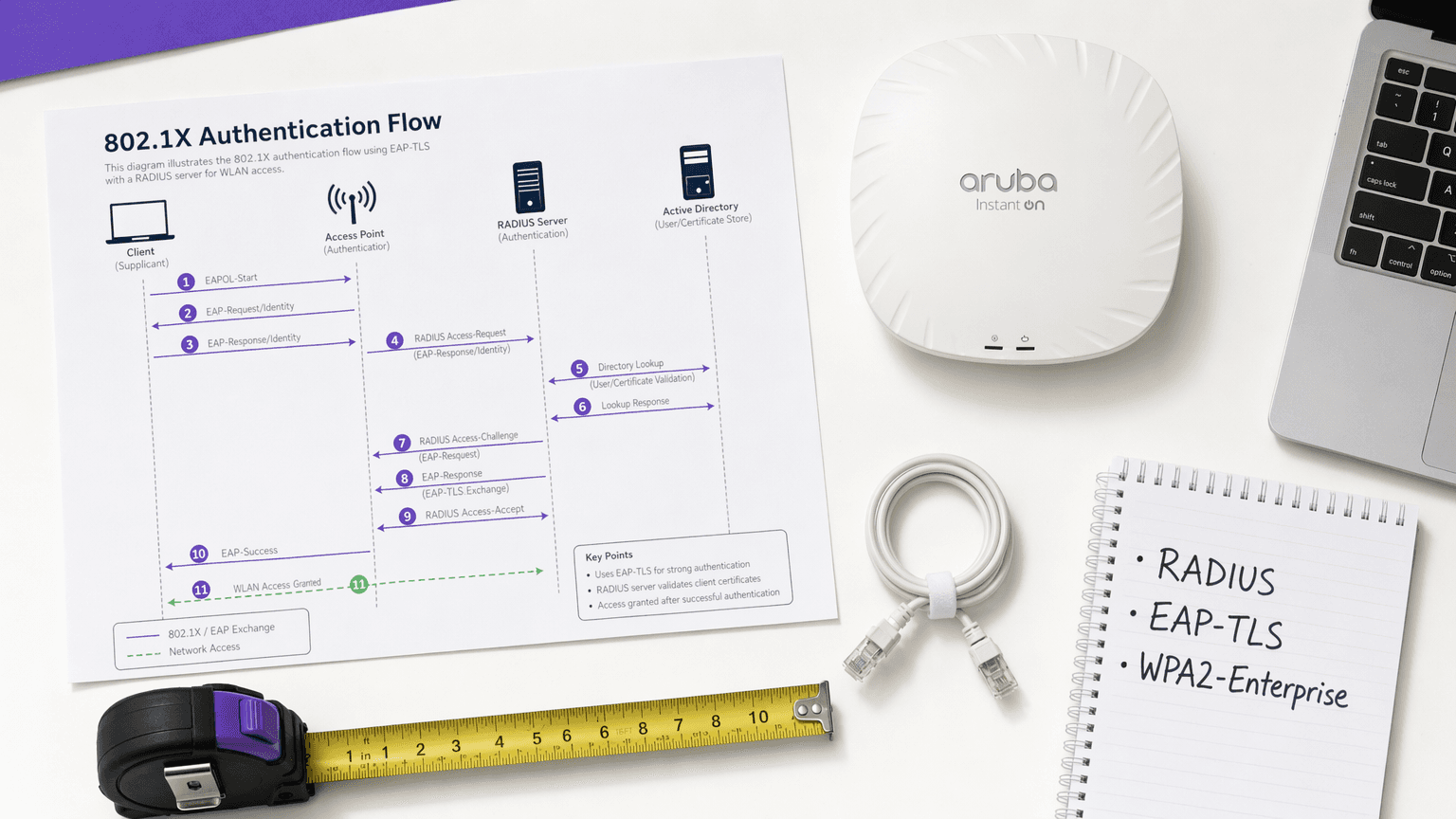

Qu'est-ce que l'EAP-TLS ? L'authentification WiFi basée sur les certificats expliquée

Ce guide fournit une référence technique complète sur EAP-TLS (Extensible Authentication Protocol with Transport Layer Security), la méthode d'authentification 802.1X la plus sécurisée disponible pour le WiFi d'entreprise. Il couvre l'infrastructure de certificats X.509 requise, l'établissement de liaison d'authentification mutuelle et les modèles de déploiement pratiques pour les environnements de l'hôtellerie, du commerce de détail, de la santé et du secteur public. Les responsables informatiques, les architectes réseau et les CTO y trouveront des conseils exploitables sur la conception PKI, le provisionnement de certificats intégré à MDM, la configuration RADIUS et l'alignement de la conformité avec PCI DSS et GDPR.

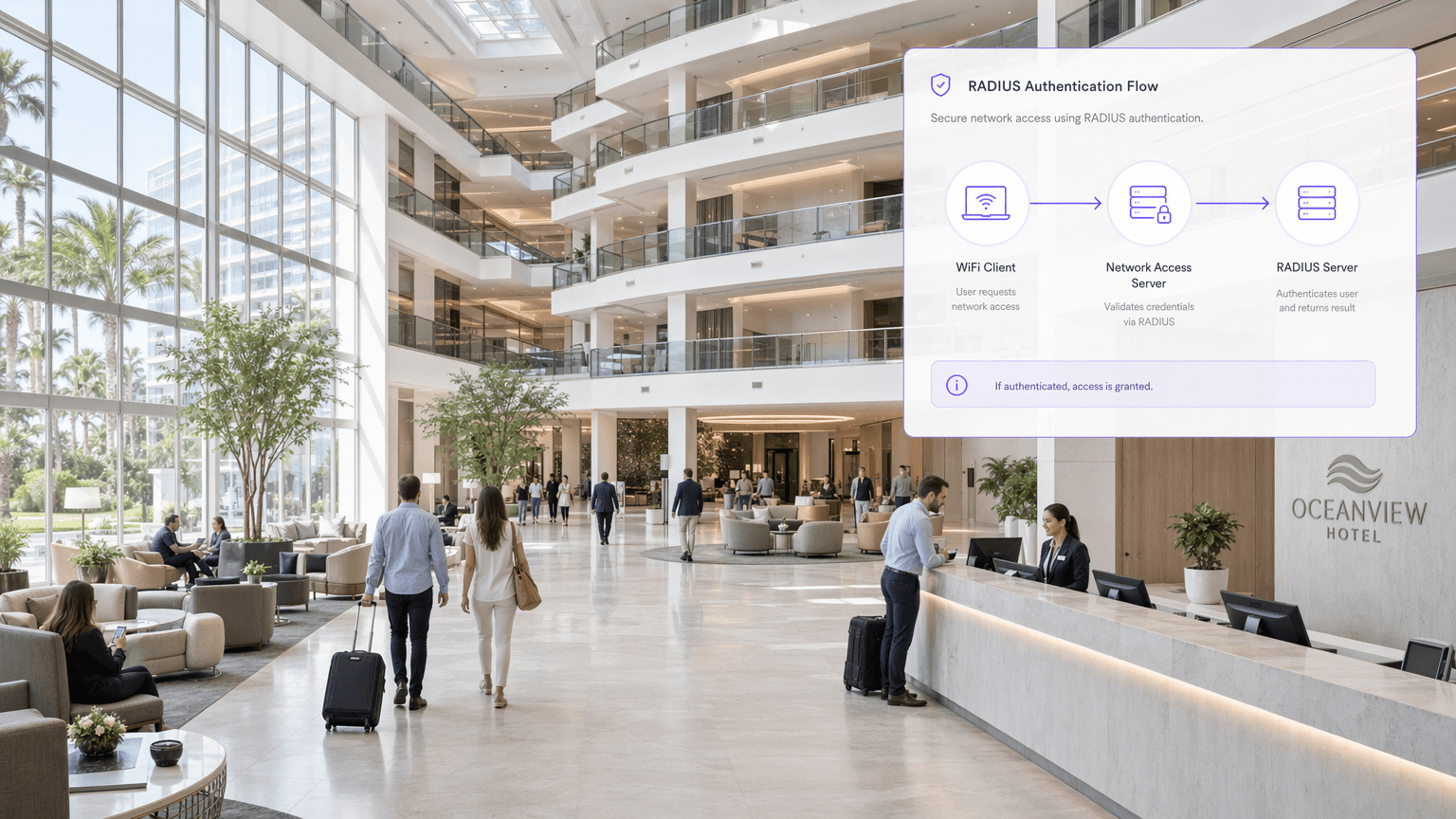

Qu'est-ce que RADIUS ? Comment les serveurs RADIUS sécurisent les réseaux WiFi

Ce guide de référence technique faisant autorité explique comment RADIUS (Remote Authentication Dial-In User Service) sous-tend la sécurité des réseaux WiFi d'entreprise via le cadre IEEE 802.1X, couvrant l'architecture, le déploiement et la conformité. Conçu pour les responsables informatiques, les architectes réseau et les directeurs des opérations de site, il fournit des conseils pratiques pour passer des clés pré-partagées (Pre-Shared Keys) à l'authentification par utilisateur avec application dynamique des politiques. Le guide cartographie également les points d'intégration de RADIUS avec la plateforme de WiFi invité et d'analyse de Purple, avec des études de cas concrètes issues des secteurs de l'hôtellerie et de la vente au détail.

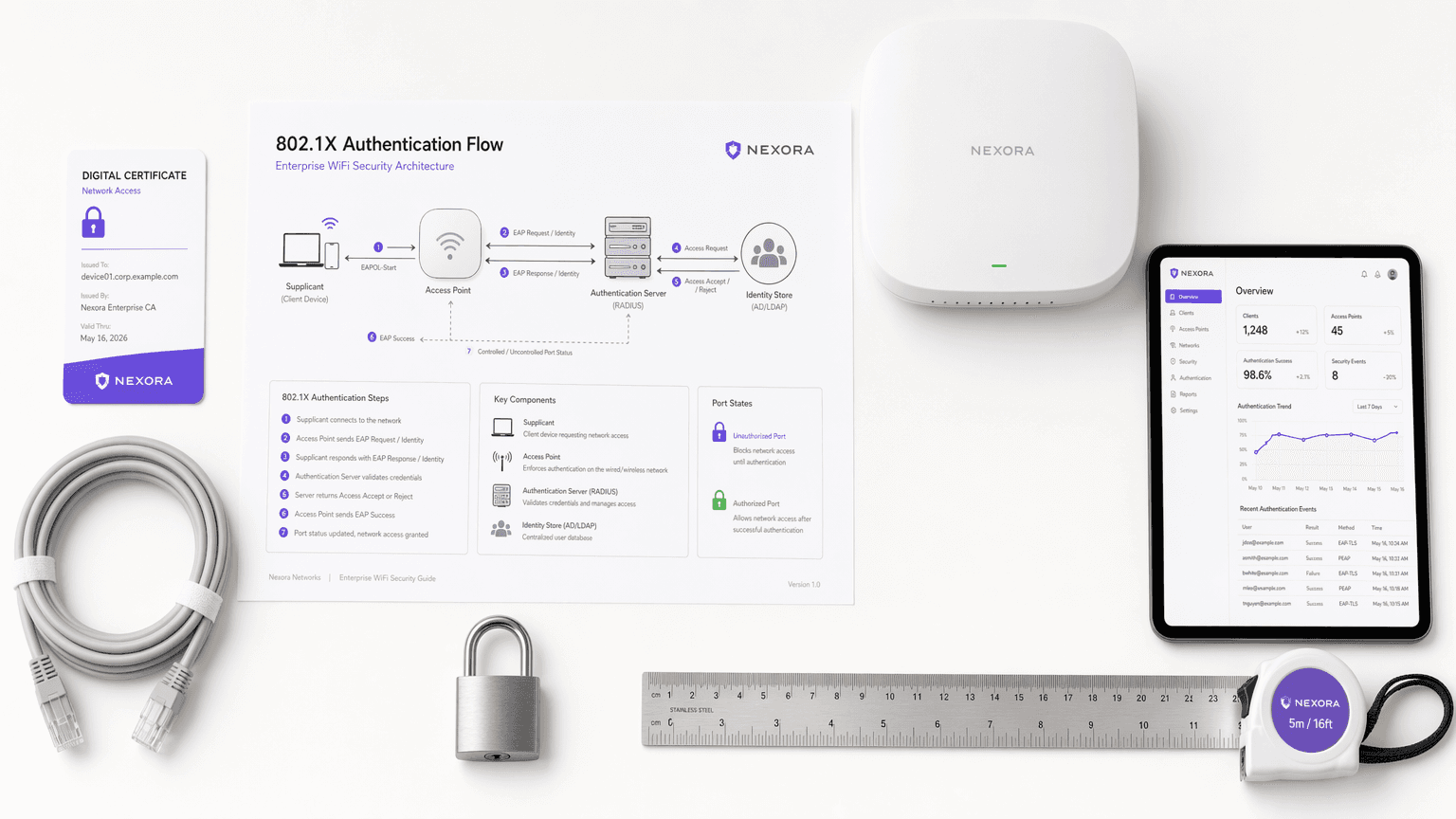

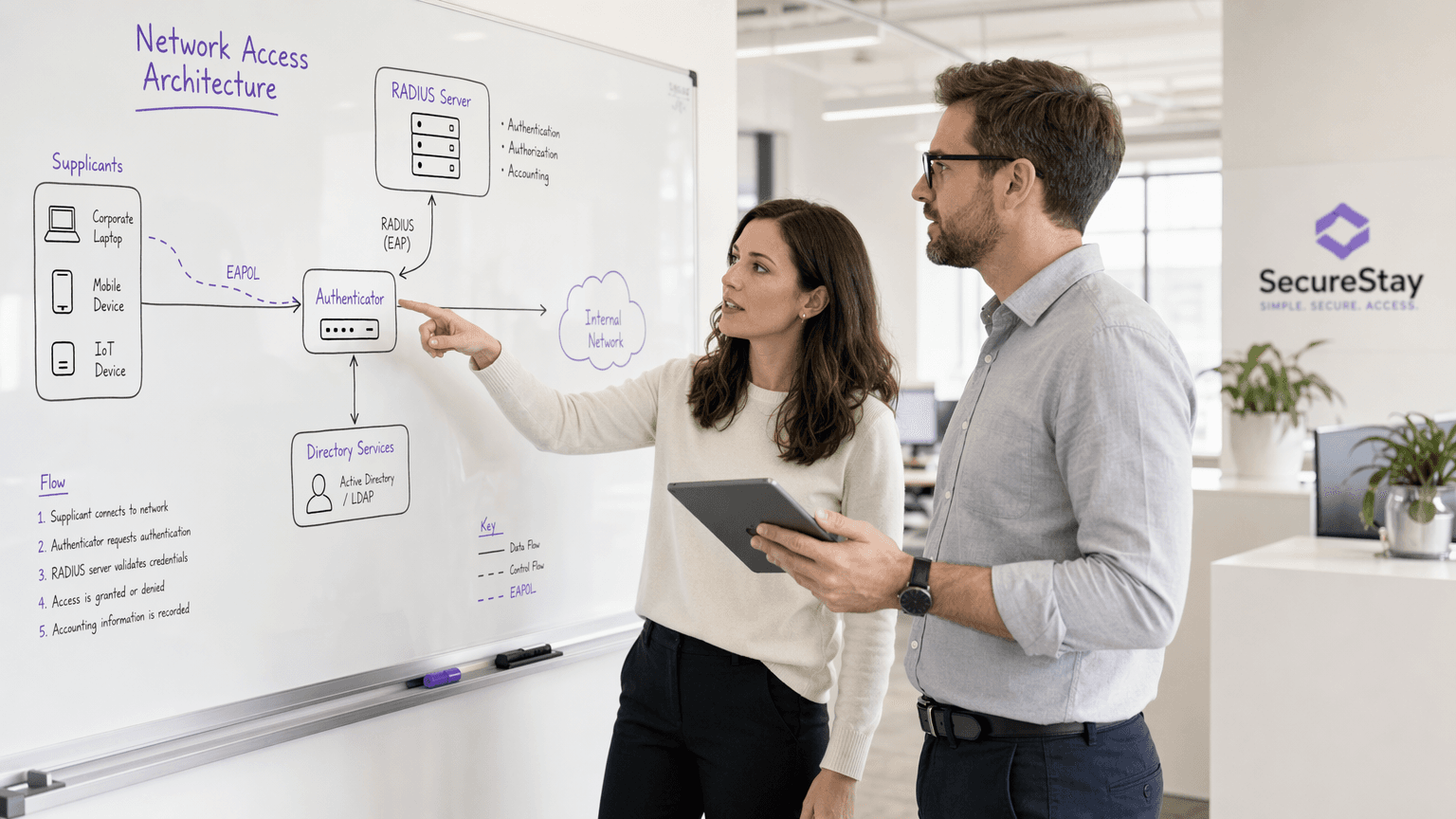

Qu'est-ce que l'authentification 802.1X ? Comment ça marche et pourquoi c'est important

Un guide de référence technique complet pour les responsables informatiques et les architectes réseau sur l'authentification IEEE 802.1X. Ce guide couvre l'architecture sous-jacente, les stratégies de mise en œuvre, les avantages en matière de sécurité par rapport au PSK, et comment déployer efficacement un contrôle d'accès de niveau entreprise parallèlement aux solutions WiFi pour invités.

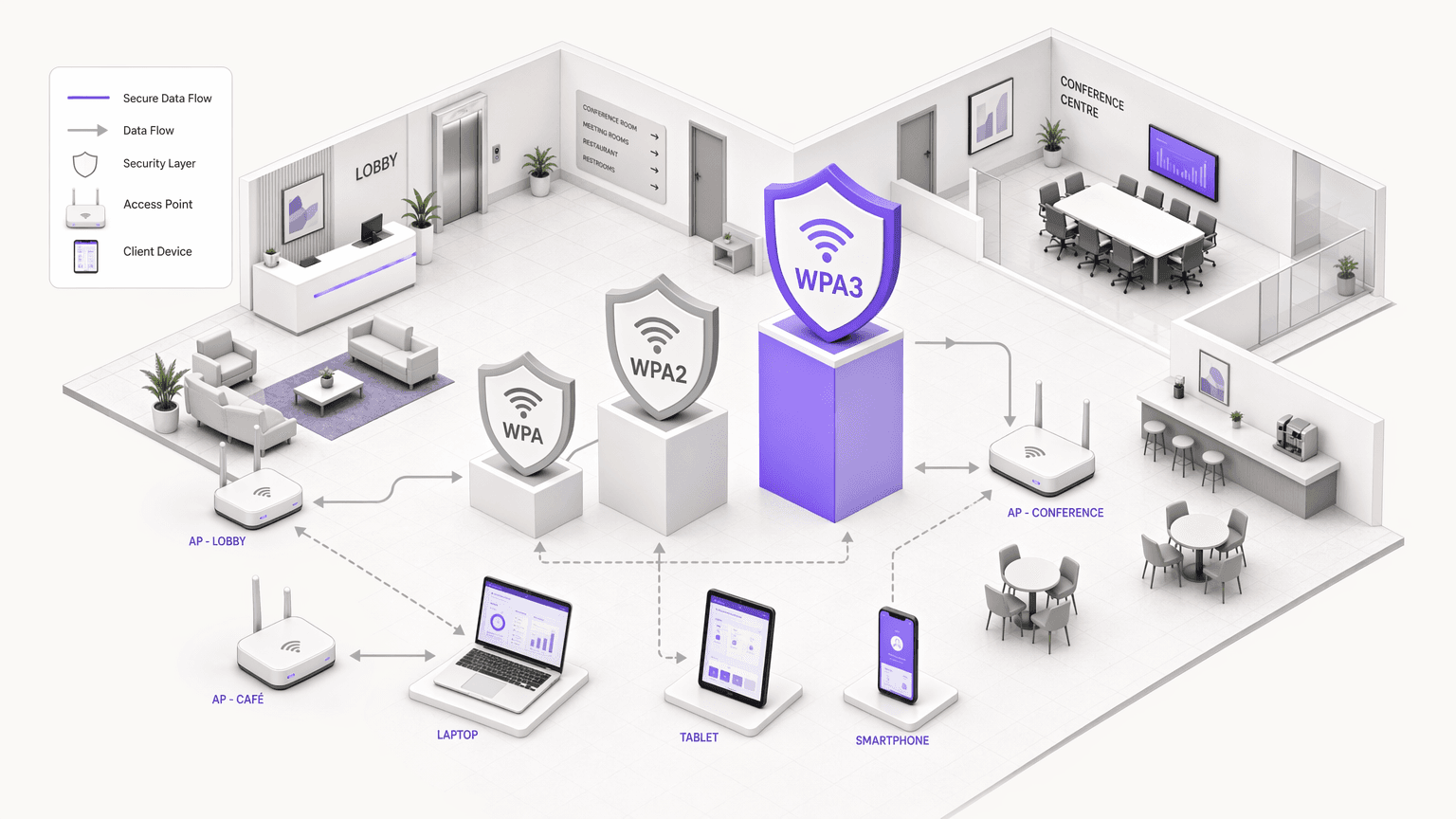

WPA3 : La prochaine génération de sécurité WiFi expliquée

Ce guide de référence technique complet explique les évolutions architecturales introduites par WPA3, notamment SAE, OWE et la confidentialité persistante. Il fournit des stratégies de déploiement concrètes pour les responsables informatiques et les architectes réseau afin de mettre à niveau les réseaux d'entreprise et des lieux publics en toute sécurité.

WPA, WPA2 et WPA3 : Quelles sont les différences et lequel devriez-vous utiliser ?

Ce guide de référence technique faisant autorité explore les différences architecturales entre les protocoles de sécurité WPA, WPA2 et WPA3. Il fournit des recommandations de déploiement concrètes aux responsables informatiques et aux architectes réseau pour sécuriser les environnements WiFi d'entreprise et invités tout en garantissant la conformité et des performances optimales.

WPA2 Enterprise : Le Guide Complet

Ce guide fournit une référence technique complète pour WPA2-Enterprise, couvrant l'architecture 802.1X, la sélection des méthodes EAP et les stratégies de déploiement par phases pour les environnements d'entreprise. Il est conçu pour les responsables informatiques, les architectes réseau et les directeurs des opérations de sites qui doivent dépasser le WiFi à clé partagée pour adopter un modèle d'authentification évolutif, auditable et conforme. La plateforme de Purple est positionnée comme une couche pratique de gestion des identités pour les sites déployant un WiFi sécurisé pour les invités et le personnel à grande échelle.

Qu'est-ce que la sécurité WiFi ? Un guide complet sur la sécurité des réseaux sans fil

Une référence technique complète pour les leaders informatiques sur la sécurisation des réseaux sans fil d'entreprise. Ce guide couvre l'évolution des protocoles de chiffrement, les meilleures pratiques architecturales pour la segmentation et les stratégies de défense contre les menaces WiFi courantes.

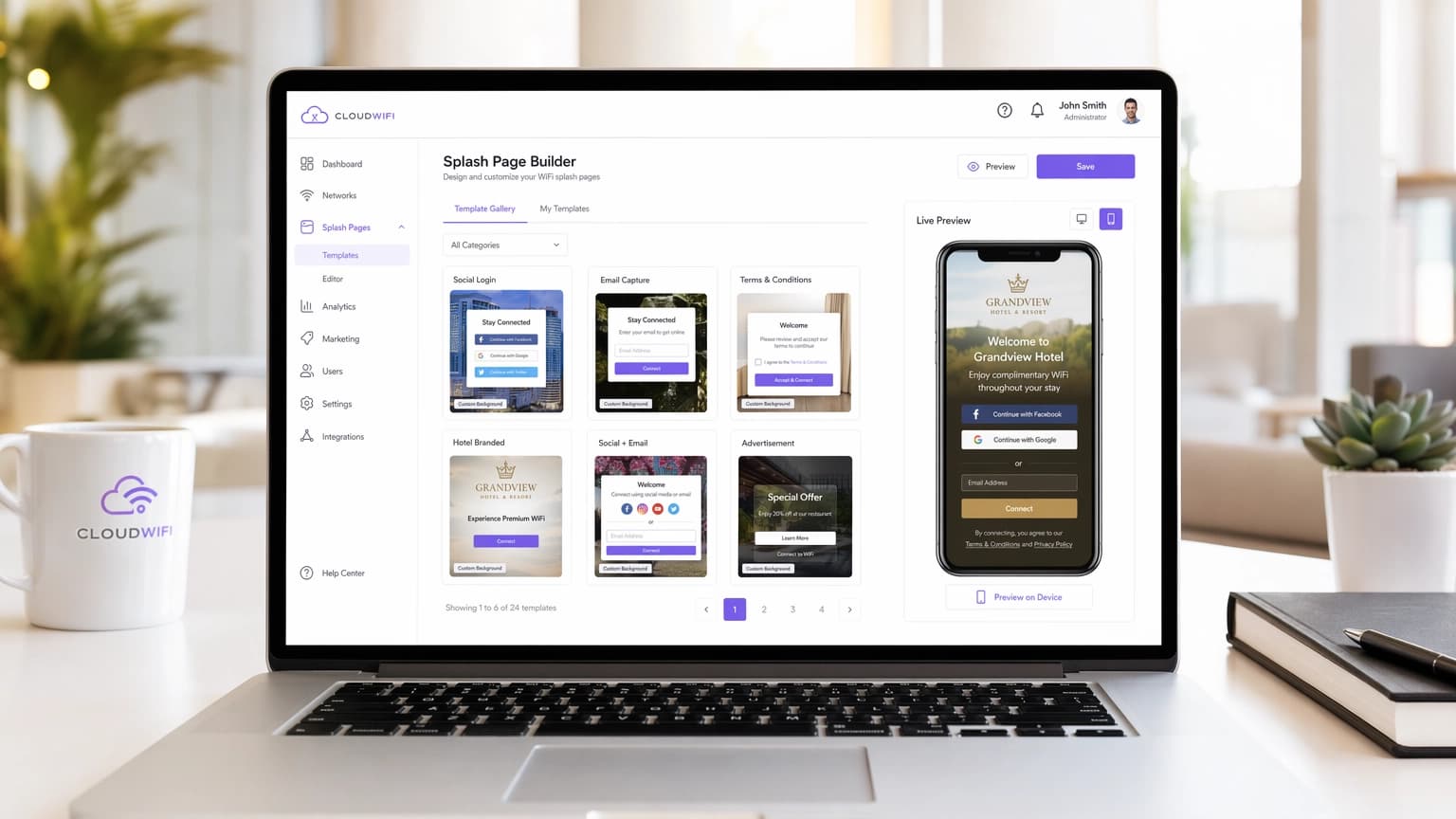

Les 10 meilleurs exemples de pages de démarrage WiFi (et ce qui les rend efficaces)

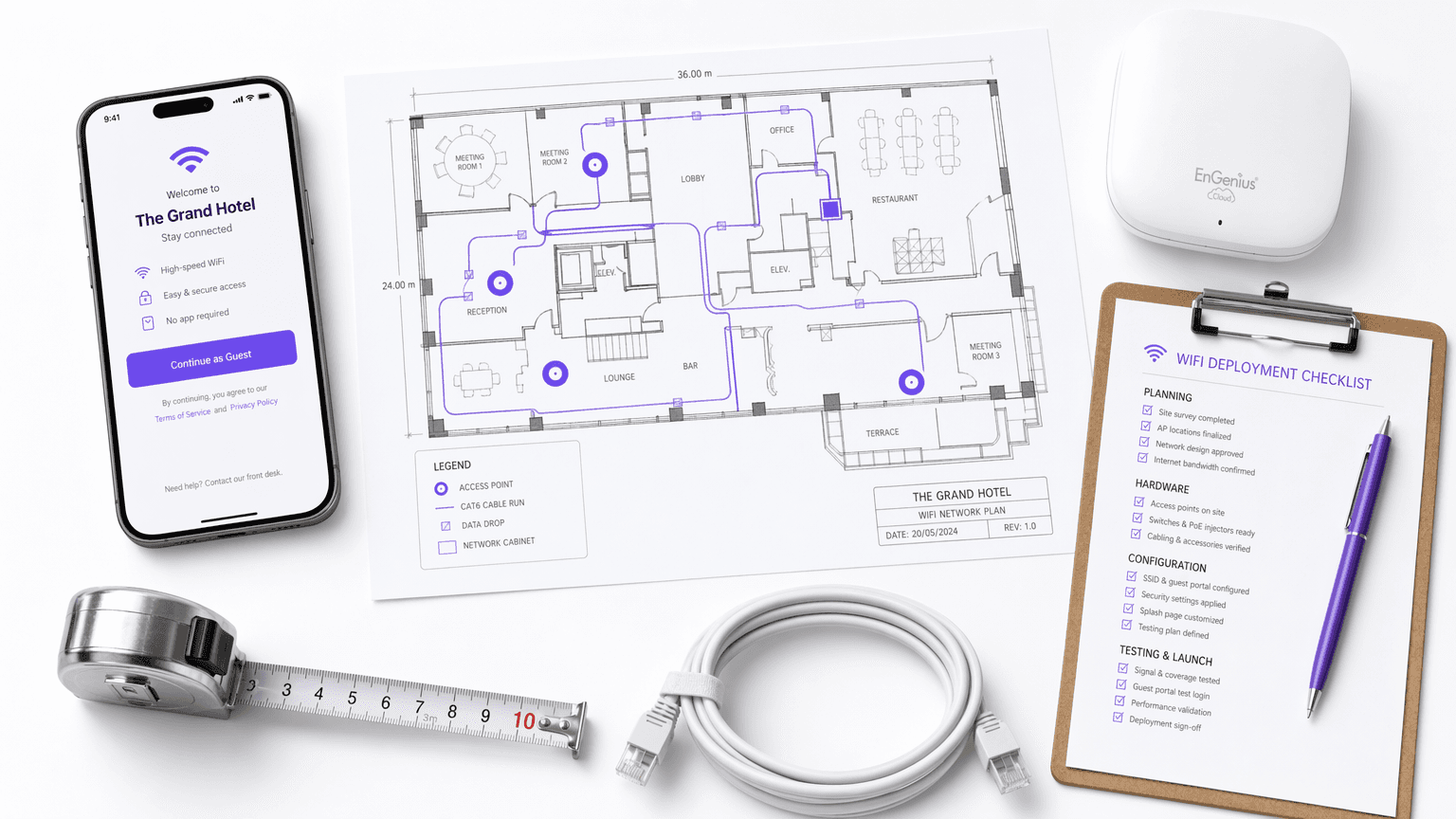

Un guide de référence technique pour les responsables informatiques, les architectes réseau et les directeurs d'exploitation de sites, couvrant la conception, l'architecture et le déploiement de pages de démarrage WiFi à fort taux de conversion. Le guide analyse 10 stratégies de mise en œuvre réelles dans les secteurs de l'hôtellerie, du commerce de détail, de l'événementiel et du secteur public, avec des conseils spécifiques sur les méthodes d'authentification, la conformité GDPR, la configuration du jardin clos (walled garden) et l'atténuation de la randomisation MAC.

Portail invité WiFi : ce que c'est et comment l'optimiser

Ce guide de référence détaille l'architecture, la mise en œuvre et l'optimisation des portails invités WiFi. Il fournit des stratégies concrètes aux responsables informatiques pour augmenter les taux de complétion de connexion, assurer la conformité GDPR et capturer des données de première partie de haute qualité.

Comment créer une page de connexion WiFi personnalisée pour votre marque

Ce guide fournit une référence complète et prête à l'emploi pour les responsables informatiques, les architectes réseau et les directeurs d'exploitation de sites sur la façon de créer une page de connexion WiFi invité entièrement personnalisée — couvrant l'architecture du Captive Portal, la personnalisation HTML/CSS, la conformité GDPR et la stratégie de capture de données. Il passe des fondations techniques aux scénarios de déploiement réels dans l'hôtellerie et le commerce de détail, avec des résultats commerciaux mesurables à chaque étape. Pour les organisations utilisant la plateforme WiFi invité de Purple, le guide correspond directement aux capacités de création de portail, d'analyse et de gestion du consentement de la plateforme.

WiFi Landing Page vs. Splash Page : Quelle est la différence ?

Ce guide de référence technique clarifie les différences architecturales et fonctionnelles entre les pages d'atterrissage WiFi et les pages de démarrage — deux termes fréquemment confondus par les équipes informatiques et les départements marketing. Il fournit aux architectes réseau, aux responsables informatiques et aux directeurs des opérations de site des stratégies de déploiement concrètes pour optimiser les performances du Captive Portal, assurer la conformité au GDPR et au PCI DSS, et maximiser le retour sur investissement (ROI) dans les environnements d'entreprise, y compris l'hôtellerie, le commerce de détail et le secteur public.