Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

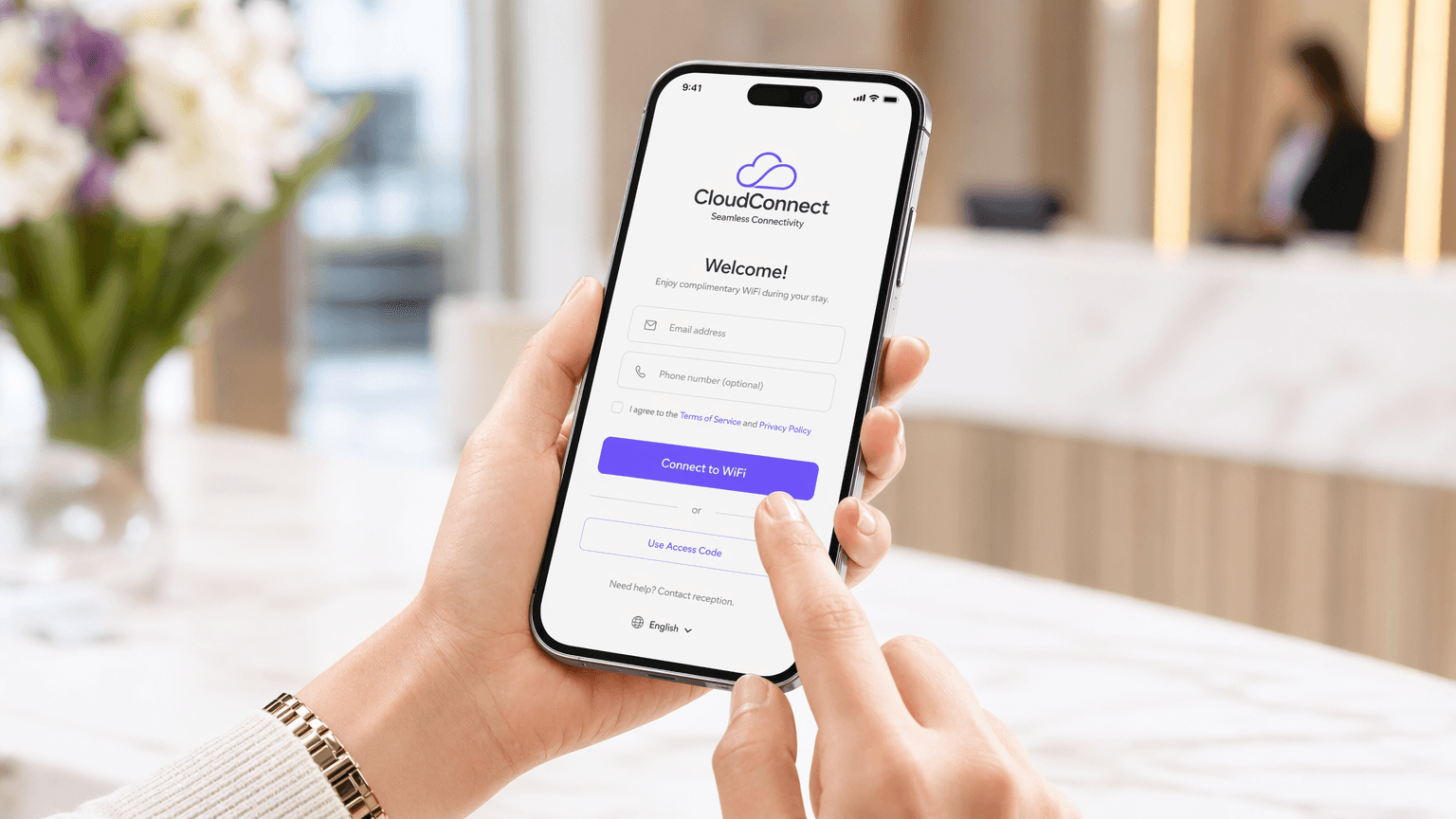

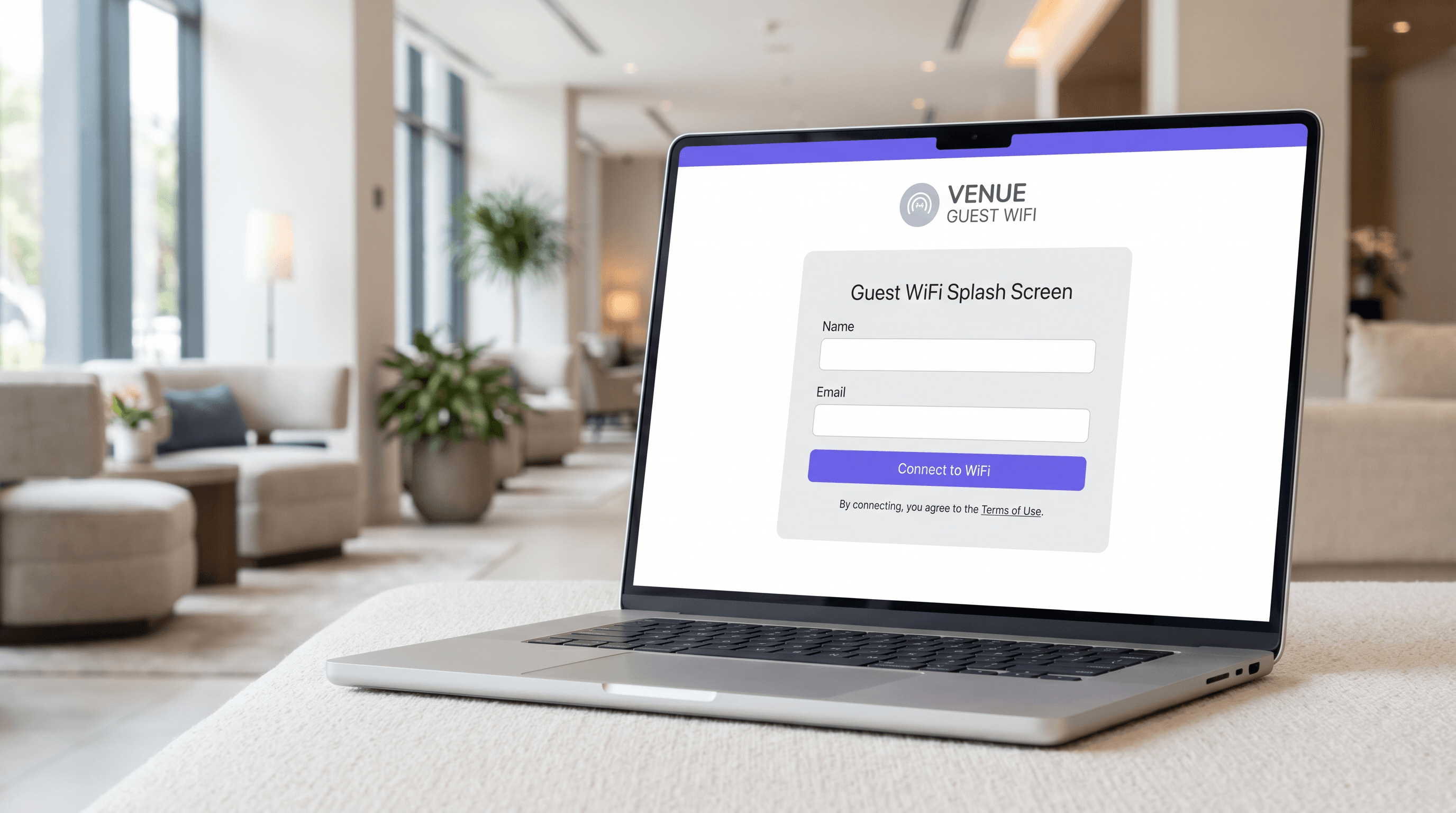

Qu'est-ce qu'une page de démarrage WiFi (Splash Page) ?

Ce guide de référence technique fournit aux responsables informatiques et aux architectes réseau une explication définitive des pages de démarrage WiFi, de leur relation architecturale avec les portails captifs et des stratégies de déploiement actionnables. Il couvre les meilleures pratiques de mise en œuvre, les exigences de conformité et la manière de mesurer l'impact commercial de votre infrastructure WiFi invité.

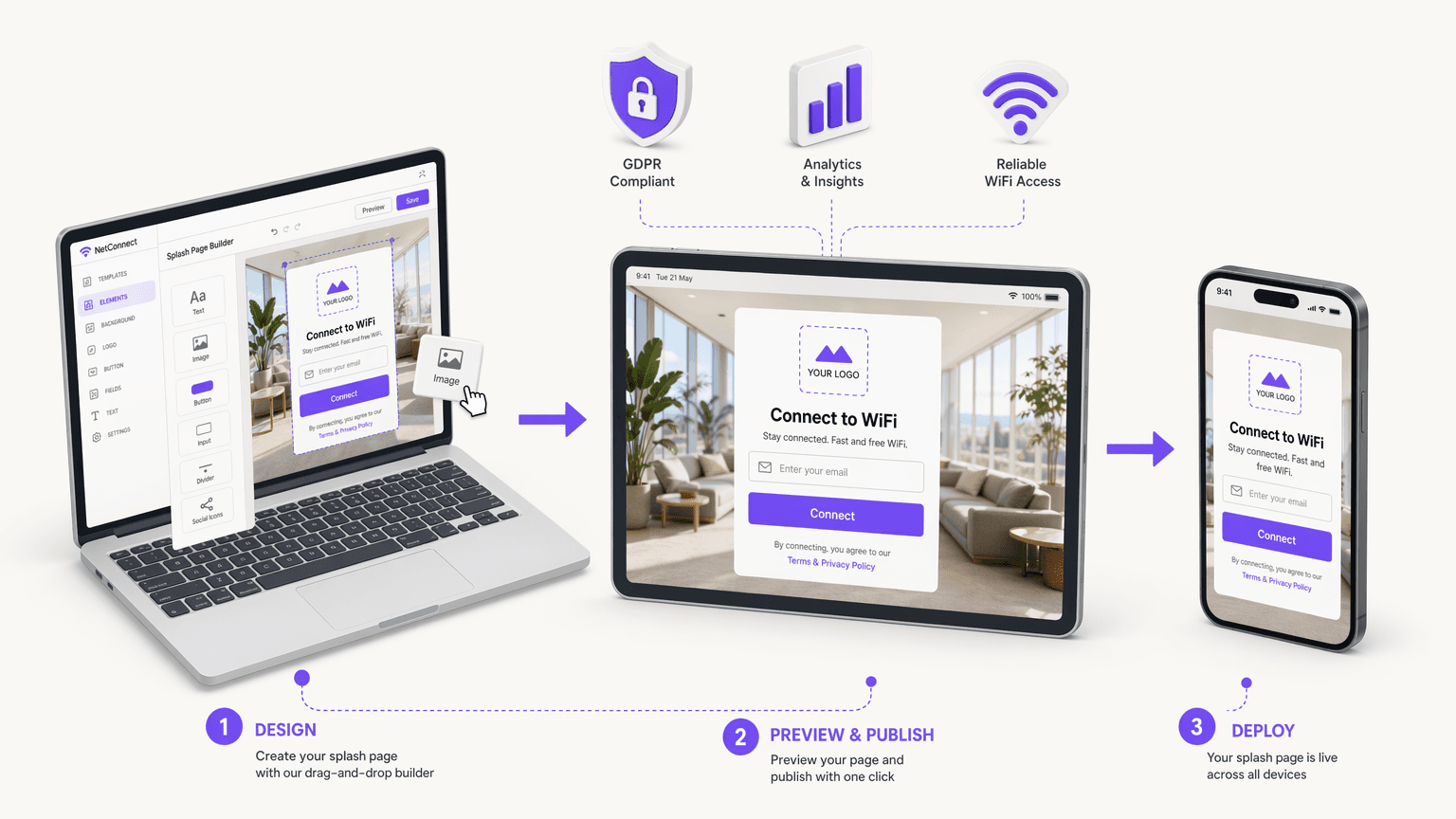

Comment créer une page de connexion WiFi : Conception, Contenu et Bonnes Pratiques

Ce guide complet explore l'architecture, les principes de conception et les stratégies de déploiement nécessaires pour créer une page de connexion WiFi efficace. Il fournit des informations exploitables aux responsables informatiques sur l'intégration des Captive Portals avec l'infrastructure réseau, tout en assurant la conformité GDPR et en maximisant la capture de données de première partie.

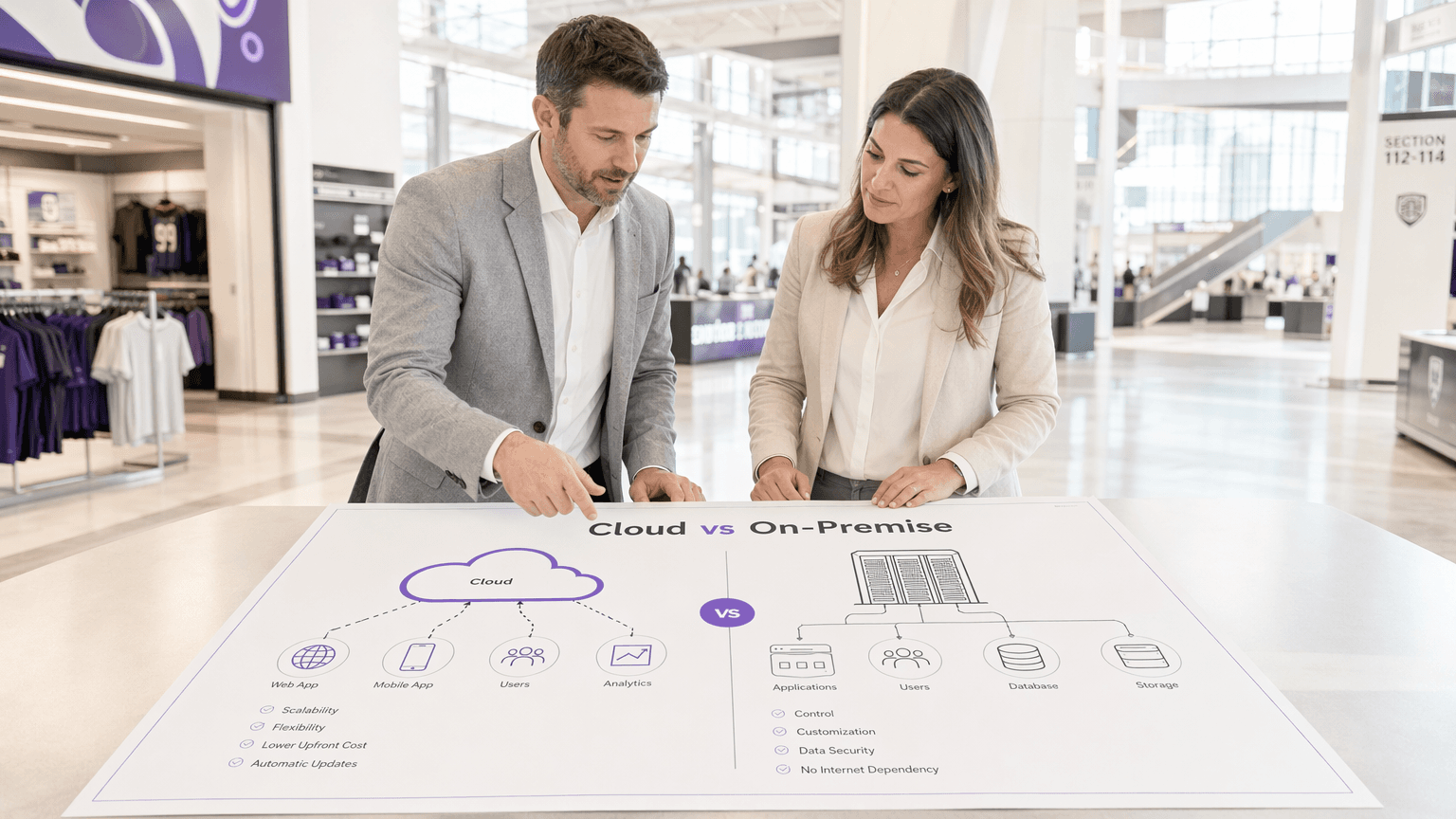

Captive Portal basé sur le cloud vs. sur site : Lequel convient à votre entreprise ?

Une comparaison technique complète des architectures de Captive Portal basées sur le cloud et sur site. Ce guide évalue la vitesse de déploiement, les structures de coûts, l'évolutivité et les implications en matière de conformité pour aider les dirigeants informatiques à prendre des décisions éclairées en matière d'infrastructure.

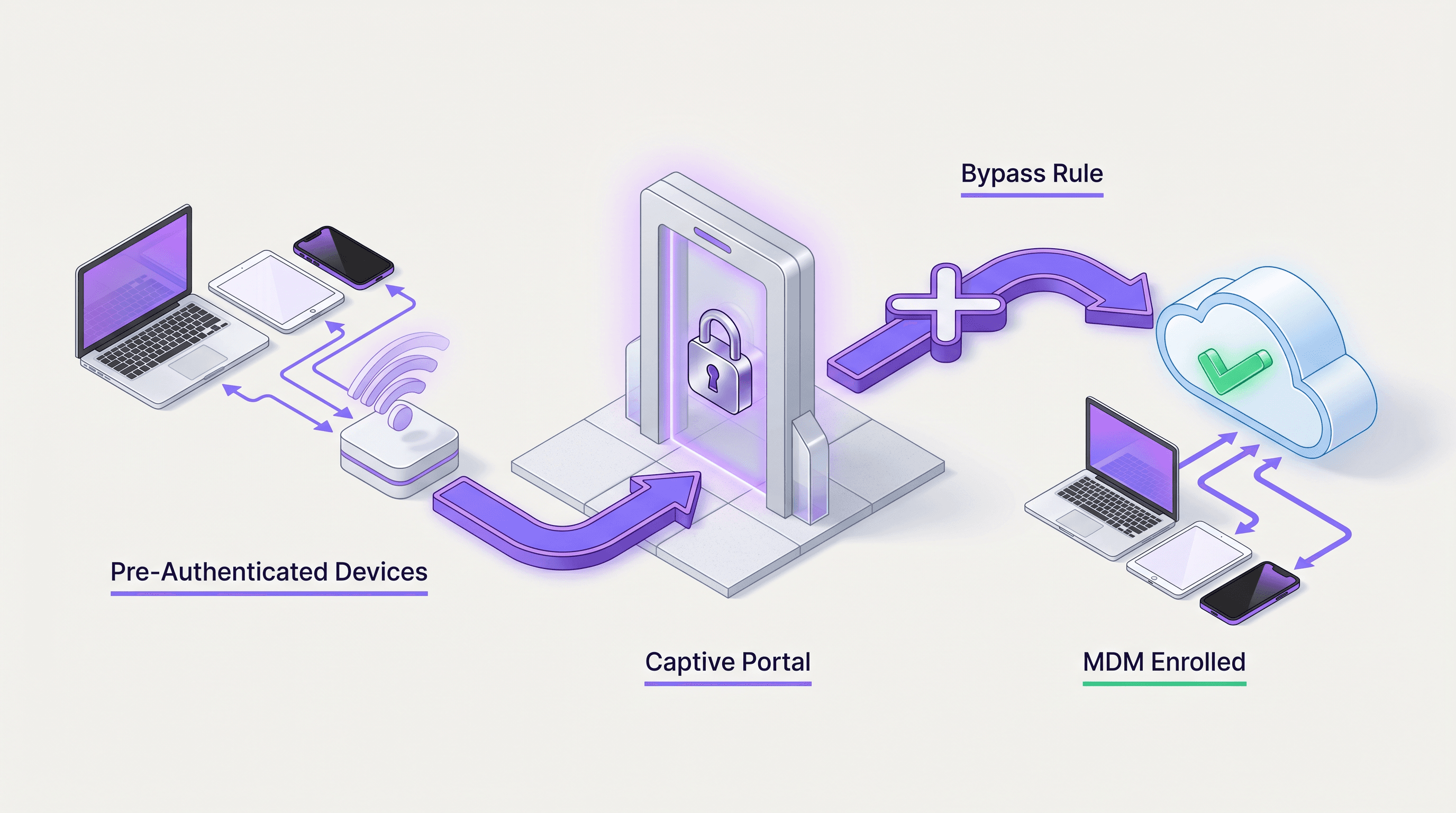

Comment supprimer une connexion au Captive Portal (et quand vous devriez le faire)

Ce guide faisant autorité explore l'architecture technique, les cas d'utilisation et les stratégies de mise en œuvre pour supprimer ou contourner les connexions au Captive Portal. Conçu pour les professionnels de l'informatique seniors, il fournit des informations exploitables sur le moment d'utiliser le contournement d'authentification MAC, le 802.1X et OpenRoaming pour rationaliser l'accès tout en maintenant la sécurité et la collecte de données.

Intégration WiFi et meilleures pratiques pour les Captive Portal

Ce guide fournit une référence technique complète pour le déploiement et l'optimisation d'un Captive Portal pour le WiFi invité dans les secteurs de l'hôtellerie, du commerce de détail, de l'événementiel et des lieux publics. Il couvre l'ensemble du parcours d'intégration — de l'association initiale de l'appareil et de la redirection DNS à la configuration du jardin clos, la gestion des ACL, l'authentification et le contrôle de session post-connexion — avec des scénarios de mise en œuvre concrets et des conseils de conformité. Les responsables informatiques, les architectes réseau et les CTO y trouveront des cadres de déploiement exploitables, des stratégies d'atténuation des risques et des approches de mesure du ROI qui correspondent directement aux opérations réelles des sites.

Une connexion Captive Portal est-elle sûre ? Risques de sécurité et comment les atténuer

Ce guide de référence technique fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de sites une analyse complète des risques de sécurité liés aux Captive Portal — y compris les attaques de l'homme du milieu (Man-in-the-Middle), les points d'accès non autorisés de type Evil Twin et l'exposition à la conformité GDPR. Il propose des stratégies d'atténuation exploitables et neutres vis-à-vis des fournisseurs, alignées sur les normes IEEE 802.1X, WPA3 et PCI DSS, et explique comment la plateforme de WiFi invité de Purple permet des déploiements de réseaux invités sécurisés, conformes et commercialement avantageux à grande échelle.

Conception de Captive Portal : Comment créer une expérience de connexion à fort taux de conversion

Ce guide de référence technique faisant autorité détaille comment concevoir, sécuriser et optimiser les Captive Portals pour le WiFi invité d'entreprise. Il fournit des recommandations exploitables aux responsables informatiques et aux opérateurs de sites pour maximiser les taux d'achèvement de connexion tout en garantissant la conformité au GDPR et une sécurité réseau robuste.

Le meilleur logiciel de Captive Portal en 2026 : Un guide comparatif

Ce guide propose une comparaison faisant autorité et neutre vis-à-vis des fournisseurs des principales plateformes logicielles de Captive Portal disponibles en 2026, évaluées en fonction de leurs fonctionnalités, de leur conformité, de la profondeur de leur intégration et du coût total de déploiement. Il est destiné aux responsables informatiques, aux architectes réseau et aux CTO d'hôtels, de chaînes de magasins, de stades, de centres de conférence et d'organisations du secteur public qui doivent prendre une décision d'achat ou d'architecture ce trimestre. Le guide couvre l'architecture technique, les scénarios de mise en œuvre réels et un cadre de sélection structuré pour aider les équipes à aligner leur stratégie de contrôle d'accès réseau avec des résultats commerciaux mesurables.

Comment configurer un Captive Portal pour votre entreprise

Ce guide faisant autorité fournit aux leaders informatiques, aux architectes réseau et aux directeurs d'exploitation de sites un guide étape par étape pour déployer un Captive Portal sécurisé et conforme à l'aide de plateformes gérées. Il couvre l'architecture technique, y compris RADIUS, 802.1X et la configuration du walled garden, ainsi que les meilleures pratiques de mise en œuvre et la manière de transformer le WiFi invité d'un centre de coûts en un atout stratégique d'acquisition de données de première partie.

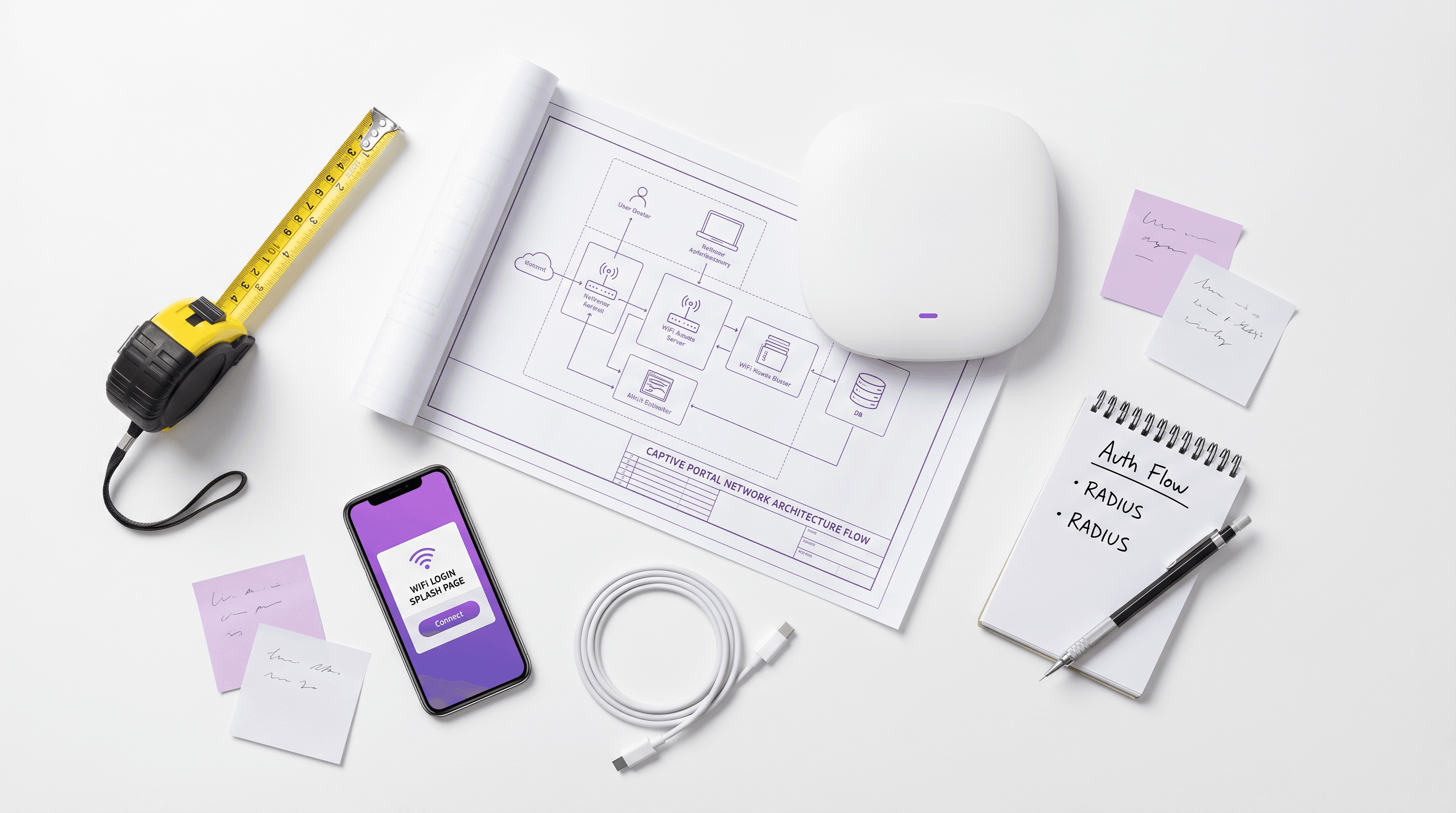

Comment construire un Captive Portal : Guide du développeur

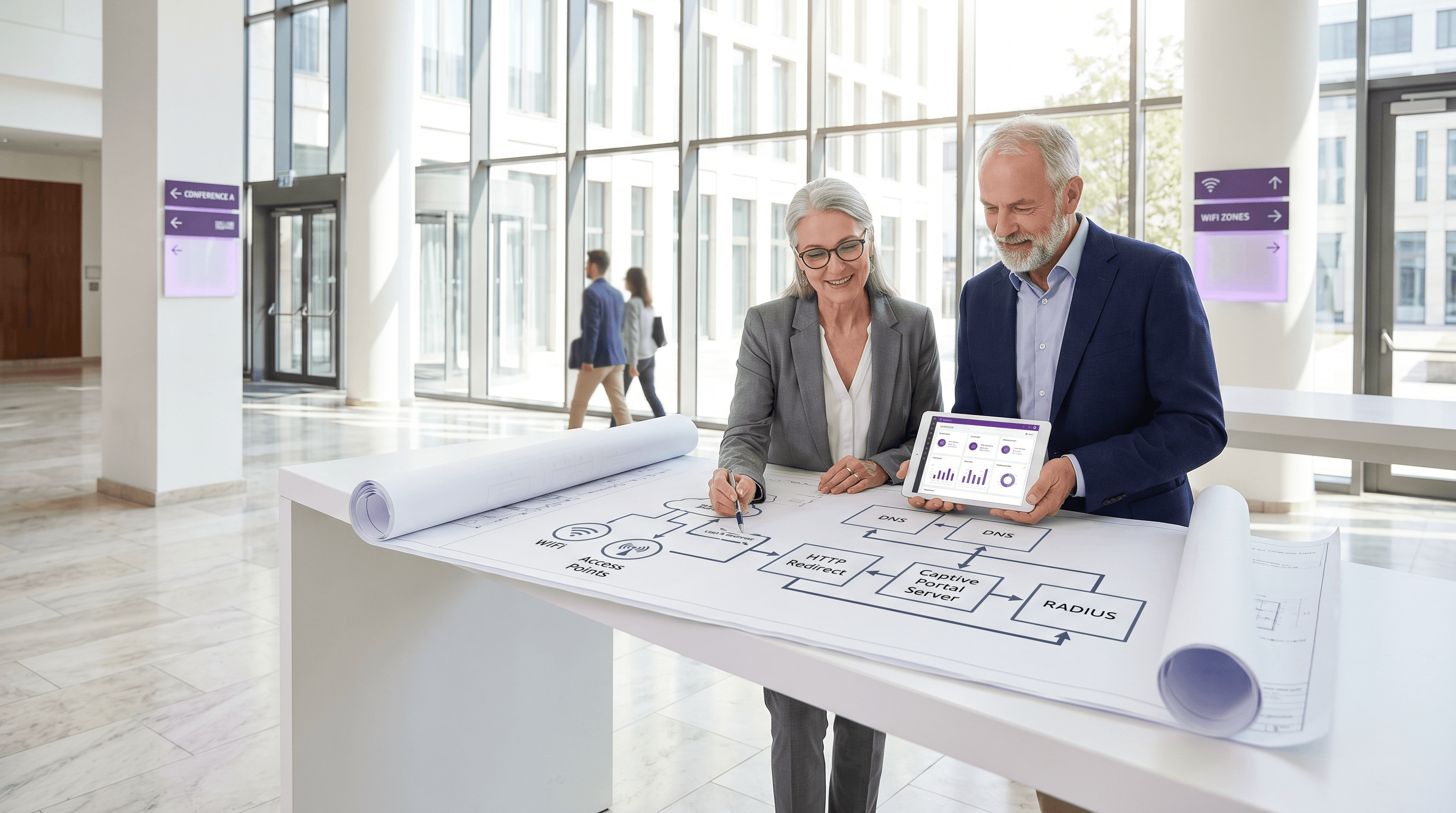

Un guide technique définitif pour les architectes informatiques et les gestionnaires de réseau sur la construction et le déploiement de portails captifs. Ce guide couvre les protocoles sous-jacents, les flux d'authentification, les architectures open-source et un cadre pour décider quand construire ou acheter une plateforme d'entreprise gérée.

Comment fonctionne un Captive Portal ? Plongée technique approfondie

Une plongée technique approfondie et complète dans l'architecture des Captive Portals, expliquant l'interception DNS, la redirection HTTP, les jardins clos et l'authentification RADIUS pour les professionnels de l'informatique.

Qu'est-ce qu'un Captive Portal ? Le guide complet

Ce guide technique complet explique le fonctionnement des Captive Portals, leur architecture réseau sous-jacente et comment les responsables informatiques peuvent transformer un WiFi invité basique en un moteur de données de première partie sécurisé et conforme. Il couvre les méthodes d'authentification, les meilleures pratiques de segmentation et le dépannage pour les déploiements en entreprise.

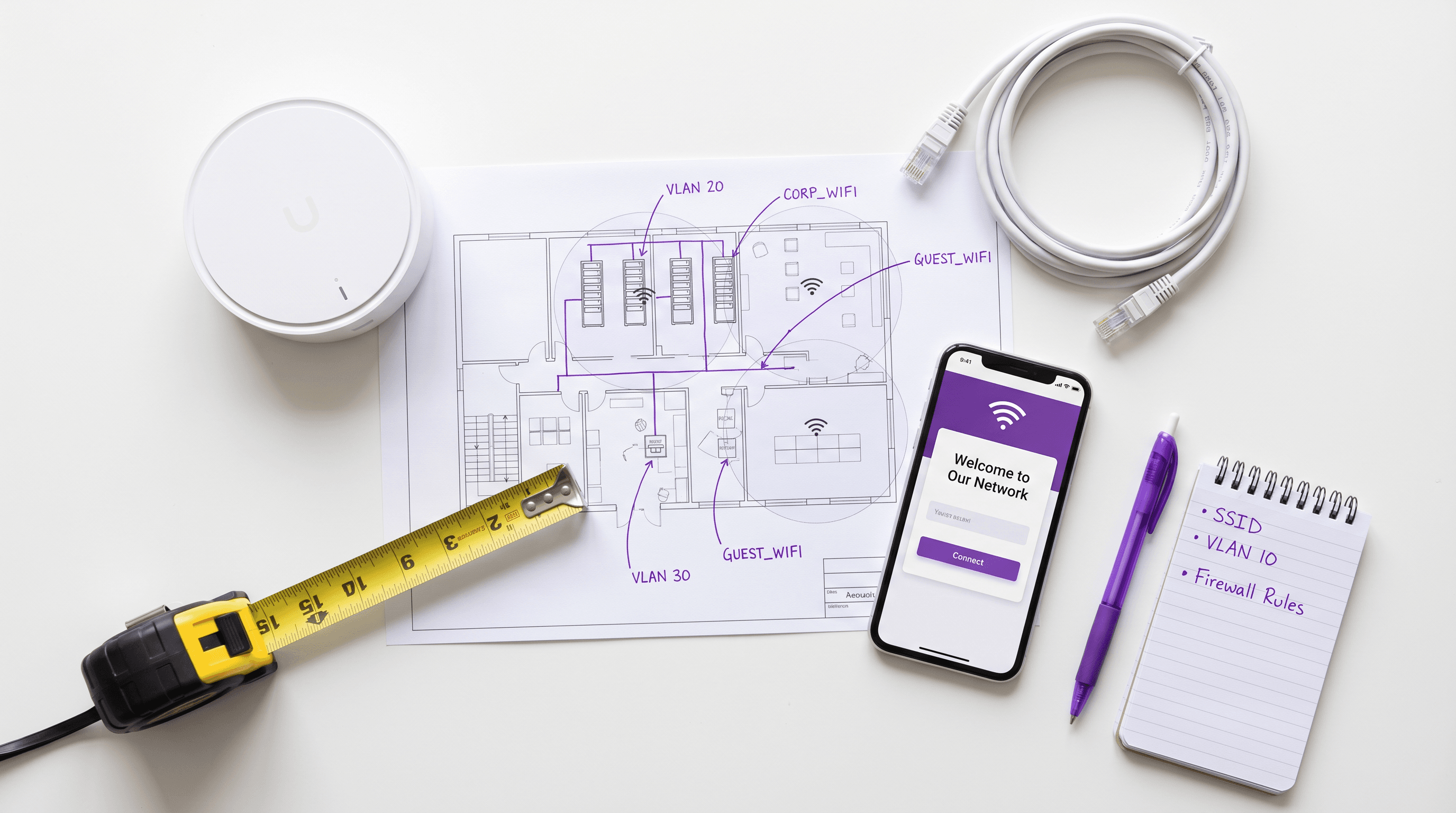

Comment configurer un réseau WiFi invité sécurisé : Guide étape par étape

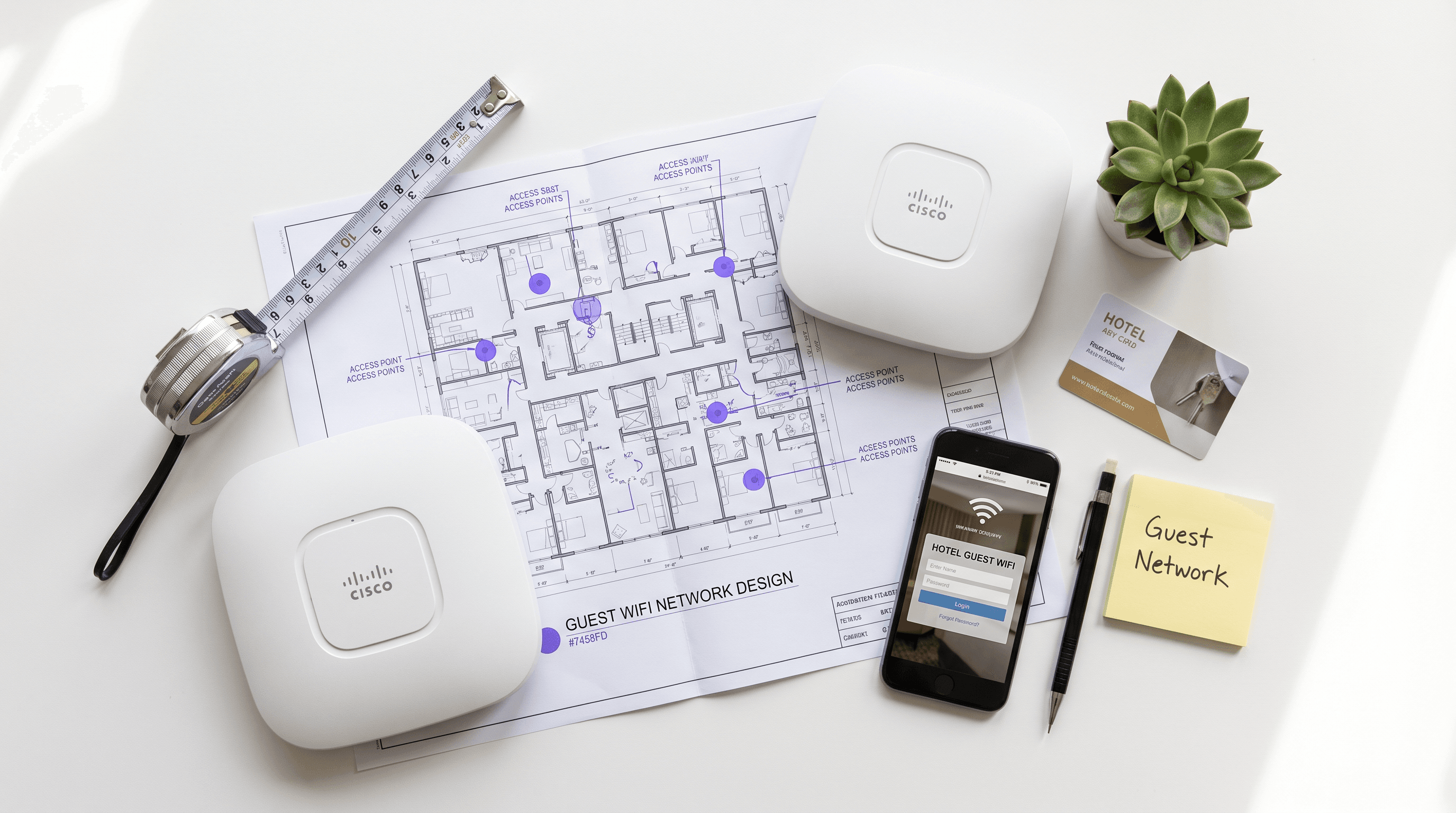

Ce guide fournit une marche à suivre technique complète pour les équipes informatiques sur la conception et le déploiement d'un réseau WiFi invité sécurisé à partir de zéro. Il couvre la segmentation VLAN, la conception des règles de pare-feu, l'intégration du Captive Portal et la gestion de la bande passante, avec des scénarios de mise en œuvre réels issus des environnements hôteliers et de vente au détail. Les opérateurs de sites et les architectes réseau trouveront des conseils exploitables et indépendants des fournisseurs qui répondent aux exigences de sécurité et de conformité.

Fournisseurs de WiFi invité : Ce qu'il faut rechercher lors du choix d'une plateforme WiFi

Ce guide de référence technique fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de sites un cadre définitif pour l'évaluation et le déploiement de plateformes de WiFi invité d'entreprise. Il couvre les normes d'architecture critiques (IEEE 802.1X, WPA3, GDPR, PCI DSS), les exigences d'intégration et les meilleures pratiques de déploiement dans les environnements de l'hôtellerie, du commerce de détail et du secteur public. Le guide démontre comment les fournisseurs modernes de WiFi invité transforment la connectivité d'un centre de coûts en un atout stratégique d'acquisition de données et de génération de revenus.

Guest WiFi Use Cases : Comment différentes industries utilisent le WiFi gratuit

Une référence technique complète pour les leaders informatiques sur le déploiement du Guest WiFi en tant que plateforme stratégique d'acquisition de données et d'analyse. Ce guide couvre l'architecture, les cas d'utilisation spécifiques à l'industrie et les meilleures pratiques pour transformer la connectivité en valeur commerciale mesurable.

Pourquoi votre entreprise devrait offrir le WiFi gratuit à ses clients

Ce guide de référence technique complet expose la logique commerciale et architecturale de l'offre de WiFi invité dans les lieux physiques. Il fournit aux responsables informatiques et aux exploitants de sites des informations exploitables sur les stratégies de déploiement, la segmentation du réseau, la conformité et la mesure du retour sur investissement.

Comment créer une page de connexion WiFi invité

Ce guide faisant autorité détaille l'architecture technique, les meilleures pratiques UX et les stratégies d'intégration CRM pour le déploiement d'une page de connexion WiFi invité (Captive Portal) personnalisée dans les lieux d'entreprise. Conçu pour les responsables informatiques, les architectes réseau et les directeurs des opérations de site, il fournit des cadres d'action pour équilibrer les exigences de capture de données avec la friction utilisateur, assurer la conformité GDPR et maximiser le retour sur investissement de l'infrastructure WiFi invité.

Comment fonctionne le WiFi invité ? Une explication simple et claire

Une référence technique définitive et simple sur l'architecture du WiFi invité en entreprise. Ce guide décortique les mécanismes d'isolation réseau, d'authentification par Captive Portal et de gestion de session, offrant aux responsables informatiques des stratégies exploitables pour des déploiements sécurisés, conformes et riches en données.

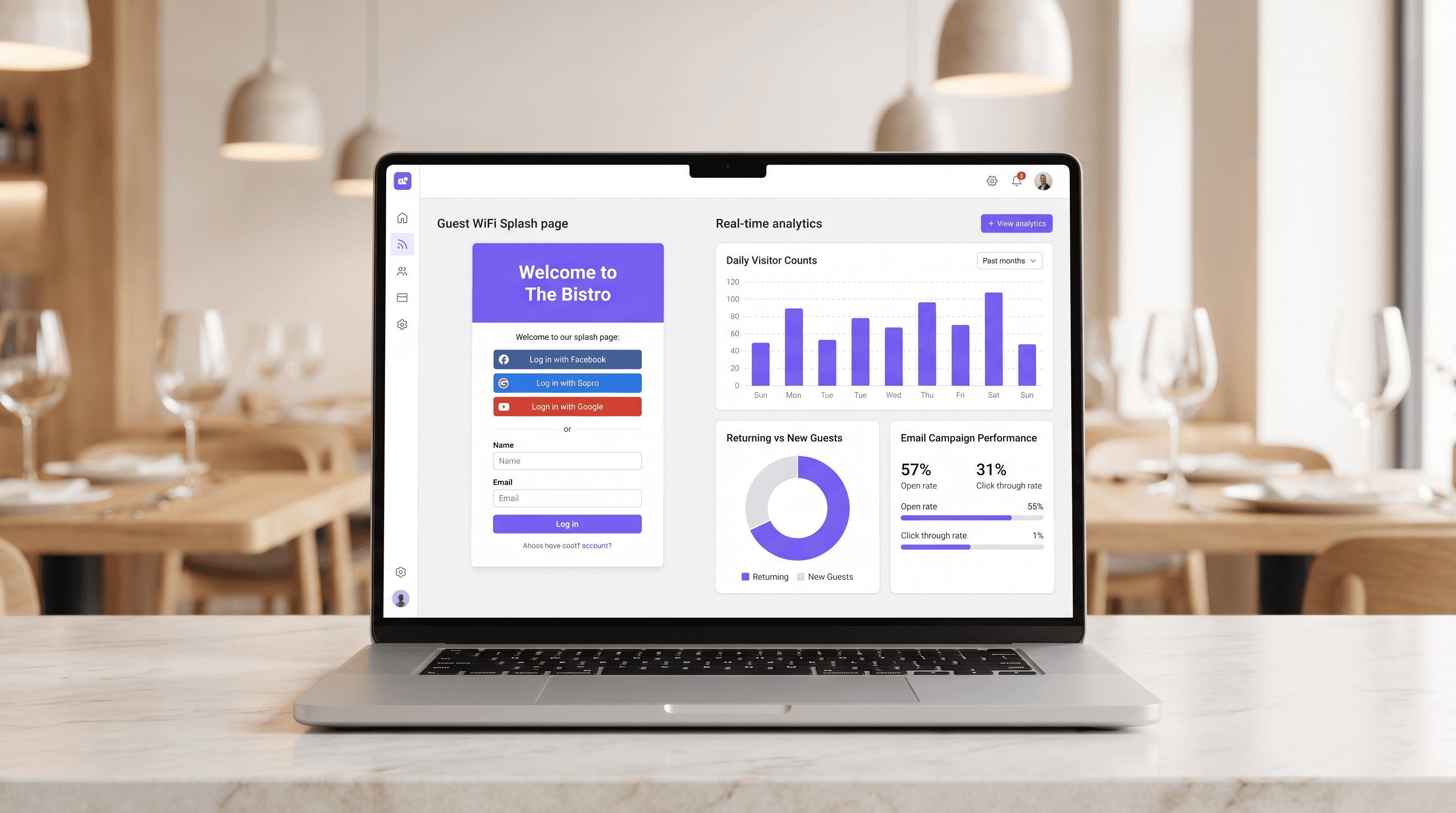

WiFi invité pour les restaurants : Attirer, fidéliser et commercialiser auprès des clients

Ce guide détaille comment les responsables informatiques et les directeurs des opérations de restaurant peuvent transformer le WiFi invité d'un centre de coûts en un canal de revenus mesurable. Il couvre l'architecture réseau, l'optimisation des pages de connexion (splash page), la conformité en matière de capture de données et l'attribution du retour sur investissement (ROI).

Quelle est la différence entre un réseau WiFi invité et votre réseau principal ?

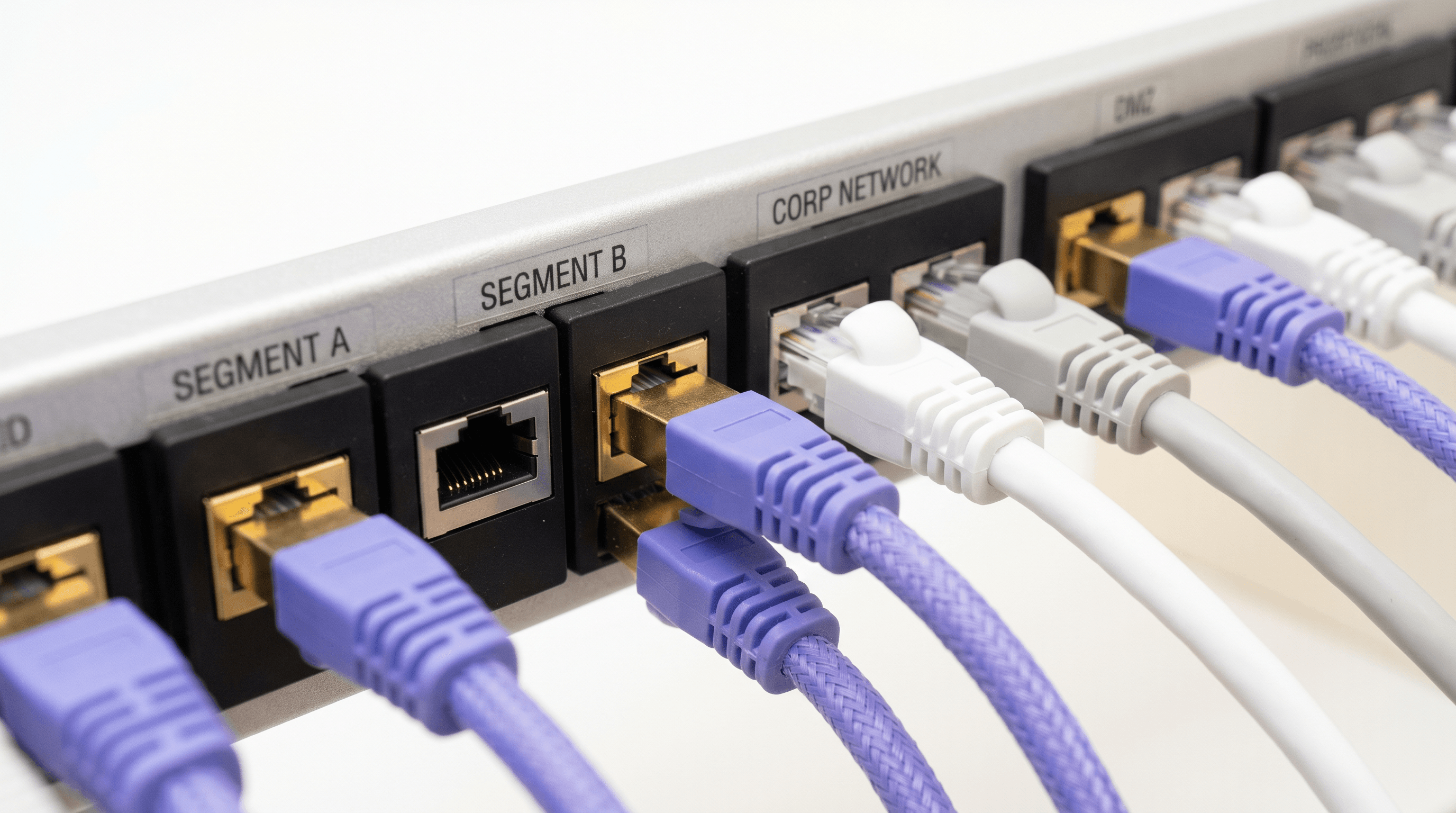

Ce guide de référence technique explique les différences architecturales entre les réseaux WiFi invités et d'entreprise, en se concentrant sur la segmentation VLAN, les modèles d'authentification et les meilleures pratiques de sécurité pour les environnements d'entreprise.

Bonnes pratiques du WiFi invité : Sécurité, Performance et Conformité

Ce guide complet décrit les décisions opérationnelles cruciales nécessaires pour déployer un réseau WiFi invité sécurisé et performant dans les environnements d'entreprise. Il fournit des cadres d'action pour la segmentation du réseau, l'authentification, la gestion de la bande passante et la conformité réglementaire — couvrant PCI DSS, GDPR et IEEE 802.1X — afin d'aider les équipes informatiques à atténuer les risques et à générer une valeur commerciale mesurable. La plateforme de WiFi invité et d'analyse de Purple est référencée tout au long du guide comme un véhicule de mise en œuvre concret pour chaque bonne pratique.

Le Guide Complet du WiFi Invité pour les Entreprises

Ce guide technique définitif fournit aux leaders informatiques et aux architectes réseau un plan complet pour le déploiement, la sécurisation et la monétisation du WiFi invité d'entreprise. Il comble le fossé entre l'infrastructure réseau physique, les normes de conformité comme le GDPR et le PCI DSS, et la valeur commerciale débloquée grâce à la capture de données de première partie.

RadSec : Sécuriser le trafic d'authentification RADIUS avec TLS

Ce guide complet explore RadSec (RADIUS sur TLS), détaillant comment il sécurise le trafic d'authentification réseau pour les déploiements cloud modernes et multi-sites. Il fournit aux architectes réseau des étapes de mise en œuvre pratiques, des stratégies de gestion des certificats et des techniques de dépannage pour remplacer le RADIUS UDP hérité.

WiFi 6E vs WiFi 7 : Ce que les sites doivent savoir

Ce guide de référence technique offre une comparaison définitive du WiFi 6E et du WiFi 7 pour les responsables informatiques des sites qui planifient la modernisation de leur infrastructure. Il couvre les changements architecturaux tels que l'opération multi-lien (MLO) et les canaux de 320 MHz, les considérations pratiques de déploiement et l'analyse du retour sur investissement (ROI) pour aider les CTO à prendre des décisions d'amélioration éclairées.