Configuration du WiFi de bureau : Comment construire un réseau sans fil fiable

Ce guide faisant autorité détaille l'architecture technique et le déploiement stratégique du WiFi de bureau de qualité entreprise. Il couvre la conception basée sur la capacité, le placement des points d'accès, la segmentation sécurisée des utilisateurs et la manière de tirer parti de l'infrastructure réseau pour l'intelligence économique.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Conception axée sur la capacité vs. la couverture

- Architecture : Gestion dans le cloud vs. sur site

- Sécurité et Segmentation

- Guide d'Implémentation

- 1. Étude de site active

- 2. Placement des points d'accès

- 3. Mise à niveau de la dorsale filaire

- Bonnes Pratiques

- Dépannage et Atténuation des Risques

- Le Problème du Client Collant

- Interférence Co-Canal (CCI)

- ROI et impact commercial

Résumé Exécutif

Pour les entreprises modernes, le réseau sans fil n'est plus un simple moyen d'accès ; c'est une infrastructure essentielle à la mission. Qu'il s'agisse de soutenir un siège social, un environnement de vente au détail à haute densité ou un vaste complexe hôtelier , les architectes réseau sont confrontés au même défi fondamental : fournir une connectivité transparente, sécurisée et à haute capacité.

Ce guide décrit les exigences techniques pour la conception et le déploiement d'un réseau WiFi de bureau fiable. Allant au-delà de la couverture de base, nous abordons la conception axée sur la capacité, la nécessité d'une dorsale filaire robuste et l'importance cruciale de la segmentation du réseau. Nous explorerons comment la transition des contrôleurs sur site hérités vers des architectures gérées dans le cloud améliore l'évolutivité, et comment l'intégration de plateformes comme le Guest WiFi de Purple transforme un centre de coûts en une source d'intelligence économique exploitable et de gestion sécurisée des utilisateurs.

Approfondissement Technique

Conception axée sur la capacité vs. la couverture

Historiquement, les réseaux sans fil étaient conçus pour la couverture — en plaçant des points d'accès (APs) pour s'assurer qu'un signal atteignait chaque coin du bâtiment. Aujourd'hui, la contrainte principale est la capacité. Un bureau standard en espace ouvert peut voir des utilisateurs transporter trois à quatre appareils connectés (ordinateurs portables, smartphones, montres connectées).

La conception de réseau moderne nécessite une planification de la densité des appareils. Cela implique le déploiement d'APs Wi-Fi 6 (802.11ax) ou Wi-Fi 6E pour utiliser efficacement les bandes 5GHz et 6GHz. Pour gérer les interférences co-canal dans les zones à haute densité, les ingénieurs doivent ajuster soigneusement la puissance de transmission à la baisse et désactiver les débits de données inférieurs, forçant les clients à se connecter aux APs plus proches plutôt qu'à s'accrocher à ceux éloignés.

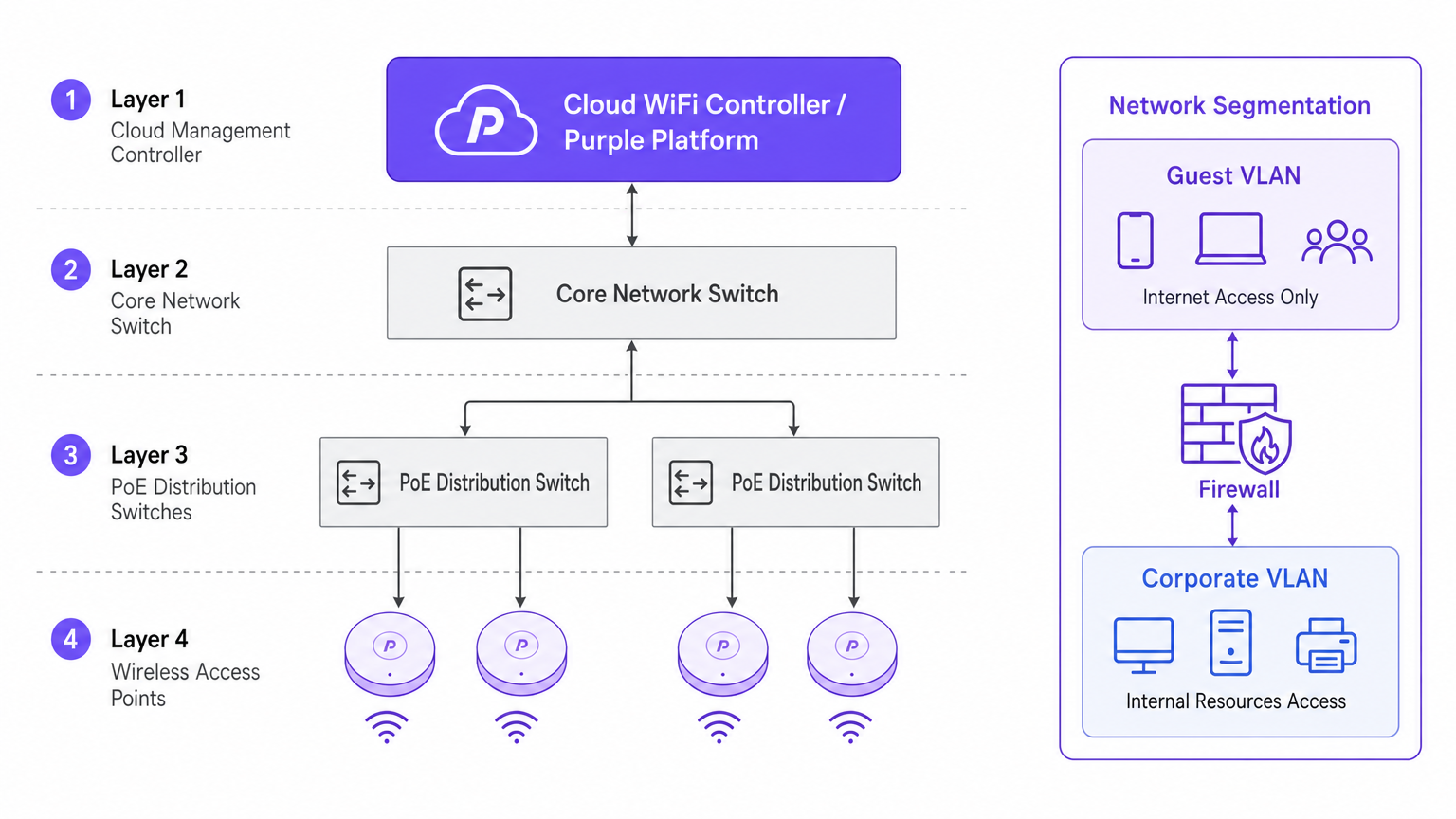

Architecture : Gestion dans le cloud vs. sur site

Le virage architectural vers les contrôleurs gérés dans le cloud est motivé par l'évolutivité et la visibilité. Contrairement aux contrôleurs de réseau local sans fil (WLC) physiques traditionnels qui acheminent tout le trafic vers un point central, les architectures cloud distribuent le plan de données à la périphérie tout en centralisant le plan de contrôle. Cela garantit que si la liaison WAN vers le contrôleur cloud tombe, les APs locaux continuent de commuter le trafic localement — une fonctionnalité de redondance vitale pour les déploiements d'entreprise.

Sécurité et Segmentation

Une segmentation réseau stricte est non négociable. Les actifs de l'entreprise doivent résider sur un VLAN sécurisé, authentifiés via 802.1X contre un serveur RADIUS ou un fournisseur d'identité.

Inversement, le trafic des invités et des appareils BYOD doit être isolé. C'est là qu'une solution de Captive Portal devient critique. En dirigeant les appareils non gérés vers un VLAN invité séparé qui achemine directement vers Internet, vous atténuez les risques de mouvement latéral. Dans des environnements comme la santé , assurer une segmentation sécurisée est vital pour la conformité ; des détails supplémentaires peuvent être trouvés dans notre guide sur le WiFi dans les hôpitaux : Un guide pour des réseaux cliniques sécurisés .

Guide d'Implémentation

1. Étude de site active

Ne vous fiez pas uniquement à la modélisation prédictive. Bien que les outils logiciels soient excellents pour la budgétisation initiale, ils ne peuvent pas tenir compte des anomalies structurelles non documentées (par exemple, les conduits de CVC ou les murs doublés de plomb). Une étude de site RF active mesure la propagation réelle du signal, les interférences et l'atténuation, garantissant un placement précis des APs.

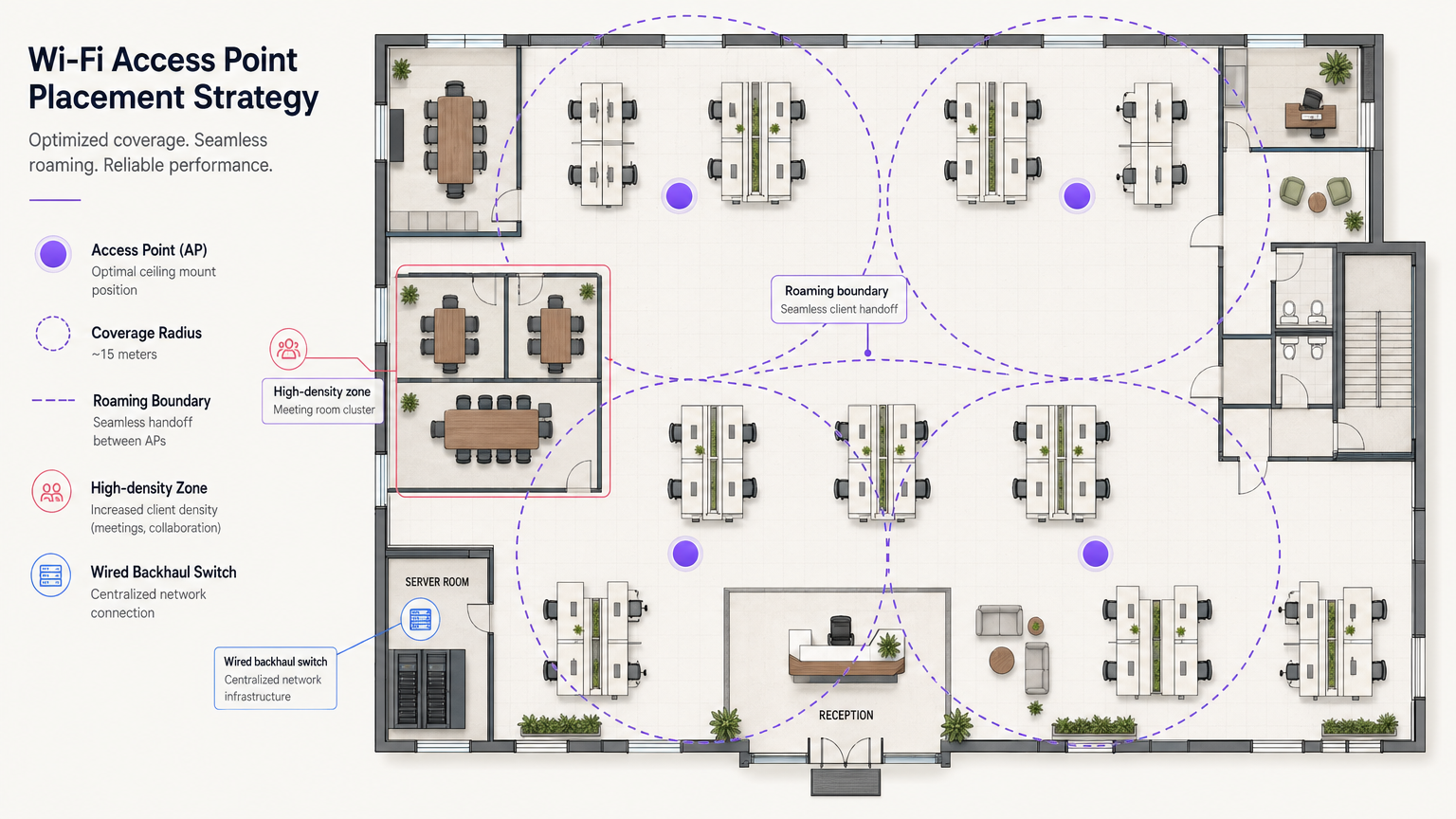

2. Placement des points d'accès

Évitez l'anti-modèle de "déploiement en couloir". Placer les APs dans les couloirs force les signaux à pénétrer les murs sous des angles obliques pour atteindre les utilisateurs à l'intérieur des bureaux, provoquant une dégradation significative du signal. Les APs doivent être placés dans les pièces où les utilisateurs travaillent réellement. De plus, échelonnez le placement des APs sur les étages pour minimiser les interférences co-canal verticales.

3. Mise à niveau de la dorsale filaire

Le déploiement d'APs Wi-Fi 6E haute performance est futile si l'infrastructure filaire sous-jacente est un goulot d'étranglement. Assurez-vous que les commutateurs de périphérie prennent en charge l'Ethernet Multi-Gigabit (2,5 Gbit/s ou 5 Gbit/s) et disposent de budgets Power over Ethernet (PoE++ / 802.3bt) suffisants pour alimenter les points d'accès modernes à forte densité radio.

Bonnes Pratiques

- Optimisation de l'itinérance client : Ce sont les appareils, et non les APs, qui décident quand s'itinérer. Atténuez les "clients collants" en ajustant les débits de base minimum et en implémentant des normes comme 802.11k/v/r pour aider les clients à prendre des décisions d'itinérance intelligentes.

- Stratégie de réseau IoT : Ne désactivez pas entièrement la bande 2,4 GHz. Les appareils IoT hérités et sans interface utilisateur la nécessitent toujours. Créez un SSID dédié pour l'IoT sur 2,4 GHz et utilisez l'Identity PSK (iPSK) pour segmenter ces appareils en toute sécurité sans la complexité du 802.1X.

- Tirer parti d'OpenRoaming : Pour un accès invité sécurisé et sans friction, envisagez d'implémenter OpenRoaming. Purple fournit des services de fournisseur d'identité sous la licence Connect, permettant un onboarding transparent pour les utilisateurs.

Dépannage et Atténuation des Risques

Le Problème du Client Collant

Symptôme : Un utilisateur se déplace du hall vers une salle de réunion, mais sa connexion tombe ou ralentit considérablement bien qu'il soit directement sous un nouvel AP. Cause Profonde : L'appareil client s'accroche au signal faible de l'AP du hall. Atténuation : Réduisez la puissance de transmission des APs pour réduire la taille des cellules, et désactivez les débits de données faibles hérités (par exemple, 1, 2, 5,5, 11 Mbps). Cela force le client à abandonner la connexion faible et à s'associer à l'AP plus proche et plus fort.

Interférence Co-Canal (CCI)

Symptôme : Utilisation élevée du canal et faible débit malgré une forte intensité de signal. Cause Profonde : Trop d'APs sur le même canal se "entendent", les forçant à attendre un temps d'antenne clair (C"SMA/CA). Atténuation : Mettre en œuvre l'attribution dynamique des canaux, utiliser le spectre plus large disponible en 5GHz et 6GHz, et espacer physiquement les points d'accès de manière appropriée.

ROI et impact commercial

Investir dans une infrastructure WiFi de qualité professionnelle génère des retours mesurables au-delà de la connectivité de base. En intégrant WiFi Analytics , le réseau devient un capteur. Dans un pôle de transport ou un espace de vente au détail, cette infrastructure fournit des données exploitables sur la fréquentation, les temps de séjour et le comportement des utilisateurs.

De plus, un réseau fiable réduit les tickets de support informatique liés aux problèmes de connectivité, diminuant ainsi les dépenses d'exploitation (OpEx). Lors du déploiement de fonctionnalités avancées telles que les services de localisation, vous pouvez consulter notre Guide du système de positionnement intérieur : UWB, BLE et WiFi pour comprendre comment monétiser l'espace physique.

Termes clés et définitions

802.1X

An IEEE standard for port-based network access control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

Used to secure corporate networks by ensuring only authenticated devices and users can access internal resources.

Co-Channel Interference (CCI)

Occurs when two or more access points operate on the same frequency channel and can 'hear' each other, causing them to share airtime and reduce overall throughput.

A critical issue in high-density deployments that must be mitigated through careful channel planning and transmit power tuning.

VLAN (Virtual Local Area Network)

A logical grouping of devices on the same physical network infrastructure, isolating traffic at Layer 2.

Essential for security, ensuring guest traffic cannot interact with corporate servers or payment systems.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Used by platforms like Purple to capture user data, enforce terms of service, and provide secure onboarding for guests.

Wired Backhaul

The physical wired network (switches, cabling) that connects wireless access points back to the core network and the internet.

A common bottleneck; high-speed Wi-Fi 6/6E APs require multi-gigabit wired backhaul to perform optimally.

PoE (Power over Ethernet)

A technology that allows network cables to carry electrical power to devices like access points and IP cameras.

Crucial for AP deployment; modern APs often require higher power standards (PoE+ or PoE++) to operate all radios.

Band Steering

A technique used by wireless networks to encourage dual-band capable clients to connect to the less congested 5GHz or 6GHz bands rather than 2.4GHz.

Improves overall network performance by clearing congestion on the legacy 2.4GHz spectrum.

OpenRoaming

A federation of networks allowing users to automatically and securely connect to participating Wi-Fi networks without manual authentication.

Provides a frictionless cellular-like experience for users while maintaining enterprise-grade security.

Études de cas

A 200-room corporate hotel needs to upgrade its wireless network to support conference attendees and internal operations. The current network suffers from severe congestion during keynote speeches in the main hall.

- Redesign for Density: Shift from a coverage model to a high-density capacity model in the main hall. Deploy directional patch antennas rather than omnidirectional APs to create smaller, focused coverage cells.

- Spectrum Management: Disable 2.4GHz in the main hall entirely to force all client devices onto the cleaner 5GHz and 6GHz bands.

- Network Segmentation: Implement strict VLANs. Corporate operational devices use 802.1X. Guest traffic is routed through Purple's captive portal on an isolated VLAN, ensuring PCI DSS compliance for the hotel's payment terminals.

A public-sector organization is moving to a new multi-floor open-plan office and needs to support a BYOD policy alongside corporate-issued laptops.

- Authentication Strategy: Implement 802.1X with certificate-based authentication (EAP-TLS) for corporate laptops, ensuring they connect automatically to the secure internal VLAN.

- BYOD Onboarding: Utilize a captive portal for BYOD devices, requiring users to authenticate with their corporate credentials (e.g., via SAML integration with Azure AD) before being placed on a restricted internet-only VLAN.

- Infrastructure: Deploy Wi-Fi 6 APs in a staggered formation across floors to prevent vertical interference, backed by multi-gigabit PoE+ switches.

Analyse de scénario

Q1. You are deploying APs in a long, narrow corporate corridor flanked by private offices. Where should the APs be mounted to ensure optimal performance for the users inside the offices?

💡 Astuce :Consider the angle at which RF signals must penetrate the walls if APs are placed in the corridor.

Afficher l'approche recommandée

APs should be placed inside the offices themselves, not in the corridor. Placing them in the hallway forces the signal to penetrate walls at oblique angles, causing significant attenuation. Designing for capacity requires placing the APs where the users actually are.

Q2. A client complains that their laptop maintains a poor connection to an AP on the first floor even after they have moved to the boardroom on the second floor, which has its own AP. How do you resolve this?

💡 Astuce :The client device is making the roaming decision based on the signal it receives.

Afficher l'approche recommandée

This is a 'sticky client' issue. You must tune the RF environment to encourage roaming. This involves reducing the transmit power of the APs to shrink cell sizes and disabling legacy minimum basic rates (e.g., 1, 2, 5.5 Mbps). This forces the client to drop the weak connection sooner and associate with the closer, stronger AP in the boardroom.

Q3. Your organization needs to deploy hundreds of headless IoT devices (e.g., smart thermostats, sensors) that do not support 802.1X authentication. How do you secure them on the wireless network?

💡 Astuce :Consider how to uniquely identify devices without certificates while keeping them off the corporate VLAN.

Afficher l'approche recommandée

Create a dedicated SSID for IoT devices, typically on the 2.4GHz band. Implement Identity PSK (iPSK) or Multiple Pre-Shared Keys (MPSK) to assign a unique password to each device or device group. Tie these credentials to a specific, isolated IoT VLAN that has no access to the corporate network, restricting lateral movement.