Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

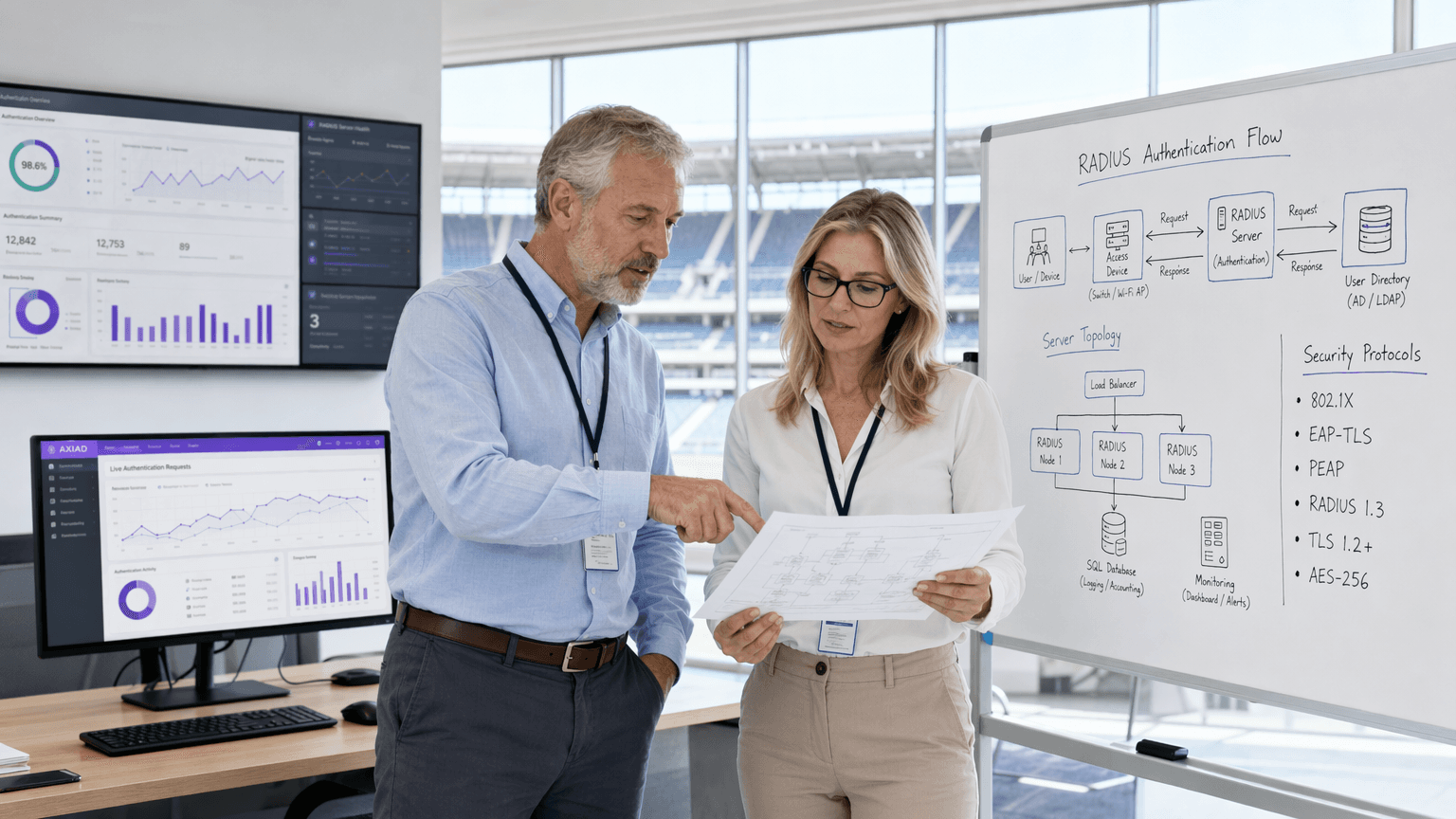

Mitigação de Vulnerabilidades RADIUS: Um Guia de Reforço de Segurança

Este guia fornece uma referência abrangente e acionável para gestores de TI, arquitetos de rede e CTOs responsáveis pela infraestrutura de WiFi empresarial em ambientes de hotelaria, retalho, eventos e setor público. Abrange toda a superfície de ataque das implementações de servidores RADIUS — desde vulnerabilidades de colisão MD5 e segredos partilhados fracos até transporte UDP não encriptado e métodos EAP mal configurados — e oferece um roteiro de reforço priorizado, alinhado com os requisitos IEEE 802.1X, PCI DSS e GDPR. As organizações que implementarem estas recomendações reduzirão materialmente a sua exposição a ataques de rede baseados em credenciais, cumprirão as obrigações de conformidade e construirão uma postura de segurança defensável para a sua infraestrutura de WiFi para convidados e corporativa.

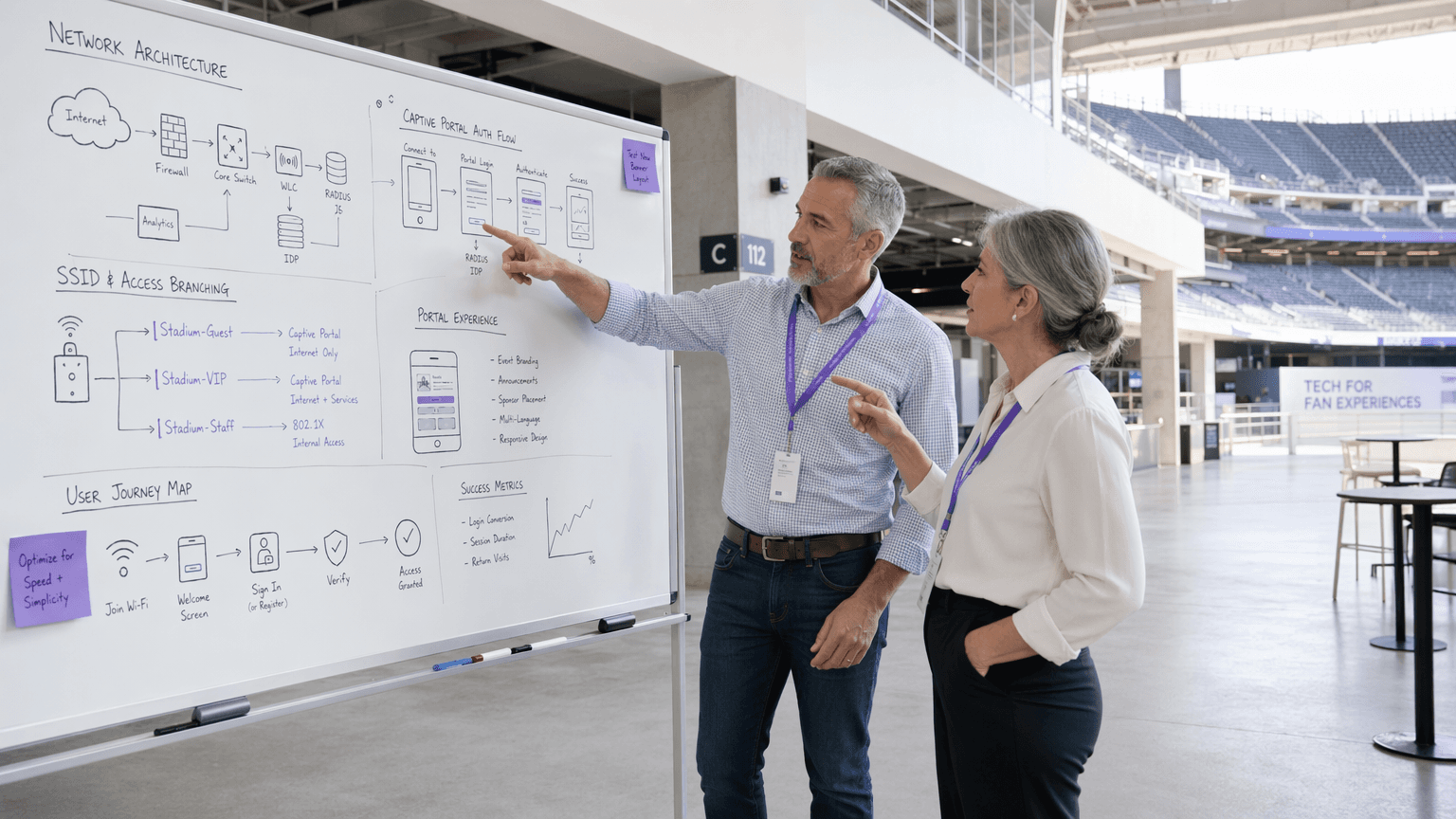

Personalização do Captive Portal e Melhores Práticas de Segurança

Este guia fornece uma referência técnica abrangente para gestores de TI, arquitetos de rede e CTOs que implementam captive portals em ambientes de hotelaria, retalho, eventos e setor público. Abrange todo o ciclo de vida da implementação — desde a arquitetura de VLAN e seleção do método de autenticação até à conformidade com o GDPR, prevenção de sequestro de portal e integração de backend. As organizações que implementarem estas práticas reduzirão o risco de segurança, alcançarão a conformidade regulamentar e transformarão o Wi-Fi de convidado num ativo de negócio mensurável.

Zero Trust Network Access: Estratégias de Implementação e Melhores Práticas

Este guia de referência técnica fornece a líderes de TI e arquitetos de rede um plano pragmático para a implementação de Zero Trust Network Access (ZTNA) em locais empresariais. Abrange a arquitetura central, estratégias de microssegmentação e metodologias de implementação passo a passo para proteger ambientes complexos sem perturbar as operações.

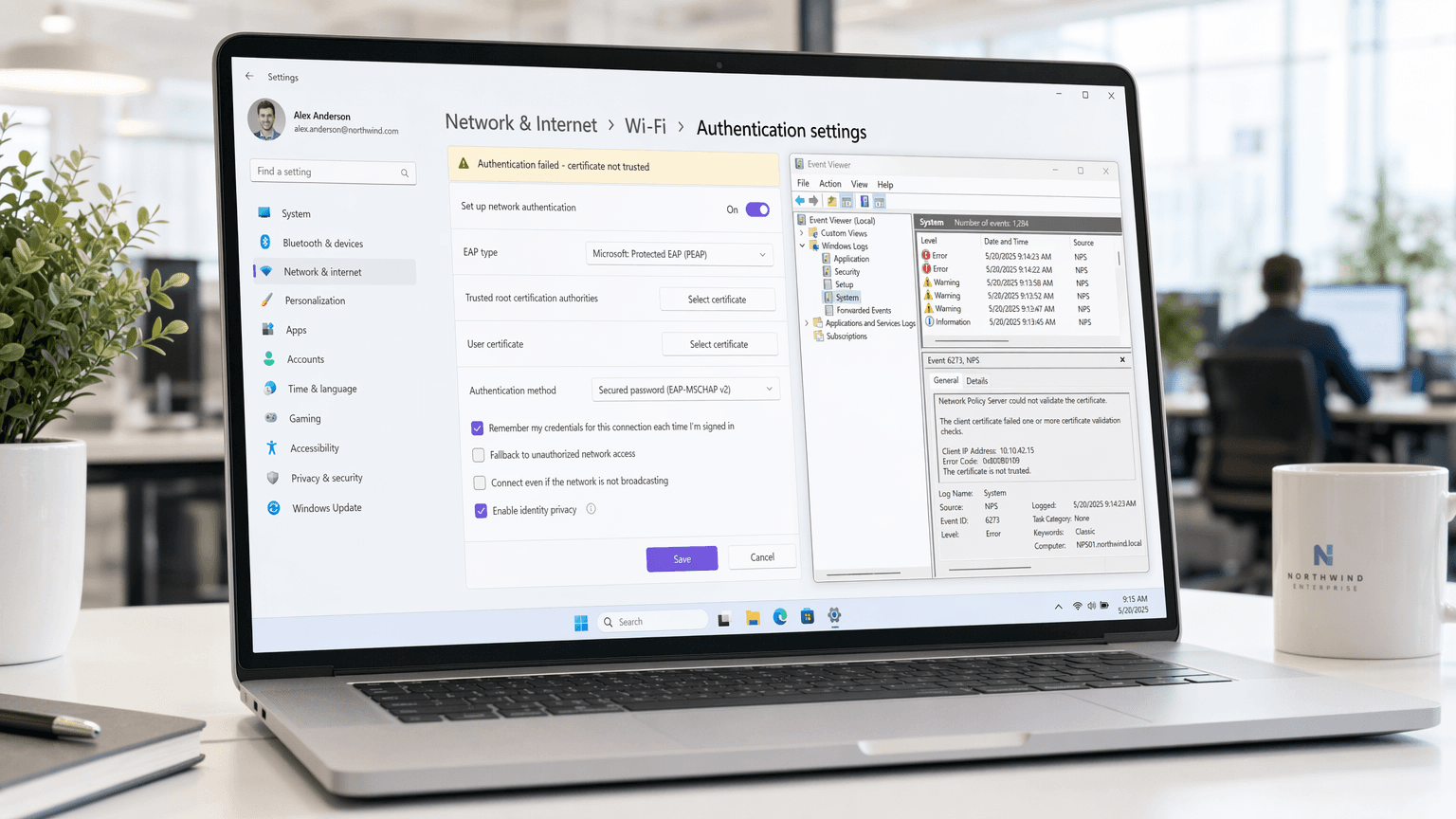

Resolução de Problemas de Autenticação 802.1X no Windows 11

Este guia de referência técnica fornece um caminho definitivo de diagnóstico e remediação para falhas de autenticação 802.1X no Windows 11. Detalha como as atualizações do SO interrompem as cadeias de confiança de certificados e a aplicação do Credential Guard, oferecendo configurações de GPO acionáveis e melhores práticas arquitetónicas para equipas de TI empresariais.

Proteger Redes WiFi de Convidados: Melhores Práticas e Implementação

Este guia de referência técnica autorizado descreve a arquitetura, autenticação e controlos operacionais necessários para implementar uma rede WiFi de convidados empresarial segura. Fornece melhores práticas acionáveis para líderes de TI aplicarem a segmentação de rede, gerirem a largura de banda e garantirem a conformidade, maximizando a captura de dados.

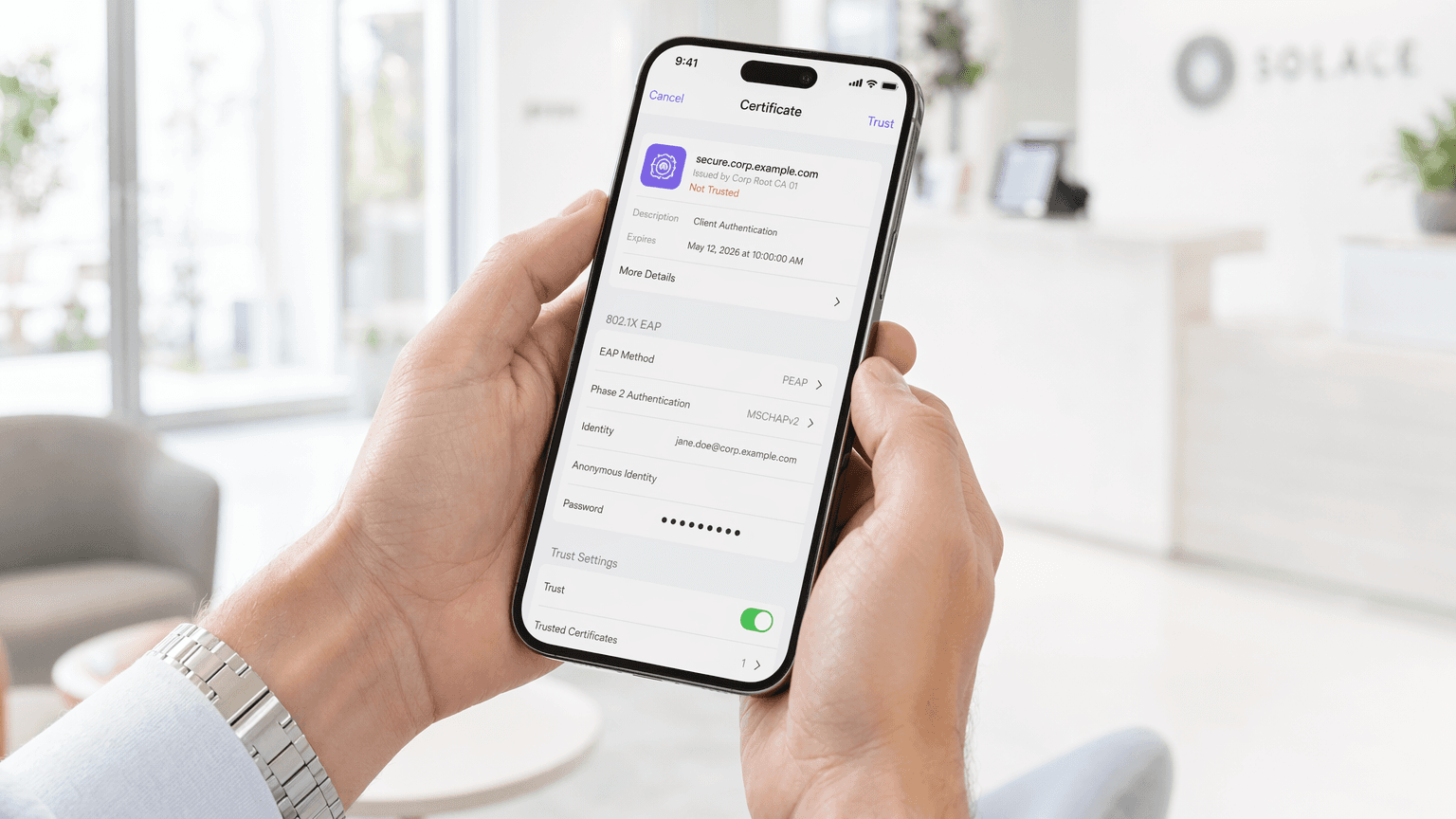

Implementar Autenticação 802.1X em Dispositivos Móveis

Este guia abrangente fornece aos líderes de TI um plano técnico para implementar a autenticação 802.1X em dispositivos iOS e Android. Abrange arquitetura, seleção de método EAP, aprovisionamento MDM e resolução de problemas para garantir um acesso seguro e escalável à rede móvel.

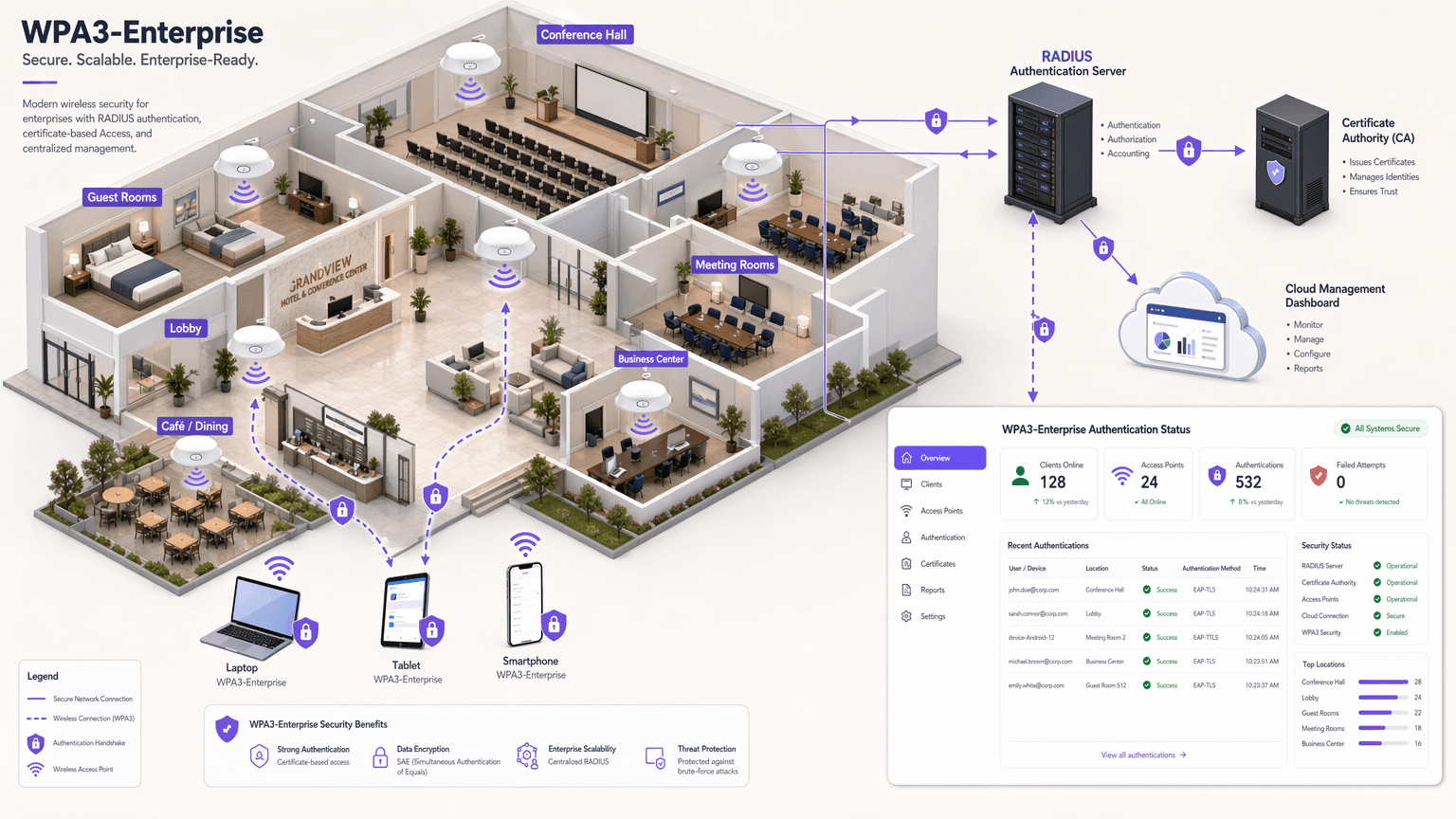

Implementar WPA3-Enterprise para Segurança Wireless Melhorada

Este guia de referência técnica fornece um roteiro abrangente e acionável para líderes de TI que fazem a transição de WPA2 para WPA3-Enterprise. Abrange as mudanças arquitetónicas, melhorias de segurança obrigatórias como EAP-TLS e PMF, e estratégias práticas de implementação para proteger redes corporativas em ambientes empresariais complexos.

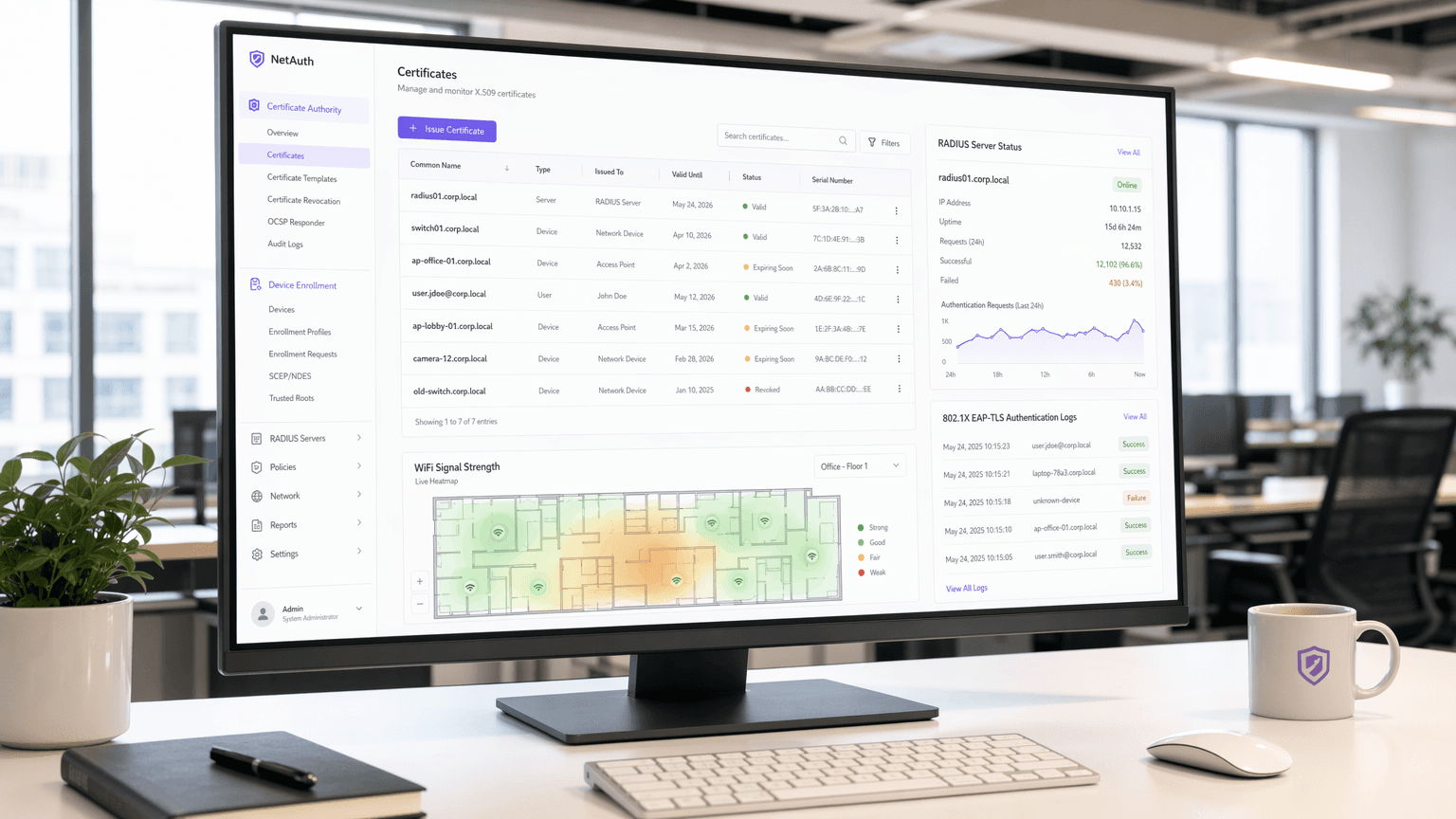

Autenticação de Certificados WiFi: Como os Certificados Digitais Protegem Redes Sem Fios

Este guia abrangente detalha como os certificados digitais X.509 e o EAP-TLS substituem palavras-passe vulneráveis em redes WiFi empresariais. Fornece a arquitetos de rede e gestores de TI passos práticos de implementação, design de arquitetura PKI e análise de ROI de negócio.

O Método Mais Seguro de Autenticação WiFi: Uma Comparação

Este guia de referência técnica fornece uma comparação classificada e definitiva dos métodos de autenticação WiFi — desde o padrão WEP obsoleto até à autenticação baseada em certificados EAP-TLS — ajudando gestores de TI, arquitetos de rede e CTOs em locais empresariais a tomar decisões de segurança informadas e alinhadas com a conformidade. Abrange a arquitetura técnica de cada protocolo, cenários de implementação reais em hotelaria e retalho, e orientação prática de implementação para organizações que operam sob as obrigações PCI DSS e GDPR. Para operadores de locais e equipas de TI, este guia traduz padrões criptográficos complexos em decisões de implementação acionáveis com resultados de negócio mensuráveis.

WPA2 vs. 802.1X: Qual é a Diferença?

Este guia desmistifica a relação entre a encriptação WPA2 e a estrutura de autenticação IEEE 802.1X — duas normas complementares que são frequentemente confundidas na documentação de fornecedores e em discussões de design de rede. Fornece a diretores de TI, arquitetos de rede e líderes de operações de espaços uma análise técnica clara de como estes protocolos interagem, estratégias práticas de implementação em ambientes de hotelaria, retalho e setor público, e orientação acionável sobre conformidade, mitigação de riscos e integração de guest WiFi.

WPA-PSK Explicado: O Que É, Como Funciona e os Seus Riscos de Segurança

Esta referência técnica autoritária detalha a mecânica do WPA-PSK — o seu handshake de 4 vias, arquitetura criptográfica e vulnerabilidades de segurança inerentes — e explica precisamente porque as redes empresariais devem fazer a transição para arquiteturas robustas 802.1X ou de Captive Portal gerido. Fornece orientação de implementação acionável para líderes de TI que gerem ambientes de locais complexos em hotelaria, retalho, eventos e organizações do setor público.

EAP-TLS vs. PEAP: Qual Protocolo de Autenticação é o Certo para a Sua Rede?

Uma comparação técnica abrangente dos protocolos de autenticação EAP-TLS e PEAP, cobrindo arquitetura de segurança, complexidade de implementação e implicações de conformidade. Este guia fornece estruturas de decisão acionáveis para líderes de TI em ambientes de hotelaria, retalho, eventos e setor público que precisam de selecionar o método de autenticação 802.1X certo para a sua infraestrutura de WiFi empresarial.

O Que É Autenticação PEAP? Como o PEAP Protege o Seu WiFi

Este guia autorizado detalha a autenticação PEAP para redes WiFi empresariais, descrevendo a sua arquitetura, limitações de segurança em comparação com EAP-TLS e estratégias práticas de implementação. Concebido para gestores de TI e arquitetos de rede, oferece informações acionáveis sobre quando o PEAP-MSCHAPv2 continua a ser apropriado e como protegê-lo contra ameaças modernas.

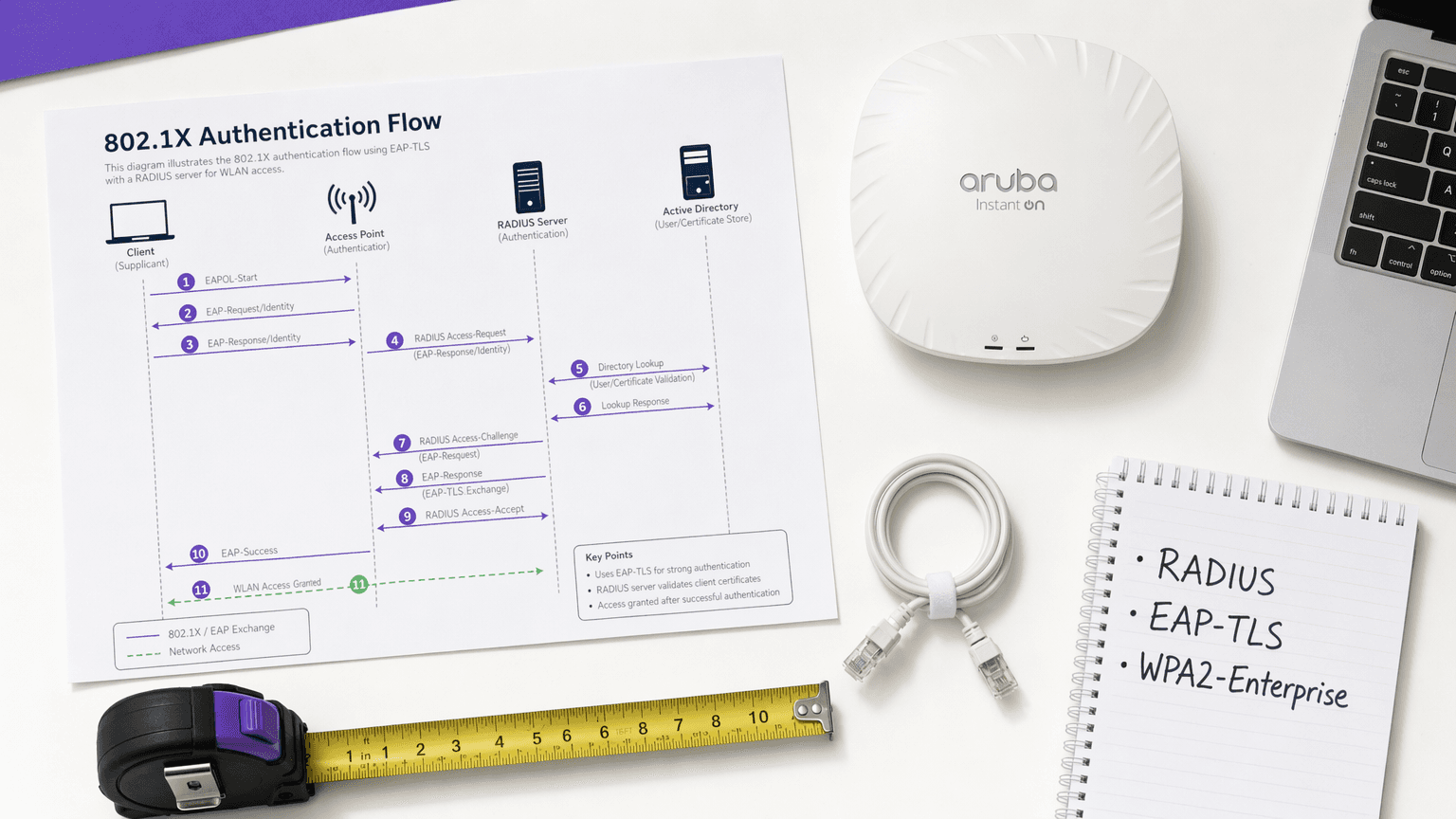

O Que É EAP-TLS? Autenticação WiFi Baseada em Certificados Explicada

Este guia fornece uma referência técnica abrangente sobre EAP-TLS (Extensible Authentication Protocol with Transport Layer Security), o método de autenticação 802.1X mais seguro disponível para WiFi empresarial. Abrange a infraestrutura de certificados X.509 necessária, o handshake de autenticação mútua e padrões de implementação práticos para ambientes de hotelaria, retalho, saúde e setor público. Gestores de TI, arquitetos de rede e CTOs encontrarão orientação prática sobre design de PKI, aprovisionamento de certificados integrado com MDM, configuração de RADIUS e alinhamento de conformidade com PCI DSS e GDPR.

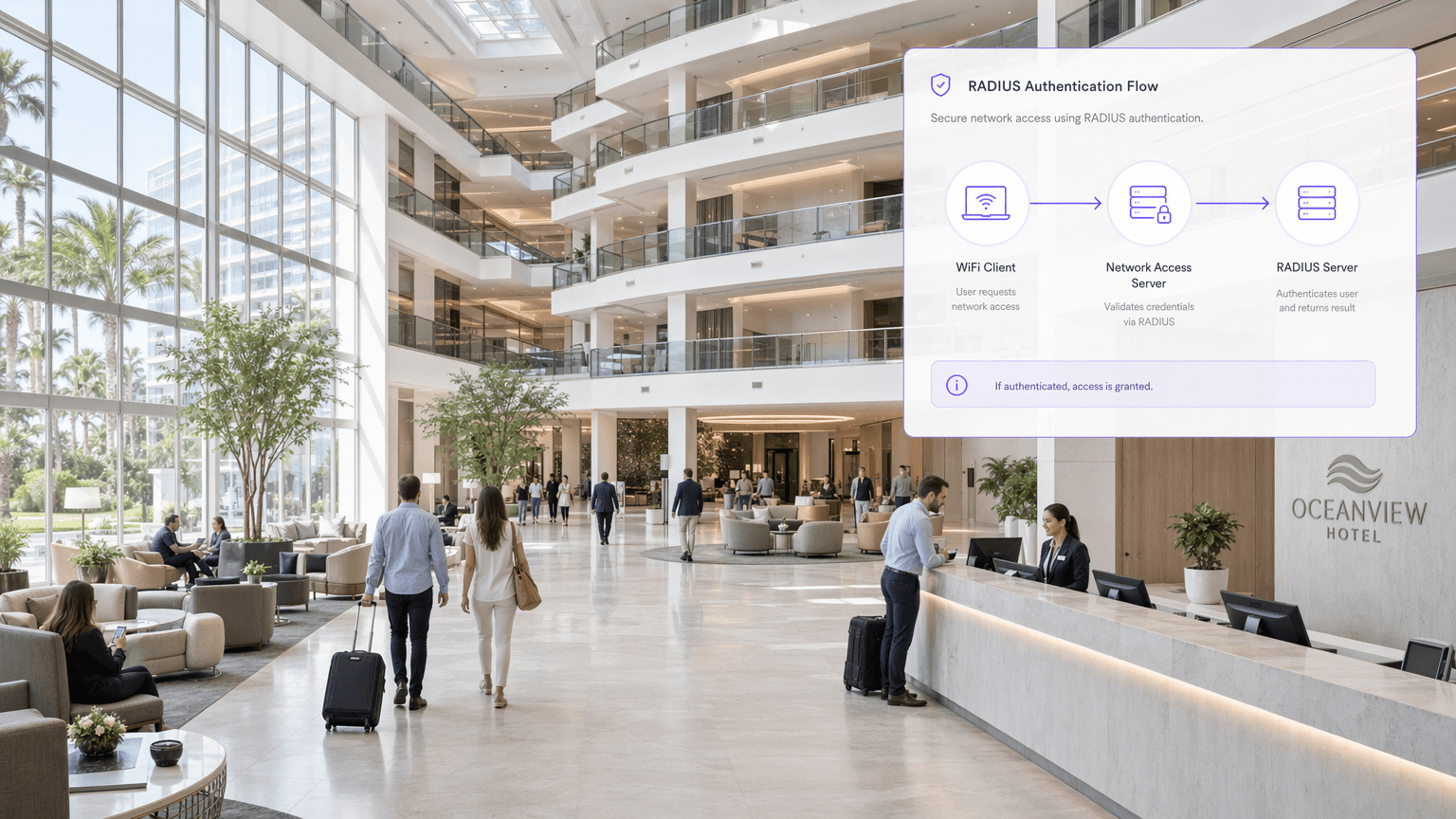

O Que É RADIUS? Como os Servidores RADIUS Protegem Redes WiFi

Este guia de referência técnica e autoritário explica como o RADIUS (Remote Authentication Dial-In User Service) sustenta a segurança WiFi empresarial através da estrutura IEEE 802.1X, cobrindo arquitetura, implementação e conformidade. Concebido para gestores de TI, arquitetos de rede e diretores de operações de espaços, oferece orientação prática sobre a transição de Chaves Pré-Partilhadas (Pre-Shared Keys) partilhadas para autenticação por utilizador com aplicação dinâmica de políticas. O guia também mapeia os pontos de integração do RADIUS com a plataforma de guest WiFi e análise da Purple, com estudos de caso concretos de ambientes de hotelaria e retalho.

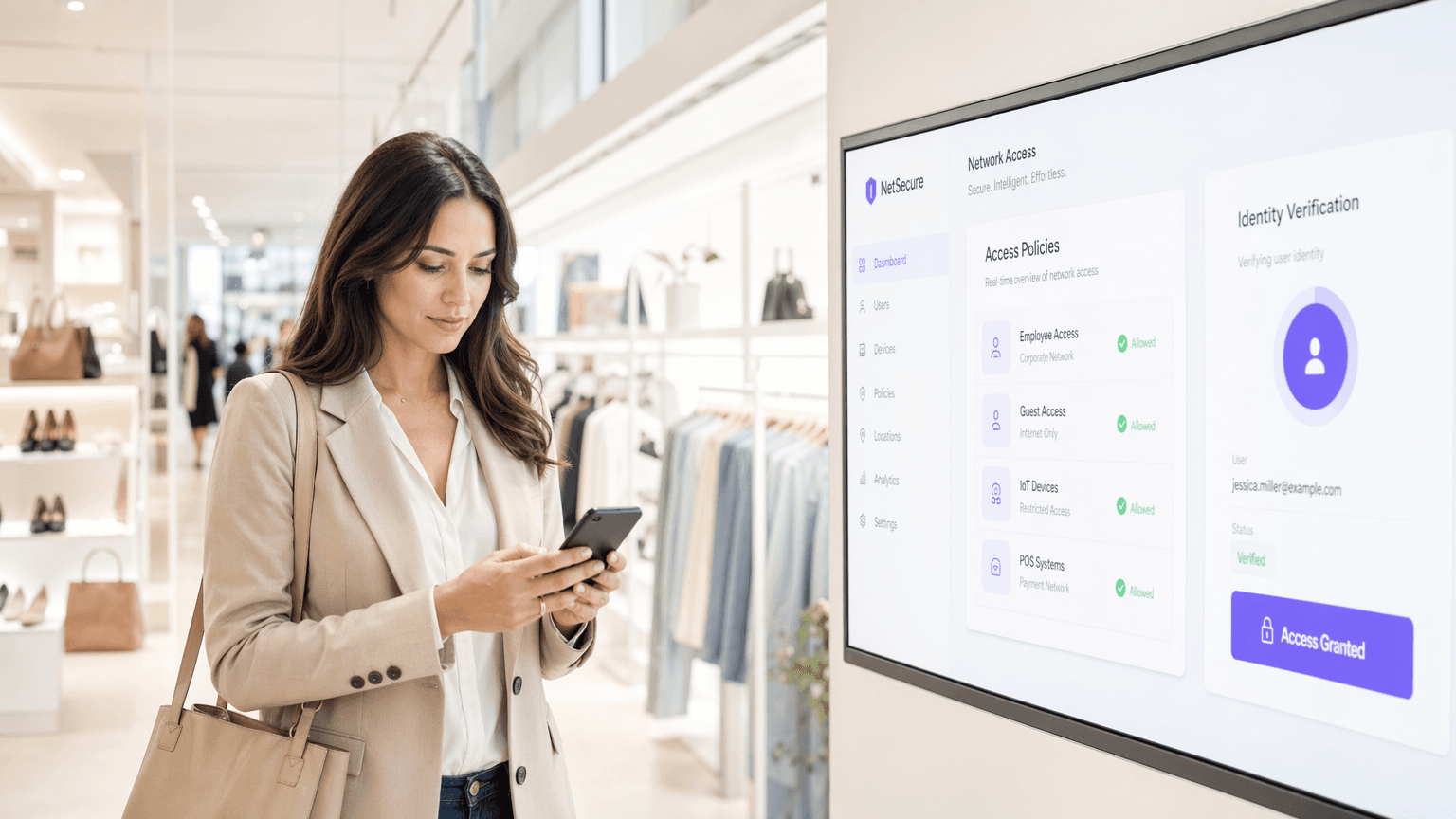

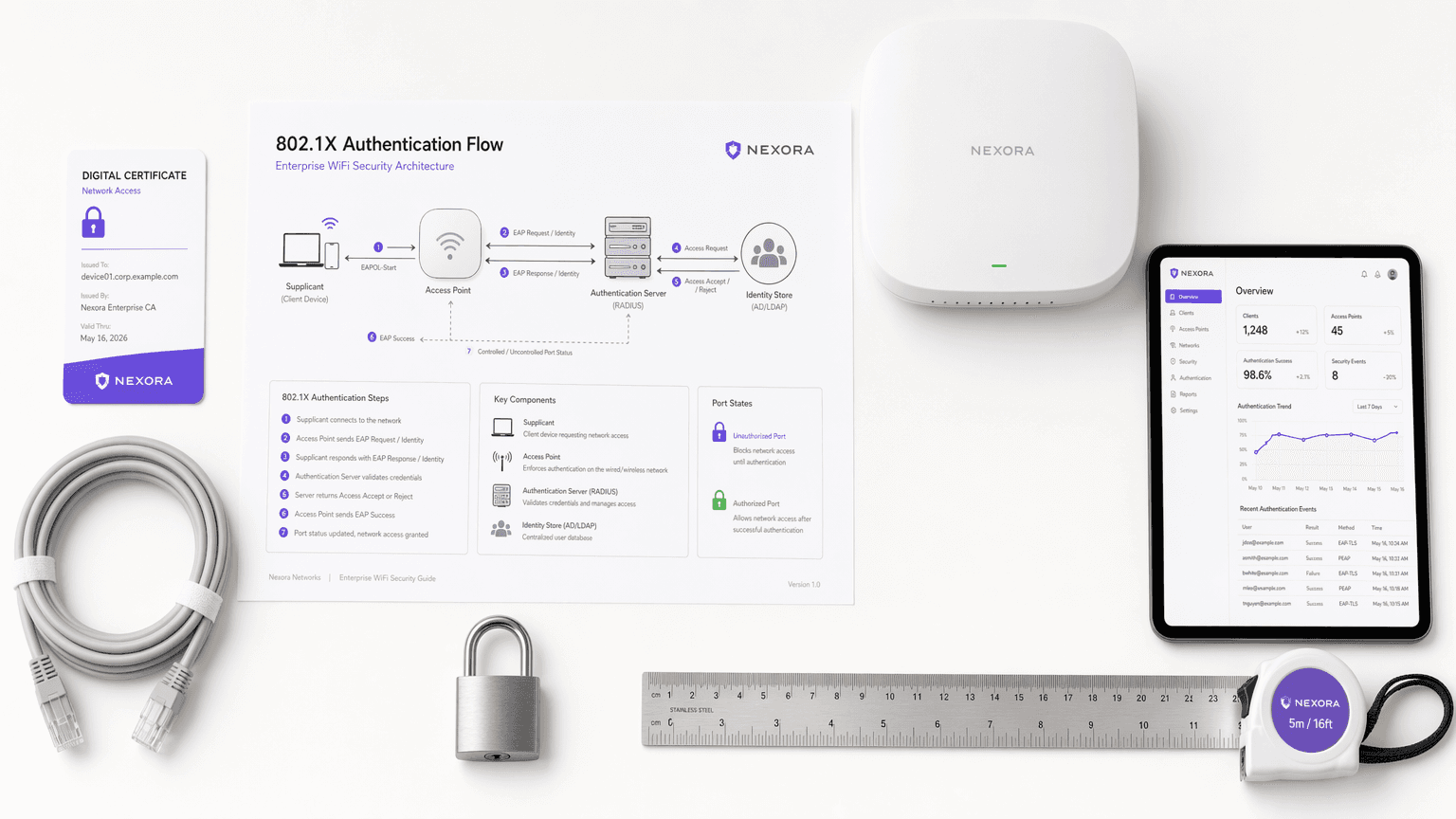

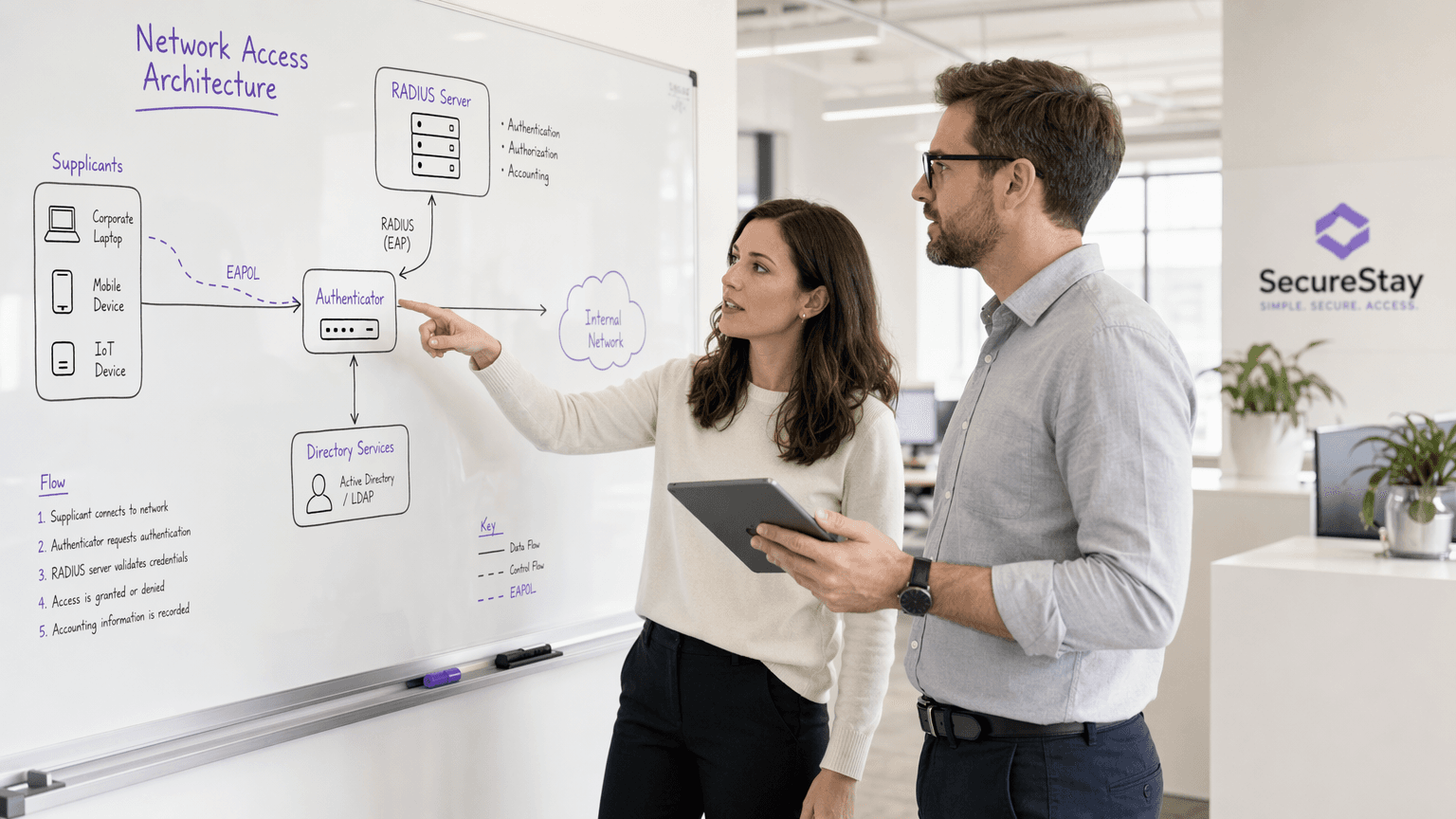

O Que É a Autenticação 802.1X? Como Funciona e Porque É Importante

Um guia de referência técnica abrangente para gestores de TI e arquitetos de rede sobre a autenticação IEEE 802.1X. Este guia aborda a arquitetura subjacente, estratégias de implementação, benefícios de segurança em relação ao PSK e como implementar eficazmente o controlo de acesso de nível empresarial juntamente com soluções de guest WiFi.

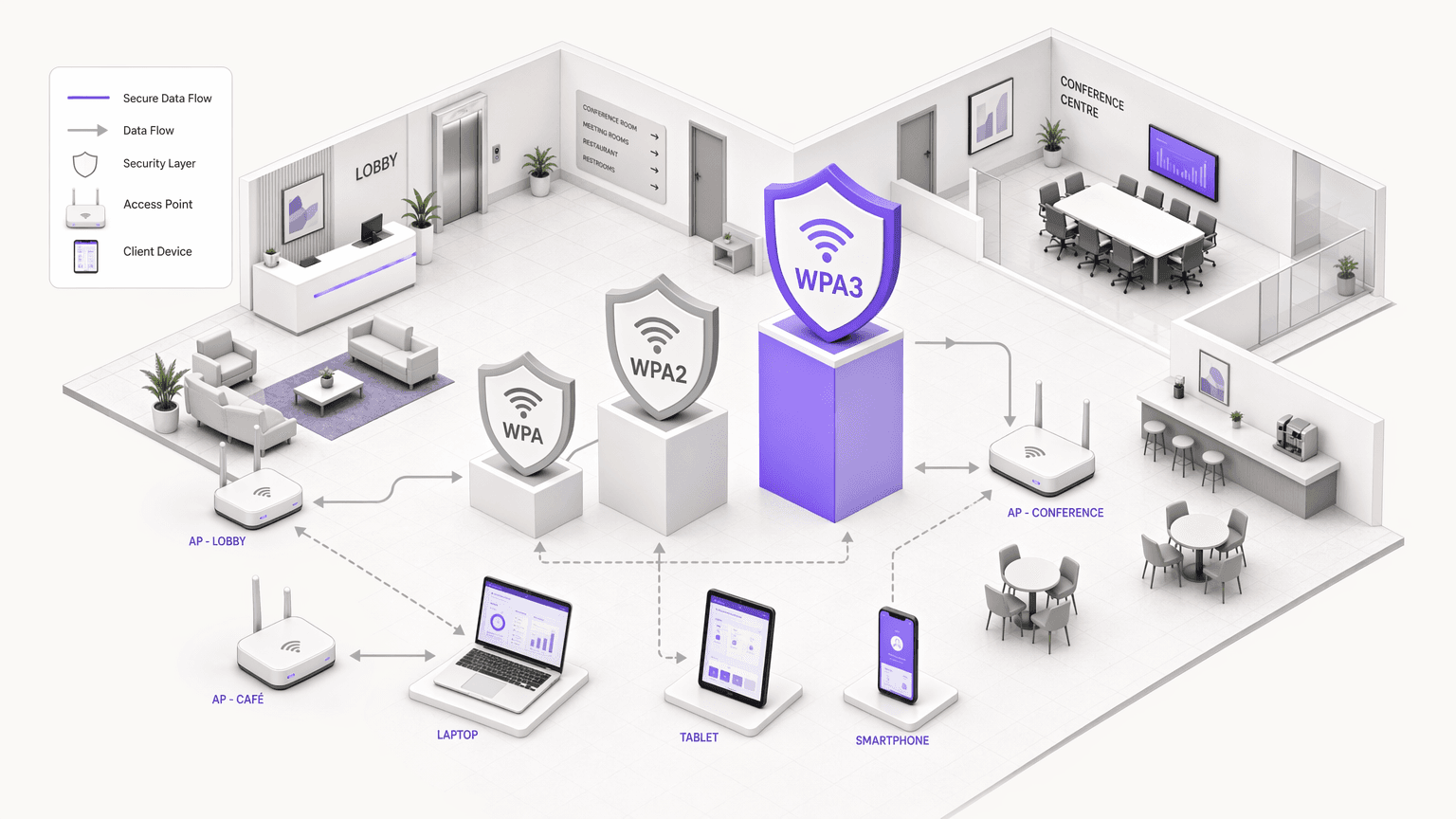

WPA3: A Próxima Geração de Segurança WiFi Explicada

Este guia de referência técnica abrangente explica as mudanças arquitetónicas introduzidas pelo WPA3, incluindo SAE, OWE e Forward Secrecy. Fornece estratégias de implementação acionáveis para gestores de TI e arquitetos de rede atualizarem redes empresariais e de locais públicos de forma segura.

WPA, WPA2 e WPA3: Qual a Diferença e Qual Deve Usar?

Este guia de referência técnica e autoritário explora as diferenças arquitetónicas entre os protocolos de segurança WPA, WPA2 e WPA3. Fornece recomendações de implementação acionáveis para gestores de TI e arquitetos de rede, a fim de proteger ambientes WiFi empresariais e de convidados, garantindo conformidade e desempenho ótimo.

WPA2 Enterprise: O Guia Completo

Este guia fornece uma referência técnica abrangente para WPA2-Enterprise, cobrindo a arquitetura 802.1X, a seleção de métodos EAP e estratégias de implementação faseada para ambientes empresariais. Foi concebido para gestores de TI, arquitetos de rede e diretores de operações de espaços que precisam de ir além do WiFi de chave partilhada para um modelo de autenticação escalável, auditável e pronto para conformidade. A plataforma da Purple posiciona-se como uma camada prática de gestão de identidade para espaços que implementam WiFi seguro para convidados e funcionários em larga escala.

O Que É Segurança WiFi? Um Guia Completo para a Segurança de Redes Sem Fios

Uma referência técnica abrangente para líderes de TI sobre como proteger redes sem fios empresariais. Este guia aborda a evolução dos protocolos de encriptação, as melhores práticas arquitetónicas para segmentação e as estratégias de defesa contra ameaças comuns de WiFi.

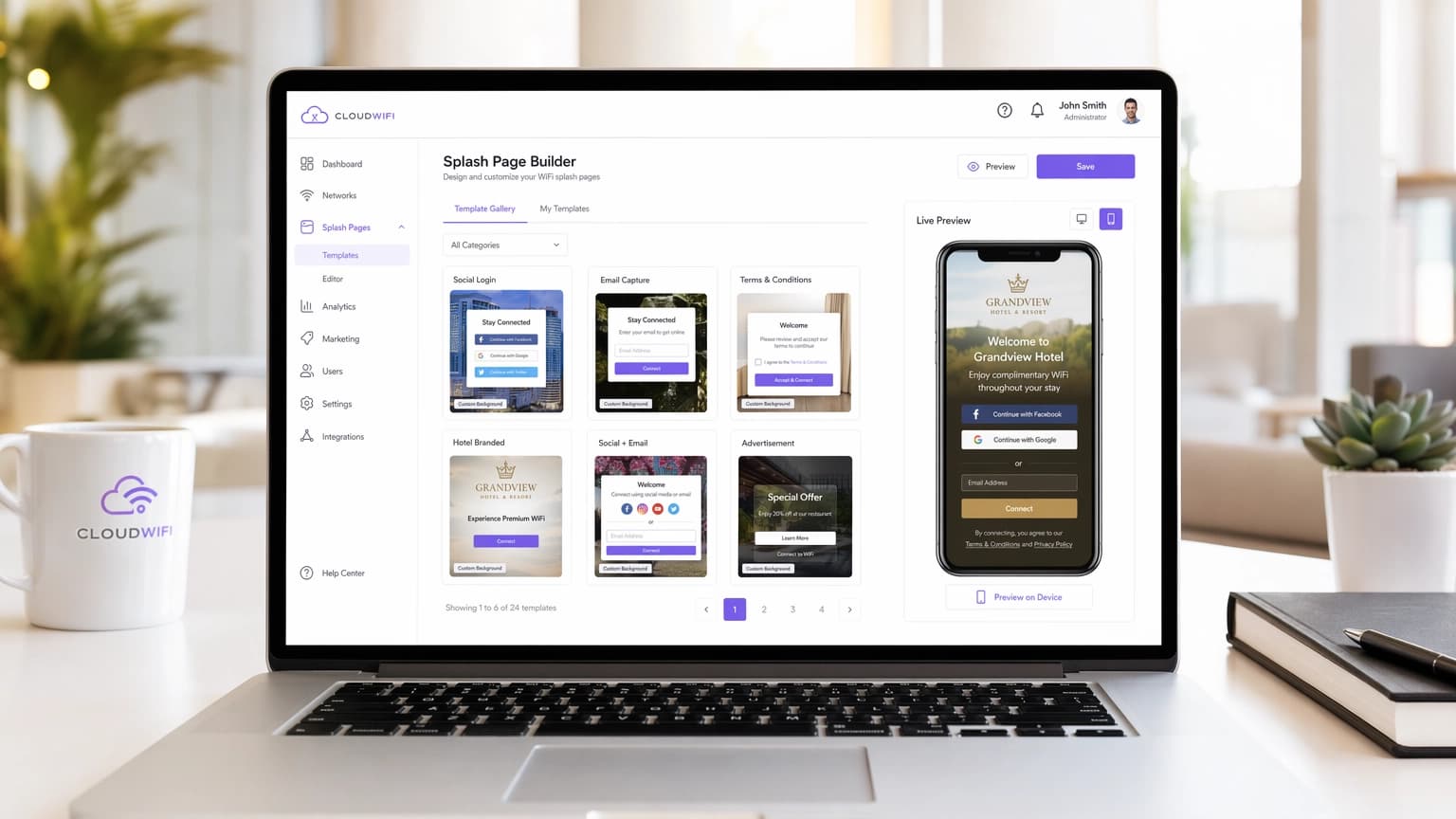

Os 10 Melhores Exemplos de Páginas de Boas-Vindas WiFi (e o que os torna eficazes)

Um guia de referência técnica para gestores de TI, arquitetos de rede e diretores de operações de espaços, cobrindo o design, a arquitetura e a implementação de páginas de boas-vindas WiFi de alta conversão. O guia analisa 10 estratégias de implementação reais em ambientes de hotelaria, retalho, eventos e setor público, com orientação específica sobre métodos de autenticação, conformidade com o GDPR, configuração de walled garden e mitigação da aleatorização de MAC.

WiFi Guest Portal: O Que É e Como Otimizá-lo

Este guia abrangente detalha a arquitetura, implementação e otimização de portais de convidados WiFi. Oferece estratégias acionáveis para líderes de TI aumentarem as taxas de conclusão de login, garantirem a conformidade com o GDPR e capturarem dados primários de alta qualidade.

Como Criar uma Página de Login WiFi Personalizada para a Sua Marca

Este guia fornece uma referência abrangente e pronta para implementação para gestores de TI, arquitetos de rede e diretores de operações de espaços sobre como criar uma página de login WiFi de convidado totalmente personalizada — cobrindo a arquitetura do captive portal, personalização HTML/CSS, conformidade com o GDPR e estratégia de recolha de dados. Abrange desde os fundamentos técnicos até cenários de implementação no mundo real em hotelaria e retalho, com resultados de negócio mensuráveis em cada etapa. Para organizações que utilizam a plataforma de WiFi de convidado da Purple, o guia corresponde diretamente às capacidades de criação de portais, análise e gestão de consentimento da plataforma.

Página de Aterragem WiFi vs. Splash Page: Qual é a Diferença?

Este guia de referência técnica clarifica as diferenças arquitetónicas e funcionais entre as páginas de aterragem WiFi e as splash pages — dois termos frequentemente confundidos tanto por equipas de TI como por departamentos de marketing. Fornece a arquitetos de rede, gestores de TI e diretores de operações de espaços estratégias de implementação acionáveis para otimizar o desempenho do Captive Portal, garantir a conformidade com o GDPR e PCI DSS, e maximizar o ROI em espaços empresariais, incluindo ambientes de hotelaria, retalho e setor público.