Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

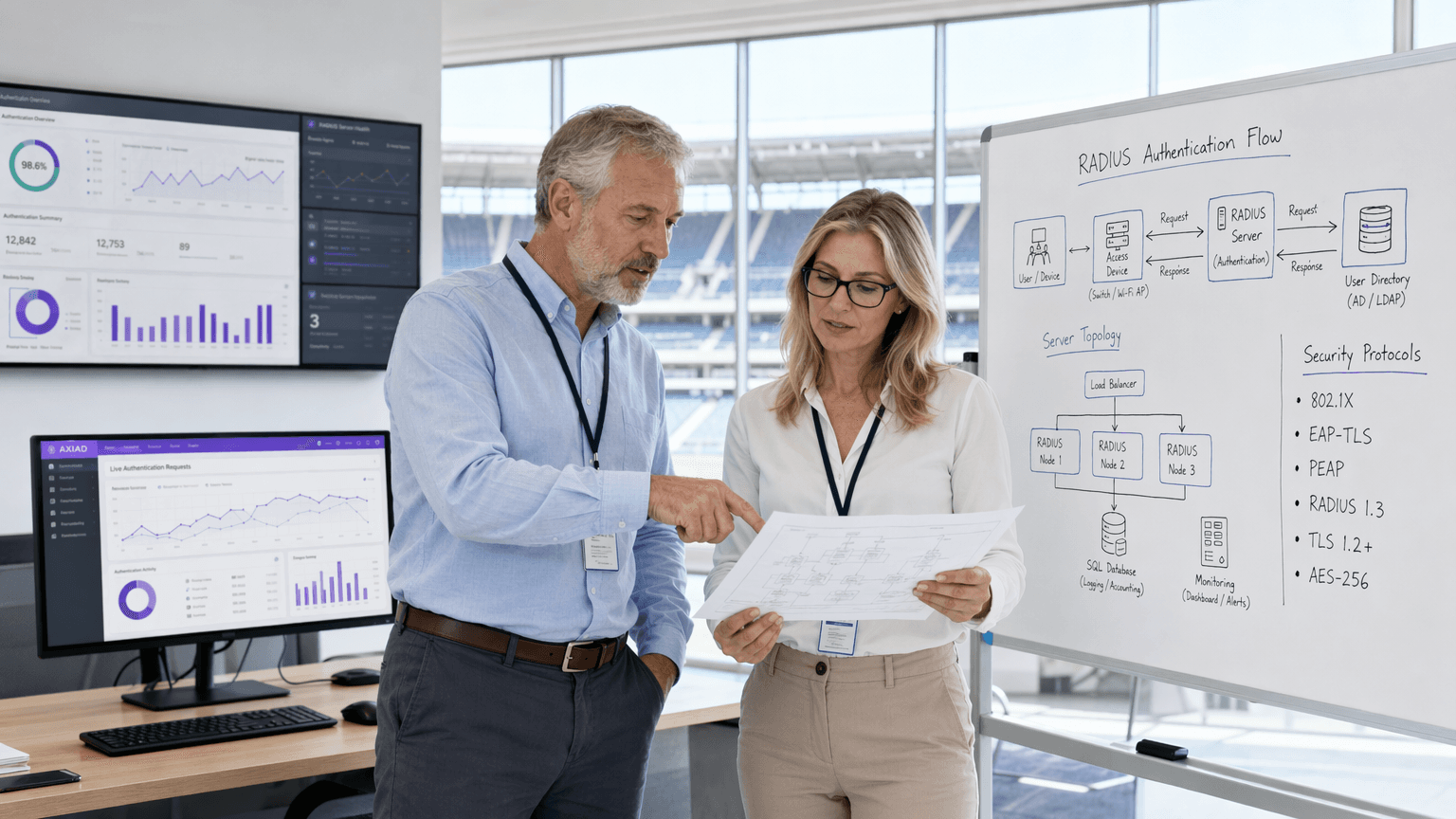

Mitigare le vulnerabilità RADIUS: Una guida al rafforzamento della sicurezza

Questa guida fornisce un riferimento completo e pratico per i responsabili IT, gli architetti di rete e i CTO responsabili dell'infrastruttura WiFi aziendale nei settori dell'ospitalità, della vendita al dettaglio, degli eventi e degli ambienti del settore pubblico. Copre l'intera superficie di attacco delle implementazioni di server RADIUS — dalle vulnerabilità di collisione MD5 e segreti condivisi deboli al trasporto UDP non crittografato e ai metodi EAP mal configurati — e offre una roadmap di rafforzamento prioritizzata allineata ai requisiti IEEE 802.1X, PCI DSS e GDPR. Le organizzazioni che implementeranno queste raccomandazioni ridurranno materialmente la loro esposizione agli attacchi di rete basati su credenziali, soddisferanno gli obblighi di conformità e costruiranno una postura di sicurezza difendibile per la loro infrastruttura WiFi per ospiti e aziendale.

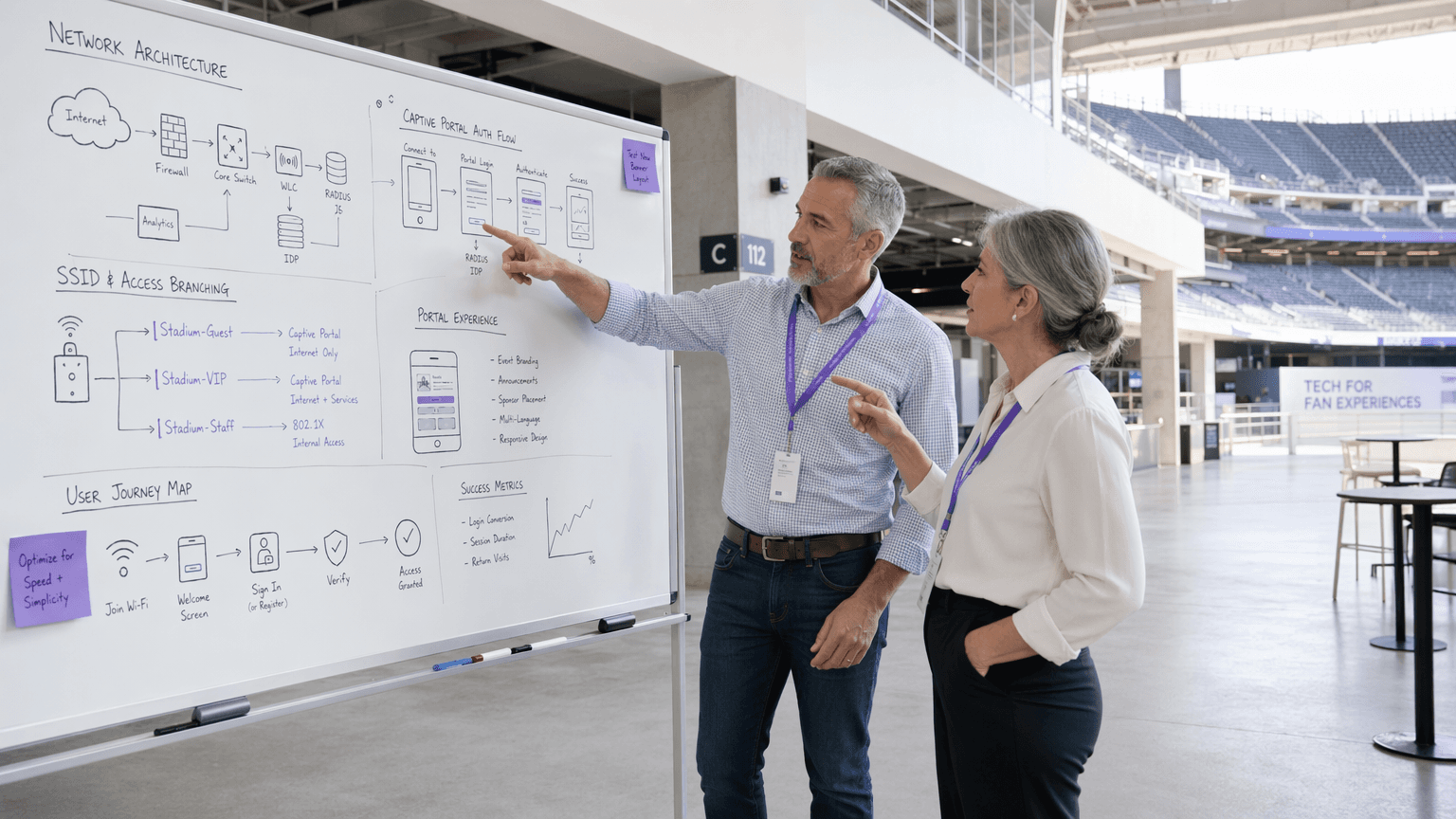

Personalizzazione del Captive Portal e Migliori Pratiche di Sicurezza

Questa guida fornisce un riferimento tecnico completo per IT manager, architetti di rete e CTO che implementano captive portal in ambienti di ospitalità, vendita al dettaglio, eventi e settore pubblico. Copre l'intero ciclo di vita dell'implementazione — dall'architettura VLAN e la selezione del metodo di autenticazione fino alla conformità GDPR, alla prevenzione del dirottamento del portale e all'integrazione backend. Le organizzazioni che implementano queste pratiche ridurranno il rischio di sicurezza, raggiungeranno la conformità normativa e trasformeranno il Wi-Fi per gli ospiti in una risorsa aziendale misurabile.

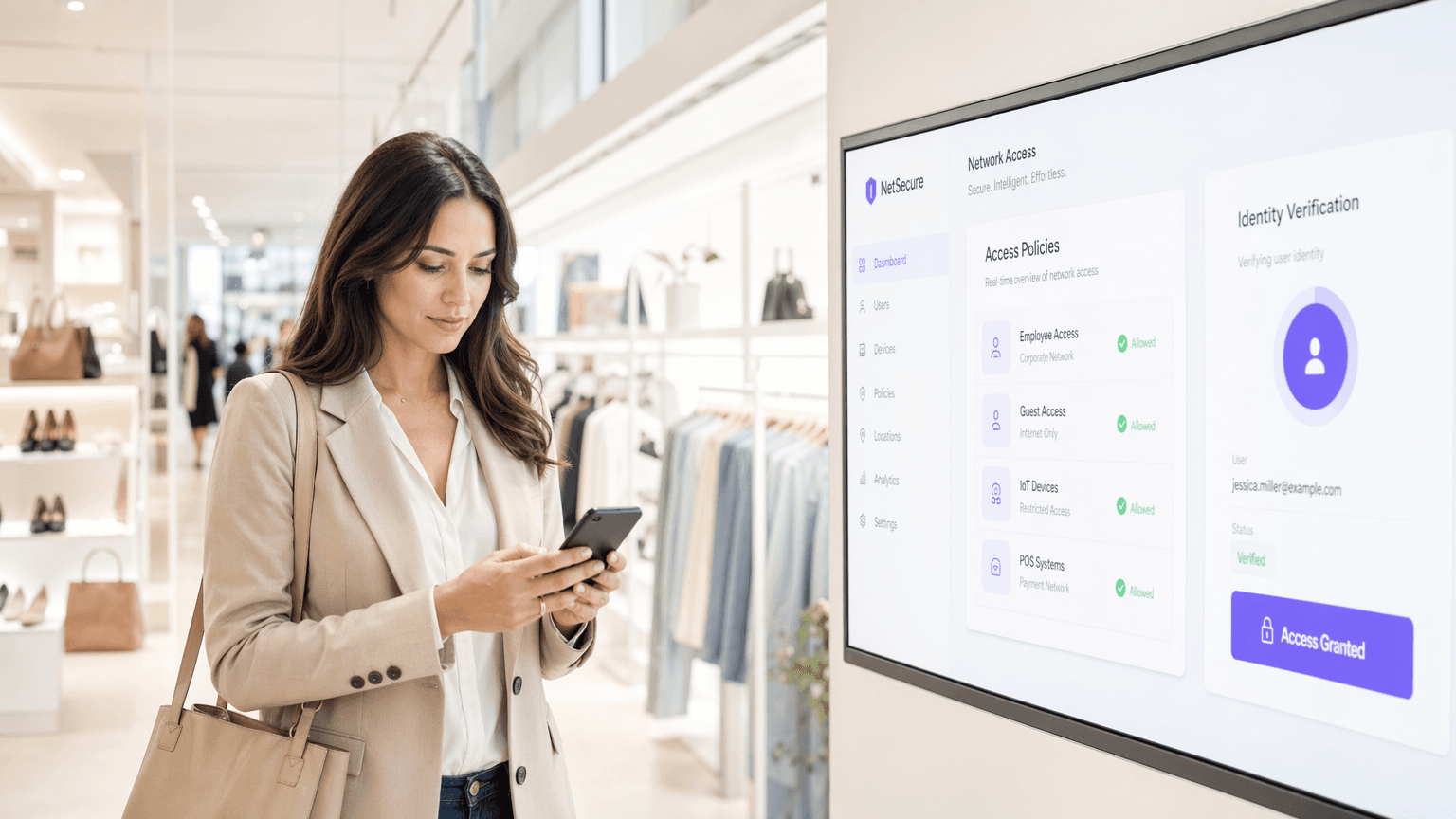

Zero Trust Network Access: Strategie di Implementazione e Migliori Pratiche

Questa guida di riferimento tecnica fornisce a leader IT e architetti di rete un modello pragmatico per l'implementazione di Zero Trust Network Access (ZTNA) in ambienti aziendali. Copre l'architettura di base, le strategie di microsegmentazione e le metodologie di deployment passo-passo per proteggere ambienti complessi senza interrompere le operazioni.

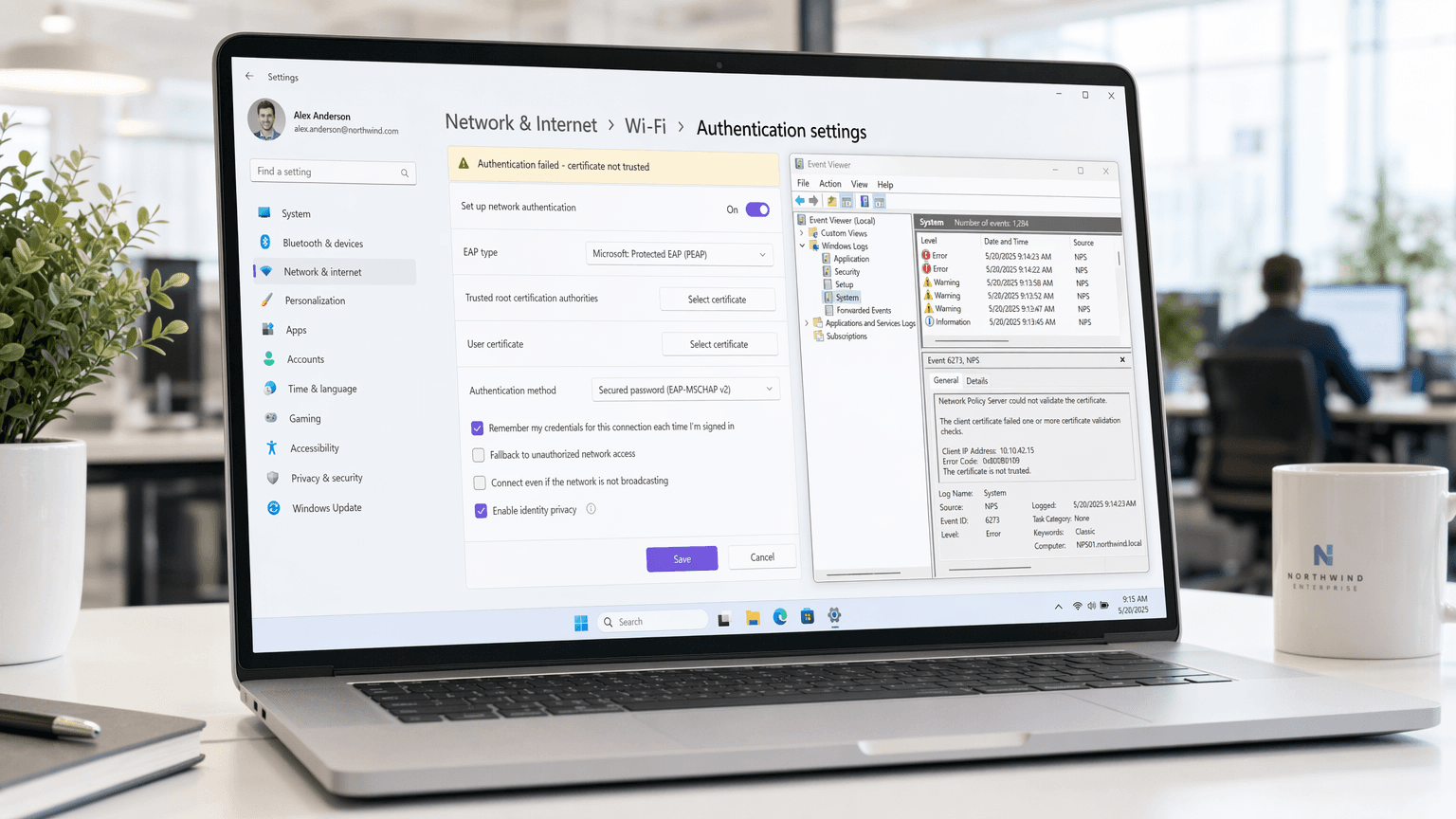

Risoluzione dei problemi di autenticazione 802.1X di Windows 11

Questa guida di riferimento tecnico fornisce un percorso diagnostico e di risoluzione definitivo per i fallimenti di autenticazione 802.1X di Windows 11. Dettaglia come gli aggiornamenti del sistema operativo interrompano le catene di fiducia dei certificati e l'applicazione di Credential Guard, offrendo configurazioni GPO attuabili e le migliori pratiche architetturali per i team IT aziendali.

Messa in sicurezza delle reti WiFi per ospiti: Best practice e implementazione

Questa guida tecnica di riferimento autorevole delinea l'architettura, l'autenticazione e i controlli operativi necessari per implementare una rete WiFi sicura per ospiti aziendali. Fornisce best practice attuabili per i responsabili IT al fine di imporre la segmentazione della rete, gestire la larghezza di banda e garantire la conformità, massimizzando al contempo l'acquisizione dei dati.

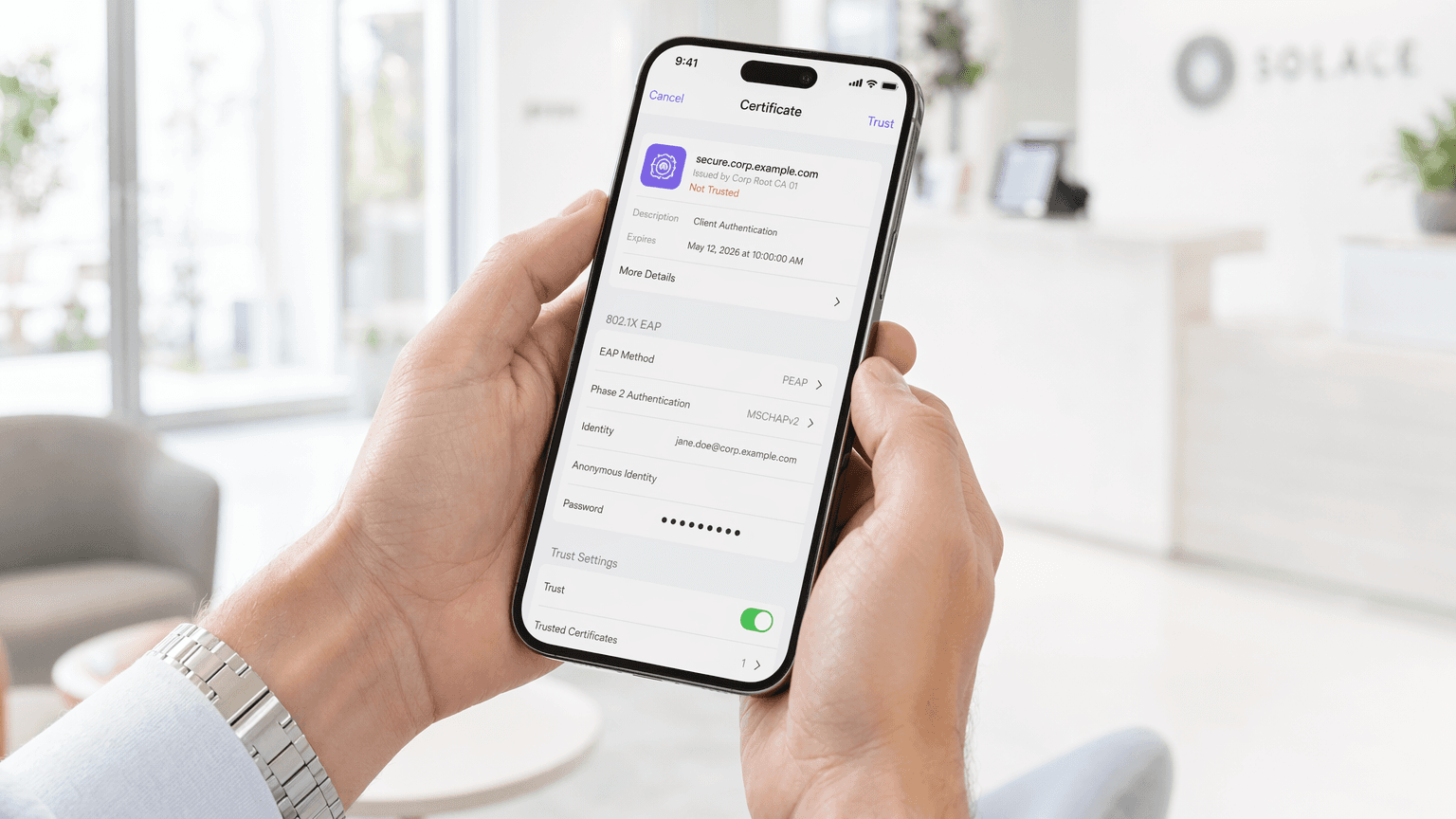

Implementazione dell'autenticazione 802.1X sui dispositivi mobili

Questa guida completa fornisce ai responsabili IT un progetto tecnico per l'implementazione dell'autenticazione 802.1X su dispositivi iOS e Android. Copre architettura, selezione del metodo EAP, provisioning MDM e risoluzione dei problemi per garantire un accesso alla rete mobile sicuro e scalabile.

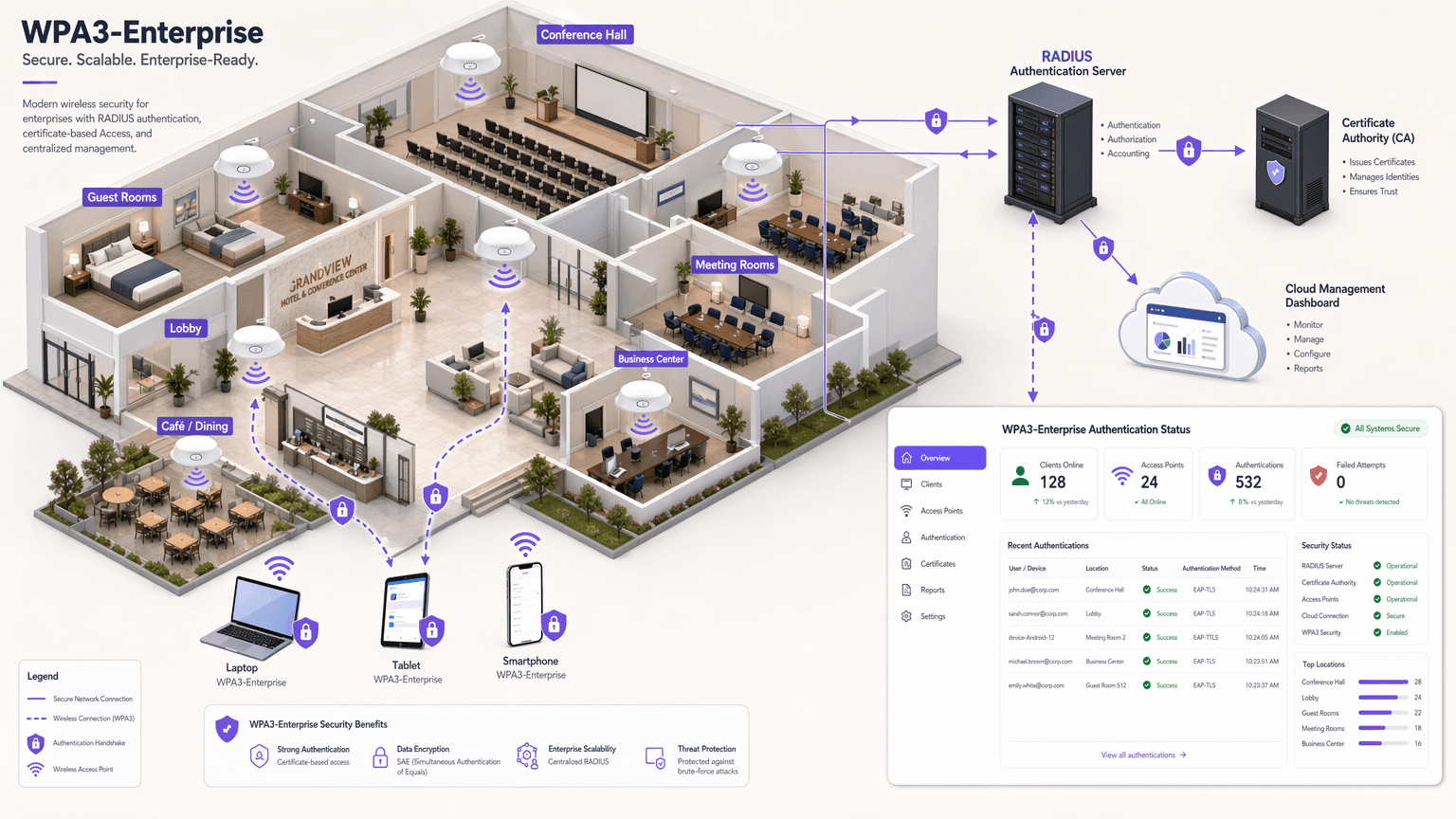

Implementazione di WPA3-Enterprise per una Sicurezza Wireless Migliorata

Questa guida di riferimento tecnico fornisce una roadmap completa e attuabile per i responsabili IT che passano da WPA2 a WPA3-Enterprise. Copre i cambiamenti architetturali, i miglioramenti di sicurezza obbligatori come EAP-TLS e PMF, e le strategie pratiche di implementazione per proteggere le reti aziendali in ambienti enterprise complessi.

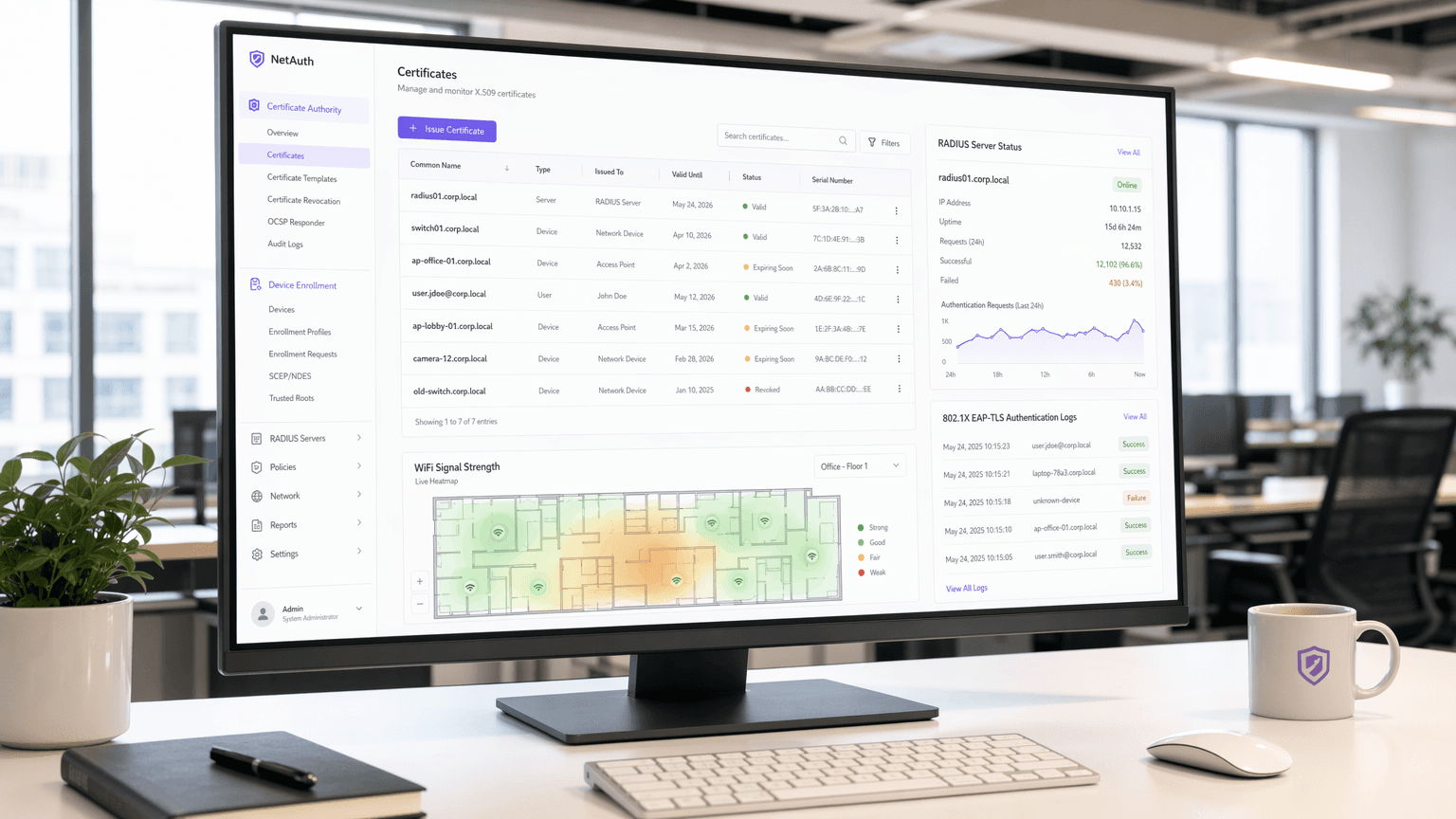

Autenticazione WiFi tramite Certificati: Come i Certificati Digitali Proteggono le Reti Wireless

Questa guida autorevole descrive in dettaglio come i certificati digitali X.509 e EAP-TLS sostituiscono le password vulnerabili nel WiFi aziendale. Fornisce ad architetti di rete e responsabili IT passaggi pratici per l'implementazione, la progettazione dell'architettura PKI e l'analisi del ROI aziendale.

Il Metodo Più Sicuro di Autenticazione WiFi: Un Confronto

Questa guida di riferimento tecnico fornisce un confronto definitivo e classificato dei metodi di autenticazione WiFi — dallo standard WEP deprecato fino all'autenticazione basata su certificati EAP-TLS — aiutando i responsabili IT, gli architetti di rete e i CTO di sedi aziendali a prendere decisioni di sicurezza informate e conformi. Copre l'architettura tecnica di ciascun protocollo, scenari di implementazione reali nel settore dell'ospitalità e della vendita al dettaglio, e indicazioni pratiche per l'implementazione per le organizzazioni che operano sotto gli obblighi PCI DSS e GDPR. Per gli operatori di sedi e i team IT, questa guida traduce complessi standard crittografici in decisioni di implementazione attuabili con risultati aziendali misurabili.

WPA2 vs. 802.1X: Qual è la differenza?

Questa guida demistifica la relazione tra la crittografia WPA2 e il framework di autenticazione IEEE 802.1X — due standard complementari che sono spesso confusi nella documentazione dei fornitori e nelle discussioni sulla progettazione di rete. Fornisce a direttori IT, architetti di rete e responsabili delle operazioni di sede una chiara analisi tecnica di come questi protocolli interagiscono, strategie di implementazione pratiche in ambienti di ospitalità, vendita al dettaglio e settore pubblico, e indicazioni attuabili su conformità, mitigazione del rischio e integrazione del Guest WiFi.

WPA-PSK Spiegato: Cos'è, Come Funziona e i Suoi Rischi per la Sicurezza

Questo autorevole riferimento tecnico analizza i meccanismi di WPA-PSK — il suo handshake a 4 vie, l'architettura crittografica e le vulnerabilità di sicurezza intrinseche — e spiega precisamente perché le reti aziendali devono passare a robuste architetture 802.1X o a captive portal gestiti. Fornisce una guida pratica all'implementazione per i responsabili IT che gestiscono ambienti complessi in settori come l'ospitalità, il commercio al dettaglio, gli eventi e le organizzazioni del settore pubblico.

EAP-TLS vs. PEAP: Quale protocollo di autenticazione è giusto per la tua rete?

Un confronto tecnico completo dei protocolli di autenticazione EAP-TLS e PEAP, che copre l'architettura di sicurezza, la complessità di implementazione e le implicazioni di conformità. Questa guida fornisce framework decisionali pratici per i leader IT in ambienti di ospitalità, vendita al dettaglio, eventi e settore pubblico che devono selezionare il metodo di autenticazione 802.1X corretto per la loro infrastruttura WiFi aziendale.

Cos'è l'Autenticazione PEAP? Come PEAP Protegge il Tuo WiFi

Questa guida autorevole analizza l'autenticazione PEAP per le reti WiFi aziendali, dettagliando la sua architettura, le limitazioni di sicurezza rispetto a EAP-TLS e le strategie di implementazione pratiche. Progettata per responsabili IT e architetti di rete, fornisce approfondimenti utili su quando PEAP-MSCHAPv2 rimane appropriato e come proteggerlo dalle minacce moderne.

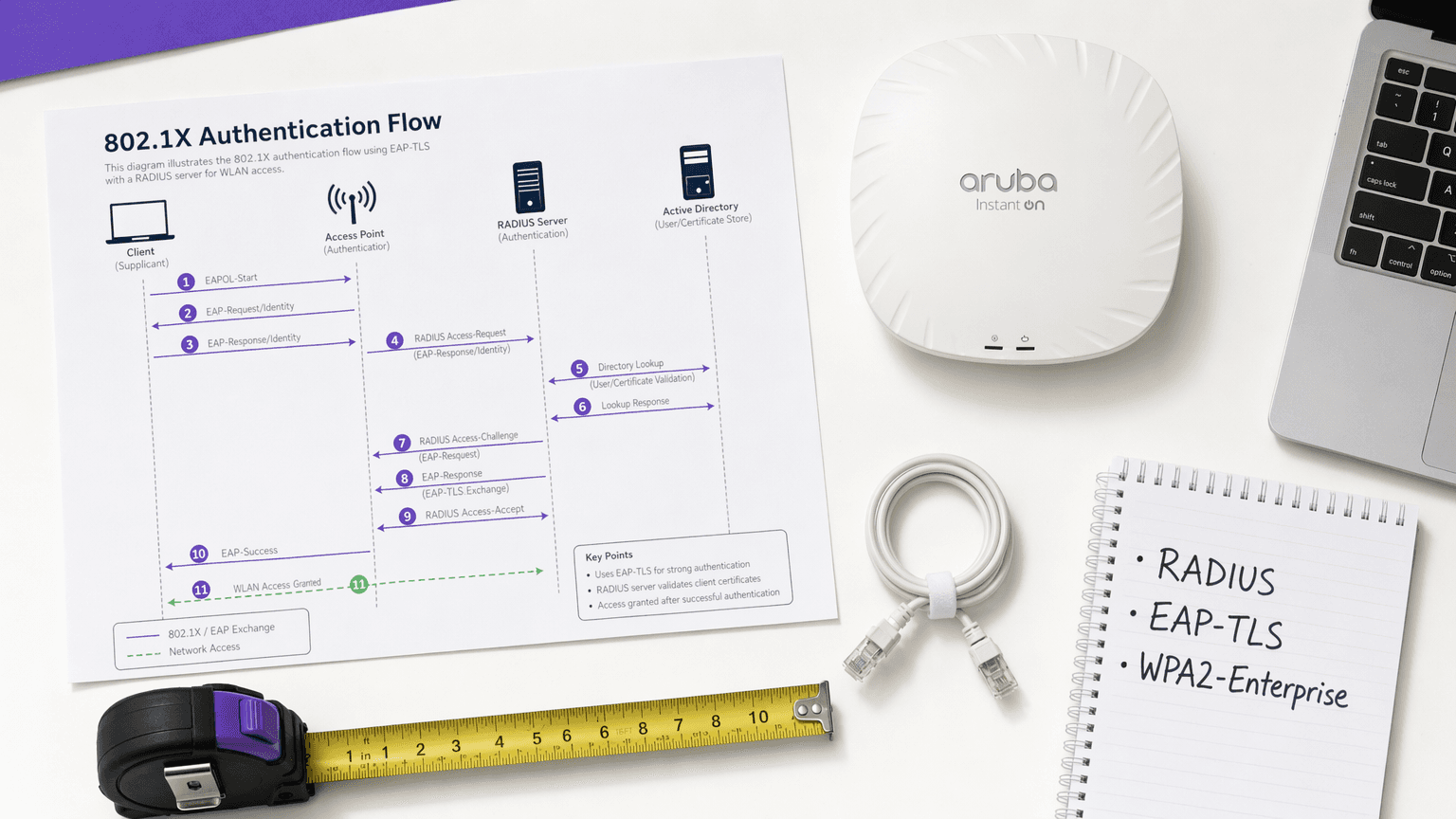

Cos'è EAP-TLS? Autenticazione WiFi basata su certificati spiegata

Questa guida fornisce un riferimento tecnico completo su EAP-TLS (Extensible Authentication Protocol with Transport Layer Security), il metodo di autenticazione 802.1X più sicuro disponibile per il WiFi aziendale. Copre l'infrastruttura di certificati X.509 richiesta, l'handshake di autenticazione reciproca e i modelli di implementazione pratici per ambienti di ospitalità, vendita al dettaglio, sanità e settore pubblico. I responsabili IT, gli architetti di rete e i CTO troveranno indicazioni pratiche sulla progettazione PKI, il provisioning di certificati integrato con MDM, la configurazione RADIUS e l'allineamento della conformità con PCI DSS e GDPR.

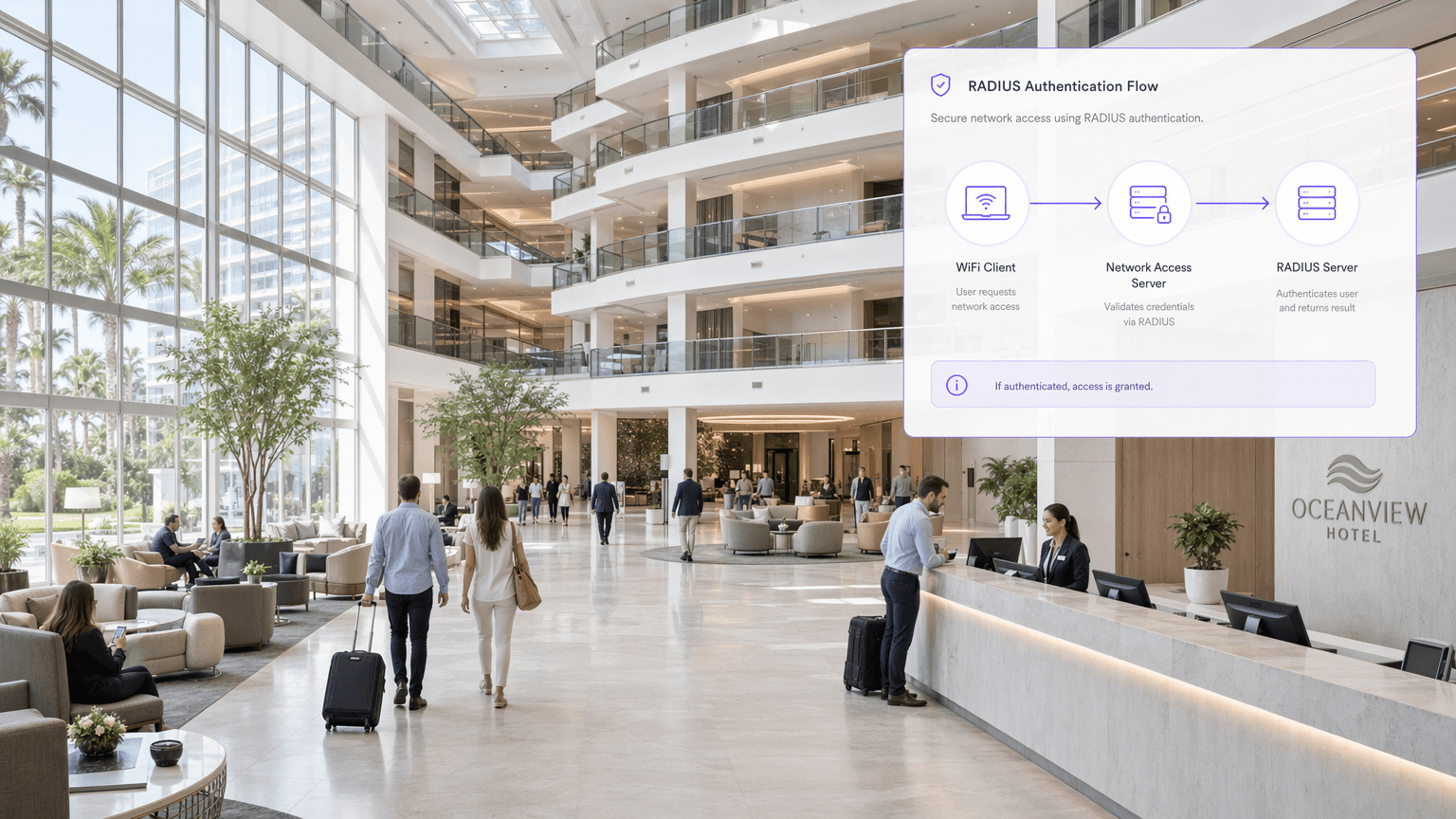

Cos'è RADIUS? Come i server RADIUS proteggono le reti WiFi

Questa guida tecnica di riferimento autorevole spiega come RADIUS (Remote Authentication Dial-In User Service) sia alla base della sicurezza WiFi aziendale attraverso il framework IEEE 802.1X, coprendo architettura, implementazione e conformità. Progettata per IT manager, architetti di rete e direttori delle operazioni di sede, fornisce indicazioni pratiche su come passare dalle Pre-Shared Keys condivise all'autenticazione per utente con applicazione dinamica delle policy. La guida mappa anche i punti di integrazione RADIUS con la piattaforma guest WiFi e di analisi di Purple, con casi di studio concreti da ambienti hospitality e retail.

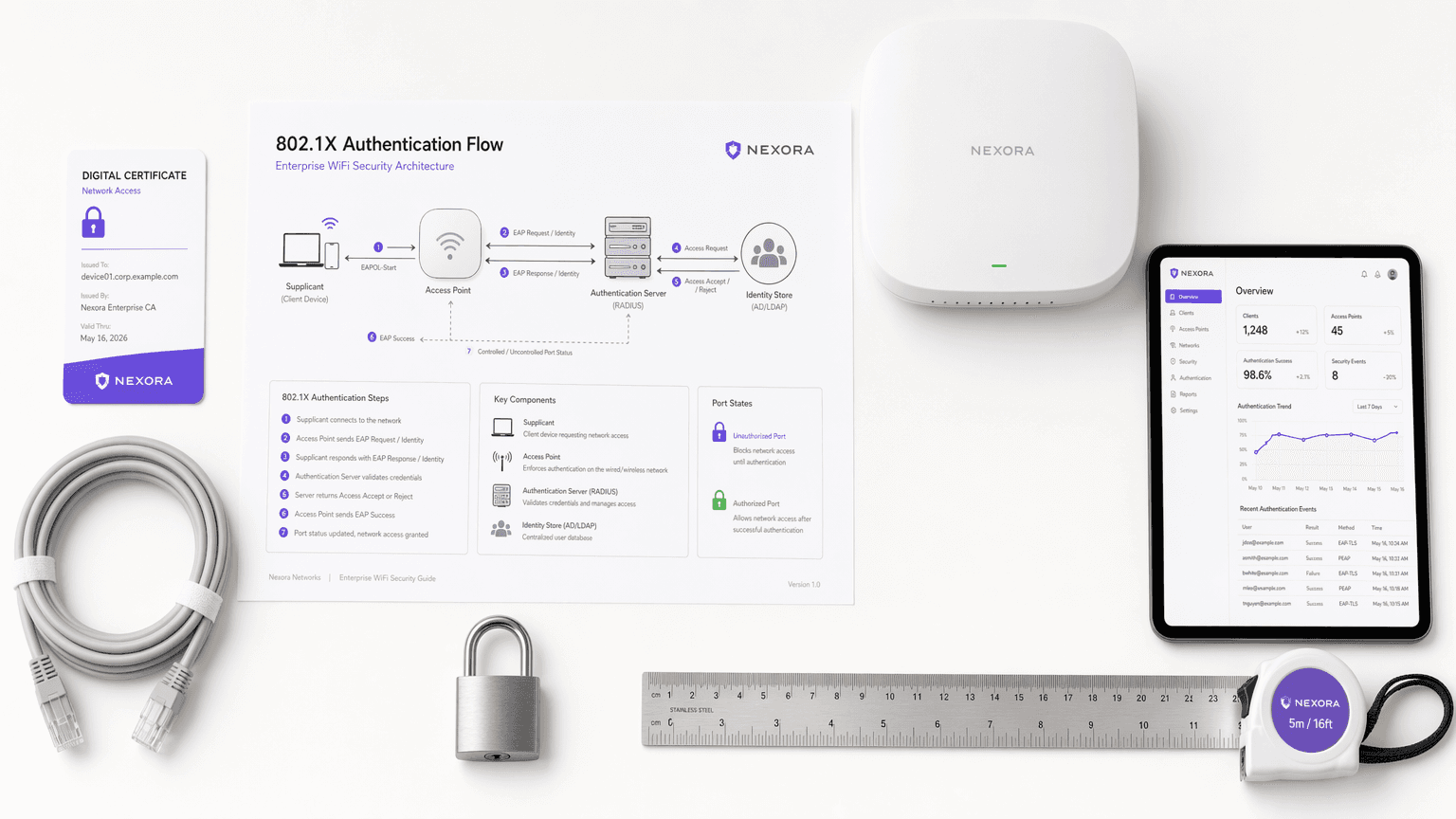

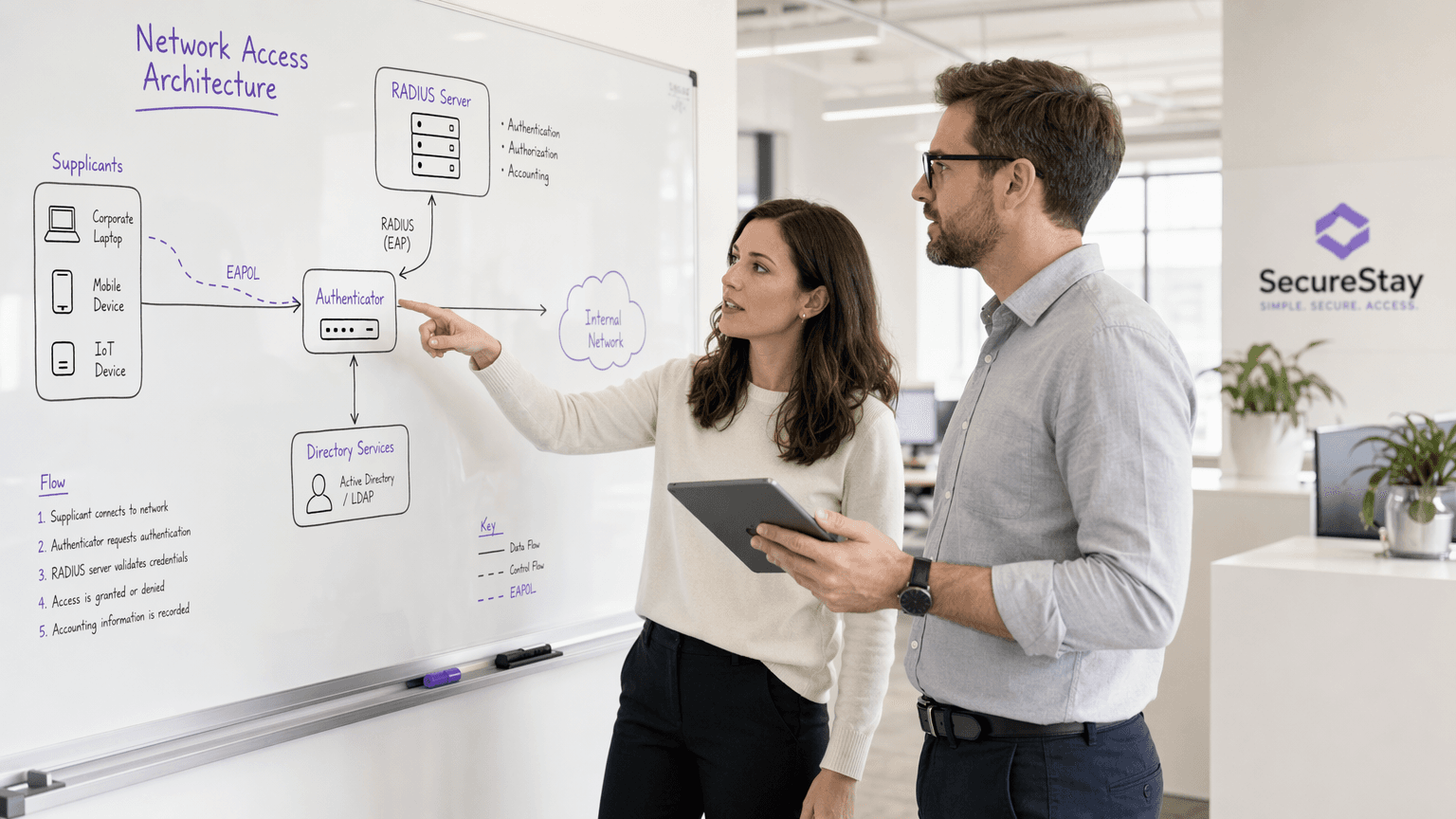

Cos'è l'autenticazione 802.1X? Come funziona e perché è importante

Una guida tecnica di riferimento completa per i responsabili IT e gli architetti di rete sull'autenticazione IEEE 802.1X. Questa guida illustra l'architettura sottostante, le strategie di implementazione, i vantaggi di sicurezza rispetto a PSK e come implementare efficacemente il controllo degli accessi di livello enterprise insieme alle soluzioni Guest WiFi.

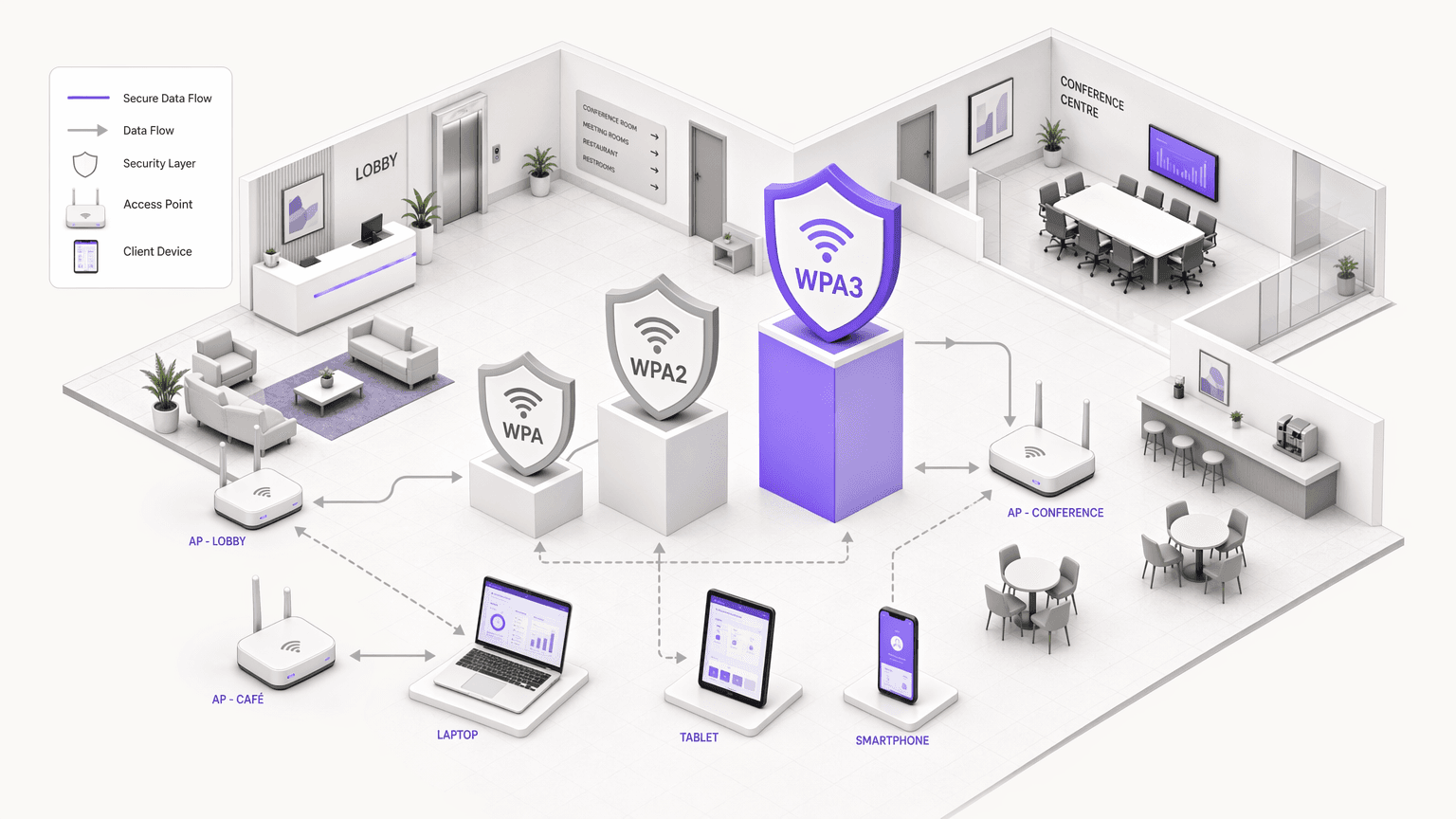

WPA3: La prossima generazione di sicurezza WiFi spiegata

Questa guida tecnica di riferimento completa spiega i cambiamenti architetturali introdotti da WPA3, inclusi SAE, OWE e Forward Secrecy. Fornisce strategie di implementazione attuabili per i responsabili IT e gli architetti di rete per aggiornare in modo sicuro le reti aziendali e dei luoghi pubblici.

WPA, WPA2 e WPA3: Qual è la differenza e quale dovresti usare?

Questa guida tecnica di riferimento autorevole esplora le differenze architetturali tra i protocolli di sicurezza WPA, WPA2 e WPA3. Fornisce raccomandazioni di implementazione pratiche per i responsabili IT e gli architetti di rete al fine di proteggere gli ambienti WiFi aziendali e per gli ospiti, garantendo conformità e prestazioni ottimali.

WPA2 Enterprise: La Guida Completa

Questa guida fornisce un riferimento tecnico completo per WPA2-Enterprise, coprendo l'architettura 802.1X, la selezione del metodo EAP e le strategie di implementazione a fasi per gli ambienti aziendali. È progettata per responsabili IT, architetti di rete e direttori delle operazioni di sede che necessitano di superare il WiFi a chiave condivisa per adottare un modello di autenticazione scalabile, verificabile e conforme. La piattaforma Purple si posiziona come uno strato pratico di gestione delle identità per le sedi che implementano WiFi sicuro per ospiti e personale su larga scala.

Cos'è la sicurezza WiFi? Una guida completa alla sicurezza delle reti wireless

Un riferimento tecnico completo per i leader IT sulla messa in sicurezza delle reti wireless aziendali. Questa guida copre l'evoluzione dei protocolli di crittografia, le migliori pratiche architetturali per la segmentazione e le strategie di difesa contro le minacce WiFi comuni.

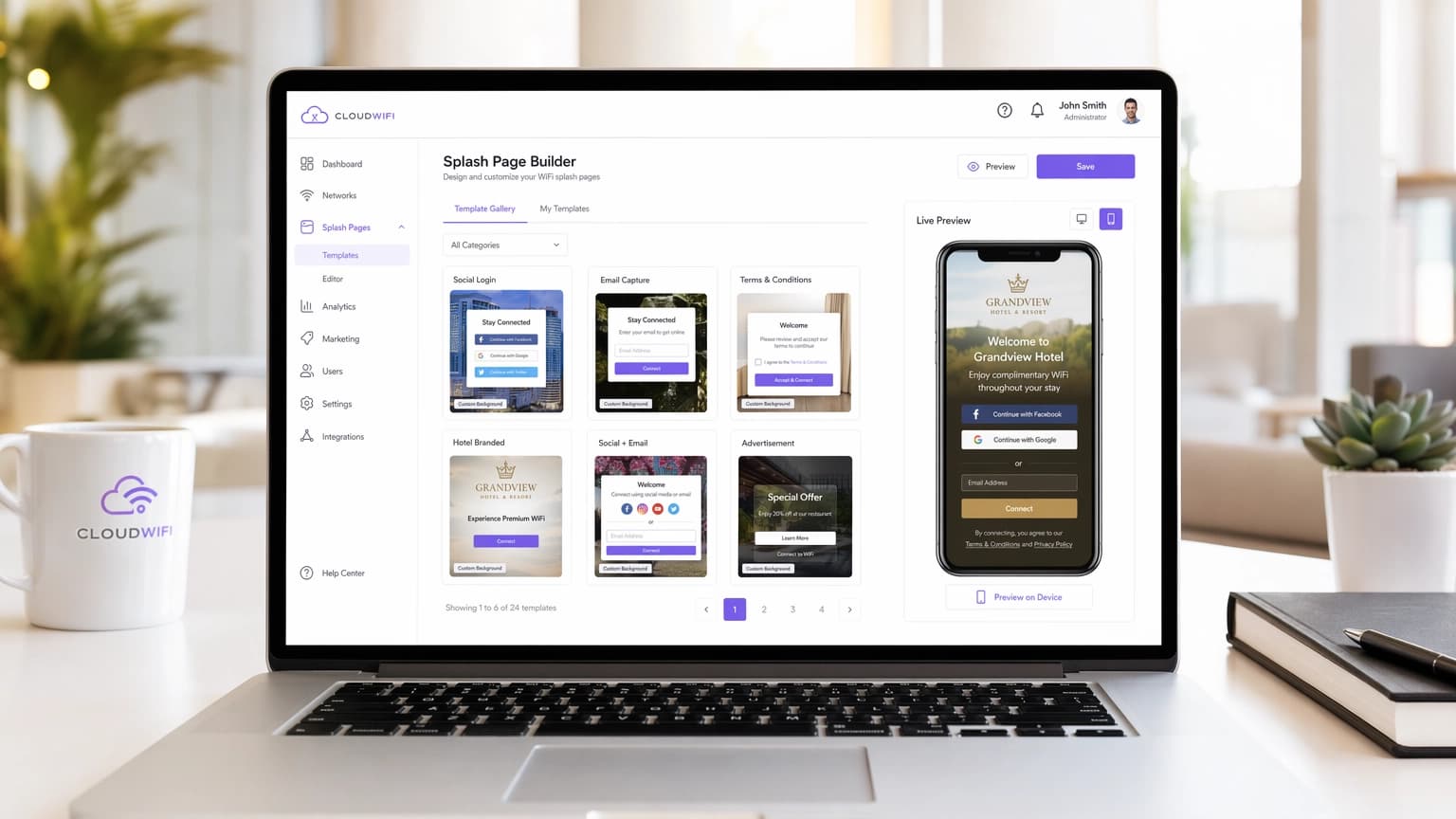

I 10 migliori esempi di Splash Page WiFi (e cosa li rende efficaci)

Una guida di riferimento tecnico per IT manager, architetti di rete e direttori delle operazioni di sede che copre la progettazione, l'architettura e l'implementazione di splash page WiFi ad alta conversione. La guida analizza 10 strategie di implementazione reali in ambienti ospedalieri, retail, eventi e settore pubblico, con indicazioni specifiche sui metodi di autenticazione, conformità GDPR, configurazione del walled garden e mitigazione della randomizzazione MAC.

Captive Portal WiFi: Cos'è e come ottimizzarlo

Questa guida autorevole descrive in dettaglio l'architettura, l'implementazione e l'ottimizzazione dei Captive Portal WiFi. Fornisce strategie attuabili per i responsabili IT al fine di aumentare i tassi di completamento del login, garantire la conformità al GDPR e acquisire dati di prima parte di alta qualità.

Come Creare una Pagina di Accesso WiFi Personalizzata per il Tuo Brand

Questa guida fornisce un riferimento completo e pronto per l'implementazione per IT manager, architetti di rete e direttori delle operazioni di sede su come creare una pagina di accesso WiFi per ospiti completamente brandizzata — coprendo l'architettura del captive portal, la personalizzazione HTML/CSS, la conformità GDPR e la strategia di acquisizione dati. Si passa dalle fondamenta tecniche agli scenari di implementazione reali nel settore dell'ospitalità e della vendita al dettaglio, con risultati di business misurabili in ogni fase. Per le organizzazioni che utilizzano la piattaforma WiFi per ospiti di Purple, la guida si collega direttamente alle capacità di creazione del portale, analytics e gestione del consenso della piattaforma.

WiFi Landing Page vs. Splash Page: Qual è la Differenza?

Questa guida di riferimento tecnico chiarisce le differenze architettoniche e funzionali tra le landing page WiFi e le splash page — due termini spesso confusi sia dai team IT che dai dipartimenti marketing. Fornisce ad architetti di rete, IT manager e direttori delle operazioni delle sedi strategie di implementazione attuabili per ottimizzare le prestazioni del captive portal, garantire la conformità GDPR e PCI DSS e massimizzare il ROI in tutte le sedi aziendali, inclusi ambienti di ospitalità, vendita al dettaglio e settore pubblico.