Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

RADIUS-Schwachstellen entschärfen: Ein Leitfaden zur Sicherheits-Härtung

Dieser Leitfaden bietet eine umfassende, umsetzbare Referenz für IT-Manager, Netzwerkarchitekten und CTOs, die für die Unternehmens-WiFi-Infrastruktur in den Bereichen Gastgewerbe, Einzelhandel, Veranstaltungen und öffentlicher Sektor verantwortlich sind. Er deckt die gesamte Angriffsfläche von RADIUS-Server-Bereitstellungen ab – von MD5-Kollisionsschwachstellen und schwachen Shared Secrets bis hin zu unverschlüsseltem UDP-Transport und falsch konfigurierten EAP-Methoden – und liefert einen priorisierten Härtungs-Fahrplan, der auf die Anforderungen von IEEE 802.1X, PCI DSS und GDPR abgestimmt ist. Organisationen, die diese Empfehlungen umsetzen, werden ihre Anfälligkeit für anmeldeinformationsbasierte Netzwerkangriffe erheblich reduzieren, Compliance-Verpflichtungen erfüllen und eine verteidigungsfähige Sicherheitsposition für ihre Gast- und Unternehmens-WiFi-Infrastruktur aufbauen.

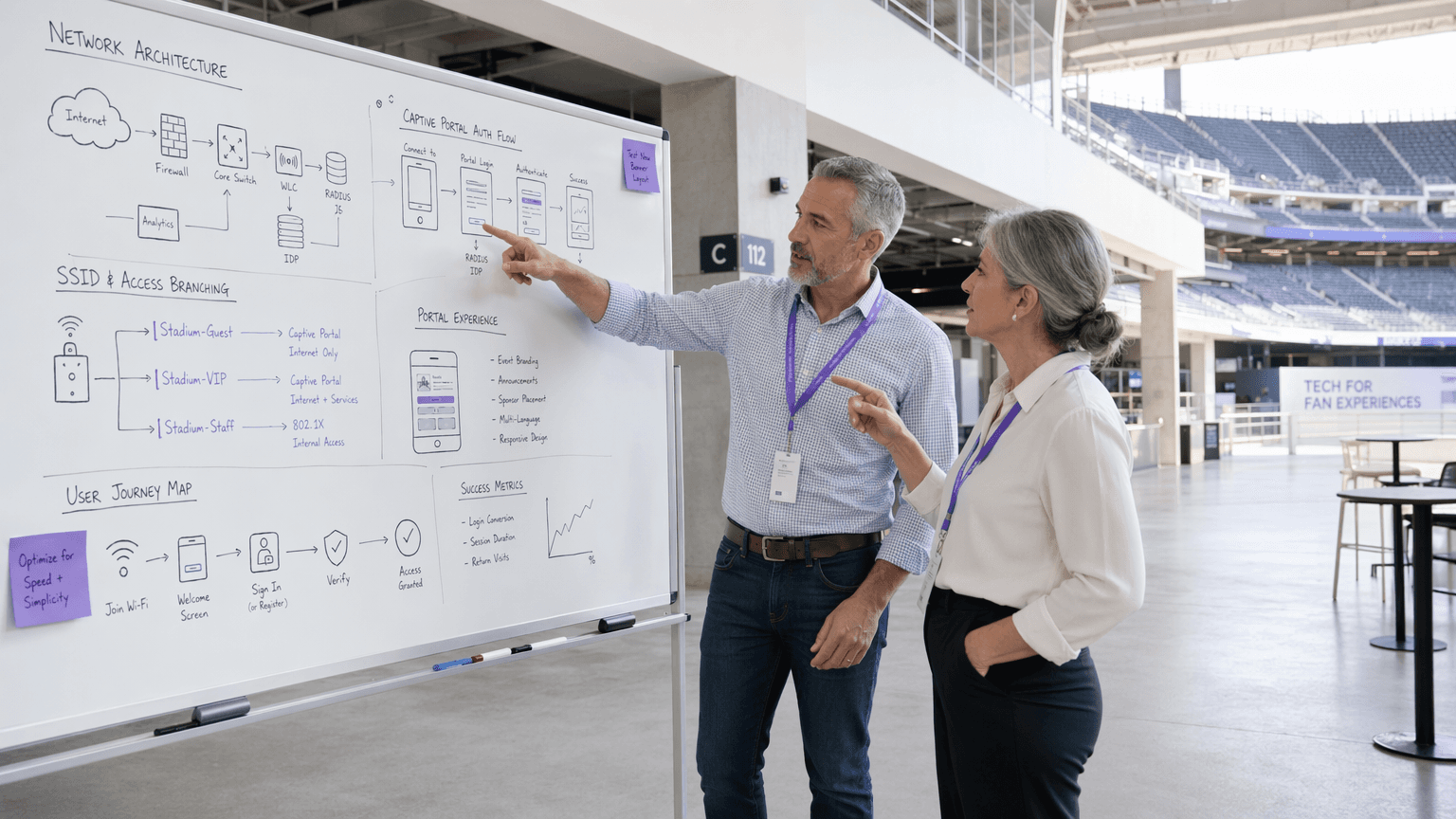

Captive Portal Anpassung und Best Practices für Sicherheit

Dieser Leitfaden bietet eine umfassende technische Referenz für IT-Manager, Netzwerkarchitekten und CTOs, die Captive Portals in den Bereichen Gastgewerbe, Einzelhandel, Veranstaltungen und im öffentlichen Sektor einsetzen. Er deckt den gesamten Bereitstellungslebenszyklus ab – von der VLAN-Architektur und der Auswahl der Authentifizierungsmethode bis hin zur GDPR-Konformität, der Verhinderung von Portal-Hijacking und der Backend-Integration. Organisationen, die diese Praktiken implementieren, werden Sicherheitsrisiken reduzieren, die Einhaltung gesetzlicher Vorschriften erreichen und Gast-Wi-Fi in ein messbares Geschäftsgut verwandeln.

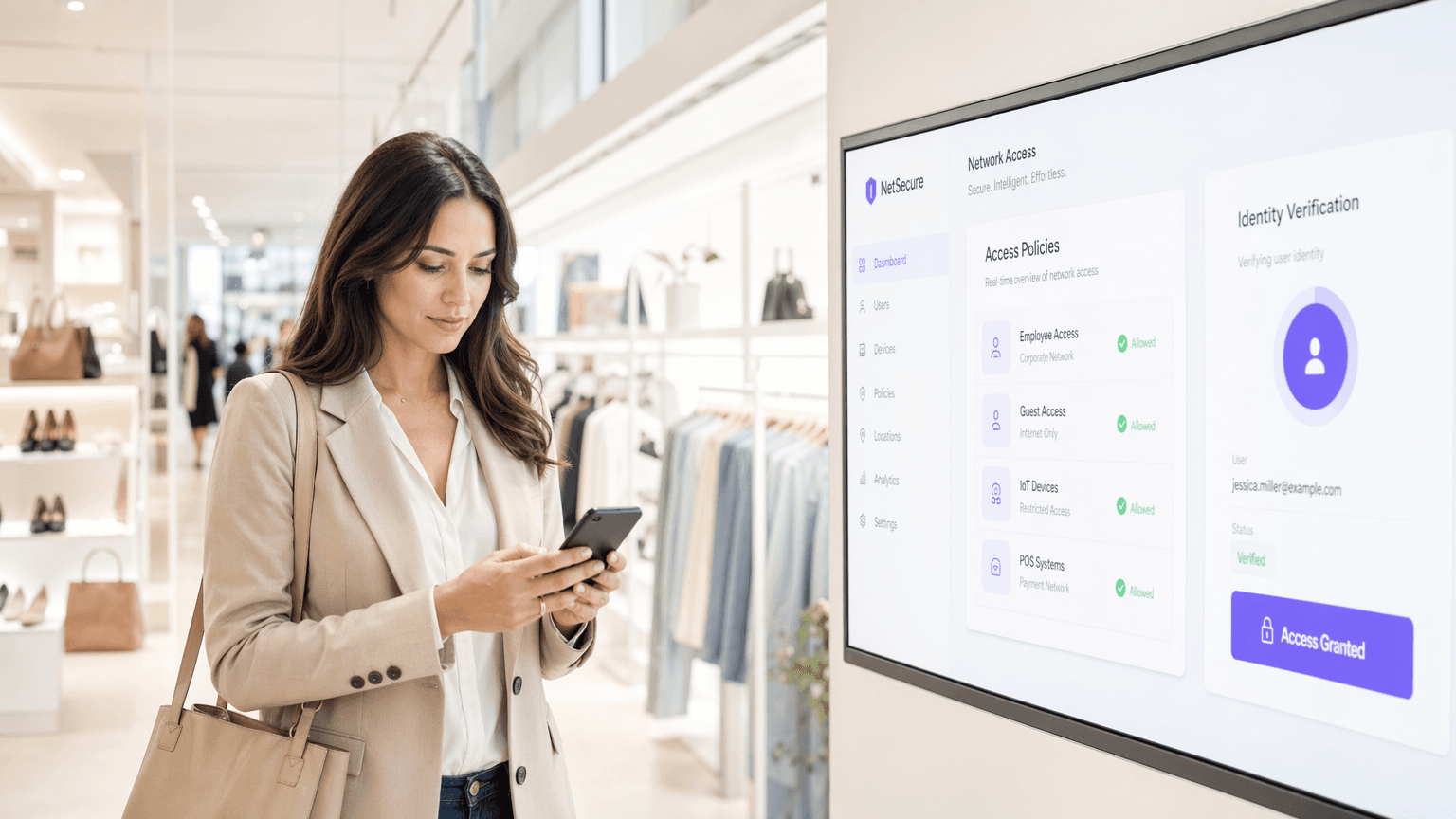

Zero Trust Network Access: Implementierungsstrategien und Best Practices

Dieser technische Leitfaden bietet IT-Führungskräften und Netzwerkarchitekten einen pragmatischen Entwurf für die Implementierung von Zero Trust Network Access (ZTNA) in Unternehmensumgebungen. Er behandelt die Kernarchitektur, Mikrosegmentierungsstrategien und schrittweise Bereitstellungsmethoden, um komplexe Umgebungen ohne Betriebsunterbrechungen zu sichern.

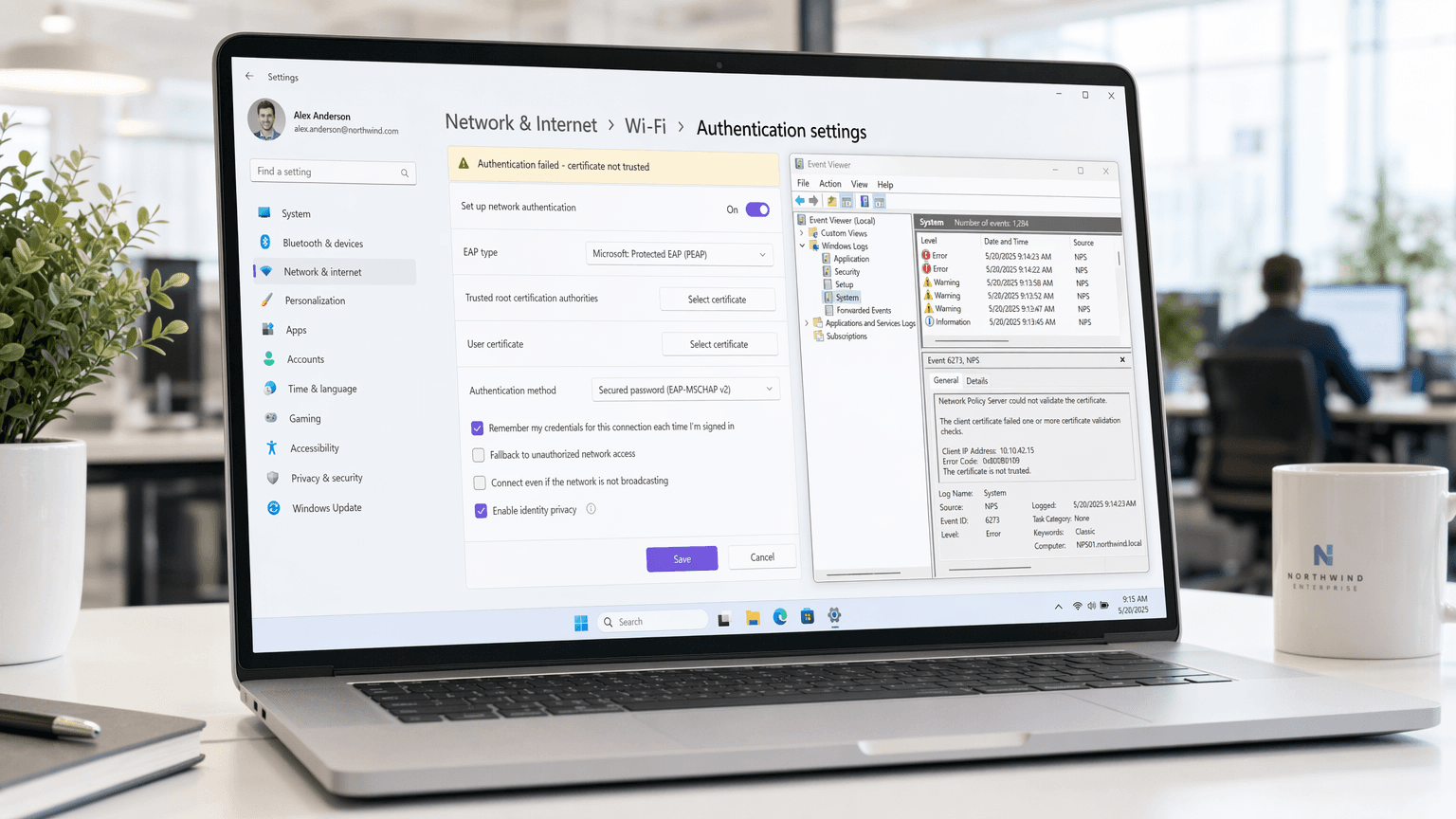

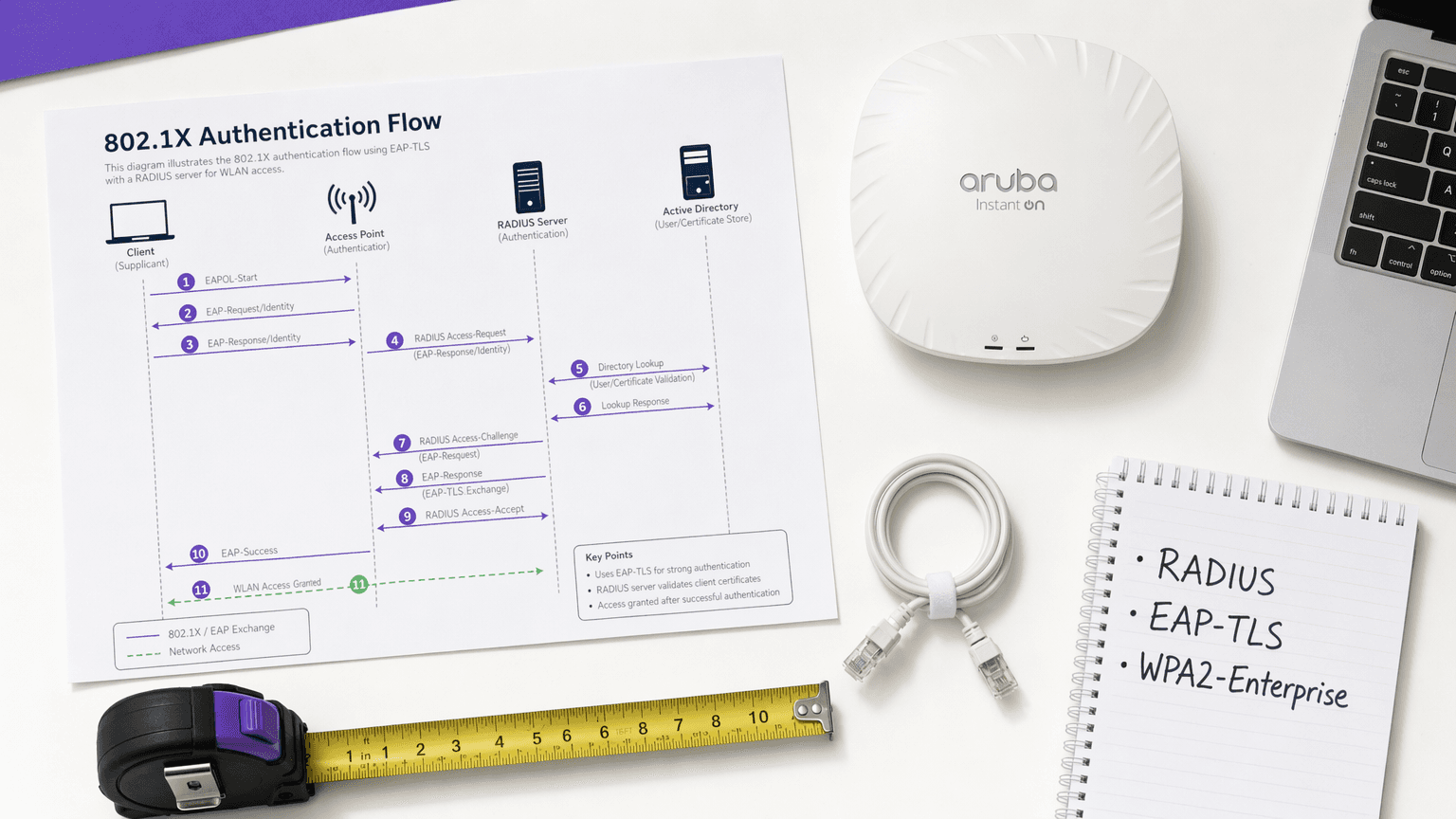

Fehlerbehebung bei 802.1X-Authentifizierungsproblemen unter Windows 11

Dieser technische Leitfaden bietet einen definitiven Diagnose- und Behebungspfad für 802.1X-Authentifizierungsfehler unter Windows 11. Er beschreibt, wie OS-Upgrades Zertifikatsvertrauensketten und die Credential Guard-Erzwingung stören, und bietet umsetzbare GPO-Konfigurationen und architektonische Best Practices für IT-Teams in Unternehmen.

Sicherung von Gast-WiFi-Netzwerken: Best Practices und Implementierung

Dieser maßgebliche technische Leitfaden beschreibt die Architektur, Authentifizierung und operativen Kontrollen, die für die Bereitstellung eines sicheren Gast-WiFi in Unternehmen erforderlich sind. Er bietet umsetzbare Best Practices für IT-Führungskräfte, um Netzwerksegmentierung durchzusetzen, Bandbreite zu verwalten und Compliance sicherzustellen, während die Datenerfassung maximiert wird.

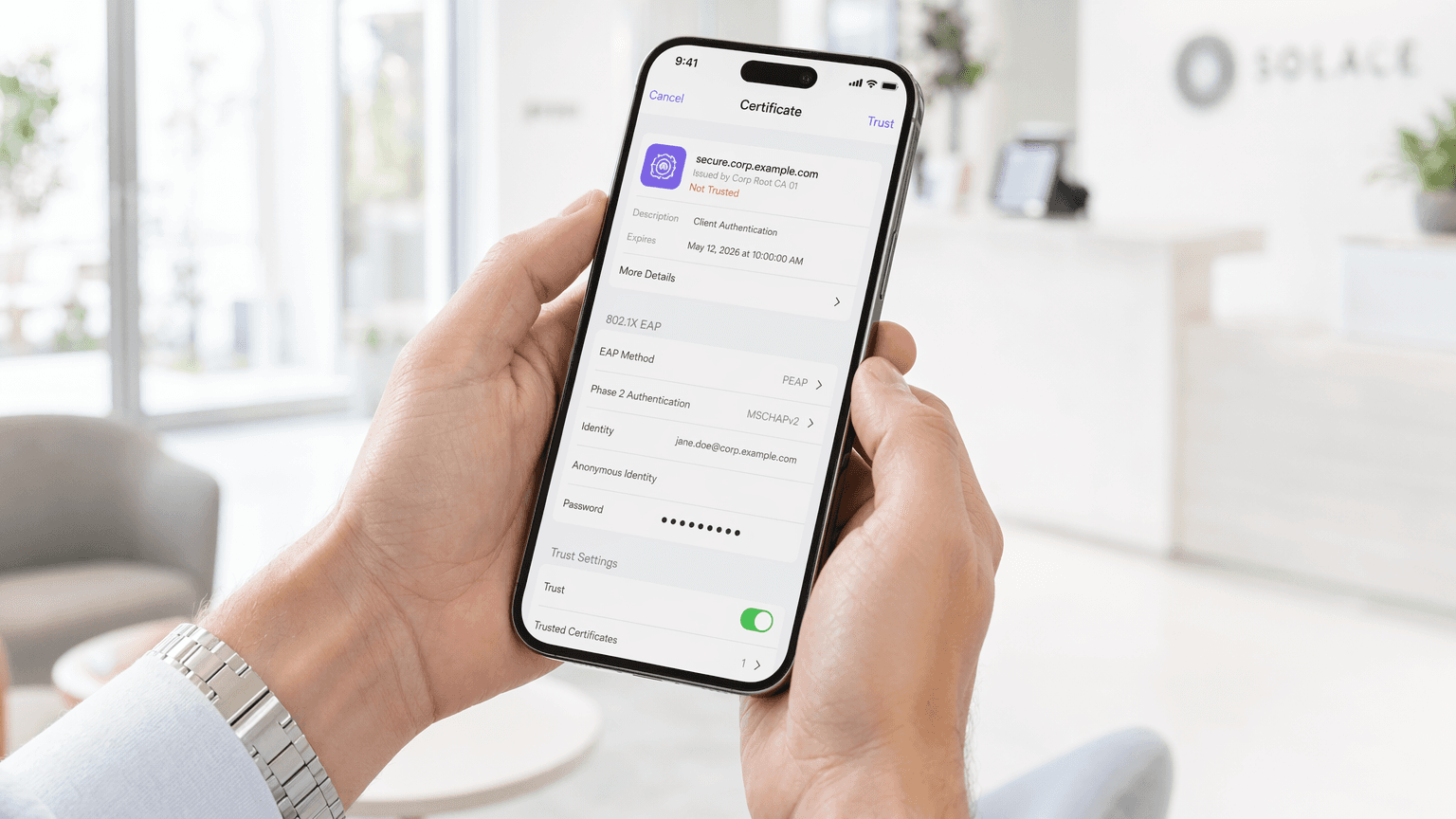

Implementierung der 802.1X-Authentifizierung auf Mobilgeräten

Dieser umfassende Leitfaden bietet IT-Verantwortlichen einen technischen Bauplan für die Implementierung der 802.1X-Authentifizierung auf iOS- und Android-Geräten. Er behandelt Architektur, Auswahl der EAP-Methode, MDM-Bereitstellung und Fehlerbehebung, um einen sicheren, skalierbaren mobilen Netzwerkzugriff zu gewährleisten.

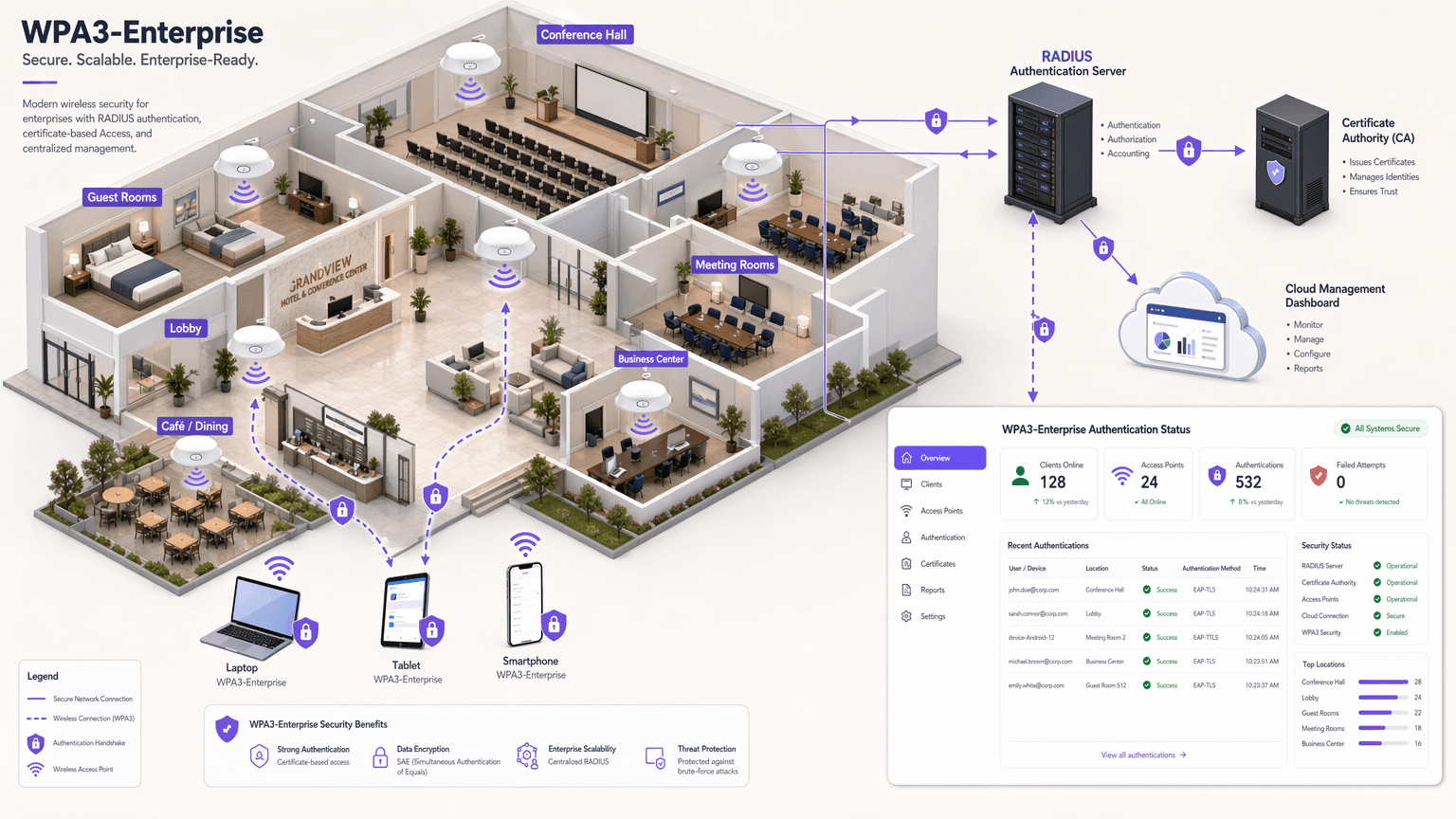

Implementierung von WPA3-Enterprise für verbesserte drahtlose Sicherheit

Dieser technische Leitfaden bietet IT-Führungskräften, die von WPA2 auf WPA3-Enterprise umsteigen, eine umfassende, umsetzbare Roadmap. Er behandelt architektonische Veränderungen, obligatorische Sicherheitsverbesserungen wie EAP-TLS und PMF sowie praktische Bereitstellungsstrategien zur Sicherung von Unternehmensnetzwerken in komplexen Unternehmensumgebungen.

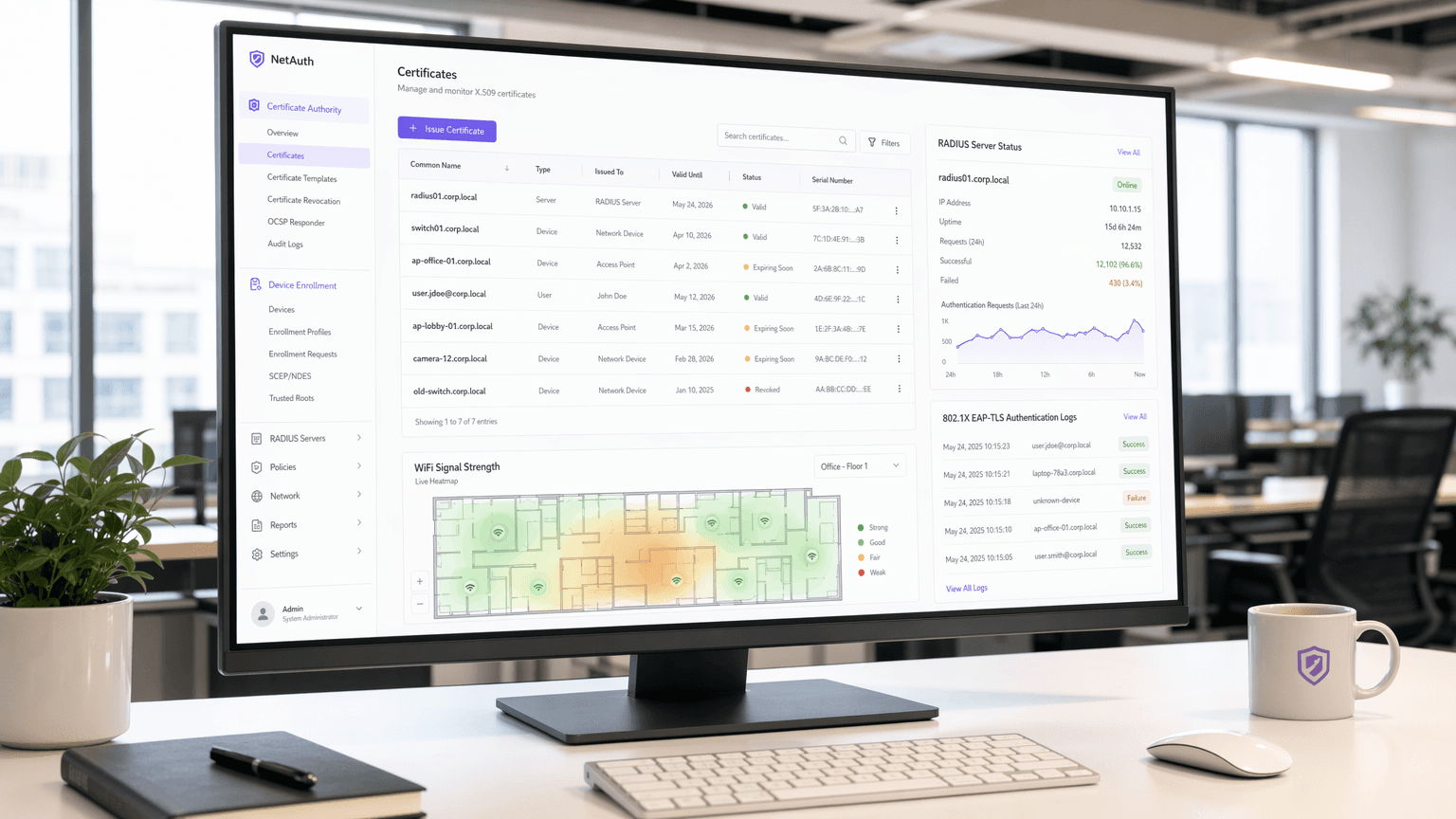

WiFi-Zertifikatsauthentifizierung: Wie digitale Zertifikate drahtlose Netzwerke sichern

Dieser maßgebliche Leitfaden beschreibt detailliert, wie X.509 digitale Zertifikate und EAP-TLS anfällige Passwörter in Unternehmens-WiFi ersetzen. Er bietet Netzwerkarchitekten und IT-Managern praktische Implementierungsschritte, PKI-Architekturdesign und eine Analyse des Geschäftsnutzens (ROI).

Die sicherste Methode der WiFi-Authentifizierung: Ein Vergleich

Dieser technische Leitfaden bietet einen definitiven, nach Rang geordneten Vergleich von WiFi-Authentifizierungsmethoden – vom veralteten WEP-Standard bis zur zertifikatbasierten EAP-TLS-Authentifizierung. Er unterstützt IT-Manager, Netzwerkarchitekten und CTOs in Unternehmen dabei, fundierte, compliance-konforme Sicherheitsentscheidungen zu treffen. Der Leitfaden behandelt die technische Architektur jedes Protokolls, reale Einsatzszenarien im Gastgewerbe und Einzelhandel sowie praktische Implementierungshinweise für Organisationen, die unter PCI DSS- und GDPR-Verpflichtungen agieren. Für Betreiber von Veranstaltungsorten und IT-Teams übersetzt dieser Leitfaden komplexe kryptografische Standards in umsetzbare Bereitstellungsentscheidungen mit messbaren Geschäftsergebnissen.

WPA2 vs. 802.1X: Was ist der Unterschied?

Dieser Leitfaden entmystifiziert die Beziehung zwischen WPA2-Verschlüsselung und dem IEEE 802.1X-Authentifizierungsframework – zwei komplementären Standards, die in der Anbieterdokumentation und bei Netzwerkdesign-Diskussionen häufig verwechselt werden. Er bietet IT-Direktoren, Netzwerkarchitekten und Verantwortlichen für den Veranstaltungsbetrieb eine klare technische Aufschlüsselung der Interaktion dieser Protokolle, praktische Bereitstellungsstrategien für Gastgewerbe, Einzelhandel und den öffentlichen Sektor sowie umsetzbare Anleitungen zu Compliance, Risikominderung und Guest WiFi-Integration.

WPA-PSK erklärt: Was es ist, wie es funktioniert und seine Sicherheitsrisiken

Dieses maßgebliche technische Referenzdokument erläutert die Funktionsweise von WPA-PSK — seinen 4-Wege-Handshake, seine kryptografische Architektur und seine inhärenten Sicherheitslücken — und erklärt präzise, warum Unternehmensnetzwerke auf robuste 802.1X- oder verwaltete Captive Portal-Architekturen umstellen müssen. Es bietet umsetzbare Implementierungsrichtlinien für IT-Verantwortliche, die komplexe Umgebungen in den Bereichen Gastgewerbe, Einzelhandel, Veranstaltungen und Organisationen des öffentlichen Sektors verwalten.

EAP-TLS vs. PEAP: Welches Authentifizierungsprotokoll ist das richtige für Ihr Netzwerk?

Ein umfassender technischer Vergleich der Authentifizierungsprotokolle EAP-TLS und PEAP, der Sicherheitsarchitektur, Bereitstellungskomplexität und Compliance-Auswirkungen behandelt. Dieser Leitfaden bietet umsetzbare Entscheidungsrahmen für IT-Führungskräfte im Gastgewerbe, Einzelhandel, bei Veranstaltungen und im öffentlichen Sektor, die die richtige 802.1X-Authentifizierungsmethode für ihre Unternehmens-WiFi-Infrastruktur auswählen müssen.

Was ist PEAP-Authentifizierung? Wie PEAP Ihr WiFi sichert

Dieser maßgebliche Leitfaden erläutert die PEAP-Authentifizierung für Unternehmens-WiFi-Netzwerke, detailliert deren Architektur, Sicherheitsbeschränkungen im Vergleich zu EAP-TLS und praktische Bereitstellungsstrategien. Er wurde für IT-Manager und Netzwerkarchitekten entwickelt und bietet umsetzbare Einblicke, wann PEAP-MSCHAPv2 weiterhin angemessen ist und wie es gegen moderne Bedrohungen gesichert werden kann.

Was ist EAP-TLS? Zertifikatbasierte WiFi-Authentifizierung erklärt

Dieser Leitfaden bietet eine umfassende technische Referenz zu EAP-TLS (Extensible Authentication Protocol mit Transport Layer Security), der sichersten 802.1X-Authentifizierungsmethode, die für Unternehmens-WiFi verfügbar ist. Er behandelt die erforderliche X.509-Zertifikatsinfrastruktur, den gegenseitigen Authentifizierungs-Handshake und praktische Bereitstellungsmuster für Gastgewerbe, Einzelhandel, Gesundheitswesen und den öffentlichen Sektor. IT-Manager, Netzwerkarchitekten und CTOs finden hier umsetzbare Anleitungen zu PKI-Design, MDM-integrierter Zertifikatsbereitstellung, RADIUS-Konfiguration und Compliance-Ausrichtung mit PCI DSS und GDPR.

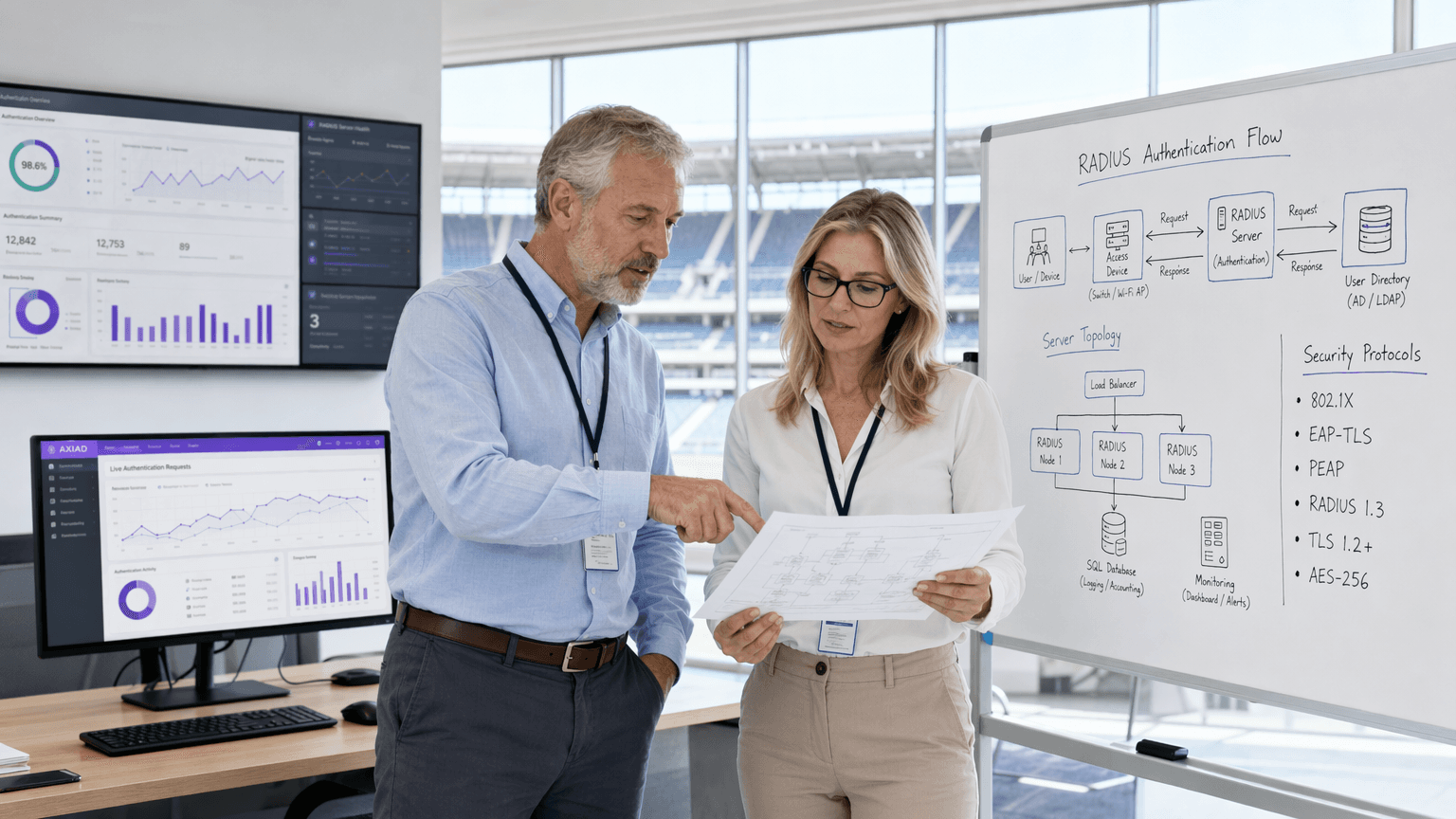

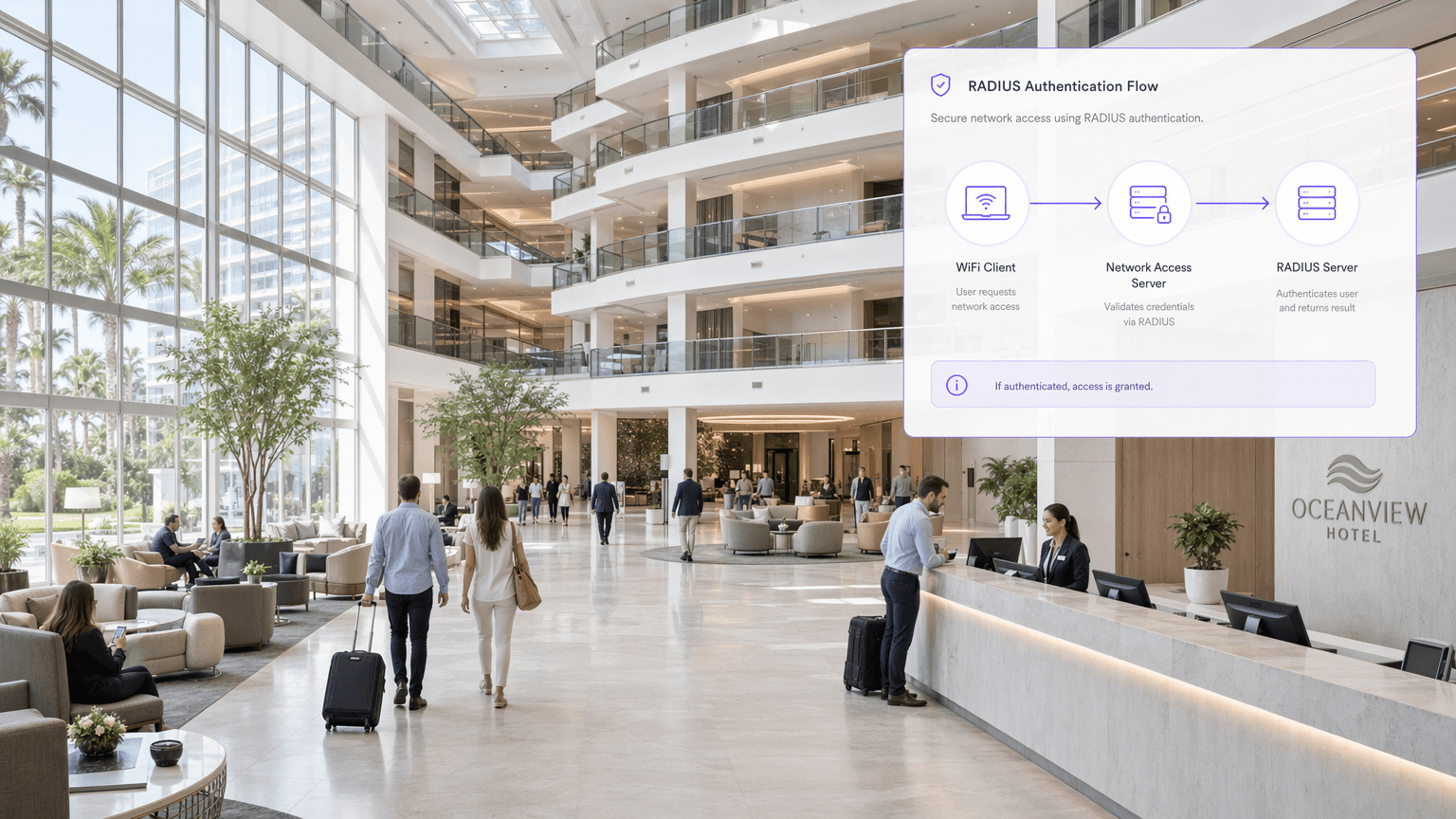

Was ist RADIUS? Wie RADIUS-Server WiFi-Netzwerke sichern

Dieser maßgebliche technische Leitfaden erklärt, wie RADIUS (Remote Authentication Dial-In User Service) die WiFi-Sicherheit in Unternehmen durch das IEEE 802.1X-Framework untermauert, einschließlich Architektur, Bereitstellung und Compliance. Entwickelt für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten, bietet er umsetzbare Anleitungen für den Übergang von gemeinsam genutzten Pre-Shared Keys zur Authentifizierung pro Benutzer mit dynamischer Richtliniendurchsetzung. Der Leitfaden zeigt auch RADIUS-Integrationspunkte zur Purple Guest WiFi- und Analyseplattform auf, mit konkreten Fallstudien aus dem Gastgewerbe und Einzelhandel.

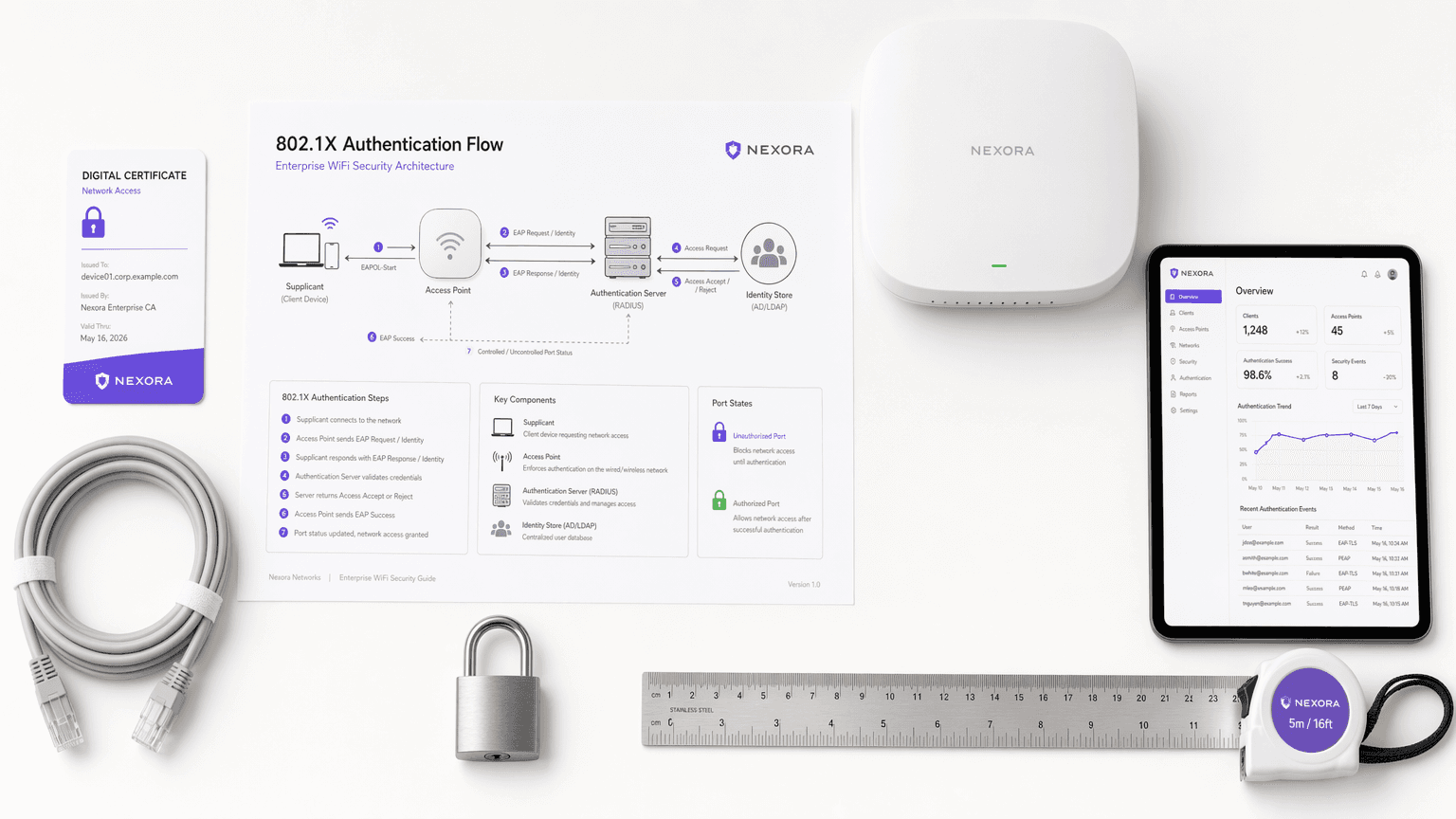

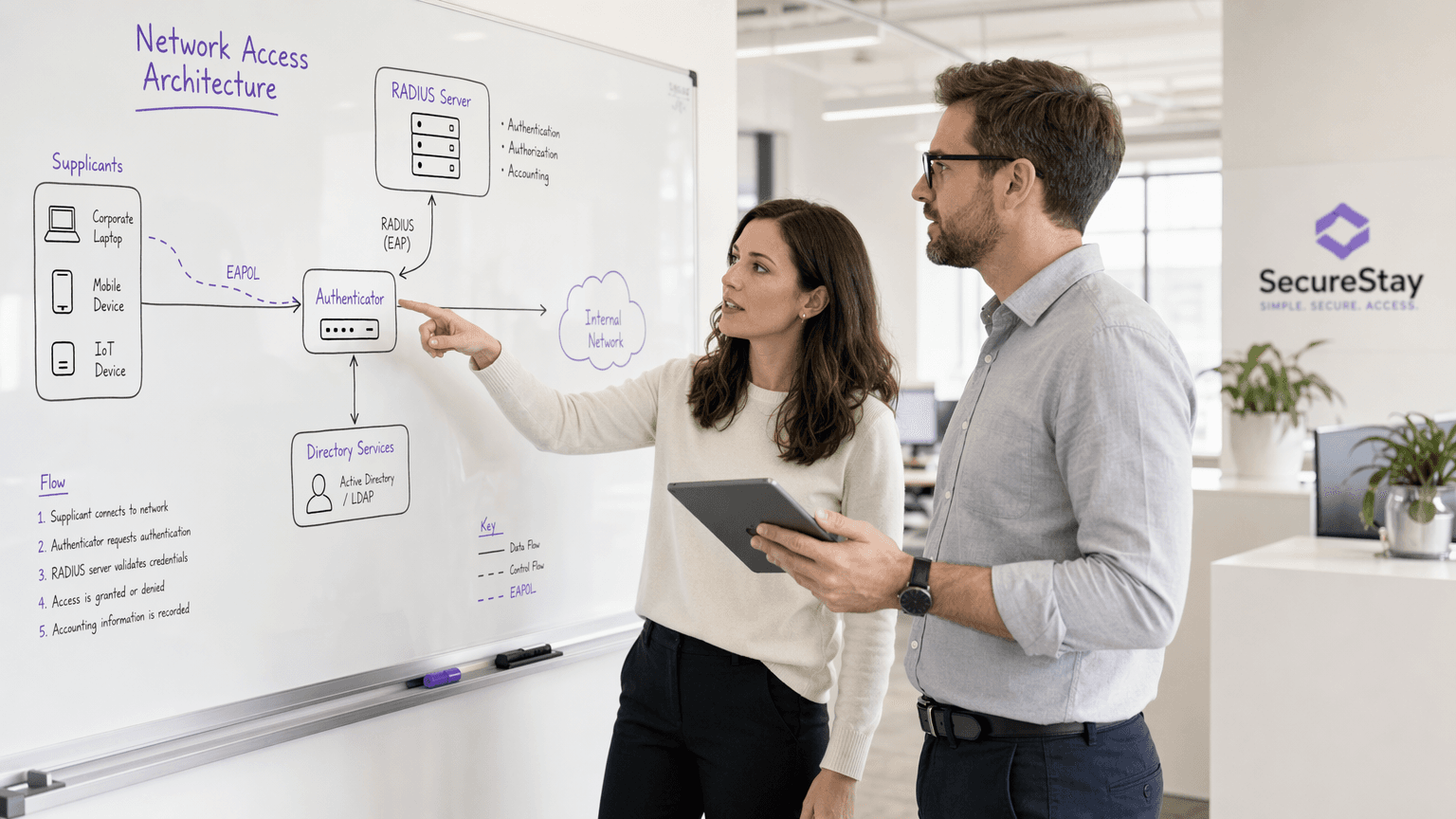

Was ist 802.1X-Authentifizierung? Funktionsweise und Bedeutung

Ein umfassender technischer Leitfaden für IT-Manager und Netzwerkarchitekten zur IEEE 802.1X-Authentifizierung. Dieser Leitfaden behandelt die zugrunde liegende Architektur, Implementierungsstrategien, Sicherheitsvorteile gegenüber PSK und wie man eine unternehmensgerechte Zugriffskontrolle effektiv zusammen mit Gast-WiFi-Lösungen bereitstellt.

WPA3: Die nächste Generation der WiFi-Sicherheit erklärt

Dieser umfassende technische Leitfaden erläutert die architektonischen Veränderungen, die durch WPA3 eingeführt wurden, einschließlich SAE, OWE und Forward Secrecy. Er bietet umsetzbare Bereitstellungsstrategien für IT-Manager und Netzwerkarchitekten, um Unternehmens- und öffentliche Netzwerke sicher aufzurüsten.

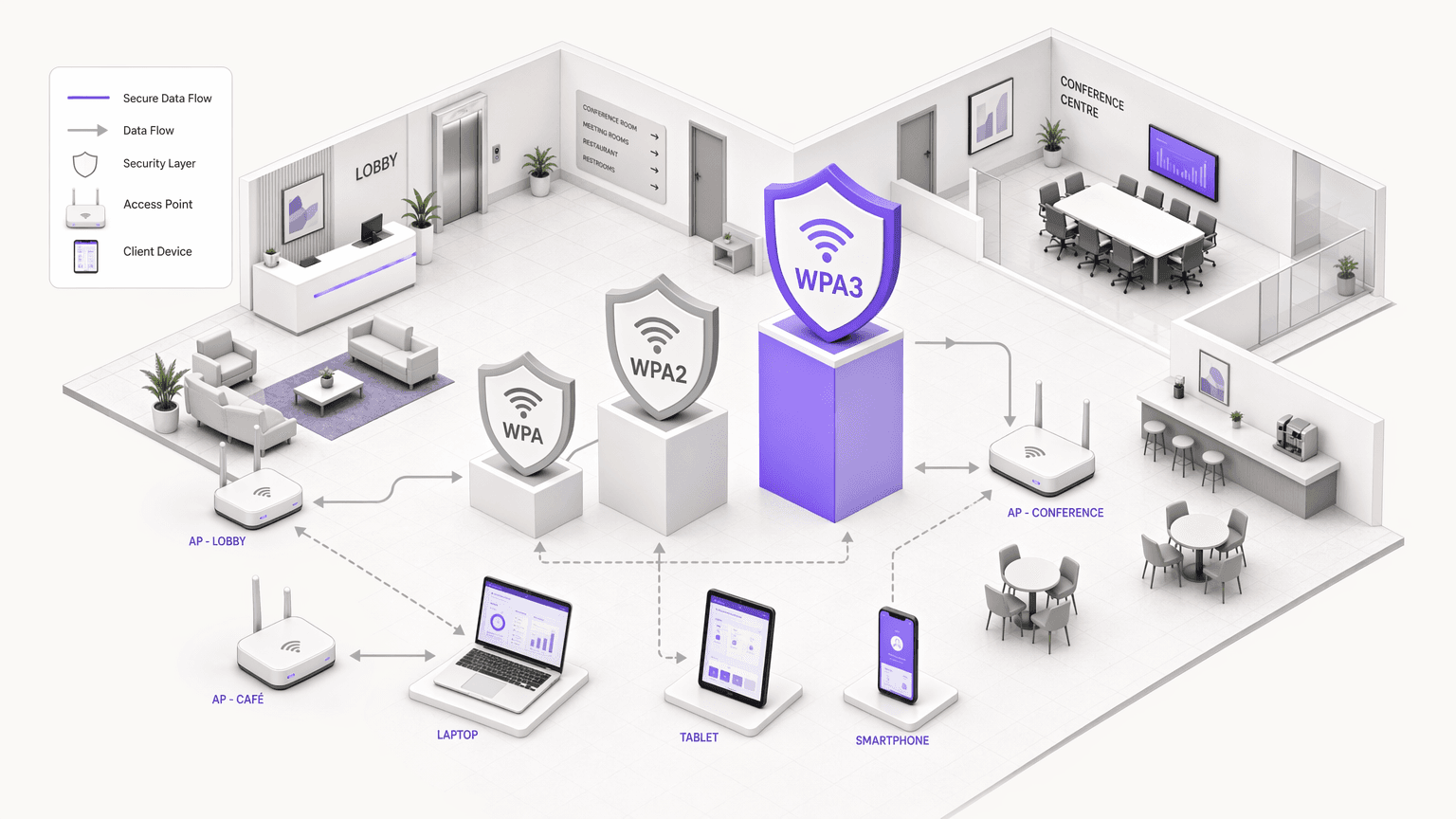

WPA, WPA2 und WPA3: Was ist der Unterschied und welches sollten Sie verwenden?

Dieser maßgebliche technische Leitfaden untersucht die architektonischen Unterschiede zwischen den Sicherheitsprotokollen WPA, WPA2 und WPA3. Er bietet umsetzbare Bereitstellungsempfehlungen für IT-Manager und Netzwerkarchitekten, um Unternehmens- und Gast-WiFi-Umgebungen zu sichern und gleichzeitig Compliance und optimale Leistung zu gewährleisten.

WPA2 Enterprise: Der vollständige Leitfaden

Dieser Leitfaden bietet eine umfassende technische Referenz für WPA2-Enterprise, die die 802.1X-Architektur, die Auswahl der EAP-Methode und gestufte Bereitstellungsstrategien für Unternehmensumgebungen abdeckt. Er richtet sich an IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten, die über geteilte Schlüssel für WiFi hinaus zu einem skalierbaren, auditierbaren und compliance-fähigen Authentifizierungsmodell wechseln möchten. Die Plattform von Purple ist als praktische Identitätsverwaltungsschicht für Veranstaltungsorte positioniert, die sicheres Gast- und Mitarbeiter-WiFi in großem Maßstab bereitstellen.

Was ist WiFi-Sicherheit? Ein vollständiger Leitfaden zur Sicherheit drahtloser Netzwerke

Eine umfassende technische Referenz für IT-Führungskräfte zur Sicherung drahtloser Unternehmensnetzwerke. Dieser Leitfaden behandelt die Entwicklung von Verschlüsselungsprotokollen, architektonische Best Practices für die Segmentierung und Abwehrstrategien gegen gängige WiFi-Bedrohungen.

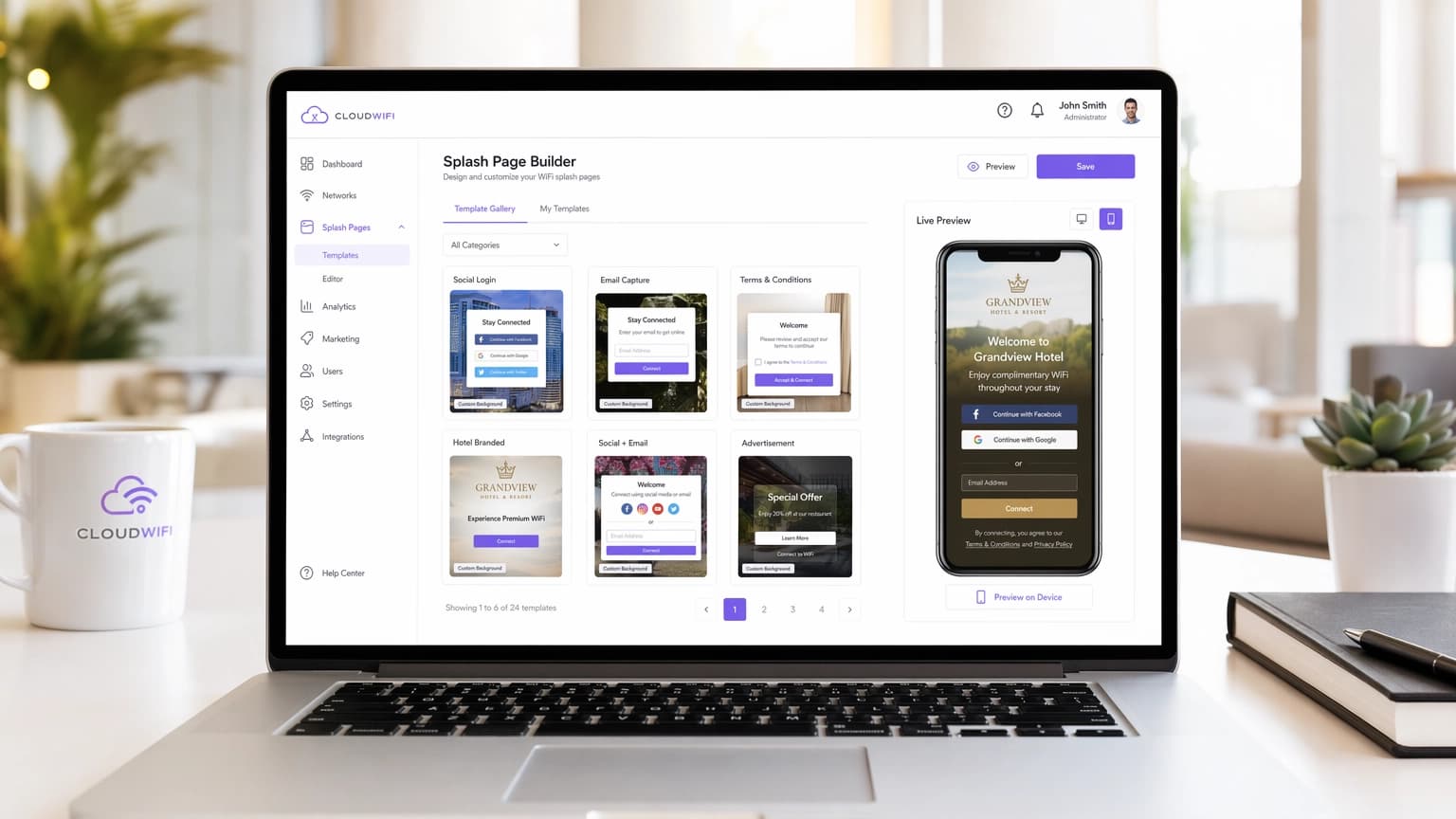

Die 10 besten WiFi Splash Page Beispiele (und was sie erfolgreich macht)

Ein technischer Leitfaden für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten, der das Design, die Architektur und die Bereitstellung von hochkonvertierenden WiFi Splash Pages behandelt. Der Leitfaden analysiert 10 reale Implementierungsstrategien in den Bereichen Gastgewerbe, Einzelhandel, Veranstaltungen und öffentlicher Sektor, mit spezifischen Anleitungen zu Authentifizierungsmethoden, GDPR-Konformität, Walled Garden-Konfiguration und MAC randomization-Minderung.

WiFi Guest Portal: Was es ist und wie man es optimiert

Dieser maßgebliche Leitfaden beschreibt die Architektur, Implementierung und Optimierung von WiFi-Gastportalen. Er bietet umsetzbare Strategien für IT-Führungskräfte, um die Anmeldequoten zu erhöhen, die GDPR-Konformität sicherzustellen und hochwertige Erstanbieterdaten zu erfassen.

So erstellen Sie eine benutzerdefinierte WiFi-Anmeldeseite für Ihre Marke

Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Direktoren für Veranstaltungsbetrieb eine umfassende, implementierungsbereite Referenz zur Erstellung einer vollständig gebrandeten Gast-WiFi-Anmeldeseite – er behandelt die Architektur des Captive Portal, HTML/CSS-Anpassung, GDPR-Konformität und Datenstrategie. Er reicht von technischen Grundlagen bis hin zu realen Einsatzszenarien im Gastgewerbe und Einzelhandel, mit messbaren Geschäftsergebnissen in jeder Phase. Für Organisationen, die die Gast-WiFi-Plattform von Purple nutzen, bezieht sich der Leitfaden direkt auf die Funktionen des Portal-Builders, der Analysen und des Zustimmungsmanagements der Plattform.

WiFi Landing Page vs. Splash Page: Was ist der Unterschied?

This technical reference guide clarifies the architectural and functional differences between WiFi landing pages and splash pages — two terms frequently conflated by both IT teams and marketing departments. It provides network architects, IT managers, and venue operations directors with actionable deployment strategies to optimise captive portal performance, ensure GDPR and PCI DSS compliance, and maximise ROI across enterprise venues including hospitality, retail, and public-sector environments.